ネットワークスペシャリスト 2022年 午後1 問02

セキュアゲートウェイサービスの導入に関する次の記述を読んで、設問1〜3に答えよ。

N社は、国内に本社及び三つの営業所をもつ、中堅の機械部品メーカーである。従業員は、N社が配布するPCを本社又は営業所のLANに接続して、本社のサーバ、及びSaaSとして提供されるP社の営業支援サービスを利用して業務を行っている。

N社は、クラウドサービスの利用を進め、従業員のテレワーク環境を整備することにした。N社の情報システム部は、本社のオンプレミスのサーバからQ社のPaaSへの移行と、Q社のセキュアゲートウェイサービス(以下、SGWサービスという)の導入を検討することになった。SGWサービスとは、PCがインターネット上のサイトに接続する際に、送受信するパケットを本サービス経由とすることによって、ファイアウォール機能などの情報セキュリティ機能を提供する。

〔現行のネットワーク構成〕

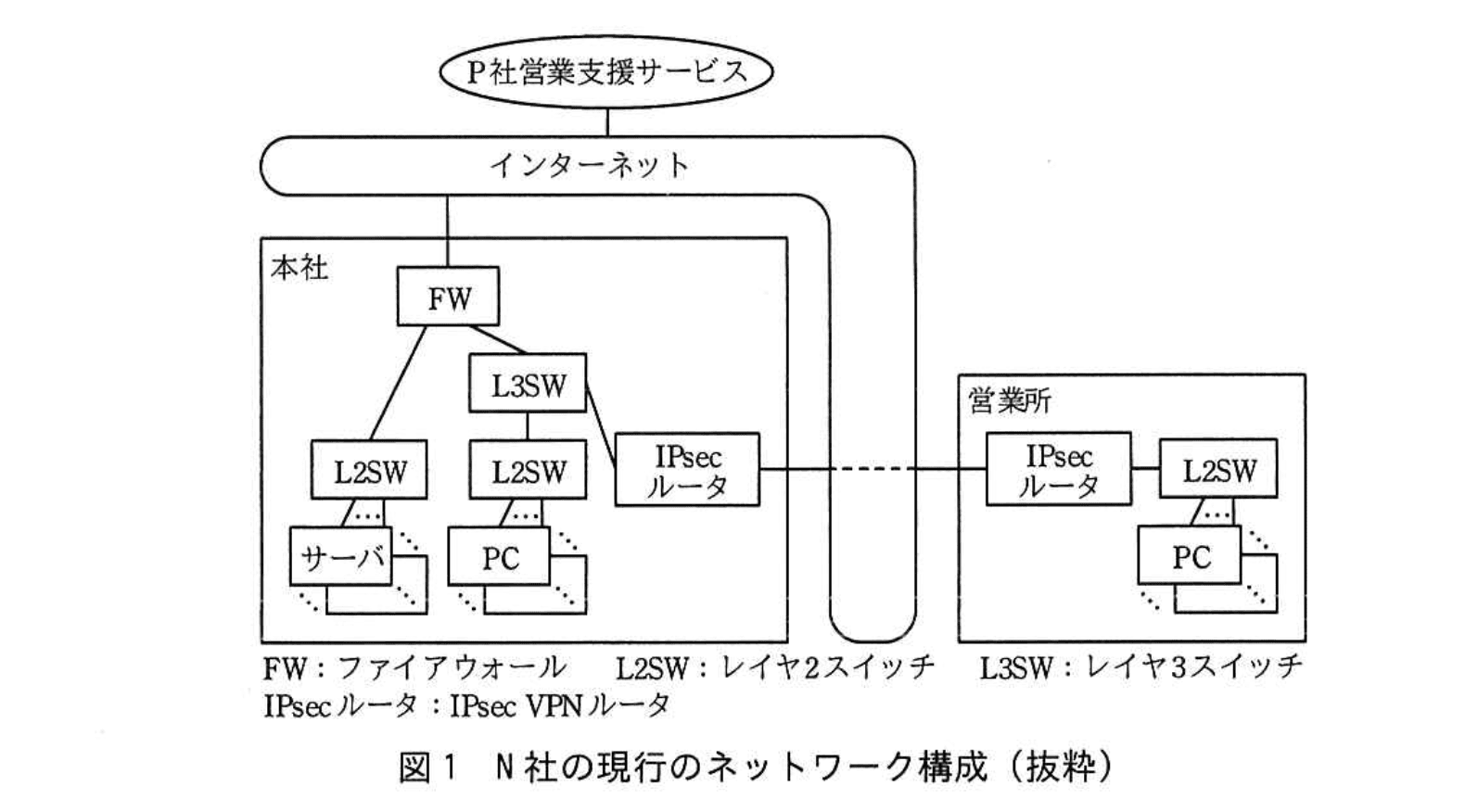

N社の現行のネットワーク構成を図1に示す。

N社の現行システムの概要を次に示す。

・本社及び営業所のLANは、IPsecルータを利用したIPsec VPNで接続している。

・本社及び営業所の IPsec ルータは、IPsec VPN を確立したときに有効化される仮想インタフェース(以下、トンネル IF という)を利用して相互に接続する。

・営業所の PC から P 社営業支援サービス宛てのパケットは、営業所の IPsec ルータ、本社の IPsec ルータ、L3SW、FW 及びインターネットを経由して P 社営業支援サービスに送信される。

・FW は、パケットフィルタリングによるアクセス制御と、NAPT によるIPアドレスの変換を行う。

・P 社営業支援サービスでは、①特定のIPアドレスから送信されたパケットだけを許可するアクセス制御を設定して、本社の FW を経由しない経路からの接続を制限している。

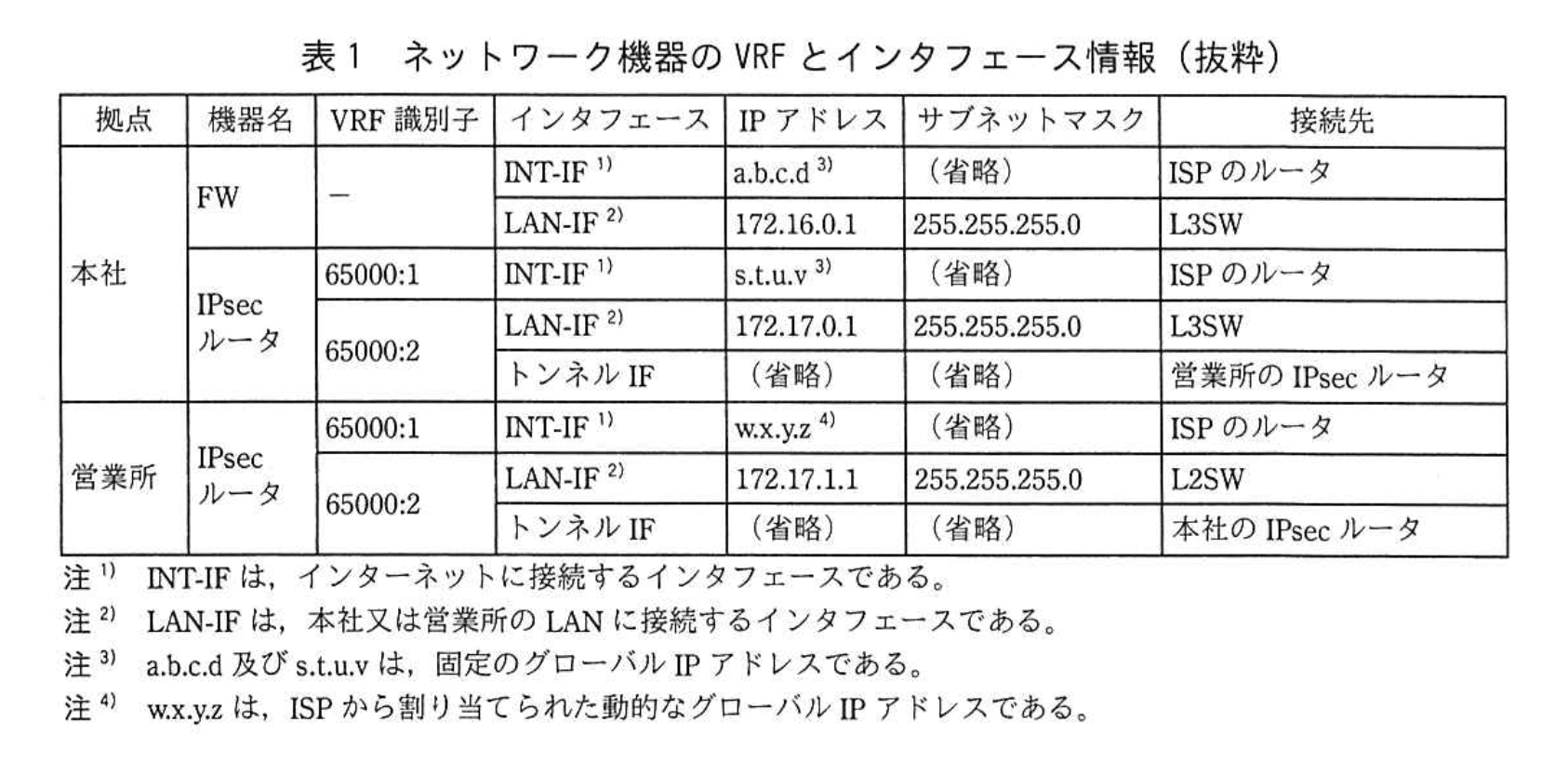

本社及び営業所の IPsec ルータは、LAN 及びインターネットのそれぞれでデフォルトルートを使用するために、VRF(Virtual Routing and Forwarding)を利用して二つの a テーブルを保持し、経路情報を VRF の識別子(以下、VRF 識別子という)によって識別する。ネットワーク機器の VRF とインタフェース情報を表1に、ネットワーク機器に設定している VRF と経路情報を表2に示す。

N社のネットワーク機器に設定している経路制御を、次に示す。

・本社の FW、L3SW 及び IPsec ルータには、OSPF による経路制御を稼働させるための設定を行っている。

・本社の FW には、OSPF にデフォルトルートを配布する設定を行っている。

・②本社の IPsec ルータには、営業所の IPsec ルータと IPsec VPN を確立するために、静的なデフォルトルートを設定している。

・本社及び営業所の IPsec ルータには、営業所の PC が通行するパケットを IPsec VPN を介して転送するために、トンネル IF をネクストホップとした静的経路を設定している。

・本社の IPsec ルータには、OSPF に③静的経路を再配布する設定を行っている。

〔新規ネットワークの検討〕

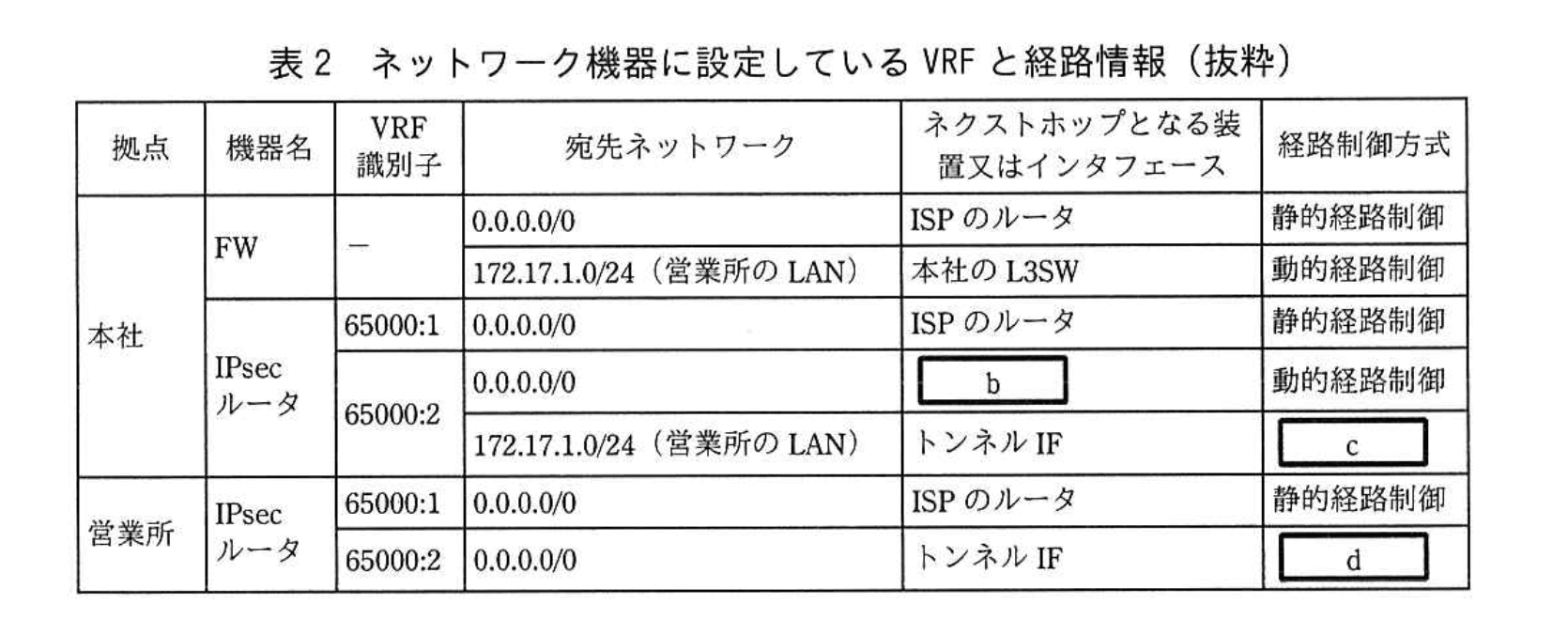

Q社の PaaS 及び SGW サービスの導入は、N社の情報システム部の R 主任が担当することとなった。R 主任が考えた新規ネットワーク構成と通信の流れを図2に示す。

R主任が考えた新規ネットワーク構成の概要を次に示す。

・本社のサーバ上で稼働するシステムを、Q社PaaSへ移行する。

・Q社SGWサービスを利用するために、本社及び営業所に導入する新IPsecルータ、並びにTPCは、Q社SGWサービスのPOPという接続点にトンネルモードのIPsecVPNを用いて接続する。

・PC及びTPCからP社営業支援サービス宛てのパケットは、Q社SGWサービスのPOPとFW機能及びインターネットを経由してP社営業支援サービスに送信される。

・Q社SGWサービスのFW機能は、パケットフィルタリングによるアクセス制御と、NAPTによるIPアドレスの変換を行う。

R主任は、POPとの接続に利用するIPsecVPNについて、検討した。

IPsecVPNには、IKEバージョン2と、ESPのプロトコルを用いる。新IPsecルータ及びTPCとPOPは、IKE SAを確立するために必要な、暗号化アルゴリズム、疑似ランダム関数、完全性アルゴリズム及びDiffie-Hellmanグループ番号、ネゴシエーションして決定し、IKE SAを確立する。次に、新IPsecルータ及びTPCとPOPは、認証及びChild SAを確立するために必要な情報を、IKE SAを介してネゴシエーションして決定し、Child SAを確立する。

新 IPsec ルータ及び TPC は、IPsec VPN を介して転送する必要があるパケットを、長さを調整する ESP トレーラを付加して e 化する。次に、新しい f ヘッダと、g SA を識別するための ESP ヘッダ及び ESP 認証データを付加して、POP 宛てに送信する。

R 主任は、IPsec VPN の構成に用いるパラメータについて、現行の設計と比較検討した。検討したパラメータのうち、鍵の生成に用いるアルゴリズムと h を定めている Diffie-Hellman グループ番号には、現行では 1 を用いているが、POP との接続では 1 よりも h の長い 14 を用いた方が良いと考えた。

〔接続テスト〕

Q社の PaaS 及び SGW サービスの導入を検討するに当たって、Q社からテスト環境を提供してもらい、本社、営業所及びテレワーク拠点から、Q社 PaaS 及び P 社営業支援サービスを利用する接続テストを行うことになった。

R 主任は、接続テストを行う準備として、P 社営業支援サービスに設定しているアクセス制御を変更する必要があると考えた。P 社営業支援サービスへの接続を許可するIPアドレスには、Q社 SGW サービスの FW 機能での NAPT のために、Q社 SGW サービスから割り当てを受けた固定のグローバルIPアドレスを設定する。R 主任は、Q社 SGW サービスが N 社以外にも提供されていると考えて、④NAPT のためにQ社 SGW サービスから割り当てを受けたグローバルIPアドレスのサービス仕様 を、Q社に確認した。

テスト環境を構築した R 主任は、Q社 PaaS 及び P社営業支援サービスの応答時間の測定を確認項目の一つとして、接続テストを実施した。

R 主任は、N 社の幹部に接続テストの結果に問題がなかったことを報告し、Q社の PaaS 及び SGW サービスの導入が承認された。

設問1:〔現行のネットワーク構成〕について、(1)〜(6)に答えよ。

(1)本文中の下線①の IP アドレスを、表1中の IP アドレスで答えよ。

模範解答

a.b.c.d

解説

解答の論理構成

-

問題文の確認

- 「P 社営業支援サービスでは、①特定の IP アドレスから送信されたパケットだけを許可するアクセス制御を設定して、本社の FW を経由しない経路からの接続を制限している。」

⇒ 下線①が意味するのは、本社 FW を経由する際に外部へ提示される送信元 IP アドレスです。

- 「P 社営業支援サービスでは、①特定の IP アドレスから送信されたパケットだけを許可するアクセス制御を設定して、本社の FW を経由しない経路からの接続を制限している。」

-

送信元 IP アドレスが付与される箇所の特定

- 本社 FW の外部向けインタフェース(INT-IF)がインターネット接続点であり、ここで NAPT が行われます。

- 従って、P 社営業支援サービスに到達するパケットの送信元 IP は、この INT-IF に設定されたグローバル IP になります。

-

表1での該当アドレスの確認

-

表1「ネットワーク機器のVRFとインタフェース情報」拠点:本社 機器名:FW インタフェース:INT-IF IP アドレス:a.b.c.d 備考:固定のグローバル IP アドレス

-

ここに記載された「a.b.c.d」が固定グローバル IP であり、②P 社営業支援サービスがアクセス制御に利用する「特定の IP アドレス」と一致します。

-

-

結論

- よって、下線①の IP アドレスは「a.b.c.d」です。

誤りやすいポイント

- 営業所 IPsec ルータの外部アドレス「w.x.y.z」と混同する

動的割当てであり、固定ではないため該当しません。 - IPsec ルータ(本社)の外部アドレス「s.t.u.v」を選ぶ誤り

本社 FW を経由せずに直接インターネットへ出る場合のアドレスですが、本設問は「FW を経由しない経路を制限」と明記されており対象外です。 - LAN 側アドレス(172.16.0.1 など)を誤って選択

これらはプライベートアドレスでインターネットには現れません。

FAQ

Q: 「固定のグローバル IP アドレス」は複数ありますが、なぜ FW のものと断定できるのですか?

A: 問題文に「本社の FW を経由しない経路からの接続を制限」とあり、本社 FW が“経由点”であることが明示されています。したがって、アクセス制御に登録されるべきは FW の外部アドレスです。

A: 問題文に「本社の FW を経由しない経路からの接続を制限」とあり、本社 FW が“経由点”であることが明示されています。したがって、アクセス制御に登録されるべきは FW の外部アドレスです。

Q: 本社 IPsec ルータの「s.t.u.v」が固定グローバル IP でも選択肢になりませんか?

A: IPsec ルータは IPsec VPN 用に利用しており、通常のインターネット通信は FW を通過します。P 社営業支援サービスが想定する経路は FW 経由だけですから対象外です。

A: IPsec ルータは IPsec VPN 用に利用しており、通常のインターネット通信は FW を通過します。P 社営業支援サービスが想定する経路は FW 経由だけですから対象外です。

Q: 動的アドレス「w.x.y.z」がたまたま一定期間変わらなかった場合でも問題ないですか?

A: 動的割当てはいつ変更されるか保証がなく、アクセス制御に用いる「固定の IP アドレス」としては不適切です。

A: 動的割当てはいつ変更されるか保証がなく、アクセス制御に用いる「固定の IP アドレス」としては不適切です。

関連キーワード: NAPT, グローバルIP, アクセス制御, ファイアウォール, IPsec

設問1:〔現行のネットワーク構成〕について、(1)〜(6)に答えよ。

(2)本文中の a に入れる適切な字句を答えよ。

模範解答

a:ルーティング

解説

解答の論理構成

- VRF が何を分離する技術かを確認

- 本文には「VRF(Virtual Routing and Forwarding)」とあり、名称のとおり Routing / Forwarding の機能を仮想的に分離する技術であることが示唆されています。

- 対象箇所を引用して空欄の役割を把握

- 【問題文】

「本社及び営業所の IPsec ルータは、LAN 及びインターネットのそれぞれでデフォルトルートを使用するために、VRF(Virtual Routing and Forwarding)を利用して二つの a テーブルを保持し、経路情報を VRF の識別子(以下、VRF 識別子という)によって識別する。」 - “経路情報を … テーブルに保持” と書かれているため、空欄は経路情報を格納するテーブル名になります。

- 【問題文】

- 経路情報を保持するテーブルの呼称

- ルータが経路情報を保持するテーブルは一般に「ルーティングテーブル」と呼ばれます。

- VRF が複数保持する具体的テーブル

- VRF は VRF ごとに独立した「ルーティングテーブル」を作成し、経路衝突を回避します。ここで求められる語は “Forwarding” ではなく “Routing” が慣用的に用いられるため、「ルーティングテーブル」が最適解となります。

- 結論

- よって a に入る適切な字句は「ルーティング」です。

誤りやすいポイント

- 「フォワーディングテーブル」と誤答する

VRF の F が Forwarding なので惑わされがちですが、本文は “経路情報” に着目しているため Routing が正解です。 - 「ARP テーブル」「NAT テーブル」と混同する

いずれもテーブルという語を含みますが、ARP は MAC‐IP 対応表、NAT はアドレス変換対応表であり、経路情報ではありません。 - VRF=VPN と短絡する

VRF はルーティング分離の仕組みであり、暗号化やトンネリングを直接指す VPN そのものではありません。

FAQ

Q: VRF を使うと何が嬉しいのですか?

A: 一台のルータ内に複数の「ルーティングテーブル」を持たせ、社内 LAN 用とインターネット用などの経路を論理的に分離できます。これにより、同じアドレス帯が重複しても相互に影響しません。

A: 一台のルータ内に複数の「ルーティングテーブル」を持たせ、社内 LAN 用とインターネット用などの経路を論理的に分離できます。これにより、同じアドレス帯が重複しても相互に影響しません。

Q: Forwarding ではなく Routing が答えとなる決め手は?

A: 本文で「経路情報を … テーブルに保持」と明示されているからです。Forwarding はパケット転送時の参照テーブルを指す場合がありますが、経路情報そのものは Routing Table に格納されます。

A: 本文で「経路情報を … テーブルに保持」と明示されているからです。Forwarding はパケット転送時の参照テーブルを指す場合がありますが、経路情報そのものは Routing Table に格納されます。

Q: ルーティングテーブルは静的経路と動的経路の両方を含みますか?

A: はい。静的に設定した経路と OSPF など動的に学習した経路を併せて保持し、ルータは最適経路を選択して転送します。

A: はい。静的に設定した経路と OSPF など動的に学習した経路を併せて保持し、ルータは最適経路を選択して転送します。

関連キーワード: VRF, ルーティングテーブル, デフォルトルート, 経路情報, IPsec VPN

設問1:〔現行のネットワーク構成〕について、(1)〜(6)に答えよ。

(3)表2中の b 〜 d に入れる適切な字句を、表2中の字句を用いて答えよ。

模範解答

b:本社のL3SW

c:静的経路制御

d:静的経路制御

解説

解答の論理構成

-

[b] の検討

- 表2で問題になっている行は、

「IPsecルータ」「65000:2」「0.0.0.0/0」「b」「動的経路制御」。 - VRF「65000:2」は表1より「LAN-IF」と「トンネルIF」に結び付いており、インターネット側(INT-IF)ではない。

- 【問題文】には、

「FW は、パケットフィルタリングによるアクセス制御と、NAPT による IP アドレスの変換を行う。」

「本社の FW、L3SW 及び IPsec ルータには、OSPF による経路制御を稼働させるための設定を行っている。」

「本社の FW には、OSPF にデフォルトルートを配布する設定を行っている。」

とある。 - つまり LAN 側 VRF が必要とする 0.0.0.0/0 は、OSPF で FW から配布され、それを受け取るのは「本社のL3SW」。その L3SW が VRF 65000:2 にとっての次ホップになる。

- よって [b]=「本社のL3SW」。

- 表2で問題になっている行は、

-

[c] の検討

- 同じ IPsecルータ/VRF 65000:2 の次行は、

「172.17.1.0/24(営業所のLAN)」「トンネルIF」「c」。 - 【問題文】には、

「本社及び営業所の IPsec ルータには、営業所の PC が通行するパケットを IPsec VPN を介して転送するために、トンネル IF をネクストホップとした静的経路を設定している。」

と明示されている。 - したがってトンネルIFをネクストホップとするこの経路は静的。

- よって [c]=「静的経路制御」。

- 同じ IPsecルータ/VRF 65000:2 の次行は、

-

[d] の検討

- 表2の営業所 IPsec ルータ/VRF 65000:2 の行は、

「0.0.0.0/0」「トンネルIF」「d」。 - 【問題文】の同じ引用に「営業所の IPsec ルータ」も含まれているため、トンネルIFをネクストホップとする経路は営業所側でも静的であることが分かる。

- よって [d]=「静的経路制御」。

- 表2の営業所 IPsec ルータ/VRF 65000:2 の行は、

誤りやすいポイント

- VRF「65000:1/65000:2」の役割を取り違え、インターネット側とLAN側を逆に考えてしまう。

- 「OSPF=動的経路制御だから静的は無い」と早合点し、トンネル IF への経路も OSPF で学習すると誤解する。

- 「静的デフォルトルートを設定」とある②の記述を営業所にも適用し、本社側 VRF を誤って静的と判断する。

FAQ

Q: VRF 65000:2 のデフォルトルートが動的になるのはなぜですか?

A: FW が OSPF で 0.0.0.0/0 を配布し、L3SW→IPsecルータへ伝搬されるためです。LAN 側 VRF では OSPF により動的に学習します。

A: FW が OSPF で 0.0.0.0/0 を配布し、L3SW→IPsecルータへ伝搬されるためです。LAN 側 VRF では OSPF により動的に学習します。

Q: トンネル IF をネクストホップにした経路が静的になる理由は?

A: 【問題文】に「トンネル IF をネクストホップとした静的経路を設定している。」と明示されており、VPN 内部ルーティングを確実に機能させるため固定で設定する設計だからです。

A: 【問題文】に「トンネル IF をネクストホップとした静的経路を設定している。」と明示されており、VPN 内部ルーティングを確実に機能させるため固定で設定する設計だからです。

Q: 営業所のデフォルトルートも静的にする利点は?

A: 本社経由でインターネットアクセスさせる設計を確実に担保でき、WAN 障害時にルーティングループを起こしにくいというメリットがあります。

A: 本社経由でインターネットアクセスさせる設計を確実に担保でき、WAN 障害時にルーティングループを起こしにくいというメリットがあります。

関連キーワード: VRF, OSPF, 静的ルート, デフォルトルート, IPsec VPN

設問1:〔現行のネットワーク構成〕について、(1)〜(6)に答えよ。

(4)“本社の IPsec ルータ” が、営業所の PC から P 社営業支援サービス宛てのパケットを転送するときに選択する経路は、表2 中のどれか。VRF 識別子及び宛先ネットワークを答えよ。

模範解答

VRF識別子:65000:2

宛先ネットワーク:0.0.0.0/0

解説

解答の論理構成

-

パケットの到達インタフェースを確認

営業所から来たパケットは IPsec VPN を通過して本社に到達します。問題文には、

――「営業所の PC から P 社営業支援サービス宛てのパケットは、営業所の IPsec ルータ、本社の IPsec ルータ、L3SW、FW 及びインターネットを経由…」

とあります。表1より、トンネル IF は

――「IPsecルータ/VRF識別子:65000:2/インタフェース:トンネル IF」

となっており、到着時点で VRF “65000:2” が選ばれることが分かります。 -

VRF “65000:2” における経路候補を抽出

表2の該当部分は次のとおりです。

・「IPsecルータ/VRF識別子:65000:2/宛先ネットワーク:0.0.0.0/0/ネクストホップ:b/経路制御方式:動的経路制御」

・「IPsecルータ/VRF識別子:65000:2/宛先ネットワーク:172.17.1.0/24(営業所のLAN)」

営業所 LAN ではなくインターネット上の P 社営業支援サービスに向かうため、後者は不適です。 -

デフォルトルートの採用理由

本社 FW が OSPF にデフォルトルートを配布していることが記述されています。

――「本社の FW には、OSPF にデフォルトルートを配布する設定を行っている。」

したがって VRF “65000:2” には動的に学習した 0.0.0.0/0 が存在し、インターネット宛てのパケットはこの経路を用いて L3SW → FW → ISP へ転送されます。 -

結論

経路検索は VRF “65000:2” で実行され、宛先は 0.0.0.0/0(デフォルトルート)となるため、模範解答の

「VRF識別子:65000:2 / 宛先ネットワーク:0.0.0.0/0」

が成立します。

誤りやすいポイント

- トンネル IF が VRF “65000:2” 所属であることを読み飛ばし、インターネット用 VRF “65000:1” を選んでしまう。

- 「営業所→本社→インターネット」という流れから“インターネット用 VRF=65000:1”と短絡的に考えてしまう。

- 表2で同一 VRF に複数経路が並んでいるとき、宛先ネットワークを誤って社内 LAN である「172.17.1.0/24」と答える。

- FW がデフォルトルートを OSPF で配布しているという記述を見落とし、「VRF 65000:2 にデフォルトルートはない」と判断してしまう。

FAQ

Q: なぜ VRF “65000:1” のデフォルトルートではないのですか?

A: パケットはトンネル IF(表1で VRF “65000:2” に属する)から入るため、検索対象ルーティングテーブル自体が “65000:2” になります。

A: パケットはトンネル IF(表1で VRF “65000:2” に属する)から入るため、検索対象ルーティングテーブル自体が “65000:2” になります。

Q: 「動的経路制御」と書かれている経路は信用してよいのですか?

A: 本社 FW が OSPF でデフォルトルートを配布している旨が問題文にあるため、動的に学習された 0.0.0.0/0 は常時利用可能と判断できます。

A: 本社 FW が OSPF でデフォルトルートを配布している旨が問題文にあるため、動的に学習された 0.0.0.0/0 は常時利用可能と判断できます。

Q: 営業所 LAN 宛ての経路が同じ VRF に存在していますが、優先順位は?

A: 宛先 IP アドレスが営業所 LAN(172.17.1.0/24)に該当しないため、Longest Prefix Match の結果として 0.0.0.0/0 が選ばれます。

A: 宛先 IP アドレスが営業所 LAN(172.17.1.0/24)に該当しないため、Longest Prefix Match の結果として 0.0.0.0/0 が選ばれます。

関連キーワード: ルーティングテーブル, VRF, デフォルトルート, OSPF, IPsec

設問1:〔現行のネットワーク構成〕について、(1)〜(6)に答えよ。

(5)本文中の下線②について、デフォルトルート(宛先ネットワーク 0.0.0.0/0 の経路)が必要になる理由を、40 字以内で述べよ。

模範解答

ISPが割り当てる営業所のIPsecルータのIPアドレスが動的だから

解説

解答の論理構成

- 本社‐営業所間の IPsec VPN は、物理回線ではなくインターネット越しに確立します。

引用:

・「本社及び営業所の LAN は、IPsecルータを利用した IPsec VPN で接続している。」 - 本社側が対向装置を特定するためには、営業所側 IPsec ルータのグローバル IP を宛先にパケットを送る必要があります。

- しかし営業所側のグローバル IP は

「w.x.y.z は、ISP から割り当てられた動的なグローバル IP アドレスである。」

とあるように変動します。したがって個別の宛先アドレスを静的経路で登録できません。 - そこで本社 IPsec ルータは

「②本社の IPsec ルータには、営業所の IPsec ルータと IPsec VPN を確立するために、静的なデフォルトルートを設定」

として、未知の宛先(営業所にその都度割り当てられるアドレス)をすべて ISP ルータへフォワードさせます。 - 以上より、デフォルトルートは「営業所の IPsec ルータの動的グローバル IP」へ到達できる経路を常に確保するために必須となります。

誤りやすいポイント

- 「LAN 間通信はトンネル IF 宛て経路があるからデフォルトはいらない」と考えてしまう

→ トンネル確立前に対向のグローバル IP へ到達できなければ SA 交渉が起きません。 - OSPF が動いているので全経路が自動で広報されると誤解する

→ インターネット向け経路や外部アドレスは OSPF 領域外。静的デフォルトが必要です。 - 本社側も固定 IP だから両方静的登録で十分と勘違いする

→ 営業所側は動的取得である点を見落としがちです。

FAQ

Q: OSPF で 0.0.0.0/0 を配布すれば静的デフォルトは不要ですか?

A: ISP ルータへ出るルート自体は配布できますが、そもそも ISP ルータまでのネクストホップを本社 IPsec ルータが知っている必要があります。動的 IP あて通信を確実に ISP ルータへ渡すには静的デフォルトが最もシンプルです。

A: ISP ルータへ出るルート自体は配布できますが、そもそも ISP ルータまでのネクストホップを本社 IPsec ルータが知っている必要があります。動的 IP あて通信を確実に ISP ルータへ渡すには静的デフォルトが最もシンプルです。

Q: 営業所側にも本社あての静的デフォルトがあるのはなぜ?

A: 営業所から見ても本社の固定アドレス以外にインターネット先が必要となる場合があるため、トンネル IF 宛て以外の通信を ISP ルータへ流す必要があります。

A: 営業所から見ても本社の固定アドレス以外にインターネット先が必要となる場合があるため、トンネル IF 宛て以外の通信を ISP ルータへ流す必要があります。

Q: デフォルトルートの設定ミスを検出する方法は?

A: ルータのルーティングテーブルを確認し、0.0.0.0/0 のネクストホップが ISP ルータになっているかを show コマンドで点検するのが基本です。

A: ルータのルーティングテーブルを確認し、0.0.0.0/0 のネクストホップが ISP ルータになっているかを show コマンドで点検するのが基本です。

関連キーワード: デフォルトルート, IPsec VPN, 動的IPアドレス, ネクストホップ, ルーティングテーブル

設問1:〔現行のネットワーク構成〕について、(1)〜(6)に答えよ。

(6)本文中の下線③の宛先ネットワークを、表2 中の字句を用いて答えよ。

模範解答

172.17.1.0/24 又は 営業所のLAN

解説

解答の論理構成

-

下線③の説明

【問題文】に「本社の IPsec ルータには、OSPF に③静的経路を再配布する設定を行っている。」とあります。

すなわち「本社 IPsec ルータで設定された静的経路のうち、OSPF に再配布している宛先ネットワーク」を特定する必要があります。 -

静的経路が記載されている箇所の確認

表2 で本社 IPsec ルータの経路情報を確認すると、VRF 識別子「65000:2」に対して

・宛先ネットワーク「0.0.0.0/0」―経路制御方式「動的経路制御」

・宛先ネットワーク「172.17.1.0/24(営業所のLAN)」―経路制御方式「c」

が記載されています。 -

「c」の意味

同表で他の行を参照すると、動的でない経路は「静的経路制御」と書かれています。よって「c」は「静的経路制御」であると判断できます。 -

再配布対象の決定

本社 IPsec ルータの静的経路は上記 1 行のみです。したがって OSPF へ再配布する宛先ネットワークは

「172.17.1.0/24(営業所のLAN)」

となります。

誤りやすいポイント

- 「0.0.0.0/0」を選んでしまう

デフォルトルートは VRF「65000:1」側に静的設定されていますが、OSPF 再配布対象とした記載がありません。VRF が異なる点も見落としやすいです。 - 「営業所側の IPsec ルータの静的経路」を選んでしまう

下線③は「本社の IPsec ルータ」での設定を問うているため、営業所側の情報は直接関係しません。 - 「OSPF が動的経路制御だから静的経路は無い」と思い込む

OSPF へ静的経路を再配布する設計は一般的で、本設問もそのケースです。

FAQ

Q: VRF「65000:2」側だけが再配布対象になる理由は?

A: VRF「65000:2」は LAN 向けに使われ、社内向けネットワークを OSPF で共有する必要があります。一方、VRF「65000:1」はインターネット向けで、社内に広報する必要がありません。

A: VRF「65000:2」は LAN 向けに使われ、社内向けネットワークを OSPF で共有する必要があります。一方、VRF「65000:1」はインターネット向けで、社内に広報する必要がありません。

Q: 静的経路を OSPF へ再配布するメリットは?

A: LAN 機器が営業所 LAN(172.17.1.0/24)への経路を自動学習でき、個別に静的経路を設定する運用負荷を減らせることです。

A: LAN 機器が営業所 LAN(172.17.1.0/24)への経路を自動学習でき、個別に静的経路を設定する運用負荷を減らせることです。

Q: デフォルトルートを再配布しないのはなぜ?

A: デフォルトルートを再配布すると全経路が集中し、意図しないトラフィックが本社を経由する恐れがあります。FW が OSPF へデフォルトルートを広告する設計になっており、二重広告を避けています。

A: デフォルトルートを再配布すると全経路が集中し、意図しないトラフィックが本社を経由する恐れがあります。FW が OSPF へデフォルトルートを広告する設計になっており、二重広告を避けています。

関連キーワード: VRF, 静的経路制御, OSPF, 再配布, ネクストホップ

設問2:〔新規ネットワークの検討〕について、(1)、(2)に答えよ。

(1)本文中の e 〜 h に入れる適切な字句を答えよ。

模範解答

e:暗号

f:IP

g:Child

h:鍵長

解説

解答の論理構成

-

文中の手掛かりの確認

- 【問題文】

「新 IPsec ルータ及び TPC は、IPsec VPN を介して転送する必要があるパケットを、長さを調整する ESP トレーラを付加して e 化する。」

ESP ではパケットを暗号化して機密性を確保します。したがって「e 化」=「暗号化」と判断できます。 - 続いて同じ文の後半部

「次に、新しい f ヘッダと、g SA を識別するための ESP ヘッダ及び ESP 認証データを付加して、POP 宛てに送信する。」

ESP トンネルモードでは元の IP パケットを丸ごと暗号化し、その外側に新しい IP ヘッダを付けます。また複数の SA を区別する単位は Child SA です。

• 新しく付くヘッダ → IP ヘッダ

• SA を識別する語 → Child SA - Diffie-Hellman の文

「鍵の生成に用いるアルゴリズムと h を定めている Diffie-Hellman グループ番号には、現行では 1 を用いているが、POP との接続では 1 よりも h の長い 14 を用いた方が良いと考えた。」

グループ番号が大きくなると鍵長(ビット長)が長くなることを示唆しているので、h は「鍵長」。

- 【問題文】

-

結論

e=「暗号」

f=「IP」

g=「Child」

h=「鍵長」

誤りやすいポイント

- 「ESP トレーラを付加して…化する」を「カプセル化」と誤解しやすいですが、ESP の主目的は暗号化であり文脈も機密性の確保を指しています。

- 「新しい IP ヘッダ」を GRE などと混同し「外部トンネルヘッダ」と書くと減点対象になります。設問は字句を聞いているため「IP」が正答です。

- SA の種類は IKE SA と Child SA の2層構造です。IKE SA と書くと、パケット転送に直接使われる SA を取り違えたことになります。

- Diffie-Hellman グループ番号が示すのは素数のビット長であって、暗号アルゴリズムの種類ではありません。「暗号方式」「アルゴリズム長」と書かないよう注意します。

FAQ

Q: ESP で「暗号化」と「カプセル化」は同義ではないのですか?

A: カプセル化は「元パケットを新しいヘッダで包む」行為、暗号化は「内容を読めなくする」行為です。ESP では両方行いますが、設問は「ESP トレーラを付加して…化する」と記述しており、機密性確保を示唆するため「暗号化」が適切です。

A: カプセル化は「元パケットを新しいヘッダで包む」行為、暗号化は「内容を読めなくする」行為です。ESP では両方行いますが、設問は「ESP トレーラを付加して…化する」と記述しており、機密性確保を示唆するため「暗号化」が適切です。

Q: なぜ「Child SA」とわざわざ書く必要があるのですか?

A: IKEv2 では IKE SA と Child SA が分離され、実データの暗号通信は Child SA で行われます。ESP ヘッダはどの Child SA で暗号化したかを識別するため SPI を持つため、設問も Child SA を意図しています。

A: IKEv2 では IKE SA と Child SA が分離され、実データの暗号通信は Child SA で行われます。ESP ヘッダはどの Child SA で暗号化したかを識別するため SPI を持つため、設問も Child SA を意図しています。

Q: Diffie-Hellman グループ番号を大きくすると何が変わるのですか?

A: 素数のビット長(鍵長)が長くなり、離散対数問題の計算困難性が高まるため、より高い安全性が得られます。ただし計算コストも増えるためバランス設計が必要です。

A: 素数のビット長(鍵長)が長くなり、離散対数問題の計算困難性が高まるため、より高い安全性が得られます。ただし計算コストも増えるためバランス設計が必要です。

関連キーワード: ESP, IKEv2, Diffie-Hellman, NAPT, VPN

設問2:〔新規ネットワークの検討〕について、(1)、(2)に答えよ。

(2)POP との IPsec VPN を確立できない場合に、失敗しているネゴシエーションを特定するためには、何の状態を確認するべきか。本文中の字句を用いて二つ答えよ。

模範解答

①:IKE SA

②:Child SA

解説

解答の論理構成

-

ネゴシエーションの流れを整理

【問題文】には「新IPsecルータ及びTPCとPOPは、IKE SAを確立するために必要な…ネゴシエーションして決定し、IKE SAを確立する。次に、新IPsecルータ及びTPCとPOPは、認証及びChild SAを確立するために必要な情報を、IKE SAを介してネゴシエーションして決定し、Child SAを確立する。」とあります。

つまり

① IKE SA のネゴシエーション → ② Child SA のネゴシエーション

という 2 段階が存在します。 -

失敗箇所を切り分けるために確認すべき状態

IPsec VPN が張れない場合、まず「① IKE SA」が確立しているかを確認します。IKE SA が確立していなければフェーズ1(鍵交換)で失敗していることが分かります。

IKE SA が確立した後に通信できない場合は、次の段階「② Child SA」が確立しているかを確認します。Child SA が張れていなければフェーズ2(データ用 SA の設定)で失敗していると判断できます。 -

よって答え

・「IKE SA」

・「Child SA」

誤りやすいポイント

- IKEv2 ではフェーズ1・フェーズ2という表現より「IKE SA」「Child SA」で区別する点を見落とす。

- Child SA の確立には IKE SA が必須であり、IKE SA は張れているが Child SA で失敗しているケースを見逃しやすい。

- SPI や Diffie-Hellman グループ番号など個々のパラメータに注目し過ぎて、SA の確立状態そのものを確認する手順を後回しにしてしまう。

- ログ上のメッセージを「AUTH 失敗=Child SA 失敗」と読み違え、IKE SA での認証エラーを誤認する。

FAQ

Q: IKE SA と Child SA のどちらから確認すれば良いですか?

A: 上位層である「IKE SA」が確立していなければ Child SA は生成されません。したがって IKE SA → Child SA の順で確認します。

A: 上位層である「IKE SA」が確立していなければ Child SA は生成されません。したがって IKE SA → Child SA の順で確認します。

Q: Child SA が頻繁に張り直されるのは問題ですか?

A: ライフタイム満了による更新であれば正常ですが、短時間で再確立を繰り返す場合は暗号化アルゴリズムの不一致やトラフィック選択子の設定誤りが考えられます。

A: ライフタイム満了による更新であれば正常ですが、短時間で再確立を繰り返す場合は暗号化アルゴリズムの不一致やトラフィック選択子の設定誤りが考えられます。

Q: ログに “NO_PROPOSAL_CHOSEN” が出た場合はどちらの SA が失敗していますか?

A: 提案アルゴリズムの不一致を示す IKE SA ネゴシエーションエラーです。まず IKE SA の設定を見直してください。

A: 提案アルゴリズムの不一致を示す IKE SA ネゴシエーションエラーです。まず IKE SA の設定を見直してください。

関連キーワード: IPsec VPN, IKEv2, セキュリティアソシエーション, ネゴシエーション, 暗号化アルゴリズム

設問3:〔接続テスト〕について、(1)、(2)に答えよ。

(1)本文中の下線④について、情報セキュリティの観点で R 主任が確認した内容を、20 字以内で答えよ。

模範解答

N社専用のIPアドレスであること

解説

解答の論理構成

- まず、現行環境では

――「P 社営業支援サービスでは、①特定の IP アドレスから送信されたパケットだけを許可するアクセス制御を設定」

とあるように、IP アドレスによる接続元制限が行われています。 - 新環境では通信経路が FW から「Q 社 SGW サービス」の NAPT に変わります。そのため R 主任は、

――本文中の下線④「NAPT のために Q 社 SGW サービスから割り当てを受けたグローバル IP アドレスのサービス仕様」

を確認しなければなりません。 - もしそのグローバル IP アドレスが複数企業で共有されていれば、他社のパケットも P 社営業支援サービスの許可リストに載る危険があります。アクセス制御の根拠が崩れ、情報漏えいにつながる恐れがあるため、排他的利用が不可欠です。

- したがって、情報セキュリティの観点から確認すべき要件は

「N社専用のIPアドレスであること」

となります。

誤りやすいポイント

- 「固定」であれば十分だと勘違いし、共有 IP でも問題ないと思い込む。

- POP との IPsecVPN だけに意識が向き、NAPT 後の出口 IP アドレスを失念する。

- P 社営業支援サービス側の制御(①)を読み飛ばし、アクセス元制限の理由付けを落とす。

FAQ

Q: 共有 IP でも FW のポリシーで制御できるのでは?

A: 共有 IP の場合、FW での制御は宛先側(P 社営業支援サービス)には見えません。許可リストに同一 IP が載るため、他社セッションが混在するリスクが残ります。

A: 共有 IP の場合、FW での制御は宛先側(P 社営業支援サービス)には見えません。許可リストに同一 IP が載るため、他社セッションが混在するリスクが残ります。

Q: IP アドレスが変動しないなら専用でなくても良い?

A: 変動しない「固定」であっても共有であれば他社と同一になります。排他的利用でなければアクセス元認証の信頼性が保てません。

A: 変動しない「固定」であっても共有であれば他社と同一になります。排他的利用でなければアクセス元認証の信頼性が保てません。

Q: 専用 IP を確保できない場合の代替策は?

A: 相互 TLS/クライアント証明書など別の認証手段へ移行し、単純な IP 制限に依存しない方法を検討する必要があります。

A: 相互 TLS/クライアント証明書など別の認証手段へ移行し、単純な IP 制限に依存しない方法を検討する必要があります。

関連キーワード: NAPT, グローバルIP, アクセス制御, IPsecVPN, セキュアゲートウェイ

設問3:〔接続テスト〕について、(1)、(2)に答えよ。

(2)本文中の下線⑤について、P 社営業支援サービスの応答時間が、現行よりも長くなると考えられる要因を 30 字以内で答えよ。

模範解答

Q社SGWサービスの経由によって発生する遅延

解説

解答の論理構成

- 現行構成では、営業所の PC からのパケットは「営業所の IPsec ルータ、本社の IPsec ルータ、L3SW、FW 及びインターネット」を経由して直接「P 社営業支援サービス」に届きます。

引用:

・「営業所の PC から P 社営業支援サービス宛てのパケットは、営業所の IPsec ルータ、本社の IPsec ルータ、L3SW、FW 及びインターネットを経由して P 社営業支援サービスに送信される。」 - 新規構成では、同じパケットがいったん「Q 社 SGW サービス」の POP と FW 機能を通ってからインターネットに出て行きます。

引用:

・「PC及びTPCからP社営業支援サービス宛てのパケットは、Q社SGWサービスのPOPとFW機能及びインターネットを経由してP社営業支援サービスに送信される。」 - つまり従来経路に比べて

(a) POP までの IPsec VPN 区間

(b) POP 内部の FW 機能処理

という二つの工程が追加されます。

これにより物理距離の増加と暗号化処理/フィルタリング処理が増え、遅延(レイテンシ)が大きくなる可能性があります。 - 本問は「P 社営業支援サービスの応答時間が、現行よりも長くなると考えられる要因」を尋ねているため、追加経路で発生する遅延を端的に示した「Q社SGWサービスの経由によって発生する遅延」という解答になります。

誤りやすいポイント

- 「インターネット経由は同じだから遅延は変わらない」と考えてしまう

→ SGW の POP と FW 機能が新たな中継点であることを見落としやすいです。 - 暗号化強度(Diffie-Hellman グループ番号 14 など)を遅延要因と誤答する

→ 問われているのは経路・処理増加による応答時間であり、鍵長自体ではありません。 - NAPT のグローバル IP アドレス共有を帯域逼迫の理由とする

→ 帯域利用は示されておらず、設問は応答時間(遅延)を聞いています。

FAQ

Q: SGW サービスを通すと必ず遅延が大きくなるのですか?

A: SGW の地理的位置や装置性能により程度は異なりますが、少なくとも追加ホップと暗号化/フィルタリング処理が入る分、理論的には遅延が増える方向に働きます。

A: SGW の地理的位置や装置性能により程度は異なりますが、少なくとも追加ホップと暗号化/フィルタリング処理が入る分、理論的には遅延が増える方向に働きます。

Q: 暗号化の強度を上げると遅延はどの程度影響しますか?

A: 鍵交換時の計算負荷は増えますが、通信そのものの経路遅延に比べると一時的です。本設問では経由経路の増加が主要因と判断します。

A: 鍵交換時の計算負荷は増えますが、通信そのものの経路遅延に比べると一時的です。本設問では経由経路の増加が主要因と判断します。

Q: POP からインターネットに出る際のグローバル IP アドレス共有は遅延要因になりますか?

A: 共有自体は遅延の直接要因ではなく、主にセッション数やアドレス利用の管理上の問題です。

A: 共有自体は遅延の直接要因ではなく、主にセッション数やアドレス利用の管理上の問題です。

関連キーワード: VPN, レイテンシ, ルーティング, ファイアウォール, NAT