ネットワークスペシャリスト 2024年 午後1 問01

コンテンツ配信ネットワークに関する次の記述を読んで、設問に答えよ。

D社は、ゲームソフトウェア開発会社で三つのゲーム(ゲームα、ゲームβ、ゲームγ)をダウンロード販売している。D社のゲームはいずれも利用者の操作するゲーム端末上で動作し、ゲームの進捗データやスコアはゲーム端末内に暗号化して保存される。D社のゲームは世界中に利用者がおり、ゲーム本体及びゲームのシナリオデータ(以下、両方をゲームファイルという)はインターネット経由で配信されている。

〔現状の配信方式〕

D社は、ゲームファイルの配信のためのデータセンターを所有している。

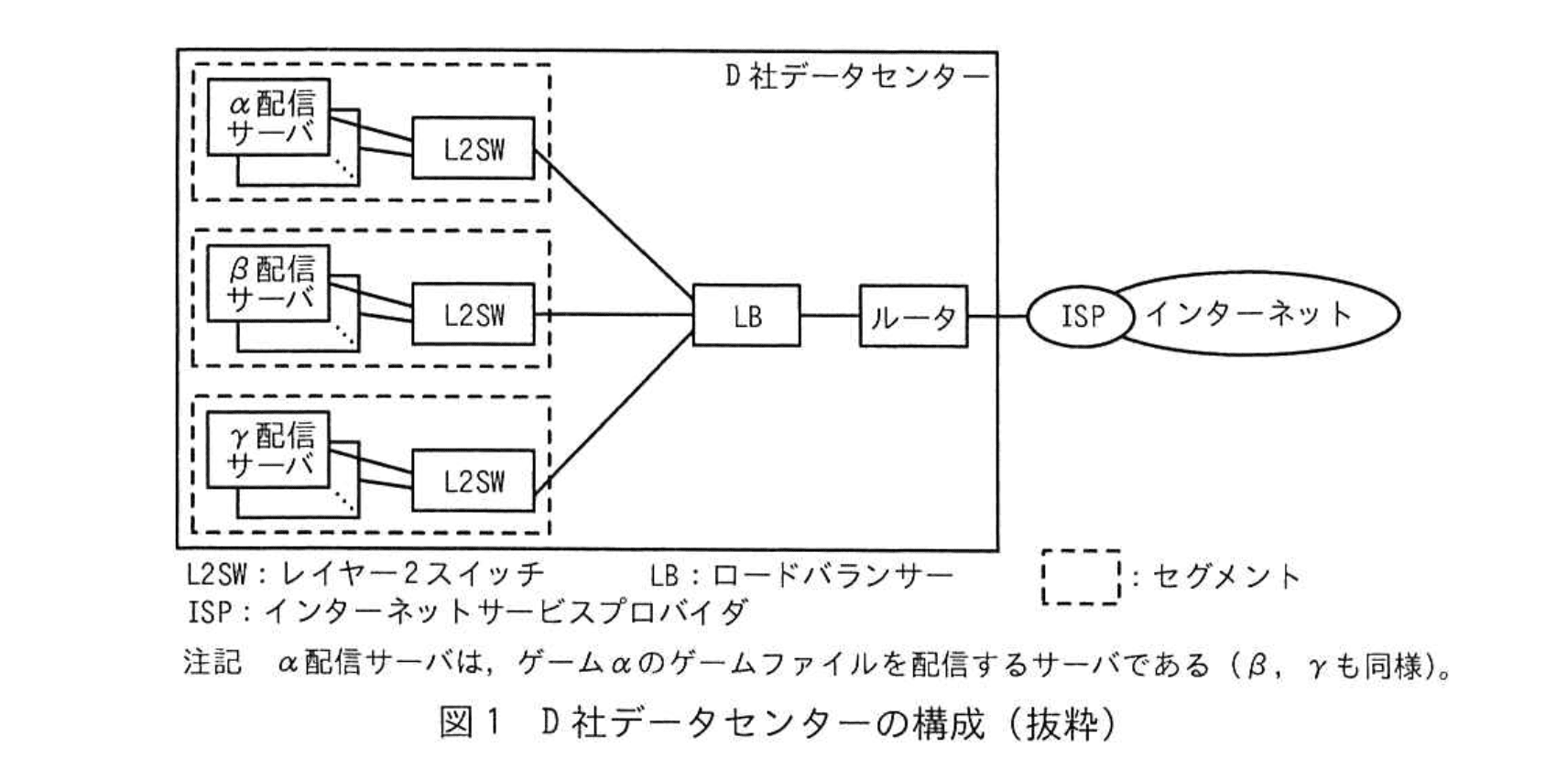

D社データセンターの構成を図1に示す。

ゲーム端末は、インターネット経由でゲームごとにそれぞれ異なるURLにHTTPSでアクセスする。LBは、プライベートIPアドレスが設定されたHTTPの配信サーバにアクセスを振り分ける。また、①LBは配信サーバにHTTPアクセスによって死活確認を行い、動作が停止している配信サーバに対してはゲーム端末からのアクセスを振り分けない。

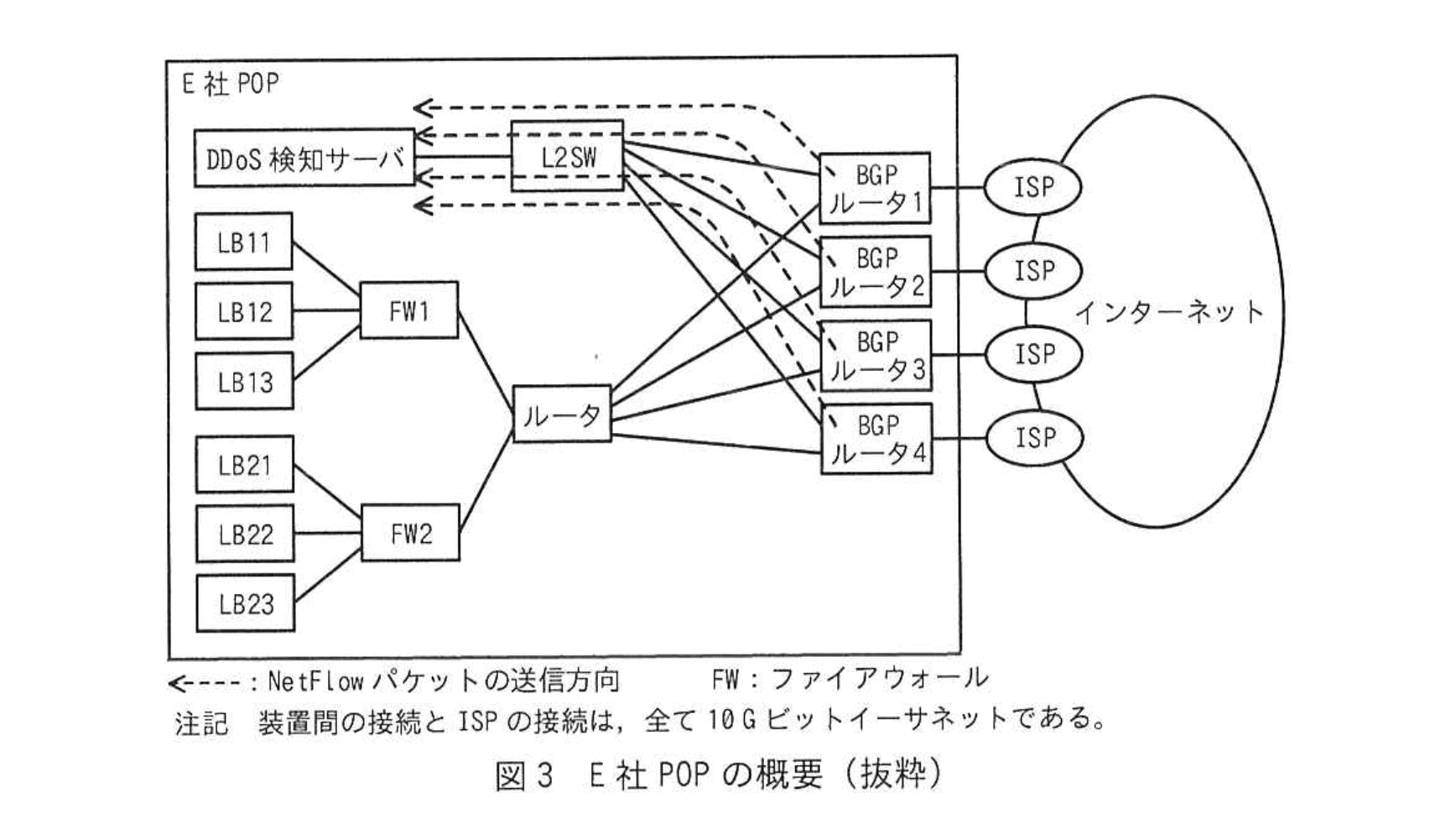

ゲームファイルの配信に利用するIPアドレスとポート番号を、表1に示す。

D社が導入しているLBのサーバ振分けアルゴリズムには、ラウンドロビン方式及び最少接続数方式がある。ラウンドロビン方式は、ゲーム端末からの接続を接続ごとに配信サーバに順次振り分ける方式である。最少接続数方式は、ゲーム端末からの接続をその時点での接続数が最も少ない配信サーバに振り分ける方式である。

D社のゲームファイル配信では、振り分ける先の配信サーバの性能は同じだが、接続ごとに配信するゲームファイルのサイズに大きならつきがあり、配信に掛かる時間が変動する。各配信サーバへの同時接続数をなるべく均等にするために、LBの振分けアルゴリズムとしてア方式を採用している。

ゲームDの配信性能向上が必要になる場合には、表1中の所属セグメントイにサーバを増設する。

〔配信方式の見直し〕

D社は、ゲームファイルの大容量化と利用者のグローバル化に伴い、ゲームファイルの配信をコンテンツ配信ネットワーク(以下、CDNという)事業者のE社のサービスで行うことにした。

E社CDNでは、多数のキャッシュサーバを設置する配信拠点(以下、POPという)を複数もち、その中から、ゲーム端末のインターネット上の所在地域に対して最適なPOPを配信元としてコンテンツを配信する。

あるPOPが端末からアクセスを受けると、POP内でLBがキャッシュサーバにアクセスを振り分ける。E社CDNのキャッシュサーバにコンテンツが存在しない場合は、D社データセンターの配信サーバからE社CDNのキャッシュサーバにコンテンツが同期される。

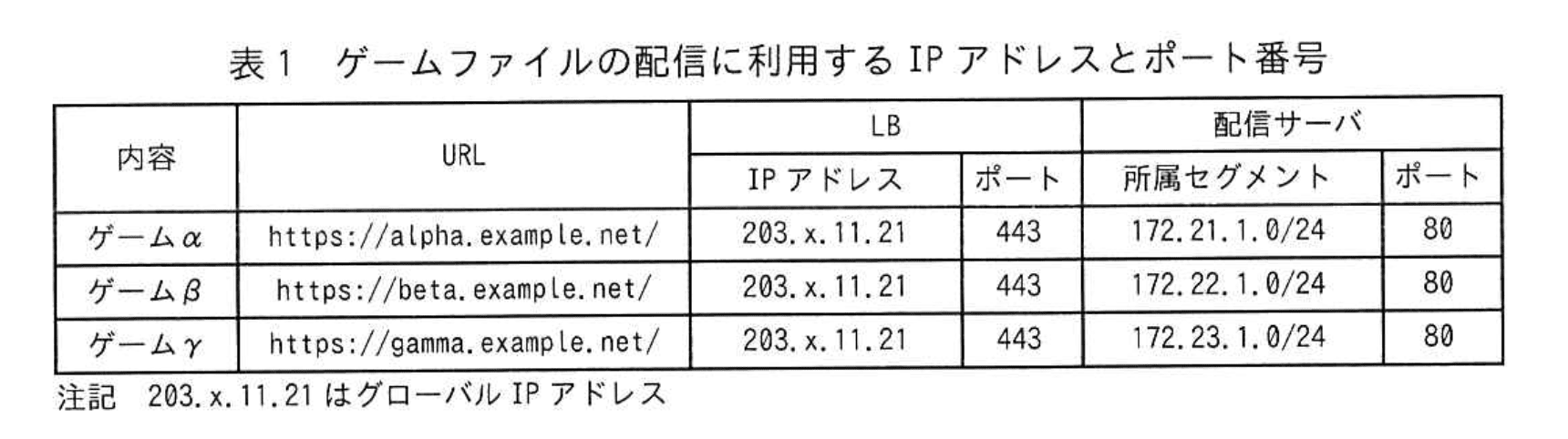

配信方式の見直しプロジェクトはXさんが担当することになった。Xさんは、E社が提供している BGP anycast 方式の POP 選択方法を調査した。X さんが E社からヒアリングした内容は次のとおりである。

E社 BGP anycast 方式では、同じIPアドレスブロックを同じ AS 番号を用いてシンガポール POP 及び東京 POP の両方から BGP で経路広告を行う。シンガポール POP と東京 POP の間は直接接続されていない。ゲーム端末が接続する ISP では、E社 AS の経路情報を複数の隣接 AS から受信する。どの経路情報を採用するかは BGP の経路選択アルゴリズムで決定される。ゲーム端末からの HTTPS リクエストのパケットは、決定された経路で隣接の AS に転送される。

BGP anycast 方式による E社の経路広告イメージを図2に示す。

図2で IX は、レイヤー2 ネットワーク相互接続点であり、接続された隣接の AS 同士が BGP で直接接続することができる。

BGP の経路選択では、LP 〔LOCAL_PREF〕 属性については値が ウ 経路を優先し、MED 〔MULTI_EXIT_DISC〕 属性については値が エ 経路を優先する。

E社では、LP 属性と MED 属性が経路選択に影響を及ぼさないように設定している。これによって②E社のある POP からゲーム端末へのトラフィックの経路は、その POP の BGP ルータが受け取る AS Path 長によって選択される。

X さんは、BGP のセキュリティ対策として何を行っているか、E社の担当者に確認した。E社 BGP ルータは、③隣接 AS の BGP ルータと MD5 認証のための共通のパスワードを設定していると説明を受けた。また、④アドレスブロックや AS 番号を偽った不正な経路情報を受け取らないための経路フィルタリングを行っていると説明があった。

〔配信拠点の保護〕

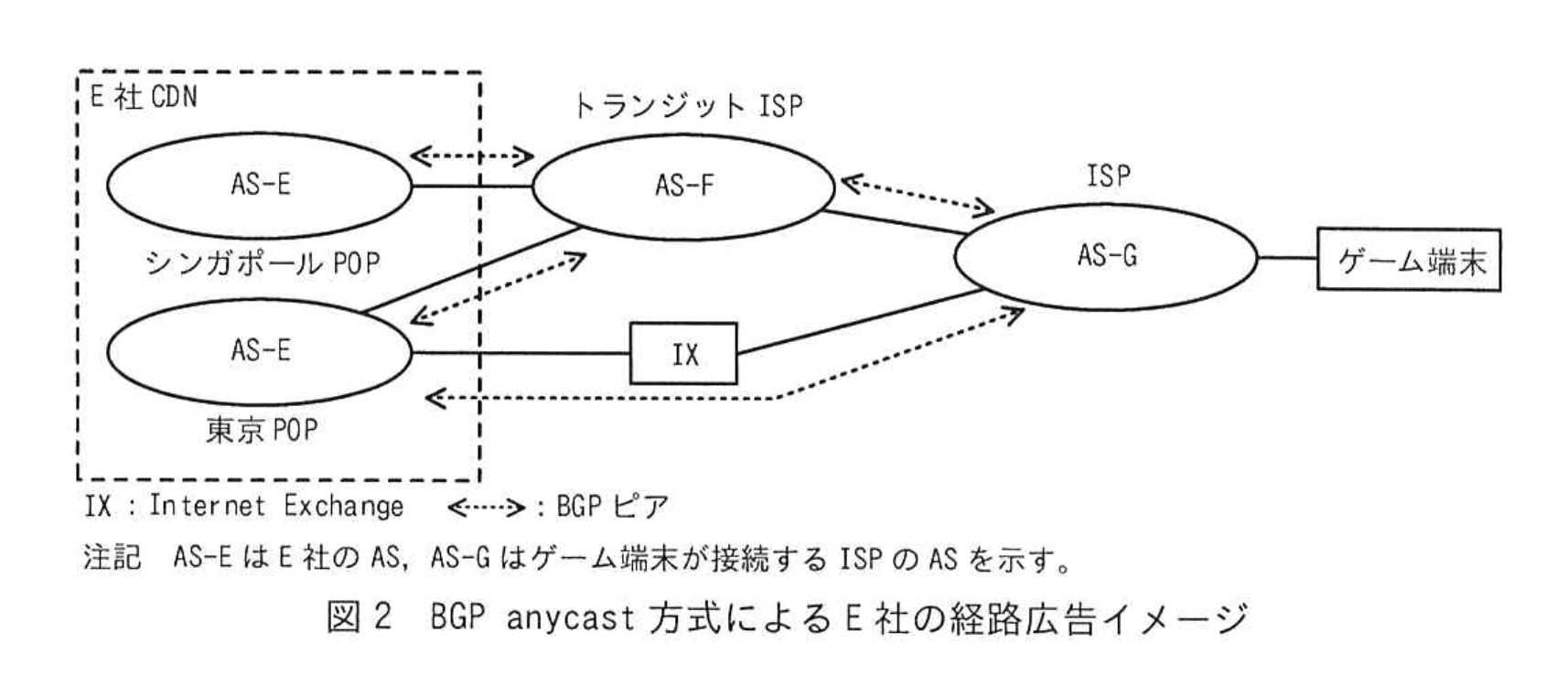

D社ではDDoS攻撃を受けることが何度かあった。そこでXさんは、コンテンツ配信サーバへのDDoS攻撃対策について、どのような対策を行っているかE社の担当者に確認したところ、E社ではRFC 5635の中で定義されたDestination Address RTBH (Remote Triggered Black Hole) Filtering(以下、RTBH方式という)のDDoS遮断システムを導入しているとの回答があった。E社POPの概要を図3に示す。

E社のDDoS遮断システムは、RFC 3954で定義されるNetFlowで得た情報を基にDDoS攻撃の宛先IPアドレスを割り出し、該当IPアドレスへの攻撃パケットを廃棄することで、ほかのIPアドレスへの通信に影響を与えないようにする。DDoS検知サーバは、E社POP内の各BGPルータとiBGPピアリングを行っている。

E社のBGPルータは、インターネット側インタフェースから流入するパケットの送信元と宛先のIPアドレス、ポート番号などを含むNetFlowパケットを生成する。生成されたNetFlowパケットはDDoS検知サーバに送信される。DDoS検知サーバは、送られてきたNetFlowパケットを基に独自アルゴリズムでDDoS攻撃の有無を判断し、攻撃を検知した場合はDDoS攻撃の宛先IPアドレスを取得する。

DDoS検知サーバは、検知した DDoS攻撃の宛先IPアドレスへのホスト経路を生成しRTBH方式の対象であることを示すBGPコミュニティ属性を付与して各BGPルータに経路広告する。RTBH方式の対象であることを示すBGPコミュニティ属性が付いたホスト経路を受け取った各BGPルータは、そのホスト経路のネクストホップを廃棄用インタフェース宛てに設定することで、DDoS攻撃の宛先IPアドレス宛ての通信を廃棄する。

DDoS遮断システムの今後の開発予定をE社技術担当者に確認したところ、RFC8955で定義されるBGP Flowspecを用いる対策(以下、BGP Flowspec方式)をE社が提供する予定であることが分かった。

BGP Flowspec方式では、DDoS検知サーバからのiBGPピアリングで、DDoS攻撃の宛先IPアドレスだけではなく、DDoS攻撃の送信元IPアドレス、宛先ポート番号などを組み合わせてBGPルータに広告して該当の通信をフィルタリングすることができる。

Xさんは、⑤BGP Flowspec方式の方が有用であると考え、E社技術担当者に早期提供をするよう依頼した。

Xさんは、E社CDNとDDoS遮断システムを導入する計画を立て、計画はD社内で承認された。

設問1:〔現状の配信方式〕について答えよ。

(1)本文中の下線①について、HTTP ではなく ICMP Echo で死活確認を行った場合どのような問題があるか。50 字以内で答えよ。

模範解答

ICMP Echo に応答するが HTTP サーバのプロセスが停止している状態を検知できない。

解説

解答の論理構成

- 【問題文】では「①LBは配信サーバにHTTPアクセスによって死活確認を行い、動作が停止している配信サーバに対してはゲーム端末からのアクセスを振り分けない」と記載されています。

- HTTP での死活確認は、配信サーバ上の HTTP サーバプロセス が稼働し、ゲームファイルを返せる状態かどうかを直接確かめる手段です。

- ICMP Echo は OS のネットワークスタックが応答するだけで、アプリケーション層の状態を確認できません。

- そのため OS は稼働しており ICMP Echo には応答するが、肝心の HTTP サーバプロセスが停止 または 異常 というケースを識別できず、LB が引き続き該当サーバへトラフィックを振り分けてしまいます。

- 結果としてゲーム端末はレスポンスを受け取れず、配信品質が劣化するため「ICMP Echo に応答するが HTTP サーバのプロセスが停止している状態を検知できない」という解答になります。

誤りやすいポイント

- ICMP Echo に切り替えると “通信不可” を確実に検知できると誤解し、アプリケーション層の死活監視が不要と考えてしまう。

- 「ICMP は軽量=優れている」と短絡的に判断し、検査粒度の差(L3 と L7)を見落とす。

- ファイアウォールで ICMP が遮断されるリスクばかりに目が行き、本設問が問う “サービスプロセスの異常検知漏れ” を書き忘れる。

FAQ

Q: ICMP を使うメリットはありますか?

A: ネットワーク到達性を高速・低負荷で確認できる点です。ただしアプリケーション層の稼働確認には別途 HTTP などが必要です。

A: ネットワーク到達性を高速・低負荷で確認できる点です。ただしアプリケーション層の稼働確認には別途 HTTP などが必要です。

Q: HTTP 死活監視では具体的に何を確認するのですか?

A: URL への GET を実行し、期待したステータスコード(例:200 OK)やレスポンスボディを受け取れるかを確認します。

A: URL への GET を実行し、期待したステータスコード(例:200 OK)やレスポンスボディを受け取れるかを確認します。

Q: ICMP と HTTP の両方で死活監視を行う構成は有効ですか?

A: 有効です。ICMP でネットワーク断を早期検知し、HTTP でサービス断を検知する 2 段構えにすると精度と迅速性を両立できます。

A: 有効です。ICMP でネットワーク断を早期検知し、HTTP でサービス断を検知する 2 段構えにすると精度と迅速性を両立できます。

関連キーワード: HTTP, ICMP, 死活監視, ロードバランサ, アプリケーション層

設問1:〔現状の配信方式〕について答えよ。

(2)本文中の ア に入れる適切な字句を、本文中から選んで答えよ。

また、本文中の イ に入れる適切なセグメントを、表1中から選んで答えよ。

模範解答

ア:最少接続数

イ:172.22.1.0/24

解説

解答の論理構成

- 選択肢の確認

本文には「LBのサーバ振分けアルゴリズムには、ラウンドロビン方式及び最少接続数方式がある。」とあります。 - 採用理由の読み取り

続けて「各配信サーバへの同時接続数をなるべく均等にするために、LBの振分けアルゴリズムとしてア方式を採用している。」とあります。同時接続数を均等化したい場合、接続数が最も少ないサーバを優先する「最少接続数方式」が最適であるため、アには「最少接続数」が入ります。 - 所属セグメントの決定

表1よりゲームごとの所属セグメントは

・ゲームα:172.21.1.0/24

・ゲームβ:172.22.1.0/24

・ゲームγ:172.23.1.0/24

本文には「ゲームDの配信性能向上が必要になる場合には、表1中の所属セグメントイにサーバを増設する。」とあり、ゲームD=ゲームβを指します(ゲームα・γはA社題意より除外)。ゲームβの所属セグメントは表1で「172.22.1.0/24」であるため、イは「172.22.1.0/24」となります。

誤りやすいポイント

- 「同時接続数を均等にする」というキーワードから「ラウンドロビン方式」を選択してしまうケースがありますが、ラウンドロビンは“接続回数”を均等化するだけで“同時接続数”は考慮しません。

- 表1の読み違えにより、ゲームβのセグメントである 172.22.1.0/24 とゲームγの 172.23.1.0/24 を取り違えるミスが頻出します。

- 「ゲームD」という表記揺れを誤読し、実際に存在しないゲームを探してしまうと設問意図を見失います。

FAQ

Q: ラウンドロビン方式では同時接続数を完全に均等化できないのでしょうか?

A: できません。ラウンドロビンは単に順番に振り分けるだけで、既に長時間通信中のセッションがあっても考慮しないため、サーバ間で同時接続数に偏りが生じます。

A: できません。ラウンドロビンは単に順番に振り分けるだけで、既に長時間通信中のセッションがあっても考慮しないため、サーバ間で同時接続数に偏りが生じます。

Q: 「最少接続数方式」はセッション数以外の指標も考慮できますか?

A: 一般的な実装では“現在の接続数”のみを基準にしますが、高機能なロードバランサーでは帯域使用率やレスポンスタイムを加味したハイブリッドアルゴリズムも存在します。

A: 一般的な実装では“現在の接続数”のみを基準にしますが、高機能なロードバランサーでは帯域使用率やレスポンスタイムを加味したハイブリッドアルゴリズムも存在します。

Q: 所属セグメントを増設するとき、IP アドレス設計を変更する必要はありませんか?

A: 同一セグメント内でサーバを増やすだけなら IP プールに空きがあれば変更不要です。ただしサブネットが枯渇する場合は CIDR 見直しや VLAN 分割が必要になります。

A: 同一セグメント内でサーバを増やすだけなら IP プールに空きがあれば変更不要です。ただしサブネットが枯渇する場合は CIDR 見直しや VLAN 分割が必要になります。

関連キーワード: ロードバランシング, サーバ振分け, BGP, セグメント設計, 同時接続数

設問1:〔現状の配信方式〕について答えよ。

(3)HTTPS に必要なサーバ証明書などの装置にインストールされているか。必ず入っていなければならない装置を一つだけ選び、図1中の字句で答えよ。

模範解答

LB

解説

解答の論理構成

- 【問題文】には「ゲーム端末は、インターネット経由でゲームごとにそれぞれ異なるURLにHTTPSでアクセスする」とあります。ここで HTTPS は TLS による暗号化通信であり、サーバ側には公開鍵証明書(サーバ証明書)が必須です。

- 続いて【問題文】に「LBは、プライベートIPアドレスが設定されたHTTPの配信サーバにアクセスを振り分ける」と記載されています。ゲーム端末から LB までは HTTPS、LB から配信サーバまでは HTTP であるため、暗号化の終端(TLS 終端)は LB が担っていると読み取れます。

- 表1 でも LB のポートは「443」、配信サーバのポートは「80」と示されており、LB が HTTPS を受付けた後、平文 HTTP に変換してバックエンドへ中継している構成だと確認できます。

- 従って、サーバ証明書を必ずインストールしておくべき装置は「LB」です。

誤りやすいポイント

- 「HTTPS だから配信サーバにも証明書が必要」と早合点し、バックエンド側を答えてしまう。実際には LB が TLS を終端しています。

- 表1 の「ポート 443」が LB 側、「ポート 80」が配信サーバ側であることを見落として HTTPS⇔HTTP 変換に気付けない。

- 図だけを眺めて装置名を探し、【問題文】の記述との突き合わせを怠る。文章と表の両方を確認するのが確実です。

FAQ

Q: 配信サーバを HTTPS 対応させても問題ありませんか?

A: 技術的には可能ですが、本問の構成では LB が既に TLS 終端を担っているため冗長になります。運用証明書の数を減らす目的で LB 側に集約するのが一般的です。

A: 技術的には可能ですが、本問の構成では LB が既に TLS 終端を担っているため冗長になります。運用証明書の数を減らす目的で LB 側に集約するのが一般的です。

Q: LB が故障した場合、HTTPS 通信はどうなりますか?

A: LB が単一構成の場合はサービス停止となるため、冗長構成(アクティブ–スタンバイやクラスタリング)で可用性を確保するのがベストプラクティスです。

A: LB が単一構成の場合はサービス停止となるため、冗長構成(アクティブ–スタンバイやクラスタリング)で可用性を確保するのがベストプラクティスです。

Q: クライアント証明書認証を追加したい場合も LB に設定しますか?

A: 本問のトポロジーと同様に TLS 終端が LB であれば、クライアント証明書の検証ロジックも LB に実装します。バックエンドへは検証済みの情報だけを引き渡します。

A: 本問のトポロジーと同様に TLS 終端が LB であれば、クライアント証明書の検証ロジックも LB に実装します。バックエンドへは検証済みの情報だけを引き渡します。

関連キーワード: TLS終端, HTTPSオフロード, ロードバランサ, ポート番号, サーバ証明書

設問2:〔配信方式の見直し〕について答えよ。

(1)本文中の ウ、エ に入れる適切な字句を、“大きい”、“小さい” のいずれかから選んで答えよ。

模範解答

ウ:大きい

エ:小さい

解説

解答の論理構成

- 【問題文】には「BGP の経路選択では、LP 〔LOCAL_PREF〕 属性については値が ウ 経路を優先し、MED 〔MULTI_EXIT_DISC〕 属性については値が エ 経路を優先する。」とあります。

- BGP の標準的な経路選択アルゴリズムでは、LOCAL_PREF は値が大きい方が優先されます。理由は、同一 AS 内で望ましい出口(次ホップ)を管理者が明示的に制御するためで、より高い値を付けた経路を社内で選ばせる設計だからです。

- 一方、MULTI_EXIT_DISC は値が小さい方が優先されます。これは隣接 AS 間で複数の出口がある場合に、より「好ましい(コストの低い)」出口を小さい値で示そうという設計方針によります。

- したがって ウ には「大きい」、エ には「小さい」が入ります。

誤りやすいポイント

- LOCAL_PREF と MED を逆に覚えてしまい、両方とも「小さいほうが優先」と思い込むケース。

- OSPF のメトリック(小さい値が優先)やルーティング全般の「コストは小さいほうが良い」というイメージをそのまま BGP LOCAL_PREF に当てはめる誤答。

- AS Path 長など他の属性と混同し、LOCAL_PREF は「長さ」だと誤解してしまう。

FAQ

Q: LOCAL_PREF と AS Path 長の優先順位はどちらが先ですか?

A: BGP の経路選択では、LOCAL_PREF を比較してから AS Path 長を比較します。したがって LOCAL_PREF の大小が決まれば、AS Path 長は比較されません。

A: BGP の経路選択では、LOCAL_PREF を比較してから AS Path 長を比較します。したがって LOCAL_PREF の大小が決まれば、AS Path 長は比較されません。

Q: MED はどの AS からも参照されるのですか?

A: MED は 同一送信元 AS から受信した複数経路を比較する場合 にのみ有効です。異なる送信元 AS からの経路比較では基本的に無視されます。

A: MED は 同一送信元 AS から受信した複数経路を比較する場合 にのみ有効です。異なる送信元 AS からの経路比較では基本的に無視されます。

Q: E 社が「LP 属性と MED 属性が経路選択に影響を及ぼさないように設定」と言っているのはなぜですか?

A: anycast で POP を自然に選ばせたいので、管理者指定の属性に依存させず「AS Path 長」で自動的に最短 POP が選ばれるよう調整しているためです。

A: anycast で POP を自然に選ばせたいので、管理者指定の属性に依存させず「AS Path 長」で自動的に最短 POP が選ばれるよう調整しているためです。

関連キーワード: BGP, LOCAL_PREF, MED, 経路選択, anycast

設問2:〔配信方式の見直し〕について答えよ。

(2)本文中の下線②について、図2で AS−E 東京 POP に AS−G からの HTTPS リクエストのパケットが届く場合、E 社トラフィックはどちらの経路から配信されるか。途中通過する場所を、図2中の字句で答えよ。

ここで、AS Path 長以外は経路選択に影響せず、途中に無効な経路や経路フィルタリングはないものとする。

模範解答

IX

解説

解答の論理構成

-

問題が前提としている状況

- ゲーム端末(AS−G)が送った HTTPS リクエストは「AS−E 東京 POP」に到着している。

- 本文中の下線②は「②E 社のある POP からゲーム端末へのトラフィックの経路は、その POP の BGP ルータが受け取る AS Path 長によって選択される」と述べている。

- さらに「LP 属性と MED 属性が経路選択に影響を及ぼさないように設定している」とあるため、経路選択で効くのは AS Path 長のみである。

-

図2に示された2つの経路

- 経路① AS−E 東京 POP → IX → AS−G

(AS Path 長=1) - 経路② AS−E 東京 POP → AS−F → AS−G

(AS Path 長=2)

- 経路① AS−E 東京 POP → IX → AS−G

-

AS Path 長による優先順位

- BGP の経路選択では「AS Path 長が短い経路が優先」される。

- 経路① の AS Path 長は1、経路② は2なので、経路① が選択される。

-

「途中通過する場所」を問う設問

- 経路① で AS−E から AS−G へ向かう途中で必ず通過する場所は図2に明示されている「IX」である。

-

したがって答えは

➡ IX

誤りやすいポイント

- 「ゲーム端末から東京 POP への到達経路」を尋ねていると勘違いし、AS−F を選んでしまう。設問は「E 社トラフィックがどこを通って配信されるか」、すなわち東京 POP から外向きの経路を問うている。

- LP(LOCAL_PREF)や MED が絡むと思い込み、値を比較し始める。本文で「LP 属性と MED 属性が経路選択に影響を及ぼさないように設定している」と明記されているため、AS Path 以外は無視する。

- 「IX」は装置名ではなく接続点(Internet Exchange)である点を見落とし、「AS−F − AS−G 間リンク」など具体的な回線名を書いてしまう。

FAQ

Q: AS Path 長以外の属性が同じでも、次の評価項目(IGP 費用など)は見ないのですか?

A: 本文条件により「AS Path 長以外は経路選択に影響せず」とされているため、通常の BGP 手順における次段階は考慮しません。

A: 本文条件により「AS Path 長以外は経路選択に影響せず」とされているため、通常の BGP 手順における次段階は考慮しません。

Q: IX 経由が選ばれると、東京 POP → IX 区間だけでなく IX → AS−G 区間の帯域も確保されますか?

A: 経路選択は制御プレーンの話であり、帯域確保までは保証されません。実際の転送はベストエフォートです。

A: 経路選択は制御プレーンの話であり、帯域確保までは保証されません。実際の転送はベストエフォートです。

Q: Singapore POP がゲーム端末へ配信するケースでも IX を経由しますか?

A: いいえ。Singapore POP から AS−G への最短経路の AS Path が東京 POP 経由より長ければ IX 以外の経路が選ばれる可能性があります。

A: いいえ。Singapore POP から AS−G への最短経路の AS Path が東京 POP 経由より長ければ IX 以外の経路が選ばれる可能性があります。

関連キーワード: BGP, AS Path, anycast, Internet Exchange, 経路選択

設問2:〔配信方式の見直し〕について答えよ。

(3)本文中の下線③の設定をすることで何を防いでいるか。“BGP” という字句を用いて10 字以内で答えよ。

模範解答

不正な BGP 接続

解説

解答の論理構成

- 問題文は、BGP の隣接ルータ間で「③ 隣接 AS の BGP ルータと MD5 認証のための共通のパスワードを設定」していると述べています。

- MD5 認証は、BGP セッション確立時にパケットへハッシュを付与し、相手が同じパスワードを持つ場合のみ接続を許可する仕組みです。

- この仕組みにより、パスワードを知らない第三者がセッションを張ること、すなわち “なりすまし” によるセッション確立を阻止できます。

- よって防げるのは「BGP セッションを不正に確立されること」であり、解答は「不正な BGP 接続」となります。

誤りやすいポイント

- 「MD5 認証=経路情報の改ざん防止」と短絡しやすい

→ 経路改ざんを“直接”防ぐのは ④ の「経路フィルタリング」。③ はセッションそのものの不正確立防止です。 - 「TCP-AO」や「BGPsec」など最新プロトコルと混同する

→ 本問で採用しているのは MD5 認証であり、範囲を越えた回答は不可。 - 解答に「セッション」や「ピアリング」を入れ忘れ、“BGP” を含めない

→ 指示は「“BGP” という字句を用いて」なので必ず盛り込む必要があります。

FAQ

Q: MD5 認証だけで経路の改ざんは完全に防げますか?

A: いいえ。MD5 認証はセッション確立の正当性を保証する仕組みであり、経路の内容まで検証するわけではありません。経路の正当性確認は ④ のフィルタリングや RPKI など別手段が必要です。

A: いいえ。MD5 認証はセッション確立の正当性を保証する仕組みであり、経路の内容まで検証するわけではありません。経路の正当性確認は ④ のフィルタリングや RPKI など別手段が必要です。

Q: MD5 認証が設定されていないとどのような攻撃を受ける可能性がありますか?

A: 攻撃者が TCP/IP 情報を偽装して BGP セッションを確立し、任意の経路を広告する「セッションハイジャック」や「BGP スプーフィング」が発生し得ます。

A: 攻撃者が TCP/IP 情報を偽装して BGP セッションを確立し、任意の経路を広告する「セッションハイジャック」や「BGP スプーフィング」が発生し得ます。

Q: anycast 方式と MD5 認証に直接的な関係はありますか?

A: anycast 自体は配信用 IP を複数拠点から広告する仕組みで、MD5 認証は経路制御プロトコルの保護です。anycast 環境でも BGP セッションを安全に保つために MD5 認証が推奨されています。

A: anycast 自体は配信用 IP を複数拠点から広告する仕組みで、MD5 認証は経路制御プロトコルの保護です。anycast 環境でも BGP セッションを安全に保つために MD5 認証が推奨されています。

関連キーワード: BGP, MD5認証, 経路選択, セッションハイジャック

設問2:〔配信方式の見直し〕について答えよ。

(4)本文中の下線④について、フィルタリングせずに不正な経路を受け取った場合に、コンテンツ配信に与える悪影響を“不正な経路”という字句を用いて40 字以内で答えよ。

模範解答

不正な経路に含まれるアドレスブロックへのコンテンツ配信ができなくなる。

解説

解答の論理構成

- 【問題文】には、E 社 BGP ルータが「④アドレスブロックや AS 番号を偽った不正な経路情報を受け取らないための経路フィルタリングを行っている」とあります。

- フィルタリングを外すと “不正な経路” が BGP で採用される可能性があります。

- BGP では、受け取った経路のうち最適と判断したものに従ってトラフィックを転送します。したがって “不正な経路” が最適と判定されると、正規の POP ではなく第三者(攻撃者)が示す経路へパケットが流れます。

- 攻撃者が通称 BGP ハイジャックを行うと、対象プレフィックスへの通信が遮断・盗聴・改ざんされ、正規コンテンツが利用者に届きません。

- 以上より「不正な経路に含まれるアドレスブロックへのコンテンツ配信ができなくなる」という結論になります。

誤りやすいポイント

- 「経路が偽装される=通信が乗っ取られる」と直感できず、単に遅延や負荷増大だけを解答してしまう。

- “不正な経路” を必ず解答文に入れる指示を見落とす。

- 影響範囲を POP 内に限定してしまい、インターネット全体での経路誤誘導を考慮しない。

FAQ

Q: どうして AS Path 長だけで “不正な経路” が選ばれてしまうのですか?

A: LP や MED が「影響を及ぼさないように設定」されているため、最も短い AS Path を持つ経路が優先されます。攻撃者が短いパスを広告すれば POP までの経路より優先される恐れがあります。

A: LP や MED が「影響を及ぼさないように設定」されているため、最も短い AS Path を持つ経路が優先されます。攻撃者が短いパスを広告すれば POP までの経路より優先される恐れがあります。

Q: 経路フィルタリング以外にどんな対策がありますか?

A: RPKI による Route Origin Validation、BGPsec、あるいは隣接 AS との詳細なフィルタポリシや prefix-limit の設定が一般的です。

A: RPKI による Route Origin Validation、BGPsec、あるいは隣接 AS との詳細なフィルタポリシや prefix-limit の設定が一般的です。

Q: “不正な経路” を受け入れると遅延は必ず発生しますか?

A: 発生するとは限りません。パケットが攻撃者へ転送された時点でドロップされれば接続不能、リレーされれば盗聴・改ざんのリスクがあります。遅延は影響の一部にすぎません。

A: 発生するとは限りません。パケットが攻撃者へ転送された時点でドロップされれば接続不能、リレーされれば盗聴・改ざんのリスクがあります。遅延は影響の一部にすぎません。

関連キーワード: BGP, 経路フィルタリング, アドレスハイジャック, anycast, DDoS

設問3:〔配信拠点の保護〕について答えよ。

(1)図3において、インターネットから BGP ルータ1 を経由して LB11 に HTTPS Flood 攻撃があったとき、FW1 でフィルタリングする方式と比較した RTBH 方式の長所は何か。30 字以内で答えよ。

模範解答

攻撃パケットを攻撃元に近いところで遮断できる。

解説

解答の論理構成

- 【問題文】には、RTBH 方式の動作として

「RTBH方式の対象であることを示すBGPコミュニティ属性が付いたホスト経路を受け取った各BGPルータは、そのホスト経路のネクストホップを廃棄用インタフェース宛てに設定することで、DDoS攻撃の宛先IPアドレス宛ての通信を廃棄する。」

とある。 - つまり、インターネット側から届く攻撃パケットは、【図3】中の「BGPルータ1」など “複数の BGP ルータ” で破棄される。

- 一方 FW1 フィルタリング方式では、攻撃パケットは「BGPルータ1 → ルータ → FW1」まで到達した後に捨てられる。

- したがって RTBH 方式は、FW1 方式よりもネットワークの外縁、すなわち「攻撃元に近いところ」で遮断できる点が長所である。

誤りやすいポイント

- 「各BGPルータで破棄」という記述を見落とし、FW1 と同じ内部遮断と思い込む。

- RTBH を “ブラックホール=全通信遮断” と誤解し、正当なトラフィックも巻き添えにすると判断してしまう。

- FW1 の設置場所を「BGPルータ1 の前」と勘違いし、優位性を逆に説明してしまう。

FAQ

Q: RTBH を使うと正規ユーザの通信は止まりませんか?

A: 宛先 IP アドレス単位(ホスト経路)でブラックホールにするため、他の IP 宛ての正規通信は継続します。

A: 宛先 IP アドレス単位(ホスト経路)でブラックホールにするため、他の IP 宛ての正規通信は継続します。

Q: FW1 に高性能な機器を置けば RTBH は不要ですか?

A: 攻撃トラフィックが FW1 まで流入する時点で回線帯域や上位装置が飽和する恐れがあり、上流で捨てる RTBH とは役割が異なります。

A: 攻撃トラフィックが FW1 まで流入する時点で回線帯域や上位装置が飽和する恐れがあり、上流で捨てる RTBH とは役割が異なります。

Q: RTBH と BGP Flowspec の違いは?

A: RTBH は主に宛先 IP アドレス単位で遮断しますが、BGP Flowspec は送信元 IP やポート番号など複数条件で細粒度にフィルタリングできます。

A: RTBH は主に宛先 IP アドレス単位で遮断しますが、BGP Flowspec は送信元 IP やポート番号など複数条件で細粒度にフィルタリングできます。

関連キーワード: DDoS, BGP, RTBH, フィルタリング, ブラックホール

設問3:〔配信拠点の保護〕について答えよ。

(2)本文中の下線⑤について、RTBH 方式と比較した BGP Flowspec 方式の長所は何か。30 字以内で答えよ。

模範解答

より細かい条件で選別して破棄することができる。

解説

解答の論理構成

-

RTBH方式の動作確認

- 問題文には「RTBH方式の対象であることを示すBGPコミュニティ属性が付いたホスト経路を受け取った各BGPルータは、そのホスト経路のネクストホップを廃棄用インタフェース宛てに設定することで、DDoS攻撃の宛先IPアドレス宛ての通信を廃棄する。」とあります。

- すなわち RTBH は “宛先IPアドレス” 単位でトラフィックを丸ごと捨てる仕組みです。

-

BGP Flowspec方式の機能確認

- 「BGP Flowspec方式では、DDoS検知サーバからのiBGPピアリングで、DDoS攻撃の宛先IPアドレスだけではなく、DDoS攻撃の送信元IPアドレス、宛先ポート番号などを組み合わせてBGPルータに広告して該当の通信をフィルタリングすることができる。」と記載されています。

- Flowspec は複数条件(宛先IP、送信元IP、ポート番号等)を組み合わせてマッチングでき、粒度が細かいことがわかります。

-

両方式を比較した長所の整理

- RTBH:宛先IP“だけ”でブラックホール化。

- Flowspec:宛先IPに加え「送信元IPアドレス、宛先ポート番号など」を条件にできる。

- よって Flowspec は不要な通信だけを狙い撃ちでき、正常トラフィックへの影響を最小化できます。

-

以上より、下線⑤「BGP Flowspec方式の方が有用である」理由は

「より細かい条件で選別して破棄することができる。」

となります。

誤りやすいポイント

- RTBHでも送信元IPやポートを指定できると誤解する

→ 問題文は“宛先IPアドレス宛ての通信を廃棄”と明言、追加条件は不可。 - Flowspec=ACL置換と短絡的に覚える

→ FlowspecはBGP属性として拡散される制御情報であり、単なるルータ内ACLとは実装層が異なる。 - 「より細かい条件」を“パケット内容を検査できる”と誤記する

→ DPI機能ではなく、L3/L4ヘッダ条件(IP・ポート・プロトコル等)でのフィルタリングである点に注意。

FAQ

Q: BGP FlowspecはどのRFCで標準化されていますか?

A: 問題文にあるとおり「RFC8955」です。

A: 問題文にあるとおり「RFC8955」です。

Q: RTBHとFlowspecは同時運用できますか?

A: はい。RTBHで即時遮断し、Flowspecで精緻なフィルタを追加するなど段階的運用が可能です。

A: はい。RTBHで即時遮断し、Flowspecで精緻なフィルタを追加するなど段階的運用が可能です。

Q: Flowspec適用後、ルータに負荷は掛かりますか?

A: マッチ条件が増える分だけACLエントリが増えるイメージとなり、ハードウェア実装によっては若干のリソースを使用しますが、一般的なキャリア向けルータでは問題にならない設計がされています。

A: マッチ条件が増える分だけACLエントリが増えるイメージとなり、ハードウェア実装によっては若干のリソースを使用しますが、一般的なキャリア向けルータでは問題にならない設計がされています。

関連キーワード: BGP Flowspec, RTBH, NetFlow, DDoS, フィルタリング