ネットワークスペシャリスト 2024年 午後1 問02

SD-WANによる拠点接続に関する次の記述を読んで、設問に答えよ。

G社は、本社とデータセンター及び二つの支店をもつ企業である。G社では、業務拡大による支店の追加が計画されている。支店の追加によるネットワーク構成の変更について、SD-WANを活用することで、設定作業を行いやすくするとともにWANの冗長化も行うという改善方針が示された。そこで、情報システム部のJさんが設計担当としてアサインされ、対応することになった。

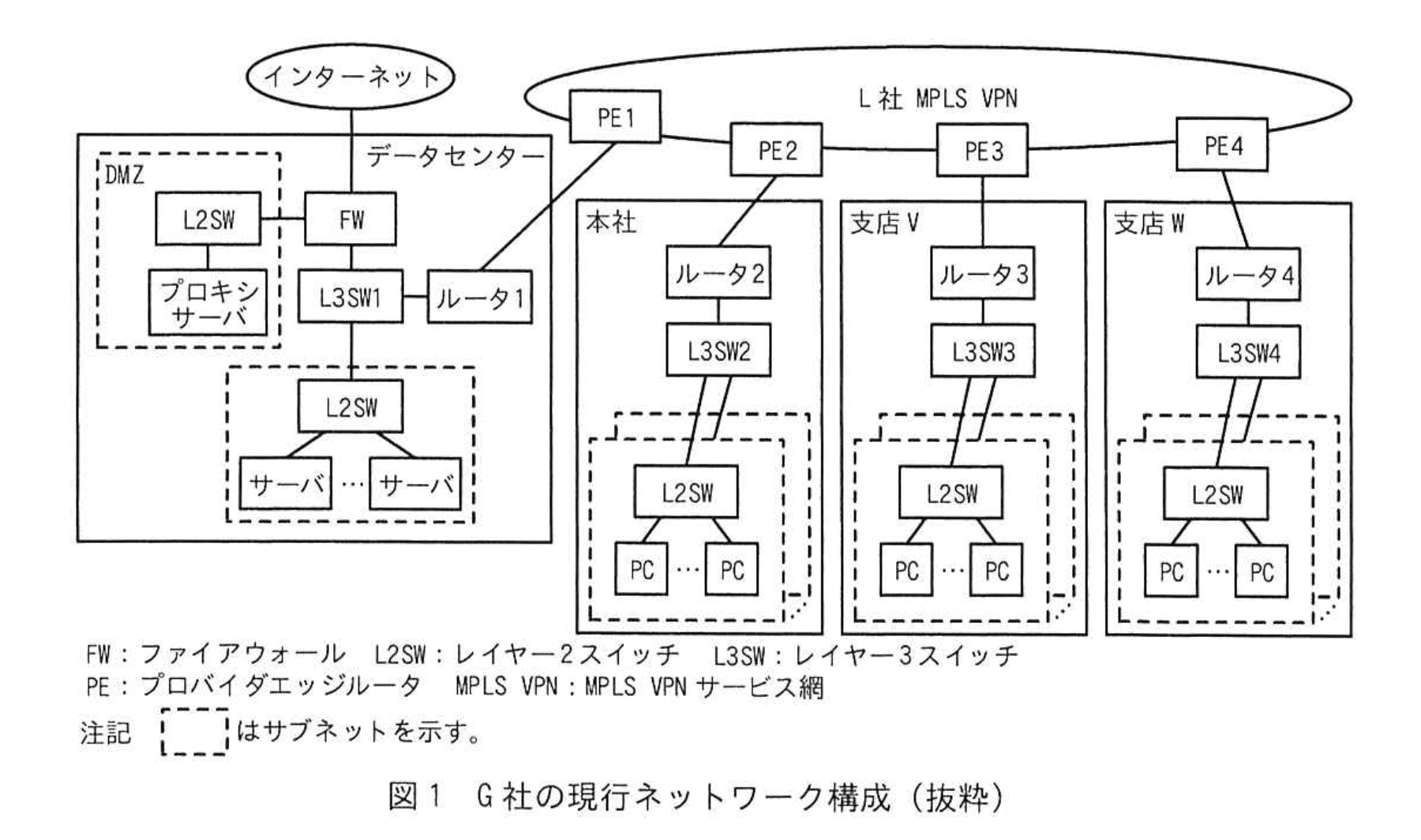

G社の現行ネットワーク構成を図1に示す。

〔現行ネットワーク概要〕

・G社には、データセンター、本社、支店V及び支店Wの四つの拠点がある。これらの拠点は、L社が提供するMPLS VPN(以下、L社VPNという)を介して相互に接続している。

・各拠点のPCとサーバは、データセンターのプロキシサーバを経由してインターネットへアクセスする。

・データセンターのFWは、パケットフィルタリングによるアクセス制御を行っている。

・PE1〜4は、L社VPNの顧客のネットワークを収容するために設置した、プロバイダエッジルータ(以下、PEルータという)である。

・ルータ1〜4は、拠点間を接続する機器であり、L社のPEルータと対向するアエッジルータである。

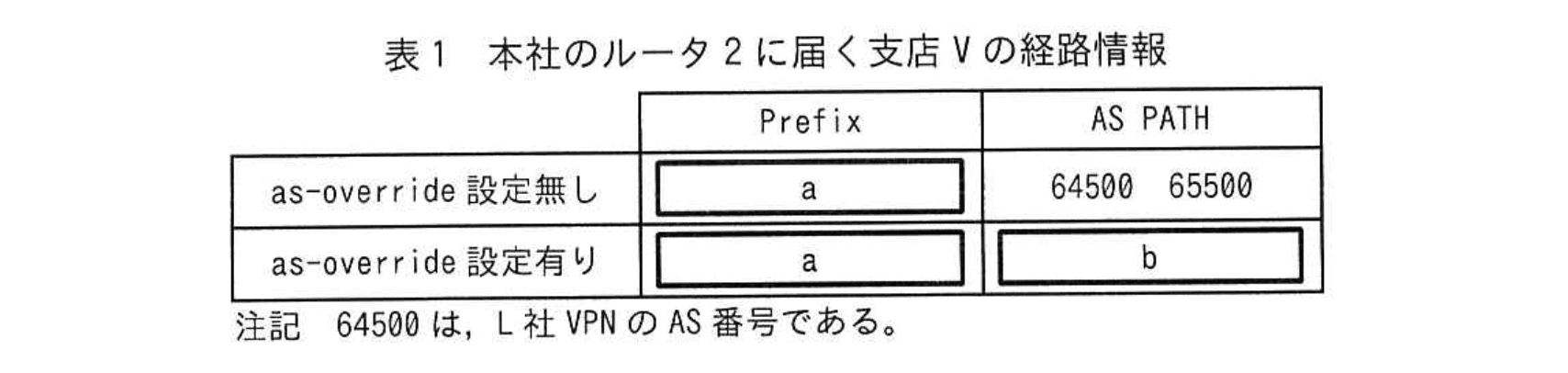

・L社のPEルータは、G社との間のBGPピアに as-override を設定している。この設定によって、G社の複数の拠点で同一のAS番号を用いる構成が可能になっている。一般に、PEルータにおける as-override 設定の有無によって、経路情報交換の処理をする際にやり取りされる経路情報が異なったものとなる。例えば、本社のルータ2に届く支店Vの経路情報は、①as-override 設定の有無で表1となる。②G社現行ネットワークで利用している各拠点のIPアドレスとAS番号を表2に示す。

〔現行の経路制御概要〕

G社の現行の経路制御の概要を次に示す。

・拠点内は、OSPFによって経路制御を行っている。

・拠点間は、BGP4によって経路制御を行っている。

・OSPFエリアは全てエリア0である。

・ルータ1~4で二つのルーティングプロトコル間におけるルーティングを可能にするために、経路情報の イ をしている。このとき、一方のルーティングプロトコルで学習された経路がもう一方のルーティングプロトコルに渡されて③再び同じルーティングプロトコルに渡されることのないように経路フィルタが設定されている。

・全拠点からインターネットへの http/https 通信ができるように、ウ のサブネットを宛先とする経路を OSPF で配布している。この経路情報は、途中 BGP4 を経由して、④ 3拠点(本社、支店 V、支店 W)のルータ及び L3SW に届く。

・BGPA において、AS 内部の経路交換は iBGP が用いられるのに対し、各拠点のルータと PE ルータとの経路交換では エ が用いられる。

・L社 VPN と接続するために、AS 番号 65500 が割り当てられている。この AS 番号はインターネットに接続されることのない AS のために予約されている番号の範囲に含まれる。このような AS 番号を オ AS 番号という。

・L社 VPN の AS 番号は 64500 である。

〔SD-WAN導入検討〕

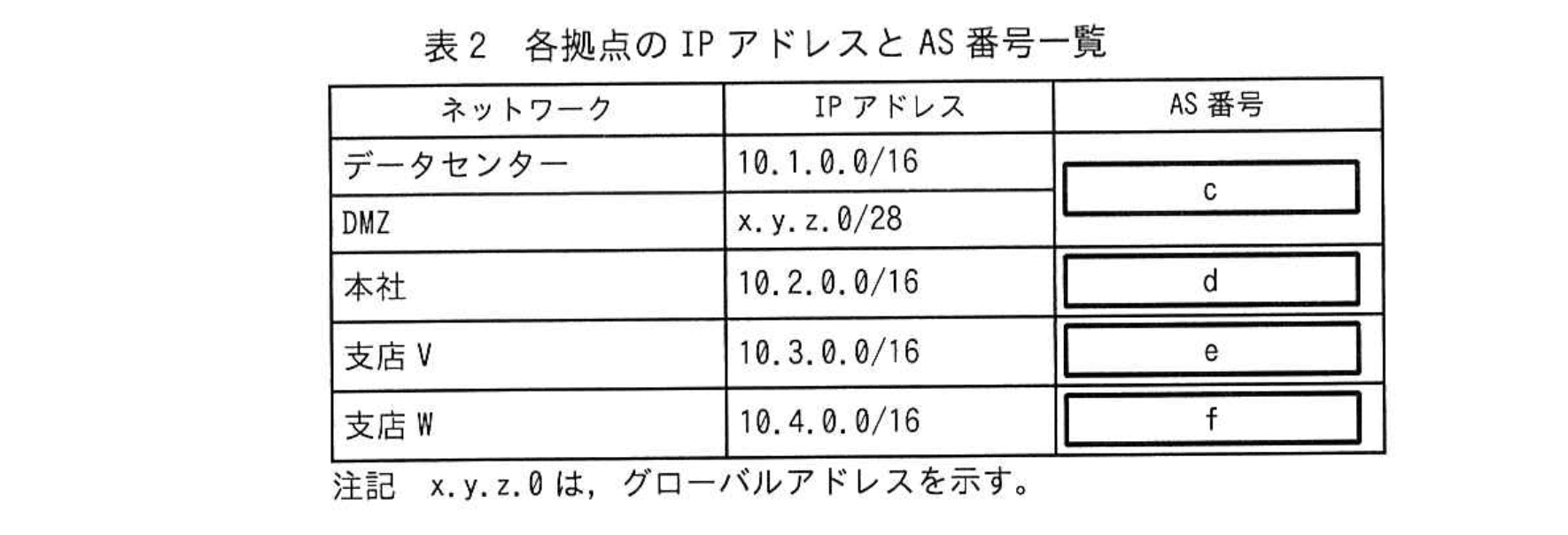

J さんは、SD-WAN を取り扱っているネットワーク機器ベンダー K社の技術者に相談しながら検討することにした。また、K社がインターネット経由でクラウドサービスとして提供している SD-WAN コントローラーの活用を検討することにした。

K社の SD-WAN 装置と SD-WAN コントローラーの主な機能を次に示す。

・SD-WAN コントローラーは、SD-WAN 装置に対して独自プロトコルを利用して、オーバーレイ構築に必要な情報の収集と配布を行うことで、複数の SD-WAN 装置を集中管理する。

・アンダーレイネットワークとして、MPLS VPN とインターネット回線が利用可能である。

・オーバーレイネットワークは、SD-WAN 装置間の IPsec トンネルで構築される。IPsec トンネルの確立では SD-WAN 装置のIPアドレスが用いられる。IPsec トンネルの端点を TE (Tunnel Endpoint) と呼ぶ。

・オーバーレイネットワークは、アプリケーショントラフィックを識別したルーティングを行う。このように、アプリケーショントラフィックを識別したルーティングを カ ルーティングという。

・SD-WAN コントローラが SD-WAN 装置に配布する主な情報は、SD-WAN 装置ごとのオーバレイの経路情報と、⑤ IPsec トンネルを構築するために必要な情報の 2 種類がある。

・SD-WAN コントローラと SD-WAN 装置間の通信は TLS で保護される。

・SD-WAN 装置は、VRF (Virtual Routing and Forwarding) により独立したルーティングインスタンス (以下、RT という) を複数もつ。そのうちの一つの RT はコントロールプレーンで用いられ、他の RT はデータプレーンで用いられる。

・SD-WAN 装置は、RFC 5880 で規定された BFD (Bidirectional Forwarding Detection) 機能を有する。

J さんは、K社の SD-WAN を G社ネットワークへ導入する方法を検討し、実施する項目として次のとおりポイントをまとめた。

・各拠点のルータを K社の提供する SD-WAN 装置に置き換える。各拠点の SD-WAN 装置を 2 台構成とする冗長化は次フェーズで検討する。

・SD-WAN 装置の設定については、K社がクラウドサービスとして利用者に提供する SD-WAN コントローラで集中管理する。

・拠点ごとに新規にインターネット接続回線を契約し、SD-WAN 装置に接続する。

・拠点の SD-WAN 装置間に、インターネット経由と L社 VPN 経由で IPsec トンネルを設定する。

・⑥拠点の SD-WAN 装置のトンネルインタフェースで、BFD を有効化する。

・全体的な経路制御は SD-WAN コントローラと SD-WAN 装置で行う。

・PC からインターネットへのアクセスは現行のままデータセンターのプロキシサーバ経由とし、各拠点から直接インターネットアクセスできるようにすることは次フェーズで検討する。

J さんが検討した、G社の SD-WAN 装置導入後のネットワーク構成を図2に示す。

〔SD-WAN トンネル検討〕

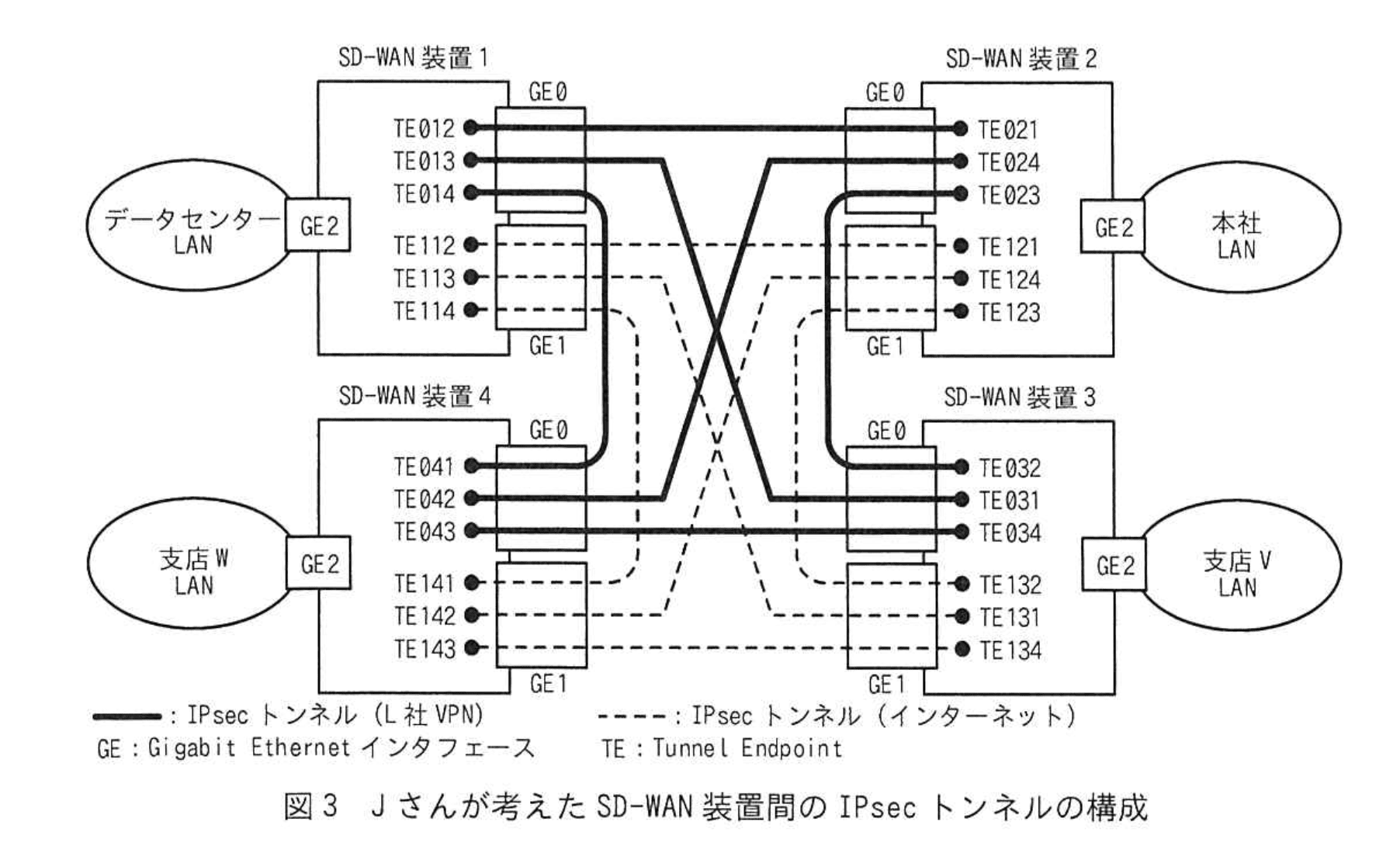

Jさんは、図2のネットワーク構成における SD-WAN 装置間の IPsec トンネルの構成について検討した。Jさんが考えた SD-WAN 装置間の IPsec トンネルの構成を図3に示す。

Jさんは、このIPsecトンネルの構成を前提として、今後設計するSD-WANの動作を次のようにまとめた。

・SD-WAN コントローラーは、各拠点の SD-WAN 装置から経路情報を受信し、それらにポリシーを適用して、全拠点の SD-WAN 装置に経路情報をアドバイズする。

・このときアドバイズされる経路情報は、SD-WAN 装置にローカルに接続されたネットワーク情報とそれぞれの SD-WAN 装置がもつ TE 情報である。

・拠点間の通信は、⑦L社 VPN を優先的に利用し、L社 VPN が使えないときはインターネットを経由する。

J さんは、これらの検討結果を基に報告を行い、SD-WAN 導入の方針が承認された。

設問1:

本文中のア~カに入れる適切な字句を答えよ。

模範解答

ア:カスタマー

イ:再配布

ウ:DMZ

エ:eBGP

オ:プライベート

カ:ポリシーベース

解説

解答の論理構成

- [ア]

- 問題文:「L社のPEルータと対向するアエッジルータ」

- MPLS VPN では利用者側ルータを Customer Edge(CE)と呼びます。したがって「カスタマー」が入ります。

- [イ]

- 問題文:「二つのルーティングプロトコル間におけるルーティングを可能にするために、経路情報の イ をしている」

- OSPF と BGP の経路を相互に移す操作は “再配布(redistribution)” です。

- [ウ]

- 問題文:「http/https 通信ができるように、ウ のサブネットを宛先とする経路を OSPF で配布」

- インターネット接続用プロキシサーバは DMZ に配置されています。従って「DMZ」が正答です。

- [エ]

- 問題文:「AS 内部の経路交換は iBGP が用いられるのに対し…エ が用いられる」

- 異なる AS 間で使う BGP は eBGP(External BGP)です。

- [オ]

- 問題文:「AS 番号 65500 は…予約されている番号の範囲…このような AS 番号を オ AS 番号という」

- 予約帯を示す呼称は “プライベート AS 番号” です。

- [カ]

- 問題文:「アプリケーショントラフィックを識別したルーティングを カ ルーティングという」

- トラフィックの内容で経路を選ぶ手法は Policy-based Routing(ポリシーベース ルーティング)と呼ばれます。

誤りやすいポイント

- CE と CPE の混同: CE は “Customer Edge” で CPE(Customer Premises Equipment)と書かないよう注意。

- 再配布と再配送の言い換え: ネットワーク分野では “redistribution=再配布” が慣用表現。

- DMZ とサーバセグメントの取り違え: 問題文ではプロキシサーバが DMZ にある点に着目する。

- eBGP/iBGP の境界: 同一 AS 内外の判定を AS 番号 65500 と 64500 の違いで整理する。

- プライベート AS と私設 AS の表記ぶれ: 日本語では「プライベート」が正式。

- ポリシーベース ルーティングと QoS 制御の混同: 後者は帯域制御で経路選択とは別。

FAQ

Q: “再配布” と “静的ルート注入” は何が違いますか?

A: 再配布はルーティングプロトコル間で動的経路を自動的に引き渡す仕組み、静的ルート注入は管理者が個別に経路を追加します。自律性と作業コストが大きく異なります。

A: 再配布はルーティングプロトコル間で動的経路を自動的に引き渡す仕組み、静的ルート注入は管理者が個別に経路を追加します。自律性と作業コストが大きく異なります。

Q: プライベート AS 番号はインターネット側へ漏れると問題になりますか?

A: はい。IX や ISP へ広告すると未割当て AS と扱われます。外部へ出る場合は “remove-private” などで除去または書き換えが必要です。

A: はい。IX や ISP へ広告すると未割当て AS と扱われます。外部へ出る場合は “remove-private” などで除去または書き換えが必要です。

Q: ポリシーベース ルーティングはどのレイヤで動作しますか?

A: ルータの L3 レイヤ(IP フォワーディング)で、トラフィック分類条件にポート番号や DSCP などを用いて経路選択を上書きします。

A: ルータの L3 レイヤ(IP フォワーディング)で、トラフィック分類条件にポート番号や DSCP などを用いて経路選択を上書きします。

関連キーワード: MPLS VPN, BGP, OSPF, IPsec, ポリシーベース ルーティング

設問2:〔現行ネットワーク概要〕について答えよ。

(1)本文中の下線①について、as-override設定の前後における経路情報の違いについて、表1中の a、b を埋めて表を完成させよ。

模範解答

a:10.3.0.0/16

b:64500 64500

解説

解答の論理構成

- 支店 V のプレフィックスを確認

- 【問題文】には「②G社現行ネットワークで利用している各拠点のIPアドレスとAS番号を表2に示す」とあり、表2の「支店V」は IP アドレス「10.3.0.0/16」。したがって a は「10.3.0.0/16」です。

- as-override なしの AS PATH

- 表1の行見出し「as-override 設定無し」には既に AS PATH「64500 65500」が示されています。

- as-override ありの AS PATH がどう変化するか

- 【問題文】「L社のPEルータは、G社との間のBGPピアに as-override を設定している。この設定によって、G社の複数の拠点で同一のAS番号を用いる構成が可能になっている」と記載。

- as-override を有効にすると PE ルータは受信した経路の AS PATH 内に現れる顧客 AS(ここでは「65500」)を自分の AS(「64500」)へ置換します。

- 置換結果として AS PATH が「64500 64500」になります。よって b は「64500 64500」です。

誤りやすいポイント

- 「as-prepend」と混同し、AS 番号を重ねる理由を誤解する。as-override は顧客 AS を“上書き”します。

- 「65500」は拠点側で使用する私設 AS 番号であるのに対し、「64500」は L 社 VPN の AS 番号である点を取り違える。

- プレフィックスを「10.3.0.0/16」ではなく「10.3.0.0/24」などと誤って細分化して覚えてしまう。

FAQ

Q: そもそも as-override はどの場面で必要なのですか?

A: 複数拠点が同一の私設 AS 番号を使っている場合、通常の eBGP では AS ループとみなされ経路が受け取れません。PE ルータで as-override を設定すると顧客 AS を自社 AS に置換し、ループ判定を回避できます。

A: 複数拠点が同一の私設 AS 番号を使っている場合、通常の eBGP では AS ループとみなされ経路が受け取れません。PE ルータで as-override を設定すると顧客 AS を自社 AS に置換し、ループ判定を回避できます。

Q: AS PATH が「64500 64500」のように同じ番号を二つ並べても問題ないのですか?

A: BGP のループ検出は「自 AS が AS PATH に含まれているか」を見ます。PE ルータ同士のやり取りでは自 AS「64500」を受信側が自 AS と見なさないため問題ありません。

A: BGP のループ検出は「自 AS が AS PATH に含まれているか」を見ます。PE ルータ同士のやり取りでは自 AS「64500」を受信側が自 AS と見なさないため問題ありません。

Q: 私設 AS 番号「65500」をインターネット側へ広告するとどうなりますか?

A: 「65500」はインターネットに接続されない AS 用に予約された番号なので、グローバル BGP では受け入れられません。インターネットへ広告する場合は公的に割り当てられた AS 番号が必要です。

A: 「65500」はインターネットに接続されない AS 用に予約された番号なので、グローバル BGP では受け入れられません。インターネットへ広告する場合は公的に割り当てられた AS 番号が必要です。

関連キーワード: BGP, AS_PATH, as-override, MPLS VPN, プレフィックス

設問2:〔現行ネットワーク概要〕について答えよ。

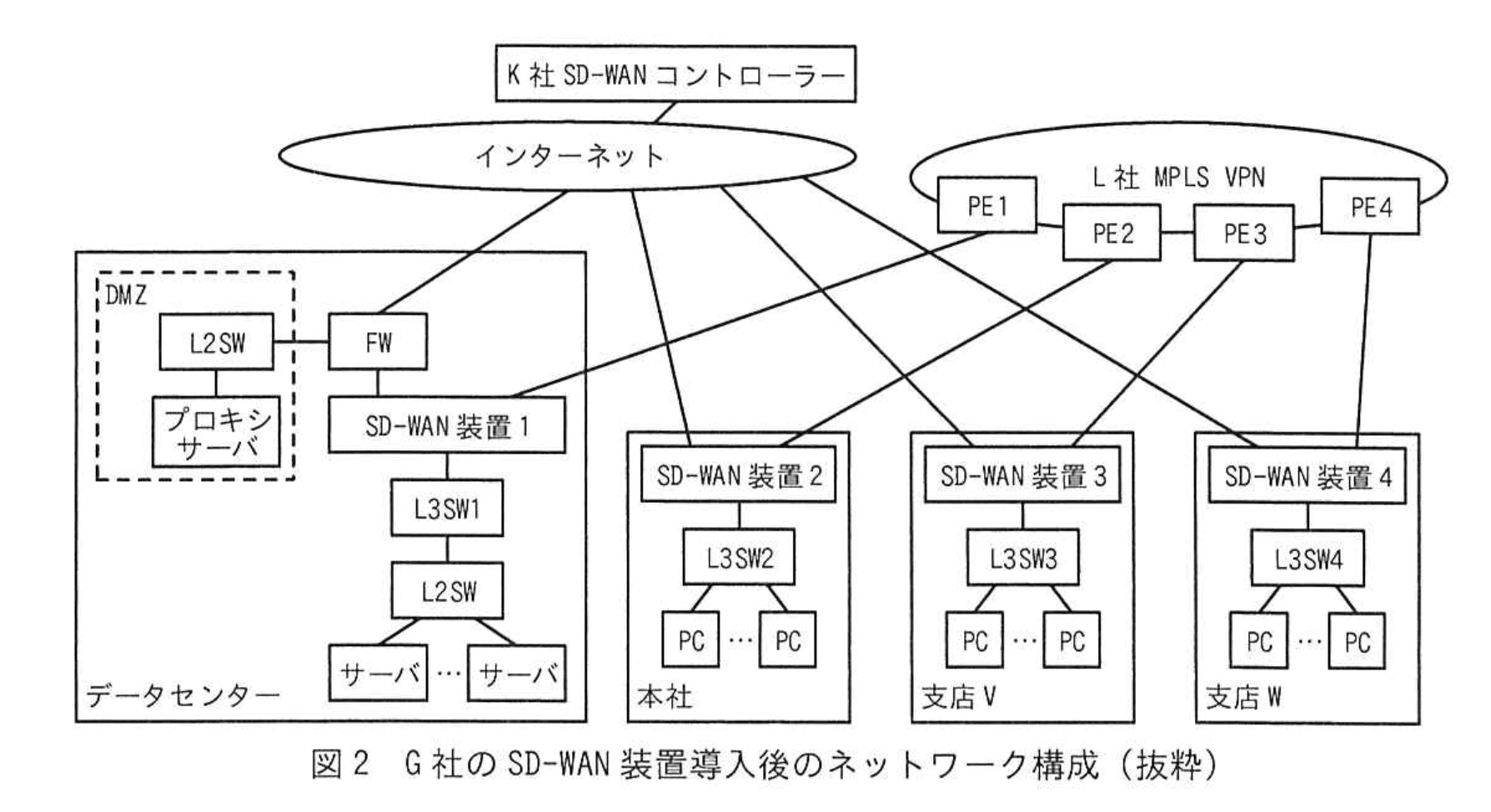

(2)本文中の下線②について、G社現行ネットワークで用いられているAS番号は何か。表2中の c〜f を埋めて表を完成させよ。

模範解答

c:65500

d:65500

e:65500

f:65500

解説

解答の論理構成

-

各拠点が同じ AS 番号を使う

- 【問題文】「L社のPEルータは、G社との間のBGPピアに as-override を設定している。この設定によって、G社の複数の拠点で同一のAS番号を用いる構成が可能になっている。」

⇒ データセンター、本社、支店V、支店Wの全拠点が同一 AS 番号を採用できる。

- 【問題文】「L社のPEルータは、G社との間のBGPピアに as-override を設定している。この設定によって、G社の複数の拠点で同一のAS番号を用いる構成が可能になっている。」

-

G社に割り当てられている AS 番号の確認

- 【問題文】「L 社 VPN と接続するために、AS 番号 65500 が割り当てられている。」

⇒ G社が使用する AS 番号は「65500」である。

- 【問題文】「L 社 VPN と接続するために、AS 番号 65500 が割り当てられている。」

-

表2 に反映

- 各拠点欄(データセンター、本社、支店V、支店W)の c~f をすべて「65500」とする。

-

結果

- c:65500

- d:65500

- e:65500

- f:65500

誤りやすいポイント

- as-override の目的を取り違え、拠点ごとに異なる AS 番号を設定しなければならないと誤解する。

- 「65500」がプライベート AS 番号であることから、インターネット用にユニークな AS 番号が別途必要だと考え、空欄に 64500 を入れてしまう。

- MPLS VPN の AS 番号「64500」を G社側の AS と誤認し、表に転記する。

FAQ

Q: as-override が無ければ拠点は同じ AS 番号を使えないのですか?

A: はい。as-override が無い場合、PE ルータは受信した AS PATH に顧客 AS をそのまま残すため、同一 AS 番号同士ではループ防止機能が働き経路が拒否されます。as-override を設定することで PE ルータが自 AS「64500」を上書きし、同一 AS 番号「65500」の拠点間でも経路交換が可能になります。

A: はい。as-override が無い場合、PE ルータは受信した AS PATH に顧客 AS をそのまま残すため、同一 AS 番号同士ではループ防止機能が働き経路が拒否されます。as-override を設定することで PE ルータが自 AS「64500」を上書きし、同一 AS 番号「65500」の拠点間でも経路交換が可能になります。

Q: 「65500」はインターネットに流してはいけませんか?

A: 「65500」はプライベート AS 番号なので、インターネット向けに広告する場合は除去または書き換えが必要です。ただし本設問ではインターネットに直接 BGP 広告しない前提なので問題ありません。

A: 「65500」はプライベート AS 番号なので、インターネット向けに広告する場合は除去または書き換えが必要です。ただし本設問ではインターネットに直接 BGP 広告しない前提なので問題ありません。

Q: 65500 を複数拠点で使う場合、iBGP と eBGP のどちらになりますか?

A: 拠点内同士は同一 AS ですから iBGP となり、PE ルータとのピアリングは AS が異なるため eBGP となります。

A: 拠点内同士は同一 AS ですから iBGP となり、PE ルータとのピアリングは AS が異なるため eBGP となります。

関連キーワード: as-override, プライベートAS, iBGP, eBGP, MPLS VPN

設問3:〔現行の経路制御概要〕について答えよ。

(1)本文中の下線③について、経路フィルターによって防止することが可能な障害を20字以内で答えよ。

模範解答

ルーティングループによる障害

解説

解答の論理構成

- 【問題文】では、ルータ1~4で「二つのルーティングプロトコル間におけるルーティングを可能にするために、経路情報の イ をしている」と述べています。ここでの イ はプロトコル間再配布を示します。

- 続けて「一方のルーティングプロトコルで学習された経路がもう一方のルーティングプロトコルに渡されて③再び同じルーティングプロトコルに渡されることのないように経路フィルタが設定されている」と明記されています。

- すなわち、OSPF で学習した経路を BGP4 に再配布した後、その経路が再び OSPF に戻らないようフィルタを掛けているという状況です。

- もしこのフィルタがなければ、同じ経路が OSFP ↔ BGP4 間で無限に行き来し、経路が増殖・循環してしまいます。これは典型的な「ルーティングループ」です。

- ルーティングループが発生すると、CPU 使用率の悪化、テーブル肥大化、パケットが目的地に届かないなど様々なネットワーク障害を引き起こします。

- したがって「経路フィルターによって防止することが可能な障害」は「ルーティングループによる障害」となります。

誤りやすいポイント

- ルーティングループと経路冗長化を混同し、「冗長経路を失う障害」と書いてしまう。

- ループの影響を「輻輳」や「帯域逼迫」とだけ記載し、障害名を示さない。

- 再配布で起こり得る別の問題(メトリック不整合など)を答えてしまう。

FAQ

Q: 再配布を行うときに必ずルーティングループが起こるのですか?

A: 必ずではありませんが、OSPF と BGP4 のように距離・属性が大きく異なるプロトコル間で無制限に再配布すると高確率でループが発生します。そのため経路フィルタやタグ付けが不可欠です。

A: 必ずではありませんが、OSPF と BGP4 のように距離・属性が大きく異なるプロトコル間で無制限に再配布すると高確率でループが発生します。そのため経路フィルタやタグ付けが不可欠です。

Q: ルーティングループ対策はフィルタリング以外にもありますか?

A: あります。例えば「片方向のみ再配布する」「ルートマップでタグを付け再配布元を識別する」「BGP の no-export やコミュニティ属性を用いる」などが代表的です。

A: あります。例えば「片方向のみ再配布する」「ルートマップでタグを付け再配布元を識別する」「BGP の no-export やコミュニティ属性を用いる」などが代表的です。

Q: 経路フィルタが過剰だと何が起こりますか?

A: 本来必要な経路まで遮断され、通信不可となる可能性があります。ルート漏れを防ぐ設定と、業務トラフィックを確実に通す設定のバランスが重要です。

A: 本来必要な経路まで遮断され、通信不可となる可能性があります。ルート漏れを防ぐ設定と、業務トラフィックを確実に通す設定のバランスが重要です。

関連キーワード: ルーティングループ, 経路フィルタリング, プロトコル再配布, OSPF, BGP

設問3:〔現行の経路制御概要〕について答えよ。

(2)本文中の下線④について、3拠点のL3SWにこの経路情報が届いたときのOSPFのLSAのタイプを答えよ。

また、支店VのL3SW3にこのLSAが到達したとき、そのLSAを生成した機器は何か。図1中の機器名で答えよ。

模範解答

タイプ:Type5 又は 外部LSA

機器:ルータ3

解説

解答の論理構成

-

OSPFで生成されるLSAの種類

・外部経路再配布時に用いられるのは「Type5(AS-external LSA)」です。

・問題文では「ルータ1~4で二つのルーティングプロトコル間におけるルーティングを可能にするために、経路情報の イ をしている。」とあり、イ = “再配布” であることが文脈から分かります。

・さらに「全拠点からインターネットへの http/https 通信ができるように、ウ のサブネットを宛先とする経路を OSPF で配布している。この経路情報は、途中 BGP4 を経由して、④ 3拠点(本社、支店 V、支店 W)のルータ及び L3SW に届く。」とあるため、BGPで受け取った経路をOSPFへ“再配布”していると読み取れます。

・BGPはOSPF外部のプロトコルなので、その経路をOSPFに取り込む装置(ASBR)が生成するのはType5 LSAとなります。

よってLSAのタイプは「Type5 又は 外部LSA」です。 -

LSAを生成した機器の特定

・BGP経路は各拠点のルータ(図1:ルータ2・ルータ3・ルータ4)で受信され、そのルータがOSPFへ再配布します。

・支店Vに着目すると、支店V側でBGPピアを張っているのは「ルータ3」です。したがって支店VのL3SW3に到達したType5 LSAは「ルータ3」が生成したものです。

以上より、

タイプ:Type5 又は 外部LSA

機器:ルータ3

タイプ:Type5 又は 外部LSA

機器:ルータ3

誤りやすいポイント

- 「デフォルトルートだからType3」と早合点する

→ 本文に“BGP4 を経由”と明記されており外部再配布のシナリオです。 - ASBR=データセンター側ルータ1と決めつける

→ 拠点ごとにBGP経路を受け取り各拠点内で再配布しているため、支店Vではルータ3がASBRとなります。 - Type7 LSA(NSSA用)と混同する

→ 問題文には全エリアが「OSPFエリアは全てエリア0」とあるためNSSA条件に該当しません。

FAQ

Q: Type4 LSAは登場しないのですか?

A: Type4 LSAはASBRの位置を通知する際にエリア境界を越えるときに生成されます。本問題では「OSPFエリアは全てエリア0」でありエリア境界が無いのでType4 LSAは必要ありません。

A: Type4 LSAはASBRの位置を通知する際にエリア境界を越えるときに生成されます。本問題では「OSPFエリアは全てエリア0」でありエリア境界が無いのでType4 LSAは必要ありません。

Q: ルータではなくL3SWがASBRになるケースはありますか?

A: 再配布機能を備えたL3SWでBGPを収容すればASBRになり得ますが、図1でBGPピアを張っているのはルータ1~4であるため本設問では該当しません。

A: 再配布機能を備えたL3SWでBGPを収容すればASBRになり得ますが、図1でBGPピアを張っているのはルータ1~4であるため本設問では該当しません。

Q: Type5 LSAはルータ3だけが生成すれば良いのですか?

A: 各拠点で同じ外部経路を受け取り再配布していればルータ2・ルータ3・ルータ4それぞれが自拠点向けにType5 LSAを生成します。設問は「支店VのL3SW3に到達したとき」なので生成元はルータ3と答えます。

A: 各拠点で同じ外部経路を受け取り再配布していればルータ2・ルータ3・ルータ4それぞれが自拠点向けにType5 LSAを生成します。設問は「支店VのL3SW3に到達したとき」なので生成元はルータ3と答えます。

関連キーワード: OSPF, LSA, ASBR, 再配布, Type5

設問4:〔SD-WAN導入検討〕について答えよ。

(1)本文中の下線⑤について、SD-WANコントローラから送られる情報を二つ挙げ、それぞれ25字以内で答えよ。

模範解答

①:IPsecトンネル確立のためのIPアドレス

②:IPsecトンネル確立のための鍵情報

解説

解答の論理構成

- 問題文には「SD-WAN コントローラが SD-WAN 装置に配布する主な情報は、SD-WAN 装置ごとのオーバレイの経路情報と、⑤ IPsec トンネルを構築するために必要な情報の 2 種類がある。」とあります。

- IPsec トンネルを構築する際に必須となるのは、(1) 対向装置を特定するための IP アドレス(トンネルエンドポイント)と、(2) 暗号化/認証を行うための鍵(プリシェアドキーや証明書など)です。

- したがって、「SD-WAN コントローラから送られる情報」は

①「IPsec トンネル確立のための IP アドレス」

②「IPsec トンネル確立のための鍵情報」

となります。

誤りやすいポイント

- TE 番号やインタフェース名を答えてしまう

IPsec の確立には“番号”ではなく実際の IP アドレスが必要です。 - BFD のパラメータや QoS ポリシーを挙げる

どちらもトンネルの監視・制御に役立ちますが、問題が聞いている「構築に必要な情報」ではありません。 - 経路情報を再掲してしまう

経路情報はすでに「もう一方の主な情報」として別に示されているため二重回答になります。

FAQ

Q: TE 番号は IP アドレスとは別物ですか?

A: TE は論理的なトンネル端点を表す識別子で、最終的には物理または仮想インタフェースの IP アドレスにマッピングされます。IPsec 交渉そのものには IP アドレスが用いられます。

A: TE は論理的なトンネル端点を表す識別子で、最終的には物理または仮想インタフェースの IP アドレスにマッピングされます。IPsec 交渉そのものには IP アドレスが用いられます。

Q: 鍵情報にはどのような種類がありますか?

A: 一般的にはプリシェアドキー(PSK)、公開鍵証明書、IKEv2 で交渉される一時鍵などがあり、SD-WAN コントローラは装置に応じた形式を配布します。

A: 一般的にはプリシェアドキー(PSK)、公開鍵証明書、IKEv2 で交渉される一時鍵などがあり、SD-WAN コントローラは装置に応じた形式を配布します。

Q: TLS で守られているのになぜ鍵情報の配布が安全なのですか?

A: コントローラと装置の通信路は TLS で暗号化されているため、鍵情報を含む設定ファイルも盗聴・改ざんされにくい設計になっています。

A: コントローラと装置の通信路は TLS で暗号化されているため、鍵情報を含む設定ファイルも盗聴・改ざんされにくい設計になっています。

関連キーワード: IPsec, トンネルエンドポイント, 事前共有鍵, オーバーレイ, TLS

設問4:〔SD-WAN導入検討〕について答えよ。

(2)本文中の下線⑥について、トンネルインタフェースにてBFDを設定する目的を、“IPsecトンネル”という用語を用いて35字以内で答えよ。

模範解答

IPsecトンネルに障害があった場合の検出を高速にする。

解説

解答の論理構成

- 本文では、SD-WAN 装置の機能として「RFC 5880 で規定された BFD (Bidirectional Forwarding Detection) 機能を有する。」と明記されています。

- 加えて下線⑥で「拠点の SD-WAN 装置のトンネルインタフェースで、BFD を有効化する」とあります。

- BFD はレイヤ 3 の双方向疎通を数ミリ秒オーダで監視し、リンクやトンネルの障害を即座に検出できるプロトコルです。

- 本設計では複数の IPsec トンネル(L 社 VPN 経由とインターネット経由)を張り、下線⑦に示すように「L 社 VPN を優先的に利用し、L 社 VPN が使えないときはインターネットを経由する」というフェイルオーバー制御を行います。

- 障害発生時に切替えを迅速に行うには、トンネル障害を素早く検出する機構が必要であり、その役割を BFD が担います。

- したがって、解答は「IPsec トンネルの障害を高速検出するため」と導かれます。

誤りやすいポイント

- BFD を「帯域増強のため」と誤認し、障害検出用途と結び付けない。

- 「トンネル」だけを対象とし、設問に要求される「IPsecトンネル」という用語を入れ忘れる。

- OSPF Hello や Dead インターバルで十分と考え、独立した高速検出プロトコルの必要性を見落とす。

FAQ

Q: BFD と従来のルーティングプロトコルの Keep-alive の違いは何ですか?

A: BFD はプロトコル非依存で数ミリ秒レベルの高速検出が可能な点が大きな違いです。OSPF や BGP の Hello/Keep-alive は数秒~数十秒単位になりがちです。

A: BFD はプロトコル非依存で数ミリ秒レベルの高速検出が可能な点が大きな違いです。OSPF や BGP の Hello/Keep-alive は数秒~数十秒単位になりがちです。

Q: IPsec トンネルに BFD を適用する際、暗号化の影響はありますか?

A: BFD パケットはトンネル内を通過させるだけなので暗号化の影響は受けません。暗号化/復号はデータと同様に行われます。

A: BFD パケットはトンネル内を通過させるだけなので暗号化の影響は受けません。暗号化/復号はデータと同様に行われます。

Q: L 社 VPN とインターネットのどちらにも BFD を設定すべきですか?

A: フェイルオーバー対象となる全 IPsec トンネルで設定するのが望ましいです。どちらか一方のみでは片系障害時の検出が遅れます。

A: フェイルオーバー対象となる全 IPsec トンネルで設定するのが望ましいです。どちらか一方のみでは片系障害時の検出が遅れます。

関連キーワード: BFD, IPsec, トンネル, フェイルオーバー, オーバーレイ

設問5:〔SD-WANトンネル検討〕について答えよ。

(1)本文中の下線⑦について、通常時に本社のPCから支店VのPCへの通信が通過するTEはどれか。図3中の字句で全て答えよ。

模範解答

TE023, TE032

解説

解答の論理構成

-

通信経路の優先度を確認

本文の下線⑦は「L 社 VPN を優先的に利用し、L 社 VPN が使えないときはインターネットを経由する」と明記しています。したがって通常時(L 社 VPN に障害が無い平常状態)は L 社 VPN 経由の IPsec トンネル が選択されます。 -

L 社 VPN 経由のトンネルはどのインタフェースか

図3では、L 社 VPN 経由の IPsec トンネルが 実線 で描かれ、SD-WAN 装置の GE0 インタフェース に割り当てられています。インターネット回線側(破線)は GE1 です。よって平常時は各装置の GE0 に付与された TE (Tunnel Endpoint) が経路上に載ります。 -

本社 → 支店V 間で使われる TE の組を特定

・本社に設置される SD-WAN 装置2 の GE0 には TE021, TE024, TE023 が示されています。

・支店Vに設置される SD-WAN 装置3 の GE0 には TE032, TE031, TE034 が示されています。

図3の実線トンネル対応表より、SD-WAN 装置2 と SD-WAN 装置3 を直結する L 社 VPN トンネルは TE023 – TE032 の組です。 -

結論

以上より、通常時に本社の PC から支店V の PC へ流れる通信が通過する TE は

「TE023, TE032」 です。

誤りやすいポイント

- 「優先的に利用」という文言を読み飛ばし、インターネット側(GE1)の TE を選んでしまう。

- 図3の破線/実線の区別を逆に覚え、GE0 と GE1 を取り違える。

- SD-WAN 装置間がフルメッシュであることを意識せず、同一装置内の TE を両端に書いてしまう。

FAQ

Q: もし L 社 VPN に障害が発生したら、この通信はどの TE を通過しますか?

A: 下線⑦の方針どおり、インターネット側にフェイルオーバーするため、本社側は GE1 の TE124(例)、支店V側は GE1 の TE132 など、図3で破線で結ばれている TE が選ばれます。

A: 下線⑦の方針どおり、インターネット側にフェイルオーバーするため、本社側は GE1 の TE124(例)、支店V側は GE1 の TE132 など、図3で破線で結ばれている TE が選ばれます。

Q: TE を複数持つ理由は何ですか?

A: SD-WAN では冗長経路・負荷分散を実現するため、同一インタフェースに複数のトンネル終端 (TE) を持たせ、SD-WAN コントローラーのポリシーで動的に経路選択を行います。

A: SD-WAN では冗長経路・負荷分散を実現するため、同一インタフェースに複数のトンネル終端 (TE) を持たせ、SD-WAN コントローラーのポリシーで動的に経路選択を行います。

Q: BFD をトンネルインタフェースで有効化するメリットは?

A: RFC 5880 の BFD によりリンク/トンネル障害を数ミリ秒単位で検知できるため、L 社 VPN 側がダウンした際にインターネット側へ高速にスイッチできます。

A: RFC 5880 の BFD によりリンク/トンネル障害を数ミリ秒単位で検知できるため、L 社 VPN 側がダウンした際にインターネット側へ高速にスイッチできます。

関連キーワード: SD-WAN, MPLS VPN, IPsec, フェイルオーバー, BFD

設問5:〔SD-WANトンネル検討〕について答えよ。

(2)(1)において支店VのL社VPN接続回線に障害があった場合、本社のPCから支店VのPCへの通信が通過するTEはどれか。図3中の字句で全て答えよ。

模範解答

TE123, TE132

解説

解答の論理構成

-

【問題文】には、SD-WAN のトラフィック選択方針として「⑦L 社 VPN を優先的に利用し、L 社 VPN が使えないときはインターネットを経由する」と記載されています。

よって、支店 V の L 社 VPN 接続回線に障害が発生した場合、本社―支店 V 間の通信は必ずインターネット経由のトンネルを採用します。 -

図 3 の凡例では、

・実線:IPsec トンネル(L 社 VPN)

・破線:IPsec トンネル(インターネット)

と定義されています。質問条件は「支店 V の L 社 VPN 接続回線に障害」なので、実線側(GE0 の TE0**)は利用不可、破線側(GE1 の TE1**)が選択対象です。 -

本社と支店 V が保有する“インターネット側 TE”を図 3 で確認すると、

・本社(SD-WAN 装置2)GE1:TE121, TE124, TE123

・支店 V(SD-WAN 装置3)GE1:TE132, TE131, TE134

など複数あります。どの組合せが本社―支店 V 間の 1 対1 トンネルかは、図 3 の「破線」で接続されたペアで判断します。 -

図 3 の破線は本社側 TE123 と支店 V 側 TE132 を直接結んでいます。

したがって、障害発生時に本社 PC → 支店 V PC のパケットが通過するトンネル終端は「TE123, TE132」となります。 -

以上より、設問(1)の解答は【模範解答】どおり

「TE123, TE132」です。

誤りやすいポイント

- 「VPN 障害=通信断」と思い込み、インターネット側トンネルを確認し忘れる。

- 図 3 の TE を単純に羅列し、破線・実線の区別を見落とす。

- 本社側に複数ある GE1 の TE 番号のうち、破線で接続されていない TE121/TE124 を選んでしまう。

- TE 番号が似ているため、支店 V の TE131 と TE132 を取り違える。

FAQ

Q: 支店 V 側だけが障害でも、本社側 GE0 インタフェースのトンネルは残っているのでは?

A: 支店 V 側 TE03* が不通になれば対向(本社側 TE02*)との BFD がダウンし、そのトンネルは使用不可と判断されます。設問は「通信が通過する TE」を尋ねているため、結果としてインターネット側 TE が選択されます。

A: 支店 V 側 TE03* が不通になれば対向(本社側 TE02*)との BFD がダウンし、そのトンネルは使用不可と判断されます。設問は「通信が通過する TE」を尋ねているため、結果としてインターネット側 TE が選択されます。

Q: 「TE121, TE134」など別組合せが選ばれるケースは?

A: コントローラのポリシー次第でロードバランスやメトリクス差異を設けることは可能ですが、図 3 では本社-支店 V を結ぶ破線が TE123-TE132 の 1 本のみなので、このペアがデフォルトとなります。

A: コントローラのポリシー次第でロードバランスやメトリクス差異を設けることは可能ですが、図 3 では本社-支店 V を結ぶ破線が TE123-TE132 の 1 本のみなので、このペアがデフォルトとなります。

Q: SD-WAN 装置で BFD を有効化する理由は?

A: 【問題文】「⑥拠点の SD-WAN 装置のトンネルインタフェースで、BFD を有効化する」とあるとおり、トンネル障害をサブ秒で検知し、即座に代替パス(本設問ではインターネット側)へフェイルオーバーさせるためです。

A: 【問題文】「⑥拠点の SD-WAN 装置のトンネルインタフェースで、BFD を有効化する」とあるとおり、トンネル障害をサブ秒で検知し、即座に代替パス(本設問ではインターネット側)へフェイルオーバーさせるためです。

関連キーワード: SD-WAN, IPsecトンネル, BFD, フェイルオーバー