情報処理安全確保支援士 2009年 秋期 午後1 問03

ICカード認証に関する次の記述を読んで、設問1~5に答えよ。

D社は、従業者数 3,000 名の旅行業者である。 従業者の半数は従業員で、残りは派従業員や嘱託従業員である。 本社は東京にあり、支店や営業所が国内外 70 か所に点在する。 売上は伸び悩んでおり、業務の更なる効率向上が急務となっている。 また、顧客情報を扱っていることから万全のセキュリティ対策も欠かせない。

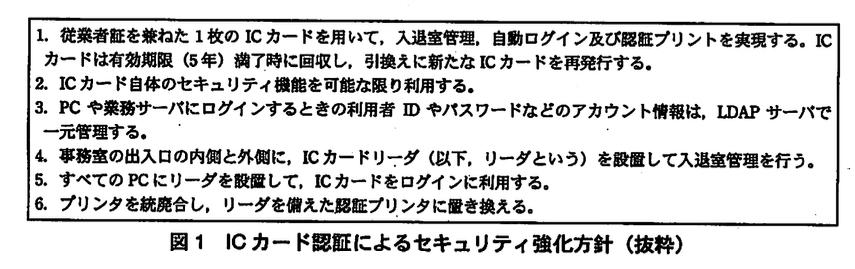

このため、D社は、全国3か所のデータセンタを、東西2か所に集約して相互にバックアップできるようにした。 また、既存の従業者証を多目的型の非接触ICカード(以下、ICカードという)に切り替え、ICカードを用いて、入退室管理、自動ログイン及び認証プリントを実現することにした。 自動ログインでは、ICカードに格納した利用者IDとパスワードによって PC や業務サーバにログインする。 また、認証プリントでは、ICカードに格納した利用者IDによって本人を認証して印刷する。

ICカードを用いた本人認証(以下、ICカード認証という)によるセキュリティ強化方針(図1)が経営会議で承認されたので、情報システム部の部長は、同部のK主任にシステム方式設計に入るよう指示した。

1か月後にシステム方式設計案が提出された。 J部長は早速、レビューを実施した。

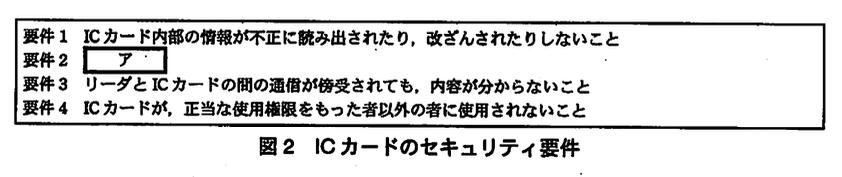

最初に、設計前に提示した図2の要件が満たされているか確認を行った。

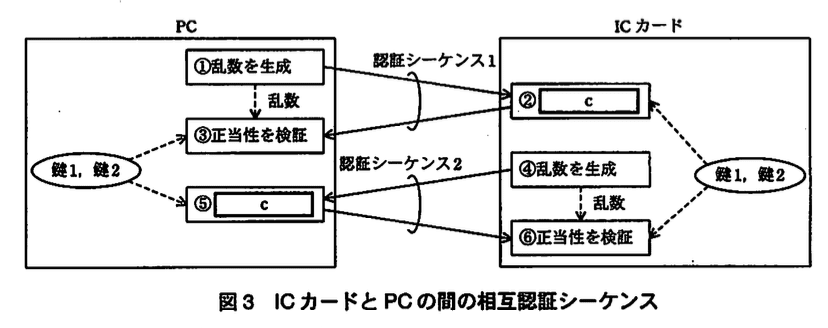

レビューの結果、ICカードは、イと図3中の認証シーケンス2によって要件1を、また、認証シーケンス1によって要件を満たしていることが確認された。図3中の鍵1は PC を認証するための鍵、鍵2はICカードを認証するための鍵を示す。 通信内容は暗号化されており、要件3を満たしている。 さらに、ICカードをaしていることと、暗証番号(以下、PIN という)をbしていることに基づく認証によって、要件4も満たしていることが確認された。

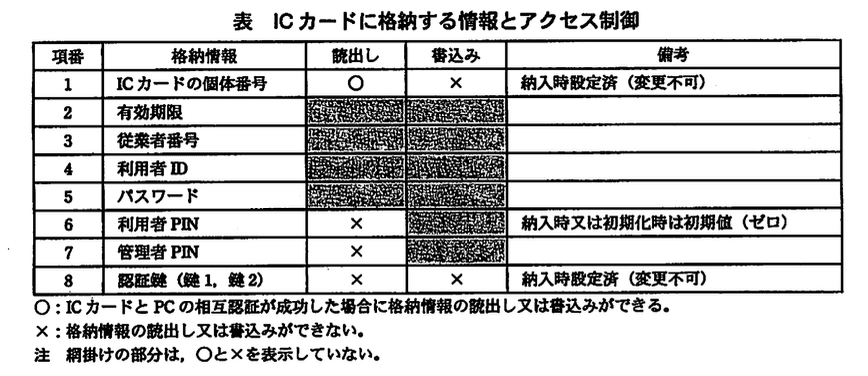

次に、ICカードに格納する情報とそのアクセス制御について確認を行った。 表は、K主任が提示した、ICカードに格納する情報とアクセス制御の一覧である。 ICカード内の格納情報に対しては、利用者が入力する利用者 PIN と、運用管理者が入力する管理者 PIN によって、読出しの制限や書込みの保護を行う。

なお、ログイン時はICカードをリーダにかざして、更にキーボードから利用者PIN を入力するが、入退室と印刷時は、利便性を優先し、ICカードをかざすだけで利用者 PIN は入力しない。

PCや業務サーバにログインするときに必要なパスワードは、乱数を基に自動生成されて LDAP サーバとICカードに格納される。 ICカードの有効期限内はパスワードを変更しない。 従業者番号は、従業員の入社時、派遣従業員又は嘱託従業員の受入れ時に割り当てられ、退職時、派遣又は嘱託終了時まで不変である。

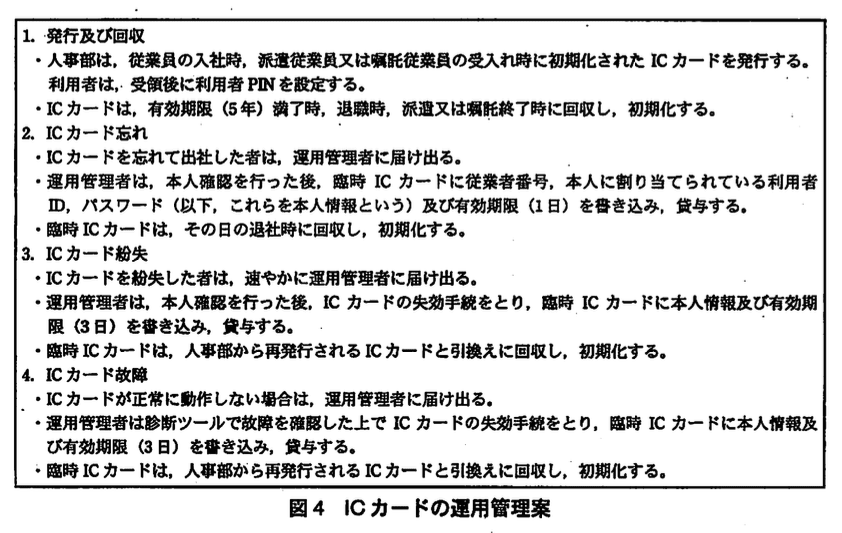

次に、図4のICカードの運用管理案について確認を行った。

運用管理者は、本社、支店及び営業所(以下、事業所という)の各所に正副1名ずつ配置する。臨時 ICカードは、運用管理者が厳重に保管する。 一時的な失効を含む失効手続をしたICカード(以下、失効 ICカードという)は、失効 ICカードリストに登録され、失効 ICカードがリーダにかざされると、このリストとの照合によって失効していることが検出される。

レビューの結果、ICカード忘れに対する運用管理に、セキュリティ対策上不備のあることが指摘され、修正した。

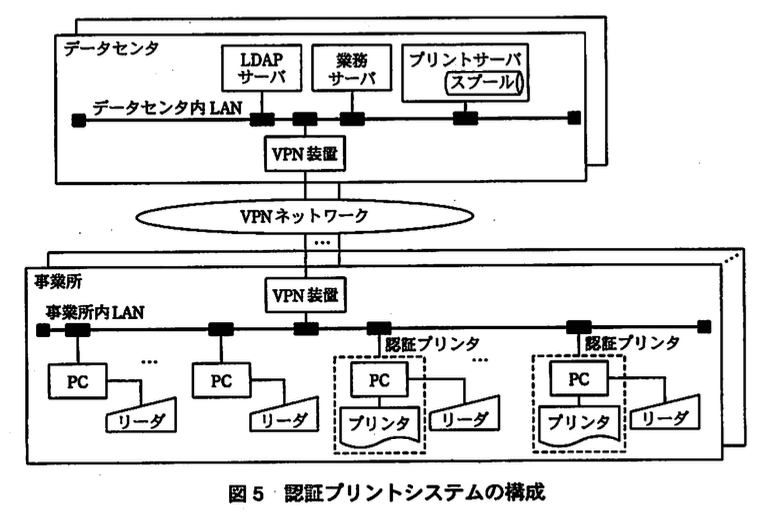

最後に、認証プリントを実現するシステム(以下、認証プリントシステムという)について確認を行った。

認証プリントでは、ICカードで本人を認証してからデータを印刷するので、これ・まで散見されていた、印刷物の取違えや長時間放置を防止することができる。

図5は認証プリントシステムの構成である。 業務サーバからの印刷要求は、プリントサーバにスプールされる。 認証プリンタの横に設置されたリーダにICカードをかざすと、認証プリンタがプリントサーバにログインし、利用者IDでひも付けされたデータが印刷される。 スプールは共用されるので、決まった認証プリンタではなく、近くの空いている認証プリンタを使うことができる。

2日間にわたるレビューが終了し、K主任は指摘事項を反映して詳細設計に入った。

設問1:ICカードのセキュリティ要件について、(1)〜(3)に答えよ。

(1)図2中のアに入れる要件を25字以内で述べよ。

模範解答

ア:正規のICカードだけが使用できること

解説

解答の論理構成

- 図2には四つのセキュリティ要件が列挙され、そのうち要件1・3・4は問題文中で明示されています。残る要件2が本設問の空欄 ア です。

- 問題文には「認証シーケンス1によって要件を満たしていることが確認された」とあります。認証シーケンス1は、PC側が生成した乱数を用いて「ICカードが真正であること」を確認する処理であり、偽造カードや無関係なカードは応答を返せない設計です。

- したがって、要件2は「ICカードそのものの真正性を保証すること」、すなわち「正規のICカードだけが使用できること」であると導けます。

- 以上より、ア には「正規のICカードだけが使用できること」を記入するのが妥当です。

誤りやすいポイント

- 要件4「ICカードが、正当な使用権限をもった者以外の者に使用されないこと」と混同しやすい。要件4は“人”の権限、要件2は“カード”そのものの真正性を扱います。

- 認証シーケンス1・2の役割分担を逆に解釈してしまい、「PCの真正性確認」が要件2だと誤答するケースがあります。

- 「改ざん防止」「盗聴対策」などのキーワードに引きずられ、要件1・3の内容を流用してしまう誤り。

FAQ

Q: 認証シーケンス1は具体的にどのようにカードの真正性を証明しますか?

A: PCが送った乱数をICカードが共有鍵で暗号化し返送することで、当該鍵を保持する“正規カード”でしか応答できない仕組みになっています。

A: PCが送った乱数をICカードが共有鍵で暗号化し返送することで、当該鍵を保持する“正規カード”でしか応答できない仕組みになっています。

Q: 要件4との違いが分かりにくいのですが?

A: 要件4は「正当な使用者本人か」を確認するための利用者PINなど“利用者側認証”を意味し、要件2は「カードが偽物でないか」という“媒体側認証”を意味します。

A: 要件4は「正当な使用者本人か」を確認するための利用者PINなど“利用者側認証”を意味し、要件2は「カードが偽物でないか」という“媒体側認証”を意味します。

Q: 偽造カードを防ぐ技術的ポイントは何でしょう?

A: ICチップ内に格納された「認証鍵」を外部から読み出せない構造と、相互認証プロトコル(乱数チャレンジ)が核心です。

A: ICチップ内に格納された「認証鍵」を外部から読み出せない構造と、相互認証プロトコル(乱数チャレンジ)が核心です。

関連キーワード: 相互認証、チャレンジレスポンス、乱数、なりすまし防止、ICチップセキュリティ

設問1:ICカードのセキュリティ要件について、(1)〜(3)に答えよ。

(2)本文中のイに入れる性質を10字以内で答えよ。

模範解答

イ:耐タンパ性

解説

解答の論理構成

- 問題文では、レビュー時の確認内容として

「ICカードは、イと図3中の認証シーケンス2によって要件1を…満たしている」

と記述されています。 - 要件1は “ICカード内部の情報が不正に読み出されたり、改ざんされたりしないこと” であると読み取れます。

- 不正な読み出し・改ざんをハードウェアレベルで防止する代表的な性質は、ICカードの「耐タンパ性」(Tamper Resistance)です。

- 「認証シーケンス2」はプロトコル面での保護を示し、これと併せてハードウェア自体が改ざんに強いことが求められるため、イには「耐タンパ性」が最も適切です。

誤りやすいポイント

- 通信を暗号化する機能(盗聴対策)は要件3で扱われており、要件1の対策とは別である点を混同しがちです。

- 「アクセス制御」や「PIN でのロック」は論理的防御であり、物理的な改ざん耐性とは異なることを見落としやすいです。

- 「耐タンパ機能」「改ざん検知機能」など類似表現を用いると、設問の回答欄と一致せず減点になる恐れがあります。

FAQ

Q: 耐タンパ性とは具体的にどのような機能ですか?

A: IC チップを樹脂で封止する、電圧・周波数異常時にメモリを消去する、外部から回路を観測できない配線構造にするなど、物理的・電気的攻撃を検知して情報漏えいを防ぐ機構を指します。

A: IC チップを樹脂で封止する、電圧・周波数異常時にメモリを消去する、外部から回路を観測できない配線構造にするなど、物理的・電気的攻撃を検知して情報漏えいを防ぐ機構を指します。

Q: 認証シーケンスだけでは要件1を満たせないのですか?

A: プロトコルが安全でも、カードを分解して鍵を直接読み取られれば内部情報は守れません。そこでハードウェア側の耐タンパ性が必要になります。

A: プロトコルが安全でも、カードを分解して鍵を直接読み取られれば内部情報は守れません。そこでハードウェア側の耐タンパ性が必要になります。

Q: 暗号化通信があるのに、なぜさらに耐タンパ性が要るのですか?

A: 暗号化は通信路の保護です。カードが盗まれて解析されるリスクは通信とは別問題なので、物理的防御が不可欠です。

A: 暗号化は通信路の保護です。カードが盗まれて解析されるリスクは通信とは別問題なので、物理的防御が不可欠です。

関連キーワード: 耐タンパ性、ICカード、相互認証、PIN

設問1:ICカードのセキュリティ要件について、(1)〜(3)に答えよ。

(3)本文中のa、bに入れる適切な字句を、それぞれ2字で答えよ。

模範解答

a:所持

b:記憶

解説

解答の論理構成

- 【問題文引用】「さらに、ICカードをaしていることと、暗証番号(以下、PIN という)をbしていることに基づく認証によって、要件も満たしていることが確認された。」

- 上記は多要素認証の典型的な説明です。

- ICカードという物理的な媒体は「持っているかどうか」で判定する“所有要素”。

- PIN は本人しか知らない“知識要素”。

- 所有要素を示す漢字2字は「所持」、知識要素を示す漢字2字は「記憶」が慣例的・用語的に用いられます。

- よって

aに入る語:ICカードを「所持」していること

bに入る語:PIN を「記憶」していること

誤りやすいポイント

- 「携帯/保持」や「知識/入力」など、字数・専門用語を意識せずに解答してしまう。

- “生体要素”と混同し、「生体」などと書いてしまう。設問では物理カードとPINの組合せに限定されている。

- 2字指定を見落とし、3字以上で記述して失点。

FAQ

Q: 所有要素を示す言葉は「保有」でも良いのでは?

A: 一般には「所持」の語を用いて「所持情報」と整理するのが標準用語です。試験でも揃えるのが安全です。

A: 一般には「所持」の語を用いて「所持情報」と整理するのが標準用語です。試験でも揃えるのが安全です。

Q: 「記憶」という語はPINを覚えている状態を指すのですか?

A: はい。“知識要素”を端的に表す言葉として「記憶」が採用されています。PIN やパスワードなど本人だけが“記憶”している情報を示します。

A: はい。“知識要素”を端的に表す言葉として「記憶」が採用されています。PIN やパスワードなど本人だけが“記憶”している情報を示します。

Q: 多要素認証は必ず2要素でなければならないのですか?

A: いいえ。2要素以上であれば3要素でも構いません。ここでは「所持」と「記憶」の2要素で要件を満たしています。

A: いいえ。2要素以上であれば3要素でも構いません。ここでは「所持」と「記憶」の2要素で要件を満たしています。

関連キーワード: 多要素認証、所有要素、知識要素、PIN、ICカード

設問2:ICカードとPCの間の相互認証について、(1)、(2)に答えよ。

(1)図3中の②、③、⑤、⑥の処理でそれぞれ使用する鍵を番号で答えよ。

模範解答

②:2

③:2

⑤:1

⑥:1

解説

解答の論理構成

-

図3の凡例に「図3中の鍵1は PC を認証するための鍵、鍵2はICカードを認証するための鍵を示す。」と明記されています。

これが鍵選択の大原則です。 -

認証シーケンスの前半

- ①で PC が乱数を送り、②で ICカードがその乱数を処理して返します。

- ②・③は ICカード側の正当性を確認するフェーズなので、「ICカードを認証するための鍵」に該当します。

- よって②と③で使うのは「鍵2」です。

-

認証シーケンスの後半

- ④で ICカードが乱数を送り、⑤で PC が処理して返します。

- ⑤・⑥は PC の正当性を確認するフェーズなので、「PC を認証するための鍵」に該当します。

- よって⑤と⑥で使うのは「鍵1」です。

-

以上より解答は

②:2

③:2

⑤:1

⑥:1 となります。

誤りやすいポイント

- 「処理する側の鍵を使う」と早合点し、②を鍵1と思い込むミス。凡例の説明通り“誰を認証しているか”が判断基準です。

- 乱数を送った主体ではなく「応答を返す側」が認証される点を取り違えるケース。

- 相互認証の順序を逆に読み取り、⑤⑥を鍵2と答えてしまう混乱。

FAQ

Q: 認証シーケンスで乱数を使う理由は?

A: 毎回異なる値で応答を生成し、リプレイ攻撃を防ぐためです。固定値だと通信を盗聴された際に同じ応答を再利用されます。

A: 毎回異なる値で応答を生成し、リプレイ攻撃を防ぐためです。固定値だと通信を盗聴された際に同じ応答を再利用されます。

Q: 鍵1と鍵2を一つにまとめてもよいのでは?

A: 片方が漏えいしてももう片方で片方向の認証が維持できるよう、相互認証では鍵を分けるのが一般的です。

A: 片方が漏えいしてももう片方で片方向の認証が維持できるよう、相互認証では鍵を分けるのが一般的です。

Q: 図3の通信内容は暗号化されていますか?

A: 【問題文】に「通信内容は暗号化されており、要件 3 を満たしている。」とある通り、傍受されても内容は分からない設計です。

A: 【問題文】に「通信内容は暗号化されており、要件 3 を満たしている。」とある通り、傍受されても内容は分からない設計です。

関連キーワード: 相互認証、チャレンジレスポンス、暗号鍵、乱数、リプレイ攻撃

設問2:ICカードとPCの間の相互認証について、(1)、(2)に答えよ。

(2)図3中のcに入れる処理の内容を、10字以内で答えよ。

模範解答

c:乱数を暗号化 又は ハッシュ値を生成

解説

解答の論理構成

- 図3左側の PC では「① 乱数を生成」とあり、その乱数を ICカードへ送信しています。

- ICカード側の最初の処理が「② c」です。ICカードは受け取った乱数を加工し、結果を PC へ返すことで自身の正当性を示します。

- その後 PC では「③ 正当性を検証」とあり、送られてきた結果が自分で計算した値と一致するか確認しています。

- 乱数をそのまま送り返すだけでは第三者が再送信するだけで認証を通過できるので、加工には秘密情報(鍵1・鍵2)を用いる必要があります。問題文には「通信内容は暗号化されており、要件3を満たしている」と記載されており、暗号化処理であることが示唆されています。

- 以上より、c には「乱数を暗号化」が適切です。ハッシュ生成によるチャレンジ応答方式でも同じ理屈で成立するため、模範解答は「乱数を暗号化 又は ハッシュ値を生成」となります。

誤りやすいポイント

- 「乱数を送信」と「乱数を暗号化」の順序を逆に読み取ってしまい、[c] を「乱数を生成」と誤答するケース。

- 「暗号化」と「電子署名」の区別をあいまいにし、「乱数に電子署名」と書いてしまうケース。図3では共通鍵で行う想定なので電子署名は不適切です。

- 乱数を単に「そのまま返す」と誤解し、リプレイ攻撃への耐性を見落とすケース。

FAQ

Q: ハッシュ値生成でも正解とされるのはなぜですか?

A: ハッシュ関数でも、乱数と秘密情報を組み合わせて計算すれば改ざん検知と真正性確認が可能だからです。問題では処理の本質=「乱数を秘匿情報で加工」が求められています。

A: ハッシュ関数でも、乱数と秘密情報を組み合わせて計算すれば改ざん検知と真正性確認が可能だからです。問題では処理の本質=「乱数を秘匿情報で加工」が求められています。

Q: なぜ暗号化やハッシュで鍵1・鍵2を使うと相互認証になるのですか?

A: 双方が同じ秘密鍵を保持している前提で、乱数を暗号化(またはハッシュ)した結果は当該鍵を知らない第三者には計算できません。送受信双方が結果を検証し合うことで互いの正当性を証明できます。

A: 双方が同じ秘密鍵を保持している前提で、乱数を暗号化(またはハッシュ)した結果は当該鍵を知らない第三者には計算できません。送受信双方が結果を検証し合うことで互いの正当性を証明できます。

Q: この方式はリプレイ攻撃に強いのですか?

A: 強いです。毎回 PC と ICカードが「乱数を生成」し、一度限りの値を暗号化して応答するため、過去の通信内容を再送しても認証に成功しません。

A: 強いです。毎回 PC と ICカードが「乱数を生成」し、一度限りの値を暗号化して応答するため、過去の通信内容を再送しても認証に成功しません。

関連キーワード: チャレンジレスポンス、相互認証、乱数、暗号化

設問3:PIN による制御について、(1)、(2)に答えよ。

(1)IC カード内の格納情報のうち、利用者 PIN を入力したときだけ読み出せるようにすべき情報と、書き込めるようにすべき情報を、それぞれ一つずつ、表の項番で答えよ。

模範解答

読み出せるようにすべき情報:5

書き込めるようにすべき情報:6

解説

解答の論理構成

-

まず、読み出しを利用者 PIN で保護すべき項目を探します。問題文には

「PCや業務サーバにログインするときに必要なパスワードは、乱数を基に自動生成されて LDAP サーバとICカードに格納される。」

とあり、PC はこの値を読み取ってログイン処理に使います。他人に読み取られると成り済ましにつながるため、利用者が 自分の PIN を入力したときだけ 読み出せるようにするのが妥当です。表でパスワードは項番「5」です。

よって「読み出せるようにすべき情報」は 5 となります。 -

次に、書込みを利用者 PIN で保護すべき項目を探します。運用管理案には

「利用者は、受領後に利用者PINを設定する。」

とあり、利用者自身が PIN を変更できなければなりません。一方で、第三者が勝手に書き換えると不正使用を許してしまいます。したがって 利用者PIN の書込みは PIN 入力による本人確認が必須 です。表で利用者PINは項番「6」です。

よって「書き込めるようにすべき情報」は 6 となります。 -

以上から、解答は

・読み出せるようにすべき情報:5

・書き込めるようにすべき情報:6

となります。

誤りやすいポイント

- 「利用者ID(項番4)」を PIN で保護すると考える受験者が多いですが、利用者ID は LDAP で公開情報として扱われるため、秘匿対象ではありません。

- 「パスワードは変更しない」との記述から書込み側を選ぼうとしてしまうミス。変更しない=書込み不要ではなく「読み取りだけ許可し、上書きを禁止」という意味です。

- 利用者PINの初期値が「ゼロ」と明示されているため「自由に書き込める」と誤解しがちですが、初期化以外の書込みには本人確認が必要です。

FAQ

Q: パスワードを読めるのは PC だけで良いのでは?

A: PC がカードと相互認証した後でも、カード側は「さらに利用者PINが入力されたか」を確認することで、人が目の前にいるかを担保します。相互認証だけでは置き去り攻撃を防げません。

A: PC がカードと相互認証した後でも、カード側は「さらに利用者PINが入力されたか」を確認することで、人が目の前にいるかを担保します。相互認証だけでは置き去り攻撃を防げません。

Q: 利用者PIN の書込みを管理者PINで制御してはダメなの?

A: 利用者が自分で変更できる運用(忘れたらリセットを依頼)を採る以上、利用者自身が入力する PIN で書込み可とする方が運用負荷が低くなります。管理者PINのみ可にすると変更の都度、運用管理者が介在する必要が生じます。

A: 利用者が自分で変更できる運用(忘れたらリセットを依頼)を採る以上、利用者自身が入力する PIN で書込み可とする方が運用負荷が低くなります。管理者PINのみ可にすると変更の都度、運用管理者が介在する必要が生じます。

Q: 他の項目はどのように制御するのですか?

A: 「従業者番号」「利用者ID」などは相互認証が通れば読み取り可、書込みは運用管理者の権限(管理者PIN)で行います。機密性と運用効率のバランスで決めるのが基本方針です。

A: 「従業者番号」「利用者ID」などは相互認証が通れば読み取り可、書込みは運用管理者の権限(管理者PIN)で行います。機密性と運用効率のバランスで決めるのが基本方針です。

関連キーワード: ICカード、相互認証、アクセス制御、パスワード管理、PIN

設問3:PIN による制御について、(1)、(2)に答えよ。

(2)IC カード内の格納情報のうち、管理者 PIN を入力したときだけ書き込めるようにすべき情報は何か。表の項番を五つ選んで答えよ(①、②、③、④、⑤は順不同)。

模範解答

①:2

②:3

③:4

④:5

⑤:7

解説

解答の論理構成

-

基本方針の確認

【問題文】には

「ICカード内の格納情報に対しては、利用者が入力する利用者 PIN と、運用管理者が入力する管理者 PIN によって、読出しの制限や書込みの保護を行う。」

とあります。すなわち「誰が書き込むか」でアクセス制御を分けることが前提です。 -

各格納情報の性質を整理

① 項番「1 ICカードの個体番号」・項番「8 認証鍵 [鍵1、鍵2]」

いずれも「納入時設定済[変更不可]」と明記されています。書込み自体が不要なので対象外です。

② 項番「6 利用者PIN」

【問題文】には「利用者は、受領後に利用者PINを設定する。」とあります。利用者自身が変更するため、管理者 PIN 専用にはできません。

③ 項番「2 有効期限」

ICカードの発行・回収を行うのは人事部や運用管理者であり、利用者が任意で変更できてはなりません。したがって管理者 PIN だけで書込み可能とすべきです。

④ 項番「3 従業者番号」

【問題文】は「従業者番号は、従業員の入社時、派遣従業員又は嘱託従業員の受入れ時に割り当てられ…不変である。」と述べています。運用管理者が初期設定し、その後は変更しないので、管理者 PIN 専用が妥当です。

⑤ 項番「4 利用者ID」

アカウント管理は LDAP で一元管理され、カード側への書込みは管理者作業です。利用者が触れられないよう管理者 PIN 専用にします。

⑥ 項番「5 パスワード」

「乱数を基に自動生成されて LDAP サーバとICカードに格納される。」とあり、利用者は変更しません。ここも管理者 PIN 限定が必要です。

⑦ 項番「7 管理者PIN」

自分自身の変更を利用者ができては意味がありません。運用管理者だけが書込めるようにします。 -

結論

管理者 PIN を入力したときだけ書き込めるべき項番は

「2」「3」「4」「5」「7」

となります。

誤りやすいポイント

- 利用者 PIN(項番「6」)を管理者しか書込めないと勘違いする

利用者自身が受領後に設定する運用フローなので誤りです。 - 「変更不可」と書かれている項番「1」「8」を含めてしまう

書込み操作自体が想定されていないため、PIN 制御の議論対象外です。 - パスワード(項番「5」)は利用者が定期変更すると想像してしまう

実際は「ICカードの有効期限内はパスワードを変更しない」と指示されています。

FAQ

Q: 利用者がパスワードを忘れた場合はどうなりますか?

A: 運用管理者が管理者 PIN を用いて再発行・再書込みを行います。利用者側で任意変更はできません。

A: 運用管理者が管理者 PIN を用いて再発行・再書込みを行います。利用者側で任意変更はできません。

Q: 利用者 PIN を間違えてロックされた場合、誰が解除しますか?

A: ロック解除や再初期化は管理者 PIN を持つ運用管理者が行います。

A: ロック解除や再初期化は管理者 PIN を持つ運用管理者が行います。

Q: 有効期限(項番「2」)を延長するケースはありますか?

A: 基本方針では「有効期限(5年)満了時に回収し、引換えに新たなICカードを再発行」とされており、延長ではなく再発行で対応します。

A: 基本方針では「有効期限(5年)満了時に回収し、引換えに新たなICカードを再発行」とされており、延長ではなく再発行で対応します。

関連キーワード: アクセス制御、PIN認証、ICカード、アカウント管理

設問4:ICカードの運用管理について、(1)、(2)にに答えよ。

(1)失効 IC カードリストに登録する IC カード内の格納情報は、何が最も適切か。表の項番を一つ選んで答えよ。 また、その理由を20字以内で述べよ。

模範解答

項番:1

理由:失効ICカードを一覧に識別できるから

解説

解答の論理構成

-

失効管理の目的

【問題文】には「失効 ICカードリストに登録され、失効 ICカードがリーダにかざされると、このリストとの照合によって失効していることが検出される」とあります。

➜ リーダ側はリストに載っている値とカード内の値を即時照合し、アクセスを遮断する仕組みです。 -

照合に必要な条件

• 全カードで一意である

• 変更されない

• 読み出し可能

これらを満たす情報を表から探します。 -

表の比較

• 項番「1」「ICカードの個体番号」は「○:読出し可」「納入時設定済[変更不可]」。

• その他の項目は「有効期限」「従業者番号」「利用者ID」など、期限切れや人事異動で変わる可能性があります。 -

結論

変更されず一意に識別でき、読み出しも許可されているのは項番「1」のみ。したがって

– 項番:1

– 理由:失効 ICカードを一覧に識別できるから

誤りやすいポイント

- 「従業者番号」や「利用者ID」は人の情報であり、同一人物に再発行した場合リストで誤判定する恐れがあります。

- 「有効期限」はカードを区別できず、期限が過ぎたカードのみしか除外できません。

- 「パスワード」など読出し不可項目はリーダ側で照合データを取得できないため不適切です。

FAQ

Q: なぜ読出し不可の情報では照合できないのですか?

A: リーダがカードから値を取得できなければリスト照合が不可能だからです。

A: リーダがカードから値を取得できなければリスト照合が不可能だからです。

Q: 個体番号が漏えいすると問題になりませんか?

A: 個体番号は識別子で機密度が低く、改ざん防止と照合速度を優先する本用途に適しています。

A: 個体番号は識別子で機密度が低く、改ざん防止と照合速度を優先する本用途に適しています。

Q: 失効リストはどこで管理しますか?

A: 運用管理者が中央サーバで一元管理し、リーダに配布してオフライン時でも照合できるようにします。

A: 運用管理者が中央サーバで一元管理し、リーダに配布してオフライン時でも照合できるようにします。

関連キーワード: 個体番号、失効リスト、一意識別子、アクセス制御、非接触IC

設問4:ICカードの運用管理について、(1)、(2)に答えよ。

(2)ICカードの不正使用を防止するために、IC カード忘れに対する運用管理に追加すべき措置を35字以内で述べよ。

模範解答

忘れたICカードを運用管理者に提示するまでいったん失効する。

解説

解答の論理構成

- 現状フローの確認

【問題文】図4「2. ICカード忘れ」では

・「ICカードを忘れて出社した者は、運用管理者に届け出る。」

・「運用管理者は、本人確認を行った後、臨時ICカード…貸与する。」

とあり、元のICカード(以下、元カード)に対する処置が記載されていません。 - セキュリティ要件の再確認

【問題文】図2 要件4「ICカードが、正当な使用権限をもった者以外の者に使用されないこと」が求められています。 - リスクの抽出

・元カードが実際には紛失・盗難されていても、「忘れた」として申請すれば臨時ICカードが発行され、元カードは依然有効となります。

・元カードを持つ第三者が入退室・ログイン・印刷を行えるため、要件4を満たせません。 - 必要な対策

要件4を守るためには、元カードが安全にあることを確認できるまで認証基盤上で利用不能にする必要があります。 - 解答

以上より「忘れたICカードを運用管理者に提示するまでいったん失効する。」が適切です。

誤りやすいポイント

- 「臨時ICカードを発行するから大丈夫」と考え、元カードの扱いを失念する。

- 「失効」と「利用停止」の用語を混同し、失効リストへの登録を漏らす。

- 要件4ではなく要件1や要件3と結び付けて説明してしまう。

FAQ

Q: 「失効」と「一時利用停止」は同じ意味ですか?

A: 運用上は同じ効果(認証を通さない)を得られますが、本問題では「失効 ICカードリスト」に登録すると記載されているため、「失効」という語を用いる方が設問に沿います。

A: 運用上は同じ効果(認証を通さない)を得られますが、本問題では「失効 ICカードリスト」に登録すると記載されているため、「失効」という語を用いる方が設問に沿います。

Q: なぜ忘れたICカードの所在確認を待たずに失効させるのですか?

A: 持ち主の手元にない=第三者の手に渡るリスクがあるため、即時に認証基盤から排除し要件4を担保する必要があります。

A: 持ち主の手元にない=第三者の手に渡るリスクがあるため、即時に認証基盤から排除し要件4を担保する必要があります。

Q: 失効させた元カードを再び使う場合はどうなりますか?

A: 利用者が元カードを持参し運用管理者に提示後、リストから削除し再有効化します。

A: 利用者が元カードを持参し運用管理者に提示後、リストから削除し再有効化します。

関連キーワード: 失効リスト、一時利用停止、臨時ICカード、相互認証、本人確認

設問5:認証プリントシステムの残留リスクについて、(1)、(2)に答えよ。

(1)PIN を入力しないことで生じる認証プリントシステムの残留リスクを、50字以内で述べよ。

模範解答

紛失したICカードが不正使用され、スプールに滞留したデータが印刷される。

解説

解答の論理構成

-

ICカード利用時の入力操作

- 問題文には「ログイン時はICカードをリーダにかざして…利用者 PIN を入力するが、入退室と印刷時は…ICカードをかざすだけで利用者 PIN は入力しない。」とあります。

- したがって認証プリンタでは“カード提示のみ”で本人認証が完了します。

-

紛失・盗難時の手続きとの時間差

- ICカード紛失時のフローとして「ICカードを紛失した者は、速やかに運用管理者に届け出る。」とあります。

- しかし届け出から「失効 ICカードリスト」への登録までは手続きが必要で、その間はカードが有効です。

-

スプールされている印刷データの特性

- 「プリントサーバにスプールされる」「利用者IDでひも付けされたデータが印刷される。」とあるように、印刷ジョブはプリントサーバに一時保管されています。

-

残留リスクの発生

- PIN を使わず ICカードのみで認証できるため、拾得者が紛失カードを用いてリーダにかざすだけで「スプールに滞留したデータ」が印刷可能です。

- これが設問要求の“PIN を入力しないことで生じる残留リスク”の根拠です。

-

以上を踏まえ、模範解答は

「紛失したICカードが不正使用され、スプールに滞留したデータが印刷される。」

となります。

誤りやすいポイント

- 「印刷もログインと同じく PIN 入力が必要」と思い込む。

- スプールを「プリンタ内一時領域」と誤解し、サーバ側に残ることを見落とす。

- 紛失届出=即時無効と考え、手続き遅延によるリスクを評価しない。

FAQ

Q: 紛失届を出せば即時に印刷はできなくなりますか?

A: 失効 ICカードリストへ登録されて初めて無効化されるため、登録完了前は印刷が可能です。

A: 失効 ICカードリストへ登録されて初めて無効化されるため、登録完了前は印刷が可能です。

Q: PIN を入力しない運用のメリットは何ですか?

A: 利便性向上と認証プリンタ前での操作時間短縮ですが、その分カード単体への依存度が高まりリスクも増します。

A: 利便性向上と認証プリンタ前での操作時間短縮ですが、その分カード単体への依存度が高まりリスクも増します。

Q: スプールを暗号化すればリスクは消えますか?

A: スプール暗号化でデータ閲覧は防げても、紛失カードを用いた“正規手順の印刷”自体は阻止できません。

A: スプール暗号化でデータ閲覧は防げても、紛失カードを用いた“正規手順の印刷”自体は阻止できません。

関連キーワード: ICカード認証、PIN、スプール、残留リスク

設問5:認証プリントシステムの残留リスクについて、(1)、(2)に答えよ。

(2)(1)の残留リスクを低減するために、プリントサーバにおいてとるべき措置を30字以内で述べよ。

模範解答

所定時間内に印刷されないデータは削除する。

解説

解答の論理構成

-

共有スプールにデータが滞留する構造

- 【問題文】には「業務サーバからの印刷要求は、プリントサーバにスプールされる。」とあります。

- さらに「スプールは共用されるので、決まった認証プリンタではなく、近くの空いている認証プリンタを使うことができる。」とも記載されています。

- 共用スプールに残ったまま利用者が印刷を実行し忘れると、機密文書がプリントサーバ内に残留するリスクが発生します。

-

残留リスクの性質

- 認証プリンタは「利用者IDでひも付けされたデータ」を出力しますが、スプールに残っている間はファイルとして保持されるため、内部不正やサーバ侵害で閲覧される恐れがあります。

- 機微情報の長期滞留を防ぐことが最優先です。

-

リスク低減策の決定

- サーバ側で自動削除タイマーを設定し、「一定時間操作がなければデータを消去」することで滞留期間を最小化できます。

- この措置はプリントサーバだけで完結し、既存の認証フローやユーザ利便性に大きな影響を与えません。

-

したがって、解答は「所定時間内に印刷されないデータは削除する」となります。

誤りやすいポイント

- 「暗号化通信だから安全」と考え、サーバ内保存データの残留を軽視する。

- プリンタ本体での自動削除を答えてしまい、プリントサーバ側の対策を示さない。

- 「全データを印刷完了後に削除」とだけ書き、肝心の“所定時間内に印刷されない場合”を明示しない。

FAQ

Q: 所定時間は具体的に何分が適切ですか?

A: システム運用ポリシーや業務フローに合わせて設定します。目安として勤務中に引き取り可能な時間(例:30~60分)が採用されることが多いです。

A: システム運用ポリシーや業務フローに合わせて設定します。目安として勤務中に引き取り可能な時間(例:30~60分)が採用されることが多いです。

Q: 自動削除で印刷漏れが増えませんか?

A: 利用者は再度印刷要求を出せばよいだけなので、情報保護のメリットが損失コストを上回ります。運用通知で周知を徹底してください。

A: 利用者は再度印刷要求を出せばよいだけなので、情報保護のメリットが損失コストを上回ります。運用通知で周知を徹底してください。

Q: ログは残した方がよいですか?

A: はい。削除前後のイベントログを記録しておくと、トラブルシューティングや監査に役立ちます。機密データそのものではなく、メタ情報のみ保持します。

A: はい。削除前後のイベントログを記録しておくと、トラブルシューティングや監査に役立ちます。機密データそのものではなく、メタ情報のみ保持します。

関連キーワード: スプール、機密保持、自動削除、プリントサーバ、残留リスク