情報処理安全確保支援士 2009年 秋期 午後1 問04

ノート PC の情報漏えい対策に関する次の記述を読んで、設問1~5 に答えよ。

E社は、事業戦略策定などに関するコンサルティングを業務としている中堅のコンサルティング会社である。 オフィスのフリーアドレス化及び出先での業務推進のため、E社に所属する200 名のコンサルタント(以下、従業員という)にはノートPC(以下、NPCという)が配布されている。従業員は、社内や顧客オフィスで NPC を用いて業務を行う。また、従業員には通信カードも配布されており、社外からも、E社の情報システムにアクセスしている。

ここ最近、E社では、通勤途中の従業員が、顧客の重要情報を保存した NPC やUSBメモリを紛失するという事故が連続して発生した。 それによって、顧客からは、E社のセキュリティ管理状況に対して強い不信の念をもたれることとなった。

そこで、E社の幹部は、情報セキュリティの専門家である H氏の支援の下、再発防プロジェクトチーム(以下、対策チームという)を立ち上げ、情報漏えい事故に対して抜本的な対策を実施することにした。

〔管理状況の把握〕

対策チームではまず、NPC や USBメモリを紛失した従業員及びE社の各部門から選んだ数名の従業員に対してヒアリングを行い、NPC 及び USBメモリにおける顧客の重要情報の管理状況について把握することにした。 その結果、次のような管理状況が明らかになった。

(1) E社の規程では、重要情報を NPC 又は USBメモリに保存する場合、暗号化しなければならないことになっている。 しかし、E社指定の暗号ソフトでは、保存の都度、ファイル単位で暗号化の操作を行う必要がある。 その手間を嫌い、平文のままファイルを保存してしまう場合が多い。

(2) E社指定の暗号ソフトでは、暗号化の際、復号のためのパスワードを入力する必要があるが、パスワードを忘れることを懸念して、自分の名前や顧客名、ファイル名など、単純なものをパスワードにしている場合が多い。

これらの管理状況に対するH氏のコメントは、次のとおりである。

(a) 暗号化を利用するのであれば、重要情報を確実に暗号化できるような仕組みを考える必要がある。

(b) 幾ら強力な暗号ソフトを利用しても、現在の管理状況では、簡単に復号されてしまう可能性がある。

(c) (a) への対応のためには、ハードディスク全体を暗号化し、データの暗号化と復号を利用者に意識させることなく行う方法が有効である。ただし、この方法では、スリープ状態でNPCを持ち運んでいると、紛失や盗難時の情報漏えい対策として暗号化が意味を成さなくなることがあるので注意が必要である。

(d) 暗号化の代わりとして、シンクライアントシステムと呼ばれる仕組みを導入することで、NPC上にデータを保存せずに済ませるという対策も考えられる。

(e) USBメモリへの重要情報の保存についても、データを確実に暗号化するための対策が必要である。USBメモリの利用を禁止するという対策も考えられる。

〔対策の検討〕

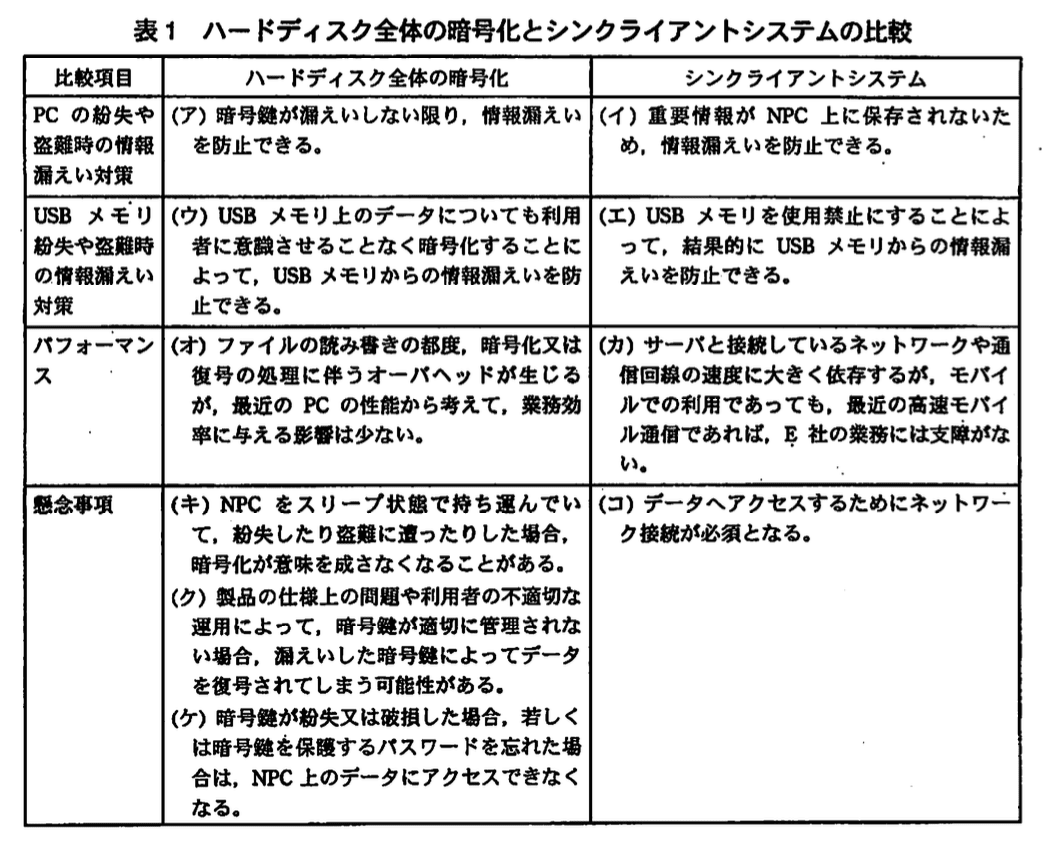

対策チームでは、H氏のコメントの(c)及び(d)で挙げられた、ハードディスク全体の暗号化による対策とシンクライアントシステムによる対策の二つについて検討を進めた。シンクライアントシステムには、幾つかの方式が存在しているが、従業員に配布済のNPC を有効に活用するため、NPC にシンクライアント用ソフトウェアを導入する方式を前提に検討することにした。 表1は、二つの対策について、幾つかの観点から比較した内容を整理したものである。

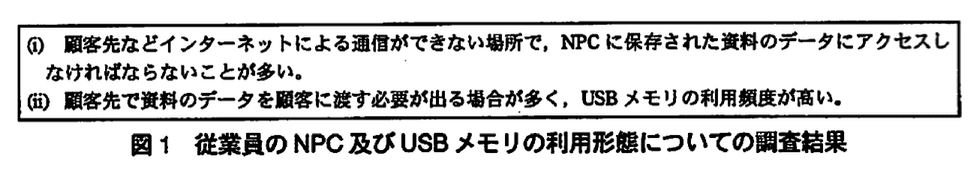

対策チームは、表1中の比較項目の検討と並行して、従業員のNPC 及び USBメモリの利用形態について調査した。 その結果、図1のことが判明した。

シンクライアントシステムによる対策は、aやbといった点から、ハードディスク全体の暗号化による対策に比べて情報漏えいのリスクをより小さやくできる点が評価されたものの、bやcといった点が現状のE社の業務形態に合わない点が問題とされた。 一方、ハードディスク全体の暗号化による対策には、表1中の (キ)、(ク)、(ケ) といった懸念事項があるものの、いずれも技術的に対応可能であると考えられた。

以上から、対策チームは、シンクライアントシステムの導入を今回は見送ることにし、情報漏えい対策としては、NPCのハードディスク全体の暗号化による対策を実施することにした。

〔製品の選定〕

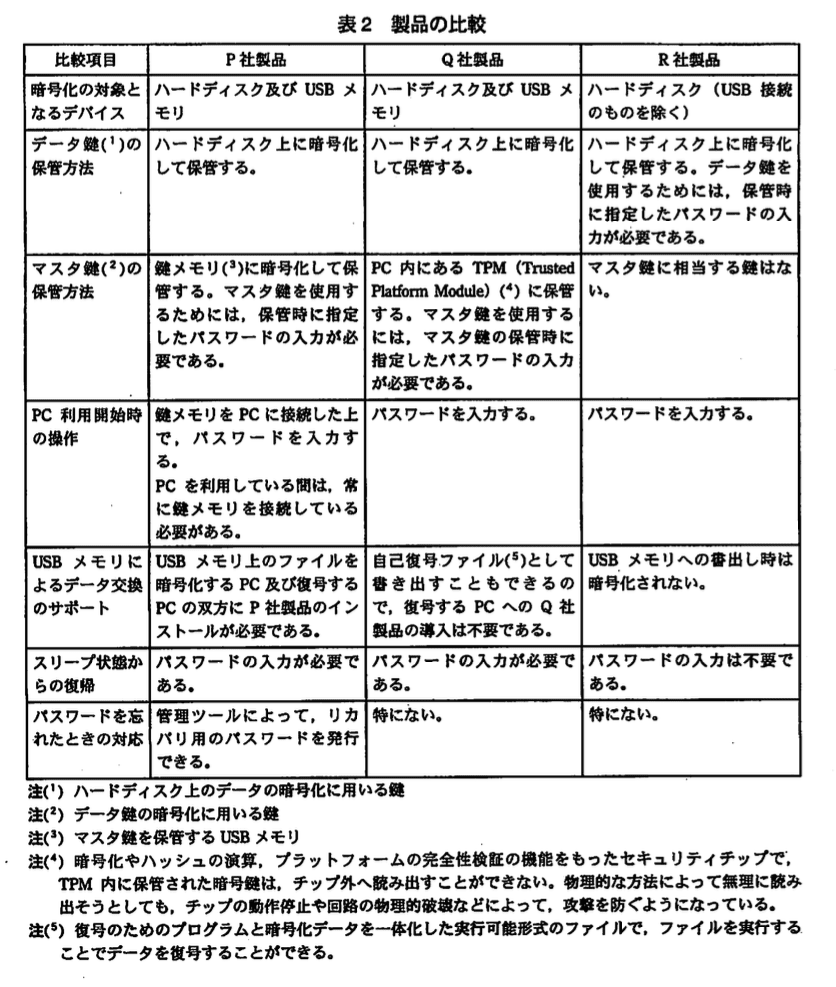

対策チームは、ハードディスク全体を暗号化できる製品の選定を進めた。 H氏から実績が豊富な製品として挙げられた P 社、Q社及びR 社の製品が候補となった。 いずれも、NPCの起動時にパスワードを入力することによって、暗号化されたハードディスクにアクセスできるようになるという製品である。 表 2は各社の製品の比較表である。

Q社製品の利用にはTPMを内蔵したPCが必要であるが、E社が従業員に配布しているNPCはTPM内蔵のモデルであり、この点は問題にならなかった。 また、NPCに内蔵された TPM は、TPM に保管されたパスワードを間違えた場合、一定時間、マス夕鍵へのアクセスがロックされるという機能をもっている。

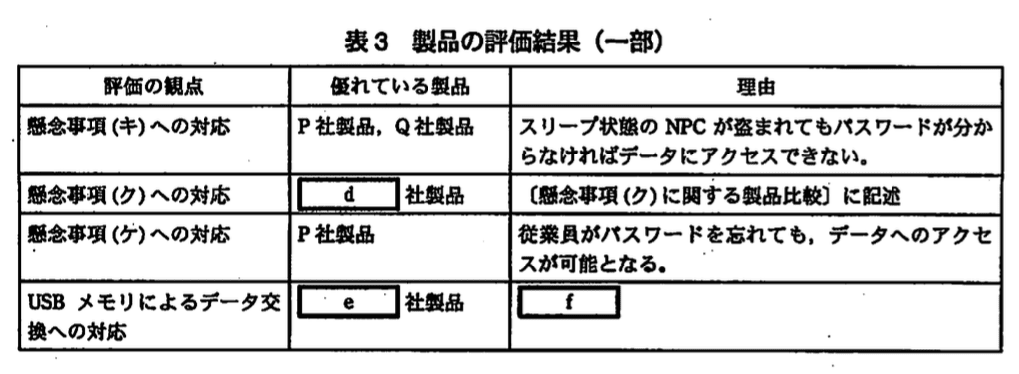

対策チームは、表1に挙げられた(キ), (ク), (ケ)といった懸念事項を中心に各社の製品を評価し、結果を表3にまとめた。

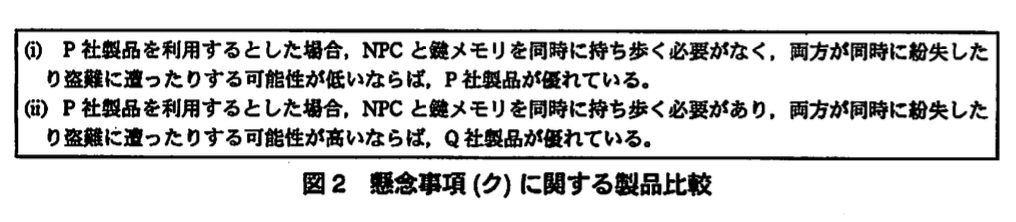

〔懸念事項(ク)に関する製品比較〕

〔管理状況の把握〕の(2)から考えて、マスタ鍵を保護するパスワードとして、総当たり攻撃によって解析可能な程度の強度しかもたないものが設定される可能性がある。その点を踏まえて、対策チームでは、懸念事項(ク)への対応については、図2のような検討を行った。

〔製品の選定と懸念事項(ケ)への対応〕

対策チームは、表3に基づいてQ社製品を選定し、NPCのハードディスク全体の暗号化を推進した。 ただし、Q社製品では、懸念事項(ケ)への対応が不十分なことから、対策チームは、NPC上のデータをバックアップしておき、NPC上のデータにアクセスできなくなっても、バックアップ先から復旧できるようにしておくことで懸念事項(ケ)に対応することにした。

設問1:

本文中のa〜cに入れる適切な字句を、表1中の(ア)〜(コ)から選び、記号で答えよ。

模範解答

a:(イ)

b:(エ)

c:(コ)

解説

解答の論理構成

-

空欄が使われている文を確認します。

「シンクライアントシステムによる対策は、aやbといった点から、ハードディスク全体の暗号化による対策に比べて情報漏えいのリスクをより小さやくできる点が評価されたものの、bやcといった点が現状のE社の業務形態に合わない点が問題とされた。」 -

「リスクをより小さくできる点」に該当するのは、表1でシンクライアント側の長所として示されている記述です。

- PC紛失時の漏えい対策:(イ)「重要情報がNPC上に保存されないため、情報漏えいを防止できる。」

- USBメモリ紛失時の漏えい対策:(エ)「USBメモリを使用禁止にすることによって、結果的にUSBメモリからの情報漏えいを防止できる。」

よって [a]=(イ)、[b]=(エ) が候補になります。 -

「現状のE社の業務形態に合わない点」に該当するのは、社員の利用形態と相性が悪いシンクライアント側の記述です。

- USBメモリ使用禁止は顧客への資料受け渡しで支障が出るため、(エ)が該当します。

- さらにネットワーク接続必須は、インターネット接続できない顧客先で支障が出るため、(コ)「データへアクセスするためにネットワーク接続が必須となる。」が該当します。

したがって [c]=(コ) となります。 -

以上より

a:(イ) b:(エ) c:(コ)

誤りやすいポイント

- (ウ)「USBメモリ上のデータについても利用者に意識させることなく暗号化…」はハードディスク全体暗号化側の記述であり、シンクライアントの特徴ではない点を見落としやすいです。

- 「ネットワーク必須」(コ)がデメリットに当たることは直感的ですが、文中で “bやcといった点が現状のE社の業務形態に合わない” と書かれており、[b] もデメリットでなければならないことを取り違えやすいです。

- 同一記号が二度登場する例は頻出です。本文の「bやc」のような繰り返し表現を見逃すと解答の整合性を崩しがちです。

FAQ

Q: (イ)と(ウ)の違いが分かりにくいのですが?

A: (イ)は「重要情報がNPC上に保存されない」というシンクライアント特有の仕組みを説明しています。(ウ)は「USBメモリを自動暗号化する」というハードディスク全体暗号化製品側の機能で、対策の前提が異なります。

A: (イ)は「重要情報がNPC上に保存されない」というシンクライアント特有の仕組みを説明しています。(ウ)は「USBメモリを自動暗号化する」というハードディスク全体暗号化製品側の機能で、対策の前提が異なります。

Q: なぜ USBメモリ禁止(エ)が“リスク低減”と“業務に不適合”の両方になるのですか?

A: 情報漏えいという観点では USBメモリを使わなければデータは漏れません。しかし、E社では顧客へ資料を渡す頻度が高く USBメモリ禁止が実務に支障を来すため、利点でもあり欠点でもあります。

A: 情報漏えいという観点では USBメモリを使わなければデータは漏れません。しかし、E社では顧客へ資料を渡す頻度が高く USBメモリ禁止が実務に支障を来すため、利点でもあり欠点でもあります。

Q: ネットワーク必須(コ)が問題となるのは、社外でも高速モバイル通信が使えると表1に書かれているのでは?

A: 表1の(カ)は「最近の高速モバイル通信であれば支障がない」と述べていますが、顧客先で通信禁止・制限されるケースも想定されています。従って完全にネットワークが使えない場面がある以上、(コ)は業務上の懸念になります。

A: 表1の(カ)は「最近の高速モバイル通信であれば支障がない」と述べていますが、顧客先で通信禁止・制限されるケースも想定されています。従って完全にネットワークが使えない場面がある以上、(コ)は業務上の懸念になります。

関連キーワード: シンクライアント、フルディスク暗号、USBメモリ、ネットワーク依存性、パスワード管理

設問2:

〔管理状況の把握〕において H氏がコメント(b)の指摘をした理由を、40字以内で述べよ。

模範解答

復号のためのパスワードが、他者に推測されやすいものとなっている場合が多いから

解説

解答の論理構成

- まず、H氏の指摘内容を確認します。問題文には「(b) 幾ら強力な暗号ソフトを利用しても、現在の管理状況では、簡単に復号されてしまう可能性がある。」とあります。

- 次に、管理状況の背景を探ります。〔管理状況の把握〕(2) には「復号のためのパスワードを忘れることを懸念して、自分の名前や顧客名、ファイル名など、単純なものをパスワードにしている場合が多い。」とあります。

- 単純なパスワードは総当たり攻撃や推測によって容易に破られ、暗号化の安全性を大幅に損ないます。

- したがって、H氏はパスワードが推測されやすいことを問題視し、「簡単に復号されてしまう可能性がある」とコメントしたと論理づけられます。

誤りやすいポイント

- 「強力な暗号ソフト」があるため安全と早合点し、パスワードの強度を軽視する。

- コメント(b)を暗号化アルゴリズムの脆弱性と誤読し、パスワード管理の問題だと気付かない。

- 管理状況(1)の“暗号化しない利用者が多い”ことを理由に選んでしまい、(2)のパスワード設定の甘さを見落とす。

FAQ

Q: コメント(b)は暗号化ソフト自体の性能不足を言っているのですか?

A: いいえ。「(2) 自分の名前や顧客名…単純なものをパスワードにしている場合が多い。」という運用面の問題を指摘しています。

A: いいえ。「(2) 自分の名前や顧客名…単純なものをパスワードにしている場合が多い。」という運用面の問題を指摘しています。

Q: 強力な暗号方式でも推測されやすいパスワードだと危険なのはなぜ?

A: 平文鍵が簡単に推測できれば暗号そのものは破られなくても復号鍵が手に入るため、データが解読されてしまうからです。

A: 平文鍵が簡単に推測できれば暗号そのものは破られなくても復号鍵が手に入るため、データが解読されてしまうからです。

Q: 設問はパスワード強度の欠如だけに触れれば十分ですか?

A: はい。コメント(b)が着目しているのは「簡単に復号」という一点であり、その直接原因が(2)の単純なパスワード設定にあるためです。

A: はい。コメント(b)が着目しているのは「簡単に復号」という一点であり、その直接原因が(2)の単純なパスワード設定にあるためです。

関連キーワード: パスワード強度、総当たり攻撃、暗号鍵管理

設問3:〔管理状況の把握〕 における H氏のコメント(c)にあったスリープ状態での NPCの持ち運びについて、(1)、(2)に答えよ。

(1)紛失や盗難時の情報漏えい対策として暗号化が意味を成さなくなることがあるのは、どのような場合か。 35字以内で述べよ。

模範解答

スリープ状態からの復帰の際、パスワードを要求しないよう設定した場合

解説

解答の論理構成

- まず、H 氏のコメント(c)では

“ただし、この方法では、スリープ状態でNPCを持ち運んでいると、紛失や盗難時の情報漏えい対策として暗号化が意味を成さなくなることがあるので注意が必要である。”

と指摘しています。 - 表1の懸念事項(キ)でも同様に

“NPCをスリープ状態で持ち運んでいて、紛失したり盗難に遭ったりした場合、暗号化が意味を成さなくなることがある。”

と明示されています。 - スリープ中は OS がメモリ上に鍵を保持したまま停止しているため、復帰時に再認証(パスワード入力)を要求しなければ、攻撃者は NPC を起動せずともそのままデータにアクセスできます。

- したがって、「スリープ状態からの復帰の際にパスワードを要求しない設定」にしている場合こそ、暗号化が無効化されると論理付けられます。

誤りやすいポイント

- 「休止状態」と混同する

休止状態はメモリ内容を暗号化せずにディスクへ保存しますが、起動時にブートローダの認証が走るため本問の主旨ではありません。 - スリープ=安全と誤認

省電力モードでもメモリ上に鍵が残るため、パスワード再入力が必須です。 - パスワードを要求しない設定が既定値だと決めつける

製品や OS、グループポリシーにより既定は異なるため、運用ポリシーで必ず再認証を強制する必要があります。

FAQ

Q: 画面ロックを掛けていれば問題ありませんか?

A: 画面ロックを掛けても、スリープ復帰時にロックが解除された状態で戻る設定だと同じリスクが残ります。スリープ復帰後に必ずパスワード入力を要求することが重要です。

A: 画面ロックを掛けても、スリープ復帰時にロックが解除された状態で戻る設定だと同じリスクが残ります。スリープ復帰後に必ずパスワード入力を要求することが重要です。

Q: BIOS/UEFI で起動パスワードを設定すれば十分ですか?

A: BIOS パスワードは再起動時の対策には有効ですが、スリープ復帰時には関与しません。OS もしくは暗号化製品側の復帰パスワード要求機能を有効にする必要があります。

A: BIOS パスワードは再起動時の対策には有効ですが、スリープ復帰時には関与しません。OS もしくは暗号化製品側の復帰パスワード要求機能を有効にする必要があります。

Q: TPM を使っていてもスリープ中の鍵保持は危険ですか?

A: はい。TPM はストレージ上の鍵保護には有効ですが、メモリに複号済み鍵が残っている状態では攻撃者に利用される恐れがあります。

A: はい。TPM はストレージ上の鍵保護には有効ですが、メモリに複号済み鍵が残っている状態では攻撃者に利用される恐れがあります。

関連キーワード: スリープモード、認証、省電力状態、メモリ上の鍵、パスワード再入力

設問3:〔管理状況の把握〕 における H氏のコメント(c)にあったスリープ状態での NPCの持ち運びについて、(1)、(2)に答えよ。

(2)(1)の場合に暗号化が意味を成さなくなる理由を40字以内で述べよ。

模範解答

・スリープ状態から復帰すると、暗号化されたデータに第三者がアクセスできるから

・スリープ状態から復帰すれば、利用者がすべてのデータにアクセスできるから

解説

解答の論理構成

- まず設問は、H氏のコメント(c)にある「スリープ状態でNPCを持ち運んでいると、紛失や盗難時の情報漏えい対策として暗号化が意味を成さなくなることがある」という指摘の理由を問うています。

- スリープはメモリに状態を保持したまま電源を落とす方式です。HDD 全体を暗号化していても、スリープへの移行時点では「暗号鍵がメモリ上に残ったまま」になります。

- したがって、NPCを盗んだ第三者はスリープから「復帰」さえできれば、OS が自動でマウントした暗号化ドライブにそのままアクセスできます。

- これを問題文から裏付けると、H氏のコメント(c)の「スリープ状態でNPCを持ち運んでいると…暗号化が意味を成さなくなる」部分が根拠です。

- よって解答は「スリープ復帰時に第三者がパスワードなしで暗号化データを読めるため」と整理できます。

誤りやすいポイント

- 休止状態(ハイバネーション)と混同し、休止なら鍵はメモリに残らない点を忘れる。

- 「スリープでもロック画面が出るから安全」と誤信し、鍵の存在そのものを見落とす。

- 暗号化製品にスリープ復帰時パスワード入力機能がある場合との違いを混同する。

FAQ

Q: 休止状態なら問題は起こりませんか?

A: 休止状態ではメモリ内容を暗号化してディスクへ退避する製品が多いため、スリープより安全度は高いですが、設定と製品仕様を必ず確認してください。

A: 休止状態ではメモリ内容を暗号化してディスクへ退避する製品が多いため、スリープより安全度は高いですが、設定と製品仕様を必ず確認してください。

Q: メモリ内の暗号鍵だけを消去する機能はありますか?

A: 一部製品やBIOS設定に「メモリクリア」「スリープ禁止」などの機能があります。導入前に確認し、運用ポリシも合わせて策定することが重要です。

A: 一部製品やBIOS設定に「メモリクリア」「スリープ禁止」などの機能があります。導入前に確認し、運用ポリシも合わせて策定することが重要です。

Q: スリープを使い続けたい場合の対策は?

A: 復帰時強制パスワード入力、一定時間で自動休止状態へ移行、スクリーンロックの徹底など複数の対策を併用してください。

A: 復帰時強制パスワード入力、一定時間で自動休止状態へ移行、スクリーンロックの徹底など複数の対策を併用してください。

関連キーワード: ハードディスク暗号化、スリープ、暗号鍵、メモリ上の鍵、情報漏えい

設問4:

E社従業員のUSBメモリの利用形態から考えて、表3中のeに入れるべき、USB メモリによるデータ交換への対応が優れていると考えられる製品を P〜Rから選び、記号で答えよ。また、表3中の(f)に入れるべき理由を、40字以内で述べよ。

模範解答

e:Q

f:顧客に特別な環境を要求することなく暗号化したデータを渡せるから

解説

解答の論理構成

-

前提確認

表2の「USBメモリによるデータ交換のサポート」を見ると

・「P社製品」は「復号するPCへのP社製品のインストールが必要である。」

・「Q社製品」は「自己復号ファイルとして書き出すこともできるので、復号するPCへのQ社製品の導入は不要である。」

・「R社製品」は「USBメモリへの書出し時に暗号化されない。」

よって、暗号化データを受け取る側に追加ソフトを要求しないのは「Q社製品」だけです。 -

E社の業務要件

図1の調査結果で「顧客先で資料のデータを顧客に渡す必要が出る場合が多く、USBメモリの利用頻度が高い。」とあります。

顧客側に専用ソフトをインストールさせる手間を避けられる仕組みが望ましいことが読み取れます。 -

選定

専用ソフト不要で暗号化データを受け渡せる「Q社製品」が最適と判断できます。 -

理由(f)

上記を要約すると「顧客に特別な環境を要求せずに暗号化データを渡せる」ことが優位点となります。 -

結果

[e] に入る製品:Q

(f) に入る理由:顧客に特別な環境を要求することなく暗号化したデータを渡せるから

誤りやすいポイント

- 「P社製品」も暗号化に対応しているため優れていると早合点しがちですが、受け取り側に「P社製品のインストールが必要」である点を見落とすと誤答になります。

- 「R社製品」はUSBメモリ書き出し時に暗号化されないことを読み飛ばすと候補に残してしまいます。

- 図1の利用形態を考慮せず、表2の機能比較だけで判断すると実運用に適さない製品を選んでしまう危険があります。

FAQ

Q: 自己復号ファイルとは何ですか?

A: 暗号化データと復号プログラムが一体化しており、受取側は追加ソフトなしで復号できます。

A: 暗号化データと復号プログラムが一体化しており、受取側は追加ソフトなしで復号できます。

Q: P社製品を選んでも顧客にインストールしてもらえば良いのでは?

A: 顧客環境へのソフト導入はセキュリティポリシーや管理負荷の面で合意が得にくく、E社の要件に合いません。

A: 顧客環境へのソフト導入はセキュリティポリシーや管理負荷の面で合意が得にくく、E社の要件に合いません。

Q: R社製品を選ばない決定的な理由は?

A: 「USBメモリへの書出し時に暗号化されない。」ため、そもそも漏えいリスクを低減できません。

A: 「USBメモリへの書出し時に暗号化されない。」ため、そもそも漏えいリスクを低減できません。

関連キーワード: 自己復号ファイル、総当たり攻撃、ハードディスク暗号化、USBメモリ管理

設問5:〔懸念事項 (ク) に関する製品比較〕 について、(1)〜(3)に答えよ。

(1)図2中の (i) でP社製品が優れているとした理由を、30字以内で述べよ。

模範解答

・データ鍵とマスター鍵が同時に流出する可能性が低いから

・NPC上にデータを復号するために十分な情報がないから

解説

解答の論理構成

- 図2の(i)では、「NPCと鍵メモリを同時に持ち歩く必要がなく、両方が同時に紛失したり盗難に遭ったりする可能性が低いならば、P社製品が優れている。」と示されています。

- 表2より、P社製品は「マスター鍵(2)の保管方法」において「鍵メモリ(3)に暗号化して保管する。」とあり、マスター鍵はNPC外部のUSB型デバイスに保管されます。

- 一方、データ鍵(1)は「ハードディスク上に暗号化して保管する。」と記載されています。

- したがって、NPCだけが盗難・紛失しても「データ鍵」と「マスター鍵」が物理的に分離されているため復号に必要な情報が揃わず、図2(i)が示す条件下では情報漏えいリスクを最小化できます。

- 以上より、模範解答「データ鍵とマスター鍵が同時に流出する可能性が低いから」「NPC上にデータを復号するために十分な情報がないから」が導かれます。

誤りやすいポイント

- 表2で「マスター鍵に相当する鍵はない。」と記載されているR社製品と混同し、P社製品の強みを見失う。

- 「TPM」による保護を重視し過ぎてQ社製品を選びたくなるが、図2(i)の条件は「鍵の物理的分離」が鍵である点を見落とす。

- 「鍵メモリを常に接続」がデメリットと考え、図2(i)が前提とする“同時紛失の可能性が低い”ケースを読み飛ばす。

FAQ

Q: 鍵メモリを持ち歩かない場合、業務に支障は出ませんか?

A: 鍵メモリがないとマスター鍵を呼び出せず復号できないため、業務で必要な場面では持参が必須です。図2(i)は“同時に紛失しにくい”運用を前提としています。

A: 鍵メモリがないとマスター鍵を呼び出せず復号できないため、業務で必要な場面では持参が必須です。図2(i)は“同時に紛失しにくい”運用を前提としています。

Q: TPM内蔵PCならQ社製品の方が安全では?

A: 図2(i)は「物理的に鍵を分離できる」点を評価するシナリオです。TPMはPC内部にあるため、NPCが盗難に遭うと鍵も一緒に奪われます。

A: 図2(i)は「物理的に鍵を分離できる」点を評価するシナリオです。TPMはPC内部にあるため、NPCが盗難に遭うと鍵も一緒に奪われます。

Q: マスター鍵を守るパスワードが弱い場合でも安全ですか?

A: 物理的分離により攻撃者はまず鍵メモリを手に入れなければ解析に着手できません。攻撃面を一段階増やせる点がP社製品の利点です。

A: 物理的分離により攻撃者はまず鍵メモリを手に入れなければ解析に着手できません。攻撃面を一段階増やせる点がP社製品の利点です。

関連キーワード: 暗号鍵、パスワード、総当たり攻撃、USBメモリ、物理的分離

設問5:〔懸念事項 (ク) に関する製品比較〕 について、(1)〜(3)に答えよ。

(2)図2中の (ii) で Q 社製品が優れているとした理由を、マスタ鍵を保護するパスワードの強度に関する懸念を踏まえて50字以内で述べよ。

模範解答

・TPMは、鍵その1に比べて総当たり攻撃に対する耐性が高く、パスワードの解析が困難であるから

・鍵その1の場合、総当たり攻撃によってパスワードが解析され、マスク鍵を読み出される可能性が高いから

解説

解答の論理構成

- まず、問題文は「マスタ鍵を保護するパスワードとして、総当たり攻撃によって解析可能な程度の強度しかもたないものが設定される可能性がある。」と指摘し、パスワード強度の低さが懸念事項(ク)であると明言しています。

- 「Q社製品」の特徴として、マスター鍵は「PC内にあるTPM(Trusted Platform Module)に保管する。」と記載され、さらに「TPM に保管されたパスワードを間違えた場合、一定時間、マス夕鍵へのアクセスがロックされるという機能」を有することが説明されています。

- TPMはチップ外へ鍵を読み出せない仕組み(注(4))であり、オフラインでの総当たり攻撃をほぼ不可能にします。加えてロック機能によりオンライン攻撃も時間的に制限されます。

- 一方、P社製品は「鍵メモリ」にマスター鍵を保管し、パスワードが合えば鍵メモリから読み出せるため、攻撃者が「NPC」と「鍵メモリ」を同時に入手した場合、ロック機構がなく総当たり攻撃が成立します。

- 以上より、低強度パスワード環境下では総当たり攻撃耐性が高いQ社製品が優れている、という論理が成立します。

誤りやすいポイント

- TPMを搭載しているだけで安全と短絡的に判断し、ロック機構の存在を根拠に挙げない。

- P社製品の「鍵メモリ」を所持していなければ安全と考え、鍵メモリ同時紛失リスクを過小評価する。

- 「総当たり攻撃=オンライン攻撃」と誤認し、オフライン攻撃への耐性差を見落とす。

FAQ

Q: TPMがあると必ずしも強いパスワードは不要ですか?

A: 強いパスワードは推奨ですが、TPMのロック機構と鍵取り出し不可特性により、弱いパスワードでも総当たり攻撃が大幅に困難になります。

A: 強いパスワードは推奨ですが、TPMのロック機構と鍵取り出し不可特性により、弱いパスワードでも総当たり攻撃が大幅に困難になります。

Q: 鍵メモリ方式でもパスワード入力ミスによるロックを実装できないのですか?

A: 技術的には可能ですが、問題文にはその機能が記載されておらず、P社製品はロック機構を備えていない前提で比較されています。

A: 技術的には可能ですが、問題文にはその機能が記載されておらず、P社製品はロック機構を備えていない前提で比較されています。

Q: TPMが物理的に奪取された場合、解析は本当に不可能ですか?

A: 注(4)が示すとおり「チップ外へ読み出すことができない」構造と「物理的破壊で攻撃を防ぐ」設計により、非常に高い困難度となります。

A: 注(4)が示すとおり「チップ外へ読み出すことができない」構造と「物理的破壊で攻撃を防ぐ」設計により、非常に高い困難度となります。

関連キーワード: TPM、総当たり攻撃、オフライン解析、鍵管理、パスワードロック

設問5:〔懸念事項 (ク) に関する製品比較〕 について、(1)〜(3)に答えよ。

(3)E社従業員のNPCの利用形態も踏まえて、表3中の(d)に入れるべき、懸念事項(ク)への対応が優れていると考えられる製品をP〜R から選び、記号で答えよ。

模範解答

d:Q

解説

解答の論理構成

-

懸念事項(ク)の内容

- 問題文では「(ク) 製品の仕様上の問題や利用者の不適切な運用によって、暗号鍵が適切に管理されない場合、漏えいした暗号鍵によってデータを復号されてしまう可能性がある。」と記載されています。

- したがって、暗号鍵そのものを外部に取り出しにくくし、かつ総当たり攻撃(ブルートフォース)を抑止できる機構を備えた製品が高評価となります。

-

各製品の鍵保管方式(表2より抜粋)

- 「P社製品:鍵メモリ(3)に暗号化して保管する。」

- 「Q社製品:PC内にあるTPM(Trusted Platform Module)(4)に保管する。」

- 「R社製品:マスター鍵に相当する鍵はない。」

-

TPM方式の優位性

- TPMについて表2の注(4)では「TPM内に保管された暗号鍵は、チップ外へ読み出すことができない。」と説明されています。

- また本文では「TPM に保管されたパスワードを間違えた場合、一定時間、マス夕鍵へのアクセスがロックされる」という追加機能も示されています。

- これらの仕様は盗難端末からの物理解析・総当たり攻撃を困難にし、(ク)のリスクを大幅に低減します。

-

鍵メモリ方式の弱点

- P社製品は暗号鍵を格納したUSB型デバイス「鍵メモリ」を常時接続する仕様です(表2「PC利用開始時の操作」を参照)。

- 鍵メモリとNPCを同時に持ち歩けば、紛失・盗難時に“暗号鍵と暗号化データのセット”が攻撃者の手に渡る可能性が高まり、(ク)の懸念が残ります。

-

R社製品の問題点

- 「マスター鍵に相当する鍵はない」とされ、USBメモリ暗号化非対応・スリープ復帰時にパスワード不要など、鍵管理以前にセキュリティ機構が弱いと判断できます。

-

以上より

- 暗号鍵をTPM内に隔離し、ロックアウト機能で総当たり攻撃を抑止できる「Q社製品」が懸念事項(ク)への対応で最も優れている。

- 従って、表3の[d]に入る記号は「Q」となります。

誤りやすいポイント

- 鍵メモリの“持ち運びやすさ”を利便性と誤認し、セキュリティ低下を見落とす。

- TPMがあると“パスワード無しで使える”と誤解し、ロックアウト機能の存在を読み飛ばす。

- R社製品の「マスター鍵に相当する鍵はない」を“安全”と勘違いし、実際には暗号強度が確保できない点を見落とす。

- 懸念事項(キ)(ケ)と混同し、スリープ復帰やリカバリ機能を(ク)の評価軸に入れてしまう。

FAQ

Q: TPMが内蔵されていればパスワードを弱く設定しても大丈夫ですか?

A: いいえ。TPMは鍵の物理抽出を難しくし、ロックアウトで総当たり攻撃を遅延させますが、推測しやすいパスワードは依然としてリスクです。強度の高いパスワードを設定すべきです。

A: いいえ。TPMは鍵の物理抽出を難しくし、ロックアウトで総当たり攻撃を遅延させますが、推測しやすいパスワードは依然としてリスクです。強度の高いパスワードを設定すべきです。

Q: P社製品でも鍵メモリを別に保管すれば安全性は上がりますか?

A: 別々に管理できればリスクは下がりますが、表2「PCを利用している間は、常に鍵メモリを接続している必要がある。」ため現実的に同時紛失リスクが高く、運用負荷も増します。

A: 別々に管理できればリスクは下がりますが、表2「PCを利用している間は、常に鍵メモリを接続している必要がある。」ため現実的に同時紛失リスクが高く、運用負荷も増します。

Q: R社製品はスリープ復帰時にパスワード入力が不要ですが利便性優先で選んではいけませんか?

A: 懸念事項(キ)(ク)の両面でセキュリティが不足するため、本問の目的(情報漏えい対策)に合致しません。利便性だけで選択するのは危険です。

A: 懸念事項(キ)(ク)の両面でセキュリティが不足するため、本問の目的(情報漏えい対策)に合致しません。利便性だけで選択するのは危険です。

関連キーワード: TPM、ハードディスク暗号化、ブルートフォース攻撃、キー管理、ロックアウト