情報処理安全確保支援士 2009年 秋期 午後2 問01

認証・認可基盤構築の実施計画に関する次の記述を読んで、設問1~4に答えよ。

X社は、従業者数10,000名の大手小売業である。X社は、各事業組織の独立性が高く、それぞれが必要な業務システムを開発し、情報システム部は主に基盤の提供、業務システムの開発ガイドラインの提供及び業務システムの運用管理を行っている。CIOは、ITガバナンスが不十分であると認識しており、効率的なIT運用を図ると同時に、セキュリティ管理の強化や技術標準の確立などを急く必要があると考えている。

X社は戦略的に経営統合を行い、成長を図ってきた。現在、Y社と1年後の経営統合を目指して交渉を進めている。

X社の経営トップは、経営統合のためには、統合両社の従業者による情報共有や連携作業を安全にかつ効率よく行う必要があると考えている。そこで、CIOは、情報システム部に対して、IT施策の実施を加速し、Y社との経営統合に間に合わせるよう指示を出した。情報システム部では、プロジェクトチーム(以下、Pチームという)を編成して検討を始め、まず、認証・認可基盤の構築が必要であると判断し、CIOに報告した。CIOの承認を受け、Pチームは認証・認可基盤構築の実施計画を策定する作業に入った。

〔X社情報システム群の概要と認証・認可基盤構築の基本方針〕

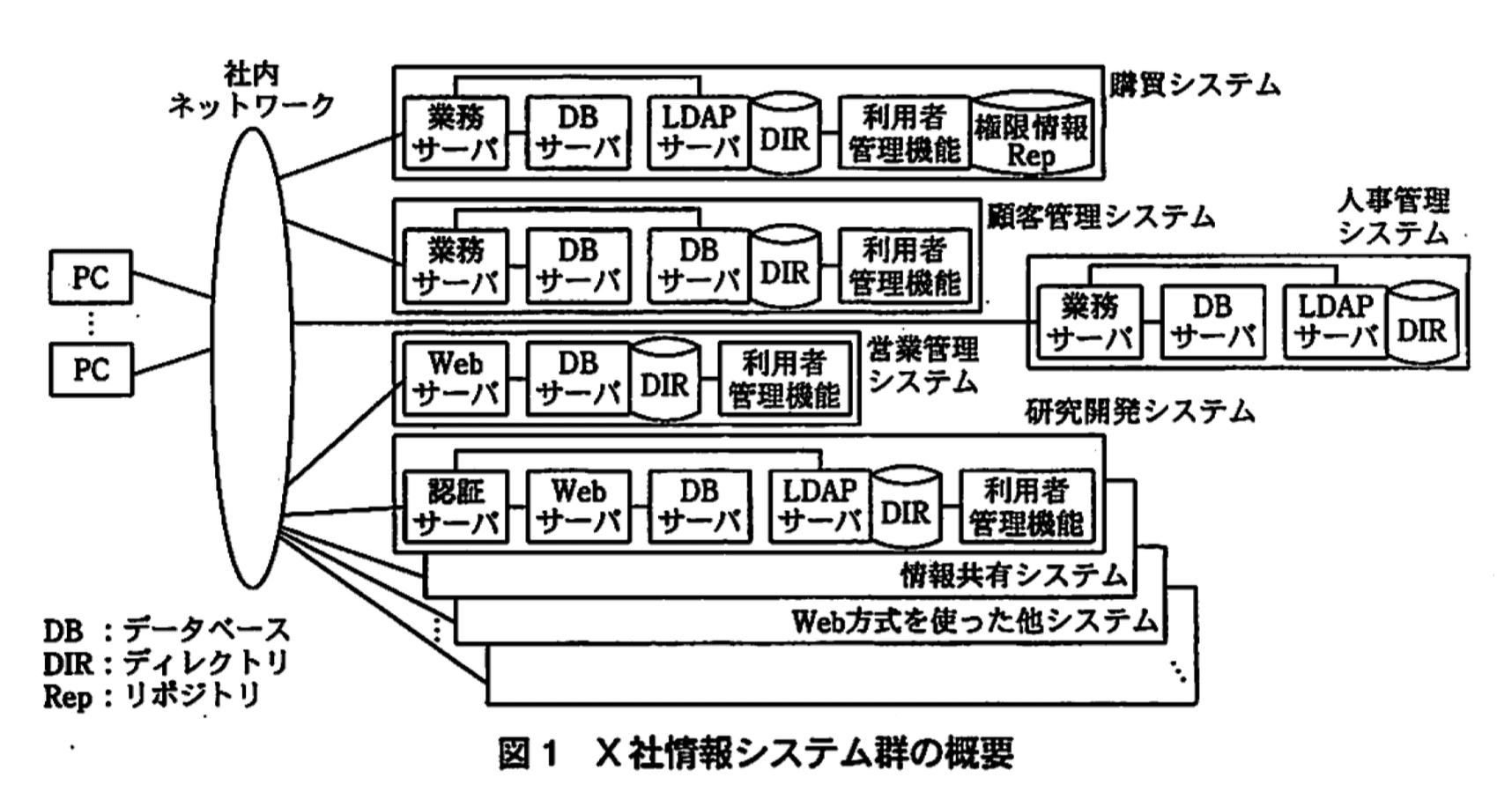

X社には、図1に示す大小合わせて100の業務システム(以下、X社情報システム群という)が存在する。多くのシステムは、Web技術に基づいたもの(以下、Web方式という)であるが、基幹業務システムの一部には、Web方式でない独自技術に基づくクライアントサーバ方式(以下、C/S方式という)も存在する。C/S方式の業務システムについては、今年度後半に、Web方式に再構築することを計画している。

現行の業務システムには、購買システムのように、アプリケーションプログラムに認証機能が組み込まれているもの(以下、アプリ認証方式という)と、研究開発システムのように、アプリケーションプログラムが稼働しているWebサーバの前段にリバースプロキシ型の認証サーバを設置しているもの(以下、プロキシ認証方式という)がある。

Pチームでは、これまでのX社情報システム群の問題を洗い出し、認証・認可基盤構築についての基本方針を決定するために集中検討会を行うことにした。

集中検討会では、利用者認証、アクセス権付与管理、利用者認証・認可に用いるディレクトリ(以下、ディレクトリという)の統合、利用者認証・認可に用いる情報(以下、利用者情報という)の維持管理の4点について現状と問題を整理し、改善策の検討を行った後、Y社との経営統合に備え、Y社の従業者によるX社情報システム群の利用について検討を行うことにした。

〔利用者認証に関する現状と問題〕

利用者ID体系については、従業者番号に基づいた利用者IDを使用している業務システムが多いが、従業者の氏名に基づいた利用者IDを使用している業務システムもある。そのため、利用者は、各業務システムに利用者ID、パスワードなどを入力する際に混乱したり、覚えきれなかったりするという問題が起きている。

〔アクセス権付与管理に関する現状と問題〕

X社では、組織変更に伴う役職に対する役割や職掌の変更が頻繁に発生する。例えば、請求書にかかわる業務は、現在は営業部の担当であるが、過去には営業部と独立した、ほかの組織が担当したこともあった。また、組織横断的なプロジェクトチームが組織されて業務を遂行することも多く、従業者が複数の組織に属したり、複数の役割を同時にもったりすることも、しばしば発生している。そのため、1人の従業者による業務システムへのアクセスでも、所属組織や役割によって、使用できる機能を限定することが必要になってきている。

さらに、以前から、業務システムによっては不必要なアクセス権が利用者に与えられていて、セキュリティ上好ましくないという意見があった。

〔ディレクトリの統合に関する現状と問題〕

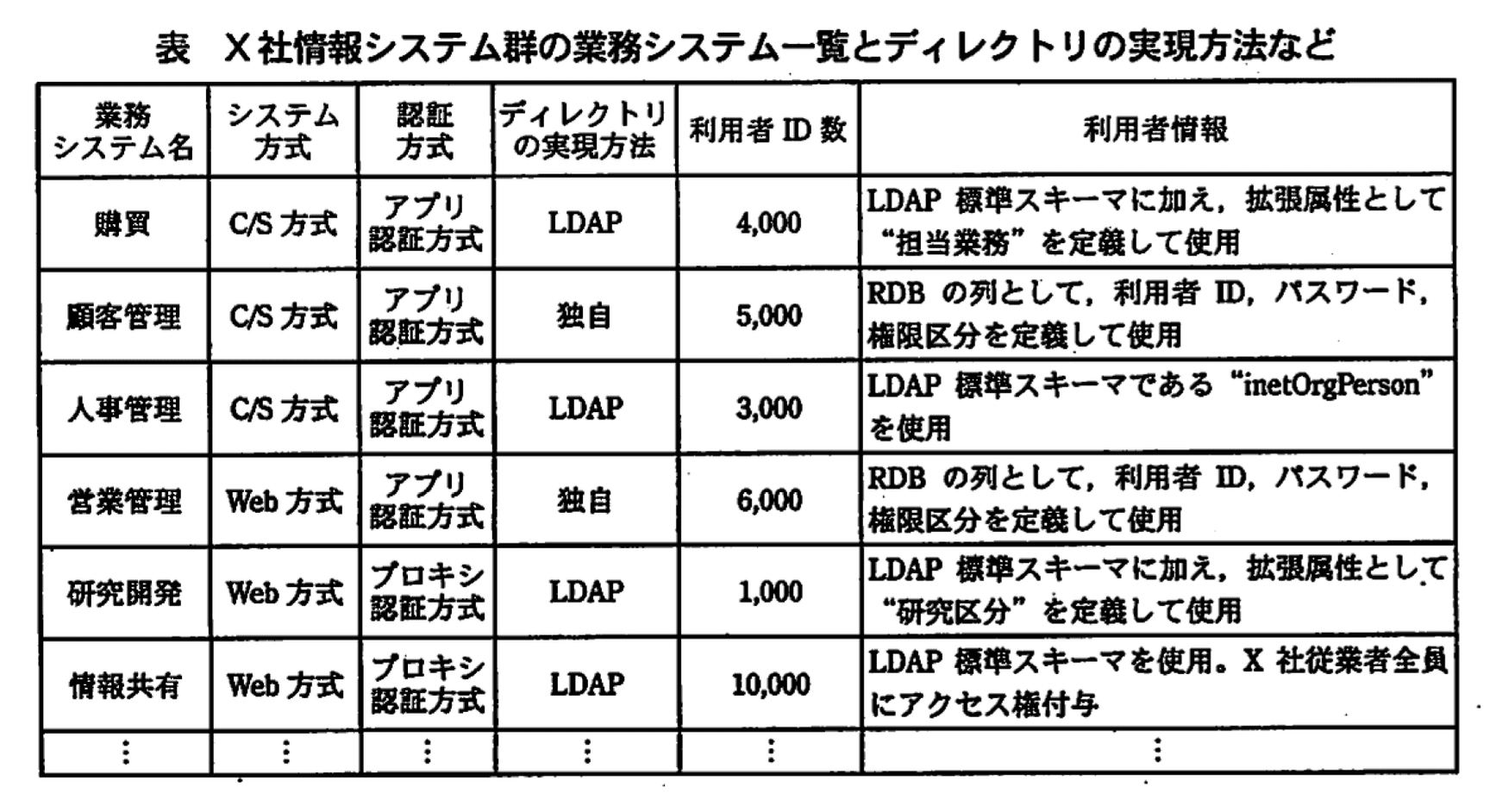

現在のX社情報システム群の業務システム名、システム方式、認証方式、ディレクトリの実現方法、登録されている利用者ID数及び利用者情報を表に示す。

ディレクトリについては、業務システムごとに構築され維持運用されているので、統合化などによって、運用効率及びコストの改善を図るようCIOから指示されている。

そこで、Pチームでは、標準技術であるLDAP規格に準拠しているディレクトリは統合できるのではないかと考え、調査を行った。しかし、①LDAPを使用する業務システムを調査した結果、いずれもLDAP規格に準拠した製品を使用しているにもかかわらず、ディレクトリを容易に統合できないということが分かった。

〔利用者情報の維持管理に関する現状と問題〕

次にPチームは、利用者情報である利用者の認証情報(利用者ID、パスワードなど)と認可情報(アクセス権付与などの設定情報)の維持管理について、現状と問題を調査した。

現状では、利用者認証・認可機能は、業務システムごとに個別に実装されており、利用者情報も、業務システムごとに維持運用されている。

各業務システムの利用者情報の維持管理は、システムごとに決められたシステム管理者によって行われている。業務システムを新たに利用開始する従業者は、その業務システムの管理者に対して、利用者情報の登録申請を行っている。

利用者情報の業務システムへの登録及び削除は、小規模な業務システムでは、システム管理者が管理台帳に基づいて手作業で行っているが、購買システムなどの基幹業務システムでは、個別に開発した利用者管理機能で行っている。利用者IDの新規作成やアクセス権の追加が必要になった場合には速やかに処理が行われるものの、②利用者IDやアクセス権の一部が不要になった場合に、その削除処理が忘れられることがしばしばある。

以上のとおり、検討項目4点について現状と問題を整理した。これらの問題を解決するために、Pチームでは、まず、実際のアクセス権付与の状況を具体的に調査することにした。

〔主要業務システムにおけるアクセス権付与状況の調査〕

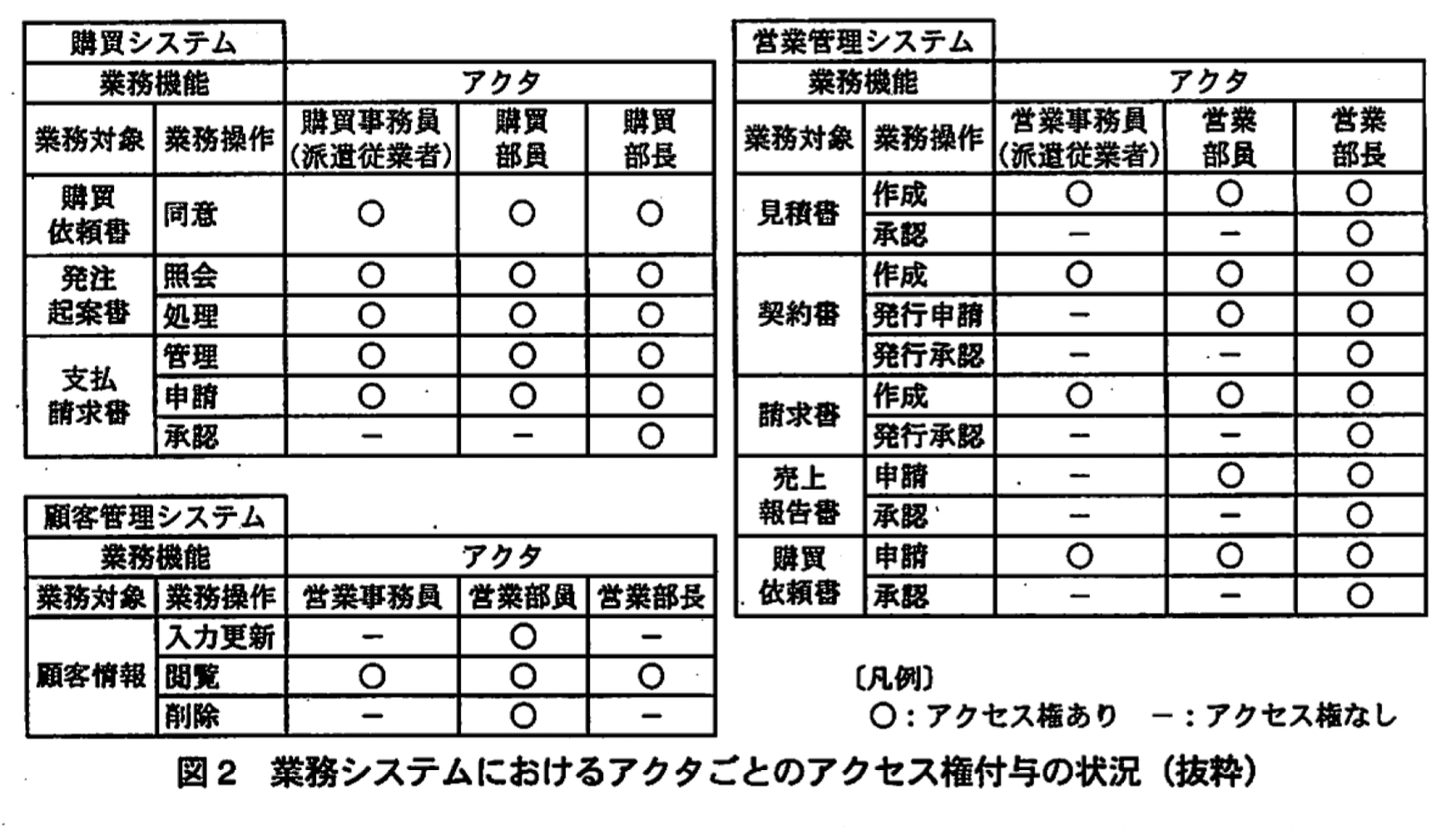

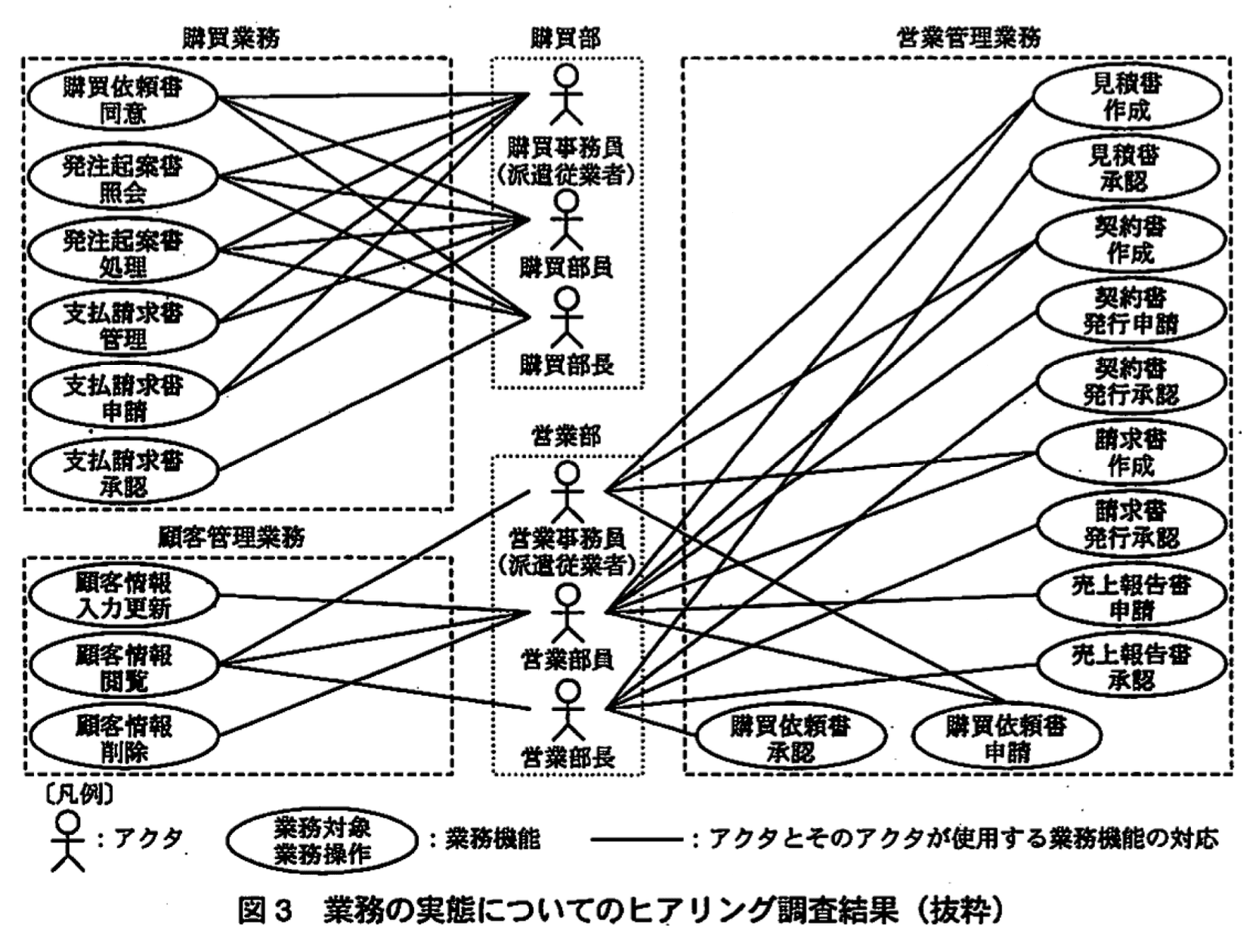

調査には、システムモデリングの手法を用いることにし、職務の遂行者を抽象的に類型化したアクタ(例えば、営業部員、営業部長)ごとのアクセス権付与状況を洗い出した。具体的には、システム再構築を予定している購買システム及び顧客管理システム、並びに企業活動の中心となる営業管理システムに絞り、アクタごとのアクセス権付与の状況について調査を行った。購買システムは購買部で、顧客管理システム及び営業管理システムは営業部で使用されている。

Pチームは調査結果を図2のとおり整理した。業務機能は、業務対象と業務操作から成っている。例えば、顧客管理システムでは、顧客情報という業務対象に対して入力更新という業務操作を行う業務機能があり、その業務機能に対するアクセス権が、アクタである営業部員に付与されている。営業管理システムにおいては営業部長に対して、購買システムにおいては購買部長に対して、すべての業務機能に対するアクセス権が付与されている。Pチームでは、営業部長及び購買部長に付与されているアクセス権が本当に必要なのかどうか、確認すべきであると考えた。

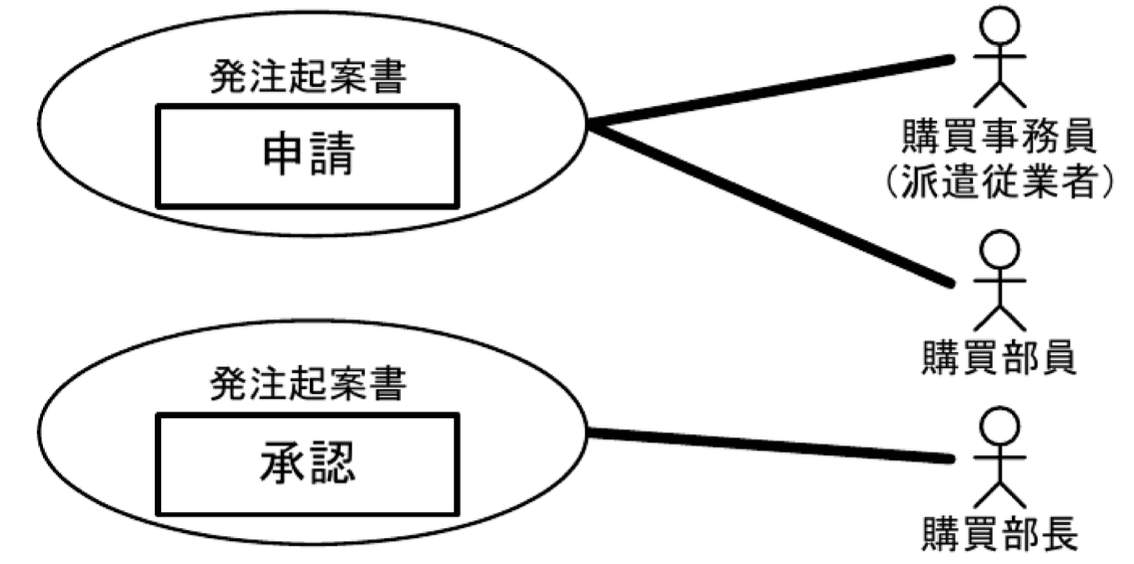

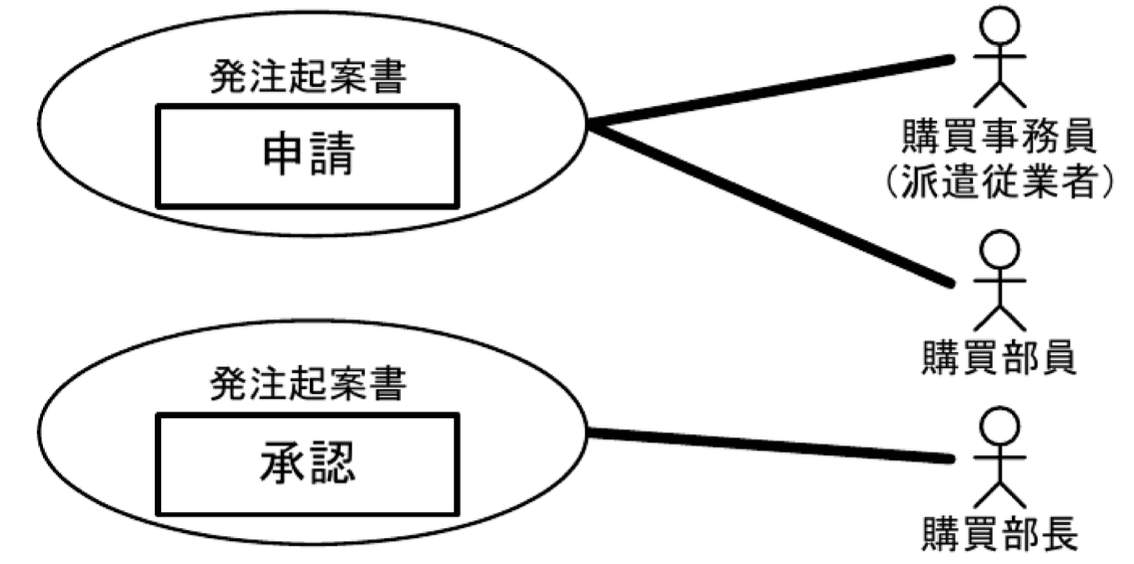

そこで、従業者による業務の実態についてヒアリング調査を行い、ユースケース図を使って図3のとおり整理した。

図3のユースケースは、業務システムの業務機能と、その業務機能を使用するアクタを示している。図3を職務規程と照らし合わせたところ、問題になる利用実態はなかった。

次に、この図3を用いて、内部統制上の問題がないか、また、図2に過剰なアクセス権付与がないかを分析した。

購買業務では、営業部が発行した購買依頼書に対し、購買部員が発注基準に従って、購買同意又は購買不同意の決定を行い、これを購買依頼書同意機能を使って処理する(業務量が多い場合には部長も当業務を行う場合がある)。購買同意の場合には、発注起案書の申請を購買部員又は購買事務員(派遣従業者)が発注起案書処理機能を使って行い、同じ発注起案書処理機能を使って購買部長が承認の処理を行う。③この購買業務には、アクセス権付与の問題はなかったが、内部統制上の問題が見つかった。そこで、購買部で職務規程を見直してもらい、その結果に基づいて、情報システム部で、どのように業務システムで対応すべきか検討することになった。

営業部の業務には、顧客管理業務と営業管理業務がある。顧客管理業務は、顧客情報を保守する業務である。X社では、顧客ごとに1人又は複数の担当の営業部員が付いている。顧客情報の入力更新及び削除に関する業務は、営業部長は実施せず、個々の顧客を担当する営業部員だけが実施している。この業務には内部統制上の問題もアクセス権付与の問題もなかった。

営業管理業務については、事前に営業部長の申請によって、部長の代行を務める営業部員にアクセス権が付与され、営業部長が不在の際、業務機能を使用する場合がある。営業部の業務には、内部統制上の重大な問題はなかったが、アクセス権付与に関して問題が見つかった。

〔利用者認証に関する問題の解決〕

Pチームは、今年度後半、すべての業務システムをサインオン(以下、SSOという)を導入することで、X用者認証に関する問題の解決を図ることにした。

〔アクセス権付与に関する改善策の検討〕

Pチームでは、調査を通して、組織変更や職掌変更などに伴うアクセス権付与管理を効率的に行うための仕組みが必要であるという結論に至り、各種アクセス制御の方式を比較検討した。その結果、業務に必要な最小限のアクセス権だけを付与することが実現しやすくなり、組織変更や職掌変更などに伴うアクセス権付与管理を効率的に行えるという理由で、ロールベースのアクセス制御を選ぶことにした。ロールベースのアクセス制御では、アクタに対するアクセス権をロールという単位で付与する。ここでロールとは、組織内における一定の権限や責任を伴う業務上の役割を意味する。

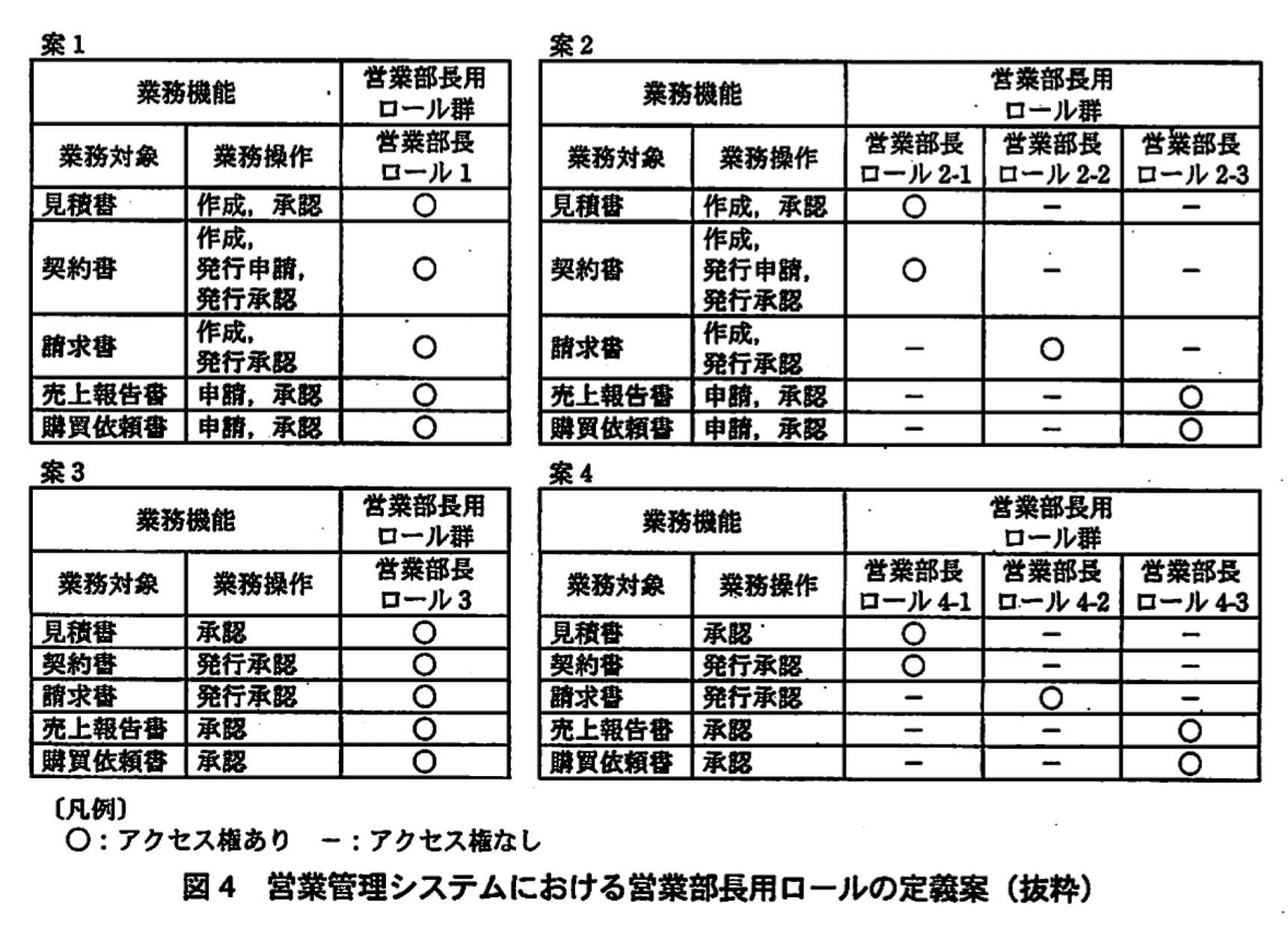

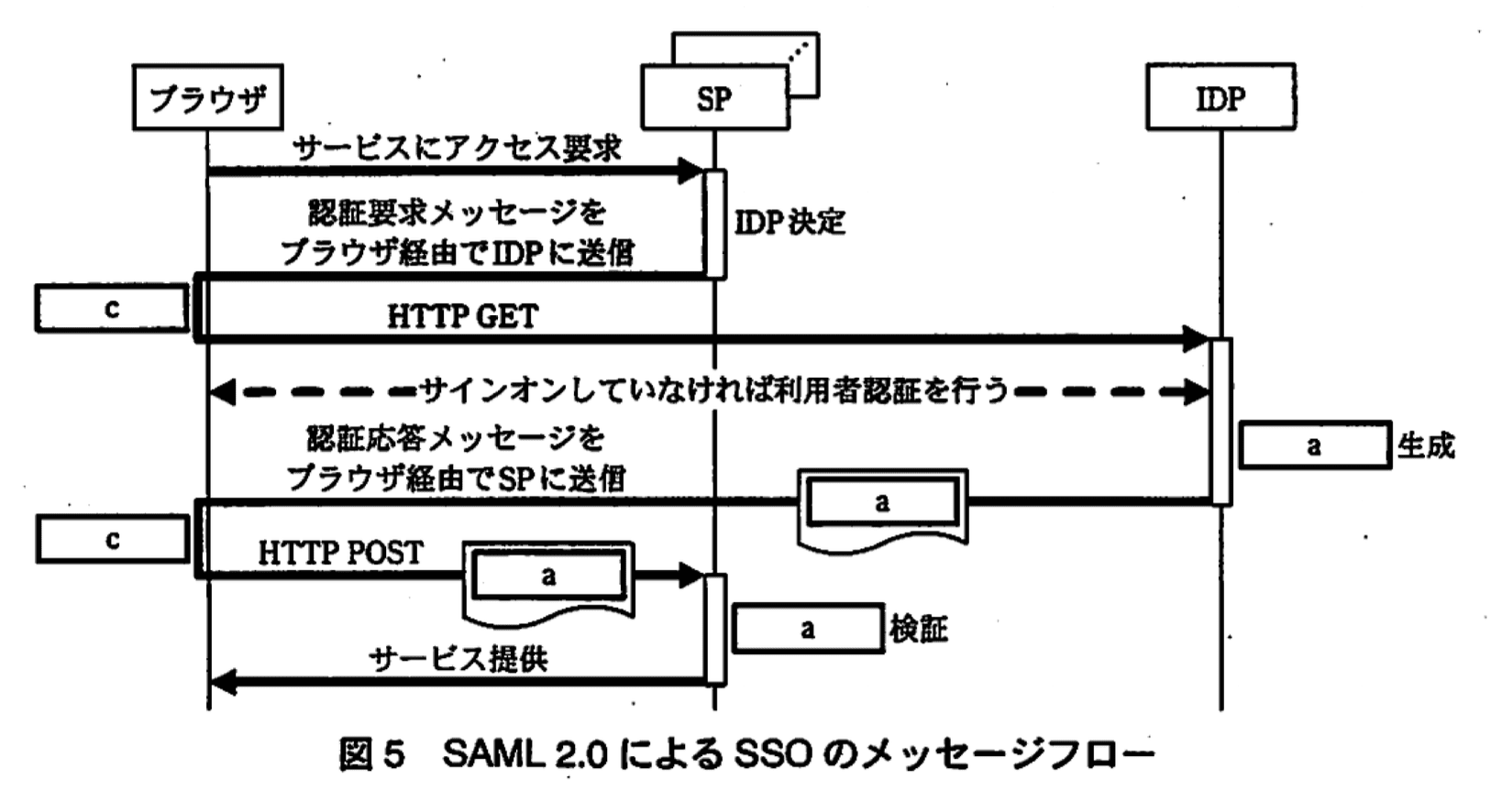

Pチームでは、一つ以上の業務対象と一つ以上の業務操作との組合せに対するアクセス権をロールとして定義することにした。手始めに、営業管理システムにおける営業部長用のロールについて検討を行った。営業管理システムでは営業部長に一つ以上のロールが定義できると考え、図4に示す定義案を作成し、議論した結果、案4を採用することにした。

ほかの業務システムにおいても、案4と同様の考え方に基づいてロールの定義を行う方針にした。Pチームでは、ロールベースのアクセス制御を実現するために、④人事管理システムへの管理項目の追加と人事管理システムの運用見直しを行うことにした。

〔Y社従業者へのアクセス認可方式の検討〕

次に、Pチームは、Y社の従業者に、X社情報システム群へのアクセスを認可する方式について検討を行った。Y社との経営統合では、顧客情報などを共有することが想定されている。顧客情報などを共有するための要件は二つある。まず第一に、X社情報システム群は、Y社情報システムの利用者認証結果に基づいて、Y社従業者にX社情報システム群へのアクセスを認可する。第二に、同様に、Y社の情報システム群は、X社従業者に、Y社の顧客情報を管理する情報システム群へのアクセスを認可する。このようなことを実現する技術の一つにID連携技術があるという意見が出た。ID連携技術とは、お互いに信頼する組織間で、それぞれが管理する利用者の利用者IDを結び付けることによって、複数の組織間のシステム利用において、利用者認証が一度だけで済むSSOを実現する技術である。

Pチームは、検討した結果、ID連携技術を採用する方針に決めた。

〔ID連携技術の検討〕

Pチームの中でID連携技術検討の担当となったE君は、ID連携技術の選定について、セキュリティコンサルタントのF氏に助言を求めた。次はF氏のE君への説明である。

F氏:私は、SAML(Security Assertion Markup Language)2.0という標準技術を使ったID連携のシステム構築の経験があります。SAML2.0では、異なる製品間の相互運用性について、技術標準を策定する団体が主導して試験を行い、検証結果を公表しています。

E君:相互運用性が高い技術であれば、X社の技術標準として採用しやすいですね。

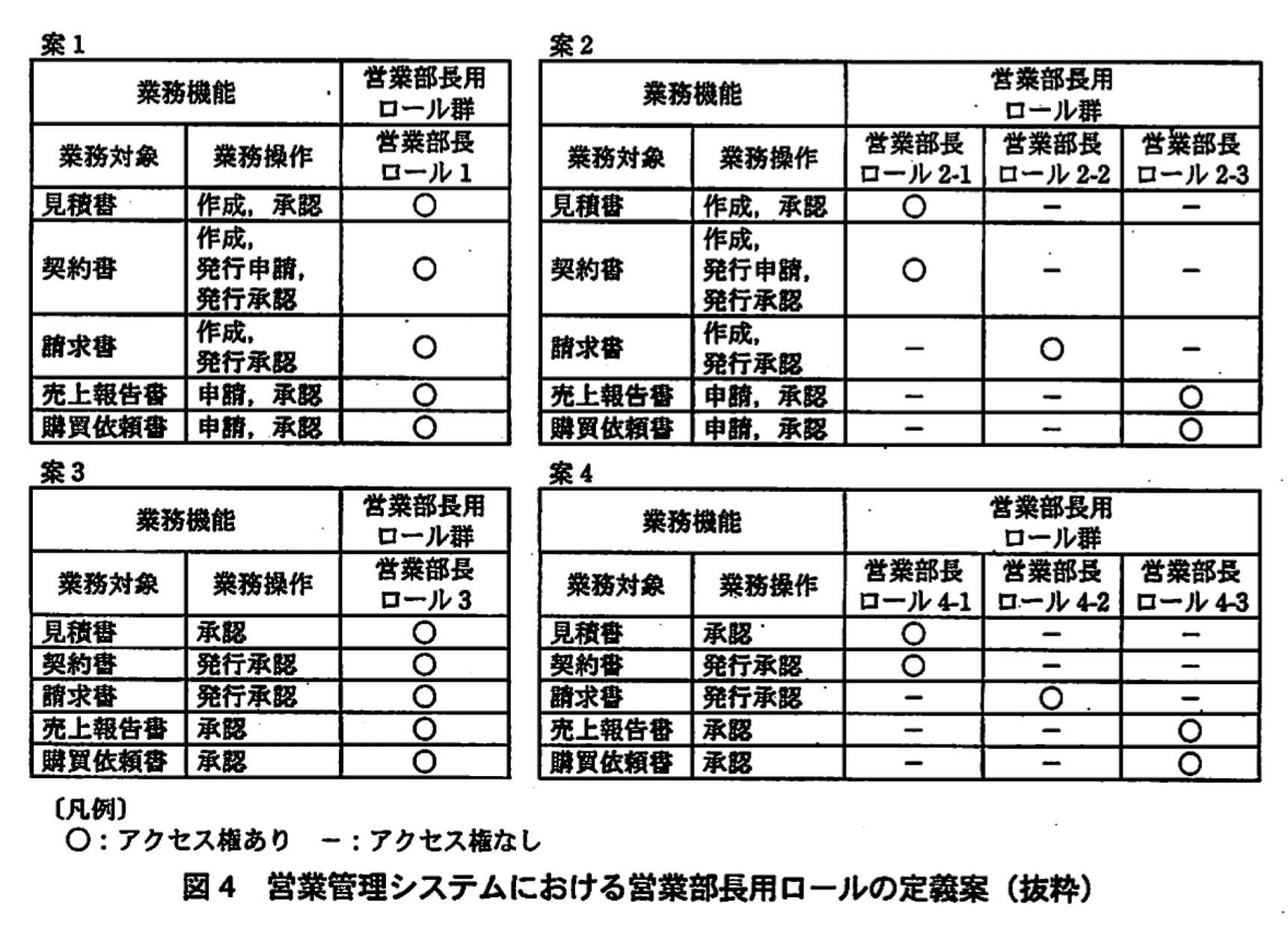

F氏:そうですね。仕組みについてご説明します。図5が、SAML2.0を使ってSSOを実現する場合のメッセージフローです。この図にあるSP(サービスプロバイダ)は、認証された利用者に対して業務アプリケーションなどのサービスを提供する側の機能で、IDP(IDプロバイダ)は、利用者認証の結果をSPに提供する機能です。利用者がSP上のWebアプリケーションを利用する場合に、SPが利用者に対してWebアプリケーションのサービスを提供してよいかを判定する必要がありますが、この判定のためにSPはaをブラウザ経由でIDPから受け取ります。

E君:なるほど、分かりました。

F氏:Y社にもSAML 2.0のSPを導入したとします。この場合、X社の利用者が、X社情報システム群の認証サーバ、つまり、IDPで一度認証を受ければ、bするまでは、X社とY社のWebアプリケーションは、利用者が個別にサインオンしなくても利用可能となります。

検証済製品にはY社が導入しているものも含まれており、Y社と協議した結果、2社間でのID連携には問題がないことが判明した。そこで、Pチームは、SAML 2.0を採用することに決めた。

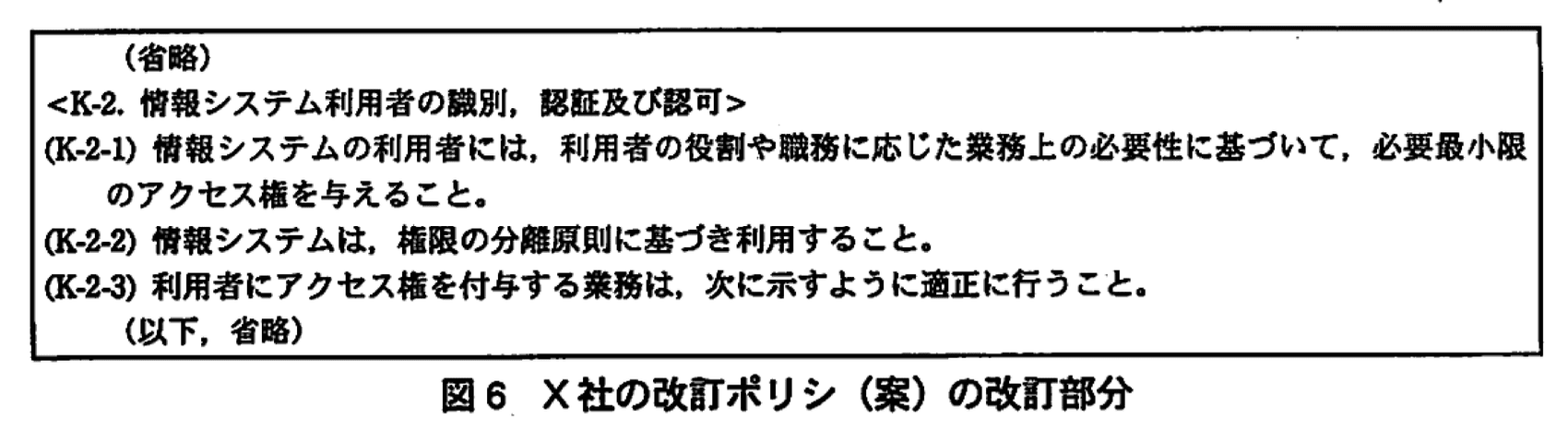

〔X社情報セキュリティポリシの改訂〕

Pチームでは、セキュリティ強化及びITによる内部統制の強化を図り、認証・認可基盤との整合性を確保するために、X社の情報セキュリティポリシを改訂すべきであると考えた。図6に改訂した情報セキュリティポリシ(以下、改訂ポリシという)(案)の改訂部分を示す。改訂ポリシ(案)はPチームでの確認と情報システム部内での審査を経た後、経営会議で正式に承認され、2か月後に発効することになった。Pチームは、各業務システムに対して、発効後1年以内に改訂ポリシに準拠するように求めることとした。

〔認証・認可基盤の全体方式の決定〕

Pチームでは、認証・認可基盤の全体方式を決定するために議論を重ねた。次は、PチームのリーダであるG主任とメンバのHさんの会話である。

G主任:現行の業務システムの利用者認証方式をSSOに統一し、各業務システムをSPとして構築するためにはどのような変更や作業が必要か説明してくれないか。

Hさん:アプリ認証方式の場合には、プログラムの構造をかなり変更する必要があるので、移行作業には時間が掛かりそうですが、技術的な問題はなさそうです。プロキシ認証方式の場合には、Webサーバの接続先を、今まで使用していた認証サーバから、SSOサーバに切り替えます。各WebサーバがSSOサーバのインタフェースに対応可能であることは調査済ですので、容易に移行が可能だと思います。いずれの方式でも、SSOを実現するためにはID連携技術に対応したソフトウェアを追加で導入します。

G主任:Y社との経営統合への対応を含め、利用者認証については、移行についても技術的にめどが立っているようで安心したよ。しかし、利用者情報の維持管理に関しては、どのような方式にするのがよいのかね。

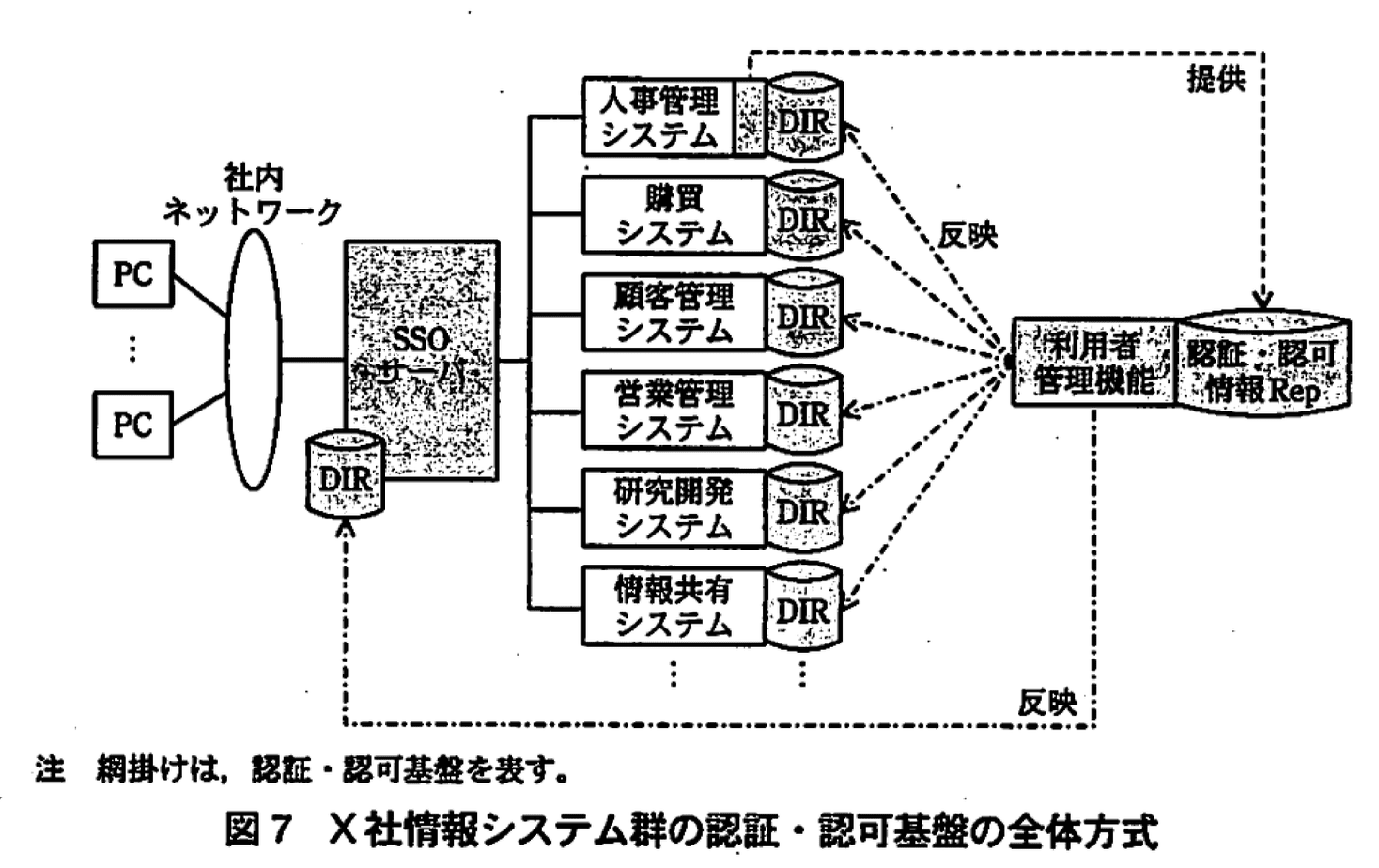

Hさん:総合的に考えて、図7に示す方式がよいと思います。人事管理システムから提供される利用者に関する情報と図4で検討したロールの定義を認証・認可情報リポジトリで一元管理します。それを利用者管理機能によって、SSOサーバと各業務システムのディレクトリに反映させます。

〔認証・認可基盤の全体方式の決定〕

Pチームでは、認証・認可基盤の全体方式を決定するために議論を重ねた。次は、PチームのリーダであるG主任とメンバのHさんの会話である。

G主任:現行の業務システムの利用者認証方式をSSOに統一し、各業務システムをSPとして構築するためにはどのような変更や作業が必要か説明してくれないか。

Hさん:アプリ認証方式の場合には、プログラムの構造をかなり変更する必要があるので、移行作業には時間が掛かりそうですが、技術的な問題はなさそうです。プロキシ認証方式の場合には、Webサーバの接続先を、今まで使用していた認証サーバから、SSOサーバに切り替えます。各WebサーバがSSOサーバのインタフェースに対応可能であることは調査済ですので、容易に移行が可能だと思います。いずれの方式でも、SSOを実現するためにはID連携技術に対応したソフトウェアを追加で導入します。

G主任:Y社との経営統合への対応を含め、利用者認証については、移行についても技術的にめどが立っているようで安心したよ。しかし、利用者情報の維持管理に関しては、どのような方式にするのがよいのかね。

Hさん:総合的に考えて、図7に示す方式がよいと思います。人事管理システムから提供される利用者に関する情報と図4で検討したロールの定義を認証・認可情報リポジトリで一元管理します。それを利用者管理機能によって、SSOサーバと各業務システムのディレクトリに反映させます。

G主任:そうすると、各業務システムの対応は、どうなるのかね。

Hさん:SSO対応以外にも個々の業務システムの⑤システム改修と運用見直しが必要です。

G主任:分かった。検討作業を続けてくれたまえ。

以上のようにして、Pチームによる集中検討会は終了し、認証・認可基盤構築の実施計画が社内に発表され、認証・認可基盤の構築が開始された。

設問1:

ID連携技術について、本文中及び図5中のa、bに入れる適切な字句を、それぞれ10字以内で答えよ。また、図5中のcには、ブラウザにおける動作を示す適切な字句を8字以内で答えよ。

模範解答

a:・認証アサーション

・認証トークン

b:サインオフ

c:リダイレクト

解説

解答の論理構成

-

SP が判定に使う情報

- 【問題文】F氏の説明

「SPが利用者に対してWebアプリケーションのサービスを提供してよいかを判定するためにSPはaをブラウザ経由でIDPから受け取ります。」 - SAML 2.0 では、IDP が生成し SP に渡すものは “認証結果を保証したデータ”=Assertion です。

- よって a は「認証アサーション」または同義語の「認証トークン」となります。

- 【問題文】F氏の説明

-

利用者が再び認証を求められるタイミング

- 【問題文】F氏の説明

「X社の利用者が…IDPで一度認証を受ければ、bするまでは…利用者が個別にサインオンしなくても利用可能となります。」 - ID 連携で SSO の有効期間を終わらせる操作は “Sign-off/Logout”。

- したがって b は「サインオフ」です。

- 【問題文】F氏の説明

-

ブラウザ列にある c の動き

- 図5 では、SP→IDP へ「認証要求メッセージ」をブラウザ経由で送る際と、IDP→SP へ「認証応答メッセージ」を返す際に c が描かれています。

- HTTP プロトコルで目的 URL に自動遷移させる動作は “Redirect”。

- よって c は「リダイレクト」となります。

誤りやすいポイント

- Assertion と Token の区別

SAML で正式名称は Assertion。OAuth などの経験から “Token” とだけ書いてしまうミスが起きやすいです。 - b を「タイムアウト」と誤答

活動の終了条件には自動失効もありますが、本文では「利用者が操作する行為」を指しています。 - c を「POST」や「GET」で答える誤り

図中に HTTP GET/HTTP POST が既に記載されており、ラベル c はそれらを起動するブラウザ動作を説明しています。

FAQ

Q: Assertion と Token の使い分けはどう考えれば良いですか?

A: SAML の用語は “Assertion” が正式ですが、「他システムに渡す認証結果を示すデータ」という意味で “トークン” と表現しても許容されています。設問は両方を正解としています。

A: SAML の用語は “Assertion” が正式ですが、「他システムに渡す認証結果を示すデータ」という意味で “トークン” と表現しても許容されています。設問は両方を正解としています。

Q: サインオフとログアウトは同じ意味ですか?

A: 本試験では「サインオフ」が本文に頻出する表現なのでそれを採用しています。業務システムでは「ログアウト」と同義で扱われます。

A: 本試験では「サインオフ」が本文に頻出する表現なのでそれを採用しています。業務システムでは「ログアウト」と同義で扱われます。

Q: 図5 のリダイレクトはどんな HTTP ステータスですか?

A: 一般的には HTTP 302 Found(あるいは 303 See Other)で実装されますが、プロトコル仕様上は 302 が多く用いられます。

A: 一般的には HTTP 302 Found(あるいは 303 See Other)で実装されますが、プロトコル仕様上は 302 が多く用いられます。

関連キーワード: SAML, Assertion, リダイレクト、SSO, ロールベースアクセス制御

設問2:X社情報システム群の問題について、(1)、(2)に答えよ。

(1)本文中の下線①について、LDAP規格に準拠しているディレクトリを容易に統合できない理由を、40字以内で述べよ。

模範解答

業務システムごとに拡張属性を定義して使用しており、スキーマが異なるから

解説

解答の論理構成

- まず問題文は、LDAP 製品自体は全て「LDAP規格に準拠した製品」を採用していると明記しています。

引用:

「いずれもLDAP規格に準拠した製品を使用している」 - それにもかかわらず統合できない直接の理由は、ディレクトリ内の“項目の定義”が業務システムごとに違うからです。

具体例①:購買システムは「LDAP 標準スキーマに加え、拡張属性として“担当業務”を定義して使用」。

具体例②:研究開発システムは「LDAP 標準スキーマに加え、拡張属性として“研究区分”を定義して使用」。

一方、人事管理システムや情報共有システムは「LDAP 標準スキーマ」をそのまま使用しています。 - LDAP 統合では、同じオブジェクトに同じ属性構成(スキーマ)が必要です。拡張属性がバラバラに追加されていると、 • 同名属性でも意味が異なる、 • 属性の有無やデータ型が合わない、 などの衝突が発生し、マージ時に整合性が取れません。

- よって「業務システムごとに拡張属性を定義し、スキーマが相違している」ことが“容易に統合できない”真因となり、模範解答のとおりになります。

誤りやすいポイント

- 「製品が違うから統合できない」と誤解しやすいですが、製品は全てLDAP準拠。問題は“データ項目の定義差”です。

- 「バージョン(v2/v3)の違いが障壁」と考えがちですが、本文にバージョン記述はなく論点外です。

- 「DN(識別名)の階層設計の違い」と答える受験生がいますが、本文は属性追加の差を強調しており、DN 差異だけでは不十分です。

FAQ

Q: スキーマが違っても、メタディレクトリ方式で同期すれば統合できるのでは?

A: 可能ですが、属性マッピングや変換ルールを個別に設計する必要があり、「容易に」統合とは言えません。設問は“容易に”という点に着目しています。

A: 可能ですが、属性マッピングや変換ルールを個別に設計する必要があり、「容易に」統合とは言えません。設問は“容易に”という点に着目しています。

Q: 標準スキーマに従っていれば拡張属性を追加しても問題ないのでは?

A: 一社・一システム内なら問題ありません。しかし統合では全システムが共通項目で検索・認可処理を行うため、拡張属性の名称・意味・データ型が一致していないと衝突します。

A: 一社・一システム内なら問題ありません。しかし統合では全システムが共通項目で検索・認可処理を行うため、拡張属性の名称・意味・データ型が一致していないと衝突します。

Q: スキーマ統合で最初に行うべき作業は?

A: 各ディレクトリの現行スキーマ抽出と、重複/衝突属性の棚卸です。その上でマスタースキーマを設計し、変換ルールや不要属性の廃止計画を策定します。

A: 各ディレクトリの現行スキーマ抽出と、重複/衝突属性の棚卸です。その上でマスタースキーマを設計し、変換ルールや不要属性の廃止計画を策定します。

関連キーワード: LDAP, スキーマ統合、拡張属性、ディレクトリ、権限管理

設問2:X社情報システム群の問題について、(1)、(2)に答えよ。

(2)本文中の下線②の現状がもたらすセキュリティ上の問題を、40字以内で述べよ。

模範解答

・業務システムへのアクセスが本来許されない利用者が、アクセス可能な状態となる。

・退職や異動で権限がなくなったはずの者が業務システムにアクセスできてしまう。

解説

解答の論理構成

- まず、本文の事実確認

- 本文には「②利用者IDやアクセス権の一部が不要になった場合に、その削除処理が忘れられることがしばしばある」と明記されています。

- “削除処理が忘れられる”が意味すること

- 退職・異動・職掌変更などで本来は無効化すべき利用者ID/権限がそのまま残存します。

- これは“不要な認証情報が存続”=“本来業務に関与しない人物が認証・認可を通過できる”状態です。

- セキュリティ上のリスクへ展開

- 残存アカウントは「なりすまし」「内部不正」「情報漏えい」の典型的な入り口となります。

- 最小権限の原則が崩れ、内部統制の実効性も低下します。

- したがって解答は、

- “本来権限を失った者が業務システムへアクセスできる”

- あるいは“不要アカウントが残り不正利用を許す”

という趣旨になります。

誤りやすいポイント

- 「パスワード漏えい」と混同し、削除忘れの核心である“権限残存”を書かない。

- “利用者IDだけ”と限定してしまい、“アクセス権”も残る点を落とす。

- 「削除が遅れると管理負荷が増える」など運用面だけに触れ、セキュリティリスクを示さない。

FAQ

Q: ID削除漏れは外部攻撃者より内部不正のリスクが高いのですか?

A: はい。残存アカウントは元利用者や関係者が容易に認証情報を把握しているため、内部不正やなりすまし侵入に直結します。

A: はい。残存アカウントは元利用者や関係者が容易に認証情報を把握しているため、内部不正やなりすまし侵入に直結します。

Q: 権限削除忘れは監査ログで検知できませんか?

A: ログは“事後証跡”であり、不要権限を事前に失効させる統制が不可欠です。ログだけでは事故を防げません。

A: ログは“事後証跡”であり、不要権限を事前に失効させる統制が不可欠です。ログだけでは事故を防げません。

Q: 自動化ツールを入れれば解決しますか?

A: 人事情報と連動した自動失効は有効ですが、ロール設計や承認フローの運用が整備されていなければ根本解決にはなりません。

A: 人事情報と連動した自動失効は有効ですが、ロール設計や承認フローの運用が整備されていなければ根本解決にはなりません。

関連キーワード: 最小権限、内部不正、アカウント管理、ロールベース制御、なりすまし

設問3:X社情報システム群の主要業務システムにおけるアクセス権付与状況の調査と改善策の検討について(1)〜(4)に答えよ。

(1)図3を参照して、顧客管理業務について営業部長に付与されるロールに許可すべき業務対象及び業務操作を答えよ。

模範解答

業務対象:顧客情報

業務操作:閲覧

解説

解答の論理構成

- 問題は「営業部長に付与されるロールに許可すべき“業務対象”と“業務操作”」を問うています。

- 【問題文】には、顧客管理業務における営業部長の作業範囲が次のように記述されています。

- 「顧客情報の入力更新及び削除に関する業務は、営業部長は実施せず、個々の顧客を担当する営業部員だけが実施している。」

- したがって営業部長が行うのは閲覧系の処理だけであり、更新・削除は含めません。

- 図2でも、顧客管理システムの“顧客情報―閲覧”列に「営業部長:○」があり、他の操作には「-」が並んでいます。

- ロールベースアクセス制御では「業務に必要最小限」を付与するため、閲覧以外を許可すると【改訂ポリシ】(K-2-1)「必要最小限のアクセス権」に抵触します。

- 以上から、許可すべき内容は

• 業務対象:顧客情報

• 業務操作:閲覧

となります。

誤りやすいポイント

- 「顧客情報の保守=入力更新」と早合点し、更新や削除を含めてしまう。

- 図2を細部まで確認せず、営業部長用ロールにすべての操作を付与する“大権限ロール”を設定してしまう。

- “閲覧”を「照会」「参照」など別語に置き換えてしまい、設問要求の語を外して減点される。

FAQ

Q: 「閲覧」だけで本当に業務は回るのですか?

A: 【問題文】で「営業部長は実施せず」と明記され、更新や削除は担当営業部員が担います。したがって閲覧権限のみで業務上問題ありません。

A: 【問題文】で「営業部長は実施せず」と明記され、更新や削除は担当営業部員が担います。したがって閲覧権限のみで業務上問題ありません。

Q: 将来、営業部長が入力も行うようになったら?

A: 組織変更時にロール定義を見直し、必要な操作を追加するのがロールベース管理の基本運用です。

A: 組織変更時にロール定義を見直し、必要な操作を追加するのがロールベース管理の基本運用です。

Q: “閲覧”と“照会”の違いは?

A: 本設問では図2の表記が「閲覧」なので、その語をそのまま使います。意味としては参照系アクセスであり、データ内容を変更しない読み取り操作を指します。

A: 本設問では図2の表記が「閲覧」なので、その語をそのまま使います。意味としては参照系アクセスであり、データ内容を変更しない読み取り操作を指します。

関連キーワード: ロールベース制御、最小権限、職務分掌、アクセス権、顧客情報

設問3:X社情報システム群の主要業務システムにおけるアクセス権付与状況の調査と改善策の検討について(1)〜(4)に答えよ。

(2)本文中の下線③の問題を解決するためには、発注起案書処理機能を二つに分離すべきである。その理由を、内部統制上の観点から60字以内で述べよ。また、どのように分離すべきか。分離後の発注起案書処理のユースケースについて、“業務操作”と“アクタとそのアクタが使用する業務機能の対応”を図3に倣って示せ。

模範解答

分離すべき理由:発注起案書申請と発注起案書承認が同一人物によって行われ、架空発注などの不正を発見できないおそれがあるから

分離後:

解説

解答の論理構成

-

問題点の所在

- 本文には「③この購買業務には、アクセス権付与の問題はなかったが、内部統制上の問題が見つかった」とある。

- 図2では“発注起案書処理”に対し、すべてのアクタ(「購買事務員(派遣従業者)」「購買部員」「購買部長」)に ○ が付いており、申請と承認を同一人物が実行できる状態である。

-

内部統制の観点

- 申請と承認を同一人物が実行できると、チェック機能が働かず「架空発注」「金額の水増し」といった不正が発見困難になる。

- 内部統制では職務分掌(Segregation of Duties)が基本原則であり、起案と承認は必ず異なるアクタに割り当てる必要がある。

-

解決策

- 「発注起案書処理機能」を

① 発注起案書申請(起案)

② 発注起案書承認(承認)

の2つに分離し、それぞれに異なるアクセス権を設定する。

- 「発注起案書処理機能」を

-

分離後ユースケース(図3形式)

| 業務操作 | 購買事務員(派遣従業者) | 購買部員 | 購買部長 |

|-----------|-------------------------|-----------|-----------|

| 発注起案書申請 | ○ | ○ | - |

| 発注起案書承認 | - | - | ○ |

誤りやすいポイント

- 「アクセス権付与の問題がない」とあるため無条件に安全と思い込み、内部統制欠如を見落とす。

- 2つに分離した後も購買部員に承認を与えてしまい、結局申請・承認を兼務できる状態にしてしまう。

- 「発注基準に従って…部長も当業務を行う場合がある」という記述を、部長が申請も行う根拠と誤解する。文章は“同意”業務であり“承認”ではない点に注意。

FAQ

Q: そもそも“分離”はなぜ2機能で十分なのですか?

A: 起案系(申請登録)と承認系(承認・差戻し)が別れれば、1件の発注に同一人物がタッチできなくなり職務分掌が機能します。余分な分割は運用負荷を高めるだけです。

A: 起案系(申請登録)と承認系(承認・差戻し)が別れれば、1件の発注に同一人物がタッチできなくなり職務分掌が機能します。余分な分割は運用負荷を高めるだけです。

Q: 部長が不在で業務が滞る心配はありませんか?

A: 内部統制を保ったまま“代行者”ロールを用意し、購買部長不在時のみ承認権限を委譲すれば可用性を確保できます。

A: 内部統制を保ったまま“代行者”ロールを用意し、購買部長不在時のみ承認権限を委譲すれば可用性を確保できます。

Q: 2機能に分けた後のシステム改修は大規模になりますか?

A: 既存の1機能を UI・ワークフローの手前で2つに分けるだけなので、画面・API 追加と権限テーブル調整で対応可能です。大規模な DB 変更は発生しにくいケースです。

A: 既存の1機能を UI・ワークフローの手前で2つに分けるだけなので、画面・API 追加と権限テーブル調整で対応可能です。大規模な DB 変更は発生しにくいケースです。

関連キーワード: 内部統制、職務分掌、アクセス制御、ロール設計、ワークフロー

設問3:X社情報システム群の主要業務システムにおけるアクセス権付与状況の調査と改善策の検討について(1)〜(4)に答えよ。

(3)営業管理システムの営業部長用ロール定義案として案4が選ばれた理由を二つ挙げ、それぞれ45字以内で述べよ。

模範解答

①:職掌変更などで役職に対する役割に変更が発生した場合に、容易に対応できるから

②:申請と承認のような分離されるべき責務が、同じ権限として定義されていないから

解説

解答の論理構成

- ロールを細分化しておくと、後から役割が変わっても影響を受けるロールだけを差替えれば済み、運用コストが抑えられます。問題文には

「組織変更や職掌変更などに伴うアクセス権付与管理を効率的に行えるという理由で、ロールベースのアクセス制御を選ぶ」

とあり、案4は業務対象ごとにロールを分割しているため、この方針と合致します。 - 内部統制では “申請―承認” など責務の分離が必須です。改訂ポリシ(K-2-2)も「権限の分離原則に基づき利用すること」と規定しています。案4は

・「見積書│承認」「契約書│発行承認」など承認系のみを集約した営業部長ロール4-1

・「請求書│発行承認」専用の営業部長ロール4-2

・「売上報告書│承認」「購買依頼書│承認」専用の営業部長ロール4-3

のように “申請” と “承認” を同一ロールに混在させていません。したがって、権限の分離を満たしている点も採用理由になります。

誤りやすいポイント

- 案2と案4はいずれもロールを複数に分けているが、案2は “作成” と “承認” が同一ロール2-1に含まれてしまう箇所がある。分離原則違反に注意。

- 「最小権限=ロール数を減らすこと」と誤解しやすい。実際には職務単位でロールを増やし、不要な権限の混在を避けることが目的。

- ポリシ記載の「権限の分離原則」を見落とし、技術的理由だけで判断すると失点しやすい。

FAQ

Q: ロールを細かく分けると管理が複雑になりませんか?

A: 人事管理システムに「④人事管理システムへの管理項目の追加」を行い、利用者管理機能で一括反映する計画なので運用負荷は増えません。

A: 人事管理システムに「④人事管理システムへの管理項目の追加」を行い、利用者管理機能で一括反映する計画なので運用負荷は増えません。

Q: 営業部長が一時的に全権限を必要とするケースはどう対処しますか?

A: 必要時に複数ロールを同時付与すればよい設計です。案4は「営業管理システムでは営業部長に一つ以上のロールが定義できる」としており、柔軟に組合せ可能です。

A: 必要時に複数ロールを同時付与すればよい設計です。案4は「営業管理システムでは営業部長に一つ以上のロールが定義できる」としており、柔軟に組合せ可能です。

Q: 申請と承認を別ロールに分けても同一利用者に両方付与したら無意味では?

A: 付与判断は改訂ポリシ(K-2-1)の「必要最小限のアクセス権」に従い、内部統制ワークフローで審査されるため、同一利用者に重複付与しない運用が前提です。

A: 付与判断は改訂ポリシ(K-2-1)の「必要最小限のアクセス権」に従い、内部統制ワークフローで審査されるため、同一利用者に重複付与しない運用が前提です。

関連キーワード: ロールベースアクセス制御、最小権限原則、権限分離、内部統制、LDAP

設問3:X社情報システム群の主要業務システムにおけるアクセス権付与状況の調査と改善策の検討について(1)〜(4)に答えよ。

(4)本文中の下線④について、追加される管理項目を10字以内で答えよ。また、運用見直しの内容について、50字以内で具体的に述べよ。

模範解答

追加される管理項目:ロールに関する情報、職掌に関する情報

運用見直しの内容:人事部あるいは管理者によって、従業者の所属組織や職掌の変更の都度、遅滞なく、情報を更新する。

解説

解答の論理構成

- ロールベースのアクセス制御を実施する方針

– 【問題文】「業務に必要な最小限のアクセス権だけを付与することが実現しやすく…ロールベースのアクセス制御を選ぶ」

– したがって、各従業者に割り当てる“ロール”を人事管理システムで管理できるようにする必要があります。 - 人事情報とロールを結び付けるための追加項目

– 【問題文】「④人事管理システムへの管理項目の追加と人事管理システムの運用見直し」

– ロールを割り当てる基準は、従業者の「所属組織」「職掌」「役職」など。ここでは特にアクセス制御に直接使う「ロール」と「職掌」が必須となります。

– よって、追加すべき管理項目は「ロールに関する情報」「職掌に関する情報」です。 - 運用見直しの目的

– 【問題文】「組織変更や職掌変更などに伴うアクセス権付与管理を効率的に行う」

– 組織再編や人事異動が頻繁に発生する環境では、人事管理システムの情報を即時に更新しなければ“過剰権限”が温存されるリスクが続きます。

– したがって、「所属組織や職掌が変更される都度、人事部または管理者が速やかに情報を更新する」という運用手順を明文化し、遅延更新を防止する必要があります。

誤りやすいポイント

- 「役職」だけを追加項目に挙げてしまい、ロールを管理できない解答。

- 運用見直しを“定期棚卸し”とだけ書き、異動即時反映の視点が抜ける。

- 「SSOサーバ側で管理」と誤解し、人事管理システムの改修対象を外してしまう。

FAQ

Q: 追加項目は一つではいけませんか?

A: ロールの割当て基準となる“ロール自体”と、人事データと結び付けるための“職掌”の双方が必要です。

A: ロールの割当て基準となる“ロール自体”と、人事データと結び付けるための“職掌”の双方が必要です。

Q: 運用見直しは定期的な権限棚卸しだけでも十分ですか?

A: 定期棚卸しは重要ですが、本設問が求めるのは「異動時点での即時更新」により過剰権限の発生を防止する運用です。

A: 定期棚卸しは重要ですが、本設問が求めるのは「異動時点での即時更新」により過剰権限の発生を防止する運用です。

Q: システム側で自動連携すれば運用見直しは不要では?

A: 自動連携の前提となる人事データが最新であることが必要です。人手による速やかな更新プロセスを確立しないと、自動連携しても誤った情報が伝搬します。

A: 自動連携の前提となる人事データが最新であることが必要です。人手による速やかな更新プロセスを確立しないと、自動連携しても誤った情報が伝搬します。

関連キーワード: ロールベース制御、最小権限原則、人事異動、ディレクトリ統合、権限管理

設問4:

本文中の下線⑤について、営業管理システムを例にとり、システム改修の内容を二つ挙げ、それぞれ40字以内で述べよ。

模範解答

①:認証方式をアプリ認証方式からプロキシ認証方式に変更する。

②:認可ロジックをロールベースのアクセス制御に対応した実装にする。

解説

解答の論理構成

-

現状把握

- 表より「営業管理」の認証方式は「アプリ認証方式」である。

- G主任とHさんの会話では「SSOを実現するためにはID連携技術に対応したソフトウェアを追加で導入」し、「アプリ認証方式の場合には、プログラムの構造をかなり変更する必要がある」と述べている。

以上から、営業管理システムがSSOに参加するには認証部分を改修し、プロキシ型のSSO/SP方式へ切り替える必要がある。

-

認可方式の見直し

- Pチームは「ロールベースのアクセス制御を選ぶことにした」とし、「ほかの業務システムにおいても、案4と同様の考え方に基づいてロールの定義を行う方針にした」と明記している。

- 図4で営業管理システムの営業部長ロールを細分化したように、既存の権限制御をロールベースに対応させる実装変更が不可欠である。

-

以上より、⑤に該当する営業管理システムのシステム改修は次の二点になる。

① 認証方式の変更(アプリ認証→プロキシ認証/SP化)

② 認可ロジックのロールベース対応

誤りやすいポイント

- 「LDAP統合」や「ディレクトリ更改」を改修内容に挙げるミス

→ LDAPは基盤側で一元管理され、各業務システムで必須とはされていない。 - 「SSOサーバ導入」を改修内容に直接書くミス

→ SSOサーバは基盤側作業であり、システム側は認証方式の変更が求められる。 - 営業管理システムが既にプロキシ認証方式だと思い込むミス

→ 表では明確に「アプリ認証方式」と記載。

FAQ

Q: 認証方式を変更するだけではSSOに参加できないのですか?

A: ブラウザ/SP側との連携が必要であり、アプリケーション内部のログイン処理をバイパスする改修が要ります。

A: ブラウザ/SP側との連携が必要であり、アプリケーション内部のログイン処理をバイパスする改修が要ります。

Q: ロールベース対応はアクセス権テーブルを追加するだけで済みますか?

A: ロール‐業務機能対応表の管理UIや承認フローも合わせて実装するため、単純なテーブル追加では足りません。

A: ロール‐業務機能対応表の管理UIや承認フローも合わせて実装するため、単純なテーブル追加では足りません。

Q: 営業管理システムのディレクトリが独自でも問題ありませんか?

A: 認証情報はSSOサーバに集約されるため、システム側ディレクトリは参照専用か廃止を検討します。

A: 認証情報はSSOサーバに集約されるため、システム側ディレクトリは参照専用か廃止を検討します。

関連キーワード: SSO, RBAC, LDAP, 認証方式、アクセス制御