情報処理安全確保支援士 2009年 秋期 午後2 問02

社内LANの見直しに関する次の記述を読んで、設問1~5に答えよ。

A社は、従業員数1,000名の電子部品メーカーである。都心に本社、郊外に工場があり、全国の主要都市に拠点オフィス(以下、本社、工場、拠点オフィスを事業所という)をもつ。本社には、営業部、総務部及びシステム部があり、拠点オフィスには、営業部に所属する従業者(従業員、派遣従業員及びアルバイト)が常駐している。工場には、総務部、システム部、設計部及び製造部がある。

A社の主力製品は、独自の先端技術を用いた電子部品であり、CADシステムを用いた設計を行っている。近年では顧客の要望にこたえた特注品も生産するようになり、高い技術力と短納期で売上を伸ばしている。

A社では、受注、生産及び出荷データを管理するネットワーク(以下、Sネットワークという)と設計データを管理するネットワーク(以下、Tネットワークという)を利用している。Sネットワークには本社業務サーバと工場業務サーバなどが接続され、Tネットワークには開発サーバと製造サーバなどが接続されており、二つのネットワークはつながっていない。

〔セキュリティ区画の構成〕

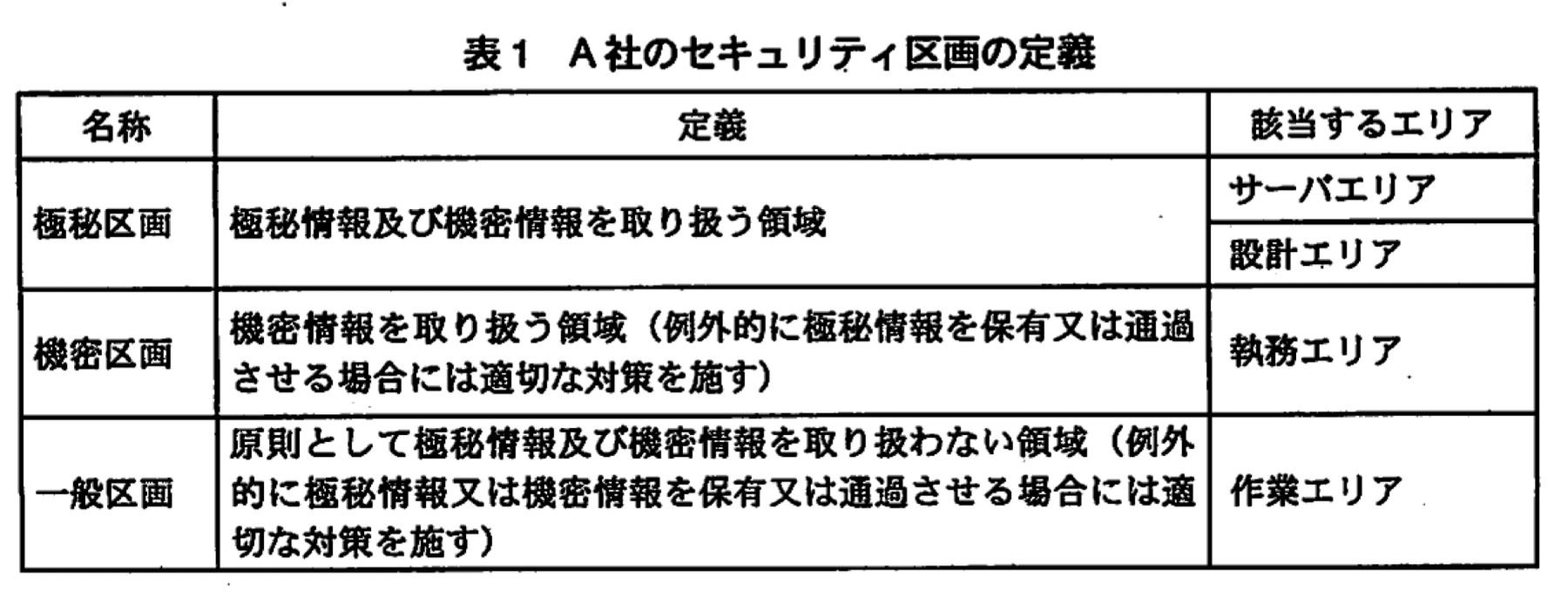

A社のセキュリティ区画の定義を表1に示す。

本社は、サーバエリア及び執務エリアから構成されており、拠点オフィスは、執務エリアだけで構成されている。工場は、サーバエリア、設計エリア、執務エリア及び作業エリアから構成されている。極秘情報とは、機密性が極めて高く、設計部など一部の従業員にしか開示しない情報で、開発中の製品データや高度な技術的ノウハウが含まれる。機密情報とは、極秘情報に次いで機密性が高く、発注者である顧客などとの間で機密保持契約が結ばれている場合だけ当該顧客に開示できる情報で、受注情報や生産管理情報が含まれる。設計部員は、極秘情報及び機密情報を扱う場合は設計エリアで作業を行っている。

機密区画への立入りは、磁気カードによる認証が必要である。極秘区画への立入り及び退出の際には、磁気カードによる認証に加えて指紋認証も必要である。一般区画への立入りについては、特別な認証制限を行っていないが、工場においては、敷地外から敷地内に入る際に、外来受付で従業員証又は入構証の提示による入構管理を行っている。従業員証と入構証のどちらも保持していない場合には、その都度、臨時の入構証が発行される。各エリアの業務従事者を表2に示す。

A社の情報セキュリティポリシでは、次のことを規定している。

・極秘情報を保存するサーバが接続されたLANを、機密区画又は一般区画のLANと接続する場合には、ファイアウォール(以下、FWという)によるアクセス制御を行う。

・機密区画のPCから極秘情報を保存するサーバへのアクセスは、原則禁止するが、許可する場合には、適切なアクセス制御を行う。

〔Sネットワークと内線電話構成の概要〕

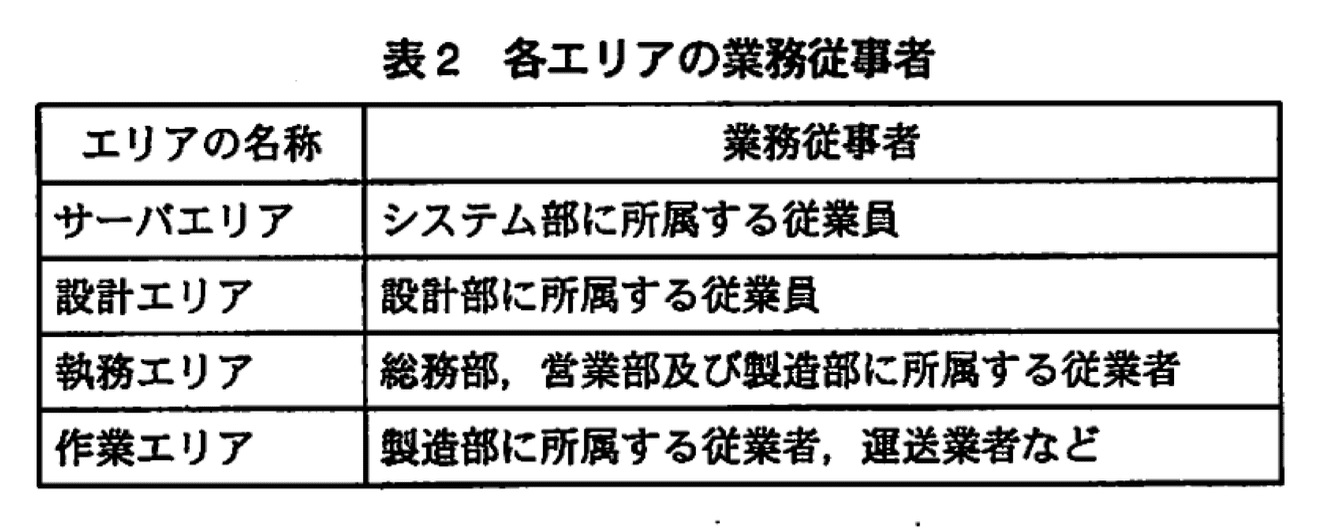

Sネットワークは、本社業務サーバが接続された本社LAN、工場業務サーバが接続された工場LAN、拠点LAN及びこれらのLANを接続するデータ通信用の専用線で構成されている。Sネットワークと内線電話の構成を図1に示す。Sネットワークで取り扱う情報には、機密情報が含まれる。本社LAN及び拠点LANには、各事業所において使用する業務用のPC(以下、GPCという)が接続されている。工場LANには、工場内で使用するGPCのほかに、無線接続が可能なGPC(以下、NPCという)と無線アクセスポイント(以下、APという)で構成される無線LANが含まれる。

本社業務サーバでは受注管理アプリケーションが稼働しており、本社及び拠点オフィスの営業担当者は、執務エリアに設置されたGPCを用いて、受注管理アプリケーションに受注データを入力する。入力された受注データは、受注管理アプリケーションの夜間バッチによって集計され、工場業務サーバに転送される。工場業務サーバでは生産管理アプリケーションが稼働しており、集計された受注データは生産データ及び出荷データの二つにまとめられる。生産データは製品型番別の生産数を集計したものであり、出荷データは出荷先の顧客別に製品型番、納品数及び納品日をまとめたものである。工場では、製造部の担当者が、工場の執務エリアに設置されたGPCを用いて、生産指示書として生産データの印刷を行い、それに基づいて製品を製造する。完成した製品は、作業エリア内の製品保管庫で保管され、顧客向けに出荷される。工場の製造部の担当者は、NPCから無線LAN経由で工場業務サーバにアクセスし、出荷データに従って製品を出荷する。NPCは共用のPCであり、全員が同じアカウントでログインして使っている。無線LANには、WPA2方式を採用している。生産指示書及びNPCは、作業を行う都度、作業エリアに持ち出して使用し、使用後は執務エリアにおいて保管している。

A社の内線電話は、各事業所に設置されたPBXと電話によって構成されており、各事業所のPBX間は音声通信用の専用線によって接続されている。

本社業務サーバ、工場業務サーバ、本社と工場のルータ及びPBXは、サーバエリアに設置されている。一方、各拠点オフィスのルータ及びPBXは、施錠ラックに格納され、各拠点オフィスの執務エリアに設置されている。

〔Tネットワークの概要〕

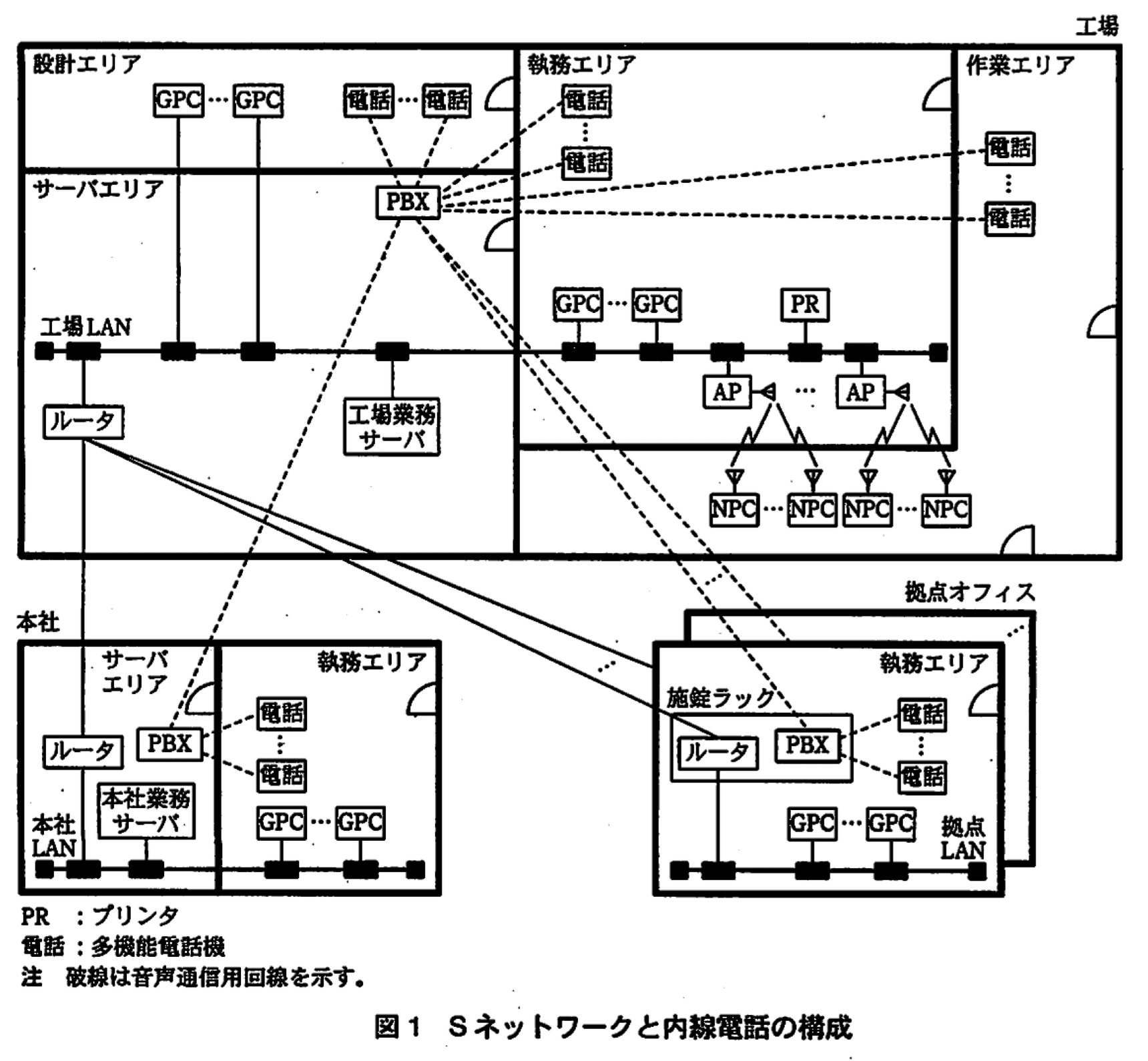

A社では、CADシステムと連動した製造装置を5年前に導入し、設計工程及び製造工程の効率向上を図っている。Tネットワークは、これらの製造装置の導入時に構築されたものであり、開発LAN及び製造LANで構成されている。開発LANには、開発サーバ及び設計エリアのPC(以下、KPCという)が接続されており、開発サーバではCADシステムの製品開発用アプリケーションが稼働している。製造LANには、製造サーバ、執務エリアのPC(以下、SPCという)及び作業エリアの製造装置に組み込まれたPC(以下、MPCという)が接続されている。Tネットワークの構成を図2に示す。

図2中の開発サーバに保存されるCADデータは極秘情報に該当するので、A社の情報セキュリティポリシに従い、開発LANと製造LANは、FWを介して接続されている。また、製造LANの一部は、作業エリア内にも敷設されている。作業エリア内のネットワークケーブルは、電線管によって保護されている。

設計部では、KPCを用いて開発サーバ上の設計中の電子部品に関するCADデータにアクセスし、電子部品の設計を行っている。KPCには、CADシステム専用の端末アプリケーションがインストールされており、開発サーバとはCADシステム固有のプロトコルで接続する。設計部において電子部品の設計が完了し、商品化が決定したら、その製造に用いるデータ(以下、製造データという)は、開発サーバから製造サーバへ移され、製造サーバで管理される。製造部では、SPCから製造データにアクセスし、各種製造装置に製造データを入力して製品を製造する。

Tネットワークの構築当時は、同一規格品の生産が主であり、製造データには極秘情報に該当するものは含まれていなかった。しかし、特注品の生産増大に伴い、製造データには極秘情報に該当する独自のノウハウが含まれるようになってきている。つまり、製造サーバにも極秘情報が保存されてきており、この現状はA社の情報セキュリティポリシに違反しており、製造LANの情報セキュリティ対策がシステム部において大きな課題になっている。

〔A社の経営課題〕

A社では、拠点オフィスが増えたことに伴い、内線電話のために設置している専用線の維持費負担が経営課題の一つとなっている。また、顧客からの製品仕様の変更要求に迅速に対応するために、本社又は拠点オフィスの営業担当者と工場の設計担当者との間で迅速に情報連携を行う必要があり、製品仕様変更の打合せでのCADデータの積極的活用が課題となっている。この二つの課題への取組みのため、現在は接続されていないSネットワークとTネットワークの統合を含む、社内LANの再構築が経営会議で決定された。また、これを契機に、将来のテレビ会議システムの導入も視野に入れて検討するよう指示があった。この社内LANの再構築は、システム部が主管となって進めることになった。

〔音声通信とデータ通信の統合〕

まずシステム部では、検討の結果、次の基本方針を定めた。

・音声通信とデータ通信は統合した上で、専用線はIP-VPNに変更する。

・既存の電話はIP電話端末(以下、IP電話という)に置き換え、社内LANに接続する。

この基本方針を伝えた上で、音声とデータの通信を統合する方式の提案をSIベンダのB社に求めた。それに対してB社からは、SIPを採用したSIPサーバを含むシステム提案があった。

B社の提案したSIPサーバは、音声通信用のサーバであり、IP電話のアドレス情報の管理、呼制御及び構内電話交換を行うものであった。接続を確立する過程と接続を切断する過程では、SIPサーバが通信制御に介在し、電話番号から相手のIPアドレスを検索して接続要求を転送するなどの処理を行う。接続が確立されてから切断されるまでの通話を行う過程では、IP電話同士が直接通信を行う。

工場のネットワーク構成の見直しは、工場のシステム部に所属しているC君が担当することになった。次は、C君とB社のセキュリティエンジニアのD氏の会話である。

C君:工場では、TネットワークのFWを通して、SネットワークとTネットワークを接続することを検討しています。音声とデータの通信を統合する際に注意すべき点を教えてください。

D氏:IP電話間の通話に使われるプロトコルであるRTPは、UDPポート番号の使用範囲が広く、かつ、使用するポート番号を動的に割り当てます。そのため、FWのパケットフィルタリングでは、広範囲なUDPポート番号を許可する必要があります。これに対して、SIP対応機能をもつFW(以下、FWxという)がベンダ各社から提供されています。FWxでは、通話時に割り当てられたポート番号によるIP電話間のアクセスだけを許可し、それ以外のアクセスを遮断することができます。

C君:それでは、現在Tネットワークで使用しているFWは、利用を継続することができないのでしょうか。

D氏:利用を継続することは可能です。しかし、SIP対応機能をもたないFWは、音声パケットの通信に利用されるポートを動的に開閉することができないので、①FWxに置き換えることの効果は大きいと思います。

C君:開発LANのIPアドレスが、本社LANのIPアドレスと重複しているのですが、NATなどのアドレス変換を行う場合についての問題はありませんか。

D氏:現在のFWでアドレス変換を行う場合には、パケットのルーティングができないので、IPアドレスを一部変更して重複がないようにしておく必要があります。

C君:分かりました。SネットワークとTネットワークの統合を検討する際に考慮することにします。

〔SネットワークとTネットワークの統合〕

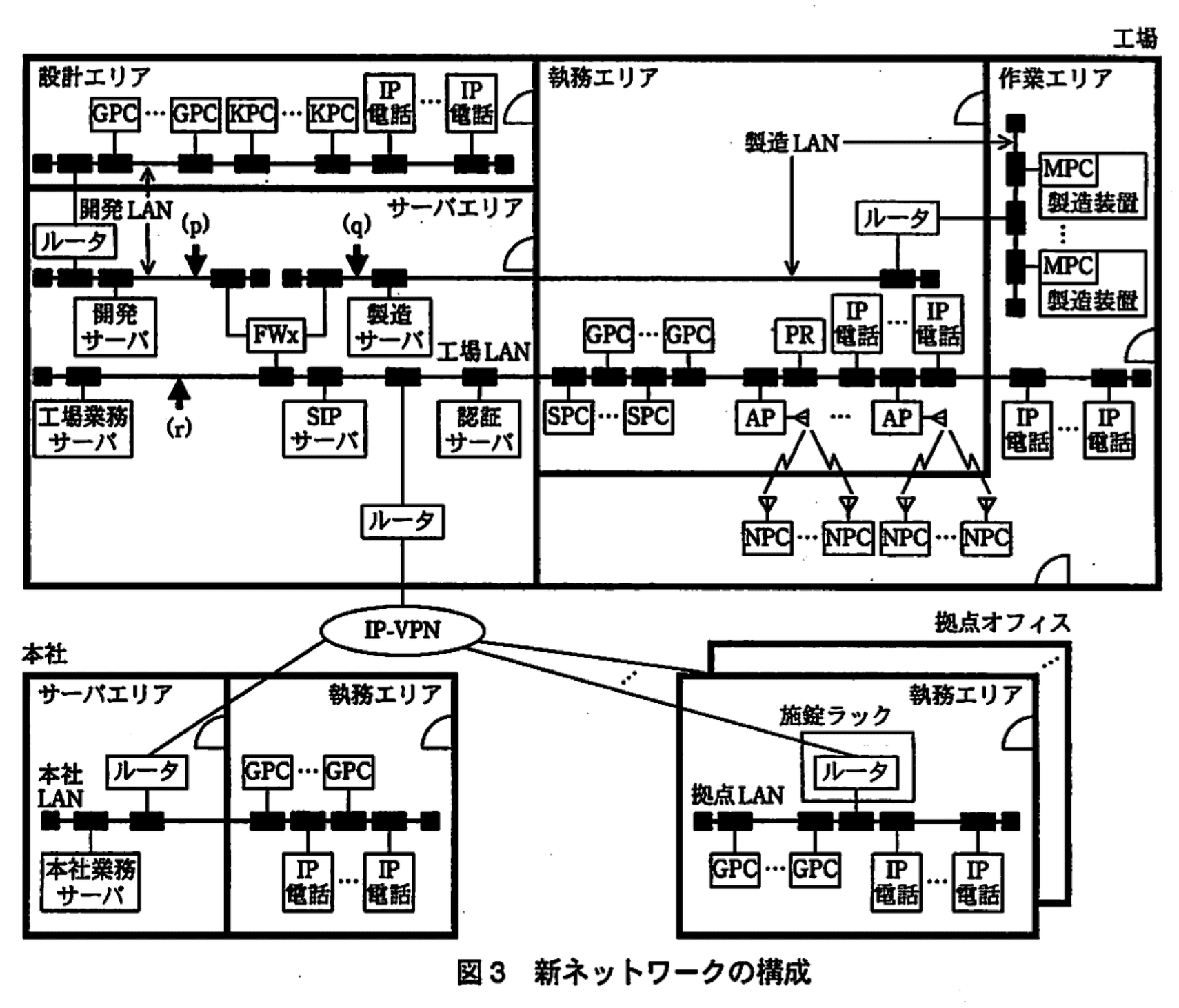

C君の検討結果を基に作成した、A社の新ネットワークの構成を図3に示す。

C君は、Sネットワークのプライベートアドレスの振り直しを行うとともに、現在使用中のFWをFWxに置き換え、SネットワークとTネットワークを、FWxを介して接続することにした。さらに、営業担当者と設計担当者との間で情報を共有する必要があることから、事業所間において特注品の設計に関するデータを共有するためのサーバ(以下、情報共有サーバという)を、新規に導入することにした。これによって、設計担当者が、営業担当者との設計変更の打合せの際に、極秘情報を削除した共有データを作成して情報共有サーバに保存することで、営業担当者もそのデータを本社及び拠点オフィスから参照できるようになった。

設計エリアの IP 電話と GPC は、開発 LAN に接続することにし、工場の執務エリアの IP 電話及び SPC 並びに作業エリアの IP 電話は、工場 LAN に接続することにした。SPC を工場 LAN に接続することに伴い、②製造 LAN のネットワークケーブルを電線管で保護し、執務エリアの床下に敷設することにした。

また、情報共有サーバの導入に伴い、不正アクセス対策を強化する必要があると考えたC君は、無線LANの認証プロトコルとしてIEEE 802.1X方式を採用することにし、認証サーバを新規に導入することにした。

認証方式については、利用者IDとパスワードを用いるPEAP方式とPCに組み込んだクライアント証明書を用いるEAP-TLS方式を比較し、業務上利用する必要のない従業者がNPCを執務エリアから作業エリアに不正に持ち出して工場LANに接続する場合を考慮し、③PEAP方式を採用することにした。

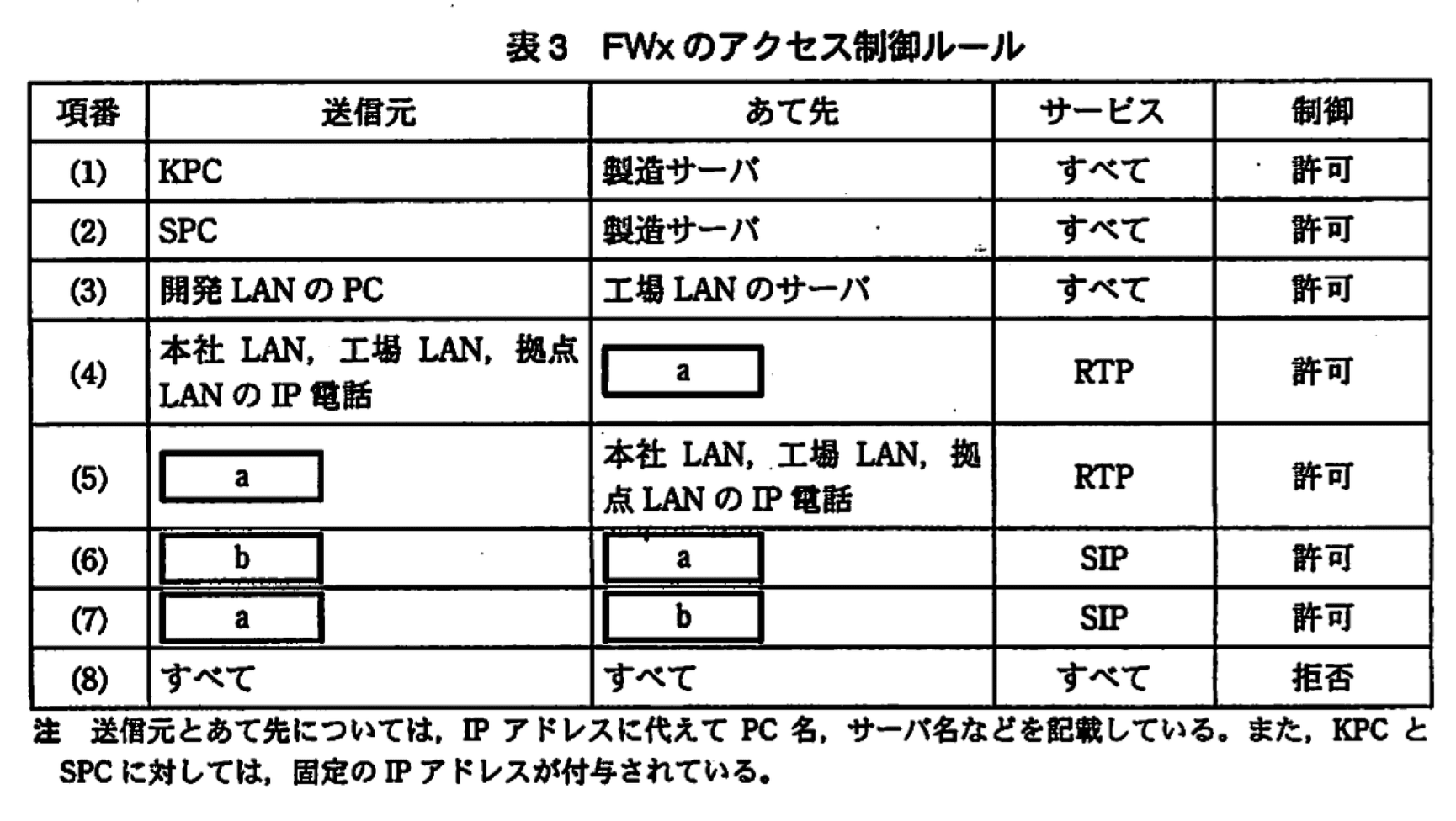

C君が作成したFWxのアクセス制御ルールを、表3に示す。アクセス制御ルールは、項番順に優先して適用される。

〔セキュリティ対策の検討〕

C君が作成した案に対して、システム部において検討会議が行われた。検討会議では、NPCを用いた不正接続を検知するためには、日常の管理を強化する必要のあることが指摘された。このため、NPCの管理状況を④定期的に点検し、点検結果と無線LANの接続履歴とを照合することにした。

検討会議の結果を反映させたC君の修正案は承認され、これに基づいてA社の社内LANの再構築が行われ、無事に完了した。

設問1:

表3中のa、bに入れる適切な字句を、それぞれ15字以内で答えよ。

模範解答

a:開発LANのIP電話又は設計エリアのIP電話

b:SIPサーバ

解説

解答の論理構成

-

FWx は “SネットワークとTネットワークを、FWxを介して接続する” ように配置されます。よって FWx を通過するのは開発 LAN(T)側と工場 LAN(S)側の通信です。

引用:- 「C君は、Sネットワークのプライベートアドレスの振り直しを行うとともに、現在使用中のFWをFWxに置き換え、SネットワークとTネットワークを、FWxを介して接続することにした。」

-

開発 LAN に接続される端末のうち、音声系は次の記述で特定できます。

引用:- 「設計エリアの IP 電話と GPC は、開発 LAN に接続することにし」

この結果、開発 LAN 側で FWx を通過する“IP電話”は設計エリアに置かれたものだけです。 -

工場 LAN 側で、音声制御の中心機器は次の記述で示されています。

引用:- 「B社の提案したSIPサーバは、音声通信用のサーバであり、IP電話のアドレス情報の管理、呼制御及び構内電話交換を行う」

図3でも “SIPサーバ” が工場 LAN に設置されているため、FWx を挟んで開発 LAN の IP電話とやり取りを行う相手は SIPサーバで確定します。

- 「B社の提案したSIPサーバは、音声通信用のサーバであり、IP電話のアドレス情報の管理、呼制御及び構内電話交換を行う」

-

以上を踏まえ、表3の通信方向を読むと

- (4)(5):RTP で双方向通信 → 「本社LAN、工場LAN、拠点LANのIP電話」と「開発LAN側のIP電話」を相互に許可

- (6)(7):SIP で制御通信 → 「SIPサーバ」と「開発LAN側のIP電話」を相互に許可

となるため、 a=開発LANのIP電話(≒設計エリアのIP電話)

b=SIPサーバ

が妥当です。

誤りやすいポイント

- 工場 LAN にも IP電話があるため “a=工場LANのIP電話” と勘違いしやすいですが、工場 LAN と本社 LAN の IP電話間は FWx を経由せず直接通信します。

- “SIPサーバは図中で工場 LAN に置かれている” ことを見落とし、b に “PBX” などを入れてしまうミスが散見されます。

- RTP と SIP の役割を混同し、(4)(5) と (6)(7) のどちらが制御系/音声系か逆に読むケースがあります。

FAQ

Q: 開発 LAN の IP電話を “a” と断定する根拠は何ですか?

A: FWx を挟んで通信する唯一の IP電話が「設計エリアの IP 電話」であり、「設計エリアの IP 電話と GPC は、開発 LAN に接続」と明記されているためです。

A: FWx を挟んで通信する唯一の IP電話が「設計エリアの IP 電話」であり、「設計エリアの IP 電話と GPC は、開発 LAN に接続」と明記されているためです。

Q: 工場 LAN の IP電話が RTP を使うのに FWx ルールが不要なのは?

A: 工場 LAN 内や本社・拠点 LAN との通話は FWx を介さず IP-VPN 上で直接届くため、表3には記載しません。

A: 工場 LAN 内や本社・拠点 LAN との通話は FWx を介さず IP-VPN 上で直接届くため、表3には記載しません。

Q: b が “SIPサーバ” と分かる決め手は?

A: 表3の (6)(7) が “SIP” サービスで双方向許可になっており、SIP 制御の中心機器は「B社の提案したSIPサーバ」と明示されているためです。

A: 表3の (6)(7) が “SIP” サービスで双方向許可になっており、SIP 制御の中心機器は「B社の提案したSIPサーバ」と明示されているためです。

関連キーワード: SIP, RTP, IP電話、NAT, ファイアウォール

設問2:

本文中の下線①について、DoS攻撃を想定した場合、FWxに置き換えることによって、どのような効果が期待できるか。35字以内で述べよ。

模範解答

DoS攻撃のパケットを遮断できる可能性が高くなる。

解説

解答の論理構成

-

【問題文】では、従来のFWについて

「RTPは、UDPポート番号の使用範囲が広く、かつ、使用するポート番号を動的に割り当てます。そのため、FWのパケットフィルタリングでは、広範囲なUDPポート番号を許可する必要があります。」

と述べられています。

→ 広範囲のポートを恒常的に開放すると、不正パケットが無差別に流入しやすくなります。 -

これに対しFWxは

「FWxでは、通話時に割り当てられたポート番号によるIP電話間のアクセスだけを許可し、それ以外のアクセスを遮断することができます。」

と説明されています。

→ 必要なポートのみを動的に開放・閉鎖できるため、“不要なトラフィック” を入り口で排除できます。 -

DoS攻撃は大量の不要パケットを送りつけてサービスを妨害する手法です。

広範囲ポート開放=入口を広げる ⇒ 攻撃しやすい

動的制御=入口を狭める ⇒ 攻撃が届きにくい -

したがって、FWxに置き換える効果は

「DoS攻撃パケットをFWレベルで弾く可能性が高まる」

という結論になります。

誤りやすいポイント

- 「FWxは音声用だからセキュリティ強化とは無関係」と考えてしまう

→ 実際には動的ポート制御が攻撃面の縮小に直結します。 - DoS=大量接続要求なので「ポート数は関係ない」と誤解する

→ 開放ポートが多いほど攻撃対象(窓)が増えます。 - 「UDPはコネクションレスなのでFWでは止められない」と思い込む

→ ポート/IPフィルタリングにより遮断は可能です。

FAQ

Q: RTPとSIPはどちらも同じポートで動くのですか?

A: いいえ。SIPは主にTCP/UDP“5060”など固定ポート、RTPは通話確立後に動的に割り当てられる広範囲UDPポートを用います。

A: いいえ。SIPは主にTCP/UDP“5060”など固定ポート、RTPは通話確立後に動的に割り当てられる広範囲UDPポートを用います。

Q: FWxがない場合でもACLでポートを限定すれば良いのでは?

A: 通話のたびに変わるポートを人手のACLでは追えません。FWxはSIPメッセージを解析し、必要なポートをリアルタイムに開閉します。

A: 通話のたびに変わるポートを人手のACLでは追えません。FWxはSIPメッセージを解析し、必要なポートをリアルタイムに開閉します。

Q: DoSとDDoSで対策に違いはありますか?

A: 入口のポートを最小化するという観点は共通です。FWxによる動的制御は単一・分散いずれの大量パケットでも効果があります。

A: 入口のポートを最小化するという観点は共通です。FWxによる動的制御は単一・分散いずれの大量パケットでも効果があります。

関連キーワード: DoS攻撃、ファイアウォール、UDPポート、RTP, アクセス制御

設問3:情報共有サーバについて(1)、(2)に答えよ。

(1)C君は、新ネットワークの構成において、情報共有サーバを図3中のどこに接続することにしたと考えられるか。最も適切な箇所を(p)〜(r)の中から選び、記号で答えよ。また、選択した箇所以外には接続すべきでない理由を、70字以内で述べよ。

模範解答

接続箇所:(r)

接続すべきでない理由:極秘情報が保存された開発サーバや製造サーバが接続された開発LAN及び製造LANに、営業担当者がアクセスすることを許可すべきではないから

解説

解答の論理構成

- 目的の整理

情報共有サーバは「事業所間において特注品の設計に関するデータを共有するため」に導入されます。引用:

「事業所間において特注品の設計に関するデータを共有するためのサーバ(以下、情報共有サーバという)を、新規に導入することにした。」 - 想定利用者

共有データを参照するのは営業担当者(本社・拠点オフィス)と設計担当者(工場)です。これらの端末はすべて「本社LAN」「工場LAN」「拠点LAN」に接続します。 - 候補箇所の比較

• (p):開発LAN直下。ここは「開発サーバ」があり「極秘情報」に該当。

• (q):製造サーバに直結する製造LAN側。ここも「極秘情報」が混在し始めている。

• (r):工場LAN上で、本社・拠点ともIP-VPNで相互接続される領域。 - セキュリティ方針との整合

情報共有サーバは極秘データを「削除した共有データ」を掲載するだけでよく、極秘区画に置く必要はありません。むしろ機密区画以下に置き、営業担当者が容易にアクセスできる方が運用に適します。 - 結論

・接続箇所は (r)(工場LAN)

・理由:営業担当者がアクセスする場面で、極秘区画(開発LAN・製造LAN)への経路を作らないため。引用:

「極秘情報が保存された開発サーバや製造サーバが接続された開発LAN及び製造LANに、営業担当者がアクセスすることを許可すべきではないから」

誤りやすいポイント

- 「営業担当者も閲覧する=最も権限の低い区画に置く」が抜け落ち、(p)や(q)を選んでしまう。

- 「極秘情報を削除した共有データ」であっても、“設計関連”という言葉だけで先入観的に開発LANを選択。

- IP-VPNでどのLANが相互接続されるかを取り違え、工場LANの利便性を見落とす。

FAQ

Q: (p)に置き、FWで営業担当者のアクセスを限定すれば良いのでは?

A: 開発LANは「極秘情報」が常時流通する領域であり、ポリシに従うと機密区画からのアクセスも「原則禁止」です。不要なリスクをわざわざ背負う理由がありません。

A: 開発LANは「極秘情報」が常時流通する領域であり、ポリシに従うと機密区画からのアクセスも「原則禁止」です。不要なリスクをわざわざ背負う理由がありません。

Q: 情報共有サーバに機密情報が混入した場合は?

A: 工場LANは機密区画として扱われるため、FWxで外部との双方向制御が可能です。混入を想定しても、適切にアクセス権とログ管理を行えばポリシ違反にはなりません。

A: 工場LANは機密区画として扱われるため、FWxで外部との双方向制御が可能です。混入を想定しても、適切にアクセス権とログ管理を行えばポリシ違反にはなりません。

Q: 拠点オフィス側にサーバを置かないのは距離の問題?

A: 主要要件はセキュリティと運用管理です。工場LANに集中設置すれば、システム部(工場常駐)が直接保守でき、極秘区画との物理的分離も確保できます。

A: 主要要件はセキュリティと運用管理です。工場LANに集中設置すれば、システム部(工場常駐)が直接保守でき、極秘区画との物理的分離も確保できます。

関連キーワード: ファイアウォール、IP-VPN, LAN区画、アクセス制御、極秘情報

設問3:情報共有サーバについて(1)、(2)に答えよ。

(2)極秘情報に該当するデータが、情報共有サーバに残存することを防止するために、設計部ではどのような対策を実施すべきか。保存前対策と保存後対策を一つずつ挙げ、それぞれ40字以内で述べよ。

模範解答

保存前対策:・共有データを保存する際に責任者が内容を確認して承認する。

・共有データの作成者とは別の担当者が内容を確認して保存する。

・極秘情報と機密情報の区別を明確にして設計部員に周知徹底する。

保存後対策:・極秘データが情報共有サーバに保存されていないことを定期的に検査する。

解説

解答の論理構成

- 【問題文】では、情報共有の運用として

「設計担当者が、営業担当者との設計変更の打合せの際に、極秘情報を削除した共有データを作成して情報共有サーバに保存」と規定しています。

したがって、保存前に“極秘情報が残っていないか”を点検するしくみが必須です。 - 極秘情報の混入はヒューマンエラーで発生するため、①チェック担当の複線化(作成者≠確認者)や②責任者承認といったプロセス統制が有効です。

- さらに、保存後に不正アップロードや誤登録が行われる可能性があります。これを抑止・早期発見するためには、定期的な検査やスキャンを行い「情報共有サーバ」に極秘データがないことを確認するモニタリングが必要です。

- よって、

保存前対策:人による内容確認・承認フロー

保存後対策:定期的なサーバ内の極秘情報検査

の組合せが最も直接的で実効性の高い解答となります。

誤りやすいポイント

- 「自動暗号化」「アクセス権設定」といった一般的セキュリティ対策だけを挙げ、極秘情報“残存”防止という設問の焦点から外れてしまう。

- 保存前と保存後を混同し、双方で同じ内容を繰り返す。

- 技術的手段のみを強調し、ヒューマンプロセス(承認・点検)を軽視する。

FAQ

Q: 自動スクリプトで極秘情報をマスキングする仕組みは保存前対策になりませんか?

A: なりますが、試験では「人による確認・承認」という基本的統制を示す方が採点基準に合致しやすいです。

A: なりますが、試験では「人による確認・承認」という基本的統制を示す方が採点基準に合致しやすいです。

Q: 保存後対策はアクセスログ監査でも良いですか?

A: 可能ですが、「極秘データが残存していないことを検査する」旨を明確に書かなければポイントを落とす恐れがあります。

A: 可能ですが、「極秘データが残存していないことを検査する」旨を明確に書かなければポイントを落とす恐れがあります。

Q: 承認者は設計部長である必要がありますか?

A: 役職指定は不要です。要は「責任者」や「別担当者」など、作成者とは別の立場による内容確認が求められます。

A: 役職指定は不要です。要は「責任者」や「別担当者」など、作成者とは別の立場による内容確認が求められます。

関連キーワード: 承認フロー、ヒューマンエラー対策、ログ監査、ファイル検査

設問4:製造LANのセキュリティ対策について(1)、(2)に答えよ。

(1)本文中の下線②について、サーバエリアから製造装置までのネットワークケーブルを電線管によって保護するのは、どのようなリスクの低減を意図したものか。ネットワークケーブルが破損すること以外のリスクを、25字以内で述べよ。

模範解答

・ネットワークケーブルへのPCの不正接続

・ネットワーク上を流れる特注品に関する極秘情報の盗聴

解説

解答の論理構成

- 対策の対象を確認

- 本文で下線が施された「②製造 LAN のネットワークケーブルを電線管で保護」では、サーバエリアから作業エリアまでのケーブルを物理的に覆うことが示されています。

- ケーブルが敷設される環境の特性

- 製造LANは「製造LANの一部は、作業エリア内にも敷設されている」とあり、外部業者も出入りする「作業エリア」に露出しています。

- ケーブルを流れる情報の重要性

- 製造サーバには「製造データには極秘情報に該当する独自のノウハウが含まれるようになってきている」と明記されており、通信内容は高機密です。

- 想定されるリスク

- 作業エリアでケーブルが露出していれば、ノートPCやスニファ装置を密かに接続して「ネットワーク上を流れる特注品に関する極秘情報の盗聴」が可能です。

- さらに、無許可端末の差し込みによる「ネットワークケーブルへのPCの不正接続」によって、マルウェア拡散や設定変更などの被害も発生し得ます。

- 電線管での保護の効果

- ケーブルを物理的に密閉すれば、コネクタや芯線へアクセスできず、上記二つのリスクを低減できます。

誤りやすいポイント

- 「破損防止」が目的と思い込み、情報漏えいの観点を忘れる。

- 盗聴=無線だけと誤解し、有線でもパケットキャプチャが可能なことを失念する。

- 不正接続を“LANポートの無効化”と論じ、ケーブル自体へのタップ行為を想定しない。

FAQ

Q: 電線管で保護してもLANジャックが露出していれば意味がないのでは?

A: LANジャックはサーバエリア内で完結させ、作業エリアでは露出させない設計です。露出が必要な場合はポート認証と併用します。

A: LANジャックはサーバエリア内で完結させ、作業エリアでは露出させない設計です。露出が必要な場合はポート認証と併用します。

Q: 光ファイバにすれば盗聴リスクは消える?

A: 光でもコネクタ部での分岐盗聴は可能なため、物理的・論理的な多重対策が必要です。

A: 光でもコネクタ部での分岐盗聴は可能なため、物理的・論理的な多重対策が必要です。

Q: 無線LANのIEEE 802.1X導入だけでは不十分?

A: 802.1Xは無線側の不正接続を抑止しますが、有線ケーブルへの直接タップは防げないので電線管での保護が必要です。

A: 802.1Xは無線側の不正接続を抑止しますが、有線ケーブルへの直接タップは防げないので電線管での保護が必要です。

関連キーワード: 物理セキュリティ、ケーブル盗聴、不正端末接続、アクセス制御、極秘情報

設問4:製造LANのセキュリティ対策について(1)、(2)に答えよ。

(2)C君が、工場LANと製造LANを比較した結果、SPCを工場LANに接続すると判断した理由を、90字以内で述べよ。

模範解答

情報セキュリティポリシに従い、機密区画にあるSPCから極秘情報を保存することになった製造サーバにアクセスする場合には、FWxによるアクセス制御を行う必要があると判断したから

解説

解答の論理構成

- 製造サーバの機密度

- 問題文には「製造サーバにも極秘情報が保存されてきており」とあり、製造サーバを含む「製造LAN」は極秘区画に相当する扱いになりました。

- A社ポリシが要求する接続条件

- 情報セキュリティポリシは「極秘情報を保存するサーバが接続されたLANを、機密区画又は一般区画のLANと接続する場合には、ファイアウォール…によるアクセス制御を行う」と規定し、さらに「機密区画のPCから極秘情報を保存するサーバへのアクセスは、原則禁止…許可する場合には、適切なアクセス制御を行う」と定めています。

- SPC が属する区画

- SPC は「製造LANには、製造サーバ、執務エリアのPC(以下、SPCという)が接続されている」と記載され、執務エリアは表1で「機密区画」に分類されています。

- 製造LANへ直接接続する問題点

- SPC を製造LANに置いたままでは、機密区画のPCが同一LAN内で極秘情報に直接アクセスする構造となり、上記ポリシで義務付けられた FW(または FWx)による制御が働きません。

- 工場LANへ移す意義

- SPC を「Sネットワーク」の「工場LAN」に接続すれば、SPC⇔製造サーバ間に FWx が介在し、ポリシが要求するアクセス制御を満たせます。

- 結論

- 以上より、C君は「機密区画にある SPC が極秘情報へアクセスする際には FWx で制御しなければならない」ため、SPC を工場LAN側に配置する判断に至りました。

誤りやすいポイント

- 執務エリア=機密区画であることを見落とし、SPC をそのまま製造LANに残してもよいと考えてしまう。

- ポリシ引用の「接続」は物理接続だけと誤解し、同一LAN内なら問題ないと判断してしまう。

- SPC が取り扱うデータを「製造データ=機密情報」とだけ捉え、製造サーバへの極秘情報格納を読み落とす。

FAQ

Q: 製造サーバを工場LANへ移動させる案ではダメなのですか?

A: 製造サーバは極秘情報を含むため、開発LAN側との連携や製造装置(MPC)との物理距離など工場全体の工程に影響します。サーバ側を動かすより、クライアント側(SPC)を工場LANに繋ぎ FWx を介す方が現実的でした。

A: 製造サーバは極秘情報を含むため、開発LAN側との連携や製造装置(MPC)との物理距離など工場全体の工程に影響します。サーバ側を動かすより、クライアント側(SPC)を工場LANに繋ぎ FWx を介す方が現実的でした。

Q: FWx を介せば SPC を製造LANに残しても許可/遮断を設定できるのでは?

A: 製造LANと開発LANの間にはすでに FWx が必要です。機密区画 PC を製造LANに置くと FWx の内外判定が曖昧になり、ポリシが求める「LAN間の分離」と「アクセス経路の一元管理」が保てません。

A: 製造LANと開発LANの間にはすでに FWx が必要です。機密区画 PC を製造LANに置くと FWx の内外判定が曖昧になり、ポリシが求める「LAN間の分離」と「アクセス経路の一元管理」が保てません。

Q: SPC を工場LANへ移すことで業務効率が落ちる心配は?

A: 工場LANと製造LAN間は同一拠点内で高速接続されるため遅延はわずかです。ポリシ順守とセキュリティ強化によるリスク低減の方がメリットとして上回ります。

A: 工場LANと製造LAN間は同一拠点内で高速接続されるため遅延はわずかです。ポリシ順守とセキュリティ強化によるリスク低減の方がメリットとして上回ります。

関連キーワード: ファイアウォール、極秘情報、アクセス制御、機密区画、LAN分離

設問5:工場LANのセキュリティ対策について(1)〜(3)に答えよ。

(1)PEAP方式において、認証情報を盗聴のリスクから保護するために使用されている暗号プロトコルを答えよ。

模範解答

SSL(別解:TLS)

解説

解答の論理構成

-

問題文の確認

– 認証方式として「利用者IDとパスワードを用いるPEAP方式」を採用したと記載されています(原文引用:

「認証方式については、利用者IDとパスワードを用いるPEAP方式…③PEAP方式を採用することにした。」)。 -

PEAP方式の技術的ポイント

– PEAPは “Protected Extensible Authentication Protocol” の略称で、IEEE 802.1Xで用いられる拡張認証方式の一つです。

– 利用者IDとパスワードという秘匿すべき認証情報を暗号化トンネル内でやり取りすることで、盗聴リスクを低減します。 -

暗号化トンネルを提供するプロトコル

– PEAPはまずTLSハンドシェイク(旧称:SSL)を実行し、クライアントと認証サーバ間に安全なトンネルを確立します。

– このトンネル内で実際のユーザ認証(EAP-MSCHAPv2 など)が行われるため、外部からは平文の認証情報を取得できません。 -

結論

– よって、PEAP方式で認証情報を盗聴から保護している暗号プロトコルは「SSL(別解:TLS)」となります。

誤りやすいポイント

- 「PEAP = パスワードだけで安全」と誤解し、トンネルを確立するプロトコルの存在を忘れる。

- SSL/TLS の違いを細かく区別し過ぎて迷う。設問は「SSL(別解:TLS)」と両方を許容している。

- EAP-TLS と混同し、「証明書を使わない=暗号化しない」と誤認してしまう。PEAPでも TLS トンネルは必須である。

FAQ

Q: PEAP と EAP-TLS はどう使い分けるのですか?

A: PEAPはサーバ証明書だけでTLSトンネルを張り、その内部でパスワード認証を行います。EAP-TLSはクライアント証明書も用いた相互認証を行うため、証明書の配布・管理が必要になります。

A: PEAPはサーバ証明書だけでTLSトンネルを張り、その内部でパスワード認証を行います。EAP-TLSはクライアント証明書も用いた相互認証を行うため、証明書の配布・管理が必要になります。

Q: TLS と SSL は何が違うのですか?

A: SSL 3.0 を発展させた規格が TLS 1.0 以降です。現在は TLS という名称が公式ですが、歴史的経緯から「SSL/TLS」と併記されることが多く、試験でも同義語として扱われます。

A: SSL 3.0 を発展させた規格が TLS 1.0 以降です。現在は TLS という名称が公式ですが、歴史的経緯から「SSL/TLS」と併記されることが多く、試験でも同義語として扱われます。

Q: PEAP の導入時に必要なサーバ側の準備は?

A: 少なくともサーバ証明書を持つ認証サーバ(RADIUS など)が必要です。クライアント側にはサーバ証明書の信頼を確立するためのCA証明書を配布します。

A: 少なくともサーバ証明書を持つ認証サーバ(RADIUS など)が必要です。クライアント側にはサーバ証明書の信頼を確立するためのCA証明書を配布します。

関連キーワード: IEEE 802.1X, PEAP, TLS, RADIUS, 認証トンネル

設問5:工場LANのセキュリティ対策について(1)〜(3)に答えよ。

(2)本文中の下線③について、C君が、PEAP方式とEAP-TLS方式を比較した結果、PEAP方式を採用すると判断した根拠を、50字以内で述べよ。

模範解答

・PEAP方式はEAP-TLS方式に比べて利用者を特定できる利点があるから

・EAP-TLS方式はクライアント証明書を組み込んだPCを認証するので利用者を特定できないから

解説

解答の論理構成

-

要件の確認

本文では「業務上利用する必要のない従業者がNPCを執務エリアから作業エリアに不正に持ち出して工場LANに接続する場合を考慮し」と述べており、誰が無線LANに接続したのかを突き止める必要があります。 -

候補方式の特徴

・「利用者IDとパスワードを用いるPEAP方式」

・「PCに組み込んだクライアント証明書を用いるEAP-TLS方式」

という二つの方式が提示されています。前者は接続時に“利用者”を、後者は“PC”を認証対象とします。 -

不正接続の検出に必要な観点

NPCは「共用のPCであり、全員が同じアカウントでログイン」と記載されているため、PC単位の認証では持ち出した人物を特定できません。 -

選定理由

PEAP方式なら「利用者IDとパスワード」によって個人を特定でき、接続履歴と点検結果を照合する運用(本文下線④)とも合致します。

よって「③PEAP方式を採用することにした」根拠は、利用者特定が可能だからです。

誤りやすいポイント

- 証明書を使うEAP-TLSの方が“強固”だから適切と短絡する。実際は認証対象がPCであることが要件と合わない。

- NPCが共用端末である点を見落とし、端末認証でもユーザ追跡できると誤解する。

- PEAP=平文パスワード送信と誤認し、盗聴リスクを過大評価する(PEAPはTLSトンネル内で資格情報を送信)。

FAQ

Q: EAP-TLSの方が証明書を使う分、安全ではないのですか?

A: 暗号強度は高いものの、認証対象はPCです。共用PCの場合、実際に操作した“人”を識別できず、不正持ち出し検知という要件を満たせません。

A: 暗号強度は高いものの、認証対象はPCです。共用PCの場合、実際に操作した“人”を識別できず、不正持ち出し検知という要件を満たせません。

Q: PEAPでパスワードが漏えいする心配は?

A: PEAPはTLSで保護されたトンネル内でID/パスワードをやり取りするため、通信経路上で平文が流れるわけではありません。

A: PEAPはTLSで保護されたトンネル内でID/パスワードをやり取りするため、通信経路上で平文が流れるわけではありません。

Q: 802.1X導入後に不正持ち出しを完全に防げますか?

A: 認証で利用者特定はできますが、物理的な端末管理も必要です。本文でも「NPCの管理状況を定期的に点検」と運用対策を組み合わせています。

A: 認証で利用者特定はできますが、物理的な端末管理も必要です。本文でも「NPCの管理状況を定期的に点検」と運用対策を組み合わせています。

関連キーワード: IEEE 802.1X, PEAP, EAP-TLS, クライアント証明書、利用者認証

設問5:工場LANのセキュリティ対策について(1)〜(3)に答えよ。

(3)本文中の下線④について、定期点検を実施する前提として必要と考えられる日常のNPC運用方法を、35字以内で述べよ。

模範解答

NPCの持出しと返却の日時及び使用者に関する記録を残すこと

解説

解答の論理構成

-

NPC がどのように利用されているか

- 【問題文】「NPCは共用のPCであり、全員が同じアカウントでログインして使っている。」

- 【問題文】「…作業を行う都度、作業エリアに持ち出して使用し、使用後は執務エリアにおいて保管している。」

共用端末かつ持出し可能という運用は、物理的所在や使用者が分からなくなるリスクを高めます。

-

不正接続の脅威と管理強化の必要性

- 【問題文】「NPCを用いた不正接続を検知するためには、日常の管理を強化する必要のあることが指摘された。」

不正接続を“検知”するだけでなく、“未然防止”の観点で誰がいつ持ち出したかを把握できる仕組みが不可欠です。

- 【問題文】「NPCを用いた不正接続を検知するためには、日常の管理を強化する必要のあることが指摘された。」

-

定期点検を有効にする前提条件

定期点検では「点検時点とそれ以前の利用実態」を突き合わせる必要があります。従って、- 持出し/返却時刻

- 使用者(担当者名またはID)

の記録が残っていなければ、点検結果と照合できません。

-

以上より導かれる日常運用

「NPCの持出しと返却の日時及び使用者に関する記録を残すこと」が最も効率的かつ必須の管理方法となります。

誤りやすいポイント

- 技術的ログ(無線LAN接続ログ)だけで十分と考え、物理的な貸出管理を忘れる。

- 「共用端末=管理が難しいから仕方ない」と思い込み、個人単位の利用記録を諦める。

- 点検頻度や方法を答えてしまい、日常運用という問いの焦点を外す。

FAQ

Q: 技術的なアクセスログだけではだめなのですか?

A: アクセスログは“いつ・どこに接続したか”を示しますが、“誰が使ったか”を示しません。物理的な貸出記録と組み合わせて初めて不正使用者を特定できます。

A: アクセスログは“いつ・どこに接続したか”を示しますが、“誰が使ったか”を示しません。物理的な貸出記録と組み合わせて初めて不正使用者を特定できます。

Q: 使用者が同じアカウントでログインしている場合でも、個人特定は必要ですか?

A: はい、ログイン名が共通でも、貸出記録で「誰がその端末を操作していたか」を把握しておくことで責任の所在を明確にできます。

A: はい、ログイン名が共通でも、貸出記録で「誰がその端末を操作していたか」を把握しておくことで責任の所在を明確にできます。

Q: 自動貸出機やICタグなどの高価な仕組みが必須ですか?

A: 必須ではありません。まずは紙帳簿や簡易システムで「持出し・返却・使用者」を確実に残し、定期点検時に無線LAN接続履歴と突き合わせる運用が求められます。

A: 必須ではありません。まずは紙帳簿や簡易システムで「持出し・返却・使用者」を確実に残し、定期点検時に無線LAN接続履歴と突き合わせる運用が求められます。

関連キーワード: 物理管理、利用記録、無線LAN, 不正接続、資産管理