情報処理安全確保支援士 2010年 秋期 午後1 問04

マルウェア対策に関する次の記述を読んで、設問1~3に答えよ。

U社は従業員数3,200名の情報システム企業で、ホームページ制作部門、ホスティングサービス部門、営業部門、情報システム部門及びスタッフ部門からなる。

ホームページ制作部門には150名が従事し、そのホームページ制作事業は、洗練されたデザインと、検索エンジンによる検索結果の最適化に関する技術に定評がある。電話会議やWeb会議などの遠隔会議を活用して顧客との進捗確認を行うことで費用低減を図っており、全国各地から注文を受け付け、売上を伸ばしている。また、料金設定においても、同社のホスティングサービスの顧客には特別割引料金を提示するといった工夫を行っている。

〔ホームページ制作業務の流れ〕

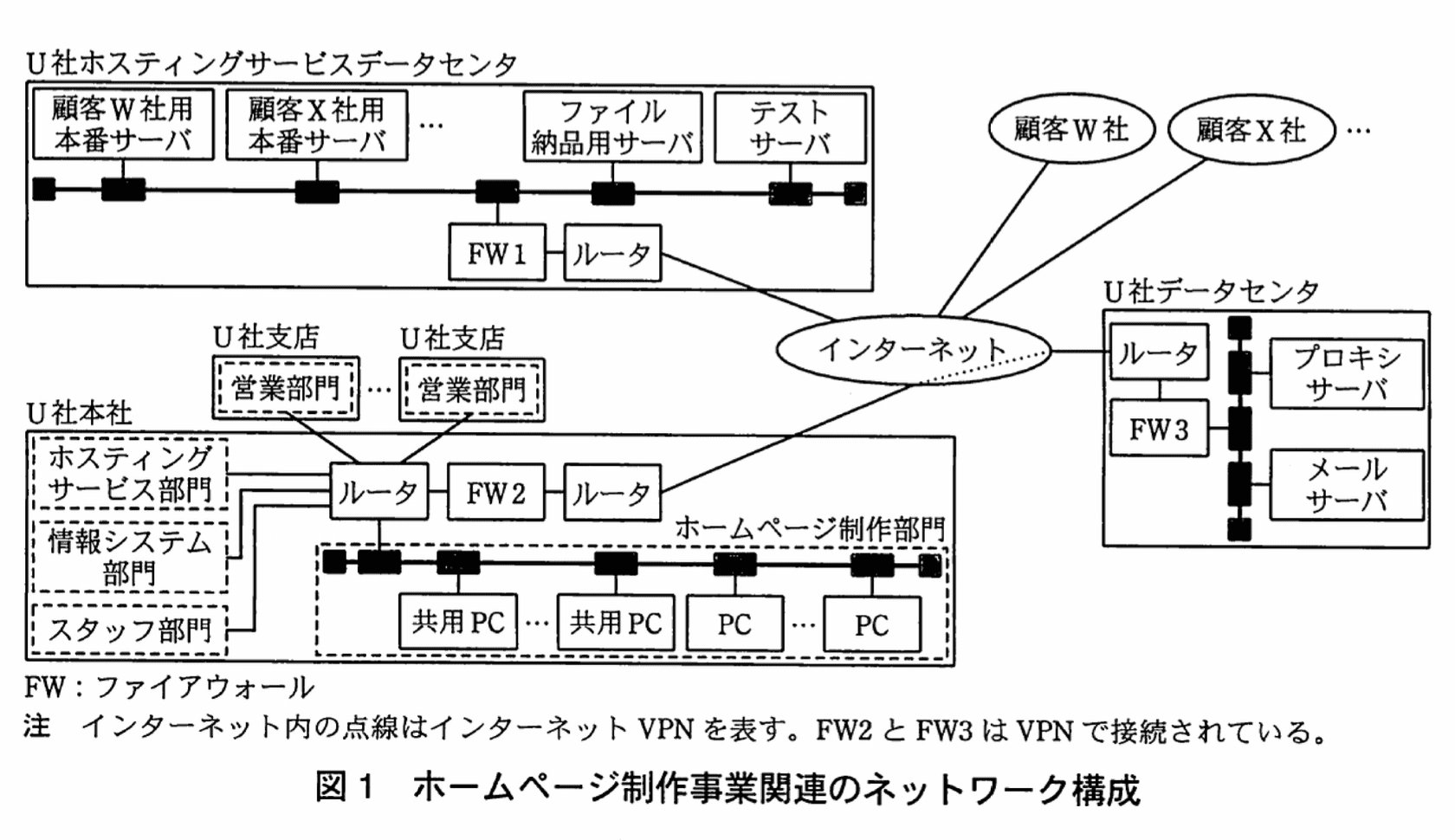

U社は顧客との間で契約が成立すると、顧客から提供を受けた素材データを基にして、顧客に詳細なデザイン案を提示し、承認を得ると制作に取り掛かる。図1にホームページ制作事業関連のネットワーク構成を示す。

U社では、制作の段階から納品までの間、顧客が随時HTTPでホームページデータを閲覧し、デザインを確認できるよう、ホスティングサービスデータセンタ内に全顧客向けにテストサーバを設置している。顧客には、このテストサーバ内の自社向けデータ閲覧専用の利用者IDとパスワードを提供している。U社では、ホームページ制作部門からインターネットに向けたFTPアクセスは、プロキシサーバ経由だけに限定している。テストサーバへのホームページデータのアップロードもプロキシサーバ経由でFTPを利用して行っている。

納品時は、本番サーバにFTPで納品物をアップロードする。ただし、顧客がU社のホスティングサービスを利用せずにホームページを公開する場合は、U社では、ファイル納品用サーバ又は外部記憶媒体を利用して納品する。

ホームページ制作部門の会議室には部門内で管理している共用PCが常設されており、いつでもWeb会議を開催できるように環境が整備されている。基本的にはWeb会議中に、共用PCでホームページデータの修正を行うようにしているが、会議中に修正が完了できなかった場合でも、会議終了後1営業日以内には修正を行うようにしている。また、共用PCからは納品時に本番サーバにアップロードすることもある。

〔ホームページ制作部門の情報セキュリティに対する取組み〕

U社には、幹部、情報システム部門及び各部門の情報セキュリティ担当者からなる情報セキュリティ委員会が設置されている。全社の情報セキュリティ方針の立案、並びに全社共通システムのセキュリティ対策の検討及び実施は情報システム部門が担い、各部門のセキュリティ対策の検討及び実施は各部門の情報セキュリティ担当者が担う。ホームページ制作部門の情報セキュリティ担当者はF課長とT主任である。T主任は、同業他社のセキュリティ事故事例を聞いて、ホームページ制作部門のPC及び共用PCへのaの適用を徹底するために、2年前に検疫システムの導入を情報セキュリティ委員会に提案したが、当時は、費用の問題で実現に至らなかった。その後、T主任は重大なaが公開されるたびに部門内の従業員一人一人に呼び掛けて適用の徹底を図ってきた。

〔テストサーバ上のページ改ざん〕

2か月前にホームページ制作を契約した顧客W社は、U社にとって大口顧客である。W社は大量の個人情報を取り扱っているので、自社内での情報セキュリティ対策を徹底している。W社内のイントラネットからインターネットへのアクセスは制限されており、アクセスが業務上必要でないと判断されるURLを登録するbリスト方式のURLフィルタが導入されている。

ホームページ制作は順調に進んだが、1週間前にW社から、“テストサーバ上のページを閲覧するとU社とは無関係と思われるWebサイトにリダイレクトされ、URLフィルタによってアクセスを遮断されるので調査してほしい”、との連絡があった。直ちにホームページ制作部門の担当者がテストサーバ上のホームページのコンテンツを確認したところ、見覚えのないJavaScriptコードが埋め込まれていた。ホームページ制作部門の担当者はF課長に連絡し、F課長はT主任に調査を指示した。

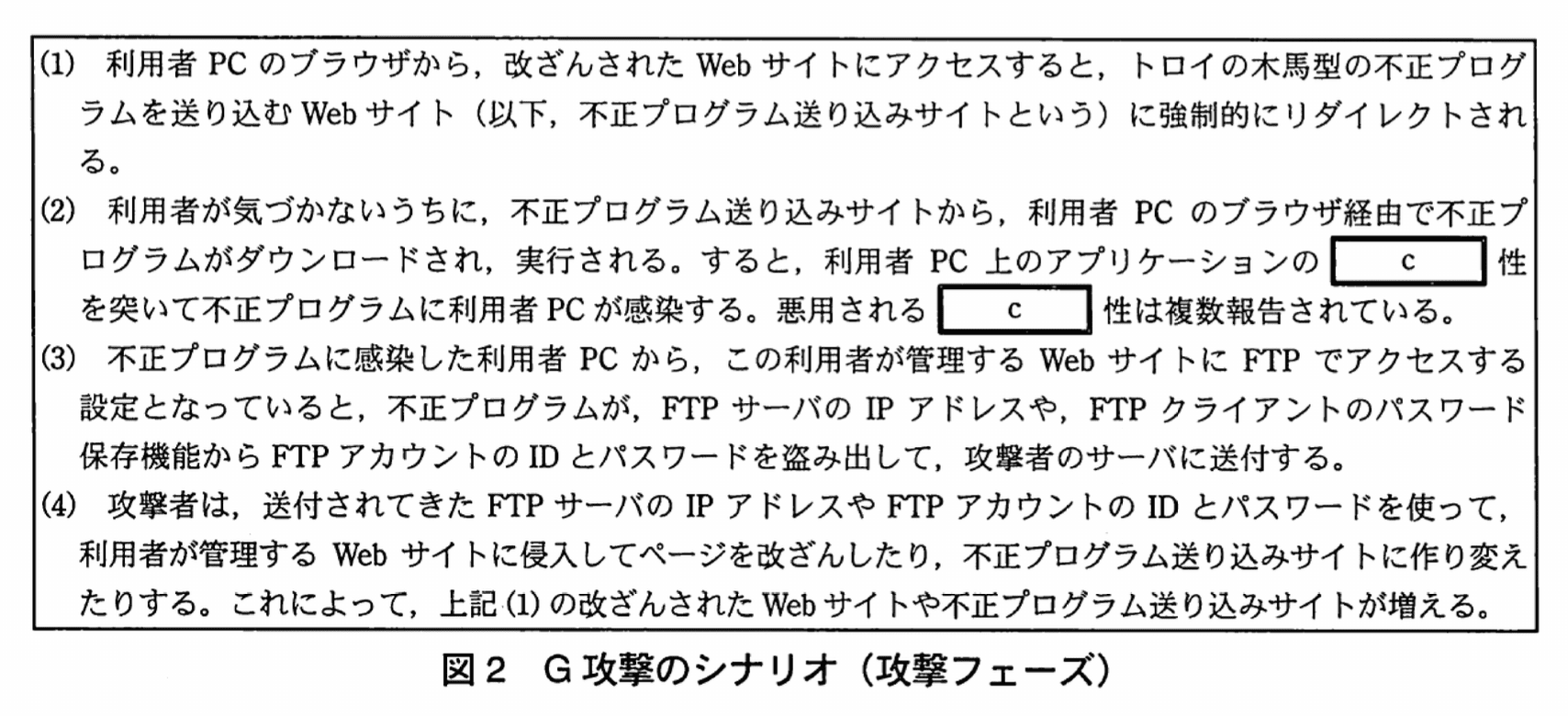

T主任はテストサーバ上のページで見つかったJavaScriptコードが、いつ、だれによって埋め込まれたかを調べた。テストサーバ上のFTPログを見ると、FTPアカウントがU社以外から使われた日があり、そのFTPアカウントの正当な利用者であるMさんに確認したところ、その日に作業をした覚えはないとのことだった。また、T主任が毎日配信を受けている情報セキュリティ関連ニュースを調べた結果、ある攻撃(以下、G攻撃という)への注意喚起を見つけた。図2はG攻撃のシナリオを(1)~(4)の四つの攻撃フェーズに分けて説明したものである。

ホームページ制作では、インターネット上の様々なWebサイトにもアクセスすることから、PCがG攻撃によって改ざんされたWebサイトにアクセスして不正プログラムに感染した可能性がある。そこで、T主任が、MさんのPCと、MさんがWeb会議中に使用した共用PCについて調べたところ、共用PCが図2で説明されている不正プログラムに感染していた。T主任が情報セキュリティ委員会に報告すると、どの顧客に被害を与えたかを調査するよう指示があった。①T主任は、ホームページ制作部門の共用 PC の不正プログラム感染によって被害を与えた顧客の範囲を調査した。調査の結果、被害があったのは W社だけだったことが判明した。

U 社では、W社に、テストサーバ上のページ閲覧時にリダイレクトされる原因が G 攻撃によるものだったことを報告した。W社からは、強い懸念が表明され、再びテストサーバ上でページ改ざんが発生した場合には、本番サーバとして予定している U 社のホスティングサービスの利用を取りやめると通告された。U 社では、ホームページ制作部門だけでなくホスティングサービス部門にもまたがる全社的な問題となった。情報セキュリティ委員会は、この問題を全社で取り組むべき問題と受け止め、情報システム部門とホームページ制作部門とに再発防止策の検討の協力を要請した。

〔G 攻撃による被害の再発防止〕

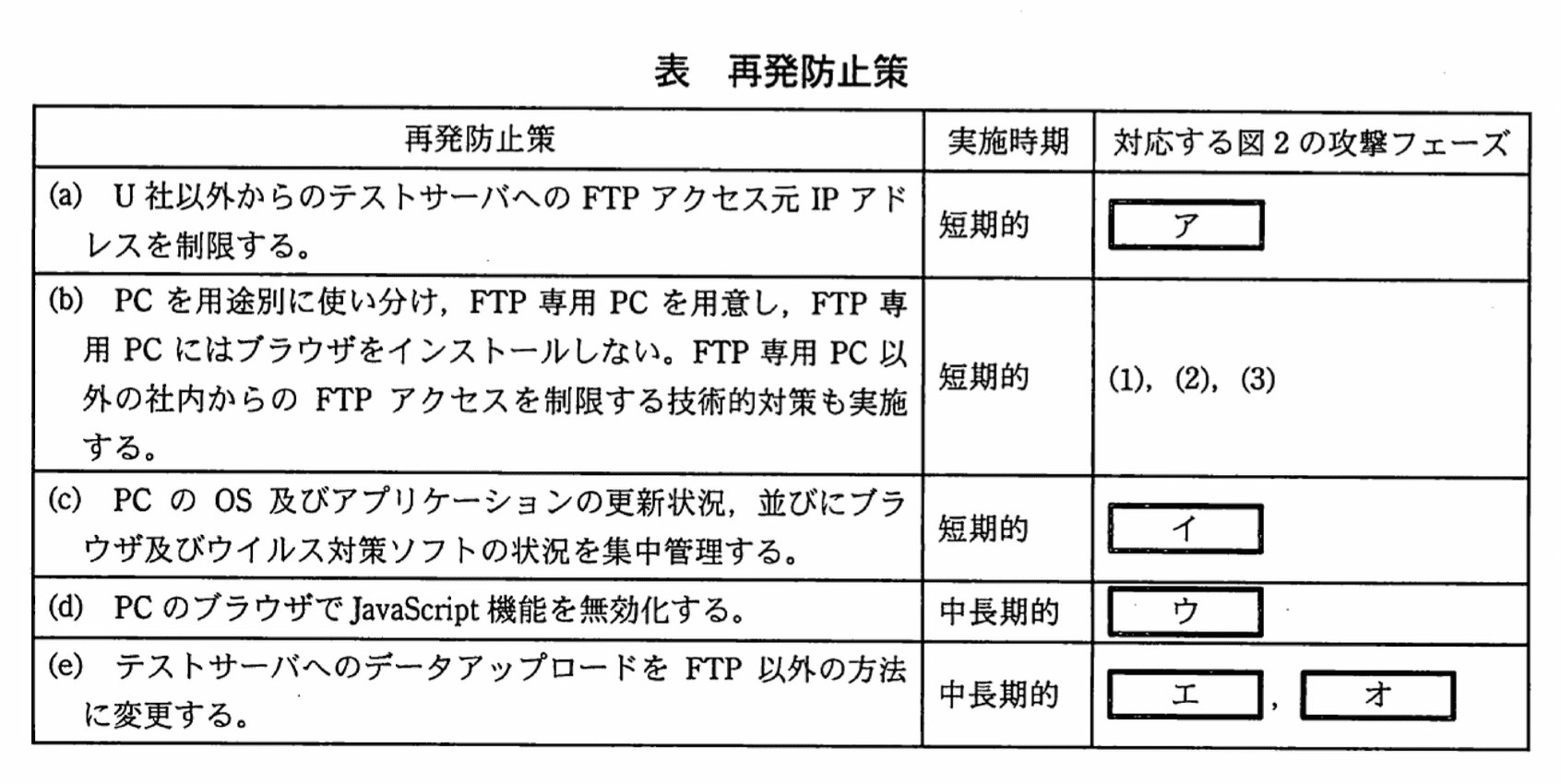

情報システム部門とホームページ制作部門は、短期的及び中長期的な再発防止策を検討し、表のようにまとめた。

表の(b)のPCの使い分けはホームページ制作部門の業務効率に影響を与えるので、T主任は慎重に検討した。T主任が共用PCの利用状況について調べると、アプリケーションのバージョンが古いままになっていたり、ウイルス対策ソフトの“常時スキャン機能”が無効になっていたりした。情報システム部門によると、ほかの部門も同様の状況にあるとのことであった。両部門は、FTP専用PC以外の社内からのFTPアクセスを制限する技術的対策の実施と、PCの管理強化を行うとともに、PC利用時のセキュリティ意識を高めてもらうよう全従業員への通知も行うことにした。

両部門は、情報セキュリティ委員会に対して、表の再発防止策を提案し、了承された。セキュリティ意識向上の通知内容は、情報システム部門が文書化し、CIOの名前で全従業員に通知された。G攻撃の手法は今後変化すると考えられることから、情報収集に努めて対策を打っていくことにした。

ホームページ制作部門は、W社とのホームページ制作に関する話し合いを継続する中で、G攻撃による被害の発生経緯と再発防止についてのU社の方策を説明し、W社のホームページは無事にリリースされた。

設問1:

本文中のa、b及び図2中のcに入れる適切な字句を答えよ。aについては 10 字以内で、b、cについては5字以内で答えよ。

模範解答

a:セキュリティパッチ

b:ブラック

c:脆弱

解説

解答の論理構成

-

a の根拠

- 原文引用:「ホームページ制作部門のPC及び共用PCへのaの適用を徹底するために…検疫システムの導入を情報セキュリティ委員会に提案した」

- 検疫システム導入の目的は OS やアプリケーションを最新状態に保つことです。一般にその対象は「セキュリティパッチ」です。したがって a = セキュリティパッチ。

-

b の根拠

- 原文引用:「アクセスが業務上必要でないと判断されるURLを登録するbリスト方式のURLフィルタが導入されている。」

- “アクセスが業務上必要でないURL”を登録し遮断する方式は一般にブラックリスト方式と呼ばれます。よって b = ブラック。

-

c の根拠

- 原文引用:「利用者 PC 上のアプリケーションの c 性を突いて不正プログラムに利用者 PC が感染する。」

- 不正プログラムはソフトウェアの欠陥を悪用します。それを指す語は「脆弱性」です。したがって c = 脆弱。

誤りやすいポイント

- b を「ホワイト」と誤記

登録した URL だけを許可する方式がホワイトリストであり、問題文は「業務上必要でない URL」を登録して遮断するのでブラックリストです。 - c を「欠陥」「弱点」などとする誤答

セキュリティ専門用語としては「脆弱性」が適切です。 - a を「アップデート」や「更新プログラム」と広く捉えてしまう誤り

セキュリティ目的が明示されているため正式語「セキュリティパッチ」を選択する必要があります。

FAQ

Q: “ブラックリスト方式”と“ホワイトリスト方式”の違いは何ですか?

A: ブラックリスト方式は“禁止 URL やファイルのみを登録して遮断”する方法、ホワイトリスト方式は“許可されたものだけを登録し、それ以外を遮断”する方法です。

A: ブラックリスト方式は“禁止 URL やファイルのみを登録して遮断”する方法、ホワイトリスト方式は“許可されたものだけを登録し、それ以外を遮断”する方法です。

Q: セキュリティパッチを適用してもゼロデイ攻撃には対応できますか?

A: ゼロデイ攻撃はパッチ未提供の脆弱性を突くため完全な防御は難しいですが、パッチ適用の徹底により既知の脆弱性を排除し被害範囲を大きく減らせます。

A: ゼロデイ攻撃はパッチ未提供の脆弱性を突くため完全な防御は難しいですが、パッチ適用の徹底により既知の脆弱性を排除し被害範囲を大きく減らせます。

Q: 脆弱性管理にはどのようなツールが使われますか?

A: WSUS、SCCM、脆弱性スキャナ(OpenVAS など)が代表例で、パッチ情報の集中管理と適用状況の可視化を行います。

A: WSUS、SCCM、脆弱性スキャナ(OpenVAS など)が代表例で、パッチ情報の集中管理と適用状況の可視化を行います。

関連キーワード: セキュリティパッチ、ブラックリスト、脆弱性管理、URLフィルタリング、トロイの木馬

設問2:〔G 攻撃による被害の再発防止〕 について、(1)、(2)に答えよ。

(1)表中のア〜オを埋め、再発防止策を完成させたい。表中(a)、(c)〜(e)は、それぞれ図2中のどの攻撃フェーズに対応する再発防止策か。

防止効果のある攻撃フェーズのうち効果の高いものを選び、項番 (1)〜(4)で答えよ。

(エ、オは順不同)

模範解答

ア:(4)

イ:(2)

ウ:(1)

エ:(3)

オ:(4)

解説

解答の論理構成

-

ア=「(4)」

- 施策(a)は「U社以外からのテストサーバへのFTPアクセス元IPアドレスを制限する。」です。

- 図2のフェーズ(4)には「攻撃者は、送付されてきた FTP サーバの IP アドレスや FTP アカウントの ID とパスワードを使って、利用者が管理する Web サイトに侵入してページを改ざん」すると記載されています。

- 攻撃者が“U社以外”のアドレスから侵入してくる行為を遮断するので、(4)が最も直接的に防止できます。

-

イ=「(2)」

- 施策(c)は「PCのOS及びアプリケーションの更新状況、並びにブラウザ及びウイルス対策ソフトの状況を集中管理する。」です。

- 図2フェーズ(2)では「利用者 PC 上のアプリケーションの c 性を突いて不正プログラムに利用者 PC が感染する。」とあり、パッチ管理の徹底はこの“c 性”(脆弱性)を狙う感染を防ぎます。

-

ウ=「(1)」

- 施策(d)は「PCのブラウザでJavaScript機能を無効化する。」です。

- 図2フェーズ(1)は「改ざんされた Web サイトにアクセスすると、トロイの木馬型の不正プログラムを送り込む Web サイト…に強制的にリダイレクト」と説明されています。

- リダイレクトはページに埋め込まれた JavaScript で実装されることが多いため、JavaScript を無効化することで (1) を抑止できます。

-

エ=「(3)」、オ=「(4)」 (順不同)

- 施策(e)は「テストサーバへのデータアップロードをFTP以外の方法に変更する。」です。

- 図2フェーズ(3)は「FTP クライアントのパスワード保存機能から FTP アカウントの ID とパスワードを盗み出して、攻撃者のサーバに送付」、フェーズ(4)は前述の通り盗んだ資格情報で侵入します。

- そもそも FTP を使わなければ資格情報は盗めず、(3)・(4)の両フェーズに有効です。問題指示により“効果の高いもの”として2つ記入するため、(3) と (4) を採用します。

以上より

ア:(4)

イ:(2)

ウ:(1)

エ:(3)

オ:(4)

ア:(4)

イ:(2)

ウ:(1)

エ:(3)

オ:(4)

誤りやすいポイント

- 「JavaScript無効化」をフェーズ(2)と誤認しやすい

→ (2)は“脆弱性”を突く実行ファイルのダウンロード後の話。リダイレクト自体を防ぐのは(1)。 - 施策(a)をフェーズ(3)と勘違いする

→ (3)で資格情報を盗むのは利用者PC内部。外部からのログインを防ぐのは(4)。 - 施策(e)で(1)を選んでしまう

→ FTPを廃止しても改ざんサイトへのアクセスやリダイレクトは止まらない。

FAQ

Q: FTP専用PCを用意する施策(b)が(1)・(2)・(3)すべてに効くのはなぜですか?

A: ブラウザ非搭載により改ざんサイト閲覧→感染 ((1)(2)) を防ぎ、資格情報の窃取経路 ((3)) も絶つためです。

A: ブラウザ非搭載により改ざんサイト閲覧→感染 ((1)(2)) を防ぎ、資格情報の窃取経路 ((3)) も絶つためです。

Q: JavaScriptを全面的に無効化すると業務に支障が出ませんか?

A: 出る可能性があります。施策(d)は“中長期的”とされ、業務アプリ側の対応や社内ポリシの調整を行った後に段階的導入する想定です。

A: 出る可能性があります。施策(d)は“中長期的”とされ、業務アプリ側の対応や社内ポリシの調整を行った後に段階的導入する想定です。

Q: FTPを別プロトコルに置換する際、何を選べばよいですか?

A: SSHベースのSFTPやFTPSなど暗号化・認証強化された手段が一般的ですが、要件によりCMSのAPI経由アップロード等も検討します。

A: SSHベースのSFTPやFTPSなど暗号化・認証強化された手段が一般的ですが、要件によりCMSのAPI経由アップロード等も検討します。

関連キーワード: FTP, JavaScript, 脆弱性、マルウェア、パッチ管理

設問2:〔G 攻撃による被害の再発防止〕 について、(1)、(2)に答えよ。

(2)表中の(b)で、FTP 専用 PC 以外の社内からの FTP アクセスを制限する技術的対策は、どのサーバで行えばよいか。 サーバ名を図1中から選び答えよ。 ただし、U社の各部門内は固定IPアドレスを使用しているものとする。

模範解答

プロキシサーバ

解説

解答の論理構成

- 制限対象は「FTP専用PC以外の社内からのFTPアクセス」です。固定 IP アドレス運用なので、送信元 IP による制御が可能です。

- 【問題文】には「U社では、ホームページ制作部門からインターネットに向けたFTPアクセスは、プロキシサーバ経由だけに限定している。」とあります。つまり社外向け FTP は既に「プロキシサーバ」を経由しなければ通らないネットワーク設計になっています。

- したがって、FTP 専用 PC だけを許可し、その他の IP からの FTP を遮断する最適なポイントは経路上で唯一必ず通過する「プロキシサーバ」となります。

- 以上より、図1 から選ぶべきサーバ名は「プロキシサーバ」です。

誤りやすいポイント

- 「FW2」「FW3」でフィルタリングすべきと考えてしまう

→ これらは TCP/21 を止めることは可能ですが、別業務でも FTP が流れる恐れがあり、特定部門内の PC を区別しにくい。 - 「テストサーバ」側で制限すると誤解する

→ 要件は“社内から外向き”の FTP 制御であり、テストサーバは受信側。制御ポイントが逆です。 - プロキシサーバを HTTP 用と決めつける

→ 本文で FTP もプロキシ経由にしている点を見落としがち。

FAQ

Q: プロキシで FTP を制御するメリットは何ですか?

A: 送信元 IP とユーザ認証の両面で細かいポリシーを作成でき、部門単位や端末単位で許可/遮断を柔軟に設定可能だからです。

A: 送信元 IP とユーザ認証の両面で細かいポリシーを作成でき、部門単位や端末単位で許可/遮断を柔軟に設定可能だからです。

Q: FTP 以外のアップロード方法に移行する場合でもプロキシは必要ですか?

A: SFTP や HTTPS へ移行しても、外向き通信を一元的に通過させる意味でプロキシ/ゲートウェイに相当する制御点は依然重要です。

A: SFTP や HTTPS へ移行しても、外向き通信を一元的に通過させる意味でプロキシ/ゲートウェイに相当する制御点は依然重要です。

Q: 部門内の固定 IP はどのように管理すべきですか?

A: 資産台帳と紐付けて割り当てを記録し、IP 変更時に申請・承認フローを設けることで“不許可端末が許可 IP を使用する”リスクを抑えます。

A: 資産台帳と紐付けて割り当てを記録し、IP 変更時に申請・承認フローを設けることで“不許可端末が許可 IP を使用する”リスクを抑えます。

関連キーワード: FTP, プロキシ、IPフィルタリング、マルウェア感染経路、ネットワーク制御

設問3:〔テストサーバ上のページ改ざん]について、(1)、(2)に答えよ。

(1)本文中の下線①で行った調査の具体的な内容を二つ挙げ、それぞれ 40字以内で述べよ。

模範解答

①:・共用PCからFTPアクセスした本番サーバ及びテストサーバを調べる。

②:・本番サーバ及びテストサーバでの改ざんがないかの調査を依頼する。

解説

解答の論理構成

-

目的の確認

本文には「①T主任は、ホームページ制作部門の共用 PC の不正プログラム感染によって被害を与えた顧客の範囲を調査した」とあります。したがって「だれのサーバが被害を受けたか」を特定するための調査が必要です。 -

感染源からの流れの把握

図2(3)では「FTP クライアントのパスワード保存機能から FTP アカウントの ID とパスワードを盗み出して…」と説明されており、共用PCが感染するとテストサーバ/本番サーバへ不正ログインが行われる可能性が示唆されています。 -

具体的調査①―共用PC発のアクセス確認

改ざんの第一段階は「不正に取得した ID とパスワードで FTP 接続し、ページを書き換える」ことです。共用PCが感染した日時以降に「共用PC ➔ テストサーバ/本番サーバ」への FTP 接続が存在するかをログで追跡すれば、被害サーバの洗い出しができます。 -

具体的調査②―サーバ側改ざん有無の確認

ログだけでなく実際に「ページが改ざんされたか」を確認しなければ被害範囲は確定しません。そこで各顧客の本番サーバ・テストサーバに対し、ファイルのハッシュ確認や改ざんコード(本文で見つかった「見覚えのない JavaScript コード」)の有無を点検します。 -

解答導出

上記より、①「共用PCから FTP アクセスしたサーバを特定」②「特定サーバの改ざん有無を点検」の二本立てが解答となります。

誤りやすいポイント

- 「感染 PC のウイルス除去作業」を調査内容に含めてしまう。これは範囲外です。

- 被害サーバを「テストサーバだけ」と決め付け、本番サーバの確認を忘れる。

- FTPログ以外(HTTPアクセスログなど)を優先してしまい、本質的な侵入経路を押さえられない。

FAQ

Q: 共用PCのローカルファイルを調べるだけでは不十分なのでしょうか?

A: 不正ログイン先を特定できないため不十分です。FTPログで外向き接続先を洗い出し、サーバ側の改ざん有無を確認して初めて被害範囲が判定できます。

A: 不正ログイン先を特定できないため不十分です。FTPログで外向き接続先を洗い出し、サーバ側の改ざん有無を確認して初めて被害範囲が判定できます。

Q: 顧客サーバの改ざん確認は制作部門だけで実施できますか?

A: 顧客が運用する本番サーバの場合は権限がないことも多く、本文でも「…調査を依頼する」としているように、必要に応じて顧客やホスティングサービス部門へ依頼します。

A: 顧客が運用する本番サーバの場合は権限がないことも多く、本文でも「…調査を依頼する」としているように、必要に応じて顧客やホスティングサービス部門へ依頼します。

Q: FTPログが残っていなかった場合はどうしますか?

A: Webコンテンツのバックアップとの差分比較や改ざん検知ツールでファイル改ざん有無を確認するなど、別の証跡から被害範囲を推定します。

A: Webコンテンツのバックアップとの差分比較や改ざん検知ツールでファイル改ざん有無を確認するなど、別の証跡から被害範囲を推定します。

関連キーワード: FTPログ、不正アクセス、ページ改ざん、マルウェア感染

設問3:〔テストサーバ上のページ改ざん]について、(1)、(2)に答えよ。

(2)図2のG攻撃による世の中の被害が拡大してくると、W社と同じ方式のURLフィルタを採用してもテストサーバの改ざんを見過ごす場合がある。それはどのような場合か。図2中の字句を用いて55字以内で述べよ。

模範解答

不正プログラム送り込みサイトが業務で利用するWebサイトであり、URLフィルタでは遮断されない場合

解説

解答の論理構成

- 【問題文】では、W社が「アクセスが業務上必要でないと判断されるURLを登録するbリスト方式のURLフィルタ」を導入しているとあります。

ここで登録されるのは “不要な URL” であり、業務で利用する Web サイトは登録されません。

⇒ “bリスト方式” はいわゆるブラックリスト方式で、登録外のサイトは原則アクセスを許可します。 - 図2(1) では、改ざんされた Web サイトにアクセスすると「不正プログラム送り込みサイト」にリダイレクトされると説明されています。

攻撃者は実在の人気サイトや業務関連サイトを乗っ取り、そこを「不正プログラム送り込みサイト」に仕立てることが可能です。

⇒ 業務で必要なサイトが乗っ取られていても、ブラックリストには載っていないため遮断されません。 - したがって、「不正プログラム送り込みサイト」が業務で利用する Web サイトの場合、URLフィルタのチェックをすり抜け、テストサーバ改ざんの兆候を見逃してしまうことになります。

誤りやすいポイント

- “ホワイトリスト方式”と誤解して、フィルタが厳格にブロックすると考えてしまう。実際はブラックリスト方式で許可範囲が広い点に注意。

- 改ざんされたサイト=怪しい URL と短絡的に決め付け、「業務サイトが乗っ取られる」可能性を見落としやすい。

- 回答文に図2の字句「不正プログラム送り込みサイト」を入れ忘れると減点対象。

FAQ

Q: ブラックリスト方式とホワイトリスト方式の違いは?

A: ブラックリスト方式は“禁止URLだけを登録”し、それ以外を許可します。ホワイトリスト方式は“許可URLだけを登録”し、それ以外を遮断します。

A: ブラックリスト方式は“禁止URLだけを登録”し、それ以外を許可します。ホワイトリスト方式は“許可URLだけを登録”し、それ以外を遮断します。

Q: 乗っ取られた業務サイトがブラックリストに載るまでの時間は?

A: 攻撃直後は載りません。一般にインシデント報告やフィードへの反映にタイムラグがあり、その間はフィルタを通過します。

A: 攻撃直後は載りません。一般にインシデント報告やフィードへの反映にタイムラグがあり、その間はフィルタを通過します。

Q: 「不正プログラム送り込みサイト」を見分ける対策は?

A: ブラウザやプラグインの脆弱性対策、評価済みのWebレピュテーションサービス、プロキシでのサンドボックス解析などが有効です。

A: ブラウザやプラグインの脆弱性対策、評価済みのWebレピュテーションサービス、プロキシでのサンドボックス解析などが有効です。

関連キーワード: ブラックリスト、リダイレクト、Web改ざん、フィルタリング、脆弱性