情報処理安全確保支援士 2010年 春期 午後1 問03

転職サイトにおける個人情報保護に関する次の記述を読んで、設問1、2に答えよ。

P社は、従業員数30名の人材紹介会社である。コンサルタントによる人材紹介だけでなく、転職サイトも立ち上げている。この転職サイトには、求職者、求人企業が多数、登録している。求職者は、転職サイトの個人プロフィール登録画面で、氏名、生年月日、住所、電話番号、職歴などの個人プロフィールを登録する。求職者の転職サイトの利用は無料である。求人企業は、業種、募集職種、職務内容、給与、勤務地、応募資格などの求人募集内容の掲載をP社に依頼する。求人企業は、求人募集時には求人件数に応じた利用料を、採用成立時には紹介料をP社に支払う。

〔求職者の個人情報の保護〕

求職者は、求人募集内容を見て応募したい求人企業があれば、転職サイト内のそれぞれの求人企業の応募入力画面を利用して応募することができる。応募入力画面では、あらかじめ個人プロフィール登録画面で登録しておいた個人プロフィールをそのまま利用することもできるが、新たに入力することもできる。さらに、各求人企業に対する応募理由などを追加入力することもできる。この応募時の個人プロフィールは、P社のWebサーバから、求人企業に、電子メール(以下、メールという)で自動送信される。

なお、求職者の個人情報を求人企業に提供することについては、求職者から事前に転職サイトの画面で同意を得ており、また、求人企業に対しても提供する個人情報の利用目的を利用規約で制限しており、特に問題ないとP社は認識している。

求人企業のうち、数社から、暗号化されていないメールで求職者の個人情報を送信することについて、漏えいする危険性があるので改善してほしいとの要望があった。これを受けて、P社の情報システム部のF部長は、システム担当のZ主任に、メールが盗聴される危険性を踏まえた改善案を作成するよう命じた。

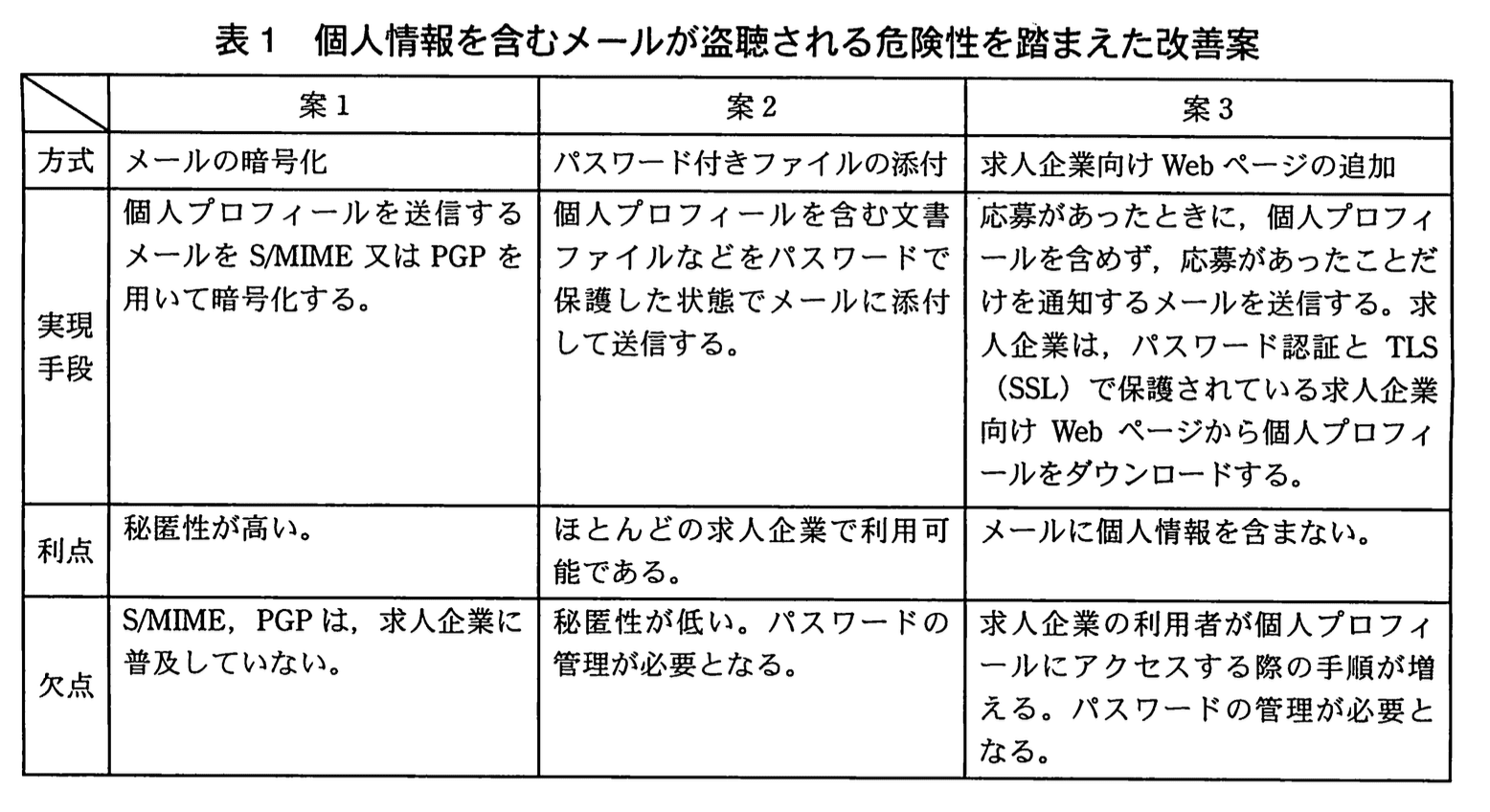

Z主任は、F部長の指示に従って、改善案を表1にまとめた。

次は、各案を比較した際のF部長とZ主任の会話である。

Z主任:案1のS/MIMEはどうでしょうか。

F部長:S/MIMEは、各求人企業がaを用意するために認証サービスを年間契約することなどが必要である。コストが掛かるから難しいだろう。

Z主任:各求人企業が自社でaを発行する方法は、採用できないのでしょうか。

F部長:①各求人企業が自社で発行したものは、当社ではaとして受け入れられない。

Z主任:当社で認証局システムを構築して、求人企業の各利用者分も含めてaを発行するのはどうでしょうか。

F部長:その場合、導入コストに加えて運用コストも必要だ。

Z主任:それでは、PGPはどうでしょうか。

F部長:PGPは、自社で鍵の生成システムを用意できるとしても、クライアントPCのbソフトが対応していないことが多く、操作手順が複雑になるので、一般の利用者には使いにくいだろう。案1の採用は難しいようだね。

Z主任:案2はどうですか。

F部長:もし攻撃者が添付ファイルを入手したら、総当たり攻撃をかけることができるので、パスワードは十分に長くしないといけないね。

Z主任:最短パスワード長は、8文字でどうでしょうか。

F部長:それでは足りないだろう。サーバへのログインのように、②オンラインでパスワードを入力させる場合は、試行回数を多くできないように制限することもできるから8文字程度でも十分な場合が多い。しかし、案2の場合は、添付ファイルを攻撃者に入手されたら、ファイルに対してオフラインで直接的に攻撃されて試行回数が制限できない上に、解析ツールを利用して、ごく短時間でパスワードを解析される危険性もある。だから、パスワードはかなり長くする必要があるが、運用上はなかなか難しいだろう。

Z主任:そうすると、案3でしょうか。

F部長:そうだね。案3は、求人企業の利用者の手間が増えるという欠点はあるが、この欠点は操作性の高い求人企業向けWebページを用意することによって補うことができるだろう。また、当社で求人企業の利用者の初期パスワードを管理する必要があるが、求人企業の利用者の総数から考えて、大きな手間にはならないだろう。

F部長とZ主任は、案3を採用することにした。求人企業向けWebページの操作性については、求職者の個人プロフィールを簡単な手順で確認できるように設計することにした。

P社では、求人企業向けWebページを追加し、各求人企業に運用方法の変更を通知した上で、案3に沿った運用方法に切り替えた。

〔求人企業向けWebページのパスワード〕

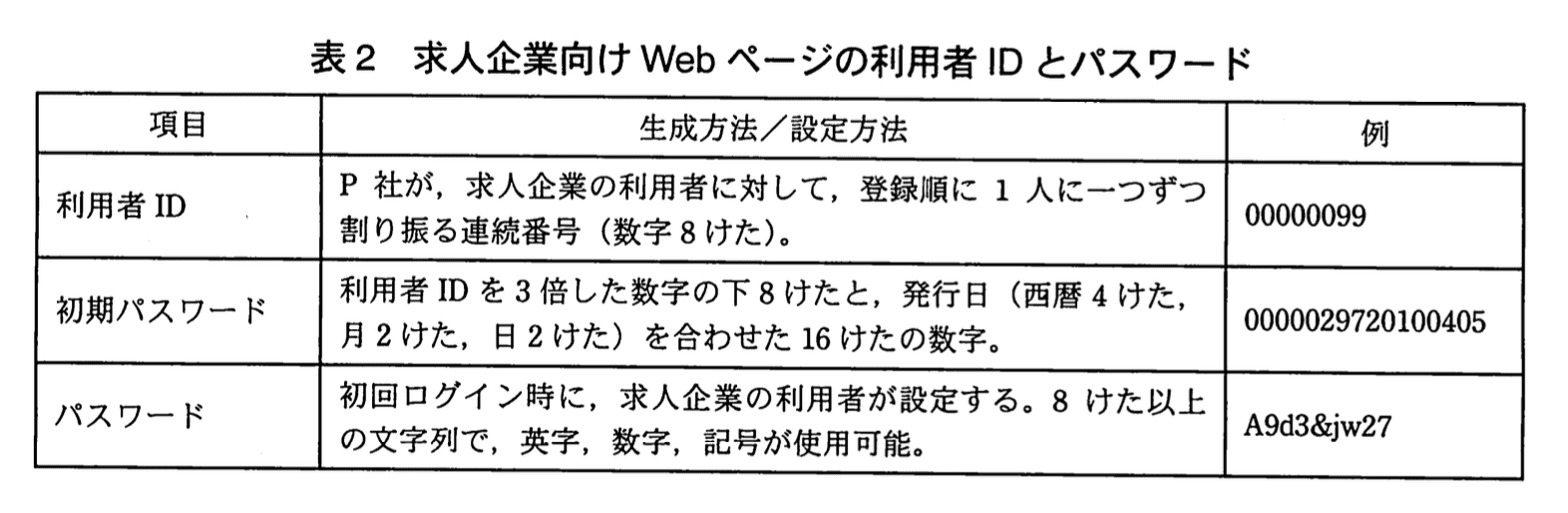

求人企業向けWebページでは、表2に示すような利用者IDとパスワードを求人企業の利用者ごとに発行し、各求人企業向けのWebページだけにアクセスできるようになっている。求人企業の利用責任者は、最初にP社に依頼するときに、各利用者のメールアドレスを含む申込書と、求人企業の登記事項証明書を郵送する。P社では、利用者IDは求人企業の各利用者にメールで送信するが、③初期パスワードの通知書は登記事項証明書に記載された所在地気付で利用責任者あてに一括して郵送している。求人企業の各利用者は、初めて求人企業向けWebページにログインしたときには、パスワードを変更してから利用する。

なお、初期パスワードの通知書は、パスワードを変更した後も、各利用者が保管するようにP社からお願いしている。

このような方法で運用していたところ、求人企業のQ社から3名の利用者を含む申込みがあり、各利用者の初期パスワードを利用責任者あてに郵送した。その3名の初期パスワードを見たQ社の利用責任者は、④他人の初期パスワードを推定可能であるという問題があると、P社に指摘した。F部長とZ主任は、その指摘に対して、直ちに改善を行った。

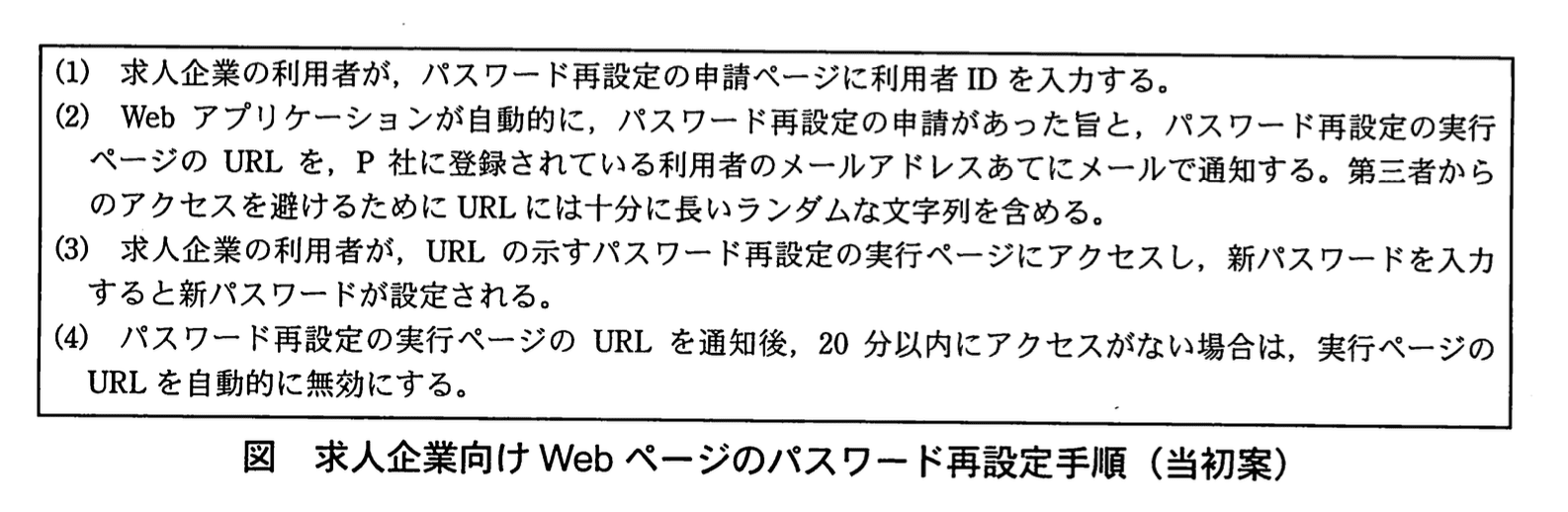

また、別の問題点として、パスワード変更後にパスワードを忘れたという問合せがしばしば発生するようになった。そこで、Z主任は、図のようなパスワード再設定手順を追加することを考え、F部長に提案した。

F部長は、⑤図のパスワード再設定手順では第三者にパスワードを再設定されてしまう危険性があることを指摘し、Z主任に対応を指示した。Z主任は、F部長の指示に従い、⑥パスワード再設定手順を見直し、再提案した。

その後、P社では、Z主任の再提案を採用して、見直し後のパスワード再設定手順での運用を開始した

設問1:〔求職者の個人情報の保護〕について、(1)〜(4)に答えよ。

(1)本文中のa、bに入れる適切な字句を、aについては10字以内で、bについては5字以内で答えよ。

模範解答

a:S/MIME証明書

b:メール

解説

解答の論理構成

- 【問題文】には

「F部長:S/MIMEは、各求人企業がaを用意するために認証サービスを年間契約することなどが必要である。」

とあります。S/MIMEでメールを暗号化するには、利用者ごとに公開鍵を証明する「S/MIME証明書」が不可欠です。

また、Z主任が「各求人企業が自社でaを発行する方法…」と続けており、a が“発行”の対象である点からも「証明書」であることが確定します。 - 次に

「F部長:PGPは、自社で鍵の生成システムを用意できるとしても、クライアントPCのbソフトが対応していないことが多く…」

とあります。PGP の利用可否はメールクライアントの対応状況に依存するため、b は「メール」と判断できます。

以上より

a=「S/MIME証明書」

b=「メール」

が適切です。

a=「S/MIME証明書」

b=「メール」

が適切です。

誤りやすいポイント

- aに「公開鍵」や「秘密鍵」を入れてしまう

→ 文脈上“年間契約で用意するもの”かつ“自社発行を検討するもの”は鍵そのものではなく証明書です。 - bに「メールソフト」と記入

→ 空欄はひと続きでソフト名を付けずに「メール」とするのが原文の言い回しに合致します。 - S/MIME と PGP の違いを混同し、適切なキーワードを誤選択

→ S/MIME=公開鍵基盤(PKI)による証明書発行が前提、PGP=自己署名鍵でも運用可能、という特徴を整理しましょう。

FAQ

Q: S/MIME証明書は必ず外部の商用CAで発行しなければいけませんか?

A: 技術的には自社CAでも可能ですが、【問題文】の「当社ではaとして受け入れられない」とあるように、信頼される第三者機関による発行が望まれます。

A: 技術的には自社CAでも可能ですが、【問題文】の「当社ではaとして受け入れられない」とあるように、信頼される第三者機関による発行が望まれます。

Q: PGP なら証明書が不要なのに、なぜ導入が難しいのですか?

A: 【問題文】で指摘されているように「クライアントPCのbソフトが対応していないことが多く、操作手順が複雑」だからです。ユーザビリティが大きな障壁になります。

A: 【問題文】で指摘されているように「クライアントPCのbソフトが対応していないことが多く、操作手順が複雑」だからです。ユーザビリティが大きな障壁になります。

Q: 「メール」を暗号化する方式は他にありますか?

A: あります。例えば送受信経路を保護する SMTPS や STARTTLS がありますが、本文中ではエンドツーエンド暗号化方式として S/MIME と PGP が比較されています。

A: あります。例えば送受信経路を保護する SMTPS や STARTTLS がありますが、本文中ではエンドツーエンド暗号化方式として S/MIME と PGP が比較されています。

関連キーワード: S/MIME, PGP, TLS, 電子証明書、パスワード管理

設問1:〔求職者の個人情報の保護〕について、(1)〜(4)に答えよ。

(2)F部長が、本文中の下線①のように述べている理由を30字以内で述べよ。

模範解答

証明書の正当性を確認できないから

解説

解答の論理構成

- 問題の文脈

- S/MIME利用には求人企業側で「aを用意するために認証サービスを年間契約することなどが必要」(本文)とある。

- しかし各企業が独自に発行する案を Z 主任が提案すると、F 部長は「①各求人企業が自社で発行したものは、当社ではaとして受け入れられない」と回答。

- aは S/MIME に必要な「公開鍵証明書」と読み替えられる。

- S/MIME は“受信者が差出人の公開鍵証明書を信頼できる”ことが前提です。求人企業が自社で勝手に発行した“自己署名証明書”では、発行主体の真正性を第三者が保証しません。

- したがって P 社としては「本当にその企業が発行したものか」「鍵がすり替えられていないか」を判断できず、証明書の正当性を検証できません。

- 検証できない証明書を受け入れると、なりすましメールでも「正しい送信者」と誤認する恐れがあるため、F 部長は却下しました。

- 以上より、理由は「証明書の正当性が確認できないため」と導かれます。

誤りやすいポイント

- 「費用が掛かるから」という表面的理由に流され、根本的な“信頼できる証明書かどうか”を見落とす。

- aを単に「電子証明書」と書き換え、S/MIME と証明書の信頼連鎖を結び付けない。

- 自己署名証明書でも公開鍵は取得できるので問題ない、と誤って判断する。

FAQ

Q: 自己署名証明書を受け入れると何が起こるのですか?

A: 発行主体の真正性を第三者が保証しないため、攻撃者が偽の証明書を届けても検知できず、メール改ざんやなりすましに気付けません。

A: 発行主体の真正性を第三者が保証しないため、攻撃者が偽の証明書を届けても検知できず、メール改ざんやなりすましに気付けません。

Q: 企業内 CA を立てれば解決するのでは?

A: 企業内 CA も外部組織から見れば自己署名と同じであり、相互認証の枠組み(クロス証明や公的 CA への登録)がなければ信頼されません。

A: 企業内 CA も外部組織から見れば自己署名と同じであり、相互認証の枠組み(クロス証明や公的 CA への登録)がなければ信頼されません。

Q: S/MIME で“証明書の正当性確認”とは具体的に何をするのですか?

A: 送付された公開鍵証明書を、信頼済み認証局のルート証明書まで辿り、失効情報(CRL/OCSP)も確認して、改ざんや失効がないことを検証します。

A: 送付された公開鍵証明書を、信頼済み認証局のルート証明書まで辿り、失効情報(CRL/OCSP)も確認して、改ざんや失効がないことを検証します。

関連キーワード: 公開鍵証明書、自己署名、認証局、信頼連鎖、S/MIME

設問1:〔求職者の個人情報の保護〕について、(1)〜(4)に答えよ。

(3)PGPでは、通常、証明書のフィンガプリントを確認するが、正しいフィンガプリントの入手方法として安全と考えられるものを一つ挙げ、30字以内で述べよ。

模範解答

紙媒体でフィンガプリントを入手する。

解説

解答の論理構成

- 【問題文】では、案1の候補技術として「PGP」を挙げています。PGPでは公開鍵を安全に入手し、真正性を確認するために「証明書のフィンガプリントを確認」することが必須です。

- フィンガプリントを攻撃者に改ざんされない形で取得するには、ネットワーク経由と独立した“オフライン”経路が望ましいとされます。

- オフライン経路の具体例として、紙面に印刷して手渡し・郵送する方法があります。この方法なら電子的な盗聴・改ざんのリスクがなく、フィジカルな管理だけに注意を集中できます。

- 以上より、正しいフィンガプリントの安全な入手方法として「紙媒体で受け取る」ことを解答とします。

誤りやすいポイント

- メール添付やWeb掲載など、同じネットワーク系統でフィンガプリントを入手すると、中間者攻撃による改ざんリスクが残る点を忘れがちです。

- 電話で数字を読み上げる方法も有効ですが、設問が求める「安全と考えられるもの」を一つに絞る際、より一般的で証跡が残る紙媒体の方が適していると判断されます。

- PGP=公開鍵暗号とだけ覚え、フィンガプリント確認という運用面の手順を漏らすと失点につながります。

FAQ

Q: フィンガプリントをメールで送る場合に、S/MIME で署名していれば安全では?

A: 攻撃者が同時に偽装署名付メールを送る可能性が残り、完全には排除できません。異なる経路(紙・電話など)で確実に確認する方が安全です。

A: 攻撃者が同時に偽装署名付メールを送る可能性が残り、完全には排除できません。異なる経路(紙・電話など)で確実に確認する方が安全です。

Q: 電話で読み上げても問題ない?

A: 直接本人確認が取れる固定電話や内線なら有効です。試験では代表的かつ証跡が残る紙媒体を選ぶ方が無難です。

A: 直接本人確認が取れる固定電話や内線なら有効です。試験では代表的かつ証跡が残る紙媒体を選ぶ方が無難です。

Q: フィンガプリントと公開鍵ブロックを一緒に紙で受け取ってもいい?

A: 可能です。ただし公開鍵自体は後で電子データとして受け取る方が入力ミスを防げます。紙で必要なのはフィンガプリントだけでも十分です。

A: 可能です。ただし公開鍵自体は後で電子データとして受け取る方が入力ミスを防げます。紙で必要なのはフィンガプリントだけでも十分です。

関連キーワード: PGP, フィンガプリント、公開鍵認証、オフライン経路、中間者攻撃

設問1:〔求職者の個人情報の保護〕について、(1)〜(4)に答えよ。

(4)本文中の下線②を実現する対策の内容を50字以内で具体的に述べよ。

模範解答

パスワードエラーが一定回数連続して発生したら、ログインを一定時間拒絶する。

解説

解答の論理構成

- 問題文では、暗号化されていない添付ファイルに対しては「オフラインで直接的に攻撃され」る危険性があるのに対し、オンライン認証では「試行回数を多くできないように制限する」ことで安全性を確保できると示されています。

- 下線②「オンラインでパスワードを入力させる場合は、試行回数を多くできないように制限する」に対応する具体策は、短時間に何度もパスワードを試されないようにする制御です。

- 代表的な手法は、連続して一定回数認証に失敗した利用者IDや接続元を一時的にロックする、または認証要求の間隔を強制的に延ばす方法です。

- 以上より、模範解答の「パスワードエラーが一定回数連続して発生したら、ログインを一定時間拒絶する」が適切となります。

誤りやすいポイント

- 「試行回数の制限=パスワードを長くする」と誤解し、ロックアウトや遅延処理を明記しない。

- 「CAPTCHAを入れる」など副次的対策のみを書き、本質である“連続失敗時の受付停止”を落とす。

- 「無制限ロック」や「恒久的ロック」としてしまい、ユーザが復旧できない設計にしてしまう。

FAQ

Q: 失敗回数はいくつに設定するのが一般的ですか?

A: システムの利用形態にもよりますが、3〜5回で一時ロック(数分〜数十分)とする例が多いです。

A: システムの利用形態にもよりますが、3〜5回で一時ロック(数分〜数十分)とする例が多いです。

Q: IPアドレス単位での制限でも良いですか?

A: モバイル回線やプロキシ利用の場合は誤検知が増えるため、利用者ID単位と組み合わせるのが望ましいです。

A: モバイル回線やプロキシ利用の場合は誤検知が増えるため、利用者ID単位と組み合わせるのが望ましいです。

Q: ロックアウト後の解除方法はどうすれば良いですか?

A: 自動解除(一定時間経過で解除)と管理者手動解除を併用すると、ユーザ利便性と管理負荷のバランスを取りやすいです。

A: 自動解除(一定時間経過で解除)と管理者手動解除を併用すると、ユーザ利便性と管理負荷のバランスを取りやすいです。

関連キーワード: アカウントロックアウト、ブルートフォース対策、認証試行制限、オンライン攻撃

設問2:〔求人企業向けWebページのパスワード〕について、(1)〜(4)に答えよ。

(1)本文中の下線③について、初期パスワードの通知書の郵送先を求人企業の登記事項証明書に記載された所在地としたP社の意図は何か。40字以内で述べよ。

模範解答

あて先に実在する求人企業の従業員からの申込みであることを確認するため

解説

解答の論理構成

- 【問題文】では、初期パスワード通知書について「③初期パスワードの通知書は登記事項証明書に記載された所在地気付で利用責任者あてに一括して郵送」と明示しています。

- 「登記事項証明書」は公的に登録された法人情報であり、そこに記載された所在地は“実在する会社”であることが法的に担保されています。

- したがって、その所在地に郵送することで、

① 申込んだ人物が本当にその企業に所属しているか(=実在の従業員か)

② 申込み自体が正当な企業活動として行われているか

を確認できます。 - この意図をまとめると「実在する求人企業の従業員からの申込みであることを確認するため」となります。

誤りやすいポイント

- 郵送方法を「盗聴対策」とだけ考えてしまい、“本人確認”という観点を見落とす。

- 「所在地の正確性」を強調し過ぎて、利用者(従業員)の真正性への言及を欠く。

- 登記事項証明書=登記簿謄本と混同し、法的効果の違いを説明に入れて論点がずれる。

FAQ

Q: メールではなく郵送を選んだのはなぜですか?

A: 物理的に企業の所在地へ送ることで「企業実在性」と「従業員の所属」を同時に確認でき、メールより信頼度が高いからです。

A: 物理的に企業の所在地へ送ることで「企業実在性」と「従業員の所属」を同時に確認でき、メールより信頼度が高いからです。

Q: 登記事項証明書以外の公的資料ではだめですか?

A: 企業の正式名称・所在地を法的に証明できる書類なら可能ですが、登記事項証明書が最も一般的で即時性も高いため採用されています。

A: 企業の正式名称・所在地を法的に証明できる書類なら可能ですが、登記事項証明書が最も一般的で即時性も高いため採用されています。

Q: 一括郵送は情報漏えいリスクになりませんか?

A: 利用責任者宛てにまとめて送付し、社内で適切に配布してもらうことで誤送付リスクを抑制できます。必要に応じて書留等で追跡性を確保する運用も有効です。

A: 利用責任者宛てにまとめて送付し、社内で適切に配布してもらうことで誤送付リスクを抑制できます。必要に応じて書留等で追跡性を確保する運用も有効です。

関連キーワード: 本人確認、登記事項証明書、パスワード通知、郵送セキュリティ、社員認証

設問2:〔求人企業向けWebページのパスワード〕について、(1)〜(4)に答えよ。

(2)本文中の下線④について、問題を解決するためには初期パスワードをどのように生成すればよいか。30字以内で述べよ。

模範解答

ランダムな文字列になるように生成する。

解説

解答の論理構成

- 【問題文】では、初期パスワードを

「利用者 ID を3倍した数字の下8けたと、発行日(西暦4けた、月2けた、日2けた)を合わせた16けたの数字。」

と固定的な規則で生成しています。この方式は利用者 ID が「連続番号(数字8けた)」であることと組み合わさり、生成アルゴリズムがわかれば他人の初期パスワードを導きやすくなります。 - 実際にQ社利用責任者が「④他人の初期パスワードを推定可能であるという問題がある」と指摘したことから、予測容易性がリスクの核心であるとわかります。

- したがって、他人が計算や推測で求められないよう、「規則性を排除し、予測困難な値」を用意する必要があります。最も典型的な対策は、十分な乱数ソースを用いて「ランダムな文字列」を割り当てる方法です。

- よって解答は「ランダムな文字列になるように生成する」となります。

誤りやすいポイント

- 「発行日を入れ替える」「乗数を変える」など、同じく規則的な生成方法を提案してしまう

- 「長さを延ばすだけ」で安全になると誤解し、推測可能性を軽視する

- 利用者 ID を鍵に混ぜ込めば安全と考え、連続番号ゆえの脆弱性を見落とす

FAQ

Q: 長い数字列ならば推測されにくいのでは?

A: 長いだけで規則が単純ならば計算で求められます。乱数で生成し、規則性を無くすことが肝要です。

A: 長いだけで規則が単純ならば計算で求められます。乱数で生成し、規則性を無くすことが肝要です。

Q: ランダムにすると利用者への通知が大変では?

A: 通知手段(郵送・別便メールなど)を保持したまま乱数を用いても運用フローは変わりません。安全性向上のため優先すべきです。

A: 通知手段(郵送・別便メールなど)を保持したまま乱数を用いても運用フローは変わりません。安全性向上のため優先すべきです。

Q: ワンタイム URL だけで十分では?

A: 初回ログイン時点で既に推測可能なパスワードを渡していれば危険です。まず初期パスワード自体の強化が不可欠です。

A: 初回ログイン時点で既に推測可能なパスワードを渡していれば危険です。まず初期パスワード自体の強化が不可欠です。

関連キーワード: パスワード管理、乱数生成、推測耐性、認証強化、初期設定

設問2:〔求人企業向けWebページのパスワード〕について、(1)〜(4)に答えよ。

(3)本文中の下線⑤について、総当たり攻撃以外には、どのような手口で第三者にパスワードを再設定されてしまうか。40字以内で述べよ。

模範解答

メールを盗聴し、利用者よりも先に再設定実行ページにアクセスする手口

解説

解答の論理構成

- 本文には、F部長が「⑤図のパスワード再設定手順では第三者にパスワードを再設定されてしまう危険性がある」と指摘したと記載されています。

- 当初の再設定手順では、パスワード再設定用の URL を含む通知をメールで送信し、その URL から新しいパスワードを設定できる仕組みでした。

- メールは暗号化されておらず、経路上で盗聴される恐れがあります。攻撃者が URL を傍受すれば、本人になりすまして再設定ページへ先回りし、新パスワードを登録できます。

- したがって「総当たり攻撃」ではなく「メール盗聴による URL 先取り」が第三者に再設定されてしまう主因となり、模範解答の「メールを盗聴し、利用者よりも先に再設定実行ページにアクセスする手口」と一致します。

誤りやすいポイント

- 「URL にランダム文字列があるから安全」と早合点し、通信経路の盗聴リスクを見落とす。

- パスワード再設定=オンライン総当たり防止策と短絡的に考え、メール経由特有の脅威を想起できない。

- メール盗聴を「フィッシング」と混同し、回答で手口をずらしてしまう。

FAQ

Q: URL に十分長い乱数が入っていれば推測は困難では?

A: 推測は困難でも、メールが盗聴されれば乱数ごと奪われるため無意味です。暗号化や別経路での通知が必要です。

A: 推測は困難でも、メールが盗聴されれば乱数ごと奪われるため無意味です。暗号化や別経路での通知が必要です。

Q: 20 分で URL を無効化しているが、効果はないのですか?

A: 20 分以内に盗聴されてアクセスされれば防げません。特にリアルタイム傍受が可能な攻撃者には無力です。

A: 20 分以内に盗聴されてアクセスされれば防げません。特にリアルタイム傍受が可能な攻撃者には無力です。

Q: 再設定 URL を SMS や郵送で送れば安全ですか?

A: 送付経路の安全性と本人確認の強度次第です。メールより安全でも、経路を確保できなければ別のリスクが発生します。

A: 送付経路の安全性と本人確認の強度次第です。メールより安全でも、経路を確保できなければ別のリスクが発生します。

関連キーワード: メール盗聴、なりすまし、URL先取り、パスワード再設定、認証強化

設問2:〔求人企業向けWebページのパスワード〕について、(1)〜(4)に答えよ。

(4)本文中の下線⑥について、Z主任の考えた見直し案はどのようなものであったと考えられるか。40字以内で述べよ。

模範解答

パスワード再設定実行ページに、初期パスワードの入力を追加する。

解説

解答の論理構成

-

危険性の指摘

- F部長は「⑤図のパスワード再設定手順では第三者にパスワードを再設定されてしまう危険性がある」と述べています。

- 原因は、メールに記載した URL だけで本人確認を完了させている点です。URL が盗聴・転送されると第三者でも再設定が可能になります。

-

既存の“安全な共有情報”に注目

- 求人企業の各利用者には、「③初期パスワードの通知書は登記事項証明書に記載された所在地気付で…郵送」とあるように、物理郵送でのみ伝達された初期パスワードがあります。

- この初期パスワードはオンライン上で一度も送信されておらず、利用者と P社だけが知る“共有秘密”になっています。

-

改善の方向性

- 第三者が再設定を完了できないようにするには、メール内 URL に加え、共有秘密を入力させ二要素にするのが最も簡便です。

- 物理郵送で守られた初期パスワードを第二認証要素にすれば、攻撃者は URL を入手しても再設定を完了できません。

-

結論(見直し案)

- 以上より、Z主任が示した見直し案は「パスワード再設定実行ページで初期パスワードを要求し、本人確認を強化する」内容となります。

- これが模範解答「パスワード再設定実行ページに、初期パスワードの入力を追加する。」につながります。

誤りやすいポイント

- 「長いランダム URL を使えば十分安全」と思い込み、追加認証を省く。

- 新パスワードをメール本文に平文で送るなど、再設定後の通知方法を誤る。

- 初期パスワードを“再発行”してしまい、共有秘密の唯一性を壊す。

FAQ

Q: URL にワンタイムトークンを含めていれば安全では?

A: URL が盗まれるとワンタイムでも第三者が即座にアクセスできます。共有秘密(初期パスワード)を併用し二段階にすることで盗用リスクを大幅に下げられます。

A: URL が盗まれるとワンタイムでも第三者が即座にアクセスできます。共有秘密(初期パスワード)を併用し二段階にすることで盗用リスクを大幅に下げられます。

Q: 初期パスワードを忘れた場合はどうするのですか?

A: 利用責任者からの正式書面や本人確認書類の再提出など、郵送ベースで再発行しオンラインに流さない運用にします。

A: 利用責任者からの正式書面や本人確認書類の再提出など、郵送ベースで再発行しオンラインに流さない運用にします。

Q: 電話での本人確認を追加する手もありますか?

A: 可能ですが、コールセンター要員・録音管理など運用コストが高く、既に安全な共有秘密がある初期パスワード利用の方が合理的です。

A: 可能ですが、コールセンター要員・録音管理など運用コストが高く、既に安全な共有秘密がある初期パスワード利用の方が合理的です。

関連キーワード: パスワード再設定、初期パスワード、本人認証、ワンタイムURL, 共有秘密