情報処理安全確保支援士 2010年 春期 午後1 問04

ウイルスの駆除及び感染防止に関する次の記述を読んで、設問1~4に答えよ。

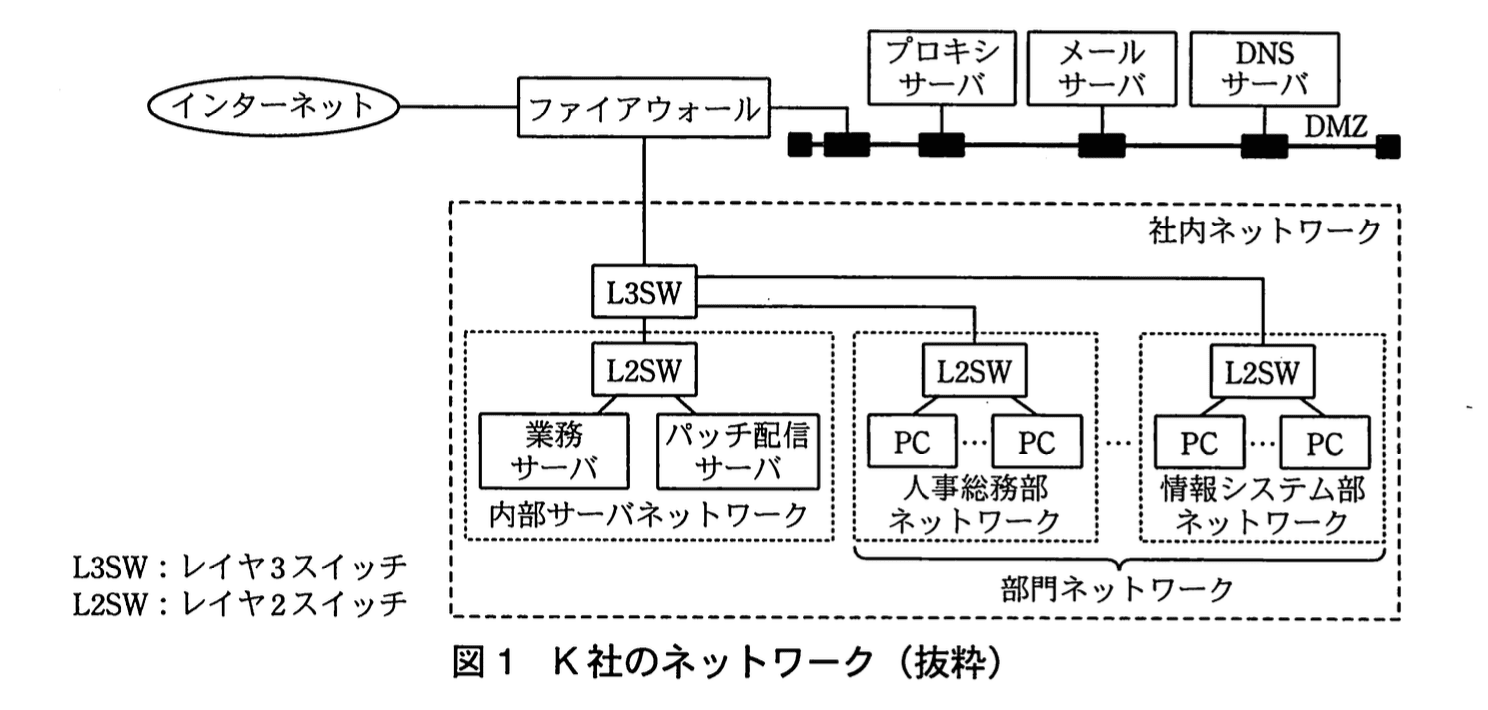

K社は、従業員数1,000名の事務機器販売会社である。K社には、人事総務部、営業部、商品管理部、情報システム部がある。K社のネットワークは図1に示すとおり、DMZと社内ネットワークで構成されている。社内ネットワークは、内部サーバネットワークと部ごとの部門ネットワークに分割されている。社内ネットワーク上のPCから、インターネット上のWebサーバへのアクセスは、DMZのプロキシサーバを経由して行うように、各PCのブラウザが設定されている。

〔新種ウイルスの感染と駆除〕

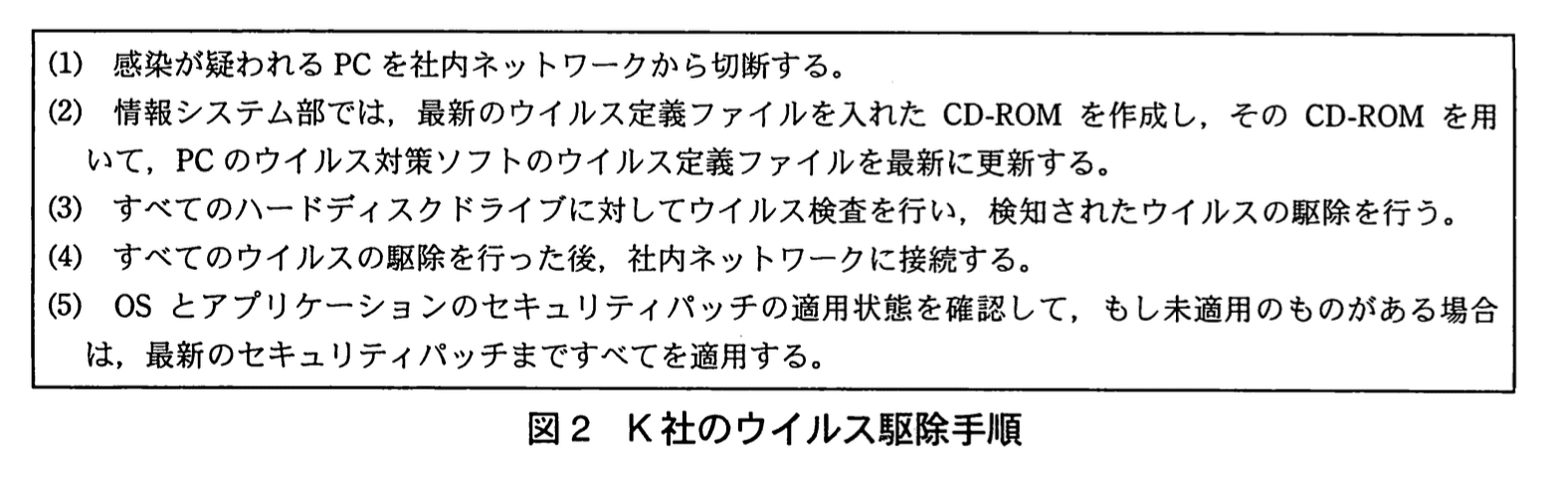

ある日、情報システム部のA主任は、営業部のC課長から、PCの動作がおかしいので調べてほしいとの依頼を受けた。A主任は、早速、C課長の席を訪れ、PCの状態を確認したところ、全般的に動作が非常に遅く、業務に支障を来す状態となっていた。ハードウェアやソフトウェアの障害についてログを確認したが、障害発生を示す記録は見当たらなかった。そこで、A主任は、ウイルス感染を疑い、その検査を行うことにした。K社では、図2に示すウイルス駆除手順が決められており、A主任はその手順に従って作業を進めた。

しかし、手順(3)まで行ったが、ウイルスは検知されなかった。セキュリティパッチの適用状態を確認したところ、前月にリリースされたOSのセキュリティパッチが適用されていないことが判明した。そこで、A主任は、PCを社内ネットワークに接続した上で、OSに対して最新のセキュリティパッチまですべて適用した。この時点で、PCの状態を確認したが、最初に確認したときと同様な状態であった。

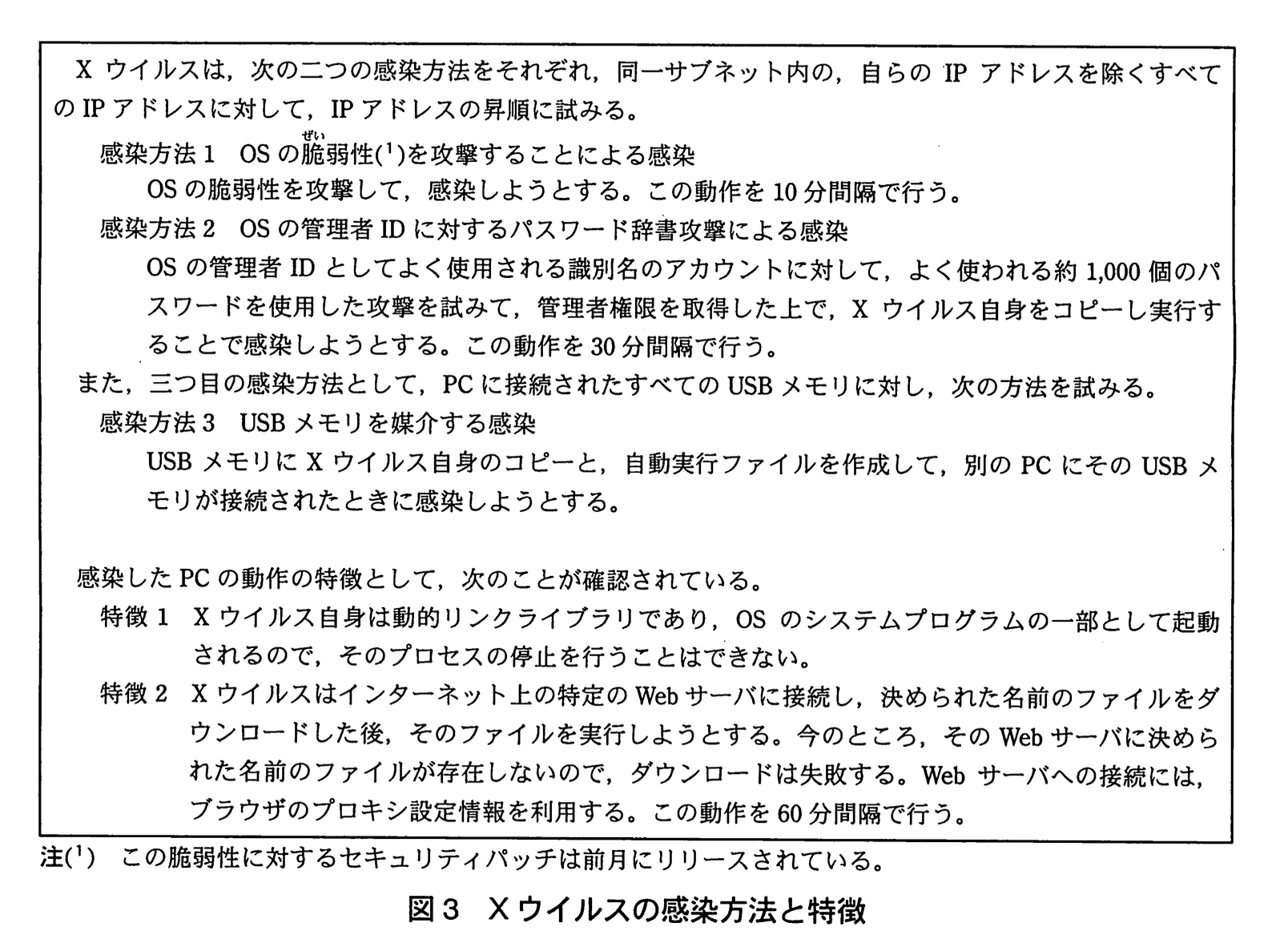

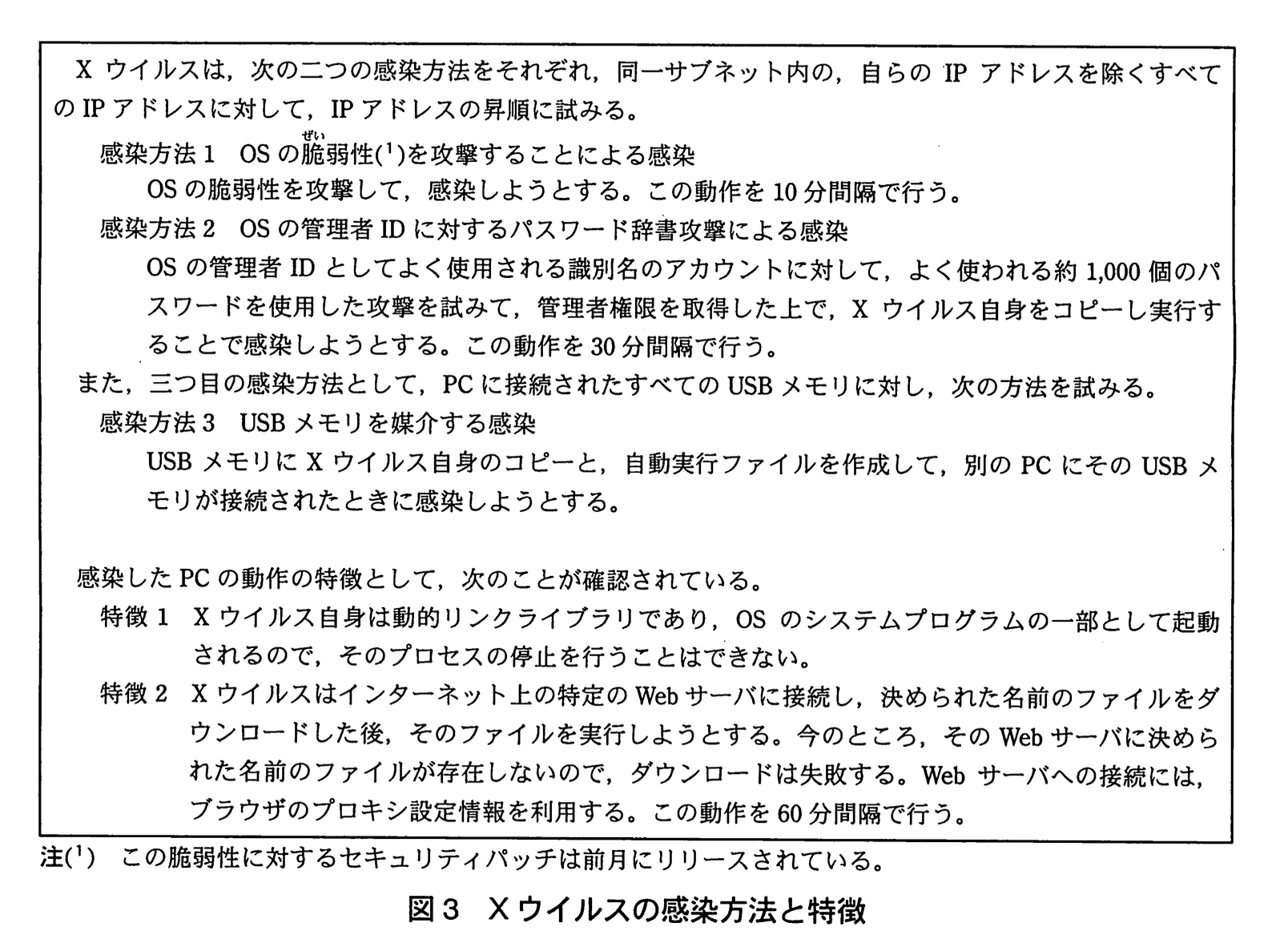

A主任は、情報システム部のB課長に状況を説明して、指示を仰いだところ、現在導入されているI社製ウイルス対策ソフトとは異なるベンダのウイルス対策ソフトで、ウイルス検査を試みるよう指示があった。そこで、PCを社内ネットワークから再び切断して、I社製ウイルス対策ソフトをいったん削除した後、J社製ウイルス対策ソフトを導入し、再度、検査を行ったところ、Xウイルスを検知したという警告が表示された。A主任は、Xウイルスの駆除を行い、駆除が成功したと表示されたことを確認した。その後、J社のWebサイトで、Xウイルスについて情報収集を行った。その結果、Xウイルスは新種のウイルスであることと、図3に示す感染方法と特徴が報告されていることが分かった。

〔Xウイルス駆除手順の作成〕

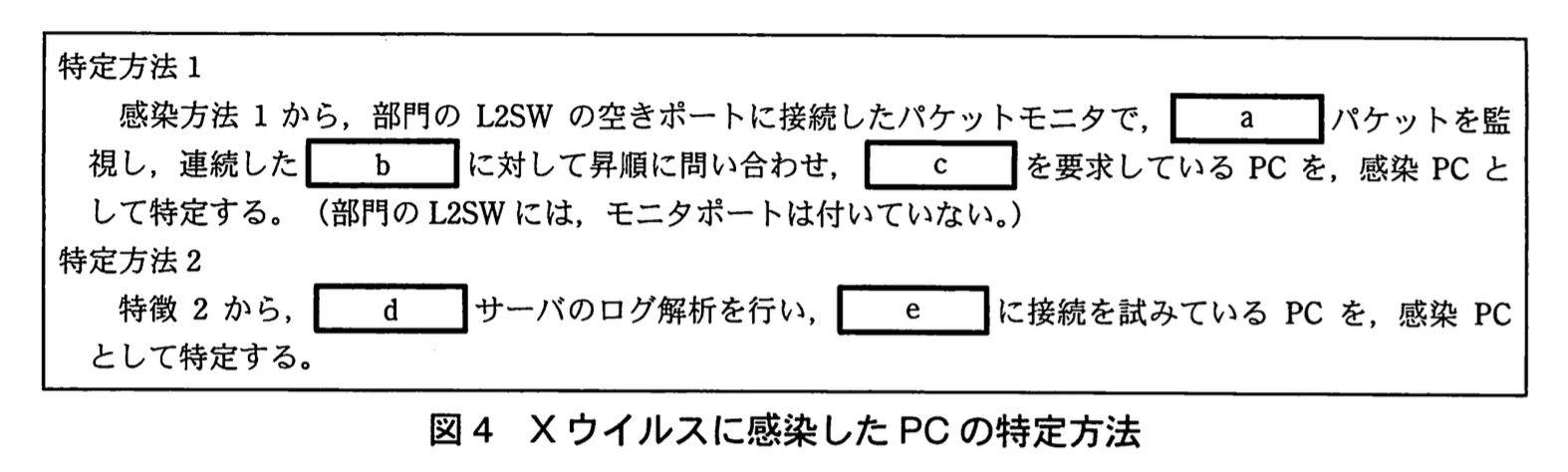

A主任は、J社製ウイルス対策ソフトをすべてのPCとサーバに導入することは、費用的な問題ですぐにはできないことや、I社製ウイルス対策ソフトでも近々検知できるようになると思われることから、C課長以外のPCについては、J社製ウイルス対策ソフトの導入は、ひとまず行わないことにした。そこで、Xウイルスの感染方法と特徴から、Xウイルスに特化した駆除手順を作成することにした。駆除手順を作成するに当たっては、感染PCの特定方法、Xウイルスの駆除作業、感染防止策の三つを検討した。まず、Xウイルスの感染方法と特徴を基にして、感染PCの特定方法を検討した。Xウイルスに感染したPCの特定方法を図4に示す。

Xウイルスの駆除作業については、J社から無償で提供されている、Xウイルス専用駆除ツールを利用することにした。

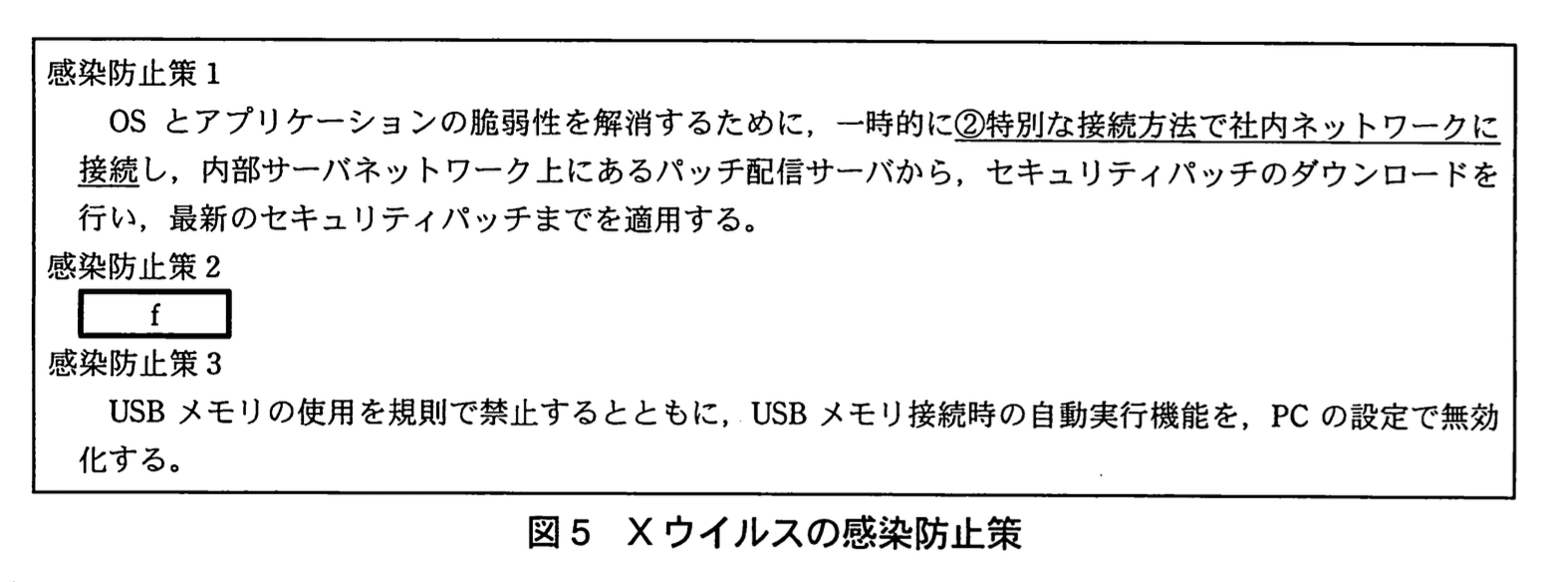

感染防止策については、感染方法1~3に対応して、それぞれ、図5の感染防止策1~3を行うこととした。

なお、Xウイルスに感染していないPCだけではなく、①Xウイルスの駆除に成功したPCにも、図5の感染防止策を行うことにした。

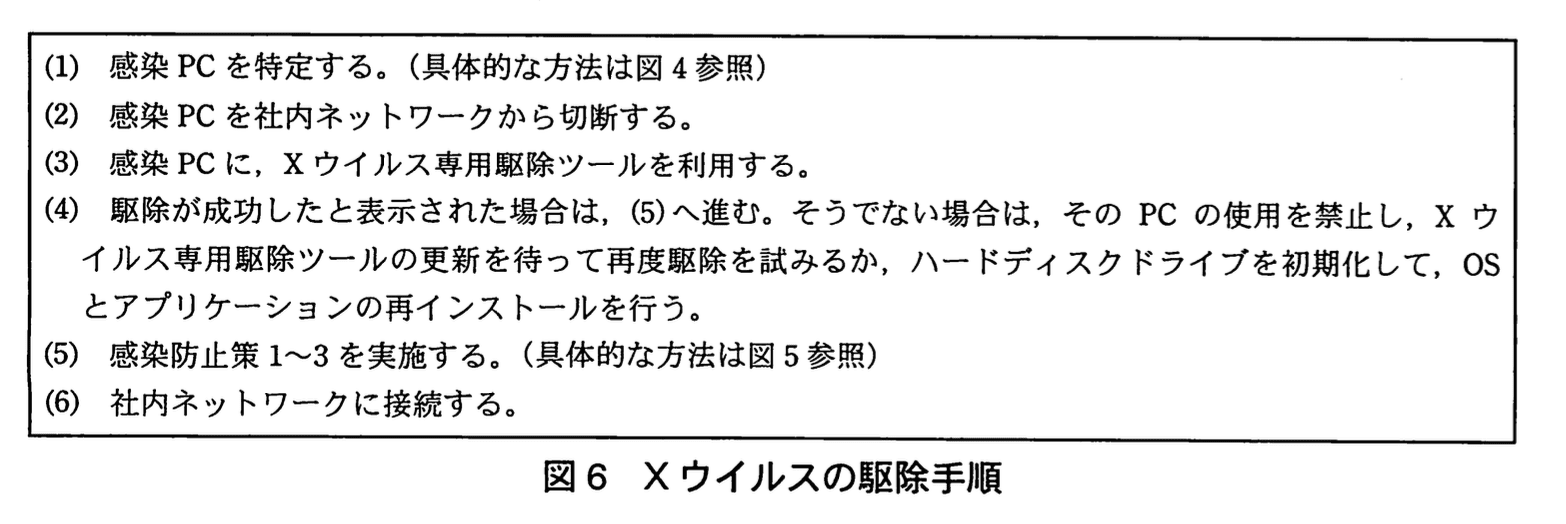

以上の検討結果を踏まえ、図6の駆除手順を決めた。

〔Xウイルス駆除の実行〕

A主任は、情報システム部員とともに、まず、図6の(1)を実施した。その結果、営業部で使用している180台のPCのうち、30台が感染PCであることが分かった。その他の部門ネットワークで、感染PCは発見されなかった。これら30台の感染PCのうち23台については、前月のセキュリティパッチが適用されていなかった。残り7台については、OSの管理者IDのパスワードが、感染方法2で使用されるパスワード辞書のものと一致していた。

また、営業部員へのヒアリング調査の結果、このXウイルス感染は、ある営業部員が、自宅で仕事をしようとファイルを持ち帰るときに使用した、個人所有のUSBメモリからの感染が発端であることが判明した。

これら30台の感染PCに対して、Xウイルスの駆除手順に従って、情報システム部員が駆除作業を行い、無事、Xウイルスの駆除を完了した。また、Xウイルスに感染していないPCに対しても、感染防止策を実施し、Xウイルスへの対応を完了した。

その後、B課長は、セキュリティパッチ適用の時期を、PCの利用者の判断にゆだねていたことが、Xウイルスの感染を広げた原因の一つと考え、K社が保有するすべてのPCへの強制的なセキュリティパッチ適用と、サーバへの速やかなセキュリティパッチ適用の方法を検討するよう、A主任に指示した。

設問1:

図3中の特徴2について、感染PC上のファイルを攻撃者のサーバにアップロードするようなプログラムのファイルがダウンロードされた場合、どのような被害が発生する可能性があるか。30字以内で具体的に述べよ。

模範解答

秘密情報の入ったファイルが攻撃者に盗まれる可能性

解説

解答の論理構成

- 図3の説明によれば、Xウイルスは

「特徴2 X ウイルスはインターネット上の特定の Web サーバに接続し,決められた名前のファイルをダウンロードした後,そのファイルを実行しようとする.」

とあります。 - つまり感染PCは、攻撃者が用意した任意のプログラムをダウンロード・実行できる“踏み台”になります。

- 設問は「感染PC上のファイルを攻撃者のサーバにアップロードするようなプログラム」が実行されたケースを想定しています。

- このプログラムが実行されれば、社内で扱う文書・設計書・顧客リストなどが外部へ転送されるため、被害は「情報の窃取」です。

- よって「秘密情報の入ったファイルが攻撃者に盗まれる可能性」とまとめるのが最も具体的かつ直接的な被害の言及になります。

誤りやすいポイント

- 「ダウンロードして実行」を“感染拡大”だけと捉え、情報流出リスクに気付かない。

- 被害を「PCが乗っ取られる」と抽象的に書き、何が失われるかを示さない。

- 「特徴2」を引用せず根拠を示さないため、理由付けが弱くなる。

FAQ

Q: なぜ「情報漏えい」ではなく「盗まれる可能性」と書くのですか?

A: ファイルが外部サーバに“アップロード”されることで、機密が攻撃者の手に渡る点を強調するためです。

A: ファイルが外部サーバに“アップロード”されることで、機密が攻撃者の手に渡る点を強調するためです。

Q: 「ファイル破壊」や「改ざん」の被害は書かなくてよいのですか?

A: 設問が“アップロード”を前提にしているので、最も直接的な被害である情報窃取を答えるのが適切です。

A: 設問が“アップロード”を前提にしているので、最も直接的な被害である情報窃取を答えるのが適切です。

Q: 機密情報がないPCなら問題ありませんか?

A: OSやアプリの設定ファイルにも認証情報が含まれる場合があり、結果的に社内システムへの不正アクセスにつながる恐れがあります。

A: OSやアプリの設定ファイルにも認証情報が含まれる場合があり、結果的に社内システムへの不正アクセスにつながる恐れがあります。

関連キーワード: 情報漏えい、コマンド&コントロール、マルウェア、自動実行、パスワード辞書攻撃

設問2:

感染PCの特定方法について、図4中のa〜eに入れる適切な字句を答えよ。aについてはプロトコル名を5字以内で、b、cについてはそれぞれ10字以内で、dについては5字以内で、eについては20字以内で答えよ。

模範解答

a:ARP

b:IPアドレス

c:MACアドレス

d:プロキシ

e:インターネット上の特定のWebサーバ

解説

解答の論理構成

-

図4の特定方法1は「感染方法1」―すなわちネットワーク内の全 IP を順番に攻撃する動き―をトリガにしています。攻撃対象を知るために必要なのは IP と MAC の対応情報であり、それを取得する通信は【問題文】の語句「問い合わせ」「要求」と合致する ARP です。

• 【問題文】「連続したbに対して昇順に問い合わせ、cを要求」→IP を順番に問い合わせて MAC を求める ARP。

以上より

a:ARP

b:IPアドレス

c:MACアドレス -

図4の特定方法2は「特徴2」に基づきます。「X ウイルスはインターネット上の特定の Web サーバに接続…ブラウザのプロキシ設定情報を利用する」とあるため、社内の通信経路は図1で DMZ に配置されている「プロキシサーバ」を経由します。したがって解析対象ログはプロキシのアクセスログです。

• 【問題文】「ブラウザのプロキシ設定情報を利用」→プロキシ経由通信。

さらに「インターネット上の特定の Web サーバに接続し…」という表現をそのまま引用してアクセス先を示せば、図4のeに適合します。

以上より

d:プロキシ

e:「インターネット上の特定のWebサーバ」

誤りやすいポイント

- ARP ではなく ICMP Echo と誤解するケース。ARP は L2SW 直結の同一サブネットでしか使われない点がヒントです。

- d を「Web」や「HTTP」と答えてしまうミス。ログ解析主体は DMZ の「プロキシサーバ」であり、装置名を答える必要があります。

- e に URL やファイル名を補ってしまう過剰記述。設問は「接続先サーバ」を示す句を求めています。

FAQ

Q: なぜ ICMP スキャンではなく ARP が選ばれるのですか?

A: 感染方法1は「同一サブネット内の IP に昇順で攻撃」と書かれています。同一サブネットで隣接機器を認識する最初の通信は ARP であり、ICMP Echo は IP 層の到達確認にすぎず必須ではありません。

A: 感染方法1は「同一サブネット内の IP に昇順で攻撃」と書かれています。同一サブネットで隣接機器を認識する最初の通信は ARP であり、ICMP Echo は IP 層の到達確認にすぎず必須ではありません。

Q: プロキシサーバのログ解析だけで本当に特定できますか?

A: 特徴2にある「ブラウザのプロキシ設定情報を利用」を行うのは X ウイルスのみであり、決められた URL へ機械的に 60 分間隔でアクセスします。時間帯とアクセス先を組み合わせれば、高精度で感染端末を絞り込めます。

A: 特徴2にある「ブラウザのプロキシ設定情報を利用」を行うのは X ウイルスのみであり、決められた URL へ機械的に 60 分間隔でアクセスします。時間帯とアクセス先を組み合わせれば、高精度で感染端末を絞り込めます。

Q: USB メモリ経由感染(感染方法3)の端末はどうやって見つけるのですか?

A: 図4はネットワーク挙動に基づく特定方法のみを示しています。USB 経由感染はこの方法では捕捉できないため、ユーザヒアリングやクライアントログの調査が別途必要です。

A: 図4はネットワーク挙動に基づく特定方法のみを示しています。USB 経由感染はこの方法では捕捉できないため、ユーザヒアリングやクライアントログの調査が別途必要です。

関連キーワード: ARP, プロキシサーバ、パスワード辞書攻撃、セキュリティパッチ、USBメモリ

設問3:

本文中の下線①について、駆除に成功したPCに対して、感染防止策をとらなかった場合には、どのようなことが起こり得るか。15字以内で述べよ。

模範解答

Xウイルスに再び感染する。

解説

解答の論理構成

- 下線①には「『①Xウイルスの駆除に成功したPCにも、図5の感染防止策を行うことにした』」と明記されています。

- 図5には「感染防止策1~3」が示され、内容は「OSとアプリケーションの脆弱性を解消」「パスワード辞書攻撃対策」「USBメモリ媒介を防止」など、いずれも再侵入を防ぐ措置です。

- 一方、図3には次の記述があります。

- 「感染方法1 OS の脆弱性(¹)を攻撃することによる感染」

- 「感染方法2 OS の管理者 ID に対するパスワード辞書攻撃による感染」

- 「感染方法3 USB メモリを媒介する感染」

すなわち、感染防止策を講じなければ、上述3ルートのいずれかから再度侵入される危険が残ります。

- よって、駆除後に対策を怠ると、「Xウイルスに再び感染する」という結論になります。

誤りやすいポイント

- “駆除が成功すれば安全”と考え、脆弱性やUSB対策を後回しにしてしまう。

- 駆除=パッチ適用と早合点し、図5で示された各対策の実施範囲を誤解する。

- 「再感染」の語を「感染拡大」「別ウイルス感染」などと書き換え、設問の趣旨と外れた表現を用いてしまう。

FAQ

Q: 駆除直後はクリーンなのに、なぜ再感染リスクが残るのですか?

A: 図3で示された3つの感染経路が解消されていないため、ネットワークやUSBメモリを介し再度侵入が試みられます。

A: 図3で示された3つの感染経路が解消されていないため、ネットワークやUSBメモリを介し再度侵入が試みられます。

Q: 感染防止策2の効果は具体的に何ですか?

A: OS管理者IDの強固なパスワード設定やアカウントロックなどにより、「OS の管理者 ID に対するパスワード辞書攻撃」を無力化します。

A: OS管理者IDの強固なパスワード設定やアカウントロックなどにより、「OS の管理者 ID に対するパスワード辞書攻撃」を無力化します。

Q: 既にパッチが適用済みのPCにも感染防止策1は必要ですか?

A: 必要です。新たなパッチが公開される可能性があり、定期的な適用を自動化することで将来の脆弱性悪用を防ぎます。

A: 必要です。新たなパッチが公開される可能性があり、定期的な適用を自動化することで将来の脆弱性悪用を防ぎます。

関連キーワード: 脆弱性, パッチ管理, パスワード辞書攻撃, 自動実行, 再感染

設問4:図5の感染防止策について、(1)、(2)に答えよ。

(1)感染防止策1を実行するに当たって、下線②のように接続する必要がある。特別な接続方法を50字以内で具体的に述べよ。

模範解答

当該PCとL2SWの間にファイアウォールを設置し、通信をパッチ配信サーバとの間に限定する。

解説

解答の論理構成

- 感染防止策1では「内部サーバネットワーク上にあるパッチ配信サーバから,セキュリティパッチのダウンロードを行い」ます。したがって,通信相手は「パッチ配信サーバ」に限定されます。

- 一方,同じ文に「一時的に②特別な接続方法で社内ネットワークに接続」とあり,無制限に社内ネットワークへ放出すると未適用 PC が再度 “感染方法1” や “感染方法2” の標的になるおそれがあります。

- “感染方法1” は「OS の脆弱性(¹)を攻撃…この動作を 10 分間隔で行う。」,“感染方法2” は「…約 1,000 個のパスワードを使用した攻撃…30 分間隔で行う。」と記載され,いずれも LAN 内に到達できれば攻撃を繰り返します。

- そこで,脆弱 PC がパッチを取得する間だけ「通信方向・接続先をパッチ配信サーバに絞り込む」ネットワーク装置が必要になります。

- 図1で PC は L2SW に直結しており,ここにフィルタリング機能はありません。最小限の機器追加でフィルタリングを行うなら,PC と L2SW の間にパケットを選別する装置――すなわち「ファイアウォール」を挿入するのが妥当です。

- よって「当該PCとL2SWの間にファイアウォールを設置し,通信をパッチ配信サーバとの間に限定する」という解答になります。

誤りやすいポイント

- 「DMZ のプロキシサーバを経由」だけを制限すれば良いと考え,社内 LAN への平常通信を開放してしまう。X ウイルスはサブネット内へブロードキャスト的に攻撃を行うため,LAN への通常通信も遮断しなければ効果がない。

- VLAN 変更やポート無効化だけで十分と誤解し,実際にはパッチ配信サーバとの通信も遮断してしまうケース。

- “特別な接続方法” を「スタンドアロンにして USB でパッチを適用」と誤答する。問題文には “社内ネットワークに接続し” と明記され USB による適用は条件外。

FAQ

Q: L2SW に ACL を設定する方法ではだめですか?

A: 図4で「部門のL2SWには、モニタポートは付いていない。」とあるように,既存 L2SW は高度な制御機能を持たない想定です。追加機器で明示的にフィルタリングする方が確実です。

A: 図4で「部門のL2SWには、モニタポートは付いていない。」とあるように,既存 L2SW は高度な制御機能を持たない想定です。追加機器で明示的にフィルタリングする方が確実です。

Q: ファイアウォール挿入時に必要な設定は?

A: 送信先 IP アドレスを「パッチ配信サーバ」のみに限定し,必要最小限のポート(HTTP/HTTPS など)だけを許可します。それ以外はすべて遮断します。

A: 送信先 IP アドレスを「パッチ配信サーバ」のみに限定し,必要最小限のポート(HTTP/HTTPS など)だけを許可します。それ以外はすべて遮断します。

Q: パッチ適用後はファイアウォールを外しても良い?

A: 感染防止策1の目的は「最新のセキュリティパッチまでを適用」することなので,適用が完了し再検査で問題がなければ通常の接続形態へ戻して構いません。

A: 感染防止策1の目的は「最新のセキュリティパッチまでを適用」することなので,適用が完了し再検査で問題がなければ通常の接続形態へ戻して構いません。

関連キーワード: ファイアウォール、フィルタリング、パッチ管理、脆弱性対策、端末隔離

設問4:図5の感染防止策について、(1)、(2)に答えよ。

(2)感染防止策2として、fに入れる適切な字句を、30字以内で述べよ。

模範解答

f:管理者IDのパスワードを推測しにくいものに変更する。

解説

解答の論理構成

- 図3の「感染方法2」で、Xウイルスは

――「OS の管理者 ID に対するパスワード辞書攻撃による感染」

――「よく使われる約 1,000 個のパスワードを使用した攻撃を試みて、管理者権限を取得」

と記述されており、推測しやすいパスワードが原因で侵入を許していると分かります。 - 実際に感染した 30 台のうち「7台」について、

「OS の管理者IDのパスワードが、感染法2で使用されるパスワード辞書のものと一致していた」

と明記されており、被害の再発防止にはパスワード強化が必須です。 - 図5の感染防止策は“感染方法1~3に対応してそれぞれ策を講じる”という方針です。よって

・感染方法1 ⇒ セキュリティパッチ適用(感染防止策1)

・感染方法2 ⇒ パスワード辞書攻撃対策(感染防止策2)

・感染方法3 ⇒ USBメモリ禁止(感染防止策3)

という一対一の対応になります。 - 以上より、感染防止策2に入る文言は「管理者IDのパスワードを推測しにくいものに変更する。」が最適となります。

誤りやすいポイント

- 感染方法1と感染方法2を混同し、防止策2に「セキュリティパッチ適用」と記載してしまう。

- “推測しにくい”の具体策として長さ・複雑さを書くなど、問題が求める字句を越えてしまう。

- “管理者ID”を抜かし「パスワードを変更」とだけ記述し、攻撃対象が曖昧になる。

FAQ

Q: 一般ユーザIDのパスワードも強化すべきでは?

A: もちろん望ましいですが、図3で攻撃対象とされているのは「OS の管理者 ID」です。問題はその対策を問うているため、管理者IDを明記することが求められます。

A: もちろん望ましいですが、図3で攻撃対象とされているのは「OS の管理者 ID」です。問題はその対策を問うているため、管理者IDを明記することが求められます。

Q: アカウントロックや多要素認証を採用する方が安全では?

A: 長期的には有効ですが、本設問は“感染防止策2”の空欄補充であり、図3に示された攻撃(辞書パスワード)を踏まえて最も直接的・基本的な対策を書くのが適切です。

A: 長期的には有効ですが、本設問は“感染防止策2”の空欄補充であり、図3に示された攻撃(辞書パスワード)を踏まえて最も直接的・基本的な対策を書くのが適切です。

Q: パスワードポリシー策定と書くのは誤りか?

A: ポリシー策定は組織的対策ですが、設問は「PCへの感染防止策」として個々のPCに施す設定を問うています。したがって“パスワードを推測しにくいものに変更する”という具体的措置を書くことが正解となります。

A: ポリシー策定は組織的対策ですが、設問は「PCへの感染防止策」として個々のPCに施す設定を問うています。したがって“パスワードを推測しにくいものに変更する”という具体的措置を書くことが正解となります。

関連キーワード: パスワード辞書攻撃、パスワードポリシー、管理者権限、アカウント管理