情報処理安全確保支援士 2010年 春期 午後2 問01

インターネットに公開されているサーバの情報セキュリティ対策に関する次の記述を読んで、設問1~4に答えよ。

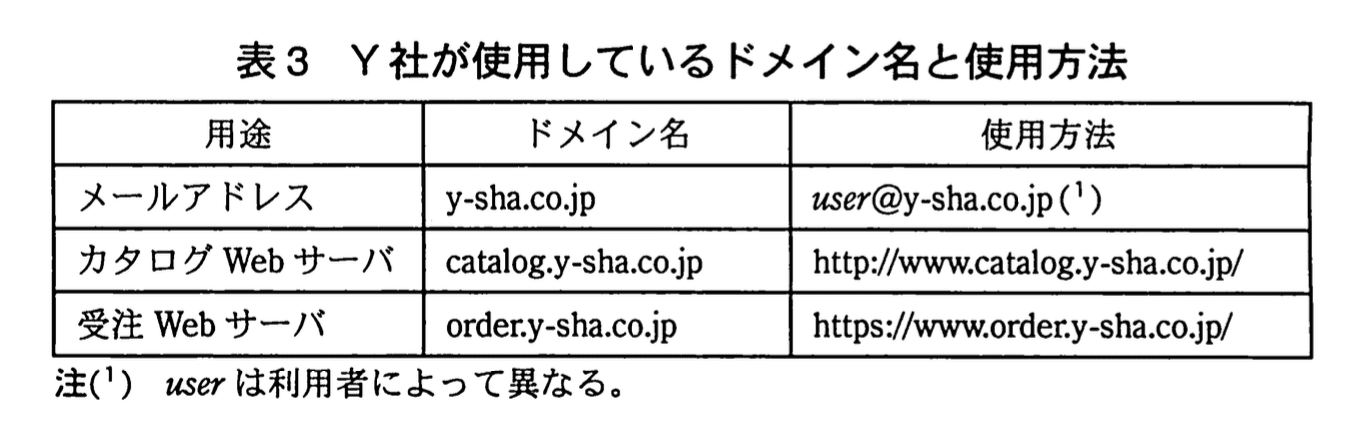

Y社は、従業員数1,000名の通信販売会社である。Y社では、会員として登録した顧客あてに、3か月ごとに商品カタログを送付し、会員からの注文を、電話、ファックス及び郵便によって受け付けている。さらに、商品カタログを掲載するWebサーバ(以下、カタログWebサーバという)と、会員からの注文を受け付けるWebサーバ(以下、受注Webサーバという)などからなる受注システムを用いたネット通販も行っている。

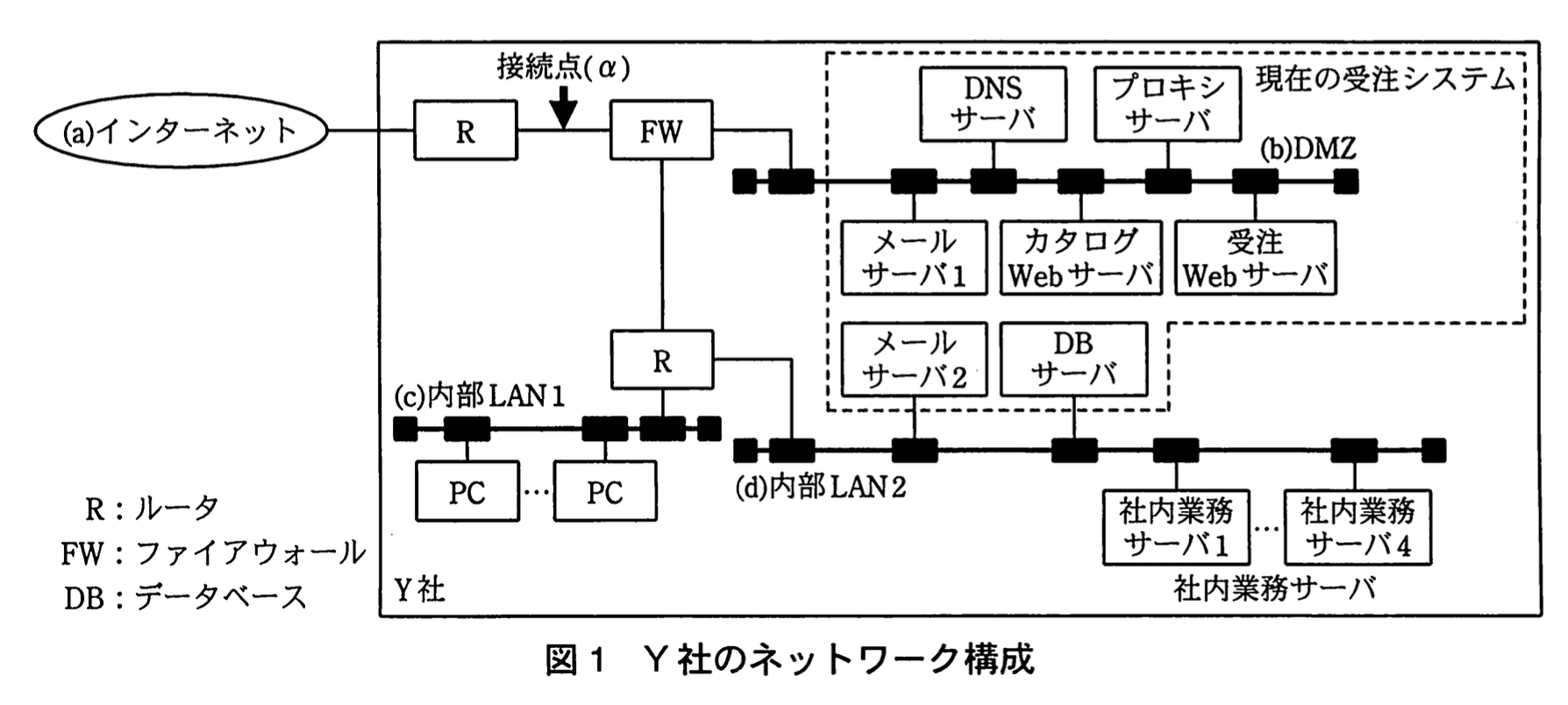

Y社のネットワーク構成を図1に示す。従業員による社内業務サーバの利用、電子メール(以下、メールという)の送受信及びプロキシサーバ経由のインターネットWebサイトの閲覧のためにPCを設置している。

図1中の、現在の受注システムのサーバ群が老朽化したので、更新することになった(以下、更新後のシステムを新受注システムという)。新受注システムのサーバ構成は、現在の受注システムと同じである。

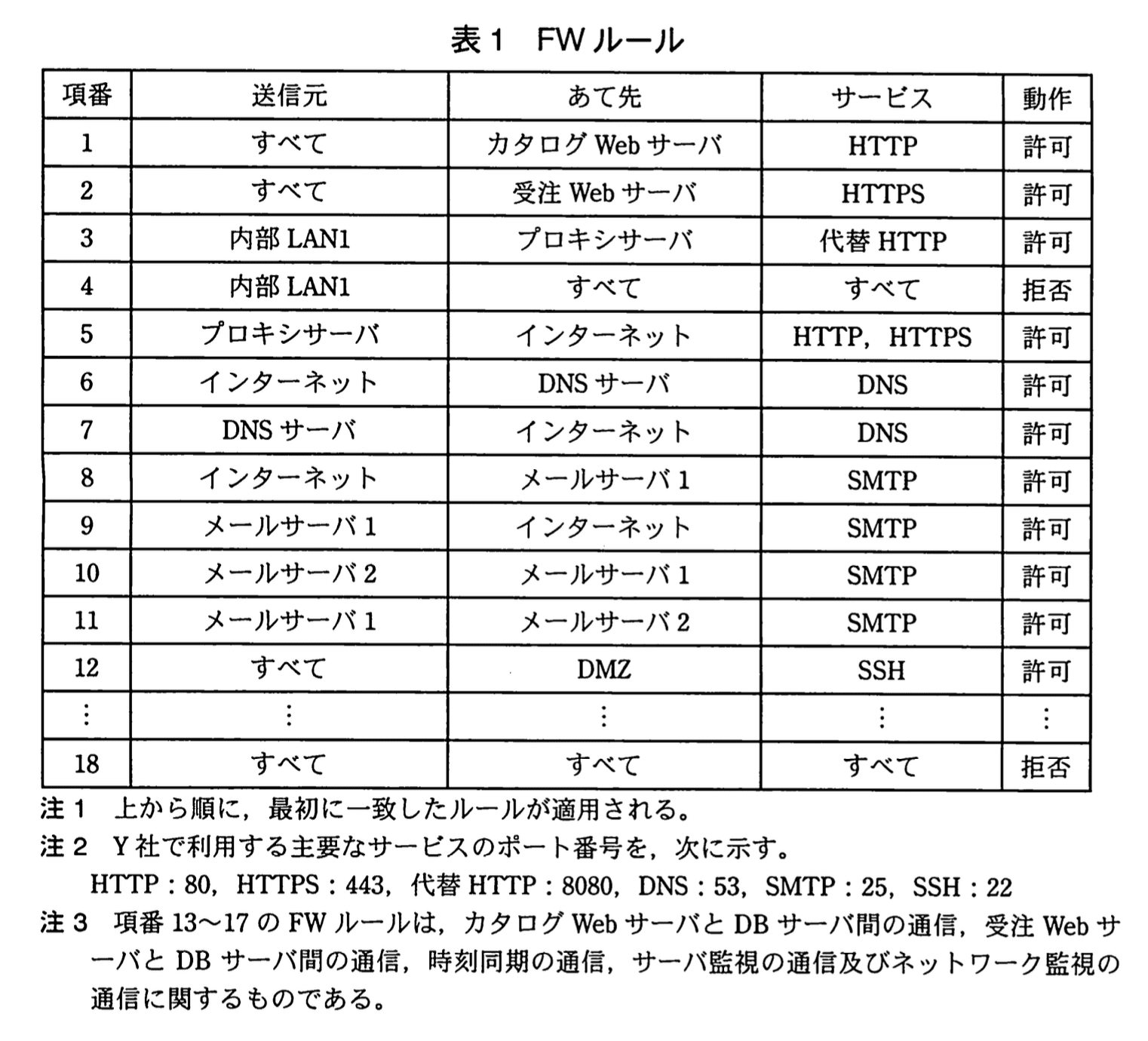

FWのフィルタリングルール(以下、FWルールという)では、通信パケットの送信元、あて先及びサービスの組合せによって、許可又は拒否の動作を指定することができる。FWルールを表1に示す。

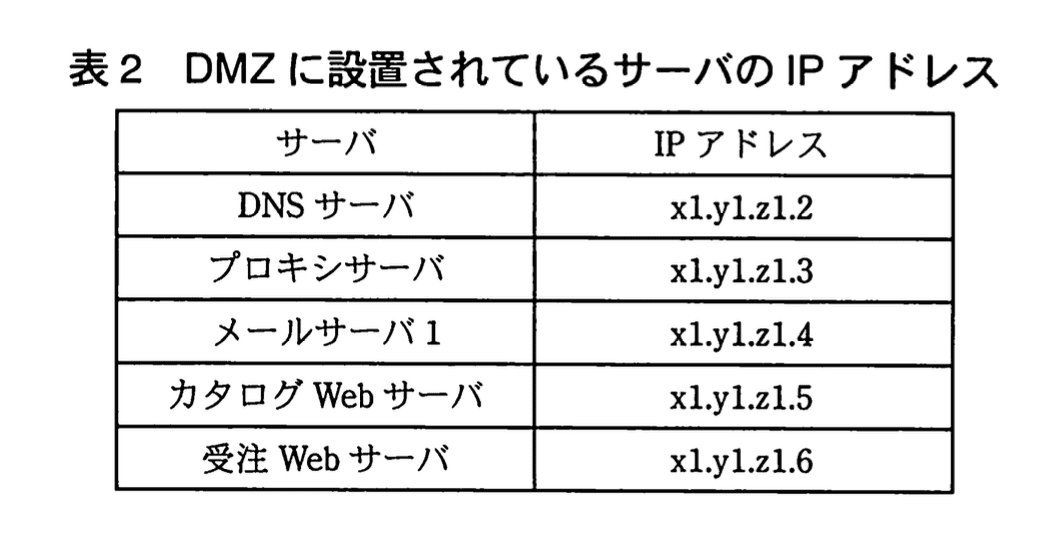

DMZに設置されているサーバのIPアドレスは表2のとおりである。

新受注システムへの更新は情報システム部で行うことになった。

情報システム部は、技術グループ(以下、技術Gという)、開発グループ(以下、開発Gという)及び運用グループ(以下、運用Gという)から構成されている。各グループの主な業務は次のとおりである。

・技術Gは、情報システム関連技術の調査及びY社の情報システムの品質管理を行う。

・開発Gは、Y社の情報システムのインフラ構築及びアプリケーション開発を行う。

・運用Gは、Y社の情報システムの運用、監視及び保守を行う。

情報システム部では、新受注システムへの更新を機会に、情報セキュリティ対策として、次の二つを行った。

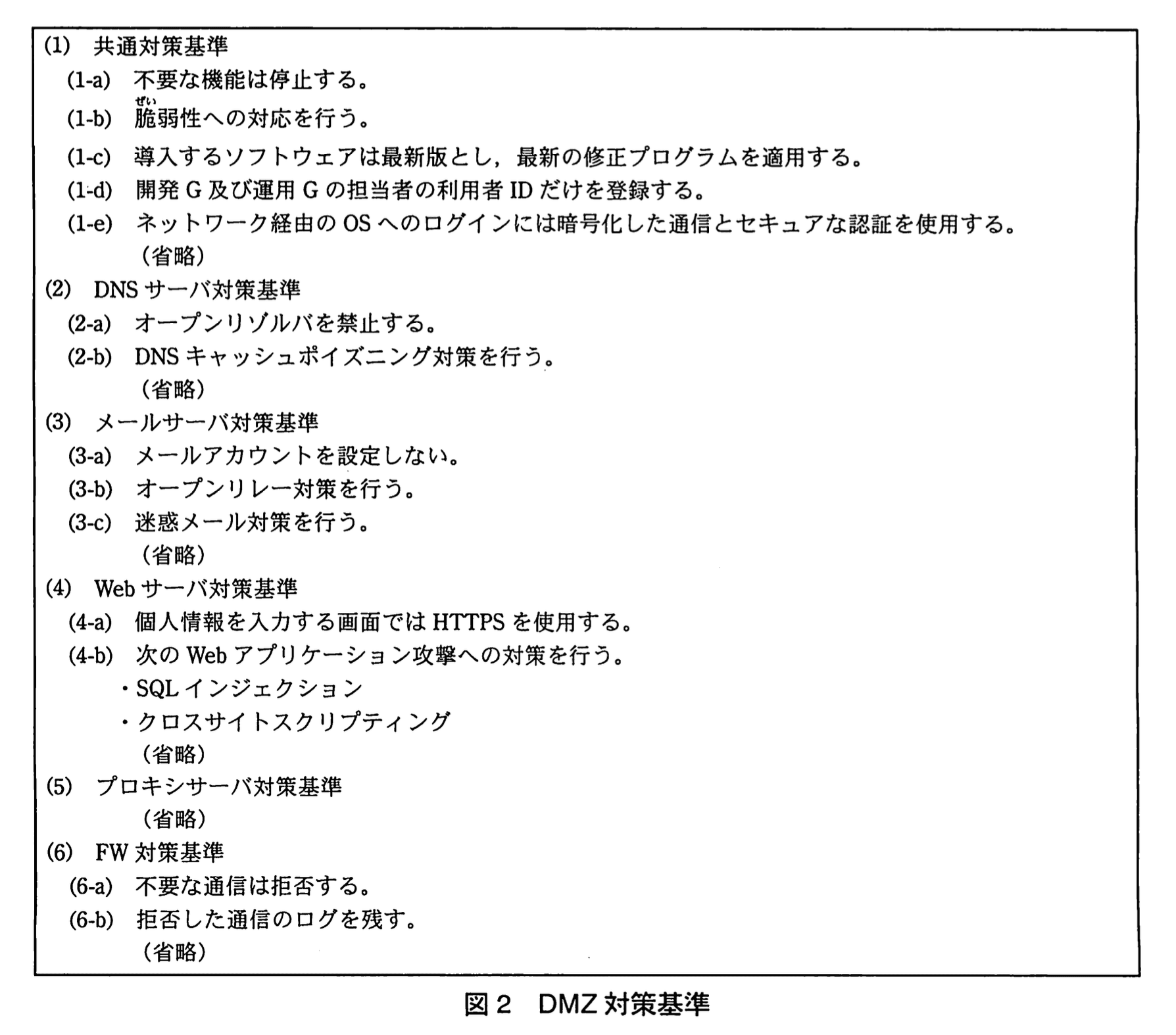

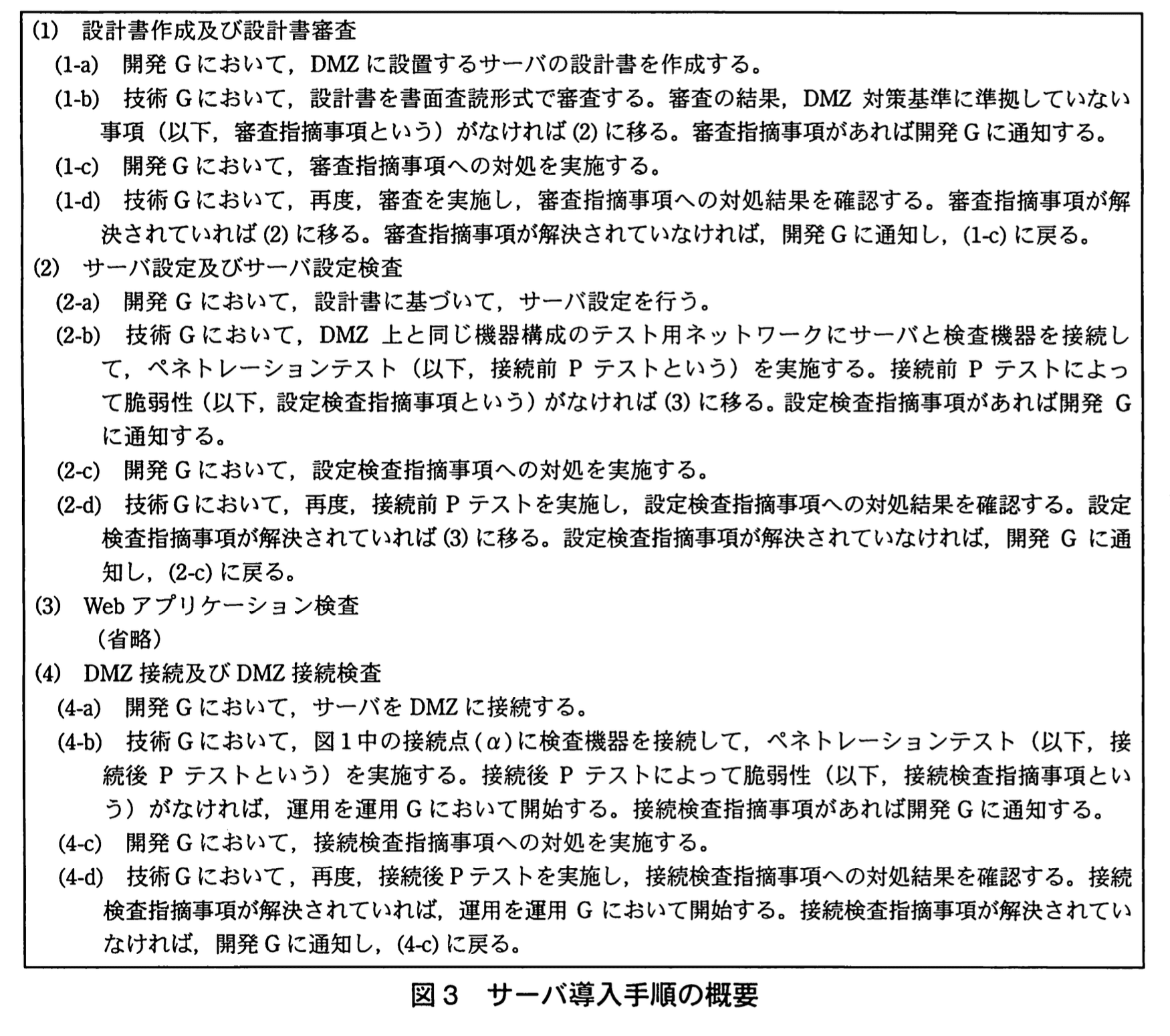

(1) 最新の情報セキュリティ対策を盛り込み、DMZ に設置されるサーバの情報セキュリティ対策基準(以下、DMZ 対策基準という)を作成

(2) 情報セキュリティ品質向上のために、DMZ に設置されるサーバの導入手順(以下、サーバ導入手順という)を作成

作成した DMZ 対策基準を図2に示す。この DMZ 対策基準は新受注システムに適用される。

作成したサーバ導入手順の概要を図3に示す。このサーバ導入手順は新受注システムに適用される。

〔設計書作成及び設計書審査の実施〕

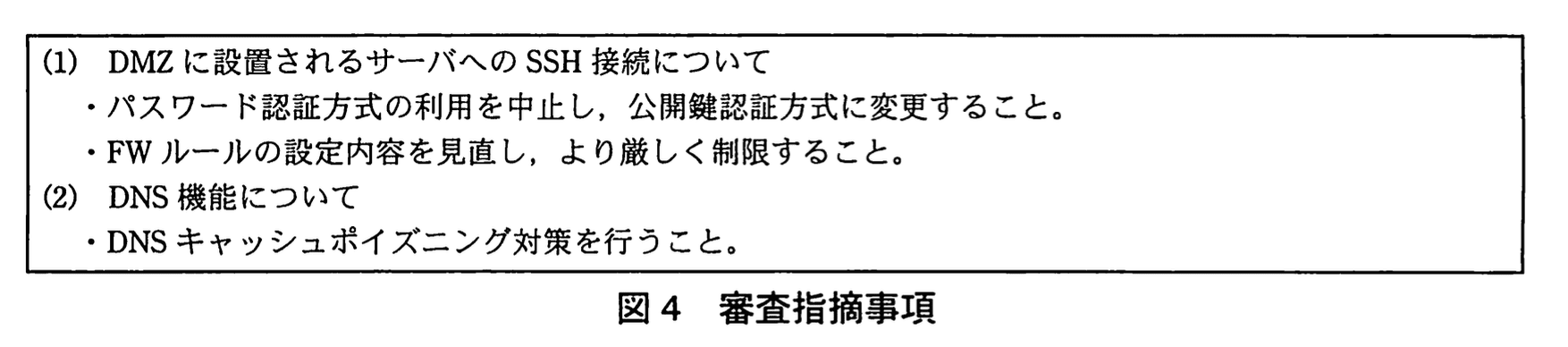

新受注システムへの更新は、開発GのM主任とNさんが担当することになった。M主任とNさんは、設計書の作成を行った。技術Gによって設計書審査が行われ、審査指摘事項が図4のとおり通知された。

M主任とNさんは審査指摘事項について検討を始めた。

〔DMZに設置されるサーバへのSSH接続に関する検討〕

運用Gでは、DMZに設置されているサーバにログインが必要な場合は、各サーバのコンソールからログインを行っている。しかし、休日や夜間は、運用Gのメンバが不在なので、トラブルに対して社外からの緊急対応が必要な場合に備え、各サーバ上にSSHサーバソフト(以下、SSHサーバという)を導入し、運用GのメンバにノートPCと通信カードを貸与した上で、SSH接続によるログインを可能としている。契約している通信カードのインターネット接続サービス(以下、契約通信サービスという)では、通信サービス会社が管理しているIPアドレスを動的に割り当てる。

M主任とNさんは、DMZに設置されるサーバへの接続についての審査指摘事項を確認した。指摘を受ける前、Nさんは、サーバへの接続は、SSHによって通信が暗号化されること及び推測しにくいパスワードを使用していることから、パスワード認証方式でもセキュアであると考えていた。しかし、コンピュータセキュリティインシデント対応機関から発表されたSSHサーバへのパスワード総当たり攻撃についての注意喚起においては、パスワードが推測される可能性が高いと説明されていた。そのため、開発Gは、図4の審査指摘事項に従って、SSHの認証方式を公開鍵認証方式に設計変更した。

次に、FWルールの設定内容についての見直しを行った。見直しの結果、契約通信サービスを、Y社専用のIPアドレスが割り当てられるものに変更し、更に①FWルールの設定内容も変更することにした。

〔DNS機能に関する検討〕

Y社のDMZに設置されているサーバのドメイン名の情報は、DNSサーバを使用して管理している。Y社のPC及びサーバは、内部LAN1に接続されているPC及び内部LAN2に接続されているサーバの名前解決には、hostsファイルを用いている。

M主任とNさんは、DNSキャッシュポイズニング対策について検討した。根本的な対策として、aというDNSのセキュリティ拡張方式の導入が考えられた。aは、DNSのレコードに公開鍵暗号方式によるbを付加し、応答を受け取った側ではそのbを検証する方式である。しかし、aには、鍵の管理をどのように行うかなど、今までのDNSサーバにはない運用手順が必要であること、Y社だけでなく大多数の組織が対応していなければならないことから、すぐには採用できない。M主任は、開発Gだけでは解決が難しいと判断し、DNSサーバに導入しているDNSソフトの製品サポート窓口に対応方法を照会した。DNSソフトの製品サポート窓口からは、現時点でとり得る対策として、DNSサーバで、②名前解決の問合せにおいてDNSキャッシュポイズニング攻撃を受けやすい不適切な設定を行わないという解決策が提示され、それに従い設計書を修正した。念のため、現在のDNSサーバの設定を確認したところ、設定は適切であった。

開発Gでの設計書の修正に対して、技術Gは、設計書の審査指摘事項がすべて解決されていることを確認した。

〔サーバ設定及びサーバ設定検査の実施〕

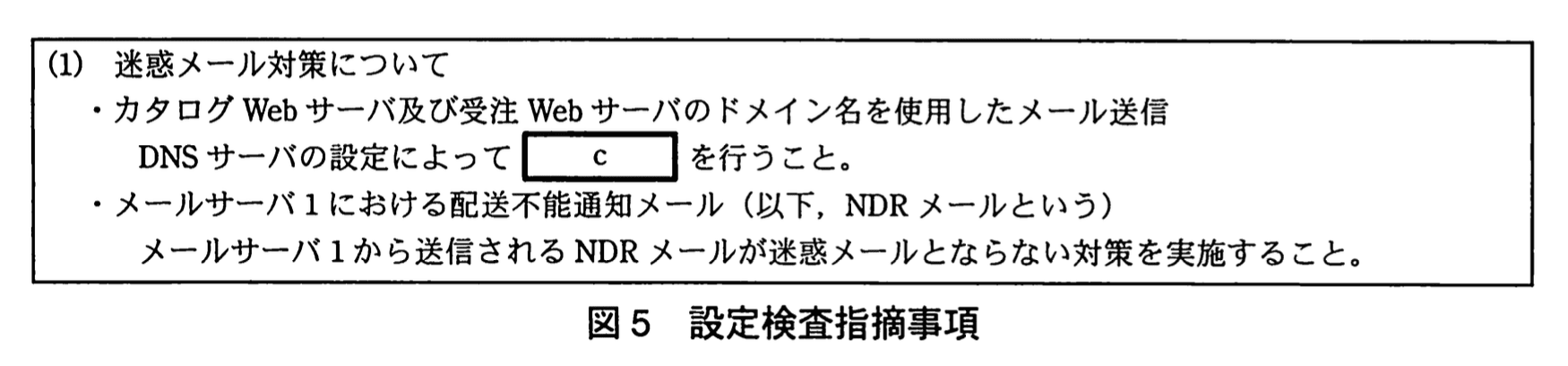

開発Gでは設計書に基づいて、サーバ設定を行った。構築後、技術Gは、接続前Pテストを実施し、図5の設定検査指摘事項を通知した。

〔迷惑メール対策に関する検討〕

M主任とNさんは設定検査指摘事項について検討を行った。次は、迷惑メール対策について検討した際の会話である。

M主任:まず、カタログWebサーバ及び受注Webサーバのドメイン名を使用したメール送言について検討しよう。

Nさん:当社では表3のとおり、三つのドメイン名(以下、Y社管理ドメイン名という)を使用しています。カタログWebサーバ及び受注Webサーバに使用するドメイン名を使ったメールの送信は一切ありません。cを行うことという設定検査指摘事項の必要性がよく理解できません。

M主任:例えば、送信者メールアドレスとしてカタログWebサーバのドメイン名を使用したメールがお客様あてに届いているとしよう。当社から、メール送信をしていないのに、だれが送信したのかな。

Nさん:迷惑メールの送信者でしょうか。

M主任:そのとおりだ。送信者メールアドレスとしてカタログWebサーバのドメイン名を使用し、当社以外のサーバから送信されたメール(以下、詐称メールという)だから、当社では止めることができない。どのような対処が必要かな。

Nさん:受信側のメールサーバで詐称メールを拒否するか破棄するしかありません。受信側のメールサーバでは、どのように判定できるのでしょうか。

M主任:メールを送信するサーバはどれかということを判定してもらうために、送信側の DNSサーバに Sender Policy Framework(SPF)の設定を追加すれば対応できるよ。メールを送信するサーバがない場合は、それに対応した設定をすることもできる。詐称メールの送信を止めることはできないが、受信側のメールサーバにおいて、当社からのメールであるかどうかを判別してもらうことができる。

Nさん:cの方法の一つですね。

M主任:そのとおりだ。送信者メールアドレスとしてカタログWebサーバ及び受注Webサーバのドメイン名を使用したメールは送信しない。③その事実を踏まえて DNSサーバに SPF の設定を追加してくれ。

Nさん:はい、分かりました。

M主任:次に、NDR メールの対策について検討しよう。例えば、受信者メールアドレスとして、カタログWebサーバのドメイン名を使用したメールがメールサーバ1に届いたとしよう。どうなるかな。

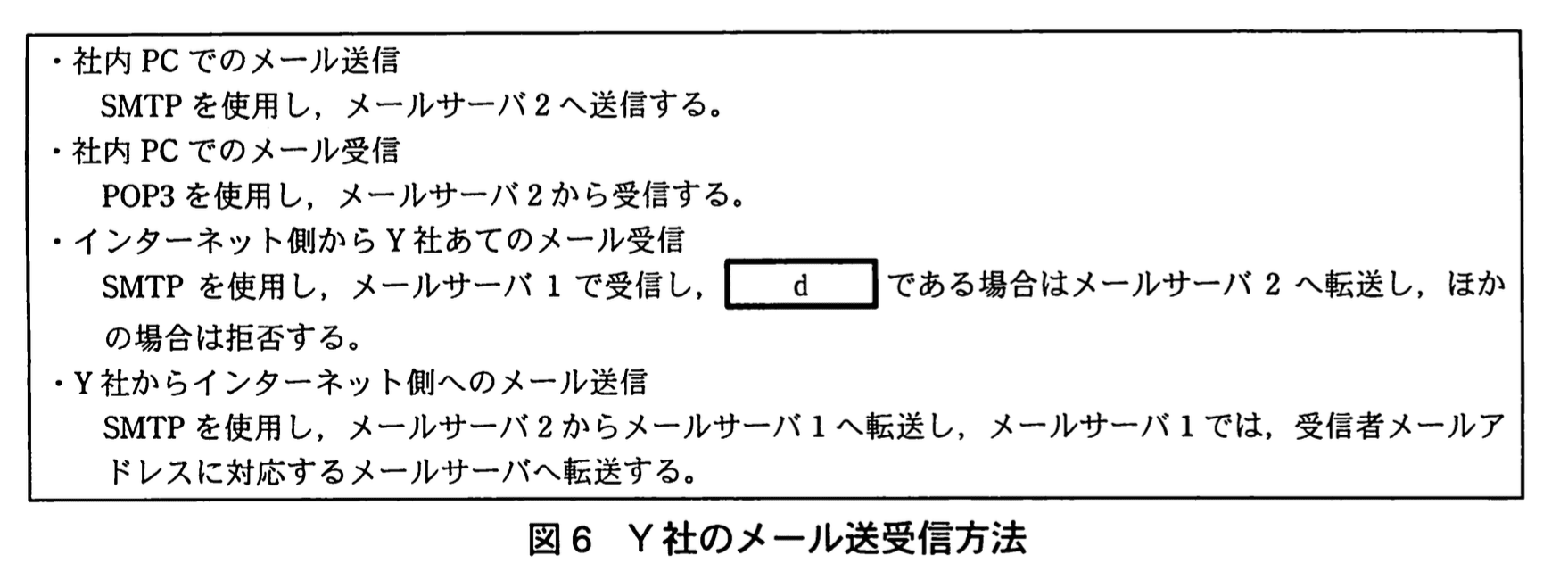

Nさん:メールの送受信方法は図6のとおりで、④メールサーバ1ではオープンリレー防止設定がされているので、そのメールは転送拒否されます。

M主任:そのとおりだ。では、ドメイン名がy-sha.co.jpの実在しない受者メールアドレスあてにメールが届いた場合はどうなるかな。

Nさん:メールサーバ1からメールサーバ2に転送しようとするが、受者メールアドレスが実在しないので転送せずに、転送できなかったメールを添付ファイルとしたNDRメールを送者メールアドレスに向けて送信します。

M主任:では、送信者メールアドレスを偽って、ドメイン名がy-sha.co.jpの実在しない受者メールアドレスあてに送言されたらどうなるかな。

Nさん:偽られた送者メールアドレスあてに、NDRメールを送します。送言者メールアドレスが正しいのか偽りなのかはメールサーバ1とメールサーバ2では判断できません。

M主任:仮に、偽られた送者メールアドレスが実在したらどうなるかな。

Nさん:偽られた送信者メールアドレスあてにNDRメールが届きます。

M主任:⑤そうしたNDRメールが多いと、メールサーバ1がスパム発信源としてブラックリストに登録される可能性があり、対策が必要だね。

Nさん:はい、分かりました。

以上を踏まえて、迷惑メールに関する対策を行った。技術Gにおいて、再度、接続前Pテストを実施し、設定検査指摘事項がすべて解決されていることを確認した。

続いて、Webアプリケーション検査を実施した。

〔DMZ接続及びDMZ接続検査の実施〕

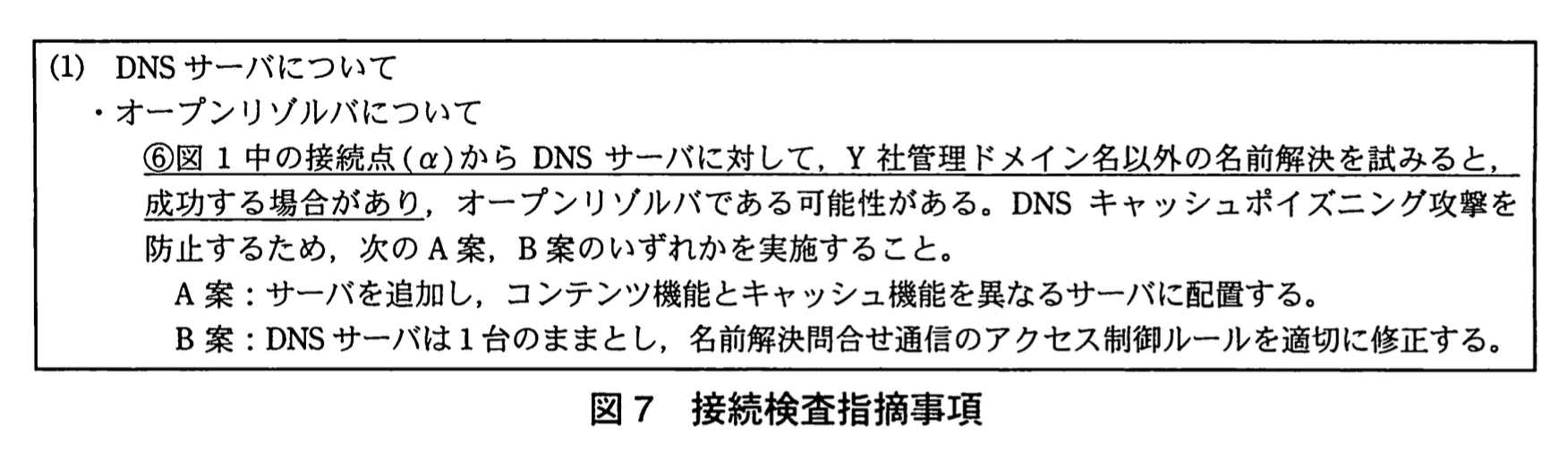

開発Gで現在の受注システムのサーバ群を一時的に新受注システムのサーバ群に切り替えた後、技術Gで接続後Pテストを実施した。検査の結果、問題が発見され、技術Gは接続検査指摘事項を図7のとおり通知した。

〔オープンリゾルバ対策に関する検討〕

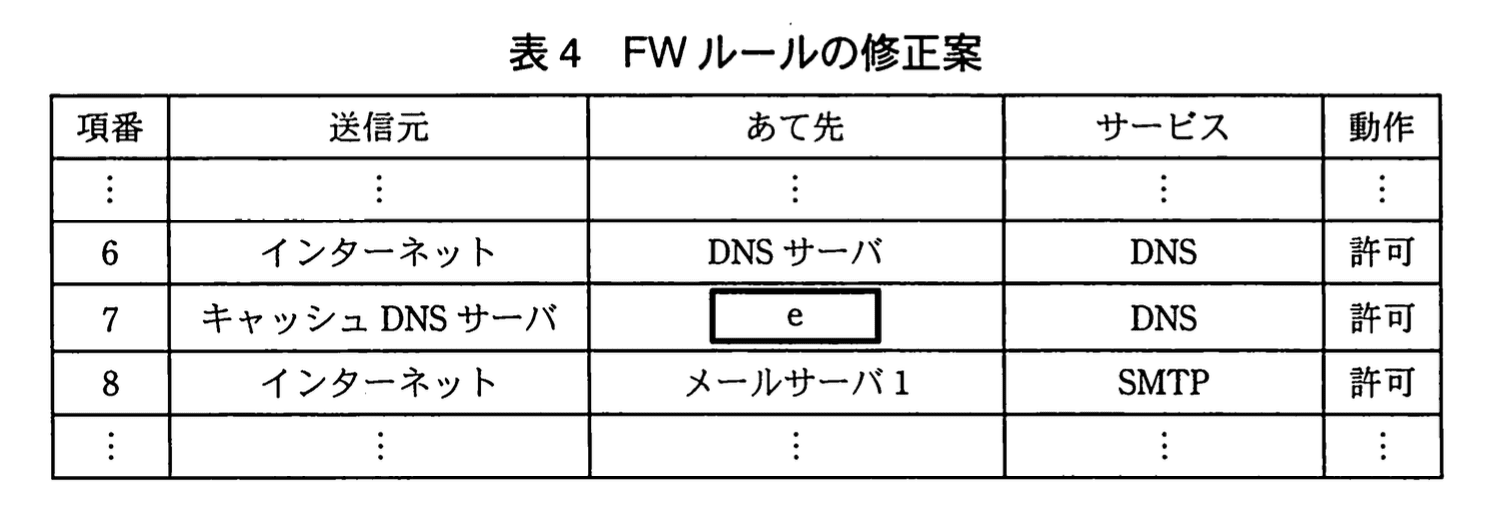

開発Gは、まず、A案を検討した。検討の結果、次の三つを行うことで、オープンリゾルバ対策を技術的に実現できることが分かった。

・DNSサーバにコンテンツ機能だけを割り当てる。

・DMZにキャッシュDNSサーバを導入し、キャッシュ機能だけを割り当てる。

・表4のとおり、表1中の項番7を修正する。

しかし、キャッシュDNSサーバの導入は、インフラ構築のための時間を必要とし、運用開始に間に合わない。

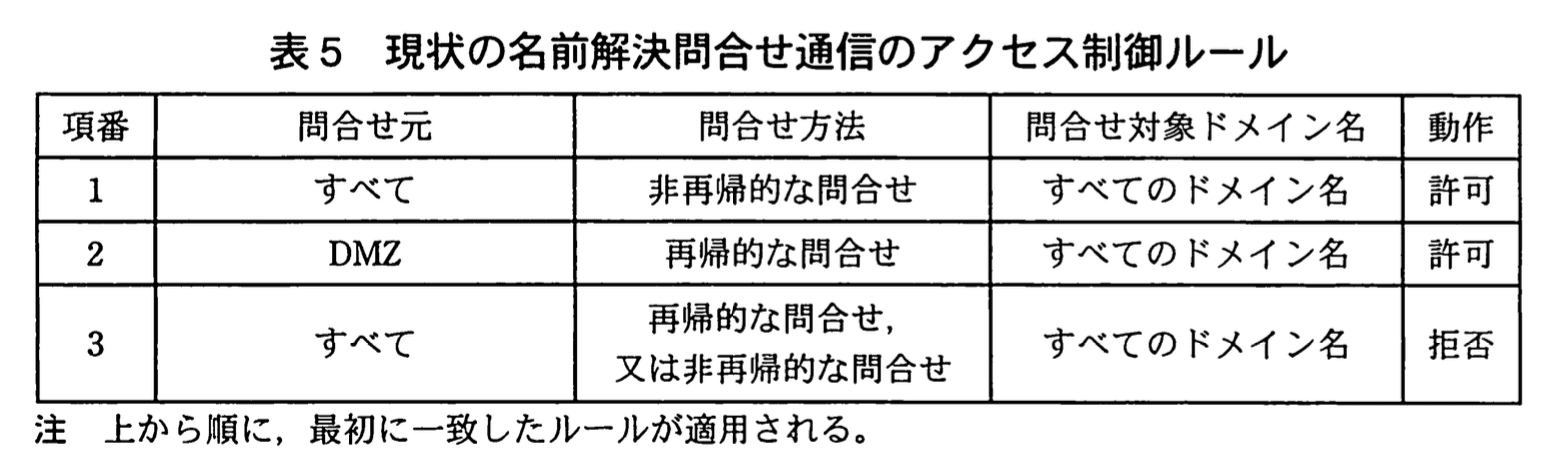

次に、B案を検討した。今回、指摘があった現状の名前解決問合せ通信のアクセス制御ルールを表5に示す。

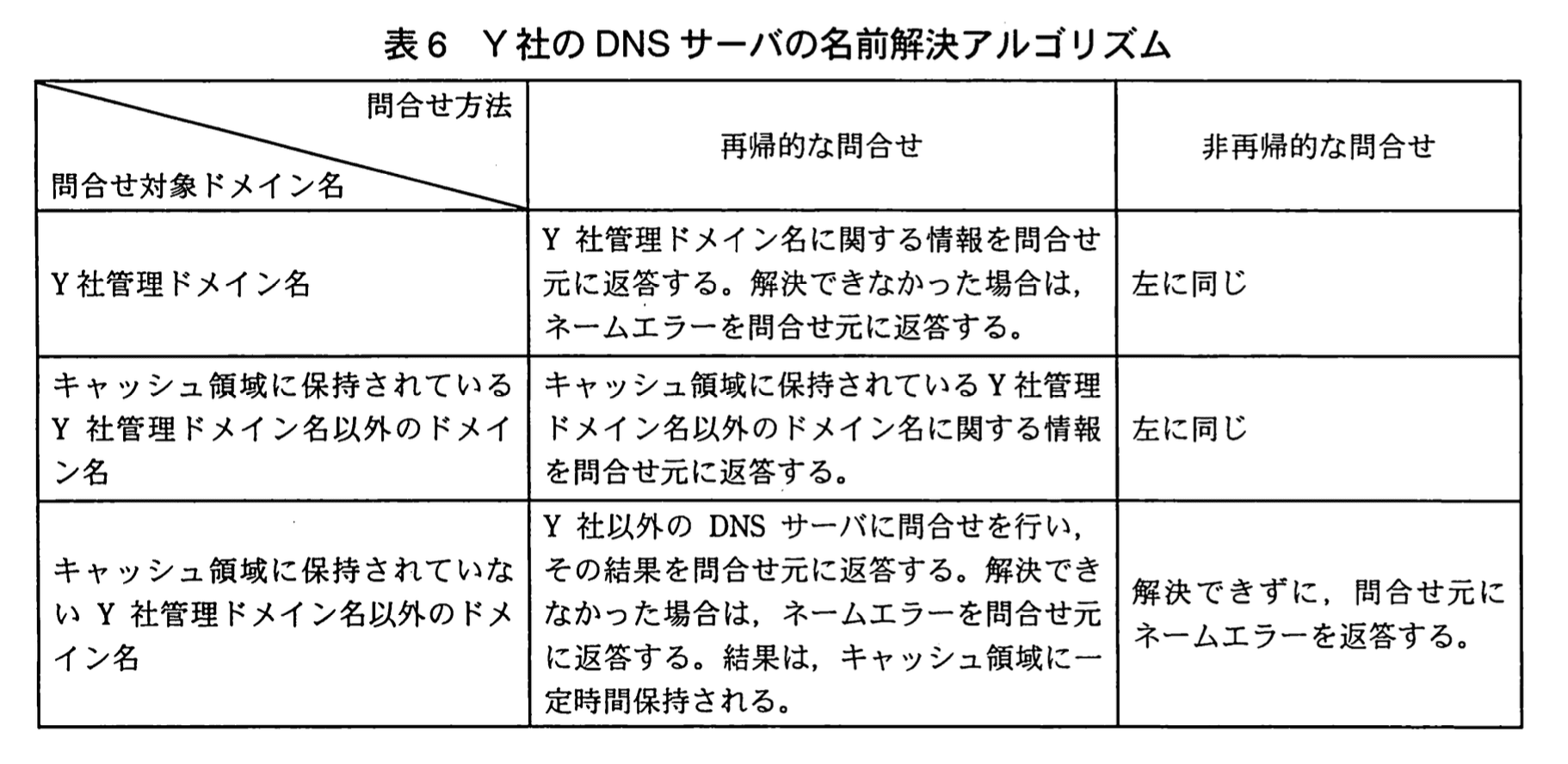

表5で動作が許可の場合は、表6に示すY社のDNSサーバの名前解決アルゴリズムを実行する。表5で動作が拒否の場合は、拒否を返答する。

M主任とNさんが一緒に表5を見直したところ、表5には問題があり、実際に図1中の接続点(α)からDNSサーバに対してY社管理ドメイン名以外の名前解決を試みると、場合によっては成功することが判明した。更に検討を行い、表5のアクセス制御ルールを修正すればこの問題は解決できるというめどがついた。

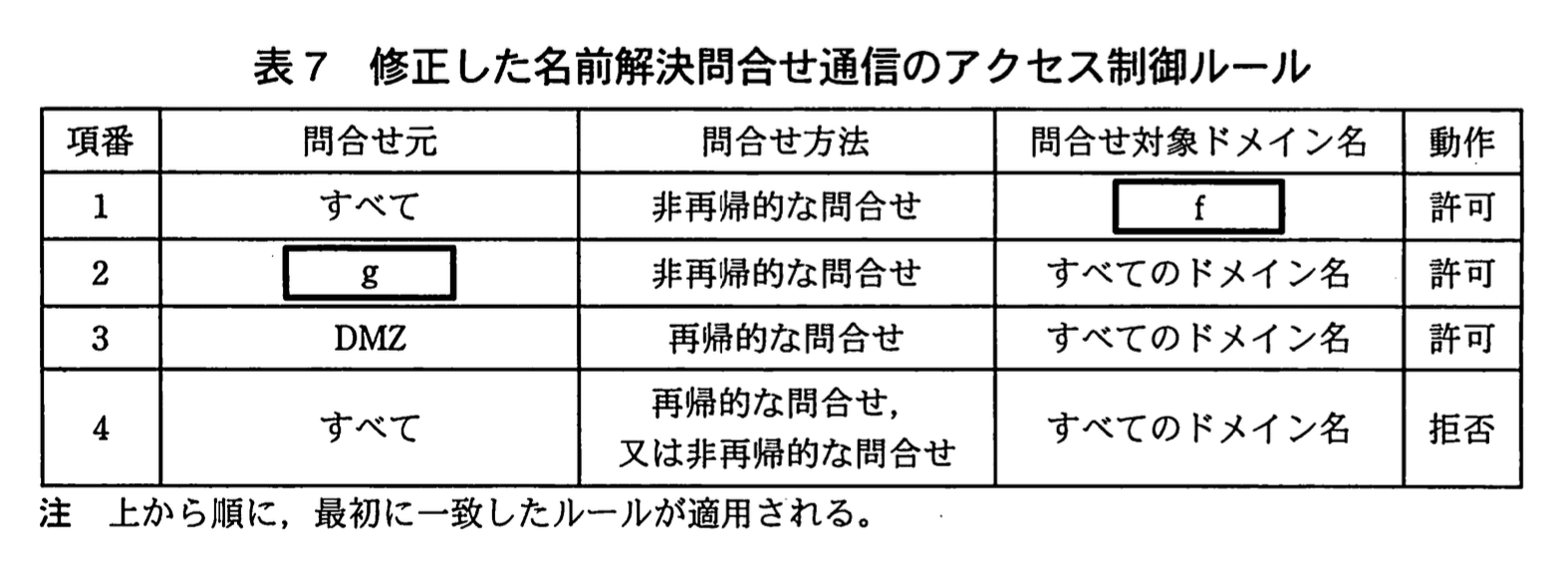

開発Gにおいて、A案とB案との比較検討を行った結果、運用開始を延期しなくてもよいB案を採用することに決定した。Nさんは、表5の名前解決問合せ通信のアクセス制御ルールを表7のように修正し、技術Gは図1中の接続点(α)から、Y社管理ドメイン名以外の名前解決ができないことを確認した。

技術Gは接続検査指摘事項への対処結果に問題がないことを確認して、運用Gでの新受注システムの運用が開始された。

設問1:〔DMZに設置されるサーバへのSSH接続に関する検討〕について、(1)、(2)に答えよ。

(1)初めてSSHサーバにSSH接続を行う際には、利用者はSSHサーバのフィンガプリントと呼ばれる情報を確認する必要がある。フィンガプリントから確認できることを30字以内で述べよ。

模範解答

SSHサーバの公開鍵が正しく、なりすましがないこと

解説

解答の論理構成

- 問題文では、SSH接続について「パスワード認証方式の利用を中止し、公開鍵認証方式に変更すること」と指摘されています。公開鍵認証方式では、クライアントはサーバの“公開鍵”を正しく把握していることが前提です。

- 初回接続時にクライアントへ提示される“フィンガプリント”は、SSHサーバの公開鍵に対して計算されたハッシュ値です。

- 利用者がこのフィンガプリントを事前に信頼できる経路で受け取った値と照合できれば、(a)公開鍵が改ざんされていないこと、(b)攻撃者が別サーバを“なりすまし”として差し込んでいないこと—すなわち「SSHサーバの公開鍵が正しく、なりすましがないこと」を確認できます。

- 以上から、フィンガプリントで確認できる事項として模範解答の内容が導かれます。

誤りやすいポイント

- フィンガプリント=接続先サーバそのもののハッシュと誤解し、公開鍵との対応を忘れる。

- フィンガプリントを「暗号化が行われていること」を示す情報とだけ理解し、真正性確認の目的を落とす。

- 事前共有が不要と考え、提示された値をそのまま受け入れてしまう(初回 MITM 攻撃を防げない)。

FAQ

Q: フィンガプリントはクライアント側の秘密鍵とも関係がありますか?

A: いいえ。フィンガプリントは「SSHサーバ」の公開鍵をハッシュ化した値であり、クライアント側の鍵情報とは独立しています。

A: いいえ。フィンガプリントは「SSHサーバ」の公開鍵をハッシュ化した値であり、クライアント側の鍵情報とは独立しています。

Q: 一度フィンガプリントを登録した後に警告が出た場合、どう対応すべきですか?

A: 既存の公開鍵が変更された可能性があるため、正当な更新か攻撃かを運用担当に確認し、正当性が担保できるまでは接続しないでください。

A: 既存の公開鍵が変更された可能性があるため、正当な更新か攻撃かを運用担当に確認し、正当性が担保できるまでは接続しないでください。

Q: フィンガプリントが一致すれば通信内容も保護されていますか?

A: フィンガプリント照合に成功すれば、以降はその公開鍵でセッション鍵を共有するため、暗号化通信が行われます。ただし暗号化の強度はアルゴリズムと鍵長にも依存します。

A: フィンガプリント照合に成功すれば、以降はその公開鍵でセッション鍵を共有するため、暗号化通信が行われます。ただし暗号化の強度はアルゴリズムと鍵長にも依存します。

関連キーワード: SSH, フィンガプリント、公開鍵認証、Man-in-the-Middle, ハッシュ値

設問1:〔DMZに設置されるサーバへのSSH接続に関する検討〕について、(1)、(2)に答えよ。

(2)本文中の下線①について、表1中の項番12の定義内容のうち、送信元又はあて先を変更することになった。変更箇所は送信元又はあて先のいずれか。答案用紙の“送信元・あて先”のいずれかを示せ。また、その変更後の内容を40字以内で述べよ。

模範解答

変更箇所:送信元

変更後の内容:契約通信サービスにおいて割り当てられるY社専用のIPアドレス

解説

解答の論理構成

-

現状の FW ルール

表1の項番12は

― 送信元:「すべて」

― あて先:「DMZ」

― サービス:「SSH」

― 動作:「許可」

と定義されています。これではインターネット上のどこからでも DMZ へ SSH 接続できてしまいます。 -

技術Gの審査指摘と対策の方向性

図4の指摘(1)で「FWルールの設定内容を見直し、より厳しく制限すること。」と明示されています。 -

接続元ネットワークの見直し

文章中に

「見直しの結果、契約通信サービスを、Y社専用のIPアドレスが割り当てられるものに変更し、更に①FWルールの設定内容も変更することにした」

とあります。つまり SSH を使うのは “契約通信サービス経由で接続してくる運用GのノートPC” のみでよいことになります。 -

変更箇所の決定

・あて先は従来どおり DMZ の各サーバ(SSH サーバ)で問題なし。

・許可対象を絞るには送信元を「すべて」から “Y社専用 IP のみ” へ変更すればよい。 -

変更後の送信元内容

文中の表現を引用すると

「契約通信サービスを、Y社専用のIPアドレスが割り当てられるもの」

となるため、送信元は「契約通信サービスにおいて割り当てられるY社専用のIPアドレス」と記述するのが適切です。

以上より

変更箇所:送信元

変更後の内容:契約通信サービスにおいて割り当てられるY社専用のIPアドレス

変更箇所:送信元

変更後の内容:契約通信サービスにおいて割り当てられるY社専用のIPアドレス

誤りやすいポイント

- 「あて先」を DMZ ではなく個々の SSH 対応サーバ名に変更すべきと勘違いする。あて先は従来ルールでも DMZ 内に限定されているため問題ありません。

- 動的に割り当てられる IP=不定だからフィルタ出来ないと誤認する。文中には “Y社専用のIPアドレスが割り当てられる” とあり、範囲を固定で把握できる前提です。

- 公開鍵認証への変更と FW ルール修正を混同し、「SSH のポート番号を変更する」など別次元の対応を書いてしまう。

FAQ

Q: 送信元を IP 単位で制限しても鍵が漏えいした場合は安全ですか?

A: 鍵が漏えいすれば危険ですが、送信元 IP を絞ることで攻撃可能な端末を大きく制限できます。多層防御の一要素として有効です。

A: 鍵が漏えいすれば危険ですが、送信元 IP を絞ることで攻撃可能な端末を大きく制限できます。多層防御の一要素として有効です。

Q: ノートPCが別の回線に接続したら SSH が使えないのでは?

A: その場合は一時的に FW へ追加登録する運用や VPN を経由させる運用を検討します。本設問では “Y社専用 IP が固定的に割り当てられる” 前提です。

A: その場合は一時的に FW へ追加登録する運用や VPN を経由させる運用を検討します。本設問では “Y社専用 IP が固定的に割り当てられる” 前提です。

Q: SSH のポートを 22 から変更する必要はありませんか?

A: 本文にはポート変更要件はなく、FW ルールの送信元絞込みでリスクを低減する方針のためポート番号は据え置きです。

A: 本文にはポート変更要件はなく、FW ルールの送信元絞込みでリスクを低減する方針のためポート番号は据え置きです。

関連キーワード: ファイアウォール、SSH, 公開鍵認証、IPフィルタリング、リモートアクセス

設問2:〔DNS機能に関する検討〕について、(1)〜(3)に答えよ。

(1)本文中のa、bに入れる適切な字句を、aについては英字8字以内、bについては8字以内で答えよ。

模範解答

a:DNSSEC

b:ディジタル署名

解説

解答の論理構成

-

問題文には次の記述があります。

――「根本的な対策として、aというDNSのセキュリティ拡張方式の導入が考えられた。aは、DNSのレコードに公開鍵暗号方式によるbを付加し、応答を受け取った側ではそのbを検証する方式である。」

ここから、aは“DNSのセキュリティ拡張方式”であり、公開鍵暗号で付加・検証されるbは“ディジタル署名”であることが読み取れます。 -

DNSで公開鍵暗号を用いてレコードに署名を付加し、キャッシュポイズニングなどの改ざんを検出できる標準技術は「DNS Security Extensions」、すなわち「DNSSEC」です。

したがって、a=「DNSSEC」と判断できます。 -

「公開鍵暗号方式によるbを付加し…検証する方式」という説明は、DNSSECが各リソースレコードセットに付与する「RRSIG=ディジタル署名」を指します。

よって、b=「ディジタル署名」となります。 -

以上より、解答は

a:「DNSSEC」

b:「ディジタル署名」

となります。

誤りやすいポイント

- 「TSIG」や「DNS over HTTPS」など、別のDNS関連セキュリティ技術と混同しやすい点に注意が必要です。TSIGはゾーン転送や動的更新の認証技術であり、問題文の説明「DNSのレコードに…付加」は当てはまりません。

- bを「公開鍵」や「鍵ペア」と誤記するケースが多いですが、DNSSECが付加・検証する対象は公開鍵そのものではなく「ディジタル署名」です。

- DNSSEC導入には“ゾーン署名”や“鍵管理”が不可欠ですが、設問は名称のみを問うているため運用面の記述と混同しないようにしましょう。

FAQ

Q: DNSSECはどのようにキャッシュポイズニングを防ぎますか?

A: DNSレコードに「ディジタル署名」を付加し、受信側が公開鍵で検証することで、改ざんされた応答を検出し破棄できるためです。

A: DNSレコードに「ディジタル署名」を付加し、受信側が公開鍵で検証することで、改ざんされた応答を検出し破棄できるためです。

Q: DNSSEC導入に必要な運用作業は何ですか?

A: ゾーン署名用鍵の生成・保管、定期的な鍵更新、親ゾーンへのDSレコード登録などが必要です。

A: ゾーン署名用鍵の生成・保管、定期的な鍵更新、親ゾーンへのDSレコード登録などが必要です。

Q: DNSSECとSPFは何が違いますか?

A: DNSSECはDNSレコードの真正性・完全性を保証する仕組み、SPFはメール送信ドメイン認証の仕組みであり用途が異なります。

A: DNSSECはDNSレコードの真正性・完全性を保証する仕組み、SPFはメール送信ドメイン認証の仕組みであり用途が異なります。

関連キーワード: DNSSEC, ディジタル署名、公開鍵暗号、DNSキャッシュポイズニング、オープンリゾルバ

設問2:〔DNS機能に関する検討〕について、(1)〜(3)に答えよ。

(2)Y社のDNSサーバがDNSキャッシュポイズニング攻撃を受けた場合、Y社のPCでのインターネットへのWebアクセスにおいて、どのような問題が発生するか。40字以内で述べよ。

模範解答

アクセスしたいWebサーバとは別のサーバにアクセスしてしまう。

解説

解答の論理構成

- 【問題文】には「DNSキャッシュポイズニング対策を行う」と明記されています。

これは DNS サーバが偽の情報をキャッシュしないようにする対策です。 - 同じく【問題文】で「内部LAN1に接続されているPC及び内部LAN2に接続されているサーバの名前解決には、hostsファイルを用いている」とありますが、Web サイト閲覧の際はインターネット側のホスト名を解決するために DMZ 上の「DNS サーバ」を参照します。

- 「DNSキャッシュポイズニング攻撃」とは、攻撃者が偽の IP アドレスを DNS サーバのキャッシュに注入し、本来のドメイン名と偽サーバの IP アドレスを紐付ける行為です。

- その結果、Y 社の PC から Web アクセスを行うと、DNS サーバは偽 IP アドレスを返答し【図1】の通信経路で本来想定していないサーバへ接続してしまいます。

- よって設問の問いに対し、「アクセスしたいWebサーバとは別のサーバにアクセスしてしまう」という結論になります。

誤りやすいポイント

- 「接続不能になる」と誤答しがちですが、実際には“別の”サーバに誘導される点が本質です。

- hosts ファイルを使っているから安全と思い込むケースがありますが、インターネット側ドメインの解決は DNS に依存します。

- キャッシュポイズニング=サービス停止と短絡的に結び付けるのは誤りで、真正性の欠如が問題です。

FAQ

Q: キャッシュポイズニングが成功すると必ず不正サイトに飛ばされますか?

A: 偽レコードが有効期間内に参照された場合のみ発生します。有効期間が過ぎると再度正引きが行われます。

A: 偽レコードが有効期間内に参照された場合のみ発生します。有効期間が過ぎると再度正引きが行われます。

Q: HTTPS を利用していれば安全ですか?

A: 偽サーバが正規証明書を持たない限り警告が表示されますが、ユーザが無視すれば被害に遭う可能性があります。

A: 偽サーバが正規証明書を持たない限り警告が表示されますが、ユーザが無視すれば被害に遭う可能性があります。

Q: 社内 Web アクセスにも影響しますか?

A: 社内ホストは hosts ファイルで解決しているため影響はありません。影響するのは外部ドメインの名前解決です。

A: 社内ホストは hosts ファイルで解決しているため影響はありません。影響するのは外部ドメインの名前解決です。

関連キーワード: DNSキャッシュポイズニング、名前解決、オープンリゾルバ、SPF, 公開鍵認証

設問2:〔DNS機能に関する検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線②について、DNSキャッシュポイズニング攻撃を受けやすいDNSサーバの不適切な設定とはどのような設定であるか。25字以内で述べよ。

模範解答

送信元ポート番号を固定する設定

解説

解答の論理構成

- 本文では、DNSキャッシュポイズニング攻撃への対策として

「DNSサーバで、②名前解決の問合せにおいてDNSキャッシュポイズニング攻撃を受けやすい不適切な設定を行わない」

と明示されています。 - DNSキャッシュポイズニングは、攻撃者が偽の応答パケットを正規の応答より先に送信し、キャッシュを書き換えることで成立します。成立条件は以下のとおりです。

- **取引ID(Transaction ID)**が一致していること

- 送信元ポート番号が一致していること

- 取引IDは 16bit で 65,536 通りしかなく、総当たりは現実的です。よって防御の決め手は送信元ポート番号を予測困難にすることです。

- ところが、「不適切な設定」として 固定ポート(例えば UDP/53)を使用し続ける設定を行うと、攻撃者はポート番号を簡単に推測でき、上記 1 と 2 の両方を短時間に満たせます。

- 製品サポート窓口が提示した“行わない設定”は、この固定ポート運用であるため、設問の解答は

「送信元ポート番号を固定する設定」となります。

誤りやすいポイント

- 「再帰的問い合わせを許可すること」=不適切設定と早合点しやすい

→ 本文では再帰許可は別途アクセス制御で対処し、②は“キャッシュポイズニング対策”の文脈です。 - 「DNSSEC を導入しないこと」と勘違いする

→ DNSSEC は根本対策として a に示される選択肢で、②で問われているのは既存環境での設定ミスです。 - 取引IDばかりに注目し、ポートランダマイズの重要性を見落とす

→ 16bit ID だけでは推測が容易であり、ポート番号の予測困難性が決定的な要素です。

FAQ

Q: 送信元ポートをランダム化していても取引IDは固定でもよいのですか?

A: いいえ。取引IDも乱数化すべきです。ただし設問②は“攻撃を受けやすい設定”を一つ挙げる問題であり、固定ポートのほうが影響が大きいため問われています。

A: いいえ。取引IDも乱数化すべきです。ただし設問②は“攻撃を受けやすい設定”を一つ挙げる問題であり、固定ポートのほうが影響が大きいため問われています。

Q: BIND などの最新バージョンはデフォルトでポートランダマイズされていますか?

A: 多くの最新版はデフォルトで実装されていますが、古い設定ファイルを流用すると固定ポートのままという事例があるため、明示的に確認・設定が必要です。

A: 多くの最新版はデフォルトで実装されていますが、古い設定ファイルを流用すると固定ポートのままという事例があるため、明示的に確認・設定が必要です。

Q: TCP で問い合わせれば安全ですか?

A: TCP でも取引IDと送信元ポートは存在し、完全に安全とは言えません。またパフォーマンス低下の懸念もあり、一般にはUDP ランダムポート+DNSSECの併用が推奨されます。

A: TCP でも取引IDと送信元ポートは存在し、完全に安全とは言えません。またパフォーマンス低下の懸念もあり、一般にはUDP ランダムポート+DNSSECの併用が推奨されます。

関連キーワード: DNSキャッシュポイズニング、取引ID, ポートランダマイズ、UDP, 再帰問い合わせ

設問3:迷惑メール対策について、(1)〜(4)に答えよ。

(1)図5及び本文中のcに入れる適切な迷惑メール対策技術の名称を10字以内で答えよ。

模範解答

c:送信ドメイン認証

解説

解答の論理構成

- 問題文では、図5の指摘事項として

「カタログWebサーバ及び受注Webサーバのドメイン名を使用したメール送信DNSサーバの設定によって c を行うこと」

と要求しています。 - 直後の会話で、M主任は迷惑メール対策として

「送信側の DNS サーバに Sender Policy Framework(SPF) の設定を追加すれば対応できる」

と説明しています。 - SPF は、送信者メールアドレスのドメインと実際にメールを配送する MTA の IP アドレスを DNS レコードでひも付け、受信側で整合性を検証させる仕組みです。これは、DomainKeys Identified Mail(DKIM)や Authenticated Received Chain(ARC)などと並ぶ「送信ドメイン認証」技術群の一つです。

- さらに Nさんが「c の方法の一つですね。」と応答していることから、c には SPF という個別技術名ではなく、SPF を含む包括的なカテゴリ名が入ると判断できます。

- 以上より、c に入る適切な語は「送信ドメイン認証」となります。

誤りやすいポイント

- SPF をそのまま解答してしまう。SPF はあくまで「送信ドメイン認証」の代表例であり、会話文でも “方法の一つ” と位置付けられています。

- 「ドメイン認証」「ドメイン認証技術」など曖昧な用語を使用する。試験では正式名称「送信ドメイン認証」が求められます。

- DKIM と混同する。DKIM も送信ドメイン認証の一種ですが、DNS に公開鍵を置きメールヘッダへ署名する方式であり、会話で触れられている設定内容(SPF レコード)とは異なります。

FAQ

Q: SPF だけではなく DKIM も設定すべきですか?

A: 運用面では DKIM 併用が望ましいですが、問題文は SPF を例示し “方法の一つ” と述べているため、設問で求める語は包括名「送信ドメイン認証」です。

A: 運用面では DKIM 併用が望ましいですが、問題文は SPF を例示し “方法の一つ” と述べているため、設問で求める語は包括名「送信ドメイン認証」です。

Q: 送信ドメイン認証を設定しても迷惑メールは完全に防げますか?

A: 偽装ドメインからの送信可否を受信側が判定しやすくなるだけで、スパム送信自体を物理的に阻止するものではありません。他のフィルタリングや DMARC と組み合わせて効果を高めます。

A: 偽装ドメインからの送信可否を受信側が判定しやすくなるだけで、スパム送信自体を物理的に阻止するものではありません。他のフィルタリングや DMARC と組み合わせて効果を高めます。

Q: DNS への設定はどのレコードタイプを使いますか?

A: SPF 用途では TXT レコード(および旧形式の SPF レコード)に送信許可ホストを記述します。

A: SPF 用途では TXT レコード(および旧形式の SPF レコード)に送信許可ホストを記述します。

関連キーワード: SPF, DKIM, DMARC, オープンリレー、なりすましメール

設問3:迷惑メール対策について、(1)〜(4)に答えよ。

(2)本文中の下線③について、カタログWebサーバのドメイン名に対して、SPFを設定したTXTレコードを解答群から一つ選び、記号で答えよ。

解答群

ア:catalog.y-sha.co.jp. IN TXT "v=spf1 +ip4:x1.y1.z1.2 -all"

イ:catalog.y-sha.co.jp. IN TXT "v=spf1 +ip4:x1.y1.z1.4 -all"

ウ:catalog.y-sha.co.jp. IN TXT "v=spf1 +ip4:x1.y1.z1.5 -all"

エ:catalog.y-sha.co.jp. IN TXT "v=spf1 +ip4:x1.y1.z1.6 -all"

オ:catalog.y-sha.co.jp. IN TXT "v=spf1 -all"

模範解答

オ

解説

解答の論理構成

- 【問題文】ではカタログWebサーバのドメイン名について

「送信者メールアドレスとしてカタログWebサーバ及び受注Webサーバのドメイン名を使用したメールは送信しない。③その事実を踏まえて DNS サーバに SPF の設定を追加してくれ」

と明記されています。 - SPFは「そのドメイン名でメールを送信するサーバ」を TXTレコード で宣言する仕組みです。メールをまったく送らない場合は、送信を許可するサーバを1つも挙げずに -all(Fail)だけを記述するのが正式な手順です。

- 記述形式は

ドメイン名. IN TXT "v=spf1 -all"

となります。 - 解答群を照合すると「オ:catalog.y-sha.co.jp. IN TXT "v=spf1 -all"」だけが条件を満たします。

他の選択肢(ア〜エ)は +ip4:x1.y1.z1.n を含み、送信サーバを許可してしまうため不適切です。 - 以上から、解答は オ です。

誤りやすいポイント

- 「WebサーバのIPアドレスを SPF に書けば良い」と誤解し、x1.y1.z1.5 を含む選択肢を選んでしまう。Webサーバは SMTP を動かさないので許可対象にしてはいけません。

- +all と -all の違いを取り違える。+all は「誰でも送信可」と宣言するため、迷惑メール対策としては逆効果です。

- ベースドメイン(y-sha.co.jp)とサブドメイン(catalog.y-sha.co.jp)を混同し、メール用ドメインの設定を引用してしまう。

FAQ

Q: -all だけの SPF では「存在しないドメイン」と誤認されませんか?

A: 認証結果は Fail になりますが、DNS にTXTレコードがあるため「設定されていない」とは判定されません。送信メールがないことを示す正しい方法です。

A: 認証結果は Fail になりますが、DNS にTXTレコードがあるため「設定されていない」とは判定されません。送信メールがないことを示す正しい方法です。

Q: 将来メールを送る可能性が出たらどうなりますか?

A: 送信サーバを決定した時点で、ip4 や include メカニズムを追加し、-all を残すことで「これ以外は許可しない」という厳格なポリシーを維持できます。

A: 送信サーバを決定した時点で、ip4 や include メカニズムを追加し、-all を残すことで「これ以外は許可しない」という厳格なポリシーを維持できます。

Q: ~all(SoftFail)では駄目でしょうか?

A: 本文では「送信しない」と断言しているため、あいまいなSoftFailではなく Fail(-all)で確実に拒否させる必要があります。

A: 本文では「送信しない」と断言しているため、あいまいなSoftFailではなく Fail(-all)で確実に拒否させる必要があります。

関連キーワード: SPF, TXTレコード、ドメイン認証、迷惑メール、DNS

設問3:迷惑メール対策について、(1)〜(4)に答えよ。

(3)本文中の下線④について、メールサーバ1ではインターネット側から届いたメールに対して、どのようなオープンリレー防止設定を実装しているか。図6中のdに入れる条件を表3中の字句を含めて40字以内で述べよ。

模範解答

d:受信者メールアドレスのドメイン名がy-sha.co.jp

解説

解答の論理構成

- 図6には「インターネット側からY社あてのメール受信 SMTPを使用し、メールサーバ1で受信し、dである場合はメールサーバ2へ転送し、ほかの場合は拒否する。」と記載されています。

- 同じ図6の直前には下線④として「メールサーバ1ではオープンリレー防止設定がされている」と明示されています。オープンリレーを防ぐには、自組織宛メールだけを転送し、それ以外は拒否する方式が一般的です。

- 表3のメールアドレス欄には「y-sha.co.jp」が自社メール用ドメインであることが示されています。

- 以上から、d に入る条件は「受信者メールアドレスのドメイン名が y-sha.co.jp」のみを許可し、他ドメイン宛は拒否する設定となります。

誤りやすいポイント

- 送信者(From)ではなく受信者(To)のドメイン名で制御する点を取り違える。

- サブドメイン「catalog.y-sha.co.jp」「order.y-sha.co.jp」を許可対象と誤解し、オープンリレー防止が不完全になる。

- “y-sha.co.jp” という表3の字句を解答に含める必要を見落とす。

FAQ

Q: なぜ送信元ではなく受信者ドメインで制御するのですか?

A: メールサーバ1は受信したメールを内部のメールサーバ2へ「転送」する役割を持ちます。オープンリレー防止では内部宛メールのみを転送対象にし、外部宛転送を拒否することで第三者中継を防ぎます。

A: メールサーバ1は受信したメールを内部のメールサーバ2へ「転送」する役割を持ちます。オープンリレー防止では内部宛メールのみを転送対象にし、外部宛転送を拒否することで第三者中継を防ぎます。

Q: サブドメインのメールアドレスを今後使う予定がある場合はどうすればよいですか?

A: そのサブドメインを自社管理メールドメインに追加してから、受信者ドメイン許可リストへ明示的に登録すれば、オープンリレー防止を維持したまま利用できます。

A: そのサブドメインを自社管理メールドメインに追加してから、受信者ドメイン許可リストへ明示的に登録すれば、オープンリレー防止を維持したまま利用できます。

Q: SPF設定とオープンリレー防止はどう違いますか?

A: SPFは送信側が正規メールサーバを宣言し受信側が偽装を検出する仕組み、オープンリレー防止は自サーバが第三者中継に悪用されるのを防ぐ仕組みです。役割が異なるため両方とも実装が推奨されます。

A: SPFは送信側が正規メールサーバを宣言し受信側が偽装を検出する仕組み、オープンリレー防止は自サーバが第三者中継に悪用されるのを防ぐ仕組みです。役割が異なるため両方とも実装が推奨されます。

関連キーワード: オープンリレー、SMTP, ドメイン名、SPF, メールリレー

設問3:迷惑メール対策について、(1)〜(4)に答えよ。

(4)本文中の下線⑤について、対策を行わない状態で悪用されたとき、Y社のメール送信において、受ける被害を60字以内で述べよ。

模範解答

メールサーバ1から送信される正常なメールが、ブラックリストを利用しているメールサーバで受信拒否される。

解説

解答の論理構成

- まず本文には、NDR(配送不能通知)を大量に送信してしまう恐れがある状況が示されています。

- 引用:「送信者メールアドレスを偽って…送信されたら…偽られた送信者メールアドレスあてにNDRメールが届きます。」

- 偽装メールが多発すると、NDRメールも大量に発信されます。

- 引用:「⑤そうしたNDRメールが多いと、メールサーバ1がスパム発信源としてブラックリストに登録される可能性があり、対策が必要だね」

- ブラックリスト入りすると、他組織のメールサーバは「スパム発信源からの通信」と判断し、正規のメールも受け付けなくなります。

- したがって被害は「メールサーバ1から送信される正常なメールが受信側で拒否される」ことになります。

- 以上より、模範解答の内容「メールサーバ1から送信される正常なメールが、ブラックリストを利用しているメールサーバで受信拒否される。」が導かれます。

誤りやすいポイント

- NDRメール自体がスパムだと誤解し、「NDRメールのみが拒否される」と答えてしまう。

- ブラックリスト登録により「Y社がメールを受信できなくなる」と逆の影響を書いてしまう。

- 被害を「情報漏えい」や「ウイルス感染」と勘違いし、本質である“正当メールの配送障害”を書き忘れる。

FAQ

Q: なぜNDRメールが多いとブラックリストに載るのですか?

A: 大量送信はスパムメール発信源と同じ通信パターンを示すため、外部のブラックリスト監視サービスが自動検出し登録するからです。

A: 大量送信はスパムメール発信源と同じ通信パターンを示すため、外部のブラックリスト監視サービスが自動検出し登録するからです。

Q: ブラックリスト登録を避けるには他にどんな方法がありますか?

A: 受信拒否したメールを破棄する、もしくはSMTP 5xx エラーで即座に応答してNDRを生成しない設定が一般的です。

A: 受信拒否したメールを破棄する、もしくはSMTP 5xx エラーで即座に応答してNDRを生成しない設定が一般的です。

Q: SPF設定とブラックリストは関係がありますか?

A: SPFは詐称メールの受信側判定を助ける仕組みで、ブラックリストは送信元IP単位の遮断リストです。役割は異なりますが、両者を組み合わせることで詐称防止効果が高まります。

A: SPFは詐称メールの受信側判定を助ける仕組みで、ブラックリストは送信元IP単位の遮断リストです。役割は異なりますが、両者を組み合わせることで詐称防止効果が高まります。

関連キーワード: ブラックリスト、NDRメール、SPF, SMTP, スパム

設問4:オープンリゾルバ対策について、(1)〜(3)に答えよ。

(1)図7中の下線⑥について、どのような場合に成功するかを50字以内で述べよ。

模範解答

非再帰的な問合せで、キャッシュ領域に保持されているY社管理ドメイン名以外の名前解決を行った場合

解説

解答の論理構成

- 接続点(α)の端末は FW の外側、すなわち「すべて」に該当します。表5の項番1には

「送信元: すべて / 問合せ方法: 非再帰的な問合せ / 問合せ対象ドメイン名: すべてのドメイン名 / 動作: 許可」

とあり、非再帰的問合せは無条件で DNS サーバに到達できます。 - 動作が許可された場合 DNS サーバは表6のアルゴリズムを実行します。表6の2行目には

「キャッシュ領域に保持されているY社管理ドメイン名以外のドメイン名 … 情報を問合せ元に返答する。」

と明示されており、再帰有無にかかわらずキャッシュ内の外部ドメイン情報は返答対象です。 - よって α からの非再帰的問合せでも、もし対象ドメインがキャッシュに残っていれば回答が返り、名前解決に“成功”します。

- 逆にキャッシュに無い外部ドメインは、表6の3行目「解決できずに、問合せ元にネームエラーを返答する。」となるため失敗します。

- 以上より、成功する条件は「非再帰的な問合せで、キャッシュ領域に保持されているY社管理ドメイン名以外の名前解決を行った場合」となります。

誤りやすいポイント

- 再帰的問合せだけが問題だと考え、非再帰的問合せの許可ルールを見落とす。

- 表6の「キャッシュ領域に保持されている…」の記述を読み飛ばし、キャッシュ有無による挙動差を把握できない。

- ルールは上位から順に適用されることを忘れ、項番3の拒否が常に先に効くと誤解する。

- 「すべて」の送信元に α が含まれることを見逃し、DMZ 内からのアクセスだけが許可されていると誤認する。

FAQ

Q: 再帰的問合せでは同じ現象は起こらないのですか?

A: α からの再帰的問合せは項番3の「再帰的な問合せ…拒否」に該当し、そもそも処理されません。

A: α からの再帰的問合せは項番3の「再帰的な問合せ…拒否」に該当し、そもそも処理されません。

Q: キャッシュをクリアすればオープンリゾルバ問題は解消しますか?

A: 一時的には外部ドメインが解決できなくなりますが、表5のルールを修正しない限り再度キャッシュされれば同じ問題が再発します。

A: 一時的には外部ドメインが解決できなくなりますが、表5のルールを修正しない限り再度キャッシュされれば同じ問題が再発します。

Q: なぜ DMZ からの再帰的問合せは許可されているのですか?

A: DMZ サーバ自身が外部名を解決する必要があるためで、項番2「DMZ/再帰的な問合せ/許可」で内部から外部への名前解決だけを許可しています。

A: DMZ サーバ自身が外部名を解決する必要があるためで、項番2「DMZ/再帰的な問合せ/許可」で内部から外部への名前解決だけを許可しています。

関連キーワード: オープンリゾルバ、再帰的問合せ、非再帰的問合せ、DNSキャッシュ、アクセス制御

設問4:オープンリゾルバ対策について、(1)〜(3)に答えよ。

(2)表4中のeに入れる適切なあて先を、図1中の(a)〜(d)の記号で答えよ。

模範解答

e:(a)

解説

解答の論理構成

-

表4の修正案では、「キャッシュDNSサーバ」→e の通信について

「サービス:DNS」「動作:許可」 と定義する必要があります。

つまり “e” にはキャッシュ DNS が名前解決先を問い合わせる「あて先」を入れます。 -

追加されるキャッシュ DNS は “Y社以外の DNS サーバに問合せを行い、その結果を問合せ元に返答する”(表6より)役割を担います。

したがって問い合わせ先は組織外の上位・権威 DNS であり、Y社ネットワーク外部に位置します。 -

図1でネットワーク外部を示すのは “(a)” にラベル付けされた “インターネット” です。

よって、キャッシュ DNS が通信を発するべきあて先 e は “(a) インターネット” となります。 -

これにより

・キャッシュ DNS から外部への再帰問い合わせが可能

・権威 DNS(「DNSサーバ」)には外部からの非再帰問い合わせのみを許可(表4 項番6)

という二層構成が完成し、オープンリゾルバ対策 (2-a)「オープンリゾルバを禁止する」 に合致します。

結論 e には “(a)” を設定する。

誤りやすいポイント

- 「キャッシュ DNS だから DMZ 内で完結する」と考え (b) を選ぶミス

→ 再帰問い合わせ先は必ず外部なので DMZ ではありません。 - 「再帰問い合わせ=内部 LAN から外部へ」と混同し (c) や (d) を選ぶミス

→ 表4 で問合せ元は既に「キャッシュDNSサーバ」と固定されています。 - 項番6と7の役割分担を読み飛ばし、両方ともインターネットからの受信と誤解

→ 項番6は“受信”、項番7は“送信”で方向が逆です。

FAQ

Q: キャッシュ DNS を DMZ に置くメリットは何ですか?

A: 外部との通信点を DMZ に集約でき、内部 LAN を直接インターネットに晒さずに済むためです。

A: 外部との通信点を DMZ に集約でき、内部 LAN を直接インターネットに晒さずに済むためです。

Q: 項番6と7の区別が重要なのはなぜですか?

A: 項番6は権威 DNS が外部からの名前解決要求を受けるルール、項番7はキャッシュ DNS が外部へ問い合わせを出すルールです。役割を混同するとオープンリゾルバのリスクが再発します。

A: 項番6は権威 DNS が外部からの名前解決要求を受けるルール、項番7はキャッシュ DNS が外部へ問い合わせを出すルールです。役割を混同するとオープンリゾルバのリスクが再発します。

Q: オープンリゾルバ対策で二台構成(A案)を採らず、一台構成(B案)を採用した理由は?

A: インフラ構築時間を短縮し運用開始を延期しないためです(問題文「運用開始を延期しなくてもよいB案を採用」)。

A: インフラ構築時間を短縮し運用開始を延期しないためです(問題文「運用開始を延期しなくてもよいB案を採用」)。

関連キーワード: DNS, キャッシュサーバ、オープンリゾルバ、ファイアウォール、アクセス制御

設問4:オープンリゾルバ対策について、(1)〜(3)に答えよ。

(3)表7中のf、gに入れる適切な字句を答えよ。

模範解答

f:Y社管理ドメイン名

g:DMZ

解説

解答の論理構成

-

問題の前提

表7ではアクセス制御ルールの優先順位を「注 上から順に、最初に一致したルールが適用される。」と明示しています。したがって、最初の許可ルールで“誰に・何を”許すかが鍵です。 -

f の導出

ルール1の目的は外部からの“非再帰的問合せ”で自組織ドメインの情報だけを提供し、他ドメインは扱わないようにすることです。これは「(2-a) オープンリゾルバを禁止する。」というDMZ対策基準に沿った措置です。

したがって“問合せ対象ドメイン名”に入る語は、社外から問い合わせを受け付けても良い自社ドメインのみ、すなわち「Y社管理ドメイン名」となります。 -

g の導出

ルール2はDMZ内サーバが権威情報を取得するためにDNSサーバへ問い合わせられるようにした例外です。問合せ元に該当するネットワークは「DMZ」に限定するのが自然です。

これは審査指摘「⑥図1中の接続点(α)からDNSサーバに対して、Y社管理ドメイン名以外の名前解決を試みると、成功する場合があり…」を是正し、外部からの再帰的利用を遮断しつつ内部(DMZ)からは許可するという設計意図と一致します。 -

結論

よって

・f = 「Y社管理ドメイン名」

・g = 「DMZ」

誤りやすいポイント

- ルール1を“すべてのドメイン名”で許可してしまうとオープンリゾルバが温存されるため失点します。

- ルール2の問合せ方法を誤って“再帰的”と考えると、外部から再帰的問合せを受け付けてしまう設定になります。

- 表7は上位一致方式なので、後続の拒否ルールを見て安心し先頭ルールの緩さを見落とすミスが頻発します。

FAQ

Q: そもそも“非再帰的問合せ”だけ許してもキャッシュ領域の情報は返してしまいませんか?

A: 返しますが、問い合わせ元が求めている権威情報のみを返す設計で、外部に対して再帰的検索を行わない点がオープンリゾルバ対策の主眼です。

A: 返しますが、問い合わせ元が求めている権威情報のみを返す設計で、外部に対して再帰的検索を行わない点がオープンリゾルバ対策の主眼です。

Q: DMZ以外(内部LANなど)のサーバが外部DNSを引けなくなりませんか?

A: 内部LAN側はプロキシ経由で外部と通信し、名前解決は hosts ファイルで行う運用なので問題ありません(問題文「内部LAN1に接続されているPC及び内部LAN2に接続されているサーバの名前解決には、hostsファイルを用いている。」)。

A: 内部LAN側はプロキシ経由で外部と通信し、名前解決は hosts ファイルで行う運用なので問題ありません(問題文「内部LAN1に接続されているPC及び内部LAN2に接続されているサーバの名前解決には、hostsファイルを用いている。」)。

Q: キャッシュDNSサーバを導入するA案の方が安全では?

A: もちろん安全度は上がりますが、「運用開始を延期しなくてもよいB案」が採用されたため今回はアクセス制御の強化で対処しています。

A: もちろん安全度は上がりますが、「運用開始を延期しなくてもよいB案」が採用されたため今回はアクセス制御の強化で対処しています。

関連キーワード: オープンリゾルバ、DNSキャッシュポイズニング、再帰的問合せ、アクセス制御、SPF