情報処理安全確保支援士 2010年 春期 午後2 問02

情報セキュリティインシデント対応に関する次の記述を読んで、設問1~5に答えよ。

X社は、従業員数300名のソフトウェア開発会社である。X社の主要な事業内容は、ソフトウェア製品の自社開発、Webアプリケーションの受託開発及びオープンソースソフトウェア(OSS)を利用したサーバとネットワークの構築サービスである。また、契約した顧客に対しては、ハードウェア及びソフトウェアの保守サポートも有償で提供しているが、顧客のシステムの運用は行っていない。

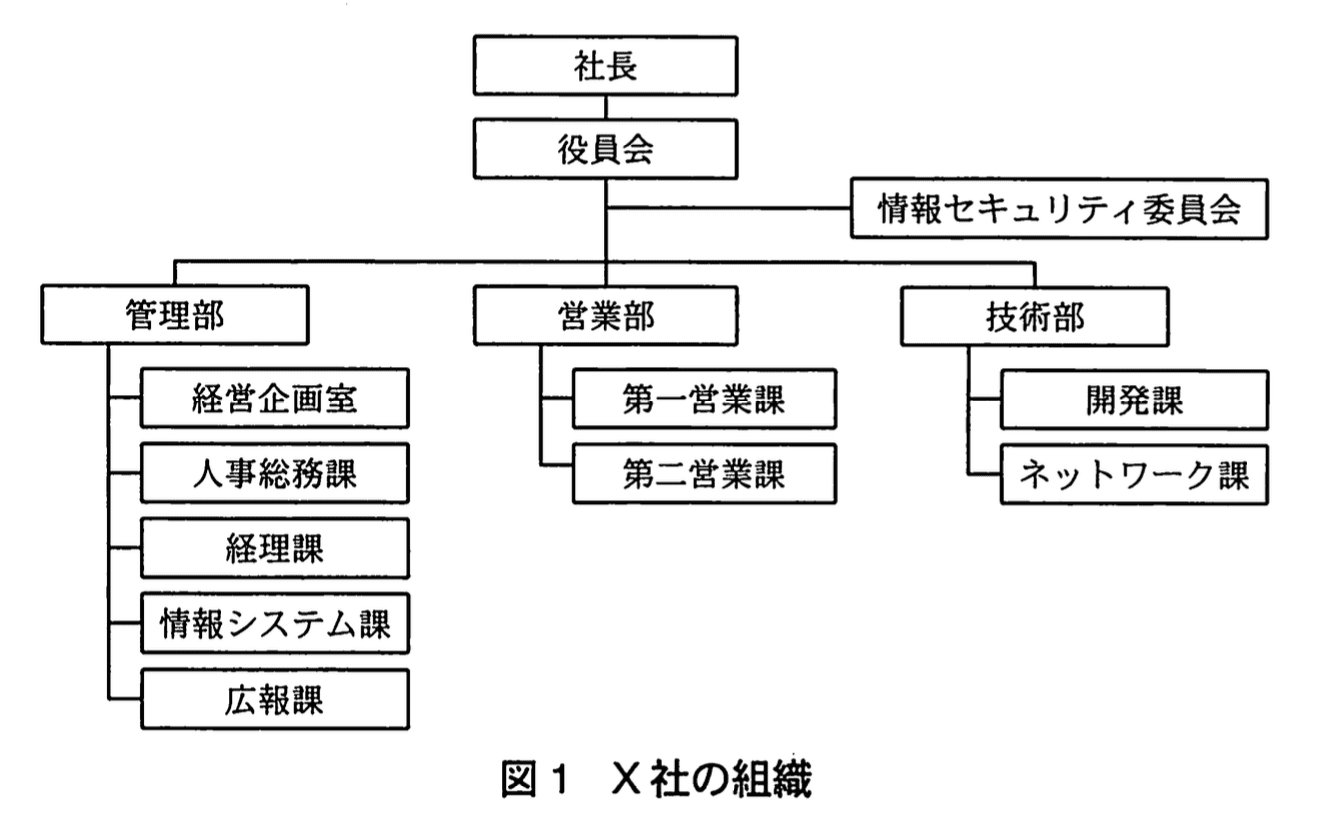

X社の組織を図1に示す。

X社では、各部署の部長及び課長から構成される情報セキュリティ委員会と、その委員会の事務局を担当している情報システム課が連携して、情報セキュリティポリシ(以下、ポリシという)の策定やセキュリティ対策の実施を行っている。

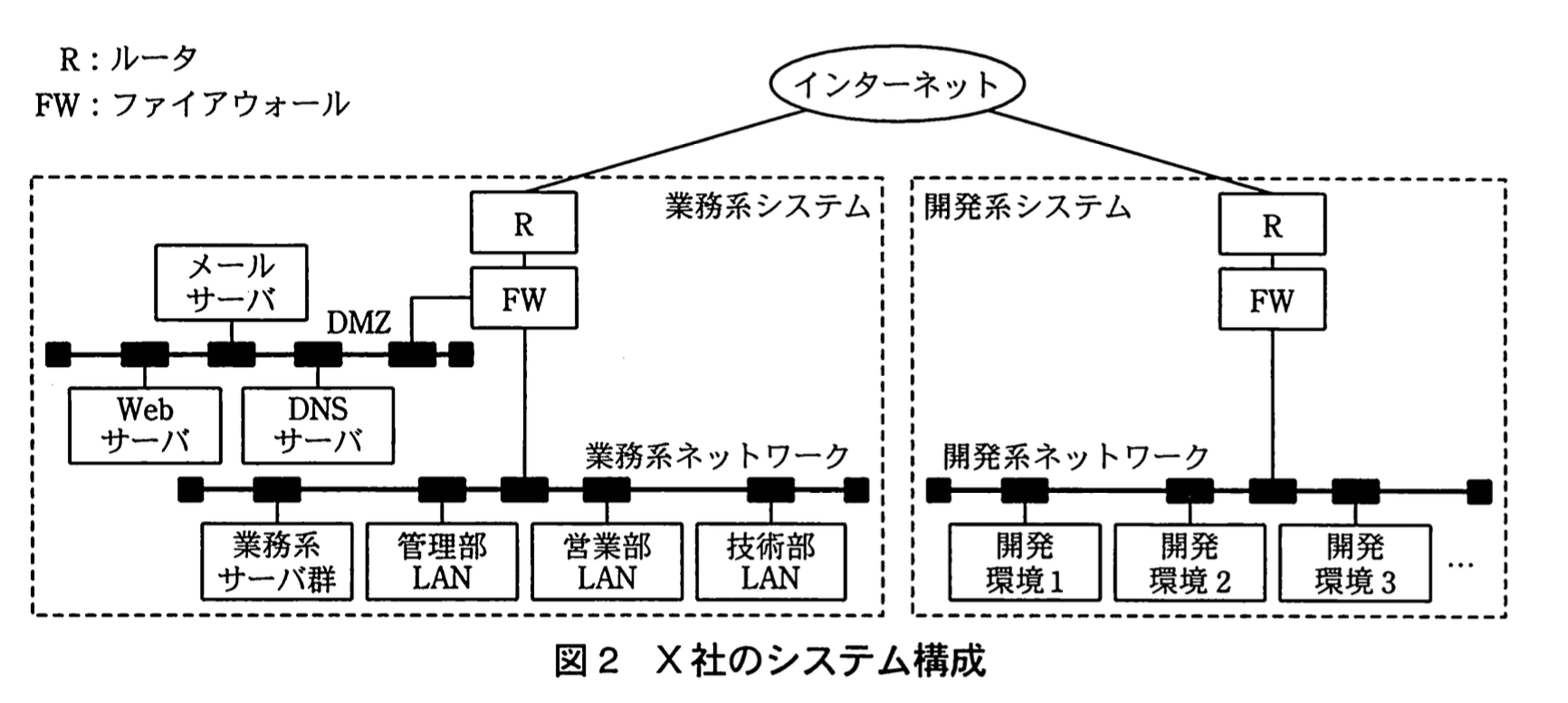

X社では、社内の情報システム、ネットワークなどは自社で企画し、開発や構築を行っている。社内の情報システムは業務系システムと開発系システムの二つに分かれており、セキュリティ確保の観点からこの二つのシステムはネットワークを分け、それぞれ別の回線を通じてインターネットに接続されている。業務系システムの運用は情報システム課が行い、開発系システムの運用は開発課とネットワーク課が共同で行っている。

業務系ネットワークには各部署のLANが接続され、全社共通のグループウェアサーバや営業管理サーバ、経理事務サーバなどの業務系サーバ群と接続できるようになっている。また、DMZ上にメールサーバ、Webサーバ及び DNSサーバが設置され、インターネットに公開されている。

開発系システムは技術部のプロジェクト単位で開発環境が構築されており、その上でソフトウェアの開発や機器のテストなどを行っている。それぞれの開発環境からは OSS の技術情報収集やセキュリティパッチ取得のために、インターネットに対して HTTP や FTP でのアクセスが可能になっている。ただし、インターネットに対して公開しているサーバは開発系ネットワークにはない。

X社のシステム構成を図2に示す。

年度末を控えたある日、X社の営業部員が外出した際に、顧客のシステムに関する重要な情報が保管されている業務用のノート PC を紛失するという情報セキュリティインシデント(以下、情報セキュリティインシデントをインシデントという)が発生した。

このインシデントへの X社の対応は迅速とは言い難かった。ノート PC には指紋認証機能が備わっていたので、正当な利用者以外の者がハードディスクや OS にアクセスする可能性は低かったものの、連絡体制の不備から事実関係の把握に手間取り、顧客への連絡も遅れてしまった。数日後にノート PC は発見され、情報流出の可能性は極めて低いものと判断されたが、このインシデントによって X社はインシデント対応の重要性を改めて認識した。このため、情報セキュリティ委員会は今回の反省を踏まえてインシデント対応についての取組みを強化することとし、事務局である情報システム課にインシデント対応計画を策定させることとした。

〔インシデント対応計画の策定〕

次は、情報システム課のSさんとT課長の会話である。

Sさん:当社ではこれまで、予防策を中心としたセキュリティ対策を進めてきましたが、今回のインシデントでそれだけでは不十分なことがよく分かりました。

T課長:一つは、社内の連絡体制に問題があった。紛失者から直属の上司である第一営業課の課長にはすぐ連絡があったが、第一営業課ではその先の連絡先が分からなかったことに加えて、発生が金曜日の夕方だったこともあり、本来ならすぐに通知すべき情報システム課や情報セキュリティ委員会への連絡が遅れてしまった。連絡することはポリシに記載されているのだが、インシデント発生時の具体的な連絡先についての周知、教育が不足していたことは否めないね。

Sさん:社内だけでなく、社外への連絡が遅れたことも反省しなければいけませんね。

T課長:インシデントが発生したときの、関係者へ連絡を行う担当や手順が明確になっていなかったことも反省点だね。また、当社では個人情報を扱う業務はそれほど多くないので付与を受けていないが、JIPDECなどの機関からaの付与を受けた企業では、個人情報の漏えいが発生したときだけでなく、本人以外の個人情報を含むノートPCの紛失などの際にも、その機関に対して事故報告書を提出する必要があるようだ。

Sさん:今回はノートPCの紛失でしたので警察にも遺失物届を出しましたが、Webサーバのコンテンツが改ざんされるなど、被害が発生した場合には、警察への連絡が必要になりますね。

T課長:場合によっては発生したインシデントの内容をb/CC(コーディネーションセンター)のような外部機関に報告する必要もありそうだ。そのような場合の手順も整備しないといけないね。

Sさん:どれだけ予防策をとってもインシデントの発生をゼロにすることはできないので、①インシデント対応の体制を事前に作っておくことが必要ではないでしょうか。

T課長:そうだね。これまでは情報システム課が業務系システムのインシデント発生に対応してきたが、情報システム課だけでは対応しきれないことも多い。全社横断的なインシデント対応チーム(以下、IRT という)を設置して、PC 紛失のような事例も含めて、インシデント対応に関する社内の体制と役割を明確にするのがよいだろうね。

Sさん:システムに関するインシデントでは技術的なセキュリティ対策に関する知識やシステムの実装に関する情報が必要になります。技術的なセキュリティ対策については技術部の方が詳しいですし、こちらでは開発系システムについて詳しく把握できていないこともありますから、技術部と互いに協力して会社全体でのインシデント対応を進められるとよいですね。

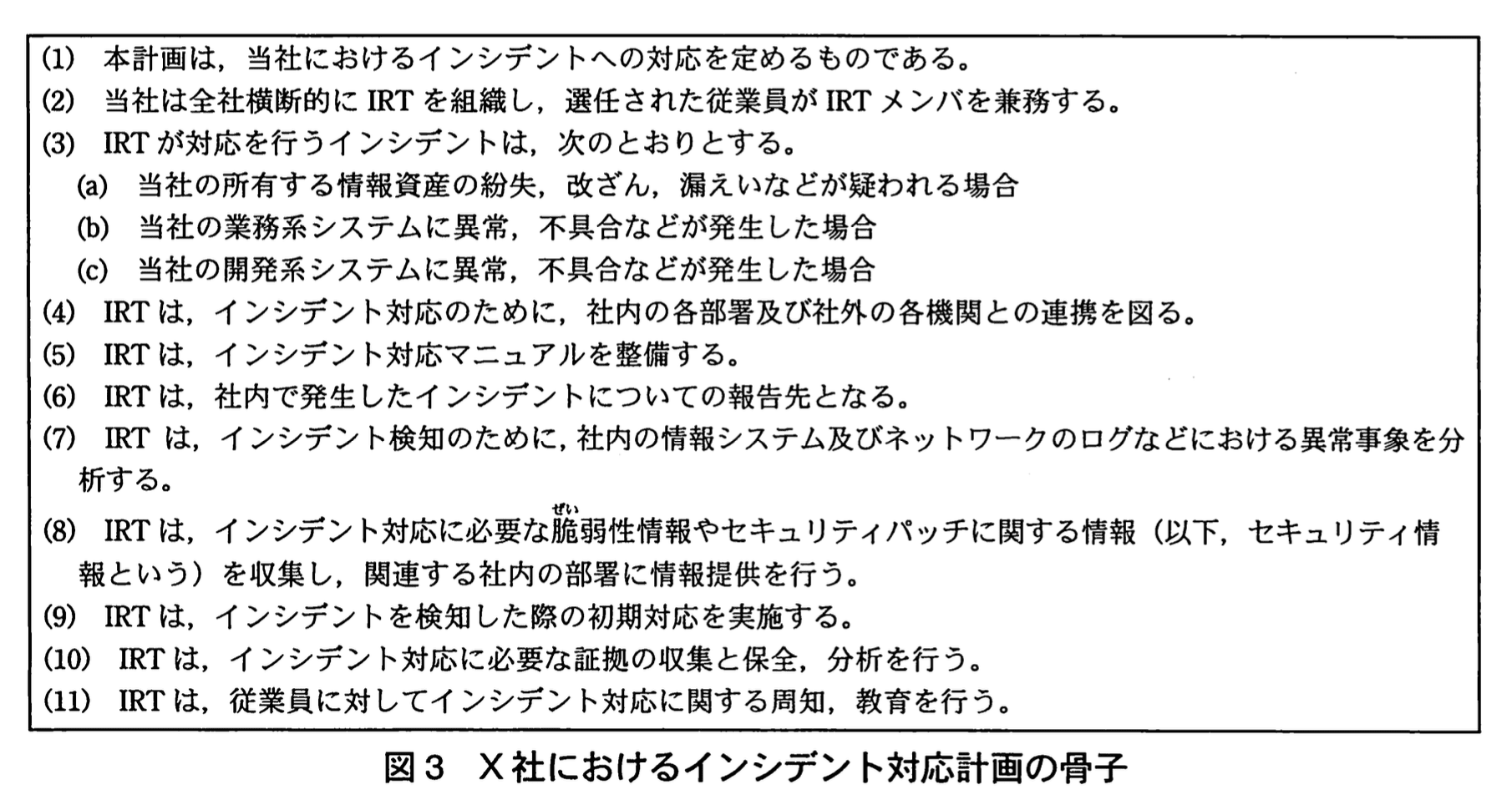

このように情報システム課で議論した結果、社内にIRTを設置し、インシデントに対応していく計画を情報セキュリティ委員会へ提案することにした。情報システム課がまとめたインシデント対応計画の骨子を図3に示す。

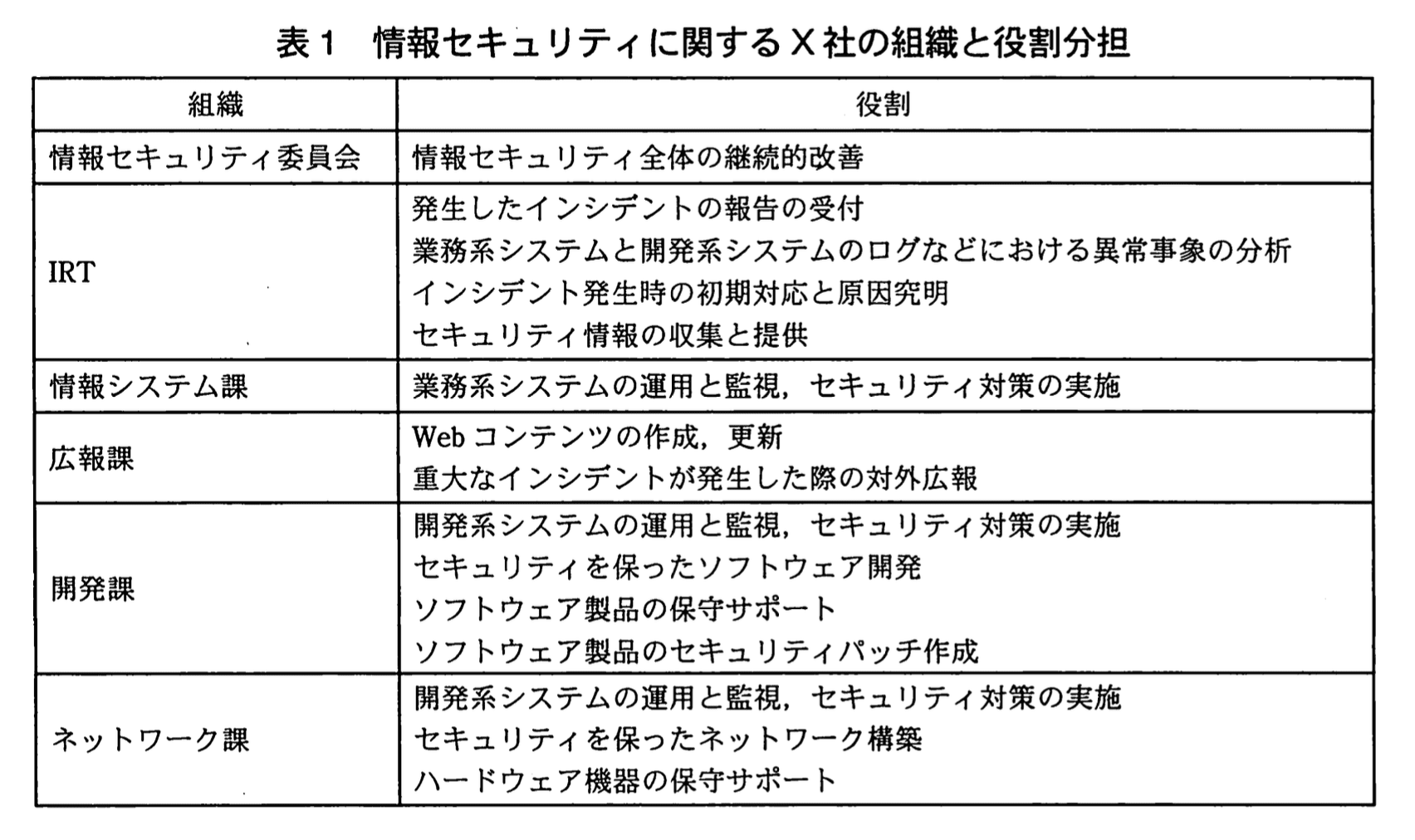

この対応計画を情報セキュリティ委員会に提案したところ、②X社の事業内容を踏まえると、図3で対象としたインシデント以外にも、IRTが対応すべきインシデントがあるのではないかとの意見があり、情報システム課は対応計画を修正した。その後、情報セキュリティ委員会での審議と役員会の承認を経て、社内のポリシが改定され、IRTが発足することとなった。これに伴ってX社は情報セキュリティに関して表1のように各組織で役割を分担することとした。

〔IRT メンバ向けのインシデント対応マニュアルの整備〕

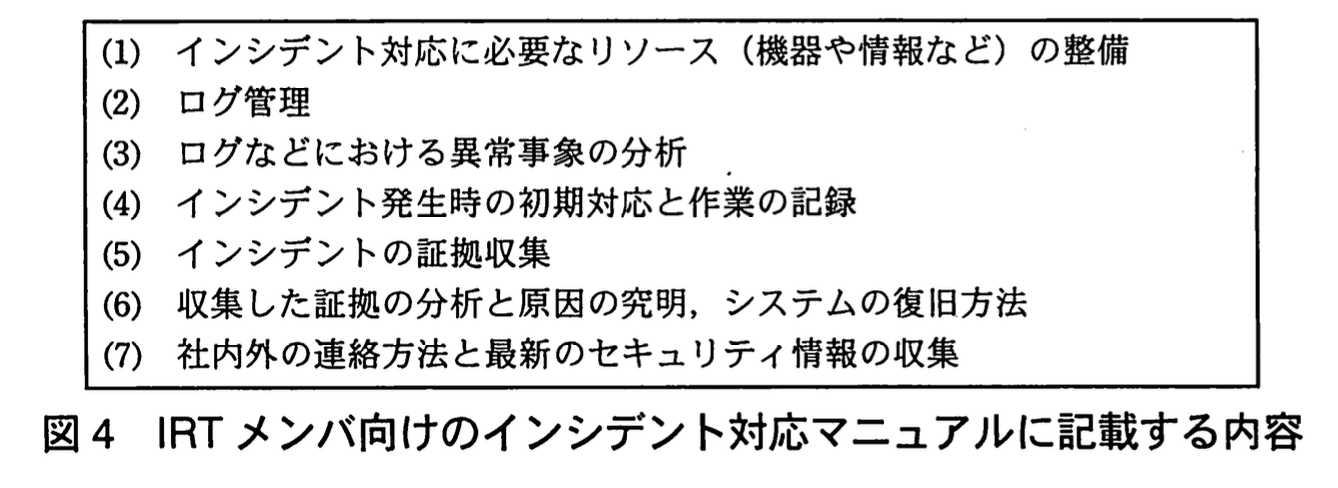

新たに発足した IRT には、情報システム課の T 課長と Sさんのほか、社内の各部署からメンバが選出され、T 課長がチームリーダを務めることとなった。IRT では、インシデント対応を円滑に行うために IRT メンバ向けのインシデント対応マニュアルを作成することとし、その具体的な内容として図4に示す各項目を検討した。

図4中の(1)に関し、必要な機器については、予算面の問題もあることから、優先度の高いものから順に整備を進めていくことになった。また、業務系システムと開発系システムの構成情報は情報システム課と開発課、ネットワーク課が個別に管理していたが、既存のグループウェアを利用して IRT メンバが双方のシステムの構成情報を閲覧できるようにした。

図4中の(2)については、まず、現状を把握するために、現在の業務系と開発系のシステムで取得しているログの情報を収集し、リストアップすることにした。その結果、取得しているログの管理が機器ごとにそれぞれ異なることが判明した。このままでは、インシデントの原因究明に必要な情報を安全に確保及び保全することが困難なことから、IRTでは今年度中に③ログ管理のポリシを策定することとした。来年度以降には各機器のログのバックアップと統合管理を行うシステムの導入を検討する予定である。

図4中の(3)については、情報システム課と共同でシグネチャベースのIPS(侵入防止システム)をDMZに導入し、攻撃を受ける可能性が高いDMZ上のサーバへの脅威を分析することとした。開発系システムにもIPSの導入を検討したが、予算が厳しいことと、インターネットに対して公開しているサーバがないことから今年度の導入は見送った。ただし、開発系システムのFWのログについては定期的な分析を行うことにした。

図4中の(4)については、インシデント発生の報告を受けた後の対応について検討した。PCの紛失やサーバへの攻撃など、インシデントのタイプを何種類か想定し、そのタイプごとにインシデント原因の究明、被害の拡大防止及び仮復旧の方法をマニュアル化することにした。また、作業記録のフォーマットを整備し、個々のインシデント対応に当たってどのような作業を実施したかを記録することにした。

図4中の(5)は、いわゆるコンピュータフォレンジクスの技法についての検討である。インシデント発生時の被害の内容及び範囲の確認並びに発生原因の調査のために必要な情報を確実に保全し、発生した事象を様々な要素から解明することが目的である。IRTでは、ネットワークのインシデントに関する情報はIPS及びFWでの監視並びにログの取得を行うことで保全することとした。また、コンピュータに接続された記憶媒体上の情報は専用の機器を導入して保全できるようにした。保全された情報は、IRTが分析を行うことにした。

図4中の(6)については、コンピュータフォレンジクスで利用する機器やソフトウェアのベンダや、セキュリティ団体が主催するセミナにIRTメンバが出席するなどして、具体的な技法の習得と(6)の手順化に努めることにした。

図4中の(7)については、インシデント発生時の社内の連絡網及び外部の連絡先を整理し、関連部署への周知を図った。また、外部からのセキュリティ情報の収集の際に IRT では、インシデント対応のコミュニティにおいて広く利用されている実績がある④PGPを利用した電子署名を採用することにした。

このような検討を経て、IRT メンバ向けのインシデント対応マニュアルが完成し、X社のインシデント対応が本格的に始動することになった。

〔IPS の運用〕

情報システム課はネットワーク課の協力を得て DMZ に IPS を導入した。この IPS ではネットワークの脅威を検知して不正な通信を遮断することができる。また、脅威の検知時刻、通信パケットの送信元及びあて先それぞれのIPアドレス及びポート番号、検知した脅威の種類を示すシグネチャの識別番号(ID)、脅威の名称、詳細な通信の内容などの情報をログに記録できる。IPS の管理端末からはこのログを閲覧できるほか、脅威についての解説も閲覧できる。さらに、脅威の検知状況を日次、週次及び月次でレポート化することができる。

なお、IPS のシグネチャは、定期的に最新の状態に更新することとした。

シグネチャによって検知される個々の脅威の危険度はベンダによって 4 段階のレベルに分類されており、レベル 4 が最も危険度が高く、レベル 1 が最も危険度が低い。ただし、利用者側で個々のシグネチャの設定を変更して危険度のレベルを変えることが可能であり、利用者側で設定した脅威の危険度はシグネチャが更新されても維持される。

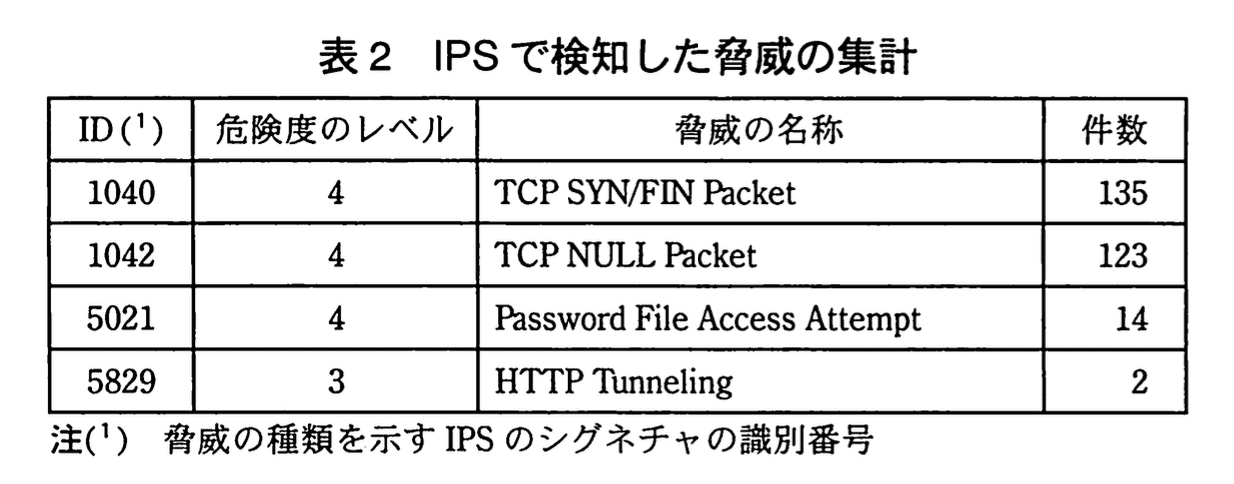

シグネチャの設定は既定値のままとし、レベル 4 又はレベル 3 の脅威が検知されたときには IRT メンバに対して警告メールが送信される設定を行った上で試験運用を開始したところ、最初の 1 時間のうちに大量の警告メールが IRT メンバに送信された。このため、T 課長はネットワーク課の IRT メンバである U君に協力を求め、一緒に対応に当たることにした。T 課長が IPS の管理端末から 1 時間の脅威の検知件数を確認したところ、表2のような結果が得られた。

次は、T課長とU君の会話である。

T課長:とりあえずこの集計を見てくれるかな。どう思うかね。

U君 :警告が出た脅威はIPSで遮断しているので、特に問題はないと思いますが、警告メールが多すぎるのは困りますね。調べてみましょう。

U君はIPSの管理端末でログを確認し、検知した脅威に関する解説を表示させた。

U君 :IDが1040番と1042番の脅威は、WebサーバとメールサーバのIPアドレスに対する特殊なポートスキャンのようですね。1040番の脅威は、TCPのコネクションを開始する際にSYN/FINフラグが付加されていたものです。1042番の方は、どのフラグも付加されていなかったものです。

T課長:通常のポートスキャンとはどう違うのかな。

U君 :この方法ではTCPのコネクションが正常に確立しないので、対象となったホスト上でcされにくいという特徴があります。こうした特徴から、ステルススキャンなどと呼ばれることもあるようです。しかし、この脅威もIPSで遮断されていますし、DoS攻撃が成立するほど大量に発生しているわけでもありませんので、システムへの影響はないと思います。

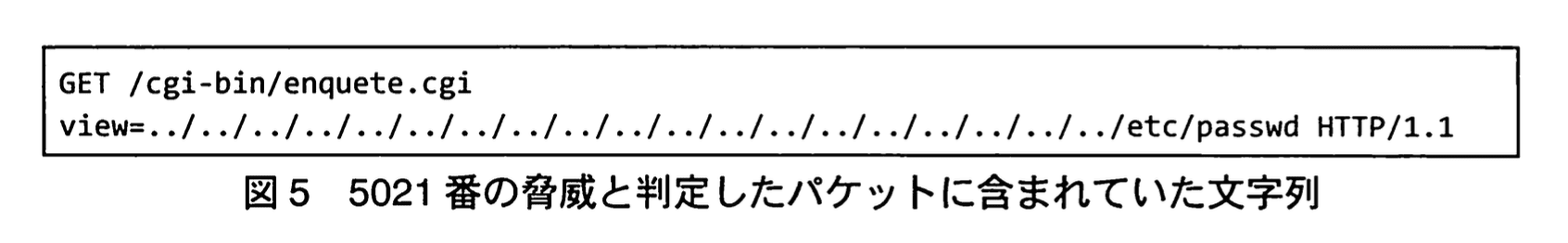

T課長:次に進もうか。5021番の脅威では、図5のようなアクセスがたくさんあるようだが、これは当社のWebサーバには影響はないと考えていいね。

U君 :はい。これは、広く使われているCGIプログラムに対する無差別攻撃のようですね。このCGIプログラムは当社では利用していないはずですが、念のため、後でWebサーバの設定とアクセスログを確認してみます。パケットに含まれる文字列からすると、CGIプログラムに含まれるdの脆弱性を利用して、パスワードファイルを取得することをねらったもののようです。

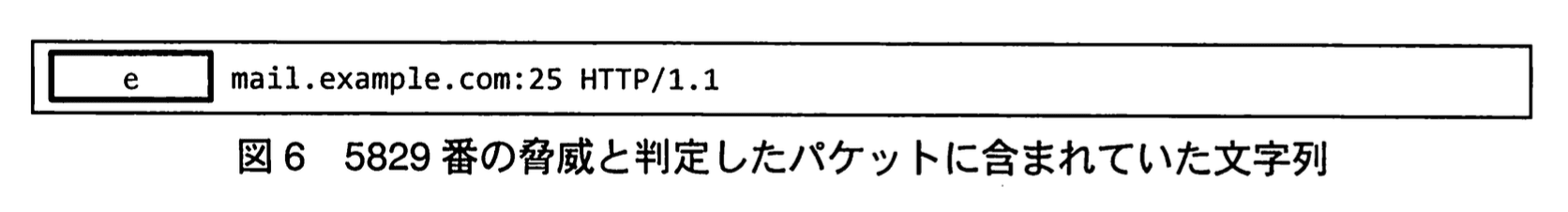

T課長:5829番の脅威では図6のようなアクセスが発生しているが、これはどうだろう。Webサーバを悪用する攻撃のようだが。

U君:設定に問題のあるWebサーバを悪用して、外部のメールサーバとSMTPで通信させようとしたようですね。

T課長:WebサーバなのにSMTPで通信しようとしているというのはちょっと変じゃないかな。

U君:図6を見ると、HTTP/1.1で定義されているeというメソッドが利用されています。これはWebサーバがいわゆるプロキシサーバとして動作しているときに、TCPの通信を透過的に中継させる目的で利用されるものです。主にSSLを中継させるのに使うことが多いのですが、SMTPのようなプロトコルも中継させることができます。

T課長:なるほど。この脅威についてはどのように対処しているのかな。

U君:IPSで遮断していますが、当社ではWebサーバをプロキシサーバとして利用しないので、⑤Webサーバではこのメソッドを受け付けない設定になっていますから、仮にIPSで遮断しなくても問題は発生しません。

T課長:今日の警告メールについては、システムへの問題はないということだね。それにしても、警告メールが大量に来るのはちょっと困るな。⑥一定の条件を満たす場合には警告メールを送らないよう、シグネチャの設定を調整して危険度のレベルを変えるのがよいだろうね。

U君:そうですね。シグネチャの設定を調整し、対応マニュアルも書き換えます。

U君がシグネチャの設定を調整したところ、IRTメンバに大量の警告メールが来ることはなくなった。

〔インシデントの発生と対応〕

その後、大きな問題もなく数か月が経過したある日、U君が開発系システムのFWのログを分析したところ、開発系システムの特定のIPアドレスからインターネット上の幾つかのIPアドレスに対して、通常見られない大量の通信が行われていることに気が付いた。

開発系システムの構成情報で送信元のIPアドレスを確認したところ、送信元のIPアドレスに該当する機器が記載されていなかったので、U君は開発課に問い合わせた。担当者の話によると、この機器は、近々顧客に納入する Web コンテンツの動作検証を行うため、開発課が一時的に開発環境に接続したサーバ機であるとのことだった。

U君が更にログを確認したところ、通信の内容に不審なところが見られたことから、U君は T 課長に連絡し、インシデント対応マニュアルに従って初期対応に取り掛かった。

U君が証拠収集に必要な機材を持参して開発課に駆けつけたところ、当該サーバ機は U君が電話で問い合わせた直後に担当者がシャットダウンし、電源が切断された後だった。このため、⑦U君はこのサーバ機の電源を再投入せず、サーバ機からハードディスクを取り出した。取り出したハードディスクの内容は、専用の複製装置を用いて別のハードディスクに全セクタを複製し、⑧この複製に対してフォレンジックツールを実行して解析を行った。

解析の結果、サーバ機が最近流行しているボットに感染し、インターネットと通信を行っていた形跡が認められた。開発課によると、サーバ機を開発系ネットワークに接続する前に行うべき OS のパッチ適用を怠っていたとのことであった。情報を最終的に総合すると、パッチ未適用で OS の脆弱性が放置されたまま、フリーのソフトウェアの配布先にアクセスし、その際に脆弱性を悪用するボットに感染したため、インターネットと通信を行っていたものと推測された。

IRT はこうした解析結果を開発課に伝え、ボットに感染したサーバ機を再感染しないように再構築するよう指示した。開発課は IRT の指示に従ってハードディスクを初期化した上で OS を再インストールし、最新のパッチをすべて適用した上でサーバ機を再構築した。納期が迫る中ではあったが、再構築したサーバの動作検証は順調に進み、開発課は無事に顧客への納品を済ませることができた。

〔インシデントからの反省〕

今回のボット感染のインシデント対応が一段落した後で、IRT はメンバ全員を集めて反省会を行った。その席で、IRT での対応に関する反省に加え、⑨従業員に対する周知、教育が不足していたために対応に問題が生じたのではないかとの意見があった。そこで、IRT は、全従業員向けのインシデント対応マニュアルを作成してインシデン ト対応に関する周知、教育を図るという改善計画を、情報セキュリティ委員会に提出した。

IRTは改善計画に従ってインシデント対応マニュアルを作成するとともに、全従業員への周知、教育を行い。社内でのインシデント対応への取組みを強化することができた。

設問1:〔インシデント対応計画の策定〕、(1)〜(3)に答えよ。

(1)本文中のa、bに入れる適切な字句を、それぞれ10字以内で答えよ。

模範解答

a:プライバシーマーク

b:JPCERT

解説

解答の論理構成

- 【問題文】では「JIPDEC などの機関からaの付与を受けた企業では…事故報告書を提出する必要がある」と記述されています。JIPDEC が運営している認定制度は「プライバシーマーク制度」であり、個人情報保護に関する事故報告義務も同制度のガイドラインで定められています。

⇒ a =「プライバシーマーク」 - さらに「発生したインシデントの内容をb/CC(コーディネーションセンター)のような外部機関に報告する必要もありそうだ」とあります。日本国内で “/CC” の表記を持つ代表的な CSIRT は「JPCERT/CC(Japan Computer Emergency Response Team Coordination Center)」です。

⇒ b =「JPCERT」

誤りやすいポイント

- 「プライバシーマーク」を「個人情報保護マーク」などと誤記する。

- “/CC” を CERT/CC(米国)と混同し、「CERT」だけを解答してしまう。

- JIPDEC と JPCERT/CC を同一視してしまい、機関の役割を取り違える。

FAQ

Q: JPCERT/CC への報告は義務ですか?

A: 法的義務ではなく任意ですが、国内外のインシデント連携や注意喚起に役立つため報告が推奨されています。

A: 法的義務ではなく任意ですが、国内外のインシデント連携や注意喚起に役立つため報告が推奨されています。

Q: プライバシーマークがない企業でも事故報告の仕組みは必要ですか?

A: 必要です。自主的な体制を整え、取引先や監督官庁など関係先への迅速な連絡フローを持つことが望まれます。

A: 必要です。自主的な体制を整え、取引先や監督官庁など関係先への迅速な連絡フローを持つことが望まれます。

Q: “/CC” とは何の略ですか?

A: 「Coordination Center」の略で、各種 CSIRT が集約した情報共有・調整を行う拠点を指します。

A: 「Coordination Center」の略で、各種 CSIRT が集約した情報共有・調整を行う拠点を指します。

関連キーワード: CSIRT, 個人情報保護、インシデント報告、外部連携

設問1:〔インシデント対応計画の策定〕、(1)〜(3)に答えよ。

(2)本文中の下線①について、“事前に作っておくこと”のメリットを、インシデントの原因究明の観点から、35字以内で述べよ。

模範解答

原因究明に必要な情報の収集に迅速かつ組織的に着手できること

解説

解答の論理構成

- 【問題文】には、Sさんの発言として

「“どれだけ予防策をとってもインシデントの発生をゼロにすることはできないので、インシデント対応の体制を事前に作っておくことが必要”」

と示されています。 - さらに図3では、IRT の役割として

「“(10) IRTは、インシデント対応に必要な証拠の収集と保全、分析を行う。”」

と明記されています。 - 証拠(ログや機器のイメージ)は時間の経過とともに改ざん・消失するおそれがあります。

- 従って「体制を事前に作る」=証拠収集・保全の担当者や手順をあらかじめ定めておくことは、インシデント発生直後に速やかに行動できる基盤になります。

- 速やかな行動は「原因究明」の核心である“正確な情報を確保する”ことに直結するため、設問のメリットは

「原因究明に必要な情報の収集に迅速かつ組織的に着手できること」

となります。

誤りやすいポイント

- 「被害拡大防止」や「顧客対応」のみをメリットとして書き、原因究明に触れない。

- 「迅速に連絡できる」とだけ書き、情報“収集”や“組織的”の視点を欠く。

- “体制”の効果を一般論で述べ、証拠の保全・解析との関連が薄い。

FAQ

Q: 体制整備とマニュアル整備の違いは何ですか?

A: 体制整備は“誰が実行するか”を決める組織面、マニュアルは“どう実行するか”を定める手順面です。

A: 体制整備は“誰が実行するか”を決める組織面、マニュアルは“どう実行するか”を定める手順面です。

Q: 迅速さが必要なのはなぜですか?

A: ログが上書きされたり機器が電源断で揮発情報を失ったりすると、原因究明の手掛かりが消えるためです。

A: ログが上書きされたり機器が電源断で揮発情報を失ったりすると、原因究明の手掛かりが消えるためです。

Q: 「組織的に着手」とは何を指しますか?

A: IRT メンバが役割分担の下で連携し、証拠保全・分析を漏れなく行うことです。

A: IRT メンバが役割分担の下で連携し、証拠保全・分析を漏れなく行うことです。

関連キーワード: インシデント対応、ログ保全、証拠収集、原因究明

設問1:〔インシデント対応計画の策定〕、(1)〜(3)に答えよ。

(3)本文中の下線②について、X社では更にどのようなインシデントを対象として追加すべきか。35字以内で述べよ。

模範解答

出荷後の自社開発のソフトウェア製品に関するインシデント

解説

解答の論理構成

-

事業内容の確認

- 【問題文】には「X社の主要な事業内容は、ソフトウェア製品の自社開発、Webアプリケーションの受託開発及びオープンソースソフトウェア(OSS)を利用したサーバとネットワークの構築サービス」と明記されています。

- さらに「顧客に対しては、ハードウェア及びソフトウェアの保守サポートも有償で提供」とあるため、出荷後も製品に関与することが分かります。

-

現行計画の対象範囲

- 図3(3)ではIRTの対象を

a) 自社の情報資産の紛失・改ざん・漏えい

b) 業務系システムの異常

c) 開発系システムの異常

に限定しています。 - これでは顧客環境で発生する製品関連の問題が抜け落ちています。

- 図3(3)ではIRTの対象を

-

追加すべきインシデントの導出

- 「開発課」の役割に「ソフトウェア製品の保守サポート」とあることから、出荷後の不具合・脆弱性・障害対応はX社の責務です。

- したがって「出荷後の自社開発ソフトウェア製品に関するインシデント」をIRT対象に追加するのが妥当です。

-

結論

- 上記理由により、模範解答と同様の内容が導かれます。

誤りやすいポイント

- 「受託開発した顧客システムの障害」と混同し、自社製品以外を挙げてしまう。IRTは顧客運用を行わないため誤答となります。

- 図3a)の「情報資産の紛失」に“製品ソースコードの流出”を含めたと勘違いし、追加不要と判断してしまう。図3はあくまで社内資産の扱いです。

- 保守サポート=技術部門だけで完結と考え、IRT関与が不要と誤解する。インシデント対応は全社的に行う必要があります。

FAQ

Q: 顧客環境で発生したインシデントでもIRTは調査できますか?

A: 自社製品が原因の場合は、顧客の協力を得てログ・再現条件などを収集し、IRTが原因究明と再発防止策を立案します。

A: 自社製品が原因の場合は、顧客の協力を得てログ・再現条件などを収集し、IRTが原因究明と再発防止策を立案します。

Q: 自社製品にゼロデイ脆弱性が見つかった場合も「インシデント」に含まれますか?

A: 含まれます。脆弱性情報の公開タイミングやパッチ提供までの暫定回避策の提示もIRTの重要な業務です。

A: 含まれます。脆弱性情報の公開タイミングやパッチ提供までの暫定回避策の提示もIRTの重要な業務です。

Q: IRTが顧客対応を行う際、社外広報との関係は?

A: 重大インシデントでは「広報課」が「重大なインシデントが発生した際の対外広報」を担当します。IRTは技術情報を提供し、広報課が対外発表します。

A: 重大インシデントでは「広報課」が「重大なインシデントが発生した際の対外広報」を担当します。IRTは技術情報を提供し、広報課が対外発表します。

関連キーワード: インシデント管理、脆弱性対応、ソフトウェア保守、CSIRT, セキュリティパッチ

設問2:〔IRTメンバ向けのインシデント対応マニュアルの整備〕について、(1)、(2)に答えよ。

(1)本文中の下線③について、ログ管理のポリシに盛り込むべき具体的な内容を、25字以内で述べよ。

模範解答

取得するログの種類や保管方法、保管期間

解説

解答の論理構成

- 文章の起点

本文では、ログが機器ごとにばらばらで「このままでは、インシデントの原因究明に必要な情報を安全に確保及び保全することが困難」と明記されています。 - ポリシ策定の目的

そこで下線③として「ログ管理のポリシを策定」と掲げ、統一的な管理基準を整える必要性を示しています。 - ポリシに必須の項目

ログを有効活用するには

・何を(ログの種類)

・どのように(保管方法)

・どれだけ(保管期間)

を明確にすることが不可欠です。これらが欠けると「取得しているログの管理が機器ごとにそれぞれ異なる」という問題が再発します。 - 以上より、ポリシに盛り込むべき内容は

「取得するログの種類や保管方法、保管期間」

となります。

誤りやすいポイント

- 「分析手順」「担当部署」など運用面を優先し、本質のログ取得・保管基準を忘れる。

- 「バックアップ周期」だけを書くなど、項目が一部欠落してしまう。

- 「暗号化方式」など詳細技術ばかり挙げ、ポリシの基本三要素を示せない。

FAQ

Q: ログの保管期間はどのくらいが一般的ですか?

A: 規模や法規制によりますが、最低でも原因究明と訴訟対応を見据えた数ヶ月〜数年を設定する企業が多いです。

A: 規模や法規制によりますが、最低でも原因究明と訴訟対応を見据えた数ヶ月〜数年を設定する企業が多いです。

Q: 保管方法にはどんな方針がありますか?

A: 代表例は集中管理サーバへの転送、WORMメディアへの書き出し、暗号化ストレージでの長期保存などです。

A: 代表例は集中管理サーバへの転送、WORMメディアへの書き出し、暗号化ストレージでの長期保存などです。

Q: ログの種類とは具体的に何を指しますか?

A: OSログ、FW/IDS/IPSログ、アプリケーションログ、認証ログ、システム設定変更ログなどが代表的です。

A: OSログ、FW/IDS/IPSログ、アプリケーションログ、認証ログ、システム設定変更ログなどが代表的です。

関連キーワード: ログ管理、保管期間、証拠保全、ポリシ、フォレンジック

設問2:〔IRTメンバ向けのインシデント対応マニュアルの整備〕について、(1)、(2)に答えよ。

(2)本文中の下線④について、IRTではPGPを利用した電子署名を主にどのようなことを確認する目的で採用したと考えられるか。IRTの業務に即して35字以内で述べよ。

模範解答

セキュリティに関する情報やソフトウェアの提供元の真正性

解説

解答の論理構成

- 【問題文】では、外部からセキュリティ情報を受け取る際に

“IRT では、インシデント対応のコミュニティにおいて広く利用されている実績がある ④PGPを利用した電子署名を採用することにした。”

と記載されています。 - PGP の電子署名機能はメッセージの改ざん有無を検出し、さらに署名者の公開鍵を検証することで情報の送信元が本物かどうかを示します。

- IRT の役割として【表1】に

“セキュリティ情報の収集と提供”

が明示されており、外部から受領する脆弱性情報や配布ソフトウェアの信頼性を確認する必要があります。 - したがって、PGP を採用した主目的は「受け取るセキュリティ情報やソフトウェアが真正な提供元から来たものか」を確かめることだと結論付けられます。

誤りやすいポイント

- 「暗号化による機密保持」が主目的と誤解しやすい。設問は“電子署名”に焦点を当てており、認証・真正性確認が核心です。

- “改ざん検知”のみに着目し、送信元の正当性(なりすまし防止)を答え漏らすケース。

- 「メール全文を暗号化する」など、IRT の業務と直接結び付かない用途を述べてしまうミス。

FAQ

Q: 電子署名と暗号化は同じものですか?

A: いいえ。電子署名は改ざん検知と送信者の真正性確認、暗号化は機密性確保を目的とします。PGP は両機能を備えますが、本設問が問うのは電子署名です。

A: いいえ。電子署名は改ざん検知と送信者の真正性確認、暗号化は機密性確保を目的とします。PGP は両機能を備えますが、本設問が問うのは電子署名です。

Q: なぜ IRT で提供元の真正性確認が重要なのですか?

A: 偽の脆弱性情報や改ざんされたパッチを適用すると、かえってシステムを危険にさらすため、正当な送信者からの情報であることを確実にする必要があります。

A: 偽の脆弱性情報や改ざんされたパッチを適用すると、かえってシステムを危険にさらすため、正当な送信者からの情報であることを確実にする必要があります。

Q: 公開鍵はどのように配布・管理するのですか?

A: コミュニティで信頼されている鍵サーバを利用し、取得した公開鍵のフィンガープリントを相互確認する方法が一般的です。

A: コミュニティで信頼されている鍵サーバを利用し、取得した公開鍵のフィンガープリントを相互確認する方法が一般的です。

関連キーワード: 電子署名、公開鍵認証、セキュリティ情報、改ざん検知、脆弱性情報

設問3:〔IPSの運用〕について、(1)〜(3)に答えよ。

(1)本文中のc〜eに入れる適切な字句を、それぞれ15字以内で答えよ。

模範解答

c:アクセスがログに記録

d:ディレクトリトラバーサル

e:CONNECT

解説

解答の論理構成

- 【問題文】では特殊なポートスキャンについて「TCPのコネクションが正常に確立しないので、対象となったホスト上でcされにくい」とあります。“正常に確立しない”ため多くの OS やサービスがアクセスログを残さないことを指摘しています。よって c は「アクセスがログに記録」です。

- 5021 番シグネチャの説明で「パケットに含まれる文字列からすると、CGIプログラムに含まれるdの脆弱性を利用して…」とあります。図5のパス列 “../../…/etc/passwd” は階層を遡ってファイルを読み取る代表的攻撃で、脆弱性名はディレクトリトラバーサルです。よって d は「ディレクトリトラバーサル」です。

- 5829 番シグネチャについて「HTTP/1.1で定義されているeというメソッドが利用されています」と明記されています。HTTP/1.1 のメソッドで TCP を透過中継するものは CONNECT であり、SSL や SMTP などのトンネリングに利用されます。よって e は「CONNECT」です。

誤りやすいポイント

- c を「検知」などとすると、“検知”自体は IDS/IPS が行っているため説明と合致しません。文脈はホスト側ログ記録の有無です。

- d を「パストラバーサル」とカタカナだけで記述すると正式な脆弱性名称とみなされない場合があります。

- e の CONNECT メソッドは HTTP プロキシ機能専用と誤解しがちですが、問題文では「SMTPのようなプロトコルも中継」と補足されています。

FAQ

Q: ステルススキャンは必ず IDS で検知されますか?

A: IDS/IPS のシグネチャによっては検知できますが、ログに残りにくいという特性は変わらないため、ホスト側ログのみで追跡するのは困難です。

A: IDS/IPS のシグネチャによっては検知できますが、ログに残りにくいという特性は変わらないため、ホスト側ログのみで追跡するのは困難です。

Q: ディレクトリトラバーサル攻撃は CGI だけが対象ですか?

A: いいえ。静的 Web サーバや Web アプリケーション全般で、ファイルパスを受け取る箇所が適切にサニタイズされていないと同様に脆弱です。

A: いいえ。静的 Web サーバや Web アプリケーション全般で、ファイルパスを受け取る箇所が適切にサニタイズされていないと同様に脆弱です。

Q: CONNECT メソッドを無効化しても HTTPS は使えますか?

A: 通常の Web サーバ(リバースプロキシでない構成)では HTTPS 用の 443/TCP を直接待ち受けるため、CONNECT を無効にしても影響はありません。

A: 通常の Web サーバ(リバースプロキシでない構成)では HTTPS 用の 443/TCP を直接待ち受けるため、CONNECT を無効にしても影響はありません。

関連キーワード: ポートスキャン、ステルススキャン、ディレクトリトラバーサル、HTTP CONNECT, IDS/IPS

設問3:〔IPSの運用〕について、(1)〜(3)に答えよ。

(2)本文中の下線⑤について、IPSが設置されておらず、かつWebサーバでこのメソッドが受け付けられる設定になっている状態で図6の脅威が発生した場合には、Webサーバでどのような問題が発生する可能性が高いと考えられるか。30字以内で述べよ。

模範解答

Webサーバがメールの不正中継に利用されるという問題

解説

解答の論理構成

-

図6に示されたパケット

―――

e mail.example.com:25 HTTP/1.1

―――

ここで e は HTTP/1.1 の CONNECT メソッドです。 -

CONNECT メソッドの役割

U君:図6を見ると、HTTP/1.1で定義されているeというメソッドが利用されています。これはWebサーバがいわゆるプロキシサーバとして動作しているときに、TCPの通信を透過的に中継させる目的で利用されるものです。主にSSLを中継させるのに使うことが多いのですが、SMTPのようなプロトコルも中継させることができます。

➜ CONNECT が許可されると、外部のホスト(ここでは mail.example.com:25)との TCP セッションを Web サーバが中継できるようになります。 -

SMTP ポートへの接続意図

ポート 25 は SMTP 用です。Web サーバがこの通信を中継すると、攻撃者は自サイトを経由せずにメール送信が可能になります。 -

不正利用の結果

U君:設定に問題のあるWebサーバを悪用して、外部のメールサーバとSMTPで通信させようとしたようですね。

➜ 攻撃者は Web サーバを「オープンプロキシ」「第三者中継サーバ」として利用し、スパムやフィッシングメールを大量送信できます。 -

IPS と設定がない場合の想定

問題文では「IPSが設置されておらず、かつWebサーバでこのメソッドが受け付けられる設定」に言及しており、遮断も拒否もされない状態を想定しています。

➜ 最も起こり得るのは「Web サーバがメールの不正中継に利用される」というインシデントです。

誤りやすいポイント

- “SMTP で通信” とあるため「メールサーバが攻撃される」と誤読しやすい。実際は Web サーバが踏み台にされる。

- CONNECT メソッドの用途を SSL トンネリング専用と考えがちだが、TCP なら他プロトコルも中継できる。

- 「不正中継=メール送信量増加」とだけ捉え、スパム送信によるブラックリスト登録・信頼失墜のリスクを見落としやすい。

FAQ

Q: CONNECT メソッドを無効化すれば完全に安全ですか?

A: プロキシ機能を使わない Web サーバなら有効策ですが、他のメソッド(POST 経由の転送など)でも類似悪用が起こる可能性があるため、FW や WAF での制御も併用すると効果的です。

A: プロキシ機能を使わない Web サーバなら有効策ですが、他のメソッド(POST 経由の転送など)でも類似悪用が起こる可能性があるため、FW や WAF での制御も併用すると効果的です。

Q: オープンプロキシとオープンリレーの違いは?

A: オープンプロキシは HTTP 等の任意通信を中継する公開プロキシ、オープンリレーは SMTP サーバが第三者メールを中継する状態です。本設問では Web サーバがオープンプロキシとなり、その結果 SMTP リレーを許す点が特徴です。

A: オープンプロキシは HTTP 等の任意通信を中継する公開プロキシ、オープンリレーは SMTP サーバが第三者メールを中継する状態です。本設問では Web サーバがオープンプロキシとなり、その結果 SMTP リレーを許す点が特徴です。

Q: IPS のシグネチャ設定で警告メール削減は安全面で問題ない?

A: 問題ありません。⑥一定の条件を満たす場合には警告メールを送らないよう、シグネチャの設定を調整して危険度のレベルを変える とあるように、不要なアラートを抑制しつつ重大イベントは通知させることが推奨されます。

A: 問題ありません。⑥一定の条件を満たす場合には警告メールを送らないよう、シグネチャの設定を調整して危険度のレベルを変える とあるように、不要なアラートを抑制しつつ重大イベントは通知させることが推奨されます。

関連キーワード: CONNECTメソッド、オープンプロキシ、SMTPリレー、不正中継、ポート25

設問3:〔IPSの運用〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑥について、T課長がシグネチャの設定を調整するように求めたセキュリティ上の理由を40字以内で述べよ。また、ある特定の脅威について危険度のレベルを既定値から下げることを許容する場合の条件を35字以内で述べよ。

模範解答

理由:対応が不要な警告メールが多いと対応が必要な警告メールを見落とすから

条件:DMZでは利用していないシステムや機能に関する警告メールであること

解説

解答の論理構成

-

状況整理

- IPS は「レベル 4 又はレベル 3 の脅威が検知されたときには IRT メンバに対して警告メールが送信される設定」を採用しました。

- ところが「最初の 1 時間のうちに大量の警告メールが IRT メンバに送信された」ため、T 課長は「⑥一定の条件を満たす場合には警告メールを送らないよう、シグネチャの設定を調整して危険度のレベルを変える」方針を示しました。

-

「大量の警告メール」が抱えるリスク

- メールがひっきりなしに届くと、担当者は本当に深刻な通知を見落とす恐れがあります。

- したがって「警告メールが多すぎるのは困りますね」という U 君の発言を根拠に、 〈不要な通知が重要な通知の確認を阻害する〉というセキュリティ上の理由が導かれます。

-

危険度を下げてもよいケース

- 具体例として T 課長は、CONNECT メソッドを用いた脅威 (ID 5829) に言及し、U 君は「⑤Webサーバではこのメソッドを受け付けない設定になっています」と説明しました。

- つまり、IPS が検知した脅威が「自社の DMZ 内サーバで無効化・未使用の機能」に関するものであれば、実害が発生しません。

- よって、その種のシグネチャについては危険度を下げても運用上問題がない、という条件が成立します。

-

まとめ

- 理由:不要な大量通知は重要通知の見落としにつながる。

- 条件:自社 DMZ で利用しないサービス/機能に対する脅威であること。

誤りやすいポイント

- 「レベルを下げる=脅威を無視してよい」と早合点する

→ 実際には“自社環境に影響しない”ことを確認したうえでレベル変更が必要です。 - 「警告メールが多い=メールサーバの負荷軽減が目的」と読み違える

→ 目的は担当者の注意力維持(見落とし防止)です。 - 5829 以外のシグネチャも無条件でレベルを下げてよいと思い込む

→ 対象システムで機能が無効化されているかを個別に検証する必要があります。

FAQ

Q: 警告メールをフィルタリングする代わりに IPS の遮断機能だけで運用してもよいですか?

A: 遮断に成功していても根本原因や新種攻撃の兆候を把握するため、適切な通知は残すべきです。フィルタリングは“不要な通知だけを抑制”する形で行います。

A: 遮断に成功していても根本原因や新種攻撃の兆候を把握するため、適切な通知は残すべきです。フィルタリングは“不要な通知だけを抑制”する形で行います。

Q: レベルを下げた後にシグネチャが更新された場合、再評価は必要ですか?

A: はい。設定は保持されますが、脅威の内容が変わる可能性があるため、更新のたびに自社環境への影響を再確認します。

A: はい。設定は保持されますが、脅威の内容が変わる可能性があるため、更新のたびに自社環境への影響を再確認します。

Q: DMZ で使わないプロトコルなのにレベルを下げずブロックし続けるのは問題ですか?

A: ブロック自体は問題ありませんが、不要な警告が残ると運用効率が下がります。設定調整で誤警報を減らす方が望ましいです。

A: ブロック自体は問題ありませんが、不要な警告が残ると運用効率が下がります。設定調整で誤警報を減らす方が望ましいです。

関連キーワード: IPS, シグネチャ、ステルススキャン、危険度レベル、フォレンジック

設問4:〔インシデントの発生と対応〕について、(1)、(2)に答えよ。

(1)本文中の下線⑦について、U君が電源を再投入しなかった理由を40字以内で述べよ。

模範解答

再起動することでサーバ機上のファイルが改変される可能性があるから

解説

解答の論理構成

- 事実確認

本文には「⑦ U 君はこのサーバ機の電源を再投入せず、サーバ機からハードディスクを取り出した」とあります。 - インシデント対応の目的

図4の(5)において「必要な情報を確実に保全し、発生した事象を様々な要素から解明することが目的」と明記されています。 - 電源再投入の影響

OS が起動するとログローテーションや一時ファイルの上書きが行われ、感染マルウェアの自動削除・改変も起こり得ます。これは“確実な保全”を阻害します。 - 結論

したがって再起動を避け、ディスクを物理的に取り外して複製したのは「証拠となるファイルを改変せず保全するため」であり、設問の解答は

「再起動することでサーバ機上のファイルが改変される可能性があるから」

となります。

誤りやすいポイント

- 「メモリ内容が消える」だけに触れ、ディスク改変リスクを書かない。

- 「感染が広がる」など再起動と無関係な理由を書く。

- 単に「フォレンジックのため」とだけ記述し、具体的に何を守るかを示さない。

FAQ

Q: 停電時に電源が落ちた機器はどう扱うべきですか?

A: 原則としてそのまま保管し、物理複製後に解析します。安易な再投入は避けます。

A: 原則としてそのまま保管し、物理複製後に解析します。安易な再投入は避けます。

Q: メモリ取得を優先すべきケースはありますか?

A: ランサムウェアなど揮発情報が重要な場合は、メモリ取得専用ツールでダンプを取る手順を事前に整備します。

A: ランサムウェアなど揮発情報が重要な場合は、メモリ取得専用ツールでダンプを取る手順を事前に整備します。

Q: デジタル署名付きハッシュを取る意味は?

A: 複製ディスクが改竄されていないことを第三者に証明するためです。

A: 複製ディスクが改竄されていないことを第三者に証明するためです。

関連キーワード: デジタルフォレンジック、証拠保全、ログ解析、マルウェア感染

設問4:〔インシデントの発生と対応〕について、(1)、(2)に答えよ。

(2)本文中の下線⑧について、U君が取り出したハードディスクを直接用いて解析を行わなかった理由を35字以内で述べよ。

模範解答

解析の際に原本のデータを書き換えてしまう可能性があるから

解説

解答の論理構成

- 問題文では「取り出したハードディスクの内容は、専用の複製装置を用いて別のハードディスクに全セクタを複製し、⑧この複製に対してフォレンジックツールを実行して解析を行った」と記述されています。

- デジタルフォレンジクスの基本は、原本を改変しないまま証拠を保全・解析することです。解析ツールは読み取り専用であってもメタデータ更新などによる書込みを完全に排除できない場合があります。

- そこで、原本であるハードディスクを直接操作するのではなく「専用の複製装置」によりビット単位で正確にコピーした複製ディスク(イメージ)を作成し、複製側で解析します。

- これにより、解析作業中に誤ってデータを書き換えるリスクを排除し、証拠の完全性と真正性を担保できます。

- 以上から、模範解答の「解析の際に原本のデータを書き換えてしまう可能性があるから」という理由が導かれます。

誤りやすいポイント

- 原本をライトプロテクトすれば直接解析してもよいと短絡的に考える

- 「複製はバックアップ目的」と勘違いし、証拠保全の観点を漏らす

- データ改ざんリスクを「フォレンジックツールの品質問題」と限定し、本質的な手続きを軽視する

FAQ

Q: なぜビット単位で全セクタを複製する必要があるのですか?

A: ファイルシステム管理外の未使用領域や削除ファイルの痕跡も証拠になり得るため、セクタレベルで完全に複製します。

A: ファイルシステム管理外の未使用領域や削除ファイルの痕跡も証拠になり得るため、セクタレベルで完全に複製します。

Q: ライトブロッカーを使用すれば原本で解析しても良いのでは?

A: 物理的ライトブロッカーは有効ですが、運用ミスやツール側の挙動で書込みが発生する余地を完全には排除できないため、保全と解析の段階を分離するのが実務上の標準手順です。

A: 物理的ライトブロッカーは有効ですが、運用ミスやツール側の挙動で書込みが発生する余地を完全には排除できないため、保全と解析の段階を分離するのが実務上の標準手順です。

Q: イメージ取得後、原本ディスクはどう扱いますか?

A: 署名済み封印や耐改ざん保管庫で保管し、チェインオブカストディを記録して証拠性を維持します。

A: 署名済み封印や耐改ざん保管庫で保管し、チェインオブカストディを記録して証拠性を維持します。

関連キーワード: デジタルフォレンジクス、証拠保全、ハードディスク複製、イメージ解析、データ改ざん防止

設問5:

〔インシデントからの反省〕について、本文中の下線⑨の、周知、教育が不足していたために、ボット感染のインシデント対応において露呈したと考えられる問題を二つ挙げ、それぞれ35字以内で述べよ。また、それらの問題への対応として、全従業員向けインシデント対応マニュアルに記載すべき具体的な内容をそれぞれ35字以内で述べよ。

模範解答

①:

問題:開発系システムの構成情報が最新に保たれていなかったこと

記載内容:一時的な変更の際も、開発系システムの構成情報を常に最新に保つ。

②:

問題 開発課の担当者が勝手にサーバ機をシャットダウンしたこと

記載内容 インシデント発生時の機器の操作は IRTの指示に従って行う。

解説

解答の論理構成

-

構成情報未更新という問題

・本文には「開発系システムの構成情報で送信元の IP アドレスを確認したところ、送信元の IP アドレスに該当する機器が記載されていなかった」とあります。

・構成台帳が最新であれば “未知の端末か正規の端末か” を即判定でき、感染端末を早期に隔離できます。

・従って「開発系システムの構成情報が最新に保たれていなかったこと」が周知・教育不足によって露呈した 1 つ目の問題です。

・マニュアルには「一時的な機器接続を含め構成情報を常時更新する手順」を明記することで再発防止が図れます。 -

証拠保全手順を守らず電源を切断した問題

・本文には「当該サーバ機は U 君が電話で問い合わせた直後に担当者がシャットダウンし、電源が切断された」とあります。

・電源断によりメモリ上の揮発情報やネットワーク接続状態が失われ、フォレンジック分析の難易度が上がります。

・これは “インシデント発生時の現場保存” の教育不足が原因で、2 つ目の問題に該当します。

・マニュアルには「インシデント疑い時は自ら操作せず IRT 指示に従う」ことを明示し、証拠保全手順を従業員に徹底させる必要があります。

誤りやすいポイント

- 「一時的な接続だから構成台帳に載せる必要がない」と判断しがちですが、臨時端末こそリスクが高く必須項目です。

- 感染端末を“安全のために電源を切る”と誤解しがちですが、標準手順にない操作は証拠の散逸につながります。

- IRT のみが対策を講じればよいと考え、一般従業員の役割を軽視するミスも多発します。

FAQ

Q: 構成情報はどのタイミングで更新すべきですか?

A: 端末をネットワークに接続する前後いずれかでなく、「接続計画時点」で登録し、変更完了後に確認する二段階管理が望ましいです。

A: 端末をネットワークに接続する前後いずれかでなく、「接続計画時点」で登録し、変更完了後に確認する二段階管理が望ましいです。

Q: 電源を落とさずに感染拡大しないか心配です。

A: まずネットワークから物理的に切り離し、揮発情報を取得した後に電源断を判断します。マニュアル化された手順に従うことが最優先です。

A: まずネットワークから物理的に切り離し、揮発情報を取得した後に電源断を判断します。マニュアル化された手順に従うことが最優先です。

Q: 構成台帳の更新やインシデント報告を誰が承認しますか?

A: 台帳は管理者が保守しますが、責任部署のリーダーが承認し、IRT へ自動通知されるワークフローを整備すると運用漏れを防げます。

A: 台帳は管理者が保守しますが、責任部署のリーダーが承認し、IRT へ自動通知されるワークフローを整備すると運用漏れを防げます。

関連キーワード: 構成管理、証拠保全、フォレンジック、ボット感染、インシデントレスポンス