情報処理安全確保支援士 2011年 秋期 午後1 問03

プロキシ経由の Web アクセスに関する次の記述を読んで、設問1~3に答えよ。

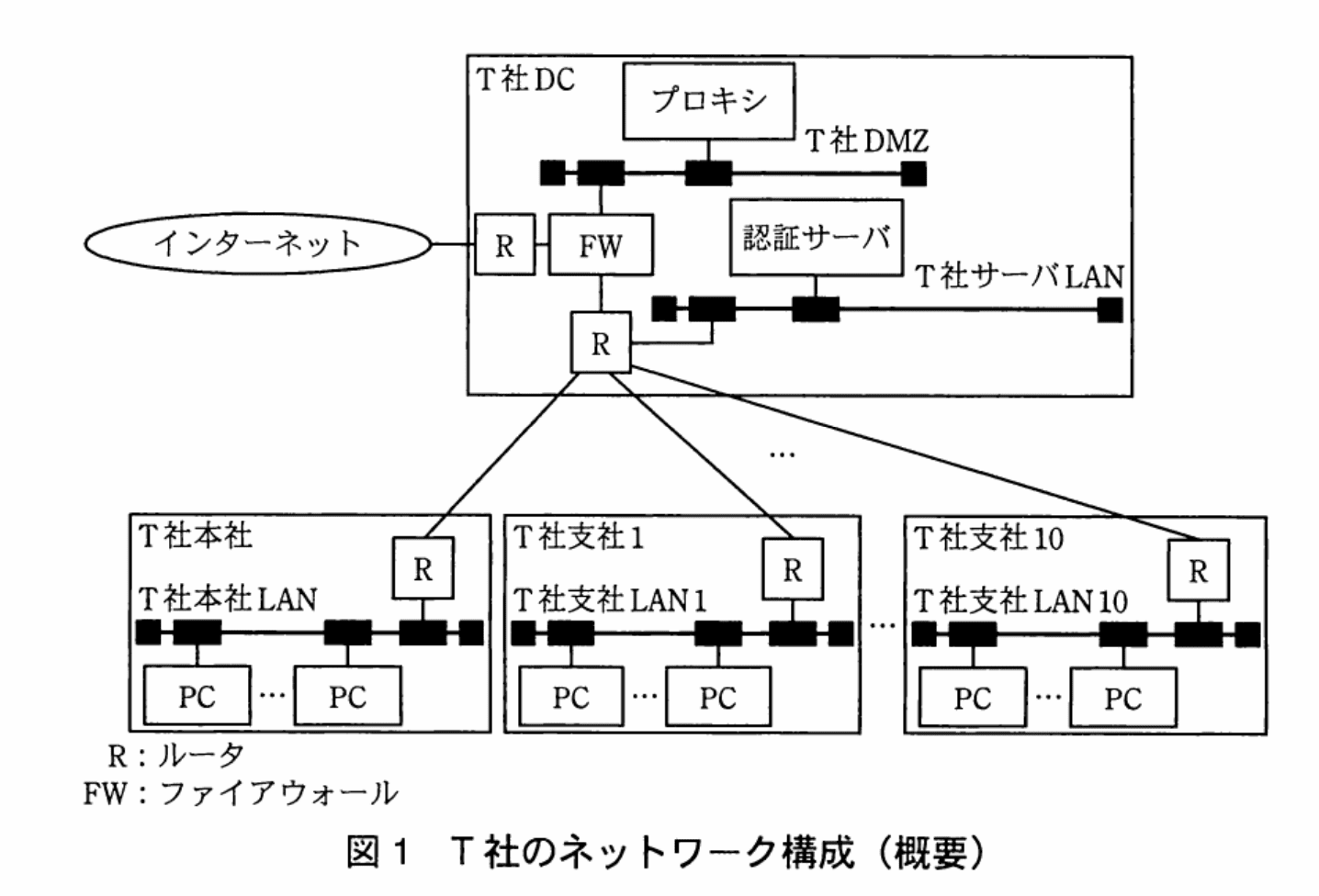

T社は従業員数3,000名の食品卸売業を営む企業であり、全国10都市に支社を展開している。T社ではデータセンタ(以下、T社DCという)内に各種サーバを設置し、本社と各支社間を広域イーサネットで接続している。

T社の従業員には1台ずつPCが貸与されている。T社では広域イーサネットとは別にインターネットも利用しており、インターネットへのアクセス管理ルールでは、業務目的に限りインターネット上のWebサイト(以下、インターネットサイトという)へのアクセスを許可すること、並びに各従業員のインターネットサイトへのアクセス状況を記録するために、アクセスログを取得すること及びインターネットサイトに向けて送信された内容をログとして取得することを定めている。

T社本社及び各支社のLANに設置したPCからは直接インターネットにアクセスできないように、ルータ及びファイアウォールを設定している。ブラウザからインターネットサイトへのアクセスは、T社DCに設置したプロキシを経由して行う。T社のネットワーク構成の概要を図1に示す。

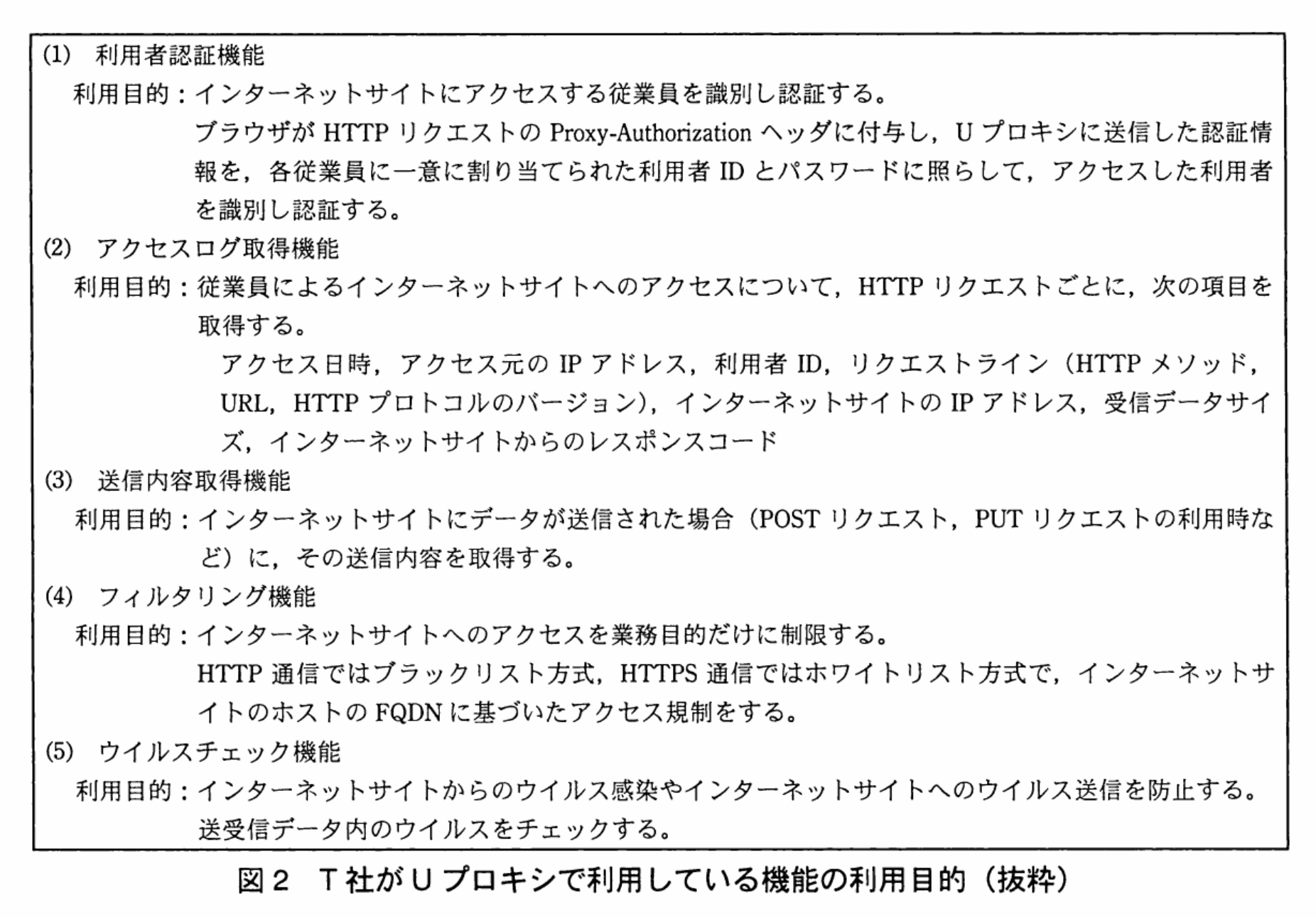

プロキシにはU社のプロキシ製品(以下、Uプロキシという)が使われている。T社がUプロキシで利用している機能の利用目的を図2に示す。

〔HTTPS 通信の制限〕

T社では、①インターネットへのアクセス管理ルールに基づき、インターネットサイトへの HTTPS 通信によるアクセスを原則として禁止している。業務上、HTTPS 通信が必要なインターネットサイトはホワイトリストに登録し、U プロキシのフィルタリング機能を用いて、アクセスを許可している。

HTTPS通信を許可するホワイトリストは、定期見直しを情報システム部で四半期ごとに行っている。この見直しにおいて、インターネットで電子ファイルをやり取りできるファイル共有サービスの URL が登録されていたことが判明した。このURLのインターネットサイトにアクセスしていた従業員に確認したところ、顧客との間で電子ファイルをやり取りしていたことが分かった。業務上、同インターネットサイトを利用する必要があるので、アクセスは禁止できないが、同インターネットサイトを利用すれば社外に情報を持出し可能なこと、また、電子ファイルを不正に社外へ持ち出された場合に、当該電子ファイルを特定できないことが懸念として浮上した。そのため、情報システム部の S 部長は、インターネットサイトへのアクセスに対するプロキシでのログ取得方式の改善を検討するよう、情報セキュリティ担当の K主任に指示した。

〔新たなプロキシ製品導入の検討〕

K主任は、HTTPS通信時にプロキシで詳細なログを取得するためには、Uプロキシとは異なる仕組みをもつプロキシ製品を導入する必要があると考えた。そこで、Uプロキシを、HTTPS通信を一旦復号する機能をもつL社のプロキシ製品(以下、Lプロキシという)で置き換えることが可能かどうかを確認することにした。

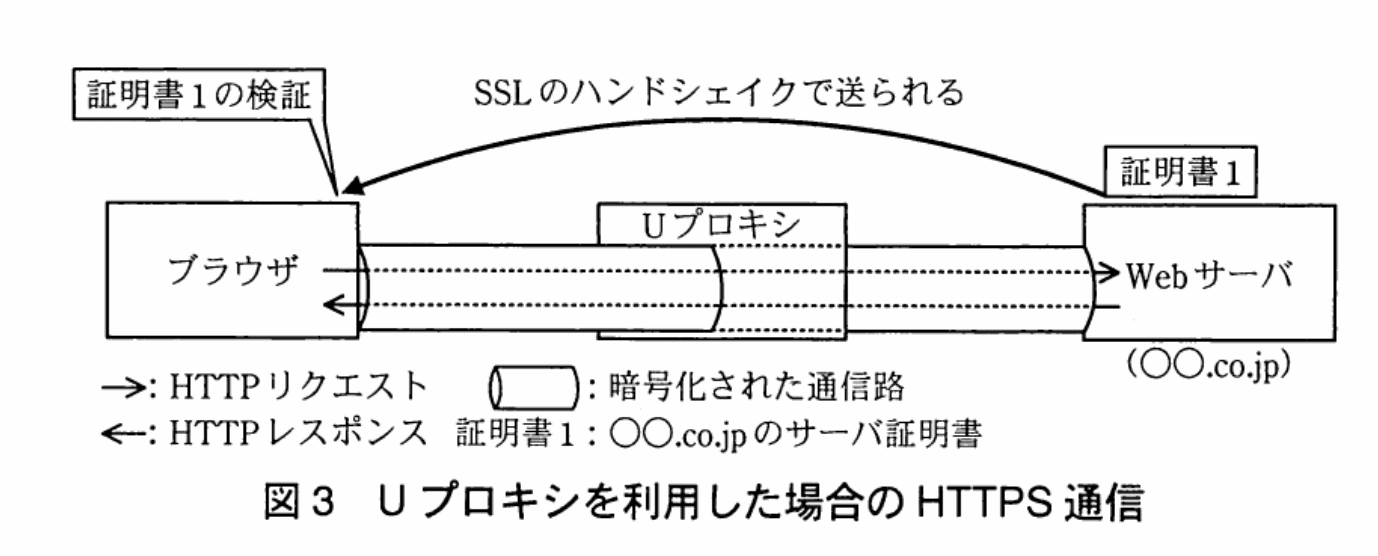

Uプロキシを利用したHTTPS通信では、暗号化された通信路をブラウザとWebサーバ間で確立する。Uプロキシを利用した場合のHTTPS通信を図3に示す。

〔HTTPS 通信の制限〕

T社では、①インターネットへのアクセス管理ルールに基づき、インターネットサイトへの HTTPS 通信によるアクセスを原則として禁止している。業務上、HTTPS 通信が必要なインターネットサイトはホワイトリストに登録し、U プロキシのフィルタリング機能を用いて、アクセスを許可している。

HTTPS通信を許可するホワイトリストは、定期見直しを情報システム部で四半期ごとに行っている。この見直しにおいて、インターネットで電子ファイルをやり取りできるファイル共有サービスの URL が登録されていたことが判明した。このURLのインターネットサイトにアクセスしていた従業員に確認したところ、顧客との間で電子ファイルをやり取りしていたことが分かった。業務上、同インターネットサイトを利用する必要があるので、アクセスは禁止できないが、同インターネットサイトを利用すれば社外に情報を持出し可能なこと、また、電子ファイルを不正に社外へ持ち出された場合に、当該電子ファイルを特定できないことが懸念として浮上した。そのため、情報システム部の S 部長は、インターネットサイトへのアクセスに対するプロキシでのログ取得方式の改善を検討するよう、情報セキュリティ担当の K主任に指示した。

〔新たなプロキシ製品導入の検討〕

K主任は、HTTPS通信時にプロキシで詳細なログを取得するためには、Uプロキシとは異なる仕組みをもつプロキシ製品を導入する必要があると考えた。そこで、Uプロキシを、HTTPS通信を一旦復号する機能をもつL社のプロキシ製品(以下、Lプロキシという)で置き換えることが可能かどうかを確認することにした。

Uプロキシを利用したHTTPS通信では、暗号化された通信路をブラウザとWebサーバ間で確立する。Uプロキシを利用した場合のHTTPS通信を図3に示す。

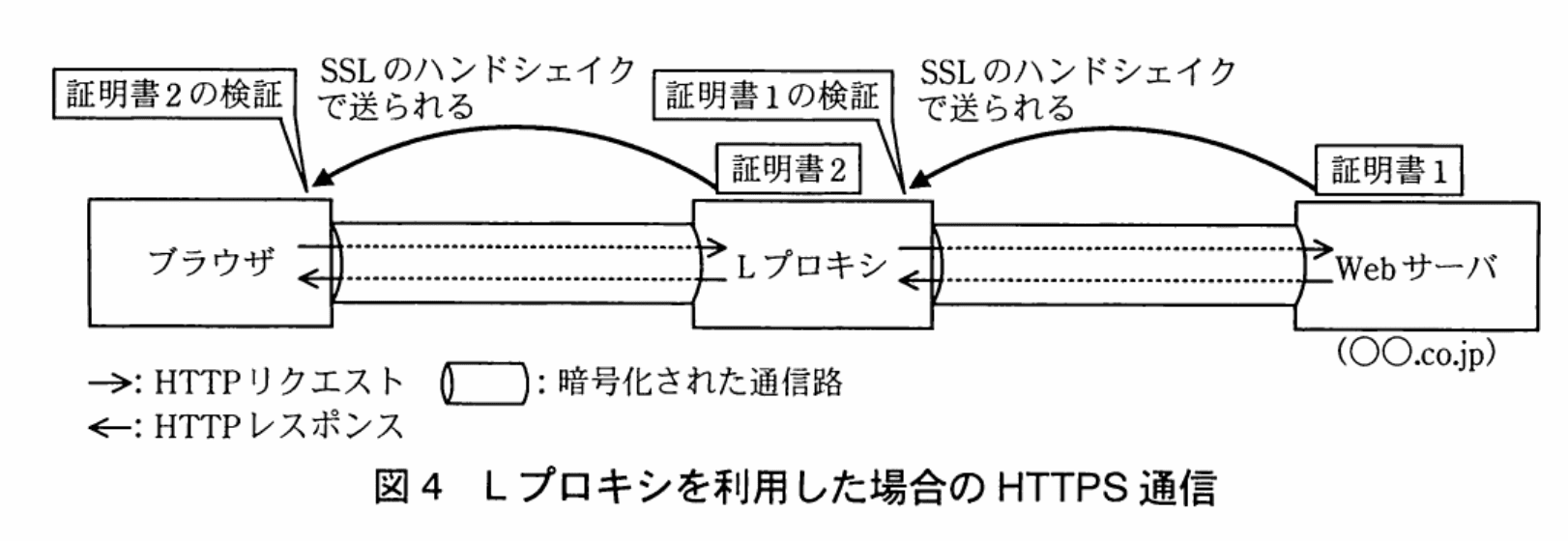

一方、Lプロキシを利用したHTTPS通信では、ブラウザとLプロキシ間、及びLプロキシとWebサーバ間において、それぞれ独立の暗号化された通信路を確立する。Lプロキシは証明書1を受け取ると、ブラウザには転送せずに、自身で証明書1の検証を行う。次に、Lプロキシは認証局として証明書1と同じコモンネームのサーバ証明書(以下、証明書2という)を新たに作成し、ブラウザに送る。Lプロキシを利用した場合のHTTPS通信を図4に示す。

ブラウザがLプロキシ経由でWebサーバとHTTPS通信を行うとき、ブラウザが暗号化してLプロキシに送信したデータはLプロキシで一旦復号される。Lプロキシでアクセスログの取得、送信内容の取得及びウイルスチェックが行われた後、送信データは再度暗号化されて、Webサーバに送信される。受信データについてもLプロキシで同様の処理が行われる。

〔HTTPS通信時の安全性の確認〕

K主任は、確認したLプロキシの仕様をS部長に説明した。次は、K主任とS部長の会話である。

S部長:HTTPS通信でWebサーバのサーバ証明書の正当性を確認しないまま、ブラウザがアクセスを継続すると、偽サイトに誘導された場合でなくても、a攻撃を受けて、通信を盗聴される可能性があるので、アクセスを許可してはいけない。そこで、まずLプロキシを利用したHTTPS通信時のサーバ証明書の検証について確認したい。Lプロキシでは二つのサーバ証明書を利用しているが、②ブラウザは証明書2の検証において、証明書2の正当性を確認できないのではないか。

K主任:ご指摘のとおり、事前に何の準備もしなかった場合は、証明書2の正当性を確認できません。証明書2の正当性を確認できるようにするためには、事前にブラウザでb必要があります。

S部長:証明書1の正当性はどこで確認するのかね。

K主任:証明書1の正当性はLプロキシで検証します。証明書1の正当性を確認できなかった場合のWebサーバへのアクセスの可否は、Lプロキシで設定できます。

S部長:なるほど。サーバ証明書の検証については問題なさそうだね。

情報システム部における検討結果を踏まえ、T社ではLプロキシを採用する方針とし、Lプロキシの導入に向けた動作検証を行うことにした。

設問1:T社におけるインターネットサイトへのアクセスについて(1)〜(3)に答えよ。

(1)本文中の下線①について、T社がHTTPS通信によるアクセスを原則として禁止しているのは、どのような理由からか。20字以内で述べよ。

模範解答

ログを平文で記録できないから

解説

解答の論理構成

- 【問題文】では、T社のルールとして「各従業員のインターネットサイトへのアクセス状況を記録するために、アクセスログを取得すること及びインターネットサイトに向けて送信された内容をログとして取得すること」を要求しています。

- 一方、下線①の前段に「インターネットサイトへの HTTPS 通信によるアクセスを原則として禁止している」とあります。HTTPS は通信内容を暗号化するため、プロキシはパケットを解析できず、(1) どの URL にアクセスしたか、(2) POST/PUT で何を送信したか、といった詳細を平文で取得できません。

- つまり、HTTPS を許可すると「アクセス状況」「送信内容」をルールどおりに取得・保存できなくなるので、アクセス制御の根拠が失われます。

- したがって、設問(1)の理由は「ログを平文で記録できないから」となります。

誤りやすいポイント

- 「セキュリティを高めるために暗号化通信を禁止している」と勘違いしやすいですが、目的は暗号化そのものではなく“ログ取得・内容把握”です。

- 「ウイルスチェックができないから」と答えてしまうケースがありますが、問題文は送信内容とアクセス状況の記録を強調しており、ウイルスチェックは副次的機能です。

- HTTPS でもUプロキシ経由ならヘッダだけは見えるのでは、と思いがちですが、TLS 1.2 以前でもURLパスやPOSTデータは暗号化されるため取得不能です。

FAQ

Q: なぜホワイトリスト方式ならHTTPSを一部許可できるのですか?

A: 許可対象を限定することでログ取得困難というリスクを最小化し、業務上必須のサイト利用だけを認めているためです。

A: 許可対象を限定することでログ取得困難というリスクを最小化し、業務上必須のサイト利用だけを認めているためです。

Q: HTTP/2 や TLS 1.3 になっても同じ問題が発生しますか?

A: はい。暗号化通信である限り、プロキシが復号しないかぎり送受信内容を平文で記録できない点は変わりません。

A: はい。暗号化通信である限り、プロキシが復号しないかぎり送受信内容を平文で記録できない点は変わりません。

Q: Lプロキシのように復号機能を持たせれば全HTTPSを許可できますか?

A: 技術的には可能ですが、証明書の検証フローやプライバシー配慮など追加の運用課題が発生します。

A: 技術的には可能ですが、証明書の検証フローやプライバシー配慮など追加の運用課題が発生します。

関連キーワード: HTTPS, 暗号化、アクセスログ、プロキシ、復号化

設問1:T社におけるインターネットサイトへのアクセスについて(1)〜(3)に答えよ。

(2)図2について、HTTPS通信を行うことで利用目的を達成できなくなるものはどれか。図2中の項番(1)〜(5)から選び、全て答えよ。

模範解答

(2)、(3)、(5)

解説

解答の論理構成

- 【問題文】では、U プロキシ経由の HTTPS 通信について

「“Uプロキシを利用したHTTPS通信では、暗号化された通信路をブラウザとWebサーバ間で確立する。”」

と記載されており、U プロキシは暗号化されたペイロードを復号できません。 - 図2(2)「アクセスログ取得機能」は

「“HTTP リクエストごとに…リクエストライン(HTTP メソッド、URL、HTTP プロトコルのバージョン)”」

を取得するとあります。リクエストラインは TLS で暗号化されるため、U プロキシは取得できず、利用目的を達成できません。 - 図2(3)「送信内容取得機能」は

「“送信内容を取得する。”」

とありますが、POST/PUT のボディは暗号化されているため取得不能です。 - 図2(5)「ウイルスチェック機能」は

「“送受信データ内のウイルスをチェックする。”」

とあります。データ本体が暗号化されているので検査できません。 - 図2(1)「利用者認証機能」は Proxy-Authorization ヘッダを HTTP CONNECT 要求に付与する方式であり、TLS セッション確立前に行われるため問題なく機能します。

- 図2(4)「フィルタリング機能」は HTTPS に対して「“ホワイトリスト方式で…ホストの FQDN に基づいたアクセス規制”」と明記されており、CONNECT 要求に含まれる FQDN だけで判定できるので達成可能です。

- 以上より、HTTPS 通信によって利用目的を達成できなくなるのは (2)、(3)、(5) です。

誤りやすいポイント

- 「アクセスログ取得機能は IP アドレスだけでも成立する」と誤解しやすいですが、図2には URL まで取得すると明示されており、TLS で見えなくなります。

- フィルタリング機能も HTTPS では無力と思い込みがちですが、ホワイトリスト方式で FQDN を参照するため CONNECT 要求だけで判定できます。

- 利用者認証ヘッダが暗号化後に送られると勘違いし、(1) を選択してしまうケースがあります。実際には TLS 握手前なので平文です。

FAQ

Q: HTTPS でも IP アドレスは見えるのに、なぜ (2) が不達成になるのですか?

A: 図2(2)は「URL」を取得対象に含みます。IP アドレスだけでは要件を満たさないため、暗号化で URL が読めなくなると目的を達成できません。

A: 図2(2)は「URL」を取得対象に含みます。IP アドレスだけでは要件を満たさないため、暗号化で URL が読めなくなると目的を達成できません。

Q: ウイルスチェック製品は HTTPS ストリーミングでも検査できるのでは?

A: U プロキシは復号機能を持たないため、暗号化されたペイロードを検査できません。復号できる L プロキシのような仕組みがあって初めて検査可能です。

A: U プロキシは復号機能を持たないため、暗号化されたペイロードを検査できません。復号できる L プロキシのような仕組みがあって初めて検査可能です。

Q: フィルタリングが働くのはホワイトリスト方式だけですか?

A: 図2(4)に「“HTTPS 通信ではホワイトリスト方式”」とあり、HTTPS ではブラックリストは用いていません。

A: 図2(4)に「“HTTPS 通信ではホワイトリスト方式”」とあり、HTTPS ではブラックリストは用いていません。

関連キーワード: HTTPS通信、暗号化、アクセスログ、ウイルスチェック、フィルタリング

設問1:T社におけるインターネットサイトへのアクセスについて(1)〜(3)に答えよ。

(3)ブラウザのURL入力欄に次のURLを入力したときに、ブラウザがプロキシに最初に送信するHTTPメッセージのリクエストラインはどれか。解答群の中から選び、記号で答えよ。

入力したURL:https://○○.co.jp/index.html

解答群

ア:CONNECT ○○.co.jp:443 HTTP/1.1

イ:GET ○○.co.jp:443/index.html HTTP/1.1

ウ:POST ○○.co.jp:443/index.html HTTP/1.1

エ:SSL ○○.co.jp:443 HTTP/1.1

模範解答

ア

解説

解答の論理構成

- ブラウザが https:// で始まる URL を入力すると、暗号化通信(TLS/SSL)を開始するためにプロキシとの間でトンネルを確立する必要があります。

引用:- 「Uプロキシを利用したHTTPS通信では、暗号化された通信路をブラウザとWebサーバ間で確立する。」

- HTTP/1.1 仕様では、このトンネル確立要求を行うメソッドとして “CONNECT” が定義されています。リクエストラインは

CONNECT 送信先ホスト:ポート HTTP/1.1

という形式になります。 - https://○○.co.jp/index.html の既定ポートは “443” なので、ホスト名とポート番号を組にして ○○.co.jp:443 と指定します。

- 以上より、最初に送られるリクエストラインは

「CONNECT ○○.co.jp:443 HTTP/1.1」

に一致するため、解答群では “ア” が正しいと判断できます。

誤りやすいポイント

- 「GET ○○.co.jp:443/index.html HTTP/1.1」を選ぶミス

HTTPS では最初に GET は送られず、トンネル確立後に暗号化された GET が流れる点を見落としがちです。 - ポート番号の省略

CONNECT ではポート番号指定が必須です。○○.co.jp だけでは不完全となります。 - “SSL” という非標準メソッドの選択

HTTP メッセージのメソッドに “SSL” は存在しません。

FAQ

Q: HTTPS であってもプロキシに直接 GET を送ってはいけないのですか?

A: いけません。プロキシが内容を解釈しない暗号化通路を作るため、まず CONNECT でトンネルを張り、その内部で暗号化された GET がやり取りされます。

A: いけません。プロキシが内容を解釈しない暗号化通路を作るため、まず CONNECT でトンネルを張り、その内部で暗号化された GET がやり取りされます。

Q: ポート番号が 443 以外の場合はどうなりますか?

A: URL に明示されたポートを CONNECT 行に指定します。例:https://example.com:8443/ なら CONNECT example.com:8443 HTTP/1.1 です。

A: URL に明示されたポートを CONNECT 行に指定します。例:https://example.com:8443/ なら CONNECT example.com:8443 HTTP/1.1 です。

Q: Lプロキシのように復号するタイプでも CONNECT は同じですか?

A: はい。トンネル確立の部分は変わりません。その後に復号/再暗号化など製品固有の処理が追加されるだけです。

A: はい。トンネル確立の部分は変わりません。その後に復号/再暗号化など製品固有の処理が追加されるだけです。

関連キーワード: HTTPS, CONNECTメソッド、トンネル接続、TLS, HTTP/1.1

設問2:HTTPS通信時の安全性の確認について(1)、(2)答えよ。

(1)本文中のaに入れる用語を答えよ。

模範解答

a:中間者

解説

解答の論理構成

- 問題文の引用

「S部長:HTTPS通信でWebサーバのサーバ証明書の正当性を確認しないまま、ブラウザがアクセスを継続すると、偽サイトに誘導された場合でなくても、a攻撃を受けて、通信を盗聴される可能性がある…」 - “通信を盗聴される”という結果をもたらす代表的な攻撃

・暗号化通信を第三者が途中で解読・改ざんする典型的な手口は“Man-in-the-Middle”であり、日本語では「中間者攻撃」または単に「中間者」と呼ばれます。 - 証明書の検証が行われない場合の脅威

・ブラウザが提示されたサーバ証明書を検証しない → 攻撃者が途中で偽装した証明書を提示しても接続が成立 → 攻撃者が暗号化通信を復号・再暗号化できる状態になる。 - よって a に入る語は「中間者」と導けます。

誤りやすいポイント

- 「盗聴」というキーワードからパケットキャプチャのみを連想し、「盗聴攻撃」と答えてしまう。

- HTTPS =安全と早合点し、証明書検証の欠如がどのような脅威を招くかを見落とす。

- 「中間者攻撃」「MITM」など複数の表現が頭に浮かび、設問が求める“漢字二文字”の「中間者」を選び損ねる。

FAQ

Q: 「中間者攻撃」と「中間者」はどちらも正しい用語ですか?

A: はい。ただし本設問は攻撃名の一部を要求しており、模範解答は「中間者」となっています。

A: はい。ただし本設問は攻撃名の一部を要求しており、模範解答は「中間者」となっています。

Q: 証明書を検証しないと、なぜ中間者攻撃が成立するのですか?

A: 端末は相手が本物のサーバかどうか確認しないまま暗号化通信を開始します。攻撃者が偽の証明書を提示すれば、端末はその公開鍵で暗号化し、攻撃者が復号可能な状態になります。

A: 端末は相手が本物のサーバかどうか確認しないまま暗号化通信を開始します。攻撃者が偽の証明書を提示すれば、端末はその公開鍵で暗号化し、攻撃者が復号可能な状態になります。

Q: Lプロキシ導入時に“中間者攻撃”と混同されるのが怖いのですが?

A: Lプロキシは社内機器として「意図的に復号」しています。証明書2を正しく検証させれば、外部の第三者が介在する中間者攻撃とは区別できます。

A: Lプロキシは社内機器として「意図的に復号」しています。証明書2を正しく検証させれば、外部の第三者が介在する中間者攻撃とは区別できます。

関連キーワード: HTTPS, サーバ証明書、認証局、暗号化通信、盗聴

設問2:HTTPS通信時の安全性の確認について(1)、(2)答えよ。

(2)サーバ証明書の検証においてブラウザが確認すべき内容のうち、a攻撃のような攻撃への対策となるものを二つ挙げ、それぞれ35字以内で述べよ。

模範解答

①:サーバ証明書のコモンネームとアクセス先のホスト名が一致すること

②:サーバ証明書がブラウザで信頼する認証局から発行されていること

解説

解答の論理構成

- 【問題文】には「a攻撃を受けて、通信を盗聴される可能性がある」とあり、ここで言う “a攻撃” は暗号化通信の盗聴・改ざんを狙う “中間者攻撃” である。

- 中間者攻撃では攻撃者が本物のサーバと利用者の間に割り込み、偽のサーバ証明書を提示して通信内容を傍受する。

- これを防ぐには、ブラウザがサーバ証明書を検証し、

・「サーバ証明書のコモンネーム (CN) がアクセス先ホスト名と一致する」

・「サーバ証明書がブラウザの信頼済み認証局によって発行されている」

ことを確認する必要がある。 - 上記2点を満たさない証明書は攻撃者が用意した可能性が高いため、接続を遮断することで中間者攻撃を防止できる。

- したがって解答は

①「サーバ証明書のコモンネームとアクセス先のホスト名が一致すること」

②「サーバ証明書がブラウザで信頼する認証局から発行されていること」

となる。

誤りやすいポイント

- CRL や OCSP など失効確認を優先して記述してしまう。もちろん重要だが、設問は “a攻撃” 対策として「ブラウザが確認すべき内容」を問うているため、まず CN の一致と信頼できる発行元の確認が本筋である。

- “証明書の有効期限内であること” を挙げるミス。期限切れ証明書は接続拒否要因にはなるが、中間者攻撃そのものを直接防ぐ項目ではない。

- 「フィンガープリントを比較する」と記述する誤答。フィンガープリントは証明書偽造検出に役立つが、ブラウザが自動的に行う通常検証手順としては CN と CA への信頼が基本である。

FAQ

Q: サーバ証明書の “コモンネーム” と “サブジェクトの SubjectAltName” のどちらを確認すれば良いですか?

A: 近年は SubjectAltName が優先されますが、設問趣旨は「ホスト名と証明書内の名称が一致すること」なので、コモンネームを代表として示しています。

A: 近年は SubjectAltName が優先されますが、設問趣旨は「ホスト名と証明書内の名称が一致すること」なので、コモンネームを代表として示しています。

Q: ブラウザの「信頼する認証局」はどこで管理されていますか?

A: OS もしくはブラウザにプリインストールされたルート証明書ストアで管理されます。そこに含まれない CA から発行された証明書は警告対象です。

A: OS もしくはブラウザにプリインストールされたルート証明書ストアで管理されます。そこに含まれない CA から発行された証明書は警告対象です。

Q: OCSP 必須に設定すれば中間者攻撃は防げますか?

A: 失効状態を確認できる利点はありますが、攻撃者が有効な証明書を使う場合には効果が限定的です。まずは CN と信頼できる発行元を確認することが前提です。

A: 失効状態を確認できる利点はありますが、攻撃者が有効な証明書を使う場合には効果が限定的です。まずは CN と信頼できる発行元を確認することが前提です。

関連キーワード: HTTPS, サーバ証明書、認証局、コモンネーム、中間者攻撃

設問3:Lプロキシについて、(1)〜(3)に答えよ。

(1)本文中のbに入れる、事前にブラウザで実施することは何か。40字以内で述べよ。

模範解答

b:Lプロキシのルート証明書を信頼するルート証明書としてインストールする

解説

解答の論理構成

- 本文には、Lプロキシ導入時の課題として

「②ブラウザは証明書2の検証において、証明書2の正当性を確認できない」

と明記されています。

これはブラウザが “証明書2” を発行した認証局(=Lプロキシ自身)を信頼していないためです。 - Lプロキシは MITM 型の SSL 可視化機能を持ち、Web サイトの “証明書1” を検証後、同一コモンネームで “証明書2” を動的発行してブラウザへ渡します。

- ブラウザが “証明書2” を正当と判断する条件は、発行元 CA のルート証明書がブラウザの信頼ストア内に存在することです。

- そこで K 主任は

「証明書2の正当性を確認できるようにするためには、事前にブラウザでb必要があります。」

と回答しており、b に入る行為は、Lプロキシのルート証明書を信頼ストアへ登録することになります。 - 以上より解答は

Lプロキシのルート証明書を信頼するルート証明書としてインストールする

が導かれます。

誤りやすいポイント

- 「証明書1」をブラウザに配布すると勘違いし、Web サーバ側の証明書を登録しようとしてしまう。

- ルート証明書ではなく中間証明書やサーバ証明書を登録してしまい、検証が失敗する。

- ブラウザ設定ではなく OS の証明書ストアに入れれば十分と誤認し、共有端末の複数ブラウザで検証エラーが残る。

- ルート証明書を入れることによるセキュリティリスク(社外持ち出し端末での信頼範囲拡大)を見落とす。

FAQ

Q: ルート証明書を入れるだけで本当に通信内容は安全なのですか?

A: “証明書2” の真正性が保証されることで暗号化通信の整合性は保たれますが、Lプロキシが復号できる点は変わりません。可視化とログ取得を許容する社内ポリシーの下でのみ安全といえます。

A: “証明書2” の真正性が保証されることで暗号化通信の整合性は保たれますが、Lプロキシが復号できる点は変わりません。可視化とログ取得を許容する社内ポリシーの下でのみ安全といえます。

Q: 自己署名証明書との違いは何ですか?

A: 自己署名証明書もブラウザ非信頼という点は同じですが、Lプロキシの場合は独自 CA として各サイト用“証明書2”を都度発行します。自己署名は単一サイト用でありオンデマンド発行機能を持ちません。

A: 自己署名証明書もブラウザ非信頼という点は同じですが、Lプロキシの場合は独自 CA として各サイト用“証明書2”を都度発行します。自己署名は単一サイト用でありオンデマンド発行機能を持ちません。

Q: モバイル端末や私有端末でも同じ設定が必要ですか?

A: はい。Lプロキシ経由で HTTPS アクセスさせる端末すべてにルート証明書の配布と信頼設定を行わなければ検証エラーが発生します。

A: はい。Lプロキシ経由で HTTPS アクセスさせる端末すべてにルート証明書の配布と信頼設定を行わなければ検証エラーが発生します。

関連キーワード: TLS, ルート証明書、サーバ証明書、フィルタリング、プロキシ

設問3:Lプロキシについて、(1)〜(3)に答えよ。

(2)本文中の下線②について、上記(1)を実施しないとブラウザが証明書2の正当性を確認できないのはなぜか。40字以内で述べよ。

模範解答

証明書2はブラウザが信頼する認証局が発行したものではないから

解説

解答の論理構成

- 問題文は、L プロキシが自ら認証局となり「証明書1と同じコモンネームのサーバ証明書(以下、証明書2という)を新たに作成し、ブラウザに送る」と述べています。

- しかし下線②で「ブラウザは証明書2の検証において、証明書2の正当性を確認できない」と指摘されています。

- ブラウザがサーバ証明書の正当性を判断する仕組みは“信頼できる認証局の公開鍵証明書(ルート証明書)との署名検証”です。

- L プロキシが独自に発行した証明書2は、通常のブラウザにプリインストールされている公的認証局のリストには含まれません。つまり署名チェーンの末端にある“信頼の根”をブラウザが持っていないため、検証できません。

- そこで K 主任が述べる「事前にブラウザでb必要があります」は、L プロキシ自身のルート証明書(自己署名証明書など)を信頼ストアに登録する作業を指します。

- 以上より、模範解答「証明書2はブラウザが信頼する認証局が発行したものではないから」が導かれます。

誤りやすいポイント

- 「証明書2のコモンネームが一致しているから検証できる」と誤解しやすいが、検証では“発行元(認証局)の信頼性”が最重要です。

- 「L プロキシが証明書1を検証するのでブラウザ側は不要」と混同しやすい。ブラウザは別通信路で証明書2を受け取るため、自身で検証が必須です。

- 「HTTPSは暗号化されているから安全」と考え、認証局チェックを軽視してしまう失点が多いです。

FAQ

Q: ブラウザへの b 作業とは具体的に何をするのですか?

A: L プロキシが自己署名したルート証明書を各ブラウザの信頼できるルート証明書ストアにインポートし、“信頼する認証局”として登録します。

A: L プロキシが自己署名したルート証明書を各ブラウザの信頼できるルート証明書ストアにインポートし、“信頼する認証局”として登録します。

Q: ルート証明書を配布するときのセキュリティ対策は?

A: グループポリシーや MDM など組織内管理ツールで配布し、ハッシュ値照合や電子署名付きファイルで改ざん検知を行います。

A: グループポリシーや MDM など組織内管理ツールで配布し、ハッシュ値照合や電子署名付きファイルで改ざん検知を行います。

Q: L プロキシの導入でユーザ操作は変わりますか?

A: 通常はブラウザ設定を変える必要はありませんが、初回アクセス時に警告が出ないようルート証明書登録を一斉に実施しておく必要があります。

A: 通常はブラウザ設定を変える必要はありませんが、初回アクセス時に警告が出ないようルート証明書登録を一斉に実施しておく必要があります。

関連キーワード: TLS, ルート証明書、認証局、HTTPS, マンインザミドル

設問3:Lプロキシについて、(1)〜(3)に答えよ。

(3)図4中の証明書2について、Lプロキシ自身のサーバ証明書を利用するのではなく、Webサーバのサーバ証明書と同じコモンネームのサーバ証明書をLプロキシが新たに作成する必要があるのはなぜか。40字以内で述べよ。

模範解答

サーバ証明書のコモンネームとアクセス先のホスト名を一致させるため

解説

解答の論理構成

- 【問題文】は、Lプロキシが「証明書1と同じコモンネームのサーバ証明書(以下、証明書2という)を新たに作成し、ブラウザに送る」と述べています。

- ブラウザ側では「ブラウザは証明書2の検証において、証明書2の正当性を確認できないのではないか」とする一方で、検証そのものは行う前提です。

- ブラウザの HTTPS 通信は、接続先ホスト名と受け取ったサーバ証明書のコモンネームが一致しなければ警告・接続拒否を行います(証明書名義不一致エラー)。

- もし Lプロキシ自身のコモンネーム(例:proxy.t-co.jp)の証明書をそのままブラウザへ渡すと、利用者がアクセスしようとしている「○○.co.jp」とコモンネームが不一致となり、ブラウザが安全な通信と認めません。

- そこで Lプロキシは、Web サーバが提示した「証明書1」のコモンネームをコピーした「証明書2」を生成し、ブラウザに提示することで「アクセス先のホスト名=証明書のコモンネーム」の一致条件を満たし、HTTPS セッションを正立させます。

誤りやすいポイント

- 「復号目的だから Lプロキシ自身の証明書でよい」と思い込み、ブラウザ側検証の失敗を見落とす。

- コモンネーム以外(有効期限、鍵長など)を理由に挙げてしまい、根本的な“ホスト名一致”要件を外してしまう。

- 「証明書2は自己署名だから無条件に失敗する」と勘違いし、ブラウザに Lプロキシのルート証明書をインポートすれば検証できる点を忘れる。

FAQ

Q: ブラウザが Lプロキシの自己署名証明書を受け入れるための設定は何ですか?

A: 【問題文】の K主任の発言にあるように、「事前にブラウザでb必要があります」。これは Lプロキシのルート証明書を信頼ストアに登録する作業を指します。

A: 【問題文】の K主任の発言にあるように、「事前にブラウザでb必要があります」。これは Lプロキシのルート証明書を信頼ストアに登録する作業を指します。

Q: 証明書2を発行する行為は中間者攻撃にならないのですか?

A: 技術的には中間者攻撃と同等ですが、Lプロキシを社内機器として信頼し、ルート証明書を事前配布しているため、組織内ポリシーで許可された“合法的中間者”として機能します。

A: 技術的には中間者攻撃と同等ですが、Lプロキシを社内機器として信頼し、ルート証明書を事前配布しているため、組織内ポリシーで許可された“合法的中間者”として機能します。

Q: 証明書1の失効チェック(CRL や OCSP)はどこで行われますか?

A: 「証明書1の正当性はLプロキシで検証します」とある通り、Lプロキシが Web サーバ証明書の失効情報を確認し、失効していれば接続を遮断可能です。

A: 「証明書1の正当性はLプロキシで検証します」とある通り、Lプロキシが Web サーバ証明書の失効情報を確認し、失効していれば接続を遮断可能です。

関連キーワード: コモンネーム、サーバ証明書、HTTPS, ルート証明書、中間者方式