情報処理安全確保支援士 2011年 秋期 午後1 問04

財務報告に係る内部統制に関する次の記述を読んで、設問1~4に答えよ。

Q社は、従業員数500名の保険業を営む未上場会社であり、上場を目指している。2008年4月1日以後に開始する事業年度からは、財務報告の信頼性の確保を目的に、上場会社に対して内部統制報告書の作成が義務付けられた。そこで、Q社は、本年度から内部統制報告書を作成することにした。Q社は、内部統制報告書作成に際して、財務報告に係る内部統制のうち、特に情報システムに関する統制が有効であるかを評価するため、コンサルティング会社Y社にIT全般統制に関する状況の確認及び不備の指摘を依頼した。

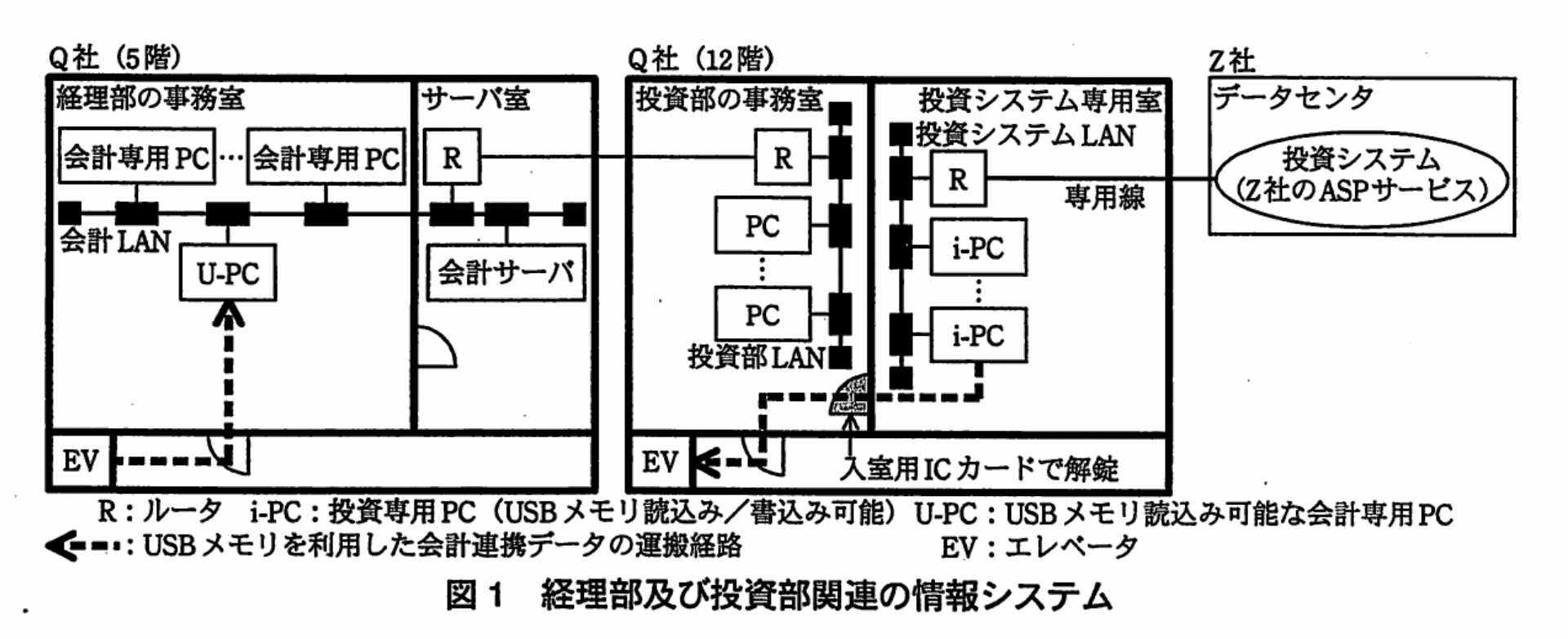

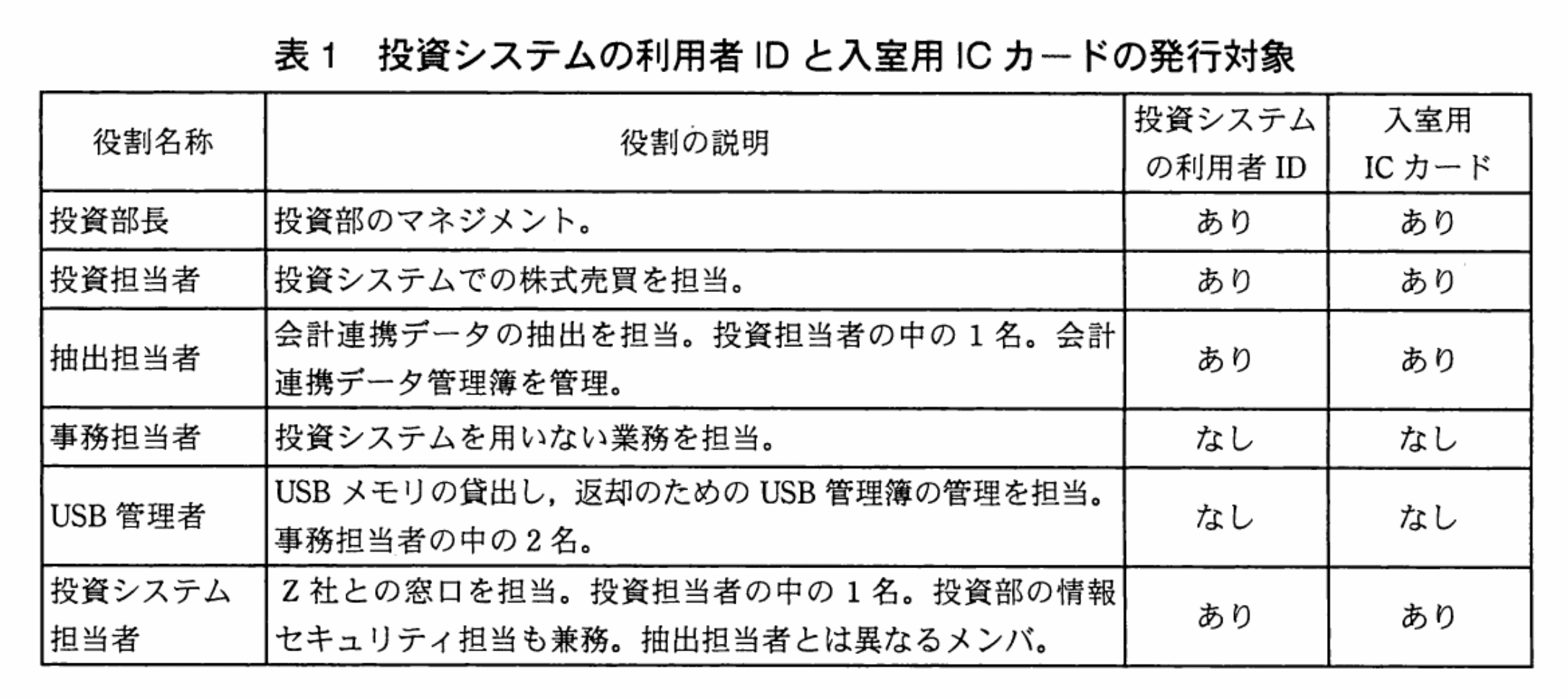

Q社の資産運用を行う投資部には、投資部長の他に50名が所属しており、うち20名が投資システムを用いた業務を行う従業員(以下、投資担当者という)で、残りはその他の業務を行う従業員(以下、事務担当者という)である。投資部は12階にある。

現在利用中の投資システムは、証券会社を親会社にもつ情報システム会社のZ社がASPサービスとして提供しているものであり、Q社と専用線で接続されている。また、端末として投資専用PCが20台ある。多額の資金を運用することから、投資専用PCは、Q社の投資部LANとは分離されており、入室用ICカードでの入室管理が行われている投資システム専用室内に設置されている。入室及び投資専用PCの利用は、投資担当者20名及び投資部長1名だけに許可されている。

経理部は、投資部と同じビルの5階にあり、会計専用PCで会計サーバにアクセスして業務を行っている。投資部では、市場の取引終了後、財務報告のために、投資システムの特定のデータ(以下、会計連携データという)を抽出し、経理部にUSBメモリで運搬し会計サーバに入力している。経理部及び投資部関連の情報システムを、図1に示す。

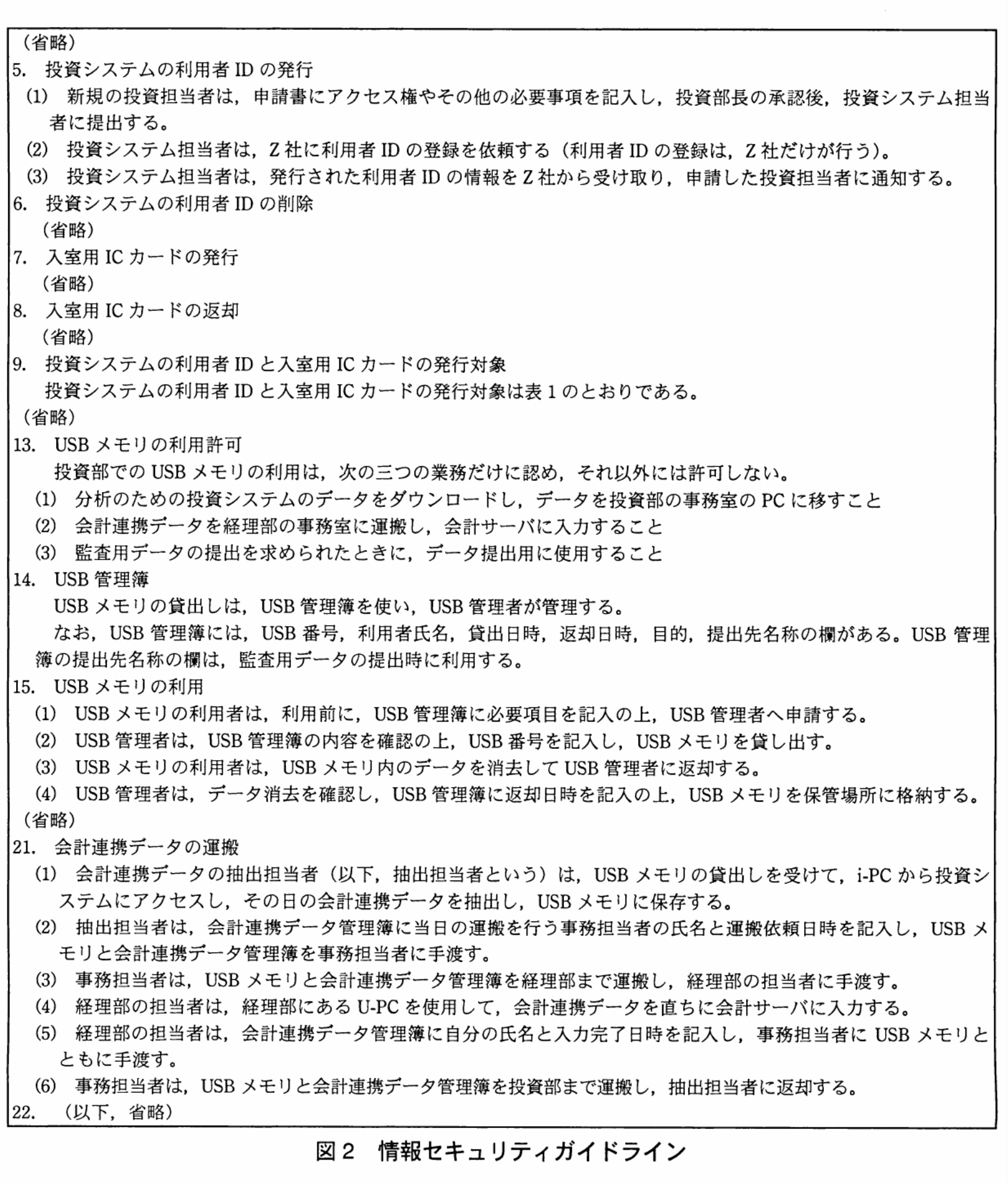

〔情報セキュリティガイドライン〕

投資部は、投資システム利用のための情報セキュリティガイドライン(以下、情報セキュリティガイドラインという)を作成し、情報セキュリティ上の事故が起こらないようにしている。情報セキュリティガイドラインを図2に示す。

〔会計連携データの運搬〕

投資部では、情報セキュリティガイドラインに従い、USB管理者から、投資部用に用意してある5個のUSBメモリの一つの貸出しを受けて、市場の取引終了後の16時頃に、会計連携データの抽出を行い、終業前に経理部へ運搬する。

〔Y社によるIT全般統制に関する状況の確認〕

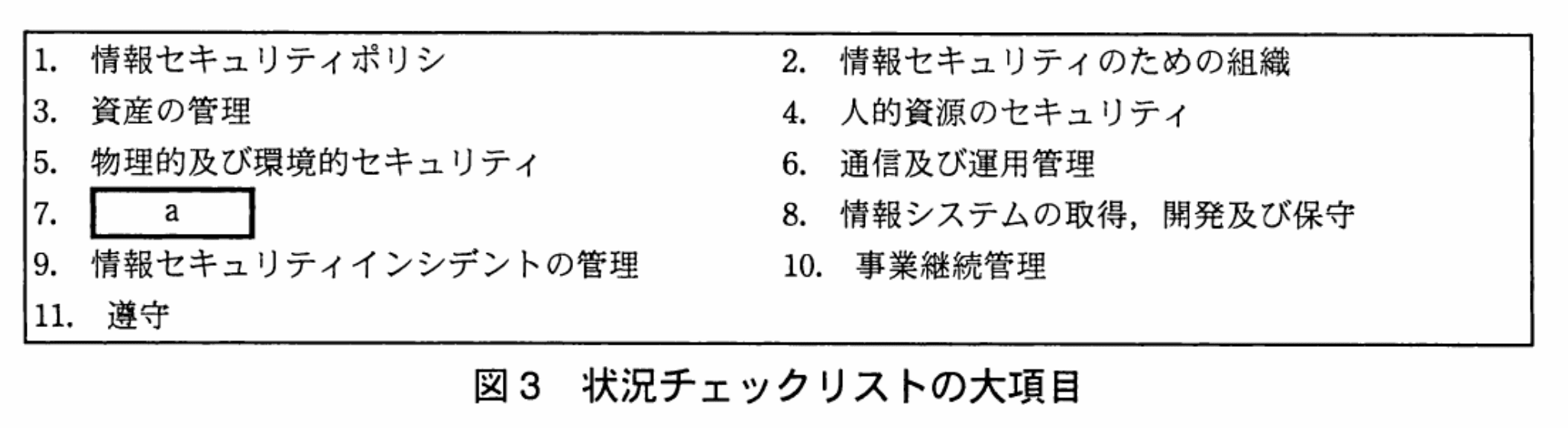

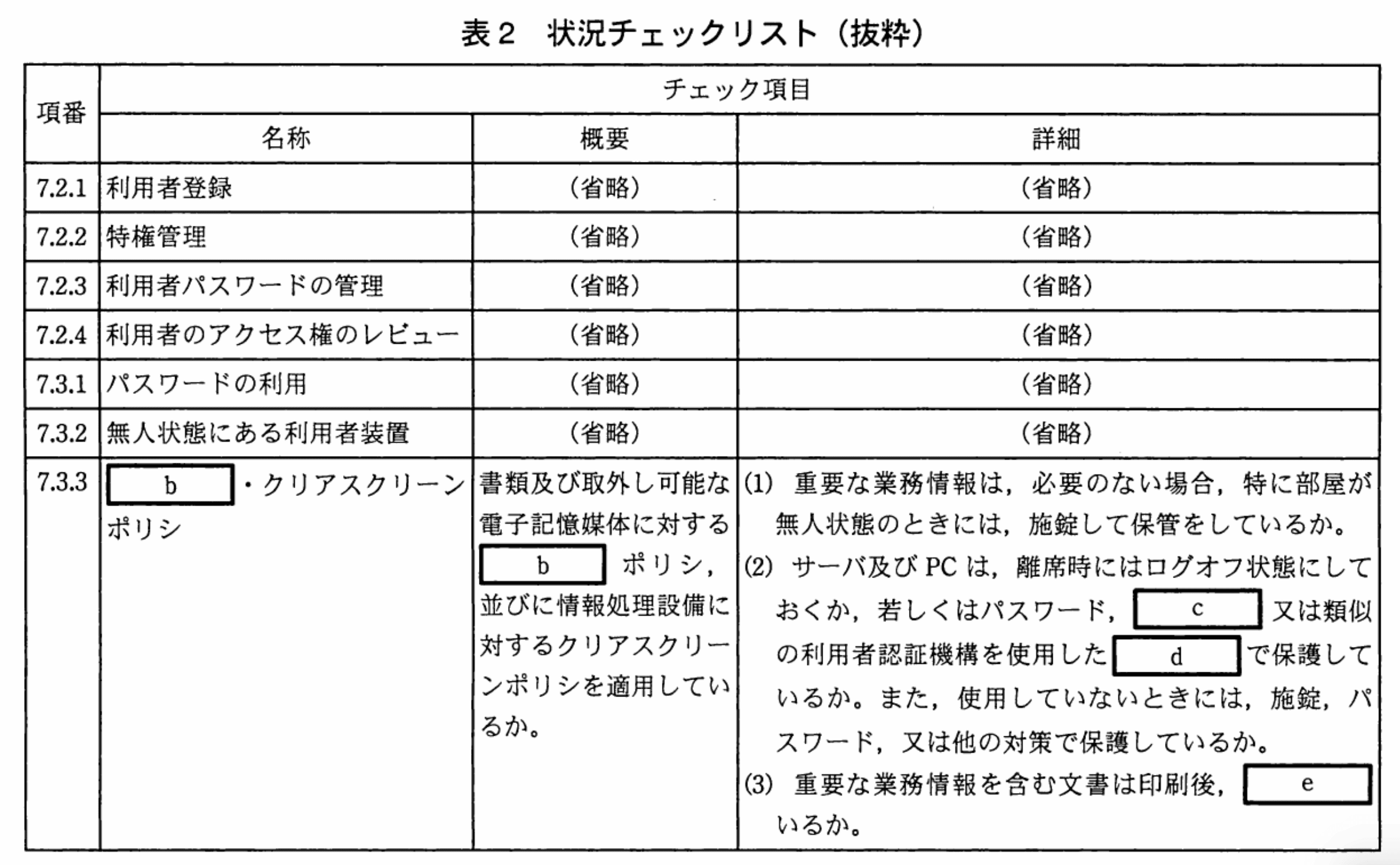

Y社は、Q社のIT全般統制に関する状況を確認する一環として、JIS Q 27002:2006を参考に、情報セキュリティ対策の予備調査用の状況チェックリストを作成した。状況チェックリストの大項目を図3に、図3中の“7.a”に関する状況チェックリストを表2に示す。

Y社のコンサルタントは、状況チェックリストを基にしたアンケートを使って、投資システム担当者に予備調査を行った。その上で、現場の状況の確認及び投資システム担当者へのヒアリングも行い、他の確認結果と併せて、IT全般統制の状況についての報告をまとめた。

〔IT全般統制に関する指摘〕

Y社から、投資システムのIT全般統制の状況に関して報告があった。その中で、情報セキュリティ対策について、次の3点の指摘があった。

指摘1:会計連携データを運搬中のUSBメモリ内のデータ保護対策がとられておらず、財務情報の正確性確保の観点からみて不十分である。

指摘2:投資システム利用中の離席時に、不正利用の防止のために行うべき手続が定められておらず、操作者特定の観点からみて不十分である。

指摘3:投資システムへのアクセス権の付与状況を管理するために必要な、アクセス権付与状況の一覧表が作成されておらず、アクセス権管理の観点からみて不十分である。

〔Z社の統制状況〕

指摘3のアクセス権管理については、情報セキュリティガイドラインに項目を追加し、アクセス権の付与状況を一覧表で管理できるようにした。ただし、投資システムのアクセス権管理については、Z社の統制状況についても確認の必要な項目が存在する。しかし、Z社は、データセンタへの取引先の立入りを認めていない。そこで、Q社は、2社に対して、①Q社としての確認が必要な項目を含む、2社の統制状況に関する報告書をfの立場の専門家に作成してもらい、提出するよう依頼した。

その後、Z社から報告書が提出され、Q社は、Y社のコンサルタントからの指摘に対応して、無事に上場の準備を整えることができた。

設問1:

本文中及び図3中のaに入れる適切な字句を答えよ。

模範解答

a:アクセス制御

解説

解答の論理構成

- 図3の大項目は、問題文で「Y社は、Q社のIT全般統制に関する状況を確認する一環として、JIS Q 27002:2006を参考に、情報セキュリティ対策の予備調査用の状況チェックリストを作成した」と明示されています。

- JIS Q 27002:2006(ISO/IEC 27002)は 11 項目構成で、和訳名と番号は下記のとおりです。

- 情報セキュリティポリシ

- 情報セキュリティのための組織

- 資産の管理

- 人的資源のセキュリティ

- 物理的及び環境的セキュリティ

- 通信及び運用管理

- アクセス制御

- 情報システムの取得、開発及び保守

- 情報セキュリティインシデントの管理

- 事業継続管理

- 遵守

- 図3では左列に奇数番号、右列に偶数番号が配置され、「7.a」が空欄になっています。上記 2) の該当番号7は「アクセス制御」であり、他の項目とも番号・名称が完全一致します。

- さらに表2には「7.2.1 利用者登録」「7.2.3 利用者パスワードの管理」など、“7.x” 系列の細目が列挙されています。これらは JIS Q 27002 章7『アクセス制御』配下の統制項目と対応しており、空欄 a の文脈が「アクセス制御」であることを裏づけています。

- 以上より、a に入る適切な字句は「アクセス制御」と結論づけられます。

誤りやすいポイント

- 図3の番号だけを眺め「6.通信及び運用管理」の次は「7.運用管理詳細」などと誤解しやすいですが、JIS Q 27002 の正式名称を覚えていれば混乱を防げます。

- 表2 の細目から「パスワード」「無人端末対応」などを見て“ユーザ管理”と短絡し、正式用語「アクセス制御」を思い出せないケースが散見されます。

- 「物理的及び環境的セキュリティ」が第5項目に既にあるため、“物理アクセス制御”と混同してしまい、空欄を「物理アクセス管理」と誤記するミスもあります。

FAQ

Q: ISO/IEC 27002 の項目番号は毎年変わりますか?

A: 主要番号(1〜11)は改訂で大きく変わることはほとんどありません。今回の試験で参照した「JIS Q 27002:2006」でも7番は一貫して「アクセス制御」です。

A: 主要番号(1〜11)は改訂で大きく変わることはほとんどありません。今回の試験で参照した「JIS Q 27002:2006」でも7番は一貫して「アクセス制御」です。

Q: 表2 の “7.3.3” にも空欄がありますが、a と同じ語を入れればよい?

A: いいえ、7.3.3 の空欄は別設問で問われている内容です。本問は a のみを対象としています。

A: いいえ、7.3.3 の空欄は別設問で問われている内容です。本問は a のみを対象としています。

Q: 「アクセス制御」と「認可管理」は同義ですか?

A: 広義には似ていますが、ISO/IEC 27002 における章タイトルは「アクセス制御」です。認可はアクセス制御の一部に位置付けられます。

A: 広義には似ていますが、ISO/IEC 27002 における章タイトルは「アクセス制御」です。認可はアクセス制御の一部に位置付けられます。

関連キーワード: アクセス制御、パスワード管理、利用者登録、無人端末対策

設問2:

表2中のb~eに入れる適切な字句を、b、cについては10字以内で、dについては15字以内で、eについては20字以内で答えよ。

模範解答

b:クリアデスク

c:認証トークン

d:スクリーンロック機構

e:プリンタから速やかに取り出して

解説

解答の論理構成

- 【問題文】の表2には“7.3.3 b・クリアスクリーンポリシ”とあり、同じ行で“書類及び取外し可能な電子記憶媒体に対する b ポリシ”と明示されています。JIS Q 27002 では机上や媒体を整理・施錠する取組を “クリアデスクポリシ” と呼ぶため、b=「クリアデスク」と判断できます。

- (2) の文は “パスワード、c又は類似の利用者認証機構を使用したdで保護しているか。” となっています。JIS Q 27002 においてパスワードと対で例示される認証要素はトークン系デバイス(IC カード/スマートカードなど)であり、最も一般的な総称は“認証トークン”です。よって c=「認証トークン」と解釈します。

- 同じ文中の “dで保護” は、離席時に PC を施錠相当の状態にする“スクリーンロック機構”を指します。したがって d=「スクリーンロック機構」となります。

- (3) の文は “重要な業務情報を含む文書は印刷後、eしているか。” とあります。印刷後に行うべき管理策は放置防止、すなわち “プリンタから速やかに取り出して” 机上や出力口に放置しないことです。従って e=「プリンタから速やかに取り出して」となります。

誤りやすいポイント

- クリアスクリーンとクリアデスクを混同し、b に「クリアスクリーン」を入れてしまう。

- “認証トークン”の代わりに特定製品名や“ICカード”など限定的な表現を用いてしまう。

- スクリーンロック機構を“スクリーンセーバ”とだけ書き、保護機構の趣旨を外してしまう。

- e を“保管庫に施錠”と誤記し、プリンタからの即時回収という運用の要点を外す。

FAQ

Q: クリアデスクポリシは電子データにも適用されますか?

A: 原則として紙媒体と外部記憶媒体の整理・施錠を指します。電子データはスクリーンロックやログオフで保護することが推奨されます。

A: 原則として紙媒体と外部記憶媒体の整理・施錠を指します。電子データはスクリーンロックやログオフで保護することが推奨されます。

Q: スクリーンロック機構は手動操作でも良いですか?

A: 手動操作でも構いませんが、離席忘れを考慮し自動ロックのタイマー設定を併用することが望まれます。

A: 手動操作でも構いませんが、離席忘れを考慮し自動ロックのタイマー設定を併用することが望まれます。

Q: 認証トークンにはどのような種類がありますか?

A: IC カード、ワンタイムパスワードトークン、USB トークンなど物理デバイス型が一般的です。

A: IC カード、ワンタイムパスワードトークン、USB トークンなど物理デバイス型が一般的です。

関連キーワード: クリアデスクポリシ、スクリーンロック、認証トークン、物理セキュリティ、アクセス制御

設問3:〔IT全般統制に関する指摘〕について、(1)〜(3)に答えよ。

(1)指摘1は、どのようなリスクに対する対策の不備を指摘しているか。解答群の中から一つ選び、記号で答えよ。

解答群

ア:DDoS

イ:ウイルス感染

ウ:改ざん

エ:盗難

オ:漏えい

模範解答

ウ

解説

解答の論理構成

- 【問題文】の指摘1は

「会計連携データを運搬中のUSBメモリ内のデータ保護対策がとられておらず、財務情報の正確性確保の観点からみて不十分である。」

と明記しています。 - ここで強調されているのは “財務情報の正確性確保” です。正確性に関する脅威は、外部や内部の第三者がデータを書き換える、あるいは運搬過程で誤って変更されるといった「改ざん」リスクです。

- もし USBメモリが盗まれるだけなら正確性ではなく機密性(漏えい)への影響が中心です。指摘1はあくまで「正確性」を問題にしているため、リスクの中心は“不正な書換えによる改ざん”と読み取れます。

- したがって、解答群の中で該当するのは「ウ:改ざん」です。

誤りやすいポイント

- “USBメモリ”というワードから「盗難」や「漏えい」を連想しやすいが、設問は正確性(インテグリティ)にフォーカスしています。

- 用語「正確性確保」を「可用性」や「機密性」と取り違えてしまうミス。内部統制文脈では正確性=改ざん防止です。

- 「保護対策がない」→「ウイルス感染」と早合点するケース。ウイルスは可用性低下や漏えいを招くかもしれませんが、設問のキーワードは“運搬中”“正確性”です。

FAQ

Q: USBメモリ盗難も改ざんにつながるのでは?

A: 盗難はまず機密性(漏えい)の問題として扱われます。改ざんは“存在するデータが書き換えられる”こと自体が脅威で、設問はそこに着目しています。

A: 盗難はまず機密性(漏えい)の問題として扱われます。改ざんは“存在するデータが書き換えられる”こと自体が脅威で、設問はそこに着目しています。

Q: 改ざん防止にはどんな具体策が考えられますか。

A: 暗号化+電子署名やハッシュ値の付与、持ち出し時の封印シール、運搬前後での CRC などにより改ざん検知・防止が可能です。

A: 暗号化+電子署名やハッシュ値の付与、持ち出し時の封印シール、運搬前後での CRC などにより改ざん検知・防止が可能です。

Q: 正確性と完全性は同じ意味ですか。

A: 内部統制の文脈ではほぼ同義で扱われ、“Integrity” を訳す際に「正確性」「完全性」「完全性確保」などと表現されます。

A: 内部統制の文脈ではほぼ同義で扱われ、“Integrity” を訳す際に「正確性」「完全性」「完全性確保」などと表現されます。

関連キーワード: データインテグリティ、USBメモリ、改ざん防止、内部統制、電子署名

設問3:〔IT全般統制に関する指摘〕について、(1)〜(3)に答えよ。

(2)指摘1について、どのような技術的対策が効果的か。30字以内で述べよ。

模範解答

鍵付きハッシュ値などによる改ざん検知対策

解説

解答の論理構成

- 【問題文】では、IT全般統制の「指摘1」として

──「会計連携データを運搬中のUSBメモリ内のデータ保護対策がとられておらず、財務情報の正確性確保の観点からみて不十分である。」──

と明記されています。ここで求められているのは「正確性=改ざん防止」の仕組みです。 - USBメモリは外部へ持ち運ばれる可搬媒体であり、物理的盗難や不正改変を防ぎにくい特性があります。したがって、

・データが途中で書換えられても真正性を検証できる

・しかも運搬後に容易に確認できる

技術が必要です。 - これを実現する代表的な方法が、ハッシュ値(メッセージダイジェスト)を「鍵付き」で生成・同梱し、受取側で再計算して一致を確認する改ざん検知です。公開鍵暗号やMAC(Message Authentication Code)を用いれば「鍵付き」であるため、攻撃者にハッシュを再生成されるリスクを減らせます。

- よって「鍵付きハッシュ値などによる改ざん検知対策」という解答は、

・運搬経路のリスク

・財務情報の正確性確保

の双方を満たす技術的対策となります。

誤りやすいポイント

- 暗号化だけを答えてしまう

→ 暗号化は機密性確保には有効ですが、改ざん検知(完全性)を直接保証しません。 - USBメモリの物理管理手順を挙げる

→ 設問は「技術的対策」を問うており、運用手順のみでは不足です。 - ハッシュ値の「鍵付き」を落とす

→ 鍵がなければハッシュの再計算が容易で、攻撃者が改ざん後にハッシュを付け替えることが可能です。

FAQ

Q: 暗号化と改ざん検知はどちらが優先ですか?

A: 本指摘は「正確性確保」、つまり改ざん防止が論点です。もちろん暗号化と併用すれば機密性と完全性を同時に守れます。

A: 本指摘は「正確性確保」、つまり改ざん防止が論点です。もちろん暗号化と併用すれば機密性と完全性を同時に守れます。

Q: 鍵付きハッシュ値はどのように運搬しますか?

A: USBメモリ内にデータと併置しても構いませんが、安全性を高めるならハッシュ値を別経路(メールなど)で送付し、二経路で照合する方法が推奨です。

A: USBメモリ内にデータと併置しても構いませんが、安全性を高めるならハッシュ値を別経路(メールなど)で送付し、二経路で照合する方法が推奨です。

Q: 電子署名と鍵付きハッシュ値の違いは?

A: 電子署名は公開鍵暗号を用いてハッシュ値を暗号化したものです。鍵付きハッシュ値(MAC)は共通鍵で生成します。どちらも改ざん検知に有効です。

A: 電子署名は公開鍵暗号を用いてハッシュ値を暗号化したものです。鍵付きハッシュ値(MAC)は共通鍵で生成します。どちらも改ざん検知に有効です。

関連キーワード: ハッシュ値、完全性、改ざん検知、電子署名、メッセージ認証コード

設問3:〔IT全般統制に関する指摘〕について、(1)〜(3)に答えよ。

(3)指摘1について、悪意をもった事務担当者による不正行為を防止できない。このためにどのような管理的対策が効果的か。情報セキュリティガイドラインの改定を前提として30字以内で述べよ。

模範解答

USBメモリに関わる作業の複数人化による相互けん制

解説

解答の論理構成

-

まず問題文の現状を確認します。

引用:「指摘1:会計連携データを運搬中のUSBメモリ内のデータ保護対策がとられておらず、財務情報の正確性確保の観点からみて不十分である。」

ここから、USBメモリ内のデータが単独の担当者に依存しており、改ざん・持ち去り・消去などのリスクが高いことが分かります。 -

実際の運搬フローを確認します。

引用:「(1) 抽出担当者は…USBメモリに保存する。」

引用:「(2) 抽出担当者は…事務担当者に手渡す。」

抽出担当者→事務担当者→経理部担当者→事務担当者→抽出担当者という流れですが、各工程で実質1人しか作業確認者が存在せず、相互チェックが働いていません。 -

内部統制の基本原則は「牽制が働く仕組みを作る」ことです。

・職務の分割(職務分掌)

・権限と責任の明確化

・承認・記録・照合の複数人チェック -

したがって、対策としては「USBメモリに関わる一連の作業を2名以上で行い、記録と照合作業を必須にする」ことが有効です。

これにより悪意ある事務担当者が単独で不正を行う余地を大幅に低減できます。

以上より、模範解答「USBメモリに関わる作業の複数人化による相互けん制」となります。

誤りやすいポイント

- 技術的対策(暗号化ソフト導入など)だけを答えてしまい、管理的対策を求めている設問意図を外してしまう。

- 「パスワード保護付きZIPにする」など、既にガイドラインで定義済みの業務フローを変えてしまう回答。

- 相互牽制の対象を「抽出担当者と経理部担当者」としてしまい、問題の焦点である「運搬中の事務担当者」を見落とす。

FAQ

Q: 技術的暗号化を併用すれば十分ではありませんか?

A: 暗号化は有効ですが、設問は「管理的対策」を要求しています。管理プロセスで複数人チェックを入れ、技術的対策と組み合わせることで統制の信頼性が高まります。

A: 暗号化は有効ですが、設問は「管理的対策」を要求しています。管理プロセスで複数人チェックを入れ、技術的対策と組み合わせることで統制の信頼性が高まります。

Q: 具体的にはどの作業を2名体制にすれば良いのですか?

A: USBメモリの「貸出し」「運搬」「返却」「データ消去確認」の各工程で、USB管理簿をもとに2名以上で確認・署名させる方法が代表的です。

A: USBメモリの「貸出し」「運搬」「返却」「データ消去確認」の各工程で、USB管理簿をもとに2名以上で確認・署名させる方法が代表的です。

Q: 既に抽出担当者と事務担当者の2名が関与していますが十分では?

A: 抽出担当者は抽出作業のみ、運搬中は事務担当者が単独行動となります。運搬行為そのものやデータ消去確認を2名体制にすることで初めて相互牽制が成立します。

A: 抽出担当者は抽出作業のみ、運搬中は事務担当者が単独行動となります。運搬行為そのものやデータ消去確認を2名体制にすることで初めて相互牽制が成立します。

関連キーワード: 内部統制、相互牽制、物理セキュリティ、アクセス管理、データ保護

設問4:〔Z社の統制状況〕について、(1)、(2)に答えよ。

(1)本文中のfに入れる適切な字句を10字以内で答えよ。

模範解答

f:第三者

解説

解答の論理構成

-

問題文の確認

本文には、次の記述があります。

「しかし、Z社は、データセンタへの取引先の立入りを認めていない。そこで、Q社は、Z社に対して、①Q社としての確認が必要な項目を含む、Z社の統制状況に関する報告書をfの立場の専門家に作成してもらい、提出するよう依頼した。」 -

制約条件の読み取り

・「取引先の立入りを認めていない」ため、Q社自身による実地確認が不可能。

・それでも「①Q社としての確認が必要な項目」が存在する。

・依頼先は「fの立場の専門家」と明示されている。 -

必要となる立場の推定

直接の利害関係を持たず、中立かつ客観的な評価を行える者でなければ、Q社の確認要件を満たせません。

監査・保証の世界では、このような場合に「第三者」の報告(いわゆる SOC 報告書や外部監査報告書)を利用することが一般的です。 -

結論

以上より、f に入る語は「第三者」が最適となります。

解答:第三者

誤りやすいポイント

- 「外部監査人」など具体的な役職名を書いてしまう

問題文は「立場」を問うており、特定資格や職種を指定していません。 - 「内部監査部門」など Q社側の組織を当てはめる

「取引先の立入りを認めていない」ため、Q社内部の人員では立ち入り不能です。 - Z社側の社員や関連会社を想定する

利害関係があるため「中立性」の条件を満たしません。

FAQ

Q: なぜ「外部監査人」ではなく「第三者」なのですか?

A: 問題は特定資格ではなく「中立的な立場」を求めています。外部監査人も第三者に含まれますが、より汎用的で誤解のない語として「第三者」が適切です。

A: 問題は特定資格ではなく「中立的な立場」を求めています。外部監査人も第三者に含まれますが、より汎用的で誤解のない語として「第三者」が適切です。

Q: 「第三者」の報告書とは具体的に何を指しますか?

A: 代表例としてデータセンタのSOC1/SOC2報告書やISMS認証報告書など、外部の独立した機関が発行する統制保証報告書があります。

A: 代表例としてデータセンタのSOC1/SOC2報告書やISMS認証報告書など、外部の独立した機関が発行する統制保証報告書があります。

Q: もし取引先の立入りが可能ならば、第三者報告は不要ですか?

A: 自社で現地確認やウォークスルーを実施できれば第三者報告の必要は低減します。ただし、客観性やコストを勘案して併用するケースもあります。

A: 自社で現地確認やウォークスルーを実施できれば第三者報告の必要は低減します。ただし、客観性やコストを勘案して併用するケースもあります。

関連キーワード: 内部統制、IT全般統制、外部監査、SOC報告書、中立性

設問4:〔Z社の統制状況〕について、(1)、(2)に答えよ。

(2)本文中の下線①について、図2中の5.(2)に関して確認が必要な、具体的な項目を一つ挙げ、30字以内で述べよ。

模範解答

Q社から依頼された利用者IDの登録に関する承認手続

解説

解答の論理構成

- 【問題文】の「図2 情報セキュリティガイドライン」における「5. 投資システムの利用者IDの発行」には

「(2) 投資システム担当者は、Z社に利用者IDの登録を依頼する(利用者IDの登録は、Z社だけが行う)。」

と明記されています。 - 投資システム担当者が依頼書を送った後、実際に Z社が登録作業を行うため、Q社は

「依頼内容が適切に承認されてから登録されているか」を確認しなければ、アクセス権の過剰付与や誤登録のリスクを排除できません。 - そこで、図2の 5.(2) に関して確認すべき具体的項目は、

「Q社から依頼された利用者IDの登録に関する承認手続」

となります。これは、指摘3で問題となったアクセス権管理の観点(JIS Q 27002 7.2.x 系列)とも直接結び付き、IT 全般統制の不備を解消する要件です。

誤りやすいポイント

- 「Z社だけが行う」とあるため、Q社側の責任が無いと誤解しやすい

→ 依頼自体は Q社から発生するため、承認フローの有無は Q社の統制範囲です。 - 「利用者IDの登録内容そのもの」を確認すれば十分と考えてしまう

→ だれが・いつ・どのように承認したかという手続面が無ければ統制証跡になりません。 - 「利用者ID削除手続」と混同する

→ 今回は 5.(2) の登録依頼に絞った確認事項です。

FAQ

Q: 依頼書の様式をチェックするだけでは不十分ですか?

A: 不十分です。実際に承認者が適切か、承認日付があるか、依頼内容と登録結果が一致しているかまで確認して初めて統制が機能します。

A: 不十分です。実際に承認者が適切か、承認日付があるか、依頼内容と登録結果が一致しているかまで確認して初めて統制が機能します。

Q: Z社の SOC 報告書を受領すれば承認手続の確認は不要ですか?

A: SOC 報告書は Z社側統制の有効性評価です。Q社が行う「承認プロセス」は自社統制なので、別途確認が必要です。

A: SOC 報告書は Z社側統制の有効性評価です。Q社が行う「承認プロセス」は自社統制なので、別途確認が必要です。

Q: 削除手続の承認まで同時に確認すべきでしょうか?

A: 削除手続も重要ですが、設問が示す「図2中の5.(2)」は登録依頼です。まず登録承認手続を優先して確認することが求められます。

A: 削除手続も重要ですが、設問が示す「図2中の5.(2)」は登録依頼です。まず登録承認手続を優先して確認することが求められます。

関連キーワード: アクセス権管理、承認プロセス、利用者識別、内部統制