情報処理安全確保支援士 2011年 秋期 午後2 問01

医療情報システムの要件定義と設計に関する次の記述を読んで、設問1~4に答えよ。

Z病院は、病床数300の私立総合病院である。Z病院では、今年度、医療のサービス向上を目的に、医療情報システムの導入を決定した。今回導入する医療情報システムでは、診療録(カルテと呼ばれる)及び診療諸記録の両者を含む種々の医療情報を電子化する(以下、電子化された医療情報を電子カルテという)。

医療情報システムでは、次の機能を実現する。

(1) 医療情報の記録、更新、保管、検索の機能(以下、これらの機能を電子カルテ機能という)

(2) 検査や注射などの処置や薬の処方などの医師からの指示を担当部門に伝達する機能

(3) 診療費の会計処理などを行う医事会計システムに情報を伝達する機能

Z病院では、プロジェクトチーム(以下、Zチームという)を組織した。ZチームにはITに詳しいF医師がリーダとして、病院内組織から医師、看護師、薬剤師、医療事務員など医療従業者の職種ごとの代表者がメンバとして、また、医療情報システムの導入経験が豊富なコンサルタントのM氏がアドバイザとして、それぞれ参画することになった。

〔Z病院の情報セキュリティと個人情報保護に関する基本方針〕

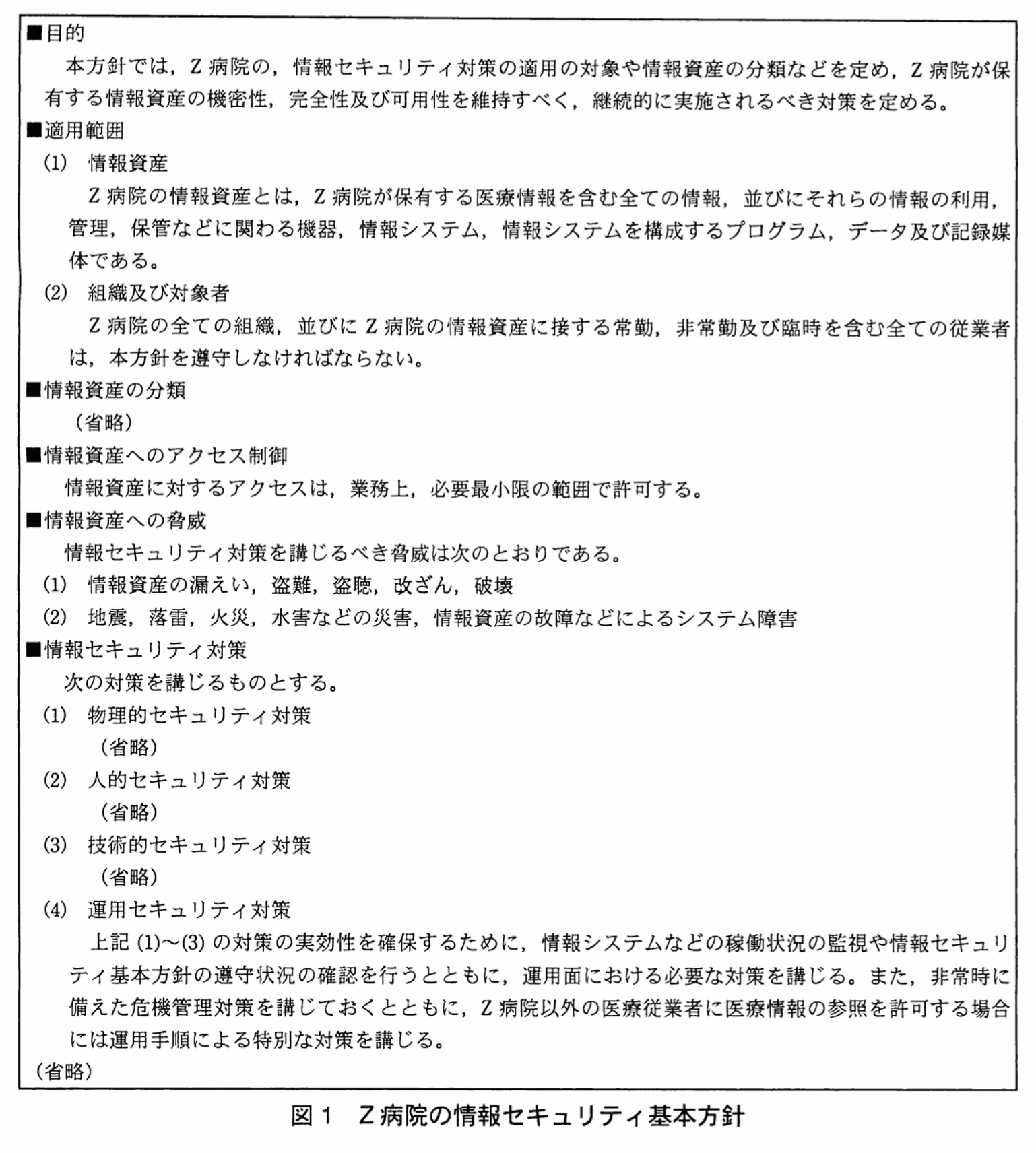

Z病院の情報セキュリティ基本方針を図1に示す。

カルテは、取扱いに注意が必要な個人情報を含み、機密性や完全性の確保が必要である上、災害時などの非常時も含め、医療を提供するときには参照が必要なので、可用性の確保も重要である。

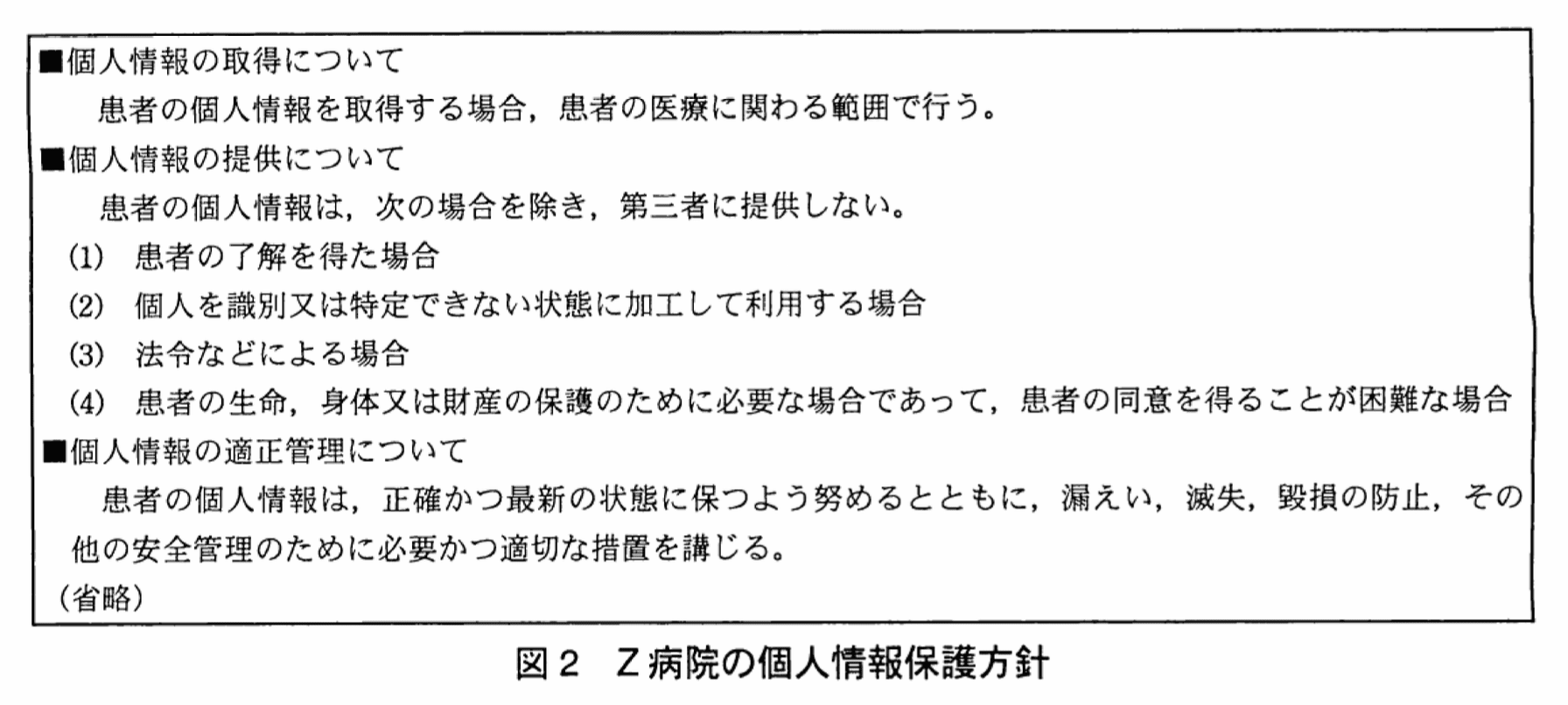

Z病院は個人情報取扱事業者であり、図2に示す個人情報保護方針を策定している。

〔現行のカルテに関する課題〕

Z病院では、紙のカルテは患者ごと、診療科ごとに作成され、診療科ごとに患者単位でファイリングされている。医師は、診療を担当する患者のカルテだけを参照する。担当する患者が他診療科で診療を受ける場合は、その診療科から要求があれば患者のカルテをその診療科に貸し出すことができる。各診療科において、他診療科へのカルテの貸出しは、各診療科の医療事務員が帳簿に付けて管理している。

しかし、これには、診療上の観点から認識されている問題点が幾つかある。大量にファイリングされているカルテを取り出す際に取り違えて、別のカルテが医師に届くことがある。患者が他診療科も受診している場合には、検査や投薬の重複が発生しないようにその診療科のカルテも参照するが、その診療科のカルテが届くまで、患者を長時間待たせる事態も発生している。また、患者が複数の診療科で受診しているかどうかは、患者本人の申告がないと分からない。さらに、セキュリティの観点から認識されている問題点としては、カルテを物理的にZ病院内で持ち回るので、紛失や情報漏えいの可能性が挙げられている。

電子カルテを導入することによってこれらの問題点を解決することが、Zチームの大きな目標である。紙のカルテは、電子カルテの導入後、スキャナで画像データ化を進め、医療情報システムで参照できるようにしたいと考えている。

〔電子カルテの保存に関する要件〕

カルテは医師法によって5年間の保存が義務付けられている。その電子媒体による保存も、厚生労働省の通知によって認められている。Zチームは、医療情報システムの要件を定義するために、関連する法令や、厚生労働省から公表されている“医療情報システムの安全管理に関するガイドライン”をはじめとする、省庁や業界団体による各種ガイドラインなどを調査した。

厚生労働省の通知では、カルテを電子保存する場合、真正性、見読性、保存性の確保が必要とされている。特に、カルテの真正性とは、正当な者が記録し、確認された情報に関して、記録の責任の所在が明確であり、かつ、故意又は過失による、虚偽入力又は誤入力、書換え、消去及び混同が防止されていることである。

そのため、電子カルテに対する全ての操作の前には、利用者の識別と認証が必要である。

また、電子カルテの入力などには、記録に対する責任の所在を明確にするため、正当な入力、追記、書換え、消去の後、医師による電子カルテへの記録の“確定”登録という操作が必要である。ただし、研修中の医師である研修医による診療内容の記録は、最終的な確定とせず、“仮”登録として記録する。

紙のカルテの場合は、書き換えられたとしても書換えの痕跡は保存され、発見されやすいが、単純に電子化した場合は、このような特性は失われるので、何らかの対策が必要である。

Z病院では、初診からの一連のカルテを診療終了後5年間保存する運用をしており、電子カルテの保存についても、同じ運用を続けることにした。

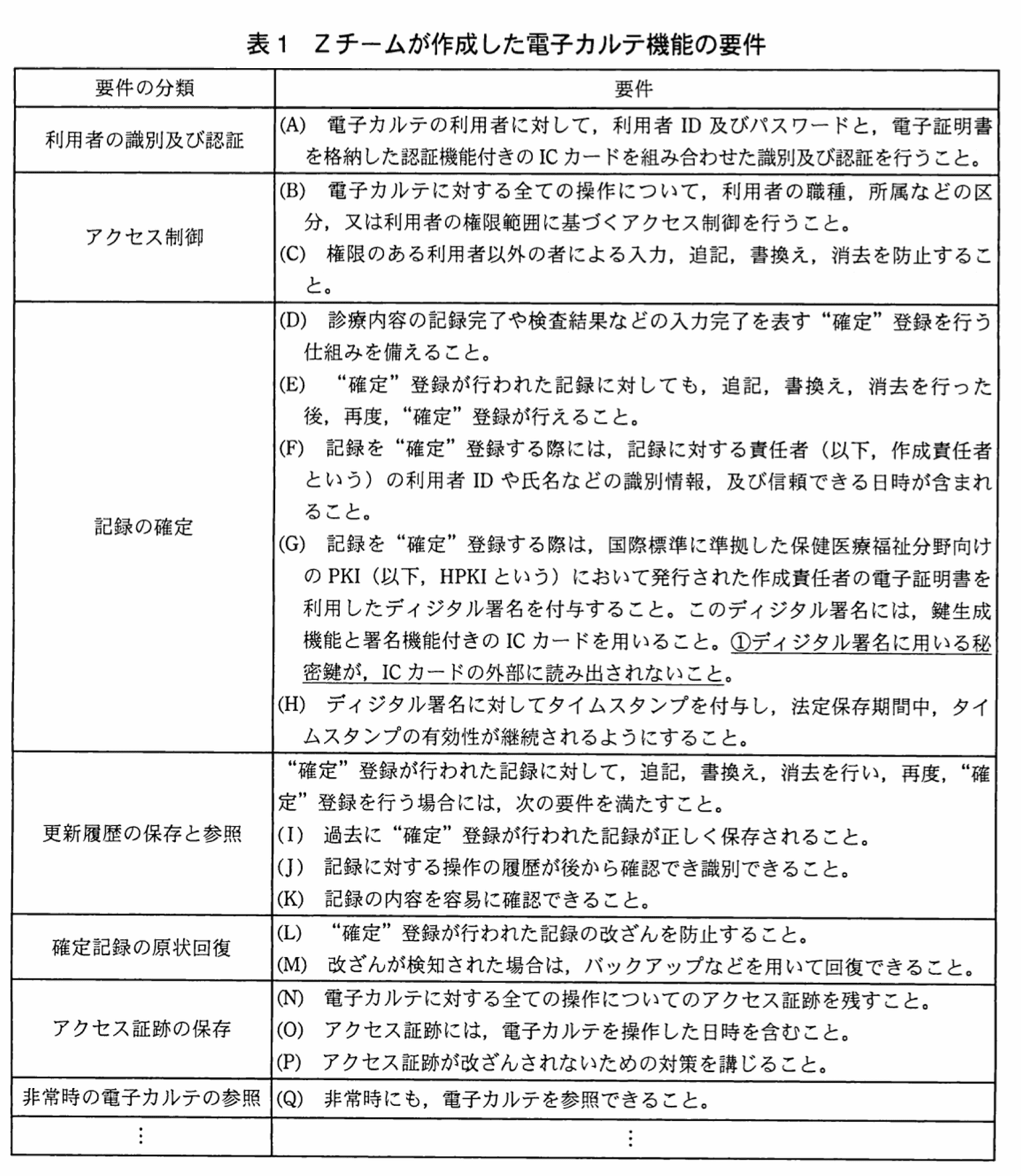

Zチームは、電子カルテの保存について、要件の検討を行った。厚生労働省などのガイドラインでは、必須対策と推奨対策が示されている。Z病院の情報セキュリティ基本方針及び個人情報保護方針に照らし合わせ、M氏のアドバイスを得ながら、電子カルテ機能の要件を整理し、表1にまとめた。

要件を踏まえ、具体的な実現方式の検討を行うとともに、導入するソフトウェアパッケージ(以下、パッケージという)を選定して、電子カルテの保存に関する運用管理規程の策定を行い、医療情報システムを構築することにした。

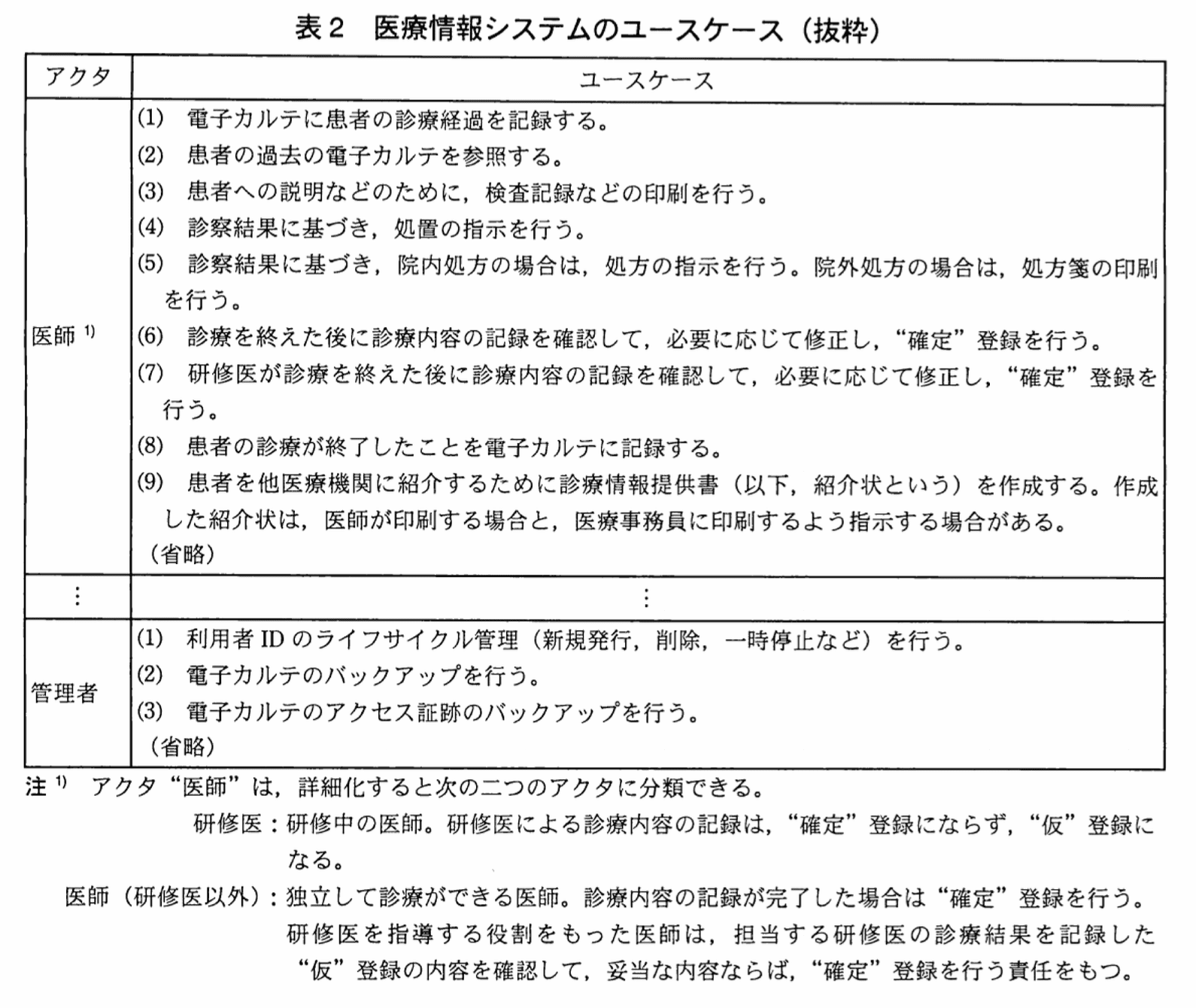

〔医療情報システムのユースケース〕

Zチームは、現行業務を基に医療情報システムのユースケースを検討した。検討結果を表2に示す。

〔医療情報システムで利用するICカードについての認証方式の検討〕

医療情報システムの利用者認証の方式は、要件に基づいて、パスワード及びICカードによる2要素認証とする。医療情報システムを利用するZ病院の医療従業者には、利用者認証に用いるICカードを配布する。配布されるICカードには、個人ごとにHPKIの認証局に登録して発行される電子証明書及び対応する秘密鍵が格納される。医師の電子証明書には、医師資格を保有していることを示す情報が含まれ、医師のICカードは利用者認証に加え、電子カルテや紹介状へのディジタル署名の付与にも用いることができる。ICカードは、通常、申請から入手するまで1週間ほど掛かる。

Zチームでは、ICカードの携帯を忘れた利用者に一時貸与するためや、破壊・紛失による再発行までの間に一時貸与するための予備ICカードを常時確保することにした。予備ICカードは、医療情報システムの利用者設定機能を用いて、臨時利用者属性を付けて一時的な利用者認証に利用することができる。臨時利用者属性のアクセス権限は、一部の機能に利用制限があるが、医療行為には支障を来さないように権限を設定する。

予備ICカードで記録を“確定”登録することはできない。

〔医療情報システムのアクセス制御についての検討〕

紙のカルテは、医療事務員がキャビネットから取り出して、医師に渡している。電子カルテになると、システム設計によっては、担当外の患者の電子カルテの参照及び職務権限外のアクセスも容易にできるようになるので、アクセス制御の構築とアクセス証跡の保存が重要になる。

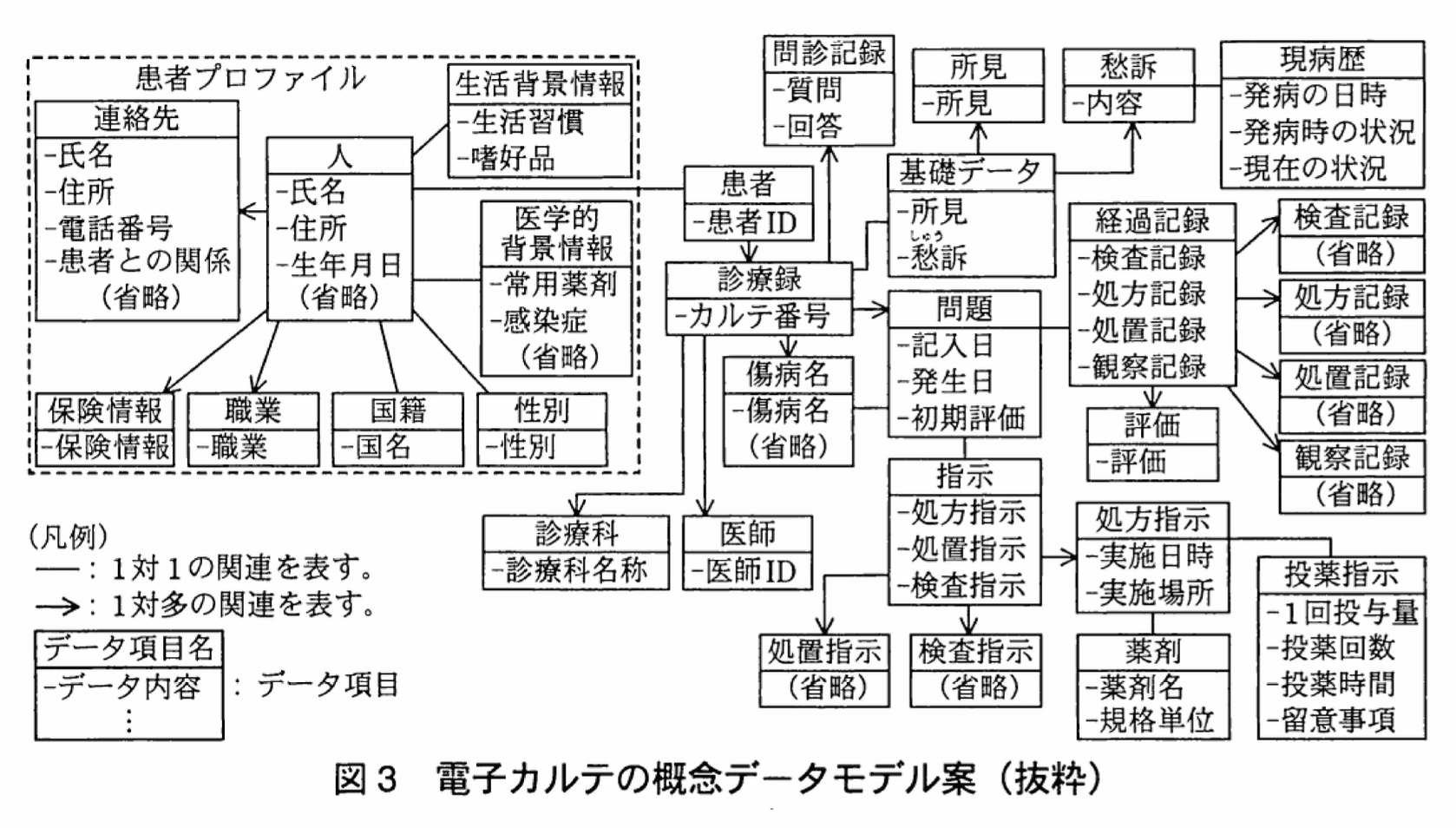

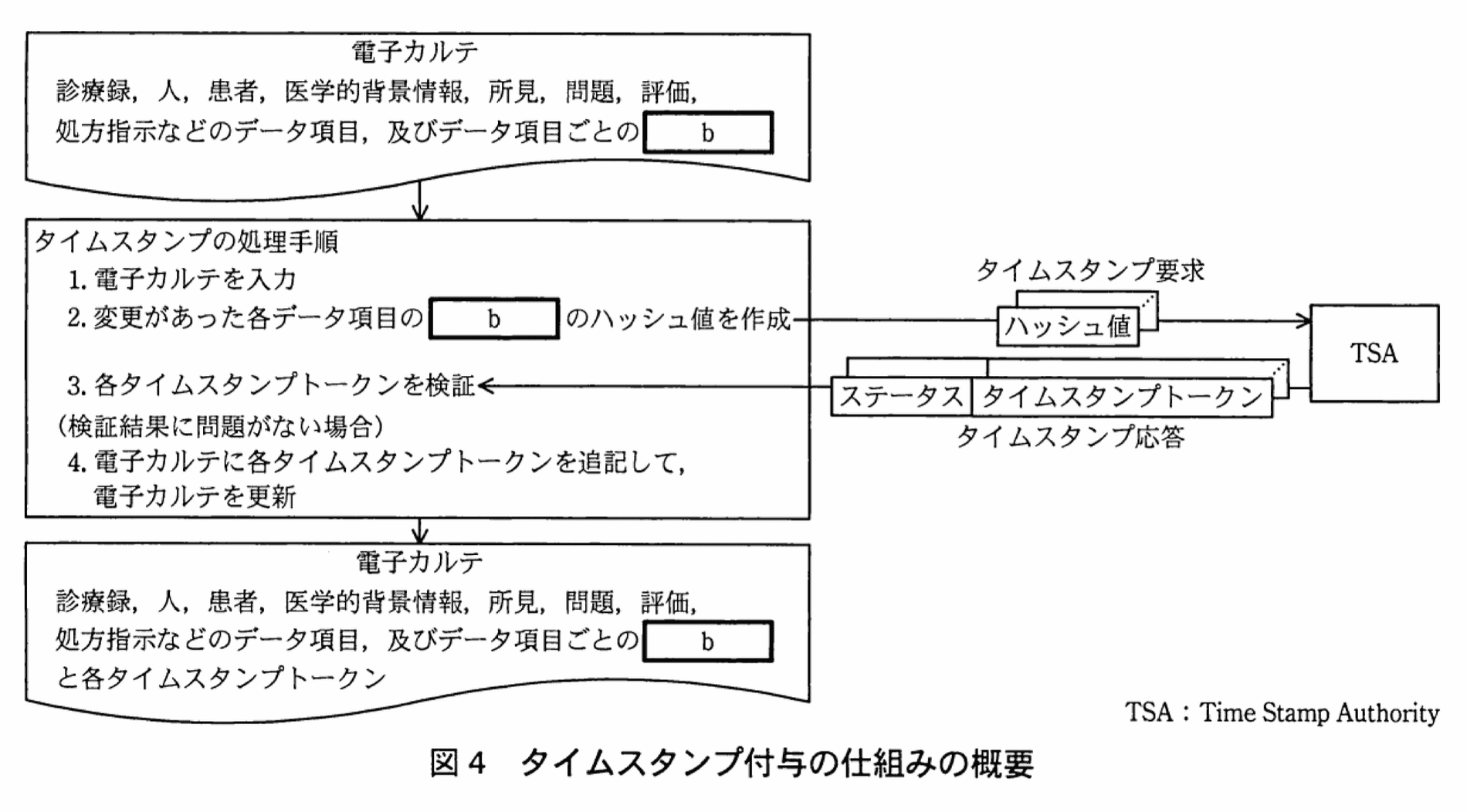

Zチームでは、アクセス制御についての検討を進めるために、現行のカルテをモデル化し、電子カルテの概念データモデル案を作成した。電子カルテの概念データモデル案を図3に示す。

Zチームは、医療情報システムでの電子カルテに対するアクセス制御について、電子カルテの概念データモデル案に基づいて、ユースケースや課題を参照しながら検討を行った。

アクセス権限の設定については、アクセス制御の要件に基づいて、医療情報システムの利用者を職種などの観点で整理したアクタ種別と、電子カルテのデータ項目の組合せで制御する必要があるとの結論に至った。

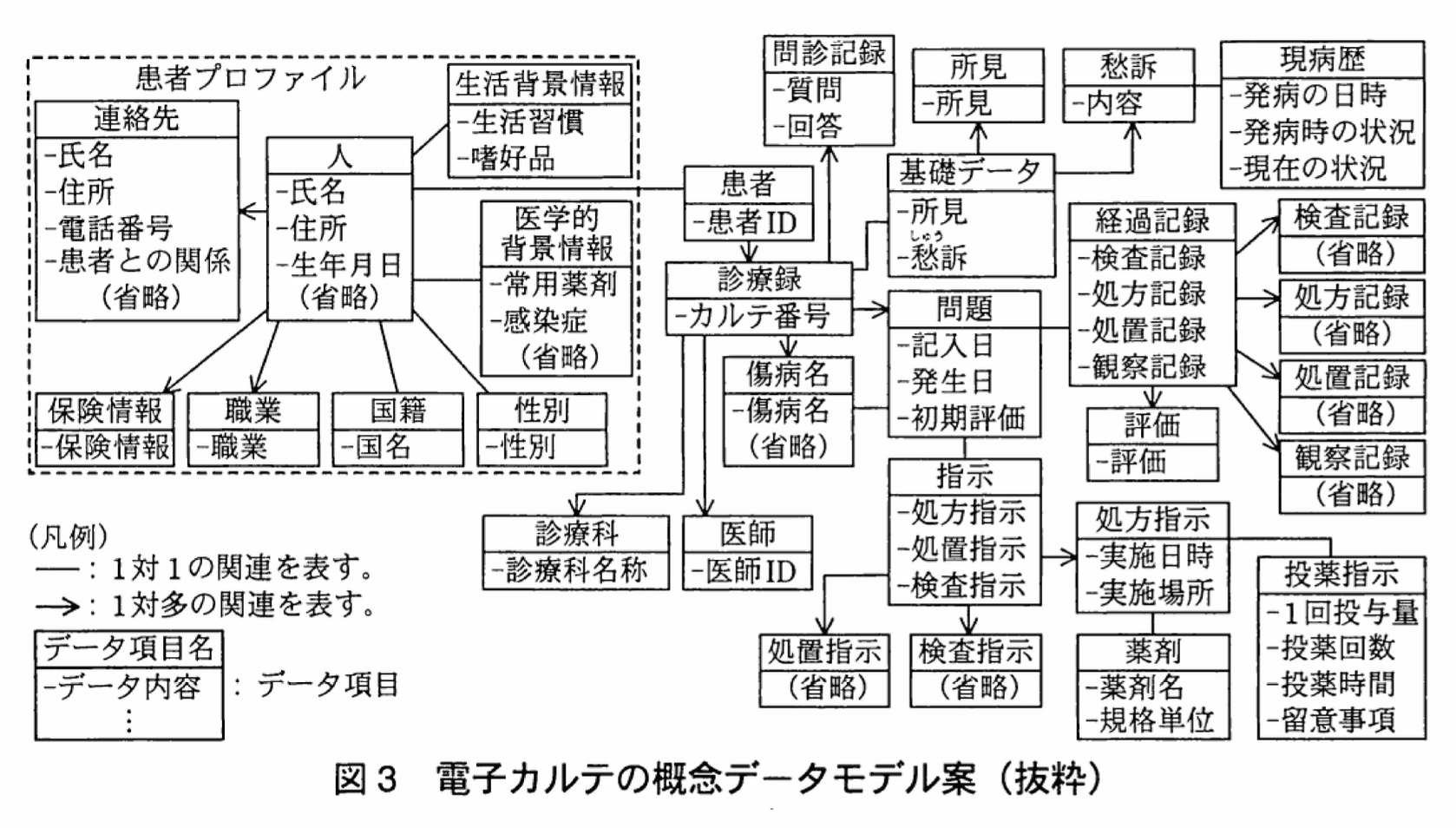

各アクタ種別では、データ項目の追記(A)、データ項目の参照(R)、データ項目の書換え(U)、データ項目の消去(D)、データ項目の“確定”登録(F)、電子カルテの印刷(P)のうちのどのアクセス権限が必要かを検討した。再診の外来患者の電子カルテのデータ項目に対する、アクタ種別ごとのアクセス制御案を表3に示す。

表3によって、アクタ種別ごとのアクセス制御の整理はできたが、これで十分であるか検討したところ、傷病名によっては、患者又は家族などの意向によって、診療記録の記載内容の開示を“特定の診療科の医師に限定する”という要件のあることが判明した。これに対応するためには、②アクタ種別ごとではない別のアクセス制御の併用が必要であると判断した。

次に、アクセス証跡の保存について検討し、表1に示された要件を満たす実装方式を具体化した。

〔医療情報システムにおける真正性についての検討〕

Zチームは、電子カルテのデータ項目について、真正性を保証する仕組みとその実現手段に関して、どのような選択肢があるかを調べるために、まず、市場の医療情報システムのパッケージを調査した。

市場のパッケージでは、電子カルテのデータ項目にカーソルを置いた際に、③過去に確定した全ての記録を表示する方式など、様々な方式が採られている。Zチームでは、後のパッケージ選定作業の際に、複数のパッケージの使い勝手を医療従業者の意見を聞きながら評価することにした。

次に、Zチームは、電子カルテの“確定”登録の際に表1のHPKIにおいて発行された電子証明書を用いて付与するディジタル署名について検討を行った。その結果、ディジタル署名は、電子カルテのデータ項目ごとに付与することにした。ただし、電子証明書の有効期限は約2年となっている。

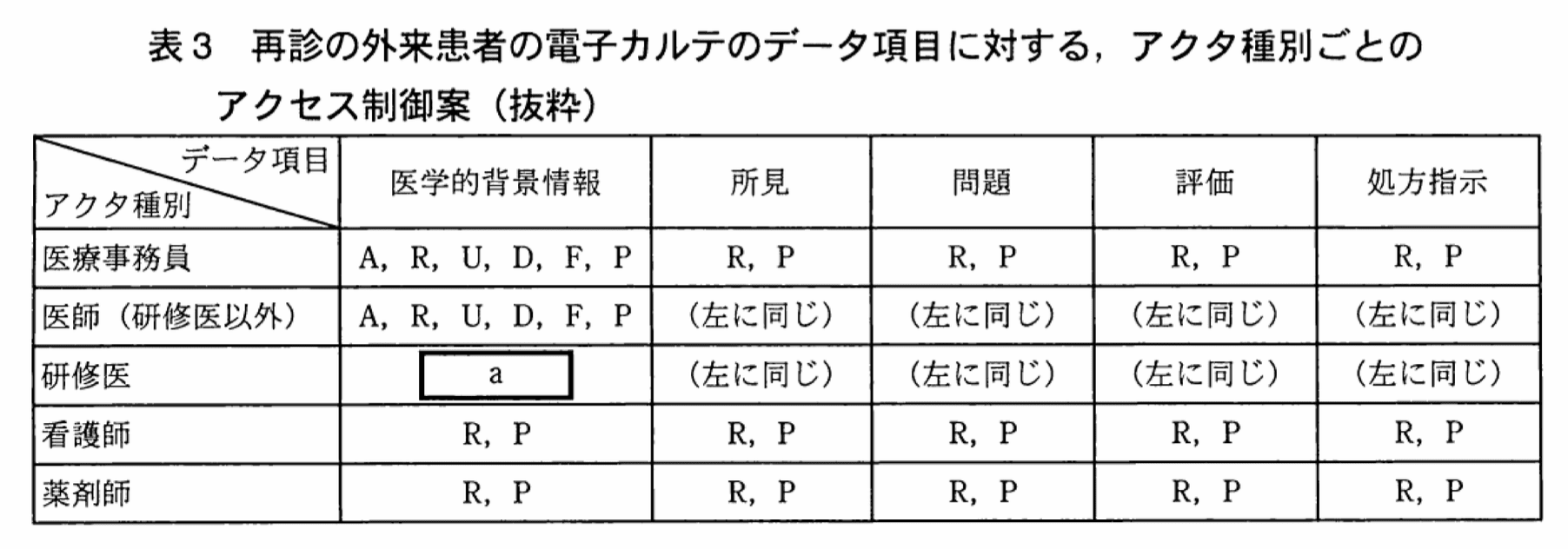

法令に基づくカルテの保存要件を満たすために、タイムスタンプを付与することが要件になっている。Zチームが検討した医療情報システムのタイムスタンプ付与の仕組みの概要を図4に示す。

M氏は、タイムスタンプのサービスには、有効期限が10年など長期のものもあるが、10年以上継続して受診する患者がいるので、図4に示したタイムスタンプ付与の仕組みでは不十分であると指摘し、④このような患者の初診からの電子カルテの真正性を保証するために図4の仕組みを改善する案を提案した。

F医師とM氏は、電子カルテの真正性を保証する仕組みについて漏れがないか検証作業を行った。次は、その際の会話である。

F医師:以上で、電子カルテの真正性を保証する仕組みについては、一通りの検討ができましたね。

M氏 :そうですね。ただ一部未検討の点も残っていると思います。電子カルテの改ざんを検知するための前提となる仕組みについては検討済ですが、実際に検知する仕組みなどについて検討する必要があります。

F医師 :なるほど、改ざんが発生した場合に、実際にそれを検知できないといけないですね。

M氏 :加えて、“確定”登録が行われた電子カルテが改ざんされた場合に、単に検知するだけではなくて、⑤その後も、正しい電子カルテを用いて医療を提供する必要があります。

F医師 :それでは、その方法を引き続き検討しましょう。

Zチームでは、電子カルテの真正性を保証する仕組みに関する基本設計の検討を済ませ、パッケージ選定を行った。

〔Z病院の医療情報システムのシステム構成の検討〕

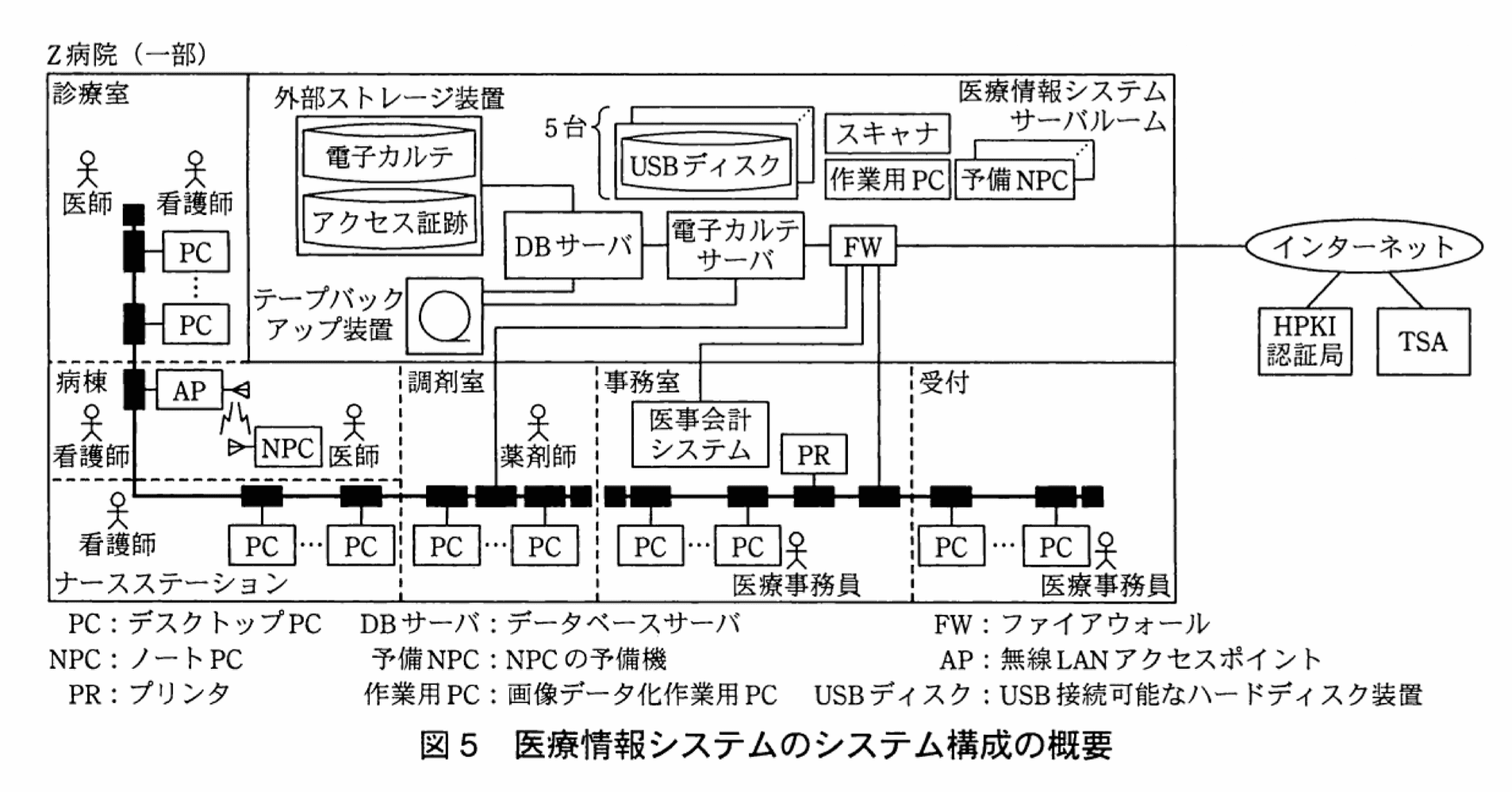

Zチームは、医療情報システムの稼働環境とシステム構成を検討した。医療情報システムのシステム構成の概要を図5に示す。

Zチームは、医療情報システムのシステム構成の検討と並行して、医療情報システムのネットワークセキュリティについても検討を行った。

診療室、ナースステーション、調剤室、事務室、受付で利用する端末には、PCを採用する。また、病棟で使用する端末は、長時間のバッテリ駆動が可能なNPCを採用する。NPCは、入院患者の診療などに用いるために、医師、看護師などが、病棟内で移動しながら使用する。いずれの端末も、ICカード読取装置、光ディスクドライブ、USBインタフェースを備えた仕様とするとともに、故障時などを想定し、予備NPCを用意する。医療従業者へのICカードの発行や利用者IDの付与は管理者が事務室のPCで行う。また、紙のカルテの画像データ化作業用に作業用PCを1台、スキャナ及び5台のUSBディスクを用意する。

医療情報システムのために、PC用にイーサネットLANを、病棟を移動しながら利用するNPC用に無線LANをそれぞれ新たに構築する。

医療情報システムは、電子カルテサーバ、DBサーバ、外部ストレージ装置、テープバックアップ装置及びFWから構成される。DBサーバの外部ストレージ装置には、電子カルテ及びアクセス証跡を保存する。選定したパッケージでは、パッケージの機能によって、電子カルテ機能の各操作が可能であり、電子カルテのデータは、複数の表から構成される関係データベースに格納される。

ウイルス対策、不正侵入防御機能も必要であり、FWには、これらの機能を兼ね備えた製品を導入する。

〔非常時運用についての検討〕

医療情報システムに障害が発生すると、患者の電子カルテを参照できなくなるので、医療への影響が非常に大きい。災害時などの非常時に障害が発生すると、電子カルテを参照できないことに加えて、外来患者が増加することが考えられるので、更に影響は大きいと言える。Zチームは、非常時の対応を考慮した医療情報システムの機能、構成及び運用について検討した。次は、非常時運用についての議論の一部である。

F医師:医療情報システムの非常時運用を検討する前提として、非常時には、どのような事態があり得るのか、確認しておく必要があると思います。

M氏 :主に二つの事態があり得ます。一つはサービスの停止です。その原因には、災害時の停電やサーバやネットワークの損壊、サイバー攻撃、システム障害などが考えられます。停電対策としては、2病院は医療機関として非常用電

F医師:なるほど、医療情報システムが非常用電源を利用することで、医療機器に対する電力供給可能時間に影響がないかを確認する必要がありますね。次に、サービス停止の事態に際してのデータ保全に関しては、日次に電子カルテのデータベースのバックアップを取ることで、復旧に備えることができると思います。

M氏 :なるほど、そうですね。それだけではなく、システム障害の対策としては、電子カルテサーバの冗長化構成が考えられます。通常は、ここまでも十分なレベルの対策だと思います。ただし、冗長化構成を採ったとしても、電子カルテサーバ全てで同時に障害が発生する場合も考えられます。

F医師:なるほど、確かにあり得ますね。

M氏 :今回はそういった、非常時に医療情報システムのサーバ類が全て稼働しない事態においても、⑥最低限、NPC で USB ディスクを活用して電子カルテを参照できるレベルの対策を講じる方がよいと思います。

F医師:そうですね。具体的にどのように対応するのかを詳細に検討し、事業継続計画(BCP)に盛り込みたいと思います。

M氏 :もう一つの事態は、災害時などに、医療情報システムが稼働できたとしても医療情報システムのアクセス権限をもった医療従業者が不在又は対応できない事態です。

F医師:⑦非常時には、外部から医療従業者が応援に駆け付けてくることがあります。この場合でも、医療情報システムさえ稼働していて、管理者がいれば、何とか運用できますよね。

M氏 :そうですね。ただし、医療情報システムは稼働していて、ICカードや利用者IDを付与する管理者もいるが、医師が応援者だけとなってしまった場合の対応が必要です。

F医師:では、それを検討して BCP に盛り込んでおきましょう。

Zチームは、以上の検討に基づき、運用管理規程と BCP の策定を行い、医療情報システムを構築し、予定どおりにサービスインの日を迎えた。

Zチームは、医療情報システムのシステム構成の検討と並行して、医療情報システムのネットワークセキュリティについても検討を行った。

診療室、ナースステーション、調剤室、事務室、受付で利用する端末には、PCを採用する。また、病棟で使用する端末は、長時間のバッテリ駆動が可能なNPCを採用する。NPCは、入院患者の診療などに用いるために、医師、看護師などが、病棟内で移動しながら使用する。いずれの端末も、ICカード読取装置、光ディスクドライブ、USBインタフェースを備えた仕様とするとともに、故障時などを想定し、予備NPCを用意する。医療従業者へのICカードの発行や利用者IDの付与は管理者が事務室のPCで行う。また、紙のカルテの画像データ化作業用に作業用PCを1台、スキャナ及び5台のUSBディスクを用意する。

医療情報システムのために、PC用にイーサネットLANを、病棟を移動しながら利用するNPC用に無線LANをそれぞれ新たに構築する。

医療情報システムは、電子カルテサーバ、DBサーバ、外部ストレージ装置、テープバックアップ装置及びFWから構成される。DBサーバの外部ストレージ装置には、電子カルテ及びアクセス証跡を保存する。選定したパッケージでは、パッケージの機能によって、電子カルテ機能の各操作が可能であり、電子カルテのデータは、複数の表から構成される関係データベースに格納される。

ウイルス対策、不正侵入防御機能も必要であり、FWには、これらの機能を兼ね備えた製品を導入する。

〔非常時運用についての検討〕

医療情報システムに障害が発生すると、患者の電子カルテを参照できなくなるので、医療への影響が非常に大きい。災害時などの非常時に障害が発生すると、電子カルテを参照できないことに加えて、外来患者が増加することが考えられるので、更に影響は大きいと言える。Zチームは、非常時の対応を考慮した医療情報システムの機能、構成及び運用について検討した。次は、非常時運用についての議論の一部である。

F医師:医療情報システムの非常時運用を検討する前提として、非常時には、どのような事態があり得るのか、確認しておく必要があると思います。

M氏 :主に二つの事態があり得ます。一つはサービスの停止です。その原因には、災害時の停電やサーバやネットワークの損壊、サイバー攻撃、システム障害などが考えられます。停電対策としては、2病院は医療機関として非常用電

F医師:なるほど、医療情報システムが非常用電源を利用することで、医療機器に対する電力供給可能時間に影響がないかを確認する必要がありますね。次に、サービス停止の事態に際してのデータ保全に関しては、日次に電子カルテのデータベースのバックアップを取ることで、復旧に備えることができると思います。

M氏 :なるほど、そうですね。それだけではなく、システム障害の対策としては、電子カルテサーバの冗長化構成が考えられます。通常は、ここまでも十分なレベルの対策だと思います。ただし、冗長化構成を採ったとしても、電子カルテサーバ全てで同時に障害が発生する場合も考えられます。

F医師:なるほど、確かにあり得ますね。

M氏 :今回はそういった、非常時に医療情報システムのサーバ類が全て稼働しない事態においても、⑥最低限、NPC で USB ディスクを活用して電子カルテを参照できるレベルの対策を講じる方がよいと思います。

F医師:そうですね。具体的にどのように対応するのかを詳細に検討し、事業継続計画(BCP)に盛り込みたいと思います。

M氏 :もう一つの事態は、災害時などに、医療情報システムが稼働できたとしても医療情報システムのアクセス権限をもった医療従業者が不在又は対応できない事態です。

F医師:⑦非常時には、外部から医療従業者が応援に駆け付けてくることがあります。この場合でも、医療情報システムさえ稼働していて、管理者がいれば、何とか運用できますよね。

M氏 :そうですね。ただし、医療情報システムは稼働していて、ICカードや利用者IDを付与する管理者もいるが、医師が応援者だけとなってしまった場合の対応が必要です。

F医師:では、それを検討して BCP に盛り込んでおきましょう。

Zチームは、以上の検討に基づき、運用管理規程と BCP の策定を行い、医療情報システムを構築し、予定どおりにサービスインの日を迎えた。設問1:電子カルテの保存について(1)、(2)に答えよ。

(1)表1中の下線①について、秘密鍵がICカードの外部に読み出された場合に起こり得る、医療情報システムの安全管理に対する侵害行為は何か。25字以内で具体的に述べよ。

模範解答

作成責任者以外の者による電子カルテへの署名

解説

解答の論理構成

- 【問題文】はディジタル署名について、表1の要件(G)で

“①ディジタル署名に用いる秘密鍵が、ICカードの外部に読み出されないこと。”

と規定しています。 - 秘密鍵が外部に読み出されると、ICカードを保持しない第三者でも電子カルテに対して署名が可能になります。

- 署名は表1(F)で

“記録に対する責任者(以下、作成責任者という)の利用者IDや氏名などの識別情報”

と結び付きます。すなわち署名=作成責任者の真正性保証そのものです。 - 故に秘密鍵流出は「作成責任者以外の者が作成責任者になりすまし、電子カルテに署名する」という侵害行為を招きます。

- 以上より模範解答は「作成責任者以外の者による電子カルテへの署名」となります。

誤りやすいポイント

- 「秘密鍵が読み出されると改ざんされる」とだけ書いてしまい、“誰が何をするのか”という行為の具体性を欠く。

- 署名機能付きICカードの目的を「認証」と誤解し、認証突破の説明に終始してしまう。

- 署名の対象を「電子カルテ全体」ではなく「データベース」などとズラしてしまう。

FAQ

Q: 秘密鍵が漏えいすると改ざん検知もできなくなりますか?

A: はい。真正性確認の根拠であるディジタル署名が偽造できるため、改ざん検知も困難になります。

A: はい。真正性確認の根拠であるディジタル署名が偽造できるため、改ざん検知も困難になります。

Q: 公開鍵が漏えいした場合も同じ問題が起こりますか?

A: 公開鍵は検証に用いるだけなので漏えいしても署名の偽造はできません。問題となるのは秘密鍵の漏えいです。

A: 公開鍵は検証に用いるだけなので漏えいしても署名の偽造はできません。問題となるのは秘密鍵の漏えいです。

Q: ICカードを物理的に盗難された場合との違いは?

A: 盗難ではカード内のPIN認証など追加障壁がありますが、秘密鍵が外部に読み出されればカードやPINが不要になり、遠隔からでも不正署名が可能になります。

A: 盗難ではカード内のPIN認証など追加障壁がありますが、秘密鍵が外部に読み出されればカードやPINが不要になり、遠隔からでも不正署名が可能になります。

関連キーワード: 電子署名、秘密鍵、認証、改ざん、アクセス制御

設問1:電子カルテの保存について(1)、(2)に答えよ。

(2)表1中の下線①を実現するために、ICカードが備えるべき性質は何か。8字以内で述べよ。

模範解答

耐タンパ性

解説

解答の論理構成

- 表1の要件(G)には

“①ディジタル署名に用いる秘密鍵が、ICカードの外部に読み出されないこと。”

と明記されています。 - 秘密鍵を外部へ取り出されないようにするには、ICカード内部を解析・改ざんしても情報を得られない構造が必要です。

- このような構造は、ICカードそのものが「物理的侵害や解析行為に耐える機能」を備えていることを意味し、一般に“耐タンパ性”と呼ばれます。

- よって、下線①の実現に必須となるICカードの性質は「耐タンパ性」です。

誤りやすいポイント

- 「暗号化機能」や「鍵生成機能」など内部処理の能力と勘違いしやすいですが、問題は“外部に読み出されないこと”が目的であり、外部解析への耐性が論点です。

- 「二要素認証」「パスワード保護」など論理的対策を挙げてしまうと、物理的取り出し防止という要求を満たしません。

- 8字以内という制約から略語を選び誤表記をするケースがありますが、正式な専門用語「耐タンパ性」で十分です。

FAQ

Q: 耐タンパ性とは具体的にどのような対策を含むのですか?

A: ICチップの光学解析防止層、電圧・温度等の異常検知回路、メモリ内容の自動消去機構など、物理的・電気的な侵害を検出し情報を守る仕組みを総称します。

A: ICチップの光学解析防止層、電圧・温度等の異常検知回路、メモリ内容の自動消去機構など、物理的・電気的な侵害を検出し情報を守る仕組みを総称します。

Q: 署名用の秘密鍵をソフトウェア保管にすると何が問題ですか?

A: OSやアプリケーション層の脆弱性経由で複製される恐れがあり、“外部に読み出されない”という要件を満たせません。ICカードの耐タンパ性により物理・論理の両面で安全性が高まります。

A: OSやアプリケーション層の脆弱性経由で複製される恐れがあり、“外部に読み出されない”という要件を満たせません。ICカードの耐タンパ性により物理・論理の両面で安全性が高まります。

Q: 耐タンパ性を持つICカードと通常のスマートカードの違いは?

A: 前者はセキュリティ専用ICであり、改ざん検知・自己破壊などの高度な物理防御機構を搭載します。後者は機能的には似ていても、このような物理防御のない場合が多く、秘密鍵保護レベルが異なります。

A: 前者はセキュリティ専用ICであり、改ざん検知・自己破壊などの高度な物理防御機構を搭載します。後者は機能的には似ていても、このような物理防御のない場合が多く、秘密鍵保護レベルが異なります。

関連キーワード: PKI, ディジタル署名、秘密鍵、認証、ICカード

設問2:医療情報システムのアクセス制御について(1)〜(3)に答えよ。

(1)医療情報システムにおいて、電子カルテのディジタル署名を付与する仕組みの他に、医療従業者のアクセス証跡を保存する仕組みを整えるのは、どのような抑止効果を期待してのものか。45字以内で述べよ。

模範解答

医療行為に必要な範囲を超えて患者の医療情報にアクセスすることを抑止する効果

解説

解答の論理構成

- 電子カルテは「カルテは、取扱いに注意が必要な個人情報を含み、機密性や完全性の確保が必要である」と記されており、閲覧自体がリスクとなります。

- 情報セキュリティ基本方針には「情報資産に対するアクセスは、業務上、必要最小限の範囲で許可する」とあります。

- しかし「電子カルテになると、担当外の患者の電子カルテの参照及び職務権限外のアクセスも容易にできるようになる」と課題が挙げられています。

- そこで表1の要件N「電子カルテに対する全ての操作についてのアクセス証跡を残すこと」を実装し、誰が・いつ・何を見たかを記録します。

- 利用者は「証跡が残る=後から追跡・調査される」ことを自覚するため、不要不急の閲覧を自制します。

- 以上より、アクセス証跡の保存は“医療行為に必要な範囲を超えて患者の医療情報にアクセスすることを抑止する効果”を狙ったものだと導けます。

誤りやすいポイント

- 改ざん検知や責任追跡だけを書き、閲覧抑止の観点を落とす。

- 「情報漏えい防止」とだけ書き、具体的に“業務範囲外アクセス”を明示しない。

- 電子署名と混同し、「真正性確保のため」と答えてしまう。

- ログ保存の目的を“後で調査するため”と過去形で説明し、抑止という事前効果を示さない。

FAQ

Q: 電子署名があれば十分ではないのですか?

A: 電子署名は記録内容の改ざん防止・責任所在の明確化に有効ですが、閲覧行為そのものを制御・抑止する機能はありません。証跡が加わることで不正閲覧の抑止力が高まります。

A: 電子署名は記録内容の改ざん防止・責任所在の明確化に有効ですが、閲覧行為そのものを制御・抑止する機能はありません。証跡が加わることで不正閲覧の抑止力が高まります。

Q: アクセス証跡は誰が確認するのですか?

A: システム管理者や情報セキュリティ委員会が定期監査・突発調査で確認し、不要アクセスがあれば本人と上長に是正を求めます。

A: システム管理者や情報セキュリティ委員会が定期監査・突発調査で確認し、不要アクセスがあれば本人と上長に是正を求めます。

Q: 証跡が改ざんされたら意味がないのでは?

A: 表1(P)「アクセス証跡が改ざんされないための対策」を講じ、改ざん防止機能や別媒体への転送で信頼性を担保します。

A: 表1(P)「アクセス証跡が改ざんされないための対策」を講じ、改ざん防止機能や別媒体への転送で信頼性を担保します。

関連キーワード: アクセス制御、監査ログ、アカウンタビリティ、最小権限、抑止効果

設問2:医療情報システムのアクセス制御について(1)〜(3)に答えよ。

(2)表3中のaに入れる適切なアクセス制御案を、表3中のアクセス制御の記号に倣って答えよ。

模範解答

a:A, R, U, D, P

解説

解答の論理構成

-

表3のパターン確認

表3では「医師(研修医以外)」が “A, R, U, D, F, P” を持ち、同じ医療行為を行う「研修医」の欄 a だけが空欄になっています。つまり、医師とほぼ同じ権限を与えつつ、何かを 1 つ外す設計です。 -

“確定”登録の権限は研修医に無い

「研修医による診療内容の記録は、確定登録にならず、仮登録になる。」

(表2 脚注 注1)

この引用により、研修医は “F”(確定登録)の権限を持たないことが確定します。

-

その他の操作は必要

研修医も診療経過を入力・修正し、患者や指導医へ説明するために印刷します。よって

A(追記)、R(参照)、U(書換え)、D(消去)、P(印刷)は必要です。 -

まとめ

a には “F” を除いた “A, R, U, D, P” が入ります。

誤りやすいポイント

- 「研修医は見習いだから削除(D)や印刷(P)も制限される」と早合点する。実務上は入力ミスの訂正や患者説明があるため必要です。

- 「確定登録は指導医が後で行うから、研修医にもFを付けても良い」と考えるミス。引用のとおり“仮登録”に限定されます。

- 医療事務員と研修医の権限を混同し、医療事務員と同じ “F” を付けてしまう。医療事務員は事務処理上の確定が必要ですが、研修医は不可です。

FAQ

Q: 研修医が “D”(消去)までできると誤って重要データを消さないか不安です。

A: 消去操作も “仮” 状態です。指導医が内容を確認し“確定”登録する際に履歴管理(I)(J)で検証できるため、医療過誤につながるリスクは抑えられます。

A: 消去操作も “仮” 状態です。指導医が内容を確認し“確定”登録する際に履歴管理(I)(J)で検証できるため、医療過誤につながるリスクは抑えられます。

Q: 印刷(P)を許可すると紙の管理が煩雑になりませんか?

A: 紙媒体の運用は個人情報保護方針の「患者の個人情報は…安全管理のために必要かつ適切な措置を講じる。」に従い、印刷ログ(O)と保管ルールを整備して対応します。

A: 紙媒体の運用は個人情報保護方針の「患者の個人情報は…安全管理のために必要かつ適切な措置を講じる。」に従い、印刷ログ(O)と保管ルールを整備して対応します。

Q: 将来、研修医が指導医不在時に確定登録したい場合は?

A: 権限は利用者IDとICカードで動的に変更可能です。指導医の代替者が監督できる運用を定め、研修医アカウントへ一時的にFを付与することで対応できます。

A: 権限は利用者IDとICカードで動的に変更可能です。指導医の代替者が監督できる運用を定め、研修医アカウントへ一時的にFを付与することで対応できます。

関連キーワード: アクセス制御、権限管理、電子カルテ、PKI, 監査証跡

設問2:医療情報システムのアクセス制御について(1)〜(3)に答えよ。

(3)本文中の下線②にある、別のアクセス制御とはどのようなものか。アクセス制御のアクセス主体とアクセス対象の関係を示しながら、40字以内で述べよ。

模範解答

個別の利用者ごとに、電子カルテのデータ項目ごとに行うアクセス制御

解説

解答の論理構成

- 既存の設計は「医療情報システムの利用者を職種などの観点で整理したアクタ種別と、電子カルテのデータ項目の組合せで制御」する方式でした。

──【問題文】「アクセス権限の設定については、…アクタ種別と、電子カルテのデータ項目の組合せで制御する必要がある」 - ところが追加要件として「診療記録の記載内容の開示を“特定の診療科の医師に限定する”」ケースが発生。

──【問題文】「傷病名によっては…開示を“特定の診療科の医師に限定する”という要件」 - この要件は“職種=アクタ種別”だけでは表現できず、「②アクタ種別ごとではない別のアクセス制御」が必要と宣言されています。

──【問題文】「②アクタ種別ごとではない別のアクセス制御の併用が必要」 - つまり人物単位で、しかもデータ項目単位にきめ細かく制御するメカニズム(利用者個別 × データ項目)を組み込むしかありません。

⇒ 解答:個別の利用者ごとに、電子カルテのデータ項目ごとに行うアクセス制御

誤りやすいポイント

- 「診療科単位での制御」と早合点し、利用者個別という粒度を落としてしまう。

- 「ロールベースアクセス制御(RBAC)強化」とだけ書き、データ項目粒度を示さない。

- 「患者ごと制御」と書き、アクセス主体(利用者)を示し忘れる。

FAQ

Q: ロールベースアクセス制御(RBAC)を拡張すれば十分では?

A: 患者の意向で“特定の診療科の医師”だけに限定するため、同一ロール内でも差を付ける必要があり、利用者単位の制御が不可欠です。

A: 患者の意向で“特定の診療科の医師”だけに限定するため、同一ロール内でも差を付ける必要があり、利用者単位の制御が不可欠です。

Q: データ項目粒度で制御する理由は?

A: 傷病名など一部の記載だけを限定公開するため、カルテ全体をまとめて制御すると診療に支障が出るからです。

A: 傷病名など一部の記載だけを限定公開するため、カルテ全体をまとめて制御すると診療に支障が出るからです。

Q: ポリシーの例は?

A: 「利用者ID=Dr.X かつ データ項目=傷病名“X”」の組合せだけ参照可、といった形で設定します。

A: 「利用者ID=Dr.X かつ データ項目=傷病名“X”」の組合せだけ参照可、といった形で設定します。

関連キーワード: RBAC, 個人別アクセス制御、データ項目粒度、電子カルテ、権限管理

設問3:医療情報システムにおける真正性について、(1)〜(4)に答えよ。

(1)本文中の下線③が示す実装方式は、表1中のどの要件を満たしていると考えられるか。表1中から該当する要件を二つ挙げ、(A)〜(Q)の記号で答えよ。

模範解答

①:(J)

②:(K)

解説

解答の論理構成

-

本文の下線③は「過去に確定した全ての記録を表示する方式」です。

引用:【問題文】「市場のパッケージでは、電子カルテのデータ項目にカーソルを置いた際に、③過去に確定した全ての記録を表示する方式…」

ここから「確定済みの記録を後から参照できる」機能であることが分かります。 -

表1の要件を確認すると、更新履歴の保存と参照に関する記述が次のとおり存在します。

・(J)「記録に対する操作の履歴が後から確認でき識別できること。」

・(K)「記録の内容を容易に確認できること。」 -

下線③の方式は、 ①「確定済みの過去記録を一覧表示」→ 操作履歴を確認・識別できる ⇒ (J) に合致。

② 画面に即時・簡便に表示できる → 内容を“容易に”確認できる ⇒ (K) に合致。 -

よって、該当する要件は「(J)」「(K)」の二つです。

誤りやすいポイント

- 「履歴が見える=アクセス証跡」と早合点し、(N)〜(P)を選んでしまう。アクセス証跡は操作ログであり、カルテ内容の表示可否とは別要件です。

- (I)「過去に“確定”登録が行われた記録が正しく保存されること」と混同するケース。③は“保存”ではなく“表示”に着目しているため(I)は該当しません。

- 「容易に確認できる」という表現を見落とし、(K)を外してしまう失点が多発します。

FAQ

Q: (I)と(J)の違いは何ですか?

A: (I)は「保存されているか」を保証する要件、(J)は「誰がいつ何をしたか後から識別できる」ことを求める要件です。表示機能を備える③は(J)に該当します。

A: (I)は「保存されているか」を保証する要件、(J)は「誰がいつ何をしたか後から識別できる」ことを求める要件です。表示機能を備える③は(J)に該当します。

Q: ③の方式が(K)を満たす根拠は?

A: 画面操作一つで「過去に確定した全ての記録」を一覧表示できるため、「記録の内容を容易に確認できること」という(K)の趣旨と整合します。

A: 画面操作一つで「過去に確定した全ての記録」を一覧表示できるため、「記録の内容を容易に確認できること」という(K)の趣旨と整合します。

Q: アクセス証跡(N)〜(P)は表示機能と無関係ですか?

A: はい。アクセス証跡はバックエンドで保存・保護されるログであり、直接ユーザに表示されるカルテ履歴とは別物です。

A: はい。アクセス証跡はバックエンドで保存・保護されるログであり、直接ユーザに表示されるカルテ履歴とは別物です。

関連キーワード: 電子カルテ、更新履歴、真正性、タイムスタンプ、アクセス制御

設問3:医療情報システムにおける真正性について、(1)〜(4)に答えよ。

(2)本文中の下線④について、改善案を65字以内で述べよ。

模範解答

電子カルテのディジタル署名の有効期限が切れる前に、署名検証に必要な情報を含むアーカイブタイムスタンプを付与する。

解説

解答の論理構成

- 電子カルテの長期保存要件

- 本文には「カルテは医師法によって5年間の保存が義務付けられている。」とありますが、実際の診療では「10年以上継続して受診する患者がいる」ことが指摘されています。したがって電子カルテの真正性を“長期”に保証する仕組みが不可欠です。

- 既存方式の限界

- 図4の仕組みでは「タイムスタンプのサービスには、有効期限が10年など長期のものもある」が、その有効期限を超えると「真正性を保証できない」という問題が残ります。

- ディジタル署名と検証情報の期限

- 本文中に「電子証明書の有効期限は約2年」とあり、署名検証に必要な CRL や OCSP 応答なども同様に期限を迎えます。したがって、単に最初のタイムスタンプを付与するだけでは保存期間全体をカバーできません。

- 改善案の要件整理

- 目的:電子カルテの真正性を保存期間全体にわたり担保

- 手段:署名検証に必要な情報(証明書、失効情報、タイムスタンプトークンなど)をまとめて改ざん不可にする

- 方法:有効期限が切れる前に “追加のタイムスタンプ” を重ねる。これを「アーカイブタイムスタンプ」と呼びます。

- 結論(答案)

- 以上より、改善案は「電子カルテのディジタル署名の有効期限が切れる前に、署名検証に必要な情報を含むアーカイブタイムスタンプを付与する」となります。

誤りやすいポイント

- 「タイムスタンプの有効期限=真正性保証期間」と誤解し、再付与の必要性を忘れる。

- 電子証明書だけを更新すれば十分と考え、CRL や OCSP など検証に必要な付帯情報を保存対象に含めない。

- 単純に再署名を提案し、元の署名との整合性保持(過去署名の改ざん検知)を考慮しない。

FAQ

Q: アーカイブタイムスタンプと通常のタイムスタンプは何が違うのですか?

A: 通常のタイムスタンプは“その時点”のデータ改ざん防止が目的です。アーカイブタイムスタンプは有効期限切れ前に“まとめて”新たなタイムスタンプを押すことで、署名・検証情報自体の長期的な真正性を保証します。

A: 通常のタイムスタンプは“その時点”のデータ改ざん防止が目的です。アーカイブタイムスタンプは有効期限切れ前に“まとめて”新たなタイムスタンプを押すことで、署名・検証情報自体の長期的な真正性を保証します。

Q: 有効期限が切れるたびに毎回アーカイブタイムスタンプを取るのですか?

A: 署名検証に必要な要素(証明書・失効情報・旧タイムスタンプ)の有効期限到来前に一括して新しいタイムスタンプを付与します。結果として保存期間全体をカバーできるので、周期はシステム運用ポリシー次第です。

A: 署名検証に必要な要素(証明書・失効情報・旧タイムスタンプ)の有効期限到来前に一括して新しいタイムスタンプを付与します。結果として保存期間全体をカバーできるので、周期はシステム運用ポリシー次第です。

Q: もしアーカイブタイムスタンプを取り忘れたらどうなりますか?

A: 証明書や失効情報の期限を過ぎると、以前のディジタル署名が検証不能になる恐れがあります。真正性が証明できなくなるため、運用管理規程で必ず実施スケジュールを定義し、監査を行う必要があります。

A: 証明書や失効情報の期限を過ぎると、以前のディジタル署名が検証不能になる恐れがあります。真正性が証明できなくなるため、運用管理規程で必ず実施スケジュールを定義し、監査を行う必要があります。

関連キーワード: ディジタル署名、タイムスタンプ、アーカイブタイムスタンプ、電子カルテ、正真正性保証

設問3:医療情報システムにおける真正性について、(1)〜(4)に答えよ。

(3)図4中のbに入れる適切な字句を、10字以内で答えよ。

模範解答

b:ディジタル署名

解説

解答の論理構成

-

表1の要件 (G) で

“記録を“確定”登録する際は、… 電子証明書を利用したディジタル署名を付与すること。”

と明記され、電子カルテの真正性確保にはディジタル署名が必須であると示されています。 -

さらに本文中に

“ディジタル署名は、電子カルテのデータ項目ごとに付与することにした。”

とあり、データ項目単位で署名が付く設計が採用されています。 -

図4は「タイムスタンプ付与の仕組み」の流れを説明しています。

手順2で “変更があった各データ項目のbのハッシュ値を作成” とあり、 ハッシュ値を取る対象は「各データ項目に付与された真正性の証拠」です。

①で確認したように真正性の証拠は“ディジタル署名”であるため、 b には「ディジタル署名」が入ることになります。 -

よって解答は

b:ディジタル署名

誤りやすいポイント

- ハッシュ生成=改ざん検知と短絡し、「ハッシュ値」そのものを b と誤記する。

- “電子証明書”と“ディジタル署名”を混同し、証明書を選んでしまう。

- 表1 (G) の記載を見落とし、真正性確保手段が一意に決まっていることに気付かない。

- “タイムスタンプそのものがb” と早合点してしまう。

FAQ

Q: 電子証明書とディジタル署名の役割の違いは何ですか?

A: 電子証明書は公開鍵と身元情報を結び付ける証明書類、ディジタル署名は秘密鍵で生成し改ざん検知と作成者証明を行う電子的印鑑です。本設問では真正性を担保する“印鑑”としてディジタル署名が求められています。

A: 電子証明書は公開鍵と身元情報を結び付ける証明書類、ディジタル署名は秘密鍵で生成し改ざん検知と作成者証明を行う電子的印鑑です。本設問では真正性を担保する“印鑑”としてディジタル署名が求められています。

Q: ハッシュ値だけでは真正性を確保できないのですか?

A: ハッシュ値は改ざん検知には有効ですが、作成者の責任や否認防止を保証できません。ディジタル署名はハッシュ値+公開鍵暗号を用い、改ざん検知と同時に作成者証明も行えるため法的要件を満たせます。

A: ハッシュ値は改ざん検知には有効ですが、作成者の責任や否認防止を保証できません。ディジタル署名はハッシュ値+公開鍵暗号を用い、改ざん検知と同時に作成者証明も行えるため法的要件を満たせます。

Q: タイムスタンプはなぜディジタル署名の後に付与するのですか?

A: まずディジタル署名で“誰が・何を”記録したかを確定し、その署名付きデータに“いつ”存在していたかを第三者(TSA)が証明することで、長期保存中の真正性と時点証明の両方を確立できるからです。

A: まずディジタル署名で“誰が・何を”記録したかを確定し、その署名付きデータに“いつ”存在していたかを第三者(TSA)が証明することで、長期保存中の真正性と時点証明の両方を確立できるからです。

関連キーワード: ディジタル署名、タイムスタンプ、ハッシュ関数、PKI, ICカード

設問3:医療情報システムにおける真正性について、(1)〜(4)に答えよ。

(4)本文中の下線⑤について、医療の提供を継続するために医療情報システムが備えるべき機能を30字以内で述べよ。

模範解答

バックアップから改ざん前の電子カルテを復旧する機能

解説

解答の論理構成

- 本文では改ざん発生時の検知だけでなく、継続して医療を提供できる仕組みが必要と強調されています。

引用:「⑤その後も、正しい電子カルテを用いて医療を提供する必要があります」 - さらに要件表では、改ざん時の回復手段を明示しています。

引用:「(M) 改ざんが検知された場合は、バックアップなどを用いて回復できること。」 - よって、医療情報システムに求められるのは、バックアップデータを使って“改ざん前の状態”へ迅速に戻す機能です。

- 以上から、模範解答「バックアップから改ざん前の電子カルテを復旧する機能」が導かれます。

誤りやすいポイント

- 「改ざんを検知するだけ」と勘違いし、復旧方法まで触れない。

- 「ログの再生」など証跡面に寄り過ぎ、バックアップというキーワードを欠落させる。

- 「再入力」など人手による手段を想定し、システム機能としての自動復旧を示さない。

FAQ

Q: 改ざん検知と復旧は別々の機能ですか?

A: はい。検知は不正を発見する仕掛け、復旧は正常データへ戻す仕掛けであり、双方が揃って初めて医療継続性が確保できます。

A: はい。検知は不正を発見する仕掛け、復旧は正常データへ戻す仕掛けであり、双方が揃って初めて医療継続性が確保できます。

Q: バックアップはオンライン・オフラインどちらが望ましいですか?

A: 迅速復旧の観点ではオンライン複製が有効ですが、改ざんが及ぶ恐れもあるため、隔離したオフライン世代も併用する多層防御が推奨されます。

A: 迅速復旧の観点ではオンライン複製が有効ですが、改ざんが及ぶ恐れもあるため、隔離したオフライン世代も併用する多層防御が推奨されます。

Q: 改ざん前への復旧後、再度ディジタル署名やタイムスタンプは必要ですか?

A: はい。真正性を再保証するため、復旧時点で再付与もしくは有効性検証を実施することが望ましいです。

A: はい。真正性を再保証するため、復旧時点で再付与もしくは有効性検証を実施することが望ましいです。

関連キーワード: バックアップ、リストア、データ復旧、改ざん検知

設問4:Z病院の医療情報システムの非常時運用について、(1)、(2)に答えよ。

(1)本文中の下線⑥について、対策を講じる上で、日々行うべき業務及び災害時に行うべき業務を、それぞれ60字以内で具体的に述べよ。

模範解答

日々行うべき業務:患者ごとに、見読可能な画像データを電子カルテから生成し、USBディスクに書き出しておく。

災害時に行うべき業務:電子カルテの画像データを保管したUSBディスクを端末に接続して、患者の電子カルテの画像データを医師に配布する。

解説

解答の論理構成

-

目的の確認

本文には、非常時でも診療を継続するために「⑥最低限、NPC で USB ディスクを活用して電子カルテを参照できるレベルの対策を講じる」とあります。ここから、 ・閲覧端末=NPC

・記録媒体=USBディスク

を使い、サーバが停止してもカルテを読める仕組みを組み込む必要があると分かります。 -

日々行うべき業務の導出

オフライン閲覧を可能にするには、最新のカルテを見読可能な形でUSBディスクに保持しておく運用が不可欠です。

既に図5のサーバルームには「USBディスク」が5台配置されているため、通常時に

・電子カルテから患者ごとの画像(PDF 等)を生成

・USBディスクへ書き出し/差分更新

という日常業務を定義するのが自然です。 -

災害時に行うべき業務の導出

サーバ群が停止してもNPCは「長時間のバッテリ駆動が可能」と記載されているため、USBディスクをNPCに接続して閲覧する手順を用意すれば、医師はカルテを確認できます。

したがって、非常時は

・USBディスクをNPCへ接続

・医師ごとに必要な患者分の画像を配布

という具体的オペレーションが求められます。 -

模範解答との一致

上記の導出結果は、問題文掲載の模範解答

「患者ごとに、見読可能な画像データを電子カルテから生成し、USBディスクに書き出しておく」

「電子カルテの画像データを保管したUSBディスクを端末に接続して、患者の電子カルテの画像データを医師に配布する」

と一致します。

誤りやすいポイント

- 「バックアップ=DB全体のコピー」と早合点し、オフライン閲覧用に加工せず保存してしまう。非常時にDBが無いと閲覧できません。

- USBディスクへの書き出し頻度を週次などに設定してしまい、最新情報が欠落する。

- NPC ではなく病棟の無線LAN経由で閲覧する前提を立て、ネットワーク断に対応できなくなる。

- 画像データ生成だけを自動化し、USBディスクへの転送作業を失念する。

FAQ

Q: なぜ画像データ(PDF 等)にする必要がありますか?

A: サーバ不在でもNPC単体で閲覧可能な形式が求められるためです。DB形式のままでは閲覧ソフトや認証が必要となり、想定する非常時に対応できません。

A: サーバ不在でもNPC単体で閲覧可能な形式が求められるためです。DB形式のままでは閲覧ソフトや認証が必要となり、想定する非常時に対応できません。

Q: USBディスクは複数台ある必要がありますか?

A: はい。故障・紛失・分散参照に備えて図5に示された5台をローテーションし、少なくとも1台は常に最新データを保持するようにします。

A: はい。故障・紛失・分散参照に備えて図5に示された5台をローテーションし、少なくとも1台は常に最新データを保持するようにします。

Q: 日々の転送作業は自動化できますか?

A: バッチ処理で自動生成・転送できますが、完了確認とエラー時の再実行は運用手順に含め、人手による点検も行うのが望ましいです。

A: バッチ処理で自動生成・転送できますが、完了確認とエラー時の再実行は運用手順に含め、人手による点検も行うのが望ましいです。

関連キーワード: オフライン閲覧、USBディスク、バックアップ、事業継続計画、災害対策

設問4:Z病院の医療情報システムの非常時運用について、(1)、(2)に答えよ。

(2)本文中の下線⑦について、非常時に外部から応援に駆け付けてくる医師に、医療情報システムへのアクセスを許可する場合、BCPに盛り込むべき事項をセキュリティの観点から二つ挙げ、それぞれ40字以内で具体的に述べよ。

模範解答

①:本人確認の方法と、認証に用いるICカードの貸与及び利用者IDの付与の方法

②:応援者の資格の確認方法と、応援者に付与するアクセス権限の内容と付与方法

解説

解答の論理構成

-

事態の整理

本文には下線⑦として

「非常時には、外部から医療従業者が応援に駆け付けてくることがあります」

と明記されています。Z病院の基本方針には

「情報資産に対するアクセスは、業務上、必要最小限の範囲で許可する。」

が掲げられているため、応援医師にも同方針を適用する必要があります。 -

身元・資格の確認が必須

要件(A)は「利用者ID及びパスワードと、電子証明書を格納した認証機能付きのICカードを組み合わせた識別及び認証」を求めています。

応援医師はICカードを即時には所持していない可能性が高く、かつICカードの発行には「通常、申請から入手するまで1週間ほど掛かる。」とあります。したがって、BCPには

・本人確認手順

・予備ICカードの貸与と臨時利用者ID発行手順

を整備しなければなりません。 -

権限付与は最小限に限定

要件(B)(C)は「職種、所属などの区分、又は利用者の権限範囲に基づくアクセス制御」を規定します。非常時でも不要な閲覧・更新を防ぐため、応援医師に与える権限内容と付与方法を BCP に盛り込む義務があります。 -

模範解答に至る流れ

以上を踏まえると、BCPに盛り込むべき事項は

・本人確認と臨時認証手続き

・医師資格確認と最小権限設定

の二系統となり、模範解答

「本人確認の方法と、認証に用いるICカードの貸与及び利用者IDの付与の方法」

「応援者の資格の確認方法と、応援者に付与するアクセス権限の内容と付与方法」

が導かれます。

誤りやすいポイント

- 予備ICカードの記述を忘れ、「パスワードのみで良い」と判断してしまう。

- 「資格確認」と「本人確認」を混同し、手続きの二段階構成を整理できない。

- 権限設定を通常時と同一としてしまい、最小権限の原則を欠落させる。

- BCPに技術的手順だけを書き、人・書類による確認プロセスを盛り込まない。

FAQ

Q: 応援医師が自院のICカードを持参した場合でも予備ICカードは必要ですか?

A: はい。ICカードがZ病院システムで利用可能か検証が必要であり、失効や相互運用性問題を考慮すると予備ICカードの仕組みは残します。

A: はい。ICカードがZ病院システムで利用可能か検証が必要であり、失効や相互運用性問題を考慮すると予備ICカードの仕組みは残します。

Q: 一時利用者IDを発行した後、平常時に戻ったらどうなりますか?

A: BCPには利用終了後のID停止・ログ削除不可保持・証跡確認手順まで定義し、恒久IDに移行するか失効させます。

A: BCPには利用終了後のID停止・ログ削除不可保持・証跡確認手順まで定義し、恒久IDに移行するか失効させます。

Q: 資格確認はどのような書類で行いますか?

A: 医師免許原本や医師資格証(HPKI対応カード)を提示させ、担当管理者が番号・有効期限を台帳へ記録する方法が一般的です。

A: 医師免許原本や医師資格証(HPKI対応カード)を提示させ、担当管理者が番号・有効期限を台帳へ記録する方法が一般的です。

関連キーワード: 二要素認証、アクセス制御、利用者ID管理、予備ICカード、BCP