情報処理安全確保支援士 2011年 秋期 午後2 問02

ログ管理システムの設計に関する次の記述を読んで、設問1~4に答えよ。

A社は、従業員数20,000名の製造会社であり、東日本と西日本にそれぞれ10の支社をもっている。A社は、内部統制強化の一環として、システムの運用に関わる内部統制について外部監査人による監査を受けた。監査の結果、システムの特権を与えられた管理者やオペレータなど(以下、特権ID利用者という)の操作(以下、特権操作という)に対する監視について、次の2点が指摘された。

・特権操作のログを取得していないシステムがある。

・どのシステムにおいても特権操作のログに対する分析が行われていない。

これまで、A社情報システム部では、特権操作に対する監視方法をシステムごとに個別に検討、実装してきたことから、特権操作のログを取得、収集保存及び分析(以下、合わせてログ管理という)する方法がシステムごとに異なっていた。情報システム部は、監査における指摘を踏まえ、特権操作に対して全システム共通のログ管理方法を定め、共通のログ管理システムを構築することとし、システムのログ管理について、次のとおり計画した。

・大量の個人情報又は財務データを処理している、本社営業管理システム、会計管理システム、経理システム及び支社営業管理システム(以下、主要4システムという)のログ管理のため、本年度中に、ログ管理システムを稼働させる。

・主要4システムへの適用後の評価に従って、ログ管理システムの設計及び運用の見直しを行い、ログ管理システムを利用してログ管理を行うシステムを順次増やす。

〔A社のシステム環境〕

A社は、東京と大阪に自社のデータセンタ(以下、DCという)を構えており、東京DCでは本社及び東日本の支社における業務処理を、大阪DCでは西日本の支社における業務処理を行っている。両DC間は広域イーサネットで接続されており、本社及び各支社からは広域イーサネットを介して両DCのシステムを利用できる。

各DC内のマシン室には、汎用機が2台ずつ、UNIXサーバが150台ずつ、PCサーバが150台ずつ配置されている(以下、汎用機、UNIXサーバ及びPCサーバを合わせてサーバという)。両DCには、マシン室に隣接してオペレータ室があり、マシン室とオペレータ室はLANで接続されている。

各DCでは電源設備の定期保守作業のために、半年に1回、4時間程度、DC内の全サーバを停止する。電源設備の保守作業は、東京DCと大阪DCでは異なる日に行われるように調整されている。

〔特権IDの利用〕

特権ID利用者は、各個人に1台ずつ割り当てられた管理端末からネットワークを介して各サーバにアクセスしてシステム管理又は運用の作業を行っている。管理端末は、本社に200台、東京DCと大阪DCのオペレータ室にそれぞれ10台ずつ配置されており、利用者IDとパスワードによる認証機能によって、本人でなければ操作できない仕組みになっている。管理端末のIPアドレスは、東京DC及び大阪DCそれぞれにあるaサーバによって動的に割り当てられる仕組みになっており、同じ管理端末でも割り当てられるIPアドレスが異なることがある。

主要4システムにおいては、A社の情報セキュリティポリシに従い、マシン室の内部・外部間で個人情報又は財務データを通信する場合の暗号化、並びに個人情報又は財務データを外部記憶媒体に保管する場合の暗号化を行っている。特権ID利用者が管理端末から各サーバにアクセスする際の通信においても、暗号化を行っている。

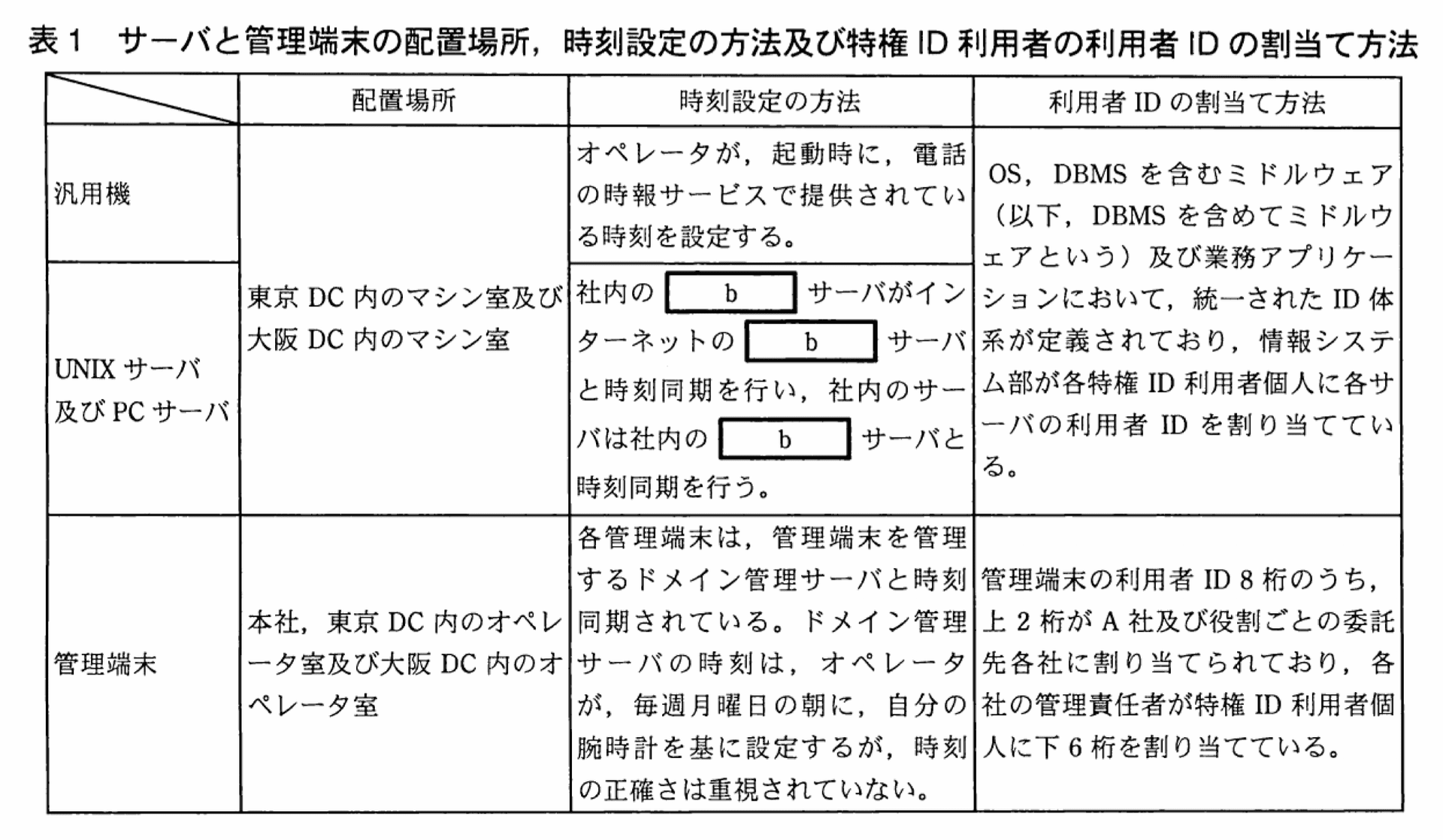

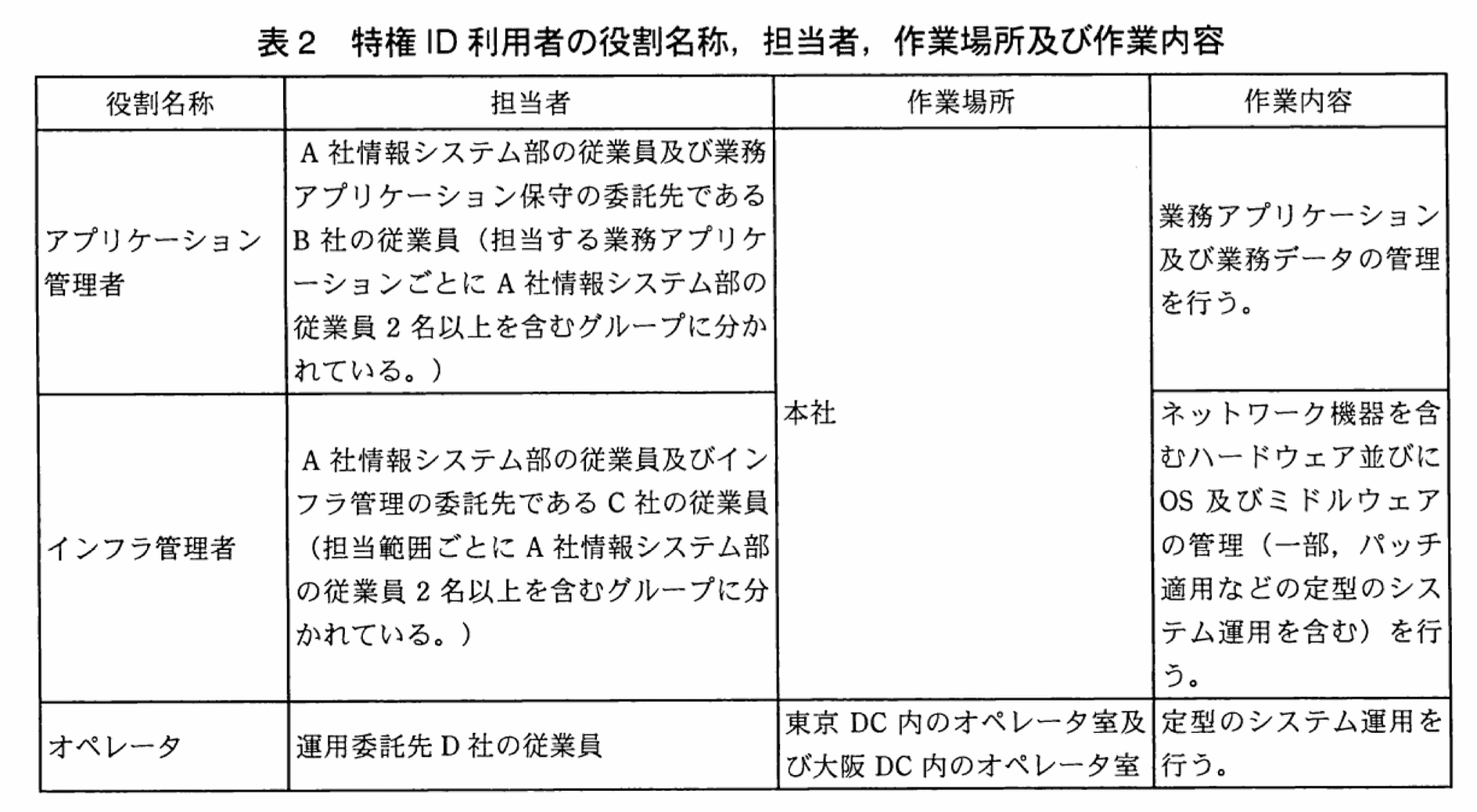

サーバと管理端末の配置場所、時刻設定の方法及び特権ID利用者の利用者IDの割当て方法を表1に、特権ID利用者の役割名称、担当者、作業場所及び作業内容を表2に、それぞれ示す。

特権ID利用者は合計220名である。特権ID利用者は、定型のシステム運用以外に特権操作を含む作業を行う場合、事前に自分の氏名と所属、作業で使用する利用者ID、作業開始日時、作業時間、作業目的及び作業の概要を記載した作業申請書を自社の管理責任者に提出する。各社の管理責任者は、作業内容が業務上必要なものであることを確認し、承認印を押印する。通常時、各社の管理責任者は、担当者に対する作業指示や作業の管理を行っている。何かの事情で担当者の手が足りなくなった場合、各社の管理責任者が特権操作を行うことがあるので、各社の管理責任者は特権ID利用者を兼務しており、利用者IDが割り当てられている。

特権ID利用者のうち、情報システム部の従業員は、アプリケーション管理者又はインフラ管理者のどちらか一方を担当しており、自分が所属するグループの作業内容を詳しく理解している。各システムの構築はSIベンダに委託している。各システムのオペレータが行う運用手順は、手順の概要を記した引継ぎ資料と口頭説明によって委託先のSIベンダからオペレータに直接引き継がれてきた。さらに、情報システム部の従業員の中にオペレータの役割をもつ者がいないこともあり、オペレータが行うシステム運用の詳細を知っている者はいない。

〔設計の前提条件〕

情報システム部のX部長は、ログ管理システムの基本設計をY主任に指示した。Y主任がログ管理に関する十分な経験と知識をもっていなかったことから、X部長は、専門家の参加が必要と判断し、SIベンダのE社にログ管理システムの基本設計への参加を依頼した。E社の情報セキュリティスペシャリストのT氏は、最初にY主任から、ログ管理システムを開発することになった経緯やA社のシステム環境についての説明を受けた。後日、Y主任は、T氏の助言を受けながら、設計の前提条件を次のように整理し、X部長の承認を得た。

(1) ログ管理システムを次の三つの機能からなるシステムとする。

ログ取得機能 :監視の対象とする特権操作について、記録すべきデータをログファイルとして出力する機能

ログ収集保存機能:複数のログファイルを収集し、フォーマットの変更を行って、一つのログデータベースに統合し、ログファイルと併せて保存する機能

ログ分析機能 :与えられた条件に従い、ログデータベースから疑わしい特権操作のログを抽出する機能

(2) 監視の対象とする特権操作を、次の3種類とする。

特権操作1:特権ID利用者による各サーバへのログオン及びログオフ

特権操作2:各システムのデータベース(DB)に保管された個人情報及び財務データに対する参照及び更新

特権操作3:各サーバのOS及びミドルウェアのコマンド、スクリプト及びプログラムの実行、並びに設定情報の参照及び更新

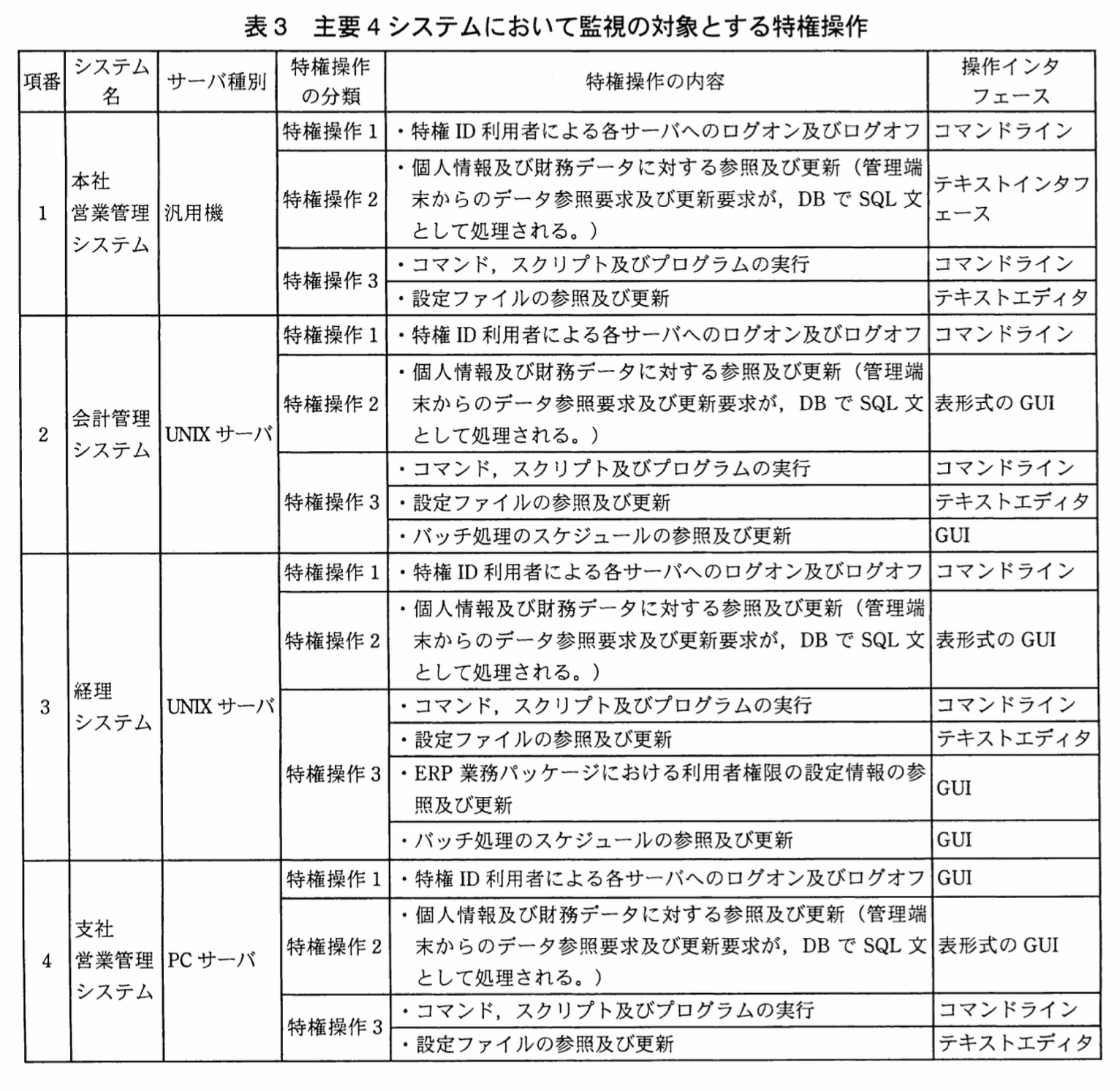

主要4システムにおいて監視の対象とする特権操作を表3に示す。

(3) 各特権操作に対して記録すべきデータ項目は、次の五つとする。

① 特権操作が行われた日時

② 特権操作に利用された利用者ID

③ 特権操作が行われたサーバのホスト名又はサーバのIPアドレス

④ 特権操作の内容

⑤ 特権操作の結果(成功又は失敗。エラーメッセージなどの補助的情報で成功と失敗が判別できる場合は、結果が記録されなくてもよい。)

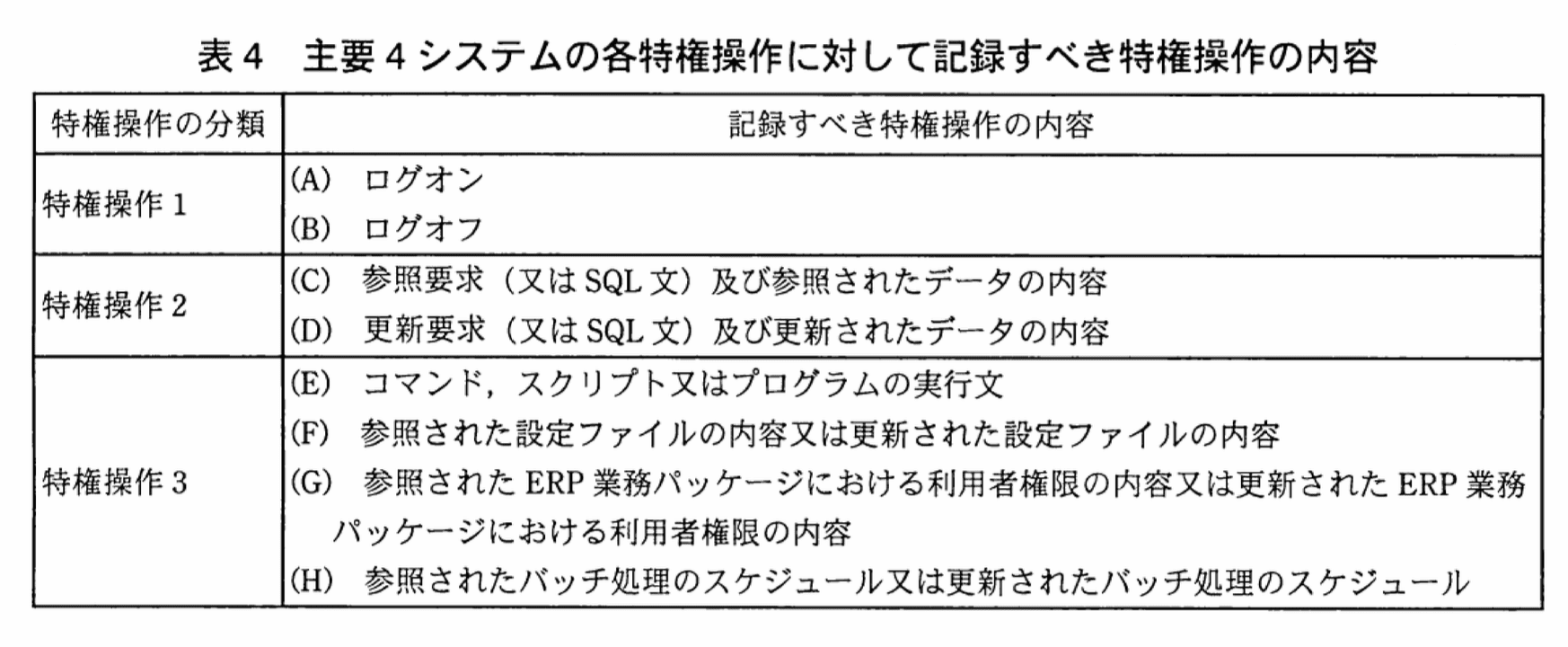

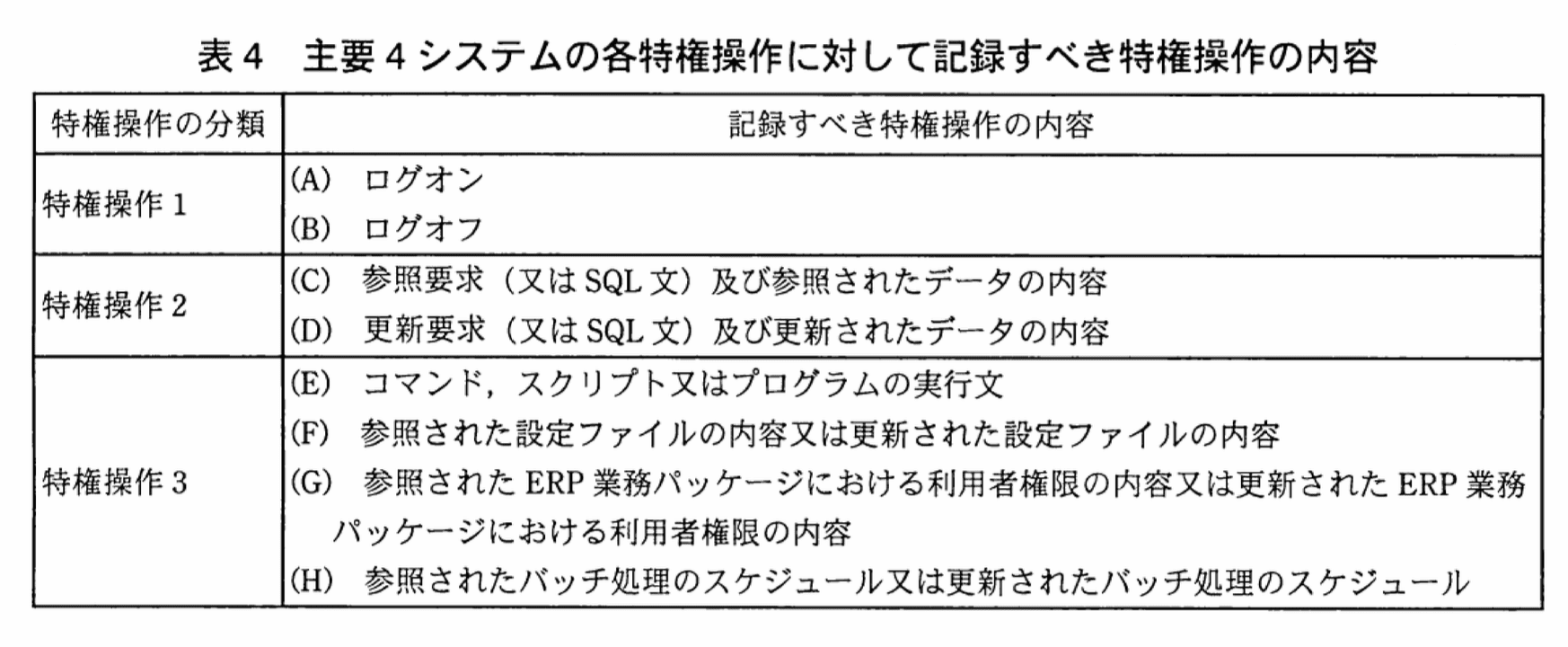

主要4システムの各特権操作に対して記録すべき特権操作の内容を表4に示す。

(4) 構築費用を抑えるため、製品の標準機能を最大限に活用する。

〔利用する製品の仕様〕

T氏は、ログ管理システムに利用できる製品として、次の二つの製品を選んだ。

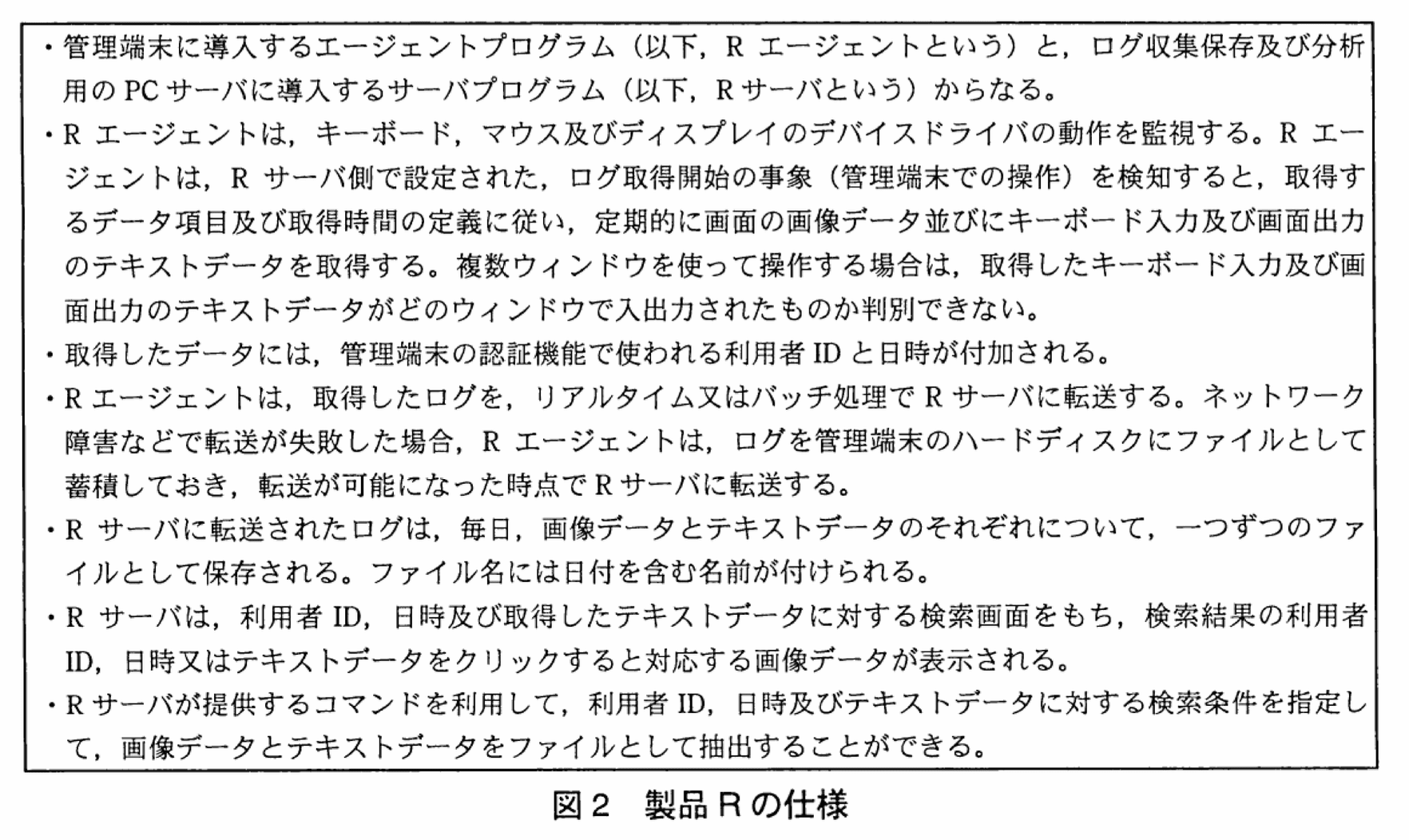

製品R:管理端末でログを取得し、収集保存及び分析をPCサーバで行う製品

製品S:各サーバのOS及びミドルウェアが取得したログをUNIXサーバで収集保存及び分析する製品

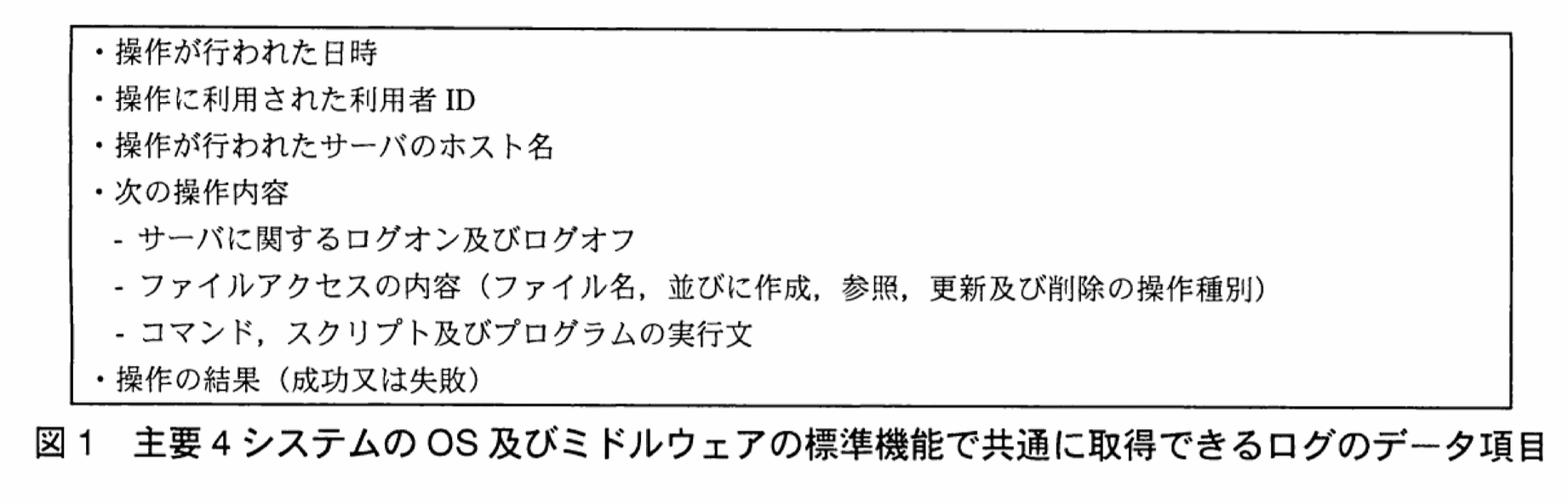

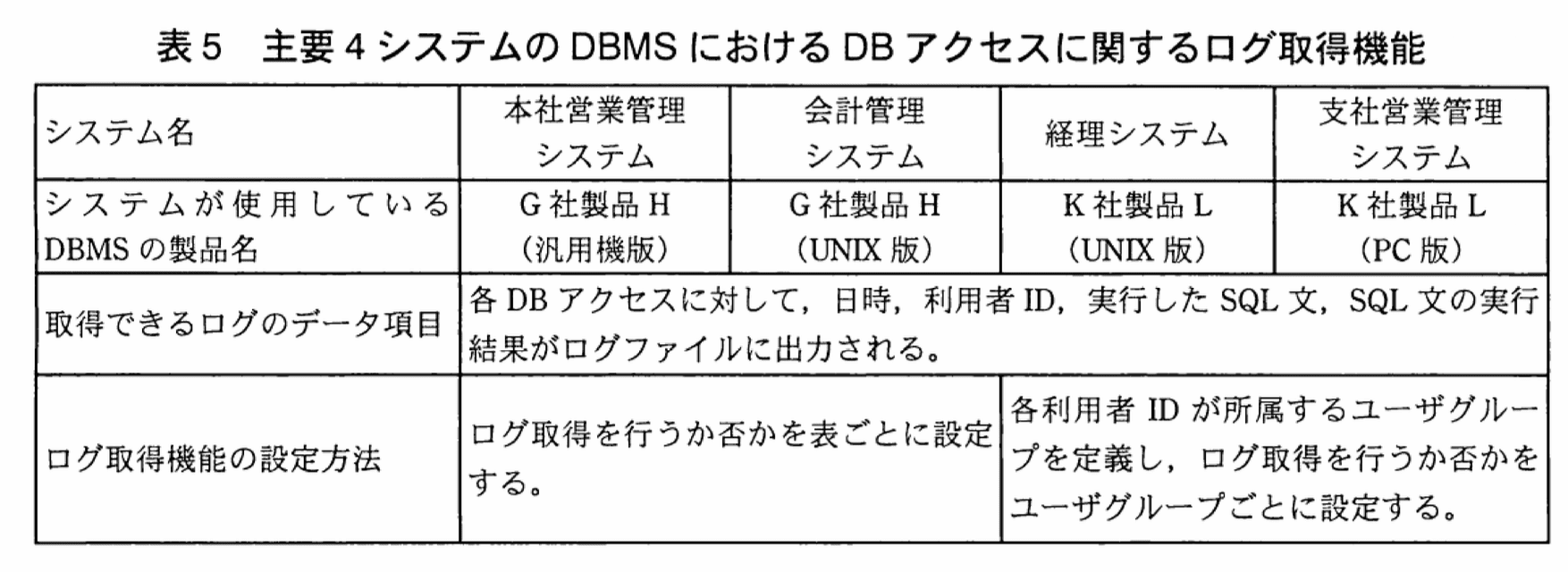

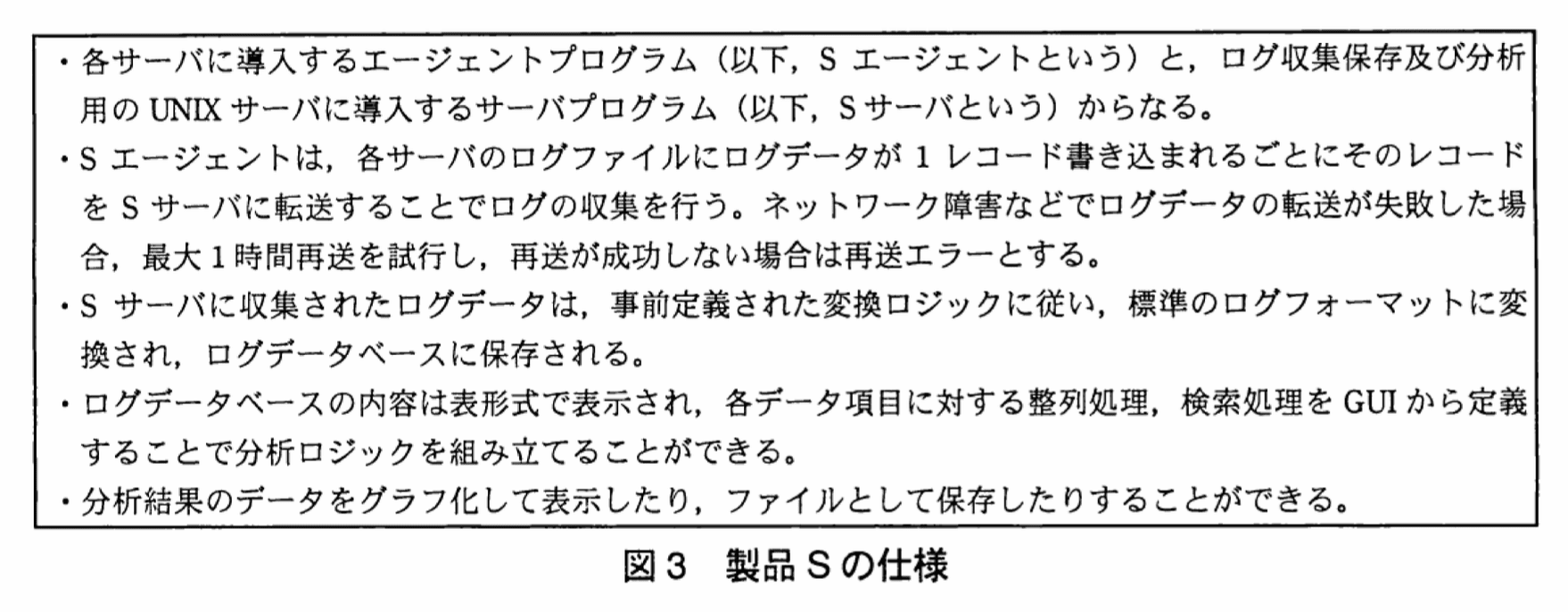

T氏は、OS及びミドルウェアの標準機能、製品Rの機能並びに製品Sの機能に関する調査を行った。主要4システムのOS及びミドルウェアの標準機能で共通に取得できるログのデータ項目を図1に、主要4システムのDBMSにおけるDBアクセスに関するログ取得機能を表5に、製品Rの仕様を図2に、製品Sの仕様を図3に、それぞれ示す。

〔ログ取得機能の設計〕

以上の検討結果に基づき、T氏は、ログ取得機能の実装方法として、次の二つの案をY主任に説明した。

・各サーバのOS及びミドルウェアの標準機能を利用する。

・製品Rを利用する。

なお、製品Sはログ取得機能をもたないので、ログ取得機能には利用できない。

Y主任は、T氏の案以外にも、通信経路でログを取得する、ネットワークフォレンジックと呼ばれている案もあるのではないかと質問した。T氏は、通信経路でログを取得する案は採用できないことを説明した。

T氏は、図1を基に、主要4システムにおける特権操作1については、OS及びミドルウェアの標準機能で必要なログのデータ項目を取得できると判断した。一方、ログオフの操作に、パラメタなしの“exit”、“logoff”、“logout”といったコマンドが使われることから、製品Rでは必要なデータ項目が取得できず、分析の際にもそのデータ項目の値を判別できない場合があると判断した。

T氏は、これらの検討結果から、特権操作1について設計の前提条件を満たすためには、製品Rでなく、OS及びミドルウェアの標準機能を使うべきだと判断した。

次にT氏は、特権操作2に関するログ取得機能の実装方法を検討するために、主要4システムのDBMSが稼働している各サーバについて、サーバ資源の利用状況及びDBアクセス数全体に占める特権操作2の割合を調査した。T氏は、サーバ資源の利用状況から、DBMSの標準機能によってログを取得すると、各システムの業務処理への影響が大きいと考えた。また、T氏は、各システムのDBアクセス数は同程度で、その中での特権操作の割合が5%だったことから、システムによってはログの保存及び分析のために大量のディスク資源を追加する必要があると考えた。T氏は、これらの検討結果から、特権操作2に対しては、DBMSの標準機能よりも製品Rを使う方が適切と判断した。

さらに、T氏は、図1及び図2を基に、特権操作3に対しては、OS及びミドルウェアの標準機能よりも製品Rを使う方が適切と判断した。

Y主任は、T氏の案をまとめ、X部長の承認を得た。

〔ログ収集保存機能の設計〕

次に、Y主任とT氏は、特権操作1のログに対する収集保存機能の設計を行った。

製品Rの収集保存機能は、製品Rで取得したログを対象とした機能である一方、製品Sの収集保存機能は、主要4システムの管理及び運用に使われているOS及びミドルウェアのログ全てに適用できることから、T氏は、製品Sを採用することを提案した。

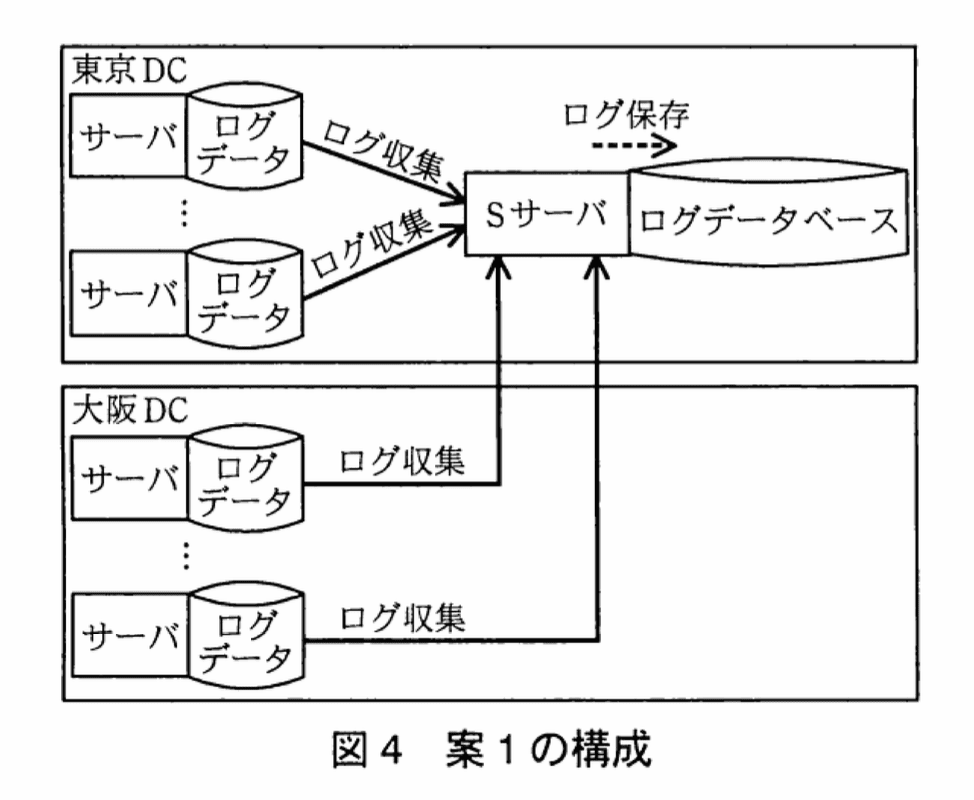

そこで、Y主任は、東京DCにSサーバを配置し、両DCのログデータを一括して収集する方法(以下、案1という)を考えた。案1の構成を図4に示す。

〔ログ取得機能の設計〕

以上の検討結果に基づき、T氏は、ログ取得機能の実装方法として、次の二つの案をY主任に説明した。

・各サーバのOS及びミドルウェアの標準機能を利用する。

・製品Rを利用する。

なお、製品Sはログ取得機能をもたないので、ログ取得機能には利用できない。

Y主任は、T氏の案以外にも、通信経路でログを取得する、ネットワークフォレンジックと呼ばれている案もあるのではないかと質問した。T氏は、通信経路でログを取得する案は採用できないことを説明した。

T氏は、図1を基に、主要4システムにおける特権操作1については、OS及びミドルウェアの標準機能で必要なログのデータ項目を取得できると判断した。一方、ログオフの操作に、パラメタなしの“exit”、“logoff”、“logout”といったコマンドが使われることから、製品Rでは必要なデータ項目が取得できず、分析の際にもそのデータ項目の値を判別できない場合があると判断した。

T氏は、これらの検討結果から、特権操作1について設計の前提条件を満たすためには、製品Rでなく、OS及びミドルウェアの標準機能を使うべきだと判断した。

次にT氏は、特権操作2に関するログ取得機能の実装方法を検討するために、主要4システムのDBMSが稼働している各サーバについて、サーバ資源の利用状況及びDBアクセス数全体に占める特権操作2の割合を調査した。T氏は、サーバ資源の利用状況から、DBMSの標準機能によってログを取得すると、各システムの業務処理への影響が大きいと考えた。また、T氏は、各システムのDBアクセス数は同程度で、その中での特権操作の割合が5%だったことから、システムによってはログの保存及び分析のために大量のディスク資源を追加する必要があると考えた。T氏は、これらの検討結果から、特権操作2に対しては、DBMSの標準機能よりも製品Rを使う方が適切と判断した。

さらに、T氏は、図1及び図2を基に、特権操作3に対しては、OS及びミドルウェアの標準機能よりも製品Rを使う方が適切と判断した。

Y主任は、T氏の案をまとめ、X部長の承認を得た。

〔ログ収集保存機能の設計〕

次に、Y主任とT氏は、特権操作1のログに対する収集保存機能の設計を行った。

製品Rの収集保存機能は、製品Rで取得したログを対象とした機能である一方、製品Sの収集保存機能は、主要4システムの管理及び運用に使われているOS及びミドルウェアのログ全てに適用できることから、T氏は、製品Sを採用することを提案した。

そこで、Y主任は、東京DCにSサーバを配置し、両DCのログデータを一括して収集する方法(以下、案1という)を考えた。案1の構成を図4に示す。

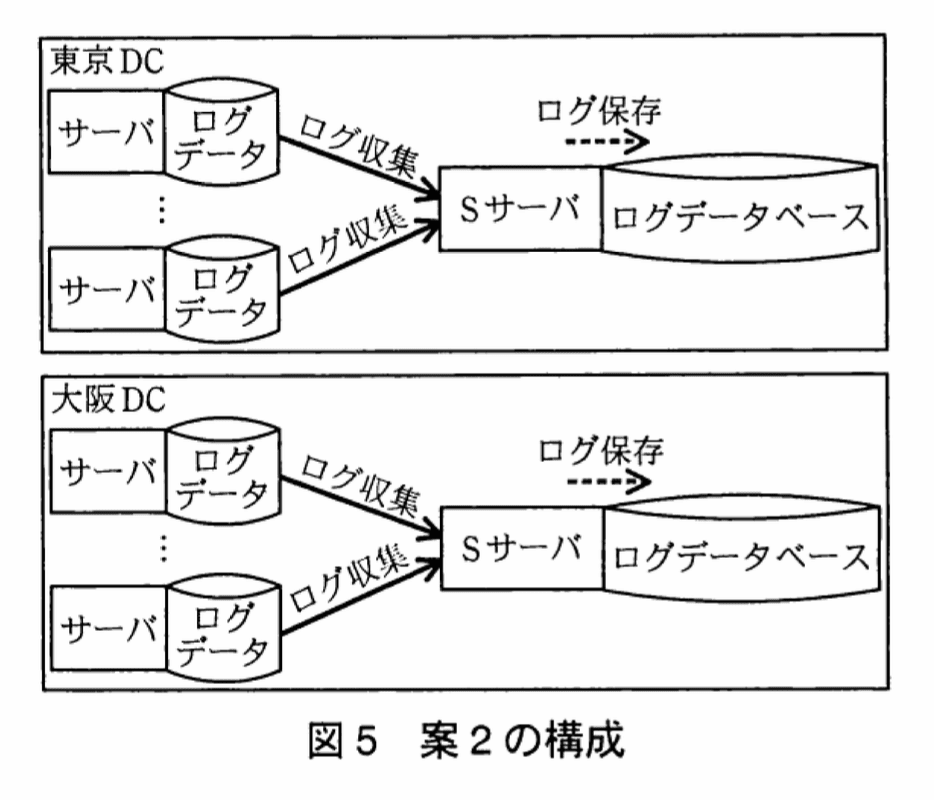

サーバの中には、ログデータに割り当てられたディスク領域が一杯になると、新しいログデータで古いログデータを先頭から上書きするものがある。このことから、T氏は、ログが収集できない時間帯が発生する案1では、特別な運用対策が必要となることを指摘し、そうした対策の必要がないように、DCごとにSサーバを配置してログデータを収集する方法(以下、案2という)を提案した。案2の構成を図5に示す。

Y主任はT氏の指摘を認め、X部長も案2の構成とすることを承認した。

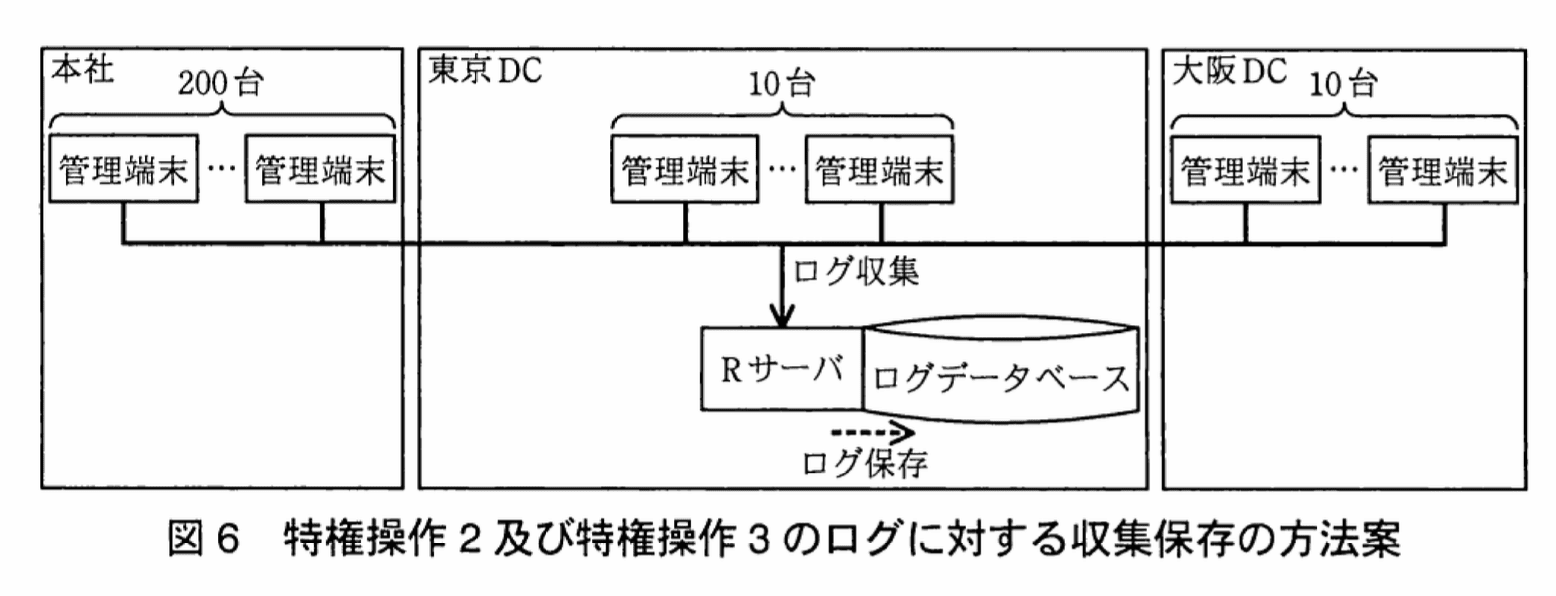

次に、Y主任とT氏は、特権操作2及び特権操作3のログに対する収集保存の方法を検討した。Y主任は、東京DCにRサーバを配置してログを収集保存する方法を考えた。図6に特権操作2及び特権操作3のログに対する収集保存の方法案を示す。

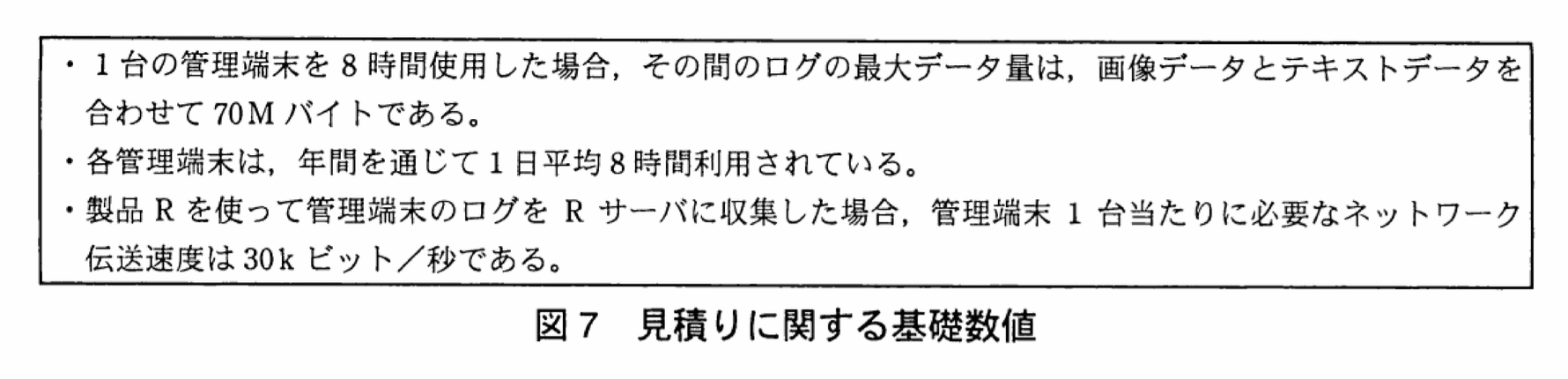

T氏は、収集保存の対象となる特権操作2及び特権操作3のログが大量になることから、ログの最大データ量とログ収集に必要なネットワークの伝送速度を見積もり、現在のシステム環境への影響を評価することをY主任に提案した。Y主任は、見積りに関する基礎数値を設定し、①A社全体で発生する特権操作2及び特権操作3に対する30日分のログの最大データ量と②製品Rを使って本社の管理端末200台から東京DCにログを収集するために必要なネットワークの伝送速度を見積もった。見積りに関する基礎数値を図7に示す。

Y主任とT氏は、見積結果から、現在のシステム環境への影響はないと判断し、東京DCにRサーバを配置してログを収集保存する方法について、X部長の承認を得た。

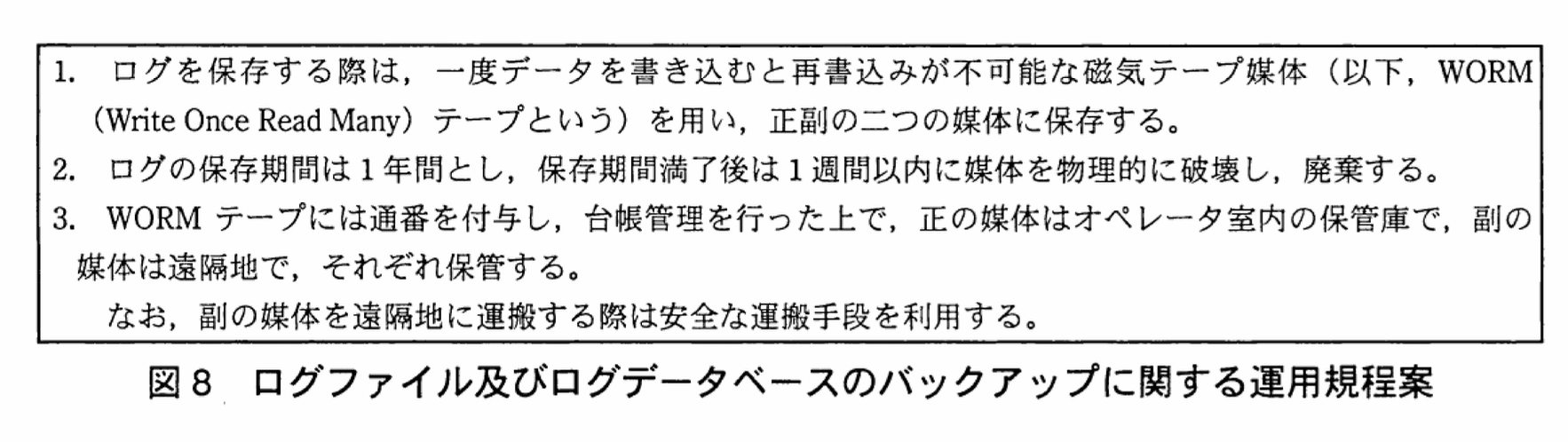

次に、Y主任は、ログファイル及びログデータベースのバックアップに関する運用規程を定める必要があると考え、現在のシステム運用を考慮して、その案を作成した。図8にログファイル及びログデータベースのバックアップに関する運用規程案を示す。

T氏は、特権操作2に関するログのデータ項目の内容を考慮し、運用規程案に追加すべき点を指摘した。③Y主任は運用規程案に項目を追加し、これまでの検討結果をまとめ、X部長の承認を得た。

〔ログ分析機能の設計〕

次にY主任とT氏は、ログ分析機能の設計を行った。Y主任は、他社で発生している情報漏えい事件の内容から、業務時間(月曜日から金曜日の9:00から17:00)外に行われた特権操作を優先的に監視する必要があると考えた。Y主任は、毎月第2金曜日に行われる運用報告会議において、前月のログに対する確認作業の結果を、各社の管理責任者がX部長に報告することを考えた。Y主任が考えたログ分析機能及び確認作業の内容は次のとおりである。

ログ分析機能:特権操作1に関するログから、業務時間外に行われた特権操作1のログを抽出する。

確認作業 :抽出された特権操作1のログについて、関連する作業申請書と特権操作2及び特権操作3に関するログを基に、操作内容の必要性を確認し、確認者の氏名と確認結果を記録する。

Y主任は、情報システム部の従業員では一部の特権ID利用者について個々の操作内容の必要性を十分に確認できないことから、各社の管理責任者が確認作業を行う案に修正した。しかし、T氏は、その修正案には、特権操作の確認として不十分な点が別にあることを指摘し、改善案を提案した。Y主任は改善案に従って手順を修正し、これまでの検討結果をまとめ、X部長の承認を得た。

Y主任とT氏は引き続きログ分析機能の設計を行い、無事にログ管理システムの基本設計を完了した。

設問1:

本文中のa及び表1中のbに入れるプロトコル名を、それぞれ英字4字以内で答えよ。

模範解答

a:DHCP

b:NTP

解説

解答の論理構成

-

動的に IP アドレスを割り当てるプロトコルを確認

- 【問題文】より

「管理端末のIPアドレスは、東京DC及び大阪DCそれぞれにあるaサーバによって動的に割り当てられる仕組みになっており」 - “動的に割り当てる” というキーワードは Dynamic Host Configuration Protocol を示します。

- 4 文字以内で表す標準表記は「DHCP」。

- よって a = DHCP。

- 【問題文】より

-

時刻同期に用いるプロトコルを確認

- 【問題文】表1より

「社内の b サーバがインターネットの b サーバと時刻同期を行い、社内のサーバは社内の b サーバと時刻同期を行う。」 - “時刻同期” で用いられる代表的プロトコルは Network Time Protocol。

- 標準的略称は 3 文字で「NTP」。

- よって b = NTP。

- 【問題文】表1より

まとめ

a:DHCP

b:NTP

a:DHCP

b:NTP

誤りやすいポイント

- 「動的割当=DNS」と混同する

DNS は名前解決であり IP アドレスを配る機能ではありません。 - NTP を「SNTP」と書く

SNTP は簡易版で規格名としては認められますが、問題は一般的な時刻同期プロトコル名を要求しています。 - 4 文字以内の条件を見落とす

“Dynamic Host Configuration Protocol” や “Network Time Protocol” と全文を書くと失点になります。

FAQ

Q: DHCP ではなく PPPoE など他の動的割当方式はあり得ないのですか?

A: PPPoE はアクセス回線で用いられるセッション確立技術であり、LAN 内の端末に IP を割り当てる用途には一般的に用いません。企業 LAN での動的割当は DHCP が標準です。

A: PPPoE はアクセス回線で用いられるセッション確立技術であり、LAN 内の端末に IP を割り当てる用途には一般的に用いません。企業 LAN での動的割当は DHCP が標準です。

Q: NTP サーバは外部に1台しかないケースでも「NTP」で良いですか?

A: はい。プロトコル名を問われているため、台数や階層構造にかかわらず「NTP」が正解です。

A: はい。プロトコル名を問われているため、台数や階層構造にかかわらず「NTP」が正解です。

Q: SNTP と NTP の違いは試験で出題されますか?

A: 本問題では要求されていませんが、SNTP は機能を絞った簡易版で精度や階層管理の面で NTP と異なる点を整理しておくと応用問題に役立ちます。

A: 本問題では要求されていませんが、SNTP は機能を絞った簡易版で精度や階層管理の面で NTP と異なる点を整理しておくと応用問題に役立ちます。

関連キーワード: DHCP, NTP, IPアドレス割当、時刻同期、プロトコル

設問2:〔ログ取得機能の設計〕について、(1)〜(5)に答えよ。

(1)T氏が、通信経路でログを取得する案を採用しなかった理由を、30字以内で述べよ。

模範解答

通信内容が暗号化されており、ログの内容が分析できないから

解説

解答の論理構成

- 監視対象データを取得するには、内容が読める形で通信を捕捉する必要があります。

- 【問題文】には「特権ID利用者が管理端末から各サーバにアクセスする際の通信においても、暗号化を行っている。」と明記されています。

- 同じ段落で、個人情報や財務データの通信も暗号化していることが示されており、「通信経路でログを取得する、ネットワークフォレンジック」案では暗号化されたままのパケットしか得られません。

- 設計の前提条件(3)では、⑤「特権操作の結果」など具体的な内容を記録・分析する必要があります。暗号化されたパケットからは①~⑤の項目を判読できず、要件を満たせません。

- したがって、T氏は「通信経路でログを取得する案は採用できない」と結論づけ、「通信内容が暗号化されており、ログの内容が分析できないから」という短い理由になります。

誤りやすいポイント

- 暗号化はデータ保護のためであっても、監視側からも復号できない点を見落とす。

- ネットワークフォレンジックを“パケット量”や“帯域”の問題と勘違いし、暗号化の影響を考慮しない。

- 要件⑤「特権操作の結果」を含む詳細情報が必要なことを忘れ、ヘッダ情報だけで十分と判断してしまう。

FAQ

Q: 暗号化通信でもヘッダ情報だけ取得し、あとでサーバ側ログと突き合わせればいいのでは?

A: 設計の前提条件(3)で示された③~⑤のような詳細情報はヘッダには含まれず、サーバ側ログが取得できないシステムもあるため要件を満たせません。

A: 設計の前提条件(3)で示された③~⑤のような詳細情報はヘッダには含まれず、サーバ側ログが取得できないシステムもあるため要件を満たせません。

Q: SSL/TLS終端装置を途中に置けば復号できるのでは?

A: 主要4システムは既存構成で暗号化を実施しており、装置追加はコスト増・構成変更になり「構築費用を抑えるため、製品の標準機能を最大限に活用する。」という前提(4)に反します。

A: 主要4システムは既存構成で暗号化を実施しており、装置追加はコスト増・構成変更になり「構築費用を抑えるため、製品の標準機能を最大限に活用する。」という前提(4)に反します。

Q: ネットワークフォレンジックはすべて不適切なのですか?

A: 平文通信なら有効ですが、本件では暗号化通信が必須と規定されているため採用できないだけです。

A: 平文通信なら有効ですが、本件では暗号化通信が必須と規定されているため採用できないだけです。

関連キーワード: 暗号化通信、ネットワークフォレンジック、パケット解析、ログ要件、復号化

設問2:〔ログ取得機能の設計〕について、(1)〜(5)に答えよ。

(2)ログオフの操作について記録すべきデータ項目のうち、製品Rでは取得できないデータ項目は何か。25字以内で述べよ。その場合でも、ある条件の下では分析の際にそのデータ項目の値を判別できるが、それはどのような場合か。30字以内で述べよ。その際、判別の根拠となる情報は何か。45字以内で述べよ。

模範解答

データ項目:サーバのホスト名又はサーバのIPアドレス

判別できる場合:一つのウインドウだけを使って特権操作を行った場合

判別の根拠となる情報:ログに記録された直前のログオン操作成功におけるサーバのホスト名又はサーバのIPアドレス

解説

解答の論理構成

- 【問題文】は、ログオフについても「各特権操作に対して記録すべきデータ項目」⑤つの中に

「③ 特権操作が行われたサーバのホスト名又はサーバのIPアドレス」

を含めています。したがってログオフでもこの③を取得できなければなりません。 - しかし製品Rはキーボード・マウス・画面出力を「パラメタなしの“exit”、“logoff”、“logout”」という文字列だけで記録します。【問題文】に

「パラメタなしの“exit”、“logoff”、“logout”…製品Rでは必要なデータ項目が取得できず」とあります。

文字列そのものにはサーバ名称もIPアドレスも含まれないため、③は取得不能と判断できます。 - それでも【問題文】は「分析の際にもそのデータ項目の値を判別できない場合がある」と続け、裏返せば“判別できる場合もある”ことを示唆しています。

- 判別可否の鍵は、製品R仕様の

「複数ウィンドウを使って操作する場合は…どのウィンドウで…判別できない」

という一節です。複数ウィンドウでは識別不能ですが、逆に「一つのウィンドウだけ」で操作すれば、キーボード入力と画面出力の流れが 1 対 1 で追跡できるため、直前のログオン成功メッセージに出力されたサーバ情報を辿って③を推定できます。 - よって

・取得できないデータ項目 →「サーバのホスト名又はサーバのIPアドレス」

・判別できる場合 →「一つのウインドウだけを使って特権操作を行った場合」

・判別の根拠 →「ログに記録された直前のログオン操作成功におけるサーバのホスト名又はサーバのIPアドレス」

となります。

誤りやすいポイント

- “ログイン”と“ログオン”を混同し、別データ項目と誤解する。

- 「exit」等のコマンドが画面に残るため③も残ると早合点する。実際はホスト名/IPがコマンドには含まれない。

- 「複数ウィンドウであっても画像データを見れば分かる」と考えがちだが、製品仕様はウィンドウ識別不可と明言している。

- 取得不能項目を②や④と答えるミス。ログオフ自体は記録されるため②・④は取得可能。

FAQ

Q: 画面キャプチャ画像があるならホスト名の判別は可能では?

A: 画像データはウィンドウ識別ができません。複数ウィンドウを開いた状態では、どの画像がどの操作に対応するか結び付けられず③を特定できません。

A: 画像データはウィンドウ識別ができません。複数ウィンドウを開いた状態では、どの画像がどの操作に対応するか結び付けられず③を特定できません。

Q: そもそもOS側のログ取得機能を併用すればよいのでは?

A: 設問は「製品Rのみで取得する場合」における不足を問うています。OSログ採用は別案として既に「特権操作1はOS及びミドルウェアの標準機能を使う」と整理されています。

A: 設問は「製品Rのみで取得する場合」における不足を問うています。OSログ採用は別案として既に「特権操作1はOS及びミドルウェアの標準機能を使う」と整理されています。

Q: 一つのウィンドウでもログオンとログオフの間に別サーバへ接続したら?

A: その場合、直前のログオン成功メッセージが別サーバを示すため、分析者が誤認します。したがってウィンドウを 1 つに限定し、かつ同一セッションでのみ作業する運用統制が必要です。

A: その場合、直前のログオン成功メッセージが別サーバを示すため、分析者が誤認します。したがってウィンドウを 1 つに限定し、かつ同一セッションでのみ作業する運用統制が必要です。

関連キーワード: ログオフ、エージェント型監視、セッション識別、ウィンドウ管理、画面キャプチャ

設問2:〔ログ取得機能の設計〕について、(1)〜(5)に答えよ。

(3)DBMSの標準機能によるログ取得を行った場合、各システムの業務処理への影響が大きいとT氏が考えたのはなぜか。サーバ資源という用語を用いて30字以内で述べよ。

模範解答

DBMS のログ取得機能がサーバ資源を大量に消費するから

解説

解答の論理構成

- 問題文では、T氏がログ取得方法を検討する際に「サーバ資源の利用状況」を調査したとあります。

引用:「主要4システムのDBMSが稼働している各サーバについて、サーバ資源の利用状況…を調査した。」 - その結果として「DBMSの標準機能によってログを取得すると、各システムの業務処理への影響が大きい」と判断しています。

引用:「DBMSの標準機能によってログを取得すると、各システムの業務処理への影響が大きいと考えた。」 - 業務処理へ影響が出る理由は、ログ取得によって CPU・メモリ・ディスク I/O などの サーバ資源 が追加で消費されるためです。

- したがって解答は「DBMS のログ取得機能がサーバ資源を大量に消費するから」となります。

誤りやすいポイント

- 「ディスク資源だけ」と限定してしまう。CPU やメモリも含む広義の「サーバ資源」と書く必要があります。

- 「ログサイズが大きいから」だけでは資源との関係が不明確になります。必ず「サーバ資源」をキーワードに含める必要があります。

- 「影響がある」ではなく「影響が大きい」と問題文の表現を正確に踏まえる点を見落としがちです。

FAQ

Q: 影響を受けるサーバ資源には何が含まれますか?

A: 一般に CPU、メモリ、ディスク I/O、ネットワーク帯域などが該当します。

A: 一般に CPU、メモリ、ディスク I/O、ネットワーク帯域などが該当します。

Q: ログ取得機能でディスク増設が必要になる点も書くべきですか?

A: 本設問は影響の原因を尋ねているため、「サーバ資源を大量に消費する」というまとめ方で十分です。

A: 本設問は影響の原因を尋ねているため、「サーバ資源を大量に消費する」というまとめ方で十分です。

Q: 「大量に消費する」以外の表現でも良いですか?

A: 「多く使用する」「逼迫させる」など同義なら可ですが、「サーバ資源」という語を必ず含める必要があります。

A: 「多く使用する」「逼迫させる」など同義なら可ですが、「サーバ資源」という語を必ず含める必要があります。

関連キーワード: ログ取得、サーバ資源、DBMS機能、パフォーマンス影響

設問2:〔ログ取得機能の設計〕について、(1)〜(5)に答えよ。

(4)DBMSの標準機能によるログ取得を行った場合、ログの保存及び分析に大量のディスク資源が必要になるシステムを、表3中の項番で二つ答えよ。また、その理由を30字以内で述べよ。

模範解答

システム:①:1

②:2

理由:特権操作2以外のDBアクセスのログが大量に取得されるから

解説

解答の論理構成

- まず、設問は「DBMSの標準機能によるログ取得を行った場合、ログの保存及び分析に大量のディスク資源が必要になるシステム」を表3の項番で二つ挙げ、その理由を述べるよう求めています。

- 表5には、主要4システムの DBMS のログ取得仕様が示されています。

- 項番「1」本社営業管理システムの DBMS((G)社製品(H) 汎用機版)は、 「ログ取得を行うか否かを表ごとに設定する。」

- 項番「2」会計管理システムの DBMS((G)社製品(H) UNIX版)は、 「各利用者IDが所属するユーザグループを定義し、ログ取得を行うか否かをユーザグループごとに設定する。」

- 表5共通の説明として

「各DBアクセスに対して、日時、利用者ID、実行したSQL文、SQL文の実行結果がログファイルに出力される。」

とあり、ログは“すべての DB アクセス”について出力される仕様です。 - さらに本文には、T氏の調査結果として

「各システムのDBアクセス数は同程度で、その中での特権操作の割合が5%だった」

とあります。つまり特権操作2は全体の 5% に過ぎず、残り 95% は通常業務アクセスです。 - 項番「1」「2」はともに「ユーザ単位」で細かく絞り込めず(表単位/ユーザグループ単位)、特権 ID だけを対象にする設定が困難です。そのため、特権操作2以外のアクセスも大量に記録され、ディスク消費が大きくなります。

- 以上より、対象システムは

- 項番「1」本社営業管理システム

- 項番「2」会計管理システム

となり、理由は「特権操作2以外のDBアクセスのログが大量に取得されるから」です。

誤りやすいポイント

- 「ユーザグループごとに設定できるから項番2はログ量が少ない」と早合点する。実際には業務ユーザと特権ID利用者が同一グループに属する可能性が高く、取捨選択が難しい。

- 項番3・4の DBMS も大量アクセスがあると考え、すべてのシステムを挙げてしまう。表5の設定方法の違いを見落とさないこと。

- 「5%」という数字を無視して“業務量が同じならどこも同じ”と判断する。特権操作の割合が小さいことが論点です。

FAQ

Q: 項番3・4のシステムではディスク不足の心配はないのですか?

A: 表5に示されるようにユーザグループ単位で設定できるため、特権ID利用者だけを対象とするグループを作れば不要なログを抑制できます。

A: 表5に示されるようにユーザグループ単位で設定できるため、特権ID利用者だけを対象とするグループを作れば不要なログを抑制できます。

Q: 「表単位設定」がなぜ大量ログを招くのですか?

A: 特権ID利用者だけが参照するとは限らない重要テーブル全体にロギングが掛かるため、一般業務トランザクションまで記録対象となるからです。

A: 特権ID利用者だけが参照するとは限らない重要テーブル全体にロギングが掛かるため、一般業務トランザクションまで記録対象となるからです。

Q: ログ量を抑える別の方法はありますか?

A: ビュー経由アクセスの強制やアプリケーション層での監査トリガなど、DBMS 標準機能以外の手段を組み合わせれば対象を絞り込めます。

A: ビュー経由アクセスの強制やアプリケーション層での監査トリガなど、DBMS 標準機能以外の手段を組み合わせれば対象を絞り込めます。

関連キーワード: ログ取得、データベース監査、ディスク容量、権限管理

設問2:〔ログ取得機能の設計〕について、(1)〜(5)に答えよ。

(5)記録すべき特権操作の内容のうち、特権操作3に対して、主要4システムのOS及びミドルウェアの標準機能では取得できないものは何か。表4中から該当するものを全て挙げ、(A)〜(H)の記号で答えよ。

模範解答

(F)、(G)、(H)

解説

解答の論理構成

-

表4における特権操作3の記録対象は

(E) コマンド、スクリプト又はプログラムの実行文

(F) 参照された設定ファイルの内容又は更新された設定ファイルの内容

(G) 参照された ERP 業務パッケージにおける利用者権限の内容又は更新された ERP 業務パッケージにおける利用者権限の内容

(H) 参照されたバッチ処理のスケジュール又は更新されたバッチ処理のスケジュール

― 以上四つである。 -

OS・ミドルウェア標準の監査ログが自動的に出力できるのは、一般に「誰が」「いつ」「どのファイルにアクセスしたか」「どのコマンドを実行したか」といったメタ情報である。

• 実行したコマンドを文字列として残す機能は多くの OS に備わるため (E) は取得可能。

• しかしファイルや設定値そのものの“内容”までは標準ログに含まれない。ERP の権限情報やバッチスケジュールも同様である。 -

問題文でも「T氏は、図1及び図2を基に、特権操作3に対しては、OS及びミドルウェアの標準機能よりも製品Rを使う方が適切と判断した。」と記載されており、標準ログ機能が不足していることが示唆されている。

-

よって、主要4システムの OS・ミドルウェアだけでは取得できないのは

(F)、(G)、(H)

である。

誤りやすいポイント

- 「ファイルアクセスの内容を取れる」という記述だけを見て、(F) まで取れると早合点する。実際に取れるのは “ファイル名と操作種別” であって、“中身” ではない。

- 「ERP やバッチはアプリケーションだから OS とは無関係」と思い、(G)(H) を見落とす。特権操作3は広範囲にわたるため、アプリケーション設定も対象に含まれる点を忘れやすい。

- 製品R が導入される場面と「取得不可」の因果を取り違え、(E) まで漏れていると勘違いするケース。問題文では特権操作3に関して「製品R が適切」とあるが、それは追加情報取得を目的としており、(E) 自体は標準で取れる。

FAQ

Q: なぜ (E) は取得できると判断できるのですか?

A: OS 監査ログやシェル履歴には「コマンドラインで実行された文字列」が記録されるのが一般的です。問題文にも OS 標準機能で特権操作1の必要データが取れるとあるため、同じくコマンド実行文である (E) は取得可能と読み取れます。

A: OS 監査ログやシェル履歴には「コマンドラインで実行された文字列」が記録されるのが一般的です。問題文にも OS 標準機能で特権操作1の必要データが取れるとあるため、同じくコマンド実行文である (E) は取得可能と読み取れます。

Q: 製品R を利用すれば (F)(G)(H) も取得できますか?

A: 製品R は「画面の画像データ」「キーボード入力および画面出力のテキストデータ」を取得します。操作時点の画面に設定内容やスケジュールが表示されていれば、画像・テキストとして捕捉できるため (F)(G)(H) の内容を補完可能です。

A: 製品R は「画面の画像データ」「キーボード入力および画面出力のテキストデータ」を取得します。操作時点の画面に設定内容やスケジュールが表示されていれば、画像・テキストとして捕捉できるため (F)(G)(H) の内容を補完可能です。

Q: ERP 権限やバッチスケジュールは DB に記録されている場合がありますが、DBMS の監査ログでも取れないのですか?

A: DBMS 監査ログで記録できるのは SQL 文や結果であり、変更後の設定全体を自動でスナップショット取得する機能は通常ありません。そのため「変更前後の内容」として求められる (G)(H) は不足します。

A: DBMS 監査ログで記録できるのは SQL 文や結果であり、変更後の設定全体を自動でスナップショット取得する機能は通常ありません。そのため「変更前後の内容」として求められる (G)(H) は不足します。

関連キーワード: ログ取得、監査ログ、ファイル内容監視、権限変更、バッチスケジュール

設問3:〔ログ収集保存機能の設計〕について、(1)〜(5)に答えよ。なお、1Gバイト=1,000Mバイト、1Mビット/秒=1,000kビット/秒とする。

(1)案1において、システムの障害発生時以外でログが収集できないのはどのようなときか。20字以内で答えよ。

模範解答

東京DCの電源設備の保守作業のとき

解説

解答の論理構成

- 案1の構成では、ログ収集・保存を行う「Sサーバ」を“東京DC”にのみ設置しています(図4)。

- 問題文には「各DCでは電源設備の定期保守作業のために、半年に1回、4時間程度、DC内の全サーバを停止する。」とあります。さらに「電源設備の保守作業は、東京DCと大阪DCでは異なる日に行われるように調整されている。」とも記載されています。

- よって“東京DC”で電源設備保守が実施される日は、東京DC内の“全サーバ”が停止し、同DCにある“Sサーバ”も停止します。

- Sサーバが停止すると、東京DCだけでなく“大阪DC”から送られてくるログも受信できません。T氏が「ログが収集できない時間帯が発生する」と指摘した理由がこれです。

- したがって、障害が起きていなくてもログ収集が行えない状況は「東京DCの電源設備の保守作業のとき」と導かれます。

誤りやすいポイント

- 「大阪DCでも保守を行うのだから同様に収集不能」と早合点する

→ 大阪DCの日程は東京DCとずれており、案1では大阪DCだけの保守ではSサーバは稼働中です。 - “システム障害”と“計画停止(保守)”を混同してしまう

→ 設問は“障害発生時以外”を前提にしているため、計画停止を見落とすと誤答になります。 - Sサーバが1台構成という前提を把握し忘れる

→ 図4を読み取り、Sサーバが東京DCにしかないことを押さえる必要があります。

FAQ

Q: 大阪DCで電源保守を行う日はログ収集は可能なのですか?

A: はい。案1ではSサーバが東京DCに設置されているため、大阪DCが停止してもSサーバは稼働しており、東京DC側のログは収集可能です。

A: はい。案1ではSサーバが東京DCに設置されているため、大阪DCが停止してもSサーバは稼働しており、東京DC側のログは収集可能です。

Q: “障害発生時以外”とあるのに保守作業も含めて良いのですか?

A: はい。定期保守は計画停止であり障害ではありません。設問は「障害発生時以外」でログが収集できないケースを問うているため、計画停止を答えるのが正解です。

A: はい。定期保守は計画停止であり障害ではありません。設問は「障害発生時以外」でログが収集できないケースを問うているため、計画停止を答えるのが正解です。

Q: なぜ案2では問題が解決するのですか?

A: 案2は「DCごとにSサーバを配置」する構成なので、片方のDCが保守で停止しても、もう一方のDC内のSサーバが稼働しており、各DC内でログが収集できます。

A: 案2は「DCごとにSサーバを配置」する構成なので、片方のDCが保守で停止しても、もう一方のDC内のSサーバが稼働しており、各DC内でログが収集できます。

関連キーワード: 電源設備保守、計画停止、ログ収集、単一障害点、データセンタ冗長

設問3:〔ログ収集保存機能の設計〕について、(1)〜(5)に答えよ。なお、1Gバイト=1,000Mバイト、1Mビット/秒=1,000kビット/秒とする。

(2)本文中の下線①について、見積もった最大データ量(Gバイト)を求めよ。

模範解答

最大データ量:462

解説

解答の論理構成

-

端末1台・1日当たりのログ量を確認

【図7】に「1台の管理端末を8時間使用した場合、その間のログの最大データ量は、画像データとテキストデータを合わせて70Mバイトである。」とあります。

また同じ図に「各管理端末は、年間を通じて1日平均8時間利用されている。」とあるため、1台が1日で生成する最大ログ量は

70 Mバイト/日 です。 -

対象日数を適用

設問は「30日分」の総量を求めています。したがって

70 Mバイト × 30日 = 2 100 Mバイト = 2.1 Gバイト

(1 Gバイト=1 000 Mバイトより換算)。 -

管理端末の台数を確認

本社200台+東京DC10台+大阪DC10台=220台

これは【問題文】「管理端末は、本社に200台、東京DCと大阪DCのオペレータ室にそれぞれ10台ずつ配置されており」と一致します。

製品Rでログ取得する端末は全管理端末なので220台が対象です。 -

全社合計の30日分ログ量を計算

2.1 Gバイト/台 × 220台 = 462 Gバイト

よって、見積もった最大データ量は 462 Gバイト となります。

誤りやすいポイント

- 本社分「200台」だけで計算し「420 Gバイト」としてしまう。

- 1 Gバイト=1 024 Mバイトで換算し、値をずらしてしまう。

- 【図7】の「8時間」を1日利用時間と読み飛ばし、30日を掛け忘れる。

- 70 Mバイトをそのまま70 Gバイトと誤読し、桁を大きく間違える。

FAQ

Q: 30日ではなく31日で計算しても良いですか?

A: 設問文が「30日分」と明示しているため、31日を用いると解答は合いません。

A: 設問文が「30日分」と明示しているため、31日を用いると解答は合いません。

Q: 小数点以下はどう処理しますか?

A: 1 Gバイト=1 000 Mバイトと定義されており、2 100 Mバイト→2.1 Gバイトと端数がなくなるため、最終結果は整数の462 Gバイトとなります。

A: 1 Gバイト=1 000 Mバイトと定義されており、2 100 Mバイト→2.1 Gバイトと端数がなくなるため、最終結果は整数の462 Gバイトとなります。

Q: なぜ管理端末以外のサーバを含めないのですか?

A: 特権操作2・3のログ取得方式は製品Rを用いた「管理端末での取得」と設計されており、サーバ側のログは今回の見積対象ではありません。

A: 特権操作2・3のログ取得方式は製品Rを用いた「管理端末での取得」と設計されており、サーバ側のログは今回の見積対象ではありません。

関連キーワード: ログ取得、データ量見積り、帯域計算、エージェント型監視、管理端末

設問3:〔ログ収集保存機能の設計〕について、(1)〜(5)に答えよ。なお、1Gバイト=1,000Mバイト、1Mビット/秒=1,000kビット/秒とする。

(3)本文中の下線②について、見積もった伝送速度(Mビット/秒)を求めよ。

模範解答

伝送速度:6

解説

解答の論理構成

- 本社に設置されている管理端末の台数を把握

【問題文】「管理端末は、本社に200台、東京DCと大阪DCのオペレータ室にそれぞれ10台ずつ配置されており」

→ 本社からログを送る端末は「200台」。 - 端末1台当たりに必要な帯域を確認

【問題文】図7「製品Rを使って管理端末のログをRサーバに収集した場合、管理端末1台当たりに必要なネットワーク伝送速度は30kビット/秒である。」

→ 1台=「30kビット/秒」。 - 同時送信を想定して総帯域を計算

。 - 単位をMビット/秒へ変換

1Mビット/秒=1,000kビット/秒 だから

。

誤りやすいポイント

- 本社以外(東京DC・大阪DC)の「10台+10台」を加えてしまい、220台で計算する。

- 30kビット/秒を30kバイト/秒と勘違いして8倍してしまう。

- kビット/秒 → Mビット/秒の換算で1,024を使い、5.86…Mビット/秒とする。

- 70Mバイト/8時間の記述から平均帯域を算出してしまい、設問が要求する「図7の値」を無視する。

FAQ

Q: 200台すべてが同時にログを送信すると仮定して良いのですか?

A: はい。【問題文】は「必要なネットワークの伝送速度」を見積もる目的で、端末数×1台当たりの帯域をそのまま乗算する前提です。

A: はい。【問題文】は「必要なネットワークの伝送速度」を見積もる目的で、端末数×1台当たりの帯域をそのまま乗算する前提です。

Q: kビット/秒からMビット/秒へ換算する基準は?

A: 設問に「1Mビット/秒=1,000kビット/秒とする」と明記されています。計算の際は1,000で割ってください。

A: 設問に「1Mビット/秒=1,000kビット/秒とする」と明記されています。計算の際は1,000で割ってください。

Q: 図7の「70Mバイト」の値は使わなくて良いのですか?

A: 伝送速度②の計算は「30kビット/秒」を直接用いるため、「70Mバイト」を平均帯域に換算する必要はありません。

A: 伝送速度②の計算は「30kビット/秒」を直接用いるため、「70Mバイト」を平均帯域に換算する必要はありません。

関連キーワード: 帯域幅、kbit/s, 同時接続、回線設計、単位換算

設問3:〔ログ収集保存機能の設計〕について、(1)〜(5)に答えよ。なお、1Gバイト=1,000Mバイト、1Mビット/秒=1,000kビット/秒とする。

(4)ログの保存にWORMテープを用いる目的を、15字以内で答えよ。

模範解答

ログの改ざん防止のため

解説

解答の論理構成

- 【問題文】では、バックアップ媒体に「一度データを書き込むと再書き込みが不可能な磁気テープ媒体(以下、WORM(Write Once Read Many)テープという)」と明記されています。

- “再書き込みが不可能”という特性は、後から内容を変更できないことを意味します。

- ログは監査証跡として改ざんされてはならず、内部統制の目的に合致させる必要があります。

- したがって、WORMテープを採用する目的は「ログの改ざん防止」であると結論づけられます。

誤りやすいポイント

- WORMテープ=長期保存と早合点し、耐久性や保管期間を主目的と答えてしまう。

- “Write Once”を「誤消去防止」とだけ捉え、本質である改ざん不可の側面を見落とす。

- 「遠隔地保管」など他の運用規程文脈と混同し、災害対策を答えてしまう。

FAQ

Q: WORMメディアなら何でも良いのですか?

A: 問題文に「磁気テープ媒体」とあるので、ここではテープ型WORMを想定しています。他のWORM方式でも改ざん防止という目的は共通です。

A: 問題文に「磁気テープ媒体」とあるので、ここではテープ型WORMを想定しています。他のWORM方式でも改ざん防止という目的は共通です。

Q: “改ざん”と“誤消去”はどう違うのですか?

A: 改ざんは意図的な内容改変、誤消去は事故的な削除です。WORMはどちらも防げますが、試験では改ざん防止が問われています。

A: 改ざんは意図的な内容改変、誤消去は事故的な削除です。WORMはどちらも防げますが、試験では改ざん防止が問われています。

Q: 冗長化(正副二媒体)は改ざん防止に関係しますか?

A: 主目的は耐障害性ですが、複数媒体を保管することで一方改ざん・破損時の検証手段にもなります。

A: 主目的は耐障害性ですが、複数媒体を保管することで一方改ざん・破損時の検証手段にもなります。

関連キーワード: WORM, ログ管理、改ざん防止、内部統制

設問3:〔ログ収集保存機能の設計〕について、(1)〜(5)に答えよ。なお、1Gバイト=1,000Mバイト、1Mビット/秒=1,000kビット/秒とする。

(5)本文中の下線③について、Y主任が、運用規程案に追加した項目の内容を、20字以内で述べよ。

模範解答

ログを保存する際は暗号化を行う。

解説

解答の論理構成

- 運用規程案(図8)には

「1. ログを保存する際は、一度データを書き込むと再書き込みが不可能な磁気テープ媒体(以下、WORM(Write Once Read Many)テープという)を用い、正副の二つの媒体に保存する。」

とあり、完全性を確保する手段(WORM)は示されているものの、機密性対策が記載されていません。 - 一方、問題文には

「主要4システムにおいては、…個人情報又は財務データを外部記憶媒体に保管する場合の暗号化を行っている。」

という A社の情報セキュリティポリシが明示されています。 - 特権操作2 では表4に示されるとおり

「(C) 参照要求(又は SQL 文)及び参照されたデータの内容」

「(D) 更新要求(又は SQL 文)及び更新されたデータの内容」

がログに含まれます。これらは個人情報・財務データそのものを含む可能性が高く、媒体に保存する際にも機密性を守る必要があります。 - 以上より、T氏は「暗号化」が抜けている点を指摘し、Y主任は

「ログを保存する際は暗号化を行う。」

という項目を追加しました。

誤りやすいポイント

- WORM テープを用いているから安全と考え、機密性対策を忘れる。

- 暗号化は通信時だけで良いと思い込み、保管時の暗号化を見落とす。

- 特権操作2 のログにデータ内容まで記録されることに気付かず、個人情報・財務データ扱いをしない。

FAQ

Q: WORM テープは改ざんできないのに、なぜ暗号化が必要なのですか?

A: 改ざん防止(完全性)と情報漏えい防止(機密性)は別物です。輸送中や保管中に媒体が紛失・盗難に遭った場合でも内容を秘匿するため暗号化が必要です。

A: 改ざん防止(完全性)と情報漏えい防止(機密性)は別物です。輸送中や保管中に媒体が紛失・盗難に遭った場合でも内容を秘匿するため暗号化が必要です。

Q: テープライブラリを金庫に保管すれば暗号化は不要ですか?

A: 物理保護は有効ですが、運搬時や災害時に媒体が流出するリスクがあります。ポリシで「外部記憶媒体に保管する場合の暗号化」が義務付けられているため暗号化は必須です。

A: 物理保護は有効ですが、運搬時や災害時に媒体が流出するリスクがあります。ポリシで「外部記憶媒体に保管する場合の暗号化」が義務付けられているため暗号化は必須です。

Q: 圧縮やパスワード付 ZIP では代用できますか?

A: 圧縮は暗号になりません。また簡易 ZIP では暗号強度が不足します。ポリシに準拠した暗号アルゴリズム・鍵管理方式を採用すべきです。

A: 圧縮は暗号になりません。また簡易 ZIP では暗号強度が不足します。ポリシに準拠した暗号アルゴリズム・鍵管理方式を採用すべきです。

関連キーワード: 暗号化、WORM, 個人情報、ログ管理、機密性

設問4:〔ログ分析機能の設計〕について(1)〜(3)に答えよ。

(1)抽出した特権操作1のログに関連する、特権操作2及び特権操作3のログを自動的に抽出できるようにログ分析機能を強化するためには、〔特権IDの利用〕における、サーバと管理端末の運用や利用の方法に関して変更又は追加が必要である。その内容を二つ挙げ、それぞれ25字以内で述べよ。

模範解答

①:管理端末と各サーバの時刻を同期させる。

②:管理端末と各サーバのID体系を統一する。

解説

解答の論理構成

-

要件の整理

- 強化後のログ分析機能では「抽出した特権操作1のログに関連する、特権操作2及び特権操作3のログを自動的に抽出」する必要があります。

- 相関に用いる共通キーは、設計の前提条件(3)に示された①「特権操作が行われた日時」と②「特権操作に利用された利用者ID」です。

-

共通キー①「日時」が一致しない要因

- 管理端末は「ドメイン管理サーバの時刻は、オペレータが、毎週月曜日の朝に、自分の腕時計を基に設定するが、時刻の正確さは重視されていない。」

- サーバ側は「社内の b サーバがインターネットの b サーバと時刻同期を行い、社内のサーバは社内の b サーバと時刻同期を行う。」

- 両者が異なる基準で設定されているため時刻誤差が生じ、ログを時系列で並べても対応関係が取れません。

➜「管理端末と各サーバの時刻を同期させる。」必要があります。

-

共通キー②「利用者ID」が一致しない要因

- サーバ側は「OS、DBMS を含むミドルウェア…統一されたID体系が定義されており、情報システム部が各特権ID利用者個人に各サーバの利用者IDを割り当てている。」

- 管理端末は「管理端末の利用者ID8桁のうち、上2桁がA社及び役割ごとの委託先各社に割り当てられており…」と別体系です。

- つまり同一人物でもサーバログと端末ログでIDが異なり、自動照合ができません。

➜「管理端末と各サーバのID体系を統一する。」必要があります。

-

以上より、問題が要求する「変更又は追加」は次の二点となります。

① 管理端末と各サーバの時刻を同期させる。

② 管理端末と各サーバのID体系を統一する。

誤りやすいポイント

- DHCPでIPアドレスが変わることを対策候補に挙げる

→ 相関キー③は「サーバのホスト名又はサーバのIPアドレス」であり、管理端末側のIPアドレスではないため的外れです。 - ログオン端末を固定しようとする

→ 端末数や配置は要件外。必要なのはログの相関を阻害する「時刻」「ID」の整合です。 - NTP導入だけで十分と誤解する

→ NTPは時刻同期の手段ですが、ID体系不一致は解決しません。

FAQ

Q: サーバと管理端末で時刻を合わせる方法は指定がありますか?

A: 問題文では具体手段を問われていません。NTPを含む「時刻同期を行う」旨を示せば十分です。

A: 問題文では具体手段を問われていません。NTPを含む「時刻同期を行う」旨を示せば十分です。

Q: ID体系を統一するとき、既存のどちらに合わせるべきですか?

A: 設問は「運用や利用の方法に関して変更又は追加」を問うため、どちらを採用するかは設計時に決定すればよく、回答では「統一する」ことを示せば合格です。

A: 設問は「運用や利用の方法に関して変更又は追加」を問うため、どちらを採用するかは設計時に決定すればよく、回答では「統一する」ことを示せば合格です。

Q: DHCPの動的IP割当は変更不要ですか?

A: IPアドレスは相関キーに含まれておらず、DHCP自体は問題になりません。今回の設問では対策対象外です。

A: IPアドレスは相関キーに含まれておらず、DHCP自体は問題になりません。今回の設問では対策対象外です。

関連キーワード: 時刻同期、ID統合、ログ相関、NTP, アクセスログ

設問4:〔ログ分析機能の設計〕について(1)〜(3)に答えよ。

(2)情報システム部の従業員では、どの特権ID利用者についての操作内容の確認が不十分となるか。表2中の役割名称で答えよ。また、その理由を、40字以内で述べよ。

模範解答

役割名称:オペレータ

理由:情報システム部の従業員はオペレータの具体的な作業内容を知らないから

解説

解答の論理構成

- 【問題文】では、ログ確認の担い手として「情報システム部の従業員」を想定していましたが、 「情報システム部の従業員では一部の特権ID利用者について個々の操作内容の必要性を十分に確認できない」と記載されています。

- その“確認できない特権ID利用者”が誰かを探すと、次の原文が決定的です。

「さらに、情報システム部の従業員の中にオペレータの役割をもつ者がいないこともあり、オペレータが行うシステム運用の詳細を知っている者はいない。」

─ 情報システム部員はオペレータの具体的作業を把握していません。 - したがって、操作内容の妥当性を十分に確認できない役割は表2の「オペレータ」となり、理由は「情報システム部の従業員はオペレータの作業内容を知らないから」です。

誤りやすいポイント

- アプリケーション管理者/インフラ管理者も委託先社員を含むので確認困難と早合点しやすい。

原文では情報システム部員が両役割のグループに「2名以上」入っており、内容把握が可能です。 - “操作を確認できない”=“ログが取得できない”と混同するミス。設問は確認(レビュー)の話題です。

- 表2の役割名称を略称や別表現で書いて減点されるケース。設問は「表2中の役割名称で答えよ」と明示しています。

FAQ

Q: なぜ外部委託の技術者がいるアプリケーション管理者は対象外なのですか?

A: 原文に「担当する業務アプリケーションごとにA社情報システム部の従業員2名以上を含むグループ」とあり、社内要員が作業内容を把握しているため確認可能です。

A: 原文に「担当する業務アプリケーションごとにA社情報システム部の従業員2名以上を含むグループ」とあり、社内要員が作業内容を把握しているため確認可能です。

Q: 今後、情報システム部がオペレータ業務を学べば問題は解決しますか?

A: 理論上は可能ですが、短期的に教育・人員配置を行うのは難しく、現状の基本設計では各社管理責任者による確認体制が現実的と判断されています。

A: 理論上は可能ですが、短期的に教育・人員配置を行うのは難しく、現状の基本設計では各社管理責任者による確認体制が現実的と判断されています。

Q: ログ分析機能にオペレータの作業内容を自動判別させられませんか?

A: 作業の多くが定型バッチやコマンド操作で、現状のログ項目だけでは意図の自動判別が困難です。人による申請書との突合せが必要です。

A: 作業の多くが定型バッチやコマンド操作で、現状のログ項目だけでは意図の自動判別が困難です。人による申請書との突合せが必要です。

関連キーワード: 内部統制、ログ解析、特権ID, 運用監視、外部委託

設問4:〔ログ分析機能の設計〕について(1)〜(3)に答えよ。

(3)各社の管理責任者が確認作業を行った場合、どのような特権操作に対する確認が不十分となるか。その操作を20字以内で述べよ。また、T氏が提案した改善案の内容を25字以内で述べよ。

模範解答

操作:各社の管理責任者が行う特権操作

内容:特権操作を行った本人以外による確認

解説

解答の論理構成

- 管理責任者も特権操作を行う

【問題文】では「何かの事情で担当者の手が足りなくなった場合、各社の管理責任者が特権操作を行うことがある」と明記されています。したがって管理責任者自身が監視対象となる特権ID利用者です。 - 確認者=実行者になる恐れ

確認手順を「各社の管理責任者が確認作業を行う案」に修正すると、管理責任者が自ら実施した特権操作を自分で確認するケースが生じます。これは内部統制上の“職務分掌の欠如”に該当し、十分な牽制が働きません。 - 不十分となる操作

以上から確認が不十分になるのは「各社の管理責任者が行う特権操作」です。 - T氏の改善案

T氏は「特権操作を行った本人以外による確認」を提案しました。実行者と確認者を分離することで牽制機能を確保できます。

誤りやすいポイント

- 「管理責任者が確認する=安全」と短絡し、自己確認のリスクを見落とす。

- オペレータの操作のみを問題視し、管理責任者の操作を対象外と考えてしまう。

- 改善策を「第三者確認」とせず「二重確認」など曖昧に記述して失点する。

FAQ

Q: 管理責任者が確認してもログは改ざんできないのでは?

A: 改ざん有無とは別に、本人確認では操作の妥当性評価が機能しません。牽制の観点で第三者確認が必要です。

A: 改ざん有無とは別に、本人確認では操作の妥当性評価が機能しません。牽制の観点で第三者確認が必要です。

Q: 自動判定ツールで代替できないのか?

A: 本設問は“必要性”の確認が目的であり、作業目的との整合は人手での判断が不可欠です。

A: 本設問は“必要性”の確認が目的であり、作業目的との整合は人手での判断が不可欠です。

Q: 誰が管理責任者の操作を確認すればよいのか?

A: A社の場合、相互牽制を図るため他社管理責任者や情報システム部長など、実行者本人と利害関係がない者が適任となります。

A: A社の場合、相互牽制を図るため他社管理責任者や情報システム部長など、実行者本人と利害関係がない者が適任となります。

関連キーワード: 内部統制、職務分掌、ダブルチェック、ログ監査、権限管理