情報処理安全確保支援士 2011年 春期 午後2 問01

メールシステムの情報セキュリティ対策に関する次の記述を読んで、設問1~5に答えよ。

P社は、従業員数300名のソフトウェア開発会社である。P社の主要事業は、ソフトウェア製品の開発及びWebアプリケーションの受託開発である。P社には、人事総務部、情報システム部、営業部及びシステム開発部がある。

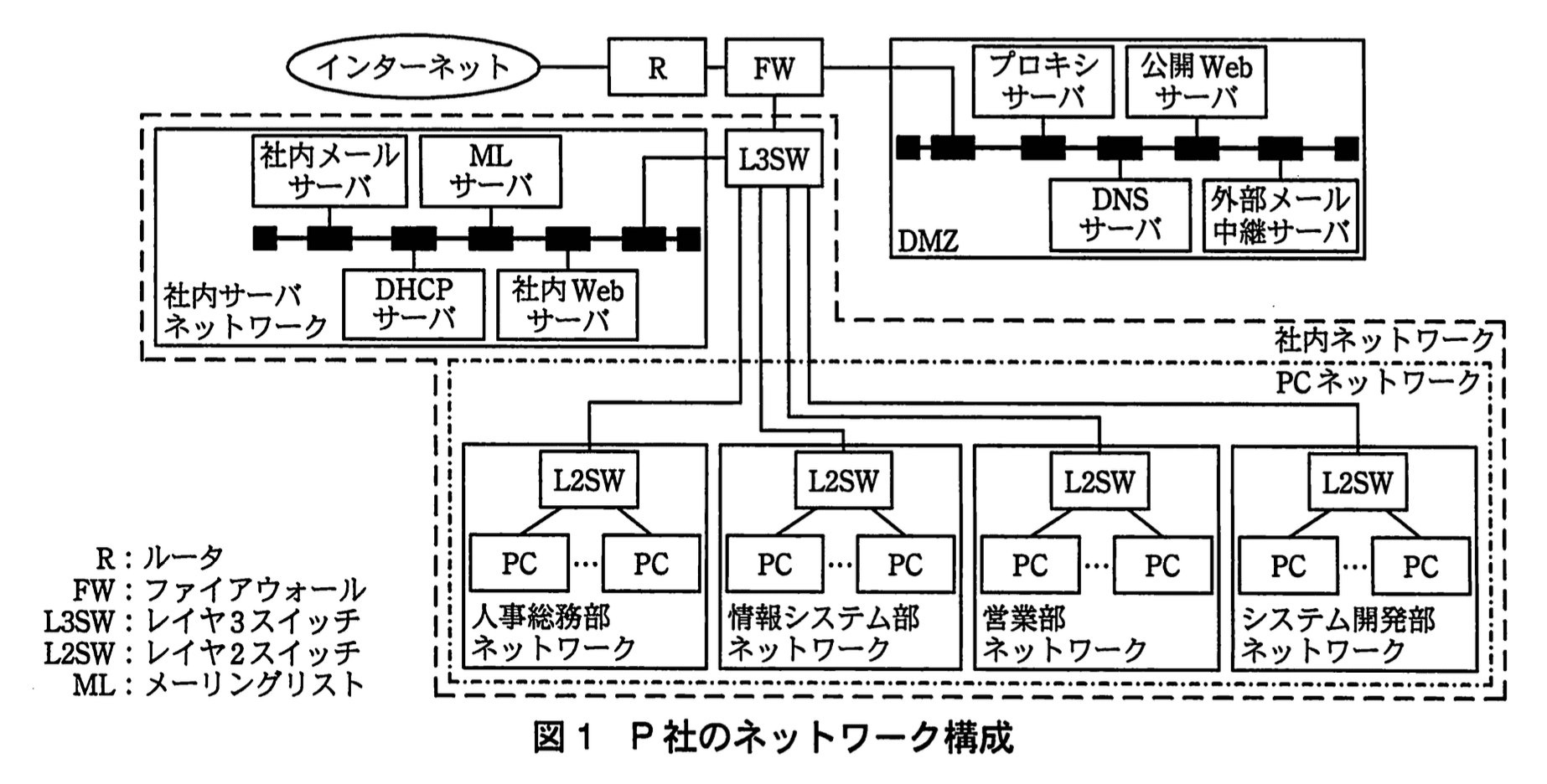

P社のネットワーク構成を図1に示す。

PCは、PCネットワークだけに接続されている。PCへのIPアドレス割当ては、DHCPサーバ及びL3SWのDHCPリレーエージェント機能によって行われる。PCは、従業員がソフトウェア開発、資料作成、社内Webサーバへのアクセス、電子メール(以下、メールという)の送受信及びプロキシサーバ経由でのインターネットWebサイトの閲覧に使用している。P社では、各開発プロジェクト(以下、プロジェクトという)内の連絡にMLサーバを使用している。

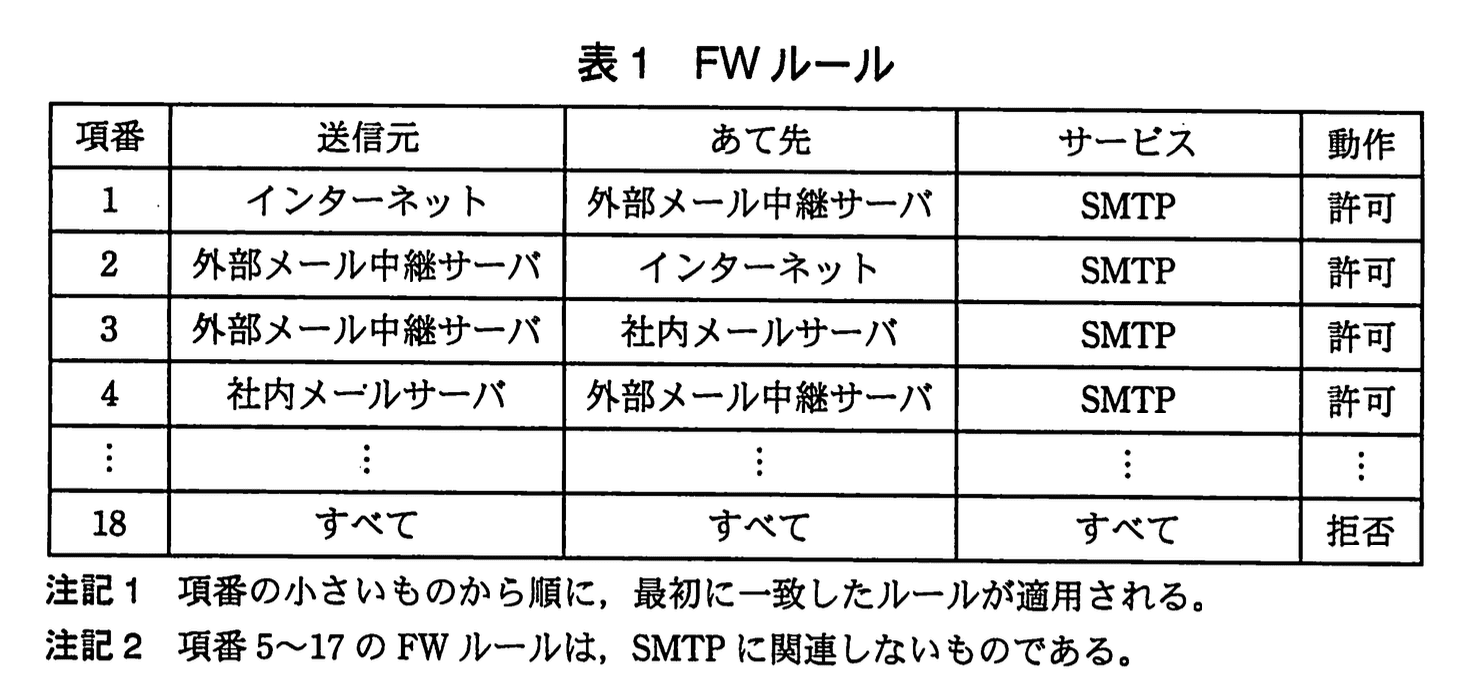

FWのフィルタリングルール(以下、FWルールという)では、通信の送信元、あて先及びサービスの組合せによって、通信の許可又は拒否を指定している。FWルールを表1に示す。

FWでは、通信の許可及び拒否の状況をログとして記録している。各サーバでは、アクセス及びプログラムの動作結果をログとして記録している。

〔メールシステムの概要〕

P社のメールシステムのサーバには、外部メール中継サーバ、社内メールサーバ及びMLサーバがある。それ以外のサーバ及びFWでは、サーバ管理にメールを使用しているが、社外へのメールの送信は行わない。

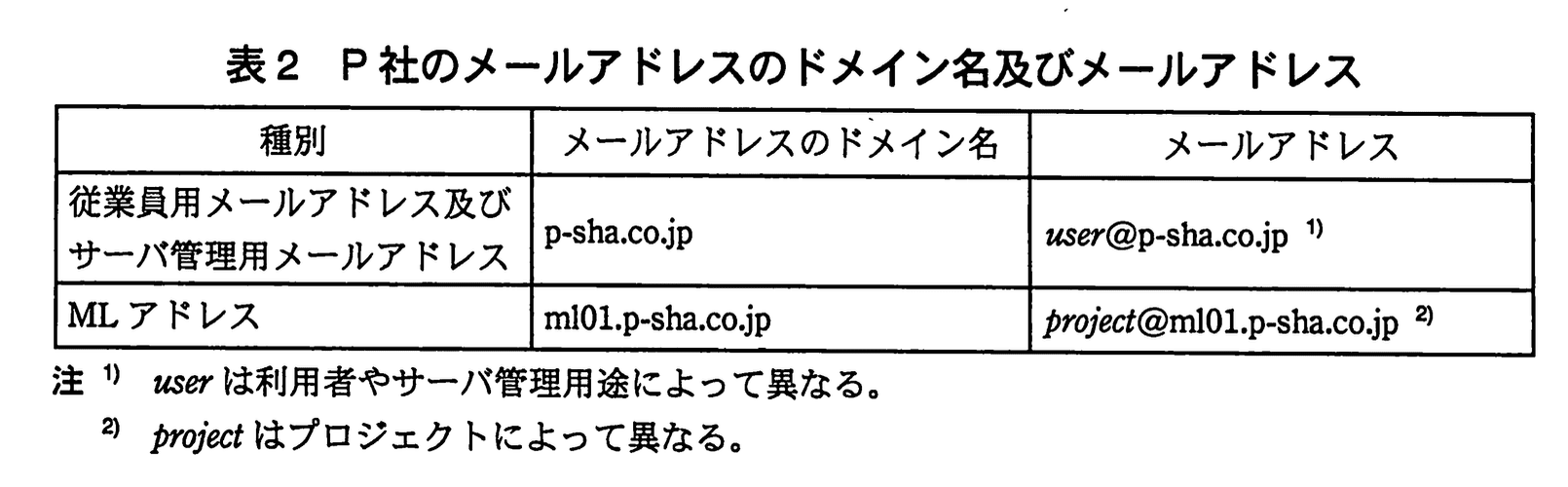

P社のメールアドレスのドメイン名には、P社が取得したドメイン名(以下、P社ドメイン名又はp-sha.co.jpという)及びそのサブドメイン名(以下、P社サブドメイン名という)を使用している。P社ドメイン名は、各従業員に割り当てる従業員用メールアドレスのドメイン名と、postmasterやwebmasterなどをメールアドレスのローカル部として使用するサーバ管理用メールアドレスのドメイン名に使用している。P社サブドメイン名は、MLアドレス用のドメイン名として使用する。MLアドレス用のドメイン名として、複数のP社サブドメイン名の使用が可能である。現在は一つだけ作成し、使用している。P社のメールアドレスのドメイン名及びメールアドレスは表2のとおりである。表2に基づいてDNSサーバのSPF(Sender Policy Framework)設定も行っている。

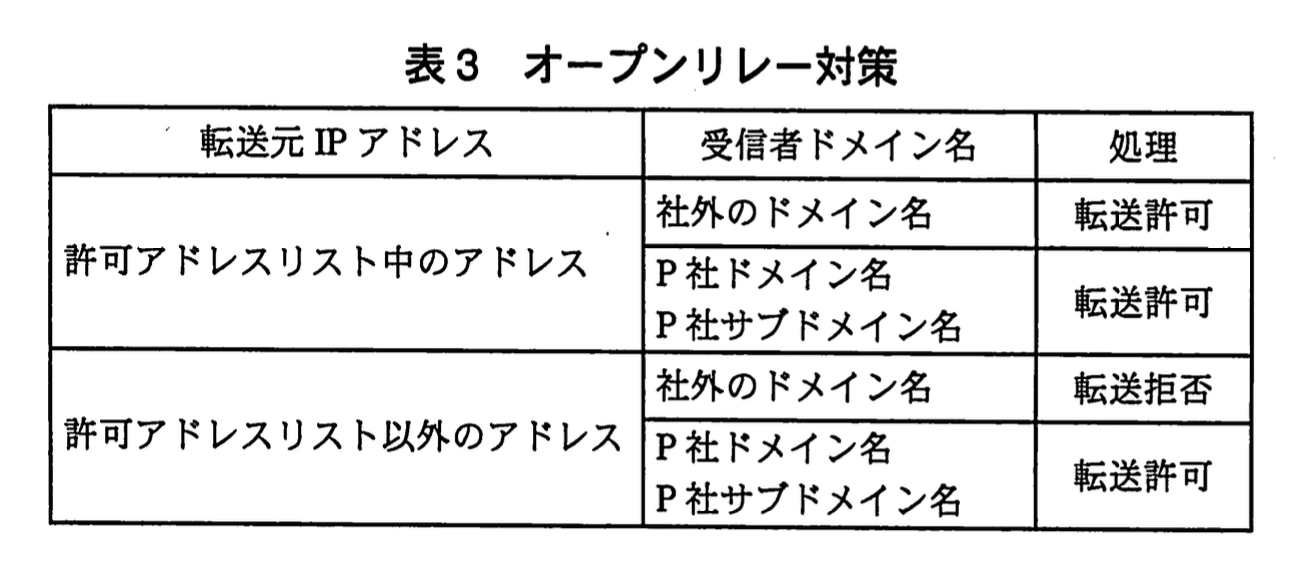

外部メール中継サーバ、社内メールサーバ及びMLサーバには、オープンリレー対策が導入されている。オープンリレー対策では、表3に示すように、SMTPの転送元のIPアドレス又はIPアドレスブロック(以下、転送元IPアドレスという)とメールの受信者ドメイン名の二つの組合せで、転送の許可又は拒否を判定する。受信者ドメイン名は、メールのエンベロープの受信者メールアドレスのドメイン名部分である。各メールサーバには、転送元IPアドレスのうち受信者ドメイン名にかかわらずメールの転送を許可するもの(以下、許可アドレスリストという)が、登録されている。

社内メールサーバの許可アドレスリストには、PCネットワークのIPアドレスブロックが登録されている。

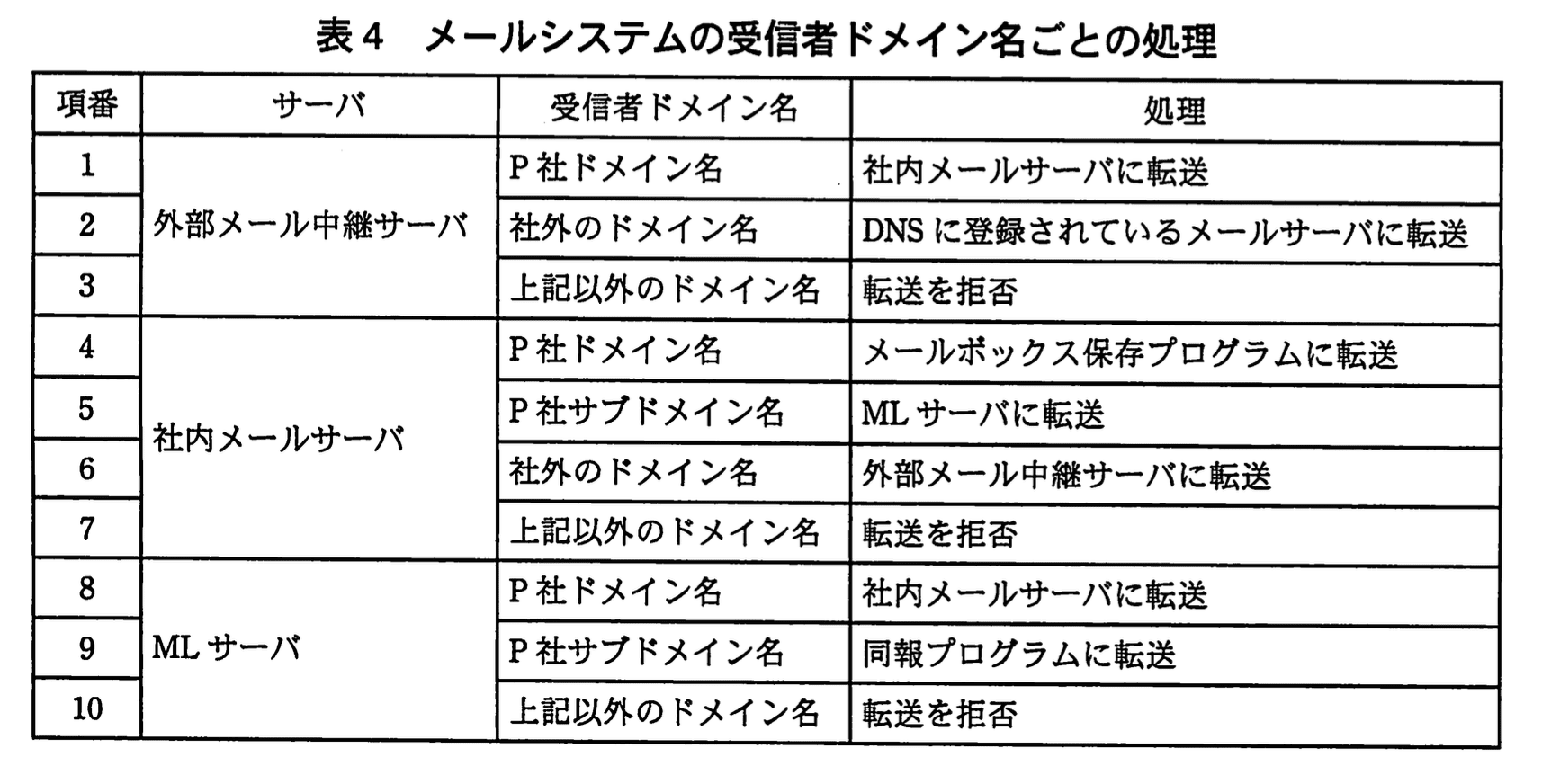

転送が許可されたメールは、表4に示すように受信者ドメイン名ごとの処理が行われる。

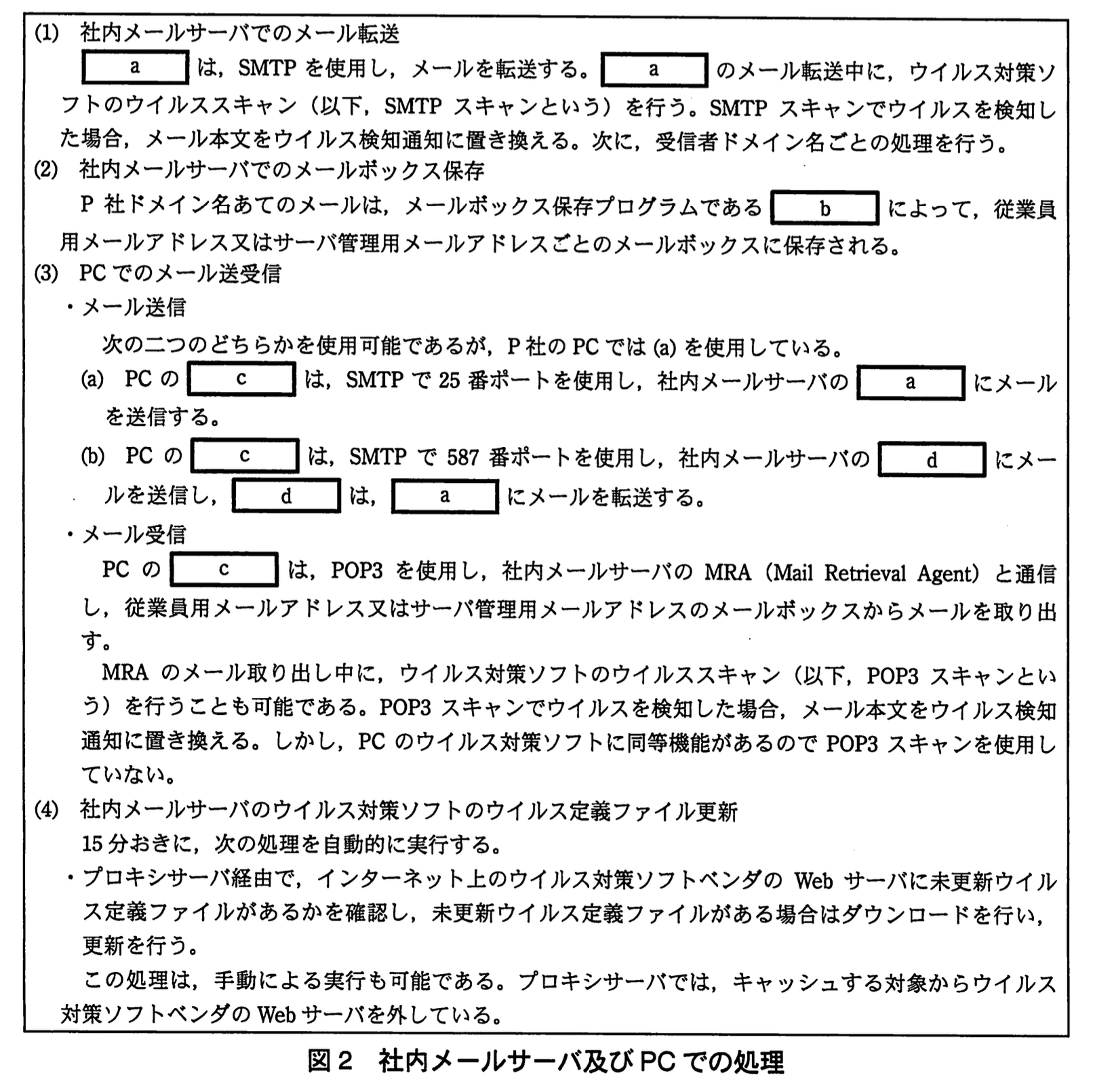

社内メールサーバ及びPCにはウイルス対策ソフトが導入されている。社内メールサーバでのメール及びウイルス対策に関連した処理、並びにPCでのメール送受信処理は図2のとおりである。

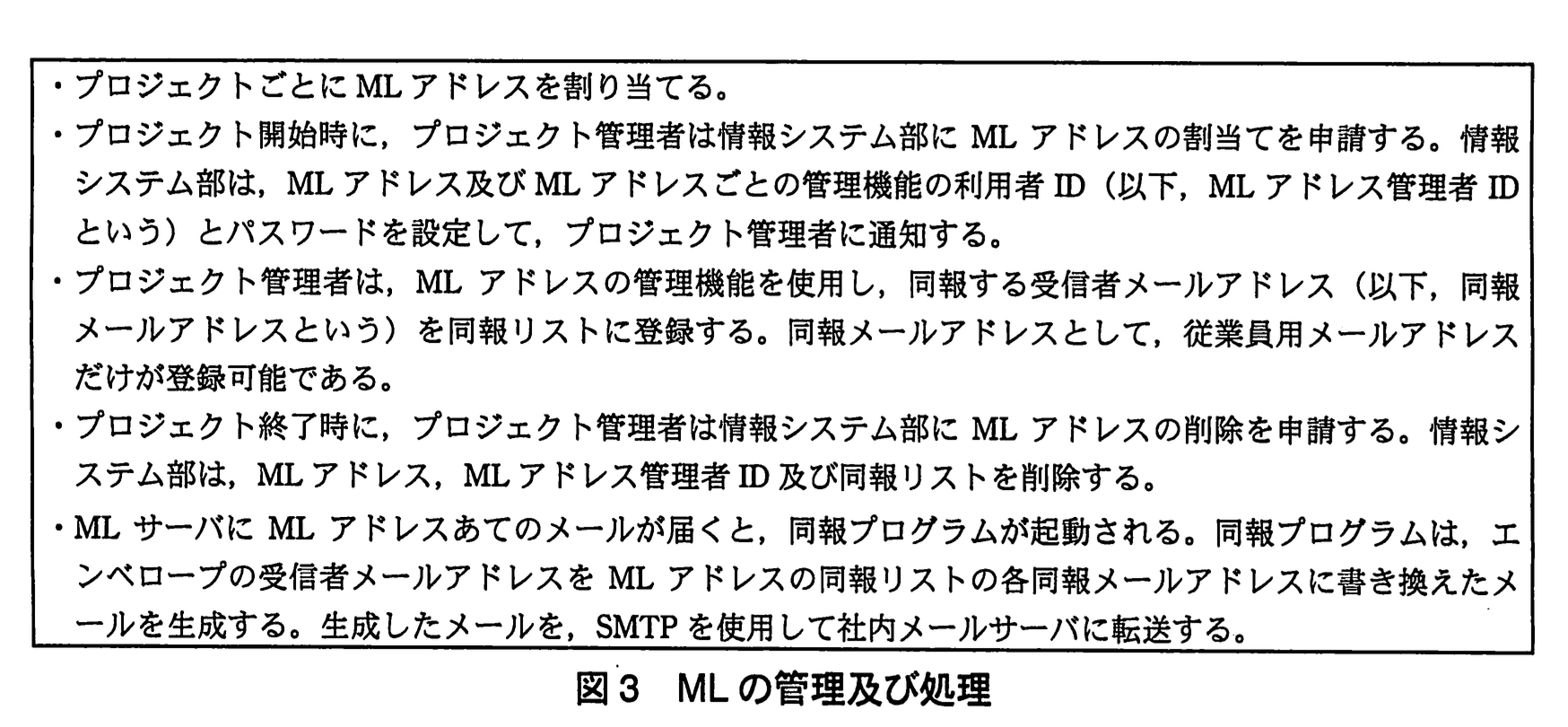

MLの管理及び処理は図3のとおりである。

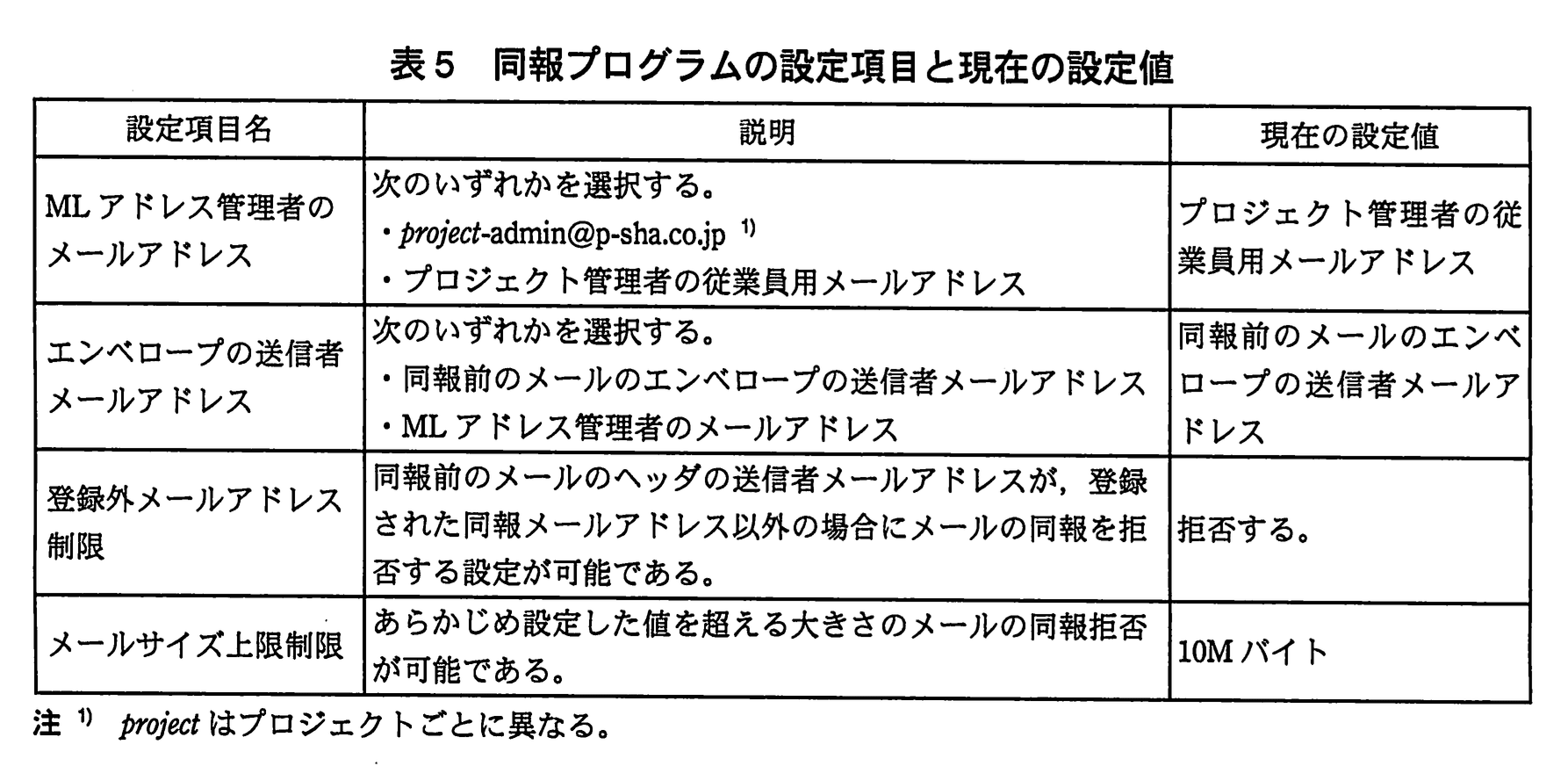

同報プログラムには、設定可能な項目があり、それら設定項目と現在の設定値は、表5のとおりである。

〔PCの情報セキュリティ対策〕

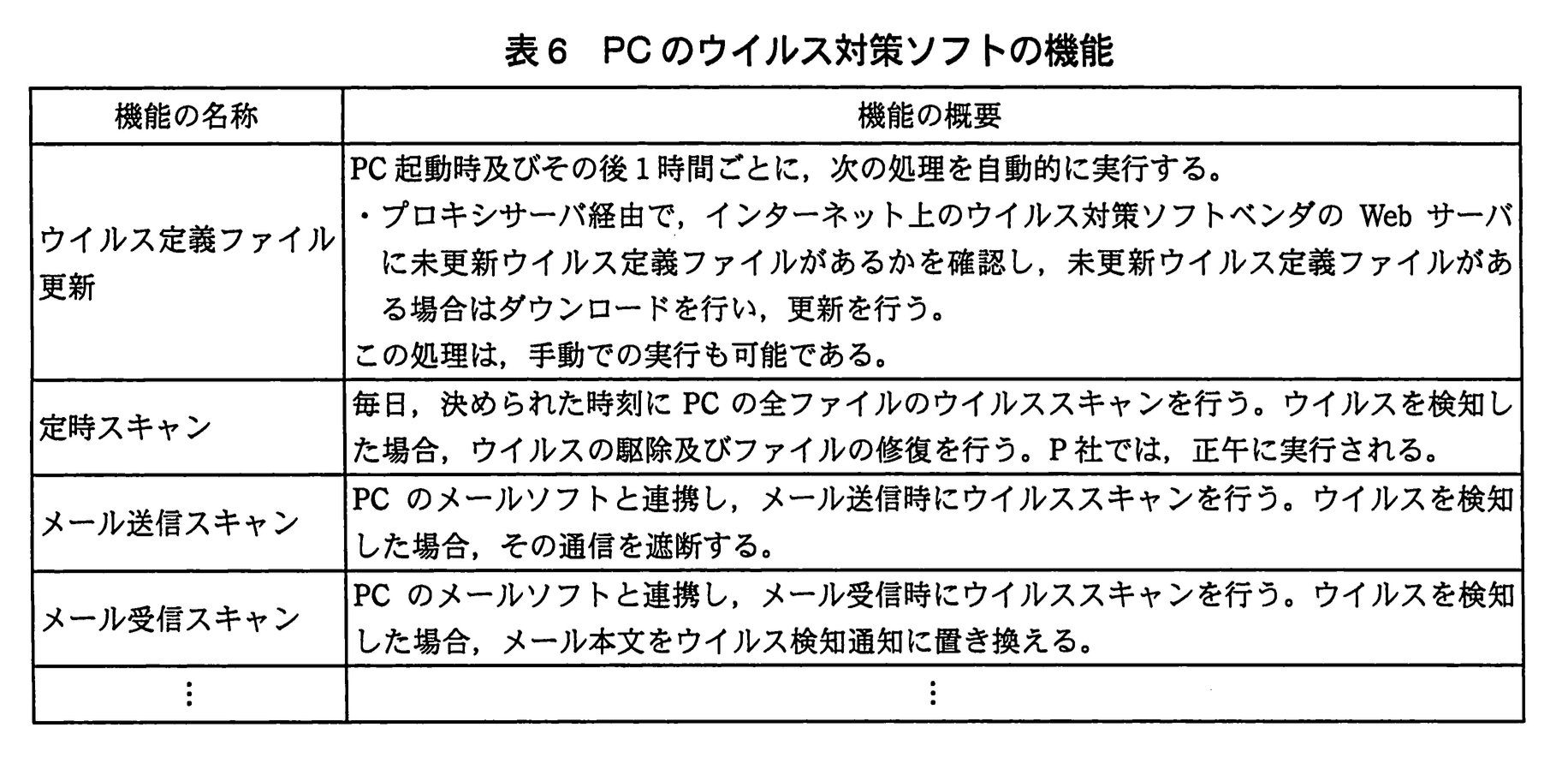

PCには、表6に示す機能をもつウイルス対策ソフトが導入されている。PC配布時には、各機能を利用できるように設定されている。

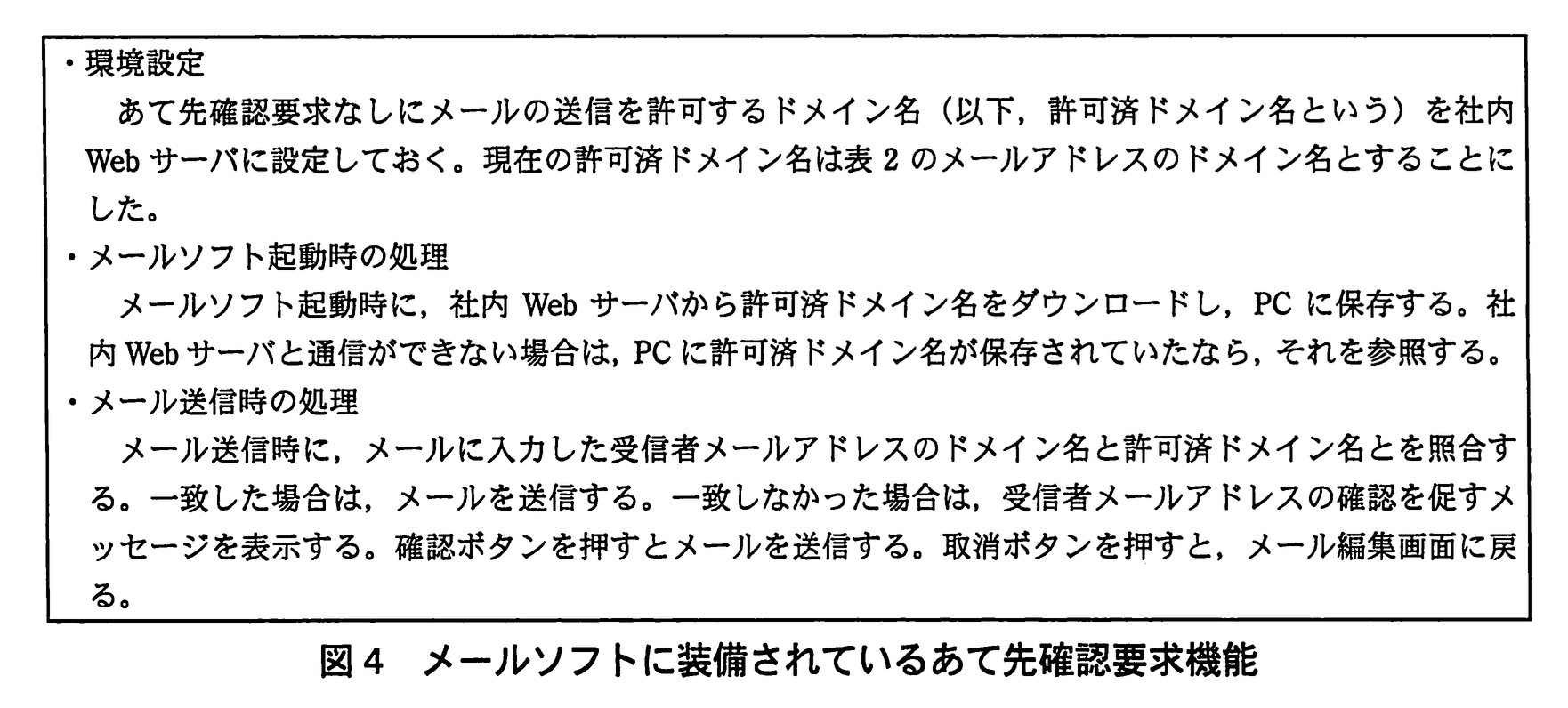

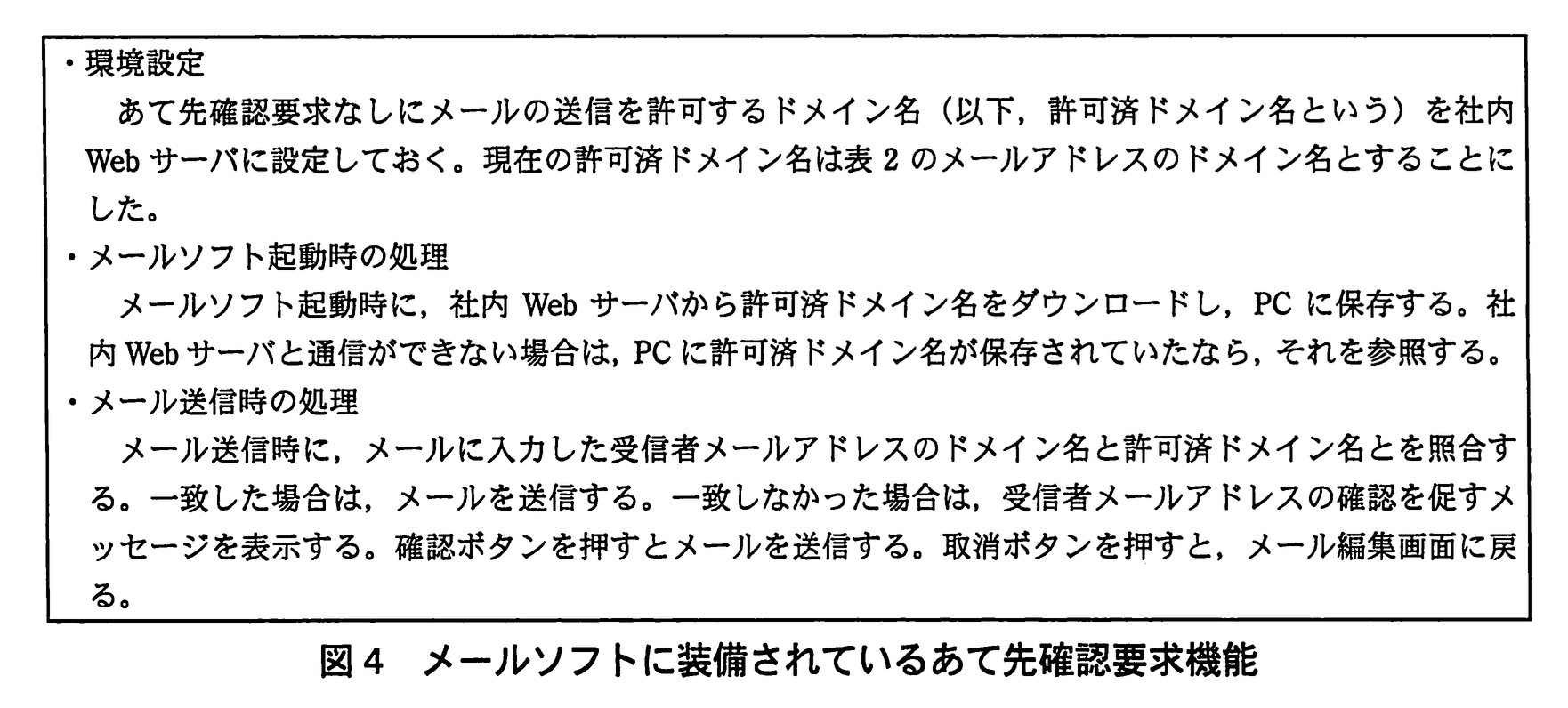

P社では、他社におけるメールアドレスの誤入力による情報漏えい事故の報道をきっかけに、情報漏えい対策の強化が必要であると認識し、情報システム部で対策を検討することにした。検討の結果、メールによる情報漏えいを防止する対策の一つとして、PCのメールソフトに装備されているあて先確認要求機能を使用することにした。この機能は図4のとおりである。

〔PCのリプレースとメールソフト誤設定に関する対策の検討〕

情報システム部では、PCのリース期間満了に合わせ、部ごとにPCのリプレースを行っている。

人事総務部のPCのリプレースでは、新しいPCの導入並びにOS及びソフトウェアの設定に用いる手順書(以下、PC導入手順書という)を情報システム部が作成した後、PCの納入ベンダがPC導入手順書に基づいてPCの導入を行い、人事総務部がパスワードの設定を行った。

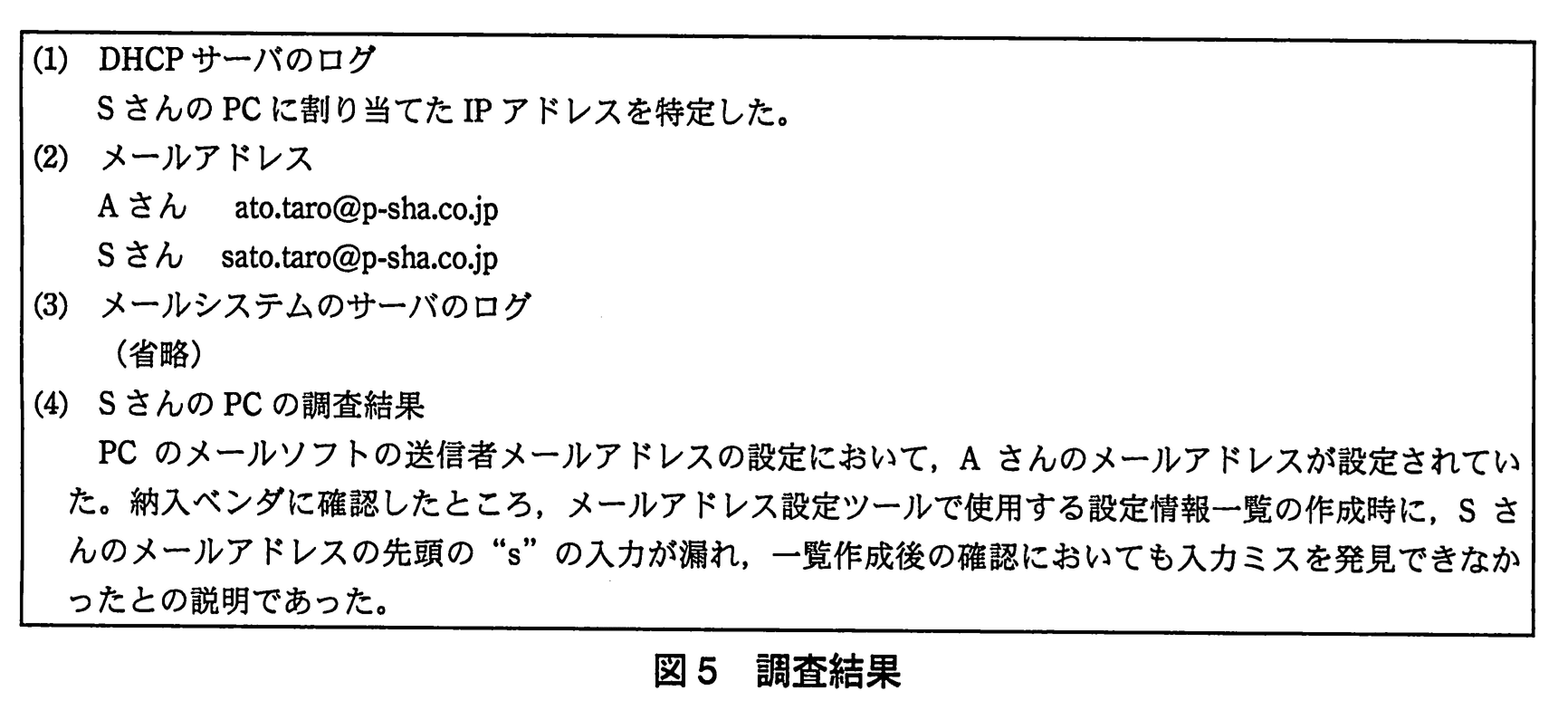

人事総務部のPCのリプレースが完了した翌日、人事総務部のSさんから情報システム部に、“午前中にメールを1通送信したが、相手に届いたメールの送信者メールアドレスが、人事総務部のAさんとなっていた”との申告があった。情報システム部のL部長は、部下のM主任とNさんに調査を指示した。M主任とNさんは、DHCPサーバのログ及びAさんとSさんのメールアドレスを調査した。続いて、①メールシステムのサーバのログを調査し、Sさんの申告どおりであることを確認した。さらに、SさんのPCの調査を行った。調査結果を図5に示す。

M主任とNさんは、調査結果、対策及び再発防止策をL部長に報告し、対策及び再発防止策は実施された。

〔ウイルス感染とその対策に関する検討〕

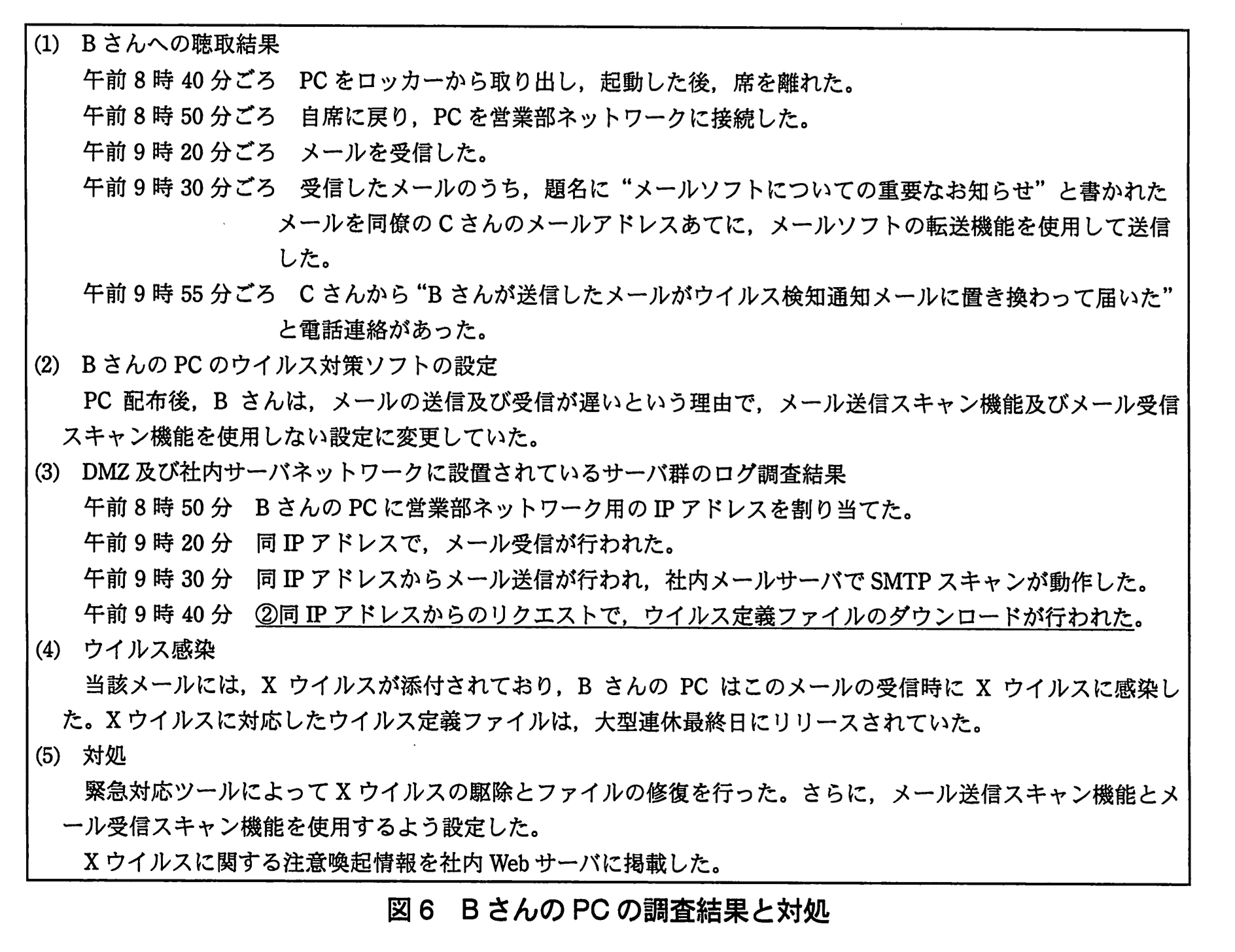

大型連休明け、営業部長からL部長に、“BさんのPCがウイルス感染した可能性があり、ネットワークから切り離した”との連絡があった。L部長は、M主任とNさんに調査を指示した。M主任とNさんは、PCの調査と対処を行った。調査結果と対処を図6に示す。

M主任とNさんは、情報セキュリティ対策についての支援を委託しているT社のU氏に調査結果と対処を説明し、対策についての助言を求めた。Nさんは、今後の対策として、PCの利用に当たって、PCを起動後、メール受信前に手動でウイルス定義ファイル更新をさせようと考えていることを説明した。U氏は、③PCでの対策以外に、メールシステムのサーバでの対策もあると助言した。この助言に従い、Nさんは新たな対策案を作成した。

M主任とNさんは、調査結果、対処及び新たな対策案をL部長に報告し、対策は即日実施された。

〔MLに関する検討〕

システム開発部では、あるプロジェクトで受託開発の一部を協力会社に再委託することになり、協力会社との間でプロジェクトにおいて扱うドキュメントなどのファイルを暗号化して送受信するために、同報メールアドレスに協力会社のメンバのメーアドレスも登録可能にしてほしいという要望が、システム開発部長からL部長に伝えられた。L部長は、M主任とNさんに社外メンバのメールアドレスも登録可能なML(以下、社外メンバ登録MLという)の検討を指示した。

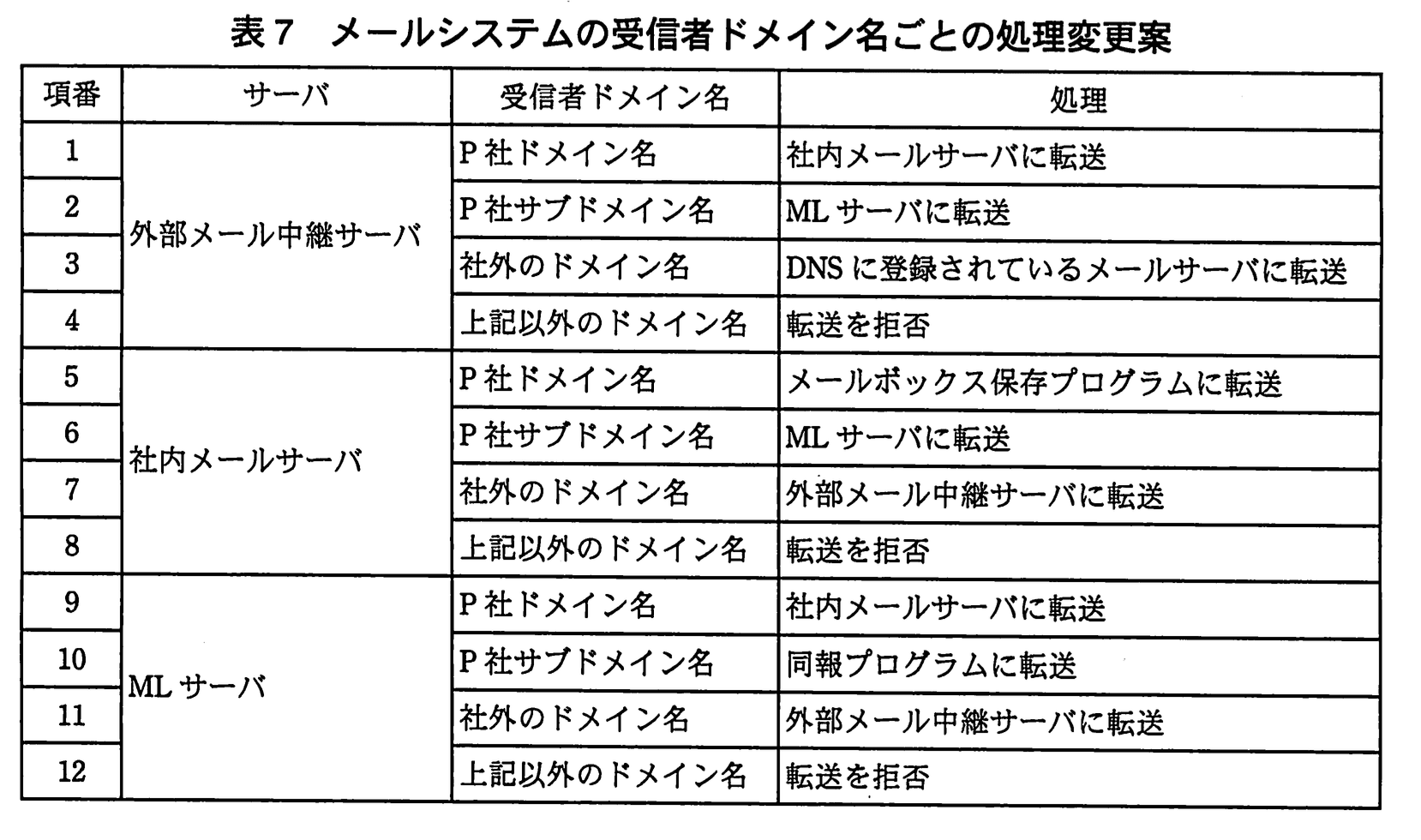

M主任とNさんは、要望内容と表4を基に検討を行い、表7のメールシステムの受信者ドメイン名ごとの処理変更案を作成し、U氏に相談した。P社のシステムにほかの変更はない。

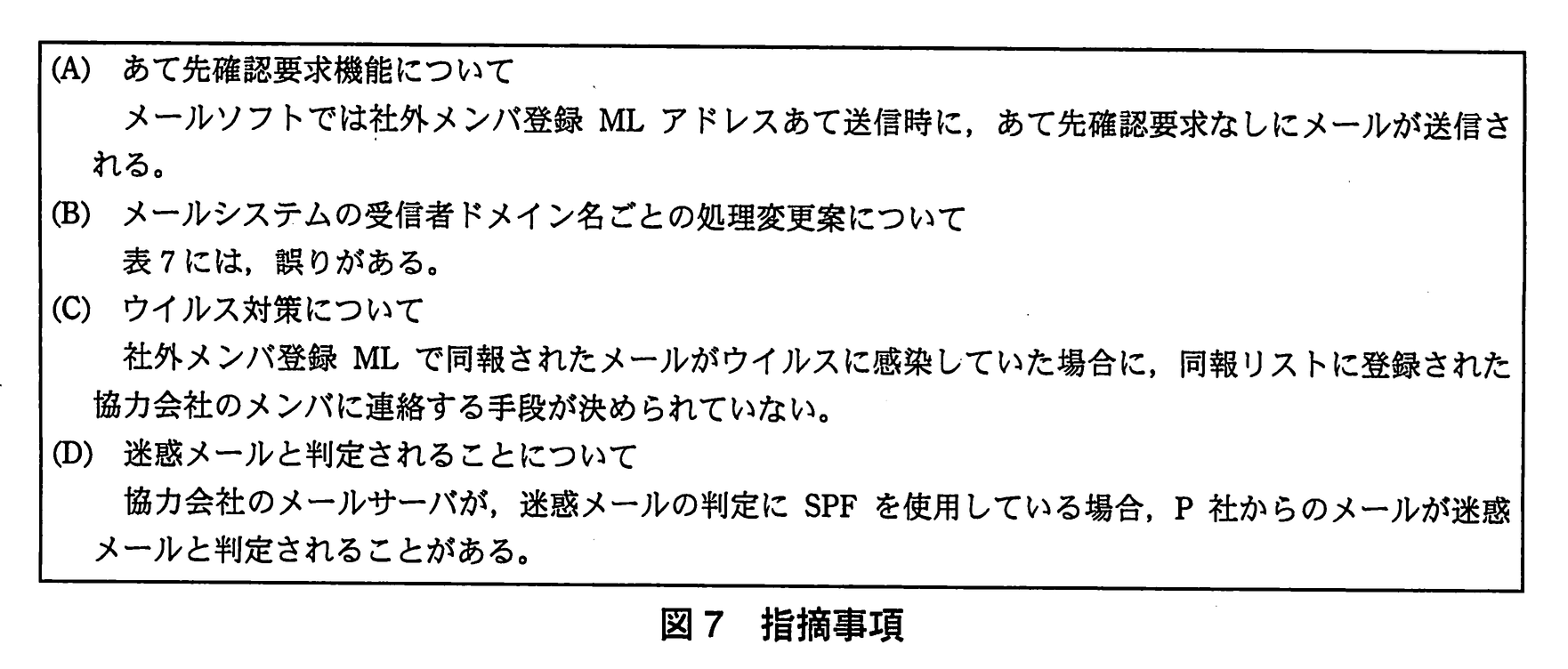

U氏は、M主任とNさんの考えも聞きながら、表7のメールシステムの受信者ドメイン名ごとの処理変更案を基にレビューし、指摘事項を図7にまとめた。

まず、M主任とNさんは、図7の(A)について検討し、④メールアドレスのドメイン名の使用方法も含めてMLサーバの設定を見直すとともに、社内Webサーバでの許可済ドメイン名の設定ルールとして明示する案を作成した。さらに、この見直しに伴うDNSサーバのSPF設定の変更は不要であることを確認した。U氏は、図7の(A)が解決されることを確認した。

次に、M主任とNさんは、図7の(B)について検討し、⑤表7の処理を2か所修正し、社内メールサーバの許可アドレスリストにeのIPアドレスを追加する案を作成した。U氏は、図7の(B)が解決されることを確認した。

続いて、M主任とNさんは図7の(C)について検討し、連絡手段をメールとする案を作成した。U氏は、⑥連絡手段をメール以外の方法とするように助言した。M主任とNさんは、U氏の助言に従い、発信者番号を通知した電話で連絡する案に修正した。

さらに、M主任とNさんは図7の(D)について協力会社でのSPF利用状況について確認し、問題があるということが分かったので、対策を検討し、⑦MLサーバの設定を変更する対策案を作成した。U氏は、図7の(D)が解決されることを確認した。

M主任とNさんは、社外メンバ登録MLの実現案をL部長に説明した。L部長は、システム開発部には複数のプロジェクトを担当している部員がいるので、社外メンバ登録MLアドレスの取り違えによるメールの誤送信が起こる可能性があると指摘した。プロジェクトにおける情報交換での情報漏えい対策(以下、情報交換対策という)も併せて導入する条件で社外メンバ登録MLの実現案を承認した。

〔情報交換対策に関する検討〕

M主任とNさんはU氏とともに、情報交換対策の検討を行った。U氏は、P社のメールシステムにおいては、社外メンバ登録MLアドレスの取り違えによるメールの誤送信の防止が難しいことを指摘した。

検討の結果、次のような案を作成した。

社外メンバ登録MLアドレスは、プロジェクトでの連絡手段としてだけ使用させ、ドキュメントなど重要情報の送信には使用させない。そこで、社外メンバ登録MLアドレスあてのメールにファイルが添付されていたら、転送を拒否する機能をメールシステムに設定する。

メールによる情報交換の代替手段として、情報交換のためのWebサーバ(以下、PJWebサーバという)をDMZに導入する。PJwebサーバでは、利用者の認証を行い。ドキュメントなどのアップロード及びダウンロードによる情報交換を実現する。加えて、アクセス状況をログとして記録する。FJWebサーバへの通をFWで制限する。⑧これらのほかに、メールシステムの機能及び利用計画を踏まえ、PJIWebサーバに必要な情報セキュリティ機能を追加する。

PJWebサーバの運用は、次のようにする。

プロジェクト管理者は、プロジェクト開始時にプロジェクトの名称、期間協力会社情報、メンバなどのプロジェクト情報を添えて登録申請を行い、プロジェクト終了時に削除申請を行う。情報システム部は、申請内容に基づき、JWebサーバへの利用者ID、パスワード及び領域の登録又は削除設定を行う。さらに、DMZに設置されているサーバと同様に、定期的なpJWebサーバの龍調性機査及び修正プログラムの適用を行う。⑨これらのほかに、情報システム部は、PIWebサーバの情報セキュリティ対策にかかわる運用も行う。

M主任とNさんは、この情報交換対策案を部長に説明し、承認を得た。3か月後、情報交換対策は導入され、社外メンバ登録MLの運用が開始された。

設問1:

〔メールシステムの概要〕について、図2中のa〜dに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:MDA(Mail Delivery Agent)

イ:MSA(Mail Submission Agent)

ウ:MTA(Mail Transfer Agent)

エ:MUA(Mail User Agent)

模範解答

a:ウ

b:ア

c:エ

d:イ

解説

解答の論理構成

-

a の役割

- 【問題文】図2(1) に「SMTPを使用し、メールを転送する」とあります。さらに PC からの送信経路 (3)(a) で「社内メールサーバの a にメールを送信する」と記載されています。

- SMTP でメールを中継・転送するプログラムは一般に MTA(Mail Transfer Agent)であるため、a=「ウ:MTA(Mail Transfer Agent)」となります。

-

b の役割

- 図2(2) に「メールボックス保存プログラムである b によって…保存される」とあります。

- 受信したメールを各ユーザのメールボックスへ配達・保存するのは MDA(Mail Delivery Agent)の機能です。したがって b=「ア:MDA(Mail Delivery Agent)」です。

-

c の役割

- 図2(3) の説明で「PCの c は、SMTPで25番ポートを使用し…」「PCの c は、SMTPで587番ポートを使用し…」とあります。さらに受信側でも POP3 でメールを取り出す主体として登場します。

- PC 上でユーザが操作するメール送受信ソフトは MUA(Mail User Agent)なので、c=「エ:MUA(Mail User Agent)」になります。

-

d の役割

- 図2(3)(b) では「社内メールサーバの d にメールを送信し、d は、a にメールを転送する」とあります。

- SMTP 587番ポートで受け付け、後段の MTA へ引き渡すのは MSA(Mail Submission Agent)の役割です。よって d=「イ:MSA(Mail Submission Agent)」となります。

以上から

a:ウ b:ア c:エ d:イ となります。

a:ウ b:ア c:エ d:イ となります。

誤りやすいポイント

- MSA と MTA の混同

- どちらも SMTP を使いますが、MSA は「クライアントからの初期受け付け」、MTA は「サーバ間中継」です。587番ポートと25番ポートの違いに着目しましょう。

- MDA と POP3 サーバの取り違え

- MDA は保存までを担当し、ユーザが取り出す際に動くのは MRA(POP/IMAP サーバ)。図2に POP3 の説明があるため混同に注意。

- MUA の位置付け

- 問題文では「PCの c」とだけ書かれており、MUA と明示していません。ユーザインタフェースを持つアプリケーション=MUA と判断できるかがポイントです。

FAQ

Q: MSA は 25 番ポートでも動作する場合がありますか?

A: RFC 上は 587 番ポートが推奨ですが、設定によって 25 番ポートを兼ねることもあります。本問は 587 番ポートの記述をヒントに MSA と判断します。

A: RFC 上は 587 番ポートが推奨ですが、設定によって 25 番ポートを兼ねることもあります。本問は 587 番ポートの記述をヒントに MSA と判断します。

Q: MDA と MRA の違いは何ですか?

A: MDA は「サーバ内でメールボックスに配達する」プロセス、MRA は「ユーザ要求に応じてメールボックスから取り出す」プロセスです。配達と取得で役割が異なります。

A: MDA は「サーバ内でメールボックスに配達する」プロセス、MRA は「ユーザ要求に応じてメールボックスから取り出す」プロセスです。配達と取得で役割が異なります。

Q: SMTP 25 番ポートがブロックされるケースではどうなりますか?

A: クライアントは 587 番ポート(MSA)で送信し、サーバ側で必要に応じて外部への 25 番ポート通信を行います。近年は Submission ポートの利用が推奨されています。

A: クライアントは 587 番ポート(MSA)で送信し、サーバ側で必要に応じて外部への 25 番ポート通信を行います。近年は Submission ポートの利用が推奨されています。

関連キーワード: SMTP, POP3, MTA, MSA, MDA, MUA

設問2:〔PCのリプレースとメールソフト誤設定に関する対策の検討〕について、(1)、(2)に答えよ。

(1)PCのメールソフトの送信者メールアドレスを誤って設定しても、社内メールサーバがPCのメールソフトからのメールの送信を拒否しない理由を、40字以内で述べよ。

模範解答

送信者メールアドレスは、送信の許可と拒否の判定には使用しないから

解説

解答の論理構成

- メール送信の可否は、サーバ側のオープンリレー対策で判断されます。問題文には

“オープンリレー対策では、表3に示すように、SMTPの転送元のIPアドレス…とメールの受信者ドメイン名の二つの組合せで、転送の許可又は拒否を判定する。”

とあります。 - 判定に使われるのは

・転送元IPアドレス

・受信者ドメイン名

のみであり、送信者メールアドレス(エンベロープの送信者側)は含まれていません。 - さらに “社内メールサーバの許可アドレスリストには、PCネットワークのIPアドレスブロックが登録されている。” ため、社内PCからの送信は許可対象です。

- したがって PC 側で送信者メールアドレスを誤設定しても、サーバは判定材料にしていないため拒否しません。

誤りやすいポイント

- 送信者メールアドレス(From/MAIL FROM)が認証要素だと思い込む。

- SPF設定やSMTP-AUTHの有無と混同し、「正しい送信者でなければ拒否される」と誤解する。

- 受信者ドメイン名=MLや社外宛のみが判定対象と考え、社内宛でも拒否されると思い込む。

FAQ

Q: 送信者メールアドレスで認証させる方法はないのですか?

A: SubmissionポートとSMTP-AUTHを導入すれば可能ですが、本システムはIPと受信者ドメインのみで制御しています。

A: SubmissionポートとSMTP-AUTHを導入すれば可能ですが、本システムはIPと受信者ドメインのみで制御しています。

Q: SPF設定があるのに、なぜ送信時に検査しないのですか?

A: SPFは受信側が送信元ドメインのDNS情報を参照して判定する仕組みであり、送信側サーバが拒否する仕組みではありません。

A: SPFは受信側が送信元ドメインのDNS情報を参照して判定する仕組みであり、送信側サーバが拒否する仕組みではありません。

Q: 誤設定を防ぐにはどうすればよいですか?

A: PC導入手順書の自動設定ツールに検証工程を追加し、SMTP-AUTH利用時にIDとアドレスの整合性チェックを行うと効果的です。

A: PC導入手順書の自動設定ツールに検証工程を追加し、SMTP-AUTH利用時にIDとアドレスの整合性チェックを行うと効果的です。

関連キーワード: SMTP, オープンリレー、IPフィルタリング、SPF, メールスプーフィング

設問2:〔PCのリプレースとメールソフト誤設定に関する対策の検討〕について、(1)、(2)に答えよ。

(2)本文中の下線①のログ調査結果を得るために調査したサーバの名称を図1中の字句を用いて答えよ。また、確認した内容を50字以内で述べよ。

模範解答

サーバの名称:社内メールサーバ

確認した内容:SさんのPCのIPアドレスから、送信者メールアドレスがAさん用であるメールを送信したこと

解説

解答の論理構成

- まず DHCP サーバのログで「SさんのPCに割り当てたIPアドレスを特定した」とあります。よって、確認対象は“IPアドレス”と“送信者メールアドレス”を同時に記録しているメールサーバのログです。

- 図2の送信経路において「PCの c は、SMTPで25番ポートを使用し、社内メールサーバの a にメールを送信する」と記述されています。PC から最初に到達するメールサーバは「社内メールサーバ」であることが分かります。

- 「社内メールサーバ」には MTA ログが残り、送信元 IP アドレス・エンベロープ From を含むため、「SさんのPCのIPアドレスから送信者メールアドレスがAさん用であるメールが送信された」事実を確認できます。

- したがって、①で参照したサーバは「社内メールサーバ」、確認内容は「SさんのPCが Aさんのメールアドレスを使って送信したこと」と導かれます。

誤りやすいポイント

- 外部送信用なので「外部メール中継サーバ」と考えてしまうが、PC から直接接続するのは「社内メールサーバ」です。

- ログに着目せずメールヘッダ情報だけで判断しようとしてしまう。

- 送信者アドレスの誤設定という事象から“受信者側ログ”を探してしまい、対応する IP アドレスとの紐付けが取れなくなる。

FAQ

Q: なぜ「外部メール中継サーバ」ではなく「社内メールサーバ」のログを見れば十分なのですか?

A: PC からの SMTP セッションはまず「社内メールサーバ」に届きます。ここで送信元 IP と送信者アドレスが記録されるため、外部へ出る前に確認できます。

A: PC からの SMTP セッションはまず「社内メールサーバ」に届きます。ここで送信元 IP と送信者アドレスが記録されるため、外部へ出る前に確認できます。

Q: 「社内メールサーバ」のどのログ項目を見れば良いのですか?

A: MTA ログの“connect from”行(送信元 IP)と“from=<...>”行(エンベロープ送信者)を突き合わせれば、IP アドレスと送信者メールアドレスの組合せを確認できます。

A: MTA ログの“connect from”行(送信元 IP)と“from=<...>”行(エンベロープ送信者)を突き合わせれば、IP アドレスと送信者メールアドレスの組合せを確認できます。

Q: IP アドレスだけで利用者を特定するのは危険では?

A: DHCP サーバの割当ログと組み合わせることで、該当時刻の PC と利用者が確定できます。これにより誤認のリスクを下げています。

A: DHCP サーバの割当ログと組み合わせることで、該当時刻の PC と利用者が確定できます。これにより誤認のリスクを下げています。

関連キーワード: SMTP, DHCPログ、MTAログ、送信者偽装、メールフロー

設問3:〔ウイルス感染とその対策に関する検討〕について(1)、(2)に答えよ。

(1)図6中の下線②のログ調査結果を得るために調査したサーバの名称を図1中の字句を用いて答えよ。

模範解答

プロキシサーバ

解説

解答の論理構成

-

調査対象の行動を確認

図6の(3)には、下線②として

“同IPアドレスからのリクエストで、ウイルス定義ファイルのダウンロードが行われた”

と記録されています。

したがって「ウイルス定義ファイルのダウンロード」を受け付けたサーバのログを確認したことになります。 -

ウイルス定義ファイルのダウンロード経路を特定

図2(4)には

“プロキシサーバ経由で、インターネット上のウイルス対策ソフトベンダのWebサーバに未更新ウイルス定義ファイルがあるかを確認し、未更新ウイルス定義ファイルがある場合はダウンロードを行い、更新を行う。”

とあり、ダウンロード要求は必ず“プロキシサーバ経由”で外部に出ていることが分かります。 -

ログを保有するサーバを確定

図1のDMZに配置されている“プロキシサーバ”は、社内からインターネットへのWebアクセスを中継し、アクセスログを保持します。

よって、ウイルス定義ファイル取得リクエストを識別できるのは“プロキシサーバ”のログです。 -

以上より、下線②の調査に用いたサーバは

“プロキシサーバ”

となります。

誤りやすいポイント

- 「社内メールサーバ」を選ぶ誤答

ウイルス定義の自動更新は社内メールサーバ自身も行いますが、外部との通信は図2(4)のとおり“プロキシサーバ経由”なので、直接ログは残りません。 - 「DNS サーバ」「外部メール中継サーバ」を連想する誤答

どちらもDMZにありますが、ウイルス定義ファイルのHTTPダウンロードとは無関係です。 - “ウイルス対策ソフトベンダのWebサーバ”と書いてしまう

図1中の機器名ではなくインターネット上の外部サイトであるため設問条件に不適合です。

FAQ

Q: ログ調査ではなぜ“プロキシサーバ”が最優先なのですか?

A: 図2(4)に示すとおり、ウイルス定義ファイル更新処理は必ず“プロキシサーバ経由”で実行されるため、外部HTTPリクエストを捉えられるのがプロキシサーバのみだからです。

A: 図2(4)に示すとおり、ウイルス定義ファイル更新処理は必ず“プロキシサーバ経由”で実行されるため、外部HTTPリクエストを捉えられるのがプロキシサーバのみだからです。

Q: “社内メールサーバ”にもウイルス対策ソフトがありますが、そこでは判定できないのですか?

A: 社内メールサーバが保持するのは自身の更新結果のみで、クライアントPCが取得した通信のIPアドレスや時刻は記録しません。よってIPアドレス単位でクライアントを特定するにはプロキシサーバのログが必要です。

A: 社内メールサーバが保持するのは自身の更新結果のみで、クライアントPCが取得した通信のIPアドレスや時刻は記録しません。よってIPアドレス単位でクライアントを特定するにはプロキシサーバのログが必要です。

Q: なぜFW(ファイアウォール)のログではないのでしょうか?

A: FWログは許可/拒否判定を主目的とするため、HTTP要求の詳細(URLやファイル名)まで残らないことが多く、ウイルス定義ファイル取得という“内容”を突き止めるにはプロキシサーバが適切です。

A: FWログは許可/拒否判定を主目的とするため、HTTP要求の詳細(URLやファイル名)まで残らないことが多く、ウイルス定義ファイル取得という“内容”を突き止めるにはプロキシサーバが適切です。

関連キーワード: プロキシ、ウイルス定義ファイル、DMZ, HTTPログ、自動更新

設問3:〔ウイルス感染とその対策に関する検討〕について(1)、(2)に答えよ。

(2)本文中の下線③について、U氏が助言した対策を30字以内で述べよ。

模範解答

社内メールサーバへのPOP3スキャナを使用する。

解説

解答の論理構成

- 下線部③では、

“③PCでの対策以外に、メールシステムのサーバでの対策もあると助言した”

とあり、U氏はサーバ側で追加できるウイルス対策を示唆しています。 - 図2の説明には、

“MRAのメール取り出し中に、ウイルス対策ソフトのウイルススキャン(以下、POP3スキャンという)を行うことも可能である。…しかし、PCのウイルス対策ソフトに同等機能があるのでPOP3スキャンを使用していない。”

と記載されています。 - Bさんの事例では、PC側で“メール受信スキャン機能を使用しない設定”に変更していたために、受信時にXウイルスを検知できませんでした。

- 以上より、サーバ側で未使用の“POP3スキャン”を有効にすれば、PC側設定の有無にかかわらず受信時にウイルスを遮断できます。

- したがって、U氏の助言は

「社内メールサーバへのPOP3スキャナを使用する。」

となります。

誤りやすいポイント

- SMTPスキャンとPOP3スキャンを混同し、既に実施済みの対策と誤認してしまう。

- PC側のウイルス定義ファイル更新強化だけで十分と考え、サーバ側の受信時検査の必要性を見逃す。

- “POP before SMTP”など別機能を連想し、回答をずらしてしまう。

FAQ

Q: SMTPスキャンだけでは不十分なのはなぜですか?

A: SMTPスキャンは送信時の検査なので、受信時にPCへ届く前のウイルスは検知できません。POP3スキャンを有効にして初めて受信メールを遮断できます。

A: SMTPスキャンは送信時の検査なので、受信時にPCへ届く前のウイルスは検知できません。POP3スキャンを有効にして初めて受信メールを遮断できます。

Q: PC側のメール受信スキャンを必須にすればよいのでは?

A: 利用者が設定を変更した場合に抜け穴が生じます。サーバ側でPOP3スキャンを実施すれば、設定変更の影響を受けません。

A: 利用者が設定を変更した場合に抜け穴が生じます。サーバ側でPOP3スキャンを実施すれば、設定変更の影響を受けません。

Q: POP3以外(IMAPなど)を使う場合はどうしますか?

A: その場合はIMAP用のウイルススキャンを導入し、すべての受信プロトコルで検査が行えるよう統一する必要があります。

A: その場合はIMAP用のウイルススキャンを導入し、すべての受信プロトコルで検査が行えるよう統一する必要があります。

関連キーワード: POP3, SMTP, ウイルススキャン、メールサーバ、MRA

設問4:〔MLに関する検討〕について、(1)〜(5)に答えよ。

(1)本文中の下線④について、MLサーバの設定の見直し案を45字以内で、許可済ドメイン名の設定ルール案を35字以内で述べよ。

模範解答

見直し案:社外メンバ登録MLのドメイン名として、新たなP社サブドメイン名を使用する。

設定ルール案:社外メンバ登録MLのドメイン名を許可済ドメイン名に含めない。

解説

解答の論理構成

-

目的の把握

本文には「④メールアドレスのドメイン名の使用方法も含めてMLサーバの設定を見直すとともに、社内Webサーバでの許可済ドメイン名の設定ルールとして明示する案を作成した」とあります。つまり、 ・社外メンバ登録ML用ドメイン名の扱い

・あて先確認要求機能で利用する許可済ドメイン名のルール

の両方を再設計する必要があります。 -

あて先確認要求機能の仕様確認

「現在の許可済ドメイン名は表2のメールアドレスのドメイン名とすることにした」とあるため、p-sha.co.jp と ml01.p-sha.co.jp は確認メッセージなしで送信できます。ところが図7の(A)では「社外メンバ登録MLアドレスあて送信時に、あて先確認要求なしにメールが送信される」と指摘されています。

➡ 社外向けMLのドメイン名が許可済ドメイン名に含まれていると、誤送信抑止が効きません。 -

MLサーバ側の対応方針

社外メンバ登録MLでは従来と異なり外部ドメイン宛ての同報も行います。従来の ml01.p-sha.co.jp と混在させると内部用途と区別できず管理が煩雑になります。

➡ 新しい P社サブドメイン名を割り当て、社外メンバ登録ML専用とします。 -

許可済ドメイン名の設定ルール

誤送信防止のため、社外メンバ登録ML用のドメイン名は許可済ドメイン名に含めないように規定します。これにより当該MLへ送る際には必ずユーザに確認ダイアログが表示され、誤送信リスクを低減できます。 -

結論

・見直し案:「社外メンバ登録MLのドメイン名として、新たなP社サブドメイン名を使用する。」

・設定ルール案:「社外メンバ登録MLのドメイン名を許可済ドメイン名に含めない。」

誤りやすいポイント

- 既存の ml01.p-sha.co.jp をそのまま使い回そうとする

→ 許可済ドメイン名に含まれるため確認ダイアログが出ず誤送信リスクが残ります。 - 設定ルールを「除外する」とせず「別枠で管理する」とだけ書く

→ 明確に「許可済ドメイン名に含めない」と示さないと運用ルールが曖昧になります。 - 新ドメイン名を「社外ドメインにする」と誤解する

→ あくまで P社が管理するサブドメインでなければ SPF 設定や運用統制に支障が出ます。

FAQ

Q: 既存の ml01.p-sha.co.jp を使い、新たにリストを分ける方法では不十分ですか?

A: 許可済ドメイン名の判定はドメイン名単位のため、同一ドメインを流用するとメールソフト側で誤送信防止が働きません。ドメイン名自体を分ける必要があります。

A: 許可済ドメイン名の判定はドメイン名単位のため、同一ドメインを流用するとメールソフト側で誤送信防止が働きません。ドメイン名自体を分ける必要があります。

Q: 新しいサブドメインを追加すると SPF 変更は要りますか?

A: 問題文に「DNSサーバのSPF設定の変更は不要であることを確認した」とある通り、既存の SPF レコードがサブドメイン全体をカバーしており追加作業は不要です。

A: 問題文に「DNSサーバのSPF設定の変更は不要であることを確認した」とある通り、既存の SPF レコードがサブドメイン全体をカバーしており追加作業は不要です。

Q: 外部協力会社向けMLドメインを許可済ドメイン名に追加して、メールソフト側で別の確認方法を導入する選択肢は?

A: 確認ダイアログを確実に出す最も簡潔で確実な方法が「許可済ドメイン名に含めない」ことです。他方式は追加開発や運用コストが増大します。

A: 確認ダイアログを確実に出す最も簡潔で確実な方法が「許可済ドメイン名に含めない」ことです。他方式は追加開発や運用コストが増大します。

関連キーワード: SPF, メーリングリスト、オープンリレー対策、ファイアウォール、あて先確認

設問4:〔MLに関する検討〕について、(1)〜(5)に答えよ。

(2)本文中の下線⑤について、表7中の修正箇所2か所の項番と修正後の処理を答えよ(①と②は順不同)。

模範解答

①:

項番:2

修正後の処理:社内メールサーバに転送

②:

項番:11

修正後の処理:社内メールサーバに転送

解説

解答の論理構成

- 前提整理

- ウイルス検査が行われるのは「社内メールサーバ」のみである。本文では

「“社内メールサーバでSMTPスキャンが動作した”」(図6(3))

と明示されている。 - よって、(ⅰ)インターネット→P社サブドメイン宛メール、(ⅱ)MLサーバ→社外宛メールの双方が、必ず社内メールサーバを経由しなければならない。

- ウイルス検査が行われるのは「社内メールサーバ」のみである。本文では

- 表7の問題点(B)

指摘箇所(B)では、現行案の

・項番「2」:外部メール中継サーバ → P社サブドメイン名 → 「MLサーバに転送」

・項番「11」:MLサーバ → 社外のドメイン名 → 「外部メール中継サーバに転送」

が直接転送になっており、社内メールサーバを経由しない。 - 経由させる必要性

- 「社内メールサーバでSMTPスキャン」(図2(1)) によりウイルス除去とログ取得をする。

- MLサーバのIPアドレスを「社内メールサーバの許可アドレスリストに追加する」(本文⑤)ことで、オープンリレー対策(表3)にも抵触しない。

以上より、両経路は「社内メールサーバに転送」と修正するのが筋。

- よって修正結果

① 項番「2」/社内メールサーバに転送

② 項番「11」/社内メールサーバに転送

誤りやすいポイント

- 「外部メール中継サーバ→MLサーバ」の直接経路を許すと、“SMTPスキャンをバイパスするためウイルスがすり抜ける”点を見落としやすい。

- MLサーバ→社外のメールを直接外部へ出すと、送信元IPがDMZ側になり「SPF不一致」「オープンリレー対策違反」が起きやすい。

- 許可アドレスリストへMLサーバのIP追加を忘れると、社内メールサーバが転送を拒否してしまう。

FAQ

Q: なぜ外部メール中継サーバからP社サブドメイン宛を直接MLサーバへ流してはいけないのですか?

A: 「社内メールサーバでSMTPスキャンが動作」して初めてウイルス除去と一元ログが取れるためです。直接MLサーバへ行くと検査が省かれます。

A: 「社内メールサーバでSMTPスキャンが動作」して初めてウイルス除去と一元ログが取れるためです。直接MLサーバへ行くと検査が省かれます。

Q: MLサーバから社外メールを出すとき、外部メール中継サーバを経由させるだけでは不十分ですか?

A: 経路は「MLサーバ→社内メールサーバ→外部メール中継サーバ→インターネット」が望ましく、社内メールサーバでのスキャンと許可アドレスリスト判定を受ける必要があります。

A: 経路は「MLサーバ→社内メールサーバ→外部メール中継サーバ→インターネット」が望ましく、社内メールサーバでのスキャンと許可アドレスリスト判定を受ける必要があります。

Q: MLサーバのIPを許可アドレスリストに追加する理由は?

A: 表3「許可アドレスリスト中のアドレスは社外ドメインでも転送許可」とのルールに合わせ、MLサーバ発の社外メールを正当にリレーさせるためです。

A: 表3「許可アドレスリスト中のアドレスは社外ドメインでも転送許可」とのルールに合わせ、MLサーバ発の社外メールを正当にリレーさせるためです。

関連キーワード: SMTPスキャン、オープンリレー対策、SPF, メールリレー、DMZ

設問4:〔MLに関する検討〕について、(1)〜(5)に答えよ。

(3)本文中のeに入れる適切なサーバの名称を図1中の字句を用いて答えよ。

模範解答

e:MLサーバ

解説

解答の論理構成

- 【問題文】には「社内メールサーバの許可アドレスリストには、PCネットワークのIPアドレスブロックが登録されている。」とあり、現状では PC 以外のサーバはリスト外です。

- ところが図7(B)に対処するために「社内メールサーバの許可アドレスリストにeのIPアドレスを追加する案」と記載されています。

- 表7の変更案を見ると、MLサーバは

・項番9「P社ドメイン名 ➔ 社内メールサーバに転送」

・項番10「P社サブドメイン名 ➔ 同報プログラムに転送」

・項番11「社外のドメイン名 ➔ 外部メール中継サーバに転送」

となり、少なくとも「項番9」で MLサーバ から 社内メールサーバ へ SMTP 転送が発生します。 - オープンリレー対策(表3)は「許可アドレスリスト以外のアドレス」から「社外のドメイン名」への転送を拒否します。MLサーバが社内メールサーバ経由で社外へ出そうとする場合、MLサーバの IP が許可アドレスリストに入っていないと拒否される恐れがあります。

- したがって、追加すべき IP は「MLサーバ」のものです。

以上より、e に入るサーバ名は 「MLサーバ」 となります。

誤りやすいポイント

- 表7を読まずに元の表4の転送経路だけで判断してしまう。変更案では MLサーバ が外部メール中継サーバとも直接通信するため、許可アドレスリストへの追加を忘れがちです。

- 「外部メール中継サーバの IP を追加」と誤答するケース。外部メール中継サーバは既に FW ルール1〜4で通信が許可されており、問題は社内メールサーバ側のオープンリレー判定です。

- 「社内メールサーバ自身の IP」や「PC ネットワークの追加範囲」など、既に登録済みの範囲を重ねて指定してしまう。

FAQ

Q: そもそも MLサーバ が直接 外部メール中継サーバ と通信するなら、社内メールサーバの許可アドレスリストに登録しなくても良いのでは?

A: 表7 項番9で MLサーバ は P社ドメイン名宛てメールを社内メールサーバへ送ります。この経路を確実に成立させるために許可アドレスリストへの追加が必要です。

A: 表7 項番9で MLサーバ は P社ドメイン名宛てメールを社内メールサーバへ送ります。この経路を確実に成立させるために許可アドレスリストへの追加が必要です。

Q: 外部メール中継サーバ側の設定変更は不要ですか?

A: FW ルール1〜4でインターネット⇔外部メール中継サーバ間、外部メール中継サーバ⇔社内メールサーバ間の SMTP が既に許可されています。従って本設問の論点は社内メールサーバ側のみです。

A: FW ルール1〜4でインターネット⇔外部メール中継サーバ間、外部メール中継サーバ⇔社内メールサーバ間の SMTP が既に許可されています。従って本設問の論点は社内メールサーバ側のみです。

Q: MLサーバの IP を追加することでセキュリティリスクは増えませんか?

A: 許可対象は MLサーバの固定 IP のみであり、外部から偽装される可能性は低いです。また、表3の転送先ドメイン判定はそのまま機能するため、不要なオープンリレーにはなりません。

A: 許可対象は MLサーバの固定 IP のみであり、外部から偽装される可能性は低いです。また、表3の転送先ドメイン判定はそのまま機能するため、不要なオープンリレーにはなりません。

関連キーワード: オープンリレー対策、許可アドレスリスト、SMTP転送、メーリングリスト、DMZ

設問4:〔MLに関する検討〕について、(1)〜(5)に答えよ。

(4)本文中の下線⑥について、U氏が連絡手段をメール以外の方法に変更するように助言した理由を40字以内で述べよ。

模範解答

メールからウイルスが拡まった場合、メールを連絡手段として使えなくなるから

解説

解答の論理構成

-

前提条件

- 図7(C)の指摘は【問題文】の引用「社外メンバ登録MLで同報されたメールがウイルスに感染していた場合に、同報リストに登録された協力会社のメンバに連絡する手段が決められていない。」で示されています。

- これを受けて「連絡手段をメールとする案」を作成したところ、【問題文】の引用「U氏は、⑥連絡手段をメール以外の方法とするように助言した。」となりました。

-

メール連絡案の弱点

- ウイルス感染メールが同報されると、受信側ではウイルス対策ソフトやメールサーバのフィルタリングによりメール自体が「隔離・削除・遮断」される可能性があります。

- その結果、感染を通知するメールも同じ経路を通るため届かなくなる、または遅延する恐れがあります。

-

助言の理由

- 連絡を必要とする状況が「メールがウイルス感染源になった場合」なので、同じメール経路に依存するのは不適切です。

- メール以外――例として【問題文】にある「発信者番号を通知した電話で連絡する案」のように、異なる通信チャネルを確保すれば、メールシステムが停止・隔離状態でも確実に連絡できます。

-

よって、U氏の助言理由は「ウイルス感染でメールが使えなくなるリスクを回避するため」であると論理的に導かれます。

誤りやすいポイント

- 「ウイルスに感染しているメールが送れない」ではなく「感染時に通知メールも届かない」ことが本質である点を見落とす。

- 「SPF」や「迷惑メール判定」と混同して助言理由を誤解する。

- 連絡チャネル冗長化の目的が“情報漏えい”防止ではなく、“感染拡大時の迅速連絡”であることを取り違える。

FAQ

Q: メールシステムが停止していなくても電話連絡を用意する必要がありますか?

A: はい。停止してから代替手段を用意するのでは遅れるため、あらかじめ異なるチャネルを計画しておくのが基本です。

A: はい。停止してから代替手段を用意するのでは遅れるため、あらかじめ異なるチャネルを計画しておくのが基本です。

Q: メッセンジャーアプリなど他の電子手段でも良いですか?

A: メールと同一ネットワーク内のサービスは同時に影響を受ける可能性があるため、電話やFAXなど異なる物理・論理経路が望ましいです。

A: メールと同一ネットワーク内のサービスは同時に影響を受ける可能性があるため、電話やFAXなど異なる物理・論理経路が望ましいです。

Q: SPF設定の調整で通知メールが届くようにはできないのですか?

A: SPFは迷惑メール判定の仕組みであり、ウイルス検知による隔離やサーバ停止には対応できないため、別問題です。

A: SPFは迷惑メール判定の仕組みであり、ウイルス検知による隔離やサーバ停止には対応できないため、別問題です。

関連キーワード: ウイルス対策、チャネル冗長化、ファイアウォール、SMTPスキャン、事業継続

設問4:〔MLに関する検討〕について、(1)〜(5)に答えよ。

(5)本文中の下線⑦について、SPFによってP社からのメールが迷惑メールと判定されないためにMLサーバの設定を変更する対策案を50字以内で述べよ。

模範解答

エンベロープの送信者メールアドレスに、MLアドレス管理者のメールアドレスを設定する。

解説

解答の論理構成

- 協力会社側では「迷惑メールの判定にSPFを使用している」(図7(D))。

- SPF は“エンベロープの送信者メールアドレス”のドメインと、実際にメールを配送したサーバ IP の組合せで真偽を判断する仕組みです。

- 表5によると、ML サーバの現在設定は

「エンベロープの送信者メールアドレス:同報前のメールのエンベロープの送信者メールアドレス」

となっており、同報前の元メールが社外発である場合、P社の外部メール中継サーバが SPF で許可されていないドメインを名乗ることになります。 - その結果、協力会社のメールサーバでは “SPF 不一致” と判断され、「P社からのメールが迷惑メールと判定される」事象が発生します。

- 表5 にはもう一つの選択肢

「MLアドレス管理者のメールアドレス」

が用意されています。これは P社ドメインで SPF 設定済みのアドレスであり、外部メール中継サーバの IP が SPF レコードに含まれているため照合に成功します。 - よって、対策は“ML サーバが再送出する際にエンベロープの送信者メールアドレスを ML アドレス管理者のメールアドレスへ書き換える”ことです。

誤りやすいポイント

- 「ヘッダ From: の書き換え」で十分と誤解し、エンベロープを変更しない。SPF はヘッダではなく MAIL FROM を検査する点を失念しがちです。

- 「外部メール中継サーバの IP を SPF レコードに追加すれば良い」と考えるが、そもそも元メールのドメインが P社以外の場合は登録できず根本解決になりません。

- DKIM や DMARC の導入へ話を広げ過ぎ、本設問が求める“ML サーバ設定だけで解決”という意図を外してしまう。

FAQ

Q: SPF はヘッダ From: を見ているのではないのですか?

A: いいえ。SPF が照合するのは SMTP セッションの MAIL FROM(エンベロープ送信者)です。ヘッダの From: は関与しません。

A: いいえ。SPF が照合するのは SMTP セッションの MAIL FROM(エンベロープ送信者)です。ヘッダの From: は関与しません。

Q: ML アドレス管理者のメールアドレスを使うと、返信先がおかしくならないですか?

A: 同報プログラムがヘッダ Reply-To: を元メールの送信者に保持していれば、返信経路は維持されます。今回の設問ではエンベロープのみ変更すればよいとされています。

A: 同報プログラムがヘッダ Reply-To: を元メールの送信者に保持していれば、返信経路は維持されます。今回の設問ではエンベロープのみ変更すればよいとされています。

Q: 外部サーバが DMARC も使っていたらどうなりますか?

A: DMARC は SPF または DKIM のいずれかが一致すれば合格と見なします。本対策で SPF が合致するため、DMARC でも問題は起こりません。

A: DMARC は SPF または DKIM のいずれかが一致すれば合格と見なします。本対策で SPF が合致するため、DMARC でも問題は起こりません。

関連キーワード: SPF, エンベロープ、メーリングリスト、迷惑メール判定、ドメイン偽装

設問5:〔情報交換対策に関する検討〕について、(1)、(2)に答えよ。

(1)本文中の下線⑧について、PJWebサーバに必要な情報セキュリティ機能として追加すべきもののうち、情報漏えい対策に効果があるものを二つ挙げ、具体的な内容を、それぞれ40字以内で述べよ。

模範解答

「機能1アップロード時に、情報の取り違えに関する表示を行い、確認を促す機能」

または

「プロジェクトごと及び利用者ごとのアクセス権限を設定する機能」

または

「PJWebサーバへの通信を暗号化する機能」

または

「アップロードされたドキュメントを一定時間の経過後に削除する機能」

解説

解答の論理構成

- 【引用①】「PJwebサーバでは、利用者の認証を行い。…アクセス状況をログとして記録する。」

すでに“認証”と“アクセスログ”は備わっています。 - 【引用②】「⑧これらのほかに…PJWebサーバに必要な情報セキュリティ機能を追加する」

追加機能は、まだ実装されていない情報漏えい対策に焦点を当てる必要があります。 - 伝送経路での盗聴防止と、プロジェクト外利用者による閲覧を封じる細粒度の“認可”が未整備です。

- 以上を踏まえた【解答例】

• 「HTTPSで通信を暗号化し盗聴を防止する機能」

• 「PJごと利用者ごとに閲覧操作権限を制御する機能」

いずれも既存の認証・ログ・FW制限と補完関係にあり、メール誤送信や添付漏えい時の二次被害も低減できます。

誤りやすいポイント

- 認証やアクセスログは既に実装済みであるのに、重複して解答してしまう。

- 暗号化を“VPN構築”など大がかりな仕組みで答え、PJWebサーバ単体に必要な機能という設問意図を外す。

- “アップロードサイズ制限”など可用性寄りの機能だけを挙げ、情報漏えい防止の観点が抜ける。

FAQ

Q: 認証があるならアクセス権限設定は不要では?

A: 認証は「本人確認」に過ぎません。プロジェクト外の利用者が同じIDを取得する可能性は低いものの、誤設定や権限拡大攻撃に備え、プロジェクト/利用者単位で「何を閲覧・操作できるか」を制御する認可が必要です。

A: 認証は「本人確認」に過ぎません。プロジェクト外の利用者が同じIDを取得する可能性は低いものの、誤設定や権限拡大攻撃に備え、プロジェクト/利用者単位で「何を閲覧・操作できるか」を制御する認可が必要です。

Q: HTTPSとTLSのどちらを書けば良い?

A: Webサービスでの暗号化という文脈なので、HTTPSを用いたTLS通信と表現すれば十分です。

A: Webサービスでの暗号化という文脈なので、HTTPSを用いたTLS通信と表現すれば十分です。

Q: 自動削除機能も情報漏えい対策になる?

A: なるが、暗号化・細粒度アクセス制御ほど直接的ではない。設問は二つだけ挙げる要求なので、影響度の高いものを優先的に選ぶと良いです。

A: なるが、暗号化・細粒度アクセス制御ほど直接的ではない。設問は二つだけ挙げる要求なので、影響度の高いものを優先的に選ぶと良いです。

関連キーワード: HTTPS, TLS, アクセス権限、暗号化通信、認可

設問5:〔情報交換対策に関する検討〕について、(1)、(2)に答えよ。

(2)本文中の下線⑨について、PJWebサーバの情報セキュリティ対策のうち、情報漏えい対策として、情報システム部が行うべき運用方法を、想定するリスクを含めて、60字以内で具体的に述べよ。

模範解答

・プロジェクト終了後、削除されなければPJWebサーバを不正に利用されるので、プロジェクト管理者に確認を行う。

・PJWebサーバのアクセスログを定期的に分析し、不正なアクセスの有無を確認する。

解説

解答の論理構成

- ⑨で問われている対象は、本文の「⑨これらのほかに、情報システム部は、PIWebサーバの情報セキュリティ対策にかかわる運用も行う」です。ここで「これら」とは、①プロジェクト開始時・終了時の利用者 ID/領域の登録・削除、②「定期的なpJWebサーバの龍調性機査及び修正プログラムの適用」を指します。

- したがって運用面で追加すべき事項は「情報漏えい対策」―特にプロジェクト終了後に残存データが放置されるリスク、運用中に不正アクセスが見逃されるリスク―を低減するものになります。

- プロジェクト終了後にデータやアカウントが残れば「PJWebサーバを不正に利用される」危険があるため、確実な削除確認が必要です。

- さらに、運用中に攻撃・内部不正が起きても気付かなければ機密が流出します。そこで「アクセスログを定期的に分析」し、異常を早期発見することが重要です。

- 以上を踏まえ、模範解答のとおり「削除確認」と「ログ分析」を具体的運用として挙げるのが最適解となります。

誤りやすいポイント

- 「修正プログラムの適用」は既に本文中で実施済なので、同じ内容を繰り返すと加点されません。

- 「バックアップ取得」を挙げると可用性対策にはなるものの、問われているのは情報漏えい対策であり論点がずれます。

- ログ「保存」だけを書き、分析・点検を省くと運用として不十分と判断される恐れがあります。

FAQ

Q: 削除確認は誰に行えばよいのですか?

A: 本文で「プロジェクト管理者は…削除申請を行う」とあるため、情報システム部はプロジェクト管理者へ実施状況を確認します。

A: 本文で「プロジェクト管理者は…削除申請を行う」とあるため、情報システム部はプロジェクト管理者へ実施状況を確認します。

Q: ログ分析の頻度はどの程度が適切ですか?

A: リスクに応じてですが、最低でもプロジェクト期間中は週次、機密度が高い場合は日次が望ましいです。

A: リスクに応じてですが、最低でもプロジェクト期間中は週次、機密度が高い場合は日次が望ましいです。

Q: 自動削除スクリプトを導入すれば確認は要りませんか?

A: スクリプトの失敗や設定ミスの可能性が残るため、人による削除確認は依然として必要です。

A: スクリプトの失敗や設定ミスの可能性が残るため、人による削除確認は依然として必要です。

関連キーワード: アクセスログ分析、アカウント削除、残存データ、不正利用防止、運用管理