情報処理安全確保支援士 2011年 春期 午後2 問02

インターネットを利用したシステムの情報セキュリティ監査対応に関する次の記述を読んで、設問1~5に答えよ。

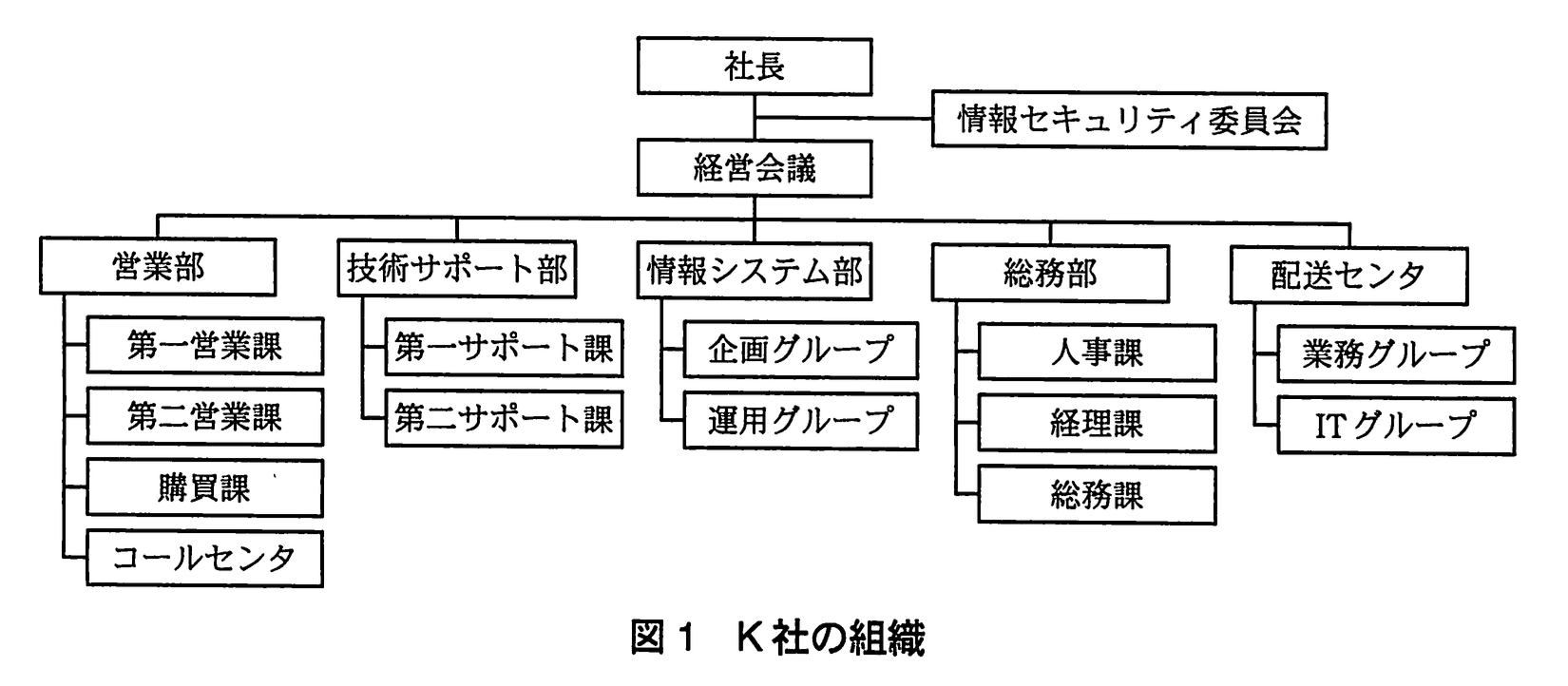

K社は、従業員数200名の、半導体を中心とした電子部品の専門商社であり、本社と配送センタの二つの拠点がある。K社は、インターネットを利用した受発注システム(以下、受発注Webシステムという)及び配送センタのシステムを用いて、国内、国外の部品メーカーや代理店から仕入れた電子部品を製品メーカーに対して低価格、短納期で供給している。K社の組織を図1に示す。

これまで、K社では大きな情報セキュリティインシデント(以下、インシデントという)が発生したことはない。しかし、最近、K社では取引先から受発注Webシステムのセキュリティ対策についての質問を受けることが多くなった。K社は、取引先の製品メーカーが使用する部品の重要な供給元であることから、K社で受発注Webシステムの長時間停止や、そこからの情報の漏えい、改ざんなどのインシデントが発生すると、K社だけでなく製品メーカーにも影響が及ぶことが考えられる。

そこで、社長は、自社の情報セキュリティの問題点を洗い出し、見直しを図ることを経営会議に提示し、決定した。この作業を情報システム部が行うことになり、情報システム部のE部長は、部下のF主任とG君に見直しの具体的な方法について検討するよう指示した。

〔情報セキュリティの見直しと情報セキュリティ監査〕

次は、情報セキュリティの見直しについてのF主任とG君の会話である。

G君 :情報セキュリティの見直しといっても、新たに何を行ったらよいのでしょうか。技術的対策は一通り実施していると思いますし、既に情報セキュリティ基本方針、対策基準、実施手順などの情報セキュリティポリシ文書(以下、ポリシという)を整備し、それらが遵守されているかどうかの内部監査も毎年実施しています。

F主任:ポリシが遵守されていることは毎年の内部監査でチェックしているけれど、ポリシや対策の有効性についてはチェックしきれていない気がするので、外部の専門家に情報セキュリティ監査を依頼するとよいと思うよ。

G君 :情報セキュリティ監査ですか。経済産業省の情報セキュリティ監査制度に基づいて実施するものですね。

F主任:情報セキュリティ監査には、大きく分けると二つのタイプの監査があるが、今の時点で監査を受けるとしたらa型かな。その結果で得られる管理面、技術面の改善提言を基に情報セキュリティを改善していき、情報セキュリティ管理の成熟度が上がったら、次の段階としてb型に移行していくのがよいだろうね。そうすれば、当社が明確な基準に適合するレベルで情報セキュリティ対策を実施していることを、部品メーカーや製品メーカーに対して示すことができるだろう。

G君 :監査の範囲と対象も考えないといけないですよね。

F主任:今回は最初のケースだから、製品メーカーの事業継続にも影響の大きい受発注Webシステムと配送センタのシステムを対象にするのがよいだろう。

G君 :監査の依頼先ですが、いつもシステム開発をお願いしているソフトウェアハウスのY社も監査サービスをやっているはずですから、Y社に監査を依頼すればよいですか。

F主任:①今回のような場合、Y社に監査を依頼すべきではないね。

F主任は、その理由を説明した。

G君:Y社以外から選ぶとしたら、どういう企業を選ぶべきですか。

F主任:経済産業省の情報セキュリティ監査cに登録されている企業から選ぶのがよいだろう。得意とする監査対象の分野・業種、前年度の監査の実績などが経済産業省のWebサイトで検索できるから、何社か候補を挙げて問い合わせてみてくれるかな。情報セキュリティ監査の必要性をE部長に説明する資料もお願いするね。

G君:分かりました。資料を作ってみます。後でチェックをお願いします。

E部長は、F主任とG君の検討結果に合意した。経営会議で、E部長が、情報セキュリティの見直しには情報セキュリティ監査が効果的であることを経営陣に説明したところ、賛同が得られ、外部の監査企業による情報セキュリティ監査を実施することが決まった。

K社は数社の監査企業に提案を求め、比較した結果、監査企業Z社と監査契約を締結することにした。

〔Z社との事前打合せ〕

監査を始めるに当たって、監査技法やスケジュールなどに関して事前に打合せを行うために、Z社の監査人V氏とW氏がK社を訪問した。

最初に、E部長はK社の情報資産と情報システムの概要を次のとおり説明し、受発注Webシステムと配送センタのシステムに関連するポリシと対策の有効性を確認することが今回の監査の目的であると述べた。

(1)情報システムの企画、開発と運用

K社の情報システムは、企画グループが企画を行い、設計、開発は主としてソフトウェアハウスの女社に委託している。

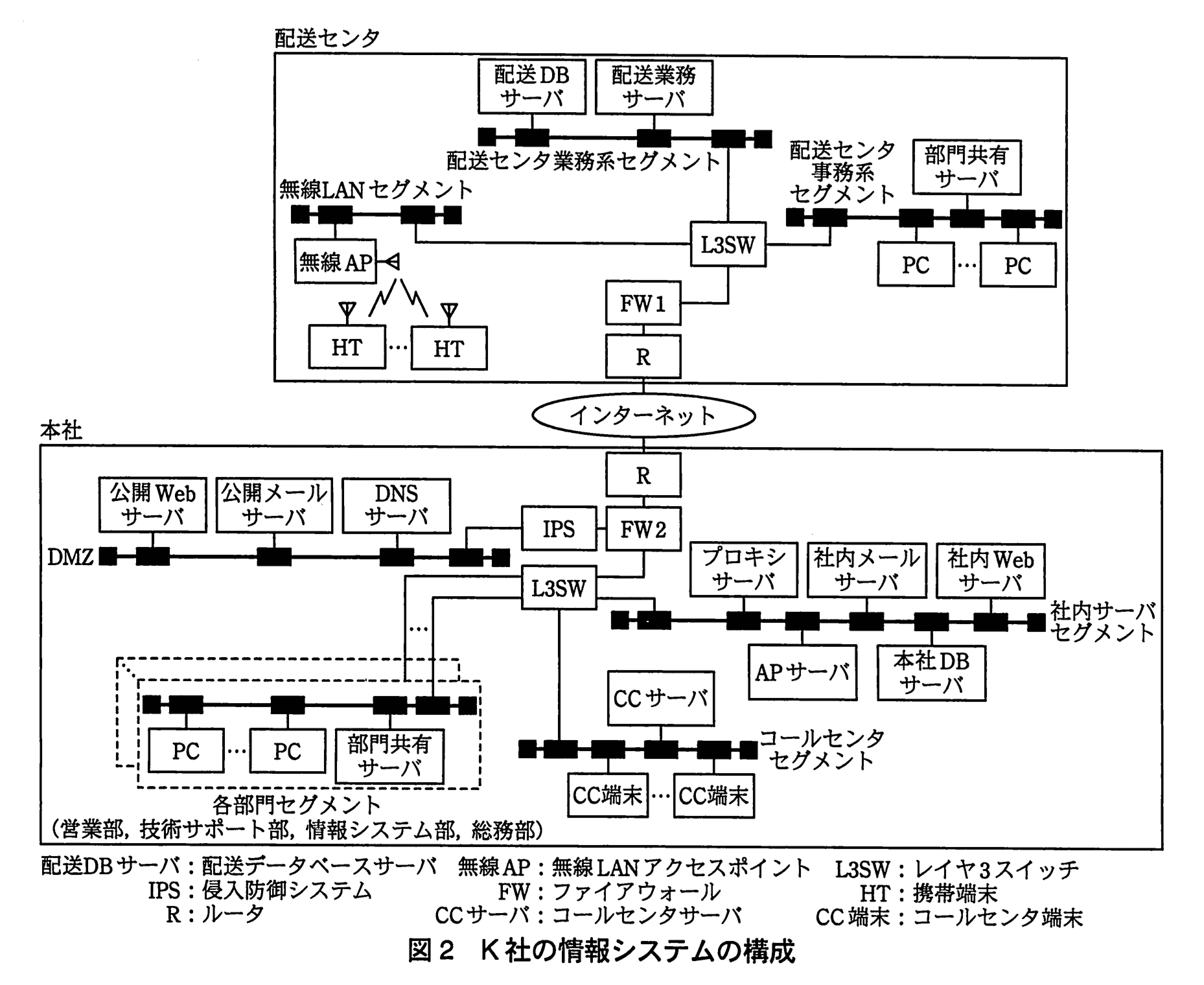

K社の情報システムの構成は図2に示すとおりである。受発注Webシステムは、公開Webサーバ、アプリケーションサーバ(以下、APサーバという)及び本社データベースサーバ(以下、本社DBサーバという)から構成され、APサーバ上では部品メーカ、製品メーカ及び代理店から公開Webサーバへのアクセスに対して受発注の処理を行うためのWebアプリケーション(以下、Webアプリという)が稼働している。

K社の主要な情報システムは、K社の情報システムと同等と見なし得る機能及び構成の、Y社の開発系プラットフォーム上で開発されている。また、情報システムの運用は、本社では運用グループが、配送センタではITグループが行っている。

(2)監査の対象とする情報資産

今回の監査の対象とするシステムは、製品メーカーの事業継続にも影響の大きい受発注Webシステムと配送センタのシステムであり、監査の対象とする情報は、取引先に関する情報(以下、顧客情報という)、取扱部品の単価及び受発注に関する情報である。

これらの情報は、主にWebアプリで入力され、本社DBサーバに格納される。K社ではこれらの情報をdに規定された営業秘密の要件を満たすよう管理している。

なお、部品の注文はコールセンタでも受け付けており、CC端末からは本社DBサーバ上の顧客情報や部品の受発注の情報が検索及び更新可能になっている。

(3)本社の各部門でのPCの利用形態

本社の各部門では、PCが各部門セグメントに接続され、部門共有サーバでファイルが共有可能である。各部門のPCからは社内サーバセグメントのプロキシサーバ、社内メールサーバ、社内Webサーバにアクセス可能である。また、情報システム部の運用グループのメンバのPCからは、社内サーバセグメントのサーバを管理するためのアクセスが可能である。

(4)配送センタのシステム

配送センタでは、入荷した部品の検品、入庫及び出荷作業(以下、入出荷作業という)を行っている。入出荷作業を迅速に行うために、配送センタでは図2のようにHTを利用しており、HTと無線APの間の通信は無線LANのセキュリティ機能を用いて暗号化している。HTのアプリケーションは、ファームウェアとしてY社が開発したものであり、入出荷作業によって生成されるHTのデータは独自の通信プロトコルを用いて配送業務サーバに送信される。さらに、入出荷作業のデータは配送DBサーバに格納され、本社DBサーバにも反映されて、在庫管理などに活用されている。

(5)ネットワークセキュリティ対策

本社と配送センタのネットワークは、各拠点のFWを経由してインターネットに接続されており、FWのVPN機能を用いて互いに接続されている。また、DMZ上のサーバ群に対する不正なパケットは、IPSによって遮断している。

E部長の説明を受け、V氏は、ポリシとそれに関連する社内規程のほか、②K社の現状の情報セキュリティ対策の具体的な内容を決定する際の根拠となった文書の提示を求めた。その上で、組織的な対策についてはポリシや社内規程などの文書の閲覧やヒアリングを中心とした監査手続を行うこと、技術的な対策についてはサーバなどに対する脆弱性検査を中心とした監査手続を行うことを説明した。

次は、打合せにおけるV氏、W氏、E部長及びF主任の会話である。

F主任:Webアプリの脆弱性検査(以下、Web検査という)について一つ心配なことがあります。運用中の公開Webサーバは取引先のほか、部品メーカーや代理店からのアクセスがあるので停止させることができません。Web検査によって公開Webサーバが停止するようなことはないでしょうか。

W氏 :公開Webサーバに負荷を掛けるような検査項目は実施しないようにすることもできますが、それ以外の検査項目によってシステムが停止してしまう可能性がないとはいえません。Web検査以外の脆弱性検査でも、IPSの運用に影響が出る可能性があります。もし、どうしても運用中の公開Webサーバで脆弱性検査を行うことが難しいという場合には、Y社の開発系プラットフォームで Web 検査を実施することも考えられます。

E部長:なるほど。それについては運用グループの意見を聞いて検討しましょう。

V氏 :分かりました。ところで、以前の提案の席で、今回の監査対象には他社の営業秘密の取扱いを含めないということをお聞きしました。監査手続にも関係してきますので、どのような情報があるのか、可能な範囲でお聞かせいただけますか。

E部長:他社の営業秘密には、部品に関するノウハウや、他社との共同開発に関する情報があります。技術サポート部では、部品メーカーから部品に関するノウハウの開示を受けているほか、部品メーカーと共同で製品メーカーの製品開発に参加し、三者間で新製品の技術情報を共有しています。他社から開示される営業秘密は、他社との秘密保持契約に従って管理しています。

W氏 :参考までに、具体的にはどのような管理をされていますか。

F主任:当社の営業秘密と同様、営業秘密の要件を満たすよう管理しています。具体的には、技術サポート部の部門共有サーバに保管し、製品担当者や、共同開発のプロジェクトの単位でアクセス制限を行っています。他社の営業秘密を基に当社で作成した情報についても同様です。他社との営業秘密の受渡しは暗号化した上で CD-R に書き込み、担当者が手渡しで行っています。なお、部品メーカー及び製品メーカーとの秘密保持契約の遵守状況は毎年内部監査で確認しており、その結果は各メーカーに説明しています。したがって、他社の営業秘密は今回の監査対象には含めていません。

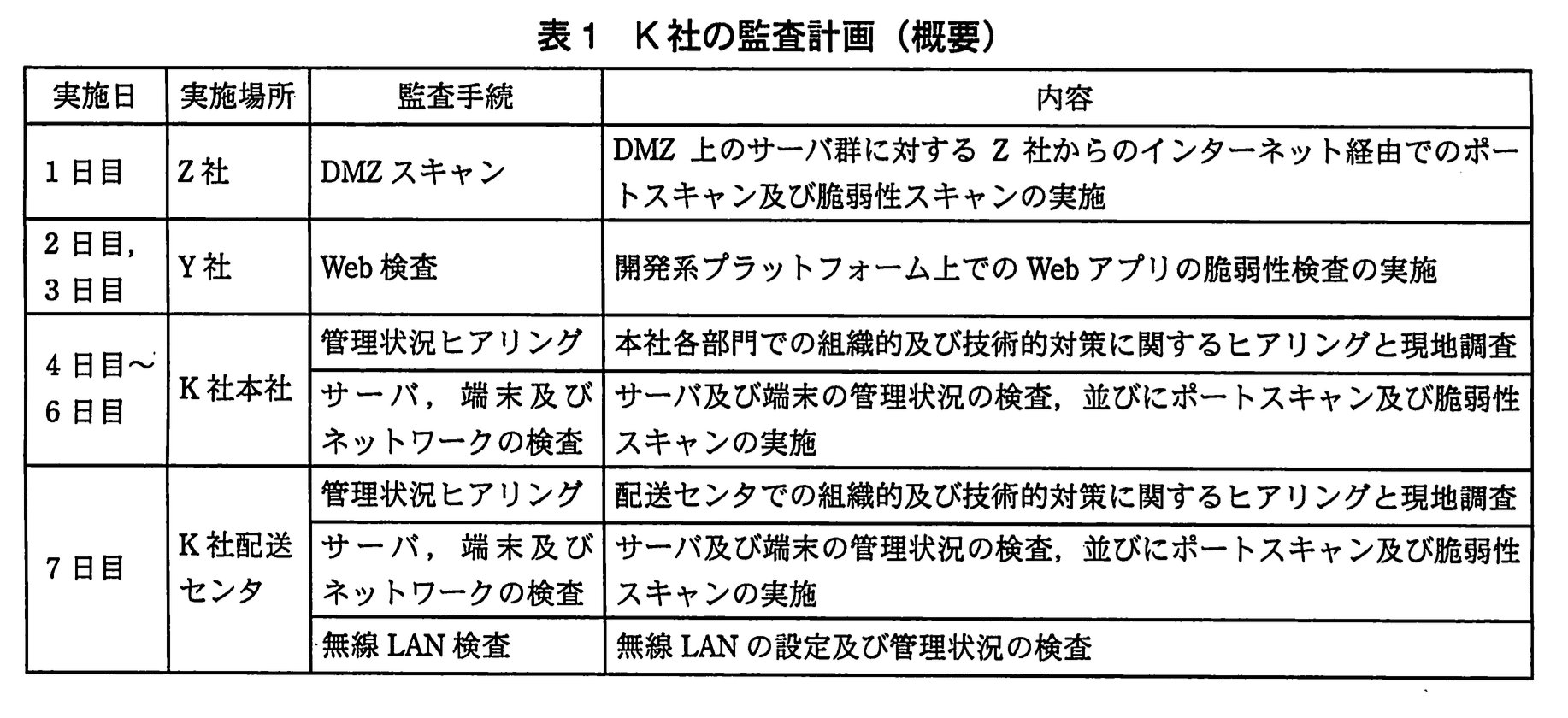

その後、K社との数度の打合せを経て、Z 社は、経済産業省の定めた情報セキュリティ管理基準に照らして、K社の業務やポリシを考慮した監査項目と、表1に示す監査計画を作成し、K社に提示した。

〔監査手続〕

監査計画に従って、Z社による監査手続が開始された。1日目はDMZ上のサーバ群に対してZ社のネットワークからポートスキャンと脆弱性スキャンを実施したが、特に問題は発見されなかった。

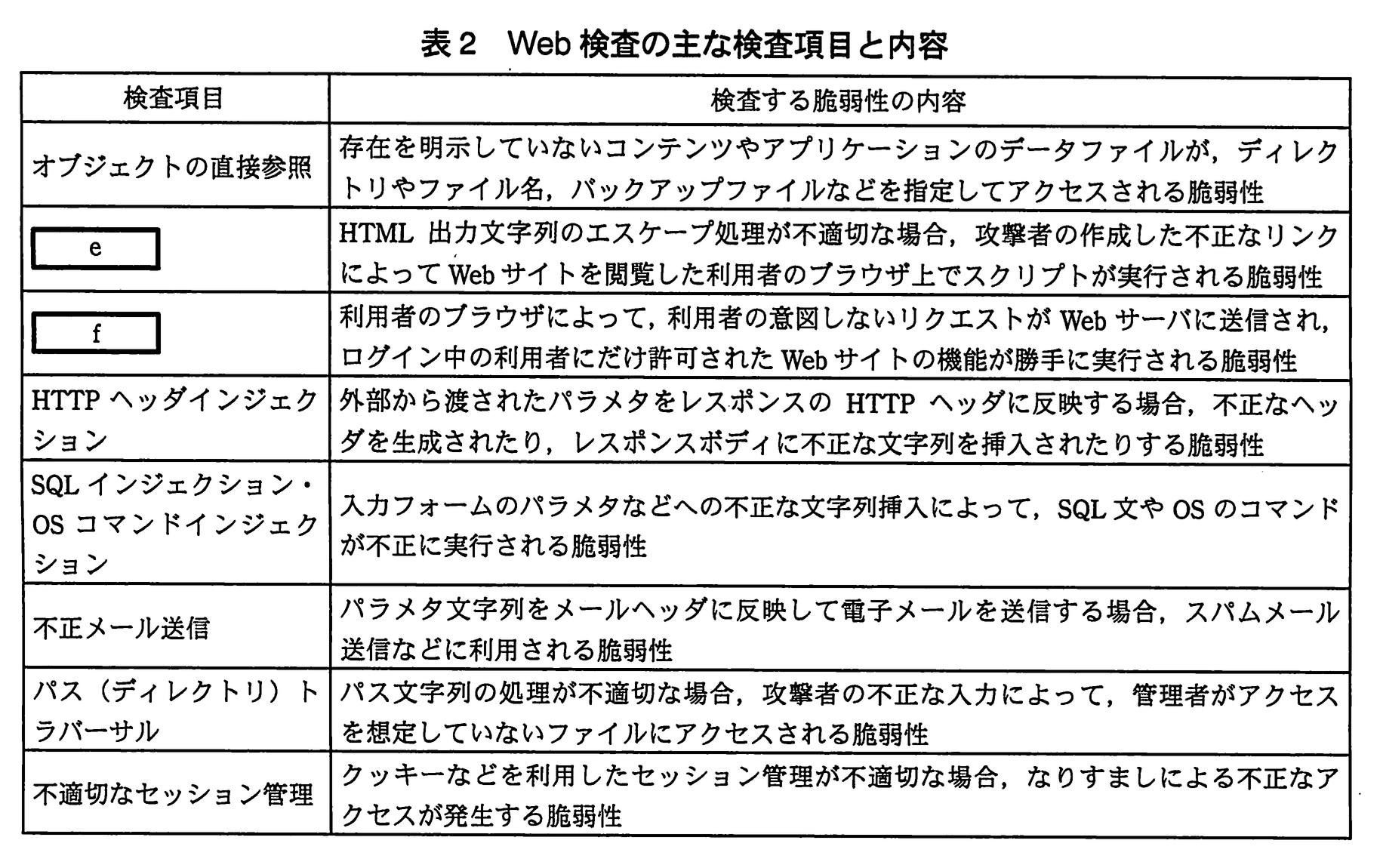

2日目と3日目は、V氏とW氏がY社に赴き、開発系プラットフォーム上でWeb検査を実施した。Web検査の主な検査項目と内容を表2に示す。

Web 検査の結果、Web アプリの脆弱性として、不適切なセッション管理が行われていることが判明した。Web アプリには、SSL で保護された Web フォーム認証があり、利用者がパスワードを入力してログインすると、Set-Cookie ヘッダでセッションIDをブラウザに対して発行するようになっている。それ以降はセッション管理にこのセッションIDを利用するとともに、SSL による通信の暗号化が図られている。しかし、公開Webサーバ内には SSL を利用していないページも存在し、HTTP 通信を盗聴することによってクッキーの情報を取得できることが判明した。この脆弱性を放置すると、gという攻撃手法によってなりすましによる不正アクセスが発生する可能性がある。

Web アプリ及び公開Webサーバ以外では、Y社の開発系プラットフォーム上の DB サーバに、数年前に K社の本社 DB サーバに格納されていた顧客情報が格納されていることが判明した。

4日目は本社の各部門での管理状況ヒアリングに移った。監査計画に従って、V氏と W氏は、まず情報システム部のヒアリングを行った。

次は、ヒアリングでの V氏と E 部長の会話である。

V氏 :顧客情報の取扱いについて、開発委託先であるY社と何らかの取決めはされていますか。

E部長:当社のシステム開発規程(以下、開発規程という)では、開発委託先との間の開発委託契約の中に、セキュリティに関する条項を含めることになっています。開発規程に従い、Y社との開発委託契約には秘密保持条項を含めています。Y社では、その秘密保持条項に従って顧客情報を適切に取り扱っているはずです。

V氏 :秘密保持条項の内容について詳しくお話しいただけますか。

E部長:漏えいや盗用を防止するための対策などが含まれていたと思います。

V氏 :内容は後で拝見させていただきたいと思いますが、顧客情報を保護する観点から、必要に応じて開発規程と開発委託契約の内容を見直していただくことをお薦めします。

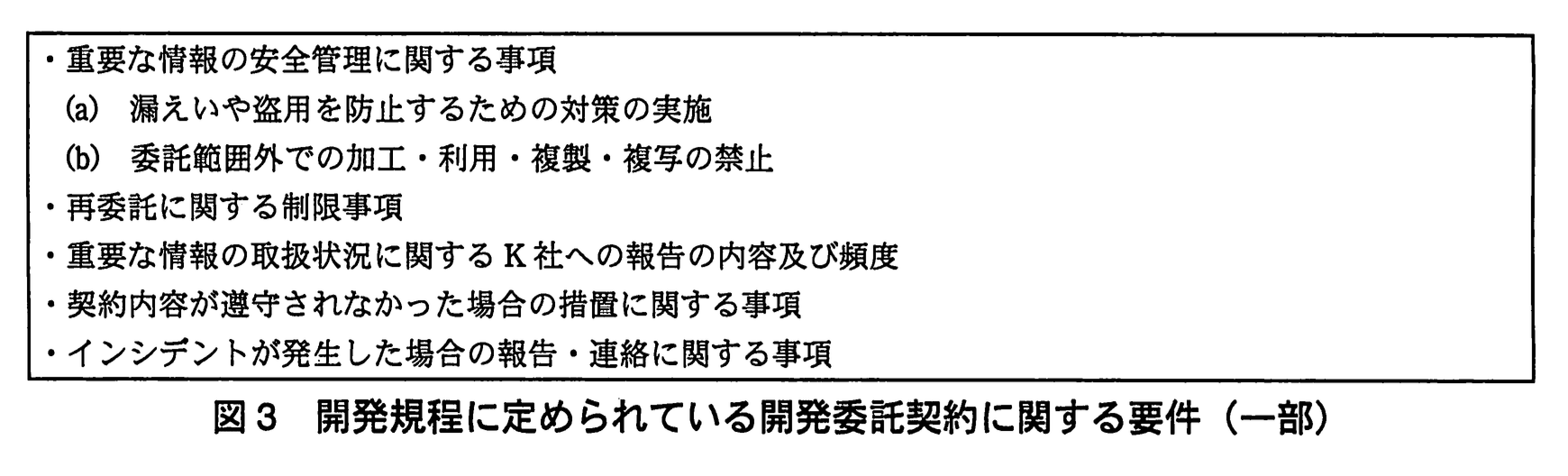

V氏とW氏が、E部長から提示された開発規程とY社との開発委託契約を閲覧したところ、図3に示す、開発規程に定められている開発委託契約に関する要件が、開発委託契約の中に盛り込まれていることを確認した。

5日目、V氏とW氏は各部門での管理状況ヒアリングを終え、6日目にかけて、K社本社のサーバ、端末及びネットワークの検査に移った。技術サポート部の部門共有サーバとコールセンタのCC端末を検査したところ、OSのセキュリティパッチの適用やウイルス対策など、セキュリティ対策の運用についても、ポートスキャン及び脆弱性スキャンについても特に問題は見当たらなかった。

7日目はK社配送センタでの監査手続に移った。V氏とW氏は、K社配送センタのサーバ、HT及びPC並びにネットワークの管理状況についてヒアリングと技術的検査を実施したが、特に問題はなかった。

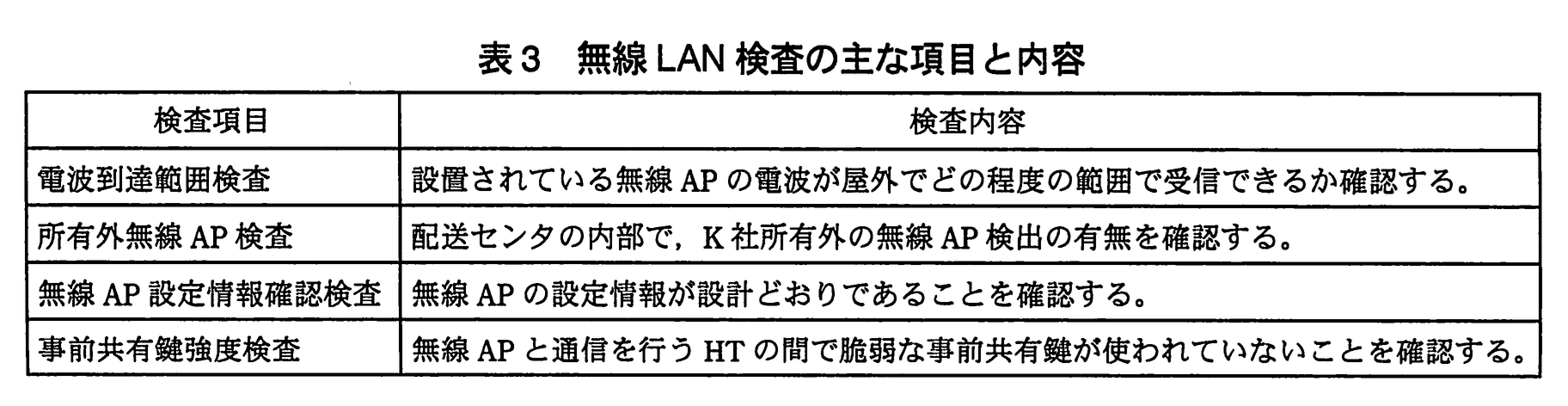

次に、V氏とW氏は表3に示す無線LAN検査に移った。

まず、電波到達範囲検査として、W氏が検査用のPCを用いて配送センタの敷地を調査したところ、配送センタの敷地ほぼ全域にわたって、K社所有の無線APの電波が通信を行うのに十分な強度で検出された。したがって、配送センタの敷地外にも無線LANの電波が到達しているものと推測された。

次いで、所有外無線 AP 検査に移った。配送センタのフロア内を移動して K社以外の無線 AP 検出の有無を調べたところ、外壁近くでは微弱な電波が検出されたが、フロアの中心部ではほとんど検出されなかったので、K社以外のアクセス可能な無線 AP は存在しないものと判断された。

無線 AP 設定情報確認検査では、K社の設計資料と無線 AP の設定情報を突き合わせ、設計どおりに設定されていることを確認した。通信規格には WPA を採用し、認証方式に PSK を利用していた(以下、この通信規格と認証方式を併せて WPA-PSK という)。暗号化プロトコルには TKIP を利用しており、グループ鍵の更新間隔は 3,600 秒だった。

最後に、WPA-PSK で利用している事前共有鍵強度検査のために、W氏は無線 AP と HT の間で取り交わされる無線パケットを取得した。辞書攻撃によって事前共有鍵の復元を試みる検査には時間が掛かることから、W氏は取得したパケットのデータを Z 社に持ち帰って解析を行うこととし、V氏と W氏は K社での監査手続きを終了した。

〔監査報告会〕

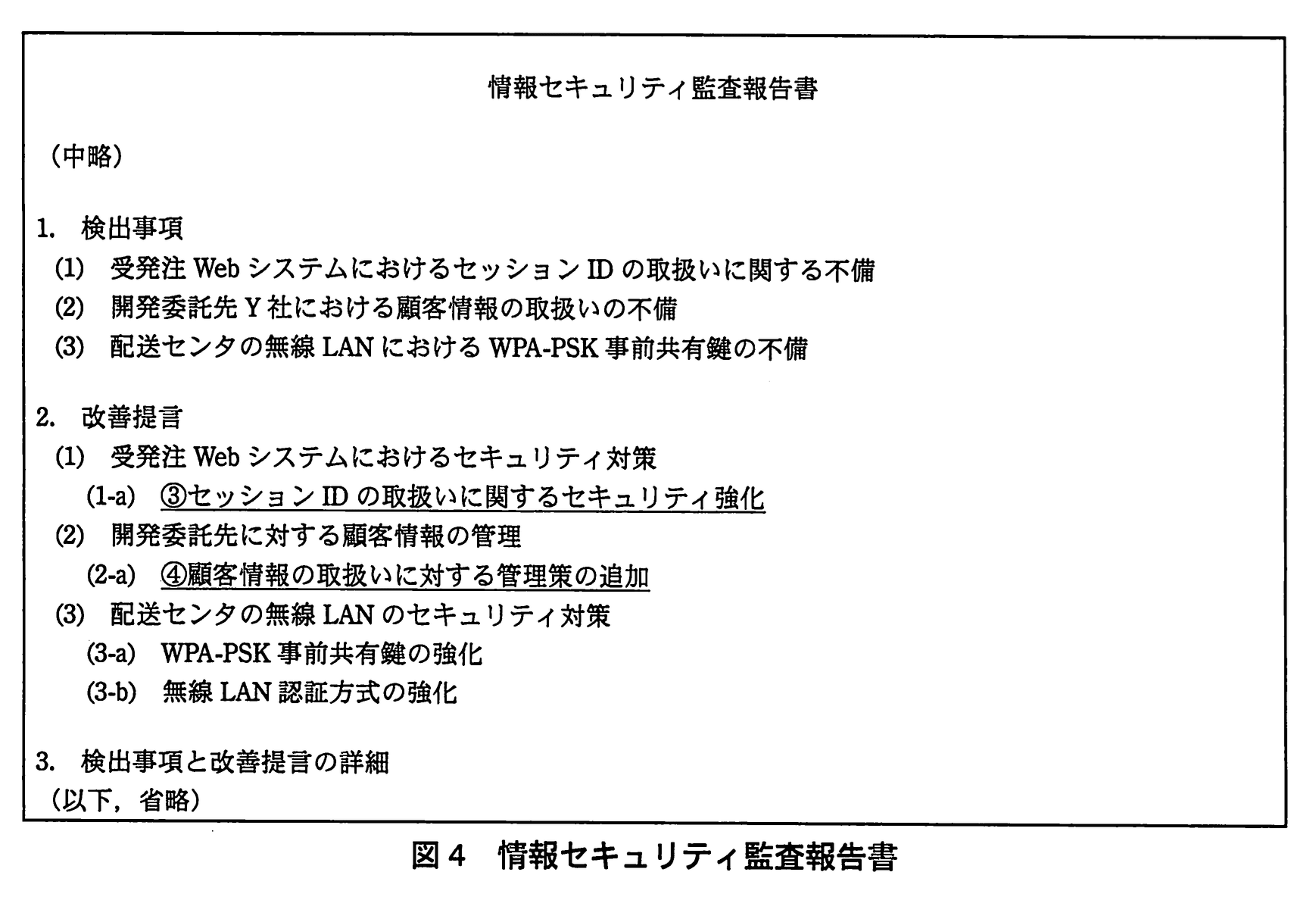

表1の監査手続が終了して1か月後のある日、K社で監査報告会が開かれた。この席で Z 社から提出された情報セキュリティ監査報告書を図4に示す。

V氏が、受発注 Web システム及び配送センタのシステムに関連するポリシと対策はおおむね有効であるとの結論を述べた上で、W氏が、今回の監査での検出事項と改善提言の内容を個々に説明していった。

その中で、W氏は、K社配送センタで利用していた WPA-PSK の 8 文字の事前共有鍵が辞書攻撃によって復元できたことを伝えた。その上で、辞書攻撃への防御のために、WPA-PSK の事前共有鍵では少なくとも 21 文字程度の文字列を使うことが推奨されていることを説明した。その理由として、W氏は、受発注 Web システムでも利用している Web フォーム認証と比較しながら、⑤事前共有鍵を用いる WPA-PSK は、その仕組み上、同じ長さのパスワードによる Web フォーム認証に比べて辞書攻撃に弱いことを指摘した。

これに加え、無線LAN のアクセス制御の方式自体についても、EAP-TLS や PEAP による相互認証が可能な、IEEE hによるアクセス制御に変更することを提言した。

この提言に対し、E 部長は、現在の HT ではハードウェア上の制約があるので WPA-PSK を利用しているが、来年にも予定している配送センタのシステム更改のときに、新たに認証サーバを設置し、IEEE hが利用できる HT を導入したいと述べた。

そこで、W氏は更改までの暫定的な対応として、現行の認証・暗号化方式を前提に、WPA-PSK の事前共有鍵は十分な長さのものを利用し、定期的に変更することを推奨した。

最後に、V氏は、監査結果に対するフォローアップの重要性について述べるとともに、今回の監査では対象としなかった情報資産についても、今後、外部監査を行うことを推奨し、監査報告会を締めくくった。

この監査結果は、経営会議で報告され、社長からは、監査結果のフォローアップを確実に行うようにとの指示があった。

その後、⑥K社では今回の監査での検出事項に対するフォローアップ監査が実施され、情報セキュリティ対策の改善が有効に行われていることを確認することができた。

設問1:〔情報セキュリティの見直しと情報セキュリティ監査〕について(1)、(2)答えよ。

(1)本文中のa〜cに入れる適切な字句を、それぞれ5字以内で答えよ。

模範解答

a:助言

b:保証

c:企業会計帳

解説

解答の論理構成

誤りやすいポイント

- 「助言型」「保証型」を英語の“advisory”“assurance”で覚えていると、空欄に英単語を入れたくなる。設問は日本語指定です。

- 「企業会計帳」を「企業台帳」と誤記しやすい。問題文は“経済産業省の~cに登録”と“登録簿”の役割をほのめかしているが、正式名称に注意します。

- 「助言型=現状評価+提言」「保証型=基準適合性証明」という本質的な違いを混同し、順序を逆にして解答してしまう。

FAQ

Q: 助言型監査を受けても対外的な証明力は得られますか?

A: 主目的は改善提案であり、対外的な“適合証明”にはなりません。成熟度が高まった後で保証型監査を受けると、取引先に対して客観的な信頼性を示せます。

A: 主目的は改善提案であり、対外的な“適合証明”にはなりません。成熟度が高まった後で保証型監査を受けると、取引先に対して客観的な信頼性を示せます。

Q: 企業会計帳に載っていない企業でも監査は可能ですか?

A: 技術的には可能ですが、制度上の枠組みや信頼性確保のためには「登録企業」から選定するのが推奨されています。

A: 技術的には可能ですが、制度上の枠組みや信頼性確保のためには「登録企業」から選定するのが推奨されています。

Q: 助言型監査では必ずしも脆弱性検査を行わないのですか?

A: 助言型でも技術的検査を含めて現状の問題点を洗い出すことが一般的ですが、最終目的は“適合性の証明”ではなく“改善提言”です。

A: 助言型でも技術的検査を含めて現状の問題点を洗い出すことが一般的ですが、最終目的は“適合性の証明”ではなく“改善提言”です。

関連キーワード: 助言型監査、保証型監査、企業会計帳、改善提言、適合性証明

設問1:〔情報セキュリティの見直しと情報セキュリティ監査〕について(1)、(2)答えよ。

(2)本文中の下線①について、Y社に監査を依頼すべきではないとF主任が述べた理由を、監査の原則の観点から40字以内で述べよ。

模範解答

Y社はK社の開発委託先であり、監査の独立性を確保することが難しいから

解説

解答の論理構成

- 監査の原則には「独立性」があります。監査人は被監査部門やその業務に利害関係をもたないことで、公正・客観的な評価を下せます。

- 【問題文】では、

- G君 :

「いつもシステム開発をお願いしているソフトウェアハウスのY社…」 - F主任 :

「①今回のような場合、Y社に監査を依頼すべきではないね」

と記載されています。

- G君 :

- Y社はK社システムの設計・開発を受託している当事者であり、監査対象システムの成果物に直接関与しています。

- そのため、Y社が監査を実施すると「自らが開発したシステムを自ら評価する」構図となり、公平性・客観性を担保できません。

- よって「監査の独立性を確保できない」ことが、F主任がY社への依頼を避けた理由となります。

誤りやすいポイント

- 「秘密保持」の観点と混同し、独立性ではなく情報漏えいリスクを理由にしてしまう。

- 「監査コストを抑えるため」といった経済的理由を挙げる。監査原則に基づく理由が求められています。

- Y社が“外部企業”だから独立性があると早合点する。業務委託関係がある場合は独立性を満たさないことに注意です。

FAQ

Q: 開発委託先が監査に参加できる余地はまったくないのですか?

A: 監査チームの補助的役割(技術的説明など)として参加することはあります。ただし監査結論の形成には関与させず、独立した監査人が最終判断を行います。

A: 監査チームの補助的役割(技術的説明など)として参加することはあります。ただし監査結論の形成には関与させず、独立した監査人が最終判断を行います。

Q: 内部監査でも独立性は必要ですか?

A: はい。内部監査でも監査部門は被監査部門と組織上の独立性を維持し、評価の客観性を保つ必要があります。

A: はい。内部監査でも監査部門は被監査部門と組織上の独立性を維持し、評価の客観性を保つ必要があります。

Q: 監査の独立性が損なわれると、どのような影響がありますか?

A: 検出事項の過少報告や改善提言の弱体化など、監査結果の信頼性が低下し、ステークホルダからの信用も損ねる恐れがあります。

A: 検出事項の過少報告や改善提言の弱体化など、監査結果の信頼性が低下し、ステークホルダからの信用も損ねる恐れがあります。

関連キーワード: 監査、独立性、利害相反、客観性、外部評価

設問2:〔Z社との事前打合せ〕について、(1)〜(3)に答えよ。

(1)本文中のdに入れる適切な法令を解答群の中から選び、記号で答えよ。

解答群

ア:金融商品取引法

イ:個人情報保護法

ウ:著作権法

エ:特許法

オ:不正競争防止法

模範解答

d:オ

解説

解答の論理構成

- 問題文は、対象情報について

“K社ではこれらの情報をdに規定された営業秘密の要件を満たすよう管理している。”

と述べています。 - “営業秘密の要件”を法律上で定義しているのは「不正競争防止法」です。具体的には同法第2条第6項で、

①秘密管理性 ②有用性 ③非公知性

の3要件を満たす情報を“営業秘密”と定義しています。 - 解答群の中で“営業秘密”を直接取り扱う法令は

オ:不正競争防止法

だけです。 - したがって d には “オ” が入ります。

誤りやすいポイント

- 「顧客情報」という言葉に引きずられて“イ:個人情報保護法”を選びやすいですが、問題は“営業秘密”を満たすかどうかを論点にしています。

- “営業秘密”を技術情報と誤解して“エ:特許法”を連想するケースがありますが、特許法は公開を前提とした権利保護であり非公開情報の保護ではありません。

- “ウ:著作権法”は創作物の保護、“ア:金融商品取引法”はディスクロージャやインサイダー取引規制が中心で、いずれも営業秘密の定義条項を持ちません。

FAQ

Q: “営業秘密”と“個人情報”の違いは何ですか?

A: “営業秘密”は企業の競争力を支える非公開情報で、要件は不正競争防止法で規定されています。“個人情報”は特定個人を識別できる情報で、個人情報保護法が適用されます。法律も保護目的も異なります。

A: “営業秘密”は企業の競争力を支える非公開情報で、要件は不正競争防止法で規定されています。“個人情報”は特定個人を識別できる情報で、個人情報保護法が適用されます。法律も保護目的も異なります。

Q: もし営業秘密の要件を満たさなかったらどうなりますか?

A: 要件を満たさない情報は不正競争防止法による民事・刑事上の保護対象になりません。結果として、流出時に同法を根拠に損害賠償や刑事告訴を行うことが難しくなります。

A: 要件を満たさない情報は不正競争防止法による民事・刑事上の保護対象になりません。結果として、流出時に同法を根拠に損害賠償や刑事告訴を行うことが難しくなります。

Q: “営業秘密”に該当するか否かの判定は社内でどう行うべきですか?

A: 上記3要件を満たすかをチェックリスト化し、機密情報管理規程やラベリング(例:“Confidential”シール)で秘密管理性を担保する方法が一般的です。

A: 上記3要件を満たすかをチェックリスト化し、機密情報管理規程やラベリング(例:“Confidential”シール)で秘密管理性を担保する方法が一般的です。

関連キーワード: 営業秘密、不正競争防止法、機密情報管理、秘密保持契約

設問2:〔Z社との事前打合せ〕について、(1)〜(3)に答えよ。

(2)本文中の下線②に該当する文書は、情報セキュリティマネジメントの中で実施される、ある作業の結果として作成されるものである。その作業とは何か。10字以内で答えよ。

模範解答

リスクアセスメント

解説

解答の論理構成

- 監査人は「V氏は、ポリシとそれに関連する社内規程のほか、②K社の現状の情報セキュリティ対策の具体的な内容を決定する際の根拠となった文書の提示を求めた」と要求しています。

- “現状の情報セキュリティ対策の具体的な内容”は、脅威・脆弱性・資産価値を洗い出し、リスクを評価したうえで選定されるのが一般的です。

- 情報セキュリティマネジメント体系(ISO/IEC 27001 など)のプロセスでは、対策選定の根拠を生む作業は「リスクアセスメント(リスク分析・評価)」です。

- よって下線②の文書は、リスクアセスメントの結果として作成されるリスク評価結果・リスク対応方針等を指すと判断できます。

- したがって解答は「リスクアセスメント」となります。

誤りやすいポイント

- ポリシや対策基準そのものと混同し「情報セキュリティ基本方針」などと答えてしまう。これらは“根拠”ではなく“策定済みのルール”です。

- “リスク対応計画”と答えるケース。対応計画はリスクアセスメント後に作るため、根本の“作業名”としては不適切です。

- “マネジメントレビュー”や“内部監査”を連想する受験者もいますが、これらは対策の有効性を評価・是正するフェーズであり、対策選定の根拠を作るフェーズではありません。

FAQ

Q: リスクアセスメントとリスクマネジメントは何が違いますか?

A: リスクマネジメントは“全体活動”を指し、その中にリスクアセスメント(識別・分析・評価)とリスク対応、監視・見直しが含まれます。設問が聞いているのは“対策選定の根拠を作る作業”なのでリスクアセスメントが適切です。

A: リスクマネジメントは“全体活動”を指し、その中にリスクアセスメント(識別・分析・評価)とリスク対応、監視・見直しが含まれます。設問が聞いているのは“対策選定の根拠を作る作業”なのでリスクアセスメントが適切です。

Q: 監査人がこの文書を要求する理由は?

A: 企業が採用した具体的コントロールが妥当かどうかを判断するには、リスク評価の結果と整合しているか確認する必要があるためです。

A: 企業が採用した具体的コントロールが妥当かどうかを判断するには、リスク評価の結果と整合しているか確認する必要があるためです。

Q: リスクアセスメント結果はどのような形で残すべきですか?

A: 資産一覧、脅威・脆弱性、リスク値、対応方針を表形式で残し、見直し日や責任者を明記すると監査時のエビデンスとして有効です。

A: 資産一覧、脅威・脆弱性、リスク値、対応方針を表形式で残し、見直し日や責任者を明記すると監査時のエビデンスとして有効です。

関連キーワード: リスク評価、脅威、脆弱性、コントロール

設問2:〔Z社との事前打合せ〕について、(1)〜(3)に答えよ。

(3)Z社は、受発注Webシステムの安全性を損なわずに表1中のDMZスキャンを実施するために、IPSの設定を一時的に変更するようK社に依頼した。その変更内容を、40字以内で述べよ。

模範解答

Z社のIPアドレスからのスキャンは遮断の対象としない。

解説

解答の論理構成

- 監査計画では「DMZ上のサーバ群に対するZ社からのインターネット経由でのポートスキャン及び脆弱性スキャンの実施」と明示されています。

- しかし現行の対策として「DMZ上のサーバ群に対する不正なパケットは、IPSによって遮断」と規定されており、そのままでは Z 社のスキャンが IPS によりブロックされてしまいます。

- 受発注 Web システムを停止させずにスキャンを成立させるには、スキャンパケットだけを例外扱いにする必要があります。

- そこで IPS に対し「Z社の IP アドレス」から来る通信を一時的に遮断対象外(ホワイトリスト)とする設定変更を依頼する、という結論になります。

誤りやすいポイント

- IPS 全体を無効化すると他の攻撃も通過しリスクが高まる点を見落とす。

- 設定変更を実施する装置を FW と勘違いし、ファイアウォール側で許可すると答えてしまう。

- 「遮断解除」ではなく「検知のみモード」など漠然とした表現にしてしまい、具体性が欠ける。

FAQ

Q: IPS を一時的に停止する方法ではいけませんか?

A: システム全体の防御が失われるためリスクが高く、スキャン以外の攻撃も通過する恐れがあるため適切ではありません。

A: システム全体の防御が失われるためリスクが高く、スキャン以外の攻撃も通過する恐れがあるため適切ではありません。

Q: ポートスキャンは通常“攻撃”と見なされますが、許可して大丈夫ですか?

A: 監査目的で事前合意した範囲内のスキャンに限られるため、対象を Z 社の IP に限定し、期間を決めて許可すれば問題ありません。

A: 監査目的で事前合意した範囲内のスキャンに限られるため、対象を Z 社の IP に限定し、期間を決めて許可すれば問題ありません。

Q: IPS の設定変更後、元に戻す必要はありますか?

A: はい、監査終了後ただちに元の設定へ復旧し、恒常的な防御を確保することが重要です。

A: はい、監査終了後ただちに元の設定へ復旧し、恒常的な防御を確保することが重要です。

関連キーワード: IPS, ホワイトリスト、ポートスキャン、脆弱性スキャン、DMZ

設問3:〔監査手続〕について、(1)、(2)に答えよ。

(1)表2中のe、fに入れる、脆弱性を表す適切な用語を答えよ。

模範解答

e:クロスサイトスクリプティング

f:クロスサイトリクエストフォージェリ

解説

解答の論理構成

-

問題文の該当箇所を確認

表2の説明欄に、以下の原文が示されています。- 「HTML出力文字列のエスケープ処理が不適切な場合、攻撃者の作成した不正なリンクによってWebサイトを閲覧した利用者のブラウザ上でスクリプトが実行される脆弱性」

- 「利用者のブラウザによって、利用者の意図しないリクエストがWebサーバに送信され、ログイン中の利用者にだけ許可されたWebサイトの機能が勝手に実行される脆弱性」

-

各説明が指す脆弱性を特定

- 前者はブラウザ上で任意スクリプトが実行される典型例であり、一般に “クロスサイトスクリプティング(XSS)” と呼ばれます。

- 後者はユーザが意図しないリクエストを強制的に送らされる攻撃で、“クロスサイトリクエストフォージェリ(CSRF)” です。

-

よって、e と f に入る用語は次のとおりです。

- e:クロスサイトスクリプティング

- f:クロスサイトリクエストフォージェリ

誤りやすいポイント

- 「XSS」と「CSRF」の日本語正式名を混同しがちです。略称のみで覚えていると、設問が“用語”で問う場合に漢字表記を失念しやすくなります。

- XSS の説明を「スクリプトがサーバ側で実行される」と誤解し、SQL インジェクションなどと取り違えるケースが頻発します。

- CSRF を「セッションハイジャック」と同義と誤解し、回答に「セッション固定攻撃」など別名称を書いてしまうミスが見られます。

FAQ

Q: XSS と CSRF はどちらも “クロスサイト” と付くのに違いは何ですか?

A: XSS は「悪意のスクリプトをブラウザに埋め込んで実行させる」攻撃、CSRF は「利用者のブラウザをだまして意図しないリクエストを送らせる」攻撃です。前者はスクリプト実行、後者は不正リクエストが本質です。

A: XSS は「悪意のスクリプトをブラウザに埋め込んで実行させる」攻撃、CSRF は「利用者のブラウザをだまして意図しないリクエストを送らせる」攻撃です。前者はスクリプト実行、後者は不正リクエストが本質です。

Q: CSRF 対策として最も基本的な方法は何ですか?

A: フォームごとにランダムなトークンを埋め込み、サーバ側で照合する “CSRF トークン方式” が一般的です。

A: フォームごとにランダムなトークンを埋め込み、サーバ側で照合する “CSRF トークン方式” が一般的です。

Q: XSS への主な防御策は?

A: 「出力時エスケープ」「入力値のホワイトリスト化」「Content-Security-Policy(CSP)の設定」などが代表的です。

A: 「出力時エスケープ」「入力値のホワイトリスト化」「Content-Security-Policy(CSP)の設定」などが代表的です。

関連キーワード: クロスサイトスクリプティング、クロスサイトリクエストフォージェリ、エスケープ処理、セッションハイジャック、Web脆弱性

設問3:〔監査手続〕について、(1)、(2)に答えよ。

(2)本文中のgに入れる適切な字句を、15字以内で答えよ。

模範解答

g:セッションハイジャック

解説

解答の論理構成

- 【問題文】では、公開Webサーバに「SSL を利用していないページも存在」し、「HTTP 通信を盗聴することによってクッキーの情報を取得できる」と述べています。

- 取得できるクッキーには「Set-Cookie ヘッダでセッション ID」が含まれており、これを盗まれると「なりすましによる不正アクセス」が発生すると指摘されています。

- 盗聴したセッション ID を利用して利用者になりすます典型的な攻撃は「セッションハイジャック」と呼ばれます。

- したがって、g に入る適切な字句は「セッションハイジャック」です。

誤りやすいポイント

- パスワードを盗む攻撃(フィッシング)と混同しやすい。ここでは「セッション ID」自体を盗む点が異なります。

- 「Cookie 盗聴」や「セッションフィクセーション」と誤記しやすい。後者は ID を固定してログインさせる手法で、本問の状況とは異なります。

- SSL を一部だけ導入しても、非 SSL ページが残っていれば同一ドメインで発行されたセッション ID が平文で流れる可能性がある点を見落としやすいです。

FAQ

Q: なぜ SSL で保護されたページがあっても安全ではないのですか?

A: 同一サイト内に非 SSL ページが残っていると、ブラウザは同じ Cookie(セッション ID)を平文 HTTP でも送信する場合があります。そのため盗聴が成立します。

A: 同一サイト内に非 SSL ページが残っていると、ブラウザは同じ Cookie(セッション ID)を平文 HTTP でも送信する場合があります。そのため盗聴が成立します。

Q: セッションハイジャックを防ぐ第一歩は?

A: 全ページを HTTPS 化し、Secure 属性と HttpOnly 属性を付与してセッション ID を保護することです。

A: 全ページを HTTPS 化し、Secure 属性と HttpOnly 属性を付与してセッション ID を保護することです。

Q: セッションハイジャックとセッションフィクセーションの違いは?

A: ハイジャックは「利用者のセッション ID を攻撃者が奪う」攻撃、フィクセーションは「攻撃者が用意したセッション ID に利用者をログインさせる」攻撃です。

A: ハイジャックは「利用者のセッション ID を攻撃者が奪う」攻撃、フィクセーションは「攻撃者が用意したセッション ID に利用者をログインさせる」攻撃です。

関連キーワード: セッションID, Cookie, SSL, 盗聴、なりすまし

設問4:〔監査報告会〕について、(1)〜(4)に答えよ。

(1)本文中のhに入れる適切な字句を、10字以内で答えよ。

模範解答

h:802.1X

解説

解答の論理構成

- 【問題文】の該当箇所

「無線 LAN のアクセス制御の方式自体についても、EAP-TLS や PEAP による相互認証が可能な、IEEE hによるアクセス制御に変更することを提言した。」

ここで“EAP-TLS”や“PEAP”と並記される「IEEE h」は、無線 LAN を含むネットワーク機器のポートに対して認証を行う標準規格を指しています。 - EAP-TLS/PEAPと親和性のある規格

- どちらも“EAP(Extensible Authentication Protocol)”をフレームワークとして利用し、

- 有線/無線を問わず、アクセスポイントと認証サーバ(RADIUS など)の間で 802 系フレームを用いる。

これらの特徴は「IEEE 802.1X(ポートベースのネットワークアクセス制御)」そのものです。

- 他候補との比較

- 「IEEE 802.11i」は暗号化(WPA2)の規格で、相互認証プロトコルそのものではない。

- 「IEEE 802.11x」という規格は存在せず、誤記。

従って空欄に入る正しい字句は「802.1X」です。

誤りやすいポイント

- 802.11i(WPA2)と 802.1X(認証)を混同する。

- “x”を小文字で書いたり「802.11x」など実在しない番号を記入する。

- 「WPA2-Enterprise=802.1X」と短絡的に覚え、相互認証方式(EAP-TLS/PEAP)との関係を曖昧にする。

FAQ

Q: 802.1X は無線 LAN 専用規格ですか?

A: いいえ。有線 LAN でもスイッチのポート単位で認証を行う際に利用できます。

A: いいえ。有線 LAN でもスイッチのポート単位で認証を行う際に利用できます。

Q: WPA-PSK から 802.1X に移行する主なメリットは?

A: 端末ごとに認証・鍵配布を行うため、辞書攻撃を受けやすい共通事前共有鍵の運用が不要になり、ユーザー管理や鍵更新が容易になります。

A: 端末ごとに認証・鍵配布を行うため、辞書攻撃を受けやすい共通事前共有鍵の運用が不要になり、ユーザー管理や鍵更新が容易になります。

Q: 802.1X 導入には何が追加で必要ですか?

A: 認証サーバ(通常は RADIUS)が必要です。アクセスポイント/スイッチ、端末側サプリカントも 802.1X をサポートしている必要があります。

A: 認証サーバ(通常は RADIUS)が必要です。アクセスポイント/スイッチ、端末側サプリカントも 802.1X をサポートしている必要があります。

関連キーワード: IEEE802.1X, EAP-TLS, PEAP, WPA-PSK, RADIUS

設問4:〔監査報告会〕について、(1)〜(4)に答えよ。

(2)図4中の下線③に対応するための改善策を、35字以内で述べよ。

模範解答

セッション管理用のクッキーにsecure属性を付与する。

解説

解答の論理構成

-

脆弱性の把握

- 【問題文】には「公開Webサーバ内には SSL を利用していないページも存在し、HTTP 通信を盗聴することによってクッキーの情報を取得できることが判明した」とあります。

- 取得されるクッキーには「Set-Cookie ヘッダでセッション ID をブラウザに対して発行」した値が含まれます。

-

攻撃リスクの整理

- 同じ箇所で「この脆弱性を放置すると、gという攻撃手法によってなりすましによる不正アクセスが発生する可能性がある」と記述されています。

- つまり、平文 HTTP 上でセッション ID が漏えいするとセッションハイジャックが成立します。

-

改善提言③の要求事項

- 図4の「(1-a) ③セッション ID の取扱いに関するセキュリティ強化」は、“セッション ID を安全に扱えるようにせよ”という指摘です。

-

Secure 属性の有効性

- Secure 属性を付けたクッキーは HTTPS でしか送信されません。

- したがって、HTTP ページを閲覧してもセッション ID はネットワークに流れず、盗聴を防止できます。

-

結論

- 指摘された不備を最小の修正で解消できる具体策は「セッション管理用のクッキーにsecure属性を付与する」です。

誤りやすいポイント

- HTTPOnly 属性との混同

- HttpOnly は XSS に有効ですが、ネットワーク盗聴を防げません。

- SSL ページだけ用意すればよいと考える

- 実装ミスや混在コンテンツで HTTP 要求が残ることが多く、Secure 属性の方が確実です。

- セッション ID を暗号化するだけで安全と誤解

- 暗号化されていても同じ ID が HTTP に載れば復号不要で利用できるため不十分です。

FAQ

Q: SSL を強制リダイレクトにすれば Secure 属性は不要ですか?

A: 強制リダイレクトが確実に機能しないケース(設定ミス・リンク直打ちなど)が残るため、併用が推奨されます。

A: 強制リダイレクトが確実に機能しないケース(設定ミス・リンク直打ちなど)が残るため、併用が推奨されます。

Q: Secure 属性を付けても XSS 経由でのセッション窃取は防げますか?

A: いいえ。XSS には HttpOnly 属性や入力値エスケープなど別の対策が必要です。

A: いいえ。XSS には HttpOnly 属性や入力値エスケープなど別の対策が必要です。

Q: モバイルブラウザでも Secure 属性は有効ですか?

A: 主要なモバイルブラウザでも HTTPS 接続時のみ送信されるため有効です。

A: 主要なモバイルブラウザでも HTTPS 接続時のみ送信されるため有効です。

関連キーワード: セッションハイジャック、Secureクッキー、HTTPS, クッキー属性、セッション管理

設問4:〔監査報告会〕について、(1)〜(4)に答えよ。

(3)図4中の下線④に対応するために、図3中の“重要な情報の安全管理に関する事項”に追加すべき内容を30字以内で述べよ。

模範解答

・テスト時の実データの利用禁止

・顧客情報の確実な返還、削除又は廃棄

解説

解答の論理構成

- 【問題文】では、監査中に「Y社の開発系プラットフォーム上の DB サーバに、数年前に K 社の本社 DB サーバに格納されていた顧客情報が格納されていることが判明した」とあります。

- これは

① 本来テスト終了後に削除すべき顧客情報が残存していた

② テスト目的で実データを持ち出した可能性がある

という二つの問題を示唆します。 - 図3の“重要な情報の安全管理に関する事項”には、(a)(b)などはありますが、上記①②を直接規定する条項が見当たりません。

- 図4の改善提言では「④顧客情報の取扱いに対する管理策の追加」と指摘されています。

- したがって、追加すべき内容は

・テスト時に実データを使わせない

・利用終了後には確実に返還・削除・廃棄させる

という二点を明記することが最も合理的です。

誤りやすいポイント

- 暗号化やアクセス権設定だけを盛り込んでしまい、削除・廃棄の義務を書き忘れる。

- 「テスト用データの作成義務」など周辺事項に触れるだけで、実データ利用禁止を明確に表現しない。

- 契約書全体の見直しと混同し、追加条項の趣旨がぼやける。

FAQ

Q: 返還だけでなく削除・廃棄まで求めるのはなぜですか?

A: 返還したコピーとは別にバックアップ等が残存すると情報漏えいにつながるため、確実な削除・廃棄まで契約で義務付ける必要があります。

A: 返還したコピーとは別にバックアップ等が残存すると情報漏えいにつながるため、確実な削除・廃棄まで契約で義務付ける必要があります。

Q: テスト時に実データを使わないと動作確認に支障はありませんか?

A: ダミーデータや匿名加工情報を用いれば十分に機能検証は可能です。機密性の高い顧客情報を外部に持ち出すリスクと比較すれば、代替手段を採るべきです。

A: ダミーデータや匿名加工情報を用いれば十分に機能検証は可能です。機密性の高い顧客情報を外部に持ち出すリスクと比較すれば、代替手段を採るべきです。

Q: バックアップ媒体も削除対象に含めるべきでしょうか?

A: はい。バックアップやログなど二次的保存データも削除・廃棄対象として明示することが望まれます。

A: はい。バックアップやログなど二次的保存データも削除・廃棄対象として明示することが望まれます。

関連キーワード: 開発委託契約、テストデータ、情報返還、データ削除、情報廃棄

設問4:〔監査報告会〕について、(1)〜(4)に答えよ。

(4)W氏が本文中の下線⑤のように述べたのはなぜか。解答欄に従い、“WPA-PSKでは、・・・・・・のに対し、Webフォーム認証では、・・・・・・から”というように、それぞれ40字以内で述べよ。

模範解答

WPA-PSKでは、「一度情報を傍受された後は無線APに接続せず高速に試行を繰り返されてしまう」のに対し、

Webフォーム認証では、「攻撃を受けた場合、後続する試行を遅らせることができる」から

解説

解答の論理構成

- 問題文は、無線 LAN の監査結果について

「⑤事前共有鍵を用いる WPA-PSK は、その仕組み上、同じ長さのパスワードによる Web フォーム認証に比べて辞書攻撃に弱い」

と指摘しています。 - ここで鍵となるのは、攻撃者が試行回数をどれだけ高速に積み重ねられるかという点です。

- 【WPA-PSK の特性】

• 4ウェイハンドシェイクを傍受すれば、以降は無線 APと通信せずにローカル環境で総当たり試行が可能。

• AP 側にロックアウトや遅延などの「試行制御」が働かないため、GPU や専用機で高速に辞書攻撃を回せる。 - 【Web フォーム認証の特性】

• 毎回サーバへリクエストを送る“オンライン攻撃”になる。

• サーバ側でアカウントロック/遅延応答/IP ブロックなどを設定でき、試行速度を低減できる。 - よって模範解答のとおり、

「WPA-PSKでは、一度情報を傍受された後は無線APに接続せず高速に試行を繰り返されてしまう」のに対し、

「Webフォーム認証では、攻撃を受けた場合、後続する試行を遅らせることができる」

という論理が導けます。

誤りやすいポイント

- 「鍵長が同じなら安全性も同じ」と思い込み、試行環境の差を考慮しない。

- Web フォーム認証でも辞書攻撃が可能だが、オンラインかオフラインかを区別しない。

- WPA-PSK が弱い理由を「TKIP が古いから」と誤解し、事前共有鍵方式そのものの問題を見落とす。

FAQ

Q: TKIP ではなく AES(CCMP) にしても辞書攻撃への強さは変わりますか?

A: 変わりません。4ウェイハンドシェイクの仕様は同じなので、事前共有鍵が短ければ辞書攻撃は成立します。

A: 変わりません。4ウェイハンドシェイクの仕様は同じなので、事前共有鍵が短ければ辞書攻撃は成立します。

Q: 企業環境で WPA-PSK を使い続ける場合の最小対策は?

A: 問題文にあるように「少なくとも21文字程度」の長く複雑な事前共有鍵を設定し、定期的に変更することです。

A: 問題文にあるように「少なくとも21文字程度」の長く複雑な事前共有鍵を設定し、定期的に変更することです。

Q: IEEE 802.1X(PEAP/EAP-TLS) に移行すると何が改善されますか?

A: 事前共有鍵を廃止し、ユーザ/端末ごとの認証と動的暗号鍵配布が行われるため、オフライン辞書攻撃のリスクが大幅に低減します。

A: 事前共有鍵を廃止し、ユーザ/端末ごとの認証と動的暗号鍵配布が行われるため、オフライン辞書攻撃のリスクが大幅に低減します。

関連キーワード: オフライン辞書攻撃、4ウェイハンドシェイク、アカウントロック、パスワードポリシ、IEEE 802.1X

設問5:監査終了後のフォローアップ監査と他社の営業秘密のセキュリティ管理について、(1)、(2)に答えよ。

(1)本文中の下線⑥について、図4中の検出事項(1)及び(3)に対する改善が図られていることをフォローアップ監査の監査人が確認できる証拠(エビデンス)には、Z社が実施した監査手続によって得られる証拠以外に、どのようなものがあるか。それぞれ30字以内で具体的に述べよ。

模範解答

検出事項(1):

・受発注Webシステムの改修に関する計画書

・受発注Webシステムの受入テストの結果

検出事項(3):

・無線AP及びHTの事前共有鍵変更に関する作業の記録

・配送センタのシステム更改に関する計画書

解説

解答の論理構成

- フォローアップ監査では、監査人が再度スキャンなどを実施する以外に、組織側が作成・保存している客観的な文書・ログを用いて改善を裏付けます。

- 図4には、検出事項として

・「(1) 受発注 Web システムにおけるセッション ID の取扱いに関する不備」

・「(3) 配送センタの無線 LAN における WPA-PSK 事前共有鍵の不備」

が列挙されています。 - 検出事項(1)の改善確認では、セッション ID 取扱い強化が実装・試験された証跡が必要です。改修計画書や受入テスト結果は、実施内容と品質を同時に示せる代表的エビデンスとなります。

- 検出事項(3)は、弱い「8 文字の事前共有鍵」が問題でした(本文)。鍵を強化し定期変更したこと、さらに将来の「IEEE h」導入を見据えた計画が確認対象です。鍵変更の作業記録やシステム更改計画書は、その実施と継続性を証明します。

- したがって模範解答の「受発注Webシステムの改修に関する計画書」「受発注Webシステムの受入テストの結果」「無線AP及びHTの事前共有鍵変更に関する作業の記録」「配送センタのシステム更改に関する計画書」が妥当となります。

誤りやすいポイント

- フォローアップ監査=再スキャンと誤解し、文書証跡を挙げ忘れる。

- 監査人自身が取得した脆弱性スキャン結果や設定画面のスクリーンショットを答えてしまうと、設問条件(「Z社が実施した監査手続によって得られる証拠以外」)に反する。

- WPA-PSK の件で「通信ログ」だけを挙げ、鍵変更・更改計画という管理的エビデンスを忘れる。

- セッション ID 対策で「ソースコード」だけを挙げ、受入テストの結果など検証系資料を漏らす。

FAQ

Q: 受入テストの結果はなぜ重要ですか?

A: 改修が仕様どおり実装され脆弱性が解消された事実を第三者が確認できるため、実施証跡として有効です。

A: 改修が仕様どおり実装され脆弱性が解消された事実を第三者が確認できるため、実施証跡として有効です。

Q: 鍵変更作業の記録とは具体的に何を指しますか?

A: 変更申請書、作業手順書、作業完了報告、変更管理システムの履歴など、いつ・誰が・どの鍵に変更を加えたかが追跡できる文書やログです。

A: 変更申請書、作業手順書、作業完了報告、変更管理システムの履歴など、いつ・誰が・どの鍵に変更を加えたかが追跡できる文書やログです。

Q: システム更改計画書は将来対応なのにエビデンスとなるのですか?

A: はい。改善策が中長期計画に位置付けられ、経営層の承認を受け実行予定である事実を示すことで、検出事項への対応方針が明確に確認できます。

A: はい。改善策が中長期計画に位置付けられ、経営層の承認を受け実行予定である事実を示すことで、検出事項への対応方針が明確に確認できます。

関連キーワード: フォローアップ監査、受入テスト、変更管理、辞書攻撃、無線LAN

設問5:監査終了後のフォローアップ監査と他社の営業秘密のセキュリティ管理について、(1)、(2)に答えよ。

(2)Z社による情報セキュリティ監査の対象としなかった情報資産として、他社との共同開発に関する情報がある。この情報を取り扱うときの管理策を定めるプロセスで、K社はどのようなことを実施したと考えられるか。60字以内で具体的に述べよ。

模範解答

「他社から求められたセキュリティ要件がK社の管理策のレベルを超える場合、リスク分析を実施して他社と対応を協議する。」

または

「ある会社の営業秘密が、K社を経由して他の会社に漏えいしないよう、秘密保持契約の内容を検討する。」

解説

解答の論理構成

- 【問題文】には「他社の営業秘密には、部品に関するノウハウや、他社との共同開発に関する情報があります」とあり、機密性が高いことが分かります。

- 同じく「他社から開示される営業秘密は、他社との秘密保持契約に従って管理しています」と明示されています。

- さらに「技術サポート部の部門共有サーバに保管し…アクセス制限を行っています」「毎年内部監査で確認」とあることから、契約と技術的管理策を連動させていると読み取れます。

- 以上より、共同開発情報を扱うプロセスでは、(a)情報の機密度評価、(b)秘密保持契約への具体的な管理策の反映、(c)アクセス・受渡し・廃棄まで含む統制手順の策定が必要だと導けます。

- これを60字以内でまとめた解答例が以下です。

【解答例】

機密度を評価し、秘密保持契約に反映して保管・アクセス・受渡し・廃棄手順を規定し共有サーバをアクセス制限。

機密度を評価し、秘密保持契約に反映して保管・アクセス・受渡し・廃棄手順を規定し共有サーバをアクセス制限。

誤りやすいポイント

- 技術的対策(暗号化やアクセス制御)だけを書き、契約面を忘れる。

- 「内部監査でチェックしている」事実を根拠にしないため、実務プロセスと結び付かない。

- 共同開発情報の“受渡し”や“廃棄”まで統制範囲に含めることを失念する。

FAQ

Q: リスク分析を必ず明記すべきでしょうか?

A: 本問は管理策を「定めるプロセス」で実施したことを問うため、評価・分析行為を示せば妥当です。

A: 本問は管理策を「定めるプロセス」で実施したことを問うため、評価・分析行為を示せば妥当です。

Q: 秘密保持契約の締結そのものを書くだけでは不足ですか?

A: 契約内容に具体的な保護策を落とし込む点まで触れないと、「管理策を定めるプロセス」になりません。

A: 契約内容に具体的な保護策を落とし込む点まで触れないと、「管理策を定めるプロセス」になりません。

Q: 共同開発情報の保管場所を詳細に示す必要は?

A: 解答例のように「共有サーバ」「アクセス制限」程度で十分です。設問はプロセスを聞いており、物理配置の詳細は必須ではありません。

A: 解答例のように「共有サーバ」「アクセス制限」程度で十分です。設問はプロセスを聞いており、物理配置の詳細は必須ではありません。

関連キーワード: 営業秘密、秘密保持契約、アクセス制御、リスク分析、内部監査