情報処理安全確保支援士 2013年 秋期 午後2 問01

マルウェア感染への対策に関する次の記述を読んで、設問1~4に答えよ。

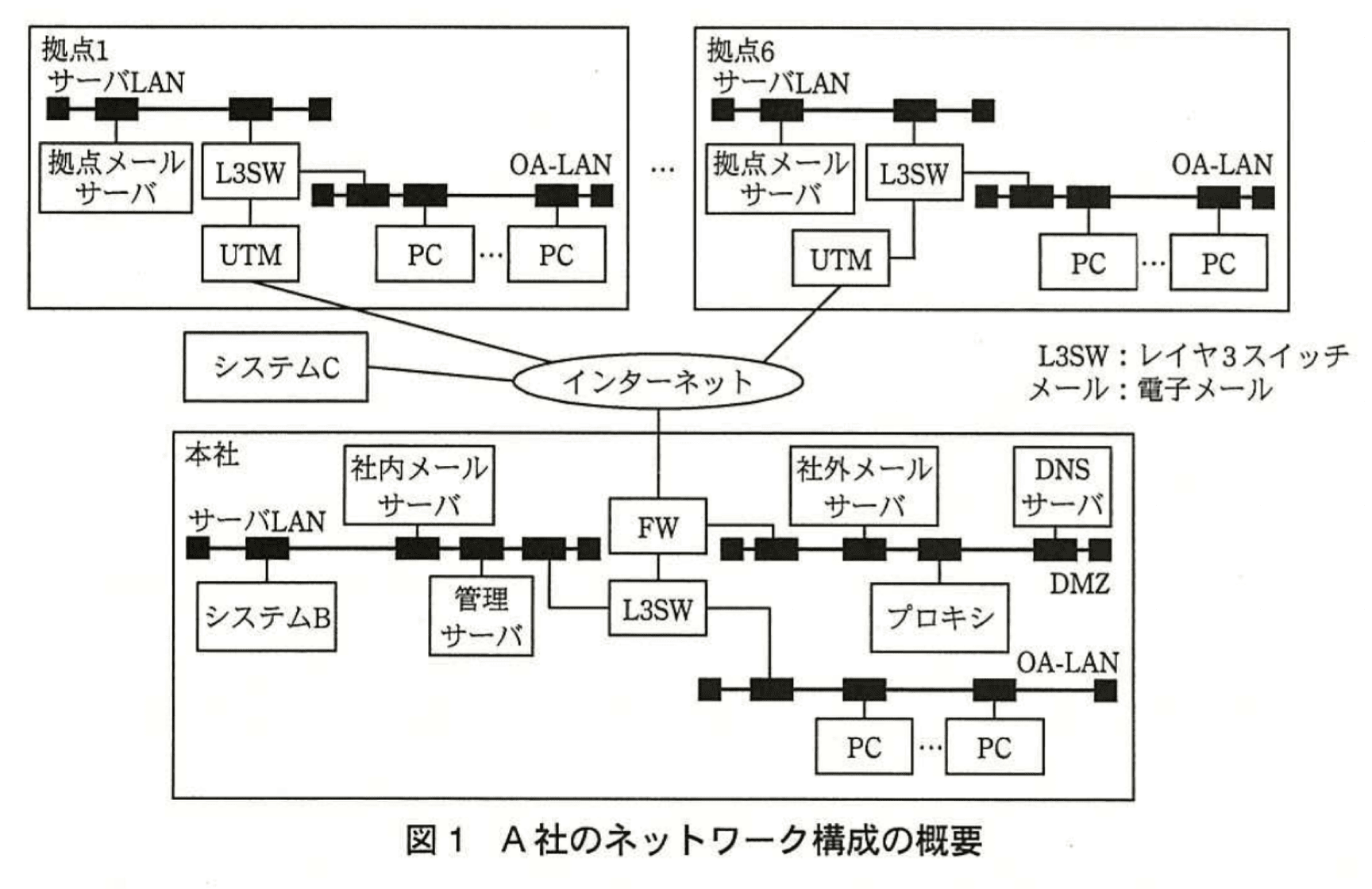

A社は、製造業を営む従業員数 5,000 名の企業である。国内にある本社の他に、国内外に拠点1~6の6拠点がある。

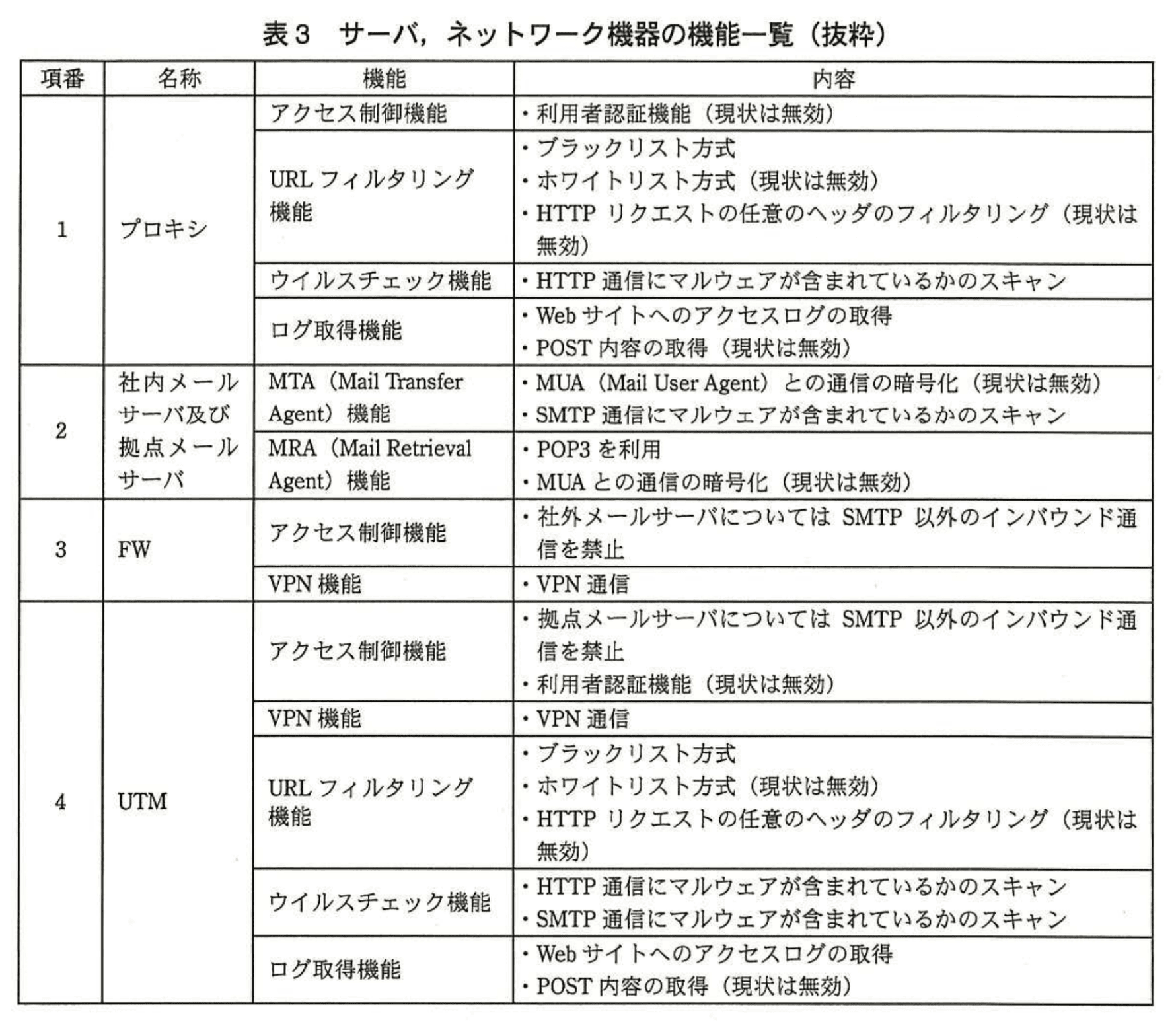

本社と各拠点は、それぞれ独自にインターネットに接続している。本社のファイアウォール(以下、FWという)と各拠点のUnified Threat Management(UTM)間はインターネットVPNを構成しており、本社内に設置されているシステムBを本社だけでなく各拠点からも利用している。また、外部のASPサービスC(以下、システムCという)は、クラウドコンピューティングによって実現されたWebサービスであり、本社と各拠点の従業員がインターネット経由で利用している。従業員には、一人1台ずつPCが貸与されている。A社のネットワーク構成の概要を図1に示す。

PCは全て本社又は各拠点のOA-LANに接続されており、各PCからは、ブラウザで、システムB、システムC、インターネット上のWebサイトなどにアクセスできる。インターネット上のWebサイトの閲覧は、業務上必要な情報収集や調査などのために、全従業員に許可している。本社からインターネット上のWebサイトにアクセスする場合はプロキシを経由するが、各拠点からアクセスする場合は、プロキシを経由しない。

電子メール(以下、メールという)のうち、A社外と各拠点間で交換されるものは本社の社外メールサーバを経由せずに送られる。

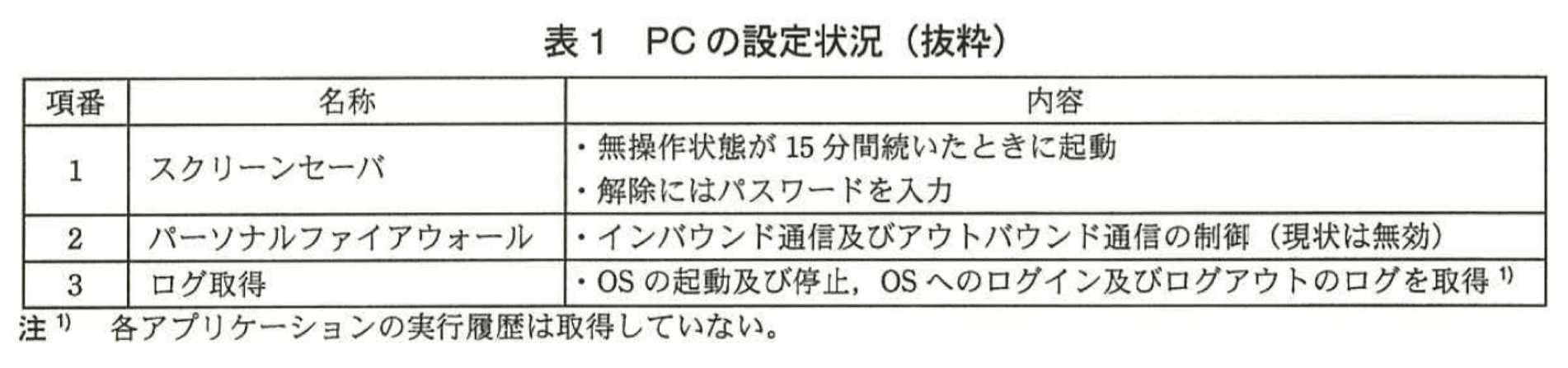

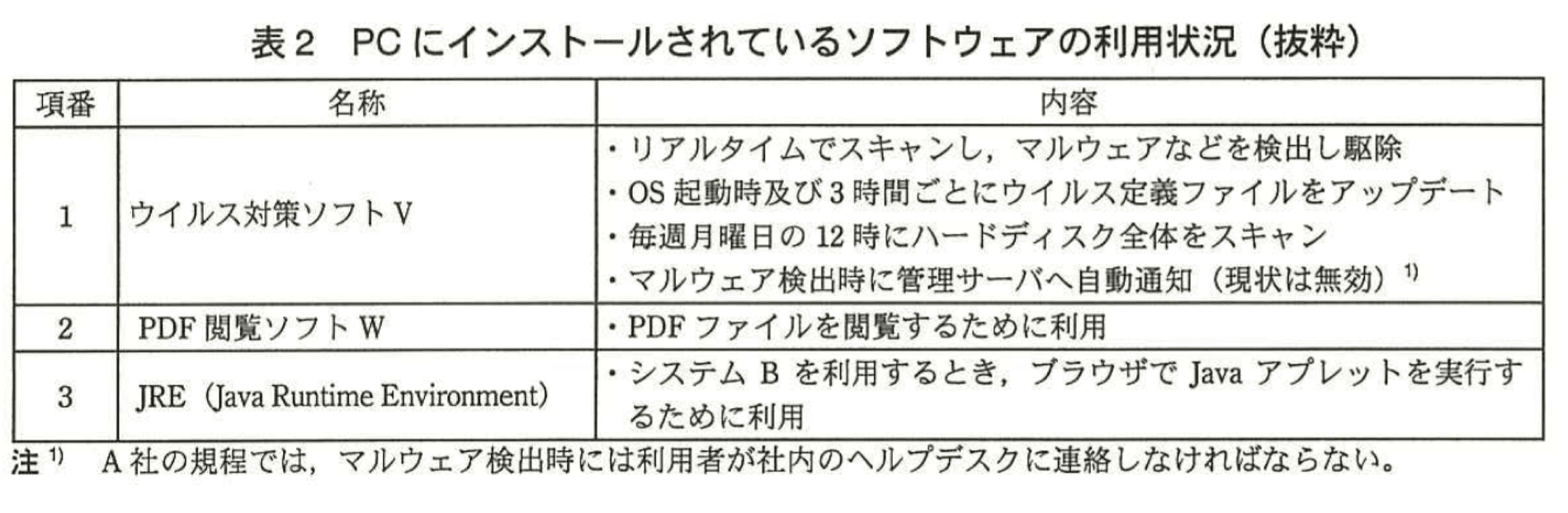

なお、社外からメールを閲覧する仕組みはない。また、全PCにウイルス対策ソフトがインストールされている。PCの設定状況を表1に、PCにインストールされているソフトウェアの利用状況を表2に、A社のサーバ、ネットワーク機器の機能一覧を表3に示す。各拠点のPCから本社へのアクセスは、本社のFWによって、本社のDMZ及びサーバLANだけに制限されている。

〔マルウェアの検出〕

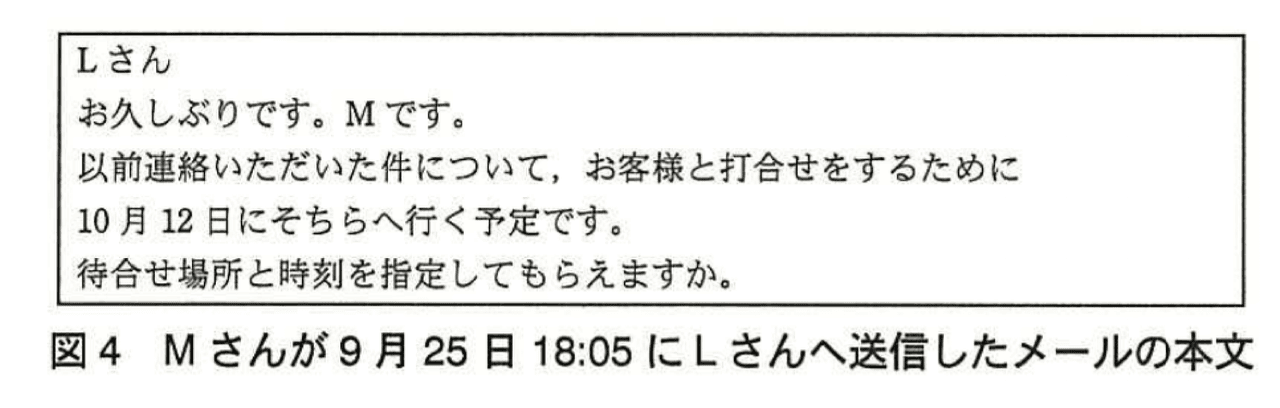

Mさんは、本社営業部に所属する営業担当である。10月1日、Mさんは8時55分に出社し、PCの電源を入れてログインした後、9時から始まる会議に出席した。11時に会議が終わり自席に戻って、PCのスクリーンセーバを解除した。すると、ウイルス対策ソフトVがマルウェアPを検出し、正常に駆除したことを示すメッセージが表示されていた。Mさんは、自席に戻るまでPCを操作していないので、不審に思い、PCに新たなソフトウェアがインストールされていないか、PC内のデータが消えてしまっていないかなどを確認し、不審と判断したファイルを削除したり、OS上で稼働するアプリケーションの自動起動設定を変更したりした。11時30分、Mさんは昼休みをとるために、PCの調査を中断した。昼食時に同僚にマルウェアの話をしたところ、社内のヘルプデスクに報告すべきだと言われた。

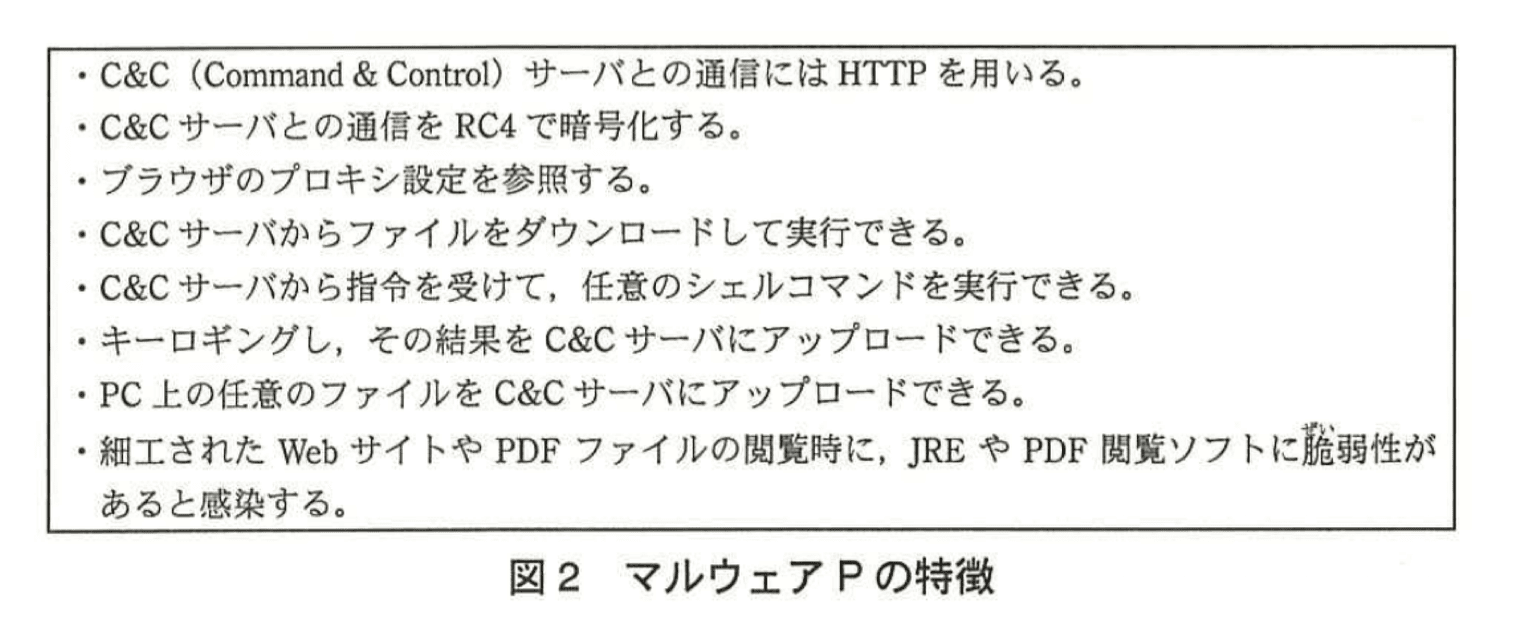

12時30分、昼休みを終えたMさんはPCの調査を再開したが、他に不審な点は確認できなかった。また、マルウェアPが検出された原因についても思い当たる節がなかった。そこで、Mさんは社内のヘルプデスクに電話し、マルウェアPの検出状況などについて報告した。報告を受けたヘルプデスクのHさんは、ウイルス対策ソフトVのサポートサイトで、マルウェアPについて調査した。マルウェアPの特徴は図2のとおりである。

Hさんは、調査結果を情報システム部のK主任に報告した。K主任は、MさんのPCは以前からマルウェアPに感染していた可能性があり、このまま放置すれば被害が拡大する可能性があると判断した。そこで、Hさんを介して、Mさんに①PCからLANケーブルを抜くように指示した。また、K主任は、マルウェアPへの感染について更なる調査が必要であると考え、情報セキュリティ会社のZ社に、感染原因や被害状況の調査を依頼した。

〔本社に対する調査〕

Z社のX氏が本社を訪れ、マルウェアPの検出状況並びにA社のPC及びネットワーク構成について、K主任から説明を受けた。X氏は、まずMさんのPCについて詳しく調査することにした。X氏は、②MさんのPCにおける設定が、バックアップされているかどうかを確認したが、A社では設定のバックアップは取得していなかった。また、X氏は、プロキシで取得しているWebサイトへのアクセスログの提供をK主任に依頼した。

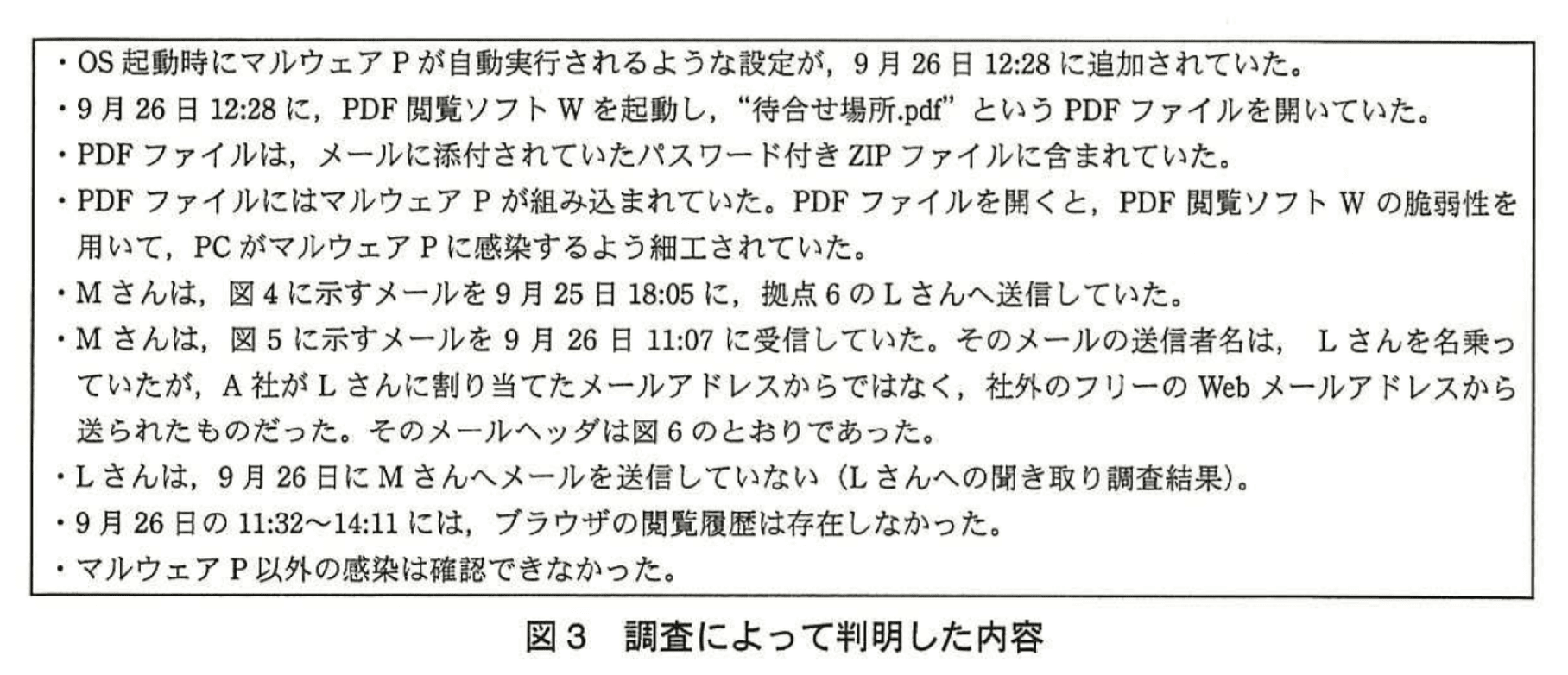

X氏は、MさんのPCのハードディスク全体を別のハードディスクにコピーし、コピーの方のハードディスクを読取り専用でマウントし、調査した。調査によって判明した内容は、図3のとおりである。

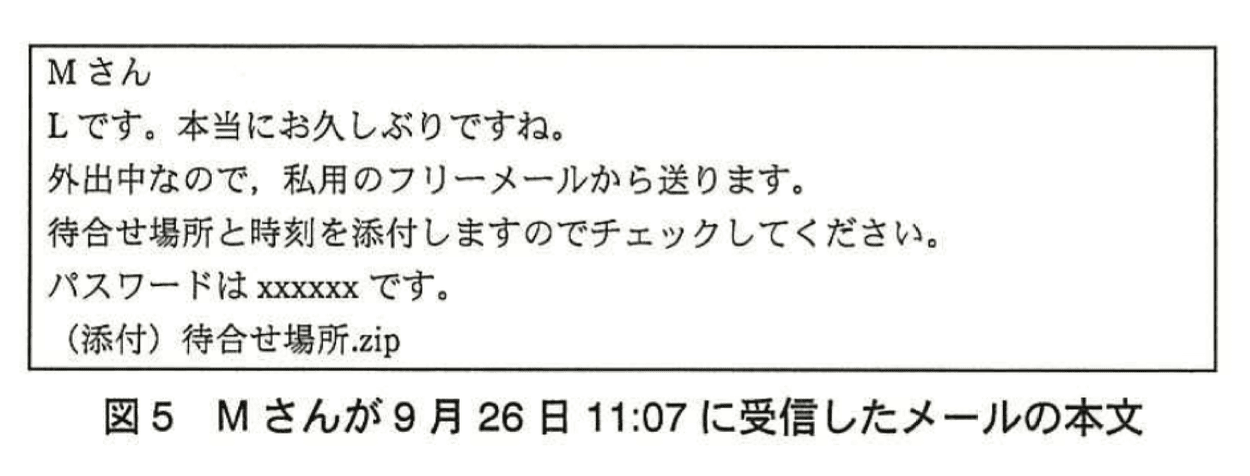

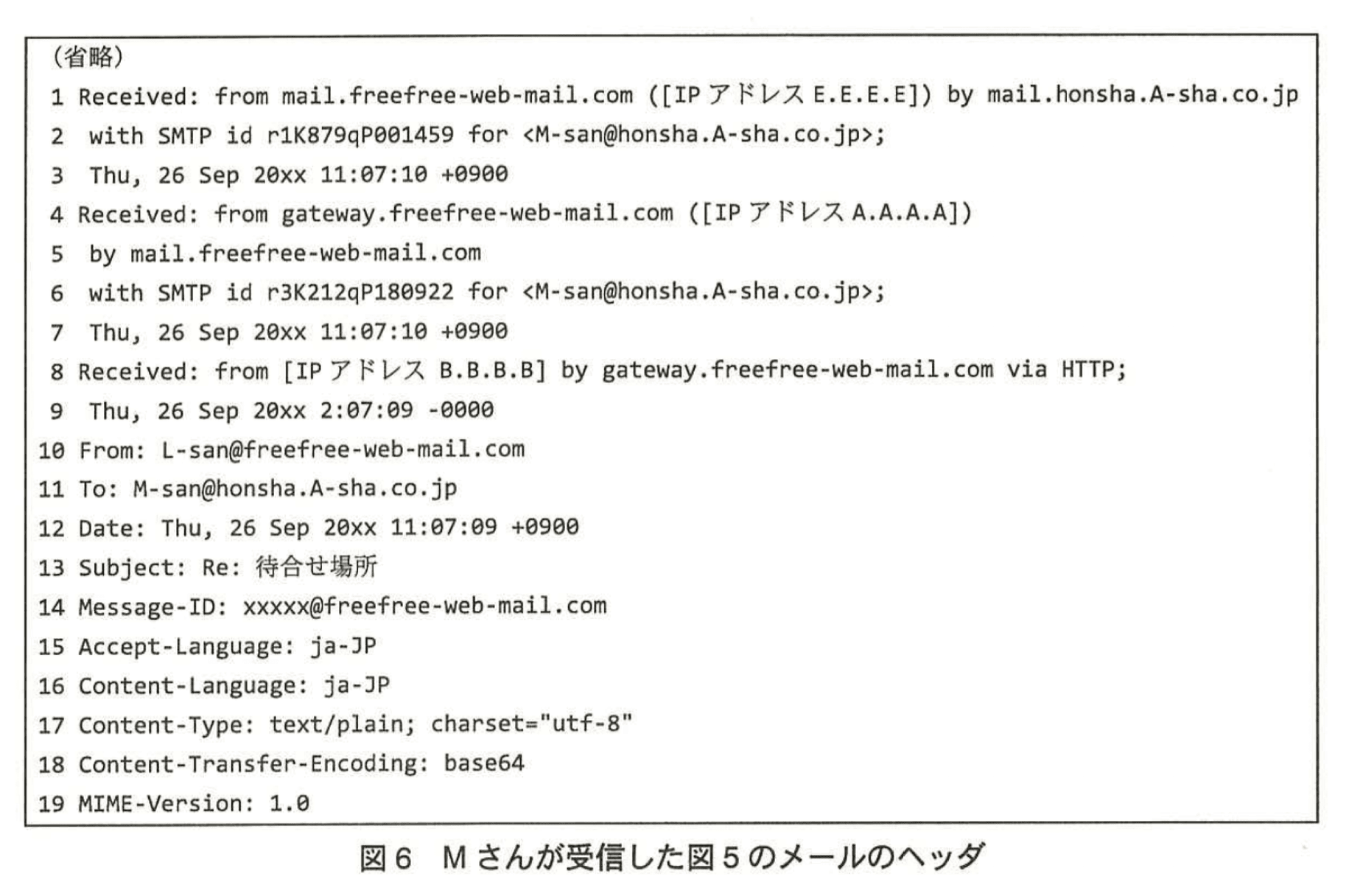

X氏は、M さんの PC は、PDF ファイルを閲覧した際にマルウェアに感染したと判断した。また、M さんが受信したメールの送信者は、③Webメールを利用してメールを送信した可能性が高いと考えられるとし、更なる調査を行った。

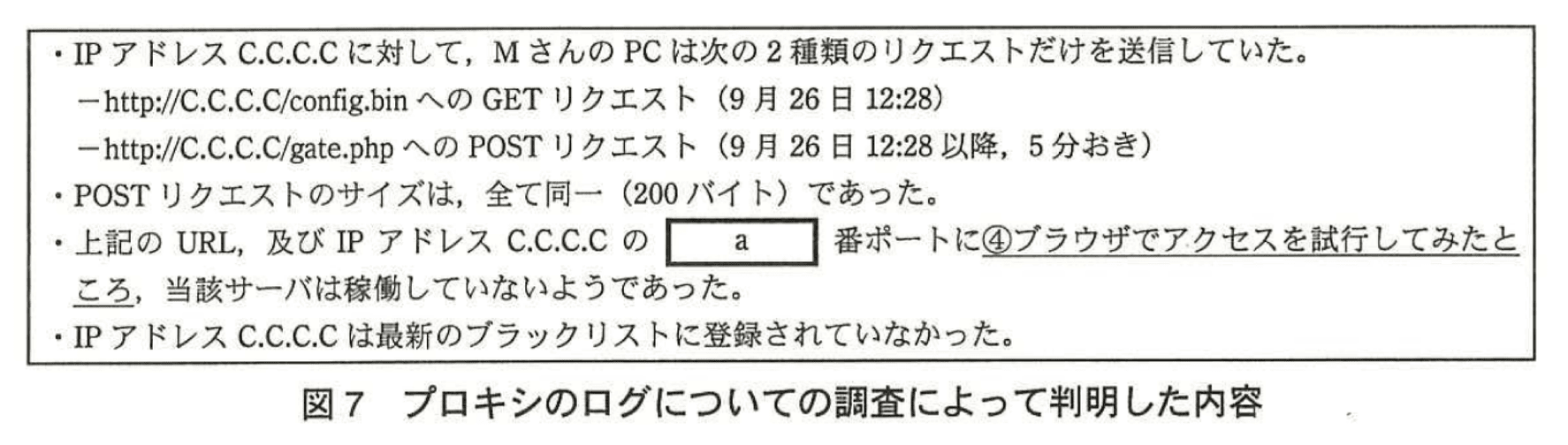

X氏は、次にプロキシのログについて調査した。調査によって判明した内容は、図7のとおりである。

X氏は、本社での調査結果をレポートにまとめて提出した。次は、報告会での X氏、K主任、K主任の上司である O部長の会話である。

X氏 :攻撃者は、マルウェアPを使って社内のPCを操作していたようです。

O部長:本社の環境では、インターネットからの通信はFWで制限しています。また、各PCからは、プロキシを経由しないとインターネットにはアクセスできないはずです。攻撃者はなぜ、インターネットから社内のPCを操作できるのですか。

X氏 :マルウェアPはブラウザのプロキシ設定を参照してプロキシ経由でC&Cサーバにアクセスしますが、PCからC&Cサーバへの方向だけでHTTPリクエストが発生します。このとき、マルウェアPに対する指令がbに含まれているので、攻撃者はPCを操作できるというわけです。

K主任:なるほど。このようなマルウェアであれば、FWやプロキシを導入していても、インターネットから社内のPCを操作されてしまいますね。

X氏は、本事象を解明するためには、拠点6の状況も調査すべきであることを説明した。説明を受けてK主任とO部長は、拠点6についても引き続きX氏の協力を仰ぎながら調査することにした。

〔拠点6に対する調査]

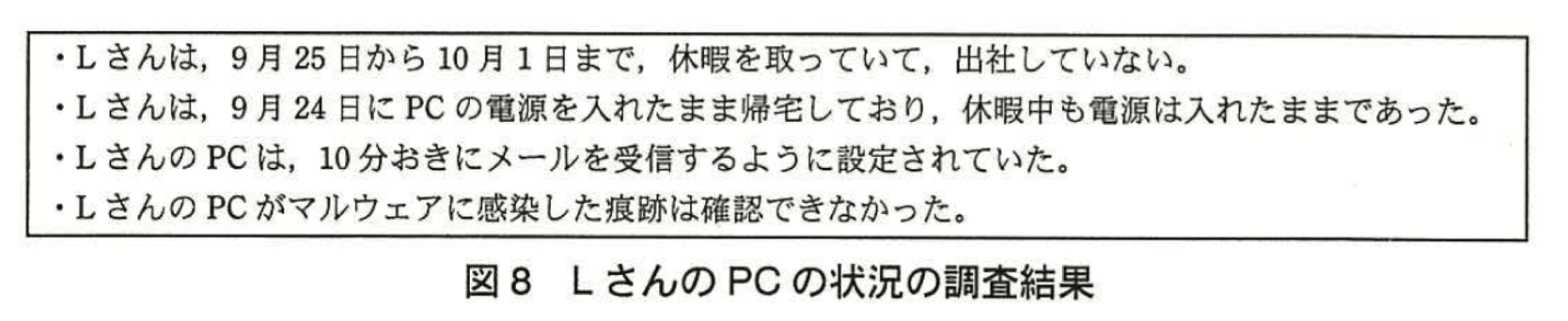

X氏は、K主任とともに拠点6を訪れ、LさんのPCの状況を調査した。調査結果は、図8のとおりである。

聞き取り調査のとおり、図5のメールの送信者はLさんではないことが分かった。次に、X氏は本社のメールサーバ又は拠点6の拠点メールサーバが外部から侵入され、メールの内容が漏えいした可能性もあると考え、各メールサーバを調査した。しかし、これらのメールサーバに侵入された痕跡は確認できなかった。

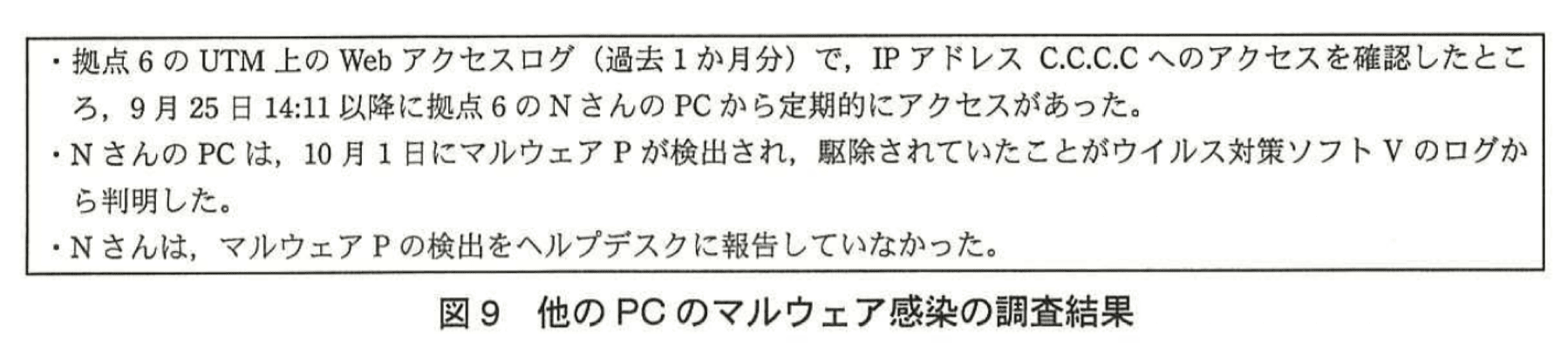

そこでX氏は、他のPCのマルウェア感染を疑い、調査することにした。調査結果は、図9のとおりである。

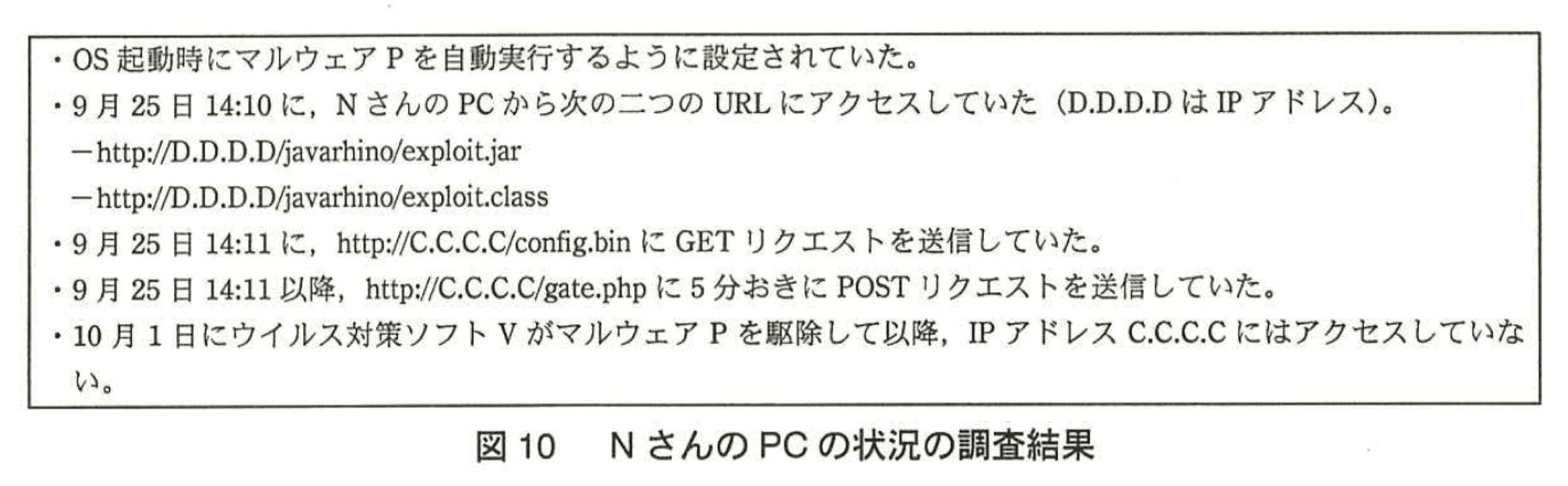

X氏は、マルウェアPがNさんのPCに感染した原因を特定するために、9月25日14:11前後でのNさんのPCの状況を調査した。調査結果は図10のとおりである。

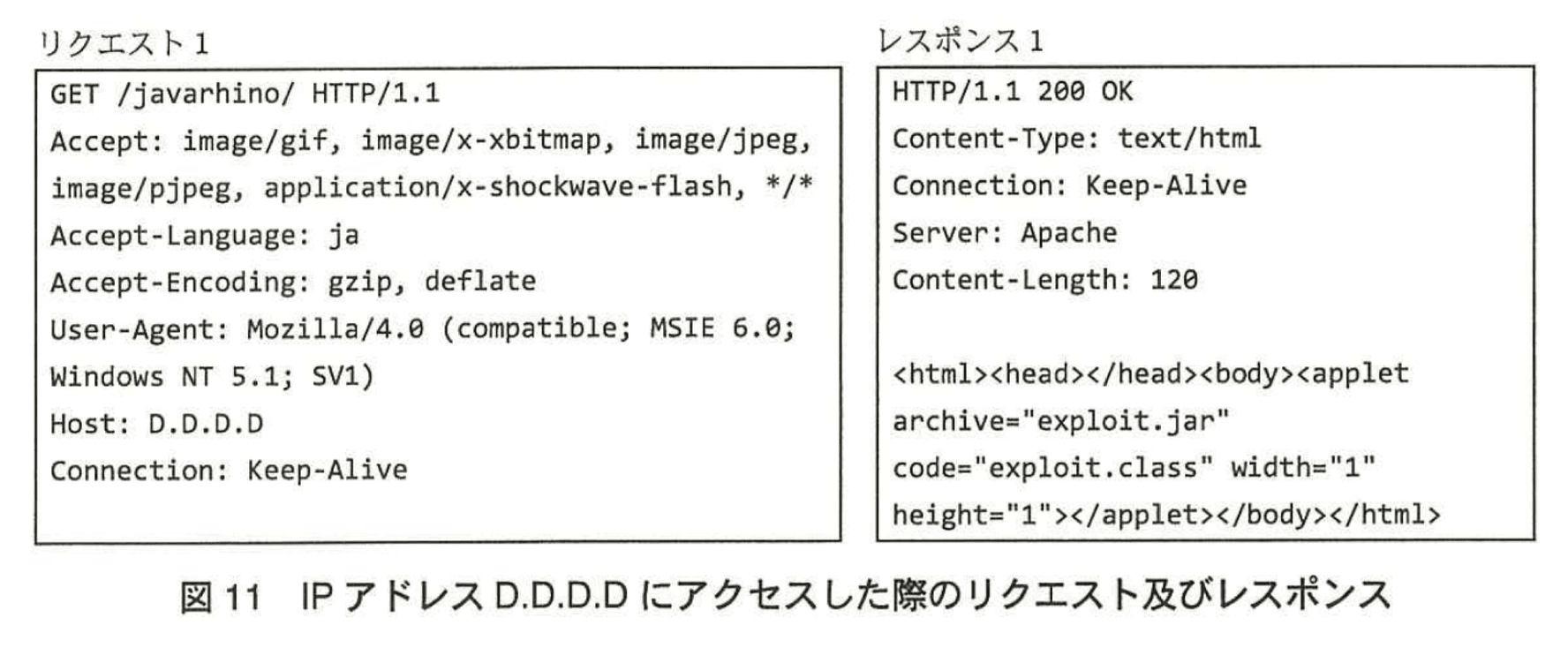

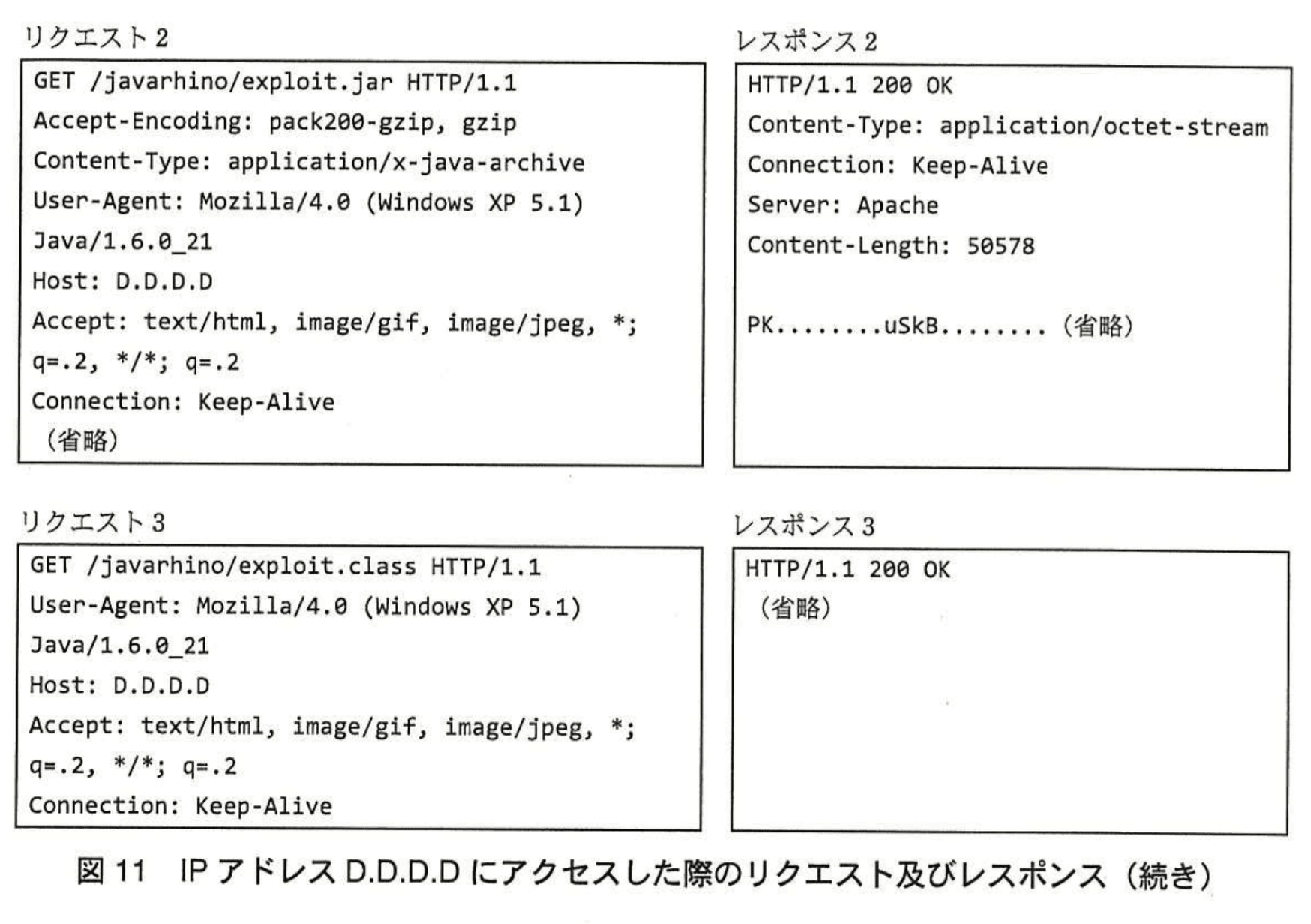

X氏はこれらの内容から、NさんのPCがマルウェアPに感染したのはIPアドレスD.D.D.Dへのアクセスが原因ではないかと考え、検証用のPCからブラウザでhttp://D.D.D.D/javarhino/へのアクセスを試行した。取得したレスポンスからは、JREの脆弱性を突くExploitコードを受信していることが分かった。その際のリクエスト及びレスポンスは、図11のとおりである。

X氏は、NさんのPC上でタイムスタンプがc以降のファイルを調査したところ、Mさんからのメールが圧縮された状態で保存されていた。次は、この点に関するX氏とK主任の会話である。

K主任:NさんのPCは、どのようにしてMさんからのメールを入手したのでしょうか。

X氏:状況から考えると、NさんのPCがマルウェアPに感染し、LさんのPCのメール受信時の通信を盗聴した可能性があります。

K主任:どのような手口が使われたのでしょうか。

X氏:dという盗聴の手口が利用されたのではないかと思います。

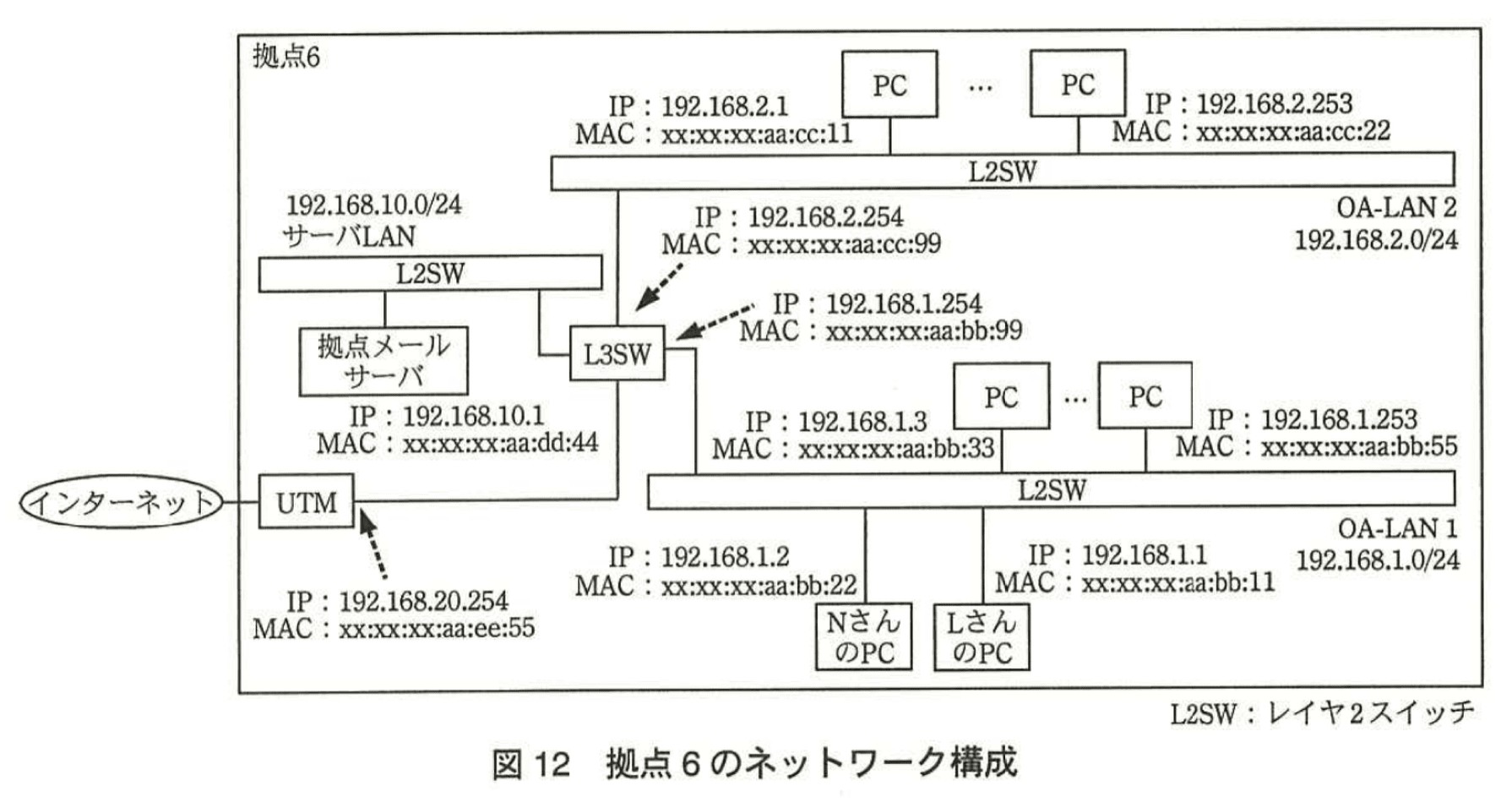

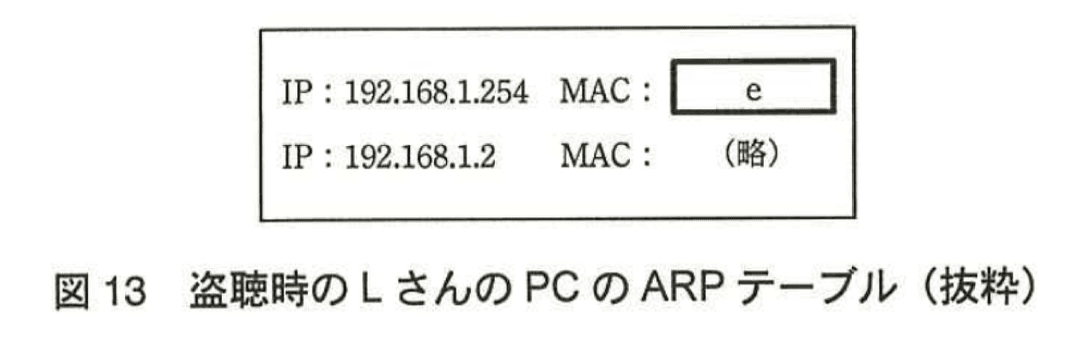

X氏は、図12の拠点6のネットワーク構成及び図13の盗聴時のLさんのPCのARPテーブルを用いて、K主任に盗聴の手口を説明した。

X氏:この手法で盗聴されていたとしたら、LさんのPCのARPテーブルは図13のようになっていたはずです。

K主任:なるほど。このような手口だと、fを利用してネットワークを構築していても盗聴されてしまいますね。

X氏はNさんのPC上に保存されているメールが他にもないか、社内で他にもマルウェアPの感染や不審なメールの受信がないかなどを調査し、今回の事象をまとめて報告書を作成した。

〔対策の検討〕

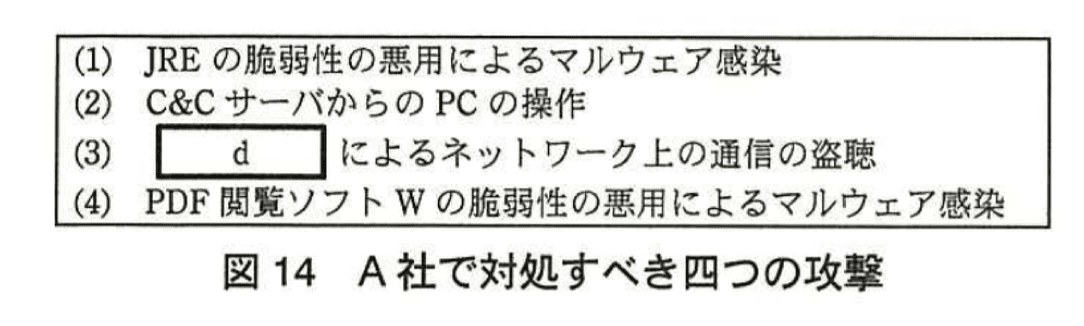

X氏は報告書を基に、O部長とK主任に調査結果を報告した。X氏はA社に対し、図14に示す四つの攻撃への対応を推奨した。また、PC利用ルールの改定が望ましいことも付け加えた。

O部長はK主任に対し、各攻撃への対策について検討するよう指示し、K主任はZ社の協力を得て対策を検討した。次は、図14に関するK主任と〇部長の会話である。

K主任:項番(1)、(4)の対策については、常に最新バージョンのソフトウェアを利用することが望ましいと思います。PDF閲覧ソフトWに関しては、すぐに最新バージョンにアップデートしても問題はないと考えていますが、⑤JREはアップデート前に準備が必要です。

O部長:ということは、JREに関してはすぐに最新バージョンにアップデートできないということか。

K主任:Javaを必要とするケースは限られていますので、⑥プロキシ及びUTMを用いて対策を行うのがよいと思います。

O部長:マルウェアがその対策をすり抜けてくる可能性も否定しきれないので、完全な対策とはいえないことを認識しておく必要があるな。項番(2)についてはどのような対策が考えられるのか。

K主任:マルウェアPも含め、多くのマルウェアとC&Cサーバ間の通信には、HTTPが利用されています。⑦マルウェアからC&CサーバへのHTTP通信をプロキシで止める対策が有効だと考えています。

O部長:しかし、各拠点にはプロキシがないぞ。また、今後、プロキシではC&Cサーバとの通信を止められないマルウェアが出てこないとも限らない。ただ、マルウェアPなどには有効な対策だと考えられるので、とりあえず本社にだけは実装することにしよう。項番(3)については、どのような対策が考えられるのか。

K主任:マルウェアがファイル共有プロトコルを悪用して、他のPCへ感染を広げる事例も確認されています。包括的な対策としては、⑧PC上のパーソナルファイアウォール機能を活用して、各PCから他の機器への通信と、他の機器から各PCへの通信を、必要最小限に制限するのがよいと思います。あわせて、パーソナルファイアウォール機能の停止・設定変更は、各従業員が利用するアカウントではできないようにした方がよいと考えています。

K主任は他の検討結果も報告し、◎部長の承認を得た。その後、K主任は検討結果に基づき、対策を進めた。

設問1:〔マルウェアの検出〕について、(1)、(2)答えよ。

(1)マルウェアPの駆除を確認した後のMさんの行動は、その後のX氏によるマルウェア感染の調査を困難にする可能性がある。どの行動がマルウェア感染の調査を困難にするか。その行動を二つ挙げ、それぞれ35字以内で述べよ。また、それらの行動がマルウェア感染の調査を困難にする理由を30字以内で述べよ(順不同)。

模範解答

行動①:不審と判断したファイルを削除した。

行動②:OS上で稼働するアプリケーションの自動起動設定を変更した。

理由:調査に必要な証跡が消えてしまう可能性があるから

解説

解答の論理構成

- 事象の確認

【問題文】には、M さんがウイルス対策ソフトのメッセージを見た直後、 「不審と判断したファイルを削除したり、OS上で稼働するアプリケーションの自動起動設定を変更したりした。」

と明記されています。 - 行動の抽出

ここから調査を妨げる可能性がある行動は次の二つに整理できます。- 「不審と判断したファイルを削除した」

- 「OS上で稼働するアプリケーションの自動起動設定を変更した」

- 調査に与える影響

― ファイル削除はマルウェア本体・付随ファイル・時刻情報などを失わせ、感染経路や活動範囲を追跡する痕跡を破壊します。

― 自動起動設定の変更はレジストリやスタートアップフォルダなどの設定値を上書きし、マルウェアが残した登録内容を確認できなくします。 - したがって、模範解答どおりの二行動と「証跡が消える可能性」を理由にするのが適切です。

誤りやすいポイント

- 「①PCからLANケーブルを抜く」はK主任の指示であり、M さん自身の行動ではないため解答対象外です。

- 証跡の喪失を強調せず、「マルウェアが再起動しないようにした」といった善意の解釈を書くと設問意図とずれます。

- 行動と理由を混同し、理由欄に「ファイルを削除したから調査困難」と書くと重複表現になります。

FAQ

Q: どのような証跡が失われるのですか?

A: 実行ファイル本体、タイムスタンプ、レジストリの自動起動キーなどが消え、感染時刻や追加活動の解析ができなくなります。

A: 実行ファイル本体、タイムスタンプ、レジストリの自動起動キーなどが消え、感染時刻や追加活動の解析ができなくなります。

Q: 削除や設定変更はなぜすぐに行わない方がよいのですか?

A: インシデント対応の初期段階では「現状維持」が原則であり、証拠保全を優先するためです。

A: インシデント対応の初期段階では「現状維持」が原則であり、証拠保全を優先するためです。

Q: 自動起動設定の変更を元に戻せば問題ありませんか?

A: 一度変更すると改変前の正確な値を再現できない場合が多く、完全な復元は困難です。

A: 一度変更すると改変前の正確な値を再現できない場合が多く、完全な復元は困難です。

関連キーワード: 証拠保全、自動起動設定、レジストリ、タイムスタンプ、ファイル削除

設問1:〔マルウェアの検出〕について、(1)、(2)答えよ。

(2)本文中の下線①について、被害の拡大を懸念してLANケーブルを抜くようにK主任が指示した理由を、30字以内で述べよ。

模範解答

未検出のマルウェアが動作している可能性があるから

解説

解答の論理構成

- ウイルス対策ソフトは「ウイルス対策ソフト V がマルウェア P を検出し、正常に駆除した」と表示しましたが、 すべての不正プログラムを必ずしも検出できるとは限りません。

- さらに本文には、 「K主任は、MさんのPCは以前からマルウェアPに感染していた可能性があり、このまま放置すれば被害が拡大する可能性があると判断した」と明記されています。

- つまり、駆除後も“他の”または“残存”マルウェアがネットワーク上で活動し、社内に感染を広げたり情報を流出させたりする危険があります。

- そこで「①PCからLANケーブルを抜くように指示」し、PCをネットワークから物理的に隔離して拡散経路を断つ必要が生じたわけです。

- よって解答は「未検出のマルウェアが動作している可能性があるから」となります。

誤りやすいポイント

- 「駆除メッセージが出た=安全」と早合点し、隔離の目的を“調査のため”や“証拠保全だけ”と誤解する。

- LANを抜く行為を“PCを再起動させないため”と解釈し、被害拡大防止の観点を見落とす。

- マルウェアが 1 種類だけと思い込み、複数感染・残存リスクを想定しない。

FAQ

Q: 駆除メッセージが出たのに、なぜまだ危険と判断するのですか?

A: 駆除できたのは検出された「マルウェアP」のみで、別の亜種や未知のマルウェアが潜伏している可能性があるためです。

A: 駆除できたのは検出された「マルウェアP」のみで、別の亜種や未知のマルウェアが潜伏している可能性があるためです。

Q: 物理的にLANを抜く以外の初動対応策はありますか?

A: 無線LANを無効化する、スリープやシャットダウンで電源を落とすなどもありますが、確実性と即時性の点でLANケーブルを抜く措置が最も簡易で確実です。

A: 無線LANを無効化する、スリープやシャットダウンで電源を落とすなどもありますが、確実性と即時性の点でLANケーブルを抜く措置が最も簡易で確実です。

Q: なぜFWやUTMで遮断するだけでは不十分なのですか?

A: 既に内部に侵入しているマルウェアは社内PC間で横展開したり、既存の許可通信を悪用したりするため、端末自体をネットワークから切り離す必要があります。

A: 既に内部に侵入しているマルウェアは社内PC間で横展開したり、既存の許可通信を悪用したりするため、端末自体をネットワークから切り離す必要があります。

関連キーワード: マルウェア感染、物理隔離、被害拡大防止、初動対応、ネットワーク隔離

設問2:〔本社に対する調査)について、(1)〜(4)に答えよ。

(1)本文中の下線②について、X氏がバックアップの有無を確認した目的を、30字以内で述べよ。

模範解答

マルウェア感染前後におけるOSの状態の差分を確認するため

解説

解答の論理構成

- 事象の背景

- 本文には「マルウェアPはブラウザのプロキシ設定を参照して…任意のシェルコマンドを実行できる」など、PC設定を書き換える高機能マルウェアであることが示されています。

- X氏の初動

- 調査開始時に「②MさんのPCにおける設定が、バックアップされているかどうかを確認した」と明記されています。

- バックアップを確認する意味

- マルウェアは OS の自動起動設定やレジストリなどを改変することが多く、感染前の“正常状態”との比較が必要です。

- すでに「OS起動時にマルウェアPが自動実行されるような設定が、9月26日12:28に追加されていた」と判明しており、この追加が“いつ・何によって”行われたかを裏づけるには基準点(バックアップ)が必須です。

- したがって

- バックアップの有無を真っ先に確認した目的は、感染前後の設定差異を把握し、不正変更箇所を特定するためと導けます。

誤りやすいポイント

- 目的を「元の状態へ復旧するため」とだけ書くと、調査という文脈が抜け落ち減点対象になります。

- 「データ損失防止のため」と誤解しやすいですが、設問は“設定”にフォーカスしている点が重要です。

- ログ取得と混同し「ログと突き合わせるため」と書くと論点がずれます。

FAQ

Q: バックアップが無かった場合、どのように差分を調べますか?

A: 他の同型・同構成の正常PCや標準インストールイメージと比較し、レジストリ・サービス・自動起動項目などを突き合わせます。

A: 他の同型・同構成の正常PCや標準インストールイメージと比較し、レジストリ・サービス・自動起動項目などを突き合わせます。

Q: なぜウイルス対策ソフトのログだけでは不十分なのですか?

A: ログは検出結果を示すだけで、どの設定が改変されたかまでは把握できません。システム設定の改ざん有無を確実に突き止めるには、バックアップとの比較が不可欠です。

A: ログは検出結果を示すだけで、どの設定が改変されたかまでは把握できません。システム設定の改ざん有無を確実に突き止めるには、バックアップとの比較が不可欠です。

Q: バックアップ取得は日常的に行うべきですか?

A: はい。インシデント対応のみならず、パッチ適用失敗や誤操作からの迅速な復旧にも役立ちます。

A: はい。インシデント対応のみならず、パッチ適用失敗や誤操作からの迅速な復旧にも役立ちます。

関連キーワード: フォレンジック、レジストリ、自動起動、ハッシュ値、ベースライン

設問2:〔本社に対する調査)について、(1)〜(4)に答えよ。

(2)本文中の下線③について、X氏がそのように判断したのは、図6の何行目を基に確認したからか。最も適切な行を一つ選び、行番号で答えよ。

模範解答

8

解説

解答の論理構成

- 目的

下線③は「Webメールを利用してメールを送信した」かどうかを判定する根拠を問うています。 - ヒントとなる情報

図6のメールヘッダには複数の Received: 行があり、それぞれ送信経路を示しています。 - 決め手

図6【8行目】

8 Received: from [IPアドレス B.B.B.B] by gateway.freefree-web-mail.com via HTTP;- via HTTP と明示されている点が重要です。

- 通常の MUA→MTA 経路(SMTP)ではなく、ブラウザを使った HTTP でのアップロードが行われたことを示します。

- 結論

よって、Webブラウザ経由でフリーメールサービスにアクセスし送信したと判断できる行は “8行目” となります。

誤りやすいポイント

- Received: 行は上から時系列逆順で追加されるため、最新行(1行目)だけを見てしまう。

- gateway.freefree-web-mail.com という文字列だけで「Webメール」と早合点し、via HTTP の有無を確認しない。

- 行番号の数え間違い(空行を含めてしまう、ヘッダ外の行を数えてしまう)。

FAQ

Q: なぜ via HTTP が Webメール送信の決定的証拠になるのですか?

A: ブラウザでメール本文をサーバにアップロードする Webメールでは SMTP ではなく HTTP/HTTPS が用いられます。ヘッダにその痕跡として via HTTP と付加されるためです。

A: ブラウザでメール本文をサーバにアップロードする Webメールでは SMTP ではなく HTTP/HTTPS が用いられます。ヘッダにその痕跡として via HTTP と付加されるためです。

Q: ほかの Received: 行に着目してはいけませんか?

A: ほかの行は通常の MTA 間転送(SMTP)を示すだけで、Webメール利用を直接示しません。via HTTP が含まれる 8行目が唯一の決め手です。

A: ほかの行は通常の MTA 間転送(SMTP)を示すだけで、Webメール利用を直接示しません。via HTTP が含まれる 8行目が唯一の決め手です。

Q: Webメール送信でも via HTTPS と表示される場合はどう判断しますか?

A: HTTPS であっても同様に SMTP ではなくブラウザ経由のアップロードを示すため、via HTTPS があれば同じ理由で Webメールと判断します。

A: HTTPS であっても同様に SMTP ではなくブラウザ経由のアップロードを示すため、via HTTPS があれば同じ理由で Webメールと判断します。

関連キーワード: メールヘッダ、Received, HTTP, Webメール、送信経路

設問2:〔本社に対する調査)について、(1)〜(4)に答えよ。

(3)図7中のaに入れる適切な数字を答えよ。また、図7中の下線④について、ブラウザでアクセスを試行した際の最も適切なレスポンスを解答群から選び、記号で答えよ。

解答群

ア:204 No Content

イ:404 Not Found

ウ:503 Service Unavailable

エ:レスポンスなし

模範解答

a:80

レスポンス:エ

解説

解答の論理構成

- 【問題文】の引用

・「上記のURL、及びIPアドレスC.C.C.Cのa番ポートに④ブラウザでアクセスを試行してみたところ、当該サーバは稼働していないようであった。」

・リクエスト例は「http://C.C.C.C/config.bin」「http://C.C.C.C/gate.php」で、いずれもhttp://スキームのみが示されています。 - HTTP の標準ポート

http:// が明示されていてポート番号の指定がない場合、TCP の既定ポートは「80」です。この事実から a=80 と決定できます。 - アクセス試行時のサーバ状態

・引用のとおり「当該サーバは稼働していないようであった」と記されています。

・実際に応答が返ってくる状況であれば 404 Not Found や 503 Service Unavailable などの HTTP ステータスコードが得られます。しかし「稼働していないようであった」は TCP 接続自体が確立できず、ブラウザ側でタイムアウトや接続失敗となる状況を示します。

・解答群でこの状況を最も端的に表すのは「エ:レスポンスなし」です。

誤りやすいポイント

- 404 と誤答する例が多いですが、404 は“サーバは動いているが対象リソースがない”場合の応答です。問題文はサーバ稼働自体を否定しています。

- 503 を選ぶミスもあります。503 は“サービス一時不可”を示すHTTP応答で、やはりサーバからのレスポンスが前提です。

- ポート番号に 443(HTTPS)や 8080 を当てはめる誤認。URLスキームが http:// であること、また記述に HTTPS の語が一切ないことを見落とさないようにしましょう。

FAQ

Q: ポート番号が省略されると必ず 80 になるのですか?

A: http:// スキームで明確なポート指定がない場合、ブラウザは既定で TCP 80 番に接続を試みます。HTTPS (https://) なら 443 番が既定です。

A: http:// スキームで明確なポート指定がない場合、ブラウザは既定で TCP 80 番に接続を試みます。HTTPS (https://) なら 443 番が既定です。

Q: 「レスポンスなし」とは具体的にどのような状況ですか?

A: TCP 3 ウェイハンドシェイクが完了せずコネクションが張れない、あるいは途中で切断されHTTPメッセージを受信できないため、ブラウザがエラー画面を出す状態を指します。

A: TCP 3 ウェイハンドシェイクが完了せずコネクションが張れない、あるいは途中で切断されHTTPメッセージを受信できないため、ブラウザがエラー画面を出す状態を指します。

Q: ブラックリストに登録がないのに通信を止められたのはなぜ?

A: 今回は単にサーバが停止していたからです。マルウェアの C&C サーバは捜査や対策を逃れるために短期間で停止・移転することが多く、ブラックリストに載る前に姿を消すケースもあります。

A: 今回は単にサーバが停止していたからです。マルウェアの C&C サーバは捜査や対策を逃れるために短期間で停止・移転することが多く、ブラックリストに載る前に姿を消すケースもあります。

関連キーワード: HTTP, TCPポート番号、タイムアウト、プロキシ

設問2:〔本社に対する調査)について、(1)〜(4)に答えよ。

(4)本文中のbに入れる適切な字句を、10字以内で答えよ。

模範解答

b:HTTPレスポンス

解説

解答の論理構成

-

【問題文】の会話より

「PCからC&Cサーバへの方向だけでHTTPリクエストが発生します。」

⟶ クライアント側からはリクエストしか飛ばないことが明言されています。 -

同じ会話で

「マルウェアPに対する指令がbに含まれているので、攻撃者はPCを操作できる」

と記述されています。リクエストだけが発生する状況で、指令を送り返す唯一の経路はサーバからクライアントへ返るデータです。 -

図2の「C&C サーバとの通信には HTTP を用いる」「C&C サーバから指令を受けて、任意のシェルコマンドを実行できる。」という特徴も、指令がサーバ→クライアント方向で配信されることを裏付けています。

-

以上より、空欄bにはサーバから返送される「HTTPレスポンス」が入るのが適切です。

誤りやすいポイント

- 「HTTPリクエスト」と誤記するパターン

クライアントから送信されるデータだと早合点すると失点します。 - 「POSTデータ」「GETパラメータ」と具体的なメソッド名で答える誤り

指令がどのメソッドで返されるかは指定されておらず、レスポンス全体を指す必要があります。 - 「パケット」「RC4暗号化データ」など抽象化しすぎた記述

HTTPというプロトコルレベルでの説明が求められています。

FAQ

Q: なぜファイアウォールやプロキシで遮断できなかったのですか?

A: 通常の外向き HTTP 通信に見えるため、既存ルールではブロックされませんでした。指令は「HTTPレスポンス」に隠れて届きます。

A: 通常の外向き HTTP 通信に見えるため、既存ルールではブロックされませんでした。指令は「HTTPレスポンス」に隠れて届きます。

Q: 指令がレスポンスに入っていると検知は不可能ですか?

A: コンテンツ検査やシグネチャ、振る舞い検知を導入すれば検知できる可能性がありますが、暗号化(図2の「RC4 で暗号化」)で難易度が上がります。

A: コンテンツ検査やシグネチャ、振る舞い検知を導入すれば検知できる可能性がありますが、暗号化(図2の「RC4 で暗号化」)で難易度が上がります。

Q: GET と POST のどちらで指令が来るのですか?

A: 問題文ではレスポンスに含まれるとしか書かれておらず、メソッドの別は特定されていません。重要なのは「レスポンス側」という点です。

A: 問題文ではレスポンスに含まれるとしか書かれておらず、メソッドの別は特定されていません。重要なのは「レスポンス側」という点です。

関連キーワード: HTTP, C&Cサーバ、プロキシ設定、レスポンス通信、マルウェア感染

設問3:〔拠点6に対する調査〕及び〔対策の検討〕について(1)〜(4)に答えよ。

(1)本文中のcに入れる適切な日時を答えよ。

模範解答

c:9月25日 14:10

解説

解答の論理構成

-

感染の起点を特定

図10には、感染につながるアクセスが時系列で示されています。- 「9月25日 14:10 に、NさんのPCから次の二つのURLにアクセスしていた」

─ http://D.D.D.D/javarhino/exploit.jar

─ http://D.D.D.D/javarhino/exploit.class

ここで JRE の脆弱性を突く Exploit が配布され、マルウェアPに感染したと推定できます。

- 「9月25日 14:10 に、NさんのPCから次の二つのURLにアクセスしていた」

-

C&C サーバとの通信開始時刻

同じ図10に、- 「9月25日 14:11 に、http://C.C.C.C/config.bin にGETリクエストを送信していた。」

- 「9月25日 14:11以降、http://C.C.C.C/gate.php に5分おきにPOSTリクエストを送信していた。」

とあります。14:11 は感染後、マルウェアが C&C サーバと通信を始めた時刻です。

-

ファイル調査の基準時刻

文中では「NさんのPC上でタイムスタンプがc以降のファイルを調査した」とあります。

感染による改変・生成ファイルを漏れなく洗い出すには、感染が成立した直後の時刻を基準にするのが最適です。感染が成立したのは 14:10 の Exploit 受信時点なので、ここを境にファイルを洗い出せば、マルウェアによる新規ファイルだけを確実に調査できます。

したがって c には「9月25日 14:10」が入ります。

誤りやすいポイント

- 14:11 と回答してしまう

C&C 通信開始時刻を基準と誤認しやすいですが、感染自体は14:10の Exploit 受信で成立しています。 - 「9月25日 14:11以降」に着目して時刻だけでなく日付を変えてしまう

感染と調査の両方が同じ日付内で進行しているため、日付をずらす必要はありません。 - 図10以外の時刻(例:10月1日の駆除時刻)を基準と考えてしまう

駆除後ではマルウェアが生成したファイルの一部が削除されてしまい、完全な調査ができません。

FAQ

Q: なぜ 14:10 を境目にするのですか?

A: 図10の「9月25日 14:10」の Exploit 取得でマルウェアが最初に実行され、以後ファイル生成・改変が始まるためです。これ以前のファイルは感染とは無関係と判断できます。

A: 図10の「9月25日 14:10」の Exploit 取得でマルウェアが最初に実行され、以後ファイル生成・改変が始まるためです。これ以前のファイルは感染とは無関係と判断できます。

Q: 14:11 の C&C 通信開始では不十分ですか?

A: 14:11 は感染確認の一指標ですが、感染直後に作られたファイル(14:10〜14:11 の間)が調査対象から漏れる恐れがあります。

A: 14:11 は感染確認の一指標ですが、感染直後に作られたファイル(14:10〜14:11 の間)が調査対象から漏れる恐れがあります。

Q: ファイルタイムスタンプは改ざんされることもありますか?

A: はい。高度なマルウェアは改ざんすることがあります。そのため、タイムスタンプの他にログやハッシュ値など複数情報を突き合わせて分析することが重要です。

A: はい。高度なマルウェアは改ざんすることがあります。そのため、タイムスタンプの他にログやハッシュ値など複数情報を突き合わせて分析することが重要です。

関連キーワード: タイムスタンプ、エクスプロイト、C&C通信、フォレンジック、脆弱性管理

設問3:〔拠点6に対する調査〕及び〔対策の検討〕について(1)〜(4)に答えよ。

(2)本文及び図14中のd、本文中のfに入れる最も適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:ARPスプーフィング

イ:IPスプーフィング

ウ:L2SW

エ:MITB

オ:P2Pポイズニング

キ:SEOポイズニング

ケ:ミラーリング

カ:SDN

ク:タップ

コ:リピータ

模範解答

d:ア

f:ウ

解説

解答の論理構成

-

ARP テーブル改ざんを示唆

- 問題文には「X氏:この手法で盗聴されていたとしたら、LさんのPCのARPテーブルは図13のようになっていたはずです。」とあります。ARP テーブルの異常が盗聴の鍵だと明示しています。

- ARP を悪用して通信経路を自分に向ける技法は「ARPスプーフィング」です。したがって d に入る語は「ア:ARPスプーフィング」と判断できます。

-

スイッチング環境でも盗聴が成立

- 続いて「K主任:なるほど。このような手口だと、fを利用してネットワークを構築していても盗聴されてしまいますね。」とあり、スイッチを導入しても防げない点を指摘しています。

- 一般に HUB(リピータ)のみの環境より、レイヤ2スイッチ(L2SW)があれば他端末宛フレームは別ポートに流れません。しかし ARPスプーフィングは MAC アドレス対応表を書き換え、L2SW 配下でも攻撃者へ転送させます。よって f は「ウ:L2SW」です。

誤りやすいポイント

- ARP か IP かの取り違え

ARP テーブルへの言及があるのに「イ:IPスプーフィング」と誤答するケースが多いです。IP アドレス偽装はルーティング層の話で、ARP テーブル操作とは別です。 - MITM=MITB の早合点

「エ:MITB(Man‐In‐The‐Browser)」はブラウザ内部の攻撃であり、ネットワーク盗聴を説明する文脈とは合致しません。 - L2SW と HUB の混同

スイッチ環境なら安全と思い込み「コ:リピータ」を選ぶミスが見られます。問題文は“スイッチでも盗聴される”点を強調しています。

FAQ

Q: ARPスプーフィングは具体的にどのように通信を傍受するのですか?

A: 攻撃者が偽の ARP Reply を送り込み、被害端末の「IP ⇔ MAC」対応情報を書き換えます。結果、被害端末はゲートウェイ宛パケットを攻撃者の MAC に送るため、攻撃者が転送・傍受できるようになります。

A: 攻撃者が偽の ARP Reply を送り込み、被害端末の「IP ⇔ MAC」対応情報を書き換えます。結果、被害端末はゲートウェイ宛パケットを攻撃者の MAC に送るため、攻撃者が転送・傍受できるようになります。

Q: なぜレイヤ2スイッチでも ARPスプーフィングを防げないのですか?

A: スイッチは正しい MAC アドレス学習に基づいてフレームを転送します。ARPスプーフィングで学習内容自体を偽装すると、スイッチは正常と思い込み攻撃者ポートへ転送します。物理分割以外の対策(動的 ARP 検査、静的 ARP など)が必要です。

A: スイッチは正しい MAC アドレス学習に基づいてフレームを転送します。ARPスプーフィングで学習内容自体を偽装すると、スイッチは正常と思い込み攻撃者ポートへ転送します。物理分割以外の対策(動的 ARP 検査、静的 ARP など)が必要です。

Q: L3SW を導入すれば改善しますか?

A: L3SW もレイヤ2機能を持つため、ARP エントリが偽装されれば同様のリスクがあります。ARP の健全性を確認・制御する仕組みを併用することが重要です。

A: L3SW もレイヤ2機能を持つため、ARP エントリが偽装されれば同様のリスクがあります。ARP の健全性を確認・制御する仕組みを併用することが重要です。

関連キーワード: ARPテーブル、MACアドレス偽装、スイッチングハブ、中間者攻撃、フレーム転送

設問3:〔拠点6に対する調査〕及び〔対策の検討〕について(1)〜(4)に答えよ。

(3)図13中のeに入れる適切なMACアドレスを答えよ。

模範解答

e:xx:xx:xx:aa:bb:22

解説

解答の論理構成

- 図13のARPテーブルは「盗聴時のLさんのPCのARPテーブル(抜粋)」であり、1行目に「IP:192.168.1.254 MAC:e」とあります。

- X氏は盗聴の手口として「dという盗聴の手口」(会話文)を想定しています。図14でも「(3) dによるネットワーク上の通信の盗聴」と示されており、これはARPスプーフィング/ARPキャッシュポイズニングを指します。

- ARPスプーフィングでは、攻撃者PCが「デフォルトゲートウェイのIPアドレス」と「攻撃者自身のMACアドレス」の組合せを偽装し、被害PCのARPキャッシュを書き換えます。

- 図12によると

・デフォルトゲートウェイ(L3SW)のIPアドレスは「192.168.1.254」、MACアドレスは「xx:xx:xx:aa:bb:99」

・NさんのPCのIPアドレス/MACアドレスは「192.168.1.2/xx:xx:xx:aa:bb:22」 - 攻撃者はNさんのPCなので、LさんのPCに対して

「IP:192.168.1.254 → MAC:xx:xx:xx:aa:bb:22」

という偽のARP応答を送信します。 - したがって、LさんのPCのARPテーブルには「IP:192.168.1.254」に対応するMACアドレスとして「xx:xx:xx:aa:bb:22」が登録されます。

- よってeに入るべき値は「xx:xx:xx:aa:bb:22」です。

誤りやすいポイント

- デフォルトゲートウェイ本来のMACアドレス「xx:xx:xx:aa:bb:99」をそのまま書いてしまう。ARPスプーフィングの動作を理解していれば、偽装後は攻撃者MACになることに気付けます。

- 攻撃者PCと被害者PCのIP/MAC対応を混同し、LさんのPC(xx:xx:xx:aa:bb:11)を書いてしまう。

- ARPスプーフィング=MACアドレスのなりすましと把握できず、「IPアドレスを書き換える」と誤解するケース。

FAQ

Q: どうしてゲートウェイIPと攻撃者MACの組合せを偽装すると盗聴できるのですか?

A: 被害PCはゲートウェイ宛てのトラフィックを攻撃者MACに送るようになり、攻撃者PCでパケットを取得・解析できます。その後ゲートウェイへ転送すれば通信は継続し、被害者は異常に気付きにくくなります。

A: 被害PCはゲートウェイ宛てのトラフィックを攻撃者MACに送るようになり、攻撃者PCでパケットを取得・解析できます。その後ゲートウェイへ転送すれば通信は継続し、被害者は異常に気付きにくくなります。

Q: ARPスプーフィング対策としてスイッチでは何が有効ですか?

A: IP-MAC対応を静的に登録するDHCP snooping+DAI、ポート毎に送信元MACを固定するPort Securityなどが有効です。

A: IP-MAC対応を静的に登録するDHCP snooping+DAI、ポート毎に送信元MACを固定するPort Securityなどが有効です。

Q: プロキシやUTMを導入していてもARPスプーフィングを完全に防げないのはなぜ?

A: ARPは同一LAN内でブロードキャストされるL2プロトコルです。プロキシやUTMはL3以上の境界で動作するため、LAN内部でのARP偽装までは検知・防御できません。

A: ARPは同一LAN内でブロードキャストされるL2プロトコルです。プロキシやUTMはL3以上の境界で動作するため、LAN内部でのARP偽装までは検知・防御できません。

関連キーワード: ARPスプーフィング、ARPキャッシュ、デフォルトゲートウェイ、中間者攻撃、LAN盗聴

設問3:〔拠点6に対する調査〕及び〔対策の検討〕について(1)〜(4)に答えよ。

(4)本文及び図14中のdの手口を用いてNさんのPCによる盗聴が成立するパケットの送信元IPアドレスの範囲を具体的に答えよ。

模範解答

192.168.1.1, 192.168.1.3〜192.168.1.253

解説

解答の論理構成

- 攻撃手口の確認

- 本文では「X氏:dという盗聴の手口が利用されたのではないか」とあり、続けて「LさんのPCのARPテーブルは図13のようになっていたはず」と説明されています。ARPテーブルを書き換えて盗聴を行う典型例はARPスプーフィング/ARPキャッシュポイズニングです。

- 標的セグメントの把握

- 図12「拠点6のネットワーク構成」には、盗聴が行われたOA-LAN1が「192.168.1.0/24」であること、主要機器のIPが次のとおりで示されています。

・「IP:192.168.1.1」…LさんのPC

・「IP:192.168.1.2」…NさんのPC

・「IP:192.168.1.3〜192.168.1.253」…その他PC

・「IP:192.168.1.254」…L3SW(デフォルトゲートウェイ)

- 図12「拠点6のネットワーク構成」には、盗聴が行われたOA-LAN1が「192.168.1.0/24」であること、主要機器のIPが次のとおりで示されています。

- 盗聴が成立する仕組み

- 図13では、LさんのPCのARPテーブルに「IP:192.168.1.254 MAC:e」と、ゲートウェイのIPにNさんPCのMACが登録されている様子が描かれています。

- つまりNさんPCは“偽ゲートウェイ”となり、OA-LAN1内の他PC→外部宛のパケットを自分に転送させて盗聴できます。

- 送信元IPアドレスの範囲

- 盗聴対象になるのは、NさんPC以外のOA-LAN1端末が外部へ送るパケットです。

- 除外すべきIP

・攻撃者自身「IP:192.168.1.2」

・本来のゲートウェイ「IP:192.168.1.254」

・ネットワークアドレス「192.168.1.0」及びブロードキャスト「192.168.1.255」 - 含めるべきIP

・LさんのPC「IP:192.168.1.1」

・その他端末「IP:192.168.1.3〜192.168.1.253」

- 結論

- よって、盗聴が成立するパケットの送信元IPアドレスは「192.168.1.1, 192.168.1.3〜192.168.1.253」となります。これは設問の模範解答と一致します。

誤りやすいポイント

- 「192.168.1.2(NさんPC)」を範囲に入れてしまう

- 「192.168.1.254(ゲートウェイ)」を含める、または除外し忘れる

- ブロードキャスト/ネットワークアドレス(.0, .255)を考慮しない

- 図12のOA-LAN2(192.168.2.0/24)と混同する

FAQ

Q: ゲートウェイ「192.168.1.254」からのパケットも盗聴できるのでは?

A: ゲートウェイ発のフレームは最初から正しいMACで送られるため、ARPスプーフィングだけでは奪取しにくいので範囲外としました。

A: ゲートウェイ発のフレームは最初から正しいMACで送られるため、ARPスプーフィングだけでは奪取しにくいので範囲外としました。

Q: LさんPC(192.168.1.1)は外部通信しない場合でも対象に入れるのですか?

A: デフォルトゲートウェイ宛通信が発生した瞬間に盗聴され得るため、可能性があるIPとして含めます。

A: デフォルトゲートウェイ宛通信が発生した瞬間に盗聴され得るため、可能性があるIPとして含めます。

Q: ARPスプーフィング対策だけで完全に防げますか?

A: 静的ARP設定やポートセキュリティで低減できますが、VLAN分割や暗号化プロトコル併用など多層防御が望ましいです。

A: 静的ARP設定やポートセキュリティで低減できますが、VLAN分割や暗号化プロトコル併用など多層防御が望ましいです。

関連キーワード: ARPスプーフィング、IPアドレス範囲、マンインザミドル、LAN盗聴、デフォルトゲートウェイ

設問4:〔対策の検討について(1)〜(4)に答えよ。

(1)本文中の下線⑤について、必要となる準備を40字以内で述べよ。

模範解答

JREの最新バージョンにおけるシステムBの正常動作を確認すること

解説

解答の論理構成

- 【問題文】表2に「JRE (Java Runtime Environment)」の用途として

「システム (B) を利用するとき、ブラウザでJavaアプレットを実行するために利用」と明記されています。

つまり JRE は業務システムである「システムB」の稼働要件です。 - K主任は脆弱性対策として JRE の更新を提案する際、

「⑤JREはアップデート前に準備が必要です」と述べています。

準備とは、更新によってシステムBが動作不良を起こさないか事前に確かめることを指します。 - したがって ⑤ の具体的内容は

「システムBが最新 JRE でも問題なく動くかを確認する作業」

となり、模範解答「JREの最新バージョンにおけるシステムBの正常動作を確認すること」と一致します。

誤りやすいポイント

- JRE を使う対象を「社内全システム」や「システムC」と誤認し、準備内容を広げ過ぎる。

- アップデート手順(配布・インストール方法)を準備と混同し、動作検証を抜かしてしまう。

- 「ブラウザ設定の変更確認」など周辺作業を書いてしまい本質を外す。

FAQ

Q: システムBをテストする際、どの環境で行うべきですか?

A: 本番と同等のテスト環境で最新 JRE に更新し、主要機能を網羅した動作確認を行います。

A: 本番と同等のテスト環境で最新 JRE に更新し、主要機能を網羅した動作確認を行います。

Q: なぜ JRE だけ事前確認が必要で、PDF閲覧ソフトWは即時更新できるのですか?

A: システムBのように Java アプレット依存の業務システムがあるため、JRE 更新は業務影響が大きいからです。PDF閲覧ソフトWは特定業務に直結しておらず互換性リスクが低いと判断されています。

A: システムBのように Java アプレット依存の業務システムがあるため、JRE 更新は業務影響が大きいからです。PDF閲覧ソフトWは特定業務に直結しておらず互換性リスクが低いと判断されています。

Q: 互換性問題があった場合の代替策はありますか?

A: 最新 JRE 対応版のシステムBをベンダに要請するか、必要な PC だけ旧版 JRE を分離運用し脆弱性露出を最小化します。

A: 最新 JRE 対応版のシステムBをベンダに要請するか、必要な PC だけ旧版 JRE を分離運用し脆弱性露出を最小化します。

関連キーワード: JRE更新、互換性試験、Javaアプレット、脆弱性対策、業務影響調査

設問4:〔対策の検討について(1)〜(4)に答えよ。

(2)本文中の下線⑥について、HTTP通信を対象に可能な対策を55字以内で具体的に述べよ。

模範解答

User-Agentヘッダの内容に文字列“Java”が含まれるリクエストをフィルタリングする。

解説

解答の論理構成

- 問題文では、JREの脆弱性を突く攻撃に対し「⑥プロキシ及びUTMを用いて対策を行う」ことになっています。

- 表3でプロキシ・UTMの機能として「HTTPリクエストの任意のヘッダのフィルタリング(現状は無効)」が明示されています。したがって、ヘッダをキーにした通信遮断が可能です。

- 図11の攻撃トラフィックは、ブラウザが JRE を呼び出した際に送信する HTTP であり、User-Agent ヘッダに “Java/…” という文字列が含まれる特徴があります。

- 業務用途の通常ブラウザアクセスでは、この “Java” 付き User-Agent は送出されない(もしくは極めて限定的)ため、ヘッダ検査で十分に選別できます。

- よって「User-Agent ヘッダに“Java”を含む HTTP リクエストをプロキシ/UTMでブロックする」ことが、⑥の具体策となります。

誤りやすいポイント

- 「URL フィルタリングだけで遮断」と考えてしまい、C&C アドレス変更や短縮 URL への対応を見落とす。

- PDF 閲覧ソフトの更新と混同し、JRE 通信ではなく PDF 閲覧時の User-Agent を対象にしてしまう。

- POST/GET いずれかに限定してしまい、攻撃側が方法を変えた場合に通信を許してしまう。

FAQ

Q: Java アプレットを使う正規 Web システムが社内に存在する場合はどうするべきですか。

A: そのシステムを利用する端末にだけ例外ポリシーを適用し、その他の端末では一律ブロックを続けます。

A: そのシステムを利用する端末にだけ例外ポリシーを適用し、その他の端末では一律ブロックを続けます。

Q: ヘッダ改ざんを行うマルウェアには効果がありますか。

A: User-Agent を偽装された場合は効果が薄れます。そのため本対策は“多層防御”の一要素とし、JRE更新やネットワーク監視と併用する必要があります。

A: User-Agent を偽装された場合は効果が薄れます。そのため本対策は“多層防御”の一要素とし、JRE更新やネットワーク監視と併用する必要があります。

Q: HTTPS でも同じフィルタリングは可能ですか。

A: HTTPS は暗号化されているためプロキシ側で User-Agent ヘッダを直接確認できません。SSL/TLS インスペクション機能を併用しない限り、HTTP 通信だけが対象となります。

A: HTTPS は暗号化されているためプロキシ側で User-Agent ヘッダを直接確認できません。SSL/TLS インスペクション機能を併用しない限り、HTTP 通信だけが対象となります。

関連キーワード: HTTPヘッダ、User-Agent, フィルタリング、プロキシ、UTM

設問4:〔対策の検討について(1)〜(4)に答えよ。

(3)本文中の下線⑦について、有効な対策の内容を25字以内で具体的に述べよ。

模範解答

プロキシで利用者の認証を有効にする。

解説

解答の論理構成

- 前提確認

PC から外部へ出る HTTP は「各PCからは、プロキシを経由しないとインターネットにはアクセスできないはず」なので、C&C との通信も必ずプロキシを通過します。 - マルウェアの挙動

マルウェア P は「ブラウザのプロキシ設定を参照して C&C サーバにアクセス」しますが、人間の操作を伴わない機械的なリクエストです。 - プロキシ側の未利用機能

表3「プロキシ」の「利用者認証機能(現状は無効)」が未設定であるため、マルウェアの匿名通信が許可されています。 - 機能を有効化した場合の効果

認証を必須にすると、 ・ユーザ名/パスワードを送出できないマルウェアは HTTP 要求が 407 応答で拒否される

・正規利用者がブラウザで認証した後のみ通信可

となり、⑦で求める「マルウェアからC&CサーバへのHTTP通信をプロキシで止める」ことが実現できます。 - したがって解答は「プロキシで利用者の認証を有効にする」となります。

誤りやすいポイント

- ブラックリスト/URL フィルタだけを答える

攻撃者は IP アドレスやパスを変えてくるので恒久的でありません。 - コンテンツ検査(ウイルススキャン)を答える

マルウェアの POST は 200 byte の暗号化データでありシグネチャ検出が難しいため不十分です。 - 「プロキシを導入する」と書く

本社には既にプロキシがあるため「導入」ではなく「認証を有効化」が正解です。

FAQ

Q: 認証を入れてもマルウェアが資格情報を盗用したら?

A: 「キーロギング」機能がありますが、初回通信時に認証が無いので資格情報を取得できず、通信自体が成立しません。

A: 「キーロギング」機能がありますが、初回通信時に認証が無いので資格情報を取得できず、通信自体が成立しません。

Q: PAC ファイルや WPAD を改ざんされたら?

A: 本設問は PC→プロキシ→外部の通信経路を前提としており、経路選択ではなくプロキシ側のアクセス許可条件を強化する趣旨です。

A: 本設問は PC→プロキシ→外部の通信経路を前提としており、経路選択ではなくプロキシ側のアクセス許可条件を強化する趣旨です。

Q: 各拠点にプロキシが無い場合は?

A: 会話文で「とりあえず本社にだけは実装する」と述べられており、問いは本社プロキシの対策を聞いています。

A: 会話文で「とりあえず本社にだけは実装する」と述べられており、問いは本社プロキシの対策を聞いています。

関連キーワード: プロキシ認証、HTTPリクエスト、C&C通信、アクセス制御、マルウェア対策

設問4:〔対策の検討について(1)〜(4)に答えよ。

(4)本文中の下線⑧について、NさんのPCがLさんのPCの通信を盗聴することを防ぐには、NさんのPCとLさんのPCのどちらかのパーソナルファイアウォールで、インバウンド通信とアウトバウンド通信のどちらかを禁止する設定を行えばよい。設定を行うPC及び禁止する通信をそれぞれ答えよ。

模範解答

設定を行うPC:NさんのPC

禁止する通信:インバウンド通信

解説

解答の論理構成

-

盗聴の仕組み

- 問題文には「NさんのPCがマルウェアPに感染し、LさんのPCのメール受信時の通信を盗聴した可能性があります」とあります。

- さらに「dという盗聴の手口が利用された」とあり、図13ではLさんのARPテーブルに「IP:192.168.1.254 MAC:e」と、デフォルトゲートウェイのIPにNさんPCのMACアドレスが登録されています。

- これは典型的な ARP スプーフィング(MITM)で、Lさん→ゲートウェイ宛のパケットが実際にはNさんPCへ“誤配送”される仕掛けです。

-

盗聴を阻止するには何を遮断すべきか

- ARPスプーフィング成功後は、Lさんからゲートウェイに向かう POP3 パケットが「NさんPC宛てのイーサネットフレーム」として届きます。

- したがって、NさんPCがこの“予期しない受信パケット”を受け取れなければ盗聴は成立しません。

- 問題文の指示は「どちらかのパーソナルファイアウォールで、インバウンド通信とアウトバウンド通信のどちらかを禁止」する設定です。

- 盗聴フローを断ち切るポイントは、NさんPCが受け取る側(インバウンド)を遮断することです。アウトバウンドを止めてもARP偽装フレーム自体は送信済みで、LさんPC側のARPテーブルは改ざんされたままになるため効果が限定的です。

-

どのPCに設定するか

- 攻撃者(=マルウェアに感染したNさんPC)が受信できなければよいので、設定対象は「NさんのPC」。

- LさんPCにルールを追加しても、Lさん→ゲートウェイへの正常トラフィックを遮断して業務影響が大きく、かつARPレベルの問題は解決しません。

-

以上より

- 設定を行うPC:NさんのPC

- 禁止する通信:インバウンド通信

誤りやすいポイント

- 「盗聴される側(LさんPC)のアウトバウンドを止めれば良い」と勘違いしやすい

→ しかしLさんPCはメールサーバへの正規通信が必要であり、遮断すると業務が止まります。 - ARPスプーフィングを“送信側の問題”とだけ捉え、NさんPCのアウトバウンドを止める解答にしてしまう

→ 実際には受信側(NさんPC)がパケットを受け取れなければ盗聴不可です。 - 「UTMで遮断すればよい」と考え、パーソナルファイアウォールでの設定対象を誤る

→ 問題文の条件は“PC上のパーソナルファイアウォール”での制御に限定されています。

FAQ

Q: LさんPC側でインバウンド通信を禁止する設定ではいけませんか?

A: デフォルトゲートウェイから返る応答パケットまで届かなくなり、メール受信自体が不可能になります。業務影響を最小化しつつ盗聴を防ぐなら攻撃元であるNさんPC側を遮断する方が適切です。

A: デフォルトゲートウェイから返る応答パケットまで届かなくなり、メール受信自体が不可能になります。業務影響を最小化しつつ盗聴を防ぐなら攻撃元であるNさんPC側を遮断する方が適切です。

Q: NさんPCのインバウンドをすべて禁止すると、Nさん本人の業務に影響しませんか?

A: 通常業務でNさんPCがサーバから“着信接続”を受けるケースはほぼありません。必要であれば、社内サーバからの特定ポートだけ許可するホワイトリスト方式で実装します。

A: 通常業務でNさんPCがサーバから“着信接続”を受けるケースはほぼありません。必要であれば、社内サーバからの特定ポートだけ許可するホワイトリスト方式で実装します。

Q: ARPスプーフィング対策にスイッチ側設定(Dynamic ARP Inspection 等)を使う方が有効では?

A: もちろんスイッチ側対策も効果的ですが、本設問は「パーソナルファイアウォールでの設定」が前提です。ネットワーク機器が即時変更できない場合でも、エンドポイントでリスク低減が図れます。

A: もちろんスイッチ側対策も効果的ですが、本設問は「パーソナルファイアウォールでの設定」が前提です。ネットワーク機器が即時変更できない場合でも、エンドポイントでリスク低減が図れます。

関連キーワード: ARPスプーフィング、インバウンド通信、パーソナルファイアウォール、MITM, POP3