情報処理安全確保支援士 2013年 秋期 午後2 問02

スマートフォンを利用したリモートアクセス環境に関する次の記述を読んで、設問1~3に答えよ。

D社は、従業員数5,000名の情報システム会社である。D社は、東京に本社とデータセンタをもち、全国8か所に支店をもっている。D社従業員の多くは、他社との共同プロジェクトに参画する技術者、顧客訪問をする営業員などであり、主に社外で業務を行っている。

D社では、このような業務形態を踏まえて、従業員が社外でも効率よく業務を行えるよう、全従業員にモバイルPCを1台ずつ貸与している。

従業員は、インターネット接続環境があれば、モバイルPCをVPN経由で社内ネットワークに接続し、社内にいるときと同じように、メールサーバ及び社内Webサーバにアクセスできる(以下、社外からのメールサーバ及び社内Webサーバへのアクセスをリモートアクセスという)。モバイルPCとリモートアクセス環境は、業務を行うのに十分なものである。

モバイルPCをVPN経由で社内ネットワークに接続する際は、まず、VPNサーバに登録された利用者IDとパスワード(以下、VPN認証情報という)による利用者認証が行われる。さらに、モバイルPCからメールサーバにアクセスする際は、メールサーバに登録された利用者IDとパスワード(以下、メールサーバ認証情報という)による利用者認証が行われる。社内Webサーバにアクセスする際は、利用者認証は行われない。メールサーバ認証情報とVPN認証情報は異なるものを使用し、また、電子メール(以下、メールという)を他のメールアドレスに自動転送することがないよう、従業員がメールボックスの設定を変更できないようにしている。

モバイルPCに業務データを保存することは認められているが、情報漏えい対策としてハードディスク全体の暗号化が行われている。業務データを暗号化している場合でも、D社の管理及び規程が及ばないサービス又はシステム、例えば、クラウドコンピューティングサービス(以下、クラウドサービスという)によって提供されるサービス、オンラインストレージサービス、ファイル共有システムなどを利用して保管することは禁止されている。また、業務上必要な場合を除き、利用者がメールを社外のメールアドレスに転送することは禁止されている。

〔スマートフォンを利用したリモートアクセス環境の構築〕

D社は、従業員の利便性を更に向上させるために、移動中でもメールで社内及び顧客への連絡が行えるよう、モバイル PC に加えて個人所有のスマートフォンからリモートアクセスできる環境を構築することにした。ただし、社内Webサーバには機密情報が保管されているので、スマートフォンから社内Webサーバへのアクセスは認めないことにした。

情報システム部のX部長は、D社におけるスマートフォンからのリモートアクセス環境について、希望した従業員だけに利用させる前提で実現方法を検討し、情報セキュリティスペシャリストのZ主任のレビューを受けるよう、情報システム部のY氏に指示した。

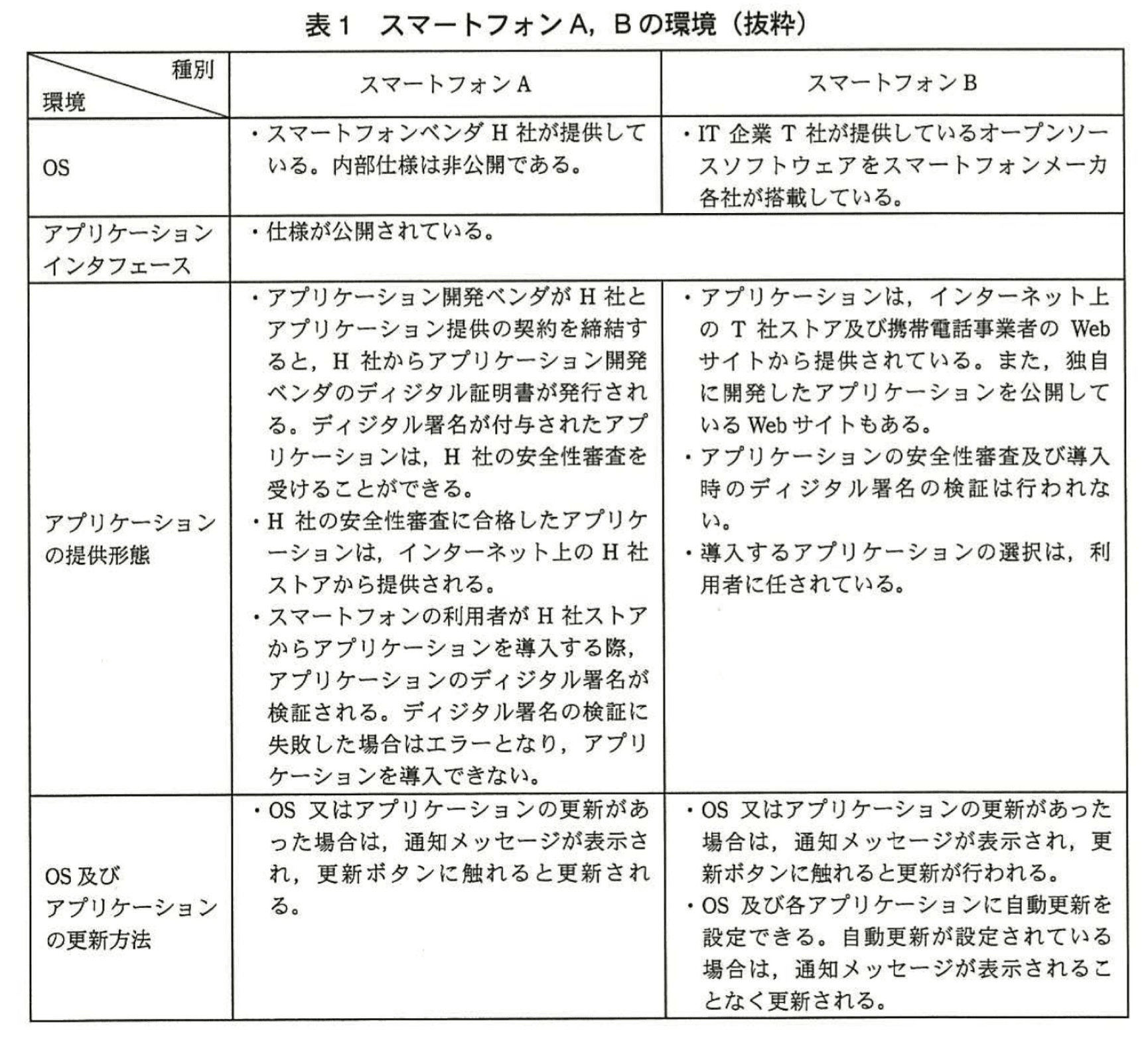

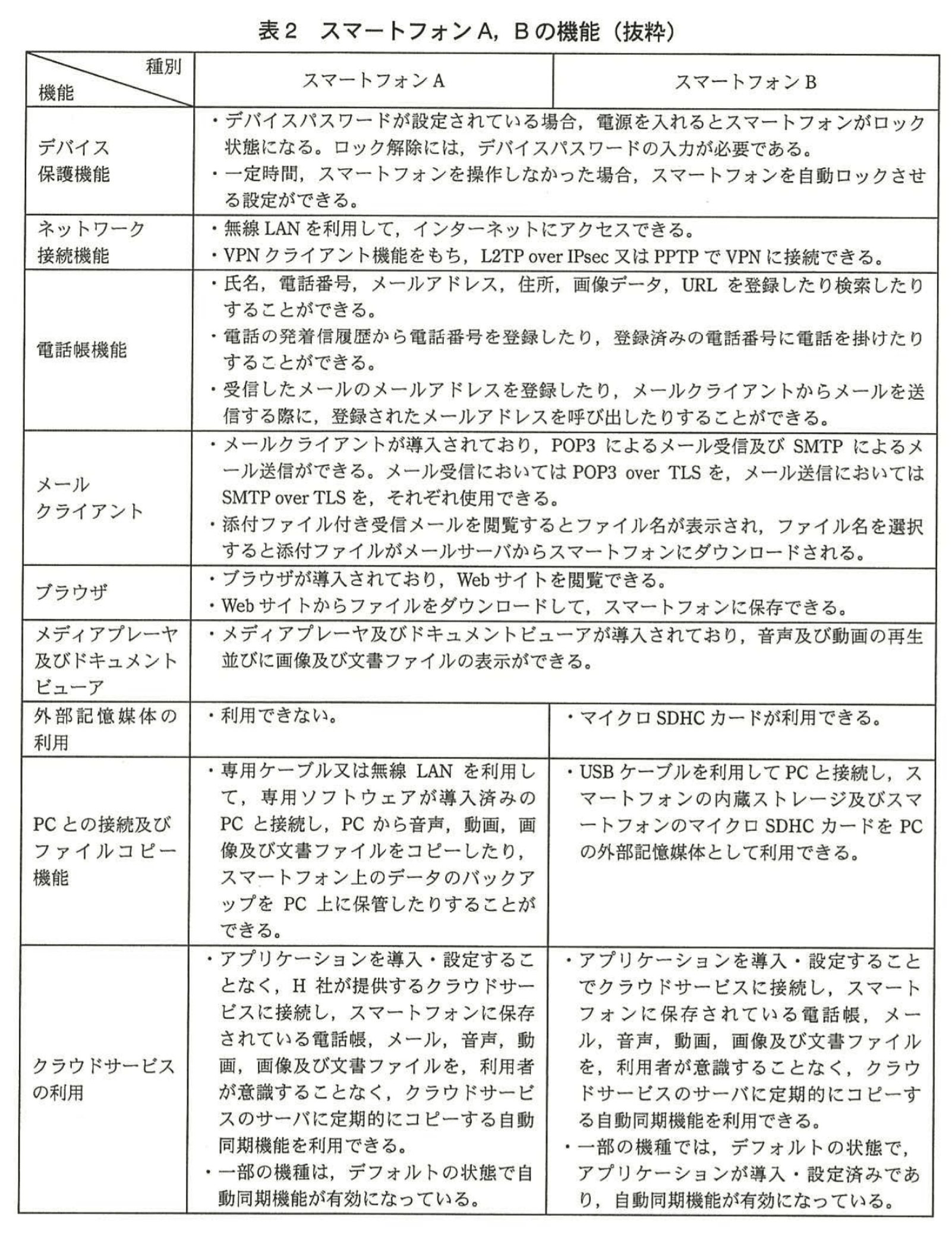

Y氏は、従業員の多くが所有している、スマートフォンA、Bの仕様を調査した。Y氏が整理した、スマートフォンA、Bの環境を表1に、機能を表2に、それぞれ示す。

Y氏は、スマートフォンからのリモートアクセス環境の案として、スマートフォンにメール及びメールアドレスを保存せずにメールを送受信できるようにする案1をまとめた。

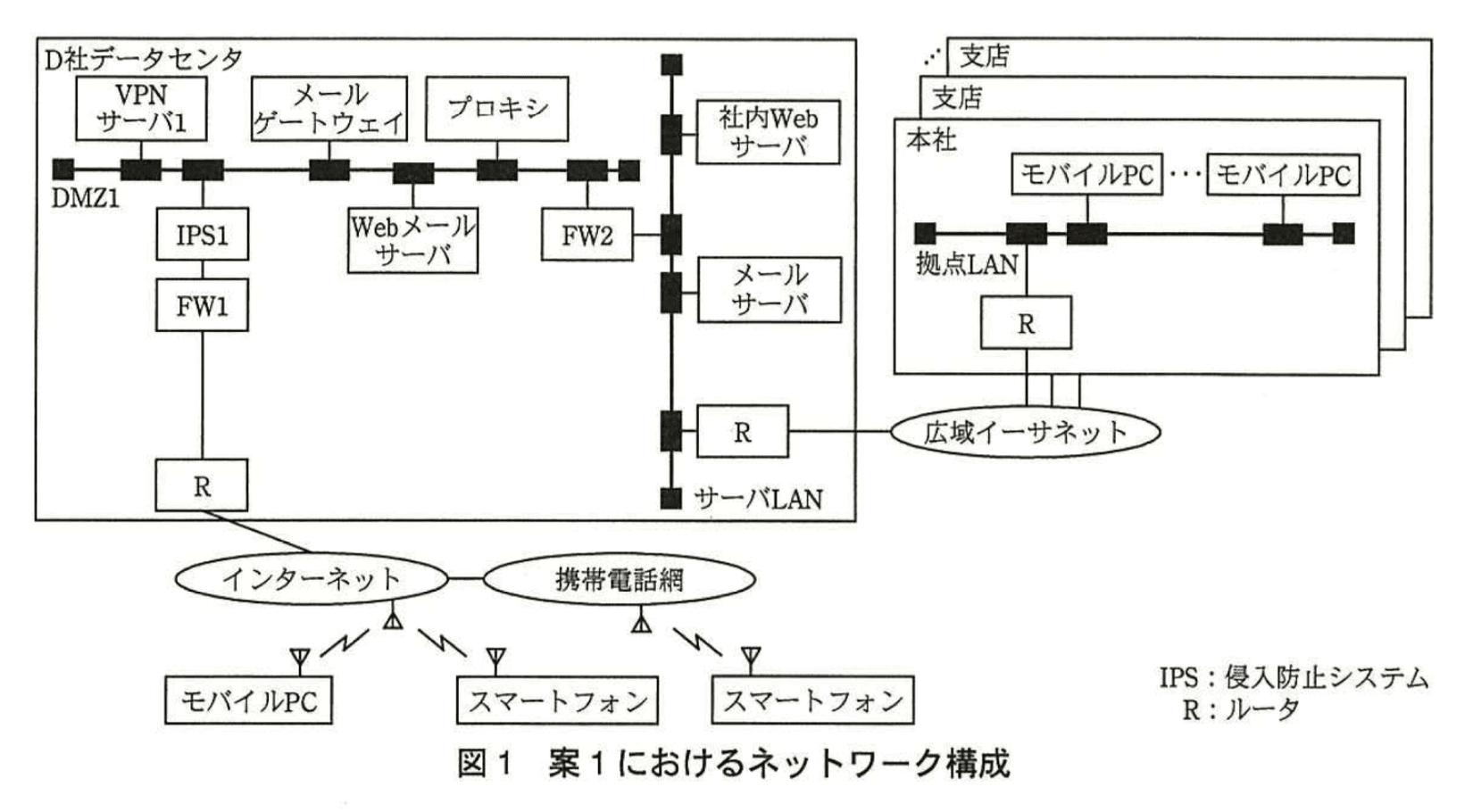

案1は、ネットワーク構成、実現方式、セキュリティ対策、スマートフォン利用手続及びセキュリティ規程から成っている。案1におけるネットワーク構成を図1に示す。以下、ネットワーク構成及びファイアウォール(以下、FWという)の設定において、各機器の冗長化、負荷分散装置、DNSに関する記載は省略する。

案1における実現方式は次のとおりである。

(1) スマートフォンのVPNクライアント機能を用いて、L2TP over IPsecで既存のVPNサーバ1に接続する。L2TPは、イーサネットフレームが変換されたPPPフレームをカプセル化してUDPで送受信するプロトコルであり、これとIPsecを組み合わせたものがL2TP over IPsecである。スマートフォンもモバイルPCもVPNサーバ1に接続された状態では、DMZ1のネットワークセグメントのIPアドレスが割り当てられ、DMZ1に接続されているのと同じように通信できる。

(2) Webメールサーバを構築し、スマートフォンのブラウザから利用できるようにする。Webメールサーバは、メールサーバに対してはメールクライアントとして動作し、スマートフォンに対してはアドレス帳とメールクライアントの機能をWebで提供する。スマートフォンのメールクライアントからメールサーバにアクセスすることは禁止する。

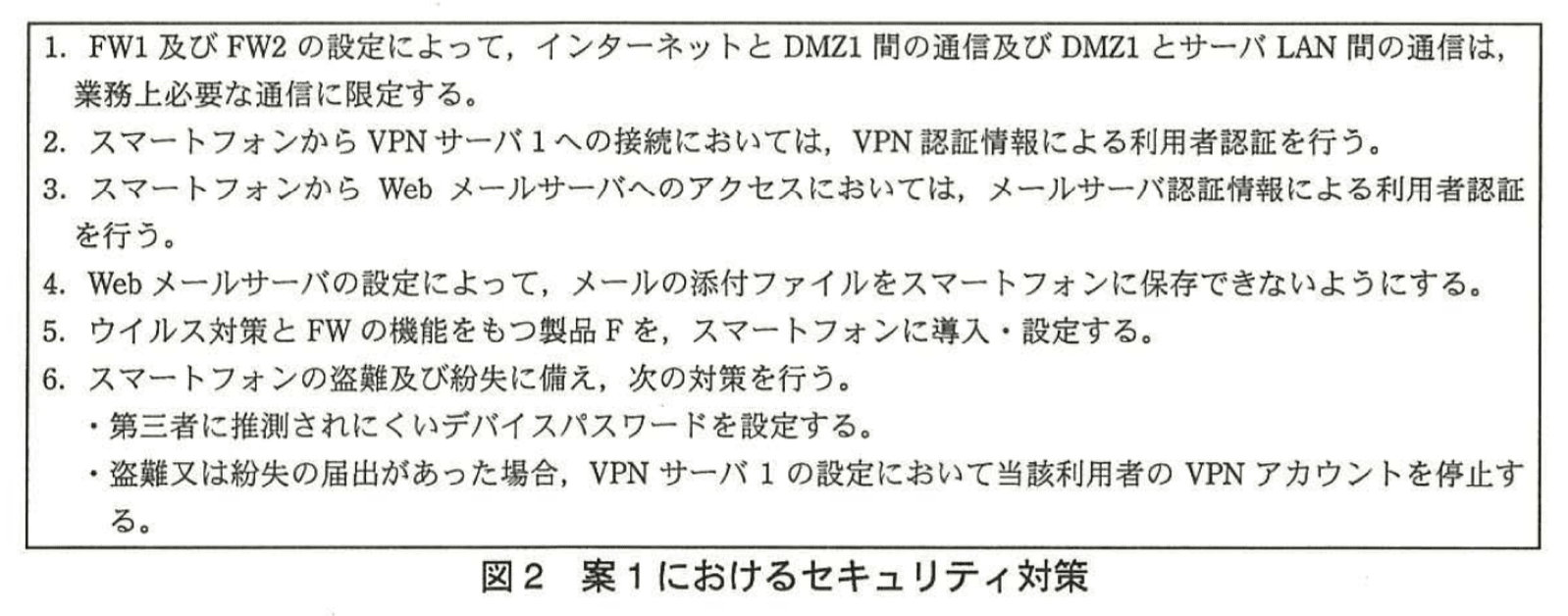

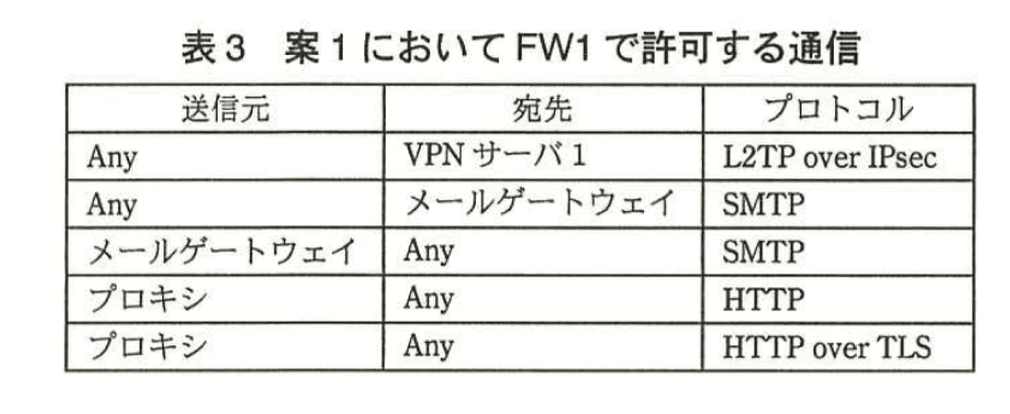

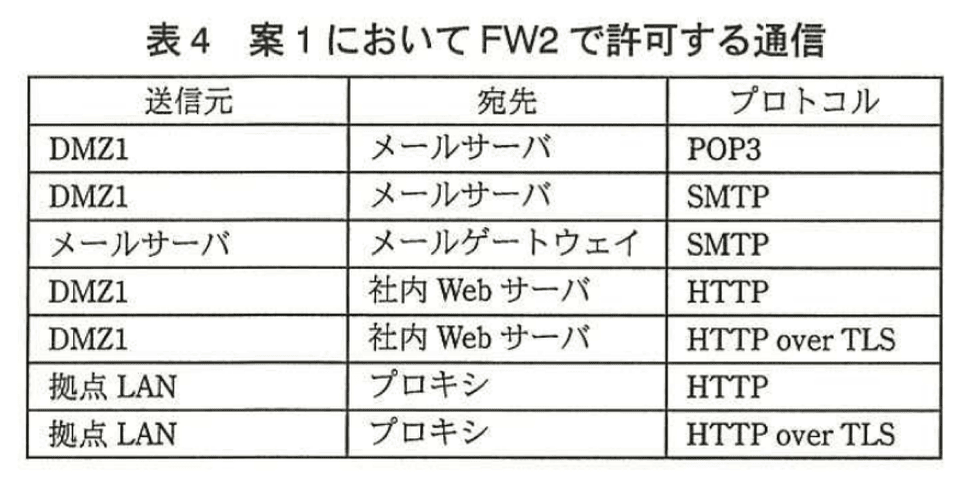

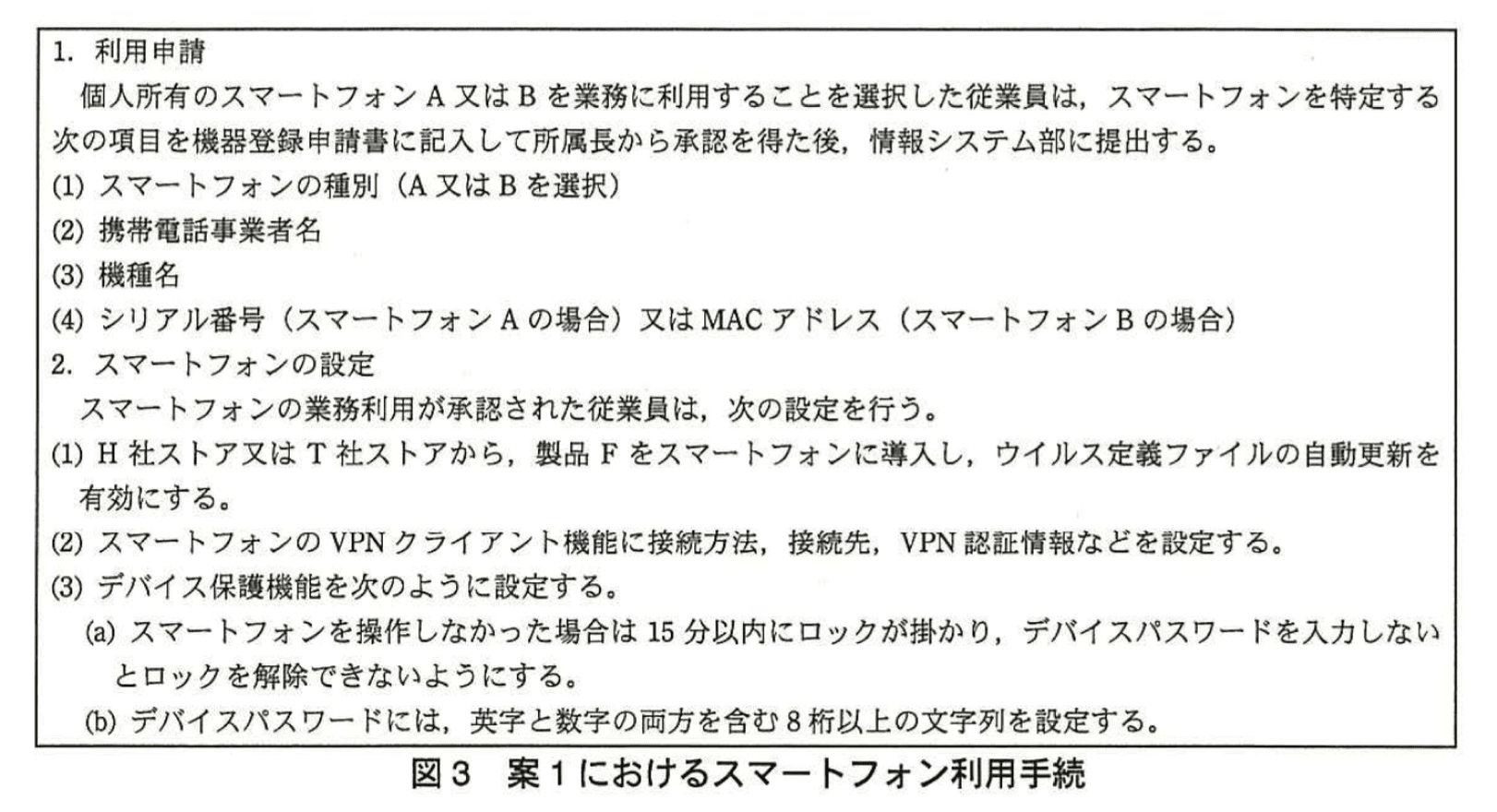

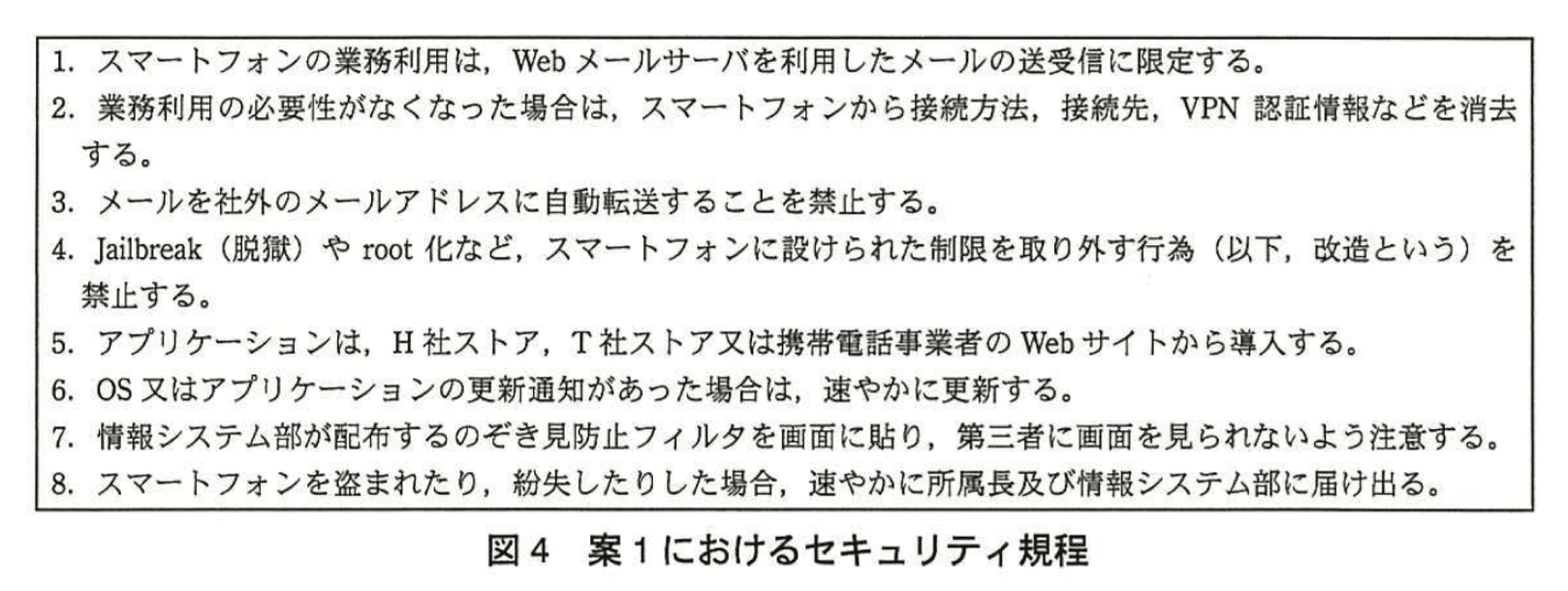

案1におけるセキュリティ対策を図2に、FW1及びFW2で許可する通信を表3及び表4に、スマートフォン利用手続きを図3に、セキュリティ規程を図4に示す。

Y氏は、案1について、Z主任のレビューを受けた。Z主任は、①D社が認めていないアクセスが技術的に可能になっている問題と、②スマートフォンの盗難又は紛失の届出があったときにとられる対策によって引き起こされる問題を指摘し、解決策をアドバイスした。また、Z主任は、セキュリティ規程に、“従業員はスマートフォンを業務に利用するか否かを自由に選択できる”と追記すること、及びスマートフォンを利用したリモートアクセス環境において想定されるセキュリティリスクと対策をまとめることをアドバイスした。

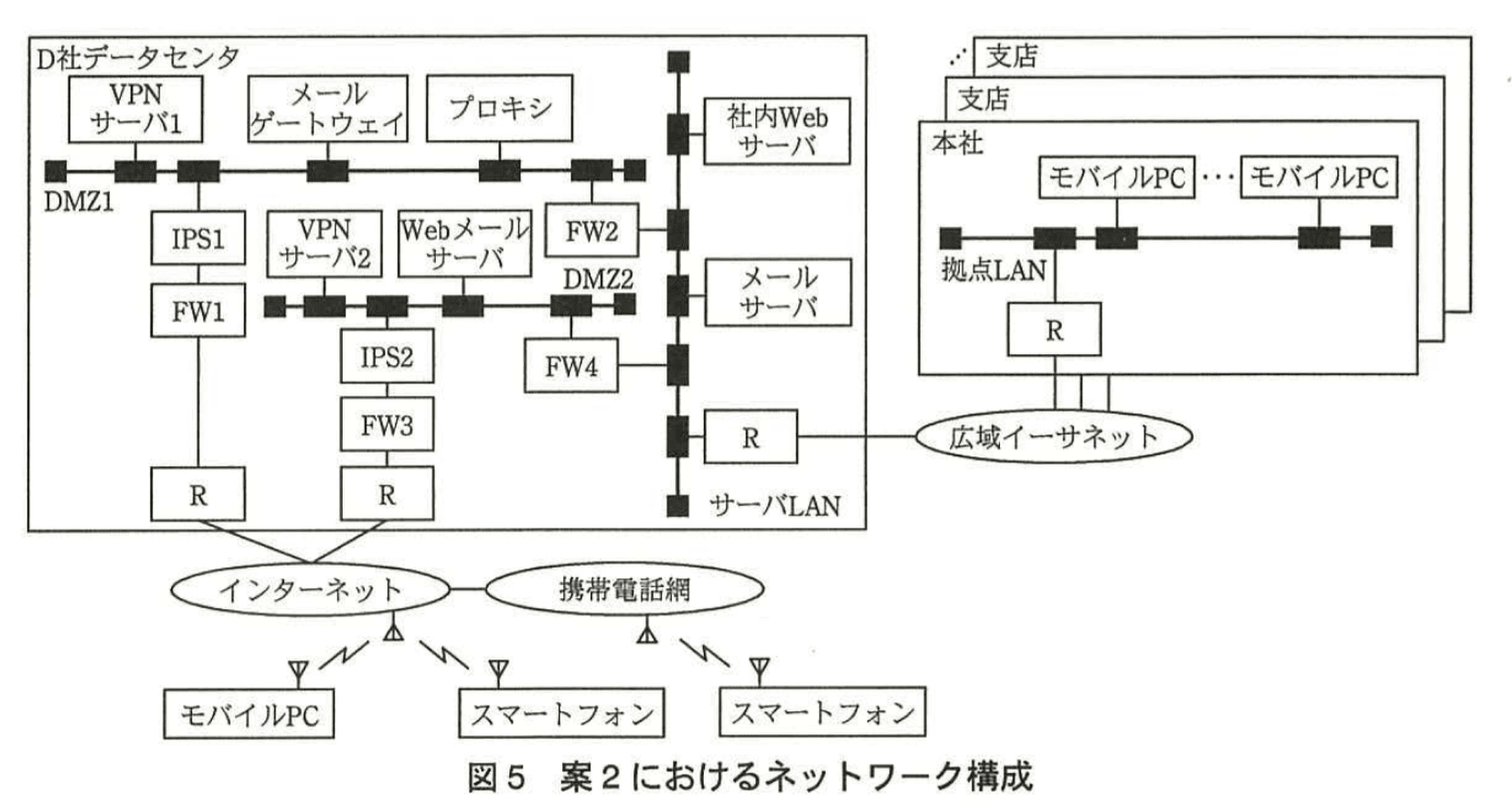

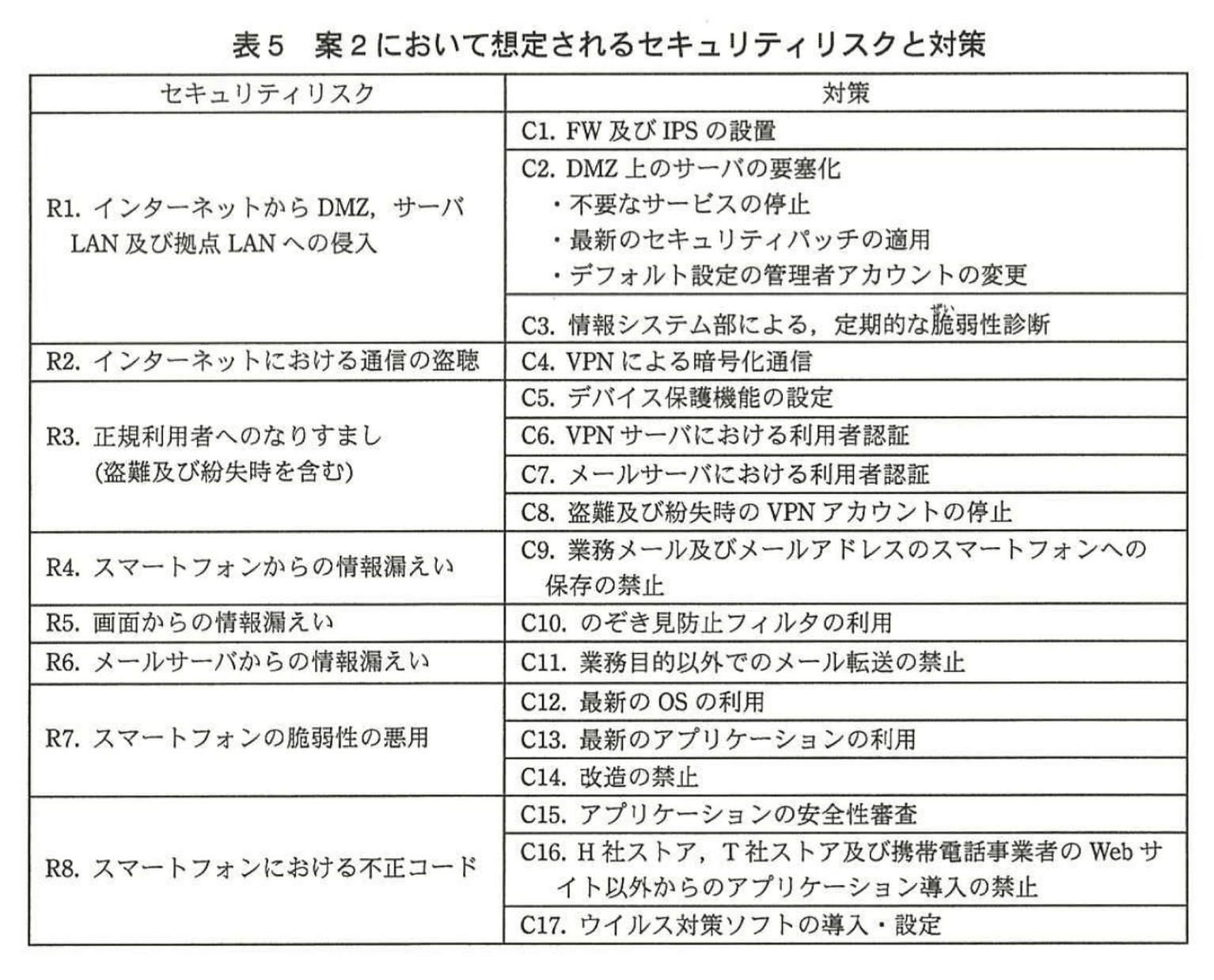

Y氏は、案1にZ主任のアドバイスを反映させた案2をまとめた。案2におけるネットワーク構成を図5に、想定されるセキュリティリスクと対策を表5に、それぞれ示す。

なお、FW1及びFW2の設定は表3、4と同じである。

Y氏は、案2について、Z主任のレビューを受けた後、X部長の承認を得た。

D社は、案2に基づいたリモートアクセス環境を構築し、運用を開始した。

〔リモートアクセス環境の改善〕

スマートフォンを利用したリモートアクセス環境の運用開始から1年後、D社では約半数の従業員がスマートフォンを業務に利用するようになった。情報システム部は、スマートフォンを業務に利用している従業員に対してアンケートを行い、満足度及び利用状況を調査した。調査の結果、次のことが分かった。

(1)スマートフォンを利用したリモートアクセス環境に対する満足度は高いが、顧客から送られてきたメールの添付ファイルをスマートフォンにダウンロードして、ドキュメントビューアで閲覧できるようにしてほしいという要望が多い。

(2)スマートフォンの通料金を節約するために、携帯電話を介したデータ通信を無効化して、無線LAN由でリモートアクセスを行っている従業員が多い。

一方、スマートフォンのアプリケーションの中には、利用者の位置情報、電話番号及び電話帳の情報をインターネット上のサーバに送信するものがあることが報道されている。

情報システム部はこれらの状況を踏まえ、リモートアクセス環境の改善に向けた検討を開始した。

X部長は、メールの添付ファイルをスマートフォンに保存することを認めた場合、スマートフォンに導入したアプリケーションが利用者の意図しない動作をし、情報漏えいが起きるリスクがあると考えた。そこで、必要となるセキュリティ対策を調査した上で、リモートアクセス環境の改善を検討するよう、Y氏に指示した。

Y氏が調査した結果、スマートフォンA、Bの設定、OS及びアプリケーションをサーバから一元管理する製品Eが販売されていることが分かった。製品Eは、スマートフォンに導入するEエージェントと、スマートフォンを管理したり通信を中継したりするEサーバから成る。EエージェントとEサーバは、互いにTCP/IPのプロトコルで通信することによって、次の機能を提供する。

・デバイス保護機能の設定及びスマートフォンの設定の監視と強制

・改造されたスマートフォンの検知

・OS及びスマートフォンに導入されているアプリケーションの名称及びバージョンなどの取得

・スマートフォン及び外部記憶媒体に保存されたデータの暗号化

・スマートフォン及び外部記憶媒体に保存された全データのリモート消去

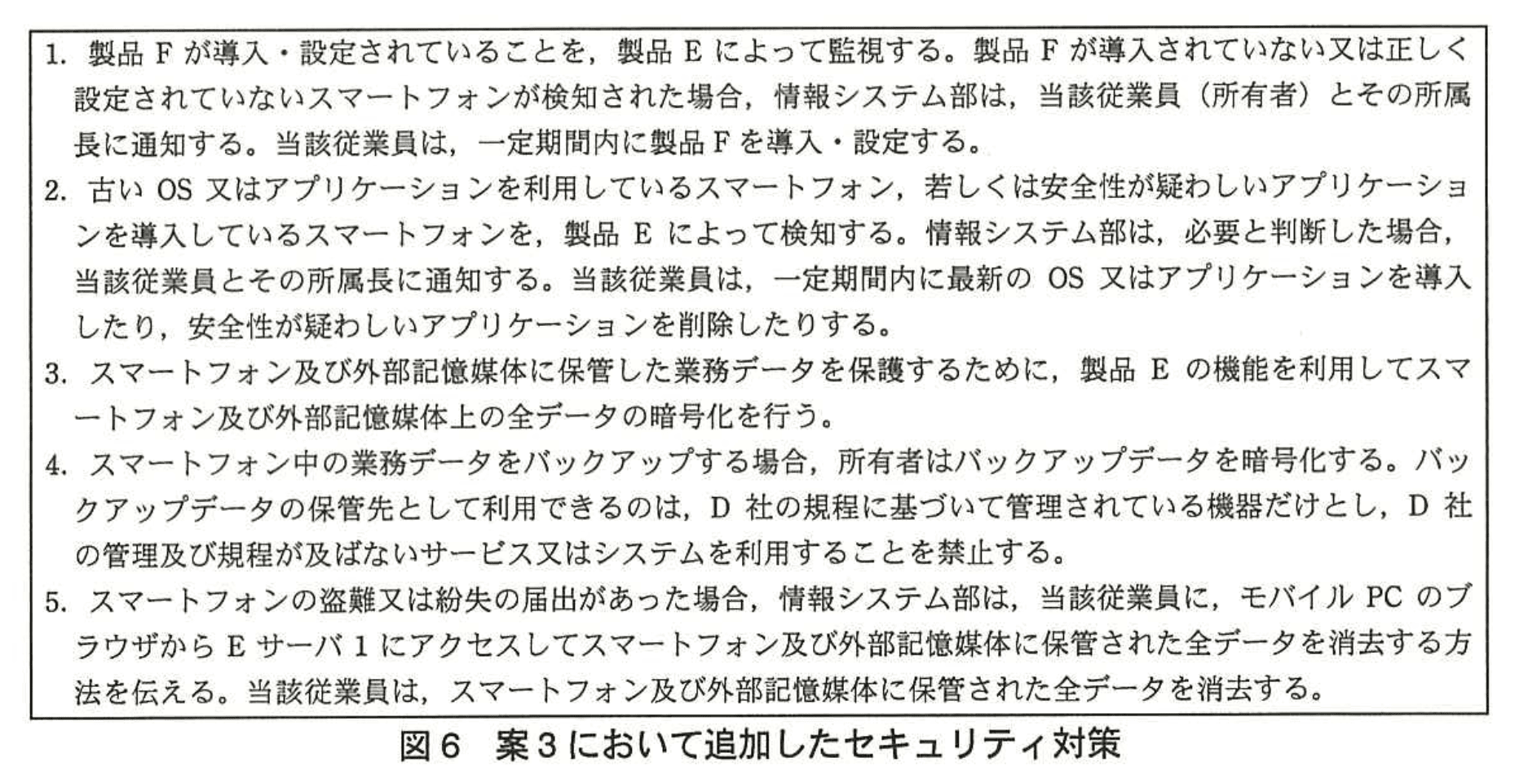

Y氏は、従業員の利便性を更に向上させるために、案3をまとめた。案3では、スマートフォン及び外部記憶媒体にメールの添付ファイルを保存することを認める一方、現在のリモートアクセス環境に製品 E を適用してスマートフォンのセキュリティ管理を強化する。Y 氏は、スマートフォンを管理する E サーバ1をサーバ LAN に、E サーバ1と E エージェント間の通信を中継する E サーバ2を DMZ2 に、それぞれ配置し、FW3 及び FW4 で必要な通信を許可することにした。案3において追加したセキュリティ対策を図6に示す。

Y氏は、案3をまとめた後に、スマートフォンの盗難又は紛失時のデータ消去手段として、製品 E を利用する方法以外に、携帯電話事業者のデータ消去サービスがあることを知った。そこで、どちらの方法を採用すべきかを、Z 主任に相談した。携帯電話事業者のデータ消去サービスには、製品 E と同等の機能を提供するサービスと、③携帯電話網を介したデータ通信を用いて、スマートフォン及び外部記憶媒体に保存したデータを消去するサービスの2種類があり、携帯電話網を介したデータ通信を用いるサービスだけを提供している携帯電話事業者もあることが分かった。Z主任は、図5を示しながら、スマートフォンの状態によっては、携帯電話網を介したデータ通信を用いる方法ではデータ消去が行えないので、製品Eを利用する方法で統一すべきであることをY氏に説明した。Y氏は、Z主任の説明を受けて案3を具体化し、Z主任のレビューを受けた。

案3のレビューにおいて、Z主任は、スマートフォンの仕様の一部が、D社の業務データ取扱事項違反の原因となり、セキュリティリスクがあることを指摘した。また、その対策として、スマートフォン利用手続にスマートフォンの設定について項目を追加することと、正しく設定されているかを製品Eの機能によって情報システム部が監視することをアドバイスし、それがどのような場合に効果があるかを説明した。

Y氏は、案3にZ主任のアドバイスを反映させた案4をまとめた。

〔同意書の検討]

Y氏が案4についてX部長に説明したところ、“スマートフォンの盗難又は紛失時における製品Eによるデータ消去は、業務データをスマートフォンに保存する場合のリスクに対する対策であるが、D社として、消去されるデータを具体的に示した上で従業員から事前に同意を得ておく必要がある”との指摘がX部長からあった。

X部長の指摘を受けて、Y氏は、製品Eによるセキュリティ対策の内容をセキュリティ規程に追記するとともに、スマートフォンの利用手続に同意書の提出を義務付ける項目を新たに設け、案5とし、X部長の承認を得た。

D社は、案5に基づいて、リモートアクセス環境の運用を開始した。

X部長は、今後、スマートフォンの高機能化に伴い、新しい脆弱性が発見されたり、対策技術が変化したりする可能性があると考え、Y氏に、スマートフォンの利用におけるセキュリティリスク及び対策技術の動向について、定期的に調査し、報告することを指示した。

設問1:〔スマートフォンを利用したリモートアクセス環境の構築〕について、設問1〜3に答えよ。

(1)本文中の下線①について、D社が認めていないアクセスとは何から何へのアクセスか。二つ挙げ、それぞれ25字以内で述べよ。また、下線①で述べた問題に対して、案2において講じられている対策を二つ挙げ、それぞれ50字以内で述べよ。

模範解答

アクセス:①:スマートフォンから社内Webサーバへのアクセス

②:スマートフォンからメールサーバへのアクセス

対策:①:スマートフォン用のDMZ2を追加し、スマートフォンとモバイルPCの通信経路を分離する。

②:FW4でスマートフォンから社内Webサーバ及びメールサーバへの通信を禁止する。

解説

解答の論理構成

-

D社がスマートフォンに許可した業務は、下記のとおり限定されています。

引用:「“スマートフォンから社内 Webサーバへのアクセスは認めない”」「“スマートフォンのメールクライアントからメールサーバにアクセスすることは禁止する。”」

したがって、この2経路は“認めていないアクセス”に該当します。 -

案1のネットワーク構成では、スマートフォンが「VPNサーバ1」に接続すると “DMZ1に接続されているのと同じように通信できる” ため、 ・DMZ1経由で「社内Webサーバ」に HTTP/HTTPS で到達可能

・DMZ1経由で「メールサーバ」に POP3/SMTP で到達可能

という技術的な抜け穴が生じます。これが下線①で指摘された問題です。 -

案2では、スマートフォン用の独立セグメント「DMZ2」を新設し、スマートフォンは「VPNサーバ2」へ接続する構成に変更されています(図5)。

併せて「FW4」を配置し、DMZ2 から「社内Webサーバ」および「メールサーバ」への通信を遮断しています。

これにより上記2経路の到達性が排除され、問題が解決されます。 -

以上より、解答は以下のとおり整理できます。

アクセス①:スマートフォン → 社内Webサーバ

アクセス②:スマートフォン → メールサーバ

対策① :DMZ2 と VPNサーバ2 を追加し、スマートフォンをモバイルPCとは別経路で収容する。

対策② :FW4 で DMZ2 から社内Webサーバ・メールサーバへの通信を禁止する。

誤りやすいポイント

- 「メールサーバ」は DMZ1 ではなく“サーバLAN”側にある点を見落とし、VPN接続の可視範囲を誤認しやすいです。

- スマートフォンが Webメール経由でメールを扱う設計であることを忘れ、「メールサーバへの直接アクセスは最初から禁止されている」と思い込むミスが頻出します。

- 対策として IPS やウイルス対策ソフトを挙げてしまい、下線①の“経路制御”の問題と合致しなくなる場合があります。

FAQ

Q: なぜ「VPNサーバ2」だけでなく「FW4」も必要なのですか?

A: VPNサーバ2でセグメントを分離しても、DMZ2からサーバLANへ抜ける経路が残っていれば同じ問題が再発します。FW4が通信自体を遮断することで、アクセス制御を多層化しています。

A: VPNサーバ2でセグメントを分離しても、DMZ2からサーバLANへ抜ける経路が残っていれば同じ問題が再発します。FW4が通信自体を遮断することで、アクセス制御を多層化しています。

Q: モバイルPCは従来どおり「VPNサーバ1」を使いますか?

A: はい。案2ではスマートフォンとモバイルPCを異なるVPNサーバに収容し、用途・ポリシを分離しています。

A: はい。案2ではスマートフォンとモバイルPCを異なるVPNサーバに収容し、用途・ポリシを分離しています。

Q: Webメールサーバはどのセグメントに配置されますか?

A: 図5では Webメールサーバも DMZ2 に配置され、スマートフォンは DMZ2 内で完結してメールを処理します。

A: 図5では Webメールサーバも DMZ2 に配置され、スマートフォンは DMZ2 内で完結してメールを処理します。

関連キーワード: VPN分離、DMZ, ファイアウォール、アクセス制御、セグメント化

設問1:〔スマートフォンを利用したリモートアクセス環境の構築〕について、設問1〜3に答えよ。

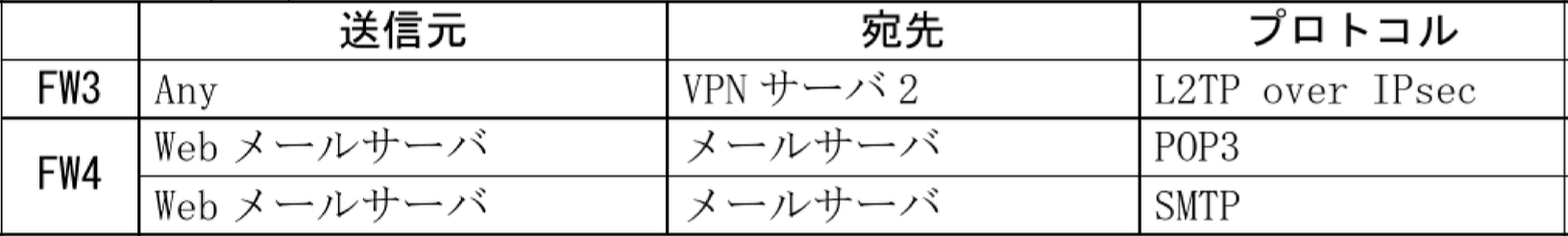

(2)FW3及びFW4において許可する通信を、表3及び表4の記述形式に倣ってFW3については一つ、FW4については二つ答えよ。

模範解答

解説

解答の論理構成

-

FW3 で通過させるべき通信の把握

• 「図5 案2におけるネットワーク構成」では、インターネット側から DMZ2 内の「VPNサーバ2」へ到達する経路に「FW3」が配置されています。

• スマートフォンは「L2TP over IPsec」で社内に接続する方式を維持しており( “スマートフォンのVPNクライアント機能を用いて、L2TP over IPsecで … 接続する” )、VPNトンネルの終端が「VPNサーバ2」に変更された点だけが案1と異なります。

• したがって FW3 では、送信元を限定できない(社外のどこからでもアクセスし得る)ため送信元は「Any」、宛先は「VPNサーバ2」、プロトコルは「L2TP over IPsec」を許可すればよいと導けます。 -

FW4 で通過させるべき通信の把握

• DMZ2 には「Webメールサーバ」があり、“Webメールサーバは、メールサーバに対してはメールクライアントとして動作し” と明記されています。

• メールクライアントがメールを受信する際は「POP3」、送信(転送)する際は「SMTP」を用いる点は案1の仕様と同一です。

• 「メールサーバ」はサーバLAN側にあるため、DMZ2 からサーバLANへ越境するトラフィックを制御するのが「FW4」です。

• 接続は「Webメールサーバ」が能動的に開始するため、送信元「Webメールサーバ」→宛先「メールサーバ」で2本の許可ルール(POP3 と SMTP)が必要になります。 -

以上を表3・表4と同じ書式に整理すると模範解答のとおりになります。

誤りやすいポイント

- FW3 と FW4 の位置関係を取り違え、VPN用ルールを FW4 に書いてしまう。図中の記号が多く、DMZ2 周辺の経路を見落としやすいです。

- POP3/SMTP の方向を逆に設定するミス。クライアント(Webメールサーバ)起点であることを忘れると、送信元・宛先を逆転させてしまいます。

- 「POP3 over TLS」を記述してしまうケース。TLS はスマートフォン⇔メールサーバ間の話で、DMZ2 内の Webメールサーバ─メールサーバ間では要求されていません。

- 「Any」を IP アドレスや “Internet” と書き換えて減点される例。表3・表4の書式に合わせ、「[Any]」をそのまま用いる必要があります。

FAQ

Q: FW3 で「PPTP」も許可した方が良いのでは?

A: 案2では VPN 方式として “L2TP over IPsec” のみが採用されています。PPTP を開けると不要な攻撃面を増やすだけなので許可しません。

A: 案2では VPN 方式として “L2TP over IPsec” のみが採用されています。PPTP を開けると不要な攻撃面を増やすだけなので許可しません。

Q: DMZ2 内なのに POP3/SMTP が平文で良いのですか?

A: DMZ2 とサーバLANはともにデータセンタ内で、FW4 により外部からは遮断されています。経路上で盗聴リスクが低いため TLS を必須としていません。

A: DMZ2 とサーバLANはともにデータセンタ内で、FW4 により外部からは遮断されています。経路上で盗聴リスクが低いため TLS を必須としていません。

Q: 送信元を「Any」にすると踏み台攻撃が心配ですが?

A: VPNサーバ2 では “VPNサーバにおける利用者認証” が行われます(表5 「C6」)。認証に通らなければトンネルは張られないため、ファイアウォールでは IP を限定せず Any としています。

A: VPNサーバ2 では “VPNサーバにおける利用者認証” が行われます(表5 「C6」)。認証に通らなければトンネルは張られないため、ファイアウォールでは IP を限定せず Any としています。

関連キーワード: DMZ, VPN, L2TP over IPsec, POP3, SMTP

設問1:〔スマートフォンを利用したリモートアクセス環境の構築〕について、設問1〜3に答えよ。

(3)本文中の下線②の問題を、50字以内で述べよ。また、この問題に対して、案2において講じられている対策を、50字以内で述べよ。

模範解答

問題:VPNアカウントを停止すると、モバイルPCから社内ネットワークに接続できなくなる。

対策:スマートフォンで利用するVPNアカウントを、モバイルPCで利用するものと別に作成する。

解説

解答の論理構成

- 盗難・紛失時の対策として、図2‐6 が

「盗難又は紛失の届出があった場合、VPNサーバ1の設定において当該利用者のVPNアカウントを停止する。」

と規定しています。 - しかし案1では、(1) で

「スマートフォンもモバイルPCもVPNサーバ1に接続された状態では…通信できる。」

と述べられており、モバイルPCも同じ VPN アカウントで接続していることが読み取れます。 - そのため、スマートフォンが紛失した従業員の VPN アカウントを停止すると、同一アカウントを使うモバイルPCまで社内ネットワークに接続できなくなります。

- 案2では、表5‐R3 の対策に

「[ C8 ] 盗難及び紛失時のVPNアカウントの停止」

と合わせて

「[ C6 ] VPNサーバにおける利用者認証」

が追加され、スマートフォン専用アカウントを発行して PC 用と分離する設計に変更されました。 - したがって、問題点は「アカウント停止によりモバイルPCも利用不可になる」ことであり、対策は「スマートフォン用に別アカウントを作る」ことになります。

誤りやすいポイント

- 「VPNサーバ1」と「VPNサーバ2」を混同し、案2でも同一アカウントだと誤解する。

- スマートフォン側だけに影響すると考え、モバイルPCの業務停止リスクに気付かない。

- アカウント分離ではなく多要素認証導入を正解と勘違いする。

FAQ

Q: なぜ案2では「VPNサーバ2」を追加したのですか?

A: Webメール専用の「VPNサーバ2」をDMZ2に置き、スマートフォン経由のトラフィックを分離して不要な内部到達性を減らすためです。

A: Webメール専用の「VPNサーバ2」をDMZ2に置き、スマートフォン経由のトラフィックを分離して不要な内部到達性を減らすためです。

Q: スマートフォンの VPN アカウントを個別発行しても運用が煩雑になりませんか?

A: 製品Eで一元管理できるためアカウント発行・停止は自動化可能で、運用負荷は限定的です。

A: 製品Eで一元管理できるためアカウント発行・停止は自動化可能で、運用負荷は限定的です。

Q: モバイルPCにも個別の VPN アカウントを再発行した方が安全では?

A: PC 側は既に資産管理下にあり盗難時の初動が確立しているため、分離すべき対象は BYOD のスマートフォンが優先されます。

A: PC 側は既に資産管理下にあり盗難時の初動が確立しているため、分離すべき対象は BYOD のスマートフォンが優先されます。

関連キーワード: VPN, アカウント管理、BYOD, アクセス制御、認証

設問1:〔スマートフォンを利用したリモートアクセス環境の構築〕について、設問1〜3に答えよ。

(4)表5中の対策C1〜C17の中から、対策の内容及び実施についてD社の管理が及ばないものを一つ選び、記号で答えよ。

模範解答

C15

解説

解答の論理構成

- 表5中の対策を確認すると、該当箇所は

“[ C15 ] アプリケーションの安全性審査”

である。 - D社が自社で実施・統制できる対策かを判断するには、スマートフォンA・Bのアプリ提供フローを参照する。

- スマートフォンAでは

“H社の安全性審査に合格したアプリケーションは、インターネット上のH社ストアから提供される。” - スマートフォンBでは

“アプリケーションの安全性審査及び導入時のディジタル署名の検証は行われない。”

- スマートフォンAでは

- どちらの場合も、審査主体は “H社” やストア運営側であり、D社ではない。D社にできるのは“導入禁止”や“検知・指導”といった受け身の措置であって、審査そのものを実施・管理する権限は及ばない。

- 他の対策(C1〜C14、C16、C17)は、FWの設置、VPN設定、製品Eによる監視、利用手続など、D社が自社ポリシと運用手順で実施・強制できるものばかりである。

- よって、D社の管理が及ばない対策は “[ C15 ]” となる。

誤りやすいポイント

- C12・C13(最新OS/アプリ利用)は「従業員任せで実質管理不能」と考えがちですが、製品Eでバージョンを検知し是正を強制できるため“及ぶ”に該当します。

- C16(公式ストア以外からの導入禁止)はポリシ違反者を製品Eで検知し指導できるため、管理可能です。

- スマートフォンBに安全性審査が無いことからC15を「実施できない=不要」と誤解し、別の記号を選択してしまうケースがあります。設問は“D社の管理が及ばない”点を問うているため、審査の有無ではなく主体が誰かを考える必要があります。

FAQ

Q: スマートフォンBは審査自体が無いのに、なぜ C15 が対策として挙がっているのですか?

A: D社は「安全性審査済みのアプリのみ導入可」というポリシを想定しています。しかし審査を行うのはストア運営者であり、D社は結果を受け取るだけなので、管理外という位置づけになります。

A: D社は「安全性審査済みのアプリのみ導入可」というポリシを想定しています。しかし審査を行うのはストア運営者であり、D社は結果を受け取るだけなので、管理外という位置づけになります。

Q: C16(公式ストア以外からの導入禁止)が守られない場合、D社はどうやって検知しますか?

A: 製品Eの“導入アプリ一覧取得”機能で、インストールされたパッケージ名や署名情報を収集し、公式ストア登録状況と突き合わせることで検知できます。

A: 製品Eの“導入アプリ一覧取得”機能で、インストールされたパッケージ名や署名情報を収集し、公式ストア登録状況と突き合わせることで検知できます。

Q: C1(FW及びIPSの設置)はクラウド利用時にも有効ですか?

A: 原則として境界防御策なのでクラウド上のシステムには直接適用しづらいですが、VPN経由で社内を通過させる設計にすれば一定の効果を持たせられます。

A: 原則として境界防御策なのでクラウド上のシステムには直接適用しづらいですが、VPN経由で社内を通過させる設計にすれば一定の効果を持たせられます。

関連キーワード: 境界防御、アプリ署名、VPN認証、デバイス管理、情報漏えい対策

設問2:〔リモートアクセス環境の改善〕について、(1)〜(3)に答えよ。

(1)本文中の下線③のサービスについて、製品Eを利用すればデータを消去できるが、下線③のサービスではデータを消去できないのは、スマートフォンがどのような状態のときか。30字以内で述べよ。

模範解答

携帯電話網を介さずにインターネットに接続されている状態

解説

解答の論理構成

-

サービスの前提を確認

- 下線③は「携帯電話網を介したデータ通信を用いて、スマートフォン及び外部記憶媒体に保存したデータを消去するサービス」です。

- したがって、このサービスが動作するには“携帯電話網”経由の通信が必須となります。

-

スマートフォン側の実際の利用状況

- 本文には「携帯電話を介したデータ通信を無効化して、無線LAN由でリモートアクセスを行っている従業員が多い」とあります。

- 無線 LAN だけでインターネットに接続している場合、携帯電話網経由の通信は遮断されています。

-

両者を組み合わせた結論

- 携帯電話網が使えない状態では、下線③のサービスは指示を届けられずデータ消去が実行できません。

- 一方、製品Eは「EエージェントとEサーバは、互いにTCP/IPのプロトコルで通信」する仕組みなので、無線LAN経由でも命令を受け取れます。

- よって「携帯電話網を介さずにインターネットに接続されている状態」のときにサービスの不達が発生します。

誤りやすいポイント

- 携帯電話網が圏外=消去不可とだけ覚え、利用者が意図的に「携帯電話を介したデータ通信を無効化」するケースを見落とす。

- 無線LAN経由でも携帯電話事業者のサービスが使えると誤認する。

- 製品Eの通信条件(TCP/IP であれば経路を問わない)と対比せずに理由を説明しようとして論旨がぼやける。

FAQ

Q: Wi-Fi でも携帯電話事業者が提供するサービスは利用できませんか?

A: 本文が示す下線③のサービスは「携帯電話網を介したデータ通信」を前提としており、Wi-Fi 経由の TCP/IP には対応していません。

A: 本文が示す下線③のサービスは「携帯電話網を介したデータ通信」を前提としており、Wi-Fi 経由の TCP/IP には対応していません。

Q: 機内モードの場合も消去できませんか?

A: 機内モードでは携帯電話網が完全に遮断されるため、下線③のサービスでは消去できません。製品Eなら Wi-Fi 接続さえあれば実行可能です。

A: 機内モードでは携帯電話網が完全に遮断されるため、下線③のサービスでは消去できません。製品Eなら Wi-Fi 接続さえあれば実行可能です。

Q: 製品Eは必ずインターネット接続が必要ですか?

A: はい。EエージェントとEサーバ間はTCP/IP通信を行うため、携帯電話網でもWi-Fiでもよいのでインターネット経由の接続が必要です。

A: はい。EエージェントとEサーバ間はTCP/IP通信を行うため、携帯電話網でもWi-Fiでもよいのでインターネット経由の接続が必要です。

関連キーワード: 無線LAN, 携帯電話網、リモートワイプ、TCP/IP, セルフサービス

設問2:〔リモートアクセス環境の改善〕について、(1)〜(3)に答えよ。

(2)Z主任が、“D社の業務データ取扱事項違反の原因となる”と指摘したスマートフォンの仕様を、40字以内で述べよ。また、Z主任がアドバイスした、スマートフォン利用手続に追加する項目の内容を、20字以内で述べよ。

模範解答

仕様:一部の機種では、デフォルト設定の状態で自動同期機能が有効になっている。

内容:自動同期機能を無効にする。

解説

解答の論理構成

- D社の禁止事項

・問題文冒頭で、クラウドサービスなど「D社の管理及び規程が及ばないサービス又はシステム…を利用して保管することは禁止」と明記されています。 - スマートフォン側の初期設定

・表2「クラウドサービスの利用」に、スマートフォンAは「一部の機種は、デフォルトの状態で自動同期機能が有効になっている。」、スマートフォンBも「一部の機種では、デフォルトの状態で…自動同期機能が有効になっている。」とあります。 - 違反が発生する理由

・“自動同期機能”は電話帳や文書ファイルを「利用者が意識することなく、クラウドサービスのサーバに定期的にコピー」します。会社が禁止するクラウド転送が自動的に行われてしまうため、D社の業務データ取扱事項に抵触します。 - Z主任の指摘

・上記仕様が原因で「業務データ取扱事項違反」が起こり得ると判断し、スマートフォン利用手続に“自動同期機能を無効にする”設定項目を追加するよう助言しました。

誤りやすいポイント

- 「外部記憶媒体の利用」やUSB接続と混同し、クラウド同期リスクを見逃す。

- スマートフォンAとBの表現の違いに惑わされ、両方に共通する“自動同期機能が有効”という本質を抽出できない。

- 利用手続きとセキュリティ規程のどちらに追加するのか取り違える。

FAQ

Q: 自動同期機能を完全に禁止せず“無効化手順を規定”するだけで十分ですか?

A: 利便性と管理負荷の両立を図るためです。利用者が手続きで無効化し、製品Eで設定監視を行う二重チェック体制を組みます。

A: 利便性と管理負荷の両立を図るためです。利用者が手続きで無効化し、製品Eで設定監視を行う二重チェック体制を組みます。

Q: “改造の禁止”だけではクラウド同期問題を防げないのですか?

A: 改造せずとも初期設定で同期が行われるため、防げません。設定自体を制御する必要があります。

A: 改造せずとも初期設定で同期が行われるため、防げません。設定自体を制御する必要があります。

Q: 同期先クラウドが国内サーバなら問題ありませんか?

A: サーバの所在地ではなく「D社の管理及び規程が及ばないサービス」である点が問題です。場所に依存せず禁止対象です。

A: サーバの所在地ではなく「D社の管理及び規程が及ばないサービス」である点が問題です。場所に依存せず禁止対象です。

関連キーワード: 自動同期、クラウドサービス、デバイス制御、セキュリティポリシー

設問2:〔リモートアクセス環境の改善〕について、(1)〜(3)に答えよ。

(3)案2において従業員が行っていた対策のうち、案4においては情報システム部が製品Eを利用して監視するとしているものを、表5中の対策C1〜C17の中から全て選び、記号で答えよ。

模範解答

C5, C12, C13, C14, C16, C17

解説

解答の論理構成

-

案2までは、従業員自身が端末側で実施する対策として

・「図3」に “デバイス保護機能を…設定する”

・“H社ストア又はT社ストアから、製品Fを…導入”

・「図4」に “改造を禁止する”、“アプリケーションは…Webサイトから導入する” などが課されていました。

これらは表5の

‐ C5「デバイス保護機能の設定」

‐ C14「改造の禁止」

‐ C16「H社ストア、T社ストア及び携帯電話事業者のWebサイト以外からのアプリケーション導入の禁止」

‐ C17「ウイルス対策ソフトの導入・設定」

に相当します。 -

案4では、製品E(MDM)が導入され、「図6」に

・“製品Fが導入・設定されていることを、製品Eによって監視する。”

・“古いOS又はアプリケーション…を、製品Eによって検知する。”

・“…改造されたスマートフォンの検知”

・“安全性が疑わしいアプリケーションを導入しているスマートフォンを…検知する。”

と記載されています。

したがって表5で “端末利用者の自己管理 → 情報システム部が製品Eで監視” に変更された項目は

C5, C12, C13, C14, C16, C17 となります。 -

他の対策との整理

・C1, C2, C3, C4, C6, C7, C8, C9, C10, C11, C15 は、依然としてネットワーク装置設定や組織ルールで対応しており、MDM監視対象に移管されていません。

・C12「最新のOSの利用」と C13「最新のアプリケーションの利用」は、図6‐2 の “古いOS又はアプリケーション…” の検知対象であるため選択します。

・C15「アプリケーションの安全性審査」は、導入前審査の仕組みであり図6に相当記述がないため除外します。 -

以上より、問われた “全て選び” に該当する記号は

C5, C12, C13, C14, C16, C17 です。

誤りやすいポイント

- C15を選んでしまう

「図6」は“安全性が疑わしいアプリケーションを削除”とは述べていますが、審査プロセス(C15)の移管には触れていません。 - C6〜C8を選んでしまう

利用者認証やアカウント停止は末端端末ではなくVPNサーバ側の運用で、MDM監視とは関係しません。 - “監視”と“強制”を混同

問題は “製品Eを利用して監視” と書いており、ネットワーク境界装置で強制される対策は対象外です。

FAQ

Q: なぜC12とC13が両方必要なのですか?

A: 「最新のOSの利用」と「最新のアプリケーションの利用」は別々に管理されるためです。「図6」に “古いOS又はアプリケーション…” と両方の語が並記されており、MDMで双方を検知・通知すると明示されています。

A: 「最新のOSの利用」と「最新のアプリケーションの利用」は別々に管理されるためです。「図6」に “古いOS又はアプリケーション…” と両方の語が並記されており、MDMで双方を検知・通知すると明示されています。

Q: C5(デバイス保護機能)は、従業員が設定した後ずっと有効だから監視不要では?

A: 設定後に無効化されるリスクがあります。MDMで継続監視していれば、パスワード解除やロック時間変更など不正な設定変更が即座に検出できます。

A: 設定後に無効化されるリスクがあります。MDMで継続監視していれば、パスワード解除やロック時間変更など不正な設定変更が即座に検出できます。

Q: 製品EがあればC17(ウイルス対策ソフト)をやめても良いのでは?

A: 図6‐1に “製品Fが導入・設定されていることを、製品Eによって監視する” とあり、MDMはウイルス対策を補完する仕組みです。よってインストール自体は必須で、監視対象に移っただけです。

A: 図6‐1に “製品Fが導入・設定されていることを、製品Eによって監視する” とあり、MDMはウイルス対策を補完する仕組みです。よってインストール自体は必須で、監視対象に移っただけです。

関連キーワード: モバイルVPN, MDM, リモートワイプ、アプリケーション署名、端末暗号化

設問3:

〔同意書の検討〕について、X部長が考えた、従業員から事前に得ておく同意とはどのような内容か。50字以内で具体的に述べよ。

模範解答

スマートフォンの盗難又は紛失の届出があったときに、従業員個人のデータも消去されること

解説

解答の論理構成

- 【問題文】では、“スマートフォンの盗難又は紛失時のデータ消去手段として、製品 E を利用する方法”が採用されました。このとき製品 E は “スマートフォン及び外部記憶媒体に保存された全データのリモート消去” を行う機能を持つと記載されています。

- さらに〔同意書の検討〕で X部長 は、「消去されるデータを具体的に示した上で従業員から事前に同意を得ておく必要がある」と指摘しました。ここで“全データ”には当然、会社の業務データだけでなく従業員個人の私的データも含まれます。

- よって、事前同意の対象は「業務データだけでなく私的データも含めて一括消去されること」になります。

- 以上を踏まえ、模範解答は「スマートフォンの盗難又は紛失の届出があったときに、従業員個人のデータも消去されること」となります。

誤りやすいポイント

- 「業務データのみが消去対象」と早合点し、個人データへの言及を忘れる失点。

- “届出があったとき”という条件を落とし、常時監視で勝手に消去されると誤解するケース。

- 消去手段を「携帯電話事業者のデータ消去サービス」と取り違えるミス。問題文では最終的に「製品 E」を採用しています。

- 「VPNアカウント停止」と混同し、目的違いの説明を書くミス。

FAQ

Q: なぜ私的データまで消去する必要があるのですか?

A: 製品 E の機能は “スマートフォン及び外部記憶媒体に保存された全データのリモート消去” です。部分的な選択削除は保証されていないため、業務データ保護を確実にするには全消去せざるを得ません。

A: 製品 E の機能は “スマートフォン及び外部記憶媒体に保存された全データのリモート消去” です。部分的な選択削除は保証されていないため、業務データ保護を確実にするには全消去せざるを得ません。

Q: 同意書で具体的に列挙すべき「データ」とは何を指しますか?

A: 電子メールの添付ファイル、写真・動画、連絡先、ダウンロード済みファイルなど、スマートフォンと外部記憶媒体に保存されうる全てのデータが対象です。

A: 電子メールの添付ファイル、写真・動画、連絡先、ダウンロード済みファイルなど、スマートフォンと外部記憶媒体に保存されうる全てのデータが対象です。

Q: 届出が遅れた場合はどうなりますか?

A: 情報システム部が“VPNアカウントの停止”を行いますが、物理的にデバイスが第三者の手に渡った状態では全消去が間に合わない恐れがあります。したがって迅速な届出が前提となります。

A: 情報システム部が“VPNアカウントの停止”を行いますが、物理的にデバイスが第三者の手に渡った状態では全消去が間に合わない恐れがあります。したがって迅速な届出が前提となります。

関連キーワード: リモートワイプ、BYOD, 事前同意、データ漏えい対策、端末管理