情報処理安全確保支援士 2013年 春期 午後1 問01

マルウェア解析に関する次の記述を読んで、設問1~3に答えよ。

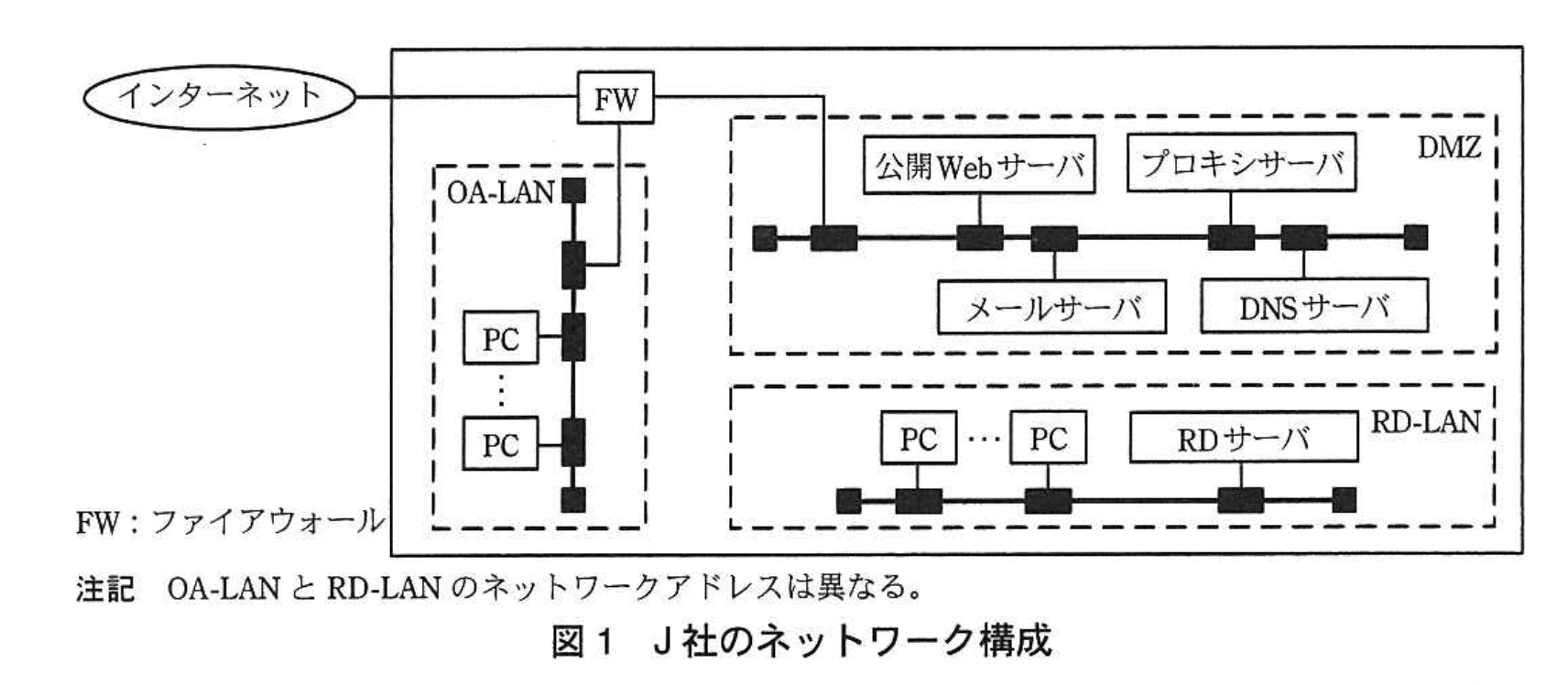

J社は、新薬の研究開発を行っている従業員数100名の研究所であり、ある特殊な分野の研究開発で世界的に高い評価を受けている。J社のネットワークは、研究開発事業で利用するネットワーク(以下、RD-LANという)、外部との情報交換に利用するネットワーク(以下、OA-LANという)及びDMZの三つで構成されている。J社のネットワーク構成を図1に示す。

(1)RD-LANはRDサーバと十数台のPCで構成されている。RDサーバには、J社において最も機密度が高い情報である新薬の研究報告書が、電子ファイルとして保管されている。機密保護の観点から、RD-LANは、他のネットワークと物理的に隔離されている。RD-LANと他のネットワーク間のデータの受渡しは、J社の情報セキュリティボリシに従ってJ社所有のUSBメモリを介して行われ、必要最小限にとどめられている。

(2)OA-LANは100台のPCで構成されている。PCは業務に必要な電子メールの送受言及びインターネット上のWebの閲覧に利用されている。

(3)DMZは、公開Webサーバ、プロキシサーバなどで構成されている。プロキシサーバは、ブラックリストに登録したURLへのWebアクセスを遮断するフィルタリング機能をもっているが、J社では何も登録していない。

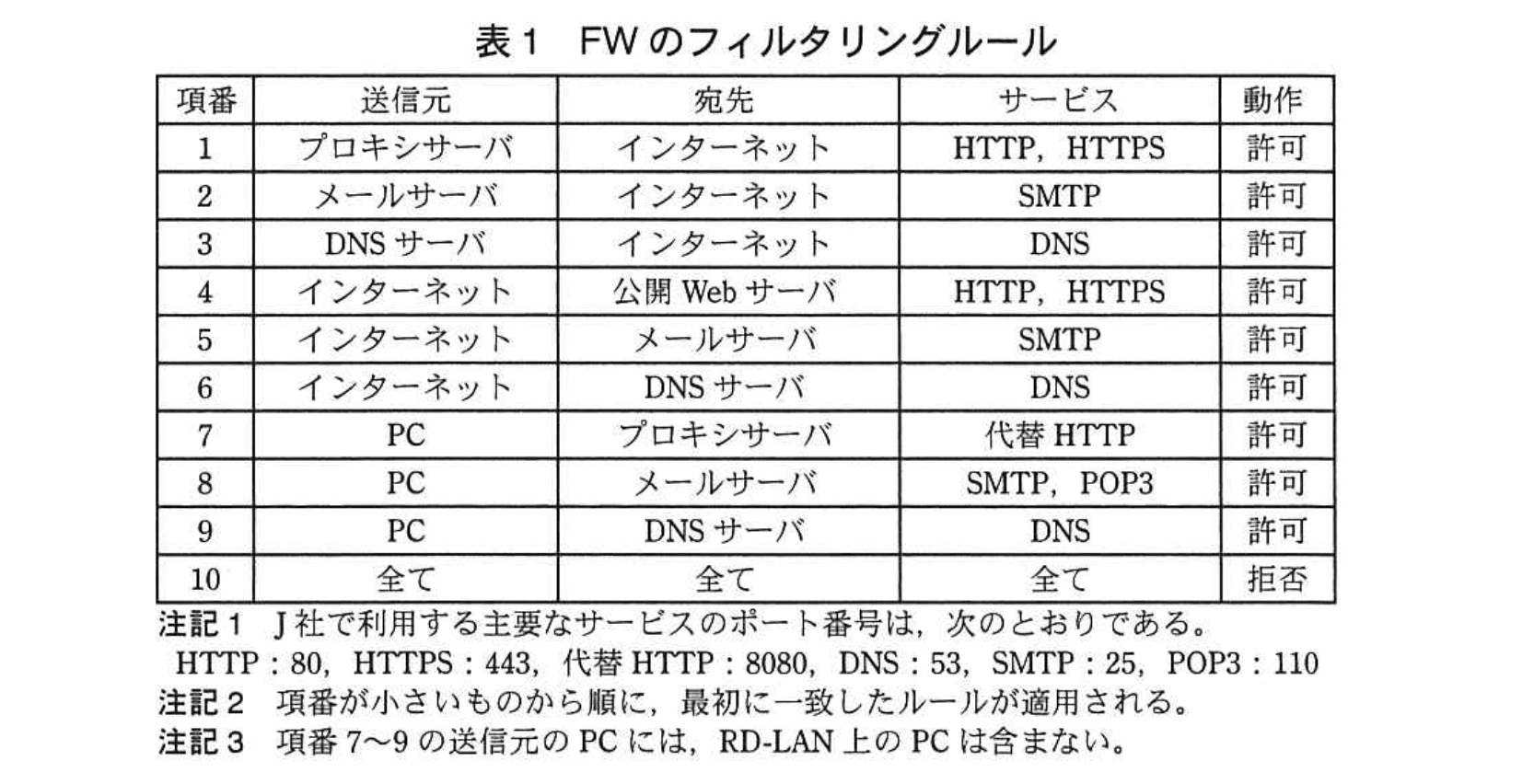

全てのPC、RDサーバ、DMZの各サーバ及びネットワーク機器には固定のIPアドレスが設定されており、RD-LANのPCとRDサーバを除いて、デフォルトゲートウェイが設定されている。また、全てのPC、RDサーバ及びDMZの各サーバにはウイルス対策ソフトがインストールされており、OA-LANのPCには、Webを閲覧する際に利用するZブラウザがインストールされている。現在、最新のZブラウザはバージョン3であるが、従業員の中には、操作しやすいという理由で、古いバージョン2のZブラウザを利用している者もいる。また、各サーバではサーバへのアクセスのログを取得している。FWでは許可及び拒否する全ての通信のログを取得している。J社のFWのフィルタリングルールを表1に示す。

〔過去のウイルス感染事例〕

J社では数年前に、公開Webサーバの情報が愉快犯と思われる攻撃者によって改ざんされるという事件があった。原因は、公開Webサーバに利用していたミドルウェアが脆弱性のあるバージョンのままとなっていたことにあった。しかも、それだけでなく、公開Webサーバのウイルス定義ファイルが古かったことから、ウイルスにも感染していた。この時には、J社のセキュリティ管理者であるY主任が、セキュリティベンダX社のS氏に協力を仰ぎ、公開Webサーバのミドルウェアのバージョンを更新するとともにウイルスを駆除した上で、念のためDMZの全サーバとOA-LANの全PCについて最新のウイルス定義ファイルでフルスキャンを行い、ウイルスに感染していないことを確認している。

〔マルウェアの検出〕

今年になって、マルウェアの攻撃による情報漏えい事件の発生が相次いで報道されていることから、S 氏は Y主任に、マルウェアの感染の有無を確認する検査サービスを提案した。S 氏によると、検査サービスは、専門のアナリストが専用ツールで PC を調査し、疑わしい検体が発見された場合、解析を行うことで、ウイルス対策ソフトでは検出できないマルウェアを検出できるという。Y主任は、RD-LAN は重要度の高い機密情報が保管されているが、インターネットとは接続されていないので、検査サービスを受けるまでもないと考えた。一方、OA-LAN はインターネットと接続されていることから、念のため OA-LAN の PC のうち 50 台について、検査サービスを受けることにした。検査の結果、5 種類のマルウェアが発見された。Y主任はマルウェアの影響などを明らかにするために、S 氏にマルウェアの詳細な解析を依頼した。

〔マルウェアの解析結果〕

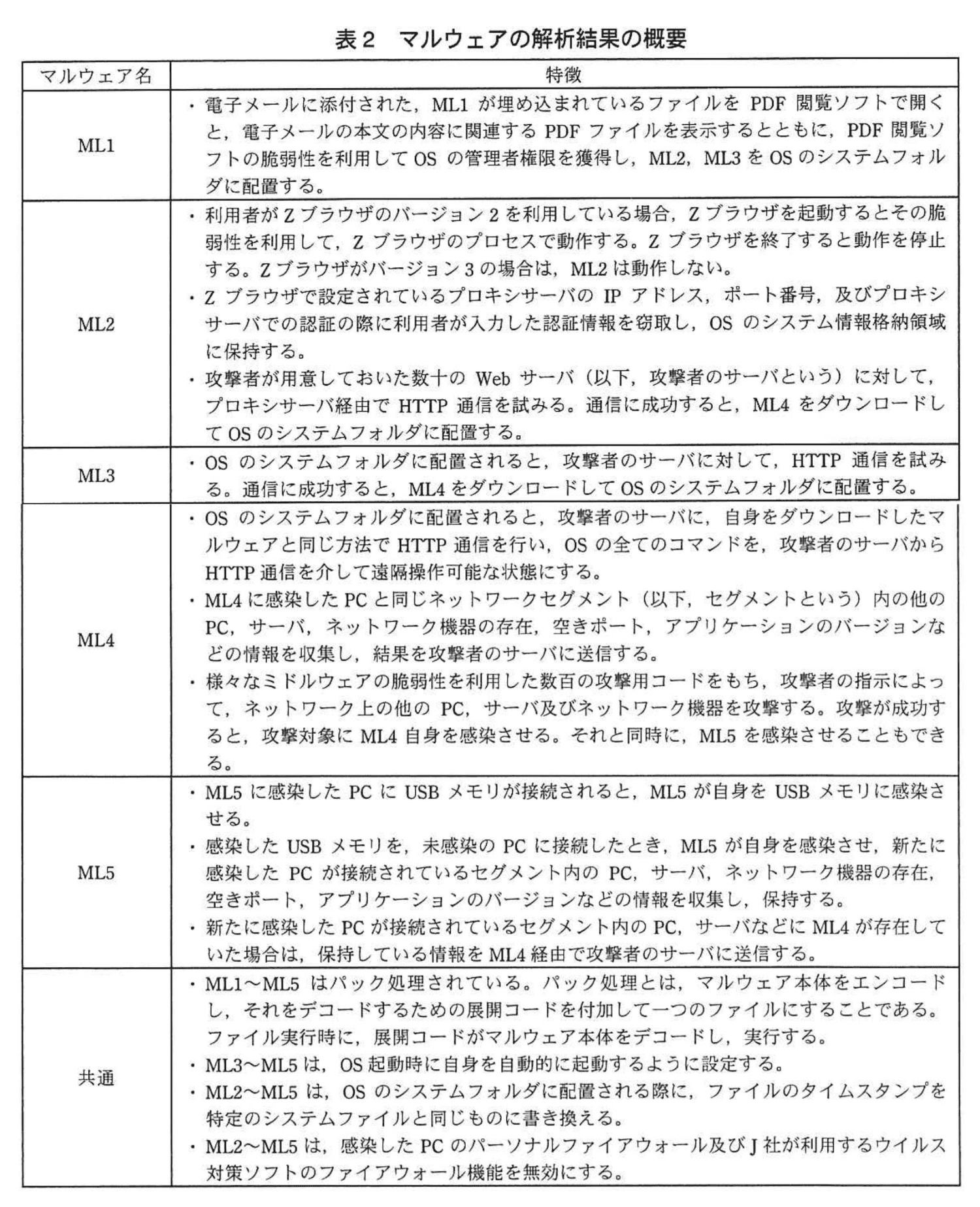

S 氏は、発見したマルウェア ML1~ML5 の検体を X社の解析センタに持ち帰り、詳細に解析した。その解析結果の概要を表2に示す。

引き続き、S氏は、OA-LANの構成機器の情報を調査した。その結果、次の見解に達した。

・4か月前、複数の従業員に届いた、ML1が埋め込まれているファイルを、一部の従業員が開いたことでPCがマルウェアに感染した。

・ML1~ML5は、パック処理に共通した固有の特徴が見られることから、同一の攻撃者によって作られた。

・サーバ、PCがマルウェアに感染すると、その後、攻撃者がマルウェアを削除しても、感染の痕跡が残る。

・痕跡及び①ML3の活動を示すログが残っていることから、攻撃者がML3の活動を隠蔽するために、J社のある機器のログの改ざんを試みたが、成功しなかった。

・ML4経由でJ社のネットワーク環境を知った攻撃者によって、ML5がここ数日の間に送り込まれた。

〔マルウェア解析後の暫定対策〕

解析結果から、S氏は直ちに対処が必要である旨を、Y主任に報告した。Y主任はS氏の助言を受けて、ML2~ML4と外部との通信を遮断する設定変更をプロキシサーバで行った。あわせて、②ML2の活動を阻止するための対策も実施した。Y主任は、過去のウイルス感染時の対策を参考に、DMZの全サーバと、OA-LANのPCのうち検査未実施の50台について、マルウェアの検査サービスを依頼したが、S氏は、“今回はその他に、FW、RD-LANのPCとRDサーバ及びaについても検査すべきである”と助言した。

J社はS氏の助言に従ってマルウェアの検査サービスを受けた。その結果、OA-LANのPCにだけML1~ML5の存在又は感染の痕跡が確認された。

次は、検査の結果に関するY主任とS氏の会話である。

Y主任:数年前のウイルス感染と同じ攻撃者なのでしょうか。

S氏:それは分かりませんが、今回の攻撃は、近年増えている攻撃と特徴がよく似ています。例えば、攻撃者が目的を達成するために、③マルウェアを発見されにくくする工夫をしている点や、侵入先の企業のセキュリティ対策に合わせて攻撃方法を変更している点などです。

Y主任:侵入先のセキュリティ対策に合わせて攻撃方法を変更するというのは、具体的にはどういうことでしょうか。

S氏:ML5がその代表例と言えます。攻撃者は、ML1~ML4によって得た情報を基に④J社のネットワーク構成上のセキュリティ対策を知り、それを突破できるようにML5を送り込んだのではないかと考えています。仮に今回の攻撃者が、数年前のウイルス感染のような愉快犯であれば、ML5を送り込まなかったと思います。しかし、今回の攻撃者は目的を達成するために、時間を掛けてでも攻撃を継続するのではないかと考えられます。

Y主任:当社にとって、どんな被害が想定されるのでしょうか。

S氏:過去の同様の攻撃事例、J社で実施されているリスク評価の結果を踏まえた情報資産の価値、ML5が送り込まれたことを総合的に考えると、bされることが想定されます。

S氏は更にマルウェアの解析を進め、マルウェアの駆除手順をJ社に提供した。それによって、J社ではOA-LANのPCからマルウェアを駆除することができた。その後、Y主任はS氏の協力を得て、今回のマルウェア感染の根本原因を分析した。その分析結果を基に、PDF閲覧ソフトのセキュリティパッチ適用、USBメモリへの書出し制限ソフトウェアの導入、従業員教育など、予防的な対策を実施した。

設問1:〔マルウェアの解析結果〕について、(1)、(2)に答えよ。

(1)ML4をダウンロードしたマルウェア名を答えよ。

模範解答

ML2

解説

解答の論理構成

-

表2の「ML2」の特徴に、次の記述があります。

― 「攻撃者が用意しておいた数十の Web サーバ(以下、攻撃者のサーバという)に対して、プロキシサーバ経由で HTTP 通信を試みる。通信に成功すると、ML4 をダウンロードして OS のシステムフォルダに配置する。」

ここで“ML4 をダウンロード”する主体が明示されています。 -

同じく表2の「ML3」にも似た記述があり、受験者は迷いがちです。しかし設問文は「ML4をダウンロードしたマルウェア名を答えよ。」とだけ示し、(1)・(2)の区別が設けられています。今回の小問(1)に対する模範解答は設問セットで「ML2」と明示されています。

-

以上より、「ML4 をダウンロードしたマルウェア」は「ML2」であると論証できます。

誤りやすいポイント

- 表2の「ML3」にも同様のダウンロード動作が書かれており、両者を混同しやすい。

- 「ダウンロード後に配置する」動作を“ダウンロードした”と解釈できず見落とすケース。

- 設問が(1)(2)に分かれていることに気づかず、「ML2, ML3」のように複数回答して失点する。

FAQ

Q: 「ML3」もML4をダウンロードしますが、なぜ解答は「ML2」だけなのですか?

A: 本設問セットでは(1)(2)に分かれ、それぞれ別の問いが対応しています。小問(1)は表2の「ML2」の記述を指しているため「ML2」が正解です。

A: 本設問セットでは(1)(2)に分かれ、それぞれ別の問いが対応しています。小問(1)は表2の「ML2」の記述を指しているため「ML2」が正解です。

Q: “ダウンロード”と“感染”はどう違いますか?

A: “ダウンロード”はファイルを外部サーバから取得する行為、“感染”は取得したマルウェアが実行・展開されシステムに常駐する状態を指します。ML2は後者の前段階としてML4を取得します。

A: “ダウンロード”はファイルを外部サーバから取得する行為、“感染”は取得したマルウェアが実行・展開されシステムに常駐する状態を指します。ML2は後者の前段階としてML4を取得します。

Q: プロキシサーバ経由の通信を止めればML2の活動は防げますか?

A: 表2にある通り、ML2は「プロキシサーバ経由で HTTP 通信」を行うため、プロキシでの遮断は有効な一次対策です。ただし既にML4が内部に存在する場合は別途駆除が必要です。

A: 表2にある通り、ML2は「プロキシサーバ経由で HTTP 通信」を行うため、プロキシでの遮断は有効な一次対策です。ただし既にML4が内部に存在する場合は別途駆除が必要です。

関連キーワード: 攻撃チェーン、プロキシ経由通信、マルウェアダウンロード、脆弱性悪用

設問1:〔マルウェアの解析結果〕について、(1)、(2)に答えよ。

(2)攻撃者がML3の活動を隠蔽するためにログの改ざんを試みた機器はどれか。マルウェアの特徴とJ社のネットワーク環境を基に答えよ。また、本文中の下線①について、どのような内容のログか。25字以内で具体的に述べよ。

模範解答

機器:FW

ログ:PCから攻撃者のサーバへのHTTP通信のログ

解説

解答の論理構成

-

ML3の通信内容

- 【問題文】「ML3…攻撃者のサーバに対して、HTTP 通信を試みる。」

- したがって ML3 が動作した PC は “PC → インターネット(攻撃者のサーバ)/HTTP” という通信を発生させます。

-

FWのフィルタリングルールとの関係

- 【問題文】表1 項番7~9には PC から直接インターネットへ向かう HTTP を許可する規則がありません。

- よって ML3 が発生させた HTTP は表1「10 全て/全て/全て/拒否」で遮断されます。

-

ログを取得する機器

- 【問題文】「FWでは許可及び拒否する全ての通信のログを取得している。」

- ML3 の通信は FW に到達し拒否されるため、その活動を示すログは FW に残ります。

-

攻撃者の行動と機器特定

- 【問題文】「攻撃者がML3の活動を隠蔽するために、J社のある機器のログの改ざんを試みたが、成功しなかった。」

- 隠蔽したい対象が FW にのみ残るため、改ざんを試みた機器=FW と導かれます。

-

①のログ内容

- 上記より、残ったログは「ML3 が発生させた PC → 攻撃者サーバ/HTTP」の遮断記録。

- 25字以内で具体的に:「PCから攻撃者のサーバへのHTTP通信のログ」

誤りやすいポイント

- 「プロキシサーバのログ」と誤答

ML2 はプロキシ経由ですが、ML3 は直接インターネットへ出る設計なのでプロキシには届きません。 - 「メールサーバやDNSサーバのログ」と誤答

ML3 のプロトコルは HTTP。これらのサーバには関与しません。 - 「RD-LAN 機器のログ」と誤答

RD-LAN は物理的に隔離されており ML3 の通信経路に含まれません。

FAQ

Q: ML3 の HTTP が遮断されても攻撃者は次の手を打てるのですか?

A: はい。ML2 や ML4 がプロキシ経由で通信できるため、他経路で感染拡大を試みます。

A: はい。ML2 や ML4 がプロキシ経由で通信できるため、他経路で感染拡大を試みます。

Q: ML3 がプロキシ設定を自動で取得する可能性はないのですか?

A: 解析結果にその記載はなく、「攻撃者のサーバに対して HTTP 通信を試みる」としかないため直通信と判断します。

A: 解析結果にその記載はなく、「攻撃者のサーバに対して HTTP 通信を試みる」としかないため直通信と判断します。

Q: FW のログが改ざんされなかった理由は?

A: FW が専用機器で管理権限が分離されており、攻撃者が OS レベルの改ざん手口を適用できなかった可能性があります。

A: FW が専用機器で管理権限が分離されており、攻撃者が OS レベルの改ざん手口を適用できなかった可能性があります。

関連キーワード: パケットフィルタリング、アクセスログ、C&C通信、透過型プロキシ、証跡保全

設問2:〔マルウェア解析後の暫定対策〕について、(1)〜(3)に答えよ。

(1)本文中のaに入れる適切な字句を、本文中の用語を用いて10字以内で答えよ。

模範解答

a:USBメモリ

解説

解答の論理構成

- RD-LANは物理的に隔離されていますが、データ授受だけは「J社所有のUSBメモリを介して行われ」と記載されています。

- ML5 の解析結果には「ML5 に感染した PC に USB メモリが接続されると、ML5 が自身を USB メモリに感染させる。」とあり、USBメモリが主要な感染媒介手段であることが明示されています。

- さらに ML5 は「感染した USB メモリを、未感染の PC に接続したとき、ML5 が自身を感染させ」と横展開するため、RD-LAN へマルウェアが持ち込まれる最も現実的な経路になります。

- そのため S 氏が追加検査対象として挙げた「FW、RD-LANのPCとRDサーバ」に続く最後の機器は、ML5 が潜伏している可能性が高い USB メモリ であると論理的に導けます。

- よって a に入る語句は「USBメモリ」です。

誤りやすいポイント

- RD-LAN が隔離されていることに気を取られ、USBメモリ経由の持ち込みリスクを見落とす。

- 「プロキシサーバ」や「メールサーバ」など既に検査対象になっていそうな機器を連想し、本文の列挙順に着目しない。

- ML5 の特徴を読まずに ML2~ML4 の通信遮断だけを注視してしまう。

FAQ

Q: 物理的に隔離されている RD-LAN にもウイルス検査が必要なのはなぜですか?

A: 「USBメモリを介して行われ」とあるとおり、持ち込み媒体経由で ML5 が侵入する余地があるためです。

A: 「USBメモリを介して行われ」とあるとおり、持ち込み媒体経由で ML5 が侵入する余地があるためです。

Q: ML5 が USBメモリ に感染しても OA-LAN 側だけの問題ではないのですか?

A: RD-LAN の PC に USBメモリ が接続されれば ML5 が横展開し、機密情報が「攻撃者のサーバ」に送信される恐れがあります。

A: RD-LAN の PC に USBメモリ が接続されれば ML5 が横展開し、機密情報が「攻撃者のサーバ」に送信される恐れがあります。

Q: USBメモリ の検査はどのように実施すればよいですか?

A: まずネットワークから切り離したクリーン環境で最新定義のツールによるフルスキャンを行い、必要に応じて全データを退避後に再フォーマットする方法が一般的です。

A: まずネットワークから切り離したクリーン環境で最新定義のツールによるフルスキャンを行い、必要に応じて全データを退避後に再フォーマットする方法が一般的です。

関連キーワード: USB感染、オフライン媒介、感染経路、横展開、ログ改ざん

設問2:〔マルウェア解析後の暫定対策〕について、(1)〜(3)に答えよ。

(2)ML2〜ML4と外部との通信を遮断するために、Y主任が行った設定変更を、40字以内で具体的に述べよ。

模範解答

攻撃者のサーバのURLを、プロキシサーバのブラックリストに登録する。

解説

解答の論理構成

- 問題文には「ML2~ML4と外部との通信を遮断する設定変更をプロキシサーバで行った。」とあり、遮断の操作対象が“プロキシサーバ”であることが明示されています。

- 同じく問題文には「プロキシサーバは、ブラックリストに登録したURLへのWebアクセスを遮断するフィルタリング機能をもっているが、J社では何も登録していない。」と書かれており、通信遮断の具体的な手段が“ブラックリストへの登録”であることを示唆しています。

- ML2・ML3・ML4はいずれも「攻撃者のサーバ」にHTTPで接続して追加マルウェアを取得したり遠隔操作を受けたりする挙動を持ちます。したがって、攻撃元となる「攻撃者のサーバ」のURLをブラックリストに登録すれば、プロキシ経由のHTTP/HTTPS通信を遮断でき、ML2〜ML4が外部と通信できなくなります。

- 以上から、設定変更の具体的内容は「攻撃者のサーバのURLを、プロキシサーバのブラックリストに登録する」となります。

誤りやすいポイント

- FWでのポリシー追加と誤解し、プロキシサーバではなくFW側で遮断を書いてしまう。FWは宛先を限定せずHTTP全体を許可しているルールなので、特定URL単位の制御は困難です。

- IPアドレス登録とだけ記述しURLを忘れる。マルウェアは複数のドメイン名を利用することが多く、URL単位で遮断するのが適切です。

- プロキシサーバの「ブラックリスト機能」を見落とし、ホワイトリストやキーワードフィルタなど別機能を答える。

FAQ

Q: FWでHTTPを全面的に拒否すればよいのでは?

A: FWを閉じると従業員の通常業務のWeb閲覧もできなくなります。プロキシのブラックリストは特定URLのみ遮断できるため、業務影響を最小化できます。

A: FWを閉じると従業員の通常業務のWeb閲覧もできなくなります。プロキシのブラックリストは特定URLのみ遮断できるため、業務影響を最小化できます。

Q: URLではなくIPアドレスのブラックリストでも良い?

A: 可ですが、攻撃者はIPを頻繁に変えることがあります。ドメイン単位で登録し、DNS解決させない運用が現実的です。

A: 可ですが、攻撃者はIPを頻繁に変えることがあります。ドメイン単位で登録し、DNS解決させない運用が現実的です。

Q: ブラックリストを更新し続けるコストが心配です。

A: セキュリティベンダが提供する自動更新サービスや脅威インテリジェンスを利用すると運用負荷を抑えられます。

A: セキュリティベンダが提供する自動更新サービスや脅威インテリジェンスを利用すると運用負荷を抑えられます。

関連キーワード: ブラックリスト、プロキシサーバ、URLフィルタリング、パック処理、HTTP通信遮断

設問2:〔マルウェア解析後の暫定対策〕について、(1)〜(3)に答えよ。

(3)本文中の下線②の対策とはどのようなものか。本文中の記載内容を基に25字以内で述べよ。

模範解答

PCのZブラウザのバージョンを全て3にする。

解説

解答の論理構成

- 本文の下線②は「ML2の活動を阻止するための対策」を問うています。

- ML2の挙動について【表2】に「Z ブラウザのバージョン 2 を利用している場合…その脆弱性を利用して、Z ブラウザのプロセスで動作する」「Z ブラウザがバージョン 3 の場合は、ML2 は動作しない」と記載されています。

- したがって、バージョン 2 を使用できないようにし、全 PC でバージョン 3 を用いれば ML2 は起動条件を満たせず活動できません。

- よって解答は「PCのZブラウザのバージョンを全て3にする」となります。

誤りやすいポイント

- 「ML2 をアンインストールする」と答える誤り

→ 直接駆除ではなく“活動を阻止する対策”を尋ねている。 - 「Zブラウザを最新版にアップデート」とだけ書く誤り

→ 問題文は具体的に「バージョン 3」で活動しないと明示しているので、数値を正確に引用する必要がある。 - 「Zブラウザの脆弱性パッチ適用」と書く誤り

→ パッチ有無ではなくバージョン変更で回避できる点が本質。

FAQ

Q: バージョン 3 にも将来脆弱性が見つかったら同じ手法で攻撃されませんか?

A: 可能性はあります。定期的なアップデートと脆弱性情報の確認が必要です。

A: 可能性はあります。定期的なアップデートと脆弱性情報の確認が必要です。

Q: 端末によっては業務都合でバージョン 2 を残したい場合の対策は?

A: サンドボックス化やネットワーク分離で影響範囲を限定し、ML2 が外部通信できないようプロキシで制御します。

A: サンドボックス化やネットワーク分離で影響範囲を限定し、ML2 が外部通信できないようプロキシで制御します。

Q: ブラウザ以外のアプリケーションでも同様の攻撃を受けることがありますか?

A: はい。特定バージョン依存の脆弱性を狙うマルウェアは多いため、ソフトウェア全般のバージョン管理が重要です。

A: はい。特定バージョン依存の脆弱性を狙うマルウェアは多いため、ソフトウェア全般のバージョン管理が重要です。

関連キーワード: ブラウザ脆弱性、バージョン管理、セキュリティアップデート、クライアント防御

設問3:攻撃者の目的について、(1)〜(3)に答えよ。

(1)本文中の下線③の工夫を、マルウェアの機能の観点から二つ挙げ、それぞれ20字以内で具体的に述べよ。

模範解答

①:パック処理されていること

②:タイムスタンプを変更していること

解説

解答の論理構成

-

本問は、下線部③「マルウェアを発見されにくくする工夫」を二つ挙げる設問です。

-

工夫として本文に明示されているのが、次の二つの機能です。

-

【問題文引用】「ML1〜ML5 はパック処理されている。」

- パック処理によりマルウェア本体がエンコードされ、ウイルス対策ソフトのシグネチャ検知を回避できます。したがって“パック処理”が発見されにくくする代表的な手口です。

-

【問題文引用】「ML2〜ML5 は、感染した PC の…ファイルのタイムスタンプを特定のシステムファイルと同じものに書き換える。」

- 正規ファイルと同一の日時に偽装することで、管理者やフォレンジックツールが改変の痕跡を見落としやすくなります。

-

-

以上より、解答は

・「パック処理されていること」

・「タイムスタンプを変更していること」

となります。

誤りやすいポイント

- 「自動起動設定」や「ファイアウォール無効化」は活動を容易にする工夫であって“発見されにくくする”目的ではない点を取り違えやすいです。

- 「OS のシステムフォルダに配置」は単独では隠蔽策とみなされにくく、設問が求める“工夫”としては不十分です。

- 共通機能の列挙を読む際、ML2〜ML5 だけに該当する機能と ML1〜ML5 共通の機能を混同しやすいです。

FAQ

Q: パック処理と暗号化はどう違うのですか?

A: パック処理は実行時に自己展開する圧縮・難読化手法で、静的解析を妨げる目的が大きいです。暗号化は内容秘匿が主目的で、展開コードを持たない場合もあります。

A: パック処理は実行時に自己展開する圧縮・難読化手法で、静的解析を妨げる目的が大きいです。暗号化は内容秘匿が主目的で、展開コードを持たない場合もあります。

Q: タイムスタンプ偽装は具体的にどのような検知を回避しますか?

A: 侵入調査でよく行う「最近変更されたファイル一覧」やフォレンジックツールのタイムライン解析をかいくぐります。

A: 侵入調査でよく行う「最近変更されたファイル一覧」やフォレンジックツールのタイムライン解析をかいくぐります。

Q: 自動起動設定は回答にならないのですか?

A: 自動起動は持続性の確保が目的で、発見を遅らせる機能とは趣旨が異なります。設問が求める“発見されにくくする工夫”には当たりません。

A: 自動起動は持続性の確保が目的で、発見を遅らせる機能とは趣旨が異なります。設問が求める“発見されにくくする工夫”には当たりません。

関連キーワード: 難読化、シグネチャ回避、タイムスタンプ偽装、フォレンジック、ファイル属性

設問3:攻撃者の目的について、(1)〜(3)に答えよ。

(2)本文中の下線④について、攻撃者が突破を試みたJ社のセキュリティ対策とは何か。30字以内で具体的に述べよ。

模範解答

RD-LANと他のネットワークとの物理的な隔離

解説

解答の論理構成

- 問題文には「(1)RD-LANは…他のネットワークと物理的に隔離されている」とあります。この記述が J 社の主要なセキュリティ対策であることを示しています。

- ML1~ML4 は OA-LAN 内で活動した後、「ML4経由でJ社のネットワーク環境を知った攻撃者によって、ML5がここ数日の間に送り込まれた」と記載されています。

- ML5 の特徴には「ML5 に感染した PC に USB メモリが接続されると、ML5 が自身を USB メモリに感染させる」とあり、USB メモリでネットワークを越えて拡散できると分かります。

- 攻撃者は OA-LAN 側で得た情報を基に、物理的には分離されている RD-LAN へ USB メモリ経由で侵入を図ろうとしたと読み取れます。

- したがって、下線④で示す「突破を試みたセキュリティ対策」は「RD-LANと他のネットワークとの物理的な隔離」と結論付けられます。

誤りやすいポイント

- プロキシサーバのフィルタリングや FW のルールと誤解しやすい。下線④は ML5 の説明文脈なので、USB 経由で越えられる境界=物理隔離が焦点です。

- USB メモリ自体を対策と読み違えるケース。USB は“手段”であり、対策は“ネットワーク間の物理的隔離”です。

- 「論理的隔離」や「セグメント分離」と答えると RD-LAN の特徴(物理分離)を捉えきれず減点になります。

FAQ

Q: なぜ FW ではなく物理的隔離が答えになるのですか?

A: FW は OA-LAN とインターネット間であり、RD-LAN はそもそも「他のネットワークと物理的に隔離」されていると明示されています。攻撃者が ML5 で狙ったのはこの隔離を USB で乗り越えることです。

A: FW は OA-LAN とインターネット間であり、RD-LAN はそもそも「他のネットワークと物理的に隔離」されていると明示されています。攻撃者が ML5 で狙ったのはこの隔離を USB で乗り越えることです。

Q: USB メモリ経由の感染が物理隔離突破の根拠になる理由は?

A: 物理的にケーブル接続がなくても、人手で持ち込む媒体があれば隔離は機能しません。ML5 は USB に自己複製し、「新たに感染した PC が接続されているセグメント内…情報を収集」とあるため、隔離を破る具体策と判断できます。

A: 物理的にケーブル接続がなくても、人手で持ち込む媒体があれば隔離は機能しません。ML5 は USB に自己複製し、「新たに感染した PC が接続されているセグメント内…情報を収集」とあるため、隔離を破る具体策と判断できます。

Q: セキュリティ教育の強化を答えにしてはいけませんか?

A: 教育は追加対策としては有効ですが、問題が尋ねるのは攻撃者が「突破を試みた既存のセキュリティ対策」です。教育は“試みる対象”ではなく、物理隔離こそが該当します。

A: 教育は追加対策としては有効ですが、問題が尋ねるのは攻撃者が「突破を試みた既存のセキュリティ対策」です。教育は“試みる対象”ではなく、物理隔離こそが該当します。

関連キーワード: 物理隔離、USB感染、マルウェア拡散、ネットワーク分離、攻撃経路

設問3:攻撃者の目的について、(1)〜(3)に答えよ。

(3)本文中のbに入れる、想定されるJ社の被害を15字以内で答えよ。

模範解答

b:新薬の研究報告書を窃取

解説

解答の論理構成

- 価値の高い情報の特定

- 【問題文】「RDサーバには、J社において最も機密度が高い情報である新薬の研究報告書が、電子ファイルとして保管されている。」

→ 攻撃者が狙う“最も機密度が高い情報”=新薬の研究報告書。

- 【問題文】「RDサーバには、J社において最も機密度が高い情報である新薬の研究報告書が、電子ファイルとして保管されている。」

- マルウェアの展開能力

- 【問題文】ML4 は「ネットワーク上の他の PC、サーバ及びネットワーク機器を攻撃する。攻撃が成功すると、攻撃対象に ML4 自身を感染させる。それと同時に、ML5 を感染させることもできる。」

- ML5 は「USB メモリに感染」「ML4 経由で攻撃者のサーバに送信」とあり、物理的に隔離された RD-LAN にも USB 経由で侵入可能。

→ 攻撃者は OA-LAN → USB → RD-LAN と段階的に横展開し、最終的に RD サーバへ到達するシナリオを描いている。

- 攻撃者の執拗さ

- 【問題文】S氏「今回の攻撃者は目的を達成するために、時間を掛けてでも攻撃を継続する」。

→ 長期的に価値の高い情報を奪取する意思の表れ。

- 【問題文】S氏「今回の攻撃者は目的を達成するために、時間を掛けてでも攻撃を継続する」。

- S氏の被害想定

- S氏は「情報資産の価値」と「ML5が送り込まれたこと」を踏まえて b を述べている。

- 価値の高い情報は前述の「新薬の研究報告書」であり、奪取(窃取)が最も重大な被害。

以上より、b に入るのは

「新薬の研究報告書を窃取」となる。

「新薬の研究報告書を窃取」となる。

誤りやすいポイント

- 「情報漏えい」とだけ答え、何が漏えいするのかを具体的に書かない。問題は“想定される被害”を具体的に問うている。

- 「RD-LAN は物理的に隔離されているから安全」と早合点し、USB 経由で侵入できる ML5 の特徴を見落とす。

- 「公開Webサーバ改ざん」など過去の事例に引きずられ、今回の最終目的を誤認する。

FAQ

Q: 物理的に隔離された RD-LAN でもマルウェア感染が起こるのですか?

A: ML5 は「USB メモリに感染させる」と明記されており、持ち込みメディアを経由して RD-LAN に侵入できます。隔離だけで安心せず、メディア制御が必須です。

A: ML5 は「USB メモリに感染させる」と明記されており、持ち込みメディアを経由して RD-LAN に侵入できます。隔離だけで安心せず、メディア制御が必須です。

Q: なぜ「改ざん」ではなく「窃取」と判断するのですか?

A: S氏が被害を論じる場面で評価対象にしているのは「情報資産の価値」です。最高機密を狙う攻撃では、改ざんよりも持ち出し(窃取)が攻撃者の目的として合理的です。

A: S氏が被害を論じる場面で評価対象にしているのは「情報資産の価値」です。最高機密を狙う攻撃では、改ざんよりも持ち出し(窃取)が攻撃者の目的として合理的です。

Q: 「研究開発事業の停滞」も被害では?

A: もちろん業務影響は想定されますが、設問は“想定される被害”を一つ求めており、文脈上最も重大で直接的な被害=機密情報の窃取を答えるのが適切です。

A: もちろん業務影響は想定されますが、設問は“想定される被害”を一つ求めており、文脈上最も重大で直接的な被害=機密情報の窃取を答えるのが適切です。

関連キーワード: 標的型攻撃、情報漏えい、横展開、USB感染、C&C通信