情報処理安全確保支援士 2013年 春期 午後1 問02

IPアドレス詐称対策に関する次の記述を読んで、設問1,2に答えよ。

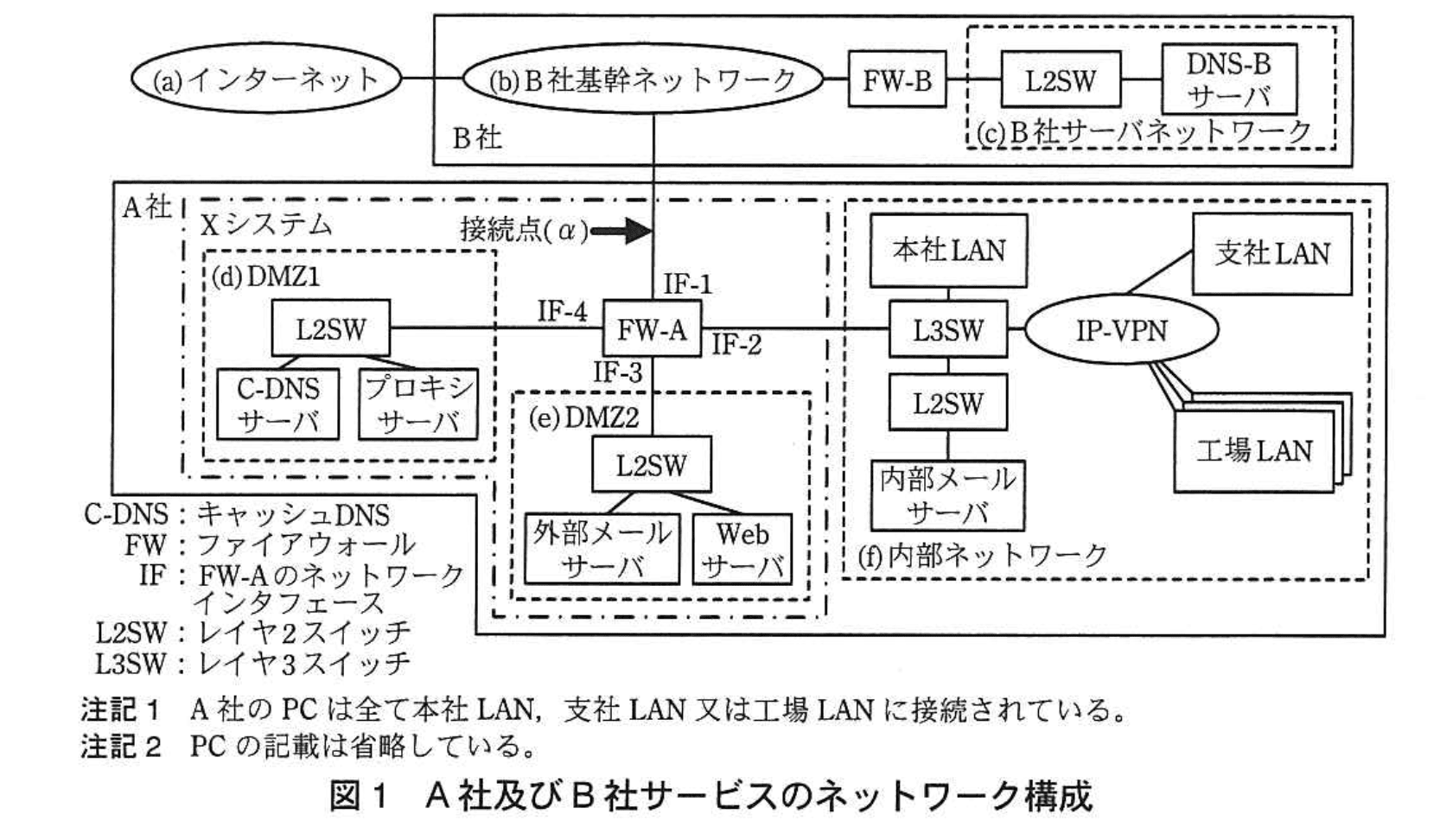

A社は、従業員数4,000名の化学メーカである。東京に本社、大阪に支社、国内の3か所に工場がある。A社では、電子メール(以下、メールという)の利用などのために、インターネット接続システム(以下、Xシステムという)を導入している。Xシステムは本社に設置され、B社のインターネット接続サービス(以下、B社サービスという)を利用している。また、本社、支社及び工場のLANはIP-VPNで接続されている。

Xシステムの運用は、責任者である情報システム部のD部長の下で、E主任とFさんが担当している。Xシステムの各サーバでは、サーバへのアクセス及びブログラムの動作状況のログを記録している。

A社のドメイン名は、B社のDNS-Bサーバで管理している。DNS-BサーバはDNSコンテンツサーバであり、リゾルバ機能(インターネット上のサーバ名の名前解決を行う機能)及びDNSキャッシュ機能(名前解決結果を一時的に保持する機能)をもたない。

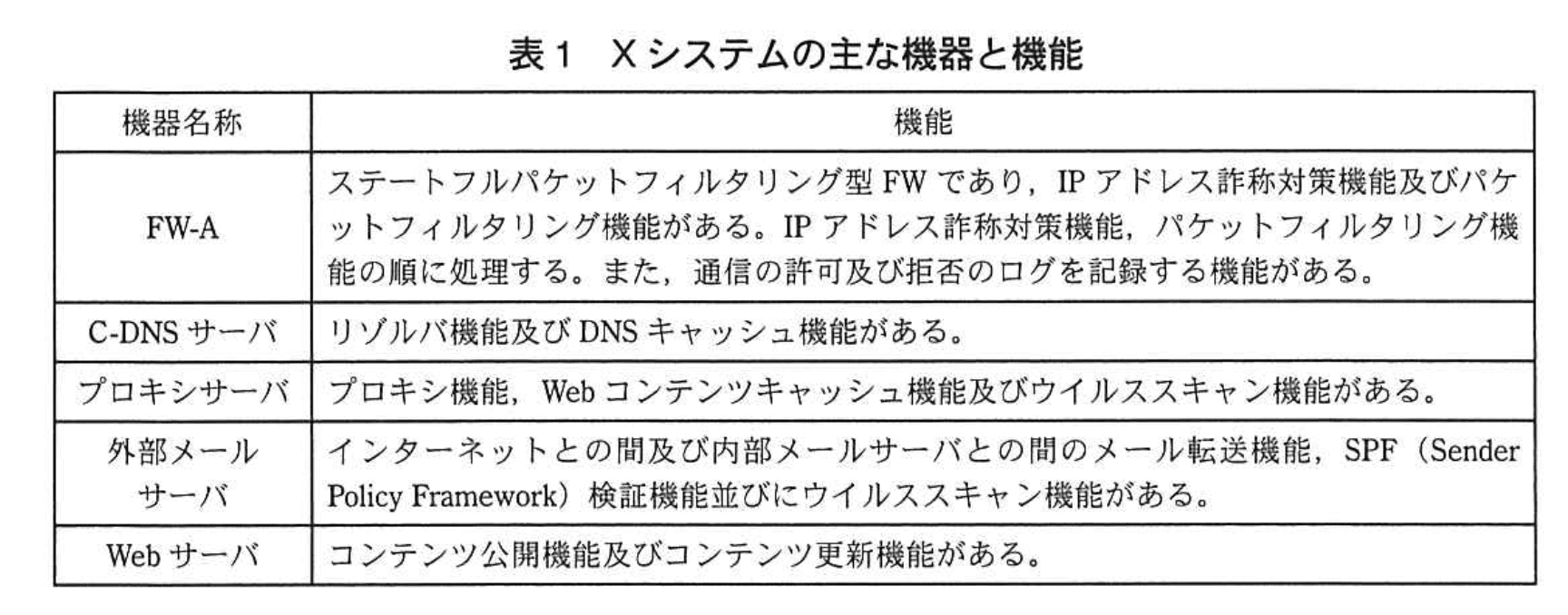

現在のA社及びB社サービスのネットワーク構成を図1に、Xシステムの主な機器と機能を表1に示す。

〔攻撃の検出〕

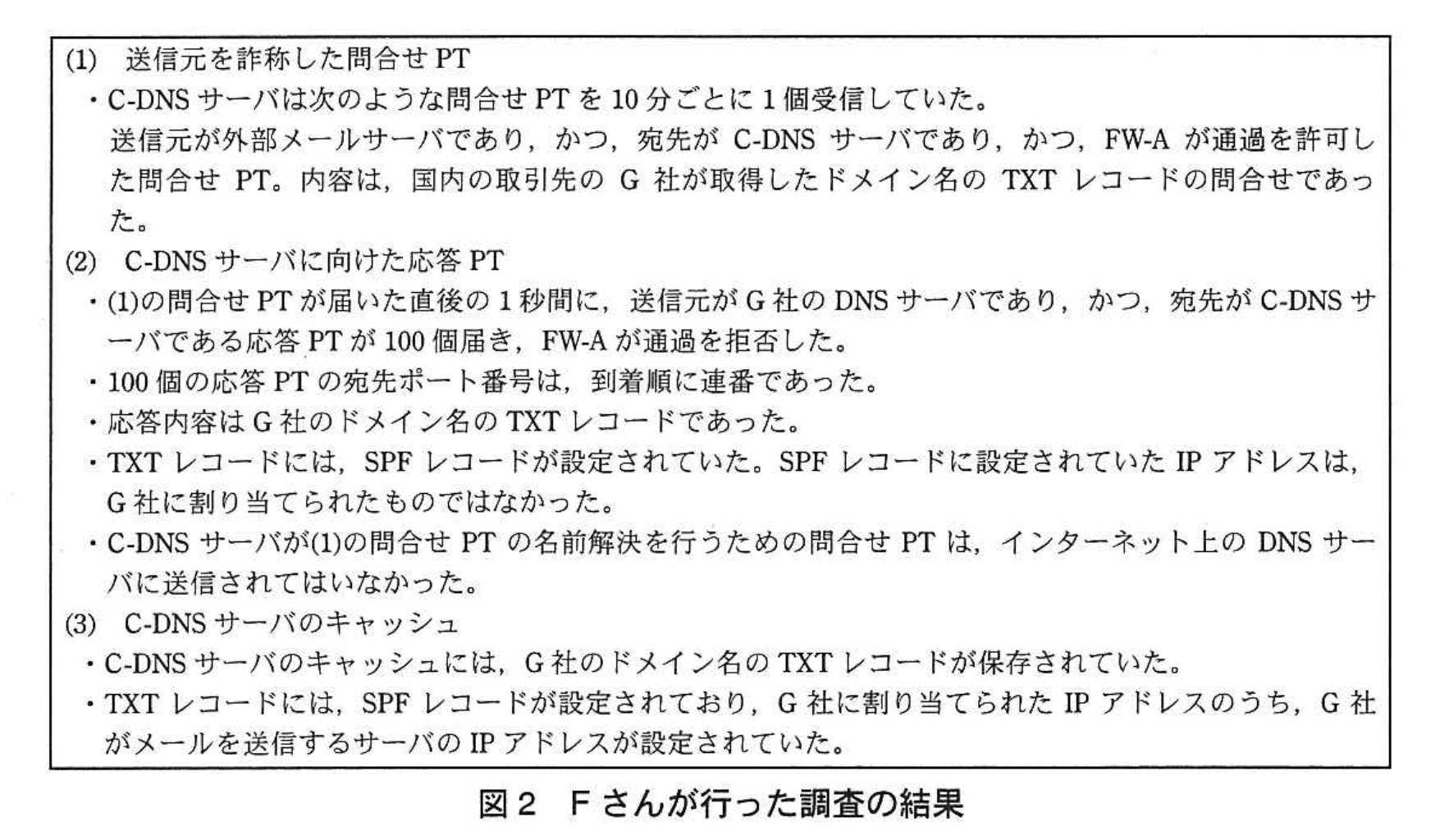

ある週の月曜日、Fさんが前週のFW-Aのログを分析したところ、C-DNSサーバを宛先とするDNSパケットが約10万件も通過を拒否されており、その全てが名前解決応答パケット(以下、応答PTという)であった。しかし、これらの拒否された応答PTに対応する名前解決問合せパケット(以下、問合せPTという)をC-DNSサーバから送信した記録は、FW-Aのログになかった。報告を受けたE主任は、次のことをFさんに説明した。

・DNSの名前解決通信は、主にaを用いる。aは、bハンドシェイクを用いてコネクションを確立するTCPと比べて、送信元IPアドレスの詐称の検知が困難である。

・大量のDNSパケットは、応答PTの送信元IPアドレスや宛先ポート番号を細工した、キャッシュポイズニング攻撃(以下、CP攻撃という)のためのものだったと考えられる。

・CP攻撃への根本的な対策は、公開鍵暗号によるディジタル署名の仕組みを応用したcというDNSセキュリティ拡張方式を導入することだが、鍵の管理など、今までにない運用手順が必要になる。根本的な対策をするかどうか決める前に、なぜCP攻撃が発生したかを調査する必要がある。

そこで、E主任とFさんが、C-DNSサーバの設定を調べたところ、CP攻撃を成功しにくくする設定がなされていることを確認した。さらに、再帰的な名前解決の問合せPTの送信元を限定する設定が行われていることも確認した。

しかし、なおも拒否される応答PTが多い状況が続いていることから、E主任は、Fさんに対し、図1中の接続点(α)にパケットモニタを接続した上で、FW-A及びC-DNSサーバを調査するよう指示した。Fさんが行った調査の結果を図2に示す。

この結果から、E主任は、図2の(2)はG社のドメイン名のTXTレコードに対するCP攻撃であると判断した。

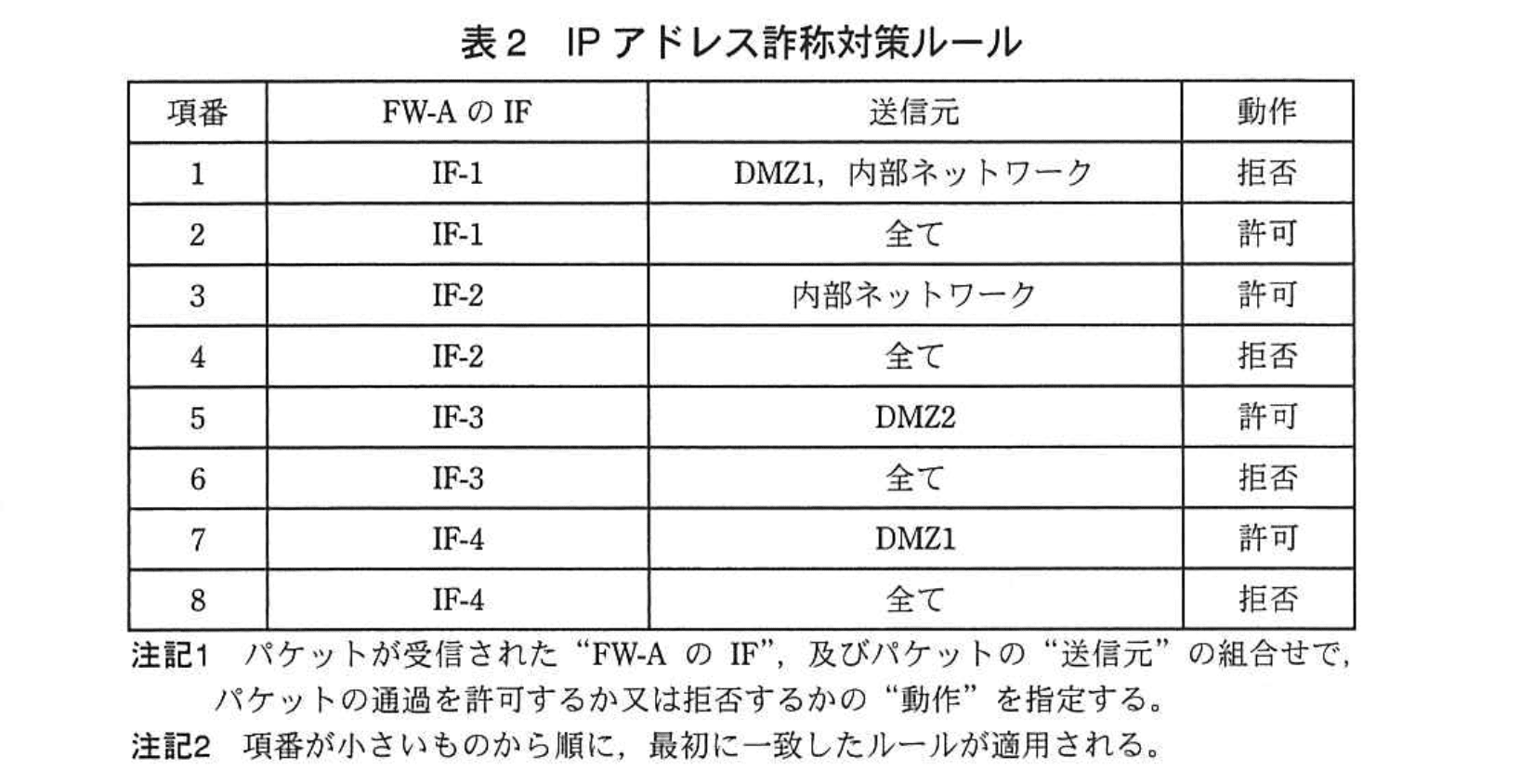

そこで、E主任とFさんは、FW-Aの設定を更に調べることにした。まず、送信元、宛先及びサービスの組合せによってパケットの許可又は拒否の動作を指定するフィルタリングルールを確認し、誤りがないことを確認した。

続いて、表2に示すIPアドレス詐称対策ルールを確認したところ、①表2の項番1の送信元に誤りがあることに気が付き、直ちに設定を修正した。

E主任は、図2の(2)の攻撃は偶然に成功する可能性があることをFさんに説明した。

E主任は、②図2の(2)の攻撃に続いて行われる可能性が高い、TXTレコードを利用する機能への攻撃が発生していると考えた。そこで、Xシステムの各サーバのログを、過去1か月分にわたって調査するようFさんに指示した。調査の結果、攻撃はあったものの、各サーバの設定が正しく行われていたので失敗に終わっていたことが確認された。

〔支社システムの検討と導入〕

A社では、インターネット及びIP-VPN のトラフィックの増加に対処するために、支社に新たなインターネット接続システム(以下、支社システムという)の導入を計画していた。E主任とFさんは、支社システムとして、支社に新たなFW を導入し、インターネット、新たなDMZ 及び支社LAN を接続することにした。新たなDMZ にはXシステムのプロキシサーバと同じ機能の支社プロキシサーバを導入し、インターネットとの接続には、B社サービスを利用することにした。

続いて、支社プロキシサーバでの名前解決にC-DNSサーバを利用し、支社プロキシサーバとC-DNSサーバとの間の通信をB社サービス経由にする前提で、FW-A とC-DNSサーバの設定の見直しを検討した。検討の結果、送信元が支社プロキシサーバに詐称された問合せPT を拒否する設定は不可能であり、FW-A のIPアドレス詐称対策機能が有効に機能しないことが分かった。そこで再検討した結果、③支社システムに機能を追加することで対応することにした。この対応策によって、支社プロキシサーバとC-DNSサーバ間の通が不要になることも確認した。支社システムへのcの導入は、Xシステムも併せて支社システムの完成後に検討することとし、今回は見送ることとした。

E主任とFさんは、検討結果を支社システム導入計画としてまとめ、D部長に報告した。D部長は、支社システム導入計画を経営陣に説明し、了承を得た。E主任とFさんは、支社システム導入計画の遂行に着手した。

設問1:〔攻撃の検出〕について、(1)~(5)に答えよ。

(1)本文中のa〜cに入れる適切な字句を、aについては英字5字以内、bについては6字以内、cについては英字8字以内で答えよ。

模範解答

a:UDP

b:3way

c:DNSSEC

解説

解答の論理構成

- 【問題文】には

“DNSの名前解決通信は、主にaを用いる。”

とあり、一般に DNS の標準ポート 53/UDP が用いられることからaは UDP です。 - 続けて

“aは、bハンドシェイクを用いてコネクションを確立するTCPと比べて…”

と記載されています。TCP で接続を確立する手順は 3way ハンドシェイク であるためbは 3way です。 - キャッシュポイズニング対策について

“公開鍵暗号によるディジタル署名の仕組みを応用したcというDNSセキュリティ拡張方式”

と説明されており、公開鍵署名で DNS 応答を保護する方式は DNSSEC です。

まとめると

a:UDP

b:3way

c:DNSSEC

a:UDP

b:3way

c:DNSSEC

誤りやすいポイント

- DNS=UDP と短絡し、TCP が併用される(ゾーン転送など)事実を忘れがちです。設問は「主に」と書かれている点に注意します。

- “3way” を “3-way” や “threeway” と表記して減点されるケースがあります。原文に合わせ 3way と書くのが安全です。

- DNSSEC を “DNS‐SEC” や “DNSSec” と表記すると誤答になります。英字 8 字以内で DNSSEC と記述します。

FAQ

Q: DNS では常に UDP が使われるのですか?

A: いいえ。問合せの大半は UDP ですが、応答が 512 バイトを超える場合やゾーン転送では TCP が利用されます。

A: いいえ。問合せの大半は UDP ですが、応答が 512 バイトを超える場合やゾーン転送では TCP が利用されます。

Q: 3way ハンドシェイクがあるとなぜ IP 詐称を検知しやすいのですか?

A: TCP では SYN/SYN-ACK/ACK の3段階で双方が応答し合うため、アドレスを偽装した攻撃者は戻りパケットを受け取れず通信を完了しづらいからです。

A: TCP では SYN/SYN-ACK/ACK の3段階で双方が応答し合うため、アドレスを偽装した攻撃者は戻りパケットを受け取れず通信を完了しづらいからです。

Q: DNSSEC を導入すればキャッシュポイズニングは完全に防げますか?

A: 署名検証により改ざんを検出できますが、鍵管理や署名更新を誤ると保護が無効になります。運用設計が不可欠です。

A: 署名検証により改ざんを検出できますが、鍵管理や署名更新を誤ると保護が無効になります。運用設計が不可欠です。

関連キーワード: UDP、3wayハンドシェイク、DNSSEC、キャッシュポイズニング、TCP

設問1:〔攻撃の検出〕について、(1)~(5)に答えよ。

(2)E主任とFさんが確認した、C-DNSサーバにおいてCP攻撃を成功しにくくする対策とは何か。“ポート番号”という字句を用いて、対策の内容を30字以内で述べよ。

模範解答

問合せPTの送信元ポート番号をランダムに変えること

解説

解答の論理構成

- 攻撃者は DNS の“キャッシュポイズニング攻撃(CP攻撃)”を試みています。問題文には「大量のDNSパケットは、応答PTの送信元IPアドレスや宛先ポート番号を細工した、キャッシュポイズニング攻撃…」とあります。

- CP攻撃では、権威ある応答より先に偽応答をキャッシュ DNS に届かせる必要があり、攻撃者は UDP の特性を利用して“宛先ポート番号”と“識別子(Transaction ID)”を総当たりします。

- したがって防御側は、攻撃者が推測しにくいように“送信元ポート番号を毎回変化させる”ことで組合せ総数を増やし、偽応答が一致する確率を下げられます。

- 問題文には「C-DNSサーバの設定を調べたところ、CP攻撃を成功しにくくする設定がなされていることを確認」とだけ書かれており、その具体策を答える設問です。

- DNS ソフトウェアにおいて CP攻撃対策として最も一般的で、かつ“ポート番号”を使う設定は“送信元ポート番号ランダム化”であるため、解答は「問合せPTの送信元ポート番号をランダムに変えること」となります。

誤りやすいポイント

- 「TCP を使う」と書く誤答

UDP の欠点を補うのは 権威問い合わせ側 であって再帰 DNS が常時 TCP を使う訳ではありません。 - 「Transaction ID を長くする」と書く誤答

ID は 16bit 固定なので“長くする”こと自体はできず、実際の対策はランダム化です。 - 「宛先ポートをランダム化」と書く誤答

宛先は常に 53/udp。ランダムにするのは“送信元”です。

FAQ

Q: 送信元ポートをランダムにしても 65,536 通りしかなく、総当たりできるのでは?

A: 送信元ポート 65,536 通り × Transaction ID 65,536 通りで約 42 億通りになります。権威応答が数ミリ秒で返る環境では偽応答を全通り送るのは現実的ではありません。

A: 送信元ポート 65,536 通り × Transaction ID 65,536 通りで約 42 億通りになります。権威応答が数ミリ秒で返る環境では偽応答を全通り送るのは現実的ではありません。

Q: DNSSEC だけ導入すればポートランダム化は不要ですか?

A: DNSSEC は根本対策ですが「鍵管理など、今までにない運用手順が必要」と問題文にあるように導入ハードルが高く、当面はポートランダム化など多層防御が推奨されます。

A: DNSSEC は根本対策ですが「鍵管理など、今までにない運用手順が必要」と問題文にあるように導入ハードルが高く、当面はポートランダム化など多層防御が推奨されます。

Q: 送信元制限(ACL)とランダムポートはどちらを優先すべき?

A: 役割が異なります。ACL は「正規のクライアント以外の問い合わせを拒否」する対策、ランダムポートは「偽応答の一致確率を下げる」対策で、両方併用するのが望ましいです。

A: 役割が異なります。ACL は「正規のクライアント以外の問い合わせを拒否」する対策、ランダムポートは「偽応答の一致確率を下げる」対策で、両方併用するのが望ましいです。

関連キーワード: キャッシュポイズニング、送信元ポートランダム化、DNSSEC, UDP, トランザクションID

設問1:〔攻撃の検出〕について、(1)~(5)に答えよ。

(3)C-DNSサーバにおいて、図2中の(1)の問合せPTを拒否しない設定にしている理由を、40字以内で述べよ。

模範解答

送信元が外部メールサーバの場合、再帰的な名前解決を許可する必要があるから

解説

解答の論理構成

- C-DNSサーバのポリシを確認した結果、

「再帰的な名前解決の問合せPTの送信元を限定する設定が行われていることも確認した。」

と記載されています。すなわち、許可対象となる送信元だけが再帰問合せを出せます。 - 図2(1)の問合せPTは

「送信元が外部メールサーバであり、かつ、宛先がC-DNSサーバであり、かつ、FW-Aが通過を許可した問合せPT」

です。 - 外部メールサーバは、MXレコードやSPFレコードの確認などメール配送処理で再帰的な名前解決を頻繁に行います。そのため、C-DNSサーバ側で当該送信元を許可リストに入れておく必要があります。

- したがって、図2(1)の問合せPTを拒否しない理由は、外部メールサーバが正当な再帰的名前解決の利用者だから、となります。

誤りやすいポイント

- 「外部メールサーバ=インターネット向けだから内部向けDNSは不要」と早合点しがちですが、実際には内部DNSを介して外部の名前解決を行う運用も一般的です。

- 「限定する設定」とあるため“全ての外部から拒否”と誤読すると失点します。送信元のホワイトリスト方式であり、外部メールサーバがリスト内に含まれる点を見落とさないことが重要です。

- 問題文中の「再帰的な名前解決」と「権威DNSへの問い合わせ」の違いを混同すると論点がずれます。

FAQ

Q: 外部メールサーバが直接インターネットのDNSを引けば良いのでは?

A: 企業内ではDNSトラフィックを集中管理するため、メールサーバも内部のキャッシュDNSを経由させる運用が一般的です。ログ集中やフィルタリングの観点からもメリットがあります。

A: 企業内ではDNSトラフィックを集中管理するため、メールサーバも内部のキャッシュDNSを経由させる運用が一般的です。ログ集中やフィルタリングの観点からもメリットがあります。

Q: C-DNSサーバはキャッシュDNSですが、権威DNSとしての機能はないのですか?

A: 問題文に「リゾルバ機能及びDNSキャッシュ機能がある」とあり、権威DNS機能は示されていないため、キャッシュ専用サーバと読み取れます。

A: 問題文に「リゾルバ機能及びDNSキャッシュ機能がある」とあり、権威DNS機能は示されていないため、キャッシュ専用サーバと読み取れます。

Q: SPF検証はどのタイミングで実行されますか?

A: 「外部メールサーバ」がメール受信時に送信ドメインのTXTレコード(SPF)を取得し検証します。この際に再帰的名前解決が必要となります。

A: 「外部メールサーバ」がメール受信時に送信ドメインのTXTレコード(SPF)を取得し検証します。この際に再帰的名前解決が必要となります。

関連キーワード: キャッシュDNS, 再帰的名前解決、SPFレコード、ホワイトリスト、DNSクエリ

設問1:〔攻撃の検出〕について、(1)~(5)に答えよ。

(4)本文中の下線①について、表2の項番1の送信元として設定すべき全てのネットワークを、図1中の(a)〜(f)から選び、記号で答えよ。

模範解答

(d)、(e)、(f)

解説

解答の論理構成

-

IP アドレス詐称対策ルールの目的

表2の項番1は、外部側インタフェース「IF-1」に到着したパケットのうち、送信元 IP アドレスが内部のどれかを名乗っているものを検知し、 “拒否” する設定です。「外から来たのに送信元が社内アドレス」を即座に遮断することで IP スプーフィングを防ぎます。 -

「内部に該当するネットワーク」を整理

図1で FW-A の内側に配置されているのは次の3領域です。

・「DMZ1」…図中の (d)

・「DMZ2」…図中の (e)

・「内部ネットワーク」…図中の (f)

これらはいずれも FW-A の背後(社内)にあるため、外部インタフェース IF-1 から到着する正当なパケットの送信元になることはありません。 -

欠落していた設定内容

表2の項番1には【送信元:DMZ1, 内部ネットワーク】とありましたが、上記3領域のうち「DMZ2」が抜け落ちていたため、(e) からの詐称パケットが通過してしまうリスクが残っていました。

したがって、送信元として設定すべきネットワークは (d) DMZ1、(e) DMZ2、(f) 内部ネットワーク の3つとなります。 -

よって解答

(d)、(e)、(f)

誤りやすいポイント

- DMZ2 を「外部公開サーバ用だから社外」と思い込み除外してしまう。DMZ も FW‐A の内側であり、詐称対策対象に含める必要があります。

- 「宛先」で考えてしまい、送信元アドレスをチェックするルールであることを見落とす。

- IF-1 が “外向き” ではなく “外部から到着するインタフェース” である点を取り違え、(b) や (c) を設定してしまう。

FAQ

Q: DMZ1 と DMZ2 の違いはありますか?

A: 役割(公開サービスの種類)が異なるだけで、どちらも FW-A の内側セグメントです。外部インタフェースでのスプーフィング検知対象という点では同列になります。

A: 役割(公開サービスの種類)が異なるだけで、どちらも FW-A の内側セグメントです。外部インタフェースでのスプーフィング検知対象という点では同列になります。

Q: B社基幹ネットワーク (b) も内側に見えますが設定しなくてよいのですか?

A: (b) は FW-A の外側に位置するため、IF-1 で受信する際に送信元 (b) は“正当” になり得ます。スプーフィング検知の対象外です。

A: (b) は FW-A の外側に位置するため、IF-1 で受信する際に送信元 (b) は“正当” になり得ます。スプーフィング検知の対象外です。

Q: 社外に拠点が増えた場合、このルールは変更が必要ですか?

A: 拠点専用線などで FW-A の内側セグメントが増えたときは、その新ネットワークも (d)(e)(f) と同じ理由で追加する必要があります。

A: 拠点専用線などで FW-A の内側セグメントが増えたときは、その新ネットワークも (d)(e)(f) と同じ理由で追加する必要があります。

関連キーワード: IPスプーフィング、ファイアウォール、DMZ、ステートフル検査、ネットワークセグメント

設問1:〔攻撃の検出〕について、(1)~(5)に答えよ。

(5)本文中の下線②の攻撃の内容を、40字以内で述べよ。

模範解答

G社のドメイン名になりすましたメールを外部メールサーバに送信すること

解説

解答の論理構成

- 図2の(2)では「送信元がG社のDNSサーバであり、かつ、宛先がC-DNSサーバである応答PTが100個届き、FW-Aが通過を拒否した」とあります。

- その応答内容は「G社のドメイン名のTXTレコード」であり、「TXTレコードには、SPFレコードが設定されていた」と明記されています。

- さらに「SPFレコードに設定されていたIPアドレスは、G社に割り当てられたものではなかった」とあるため、攻撃者が偽のSPF情報を注入しようとしていると分かります。

- SPFはメール送信元を検証する仕組みであり、偽のSPFがキャッシュに登録されると当該IPから送られるメールを正当と誤認してしまいます。

- したがって下線②「TXT レコードを利用する機能への攻撃」とは、偽SPFを使って「G社のドメイン名になりすましメールを外部メールサーバへ送信」しようとする行為だと導けます。

誤りやすいポイント

- TXT=SPFと短絡し、メール以外の用途(DKIM、DMARC 等)を答えてしまう。

- 攻撃対象を「C-DNSサーバ」や「FW-A」と誤解し、メール送信という最終目的を見落とす。

- 「G社」ではなく自社や取引先など別の名称で記述してしまう(固有名詞の改変)。

FAQ

Q: TXTレコードには他にどんな用途がありますか?

A: DKIM や DMARC、サイト所有権確認など複数の用途がありますが、本設問では SPF が焦点です。

A: DKIM や DMARC、サイト所有権確認など複数の用途がありますが、本設問では SPF が焦点です。

Q: なぜFW-Aで防げなかったのですか?

A: 表2のIPアドレス詐称対策ルールに誤りがあり、項番1で想定外のパケットを許可してしまったためです。

A: 表2のIPアドレス詐称対策ルールに誤りがあり、項番1で想定外のパケットを許可してしまったためです。

Q: DNSSECを導入すれば本攻撃は防げますか?

A: 「公開鍵暗号によるディジタル署名の仕組みを応用したc」とある通り、DNSSECを導入すれば根本的な対策になります。

A: 「公開鍵暗号によるディジタル署名の仕組みを応用したc」とある通り、DNSSECを導入すれば根本的な対策になります。

関連キーワード: SPF, キャッシュポイズニング、DNSSEC, IPアドレス詐称、TXTレコード

設問2:〔支社システムの検討と導入)について、(1)、(2)に答えよ。

(1)送信元を支社プロキシサーバに詐称した問合せPTに対し、FW-AのIPアドレス詐称対策機能が有効に機能しない理由を、60字以内で述べよ。

模範解答

IF-1経由で届く支社プロキシサーバからの正規の問合せPTと、詐称された問合せPTとを識別できないから

解説

解答の論理構成

- 【問題文】には「送信元が支社プロキシサーバに詐称された問合せPT を拒否する設定は不可能であり、FW-A のIP アドレス詐称対策機能が有効に機能しないことが分かった。」とある。

- 支社プロキシサーバからの正規の DNS 問合せも、攻撃者が送る詐称パケットも、どちらも B 社サービス経由で FW-A の外向けインタフェース「IF-1」に到達する。

- FW-A の IP アドレス詐称対策は「受信インタフェースと送信元アドレス帯の組合せ」で不正を判定する仕組みである(表2のルール構造)。

- 正規・詐称のいずれも「IF-1 から入り、送信元アドレス=支社プロキシサーバ」と一致するため、FW-A から見れば両者は区別できない。

- よって「IF-1経由で届く支社プロキシサーバからの正規の問合せPTと、詐称された問合せPTとを識別できないから」という結論になる。

誤りやすいポイント

- IF-1 は“外部”インタフェースであるにもかかわらず、支社プロキシサーバの正規通信もここを通る点を見落としやすい。

- IP アドレス詐称対策=パケットフィルタリングルールの追加と早合点し、インタフェース判定ロジックを忘れる。

- DMZ1/DMZ2 と内部ネットワークのアドレス帯を混同し、支社プロキシサーバを内部側と思い込むミス。

FAQ

Q: 表2の「送信元」欄に支社プロキシサーバを追加すれば防げるのでは?

A: 正規通信も同じ送信元になるため、追加すると必要なトラフィックまで遮断してしまいます。

A: 正規通信も同じ送信元になるため、追加すると必要なトラフィックまで遮断してしまいます。

Q: IPsec トンネルで支社と C-DNS サーバを直結すれば解決しますか?

A: トンネル終端を FW-A 内側に設けない限り IF-1 に到達する点は変わらず、詐称判定は依然困難です。

A: トンネル終端を FW-A 内側に設けない限り IF-1 に到達する点は変わらず、詐称判定は依然困難です。

Q: C-DNS サーバ側で送信元チェックを強化すればよい?

A: C-DNS は問合せを“受信”する立場なので、送信元アドレスを偽装された場合の検知は不可能です。FW やネットワーク側での対策が必要です。

A: C-DNS は問合せを“受信”する立場なので、送信元アドレスを偽装された場合の検知は不可能です。FW やネットワーク側での対策が必要です。

関連キーワード: IPアドレス詐称、ステートフルファイアウォール、DNSキャッシュポイズニング、インタフェース判定、スプーフィング

設問2:〔支社システムの検討と導入)について、(1)、(2)に答えよ。

(2)本文中の下線③について、支社システムに追加する機能を、20字以内で述べよ。

模範解答

リゾルバ機能及びDNSキャッシュ機能

解説

解答の論理構成

- 支社プロキシサーバの名前解決は当初、既存の「C-DNSサーバ」に委ね、通信は「B社サービス」経由で行う計画でした。本文には「送信元が支社プロキシサーバに詐称された問合せPT を拒否する設定は不可能であり、FW-A のIP アドレス詐称対策機能が有効に機能しない」とあります。

- このままでは、支社側から C-DNS サーバへ届く“詐称パケット”を FW-A で見分けられず、IP アドレス詐称対策が破綻します。

- そこで「再検討した結果、③支社システムに機能を追加することで対応することにした。この対応策によって、支社プロキシサーバとC-DNSサーバ間の通が不要になることも確認した」と記述されています。

- “通が不要”になるのは、支社側だけで名前解決を完結できる場合です。X システムの C-DNS サーバが持つ下記の機能を支社側へ実装すれば実現できます。

- 表1より「C-DNSサーバ」は「リゾルバ機能及びDNSキャッシュ機能」がある。

- したがって、支社システムに追加すべきなのは「リゾルバ機能及びDNSキャッシュ機能」です。これにより、支社プロキシサーバは自前で再帰問い合わせ・キャッシュ保持を行い、FW-A を経由する DNS 通信が発生しなくなります。

誤りやすいポイント

- 「DNSSEC を導入する」と誤解しやすいですが、③は支社側だけの対処であり本文でも「DNSSEC」には触れていません。

- 「IP アドレス詐称対策ルールをFW-Aに追加」と考えがちですが、本文が示す課題は“FW-A を経由しない構成にする”ことで解決すると明言されています。

- 支社側に置くのは「DNSサーバ」そのものではなく、プロキシサーバ内、または DMZ 内の装置に「リゾルバ機能及びDNSキャッシュ機能」を持たせる点を取り違えやすいです。

FAQ

Q: 支社にフルサービスの権威 DNS サーバを置く必要はありますか?

A: いいえ。再帰問い合わせとキャッシュだけで十分です。権威情報は引き続きインターネット上の DNS から取得します。

A: いいえ。再帰問い合わせとキャッシュだけで十分です。権威情報は引き続きインターネット上の DNS から取得します。

Q: 追加する機能で IP アドレス詐称そのものを防げますか?

A: 詐称パケットはインターネット側で発生しても支社 LAN へ届きません。支社内部で解決が完結するため、FW-A をすり抜ける経路がなくなる点が重要です。

A: 詐称パケットはインターネット側で発生しても支社 LAN へ届きません。支社内部で解決が完結するため、FW-A をすり抜ける経路がなくなる点が重要です。

Q: C-DNSサーバはそのまま残してよいのですか?

A: 本社・工場用としては引き続き利用できます。支社のみローカル解決に切り替え、段階的にリスクを低減します。

A: 本社・工場用としては引き続き利用できます。支社のみローカル解決に切り替え、段階的にリスクを低減します。

関連キーワード: DNSキャッシュ、リゾルバ、IPアドレス詐称、ファイアウォール、プロキシサーバ