情報処理安全確保支援士 2014年 秋期 午後1 問02

代理店販売支援システムに関する次の記述を読んで、設問1~3に答えよ。

L社は中堅の損害保険会社である。保険商品は、直営店でも扱っているが、多くは代理店を通じて販売している。L社では、10年前にインターネットを用いた代理店販売支援システム(以下、Pシステムという)を開設した。

Pシステムは、代理店に対して、顧客情報の新規登録、閲覧及び更新の機能、並びに商品説明書及び販売マニュアルの提示機能を提供する。代理店の担当者は、利用者IDとパスワードを入力してログインし、Pシステムを利用する。

Pシステムの開設以来、Pシステムへの不正ログインの試みと推測される事象が複数回確認されてきた。また、3年前には、競合他社において代理店から大量の顧客情報が流出する事件も発生した。これらの状況において、L社は代理店に対して、注意喚起、講習会の開催、年1回のセキュリティチェックレポート提出の要請などを実施してきた。

運用開始から10年目を迎えることを機に、L社では、Pシステムを全面改修・拡張して、新システム(以下、Qシステムという)を構築することにした。そのプロジェクトのリーダには、IT部門のB課長が任命された。プロジェクトの重要な目的の一つは、セキュリティの強化である。Qシステムのセキュリティ設計は、B課長の部下であるCさんが担当することになった。

〔Qシステムの設計方針〕

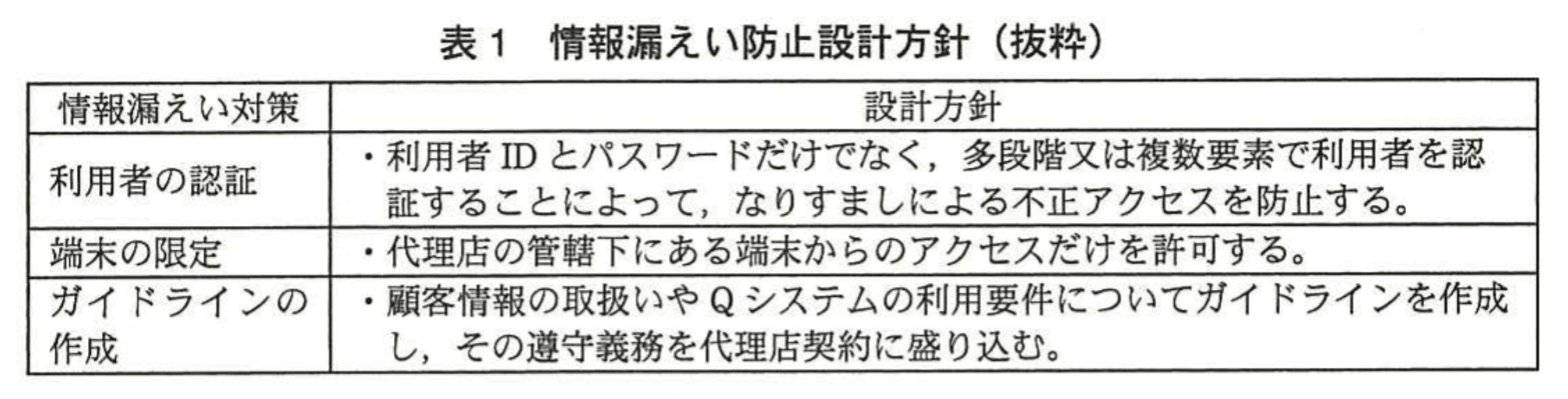

Qシステムは、Pシステムを拡張して構築する。2015年9月から10年間の稼働を想定している。Qシステムには、情報漏えいのリスクをできるだけ減らすことが求められている。B課長は、経営陣、代理店チャネル担当、情報セキュリティ室などの社内関係者及び社外の情報セキュリティの専門家に意見を求め、表1に示す情報漏えい防止設計方針を取りまとめた。

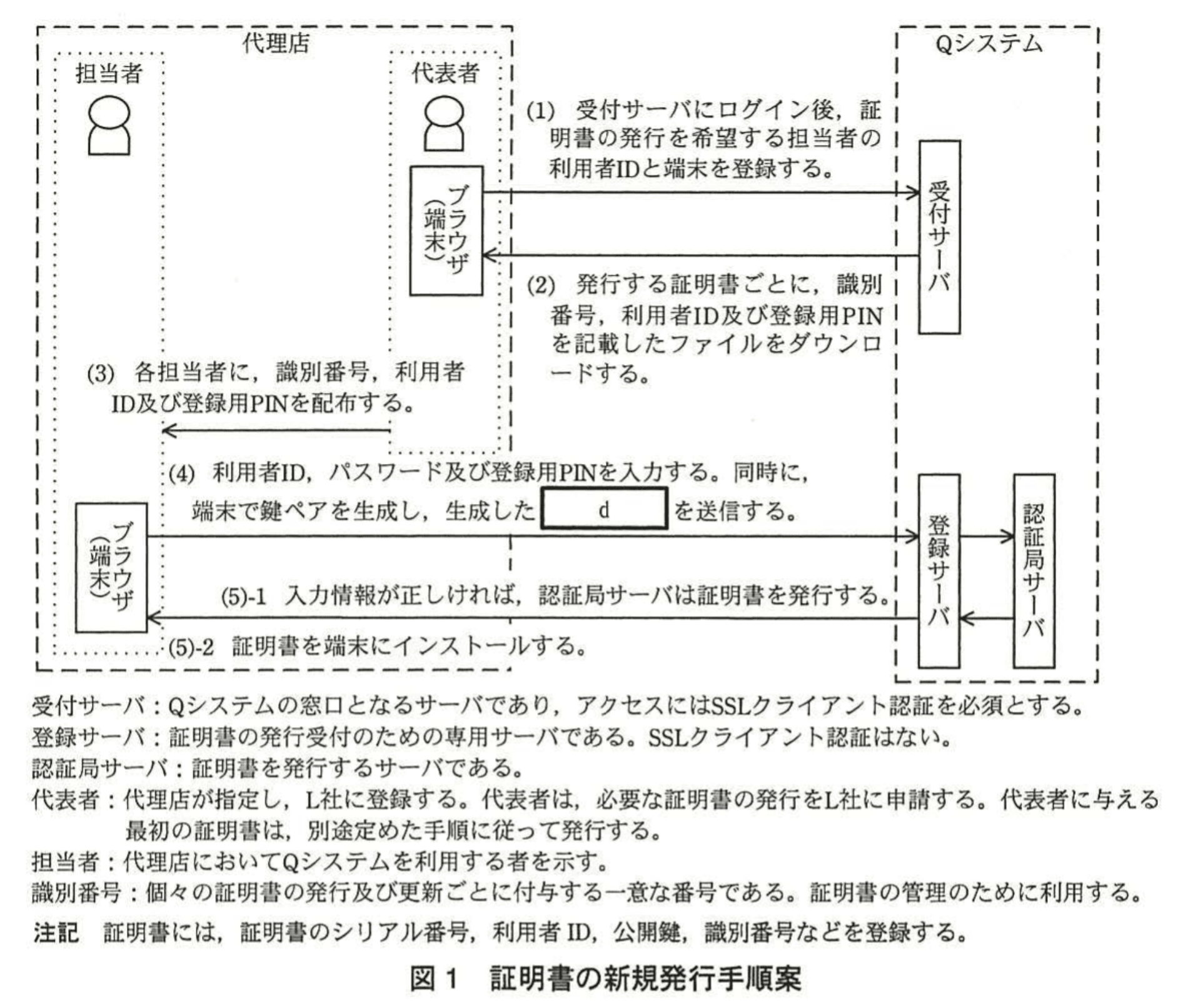

Cさんは、表1の設計方針のうち、利用者の認証及び端末の限定についての実現方法として、Qシステムへのアクセス時に、従来の利用者IDとパスワードでの認証に加え、SSLクライアント認証を行う方法を提案した。SSLクライアント認証では、あらかじめディジタル証明書(以下、証明書という)を代理店の端末に配布しておき、その証明書を用いた認証によって端末の限定を行う。

B課長は、Cさんが提案した方法について説明を受け、了承した。その上で、暗号技術について、情報セキュリティ室のR主任に相談するよう助言した。

〔暗号技術の検討〕

次は、Cさんが暗号技術についてR主任に相談したときの会話の一部である。

Cさん:Qシステムで使う暗号技術について、どのように検討を進めるのがよいでしょうか。

R主任:SSLクライアント認証の場合には、まず、認証に使う公開鍵の鍵長、証明書に施されるディジタル署名の仕様、それから、通信の暗号化に使う共通鍵暗号の仕様などを選択する必要があるね。

Cさん:何を基準にして選択すればよいのですか。

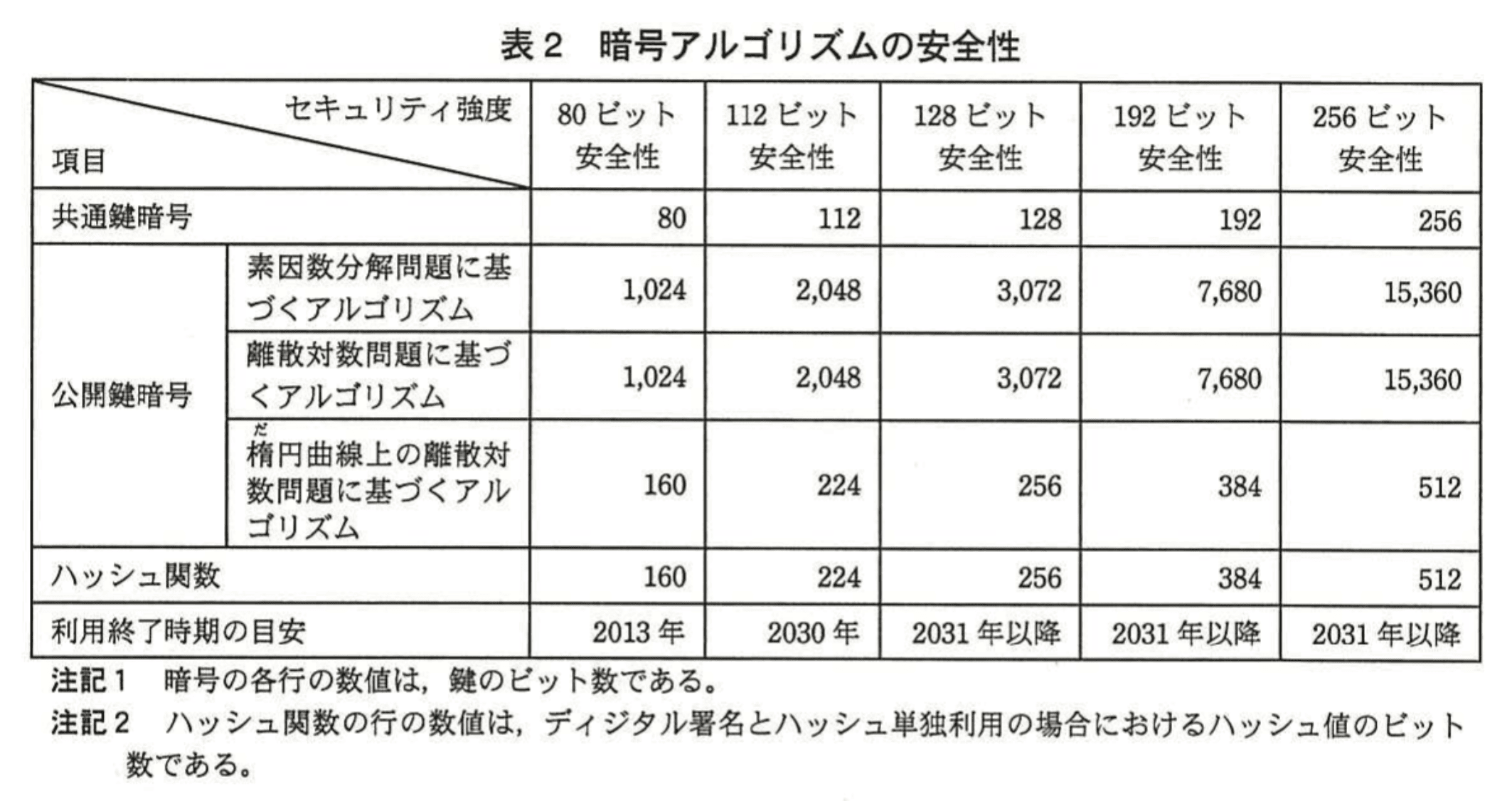

R主任:表2は、米国国立標準技術研究所(NIST)が発行したセキュリティ文書を基に、攻撃の困難性の視点から、暗号アルゴリズムの安全性を整理したものだ。最も効率が良い攻撃手法で暗号を解読するときに必要な計算量を指標とし、同程度の耐性をもつものを同じ“セキュリティ強度”としている。また、“利用終了時期の目安”の行は、そのセキュリティ強度の暗号アルゴリズムについて、利用を終了することが望ましい時期を示している。

Cさん:なるほど。例えば、鍵長256ビットのAESアルゴリズムは、鍵長aビットのRSAアルゴリズムや、bビットのハッシュ関数などと同じセキュリティ強度ということですか。Qシステムの場合は、少なくともcビット安全性と同等又はそれ以上のセキュリティ強度をもつ暗号アルゴリズムを採用すべきですね。頂いたアドバイスを参考に、更に検討します。

〔Qシステムのセキュリティ設計〕

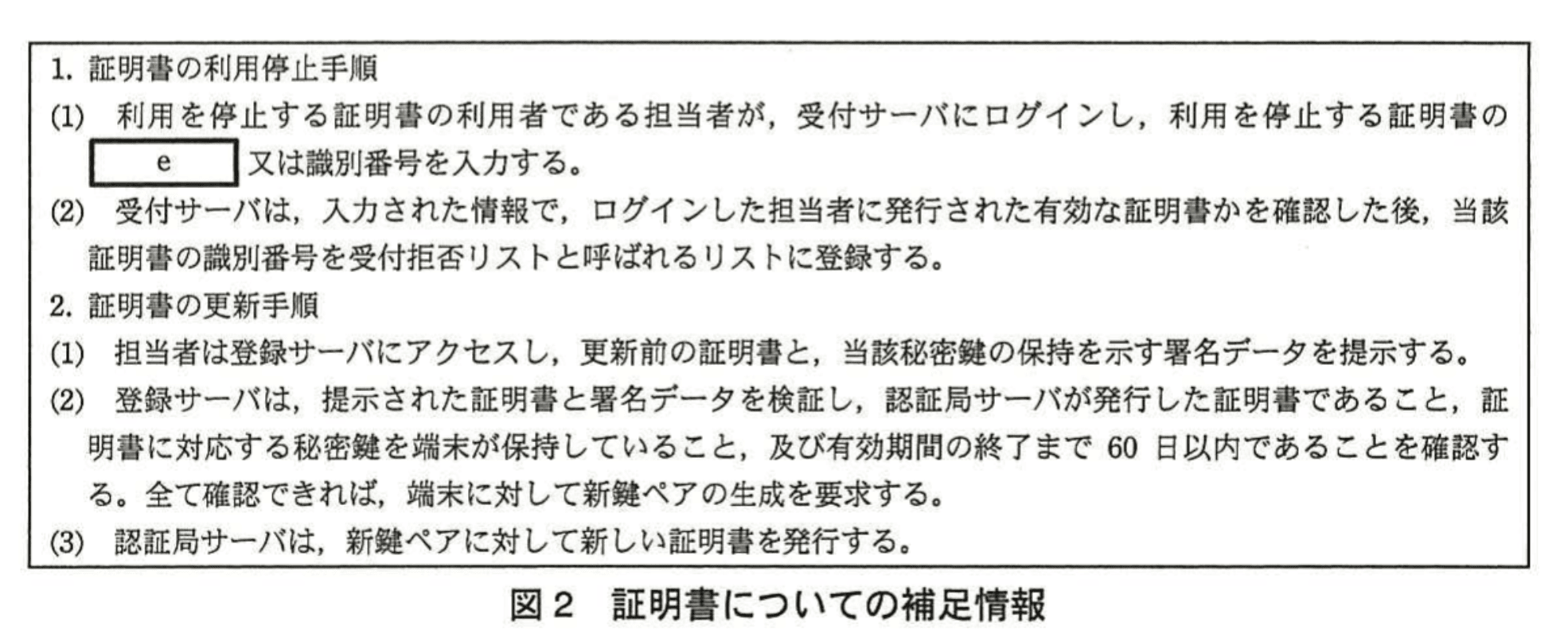

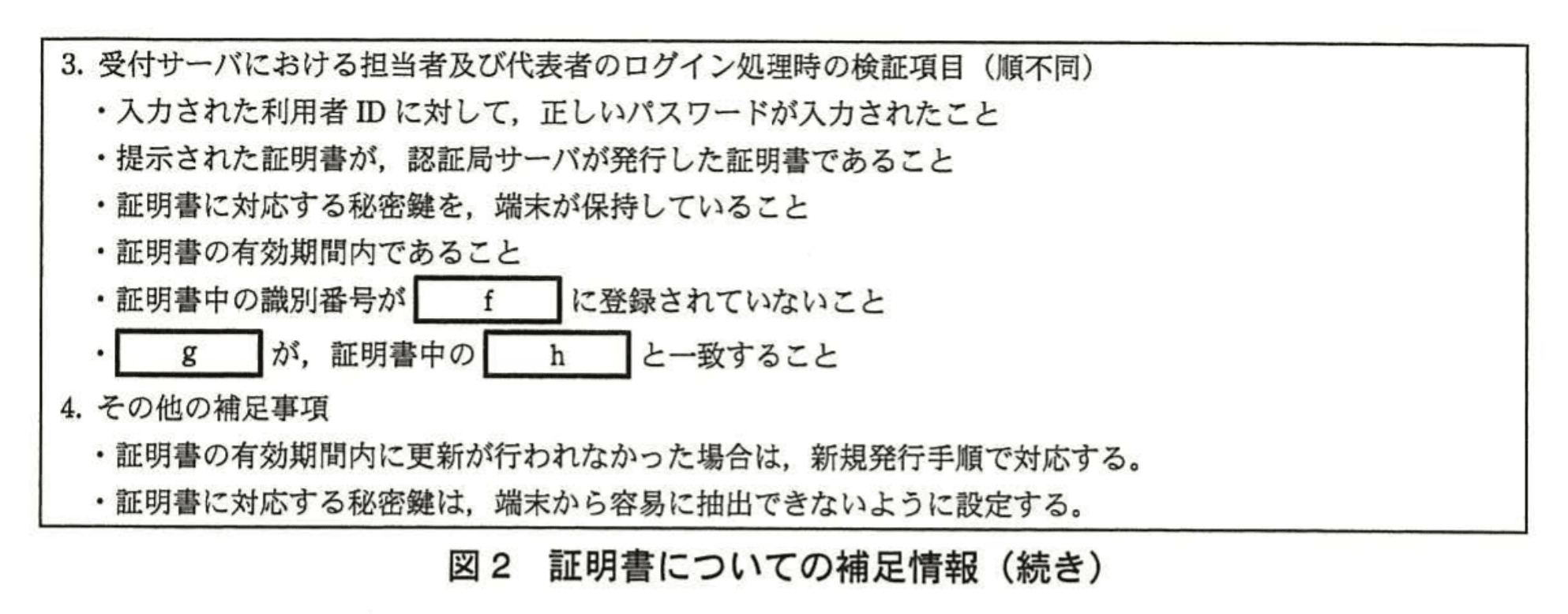

Cさんは、R主任のアドバイスを参考に、Qシステムのセキュリティ設計について検討を進めた。証明書の新規発行手順案を図1に、証明書についての補足情報を図2に示す。代理店に遵守を求めるガイドラインには、顧客情報の取扱要件に加え、①Qシステムにアクセスしていた端末を交換及び廃棄する場合に代理店が実施すべき処理などの事項を盛り込んだ。

〔セキュリティ設計の修正〕

Cさんは、セキュリティ設計の検討結果についてR主任にレビューを依頼した。R主任は、証明書の新規発行手順、利用停止手順及び更新手順について一つずつ問題を指摘した。

R主任は、証明書の新規発行手順については、代理店の担当者が不適切な行為をした場合、表1中の“端末の限定”の設計方針が満たされず、代理店の管轄下にない端末でQシステムにアクセスできる可能性があると指摘した。②この問題については、Qシステムでは対策をとらず、代理店側で対策をとってもらうように、代理店に要請することにした。

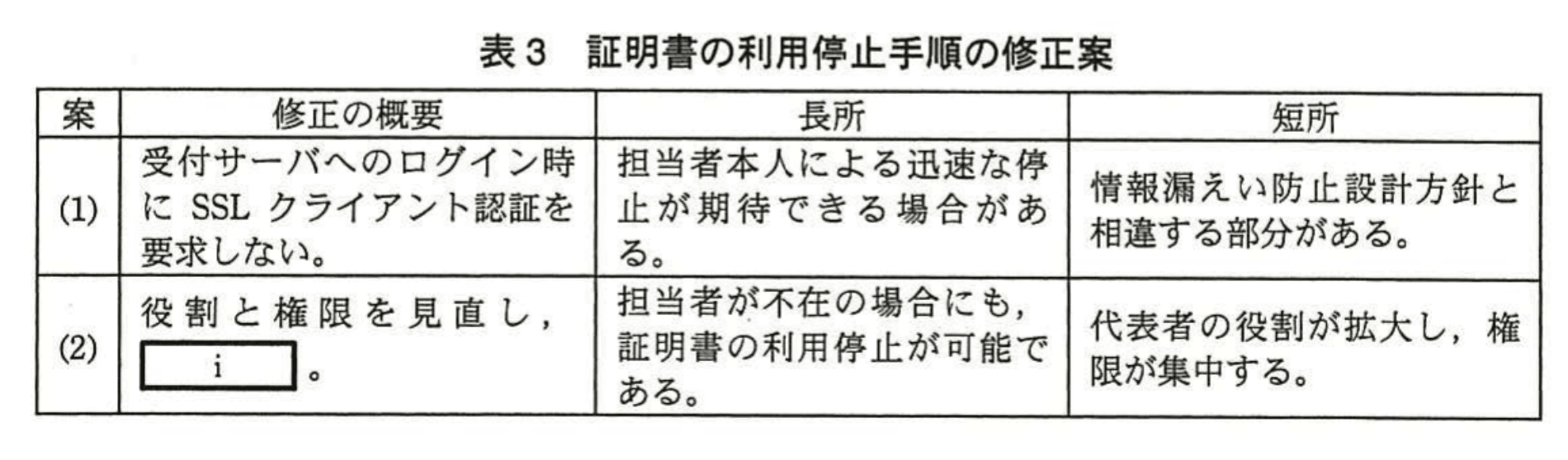

R主任は、証明書の利用停止手順については、実際には行うことができない場合が多いと推測されるので、見直さなければならないと指摘した。Cさんは、この問題について、表3に示す修正案を考えた。検討の結果、設計方針への適合性と運用の柔軟性確保の視点から、案(2)を採用することにした。

R主任は、証明書の更新手順については、利用停止された証明書の取扱いを担当者が誤った場合などに、③本来発行されるべきでない証明書が発行される可能性があると指摘した。Cさんは、この問題についても修正案を考えた。

Cさんは、これらの修正案を基に図1及び図2の修正版を作成し、再度R主任のレビューを受けた後、B課長に説明した。B課長は修正版を了承し、Qシステムの開発が進められることになった。

設問1:暗号技術の検討について、(1)〜(3)に答えよ。

(1)本文中のa、bに入れる適切な数値を答えよ。

模範解答

a:15,360

b:512

解説

解答の論理構成

-

問題文の抜粋

- 表2「暗号アルゴリズムの安全性」において、256ビット安全性の欄には

・共通鍵暗号:256

・素因数分解問題に基づくアルゴリズム(RSA など):15,360

・ハッシュ関数:512

が対応すると明示されています。 - Cさんの発言

「鍵長256ビットのAESアルゴリズムは、鍵長aビットのRSAアルゴリズムや、bビットのハッシュ関数などと同じセキュリティ強度」

とあるため、表2の“256ビット安全性”の行を参照すれば a と b に入る値が分かります。

- 表2「暗号アルゴリズムの安全性」において、256ビット安全性の欄には

-

数値の決定

- RSA の欄(素因数分解問題に基づくアルゴリズム)の 256 ビット安全性は 15,360 ビット。

- ハッシュ関数の 256 ビット安全性は 512 ビット。

-

よって

- a = 15,360

- b = 512

誤りやすいポイント

- 112ビット安全性や128ビット安全性の列と取り違えてしまう。設問では「鍵長256ビットのAES」を例示しているので、必ず“256ビット安全性”列を確認します。

- RSA と楕円曲線暗号の値を混同する。RSA(素因数分解問題)の256ビット安全性は 15,360、楕円曲線暗号の同列は 512 ではなく 512 はハッシュ関数です。

- 「ハッシュ関数 bit 長=セキュリティ強度」と早合点し、256 と答えてしまうミス。表2ではハッシュ長512ビットが256ビット安全性に相当します。

FAQ

Q: なぜRSAは共通鍵より桁違いに長い鍵長が必要なのですか?

A: 素因数分解問題に基づくRSAは、攻撃手法の効率が比較的高く、同じ“強度”を得るには共通鍵暗号よりはるかに長い鍵が必要になるためです。

A: 素因数分解問題に基づくRSAは、攻撃手法の効率が比較的高く、同じ“強度”を得るには共通鍵暗号よりはるかに長い鍵が必要になるためです。

Q: ハッシュ関数で“512ビット”とあるのは出力長ですか?

A: はい。表2はハッシュ関数の出力長を示しており、512 ビット出力のハッシュ(例:SHA-512)が256ビット安全性と同程度の耐性を持つと整理されています。

A: はい。表2はハッシュ関数の出力長を示しており、512 ビット出力のハッシュ(例:SHA-512)が256ビット安全性と同程度の耐性を持つと整理されています。

Q: 今後256ビット安全性の採用は必須ですか?

A: 表2の「利用終了時期の目安」によると、“2031年以降”も安全と見込まれる水準です。システムの稼働期間や性能要件を踏まえて決定するのが実務的対応です。

A: 表2の「利用終了時期の目安」によると、“2031年以降”も安全と見込まれる水準です。システムの稼働期間や性能要件を踏まえて決定するのが実務的対応です。

関連キーワード: セキュリティ強度、RSA, AES, ハッシュ関数、鍵長

設問1:暗号技術の検討について、(1)〜(3)に答えよ。

(2)鍵長3,072ビットのRSAアルゴリズムと同等又はそれ以上のセキュリティ強度をもつと考えられるハッシュ関数を解答群の中から全て選び、記号で答えよ。

解答群

ア:Camellia

イ:ECDSA

ウ:MD5

エ:RC4

オ:SHA-1

力:SHA-256

キ:SHA-512

ク:Triple DES

模範解答

カ、キ

解説

解答の論理構成

- 【問題文】の表2には、公開鍵暗号(素因数分解問題に基づくアルゴリズム)の欄に「3,072」が掲載されており、同じ列の見出しは「128ビット安全性」です。すなわち、

「鍵長3,072ビットのRSAアルゴリズム = “128ビット安全性”」

であると読み取れます。 - 同じ表のハッシュ関数の行を見ると、「128ビット安全性」の列に「256」と記載されています。よって、出力長が256ビット以上のハッシュ関数は「128ビット安全性」と同等、あるいはそれ以上の耐性を備えていることが分かります。

- 解答群のうちハッシュ関数は「ウ:MD5」「オ:SHA-1」「力:SHA-256」「キ:SHA-512」の4つです。

- 「ウ:MD5」は128ビット出力で、表2の「80ビット安全性」に相当し不適格。

- 「オ:SHA-1」は160ビット出力で、表2の「80ビット安全性」に相当し不適格。

- 「力:SHA-256」は256ビット出力で、表2の「128ビット安全性」に該当し適格。

- 「キ:SHA-512」は512ビット出力で、表2の「256ビット安全性」に該当し適格。

- 以上より、「鍵長3,072ビットのRSAアルゴリズムと同等又はそれ以上のセキュリティ強度をもつハッシュ関数」は

「力:SHA-256」と「キ:SHA-512」です。

誤りやすいポイント

- 「出力長160ビットのSHA-1は128ビット安全性」と誤解しやすいですが、表2に従うとSHA-1の耐性は「80ビット安全性」です。

- ハッシュ関数以外(Camellia, RC4, TripleDES, ECDSA)は対象外と気付かず選択してしまうミス。

- 「ビット数が大きい=必ず安全」と短絡し、MD5の脆弱性を見落とすケース。

FAQ

Q: SHA-1は160ビット出力なのに「80ビット安全性」と判断されるのはなぜですか?

A: 衝突探索に最も効率の良い攻撃手法(バースデー攻撃)を適用すると、 回程度の計算で衝突を発見できるため、160ビットの半分の強度と評価されます。

A: 衝突探索に最も効率の良い攻撃手法(バースデー攻撃)を適用すると、 回程度の計算で衝突を発見できるため、160ビットの半分の強度と評価されます。

Q: 256ビット出力のハッシュなら必ず「128ビット安全性」ですか?

A: 一般的にはそう評価されますが、アルゴリズム自体の設計不備や未知の脆弱性があれば例外もあり得ます。表2は「現時点で既知の最良攻撃」を前提にした目安です。

A: 一般的にはそう評価されますが、アルゴリズム自体の設計不備や未知の脆弱性があれば例外もあり得ます。表2は「現時点で既知の最良攻撃」を前提にした目安です。

Q: なぜSHA-512を選ぶと「256ビット安全性」になるのですか?

A: 衝突探索の計算量が理論上 回になるため、表2の「256ビット安全性」にマッピングされます。

A: 衝突探索の計算量が理論上 回になるため、表2の「256ビット安全性」にマッピングされます。

関連キーワード: セキュリティ強度、RSA, SHA-256, SHA-512, ハッシュ関数

設問1:暗号技術の検討について、(1)〜(3)に答えよ。

(3)本文中のcに入れる適切な数値を答えよ。また、この数値はQシステムのどのような要件から導かれるか。20字以内で述べよ。

模範解答

c:112

要件:利用期間は2025年8月までである。

解説

解答の論理構成

-

Qシステムの稼働期間を確認

- 問題文より引用

「2015年9月から10年間の稼働を想定している。」

したがって運用終了は「2025年8月」になります。

- 問題文より引用

-

NIST 文書を基にした表2の“利用終了時期の目安”を確認

- 「利用終了時期の目安」行には

80ビット安全性 … 「2013年」

112ビット安全性 … 「2030年」

と記載されています。

- 「利用終了時期の目安」行には

-

必要なセキュリティ強度を決定

- 2025年8月まで安全と判断できるのは「2030年」まで利用が推奨される「112ビット安全性」以上。

- よって c には「112」を入れるのが最小かつ妥当です。

-

要件の導出

- セキュリティ強度を選ぶ根拠は「Qシステムのサービス提供期間」であり、これを短くまとめると

「利用期間は2025年8月までである」。

- セキュリティ強度を選ぶ根拠は「Qシステムのサービス提供期間」であり、これを短くまとめると

誤りやすいポイント

- 「2031年以降」が複数記載されているため、128ビット安全性を選びたくなる。実際には稼働終了時点で十分な余裕がある112ビットで足りる点を見落としがちです。

- 稼働開始月「2015年9月」を起算日に含めない、または満10年間を「2026年9月」と誤算するケース。

- “表2”の「共通鍵暗号」の列を直接比較し、公開鍵やハッシュまで同じ長さを選択しようとする早合点。

FAQ

Q: 128ビット安全性を選んでも問題はありませんか?

A: 安全面では過剰ですが、計算負荷や証明書サイズが大きくなり運用コストが増えます。要件を満たす最小強度として112ビット安全性が推奨です。

A: 安全面では過剰ですが、計算負荷や証明書サイズが大きくなり運用コストが増えます。要件を満たす最小強度として112ビット安全性が推奨です。

Q: 「利用終了時期の目安」は絶対的な期限ですか?

A: 目安であり、脅威モデルや運用実態によって前倒し・後倒しの判断は可能ですが、試験では明示された表に従うのが原則です。

A: 目安であり、脅威モデルや運用実態によって前倒し・後倒しの判断は可能ですが、試験では明示された表に従うのが原則です。

Q: 共通鍵暗号は 128 ビットでも RSA は 2048 ビットで良いのでしょうか?

A: 表2で同一列にある値が同等の“セキュリティ強度”を持つため、112ビット安全性なら共通鍵 112 ビット、RSA 2048 ビット、ハッシュ 224 ビットなどが対応します。

A: 表2で同一列にある値が同等の“セキュリティ強度”を持つため、112ビット安全性なら共通鍵 112 ビット、RSA 2048 ビット、ハッシュ 224 ビットなどが対応します。

関連キーワード: セキュリティ強度、鍵長、NISTガイドライン、利用終了時期、システム寿命

設問2:Qシステムのセキュリティ設計について、(1)、(2)に答えよ。

(1)本文中の下線①について、代理店が実施すべき処理を、30字以内で具体的に述べよ。

模範解答

端末に発行された証明書の利用停止を申請する。

解説

解答の論理構成

- 【問題文】では、代理店ガイドラインに「①Qシステムにアクセスしていた端末を交換及び廃棄する場合に代理店が実施すべき処理」を盛り込むよう求めています。

- Qシステムは「SSLクライアント認証」により「端末の限定」を実現しています。したがって、端末に格納された証明書が生きている限り、その端末(あるいは証明書を抜き出した別端末)からアクセスできてしまいます。

- 端末を交換・廃棄するときは、その証明書が無効化されていなければ「代理店の管轄下にない端末でQシステムにアクセスできる可能性」(R主任の指摘)を残します。

- そこで、端末とひも付いた証明書を使えなくする=「利用停止を申請」する手続が必須となります。

- 以上より、代理店が行うべき具体的処理は「端末に発行された証明書の利用停止を申請する」となります。

誤りやすいポイント

- 「端末を初期化/物理破壊すれば十分」と勘違いし、証明書自体の失効を忘れる。証明書がバックアップされていると不完全対策になる。

- 「新端末で新証明書を発行する」ことだけを答え、旧証明書失効の手続を示していない。

- 「利用停止」の主体をL社と誤認し、代理店側のアクションを書かない。

FAQ

Q: 端末廃棄時に証明書ファイルを削除するだけでは不十分ですか?

A: 不十分です。バックアップや複製が残っている恐れがあるため、認証局側で失効させる「利用停止申請」が必要です。

A: 不十分です。バックアップや複製が残っている恐れがあるため、認証局側で失効させる「利用停止申請」が必要です。

Q: 利用停止と失効は同じ意味ですか?

A: 本問題では「受付サーバの受付拒否リストへ登録する」ことでその証明書を使えなくする行為を「利用停止」と呼んでおり、実質的に失効と同義です。

A: 本問題では「受付サーバの受付拒否リストへ登録する」ことでその証明書を使えなくする行為を「利用停止」と呼んでおり、実質的に失効と同義です。

Q: 新しい端末を導入する場合、利用停止後にすぐ新規発行できますか?

A: はい。旧証明書を利用停止し、新端末で新規発行手順(図1)を実施すれば連続して運用可能です。

A: はい。旧証明書を利用停止し、新端末で新規発行手順(図1)を実施すれば連続して運用可能です。

関連キーワード: SSLクライアント認証、ディジタル証明書、失効手続、アクセス制御、セキュリティガイドライン

設問2:Qシステムのセキュリティ設計について、(1)、(2)に答えよ。

(2)図1中のd及び図2中のe〜hに入れる適切な字句を、図1又は図2中の字句を用いて、それぞれ10字以内で答えよ。

模範解答

d:公開鍵

e:シリアル番号

f:受付拒否リスト

g:入力された利用者 ID

h:利用者 ID

解説

解答の論理構成

-

図1の手順(4)

引用:「端末で鍵ペアを生成し、生成した d を送信する。」

生成して送信できるのは公開情報であるため、d=「公開鍵」と判断します。 -

図2‐1.利用停止手順(1)

引用:「利用を停止する証明書の e 又は識別番号を入力する。」

証明書に固有で代理店が容易に把握できる値は引用「証明書のシリアル番号」であるため、e=「シリアル番号」です。 -

図2‐3.検証項目

引用:「証明書中の識別番号が f に登録されていないこと」

利用停止手順(2)で引用「識別番号を受付拒否リストと呼ばれるリストに登録」とあるので、f=「受付拒否リスト」となります。 -

同じ検証項目の次行

引用:「g が、証明書中の h と一致すること」

直前の検証項目に引用「入力された利用者IDに対して…」があるため、g=「入力された利用者ID」。

一致を確認する相手は証明書に格納された利用者識別子であり、図1注記にも引用「利用者ID」があるので、h=「利用者ID」です。

誤りやすいポイント

- 手順(4)で送信するのは秘密鍵と誤解しがちですが、秘密鍵は端末外へ出しません。

- シリアル番号と識別番号を混同しやすいので、それぞれの用途(証明書固有/L社管理用)を整理して区別すると安全です。

- 受付拒否リストをCRLやOCSPと同列に扱い、「失効リスト」と答えてしまうミスに注意しましょう。

FAQ

Q: 識別番号とシリアル番号はどちらも一意なのに、なぜ両方使うのですか?

A: シリアル番号は証明書自体の固有番号です。識別番号はL社内部で発行や更新の管理を簡素化するために振る運用上の管理番号で、用途が異なります。

A: シリアル番号は証明書自体の固有番号です。識別番号はL社内部で発行や更新の管理を簡素化するために振る運用上の管理番号で、用途が異なります。

Q: 受付拒否リストと通常の失効リスト(CRL)はどう違うのですか?

A: CRLは認証局が公開する失効情報ですが、受付拒否リストはQシステムの受付サーバがログイン判定時に参照する内部リストです。範囲をQシステムに限定できるため、反映を迅速に行えます。

A: CRLは認証局が公開する失効情報ですが、受付拒否リストはQシステムの受付サーバがログイン判定時に参照する内部リストです。範囲をQシステムに限定できるため、反映を迅速に行えます。

Q: 公開鍵を送信する際に暗号化は不要なのですか?

A: 公開鍵自体は秘密情報ではありませんが、通信経路の完全性を確保するためSSL/TLSで保護されたチャネルを利用します。

A: 公開鍵自体は秘密情報ではありませんが、通信経路の完全性を確保するためSSL/TLSで保護されたチャネルを利用します。

関連キーワード: SSLクライアント認証、ディジタル証明書、公開鍵、シリアル番号、アクセス制御

設問3:セキュリティ設計の修正について、(1)〜(3)に答えよ。

(1)本文中の下線②について、代理店がとる対策を、40字以内で具体的に述べよ。ここで、代理店の代表者は不適切な行為をしないものとする。

模範解答

代理店の管轄下の端末に証明書がインストールされていることを代表者が確認する。

解説

解答の論理構成

-

設計方針の確認

問題文では、情報漏えい防止設計方針として表1に

“端末の限定―『代理店の管轄下にある端末からのアクセスだけを許可する。』”

と明示されています。したがって、証明書が代理店管理外の端末に入れば方針違反になります。 -

リスクの指摘

R主任は新規発行手順について

“代理店の担当者が不適切な行為をした場合、…代理店の管轄下にない端末でQシステムにアクセスできる可能性”

を問題視しました。つまり担当者レベルで証明書を外部端末に導入する恐れがあるという指摘です。 -

対策の責任分担

しかし下線②の方針で

“Qシステムでは対策をとらず、代理店側で対策をとってもらう”

と決定されたため、L社側で技術的制御を追加せず代理店の内部統制で補完します。 -

誰が確認すべきか

図1の説明からも、証明書発行申請の主導は代理店の「代表者」であり、代表者は信頼できる前提です。よって、端末が代理店の管理下にあることを確認・保証できる立場は代表者となります。 -

結論

以上を踏まえ、代理店で行う具体的な対策は

“代理店の管轄下の端末に証明書がインストールされていることを代表者が確認する。”

となります。

誤りやすいポイント

- 「Qシステム側で端末証明書インストールを制限する」と考えてしまう

→ 下線②で「Qシステムでは対策をとらず」と明言されています。 - 担当者自らの自己申告で十分だと誤認する

→ 担当者が不適切行為をする可能性があると指摘されているため、より上位の代表者が確認する必要があります。 - 表1の目的が“アクセス制御”ではなく“利用者認証”だと混同する

→ 本設問は端末の限定(場所・所有者の制限)に関する対策です。

FAQ

Q: なぜ代表者でなく情報システム部門が確認しないのですか?

A: 下線②にある通り対策は代理店側の責任範囲で行うものとされ、代理店内部で最も統制力があるのが代表者だからです。

A: 下線②にある通り対策は代理店側の責任範囲で行うものとされ、代理店内部で最も統制力があるのが代表者だからです。

Q: 担当者二重チェックでは不十分ですか?

A: 担当者自身が不適切行為をするリスクを想定しているため、利害関係のない代表者が確認することが求められます。

A: 担当者自身が不適切行為をするリスクを想定しているため、利害関係のない代表者が確認することが求められます。

Q: 端末管理台帳を提出させる方法との違いは?

A: 台帳提出は書面確認でありリアルタイム性に欠けます。代表者がインストールを直接確認すれば即時に方針遵守を担保できます。

A: 台帳提出は書面確認でありリアルタイム性に欠けます。代表者がインストールを直接確認すれば即時に方針遵守を担保できます。

関連キーワード: ディジタル証明書、SSLクライアント認証、端末認証、内部統制、情報漏えい防止

設問3:セキュリティ設計の修正について、(1)〜(3)に答えよ。

(2)表3中のiに入れる適切な内容を30字以内で述べよ。

模範解答

i:担当者の証明書を停止する権限を代表者に付与する

解説

解答の論理構成

- 【問題文】表3には「役割と権限を見直し、i。」と記載されています。

- 同じ行の長所には「担当者が不在の場合にも、証明書の利用停止が可能である。」とあります。これは“担当者以外”でも停止手続を行えるようにする狙いを示しています。

- 一方、短所として「代表者の役割が拡大し、権限が集中する。」と明記されており、“代表者”が追加の権限を持つことが前提です。

- 以上より、(2)案で実現したい修正は「担当者の証明書の停止権限を、代理店の代表者にも持たせること」であると論理的に導けます。

- よって i に入れる文は「担当者の証明書を停止する権限を代表者に付与する」となります。

誤りやすいポイント

- 「代表者の役割が拡大」という短所を読まずに、L社側やシステム管理者へ権限を渡すと勘違いしやすいです。

- “利用停止”と“失効(Revocation)”を混同し、証明書失効リストへ登録する手続きだと思い込むケースがあります。ここではあくまで“受付サーバでの利用停止”権限の追加です。

- 「担当者が不在の場合にも…」という長所から“自動停止”と誤解し、権限の移譲という発想に至らないことがあります。

FAQ

Q: なぜ担当者ではなく代表者に権限を持たせるのですか?

A: 【問題文】が求めるのは「担当者が不在の場合にも、証明書の利用停止が可能」である体制です。代理店内で最も適切に代行できるのが代表者だからです。

A: 【問題文】が求めるのは「担当者が不在の場合にも、証明書の利用停止が可能」である体制です。代理店内で最も適切に代行できるのが代表者だからです。

Q: 代表者に権限を集中させるリスクはどう対処しますか?

A: 代表者の行動ログを監査し、多要素認証やワークフロー承認を組み合わせて運用上の抑止策を講じます。

A: 代表者の行動ログを監査し、多要素認証やワークフロー承認を組み合わせて運用上の抑止策を講じます。

Q: 他の案(1)ではだめなのですか?

A: 案(1)は「受付サーバへのログイン時にSSLクライアント認証を要求しない」となり、【問題文】表1「利用者の認証」の設計方針(多段階認証)と矛盾するため不適切です。

A: 案(1)は「受付サーバへのログイン時にSSLクライアント認証を要求しない」となり、【問題文】表1「利用者の認証」の設計方針(多段階認証)と矛盾するため不適切です。

関連キーワード: SSLクライアント認証、証明書管理、権限委譲、失効リスト

設問3:セキュリティ設計の修正について、(1)〜(3)に答えよ。

(3)本文中の下線③のような証明書が発行されることを防ぐために、登録サーバにおける処理内容にどのような処理を追加すればよいか。40字以内で述べよ。

模範解答

受付拒否リストに識別番号が登録されている証明書は更新を拒否する。

解説

解答の論理構成

- 【問題文】では、証明書の更新手順で「(1) 担当者は登録サーバにアクセスし、更新前の証明書と、当該秘密鍵の保持を示す署名データを提示する。」とあり、基本的に“古い証明書が有効である”ことを前提に更新しています。

- しかし R主任は「利用停止された証明書の取扱いを担当者が誤った場合などに、③本来発行されるべきでない証明書が発行される可能性」を指摘しました。ここで言う“本来発行されるべきでない証明書”とは、すでに停止(失効)手続が済んだ証明書に基づく更新申請を指します。

- 停止済みかどうかは、図2「(2) 受付サーバは…当該証明書の識別番号を受付拒否リストと呼ばれるリストに登録する。」で管理されています。

- したがって、登録サーバ側でも更新要求を受け付ける際に「証明書中の識別番号が受付拒否リストにないこと」を照合すれば、“停止済み証明書の更新”という矛盾を排除できます。

- この対策は図2「3. …検証項目(順不同)・証明書中の識別番号が f に登録されていないこと」の検証をログイン時だけでなく“更新処理時”にも適用するだけなので、既存の仕組みを流用でき、運用負荷を増やさずに安全性を高められます。

以上より、模範解答の「受付拒否リストに識別番号が登録されている証明書は更新を拒否する」が導かれます。

誤りやすいポイント

- 「失効リスト(CRL)」と「受付拒否リスト」を同一視する

→ 本システム固有の“受付拒否リスト”で管理している点に注意が必要です。 - “停止済み証明書の破棄”と“更新拒否”を混同する

→ 停止済み証明書を破棄しても、その番号で再申請されたら意味がないため登録サーバ側のチェックが欠かせません。 - 検証を認証局サーバに追加すると考えてしまう

→ 登録サーバが受付窓口なので、ここで拒否するのが最小コストかつ確実です。

FAQ

Q: 受付拒否リストはどのサーバで参照するのですか?

A: 図2の手順から、受付サーバと登録サーバの双方が参照できる前提ですが、更新受付を担当する登録サーバが直接照合するのが本問の想定です。

A: 図2の手順から、受付サーバと登録サーバの双方が参照できる前提ですが、更新受付を担当する登録サーバが直接照合するのが本問の想定です。

Q: CRL と受付拒否リストの違いは?

A: CRL は公開失効情報ですが、受付拒否リストは社内システムのログイン・証明書発行受付を即時に止めるための内部リストで、公開を前提としていません。

A: CRL は公開失効情報ですが、受付拒否リストは社内システムのログイン・証明書発行受付を即時に止めるための内部リストで、公開を前提としていません。

Q: 受付拒否リストが壊れた場合の対策は?

A: バックアップと改ざん検知のためのハッシュ値管理、さらに定期的な整合性チェックが推奨されます。

A: バックアップと改ざん検知のためのハッシュ値管理、さらに定期的な整合性チェックが推奨されます。

関連キーワード: デジタル証明書、SSLクライアント認証、受付拒否リスト、証明書失効、公開鍵基盤