情報処理安全確保支援士 2014年 秋期 午後1 問03

マルウェア感染への対応に関する次の記述を読んで、設問1~4に答えよ。

M社は、従業員数200名のソフトウェアパッケージ開発会社であり、開発部、営業部及びスタッフ部門がある。

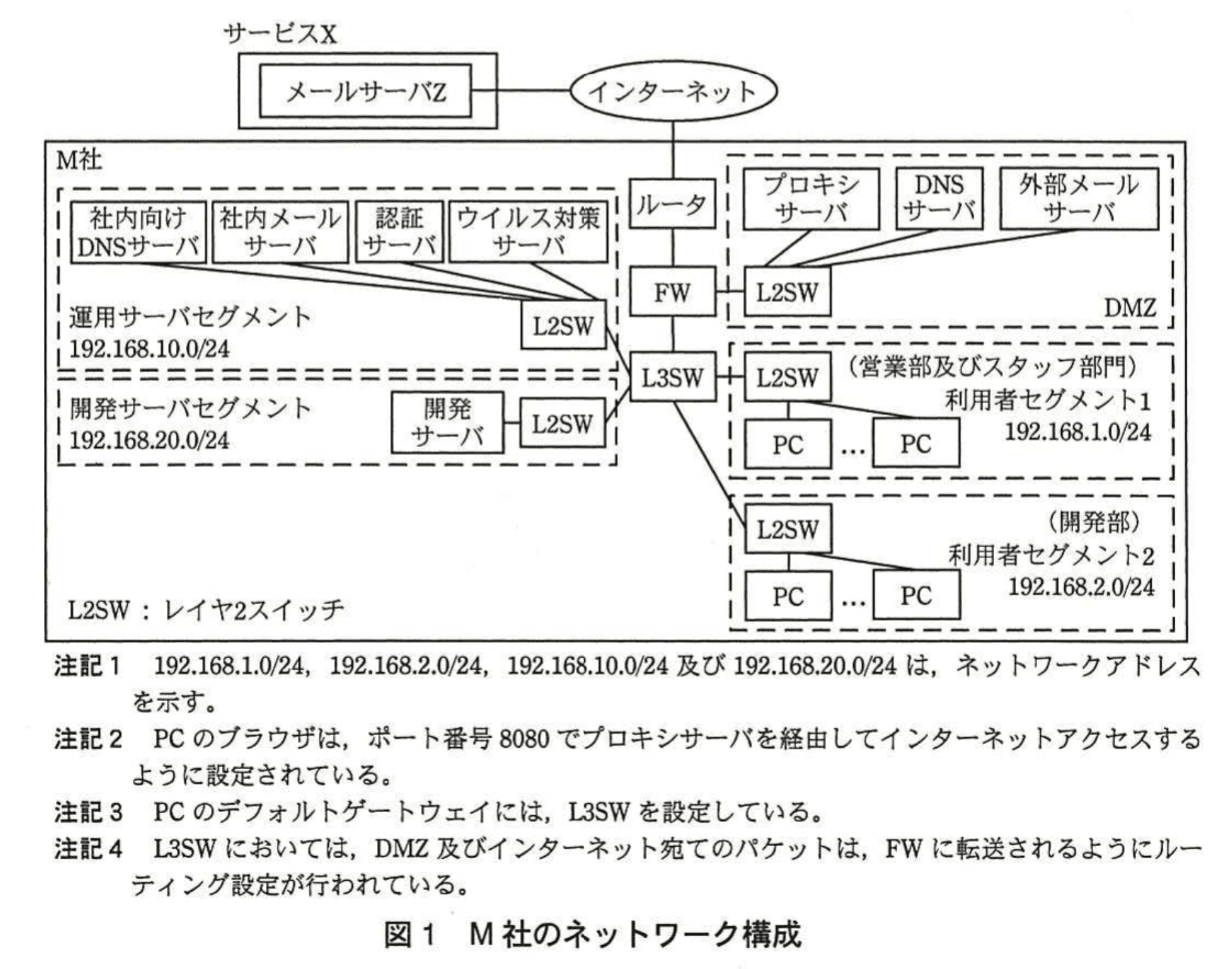

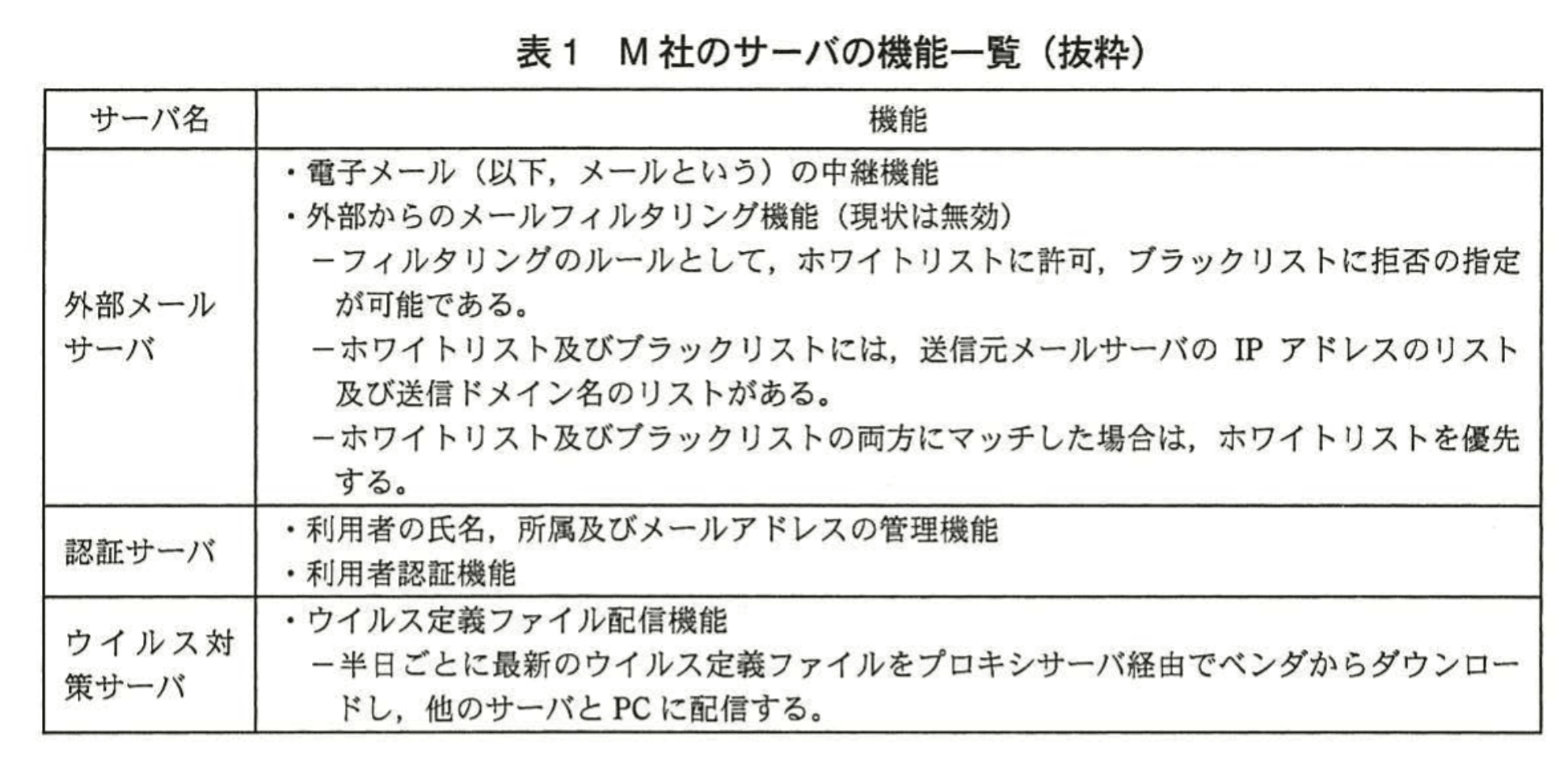

開発部は、ソフトウェアパッケージの開発・保守を行っている。営業部は、顧客を訪問し、製品紹介、製品販売及び顧客管理を行っている。スタッフ部門は、M社のスタッフ業務全般を担当しており、総務部、経理部、情報システム部(以下、情シ部という)などから成っている。情シ部では、M社の情報システムの管理及び情報セキュリティインシデントへの対応を行っている。M社のネットワーク構成を図1に、M社のサーバの機能一覧を表1に示す。

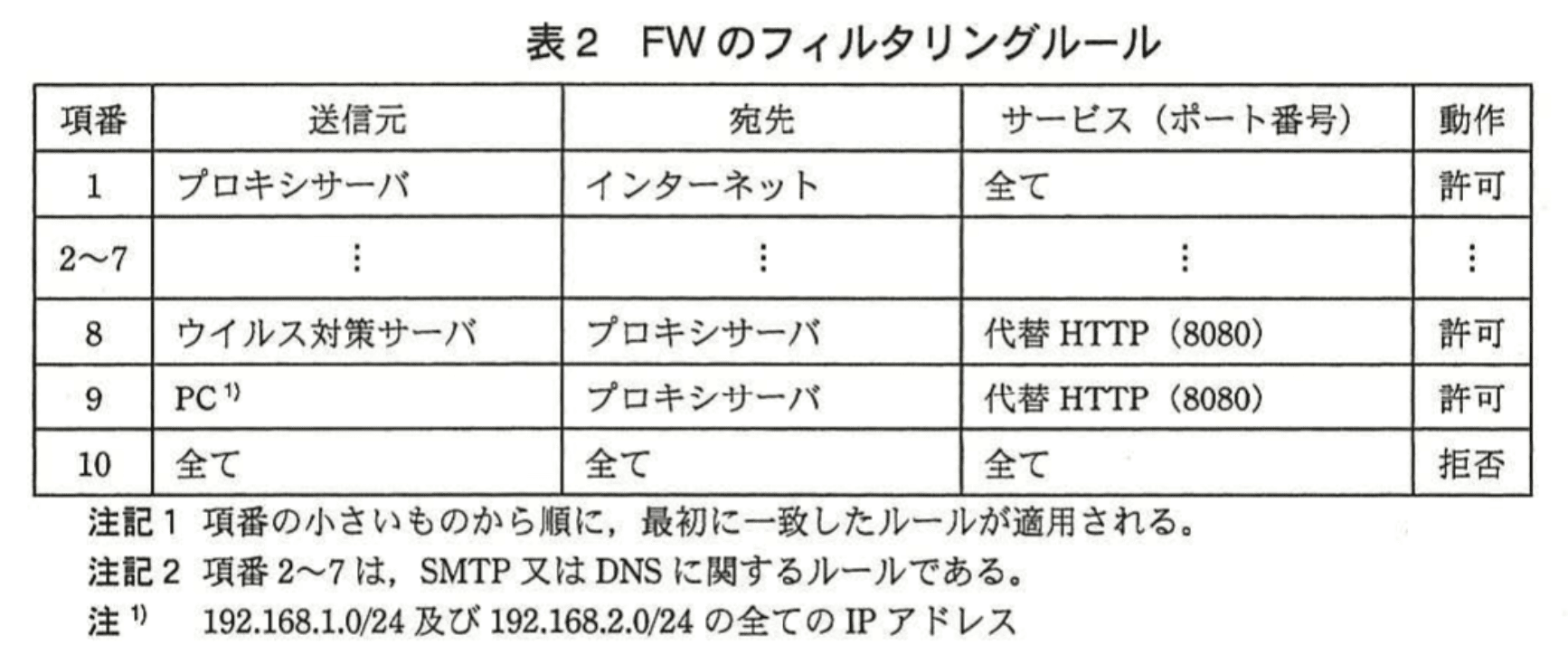

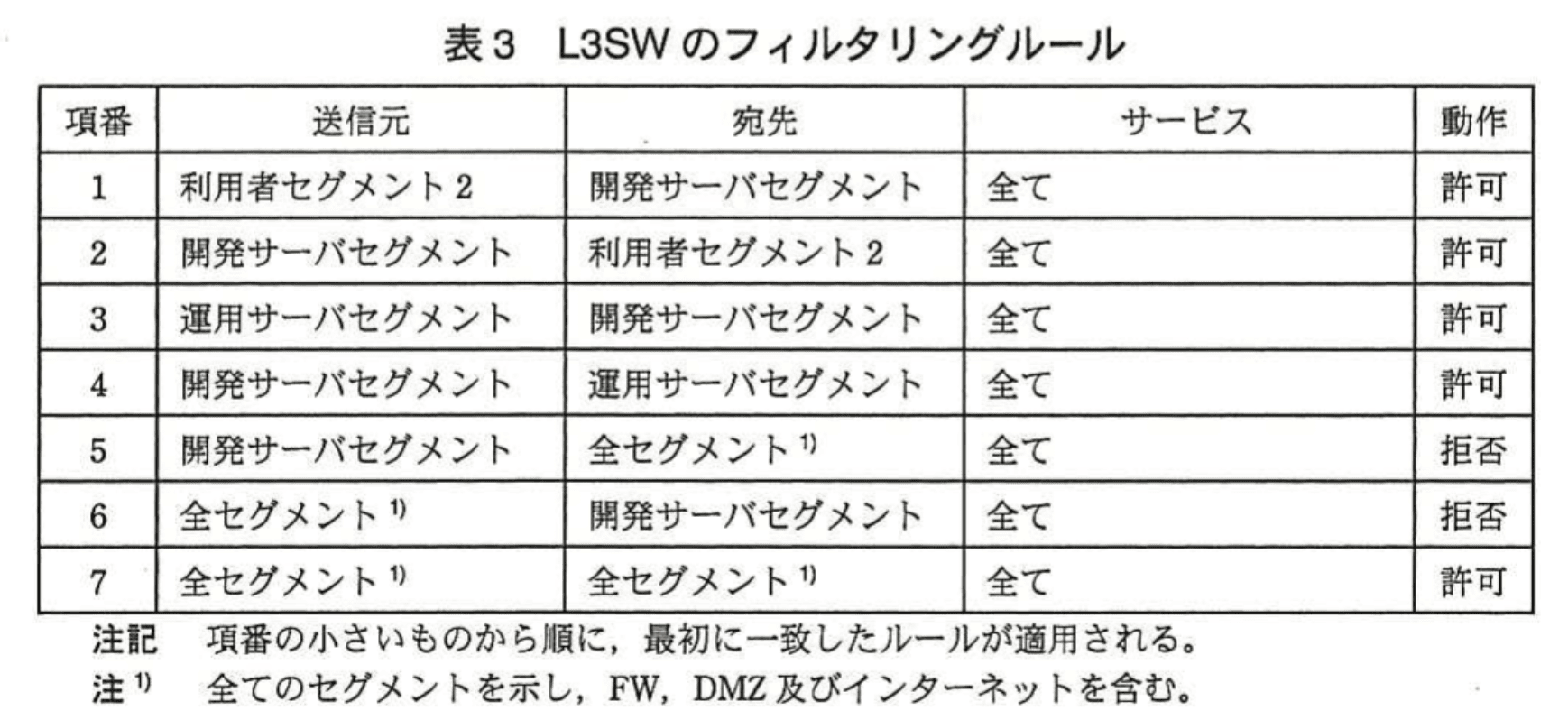

M社のネットワークでは、ファイアウォール(以下、FWという)とレイヤ3スイッチ(以下、L3SWという)でネットワークのアクセス制御を行っている。FWのフィルタリングルールを表2に、L3SWのフィルタリングルールを表3に示す。

情シ部員は、運用サーバセグメントの管理を、自席のPCのブラウザから行っている。開発サーバには、M社の機密情報であるソフトウェアパッケージのソースコードを保管している。

営業部では、SaaS型クラウドサービスであるサービスXを利用して顧客管理を行っている。サービスXには、営業部のPCから、HTTPのCONNECTメソッドを使用してプロキシサーバ経由でアクセスしており、プロキシサーバからサービスXへのアクセスにはポート番号2560を使用している。また、サービスX内のメールサーバZは、M社専用であり、製品紹介のメールをM社の顧客に対して自動送信すると同時に、メールの写しをM社営業部員全員に送信している。送信の際には、送信者メールアドレスとしてM社のメールアドレスを使っている。

〔情報セキュリティインシデントの発生〕

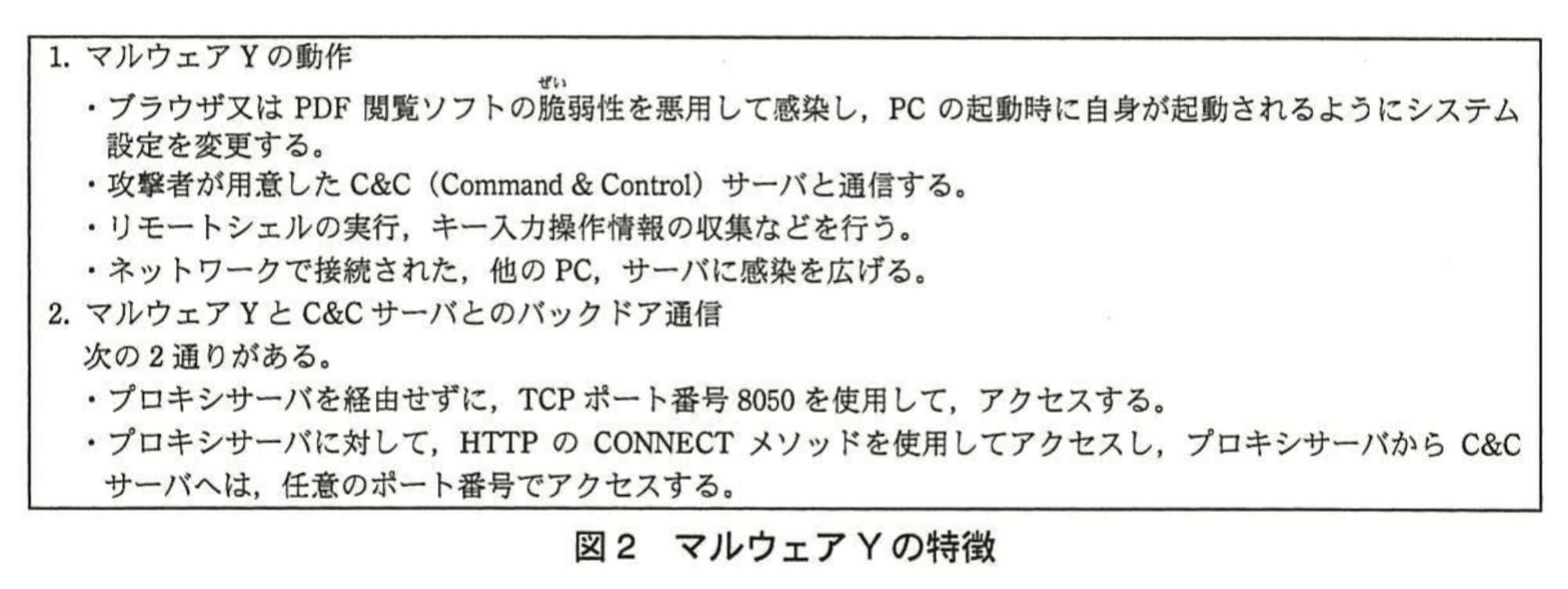

営業部のDさんから情シ部のSさんに、DさんのPCでマルウェアYが検出されたとの報告があった。Sさんが確認したところ、マルウェアYは、既に正常に駆除されていた。Sさんは、マルウェアYについて調査した。マルウェアYの特徴は図2に示すとおりであった。

〔情報セキュリティインシデントの調査〕

情シ部で、他の全てのPCとサーバを調査したが、マルウェアYに感染したものはなかった。

次にDさんに確認したところ、送信者メールアドレスが総務部のFさんであるメールを受信した際に、マルウェアYが検出されたことが分かった。ところが、Fさんにはそのようなメールを送信した覚えはないとのことであった。そこで、当該メールのメールヘッダを調査したところ、当該メールは、送信者メールアドレスをFさんのメールアドレスに偽装した上、外部のメールサーバから送られてきたことが分かった。添付ファイルは、PDFファイルに偽装したものであった。

今回のインシデントでは情報漏えいの被害はなかったものの、同様なマルウェアによって情報漏えいが発生した他社の事例もあり、マルウェア対策を見直すことになった。受信メールの制限、バックドア通信の遮断、及びマルウェアから社内のサーバへの不正アクセスリスクの軽減策をそれぞれ検討するとともに、サーバの脆弱性検査を実施した。

〔受信メールの制限〕

次は、受信メールの制限についての、情シ部のK部長と部下でセキュリティ担当のSさんの会話である。

K部長:送信者メールアドレスのドメイン名が当社のものに偽装されていた場合は、受信者は開いてしまう可能性が高い。良い対策はないだろうか。

Sさん:外部メールサーバにある、外部からのメールのフィルタリング機能を使用しましょう。具体的には、フィルタリングルールとして、送信ドメイン名のブラックリストに当社のドメイン名を指定します。

K部長:それだと、①正規のメールも一部届かなくなるね。

Sさん:そうですね。②フィルタリングルールを追加します。

〔バックドア通信の遮断〕

続いて、K部長とSさんは、マルウェアYとC&Cサーバとのバックドア通信の遮断について検討した。次は、そのときの会話である。

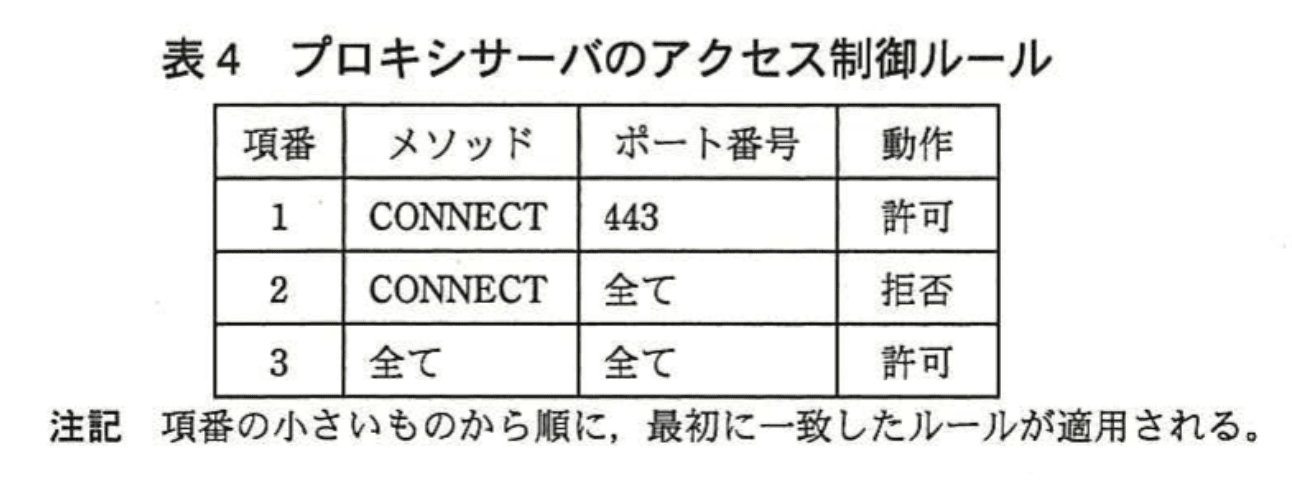

Sさん:マルウェアYは、2通りの方法でC&Cサーバとの通信を試みます。一つ目は、プロキシサーバを経由しない方法であり、既に③防ぐことができています。二つ目は、マルウェアYが、HTTPのCONNECTメソッドで任意のポート番号を用いる方法です。これについては、表4に示すアクセス制御ルールをプロキシサーバに設定すれば、許可するポート番号以外の通信を防ぐことができます。

K部長:表4でアクセスを許可する通信をマルウェアが使用する場合の対策については、別途検討しよう。ところで、表4の設定では④業務に支障が出るので、⑤項番1と項番2の間に設定を1行追加する必要があるな。

〔マルウェアからサーバへの不正アクセスリスクの軽減策〕

次に、情シ部では、マルウェアから社内のサーバへの不正アクセスリスクの軽減策を検討した。開発サーバについては、現状、開発部のPCがマルウェアに感染してしまうと、そのマルウェアからアクセスされるリスクが高い。そのため、開発専用PCを数十台、開発サーバセグメント内に置き、ソフトウェアパッケージの開発を開発専用PC及び開発サーバだけで行うようにし、かつ、⑥L3SWのフィルタリングルールを変更することによって、開発サーバがマルウェアからアクセスされるリスクを軽減することにした。さらに、開発専用PC自身がマルウェアに感染するリスクを軽減する対策も行うことにした。

一方、運用サーバセグメントのサーバについては、運用管理を行うPCがマルウェアに感染してしまうというリスクに絞って軽減することにした。具体的には、運用管理専用PCを運用サーバセグメントに1台設置し、従来、情シ部のPCで行っていた運用サーバセグメントの管理を、そこで行うことにした。さらに、その運用管理専用PCでは、aを禁止することにした。

〔サーバの脆弱性検査〕

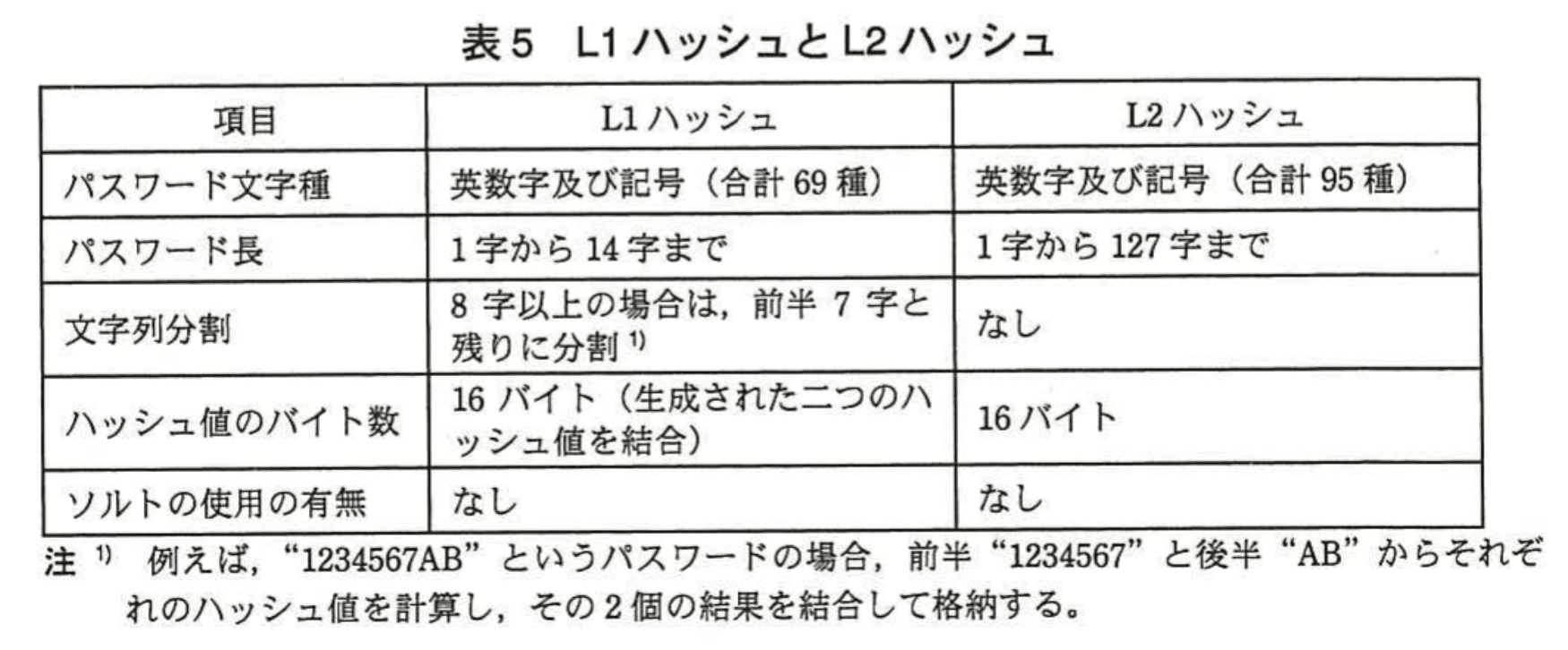

次に、情シ部で全サーバの脆弱性検査を行ったところ、OSのパスワード格納方法について、幾つかのサーバに脆弱性があることが分かった。これらのサーバでは、パスワードは、表5に示す二つのハッシュ値が格納される。OSの設定によってL2ハッシュだけを格納することもできる。

次は、OSのパスワードの格納方法についてのSさんとK部長の会話である。

Sさん:OSのパスワードのハッシュ値が入手できた場合に、14字までのパスワードを総当たり攻撃で解析することを考えてみましょう。L1字までのパスワードハッシュでは、前半b字までについて、最大で個のハッシュ値を求めれば、同じものを後半b字までについても使うことができます。一方、L2ハッシュでは、最大で個となり、同一のパスワード長であっても、L1ハッシュに比べ格段に増加します。

K部長:なるほど。L1ハッシュを格納しないように設定を変更しよう。ところで、表5にあるソルトを使用するとどのような効果が得られるのか。

Sさん:ソルトを使用するとハッシュ値からパスワードを特定しにくくなります。

K部長は、検討した対策案についての実施計画と、別途検討する項目についての検討時期期を経営陣に報告し、対策を進めた。

設問1:受信メールの制限について、(1)、(2)に答えよ。

(1)本文中の下線①について、届かなくなるメールを30字以内で述べよ。

模範解答

メールサーバZから営業部員宛てに送られるメール

解説

解答の論理構成

- 外部メールサーバのフィルタリングでは、送信ドメイン名がブラックリストに載ると当該ドメインのメールを “外部から受け取る” 際に拒否します。

- 【問題文】「外部メールサーバにある、外部からのメールのフィルタリング機能」

- K部長が懸念した①の文脈は「送信ドメイン名のブラックリストに当社のドメイン名を指定」した場合です。

- 自社ドメインを名乗り、かつ社外(インターネット上)のサーバから届く“正規メール”が存在するかを確認します。

- 【問題文】「サービスX内のメールサーバZは、M社専用であり、製品紹介のメールをM社の顧客に対して自動送信すると同時に、メールの写しをM社営業部員全員に送信している。送信の際には、送信者メールアドレスとしてM社のメールアドレスを使っている。」

- 上記より、メールサーバZはインターネット上(社外)に設置され、M社ドメインを送信者欄に設定して営業部員へメールを配送します。

- したがって、ブラックリストに自社ドメインを登録すると、この“メールサーバZから営業部員宛て”の正規メールが拒否されるため、K部長の発言①が成立します。

- よって解答は「メールサーバZから営業部員宛てに送られるメール」です。

誤りやすいポイント

- 「社内メールサーバ」からの内部メールは FW/L3SW で完結するため影響を受けませんが、これと混同すると解答を誤ります。

- ドメイン偽装対策=即ブラックリスト、と短絡し “自社が利用する外部サービス” を見落としがちです。

- 「顧客向けメールだけが届かない」と誤解するケースがありますが、営業部員へ送られる写しも遮断されます。

FAQ

Q: 自社ドメインのメールを外部ブラックリストに登録しても、内部⇔内部のやり取りに影響はありますか?

A: 影響はありません。外部メールサーバは「インターネット経由で“到着する”メール」を対象にフィルタリングを行うため、社内メールサーバ間の配送は阻害されません。

A: 影響はありません。外部メールサーバは「インターネット経由で“到着する”メール」を対象にフィルタリングを行うため、社内メールサーバ間の配送は阻害されません。

Q: なぜメールサーバZは自社ドメインを使う必要があるのですか?

A: 顧客に正規の差出人として認識してもらうためです。自社ドメインを差出人に設定することでブランド統一や返信先の一元化が図れます。

A: 顧客に正規の差出人として認識してもらうためです。自社ドメインを差出人に設定することでブランド統一や返信先の一元化が図れます。

Q: ブラックリスト方式以外の対策はありますか?

A: SPF、DKIM、DMARC など送信ドメイン認証技術を併用すると、偽装メールのみを排除し正規メールは許可する運用が可能です。

A: SPF、DKIM、DMARC など送信ドメイン認証技術を併用すると、偽装メールのみを排除し正規メールは許可する運用が可能です。

関連キーワード: 送信ドメイン認証、ブラックリスト、プロキシサーバ、メールフィルタリング

設問1:受信メールの制限について、(1)、(2)に答えよ。

(2)本文中の下線②について、追加するフィルタリングルールを50字以内で述べよ。

模範解答

送信元メールサーバのIPアドレスのホワイトリストにメールサーバZのIPアドレスを追加する。

解説

解答の論理構成

-

フィルタリング方針

- 外部メールサーバの機能について【問題文】

「ホワイトリスト及びブラックリストには、送信元メールサーバのIPアドレスのリスト及び送信ドメイン名のリストがある。」

「ホワイトリスト及びブラックリストの両方にマッチした場合は、ホワイトリストを優先する。」 - まず送信ドメイン名が M 社のもの(社内ドメイン)であるメールをブラックリストに登録して遮断する案を採用。

- 外部メールサーバの機能について【問題文】

-

正規メールの遮断という副作用

- 「サービスX内のメールサーバZ」は営業活動で必須の自動送信を行う。

- その際「送信者メールアドレスとしてM社のメールアドレスを使っている。」ため、ドメイン名ブラックリストに一致してしまう。

- K 部長が指摘した「①正規のメールも一部届かなくなるね」はこれを示す。

-

正規メールだけを通すための追加ルール

- メールサーバ Z は固定の送信元 IP アドレスを用いる前提。

- ホワイトリストへ IP アドレスを登録すれば、同じメールが

・ドメイン名 → ブラックリストに一致

・IP アドレス → ホワイトリストに一致

となり「ホワイトリストを優先する」仕様により受信が許可される。

-

したがって下線②の内容

送信元メールサーバ Z の IP アドレスをホワイトリストに追加する、が最適解となる。

誤りやすいポイント

- 「ドメイン名をホワイトリストに登録」とすると攻撃者が同じドメインを偽装している場合も通過させてしまう。

- ブラックリストとホワイトリストの優先順位を逆に覚えていると結論が逆転する。

- SPF や DKIM など別方式の対策と混同し、外部メールサーバの機能範囲を超えた回答を書く。

FAQ

Q: ホワイトリストにドメイン名ではなく IP アドレスを指定する理由は?

A: 攻撃者がドメイン偽装を行っても、送信元 IP アドレスまで一致させることは難しいため、正規メールのみを確実に許可できます。

A: 攻撃者がドメイン偽装を行っても、送信元 IP アドレスまで一致させることは難しいため、正規メールのみを確実に許可できます。

Q: メールサーバ Z の IP アドレスが変わる可能性がある場合は?

A: 事前にサービス提供者と運用フローを取り決め、IP アドレス変更時に速やかにホワイトリストを更新できるようにします。

A: 事前にサービス提供者と運用フローを取り決め、IP アドレス変更時に速やかにホワイトリストを更新できるようにします。

Q: SPF レコード設定では不十分なのか?

A: SPF は受信側 M 社のメールサーバで検証できるが、今回利用するのは外部メールサーバの単純なブラック/ホワイトリスト機能であり、よりシンプルに運用可能な手段として採用しています。

A: SPF は受信側 M 社のメールサーバで検証できるが、今回利用するのは外部メールサーバの単純なブラック/ホワイトリスト機能であり、よりシンプルに運用可能な手段として採用しています。

関連キーワード: ホワイトリスト、ブラックリスト、ドメイン偽装、IP フィルタリング、優先順位

設問2:バックドア通信の遮断について、(1)〜(3)に答えよ。

(1)本文中の下線③について、その理由を30字以内で述べよ。

模範解答

FWのフィルタリングルールで遮断しているから

解説

解答の論理構成

- マルウェアYの通信方法

・「プロキシサーバを経由せずに、TCPポート番号8050を使用して、アクセスする」(図2)

⇒ PC が直接インターネットへ出ようとする。 - FWで許可されている通信

・表2「項番1 送信元: プロキシサーバ 宛先: インターネット サービス: 全て 動作: 許可」

・表2「項番9 送信元: PC 宛先: プロキシサーバ サービス: 代替 HTTP(8080) 動作: 許可」

・表2「項番10 送信元: 全て 宛先: 全て サービス: 全て 動作: 拒否」

⇒ PC からインターネット宛の直接通信は、該当する許可ルールがないため「項番10」で拒否。 - よって、ポート番号8050による直接通信は FW で遮断される。

以上から「FWのフィルタリングルールで遮断しているから」と解答できる。

誤りやすいポイント

- L3SW ではなく FW がインターネット向け通信を最終的に制御していることを見落とす。

- 表2の「項番1」「項番9」で“PC⇒インターネット”も許可されていると誤読する。いずれも宛先・送信元が限定されている。

- 「TCPポート番号8050」だけを遮断する特定ルールが存在すると想像し、デフォルト拒否ルールの効果を忘れる。

FAQ

Q: なぜ L3SW ではなく FW が関与するのですか?

A: 注記4に「DMZ及びインターネット宛てのパケットは、FWに転送される」とあるため、最終的な許可/拒否は FW で行います。

A: 注記4に「DMZ及びインターネット宛てのパケットは、FWに転送される」とあるため、最終的な許可/拒否は FW で行います。

Q: ポート8050以外の直接通信も同様に防げますか?

A: 表2「項番10」で“全て拒否”しているため、FW が許可していないポートは基本的に全て遮断されます。

A: 表2「項番10」で“全て拒否”しているため、FW が許可していないポートは基本的に全て遮断されます。

Q: プロキシサーバ経由の通信はなぜ許可されるのですか?

A: 「項番1」がプロキシサーバからインターネットへの全通信を許可しているため、ポリシーに沿った Web アクセスは通過します。

A: 「項番1」がプロキシサーバからインターネットへの全通信を許可しているため、ポリシーに沿った Web アクセスは通過します。

関連キーワード: ファイアウォール、アクセス制御、デフォルト拒否、プロキシ、ポート番号

設問2:バックドア通信の遮断について、(1)〜(3)に答えよ。

(2)本文中の下線④について、支障が出る業務を、本文中の用語を用いて5字以内で答えよ。

模範解答

顧客管理

解説

解答の論理構成

- 【問題文引用】

「営業部では、SaaS型クラウドサービスであるサービスXを利用して顧客管理を行っている。サービスXには、営業部のPCから、HTTPのCONNECTメソッドを使用してプロキシサーバ経由でアクセスしており、プロキシサーバからサービスXへのアクセスにはポート番号2560を使用している。」 - 表4のアクセス制御ルール

- 項番1 CONNECT/443/許可

- 項番2 CONNECT/全て/拒否

→ CONNECTでポート番号2560を使う通信は項番2に該当し、遮断されます。

- 【問題文引用】

「K部長:表4の設定では④業務に支障が出るので…」

支障が出る=遮断されたポート2560を用いる業務です。 - ポート2560を使用するのは「サービスXを利用した顧客管理」だけであり、従って影響を受ける業務は顧客管理です。

誤りやすいポイント

- 「メール自動送信」や「製品紹介」などサービスXの副次機能に目を奪われ、本質である「顧客管理」を見落とす。

- ポート番号2560だけをキーワードにし、どの業務が依存しているかを追わない。

- 「営業部の業務」と大まかに答えてしまう(設問は具体的業務名を要求)。

FAQ

Q: CONNECT/443 を許可しても顧客管理はできませんか?

A: できません。サービスXはポート番号2560を要求するため、443では通信が成立しません。

A: できません。サービスXはポート番号2560を要求するため、443では通信が成立しません。

Q: なぜメール送信業務ではないのですか?

A: メールサーバZの自動送信はサービスX内部処理であり、M社側から2560でのCONNECT通信を行うのは顧客管理アプリケーションだけです。

A: メールサーバZの自動送信はサービスX内部処理であり、M社側から2560でのCONNECT通信を行うのは顧客管理アプリケーションだけです。

Q: 項番3「全て/全て/許可」があるのに遮断されるのはなぜ?

A: 「注記 項番の小さいものから順に、最初に一致したルールが適用される。」とあるため、先に項番2で拒否されてしまいます。

A: 「注記 項番の小さいものから順に、最初に一致したルールが適用される。」とあるため、先に項番2で拒否されてしまいます。

関連キーワード: HTTP CONNECT, ポート制御、SaaS利用、アクセス制御、プロキシ設定

設問2:バックドア通信の遮断について、(1)〜(3)に答えよ。

(3)本文中の下線⑤について、追加すべき設定内容を表4に倣って答えよ。

模範解答

メソッド :CONNECT

ポート番号:2560

動作 :許可

解説

解答の論理構成

-

業務要件の把握

【問題文】には「サービスXには、営業部のPCから、HTTPのCONNECTメソッドを使用してプロキシサーバ経由でアクセスしており、プロキシサーバからサービスXへのアクセスにはポート番号2560を使用している。」とあります。

つまり CONNECT 方式・ポート番号2560 が日常業務で必須です。 -

現状ルール(表4)の確認

表4 の初期設定は

・項番1 CONNECT/443/許可

・項番2 CONNECT/全て/拒否

・項番3 全て/全て/許可

となっており、CONNECT で 443 以外のポートは「最初に一致したルール」で拒否されます。したがって 2560 は通信不可です。 -

追加ルールの必要性

K部長が「表4の設定では④業務に支障が出る」と指摘し、「⑤項番1と項番2の間に設定を1行追加」すると述べています。CONNECT 2560 を許可しないとサービスXが利用できず、まさに“業務に支障”です。 -

追加ルールの具体内容

項番1(CONNECT 443 許可)の直後に、同じく CONNECT でポート番号2560 を許可する行を追加すれば、業務通信のみ通し、それ以外の CONNECT は項番2で遮断されます。

よって追加行は

・メソッド:CONNECT

・ポート番号:2560

・動作:許可

となります。

誤りやすいポイント

- 「HTTPS=443」と短絡し、サービスXのポート番号2560を見落とす。

- 追加行を項番2の後ろに置き、既に“拒否”とマッチして機能しない並び順ミス。

- 「HTTP メソッド=GET/POST」と思い込み、CONNECT を許可し忘れる。

- 2560 を外向け FW に許可する設定と混同し、プロキシサーバの ACL での設定場所を誤る。

FAQ

Q: CONNECT 443 の許可があるのに、なぜ 2560 も個別に許可しなければならないのですか?

A: 表4 項番1は「ポート番号443」限定です。CONNECT で 2560 を使うパケットは項番1に一致せず、直後の「CONNECT/全て/拒否」に捕まり遮断されます。

A: 表4 項番1は「ポート番号443」限定です。CONNECT で 2560 を使うパケットは項番1に一致せず、直後の「CONNECT/全て/拒否」に捕まり遮断されます。

Q: 2560 を「全てのメソッドで許可」としてはいけませんか?

A: 必要なのは CONNECT メソッドのトンネル機能だけです。不要なメソッドを許可すると攻撃面が広がるため、最小権限の原則で CONNECT のみに限定します。

A: 必要なのは CONNECT メソッドのトンネル機能だけです。不要なメソッドを許可すると攻撃面が広がるため、最小権限の原則で CONNECT のみに限定します。

Q: 他部署で将来別ポートの CONNECT が必要になった場合は?

A: 同様に許可ポートを明示した行を「拒否より前」に追加します。ルールベースの ACL は「上から順に適用される」ことを忘れずに設定してください。

A: 同様に許可ポートを明示した行を「拒否より前」に追加します。ルールベースの ACL は「上から順に適用される」ことを忘れずに設定してください。

関連キーワード: HTTP CONNECT, プロキシACL, ポートフィルタリング、最小権限、トンネル通信

設問3:マルウェアからサーバへの不正アクセスリスクの軽減策について(1)、(2)に答えよ。

(1)本文中の下線⑥について、L3SWでのフィルタリングルールの変更内容を35字以内で述べよ。

模範解答

利用者セグメント 2 から開発サーバセグメントへの通信を拒否にする。

解説

解答の論理構成

- 現状確認

- 「表3 L3SWのフィルタリングルール」には、

「項番1 送信元:利用者セグメント2 宛先:開発サーバセグメント サービス:全て 動作:許可」

とあり、開発部の通常 PC(利用者セグメント2)から開発サーバへ自由に通信できる状態です。

- 「表3 L3SWのフィルタリングルール」には、

「項番1 送信元:利用者セグメント2 宛先:開発サーバセグメント サービス:全て 動作:許可」

- リスクの指摘

- 本文で「開発部のPCがマルウェアに感染してしまうと、そのマルウェアからアクセスされるリスクが高い」と述べられています。

- 新しい運用方針

- 「開発専用PCを数十台、開発サーバセグメント内に置き、ソフトウェアパッケージの開発を開発専用PC及び開発サーバだけで行う」とあるため、通常 PC が開発サーバに直接アクセスする必要はなくなります。

- ルール変更の方向性

- したがって「⑥L3SWのフィルタリングルールを変更」する目的は、感染した通常 PC から開発サーバヘの経路を遮断することです。

- 結論

- 項番1を「許可」から「拒否」に変更し、「利用者セグメント2 から開発サーバセグメントへの通信を拒否にする」とするのが最適解となります。

誤りやすいポイント

- 双方向とも遮断と勘違いし、項番2(開発サーバ→利用者セグメント2)まで拒否にしてしまう。運用上、ログ閲覧やファイル転送など開発サーバ側からの通信が必要なケースが残る場合もあります。

- 既存ルールを削除せず下位に新規追加すると、上位の「許可」が先にマッチし効果が出ません。必ず既存ルールの動作を「拒否」に変更するか、順序を入れ替える必要があります。

- FW だけで対策できると誤認し、L3SW の内部フィルタに触れないままにする。今回は社内セグメント間のアクセスなので L3SW が制御主体です。

FAQ

Q: 開発サーバセグメント内に置いた開発専用 PC は、他セグメントへの通信をどう制御しますか?

A: 既存の「項番5・6」で開発サーバセグメント→全セグメント間の通信を拒否しているため、必要最小限の通信だけを個別に許可する運用が推奨されます。

A: 既存の「項番5・6」で開発サーバセグメント→全セグメント間の通信を拒否しているため、必要最小限の通信だけを個別に許可する運用が推奨されます。

Q: 利用者セグメント2 からの SSH など特定ポートのみ許可したい場合は?

A: 項番1を全面拒否に変更した上で、許可したいポートだけを新規ルールとして上位に追加します。ホワイトリスト方式に切り替えることでリスクを最小化できます。

A: 項番1を全面拒否に変更した上で、許可したいポートだけを新規ルールとして上位に追加します。ホワイトリスト方式に切り替えることでリスクを最小化できます。

Q: ルール変更後に想定外の通信遮断が起きた場合の確認手順は?

A: L3SW でマッチしたルール番号をログに出力する設定を行い、遮断時にどのルールが適用されたかを即座に把握できるようにします。

A: L3SW でマッチしたルール番号をログに出力する設定を行い、遮断時にどのルールが適用されたかを即座に把握できるようにします。

関連キーワード: セグメント隔離、レイヤ3スイッチ、ネットワークアクセス制御、マルウェア拡散防止、ホワイトリスト方式

設問3:マルウェアからサーバへの不正アクセスリスクの軽減策について(1)、(2)に答えよ。

(2)本文中のaに入れる適切な禁止事項を35字以内で具体的に述べよ。

模範解答

a:運用サーバセグメントの管理に必要のないソフトウェアの利用

解説

解答の論理構成

- 【問題文】では「運用サーバセグメントのサーバについては…運用管理専用PCを運用サーバセグメントに1台設置し…さらに、その運用管理専用PCでは、aを禁止することにした。」と記載されています。

- 運用管理専用PCは管理業務だけに利用する端末であり、不要な機能を持たせるほどマルウェア侵入面が増えます。

- 管理業務に直接関係しないソフトウェア(Web閲覧、メールクライアント、Officeツールなど)は、脆弱性や誤操作を介してマルウェア感染へつながる恐れがあります。

- したがって、運用管理専用PCにおいて禁止すべき事項は「運用サーバセグメントの管理に必要のないソフトウェアの利用」となります。

誤りやすいポイント

- 「インターネット接続の禁止」と短絡的に決め付けると、パッチ適用やツール取得ができなくなる場合があり、管理作業自体を阻害する恐れがあります。

- 「USB機器の使用禁止」だけでは、ネットワーク経由の攻撃を考慮できず不十分です。

- 端末操作そのものを禁止する回答では、管理専用PCの設置目的と矛盾します。

FAQ

Q: 禁止対象を「全ソフトウェア」とすると何が問題ですか?

A: OSや管理ツールまで起動できなくなるため、サーバ管理作業自体が不可能になります。必要最小限のソフトウェアは残すのが現実的です。

A: OSや管理ツールまで起動できなくなるため、サーバ管理作業自体が不可能になります。必要最小限のソフトウェアは残すのが現実的です。

Q: ブラウザだけを禁止する程度では不十分ですか?

A: はい。攻撃者はメーラ、ファイル共有クライアント、スクリプト実行環境など多様な経路を狙います。管理に無関係なソフトウェア全般を除外する方が効果的です。

A: はい。攻撃者はメーラ、ファイル共有クライアント、スクリプト実行環境など多様な経路を狙います。管理に無関係なソフトウェア全般を除外する方が効果的です。

Q: 専用PCでもウイルス対策ソフトは必要ですか?

A: 必要です。禁止するのは「不要なソフトウェア」であり、セキュリティ対策ソフトはむしろ必須です。

A: 必要です。禁止するのは「不要なソフトウェア」であり、セキュリティ対策ソフトはむしろ必須です。

関連キーワード: 専用端末、表面削減、最小権限、攻撃面、マルウェア防御

設問4:サーバの脆弱性検査について(1)、(2)に答えよ。

(1)本文中のb〜eに入れる適切な数式又は数値を答えよ。

模範解答

c:

d:

e:

解説

解答の論理構成

-

前提確認

- 表5の「パスワード長」には「1字から14字まで」とあり、L1ハッシュの最長が分かります。

- 同じく表5の「文字列分割」欄には「8字以上の場合は、前半7字と残りに分割」とあります。

- 「パスワード文字種」欄には L1 が「英数字及び記号(合計69種)」、L2 が「英数字及び記号(合計95種)」とあります。

-

b の決定

- 分割時に前半として扱う最大文字数は「前半7字」です。

- よって です。

-

c の決定

- L1ハッシュは最大7文字までの前半を総当たりします。

- 1文字長ごとの組合せは ( は文字数)なので、

- 求める総ハッシュ数は 。

- よって と表現します。

-

d の決定

- L1ハッシュが対象とするパスワード全体の最大長は「14字」です。

- よって です。

-

e の決定

- L2ハッシュは分割せず、文字種は「合計95種」です。

- したがって 1文字長ごとの組合せは 。

- よって です。

誤りやすいポイント

- 分割が行われるのは「8字以上」のみという条件を読み落とし、7字未満でも分割すると誤解する。

FAQ

Q: 分割される後半のハッシュ値を再利用できるとはどういう意味ですか?

A: L1ハッシュでは前半と後半を独立に求め同一方式で結合するので、前半7字までの総当たり結果は後半側にもそのまま適用でき、計算量が半減します。

A: L1ハッシュでは前半と後半を独立に求め同一方式で結合するので、前半7字までの総当たり結果は後半側にもそのまま適用でき、計算量が半減します。

Q: L1ハッシュを格納しない設定変更で何が改善されますか?

A: 分割による計算量削減が使えなくなるため、攻撃者は L2ハッシュの 95種 × 最大127字を対象に総当たりする必要があり、攻撃難易度が大幅に上がります。

A: 分割による計算量削減が使えなくなるため、攻撃者は L2ハッシュの 95種 × 最大127字を対象に総当たりする必要があり、攻撃難易度が大幅に上がります。

関連キーワード: 総当たり攻撃、ハッシュ値、ソルト、パスワード分割、文字種数

設問4:サーバの脆弱性検査について(1)、(2)に答えよ。

(2)ソルトを使用するとハッシュ値からパスワードを特定しにくくなるのはなぜか。その理由を35字以内で述べよ。

模範解答

同じパスワードでもソルトが異なるとハッシュ値が変わるから

解説

解答の論理構成

- 【問題文引用】

「Sさん:ソルトを使用するとハッシュ値からパスワードを特定しにくくなります。」 - ハッシュ化のみの場合、同じパスワードは常に同じハッシュ値になります。攻撃者は使い回し可能なレインボーテーブルを作成し、一致する値を高速に検索できます。

- ソルトとは、各パスワードに固有のランダム値を付加してからハッシュを計算する仕組みです。

- 【問題文引用】表5「ソルトの使用の有無 なし」からわかるように、現状はソルト未使用であり、同じパスワードがあれば同じ16バイトのハッシュ値になります。

- ソルトを入れると、同じパスワードでもソルトが違えば入力文字列自体が異なるため、計算されるハッシュ値も変化します。

- したがって、攻撃者はユーザ間・サーバ間でハッシュ値を使い回せず、都度総当たり計算が必要になるため特定が困難になります。

- 以上から、模範解答「同じパスワードでもソルトが異なるとハッシュ値が変わるから」となります。

誤りやすいポイント

- 「ソルトを入れると暗号化される」と誤解し、ハッシュと暗号の違いを混同する。

- 「ソルトでハッシュ長が延びるから安全」と長さだけを理由にする。

- ソルトの目的を「ハッシュ値自体を秘匿する」と書き、ハッシュ関数の一方向性と取り違える。

FAQ

Q: ソルトは全ユーザ共通でも効果がありますか?

A: 共通ソルトでもレインボーテーブルを再生成させる効果はありますが、個別ソルトの方が解析コストがさらに高くなります。

A: 共通ソルトでもレインボーテーブルを再生成させる効果はありますが、個別ソルトの方が解析コストがさらに高くなります。

Q: ソルトを用いても総当たり攻撃は可能ですか?

A: 可能ですが、ユーザごとに計算をやり直す必要があり、効率が大幅に低下します。

A: 可能ですが、ユーザごとに計算をやり直す必要があり、効率が大幅に低下します。

Q: ソルト値は機密情報として守る必要がありますか?

A: ソルトは一般にハッシュ値と一緒に保存して良いとされます。機密性よりも一意性とランダム性が重要です。

A: ソルトは一般にハッシュ値と一緒に保存して良いとされます。機密性よりも一意性とランダム性が重要です。

関連キーワード: ハッシュ関数、レインボーテーブル、総当たり攻撃、一方向性、ランダムソルト