情報処理安全確保支援士 2014年 春期 午後1 問02

インターネット接続システムにおける迷惑メール対策に関する次の記述を読んで、設問1~4に答えよ。

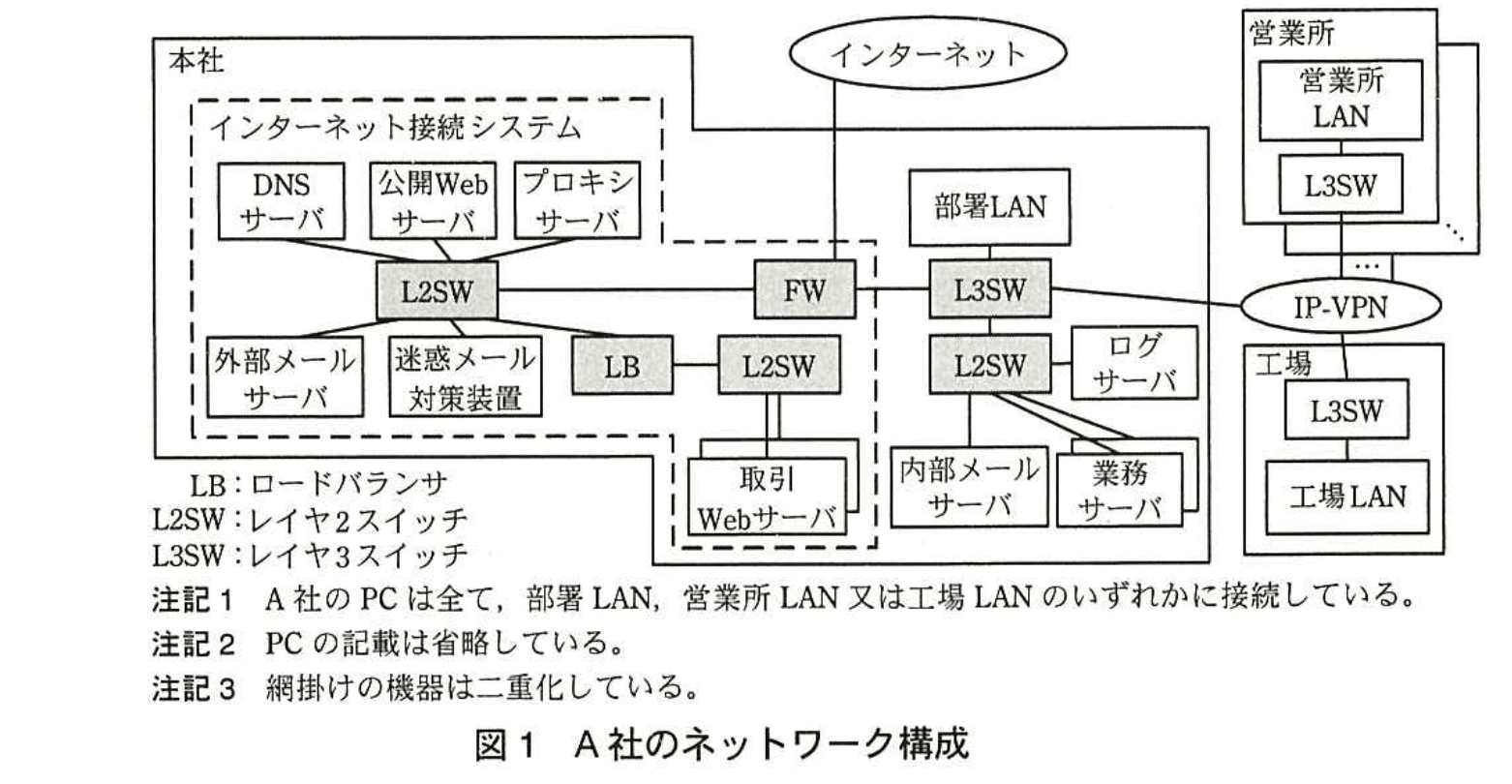

A社は、従業員数2,000名のスポーツ用品製造会社である。東京に本社、国内8カ所に営業所、国内1か所に工場がある。A社では、本社にインターネット接続システムを導入し、電子メール(以下、メールという)やWeb関覧などに利用している。本社、営業所及び工場のLANは、IP-VPNで接続されている。

〔インターネット接続システムの概要〕

インターネット接続システムの運用は、責任者である情報システム部のD部長の下で、E主任とFさんが担当している。インターネット接続システムの各サーバでは、サーバへのアクセス及びサーバ上でのプログラムの動作のログをログサーバに保存している。ログを収集、転送する方式には、UNIXで一般的に使われているaというプロトコルを利用している。ファイアウォール(以下、FWという)では、拒否した通のログを保存している。

A社では、ドメイン名a-sha.co.jp(以下、A社ドメイン名という)を取得している。メールアドレスのドメイン名にはA社ドメイン名を使用している。A社のネットワーク構成を図1に、インターネット接続システムの主な機器と機能概要を表1に示す。

インターネット接続システムでは、迷惑メール対策装置及び外部メールサーバだけがメールを扱う。

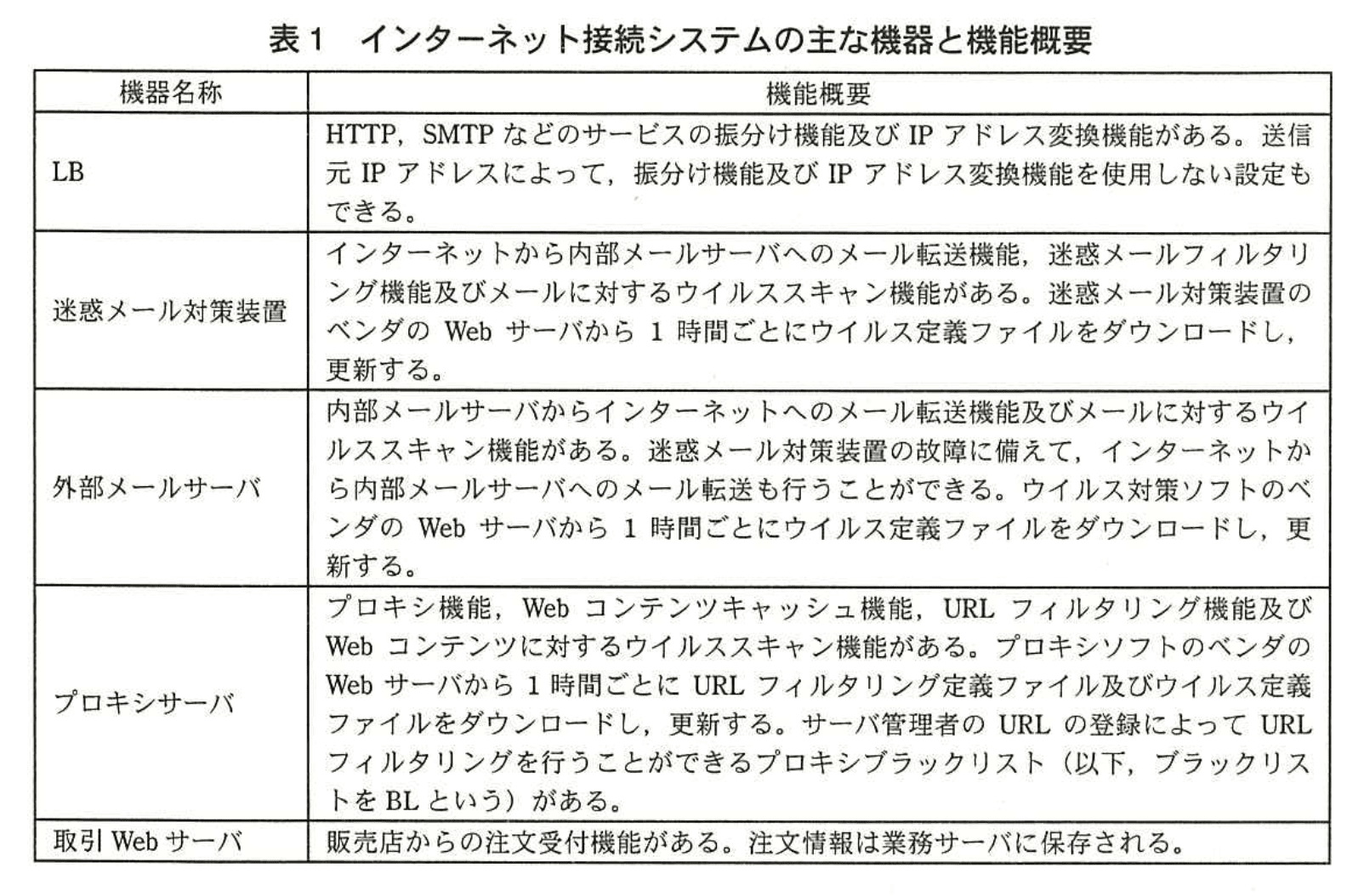

FWはステートフルパケットフィルタリング型である。そのFWのルールを表2に示す。

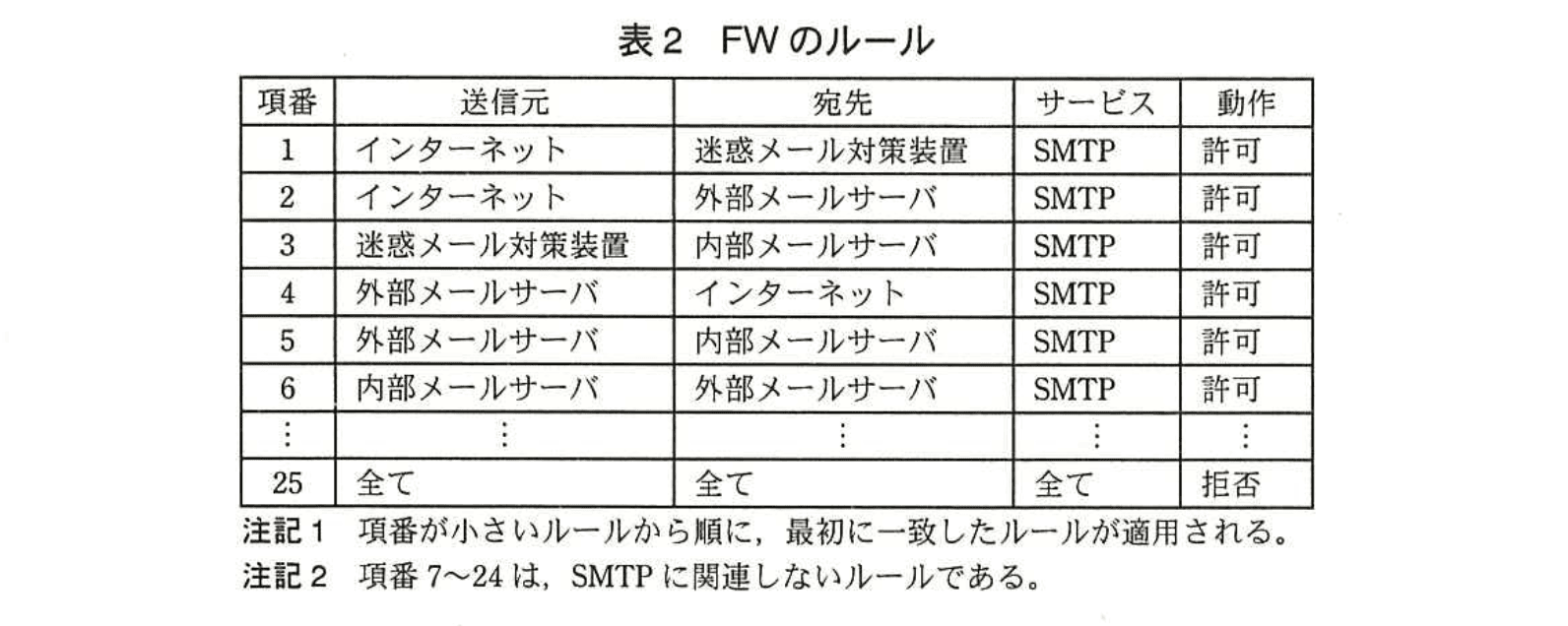

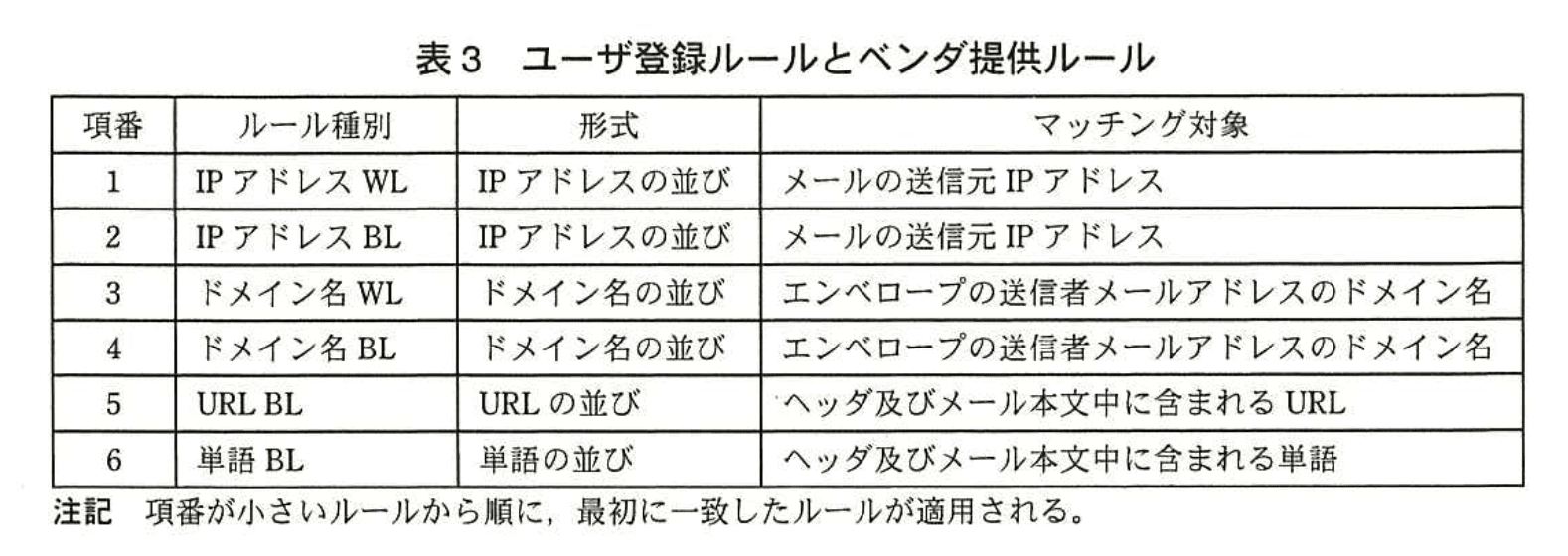

迷惑メール対策装置は、図2に示すようにメールの転送に関する情報及びメールの内容を検査し、転送を許可又は拒否する。転送の許可又は拒否の判定に用いられるルールには、利用者が設定可能な“ユーザ登録ルール”と、迷惑メール対策装置のベンダから提供される“ベンダ提供ルール”があり、これらのルールを利用した判定に加え、SPF(Sender Policy Framework)を利用して判定する“SPF判定”がある。

ユーザ登録ルールとベンダ提供ルールはそれぞれ表3に示すWL及びBLから構成される。ユーザ登録ルールの各リストへの登録は、社内からの要望を情報システム部が受け付け、サーバ管理者であるFさんが行っている。ベンダ提供ルールは、迷惑メール対策装置のベンダのWebサーバから1時間ごとにダウンロードして更新される。ベンダ提供ルールの具体的な内容は、開示されていない。

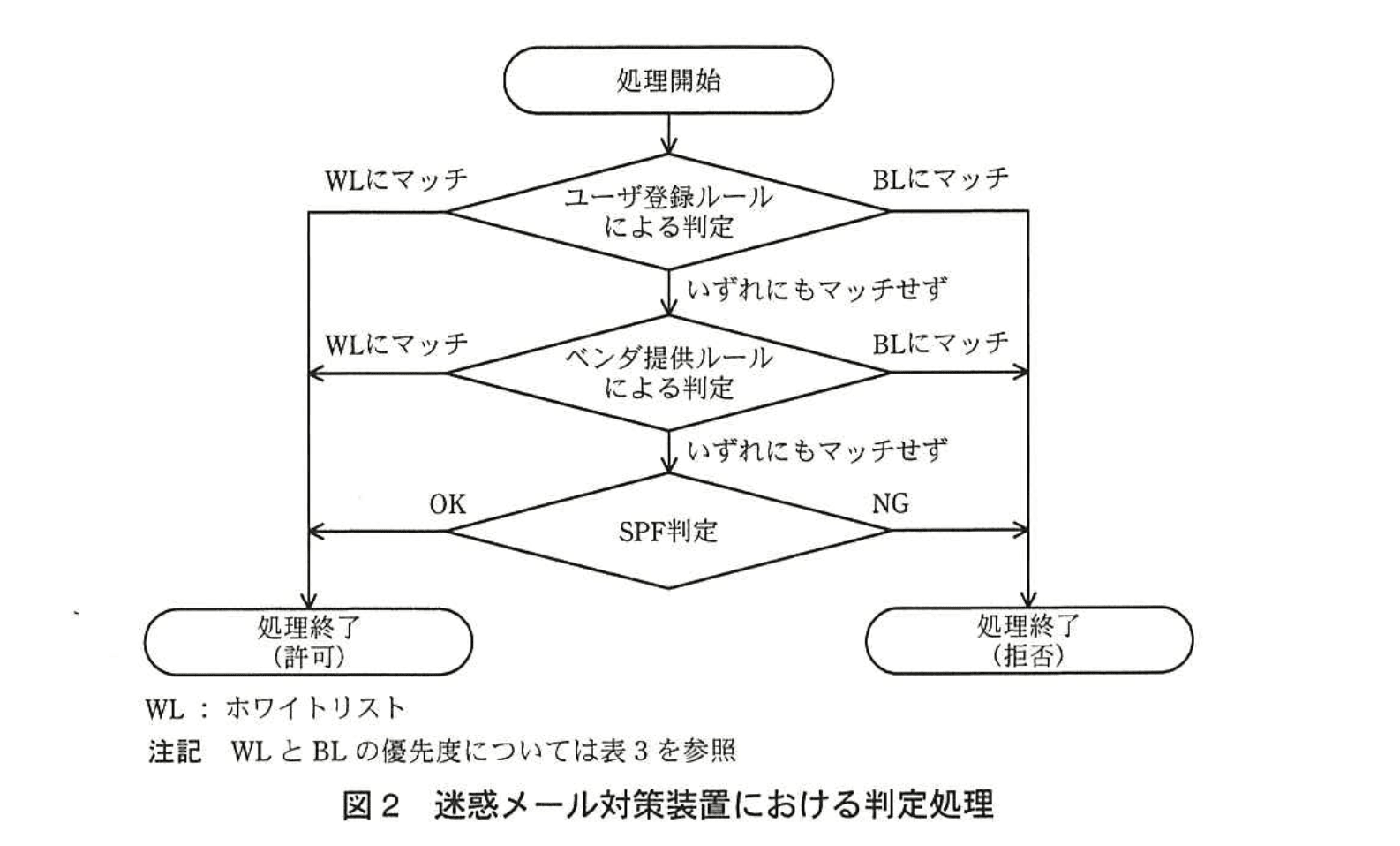

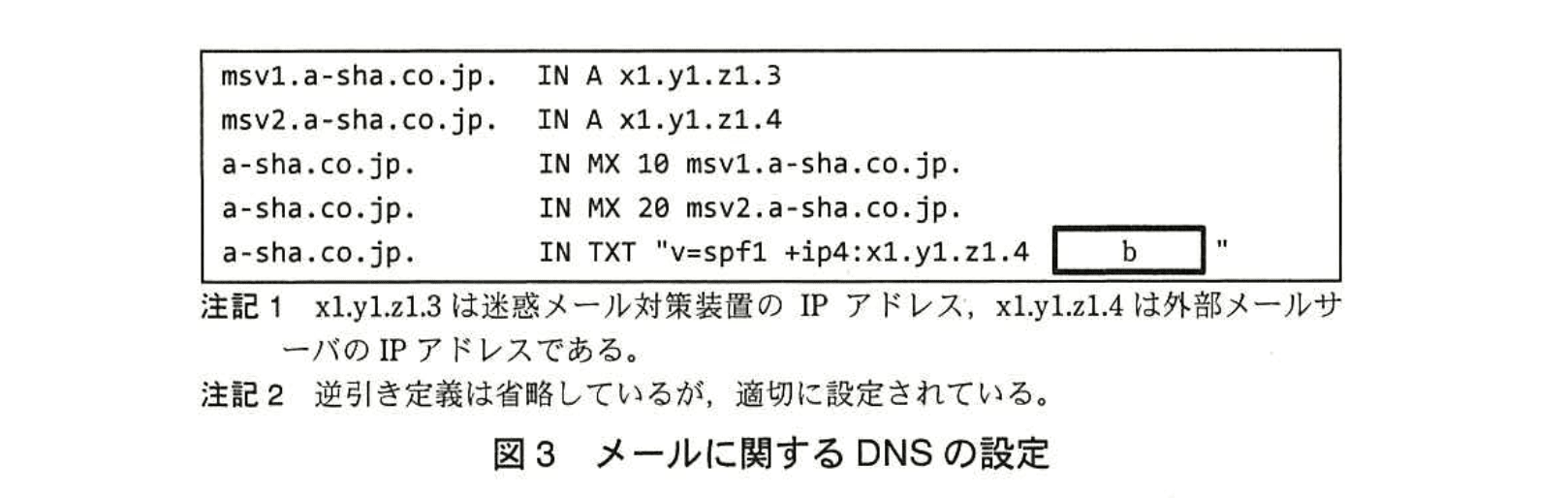

A社のメールアドレスを使ったなりすましを防ぐために、A社のDNSサーバでSPFの設定を行っている。A社のメールアドレスを使ったメールを送信するのは外部メールサーバだけである。メールに関するDNSの設定を図3に示す。

〔迷惑メールの増加の調査〕

先週、“2週間前から、社外が送信元とみられる迷惑メールが増加している”と営業部から情報システム部に連絡があった。D部長は、E主任とFさんに調査を指示した。調査したところ、全ての機器は設定どおり動作していた。次に、ログサーバに保存されているログを調査したところ、①迷惑メールが外部メールサーバから内部メールサーバに転送されており、2週間前からその数が増加していた。

報告を受けたD部長は、E主任とFさんに迷惑メール対策装置のユーザ登録ルールの見直しを行ってから、今回の迷惑メールの増加への対策を行うよう指示した。

〔迷惑メール対策装置のユーザ登録ルールの見直し〕

E主任とFさんは、迷惑メール対策装置のユーザ登録ルール全般を見直すことにした。

まず、IPアドレスWLとIPアドレスBLへの登録の効果の持続性について検討した。たとえ取引先のIPアドレスをIPアドレスWLに登録していたとしても、メールが急に届かなくなる可能性もある。届かなくなった場合は、IPアドレスWLの登録内容を見直す必要がある。そこで、Fさんは、IPアドレスWLの登録内容の見直し方法を運用手順に追加した。

次に、ドメイン名WLとドメイン名BLへの登録について検討した。Fさんは、SPF判定があれば、ドメイン名WLとドメイン名BLへの登録は不要ではないかとE主任に質問した。E主任は、“SPFを使えばドメイン名を詐称する迷惑メールの拒否が可能である。しかし、②迷惑メール送信者の行為によっては、迷惑メール対策装置がSPFを使って正しいと判定したサーバから送信された迷惑メールを防ぐことができないので必要である”と、Fさんに説明した。

さらに、URL BLについて検討した。Fさんは、③cに登録する設定をURL BLにも登録することを提案し、効果があることを説明した。この提案には、E主任も同意した。

最後に、単語BLについて検討し、現状のままでも問題がないことを確認した。

〔迷惑メールの増加への対策の検討〕

E主任とFさんは、迷惑メールの増加への対策について検討した。検討の結果、④図1のネットワーク構成とLBの設定を変更することで、インターネット上のメールサーバからのSMTP通信を制御することにした。さらに、表2のルール及び図3の設定をLBによる制御に対応するように変更することにした。

E主任とFさんは、検討した対策をD部長に報告し、了承を得た。D部長は、この対策で従業員に届く迷惑メールの減少が期待できるものの、迷惑メール対策装置だけでは、防ぐことができない迷惑メールがあるので、次の2点を周知するように指示した。

・不審なメールの添付ファイルを開かない。

・不審なメール中のURLをクリックしない。

指示を受けたE主任とFさんは、設定の変更と従業員への周知を行った。

これらの対処によって、従業員に届く迷惑メールが減少するとともに、不審なメールに対する従業員の対処が定着した。

設問1:〔インターネット接続システムの概要〕について、(1)〜(3)に答えよ。

(1)本文中のaに入れる適切な字句を、英字8字以内で答えよ。

模範解答

a:syslog

解説

解答の論理構成

- 【問題文】では「ログを収集、転送する方式には、UNIXで一般的に使われているaというプロトコルを利用している。」と明記されています。

- UNIX 系 OS で“ログ収集・転送”用途に最も広く採用されている標準プロトコルは「syslog」です。

- 他の候補(SNMP Trap など)はログ監視に使われることもありますが、「UNIXで一般的」との記述に最も合致するのは syslog です。

- 以上より、a には “syslog” を入れるのが適切となります。

誤りやすいポイント

- SNMP Trap と誤認する

「通知=Trap」と連想しやすいものの、問題は“ログを収集、転送する方式”と述べており、UNIX 標準の syslog が正解です。 - syslog-ng/rsyslog と回答してしまう

いずれも syslog の実装名であり、プロトコル名としては “syslog” が要求されています。 - SSH/SCP を想起する

ファイル転送でログをまとめる運用もありますが、プロトコルとしては汎用ファイル転送であり「UNIXで一般的に使われているログ転送プロトコル」とはずれます。

FAQ

Q: syslog は UDP だけですか?

A: 標準では UDP 514 番ポートを使用しますが、RFC 5425 以降は TCP や TLS での転送も規定されています。

A: 標準では UDP 514 番ポートを使用しますが、RFC 5425 以降は TCP や TLS での転送も規定されています。

Q: syslog の出力形式は固定ですか?

A: 従来の RFC 3164 形式に加え、RFC 5424 で拡張ヘッダを持つ新フォーマットが定義されています。

A: 従来の RFC 3164 形式に加え、RFC 5424 で拡張ヘッダを持つ新フォーマットが定義されています。

Q: syslog を使うメリットは?

A: 多種 OS・ネットワーク機器が共通で扱え、リアルタイム転送・中央集約が容易になる点です。

A: 多種 OS・ネットワーク機器が共通で扱え、リアルタイム転送・中央集約が容易になる点です。

関連キーワード: syslog、UDP 514、ログ転送、RFC 5424

設問1:〔インターネット接続システムの概要〕について、(1)〜(3)に答えよ。

(2)図3中のbに入れる適切な字句を、英字及び記号5字以内で答えよ。

模範解答

b:-all

解説

解答の論理構成

- 【問題文】には、A社が SPF を用いてドメインなりすましを防ぎたい意図として、

「A社のメールアドレスを使ったなりすましを防ぐために、A社のDNSサーバでSPFの設定を行っている。」

と記載されています。 - さらに送信元サーバの範囲を限定する条件として、

「A社のメールアドレスを使ったメールを送信するのは外部メールサーバだけである。」

と明示されています。 - 図3の TXT レコードでは、既に外部メールサーバの IP を「+ip4:x1.y1.z1.4」で許可しています。残りの b 部分で、これ以外のサーバを“なりすまし”とみなして拒否する必要があります。

- SPF 構文では

• “+” は「許可」

• “-all” は「ここに列挙されていない送信元はすべて拒否」

を意味します。 - よって、唯一許可する「x1.y1.z1.4」以外を完全拒否するために b には「-all」を指定するのが適切です。

誤りやすいポイント

- “~all” と混同する

“~all” は「softfail」で受信側の実装によっては通過する場合があり、完全拒否の要件を満たしません。 - 迷惑メール対策装置や LB があるから SPF で厳密に拒否しなくても良い、と誤解する

SPF はドメインを偽装したメールをインターネット側でブロックさせる仕組みなので、社内機器の構成変更とは独立した防御層です。 - 送信サーバが複数に増える将来を想定して “?all” を選ぶ

設問は現状の要件(外部メールサーバのみ送信)を前提としているため、汎用性よりも即時のなりすまし対策が優先されます。

FAQ

Q: “-all” を設定すると社外の取引先が自社ドメインをエンベロープに入れて転送した場合も拒否されますか?

A: はい、外部メールサーバ以外から送信された時点で SPF が“Fail”になり、正しく SPF チェックを行う受信側では拒否または隔離されます。

A: はい、外部メールサーバ以外から送信された時点で SPF が“Fail”になり、正しく SPF チェックを行う受信側では拒否または隔離されます。

Q: 後にメール中継サーバを追加したい場合はどうすれば良いですか?

A: 新しいサーバの IP を “ip4” または “a” メカニズムで列挙した上で、“-all” を残せば追加分も許可され、それ以外は引き続き拒否されます。

A: 新しいサーバの IP を “ip4” または “a” メカニズムで列挙した上で、“-all” を残せば追加分も許可され、それ以外は引き続き拒否されます。

Q: “-all” を設定したのに迷惑メールが届くのはなぜですか?

A: 受信側が SPF をチェックしていない、あるいは“Fail”でも受け入れるポリシーになっているなど、相手側の運用によっては効果が限定される場合があります。

A: 受信側が SPF をチェックしていない、あるいは“Fail”でも受け入れるポリシーになっているなど、相手側の運用によっては効果が限定される場合があります。

関連キーワード: SPF, TXTレコード, ドメイン詐称, メール認証, フェイル閉塞

設問2:

本文中の下線①について、増加した迷惑メールは、外部メールサーバにどのように送られていたか。表2のルール及び図3の設定を考慮して、35字以内で述べよ。

模範解答

インターネットから迷惑メール対策装置を経由せずに送られていた。

解説

解答の論理構成

- 外部メールサーバへ届いた事実

【問題文】には「①迷惑メールが外部メールサーバから内部メールサーバに転送されており」とあります。したがって迷惑メールは最初に外部メールサーバへ到達しています。 - インターネットから外部メールサーバへの到達経路

表2のFWルールで、項番「2」は送信元「インターネット」→宛先「外部メールサーバ」サービス「SMTP」動作「許可」と明示されています。よってインターネットから直接SMTP接続が可能です。 - なぜ迷惑メール対策装置を経由しなかったか

図3のDNS設定には

・「a-sha.co.jp. IN MX 10 msv1.a-sha.co.jp.」

・「a-sha.co.jp. IN MX 20 msv2.a-sha.co.jp.」

が登録されています。SMTPの仕様では優先度「10」のサーバが利用できない場合、優先度「20」のサーバへ送信されます。迷惑メール送信者は意図的に「msv2.a-sha.co.jp.」(=外部メールサーバ)を選択して送信し、迷惑メール対策装置(優先度10)を回避しました。 - 以上より、迷惑メールは「インターネットから迷惑メール対策装置を経由せずに送られていた」という結論になります。

誤りやすいポイント

- MXレコードは数値が小さい方が優先されることを忘れ、優先度「20」も自動的にフィルタを通ると誤解する。

- 迷惑メール対策装置が“必ず”先に受信すると考え、FWルール「2」の存在を見落とす。

- SPF設定があっても配送経路のバイパスは防げない点を見落とし、DNSだけで十分と判断してしまう。

FAQ

Q: 迷惑メール送信者は必ず優先度「10」を無視できるのですか?

A: SMTPクライアントは仕様上、優先度の高いホストに接続できないときに次順位へ回ります。迷惑メール送信プログラムは最初から下位優先度を選ぶ実装が多く、結果としてフィルタを回避できます。

A: SMTPクライアントは仕様上、優先度の高いホストに接続できないときに次順位へ回ります。迷惑メール送信プログラムは最初から下位優先度を選ぶ実装が多く、結果としてフィルタを回避できます。

Q: SPF設定「"v=spf1 +ip4:x1.y1.z1.4 b"」は効果がないのですか?

A: ドメイン詐称は防げますが、SPFが“合致した”正規サーバ(外部メールサーバ)経由で送られる迷惑メールは遮断できません。

A: ドメイン詐称は防げますが、SPFが“合致した”正規サーバ(外部メールサーバ)経由で送られる迷惑メールは遮断できません。

Q: 迷惑メール対策としてFWだけで防げなかった理由は?

A: 表2のルール「2」が許可状態のため、FW自体は正当なSMTP通信と判断し通過させます。フィルタリング機能を持つ機器を経由させるネットワーク設計が必要でした。

A: 表2のルール「2」が許可状態のため、FW自体は正当なSMTP通信と判断し通過させます。フィルタリング機能を持つ機器を経由させるネットワーク設計が必要でした。

関連キーワード: MXレコード、SMTP、ホワイトリスト、ブラックリスト、SPF

設問3:〔迷惑メール対策装置のユーザ登録ルールの見直し〕について、(1)〜(3)に答えよ。

(1)IPアドレスWLを見直す必要があるのは、取引先でどのような事象が発生した場合か。25字以内で具体的に述べよ。

模範解答

メールサーバのIPアドレスが変更された場合

解説

解答の論理構成

- 【問題文】には、IPアドレスWLの効果が恒久的ではない旨が示されている。

引用:「たとえ取引先のIPアドレスをIPアドレスWLに登録していたとしても、メールが急に届かなくなる可能性もある。届かなくなった場合は、IPアドレスWLの登録内容を見直す必要がある。」 - メールが届かなくなる主因は、宛先サーバ(取引先のメールサーバ)の送信元IPアドレスが変わり、登録済みの「IPアドレスWL」にマッチしなくなるケースである。

- よって「取引先のメールサーバのIPアドレスが変更された場合」にWLの登録を更新しなければ、正当なメールも迷惑メール対策装置によって拒否される恐れがある。

- 以上より、模範解答は「メールサーバのIPアドレスが変更された場合」と導かれる。

誤りやすいポイント

- 「メールドメインの変更」や「ポート番号変更」と誤解しがちですが、設問は「IPアドレスWL」の見直しに限定されているため、IPアドレスの変化に焦点を当てる必要があります。

- 取引先側の設定ミス(逆引き未設定など)を想定すると、問題文の根拠に合致しないため減点対象となります。

- 「メールが届かない=受信側の設定不備」と短絡的に判断し、送信元IPアドレスの変更を見落とすパターンが散見されます。

FAQ

Q: 取引先がクラウド移行でホスト名が変わりました。WLは見直す必要がありますか?

A: ホスト名変更に伴い送信元IPアドレスが変わるなら見直しが必要です。名前解決だけ変わりIPが同一なら不要です。

A: ホスト名変更に伴い送信元IPアドレスが変わるなら見直しが必要です。名前解決だけ変わりIPが同一なら不要です。

Q: 逆引きDNSが未設定だとWL登録は影響を受けますか?

A: IPアドレスベースのWLは逆引きDNSを参照しないため直接の影響はありません。

A: IPアドレスベースのWLは逆引きDNSを参照しないため直接の影響はありません。

Q: ドメイン名WLとIPアドレスWLのどちらを優先して管理すべきですか?

A: 可変性の低いドメイン名WLが運用しやすい一方、IPアドレスWLは確実性が高いという特徴があります。両者を併用し、ドメイン名WLで届かない場合の補完策としてIPアドレスWLを活用する方法が多いです。

A: 可変性の低いドメイン名WLが運用しやすい一方、IPアドレスWLは確実性が高いという特徴があります。両者を併用し、ドメイン名WLで届かない場合の補完策としてIPアドレスWLを活用する方法が多いです。

関連キーワード: ホワイトリスト、IPアドレス、メールサーバ、DNS、フィルタリング

設問3:〔迷惑メール対策装置のユーザ登録ルールの見直し〕について、(1)〜(3)に答えよ。

(2)本文中の下線②について、迷惑メールを防ぐことができなくなる迷惑メール送信者の行為を、30字以内で述べよ。

模範解答

迷惑メールの送信者がドメインを正当に取得した場合

解説

解答の論理構成

- SPFの基本動作

SPFでは、メール受信側がDNSに登録された送信ドメインのTXTレコードを参照し、そこに記載されたIPアドレスから届いたメールだけを「正当」と判断します。 - A社の議論の要点

問題文には、

「『SPFを使えばドメイン名を詐称する迷惑メールの拒否が可能である。しかし、②迷惑メール送信者の行為によっては、迷惑メール対策装置がSPFを使って正しいと判定したサーバから送信された迷惑メールを防ぐことができない』」

とあります。 - “防げなくなる行為”の考察

・SPFはあくまで“そのドメインの正当な送信元か”を判定する手段です。

・迷惑メール送信者が自分で新規ドメインを取得し、そのDNSに自サーバのIPアドレスを登録すれば、そのサーバは「正当な送信元」とみなされます。

・結果として、迷惑メール対策装置は「SPF OK」と判断し、メールを通過させてしまいます。 - 導かれる解答

よって、迷惑メールを防げなくなる行為は

「迷惑メールの送信者がドメインを正当に取得した場合」

となります。

誤りやすいポイント

- SPFがあれば“どんな迷惑メールでも止まる”と誤解しやすい。実際は同一ドメインを使う偽装だけを防ぐ仕組みです。

- “自社ドメインのSPF設定”=“他社ドメインの迷惑メールもブロック”と早合点しやすい。自社設定は自ドメインの評価にしか効きません。

- DKIM・DMARCと混同し、シグネチャ検証まで自動で行っていると思い込むケースも散見されます。

FAQ

Q: SPFが通っても迷惑メールになる例はありますか?

A: あります。送信者が取得済みの正当ドメインを使い、そのドメインのDNSに自サーバIPを登録していればSPF検証は成功します。内容が悪意ある場合は迷惑メールです。

A: あります。送信者が取得済みの正当ドメインを使い、そのドメインのDNSに自サーバIPを登録していればSPF検証は成功します。内容が悪意ある場合は迷惑メールです。

Q: ドメイン名WL/BLはSPFがあれば不要では?

A: SPFでは正当取得ドメインを判定できないため、WL/BLで個別にドメインを許可・拒否する運用は依然として有効です。

A: SPFでは正当取得ドメインを判定できないため、WL/BLで個別にドメインを許可・拒否する運用は依然として有効です。

Q: 自社ドメインのSPF設定は外部からの迷惑メール対策にも効きますか?

A: 主に“自社を名乗るなりすまし”を防ぐ仕組みなので、外部ドメイン由来の迷惑メールには直接効果がありません。

A: 主に“自社を名乗るなりすまし”を防ぐ仕組みなので、外部ドメイン由来の迷惑メールには直接効果がありません。

関連キーワード: SPF, DNSレコード, ホワイトリスト, 迷惑メールフィルタ, ドメイン認証

設問3:〔迷惑メール対策装置のユーザ登録ルールの見直し〕について、(1)〜(3)に答えよ。

(3)本文中のcに入れる適切な機器名を図1中から選び、答えよ。また、本文中の下線③における、登録の効果とは何か。15字以内で述べよ。

模範解答

c:プロキシサーバ

効果:迷惑メールの拒否率向上

解説

解答の論理構成

- 【問題文】では

“Fさんは、③cに登録する設定をURL BLにも登録することを提案し、効果があることを説明した。”

とあり、cは“URLフィルタリング”用のブラックリストを持つ機器である必要があります。 - 表1で“URLフィルタリング機能”と“プロキシブラックリスト”を備えるのは

“プロキシサーバ”だけです。従って

c = “プロキシサーバ”

となります。 - さらに表3を見るとURL BLは「ヘッダ及びメール本文中に含まれるURL」をマッチング対象とします。

“プロキシサーバ”のブラックリストと同じURLを迷惑メール対策装置のURL BLに登録すれば、

プロキシで遮断していた不審URLを含むメールも到達前に拒否できます。

その結果、期待される効果は“迷惑メールの拒否率向上”です。

誤りやすいポイント

- cを“迷惑メール対策装置”と誤解し、自機器名を再入力してしまう。

- URL BLの対象が“ヘッダ及びメール本文中に含まれるURL”であることを読み落とし、

ドメイン名BLとの違いを取り違える。 - 効果を「ユーザ負荷軽減」などと抽象的に書き、迷惑メールの拒否に直接触れない。

FAQ

Q: “プロキシサーバ”への登録内容をコピーするだけで、本当に迷惑メールが減るのですか?

A: はい。同一の不審URLを含むメールを事前に遮断できるため、Webアクセス段階ではなくメール受信段階で止められます。

A: はい。同一の不審URLを含むメールを事前に遮断できるため、Webアクセス段階ではなくメール受信段階で止められます。

Q: ドメイン名BLとURL BLのどちらを優先して登録すべきですか?

A: 迷惑メールで実際に誘導される危険サイトはURLで指定されることが多いので、まずURL BLを充実させ、そのうえでドメイン名BLを補完的に使うと効果的です。

A: 迷惑メールで実際に誘導される危険サイトはURLで指定されることが多いので、まずURL BLを充実させ、そのうえでドメイン名BLを補完的に使うと効果的です。

Q: URLが暗号化(HTTPS)の場合もURL BLは有効ですか?

A: メール本文内のURLは平文で記載されるため、HTTPSであってもURL文字列が取得できれば判定可能です。

A: メール本文内のURLは平文で記載されるため、HTTPSであってもURL文字列が取得できれば判定可能です。

関連キーワード: URLフィルタリング、ブラックリスト、SMTP、SPF

設問4:

本文中の下線④について、迷惑メール対策装置が正常に稼働している場合、SMTP通信をどのように制御すべきか。30字以内で具体的に述べよ。

模範解答

SMTP通信を迷惑メール対策装置に振り分ける。

解説

解答の論理構成

- 迷惑メールが増えた原因

原文には“①迷惑メールが外部メールサーバから内部メールサーバに転送されており”とあり、インターネットから直接「外部メールサーバ」に届いたメールがフィルタを素通りしていました。 - 現行の通信経路の課題

表2のFWルールには

・「項番1 インターネット→迷惑メール対策装置 SMTP 許可」

・「項番2 インターネット→外部メールサーバ SMTP 許可」

が並存しており、迷惑メール送信者は“②迷惑メール送信者の行為”として外部メールサーバを経由できます。 - 対策方針

そこで“④図1のネットワーク構成とLBの設定を変更することで、インターネット上のメールサーバからのSMTP通信を制御する”と決定しました。LB には「振分け機能及びIPアドレス変換機能」があり、送信元に応じた分岐が可能です。 - 制御方法の導出

迷惑メール対策装置が正常に稼働している平常時は、外部メールサーバを経由させる理由がありません。従って LB でインターネットからの SMTP をすべて「迷惑メール対策装置」に流し込み、外部メールサーバへは到達させない構成にします。 - 結論

以上より設問の答えは「SMTP通信を迷惑メール対策装置に振り分ける。」となります。

誤りやすいポイント

- 「外部メールサーバを遮断する」とだけ書くと、障害時の迂回経路を考慮していないと判断され減点対象です。振り分け=平常時はフィルタ経由、障害時は切替という意図を押さえましょう。

- SPF設定の強化やFWルールの削除を答えにしてしまうケース。設問は「LBでSMTP通信をどう制御するか」を問うている点に注意が必要です。

- 「送信元IPで許可・拒否」など細かなルールを書き込むと論点がずれます。求められているのは経路の一本化です。

FAQ

Q: 外部メールサーバはもう不要なのですか?

A: 障害時のバックアップとして残します。LBで監視し、迷惑メール対策装置が停止したら外部メールサーバへ切替えます。

A: 障害時のバックアップとして残します。LBで監視し、迷惑メール対策装置が停止したら外部メールサーバへ切替えます。

Q: FWルールの「項番2」は削除しますか?

A: はい。LBで迷惑メール対策装置へ振り分けるため、インターネット→外部メールサーバの直接許可は不要となります。

A: はい。LBで迷惑メール対策装置へ振り分けるため、インターネット→外部メールサーバの直接許可は不要となります。

Q: 迷惑メール対策装置が停止した場合はどう動作しますか?

A: LBのヘルスチェック機能で障害を検知し、外部メールサーバへ自動経路変更する構成にします。

A: LBのヘルスチェック機能で障害を検知し、外部メールサーバへ自動経路変更する構成にします。

関連キーワード: ロードバランシング, ステートフルパケットフィルタ, ホワイトリスト, ブラックリスト, SPF