情報処理安全確保支援士 2014年 春期 午後1 問03

インターネットを利用した銀行取引サービスを狙うマルウェアへの対策に関する次の記述を読んで、設問1~3に答えよ。

X銀行は、従業員数2,000名の地方銀行である。X銀行では、PCからインターネットを利用して送金、取引照会などを行える銀行取引サービス(以下、ネットバンキングという)としてXネットサービスを提供している。Xネットサービスのドメイン名はx-bank.jpであり、HTTP over TLS用にEV SSL証明書(以下、サーバ証明書という)を使用している。

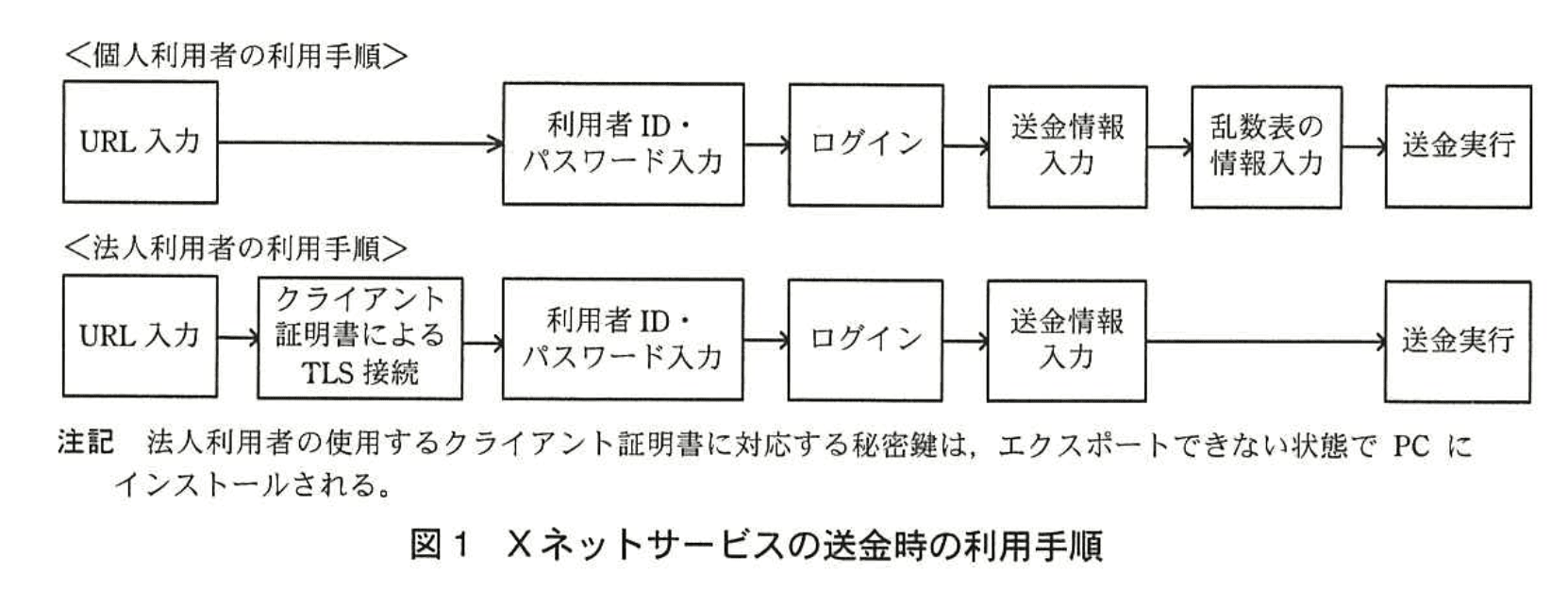

Xネットサービスでは、個人利用者の認証と法人利用者の認証に、それぞれ異なる方式を採用している。Xネットサービスの送金時の利用手順を図1に示す。

〔マルウェア対策〕

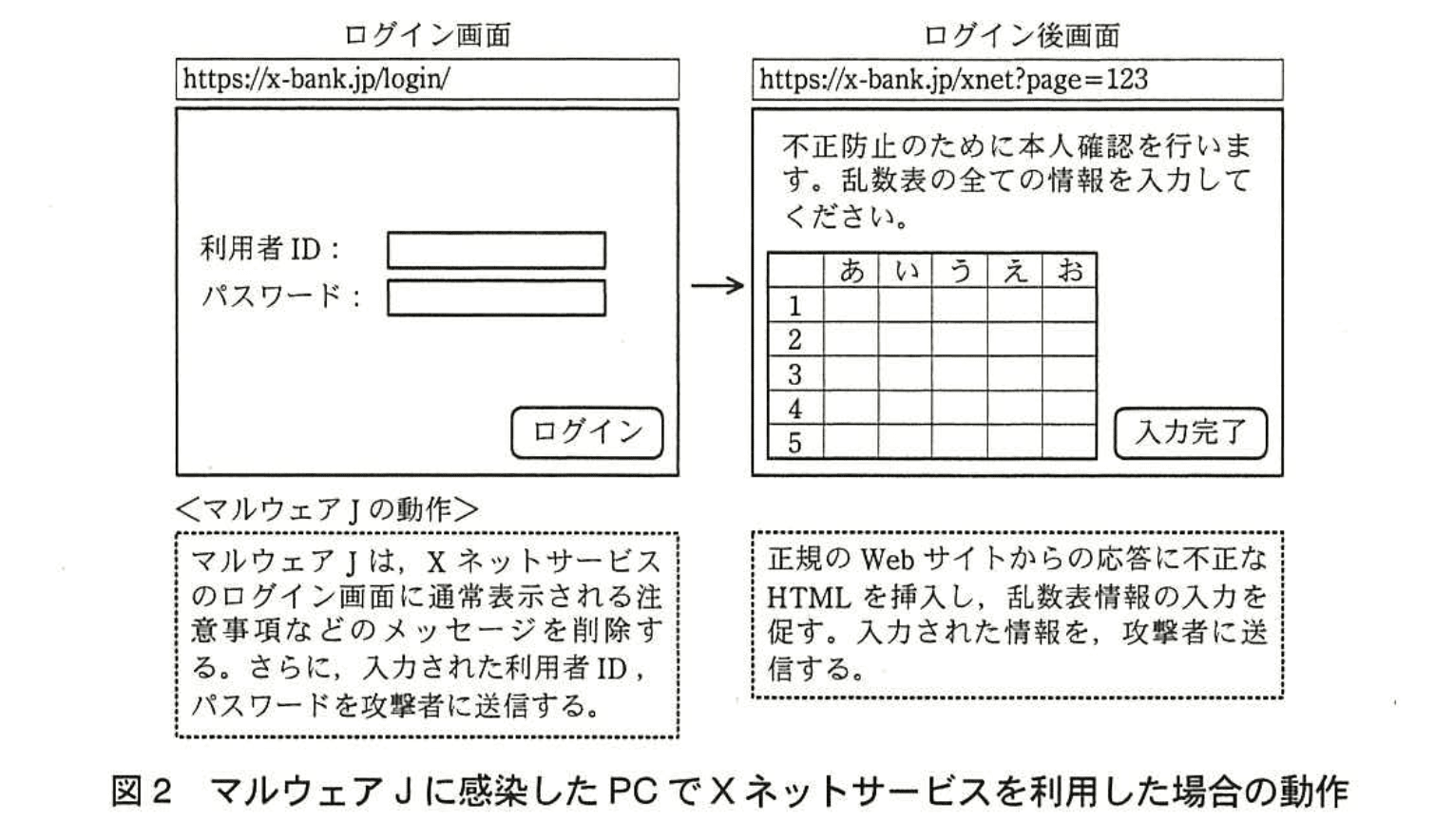

ある日、情報セキュリティ対策機関から、ネットバンキングを悪用するマルウェア(以下、マルウェアJという)への注意喚起が発表された。そこで、Xネットサービス事業部のセキュリティ担当のW主任は、Xネットサービスへの影響について調査した。マルウェアJに感染したPCでXネットサービスを利用した場合の動作を、図2に示す。

W主任は、注意喚起の内容を確認した後、X ネットサービスが狙われた場合のリスクを上司の G 部長に説明した。次は、その時の W主任と G 部長の会話である。

G 部長:この攻撃は、利用者ID、パスワード、乱数表の情報(以下、併せて認証情報という)を盗もうとするものだが、利用者を①偽 Webサイトに誘導するものではないね。マルウェアJに感染した PC で、正規の Webサイトにアクセスすると、マルウェアJが、認証情報を盗むために邪魔なメッセージを削除し、偽の乱数表情報入力画面を表示するものだね。

W主任:そのとおりです。利用者は、マルウェアJが不正な画面を表示していることに気付かず、認証情報を入力してしまうようです。

G 部長:②法人利用者については、利用者ID、パスワードを盗まれたとしても、金銭的な被害が発生する可能性は低いね。

W主任:はい。しかし、個人利用者の場合は、金銭的な被害が発生する可能性が高いと考えられます。

G 部長:それでは、利用者の PC がマルウェアJに感染したとしても、攻撃者に認証情報を盗まれないように、当行の Webサイト、電子メールで注意を促すことにしよう。

〔新たなマルウェア対策の検討〕

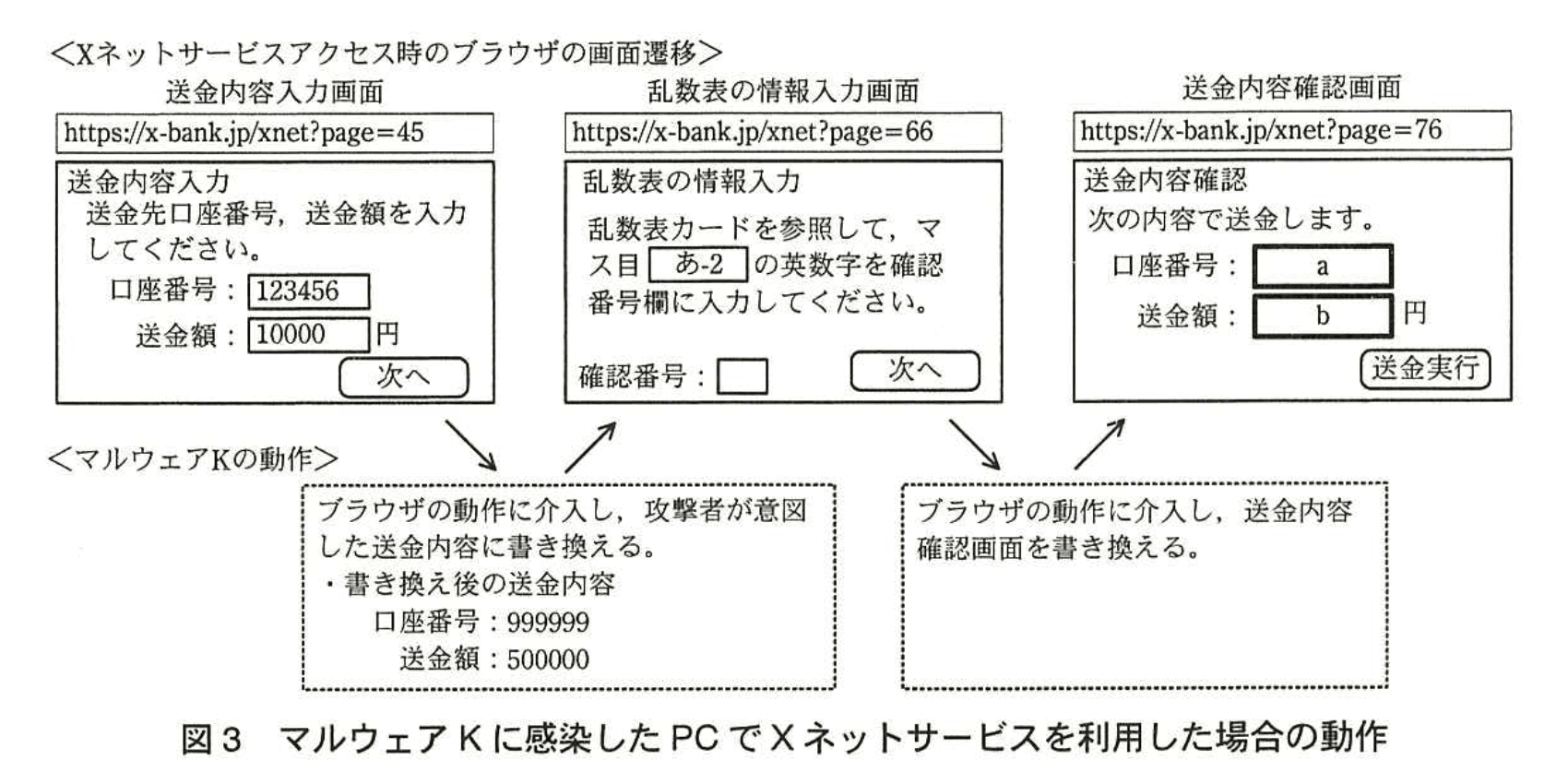

X銀行がマルウェアJに対する注意を促した後、海外のネットバンキングで被害が発生したとされるマルウェア(以下、マルウェアKという)への注意喚起が、海外の情報セキュリティ関連Webサイトに公開された。この情報を基に、W主任は、マルウェアKに感染したPCでXネットサービスを利用した場合の動作をまとめ、G部長に報告した。この動作を、図3に示す。

次は、マルウェアKに関してW主任がG部長に報告した際の会話である。

W主任:海外では、利用者が入力した送金内容をマルウェアKが書き換えて、攻撃者の口座に送金するという被害が発生したそうです。

G部長:そうか。Xネットサービスでの対策はどうするのだ。

W主任:動作をまとめたところ、マルウェアKの挙動は、ブラウザとサーバとの通信経路上に攻撃者が割り込んで通信を中継する中間者攻撃と同じようです。Xネットサービスでは中間者攻撃への対策として、サーバ証明書を使用しています。中間者攻撃であれば、新たな対策は不要だと思います。

G部長:確かに、例えば、利用者が使用しているDNSサーバを攻撃することで、x-bank.jpへのアクセスを偽Webサイトに誘導して行われる中間者攻撃であれば、③最新のブラウザを使っている利用者は攻撃に気付くことができる。しかし、マルウェアKは、通信経路上に介在するわけではないな。この攻撃はMan-in-the-Browserと呼ばれている攻撃手法だから、利用者は気付くことができないよ。

W主任:分かりました。更に調べて、マルウェアKによる不正送金を防ぐためのセキュリティ対策について検討します。

〔セキュリティ対策の再検討〕

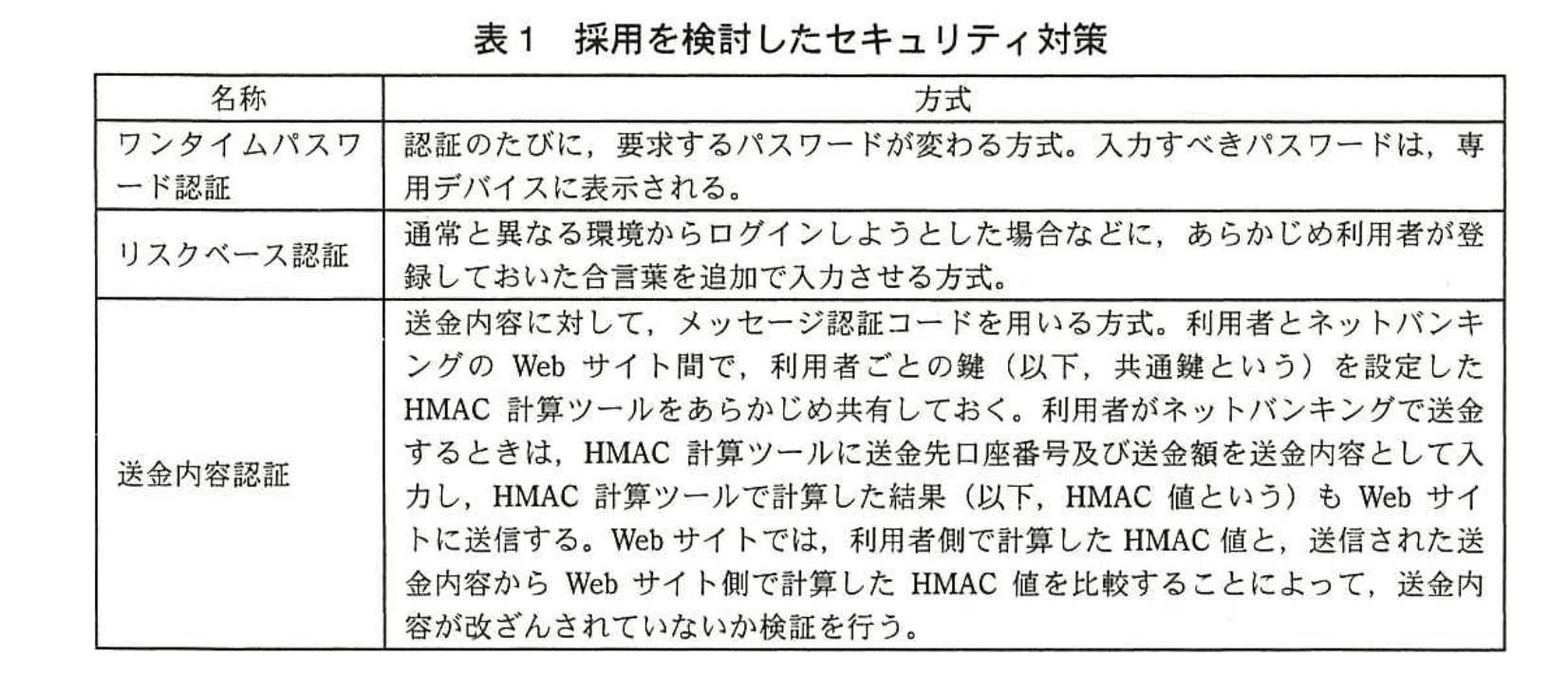

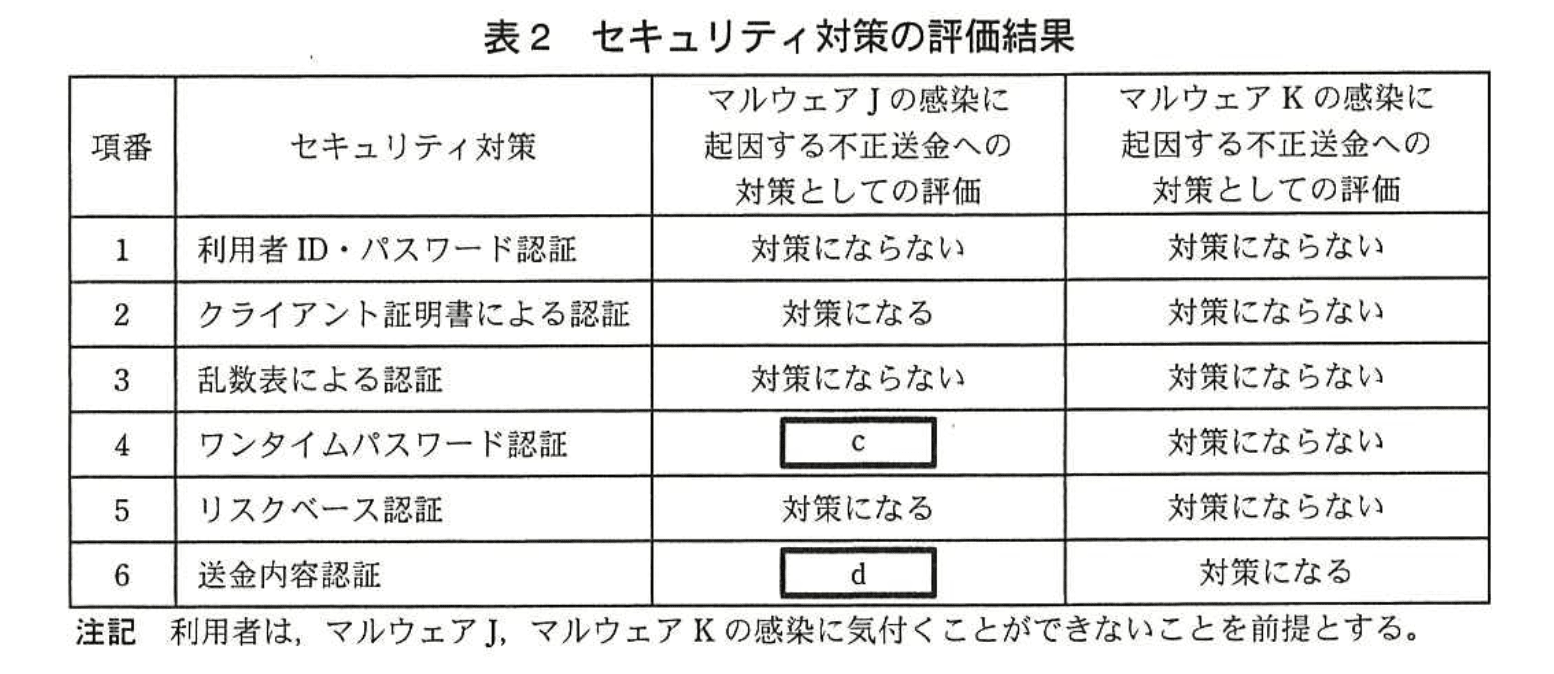

W主任は、まず国内外のネットバンキングで採用された実績があるセキュリティ対策を調査した。その上で、現在、Xネットサービスで採用している認証方式と、調査したセキュリティ対策について、マルウェアJ、マルウェアKのそれぞれに効果がある対策という観点から評価を行った。Xネットサービスで新たに採用を検討したセキュリティ対策を表1に、現在Xネットサービスで採用している認証方式も含めた評価結果を表2に示す。

表2の評価結果から、マルウェアKに感染したPCの不正送金対策として有効なのは、項番6であることが分かった。また、項番1と項番4の認証を組み合わせたe認証といわれる認証方式の評価も行ったが、マルウェアKに感染したPCの不正送金対策にはならなかった。G部長は、マルウェアKが進化し、更に手口が巧妙化することも考えられるので、④HMAC計算ツールをPC用のプログラムではなく、専用デバイスの形態で利用者に提供することを検討するよう、W主任に指示した。

Xネットサービスとしては、利用者に、PCのOSのセキュリティパッチ適用の徹底や、ウイルス対策ソフトの導入とウイルス定義ファイルの更新の徹底を促すとともに、新種のマルウェアの情報を継続して提供していくことにした。あわせて、“送金内容認証”の提供準備を進めることにした。

設問1:〔マルウェア対策〕について、(1)、(2)に答えよ。

(1)本文中の下線①のようなWebサイトの一般的な総称を、10字以内で答えよ。

模範解答

フィッシングサイト

解説

解答の論理構成

- 【問題文】では、G部長が

「利用者を『①偽 Web サイト』に誘導するものではないね。」

と述べています。ここで強調されているのは「偽 Web サイト」に利用者を誘導して認証情報を窃取する典型的な攻撃です。 - インターネット上で「偽 Web サイト」に誘導し、IDやパスワードなどを詐取する行為は、一般に「フィッシング」と呼ばれます。

- したがって、「偽 Web サイト」を総称する言葉として最も適切なのは「フィッシングサイト」です。

誤りやすいポイント

- 「スパイウェア」や「マルウェア」と誤答するケース

偽サイトへ誘導する行為そのものを指す用語ではありません。 - 「詐欺サイト」「偽装サイト」などの曖昧表現

一般的かつ情報セキュリティ分野で定着した用語を選ぶ必要があります。

FAQ

Q: フィッシングサイトと単なる偽装ページの違いは何ですか?

A: フィッシングサイトは利用者から機密情報(ID・パスワード・クレジットカード番号など)を騙し取る目的で公式サイトに似せて作られたサイトです。単なる偽装ページは必ずしも情報窃取を狙うとは限りませんが、フィッシングでは情報窃取が主要目的になります。

A: フィッシングサイトは利用者から機密情報(ID・パスワード・クレジットカード番号など)を騙し取る目的で公式サイトに似せて作られたサイトです。単なる偽装ページは必ずしも情報窃取を狙うとは限りませんが、フィッシングでは情報窃取が主要目的になります。

Q: フィッシング対策として有効な基本施策は?

A: 正規サイトのEV SSL証明書確認、公式アプリやブックマーク経由のアクセス、メールやSMS中のURLを不用意にクリックしない、二要素認証の導入などが挙げられます。

A: 正規サイトのEV SSL証明書確認、公式アプリやブックマーク経由のアクセス、メールやSMS中のURLを不用意にクリックしない、二要素認証の導入などが挙げられます。

Q: フィッシングサイトはHTTPS化されていないと判断できますか?

A: いいえ。攻撃者も無料証明書などを利用してHTTPSを実装することが増えています。URLや証明書の発行先情報まで確認することが重要です。

A: いいえ。攻撃者も無料証明書などを利用してHTTPSを実装することが増えています。URLや証明書の発行先情報まで確認することが重要です。

関連キーワード: フィッシング、中間者攻撃、ワンタイムパスワード、HMAC, 認証強化

設問1:〔マルウェア対策〕について、(1)、(2)に答えよ。

(2)本文中の下線②の理由をXネットサービスにおける法人利用者の利用手順に着目し、35字以内で述べよ。

模範解答

攻撃者はクライアント証明書がなく、ログインできないから

解説

解答の論理構成

- 【問題文】で G 部長は「法人利用者については、利用者 ID、パスワードを盗まれたとしても、金銭的な被害が発生する可能性は低い」と述べています。

- その理由を示す手がかりは図1にあり、法人利用者はログイン前に「クライアント証明書によるTLS接続」を行います。

- さらに図1の注記には「法人利用者の使用するクライアント証明書に対応する秘密鍵は、エクスポートできない状態でPCにインストールされる」とあります。

- 攻撃者が PC 内のマルウェアで「利用者 ID、パスワード」を奪取しても、「クライアント証明書」および対応する秘密鍵を取得できなければ TLS ハンドシェイクが成立せずログインできません。

- したがって「攻撃者はクライアント証明書がなく、ログインできない」が理由となり、被害発生の可能性が低いと結論付けられます。

誤りやすいポイント

- 個人利用者と法人利用者で認証フローが異なることを見落とし、乱数表の有無にだけ注目してしまう。

- クライアント証明書を使っていても、秘密鍵がマルウェアに奪われると誤解する。実際には「エクスポートできない状態」で保護されている。

- 「TLS 接続=安全」と短絡的に考え、証明書所有の有無がログインの要件である点を忘れる。

- OTP やリスクベース認証のような追加要素と混同し、法人側も同じ対策と誤認する。

FAQ

Q: マルウェアがブラウザに介入すればクライアント証明書も盗まれるのでは?

A: 秘密鍵は OS もしくはハードウェアに保護され「エクスポートできない状態」で保存されるため、マルウェアがユーザ領域を侵害してもコピーできません。

A: 秘密鍵は OS もしくはハードウェアに保護され「エクスポートできない状態」で保存されるため、マルウェアがユーザ領域を侵害してもコピーできません。

Q: クライアント証明書の有無だけで十分に安全と言い切れるのですか?

A: 証明書の所有確認(TLS クライアント認証)は強力ですが、OS の脆弱性や証明書失効管理など他のリスクも存在します。多層防御としてパッチ適用やログ監視も不可欠です。

A: 証明書の所有確認(TLS クライアント認証)は強力ですが、OS の脆弱性や証明書失効管理など他のリスクも存在します。多層防御としてパッチ適用やログ監視も不可欠です。

Q: 個人利用者でもクライアント証明書を導入すれば同じ保護が得られますか?

A: 技術的には可能ですが、証明書配布・更新の運用負荷と利用者の利便性とのバランスを考慮する必要があります。

A: 技術的には可能ですが、証明書配布・更新の運用負荷と利用者の利便性とのバランスを考慮する必要があります。

関連キーワード: クライアント証明書、二要素認証、秘密鍵、TLS, 中間者攻撃

設問2:〔新たなマルウェア対策の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線③について、利用者はどのようにして攻撃に気付くことができるか。35字以内で述べよ。

模範解答

利用者のブラウザに表示される警告画面を見て気付くことができる。

解説

解答の論理構成

- 【問題文】には、「メネットサービスのドメイン名はx-bank.jpであり、HTTP over TLS用にEVSSL証明書(以下、サーバ証明書という)を使用している。」とあります。正規サイトは“EVSSL”の証明書を提示できるため、ブラウザは正常に緑色バーや錠前アイコンを表示します。

- ところがG部長は「x-bank.jpへのアクセスを偽Webサイトに誘導して行われる中間者攻撃であれば、③最新のブラウザを使っている利用者は攻撃に気付くことができる」と述べています。この状況では偽サイトが正しい“サーバ証明書”を用意できないため、TLSハンドシェイクが失敗し、ブラウザは警告画面を表示します。

- したがって利用者は、表示された「接続が安全ではない」「証明書に問題がある」などの警告画面を確認することで攻撃に気付きます。

- 以上より、模範解答の「利用者のブラウザに表示される警告画面を見て気付くことができる」が導かれます。

誤りやすいポイント

- 「偽Webサイトに誘導しない攻撃だから証明書警告は出ない」と早合点する。中間者攻撃+DNSスプーフィングのケースでは依然として偽サイト側が証明書を提示できず、警告は出ます。

- 錠前アイコンの“有無”だけに注目し、警告画面を読み飛ばす。証明書失効やコモンネーム不一致でも警告は出るため、メッセージ内容を確認する必要があります。

- 「最新ブラウザ限定」という条件を忘れ、古いブラウザや警告表示を無効にした環境でも同様に気付けると誤答する。

FAQ

Q: なぜ“EVSSL”である点が重要なのですか?

A: “EVSSL証明書”は組織名をアドレスバーに表示するため、偽サイトが同じ表示を再現するのは事実上不可能です。警告に加えて組織名が表示されないことでも異変に気付けます。

A: “EVSSL証明書”は組織名をアドレスバーに表示するため、偽サイトが同じ表示を再現するのは事実上不可能です。警告に加えて組織名が表示されないことでも異変に気付けます。

Q: 証明書警告を無視してもログインできる場合がありますか?

A: ブラウザが詳細設定で接続を強行させることは可能ですが、その時点で安全な通信路が成立していないため、攻撃者に情報を盗聴・改ざんされるリスクが高まります。

A: ブラウザが詳細設定で接続を強行させることは可能ですが、その時点で安全な通信路が成立していないため、攻撃者に情報を盗聴・改ざんされるリスクが高まります。

Q: DNSキャッシュポイズニング以外の手段でも同じ警告が出ますか?

A: はい。HTTP(S)プロキシの改竄やルータ設定の書き換えなど、正規証明書を提示できない環境に誘導されれば、同様に証明書警告が表示されます。

A: はい。HTTP(S)プロキシの改竄やルータ設定の書き換えなど、正規証明書を提示できない環境に誘導されれば、同様に証明書警告が表示されます。

関連キーワード: 証明書検証、DNSスプーフィング、TLS警告、EVSSL, 中間者攻撃

設問2:〔新たなマルウェア対策の検討〕について、(1)、(2)に答えよ。

(2)図3中のa、bに入れる適切な口座番号と送金額をそれぞれ答えよ。また、マルウェアKが、送金内容確認画面を書き換える目的を、35字以内で述べよ。

模範解答

a:123456

b:10000

目的:マルウェアKが書き換えた口座番号と送金額を利用者に隠すこと

解説

解答の論理構成

- 【問題文】図3の“送金内容入力画面”には「口座番号: [123456]」「送金額: [10000] 円」と示されています。したがって a は「123456」、b は「10000」です。

- 同じく図3の“<マルウェアKの動作>”には「ブラウザの動作に介入し、攻撃者が意図した送金内容に書き換える。」とあり、書き換え後の値として「口座番号: 999999」「送金額: 500000」が提示されています。

- さらに「ブラウザの動作に介入し、送金内容確認画面を書き換える。」とも記載されています。これは利用者が最終確認時に“改ざん済みの値”を見せないための操作であると読み取れます。

- 以上より、送金内容確認画面を書き換える目的は「マルウェアKが書き換えた口座番号と送金額を利用者に隠すこと」と整理できます。

誤りやすいポイント

- “送金内容入力画面”と“書き換え後の送金内容”を取り違え、a と b に「999999」「500000」を書いてしまう。

- 「確認画面を書き換える目的」を“改ざんするため”などとだけ書き、利用者視点の“隠蔽”を明記しない。

- マルウェアKを“中間者攻撃”と誤認し、通信経路上で改ざんすると説明してしまう(実際は“Man-in-the-Browser”)。

FAQ

Q: なぜ利用者が改ざんに気付けないのですか?

A: 【問題文】に「この攻撃はMan-in-the-Browserと呼ばれている攻撃手法だから、利用者は気付くことができない」とあります。ブラウザ内部で書き換えるため、証明書表示などにも異常が出ません。

A: 【問題文】に「この攻撃はMan-in-the-Browserと呼ばれている攻撃手法だから、利用者は気付くことができない」とあります。ブラウザ内部で書き換えるため、証明書表示などにも異常が出ません。

Q: サーバ証明書ではマルウェアKを防げないのですか?

A: サーバ証明書は通信経路上の中間者攻撃を防ぎますが、ブラウザ内部を操作するマルウェアKには効果がありません。

A: サーバ証明書は通信経路上の中間者攻撃を防ぎますが、ブラウザ内部を操作するマルウェアKには効果がありません。

Q: “送金内容認証”が有効と評価された理由は?

A: 利用者側でHMACを計算し、その値をサーバ側で再計算・照合する仕組みのため、ブラウザ内で改ざんするとHMACが一致せず不正送金が検知できるからです。

A: 利用者側でHMACを計算し、その値をサーバ側で再計算・照合する仕組みのため、ブラウザ内で改ざんするとHMACが一致せず不正送金が検知できるからです。

関連キーワード: Man-in-the-Browser, HMAC, ワンタイムパスワード、乱数表、クライアント証明書

設問3:〔セキュリティ対策の再検討〕について、(1)〜(3)に答えよ。

(1)表2中のc、dに入れる適切な評価を“対策になる”又は“対策にならない”で答えよ。

模範解答

c:対策になる

d:対策になる

解説

解答の論理構成

-

マルウェアJの攻撃内容

- 会話文より「利用者ID、パスワード、乱数表の情報(以下、併せて認証情報という)を盗もうとするもの」

- 図2の破線枠でも「入力された利用者ID、パスワードを攻撃者に送信」「乱数表情報の入力を促す」と明記

→ マルウェアJは“利用者の入力を盗む”だけで、ブラウザ内で送金内容を書き換える機能はない。

-

ワンタイムパスワード認証(表1)

- 「認証のたびに、要求するパスワードが変わる方式。入力すべきパスワードは、専用デバイスに表示される。」

- 盗まれても次回には無効になる一次性が利点。

- マルウェアJは“後で”不正送金に再利用するために認証情報を収集するが、一次性ゆえ再利用できない。

→ c は「対策になる」。

-

送金内容認証(表1)

- 「利用者とネットバンキングのWebサイト間で…共通鍵…HMAC計算ツール…送金内容に対して、メッセージ認証コードを用いる方式。」

- 攻撃者は送金手続きを実行する際、正しい HMAC 値を計算できなければサーバが受け付けない。

- マルウェアJは共通鍵もツールも奪っていないため、後日ログインしても送金を完了できない。

→ d も「対策になる」。

-

評価の整合性

- 表2の他列との比較

・マルウェアK列でワンタイムパスワードは「対策にならない」とされている(同一セッション内の書き換えは防げない)

・送金内容認証はマルウェアKにも「対策になる」とされている(改ざん検知が可能) - よってマルウェアJ列では少なくともワンタイムパスワード・送金内容認証が「対策になる」とするのが最も矛盾がない。

- 表2の他列との比較

誤りやすいポイント

- 「盗まれる=即アウト」と短絡し、一次性資格情報の再利用不可という本質を見落とす。

- 送金内容認証を“送金操作時だけ有効”と誤解し、ログイン後の再利用攻撃を想定できず評価を下げる。

- マルウェアJとマルウェアKの挙動を混同し、ブラウザ改ざん型(K)の話をJにも当てはめてしまう。

FAQ

Q: マルウェアJがリアルタイムでワンタイムパスワードを横取りし即座に悪用したら?

A: 問題文では「正規のWebサイトにアクセスすると…認証情報を盗む」とあるだけでリアルタイム同時利用は示されていません。設問は提示された挙動を前提に評価します。

A: 問題文では「正規のWebサイトにアクセスすると…認証情報を盗む」とあるだけでリアルタイム同時利用は示されていません。設問は提示された挙動を前提に評価します。

Q: 送金内容認証の共通鍵が盗まれたらどうなる?

A: その場合は対策になりません。しかし本文には「共通鍵を盗む」挙動が書かれておらず、評価表も“鍵は安全に保管できる”前提で成り立っています。

A: その場合は対策になりません。しかし本文には「共通鍵を盗む」挙動が書かれておらず、評価表も“鍵は安全に保管できる”前提で成り立っています。

Q: リスクベース認証を追加すればワンタイムパスワード不要では?

A: リスクベース認証は「通常と異なる環境」検出が前提で、同じPCからのアクセスでは検知できません。一次性資格情報による防御とは目的が異なります。

A: リスクベース認証は「通常と異なる環境」検出が前提で、同じPCからのアクセスでは検知できません。一次性資格情報による防御とは目的が異なります。

関連キーワード: マルウェア、ワンタイムパスワード、HMAC, 認証情報窃取、改ざん検知

設問3:〔セキュリティ対策の再検討〕について、(1)〜(3)に答えよ。

(2)本文中のeに入れる適切な字句を、5字以内で答えよ。

模範解答

e:二要素

解説

解答の論理構成

- 問題文では「項番1」として引用されている「利用者ID・パスワード認証」は“知識要素”のみを用いる方式です。

- 「項番4」として引用されている「ワンタイムパスワード認証」は、問題文の表1で「入力すべきパスワードは、専用デバイスに表示される」と説明されており、“所持要素”を必要とします。

- 本文中の該当箇所は「項番1と項番4の認証を組み合わせたe認証といわれる認証方式」と記載されています。

- 異なる2種類の認証要素(知識+所持)を組み合わせる方式は一般に“二要素認証”と呼ばれます。

- 以上より、eに入る適切な字句は「二要素」と結論付けられます。

誤りやすいポイント

- 「多要素」と記述してしまう。二要素は多要素の一種だが、設問は「項番1と項番4の“2つ”を組み合わせた方式」に限定している。

- ワンタイムパスワードを“知識要素”と誤認する。専用デバイスで生成されるため所持要素に分類される。

- 「二段階」と書くミス。二段階認証は手順の回数を表す用語で、要素の種類を示す“二要素”とは文脈が異なる。

FAQ

Q: 二要素認証はどのような組み合わせでも成立しますか?

A: はい。知識要素・所持要素・生体要素のうち“異なる2種類”を組み合わせれば二要素認証と呼べます。

A: はい。知識要素・所持要素・生体要素のうち“異なる2種類”を組み合わせれば二要素認証と呼べます。

Q: ワンタイムパスワードでもメールで送られる場合は所持要素ですか?

A: メール受信に必要な端末やアカウントの“所持”に依存するため所持要素とみなされます。ただしメールアドレスが共有端末で閲覧できる場合などは安全性が下がります。

A: メール受信に必要な端末やアカウントの“所持”に依存するため所持要素とみなされます。ただしメールアドレスが共有端末で閲覧できる場合などは安全性が下がります。

Q: 二要素認証を導入すればマルウェアKの不正送金は防げますか?

A: 問題文の評価結果では「対策にならない」とされています。送金内容自体を改ざんされるため、送金内容認証のように取引内容を確認・保護する仕組みが必要です。

A: 問題文の評価結果では「対策にならない」とされています。送金内容自体を改ざんされるため、送金内容認証のように取引内容を確認・保護する仕組みが必要です。

関連キーワード: 二要素認証、ワンタイムパスワード、所持要素、知識要素、認証方式

設問3:〔セキュリティ対策の再検討〕について、(1)〜(3)に答えよ。

(3)本文中の下線④について、HMAC計算ツールを、PC用のプログラムの形態で提供したときのセキュリティ上の問題点を、55字以内で述べよ。

模範解答

利用者のPCがマルウェアに感染した場合、HMAC計算ツールの入力内容も改ざんされる可能性がある。

解説

解答の論理構成

- 問題文は「マルウェアKは、ブラウザの動作に介入し、攻撃者が意図した送金内容に書き換える。」と述べ、さらに「利用者は、マルウェアJ、マルウェアKの感染に気付くことができないことを前提」としています。

- 下線④で「HMAC計算ツールをPC用のプログラムではなく、専用デバイスの形態で利用者に提供する」とあるのは、PC上のツールではマルウェアに干渉され得ることを示唆しています。

- HMAC計算ツールが「PC用のプログラム」であれば、同じPC内で動作するマルウェアが

・送金先口座番号や送金額などツールへ渡す入力値を改ざん

・計算後に得られたHMAC値を盗み再利用

・ツール自体を差し替え

などの攻撃を行えるため、送金内容認証の前提が崩れます。 - したがって「マルウェアに感染したPCでは、HMAC計算ツールの入力内容や計算結果が改ざん・窃取される」という点がセキュリティ上の問題であり、専用デバイス化によってPCと物理的に分離する必要があります。

誤りやすいポイント

- 「PC上でHMACを計算するから暗号的に安全」と考え、マルウェアによる入力改ざんリスクを見落とす。

- マルウェアKがTLSを破る攻撃だと誤解し、HMAC計算ツールの安全性と直接結び付けてしまう。

- 「HMAC値が盗まれても一度限り」と誤認し、同じ入力の再送攻撃や入力値改ざんの影響を軽視する。

FAQ

Q: 専用デバイスなら絶対に安全なのですか?

A: 物理的にPCと分離できるため入力改ざんのリスクを大幅に下げられますが、デバイス紛失やサイドチャネル攻撃への備えは別途必要です。

A: 物理的にPCと分離できるため入力改ざんのリスクを大幅に下げられますが、デバイス紛失やサイドチャネル攻撃への備えは別途必要です。

Q: HMACではなく電子署名方式でも同じ問題が起きますか?

A: 署名対象の送金内容をマルウェアが書き換えれば同様に不正送金が成立するため、PC内で署名を行う限り同じ問題が残ります。

A: 署名対象の送金内容をマルウェアが書き換えれば同様に不正送金が成立するため、PC内で署名を行う限り同じ問題が残ります。

Q: ワンタイムパスワードトークンでは防げないのですか?

A: 「ワンタイムパスワード認証」は本人認証に有効でも送金内容の改ざんを検知しないため、マルウェアK型の不正送金には効果がありません。

A: 「ワンタイムパスワード認証」は本人認証に有効でも送金内容の改ざんを検知しないため、マルウェアK型の不正送金には効果がありません。

関連キーワード: Man-in-the-Browser, HMAC, ワンタイムパスワード、メッセージ認証コード、中間者攻撃