情報処理安全確保支援士 2014年 春期 午後2 問01

百貨店事業におけるクレジットカード情報の安全な管理に関する次の記述を読んで、設問1~4に答えよ。

L社は、全国に百貨店事業を展開している従業員数3,000名の企業である。L社では、L社の百貨店だけで使用できるクレジットカード(以下、ハウスカードという)を発行している。ハウスカードは、顧客がハウスカード申込書を記入して、L社に提出し、審査に合格した後に発行される。ハウスカードを持つ顧客を会員と呼んでおり、会員がハウスカードを使用して支払ができるサービスと、ハウスカードを利用することでポイントが付与されるサービス(以下、両サービスを併せてハウスカードサービスという)を提供している。ハウスカードサービスでは、会員がハウスカードを使用して支払を行うと、会員にポイントが付与され、ポイントが一定数以上たまると、様々な商品と交換できる。ハウスカードの表面には、数字16桁のいわゆるクレジットカード番号(以下、PANという)、会員名、有効期限などが表記されており、裏面にはハウスカードの不正使用を防止するために使用するセキュリティコードが表記されている。PANはハウスカードごとに異なる番号になっており、重複することはない。これらの情報の一部は、ハウスカードの磁気ストライプの中にも格納されており、各百貨店に設置されている専用端末で読み取ることができる。

〔ハウスカードサービスのシステム概要〕

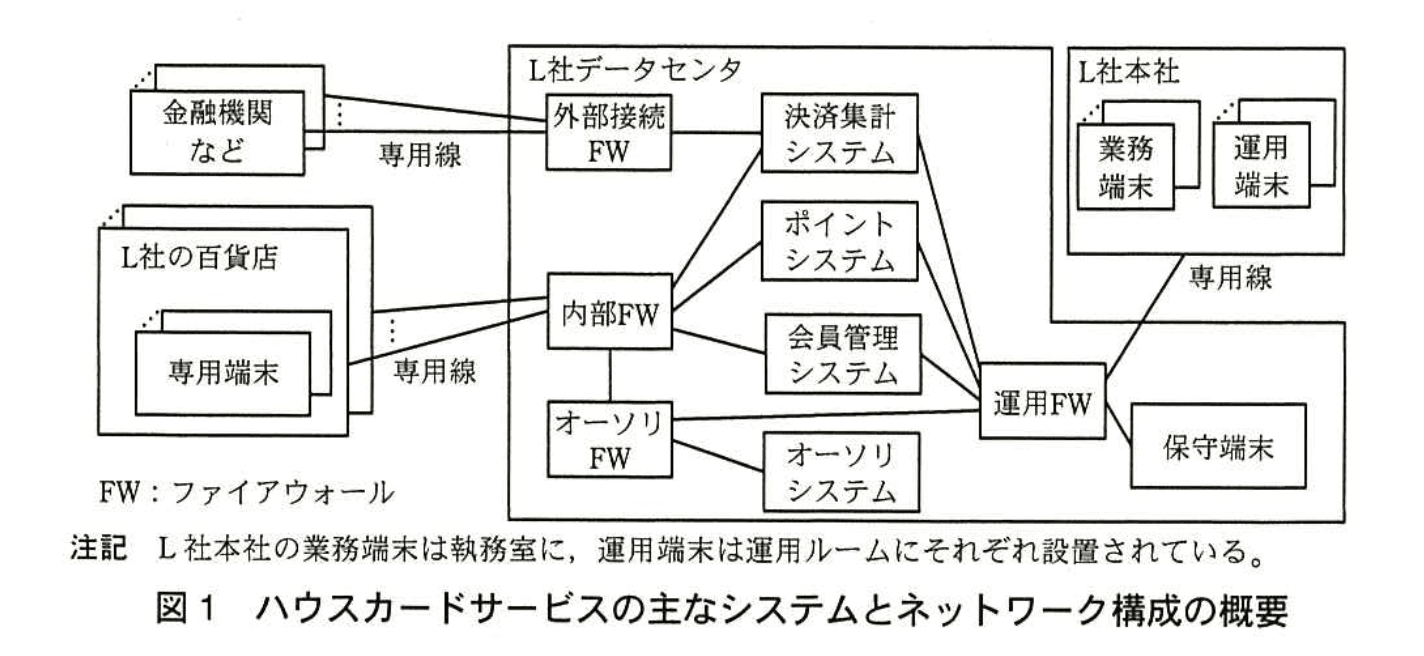

ハウスカードサービスの主なシステムとネットワーク構成の概要は、図1のとおりである。

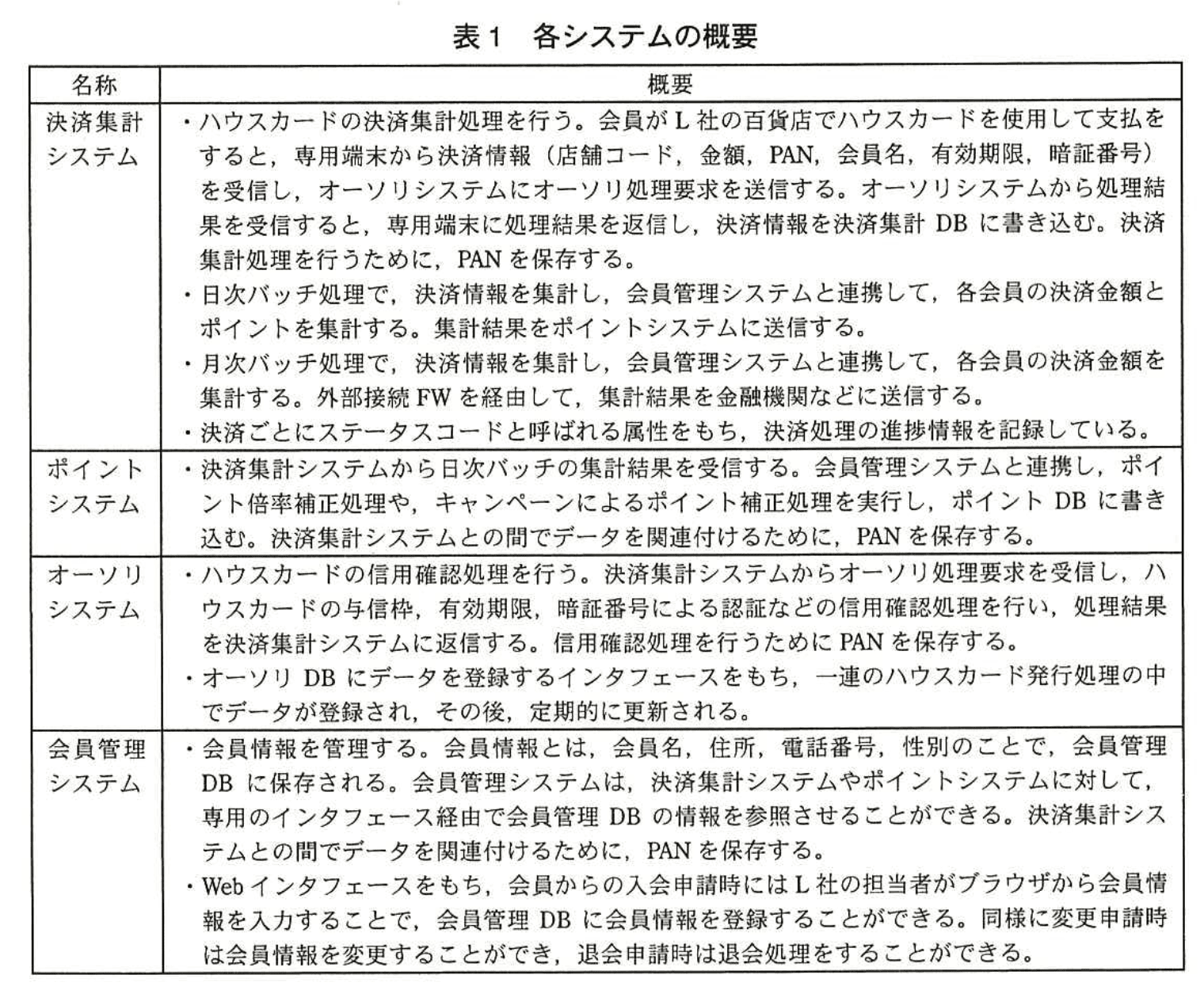

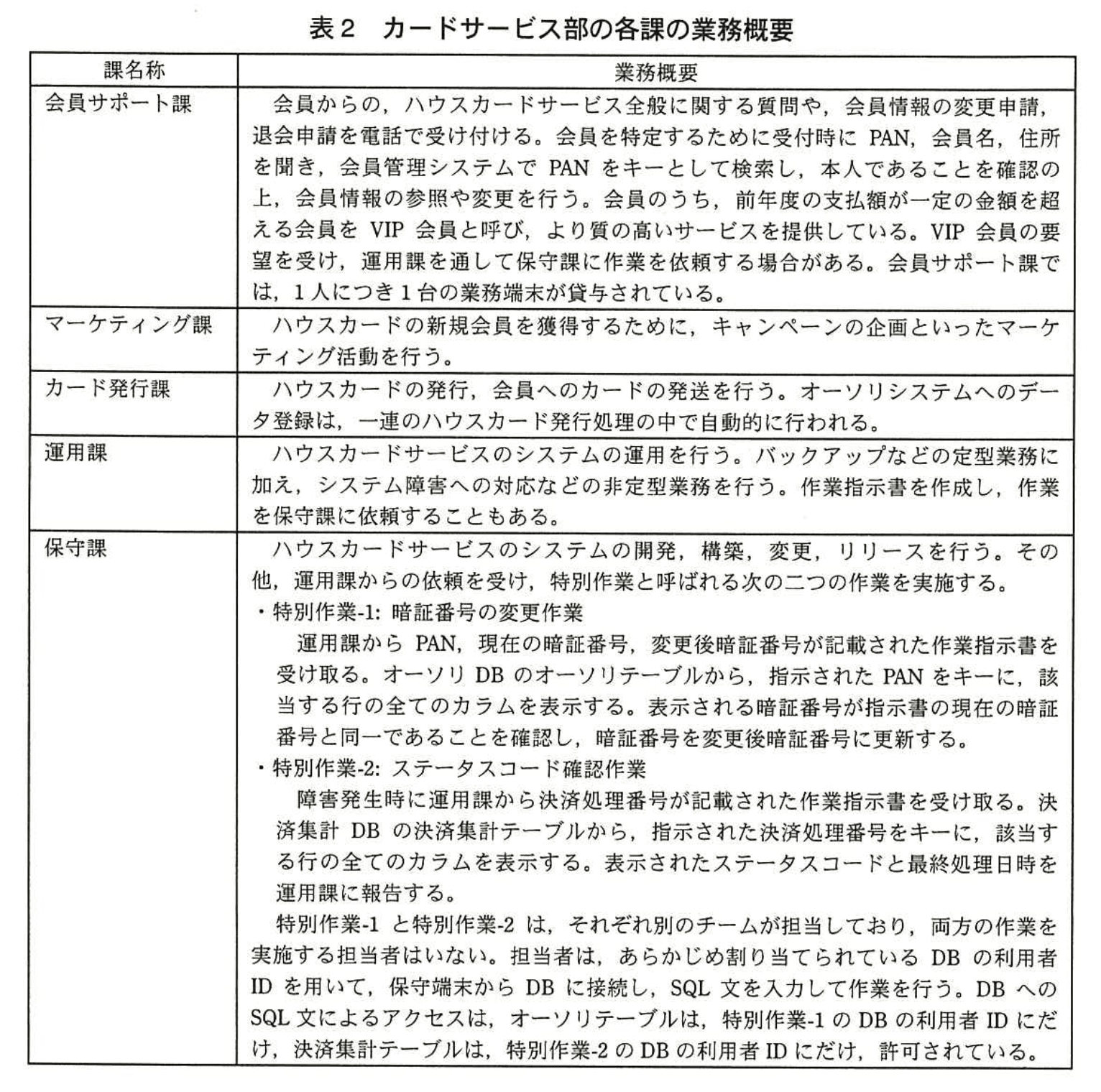

L社のセキュリティポリシによって、ハウスカードサービスのシステムを含め、全システムで、無線LANの利用が禁止されている。図1中の各システムの概要を表1に、各システムが利用しているデータベース(以下、DBという)の主なテーブルの構造を図2に示す。

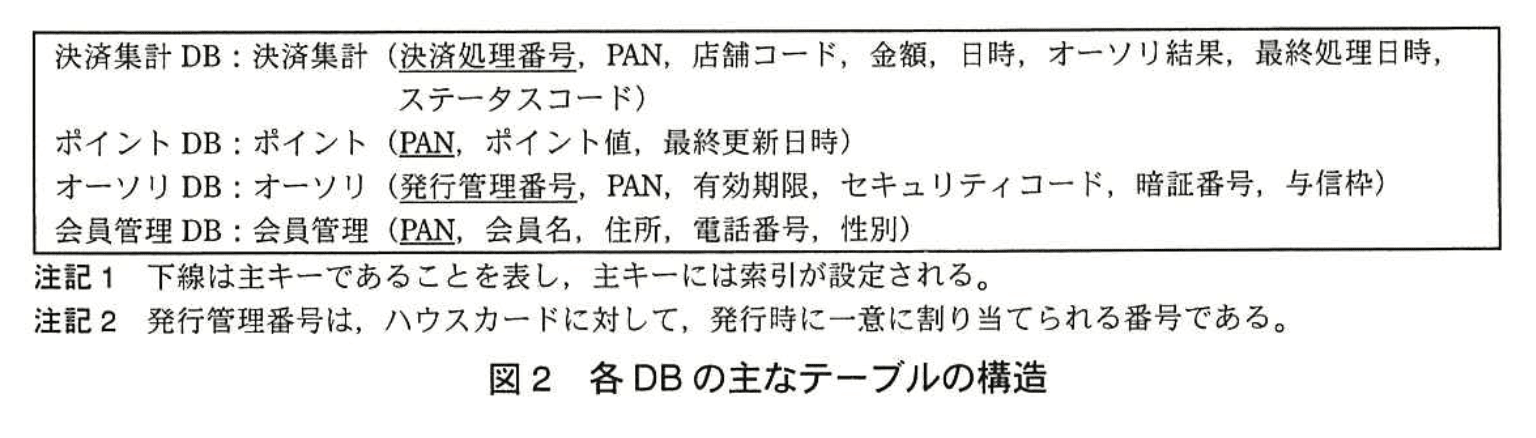

ハウスカードサービスのシステムは、L社のカードサービス部が運用している。カードサービス部の各課の業務概要は表2のとおりである。

〔会員サポート課の業務内容〕

会員サポート課では、会員から暗証番号の変更要望を受けることがある。その場合、変更要望を断って、新規ハウスカードの発行手続きを取るよう説明していた。暗証番号はオーソリシステムが保持しており、会員管理システムでは変更できない。これは、サービス設計当初、暗証番号の変更は原則受け付けずに新規にハウスカードを発行する運用を前提にしていたからである。

会員サポート課には、VIP 会員に対応する専門の担当者(以下、VIP 会員担当という)がいる。VIP 会員からの質問や要望は、VIP 会員専用の電話番号で受け付け、VIP 会員担当が、要望に対して柔軟に対応することで、VIP 会員の顧客満足度を高めている。VIP 会員担当は、特に電話の多い十数名の VIP 会員からの質問や要望に迅速に応えるために、そういった VIP 会員の PAN、会員名、過去の問合せ履歴などを PC 内の VIP ファイルというファイルに記録している。会員管理システムでも同様の記録や管理は可能であるが、VIP 会員担当は、VIP ファイルの方が使いやすいと感じており、VIP 会員から電話があった際には、ときどき、VIP ファイルを使用することもあった。また、VIP 会員担当が、VIP 会員から暗証番号の変更要望を受けたときに、断ることができず、運用課を通して保守課に依頼し、オーソリDBのオーソリテーブル中の暗証番号を変更してもらうことが度々発生していた。

〔提携カードによる新サービス構想〕

近年、L社は新規会員獲得のための様々な施策を実行しているものの、会員数は伸び悩んでおり、ハウスカードによる年間の支払総額は減少傾向にあった。そこで、L社は、顧客のニーズや世の中のトレンドなどを調査し、世界各地で多くの加盟店をもつ H社と提携した新しいクレジットカード(以下、提携カードという)による新サービスの提供を検討することにした。提携カードは、ハウスカードと異なり、L社百貨店だけでなく、H社の加盟店でも利用できる。L社は、現行のハウスカードサービスのシステムを拡張し、提携カードによる新サービスを実現することにした。ポイント還元率の高いハウスカードと、多くの店舗でカードが利用できる提携カードの両方のサービスを提供することで、顧客の幅広いニーズに応えられると考えた。L社は、H社との交渉と提携カードによる新サービスの具体的な検討を進めるために、提携カード検討委員会を設置した。

H社との交渉過程で、L社のそれまでの PAN の取扱方針が不明確である点について、H社から強い改善要求が示された。H社は、PAN や、PAN に関連するデータについて、クレジットカードに関する情報を保護するセキュリティ基準として国際的に広く認知されている Payment Card Industry データセキュリティ基準(PCI DSS)に準拠するよう L社に求めた。L社は、提携カードによる新サービスを実現するためだけでなく、セキュリティの向上も期待できると考えて、改善要求を受け入れることにした。提携

カード検討委員会は、情報システム企画部のY部長に、PCI DSS への準拠を検討するよう指示した。Y部長とその部下のN主任は、最初に PCI DSS の要件を調査した。

〔PCI DSS 要件への準拠状況の調査〕

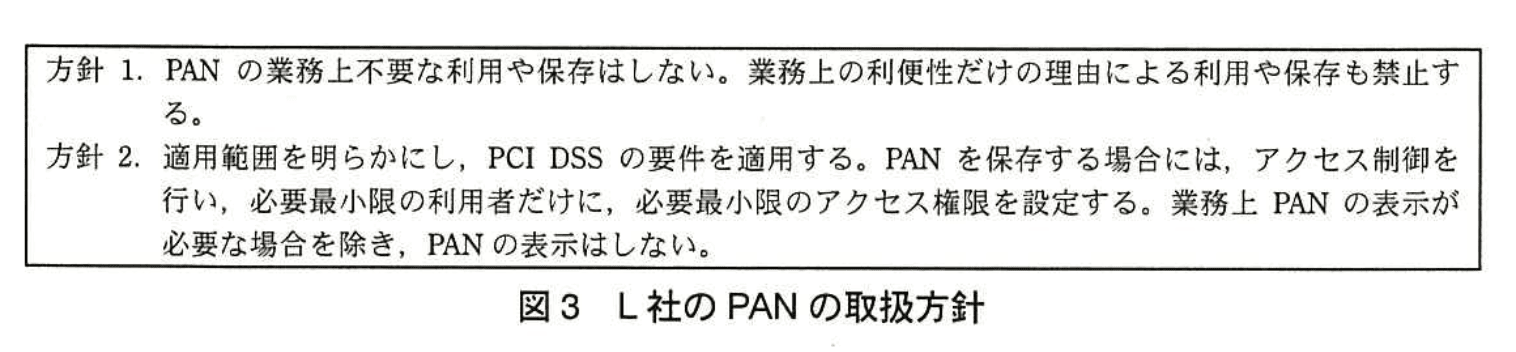

PCI DSS の要件は、PAN や、PANとともに扱う会員名と有効期限、さらに磁気ストライプのデータ、セキュリティコードなどが、保存、処理又は送信される組織と環境にそれぞれ適用されることが分かった。また、PCI DSS の要件が適用される範囲(以下、適用範囲という)を最初に明らかにする必要があることも分かった。そこで、Y部長は、L社の PAN の取扱方針を図3のように定めた。

Y部長とN主任は、図3の方針に従って検討を開始した。

方針1.について、カードサービス部の業務や表1の各システムにおける、PAN の取扱状況を確認した。すると、会員サポート課の業務の中で、①方針1.に反する業務があることが分かった。Y部長は、会員サポート課に対する改善案を提言した。

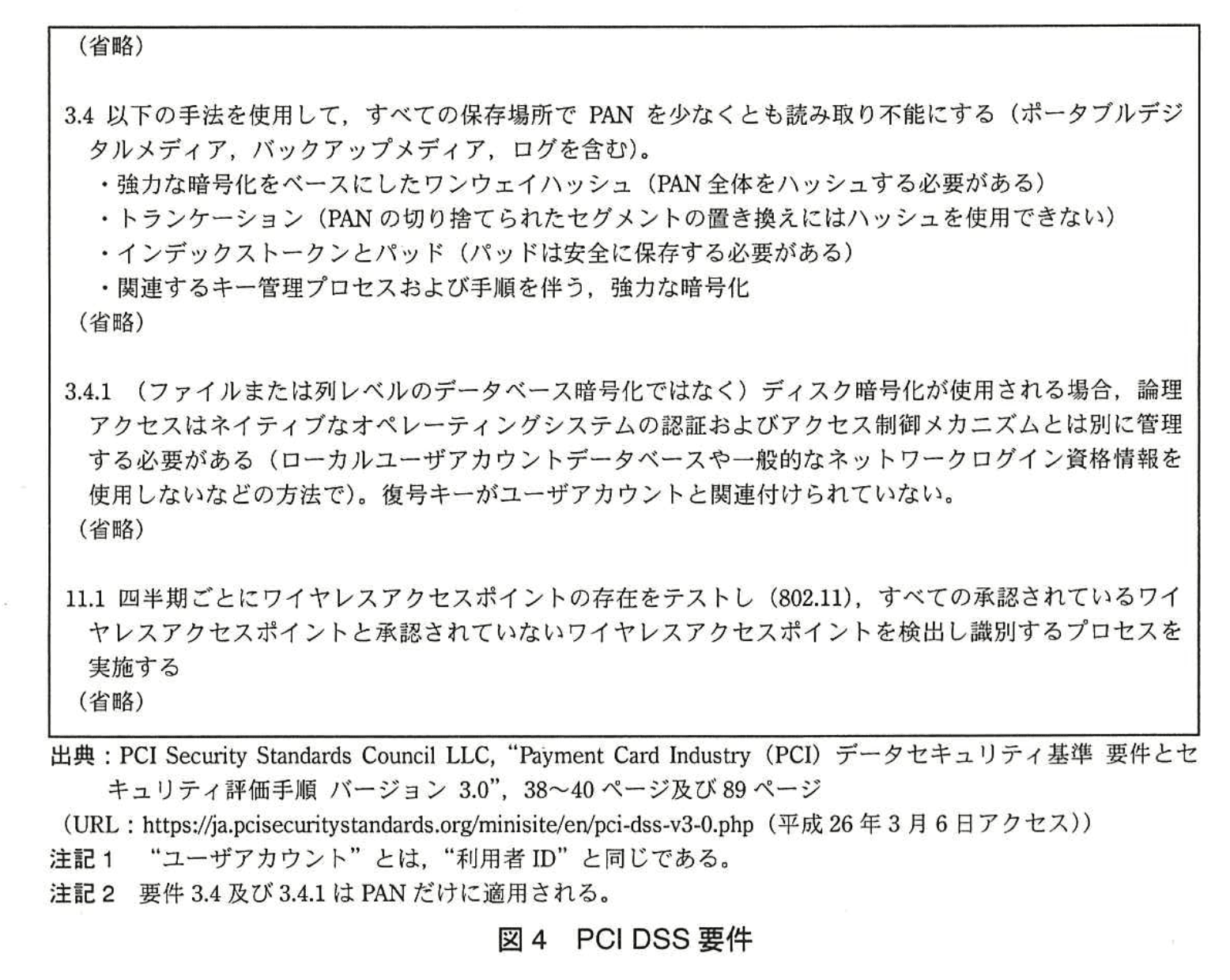

方針2.については、PAN や磁気ストライプのデータ、セキュリティコードなども考慮すると、図1中のL社本社の業務端末及び運用端末、各百貨店の専用端末、並びにL社データセンタ内のハウスカードサービスのシステム、ネットワーク機器及び端末が適用範囲であることが明らかになった。その上で、適用範囲中のシステムや端末などが、PCI DSS の各要件に準拠しているかどうかを調査した。すると、図4の要件3.4及び11.1に関して問題があることが分かった。

〔PCIDSS要件3.4への準拠〕

要件3.4には、PANを保存する際の要件が書かれている。要件3.4.1には、ディスク暗号化に関する要件が書かれている。

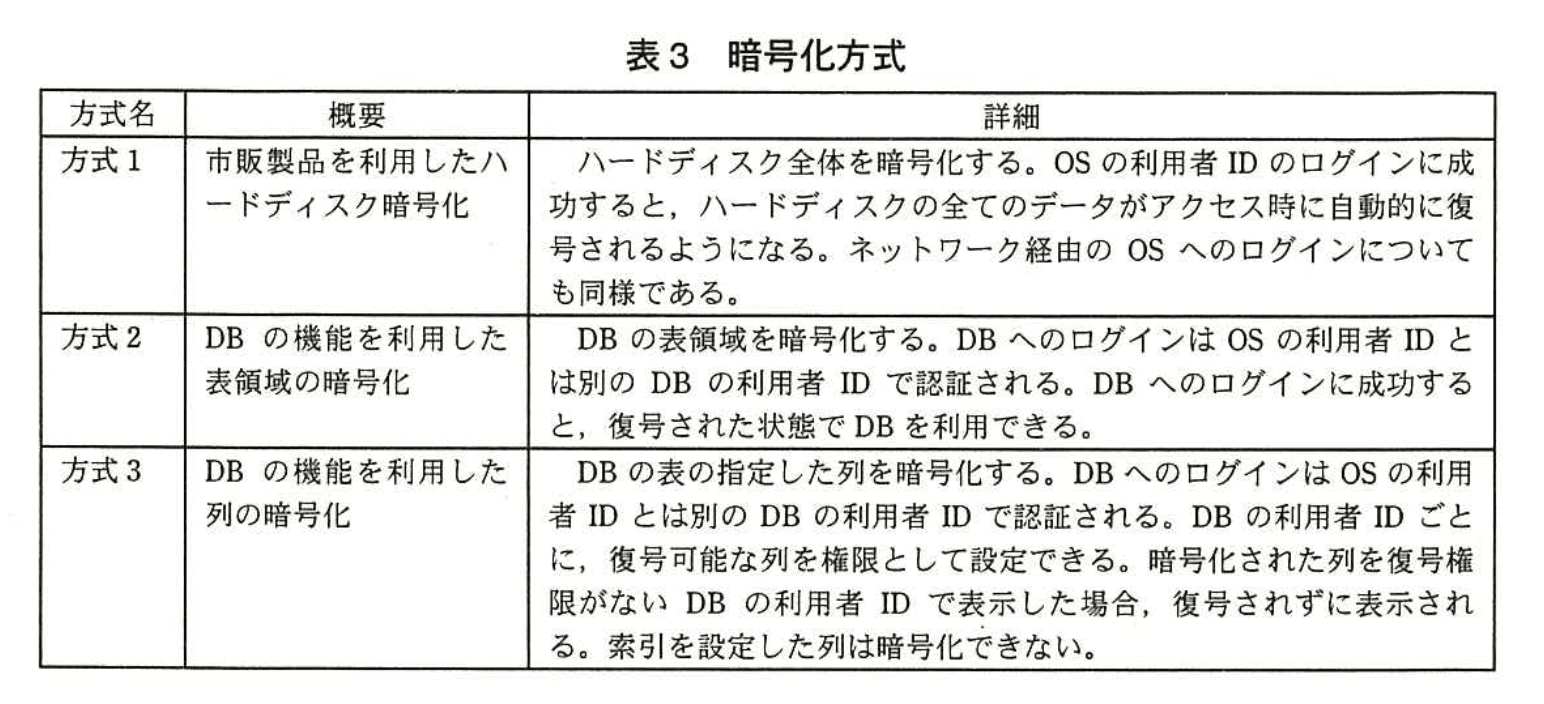

Y部長とN主任は、DBに保存するPANについて、暗号化による対策を検討することにした。N主任は表3に示す暗号化方式を選定し、検討を進めた。次は、その時の会話である。

N主任:暗号化に関して、検討を具体化するために、決済集計 DBの決済集計テーブルを対象に、テストデータと検証環境を用いて性能を測定しました。いずれの方式も SQL 文の処理性能はシステムに求める性能要件を満たすことが分かりました。そのうち、方式 2 が処理性能の劣化度合いが小さいので、方式 2 を採用すべきと考えています。

Y部長:確かに、処理性能の面でいえばそうかもしれない。一方で、保守課では、②方式 3 を採用し、DBの利用者IDごとに権限を与えることで、③当社の PAN の取扱方針により一層従った状態で、作業できるようになる。ただし、④会員管理テーブルに方式 3 を採用することはできない。各方式で有意な差がないのであれば、処理性能を考慮点から除外し、PCI DSS の要件と当社の方針に基づいて、テーブルごとに最適な方式を採用しよう。

N主任:分かりました、テーブルごとに最適な方式を検討します。

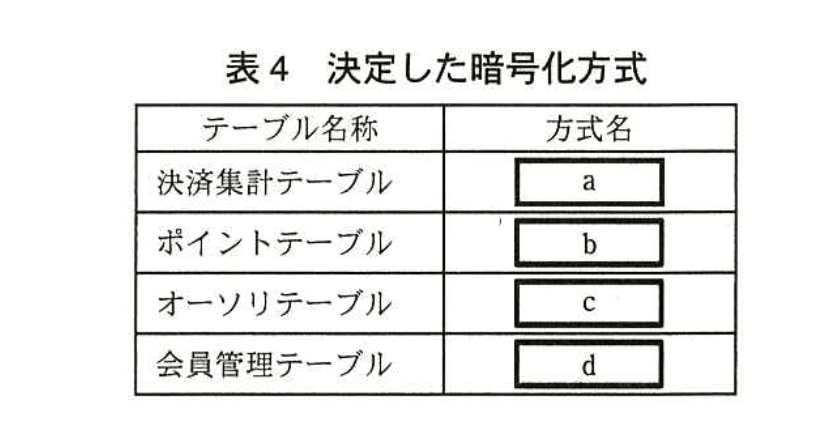

その後、N主任は検討を進め、検討結果を Y部長に報告した。提携カード検討委員会は、表4のように暗号化方式を決定した。

〔PCI DSS 要件11.1への準拠〕

N主任は要件11.1についても検討を進めた。次は、要件11.1のワイヤレスアクセス ポイントのスキャン(以下、W-APスキャンという)に関する会話である。

N主任:無線LAN については、本社、各百貨店、データセンタのいずれでも使用していないはずです。なぜ、要件11.1ではW-APスキャンを実施することまで要求するのでしょうか。

Y部長:⑤セキュリティ上の問題につながる事象が幾つか想定されるからね。それらの事象によって、例えば、情報漏えいなどが起きる可能性もある。W-APスキャンを実施するには、専用のソフトウェアが必要になるが、それほど難しいことではないよ。実際に、当社の運用ルームで、W-APスキャンを行ってみたらどうだろう。

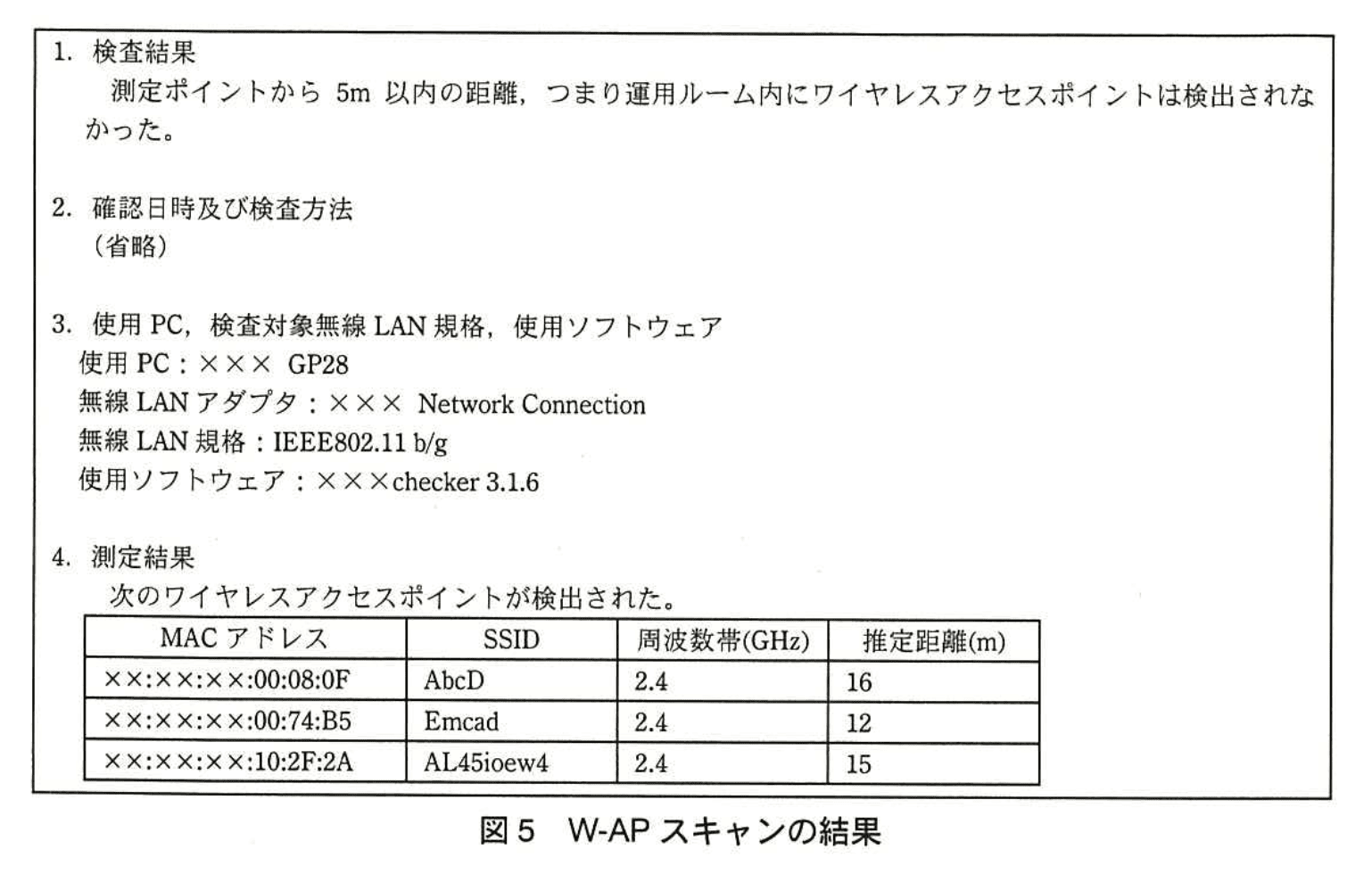

N主任は、実際に運用ルームでW-APスキャンを行い、結果をまとめた。次は、その結果を Y部長に報告した際の会話である。

N主任:図5はW-APスキャンの結果です。運用ルーム全体をカバーできるよう、部屋の中央に測定ポイントを設定しました。運用ルームは、測定ポイントから半径 5m 以内に収まり、かつ、検出されたワイヤレスアクセスポイントも測定ポイントからの推定距離が12m以上なので、運用ルーム内にワイヤレスアクセスポイントがないことを確認できました。

Y部長:測定ポイントの設定や、推定距離の計算については問題ないと思う。ただし、無線LAN の規格を考えると、例えばeの検査ができていない。

〔準拠計画書の提出)

その後も、Y部長とN主任はPCIDSS要件への準拠性について確認を進め、問題がある要件については、対策計画を明確にした。また、継続的に適用範囲の正確性を確認するとともに、より限定していくという方針を定め、対策計画の内容と合わせて準拠計画書としてまとめた。準拠計画書は、提携カード検討委員会で承認された後、H社に提出された。H社からは、L社の迅速な対応と準拠計画書の内容が高く評価された。

〔新システム化計画)

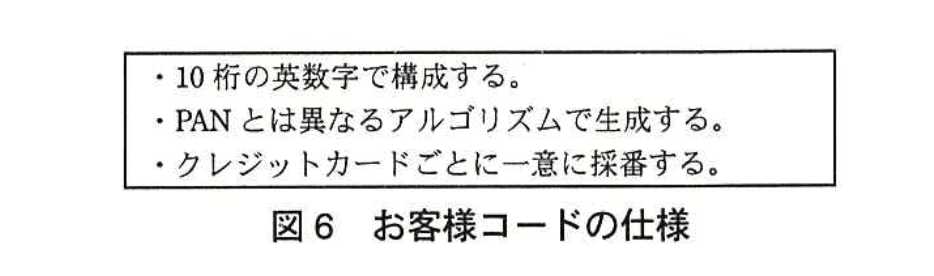

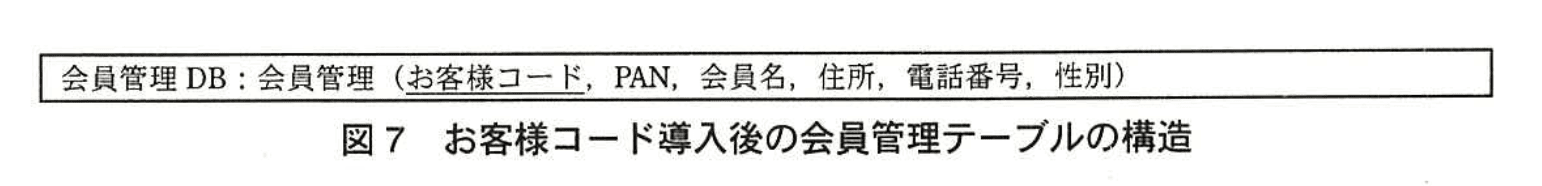

L社内で提携カードによる新サービスの検討が進む中、N主任は、提携カードの導入と合わせて、提携カードとハウスカードの表面にPAN、会員名、有効期限及び図6に示す仕様のお客様コードを表記し、会員管理テーブルの構造を図7のように修正して、お客様コードをキーに検索できるように会員管理システムを改修する案をY部長に提案した。

N主任は、“この改修によって、⑥会員サポート課の業務の一部の手順を、準拠計画書に含まれる方針に従って改善することも可能になる”と、お客様コードを表記するメリットを説明した。

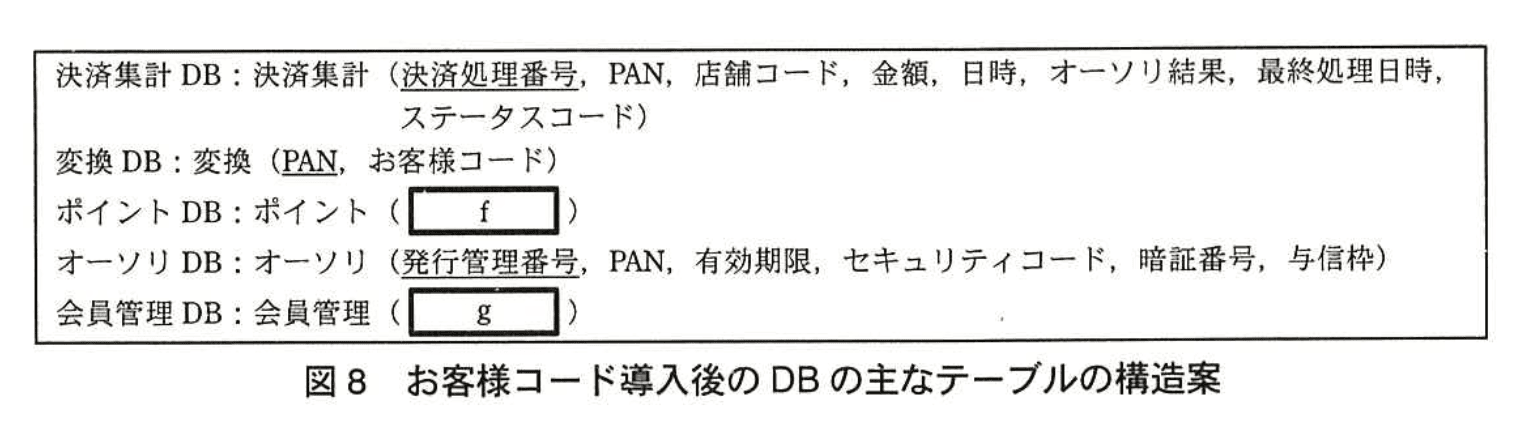

Y部長は、N主任の提案に対し、“さらに、PANとお客様コードを相互に関係付けるテーブルをもつ変換DBを作成し、システムには、PAN から対応するお客様コード、お客様コードから対応する PAN を検索できるインタフェースを作り、各システムから利用できるようにすれば、L社にとってセキュリティが考慮された DBのテーブルの構造を実現できる”と指摘した。N主任は Y部長の指摘を受け、図8 に示す DBのテーブル構造案を作成した。また、合わせて他の必要な見直しも実施した。

提携カード検討委員会は、Y部長とN主任の案を採用し、新システムでは、お客様コードを導入することを決定した。

その後、H社との交渉は無事合意の方向で進み、Y部長は、提携カードによる新サービスを実現するための新システム化計画を策定することになった。

設問1:

本文中の下線①について、会員サポート課の業務の中で、どのような点が方針1.に反しているか。40字以内で具体的に述べよ。

模範解答

VIP会員担当がVIPファイルにPANを記録している点

解説

解答の論理構成

- 方針1の確認

【問題文】図3には

――「方針 1. PAN の業務上不要な利用や保存はしない。業務上の利便性だけの理由による利用や保存も禁止する。」――

と明記されています。 - 会員サポート課の実態

【問題文】会員サポート課の記述では

――「VIP 会員担当は…VIP 会員の PAN、会員名、過去の問合せ履歴などを PC 内の VIP ファイルというファイルに記録している。」――

とあります。 - 業務上“不要”かどうか

同じ段落で

――「会員管理システムでも同様の記録や管理は可能であるが…」――

とあることから、正式システムで参照できる情報を個人作業用ファイルへ重複保存しているだけで、業務継続に不可欠ではありません。 - 結論

したがって「VIPファイル」に PAN を保存する行為は “業務上不要” かつ “利便性だけの理由” に該当し、方針1に反します。

誤りやすいポイント

- 電話受付時に本人確認のため「PAN」を聞く行為自体を違反と考えてしまう。これは業務上必要なので問題ありません。

- 「会員管理システムにPANが保存されているから全て違反」と早合点する。正式システム内での保存は必要業務で許容されています。

- 「VIPファイルには暗号化されていないから違反」と把握するだけで方針1との関係を記述しない。問われているのは保存の要否です。

FAQ

Q: 「電話応対で PAN を聞く」ことは方針違反になりませんか?

A: 本人確認という業務目的が明確であり「業務上不要」ではないため、方針1には反しません。

A: 本人確認という業務目的が明確であり「業務上不要」ではないため、方針1には反しません。

Q: VIPファイルを暗号化すれば方針1に抵触しなくなりますか?

A: 暗号化の有無ではなく「業務上不要な保存をしない」ことが求められています。暗号化しても不要な保存なら違反です。

A: 暗号化の有無ではなく「業務上不要な保存をしない」ことが求められています。暗号化しても不要な保存なら違反です。

Q: VIPファイルに PAN 以外の項目だけを残すことは可能ですか?

A: PAN を除外し、業務上必要な情報のみを保存する形なら方針1への抵触を避けられます。

A: PAN を除外し、業務上必要な情報のみを保存する形なら方針1への抵触を避けられます。

関連キーワード: PAN, PCI DSS, アクセス制御、暗号化、個人情報保護

設問2:〔PCIDSS要件3.4への準拠〕について(1)〜(5)に答えよ。

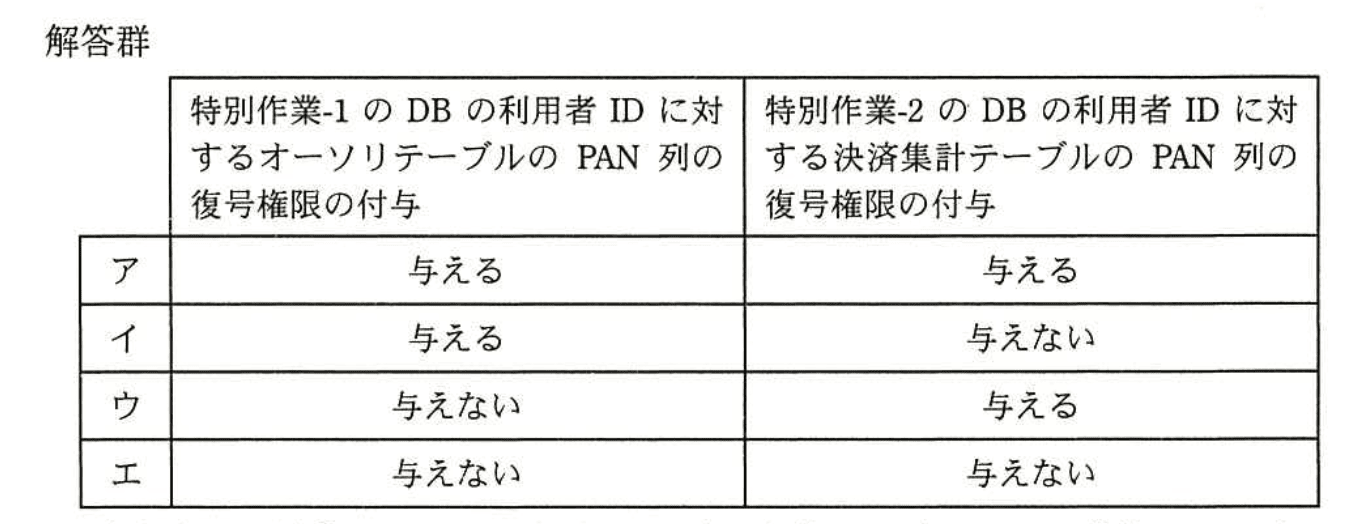

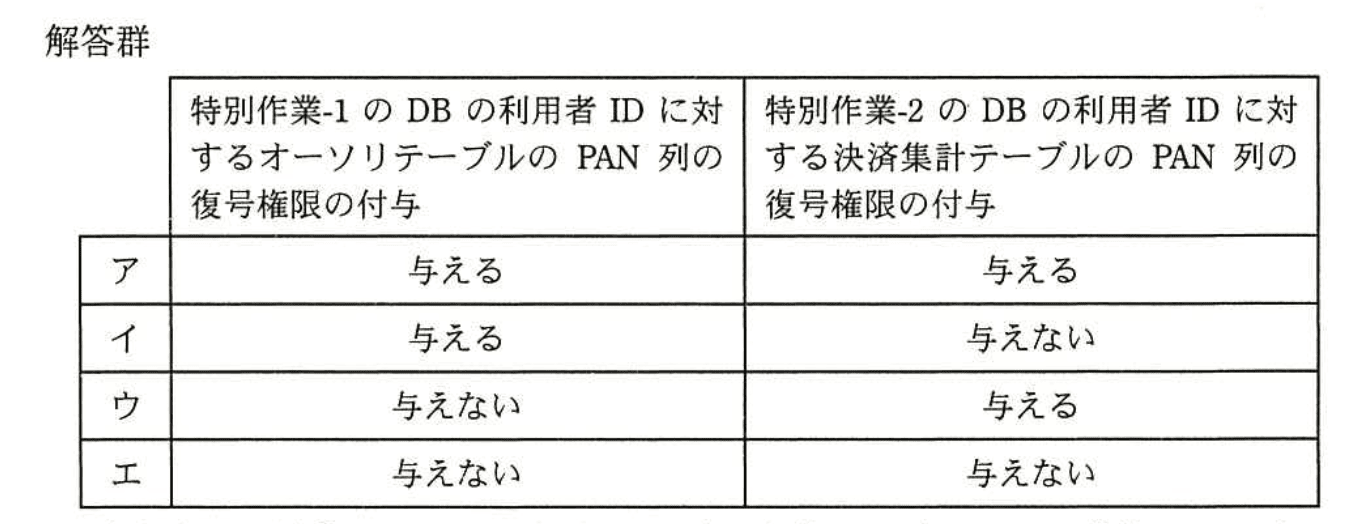

(1)本文中の下線②について、L社の方針に従った権限の付与を解答群の中から選び記号で答えよ。

模範解答

イ

解説

解答の論理構成

- 方針の確認

図3に示されているとおり、L社は

• 「“必要最小限の利用者だけに、必要最小限のアクセス権限を設定する”」

という取扱方針を掲げています。 - 特別作業‐1 の業務内容

表2より、特別作業‐1 は

「“オーソリテーブルから、指示されたPANをキーに、該当する行の全てのカラムを表示する”」

とあります。暗証番号変更前に PAN を閲覧して一致確認 する必要があるので、復号権限が不可欠です。 - 特別作業‐2 の業務内容

同じく表2で、特別作業‐2 は

「“決済集計テーブルから…ステータスコードと最終処理日時を運用課に報告する”」

だけで済みます。PAN の閲覧は業務上不要です。 - 方式3 の特性

表3より、方式3(列の暗号化)は

「“DBの利用者IDごとに、復号可能な列を権限として設定できる”」

ことが可能です。したがって、方針2の最小権限を具体化できます。 - 権限付与の結論

• 特別作業‐1 のDB利用者ID … PAN列を復号「与える」

• 特別作業‐2 のDB利用者ID … PAN列を復号「与えない」

以上より、解答群「イ」が方針に適合します。

誤りやすいポイント

- 「特別作業‐2 でも行全体を表示するので復号が要る」と誤解する。実際には業務報告項目にPANは含まれません。

- 方式3の説明を読み落とし、「列暗号化では索引が使えない=検索できない」と混同する。索引を貼る列以外なら問題ありません。

- 「両作業を別チームが担当=同じ権限でも良い」と早合点して最小権限を無視する。PCI DSS は職務分掌だけでなく列レベルの制限まで要求します。

FAQ

Q: 特別作業‐2 の担当者が PAN を見ても大きな問題はないのでは?

A: 図3の方針1が「“業務上不要な利用や保存はしない”」と規定しているため、業務に不要な表示は方針違反になります。

A: 図3の方針1が「“業務上不要な利用や保存はしない”」と規定しているため、業務に不要な表示は方針違反になります。

Q: 列暗号化を採用すると SQL の性能に影響しませんか?

A: 本文で N主任が「“いずれの方式も SQL 文の処理性能はシステムに求める性能要件を満たす”」と検証済みです。

A: 本文で N主任が「“いずれの方式も SQL 文の処理性能はシステムに求める性能要件を満たす”」と検証済みです。

Q: オーソリテーブルのPAN列に索引が必要な場合はどうする?

A: 表3の注で「“索引を設定した列は暗号化できない”」とあるため、検索要件との兼ね合いから表領域暗号化(方式2)などと併用する設計が必要です。

A: 表3の注で「“索引を設定した列は暗号化できない”」とあるため、検索要件との兼ね合いから表領域暗号化(方式2)などと併用する設計が必要です。

関連キーワード: 最小権限、列レベル暗号化、アクセス制御、PCI DSS, データベース権限

設問2:〔PCIDSS要件3.4への準拠〕について(1)〜(5)に答えよ。

(2)本文中の下線③について、保守課のどの作業を、どのような状態で、できるようになるか。それぞれ15字以内で答えよ。

模範解答

作業:ステータスコード確認作業 又は 特別作業-2

状態:PANを表示しない状態

解説

解答の論理構成

-

方針の確認

- 【図3】には「方針1. PAN の業務上不要な利用や保存はしない…業務上 PAN の表示が必要な場合を除き、PAN の表示はしない」とあります。

- つまり、業務で不要な場面では PAN を表示しない ことが求められます。

-

保守課の業務内容から不要な PAN を抽出

- 【表2】の保守課欄に「特別作業-2: ステータスコード確認作業 … 決済集計テーブルから…ステータスコードと最終処理日時を運用課に報告する」とあります。

- この作業で必要なのは「ステータスコード」と「最終処理日時」だけで、PAN は参照目的に含まれていません。

-

暗号化方式3の効果

- 方式3 は「DB の表の指定した列を暗号化…DB の利用者 ID ごとに、復号可能な列を権限として設定できる」と説明されています。

- したがって、特別作業‐2 用の利用者 ID に PAN 列の復号権限を与えなければ、PAN は暗号化文字列のまま表示 されます。

-

Y 部長の指摘

- 会話中の下線③で「当社の PAN の取扱方針により一層従った状態で、作業できるようになる」と述べられています。

- これは、方式3 により PAN を表示せずにステータスコード確認作業を実施 できることを意味します。

-

以上より

- 「どの作業か」→ ステータスコード確認作業(特別作業-2)

- 「どのような状態か」→ PAN を表示しない状態

誤りやすいポイント

- 暗証番号変更を行う「特別作業-1」と混同しやすい

- 「PAN を保存しない状態」と誤記しやすいが、設問は「表示」について問うている

- 方式3 の“列ごとの復号権限”を読み飛ばし、方式2 でも同じと誤解する

FAQ

Q: 特別作業‐2 では PAN をキーに検索しているのでは?

A: 検索キーは【表2】にある通り「決済処理番号」です。PAN は結果セットに含まれるだけなので、表示しなければ方針違反になりません。

A: 検索キーは【表2】にある通り「決済処理番号」です。PAN は結果セットに含まれるだけなので、表示しなければ方針違反になりません。

Q: 方式3 を採用しても保存時は暗号化されるだけで、表示抑止にはならないのでは?

A: 方式3 では「復号権限がない DB の利用者 ID で表示した場合、復号されずに表示される」ため、PAN を判読できない形でしか表示されません。

A: 方式3 では「復号権限がない DB の利用者 ID で表示した場合、復号されずに表示される」ため、PAN を判読できない形でしか表示されません。

Q: なぜ会員管理テーブルには方式3 を採用できないのですか?

A: 索引を設定した列は方式3 で暗号化できません。会員管理テーブルの PAN 列には主キー索引が設定されているためです。

A: 索引を設定した列は方式3 で暗号化できません。会員管理テーブルの PAN 列には主キー索引が設定されているためです。

関連キーワード: 列レベル暗号化、アクセス制御、データ最小化、表領域暗号化、取扱方針

設問2:〔PCIDSS要件3.4への準拠〕について(1)〜(5)に答えよ。

(3)表3の暗号化方式には、図4に示す要件を満たさないものがある。その方式名と満たさないPCIDSS要件の項目番号をそれぞれ答えよ。また、その方式のどの動作が、要件のどの内容に違反するのか。動作を40字以内で、内容を30字以内で、それぞれ具体的に述べよ。

模範解答

方式名:方式1

項目番号:3.4.1

動作:OSへのログインの成功後のデータアクセス時の自動的なデータの復号

内容:復号キーがユーザアカウントと関連付けられていない。

解説

解答の論理構成

-

方式の仕様確認

問題文の表3より、 “方式1…ハードディスク全体を暗号化する。OSの利用者IDのログインに成功すると、ハードディスクの全てのデータがアクセス時に自動的に復号されるようになる。”

すなわち復号の開始条件は OS へのログイン成功であり、利用者 ID と復号キーが結び付いていることが分かります。 -

PCI DSS 要件との突合

図4の“3.4.1”には、ディスク暗号化を使う場合は

“論理アクセスはネイティブなオペレーティングシステムの認証…とは別に管理する必要”、“復号キーがユーザアカウントと関連付けられていない”

と明言されています。 -

不適合点の特定

• 方式1 は OS へのログイン=復号開始という動作をとるため、復号キーの使用可否が OS の利用者 ID によって決まります。

• これは「復号キーがユーザアカウントと関連付けられていない」という要件に背反します。 -

結論

よって、要件3.4.1を満たさない方式は「方式1」と判断でき、設問が求める項目番号・該当動作・不適合内容も上記の通りとなります。

誤りやすいポイント

- 「3.4」と「3.4.1」を混同し、ディスク暗号化かファイル/列暗号化かを読み違える。

- “自動的に復号”の文言を見逃し、OS ログイン後のキー管理方法まで考慮しない。

- 方式2・方式3は DB の利用者 ID で復号可否を細かく制御できる点を見落とし、誤って不適合と判断する。

FAQ

Q: ディスク暗号化を採用しても追加のアクセス制御ルールを設定すれば要件3.4.1を満たせますか?

A: いいえ。キー管理そのものが OS 認証から独立していなければならず、OS ログイン=復号可能という仕組み自体が要件違反です。

A: いいえ。キー管理そのものが OS 認証から独立していなければならず、OS ログイン=復号可能という仕組み自体が要件違反です。

Q: 方式2(表領域暗号化)は要件3.4.1の対象外なのでしょうか?

A: 対象外です。要件3.4.1は“ディスク暗号化が使用される場合”と限定されており、方式2は列/表領域レベルの暗号化なので該当しません。

A: 対象外です。要件3.4.1は“ディスク暗号化が使用される場合”と限定されており、方式2は列/表領域レベルの暗号化なので該当しません。

Q: 方式1でも、起動前パスフレーズ入力型のフルディスク暗号化なら適合しますか?

A: 起動前認証でキーが開放され、以後 OS 利用者 ID に紐付かない形なら要件3.4.1を満たす可能性があります。本設問の方式1は OS ログインと連動しているため不適合です。

A: 起動前認証でキーが開放され、以後 OS 利用者 ID に紐付かない形なら要件3.4.1を満たす可能性があります。本設問の方式1は OS ログインと連動しているため不適合です。

関連キーワード: ディスク暗号化、キー管理、アクセス制御、認証、復号

設問2:〔PCIDSS要件3.4への準拠〕について(1)〜(5)に答えよ。

(4)本文中の下線④の理由を35字以内で具体的に述べよ。

模範解答

主キーである PAN に索引が設定されており暗号化できないから

解説

解答の論理構成

- 【問題文】の方式3の説明には「DBの機能を利用した列の暗号化」として、 「索引を設定した列は暗号化できない。」と明記されています。

- 図2の会員管理テーブルは「会員管理(PAN、会員名、住所、…)」であり、注記1に「下線は主キーであることを表し、主キーには索引が設定される。」と記載されています。

- したがって会員管理テーブルの対象列「PAN」は主キーゆえ索引付きです。

- 索引付き列は方式3では暗号化できないため、「会員管理テーブルに方式3を採用することはできない」という結論になります。

誤りやすいポイント

- 方式3=列暗号化は“全列暗号可”と早合点し、索引制限の記述を見落とす。

- 「主キーでも復号権限を付ければ暗号化可能」と誤解し、索引制限と主キー性の関係を混同する。

- 暗号化方式の選択を性能だけで判断し、機能制限(索引不可)を後回しに考える。

FAQ

Q: 主キーであっても索引を外せば方式3で暗号化できますか?

A: 機能上は可能ですが、主キーから索引を外すと検索性能が大幅に低下し、テーブル設計の前提も崩れます。現実的ではありません。

A: 機能上は可能ですが、主キーから索引を外すと検索性能が大幅に低下し、テーブル設計の前提も崩れます。現実的ではありません。

Q: 方式2(表領域暗号化)では索引付き列の暗号化制限はありますか?

A: 方式2は表領域単位で暗号化するため、索引の有無に関係なく同じ領域にある全データが暗号化され、索引制限はありません。

A: 方式2は表領域単位で暗号化するため、索引の有無に関係なく同じ領域にある全データが暗号化され、索引制限はありません。

Q: 列暗号化が使えない場合でも、PCI DSS 要件3.4は満たせますか?

A: はい。方式2や方式1など、強力な暗号化を用いて読み取り不能化できれば、要件3.4を満たせます。

A: はい。方式2や方式1など、強力な暗号化を用いて読み取り不能化できれば、要件3.4を満たせます。

関連キーワード: 主キー、索引、列暗号化、表領域暗号化、PCI DSS

設問2:〔PCIDSS要件3.4への準拠〕について(1)〜(5)に答えよ。

(5)表4中のa〜dに入れる適切な方式名を表3の中から答えよ。

模範解答

a:方式3

b:方式2

c:方式3

d:方式2

解説

解答の論理構成

-

方式の特徴確認

・方式3は「DBの表の指定した列を暗号化する」「索引を設定した列は暗号化できない」

・方式2は「DBの表領域を暗号化する」だけで列単位の制御は不可 -

Y部長の指示の読み取り

- Y部長は「②方式 3 を採用し、DB の利用者 ID ごとに権限を与えることで、③当社の PAN の取扱方針により一層従った状態で、作業できる」と述べ、可能なテーブルは方式3を選ぶ方針を示している。

- ただし「④会員管理テーブルに方式 3 を採用することはできない」と明言。

-

索引(主キー)の有無を確認

図2に「下線は主キーであることを表し、主キーには索引が設定される」とある。- 決済集計テーブル:主キーは「決済処理番号」→ PAN に索引なし

- ポイントテーブル:主キーは「PAN」→ PAN に索引あり

- オーソリテーブル:主キーは「発行管理番号」→ PAN に索引なし

- 会員管理テーブル:主キーは「PAN」→ PAN に索引あり

-

テーブルごとの最適方式決定

(1) 決済集計テーブル

・PANに索引なし → 方式3使用可

・特別作業-2 で PAN を参照しない担当者にも列単位で復号権限を制御できる → 方式3

(2) ポイントテーブル

・PANに索引あり → 方式3は不可

・列単位制御は不要(業務システムのみが参照) → 方式2

(3) オーソリテーブル

・PANに索引なし → 方式3使用可

・特別作業-1 の担当者だけが復号権限を持てば方針1・2に合致 → 方式3

(4) 会員管理テーブル

・Y部長が「方式3を採用できない」と指摘

・PAN に索引あり → 方式3不可 → 方式2

以上より

a:方式3

b:方式2

c:方式3

d:方式2

a:方式3

b:方式2

c:方式3

d:方式2

誤りやすいポイント

- 「索引を設定した列は暗号化できない」という制約を見落とし、ポイント/会員管理テーブルにも方式3を選んでしまう。

- Y部長の発言「方式3を採用し…」のみを読んで、全テーブル方式3と短絡的に判断する。

- 方式1(ディスク暗号化)がPCI DSS要件3.4.1で追加要件を求められる点を考慮せず選定してしまう。

- 特別作業-1/-2の担当者権限と列暗号化の関係を結び付けず、方式選択の根拠を作れない。

FAQ

Q: 方式1(ハードディスク暗号化)はなぜ候補に入らなかったのですか?

A: 要件3.4.1に「ディスク暗号化が使用される場合、論理アクセスはネイティブなオペレーティングシステムの認証…とは別に管理する必要がある」とあるため、追加対策が必要となり実装コストが高いからです。

A: 要件3.4.1に「ディスク暗号化が使用される場合、論理アクセスはネイティブなオペレーティングシステムの認証…とは別に管理する必要がある」とあるため、追加対策が必要となり実装コストが高いからです。

Q: ポイントテーブルのPAN列を列暗号化したいのですが何が問題ですか?

A: 図2でPANは主キーであり「主キーには索引が設定される」と明記されています。方式3では「索引を設定した列は暗号化できない」ため採用できません。

A: 図2でPANは主キーであり「主キーには索引が設定される」と明記されています。方式3では「索引を設定した列は暗号化できない」ため採用できません。

Q: 表領域暗号化(方式2)ではアクセス権を細かく分けられないのでは?

A: 復号・非復号の制御は利用者ID単位ではできませんが、決済集計・ポイント・会員管理テーブルは基本的にアプリケーション経由でのみアクセスされるため、列単位の権限制御がなくても方針1・2の要件を満たせます。

A: 復号・非復号の制御は利用者ID単位ではできませんが、決済集計・ポイント・会員管理テーブルは基本的にアプリケーション経由でのみアクセスされるため、列単位の権限制御がなくても方針1・2の要件を満たせます。

関連キーワード: PCI DSS, PAN, 表領域暗号化、列暗号化、索引

設問3:〔PCIDSS要件11.1への準拠〕について、(1)、(2)に答えよ。

(1)本文中の下線⑤について、セキュリティ上の問題につながる事象を一つ、40字以内で述べよ。

模範解答

セキュリティポリシに反してワイヤレスアクセスポイントが設置されること

解説

解答の論理構成

- 【問題文】には「L社のセキュリティポリシによって、…全システムで、無線LANの利用が禁止されている。」とあります。

- さらに下線⑤では「セキュリティ上の問題につながる事象が幾つか想定される」と述べています。

- 無線LANの使用自体が禁止されているため、もし社内にワイヤレスアクセスポイント(W-AP)が設置されると、その時点でポリシ違反となり、外部からの不正接続・盗聴・情報漏えいのリスクが発生します。

- よって「セキュリティポリシに反してワイヤレスアクセスポイントが設置されること」が最も典型的かつ重大な事象であり、解答となります。

誤りやすいポイント

- 「電波傍受」や「通信の盗聴」だけを書くと設問が求める“事象”ではなく“結果”になり減点となりやすいです。

- 「不正端末接続」など具体的端末名を挙げた場合、アクセスポイント自体の設置を指していなければ趣旨がずれます。

- “ポリシ違反”を明示せずに「W-APが存在すること」とだけ書くと、なぜ問題なのかが不明瞭になるため注意が必要です。

FAQ

Q: なぜW-APスキャンが必要なのですか?

A: 【問題文】の「要件11.1…承認されていないワイヤレスアクセスポイントを検出し識別するプロセスを実施する」に従い、禁止されている機器が勝手に設置されていないか確認するためです。

A: 【問題文】の「要件11.1…承認されていないワイヤレスアクセスポイントを検出し識別するプロセスを実施する」に従い、禁止されている機器が勝手に設置されていないか確認するためです。

Q: 設置されただけで情報漏えいがおきるのですか?

A: 不許可のW-APは外部と社内ネットワークを無線で直結させる“抜け道”となるため、盗聴や不正侵入の経路になります。

A: 不許可のW-APは外部と社内ネットワークを無線で直結させる“抜け道”となるため、盗聴や不正侵入の経路になります。

Q: 無線LANを使わないのなら電波を遮断すればよいのでは?

A: 物理遮断は難しく、周囲のテナントや私物端末が発する電波も飛来します。禁止していても検出・監視は欠かせません。

A: 物理遮断は難しく、周囲のテナントや私物端末が発する電波も飛来します。禁止していても検出・監視は欠かせません。

関連キーワード: 無線LAN, アクセスポイント、ポリシ違反、PCI DSS, 情報漏えい

設問3:〔PCIDSS要件11.1への準拠〕について、(1)、(2)に答えよ。

(2)本文中のeに入れる適切な字句を答えよ。

模範解答

e:5GHz帯 又は IEEE802.11a

解説

解答の論理構成

- 無線 LAN スキャンで使用した規格を確認

【問題文】図5の「無線LAN規格:IEEE802.11 b/g」とあり、検査対象は 2.4 GHz 帯だけです。 - Y部長の指摘

【問題文】「無線 LAN の規格を考えると、例えばeの検査ができていない。」

2.4 GHz 以外で代表的な無線 LAN 規格は 5 GHz 帯を用いる「IEEE802.11a」です。 - 要件 11.1 の趣旨

【問題文】要件11.1は「四半期ごとにワイヤレスアクセスポイントの存在をテストし…すべての承認されているワイヤレスアクセスポイントと承認されていないワイヤレスアクセスポイントを検出し識別する」と規定しています。

よってすべての周波数帯(2.4 GHz・5 GHz)をカバーする必要があり、5 GHz 帯(IEEE802.11a)未検査が問題となります。 - 結論

以上より e に入る適切な字句は「5GHz帯 又は IEEE802.11a」です。

誤りやすいポイント

- 802.11n/ac などの派生規格を思い浮かべてしまい、核心である「周波数帯」を答え忘れる。

- b/g のみ対応アダプタで「規格は全て網羅した」と誤解する。

- 2.4 GHz と 5 GHz の役割を逆に記憶してしまい、「2.4GHz帯」と回答して失点する。

FAQ

Q: 802.11n も 5 GHz を使えるのでは?

A: 802.11n は 2.4 GHz/5 GHz デュアルバンドですが、図5には「IEEE802.11 b/g」としか記載がなく 5 GHz 対応アダプタではないため検査漏れと判断します。

A: 802.11n は 2.4 GHz/5 GHz デュアルバンドですが、図5には「IEEE802.11 b/g」としか記載がなく 5 GHz 対応アダプタではないため検査漏れと判断します。

Q: なぜ 5 GHz だけを例示しているのですか?

A: PCI DSS 要件11.1は「全ての無線アクセスポイント検出」が目的です。未検査の代表例として 5 GHz 帯(IEEE802.11a)が挙げられただけで、実際は 802.11n/ac など 5 GHz を利用する全規格が対象です。

A: PCI DSS 要件11.1は「全ての無線アクセスポイント検出」が目的です。未検査の代表例として 5 GHz 帯(IEEE802.11a)が挙げられただけで、実際は 802.11n/ac など 5 GHz を利用する全規格が対象です。

Q: スキャンツールを変えずに 5 GHz を検査できますか?

A: 物理的に 5 GHz 対応の無線 LAN アダプタに交換すれば、同一ソフトウェアでも検査可能です。

A: 物理的に 5 GHz 対応の無線 LAN アダプタに交換すれば、同一ソフトウェアでも検査可能です。

関連キーワード: PCI DSS, IEEE802.11, 5 GHz帯、アクセスポイント、ワイヤレススキャン

設問4:〔新システム化計画〕について、(1)、(2)に答えよ。

(1)本文中の下線⑥について、どの手順をどのように改善できるか。40字以内で具体的に述べよ。

模範解答

電話受付時の会員の特定をPANではなくお客様コードで行うように改善できる。

解説

解答の論理構成

- 【問題文】の会員サポート課の現行手順

「会員を特定するために受付時に PAN、会員名、住所 を聞き、会員管理システムで PANをキー として検索」

─ 電話受付で必ず PAN を扱う運用となっています。 - 【図3】方針1

「PAN の業務上不要な利用や保存はしない。」

─ 現行手順はこの方針に反します。 - 新システム提案で導入される仕組み

・【図6】お客様コード:「10桁の英数字で構成する」「クレジットカードごとに一意に採番する」

・【図7】会員管理テーブル:主キーを お客様コード に変更

─ PAN なしで会員検索が可能になります。 - ⑥の発言

「改修によって、会員サポート課の業務の一部の手順を、準拠計画書に含まれる方針に従って改善」

─ 具体的には、電話受付時に PAN を聞かずにお客様コードで本人特定 する手順変更が方針1に合致し、PAN 取扱を削減できます。 - 以上より、模範解答のとおり「電話受付時の会員の特定をPANではなくお客様コードで行う」ことが最適な改善策となります。

誤りやすいポイント

- 「PAN を masked 表示にする」と答えると、依然 PAN を扱うため方針1違反になります。

- 「会員名や住所だけで特定」とすると同姓同名の誤判定など実務上の識別精度が不足します。

- 新コード導入=自動的に PAN 不要と短絡し、システム改修後も旧手順が残る可能性を見落としがちです。

FAQ

Q: お客様コードはカード表面に印字されるが、漏えいリスクはないのですか?

A: お客様コード自体に決済機能はなく、単体では悪用困難なので PAN と比べて低リスクです。

A: お客様コード自体に決済機能はなく、単体では悪用困難なので PAN と比べて低リスクです。

Q: 会員サポート課は既存の VIP ファイル をどう扱えば良いですか?

A: VIP ファイルから PAN を削除し、お客様コードを用いた管理に切替えることで方針1に適合します。

A: VIP ファイルから PAN を削除し、お客様コードを用いた管理に切替えることで方針1に適合します。

Q: 専用端末での検索キー変更は大規模改修になりますか?

A: 主キーを お客様コード に変更するだけで基本検索ロジックは同じため、画面入力項目とバリデーションの改修が中心です。

A: 主キーを お客様コード に変更するだけで基本検索ロジックは同じため、画面入力項目とバリデーションの改修が中心です。

関連キーワード: PAN, アクセス制御、主キー変更、情報漏えい対策、コード化

設問4:〔新システム化計画〕について、(1)、(2)に答えよ。

(2)図8中のf、gに入れるテーブル構造を答えよ。

なお、主キーには下線を引くこと。

模範解答

f:お客様コード、ポイント値、最終更新日時

g:お客様コード、会員名、住所、電話番号、性別

解説

解答の論理構成

-

旧システムのテーブル構造を確認

図2では、 ・ポイントDB:ポイント(PAN、ポイント値、最終更新日時)

・会員管理DB:会員管理(PAN、会員名、住所、電話番号、性別)

とあり、どちらも主キーが「PAN」でした。 -

PANを極力保持しない方針への転換

図3の「方針1. PAN の業務上不要な利用や保存はしない。」を実現するため、 Y部長は「PAN とお客様コードを相互に関係付けるテーブルをもつ変換 DB を作成」すると述べています。

これにより各業務テーブルは PAN を持つ必要がなくなります。 -

図8の読み取り

図8には

・変換DB:変換(PAN、お客様コード)

とだけ固定列が示され、ポイントDB と 会員管理DB は f と g が空欄です。

つまり「PAN を除外し、お客様コードを主キーに据えた新たな列構成」を考える問題です。 -

ポイントDB(f)の決定

旧ポイントテーブルの「PAN」を「お客様コード」に置換え、その他の列はそのまま残します。

よって f は

お客様コード、ポイント値、最終更新日時 -

会員管理DB(g)の決定

旧会員管理テーブルから PAN を除外し、主キーを「お客様コード」に変更します。

よって g は

お客様コード、会員名、住所、電話番号、性別 -

主キー表記

問題指示「なお、主キーには下線を引くこと。」に従い、上記いずれも「お客様コード」に下線を付けます。

以上より模範解答と一致します。

誤りやすいポイント

- 「図7では PAN が残っているから会員管理テーブルにも PAN を残す」と早合点する。図8導入後は変換DBで紐付けるため PAN は不要です。

- ポイントテーブルの列として「お客様コード」と「PAN」を両方書いてしまう。方針1が禁止している「業務上不要な PAN 保存」に該当します。

- 主キーに下線を付け忘れる、または複数列に下線を付ける書式ミス。

FAQ

Q: 変換DBに PAN とお客様コードを置くのに、業務テーブルで PAN を使えない理由は?

A: 図3「方針1. PAN の業務上不要な利用や保存はしない。」に従い、業務テーブルではお客様コードのみ使用します。PAN 参照が必要なときは変換DBを経由します。

A: 図3「方針1. PAN の業務上不要な利用や保存はしない。」に従い、業務テーブルではお客様コードのみ使用します。PAN 参照が必要なときは変換DBを経由します。

Q: 会員管理DBから PAN を削除すると、カード再発行時などの運用は大丈夫?

A: 変換DB が「PAN ↔ お客様コード」対応を保持しているため、検索インタフェース経由で必要に応じ PAN を取得できます。

A: 変換DB が「PAN ↔ お客様コード」対応を保持しているため、検索インタフェース経由で必要に応じ PAN を取得できます。

Q: 主キーを「お客様コード」に変えるメリットは暗号化以外にもある?

A: 「クレジットカードごとに一意に採番する」(図6)ため、キー長が短く検索効率が上がる、トランケーション不要で表示できるなど運用面の利便性も高まります。

A: 「クレジットカードごとに一意に採番する」(図6)ため、キー長が短く検索効率が上がる、トランケーション不要で表示できるなど運用面の利便性も高まります。

関連キーワード: 主キー、トークナイゼーション、アクセス制御、インデックス、テーブル設計