情報処理安全確保支援士 2014年 春期 午後2 問02

金属加工業者におけるデータ管理に関する次の記述を読んで、設問1~5に答えよ。

D社は、従業員数200名の金属加工業者である。CAD/CAM(Computer Aided Design/Computer Aided Manufacturing)システム及びDNC(Direct Numerical Control)システムを導入し、設計と製造に活用している。大型機械製造業や電気機器製造業の大手企業から委託を受けることも多い。特殊な加工が必要な場合は、専門の加工業者(以下、専門加工業者という)に再委託することもある。

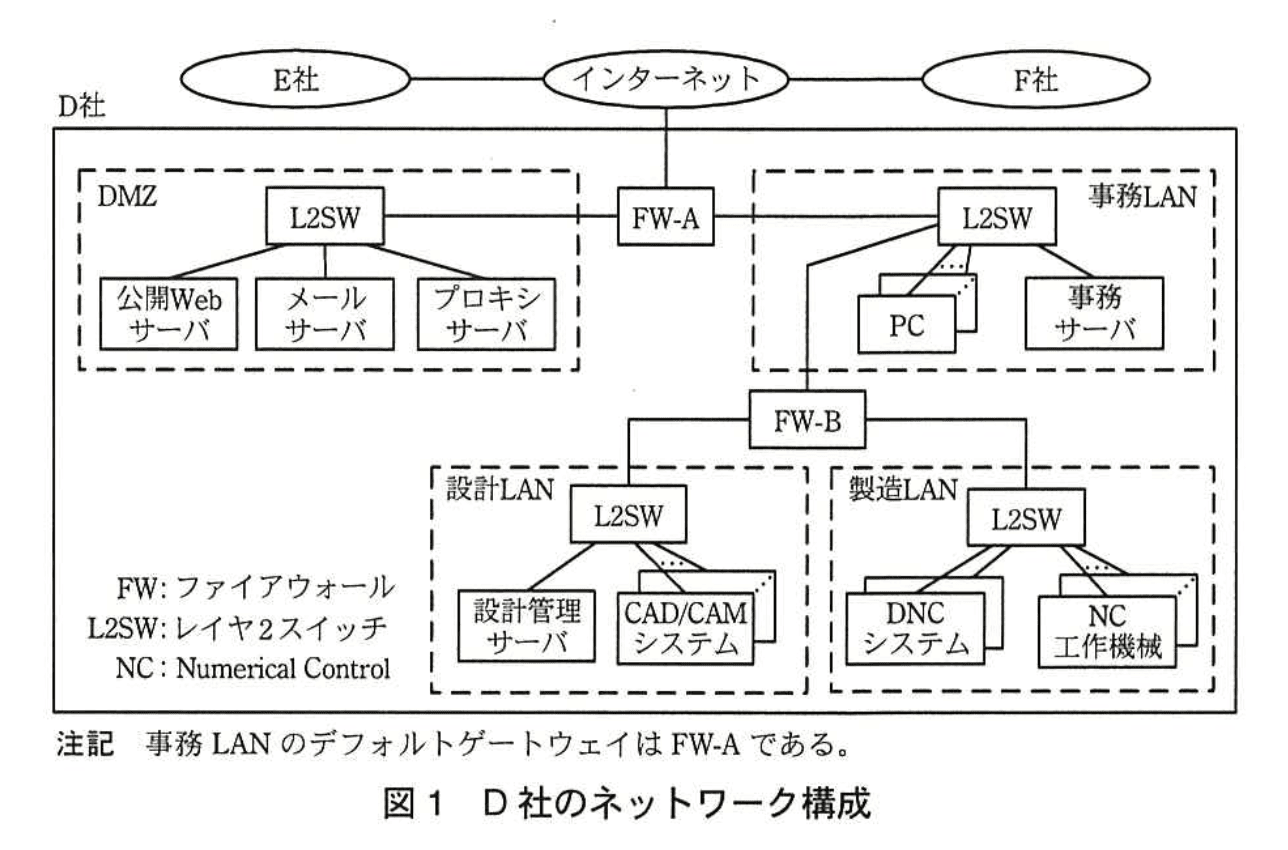

〔D社のネットワーク構成と機器〕

D社のネットワーク構成を図1に示す。

D社は、公開Webサーバを運用し、そのコンテンツ作成を、コンテンツ作成業者のE社に委託している。E社の担当者は、E社からインターネット経由で、FTPを使用してコンテンツを更新する。

また、D社では、インターネットサービスプロバイダのF社が提供するサービス(以下、F社サービスという)のうち、次のものを使用している。

・DNSサービス

・インターネットとD社との間の電子メール(以下、メールという)を中継するサービス(以下、メール中継サービスという)

・メールのウイルス対策サービス及び迷惑メール対策サービス

D社のネットワークに接続された機器には、固定IPアドレスを割り当てている。

製造LANに接続された機器の運用は、製造課の担当者が行っている。それ以外の機器の運用は、情報システム課のJ課長の下、Kさんが行っている。

〔取引時の情報管理〕

設計課の担当者は、委託元指定の安全性が確保された方法を用いて、設計図面をCADデータとして受け取る。その後、ウイルススキャンを行い、設計管理サーバに保存する。さらに、CAD/CAMシステムを使用して、CADデータをNC工作機械用のNCプログラムに変換し、設計管理サーバに保存する。製造課の担当者は、DNCシステムを操作し、NCプログラムを設計管理サーバからNC工作機械に取り込む。また、DNCシステムを操作して、NC工作機械の操作及び監視も行う。

CAD/CAMシステムは、加工条件として工具の選択、加工順序などのデータベースを提供している。しかし、CAD/CAMシステムが提供しているデータベースだけで全ての注文に対応できるわけではない。複雑な形状の加工の注文もあり、D社が独自に作成した加工条件を使用することも多い。D社独自の加工条件やNCプログラムは、D社の重要情報であるので、情報漏えい対策に取り組んでいる。

専門加工業者に再委託する場合は、ウイルススキャンを行った後に暗号化した上で、次のいずれかの方法でCADデータを送付する。

・メールに添付して送付

・DVD-Rなどのメディアに記録して宅配便を利用して送付

復号用のパスワードは、CADデータとは別にメールで送付する。

経理課の担当者は、支払や入金の確認にU銀行のインターネットバンキングサービスを利用している。U銀行のインターネットバンキングサービスでは、EV SSL証明書が使用されているので、担当者は、U銀行のインターネットバンキングサービスにログインする前に、ブラウザのアドレスバーに表示されるWebサイト運営者名がU銀行であることを確認している。

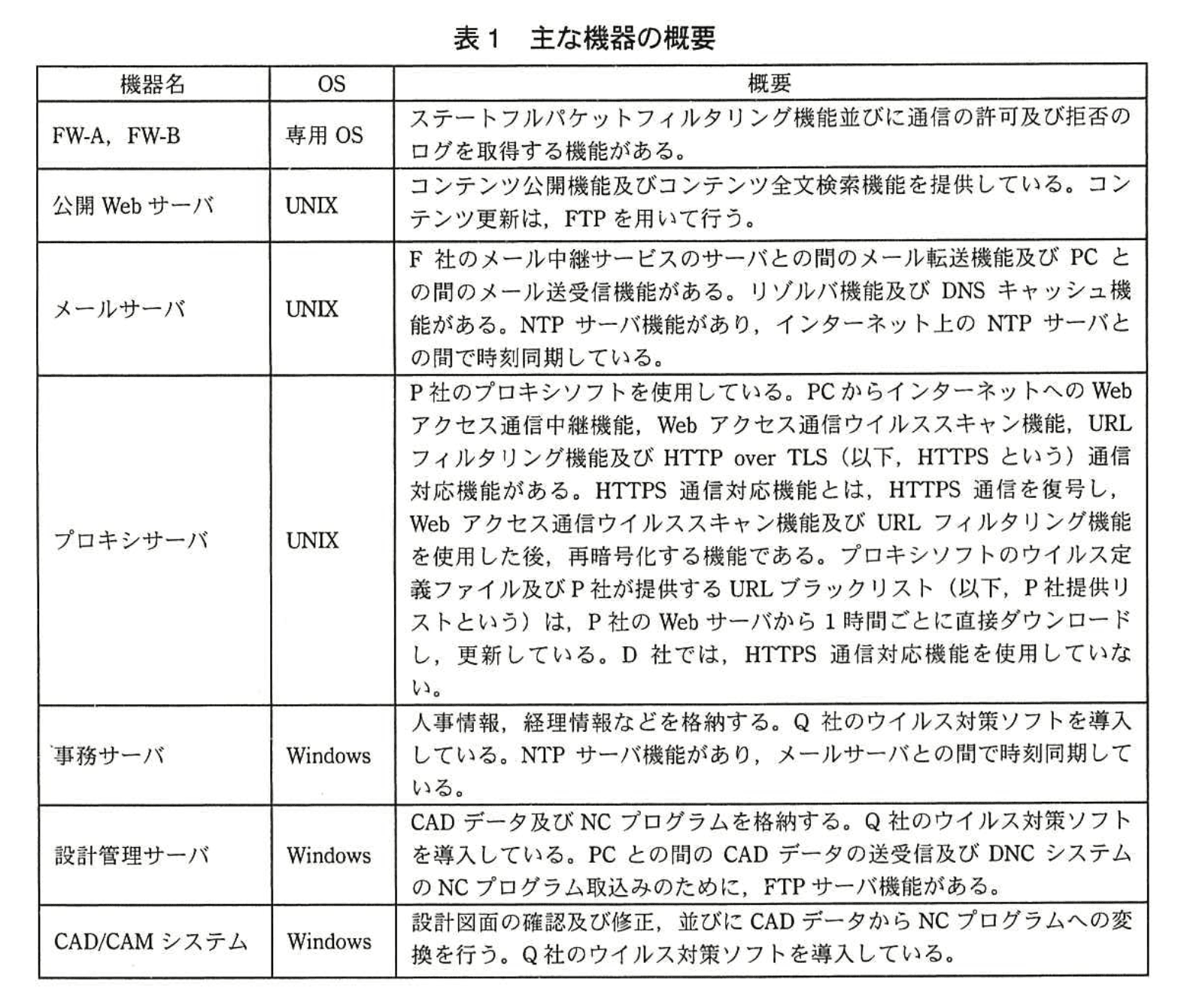

〔情報システム課が運用している機器の概要〕

情報システム課が運用している主な機器の概要を表1に示す。

D社では、社内で利用可能なソフトウェアを定めている。OSがWindowsの場合は、Q社のウイルス対策ソフトとR社の画像閲覧ソフトの導入を必須としている。

D社では年3回、FW-A、FW-B及びDMZに設置されたサーバに対して脆弱性修正プログラムを適用している。

事務サーバ、設計管理サーバ及びCAD/CAMシステムでは、OSの脆弱性修正プログラムがリリースされた場合、その週末にOSベンダのWebサーバからプロキシサーバ経由で脆弱性修正プログラムをダウンロードして、適用している。

従業員が用いるPCは、会社が貸与している。PCのOSは、Windowsである。OSの脆弱性修正プログラムは、リリースされると自動的に適用される。

DMZに設置されたサーバ、事務サーバ、設計管理サーバ及びCAD/CAMシステムのデータは、日次でバックアップを行っている。また、OS及びプログラムのバックアップは、脆弱性修正プログラム適用前及び適用後に行っている。

PC、事務サーバ、設計管理サーバ及びCAD/CAMシステムでは、ウイルス対策ソフトのウイルス定義ファイルを、起動時及び起動後2時間ごとにQ社のWebサーバからプロキシサーバ経由でダウンロードし、更新している。

各サーバでは、サーバへのアクセス及びプログラムの動作をログとして取得している。各サーバのログの保存期間は4週間である。

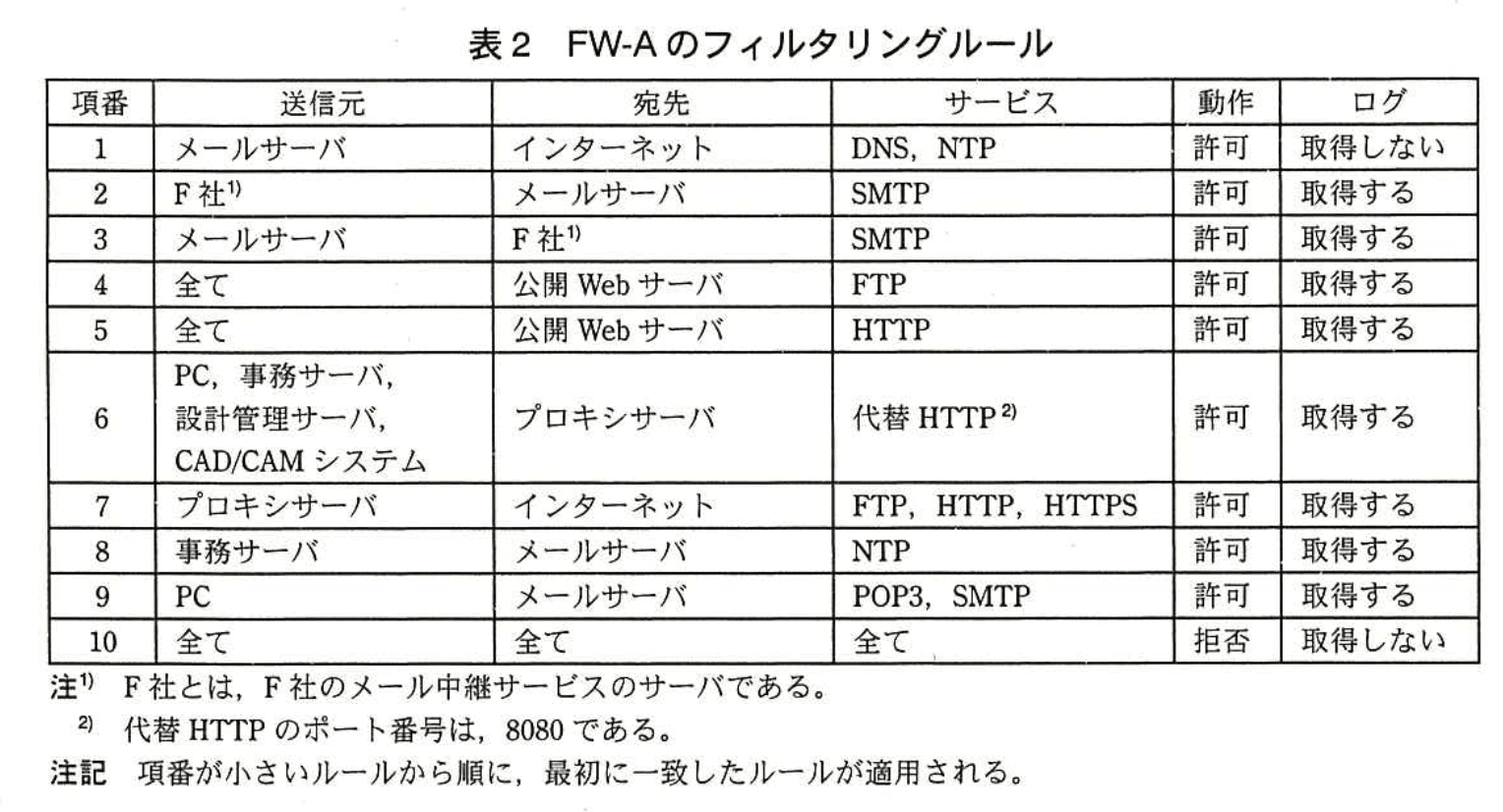

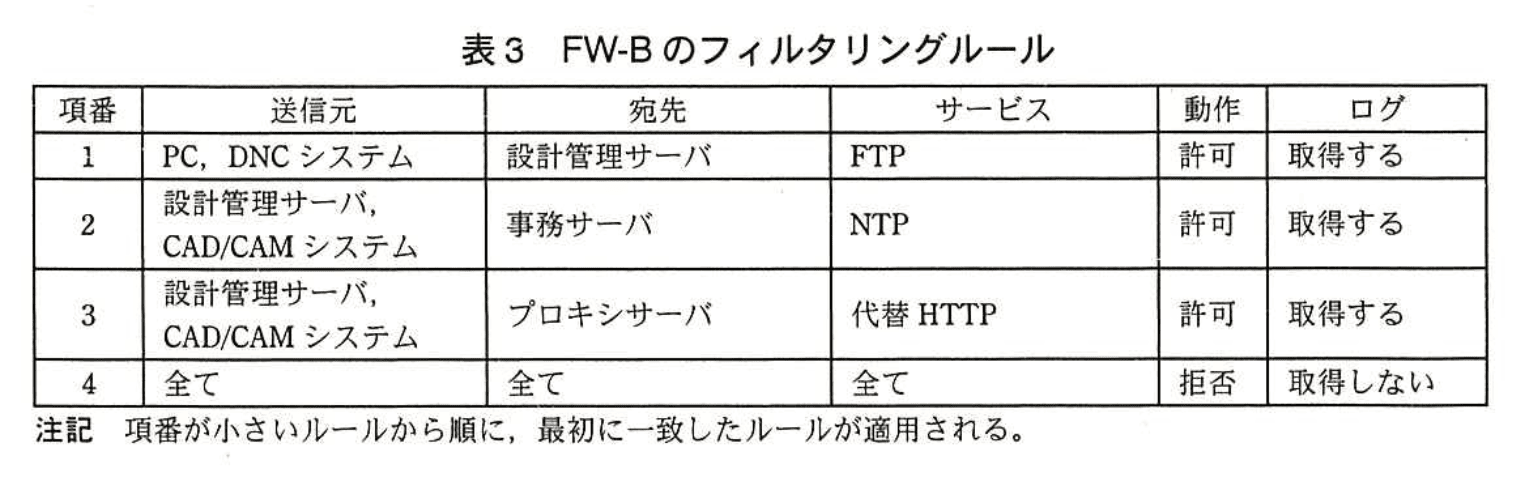

FW-Aのフィルタリングルールを表2に、FW-Bのフィルタリングルールを表3に示す。

FW-A 及び FW-B のログの保存期間は4週間である。

FW-A 及び FW-B のフィルタリングルールのバックアップは、ルール変更後に行っている。

〔公開Webサーバのコンテンツ改ざんと対処〕

ある日、E社の担当者から、“公開Webサーバのコンテンツを更新しようとしたところ、あるファイルの更新日時が、前回の更新日時と異なっていることに気付いた。D社で更新したのか”とKさんに問合せがあった。Kさんが確認したところ、D社では誰もそのファイルを更新していなかったので、J課長に公開Webサーバのコンテンツが改ざんされた可能性があることを報告した。J課長が、情報システム担当の M 役員に報告したところ、情報セキュリティ専門会社に調査を依頼するようにとの指示を受けた。J課長は、情報セキュリティ専門会社の G社に調査を依頼した。

その日のうちに、G社の情報セキュリティスペシャリストである A氏が、D社を訪問した。A氏は、公開Webサーバを①シャットダウンすると調査が困難になるので、調査が完了するまでそのままにしておき、公開だけは直ちに停止するようにと助言し、J課長とKさんはそれに従った。さらに、A氏が、FW-A 及び DMZ に設置されたサーバに対して、いつ脆弱性修正プログラムを適用したかを尋ねたところ、Kさんは2か月前に適用したと答えた。

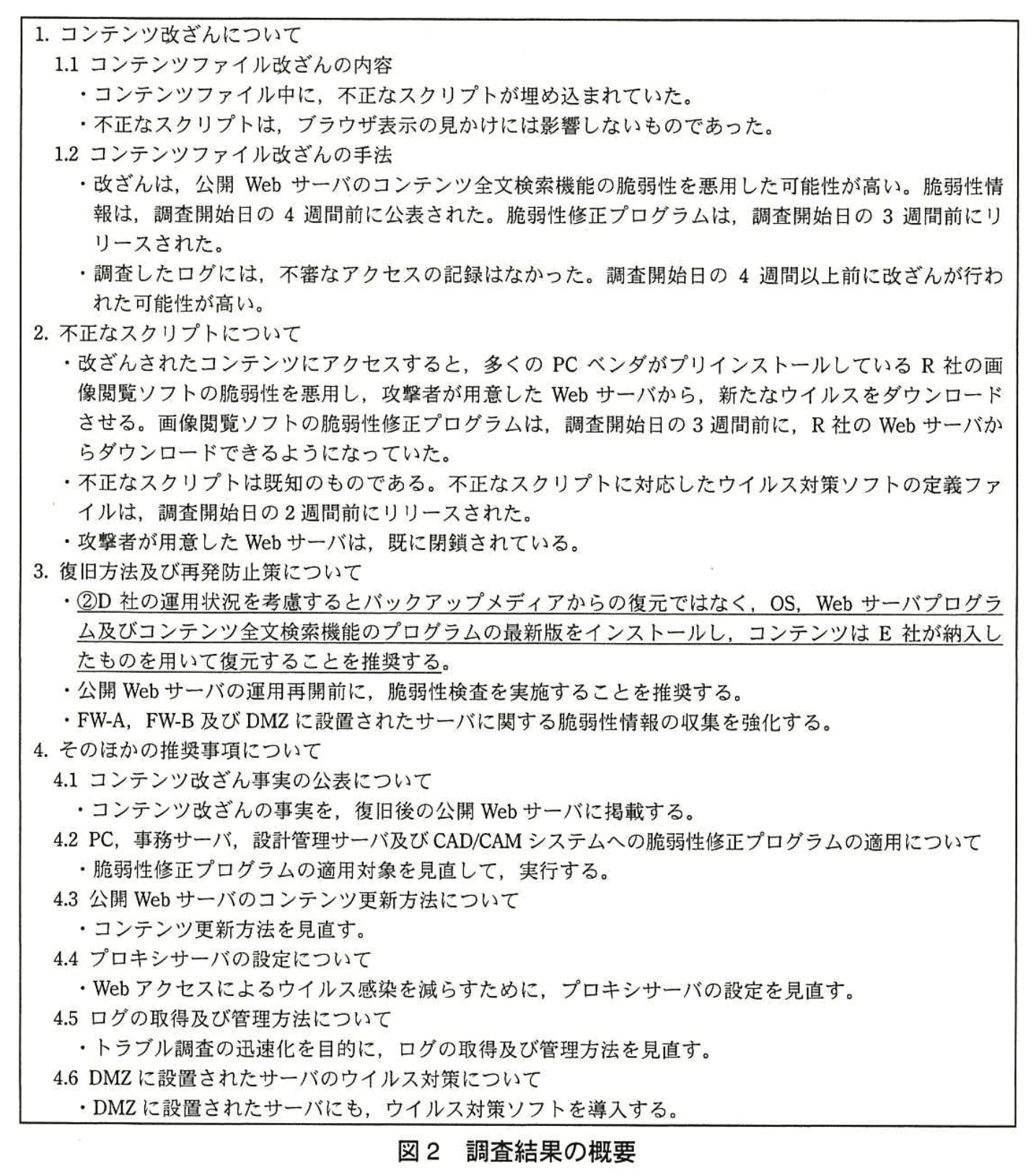

A氏は、FW-A 及び DMZ に設置されたサーバで、必要なファイルを採取し、調査を開始した。1週間後、G社から J課長とKさんに調査結果の報告があった。調査結果の概要を図2に示す。

J課長とKさんは、図2に示された推奨事項について対処することにした。

まず、J課長は、公開Webサーバの復旧を、図2の3.の方法で行うことをKさんに指示した。Kさんは、OS、Webサーバプログラム及びコンテンツ全文検索機能のプログラムの最新版をインストールし、動作確認を行った。J課長は、脆弱性検査をG社に依頼し、脆弱性は発見されなかったという報告を受けた。J課長は、M役員の了承を得て、公開Webサーバの運用を再開し、図2の4.1の対応を行った。

次に、J課長とKさんは、図2の4.2に対応するために、③PC、事務サーバ、設計管理サーバ及びCAD/CAMシステムについて脆弱性修正プログラムの適用対象を追加し、直ちに実行した。

J課長とKさんは、A氏の助言を受けながら、図2の4.3~4.6の推奨事項への対応を更に進めた。

〔公開Webサーバのコンテンツ更新方法の見直し〕

J課長とKさんは、公開Webサーバのコンテンツ更新について、幾つかの方法を検討した。KさんがA氏に相談したところ、A氏は暗号や認証の技術を利用して、リモートコンピュータとの間でファイル転送やOSへのログインを安全に行うことができるプロトコルであるaを用いたファイル転送ソフトの使用を推奨した。Kさんは、E社の担当者とも相談し、表2の項番4の項目のうち、サービスをFTPからaに変更することにした。加えて、④表2の項番4の項目をもう1か所見直した方がよいことに気付き、変更することにした。

Kさんは、J課長の承認を得て、これらの変更を直ちに実施した。実施後、E社からコンテンツのアップロードができることを確認した。

〔プロキシサーバの設定の見直し〕

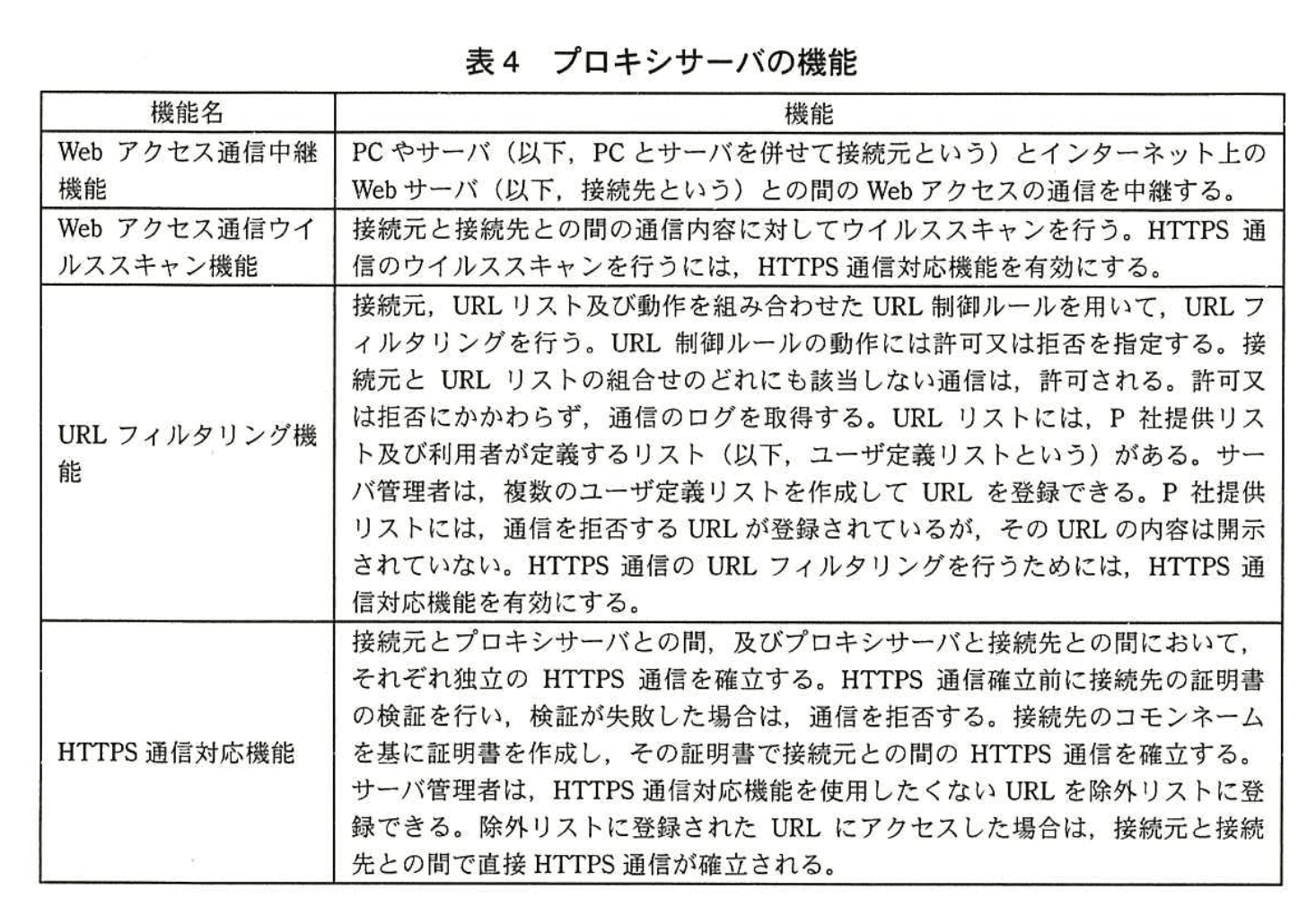

プロキシサーバの機能を表4に示す。

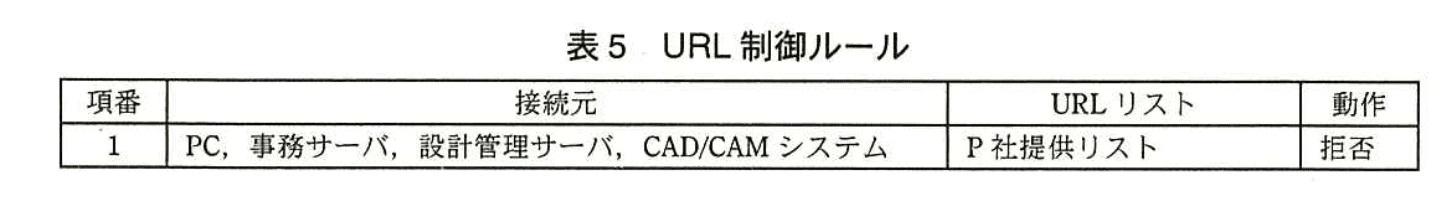

J課長とKさんは、URL制御ルールの設定について検討した。現在のURL制御ルールを表5に示す。

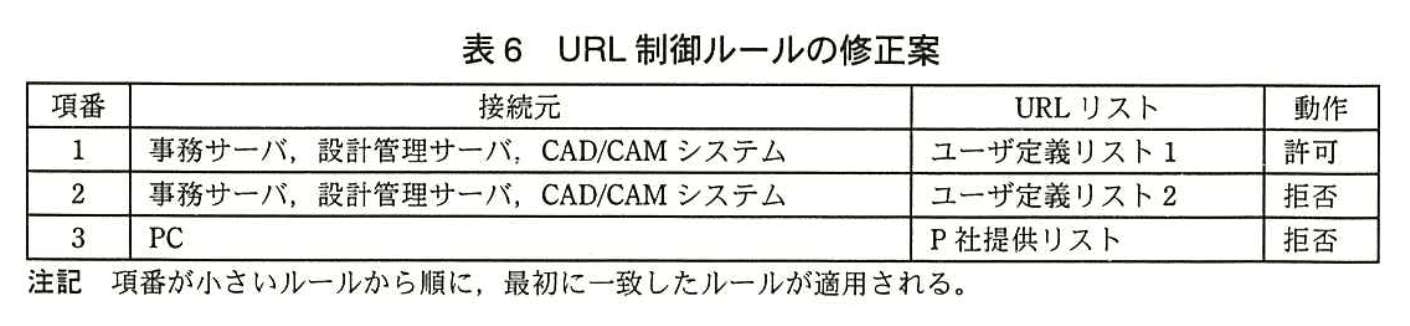

J課長とKさんは、表5に対する修正案を作成した。その案を表6に示す。

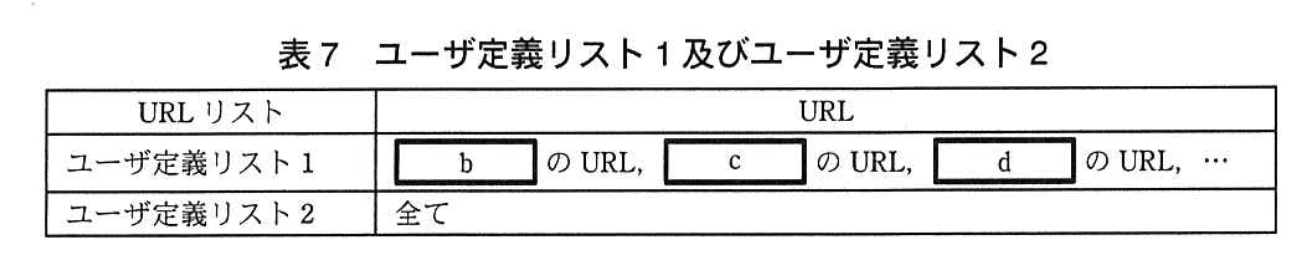

表6中のユーザ定義リスト1及びユーザ定義リスト2を表7に示す。

次に、J課長とKさんは、HTTPS通信対応機能の使用について検討した。A氏に相談したところ、次の助言を受けた。

・HTTPS通信対応機能を使用すると、⑤インターネットを利用するD社の業務の一部に不都合が生じる。その不都合は、除外リストを使用すれば回避できる。

・HTTPS通信対応機能を使用するには、接続元にプロキシサーバのルート証明書をインストールしておく必要がある。

・HTTPS通信対応機能を使用すると、プロキシサーバの負荷が著しく上昇する。

J課長とKさんは、現在のプロキシサーバの性能では負荷の上昇に対応できないと判断し、HTTPS通信対応機能は、来年予定されているプロキシサーバの更新以降に使用することにした。

〔ログの取得及び管理方法の見直し〕

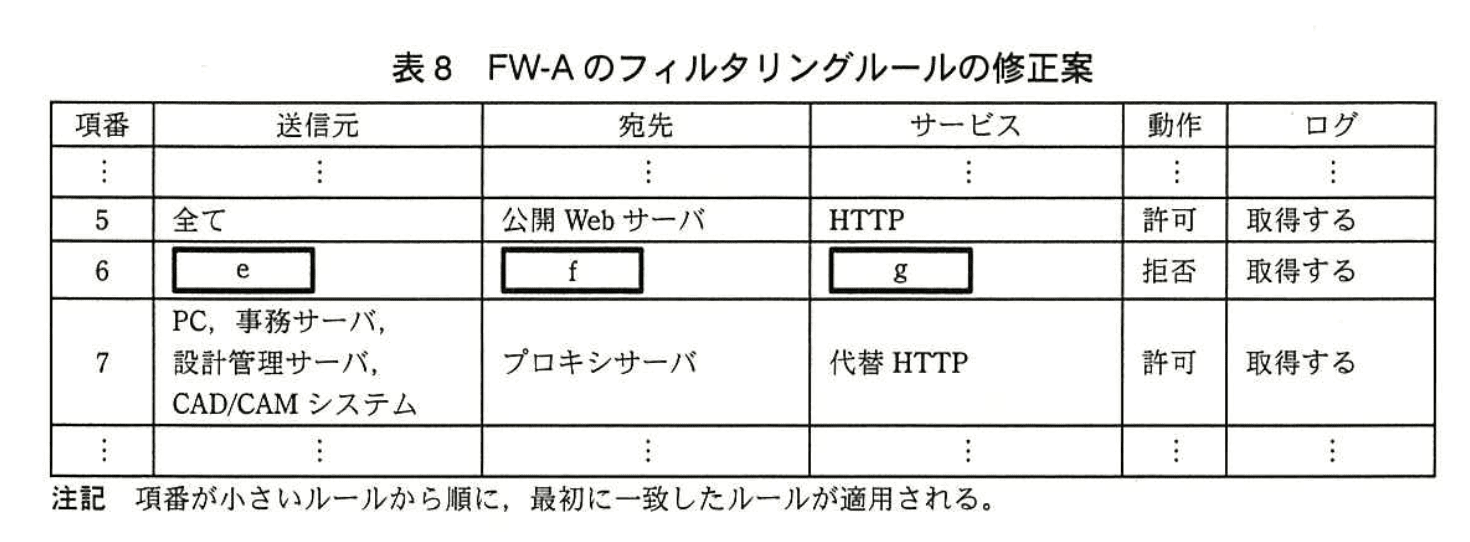

J課長とKさんは、公開Webサーバがウイルスに感染した場合に備えて、FW-Aでのログの取得方法を検討した。表2の項番10のログを“取得する”に変更すると、ログ取得数が増え、保存領域の不足が発生するので実現できない。しかし、表8に示すように項番5の後にルールを追加し、FW-Aのフィルタリングルールを修正すれば、攻撃者が用意したサーバへのウイルスからの通信を効率よく検出することができ、保存領域の不足が発生しにくくなることが分かった。

同様にFW-Bのフィルタリングルールの修正案も作成した。

続いて、各サーバのハードディスクの使用状況を調査した結果、ログの保存期間を1年にしても保存領域の容量不足は発生しないことが分かったので、これらのフィルタリングルールの修正案を適用することにした。

最後に、DMZに設置されたサーバへのウイルス対策ソフトの導入について検討した。

検討の結果、導入してもサーバの動作に悪影響がないことを確認できたので、導入することにした。

〔専門加工業者へのCADデータの送信方法の検討〕

J課長とKさんは、専門加工業者へのCADデータ送信方法について、安全でかつ注文から納品までの時間を短縮できる電子的な方法を改めて検討することにした。現在使っているメールに添付して送信する方法では誤送信が問題になっていたが、誤送信を防止する確実な方法は見つけられなかった。そこで、他の方法を調査したところ、T社が販売している、ファイル交換専用装置(以下、専用装置という)が見つかり、専用装置をDMZに設置する前提で検討を進めた。

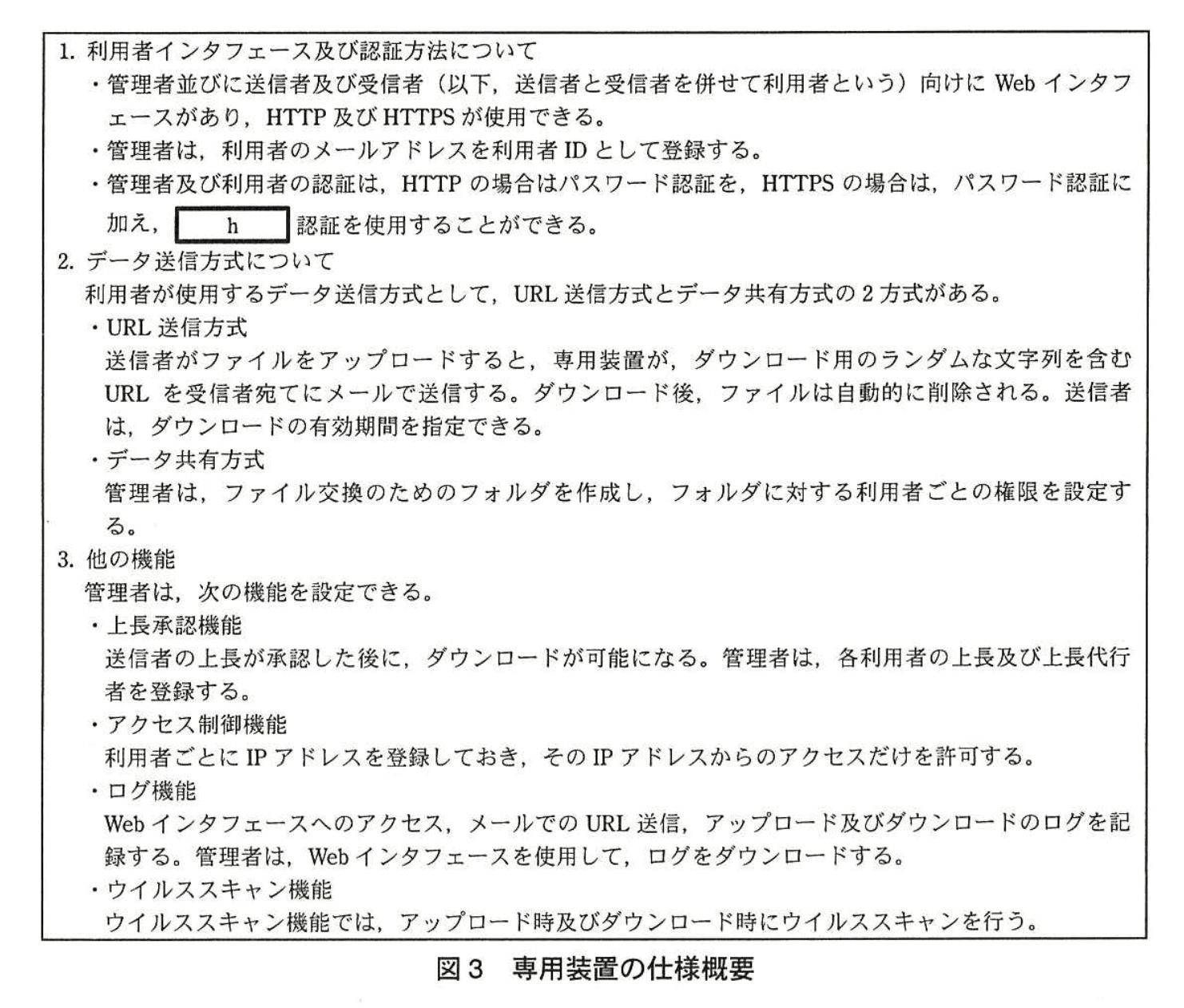

専用装置の仕様概要を図3に示す。

J課長とKさんは、図3の 1. については、通信の暗号化が必要であるので、HTTPS を使用することにした。また、h認証を使用することにし、h証明書の発行は、商用サービスを使用することにした。

次に、図3の 2. について検討した。専門加工業者から CAD データを受け取ることはないので、URL 送信方式がよいとKさんは説明した。J課長は、Kさんの説明に同意した。

さらに、図3の 3. については、各機能を使用することにした。

これらの検討の結果、⑥専用装置での CAD データの送信は、メールへの添付による送信と比べると、誤送信の防止や復号用パスワードの漏えい防止以外にも利点があることが分かった。

最後に、FW-A のフィルタリングルールに専用装置についてのルールを追加する案を作成した。

J課長は、検討した対策をM役員に報告した。M役員は、報告にある対策の他に、PCへの対策を強化することを条件に承認した。

J課長とKさんは、M役員の指示について検討を行った。D社のネットワーク構成を考慮して、⑦ウイルスの活動によるPCからインターネットへの通信のうち、止めることはできないがログの分析によって検出できる通信と、⑧ウイルスの活動によるPCからインターネットへの通信のうち、止めることはできるがログを分析しても検出できない通信に整理し、PCへの対策の検討を開始した。3か月後、PCへの対策を完了した。

設問1:〔公開Webサーバのコンテンツ改ざんと対処〕について、(1)〜(3)に答えよ。

(1)本文中の下線①について、調査が困難になるのはなぜか。25字以内で述べよ。

模範解答

ファイルが書き換えられる可能性があるから

解説

解答の論理構成

- 問題文では、G社のA氏が公開Webサーバを「“①シャットダウンすると調査が困難になるので、調査が完了するまでそのままにしておき”」と助言しています。

- サーバをシャットダウンすると、OSはキャッシュされたデータやメモリ上の情報をディスクに書き出すほか、ファイルシステムの整合性を取るためにタイムスタンプやログファイルを更新します。

- これらの書き込みは“改ざんの痕跡”となるファイルやログへ上書きを発生させ、元の状態を保持できなくなる恐れがあります。

- したがって、「調査が困難になる」の核心は「証拠となるファイルが OS の書き込みで変化してしまう」点にあります。

- 以上より解答は「ファイルが書き換えられる可能性があるから」となります。

誤りやすいポイント

- 「電源を切るとメモリが消える」だけに着目し、ディスク書き込みによる証拠改変リスクを言及しない。

- シャットダウン後にディスクを複製すれば問題ないと考え、OS が終了処理で行う自動書き込みを見落とす。

- 理由を「ログが消える」と限定し、ファイル全般への上書きを含めない。

FAQ

Q: 停止させずにネットワーク公開だけを遮断したのはなぜですか?

A: 電源を落とすと OS が終了処理でファイルを書き換える恐れがあります。公開を停止して外部からのアクセスを遮断しつつ、体制を維持して証拠を保存するためです。

A: 電源を落とすと OS が終了処理でファイルを書き換える恐れがあります。公開を停止して外部からのアクセスを遮断しつつ、体制を維持して証拠を保存するためです。

Q: 緊急時に電源ケーブルを抜く方が安全という説もありますが?

A: いきなり電源を遮断するとファイルシステムが破損し、かえって解析が難しくなる場合があります。まずはネットワーク遮断など論理的に隔離し、証拠保全手順に従うのが一般的です。

A: いきなり電源を遮断するとファイルシステムが破損し、かえって解析が難しくなる場合があります。まずはネットワーク遮断など論理的に隔離し、証拠保全手順に従うのが一般的です。

Q: メモリ上の証拠は取得しなくても良いのですか?

A: 必要に応じてメモリダンプを取得することがありますが、本設問は「シャットダウンによるディスク上書き」を主な論点としています。

A: 必要に応じてメモリダンプを取得することがありますが、本設問は「シャットダウンによるディスク上書き」を主な論点としています。

関連キーワード: 証拠保全、デジタルフォレンジック、ログ改変、揮発情報

設問1:〔公開Webサーバのコンテンツ改ざんと対処〕について、(1)〜(3)に答えよ。

(2)図2中の下線②について、バックアップメディアを用いてコンテンツの復元を行わない理由を45字以内で述べよ。

模範解答

バックアップメディアに改ざんされたファイルが含まれている可能性があるから

解説

解答の論理構成

- 図2の調査結果には、改ざんが行われた時期として

― “調査開始日の4週間以上前に改ざんが行われた可能性が高い。”

とあります。 - D社ではコンテンツのバックアップを“日次で”取得しているため、改ざん発生後に取得されたバックアップメディアには、既に“改ざんされたコンテンツファイル”が保存されているおそれがあります。

- したがって、バックアップメディアをそのままリストアすると、改ざん済みファイルまで復元してしまう危険が残ります。

- このため図2の推奨事項では

― “バックアップメディアからの復元ではなく…コンテンツは E 社が納入したものを用いて復元することを推奨する”

と示されており、解答は「バックアップメディア内に改ざんファイルが含まれている可能性を排除できないため」と導かれます。

誤りやすいポイント

- 「バックアップを取ってあるから安全」と早合点し、改ざん時期とバックアップ取得時期の関係を見落とす。

- 原因を“改ざんによってバックアップが壊れている”と誤解し、“改ざんされたデータが混入している可能性”という本質を外してしまう。

- 図2の“4週間以上前”という期間を引用せずに理由づけを弱めてしまう。

FAQ

Q: バックアップメディアを過去にさかのぼって調査すれば安全ではありませんか?

A: 取得・保管ポリシー上、どの時点のメディアが改ざん前か確証できず、全点を精査する労力も大きいので、安全性と迅速性を両立する策として採用されませんでした。

A: 取得・保管ポリシー上、どの時点のメディアが改ざん前か確証できず、全点を精査する労力も大きいので、安全性と迅速性を両立する策として採用されませんでした。

Q: 改ざんの有無をハッシュ値で判定すれば良いのでは?

A: 過去のハッシュ値を改ざん前に取得・保管していないため照合が困難です。今回のケースでは、E社が納入した正規コンテンツを再配備する方が確実でした。

A: 過去のハッシュ値を改ざん前に取得・保管していないため照合が困難です。今回のケースでは、E社が納入した正規コンテンツを再配備する方が確実でした。

Q: 今後、バックアップが信頼できるようにするには?

A: 改ざん検知用のファイル整合性監視や、改ざん発生前のスナップショットを長期保存する仕組みを導入する方法があります。

A: 改ざん検知用のファイル整合性監視や、改ざん発生前のスナップショットを長期保存する仕組みを導入する方法があります。

関連キーワード: コンテンツ改ざん、バックアップ媒体、ファイル整合性、リストア、インシデント対応

設問1:〔公開Webサーバのコンテンツ改ざんと対処〕について、(1)〜(3)に答えよ。

(3)本文中の下線③について、追加した適用対象を15字以内で答えよ。

模範解答

D社で定めたソフトウェア

解説

解答の論理構成

-

追加対象が必要になった背景

- 調査結果には「改ざんされたコンテンツにアクセスすると、多くの PC ベンダがプリインストールしている R社の画像閲覧ソフト の脆弱性を悪用し…」とあります。

- つまり OS 以外のアプリケーション脆弱性が実際に攻撃に利用された事実が判明しました。

-

現行の運用ルールの確認

- 本文には「D社では、社内で利用可能なソフトウェアを定めている。OSがWindowsの場合は、Q社のウイルス対策ソフトとR社の画像閲覧ソフトの導入を必須としている。」とあります。

- ここで挙げられている 2 つのソフトウェアが、D社が“定めたソフトウェア”です。

-

③の記述の読み取り

- 下線③には「PC、事務サーバ、設計管理サーバ及びCAD/CAMシステムについて脆弱性修正プログラムの適用対象を追加し、直ちに実行した。」とあり、追加対象が具体的に列挙されていません。

- 追加対象とは、“OS 以外で、しかも今回攻撃に利用された可能性がある部分”でなければなりません。

-

推論

- 先に引用した運用ルールから、OS 以外で全機に共通してインストールされているのは「Q社のウイルス対策ソフト」と「R社の画像閲覧ソフト」のセット、すなわち D社で定めたソフトウェア です。

- これらのソフトに対しても定期的に脆弱性修正プログラムを適用するよう対象を広げたと考えるのが最も自然です。

-

結論

- よって 追加した適用対象は「D社で定めたソフトウェア」となります。

誤りやすいポイント

- 「R社の画像閲覧ソフト」だけを答えてしまう

→ 攻撃契機は画像閲覧ソフトですが、適用対象拡大は“OS以外の定常導入ソフト全体”を指します。 - 「Q社のウイルス対策ソフト」と「R社の画像閲覧ソフト」を個別に並べてしまう

→ 設問は15字以内。2製品名を列挙すると字数超過・固有名詞列挙漏れの恐れがあります。 - 「アプリケーションソフトウェア」とだけ書く

→ D社が社内規程で明示しているソフトウェア群を指す必要があり、表現が曖昧だと減点対象になります。

FAQ

Q: なぜ OS 以外のソフトまでパッチ対象に含める必要があるのですか?

A: 攻撃者が利用した脆弱性が OS ではなく「R社の画像閲覧ソフト」にあったため、同種の事故防止には D社で標準インストールするアプリケーションにもパッチを適用する運用が必須になるからです。

A: 攻撃者が利用した脆弱性が OS ではなく「R社の画像閲覧ソフト」にあったため、同種の事故防止には D社で標準インストールするアプリケーションにもパッチを適用する運用が必須になるからです。

Q: 「D社で定めたソフトウェア」とは具体的に何を指しますか?

A: 引用箇所のとおり「Q社のウイルス対策ソフト」と「R社の画像閲覧ソフト」です。この 2 本を包括的に指す表現が「D社で定めたソフトウェア」です。

A: 引用箇所のとおり「Q社のウイルス対策ソフト」と「R社の画像閲覧ソフト」です。この 2 本を包括的に指す表現が「D社で定めたソフトウェア」です。

Q: Windows 以外(UNIX系)のサーバもありますが、そちらは対象外ですか?

A: ③の文脈は「PC、事務サーバ、設計管理サーバ及びCAD/CAMシステム」―いずれも Windows 系で D社標準ソフトが導入されている機器に限っての施策です。

A: ③の文脈は「PC、事務サーバ、設計管理サーバ及びCAD/CAMシステム」―いずれも Windows 系で D社標準ソフトが導入されている機器に限っての施策です。

関連キーワード: パッチ管理、アプリケーション脆弱性、ウイルス対策、画像閲覧ソフト、セキュリティ運用

設問2:〔公開Webサーバのコンテンツ更新方法の見直し〕について(1)、(2)に答えよ。

(1)本文中のaに入れる適切なプロトコル名を、英字6字以内で答えよ。

模範解答

a:SSH

解説

解答の論理構成

- 問題文では、従来の“FTP”を安全なプロトコルに置き換える場面として、

“暗号や認証の技術を利用して、リモートコンピュータとの間でファイル転送やOSへのログインを安全に行うことができるプロトコルであるa”

と述べています。 - 「暗号」「認証」「安全にファイル転送」「OSへのログイン」を同時に満たす代表的なプロトコルは“SSH (Secure Shell)”です。

- SSH には

・暗号化された通信路の確立

・公開鍵/秘密鍵による認証

・ファイル転送(SCP, SFTP)

・リモートシェルログイン

が備わっており、問題文の要件を全て充足します。 - 以上より、a に入る適切なプロトコル名は “SSH” となります。

誤りやすいポイント

- “SFTP”や“SCP”と解答してしまう

→ これらは SSH 上で動作するサブプロトコルであり、問題文が求める上位の“プロトコルそのもの”ではありません。 - “FTPS”と混同する

→ FTPS は FTP に TLS を組み込んだもので「OSへのログイン」機能はありません。 - 6 字以内という条件から 6 文字を探してしまう

→ 制限は上限であって厳密に 6 文字に合わせる必要はありません。

FAQ

Q: SSH と SFTP の違いは何ですか?

A: SSH は暗号化された通信路を提供するプロトコル全体を指し、SFTP はその上で動くファイル転送サブプロトコルです。

A: SSH は暗号化された通信路を提供するプロトコル全体を指し、SFTP はその上で動くファイル転送サブプロトコルです。

Q: 既存の FTP をそのまま暗号化すればよいのでは?

A: 問題文では「OSへのログイン」も要件に含まれており、FTP+TLS ではリモートログイン機能が不足します。SSH ならシェルアクセスとファイル転送の双方を一元的に安全化できます。

A: 問題文では「OSへのログイン」も要件に含まれており、FTP+TLS ではリモートログイン機能が不足します。SSH ならシェルアクセスとファイル転送の双方を一元的に安全化できます。

Q: SSH 鍵管理が煩雑になりませんか?

A: 公開鍵認証を用いればパスワードレスで高い安全性を確保できます。鍵の配布・失効を手順化することで運用負荷を抑えられます。

A: 公開鍵認証を用いればパスワードレスで高い安全性を確保できます。鍵の配布・失効を手順化することで運用負荷を抑えられます。

関連キーワード: SSH, 暗号化通信、公開鍵認証、リモートログイン、ファイル転送

設問2:〔公開Webサーバのコンテンツ更新方法の見直し〕について(1)、(2)に答えよ。

(2)本文中の下線④について、変更することにした項目の項目名を答えよ。また、変更後の内容を、図1中の字句を用いて答えよ。

模範解答

項目名:送信元

変更後の内容:E社

解説

解答の論理構成

-

表2の現行設定を確認

表2の項番4には【送信元:全て】【宛先:公開 Web サーバ】【サービス:FTP】【動作:許可】とあります。 -

サービス変更後のリスクを把握

本文には

“Kさんは、E社の担当者とも相談し、表2の項番4の項目のうち、サービスをFTPからaに変更することにした。”

とあります。サービスだけを安全なプロトコルにしても、送信元が“全て”のままではインターネット上のどこからでも接続を許可してしまい、攻撃余地が残ります。 -

見直すべきもう1か所の特定

続いて

“加えて、④表2の項番4の項目をもう1か所見直した方がよいことに気付き、変更することにした。”

と記載されています。安全性向上の観点から最も妥当なのは、E社担当者だけに通信を限定することです。 -

送信元を“E社”に変更

図1ではD社外部の委託先が“E社”として描かれています。従って変更後の内容は【E社】となります。

よって、項目名は“送信元”、変更後の内容は“E社”です。

誤りやすいポイント

- 「サービスを変更したので十分」と考え、送信元を見直さない。

- “E社”の表記を誤って“E社”など全角半角を混在させる。

- “宛先”や“動作”を変更対象と勘違いする。

FAQ

Q: なぜ“宛先”ではなく“送信元”を変更するのですか?

A: “宛先”は既に“公開 Web サーバ”に限定されています。接続元を限定しなければ、誰でも安全なプロトコルでアクセスできてしまうため、リスク軽減の効果が乏しいからです。

A: “宛先”は既に“公開 Web サーバ”に限定されています。接続元を限定しなければ、誰でも安全なプロトコルでアクセスできてしまうため、リスク軽減の効果が乏しいからです。

Q: “送信元”にIPアドレスではなく“E社”と書く理由は?

A: 表2では送信元に「メールサーバ」「PC」など論理名を用いており、同じ書式で“E社”と記載することで可読性と一貫性を保てるからです。

A: 表2では送信元に「メールサーバ」「PC」など論理名を用いており、同じ書式で“E社”と記載することで可読性と一貫性を保てるからです。

Q: この変更によりE社が複数拠点から接続する場合はどうなりますか?

A: “E社”に紐付くIPアドレスをファイアウォール側でグループ定義し、そのグループを“E社”として扱えば複数拠点でも運用できます。

A: “E社”に紐付くIPアドレスをファイアウォール側でグループ定義し、そのグループを“E社”として扱えば複数拠点でも運用できます。

関連キーワード: ファイアウォール、アクセス制御、ホワイトリスト、セキュアプロトコル、リスク軽減

設問3:〔プロキシサーバの設定の見直し〕について、(1)、(2)に答えよ。

(1)本文中の下線⑤について、不都合が生じる業務を行う課を答えよ。また、不都合の内容を45字以内で具体的に述べよ。

模範解答

課:経理課

不都合の内容:ブラウザのアドレスバーに表示される Web サイトの運営者名を確認できなくなる。

解説

解答の論理構成

- 本文には、プロキシサーバの「HTTPS通信対応機能」について、A氏の助言として

“・HTTPS通信対応機能を使用すると、⑤インターネットを利用するD社の業務の一部に不都合が生じる”

と記載されています。 - 不都合が生じる業務を探すと、〔取引時の情報管理〕において

“経理課の担当者は、支払や入金の確認にU銀行のインターネットバンキングサービスを利用している。”

とあり、同じ箇所で

“U銀行のインターネットバンキングサービスでは、EV SSL証明書が使用されているので、担当者は、U銀行のインターネットバンキングサービスにログインする前に、ブラウザのアドレスバーに表示されるWebサイト運営者名がU銀行であることを確認している。”

と明示されています。 - HTTPS通信対応機能は“接続先のコモンネームを基に証明書を作成し、その証明書で接続元との間のHTTPS通信を確立する。”ため、ブラウザに表示される運営者名はプロキシサーバが生成した証明書の名義になり、元の“U銀行”が表示されません。

- したがって、不都合が生じる課は「経理課」であり、不都合の具体的内容は「ブラウザのアドレスバーに表示されるWebサイト運営者名を確認できなくなる」ことです。

誤りやすいポイント

- “不都合”を「通信遅延」や「証明書エラーのポップアップ表示」と勘違いしやすいですが、問題は運営者名表示の欠落です。

- EV SSL証明書の特徴(組織名が緑色などで表示される)を知らないと、HTTPS通信対応機能の影響を見落としがちです。

- “経理課”以外にもインターネットを使う部門はありますが、EV証明書による組織確認を業務手順として明記しているのは経理課だけです。

FAQ

Q: HTTPS通信対応機能を使っても、証明書検証は行われるのでは?

A: プロキシが接続先の証明書を検証した後、独自に再署名した証明書をクライアントに提示します。クライアント側からは本来のEV証明書情報が見えません。

A: プロキシが接続先の証明書を検証した後、独自に再署名した証明書をクライアントに提示します。クライアント側からは本来のEV証明書情報が見えません。

Q: 除外リストに“U銀行”のURLを登録すれば問題は回避できますか。

A: はい。除外リストに登録するとブラウザはプロキシを経由せずU銀行と直接HTTPS通信を確立するため、EV証明書の運営者名を確認できます。

A: はい。除外リストに登録するとブラウザはプロキシを経由せずU銀行と直接HTTPS通信を確立するため、EV証明書の運営者名を確認できます。

Q: プロキシのルート証明書をインストールすれば運営者名も保持できますか。

A: いいえ。ルート証明書の追加は警告回避のためであり、運営者名はプロキシが発行した証明書の名義になるので保持できません。

A: いいえ。ルート証明書の追加は警告回避のためであり、運営者名はプロキシが発行した証明書の名義になるので保持できません。

関連キーワード: HTTPS, EV証明書、プロキシ、中間者攻撃、SSL/TLS

設問3:〔プロキシサーバの設定の見直し〕について、(1)、(2)に答えよ。

(2)表7中のb〜dに入れる適切な接続先を答えよ(bとcとdは順不同)。

模範解答

b:OS ベンダの Web サーバ

c:Q社の Web サーバ

d:R社の Web サーバ

解説

解答の論理構成

-

URL制御ルールの目的

表6の項番1は「事務サーバ、設計管理サーバ、CAD/CAMシステム」を接続元とし、「ユーザ定義リスト1」を「許可」に設定しています。つまり、この3台がインターネットへ出られる先を“必要最小限のホワイトリスト”で限定する狙いです。 -

3台が外部アクセスで必要とするサイト

これらサーバは日常運用で以下のアップデートを取得しています。- OSの脆弱性修正プログラム

「OSベンダのWebサーバからプロキシサーバ経由で脆弱性修正プログラムをダウンロードして、適用している。」 - ウイルス定義ファイル

「ウイルス対策ソフトのウイルス定義ファイルを…『Q社のWebサーバ』からプロキシサーバ経由でダウンロード」 - 画像閲覧ソフトの脆弱性修正プログラム

「R社のWebサーバからダウンロードできるようになっていた。」

- OSの脆弱性修正プログラム

-

ユーザ定義リスト1に入れるべきURL

上記3種のダウンロード先だけは許可しなければアップデートが停止し、セキュリティリスクが増大します。したがって

• b=「OS ベンダの Web サーバ」

• c=「Q社の Web サーバ」

• d=「R社の Web サーバ」

を登録するのが合理的となります。 -

順不同で良い理由

問題は「bとcとdは順不同」と明記しています。ユーザ定義リストの中では順序依存がないため、3つのURLはいずれの欄に入っても動作上の差異はありません。

誤りやすいポイント

- 「P社のWebサーバ」を入れてしまう

P社はプロキシソフトの更新元ですが、更新通信は“プロキシサーバ自身”が行うため、接続元を「事務サーバなど」に限定したユーザ定義リスト1には不要です。 - 「F社のメール中継サービス」を入れてしまう

メール中継はDMZのメールサーバから行われ、こちらも事務サーバ群とは無関係です。 - 画像閲覧ソフトをクライアントPC専用と誤認する

CAD/CAMシステムなどWindows系サーバにも「R社の画像閲覧ソフト」が必須インストールと定義されており、サーバ側でも更新が必要です。

FAQ

Q: なぜ「ユーザ定義リスト2」に「全て」を登録して拒否するのですか?

A: ユーザ定義リスト2を「拒否」にすることで、リスト1に載っていないあらゆるURLをブロックする“ブラックリスト兼用ホワイトリスト方式”を実現しています。

A: ユーザ定義リスト2を「拒否」にすることで、リスト1に載っていないあらゆるURLをブロックする“ブラックリスト兼用ホワイトリスト方式”を実現しています。

Q: PC向けにはP社提供リストだけで十分なのですか?

A: PCは業務上Web参照が広範囲に及ぶため、ブラックリスト型(項番3)のみで運用し、サーバのような強制ホワイトリストは課していません。

A: PCは業務上Web参照が広範囲に及ぶため、ブラックリスト型(項番3)のみで運用し、サーバのような強制ホワイトリストは課していません。

Q: OSベンダのURLは複数あるがどう登録すればいい?

A: OSベンダが公開する更新ドメイン群をワイルドカードやサブドメイン単位で列挙し、全てユーザ定義リスト1に追加します。

A: OSベンダが公開する更新ドメイン群をワイルドカードやサブドメイン単位で列挙し、全てユーザ定義リスト1に追加します。

関連キーワード: URLフィルタリング、ホワイトリスト、脆弱性修正プログラム、ウイルス定義、コンテンツ改ざん

設問4:

表8中のe〜gに入れる適切な字句を答えよ。

模範解答

e:公開 Web サーバ

f:インターネット

g:全て

解説

解答の論理構成

- 目的の確認

【問題文】の「攻撃者が用意したサーバへのウイルスからの通信を効率よく検出することができ、保存領域の不足が発生しにくくなる」とあるように、DMZ 内の「公開 Web サーバ」が感染した場合に外部へ向かう不審通信を“拒否+ログ取得”で捕捉するルールを追加することが狙いです。 - 送信元 (e) の特定

不審通信を発する主体は感染した「公開 Web サーバ」です。したがって送信元は【問題文】引用のとおり「公開 Web サーバ」となります。 - 宛先 (f) の特定

ウイルスが接続する相手は社外の攻撃者サイトであり、FW-A から見れば全て社外ネットワークです。従って宛先に広い範囲を取る必要があり、表記は既にルール表で用いられている「インターネット」を用います。 - サービス (g) の特定

攻撃コードが用いるプロトコルは HTTP とは限りません。どのポートでも検知できるようにするため、サービス欄は汎用的な「全て」を指定します。 - まとめ

よって e=「公開 Web サーバ」、f=「インターネット」、g=「全て」となります。

誤りやすいポイント

- 「HTTP だけ拒否すれば十分」と考えサービスに「HTTP」を入れてしまう

→ 攻撃は任意ポートを使う可能性があるため「全て」が正解です。 - 宛先を「プロキシサーバ」と誤解

→ 感染 Web サーバは直接外部に出るため宛先は「インターネット」です。 - 送信元を「DMZ」全体にしてしまう

→ 目的は“公開 Web サーバ”に限定した監視なので送信元は個別指定します。

FAQ

Q: ルールを「拒否」にすると正常なアウトバウンド通信が止まりませんか?

A: DMZ の「公開 Web サーバ」は基本的に外部向けアクセスを受け付けるだけで、外向き通信の必要はほぼありません。必要になった際は個別に許可ルールを追加できます。

A: DMZ の「公開 Web サーバ」は基本的に外部向けアクセスを受け付けるだけで、外向き通信の必要はほぼありません。必要になった際は個別に許可ルールを追加できます。

Q: 宛先をサブネットなどで限定しない方が良いのはなぜ?

A: 攻撃者がどの IP を使うか不明なため、網羅的に監視するには「インターネット」として全宛先を対象にするのが合理的です。

A: 攻撃者がどの IP を使うか不明なため、網羅的に監視するには「インターネット」として全宛先を対象にするのが合理的です。

Q: 「ログ取得」を有効にすると容量が心配です。

A: 【問題文】に「保存領域の不足が発生しにくくなる」とあるように、対象通信を “公開 Web サーバ→インターネット” に限定するため、ログ増加は最小限に抑えられます。

A: 【問題文】に「保存領域の不足が発生しにくくなる」とあるように、対象通信を “公開 Web サーバ→インターネット” に限定するため、ログ増加は最小限に抑えられます。

関連キーワード: DMZ, ステートフルファイアウォール、アウトバウンド通信監視、ログ管理、マルウェア検知

設問5:〔専門加工業者へのCADデータの送信方法の検討〕について、(1)〜(4)に答えよ。

(1)図3中及び本文中のhに入れる適切な字句を10字以内で答えよ。

模範解答

h:クライアント

解説

解答の論理構成

- 図3の仕様では、HTTPS利用時に「パスワード認証に加え、a認証を使用することができる。」とあります。HTTPSに追加できる代表的な認証はクライアント証明書を用いたものです。

- 本文でも「HTTPS を使用することにした。また、h認証を使用することにし、h証明書の発行は、商用サービスを使用することにした。」とあり、証明書を発行する主体を言及しています。

- 証明書を利用する認証方式で、ユーザ側(送信者・受信者)が保持する証明書は「クライアント証明書」と呼ばれ、その方式は「クライアント認証」です。

- 公開 Web サーバや電子証明書の一般的な分類では、サーバ証明書は通信相手の真正性を示し、クライアント証明書は利用者本人を識別します。ここで求められているのは後者なので、hに入る語は「クライアント」です。

誤りやすいポイント

- 「サーバ認証」と勘違いしやすい

HTTPS というキーワードからサーバ証明書を想起しがちですが、本文は利用者側を識別する仕組みを求めています。 - 「PKI認証」「電子証明書認証」など曖昧な語を入れてしまう

設問は「h認証」「h証明書」と対になっているため、一語で自然につながる必要があります。 - EV SSLやEV 証明書と混同する

EV SSL はサーバ証明書の拡張検証であり、利用者側を認証するものではありません。

FAQ

Q: クライアント証明書は必ず商用認証局で発行しなければなりませんか?

A: 小規模環境なら社内CAでも発行可能ですが、本文では「商用サービスを使用することにした」と明記されているため、外部の認証局を利用する前提です。

A: 小規模環境なら社内CAでも発行可能ですが、本文では「商用サービスを使用することにした」と明記されているため、外部の認証局を利用する前提です。

Q: クライアント認証を導入すると、送受信者側の操作は複雑になりますか?

A: 証明書のインポート作業は初回のみで、それ以降はブラウザが自動で提示するため日常利用の負担は少ないです。

A: 証明書のインポート作業は初回のみで、それ以降はブラウザが自動で提示するため日常利用の負担は少ないです。

Q: 専用装置にウイルススキャン機能がありますが、社内プロキシでのスキャンは不要になりますか?

A: 装置単体でもスキャンしますが、社内プロキシによる多層防御は依然として有効です。重複しても問題ありません。

A: 装置単体でもスキャンしますが、社内プロキシによる多層防御は依然として有効です。重複しても問題ありません。

関連キーワード: HTTPS, クライアント認証、証明書、ウイルススキャン、アクセス制御

設問5:〔専門加工業者へのCADデータの送信方法の検討〕について、(1)〜(4)に答えよ。

(2)本文中の下線⑥について、利点とは何か。30字以内で述べよ。

模範解答

CAD データ送信時の通信の暗号化が自動的に行われること

解説

解答の論理構成

- 既存の方法の課題

・【問題文】「メールに添付して送付」「復号用のパスワードは、CADデータとは別にメールで送付する」とあり、暗号化は利用者任意の操作に依存しています。 - 専用装置導入後の送信経路

・【問題文】「通信の暗号化が必要であるので、HTTPS を使用することにした」と明記され、Web インタフェース越しにファイルを転送する全区間が TLS で保護されます。 - 利点の抽出

・HTTPS は転送プロトコルに暗号化機能が組み込まれており、利用者は“暗号化→送信→パスワード別送”の手順を意識せずに済みます。

・したがって、誤送信防止やパスワード漏えい防止に加え、「送信経路そのものが自動で暗号化される」ことが専用装置の追加利点です。 - 模範解答の導出

・以上より解答は「CAD データ送信時の通信の暗号化が自動的に行われること」となります。

誤りやすいポイント

- 「HTTPS」は暗号化だけでなく認証も提供しますが、設問が求めるのは“送信時に自動で暗号化される”点です。

- 復号用パスワード不要もメリットですが、問題文に「誤送信の防止や復号用パスワードの漏えい防止以外」と書かれており除外対象です。

- URL 送信方式・上長承認機能など別の機能を利点に挙げると設問の趣旨から外れます。

FAQ

Q: HTTPS を採用すると管理者作業は増えませんか?

A: 専用装置側で証明書を導入する初期設定は必要ですが、その後の運用では利用者が個別に暗号化操作を行う必要がなくなるため、総合的な手間は軽減されます。

A: 専用装置側で証明書を導入する初期設定は必要ですが、その後の運用では利用者が個別に暗号化操作を行う必要がなくなるため、総合的な手間は軽減されます。

Q: メール添付方式でも S/MIME などで暗号化できるのでは?

A: 可能ですが、全利用者に証明書配布や鍵管理が必要になります。専用装置+HTTPS では装置が通信を一括管理するため、利用者側の準備を最小化できます。

A: 可能ですが、全利用者に証明書配布や鍵管理が必要になります。専用装置+HTTPS では装置が通信を一括管理するため、利用者側の準備を最小化できます。

Q: URL 送信方式は誤送信時の影響を軽減できますか?

A: 送信先アドレスの誤入力による通知ミスは起こり得ますが、ファイルは装置内にあり、アクセスには追加認証が必要なので添付ファイル送信より被害を抑えられます。

A: 送信先アドレスの誤入力による通知ミスは起こり得ますが、ファイルは装置内にあり、アクセスには追加認証が必要なので添付ファイル送信より被害を抑えられます。

関連キーワード: HTTPS, TLS, ファイル転送、暗号化、認証

設問5:〔専門加工業者へのCADデータの送信方法の検討〕について、(1)〜(4)に答えよ。

(3)本文中の下線⑦の通信を二つ挙げ、それぞれ50字以内で述べよ。

模範解答

・メールサーバを経由した F社のメールサービスのサーバへの SMTP 通信

・プロキシサーバを経由した P社提供リストにないサーバへの FTP, HTTP 及び HTTPS通信

解説

解答の論理構成

- 下線⑦は「ウイルスの活動によるPCからインターネットへの通信のうち、止めることはできないがログの分析によって検出できる通信」を二つ挙げる設問です。

- まずビジネス上どうしても必要な通信であれば「止めることはできない」条件を満たします。該当する代表例はメールとWebアクセスです。

- メール系通信

- PCが送信したメールはDMZの「メールサーバ」を経由して「F社のメール中継サービスのサーバ」に配送されます。

- 「表2 FW-Aのフィルタリングルール」の項番「3」には

送信元 「メールサーバ」/宛先 「F社 1)」/サービス 「SMTP」/動作 「許可」/ログ 「取得する」

とあります。ここで“取得する”ので「ログの分析によって検出できる」条件も充足します。

- Webアクセス系通信

- PCは「表2」項番「6」で「プロキシサーバ」へ「代替 HTTP」(ポート8080)を発し、プロキシは項番「7」で「インターネット」に対し「FTP, HTTP, HTTPS」を発信できます。どちらのルールも“取得する”です。

- さらにプロキシでは「表5 URL制御ルール」で「P社提供リスト」記載URLのみ拒否しており、リストに載っていないURL宛ては許可されます。従ってウイルスが未登録サーバへ接続しても通信は通過し、ログには残ります。

- 以上より、

・「メールサーバを経由した F社のメールサービスのサーバへの SMTP 通信」

・「プロキシサーバを経由した P社提供リストにないサーバへの FTP, HTTP 及び HTTPS 通信」

が「止められないがログで検出できる」通信として妥当になります。

誤りやすいポイント

- POP3を選ぶミス

POP3はPC→メールサーバ間(社内)でありインターネットには出ていないため設問条件外です。 - プロキシを介さない直接HTTP通信を選ぶミス

表2ではPC→インターネット直接HTTPは「拒否」なので「止めることはできない」に該当しません。 - 「P社提供リストにあるURL」を挙げるミス

これは拒否されるので「止められない」という条件に合致しません。 - FWログではなくプロキシログだけを根拠にするミス

設問では“ログの分析”とありFWログも取得されるケースを踏まえる必要があります。

FAQ

Q: なぜSMTPではなくSMTPS(465)やSubmission(587)を例示しないのですか?

A: 「表2」項番「2」「3」に該当する記載サービスは「SMTP」のみであり、他ポートは許可設定がありません。業務で使用実績のある通信としてSMTPを選定しています。

A: 「表2」項番「2」「3」に該当する記載サービスは「SMTP」のみであり、他ポートは許可設定がありません。業務で使用実績のある通信としてSMTPを選定しています。

Q: プロキシ経由通信を止められないのはなぜですか?

A: OS更新・ウイルス定義ファイル取得・業務サイト閲覧など日常業務がHTTP/HTTPS/FTPに依存するためです。遮断すると業務継続性が損なわれます。

A: OS更新・ウイルス定義ファイル取得・業務サイト閲覧など日常業務がHTTP/HTTPS/FTPに依存するためです。遮断すると業務継続性が損なわれます。

Q: プロキシサーバのURLフィルタリングを強化すれば止められるのでは?

A: 「P社提供リスト」にない新たな悪性サイトはリスト反映まで時間差があります。したがって未知サイトへの通信は通過し、完全な遮断は困難です。

A: 「P社提供リスト」にない新たな悪性サイトはリスト反映まで時間差があります。したがって未知サイトへの通信は通過し、完全な遮断は困難です。

関連キーワード: SMTP, URLフィルタリング、ステートフルパケットフィルタ、ログ分析、プロキシサーバ

設問5:〔専門加工業者へのCADデータの送信方法の検討〕について、(1)〜(4)に答えよ。

(4)本文中の下線⑧の通信を、35字以内で述べよ。

模範解答

プロキシサーバを経由しないインターネット上のサーバへの通信

解説

解答の論理構成

- 【問題文】は、⑧を「ウイルスの活動によるPCからインターネットへの通信のうち、止めることはできるがログを分析しても検出できない通信」と定義しています。

- PC は通常、表2の項番6「PC, 事務サーバ、設計管理サーバ、CAD/CAM システム → プロキシサーバ/代替 HTTP/許可/取得する」により Web アクセスを プロキシサーバ経由で行います。ここではログが取得されるため、通信内容を後から分析できます。

- ところが PC が プロキシサーバを利用せずに外部 Web サーバへ直接 HTTP などでアクセスした場合、FW-A では表2の項番10「全て → 全て/全て/拒否/取得しない」に該当し、通信は遮断されますがログは残りません。

- したがって「止めることはできる(項番10で拒否)」一方で「ログを分析しても検出できない(取得しない)」という条件に合致するのは、 プロキシサーバを経由しない PC からインターネット上のサーバへの通信 です。

誤りやすいポイント

- 「拒否=必ずログ取得」と思い込み、項番10が「取得しない」であることを見落とす。

- 項番6の許可ログと混同し、「プロキシ経由通信」を⑧と誤答する。

- ⑦と⑧を逆に解釈し、「止められないが検出できる通信」をここで答えてしまう。

FAQ

Q: なぜ ICMP や特殊ポートの通信ではないのですか?

A: 表2項番10はサービスに「全て」と記載されており、HTTP/HTTPS を含む全通信を拒否します。代表例として分かりやすい HTTP を挙げましたが、ポイントは「プロキシを通らず FW-A の項番10で拒否される通信」であることです。

A: 表2項番10はサービスに「全て」と記載されており、HTTP/HTTPS を含む全通信を拒否します。代表例として分かりやすい HTTP を挙げましたが、ポイントは「プロキシを通らず FW-A の項番10で拒否される通信」であることです。

Q: FW-A のログ設定を変更すれば⑧は検出可能になりますか?

A: はい。項番10を「取得する」に変更すれば検出できますが、【問題文】にあるとおり「保存領域の不足」が理由で現状は実施していません。

A: はい。項番10を「取得する」に変更すれば検出できますが、【問題文】にあるとおり「保存領域の不足」が理由で現状は実施していません。

Q: PC 側のパーソナルファイアウォールで直接通信を止めればよいのでは?

A: それも有効ですが、設問は D 社ネットワーク構成での分類を求めています。PC だけで完全に制御できないケースを想定し、FW-A の挙動を基準に整理しています。

A: それも有効ですが、設問は D 社ネットワーク構成での分類を求めています。PC だけで完全に制御できないケースを想定し、FW-A の挙動を基準に整理しています。

関連キーワード: ファイアウォール、プロキシサーバ、ログ管理、パケットフィルタリング