情報処理安全確保支援士 2015年 秋期 午後2 問01

シンクライアント技術を利用したマルウェア対策に関する次の記述を読んで、設問1~5に答えよ。

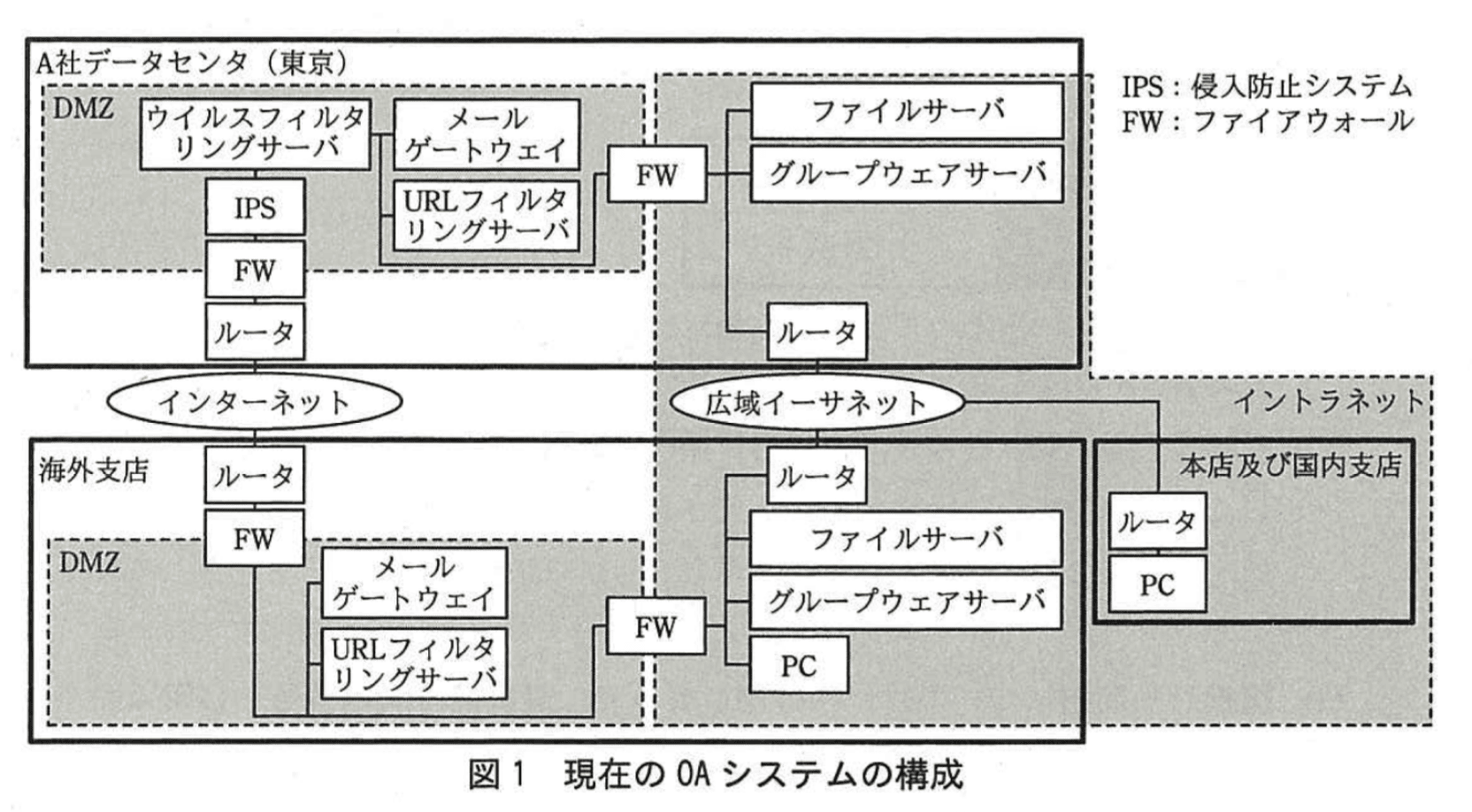

A社は、従業員数20,000名の金融機関である。A社では、これまで、本店、国内支店及び海外支店で働く従業員間の情報共有、電子メール(以下、メールという)の送受信及びインターネット上のWebサイトアクセスのための環境を整備してきた。現在のPC、サーバ及びネットワーク(以下、OAシステムという)の構成を図1に示す。

PCには、クライアントアプリケーションソフトウェア(以下、クライアントアプリケーションという)としてWebブラウザ、グループウェアクライアント、オフィスソフトウェア及びPDFリーダが導入されている。グループウェアサーバは、メールサーバの機能ももっている。利用者は、グループウェアクライアントを利用して情報共有及びメールの送受信を行うことができる。ウイルスフィルタリングサーバは、HTTP通信及びSMTP通信においてファイルのウイルススキャンを行い、ウイルスが検出された場合は、直ちに当該通信を遮断し、ファイルを送受信した従業員と情報システム部の管理者に警告メッセージを送信する。URLフィルタリングサーバは、業務上必要がないWebサイトへのアクセスを禁止する。

A社は、情報システムのセキュリティ管理の強化及びコストの削減のために、本店及び全支店のPCをシンクライアント(以下、TCという)端末に段階的に移行し、A社データセンタ(東京)内にサーバを集約することにした。

〔マルウェア対策の要件〕

TC端末への移行及びサーバの集約に当たり、情報セキュリティ管理部は、情報システム部に対して、近年重大な脅威となっているマルウェア感染による情報漏えいについて対策を求めた。情報セキュリティ管理部が想定した、マルウェアによる情報漏えいのシナリオは次のとおりである。

(1)計画立案段階

・攻撃者が、A社従業員のメールアドレス、職場関連の情報を収集する。

(2)攻撃準備段階

・攻撃者が、収集した情報を差出人やメール件名に使って、従業員がだまされやすい文面のメールを作成する。

・攻撃者が、C&C(Command and Control)サーバを準備する。

(3)初期潜入段階

・攻撃者が、メールを従業員に送信する。

・メールの添付ファイル又は本文中のURLを従業員に開かせることによって、マルウェアを実行させる。

(4)基盤構築段階

・マルウェアが、C&CサーバのIPアドレスを用いて、C&Cサーバとの通を開始する。

(5)目的遂行段階

・マルウェアが、ファイルサーバ又はグループウェアサーバから機密情報を含んだファイル(以下、機密ファイルという)を盗み出す。

・マルウェアが、盗み出した機密ファイルをC&Cサーバから指示されたインターネット上のサーバに送信する。

情報セキュリティ管理部は、マルウェアによってファイルサーバとグループウェアサーバ上の機密ファイルが、インターネット上のサーバに送信されることを防ぐために、情報漏えいのシナリオを踏まえた次の対策を新しいOAシステムの要件とした。

(1) マルウェア感染対策(初期潜入段階に対する対策)

要件1. PC及び各サーバにおいてウイルス対策ソフトを利用する。

要件2. ウイルスフィルタリングサーバによって、受信メールの添付ファイル及びWebサイトからダウンロードしたファイルに対するウイルススキャンを行う。

(2) マルウェア感染後の情報漏えい対策(基盤構築段階及び目的遂行段階に対する対策)

要件3. 認証プロキシサーバを新設し、利用者IDとパスワードによる利用者認証及びアクセスログの取得を行う。インターネット上のWebサイトへのアクセスは、必ず認証プロキシサーバを経由させる。

要件4. 基盤構築段階及び目的遂行段階で利用される通信を禁止する。

情報システム部のZ部長は、部下のYさんに、要件1~4を考慮したOAシステムの設計を行い、情報セキュリティ管理部のレビューを受けるよう指示した。

〔新しいOAシステムの設計〕

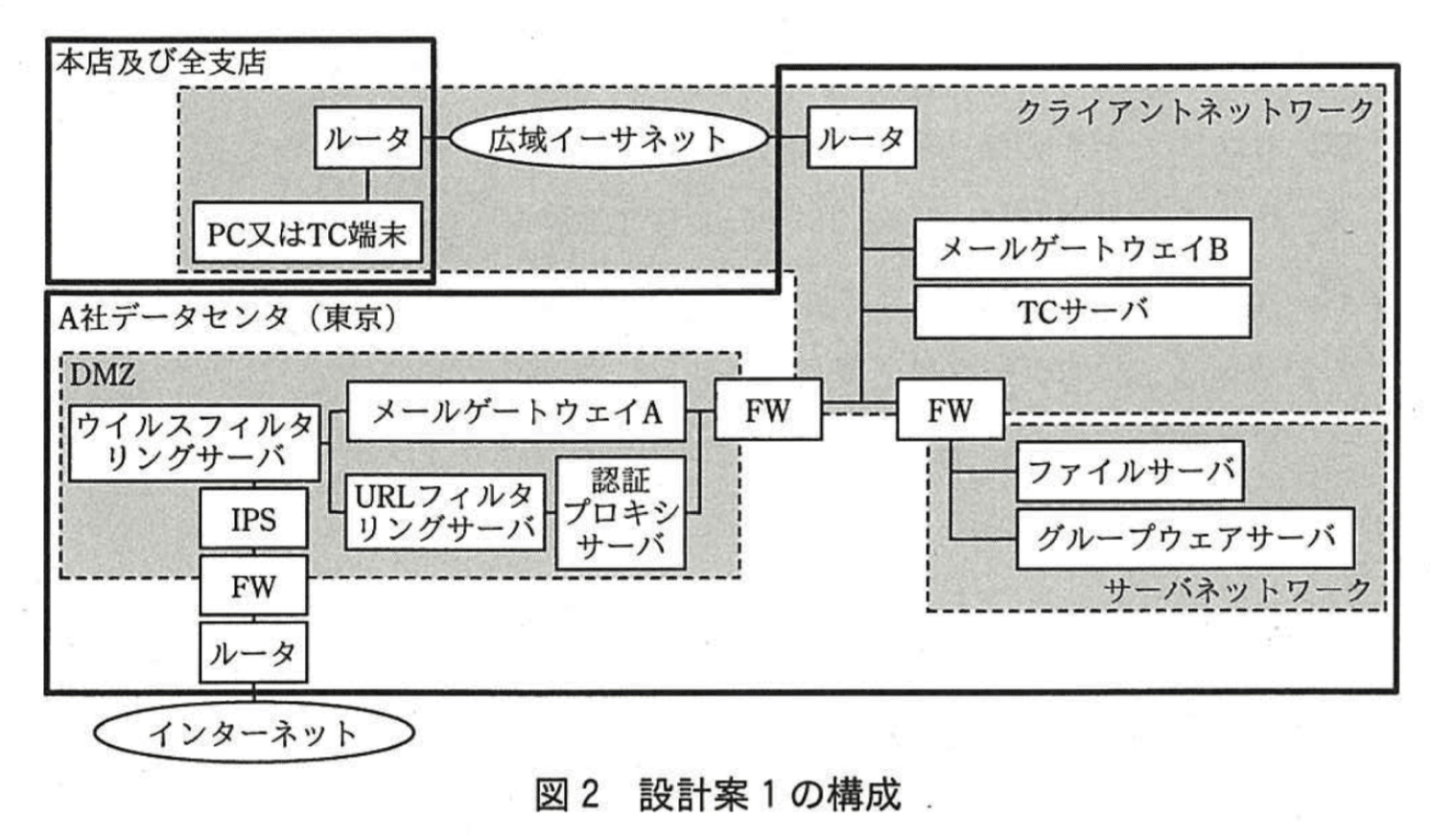

Yさんは、新しいOAシステムの設計案(以下、設計案1という)を作成した。設計案1の構成を図2に、設計案1における通信を表1に、それぞれ示す。

設計案1の概要は、次のとおりである。

・ネットワークを複数のネットワークに分け、FWでネットワーク間の通信を制限する。

・TCには、OS及びクライアントアプリケーションを複数の利用者で共有する、画面転送型又はサーバベース方式と呼ばれる方式を採用する。

・TCサーバのOS上で、クライアントアプリケーションが稼働する。

・PCにはビューア(TC端末の機能を提供するソフトウェア)を導入するが、その後、本店及び支店ごとに段階的にPCからTC端末へ移行する。

・TC端末及びビューアからTCサーバまでの間は、TCサーバ製品独自のプロトコルで通信し、次のデータを送受信する。

- デスクトップ及びTCサーバ上で動作するクライアントアプリケーションの画面

- キーボード、マウスの操作情報

・認証プロキシサーバは、利用者IDとパスワードによる利用者認証を行う。次のいずれかの利用者認証の方式を選択できるが、方式2を選択する。

方式1. 利用者がWebブラウザを起動するたびに認証する。

方式2. 認証が成功すると、設定された時間が経過するまでは、クライアントのIPアドレスによって認証済みの利用者とみなす。

新しいOAシステムは、次のように動作する。

・TC端末又はビューアを起動してTCサーバにログオンすると、TCサーバが提供するデスクトップが表示される。デスクトップには、各クライアントアプリケーションを起動するためのアイコンがある。

・アイコンをクリックすると、クライアントアプリケーションがTCサーバのOS上の一つのプロセスとして起動する。TCサーバには、仮想IPアドレスプール(クライアントアプリケーションのプロセスが利用する仮想IPアドレスの範囲)が定義されている。クライアントアプリケーションのプロセスは、仮想IPアドレスプールの中から他のプロセスで利用されていない仮想IPアドレスを一つ選択して利用する。クライアントアプリケーションのプロセスが終了すると、当該プロセスで利用されていた仮想IPアドレスは解放され、他のプロセスが起動したときに再利用される。

・グループウェアクライアントの画面で受信メールの添付ファイルのアイコンをクリックすると、当該ファイルが開かれる。このとき、グループウェアクライアントは、グループウェアクライアントの実行環境であるTCサーバの作業フォルダに、グループウェアサーバから添付ファイルをダウンロードし、OSの設定でファイルタイプに関連付けられたクライアントアプリケーションを起動する。

・Webブラウザ上でクリックしたリンクが、OSの設定でファイルタイプごとに関連付けられたインターネット上のファイルへのリンクであった場合、Webブラウザは、インターネット上のWebサーバからWebブラウザの実行環境であるTCサーバ上の作業フォルダに当該ファイルをダウンロードし、該当するクライアントアプリケーションを起動する。

・各従業員には、TCサーバの設定によって、ファイルサーバのフォルダが一つずつ割り当てられている。クライアントアプリケーションの画面からファイル保存の操作を行うと、保存先を選択する画面にDドライブとしてそのフォルダが表示される。Dドライブを保存先に選択すると、当該ファイルが、クライアントアプリケーションが稼働しているTCサーバからファイルサーバに転送される。

〔マルウェア対策を考慮した修正〕

Yさんが設計案1について情報セキュリティ管理部のレビューを受けたところ、次の3点が指摘された。

指摘1. 要件2のウイルススキャンが行われない場合がある。要件2を満たすように対策を強化する必要がある。

指摘2. 要件3の認証プロキシサーバの方式選択について、方式2では要件3を満たせない。方式1を選択すべきである。

指摘3. FW及びIPSによる通信の制限だけでは要件4を満たしていない。対策を追加する必要がある。

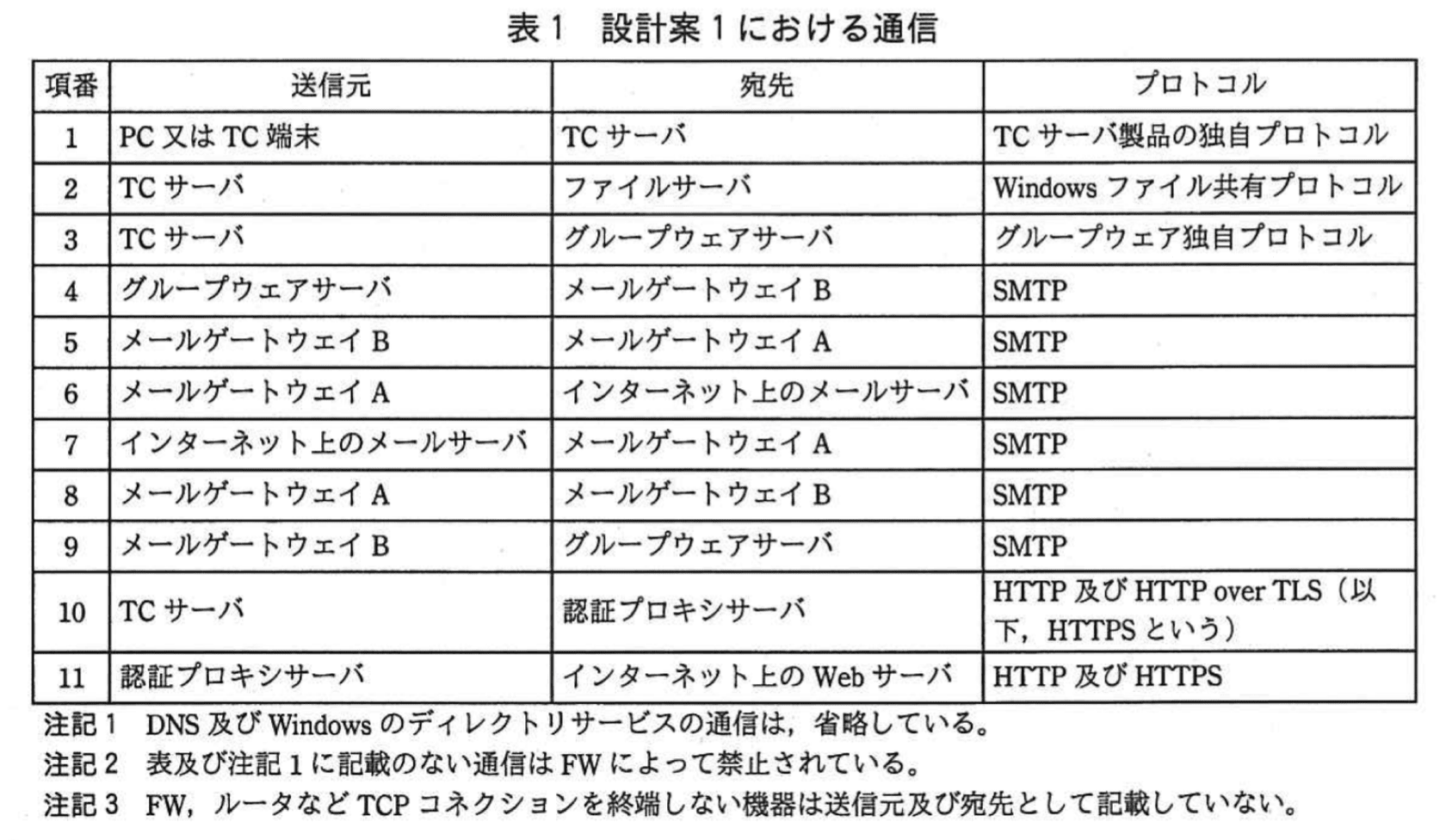

Yさんは、情報セキュリティ管理部の指摘を反映した修正案(以下、設計案2という)を作成し、情報セキュリティ管理部とZ部長の承認を得た。設計案2では、TCサーバを、用途によってオフィス環境用TCサーバ(以下、OA用TCサーバという)とインターネットアクセス用TCサーバ(以下、IA用TCサーバという)に分けている。また、本店及び全支店でのメールによるファイル送信及びインターネット上のWebサイトへのファイルアップロードを、情報漏えい防止サーバ(以下、DLPサーバという)を使って制限する対策を追加している。DLPサーバの仕組みは次のとおりである。

・HTTP通言及びSMTP通でインターネットに送信されるファイルに、住所、氏名、電話番号又は機密、個人情報などの区分を示す文字列が含まれていないかを検査する。

・機密や個人情報に該当すると判断した場合は、通を遮断し、ファイル送信を行った従業員と情報システム部の管理者に告メッセージを送る。

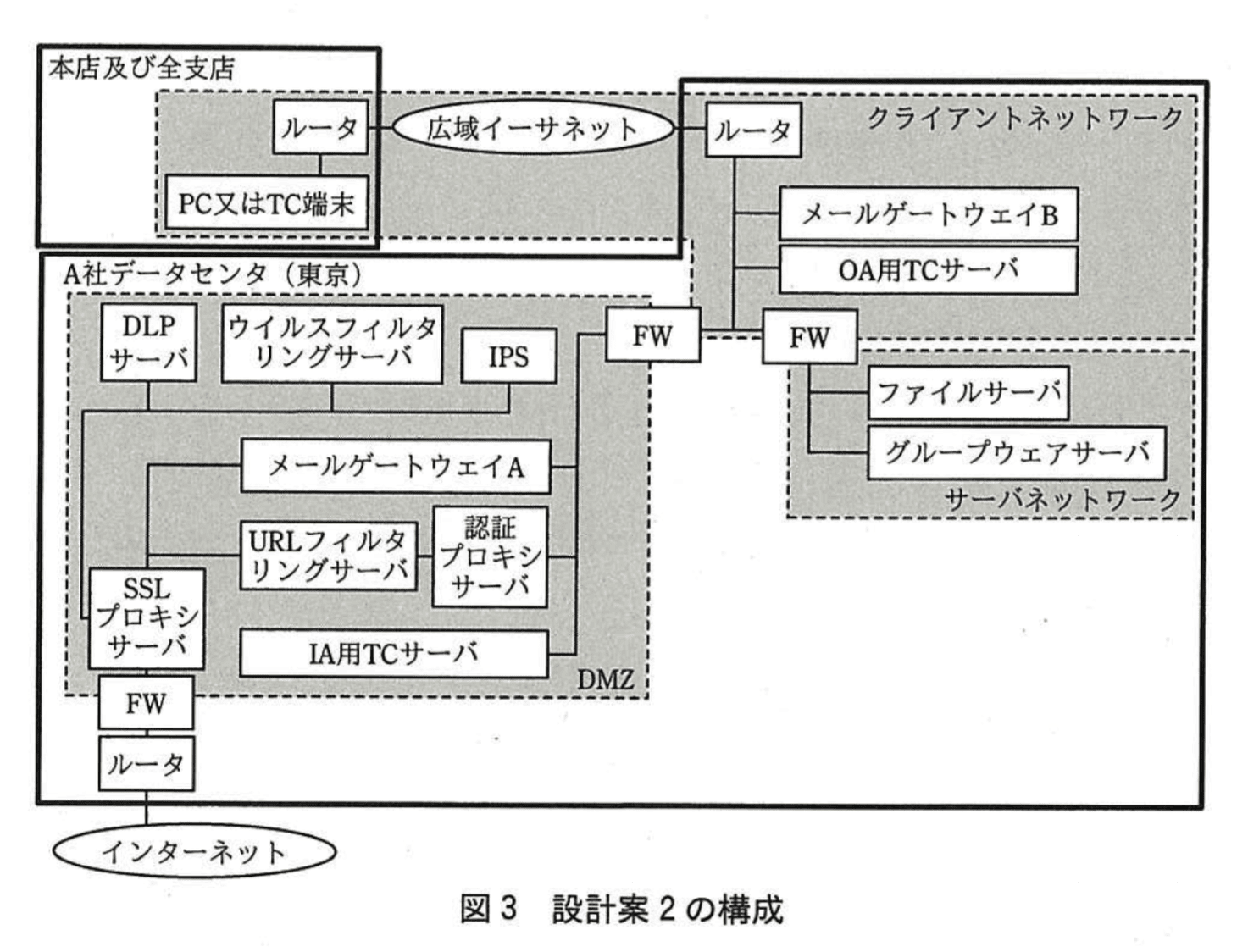

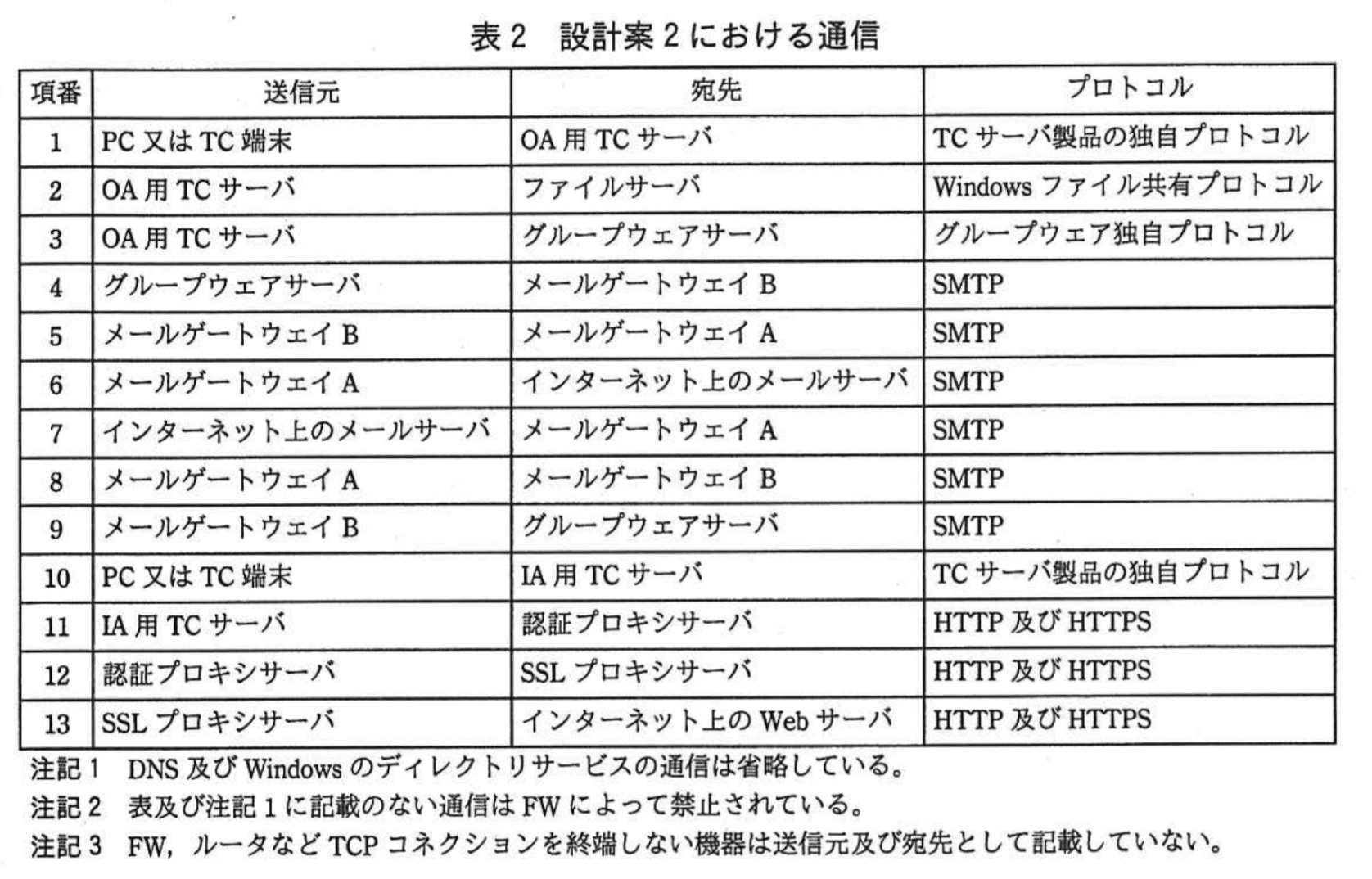

設計案2の構成を図3に、設計案2における通信を表2に、それぞれ示す。

設計案2において、利用者が受信メール中のURLをクリックした場合、OA用TCサーバ上でWebブラウザが起動されるが、当該URLへのアクセスは失敗する。OA用TCサーバ及びIA用TCサーバの作業フォルダ中のファイルは、定期的に削除される。SSLプロキシサーバは、HTTPS通信の復号及び再暗号化に用いられる。

〔業務要件を踏まえた再修正〕

A社は、一部の国内支店において新しいOAシステムの試行運用を開始した。試行運用は成功し、A社は新しいOAシステムを本店及び全支店に展開することを決めた。展開に先立ち、情報システム部が本店及び全支店に新しいOAシステムについて説明したところ、海外支店Xから、他の金融機関との共同融資業務及び幹事業務のために、PC及び支店固有のインターネット接続回線を継続利用したいという要望が上がった。その業務とは、オンラインストレージとメールを使って、複数の金融機関との間で、融資案件の情報を共有し、参加する金融機関の募集を行うというものである。業務の具体的な内容は次のとおりである。

(1)共同融資業務

a.融資案件の幹事の金融機関から、融資案件に対する融資依頼のメールが送られてくる。オンラインストレージ上には当該融資案件に関するファイル(以下、案件ファイルという)が置かれており、メールにそれら案件ファイルのリストを含むページのURLが含まれている。

b. 融資依頼のメール中のURLをクリックしてリストにアクセスする。

c. リストから案件ファイルを選択し、ファイルサーバにダウンロードする。

d. 融資案件に融資する場合、幹事の金融機関に対して、返信メールで、参加表明と融資額を連絡する。

(2)幹事業務

e. オフィスソフトウェアを使って案件ファイルを作成し、ファイルサーバに保存する。

f. ファイルサーバからオンラインストレージに案件ファイルをアップロードする。

g. 他の金融機関宛ての融資依頼のメールを作成し、オンラインストレージ上の案件ファイルのリストを含むページのURLを、Webブラウザの画面からメール中にコピーして貼り付ける。

h. 融資依頼のメールを送信する。

1融資案件当たりの案件ファイルの合計サイズは、最大500Mバイトである。海外支店Xでは、業務の最繁時間帯の9:00~10:00の間、100名の従業員が、1名当たり最大3件の共同融資業務を行っており、この業務スピードを維持する必要がある。融資案件への融資会社募集は、必要な資金が集まった時点で打ち切られ、幹事の金融機関によって融資先及び融資元との間の契約手続が開始されることから、利益率、リスクが好条件の案件ほど参加表明と融資額を早く連絡する必要がある。幹事業務は、9:00~10:00の間は行われない。

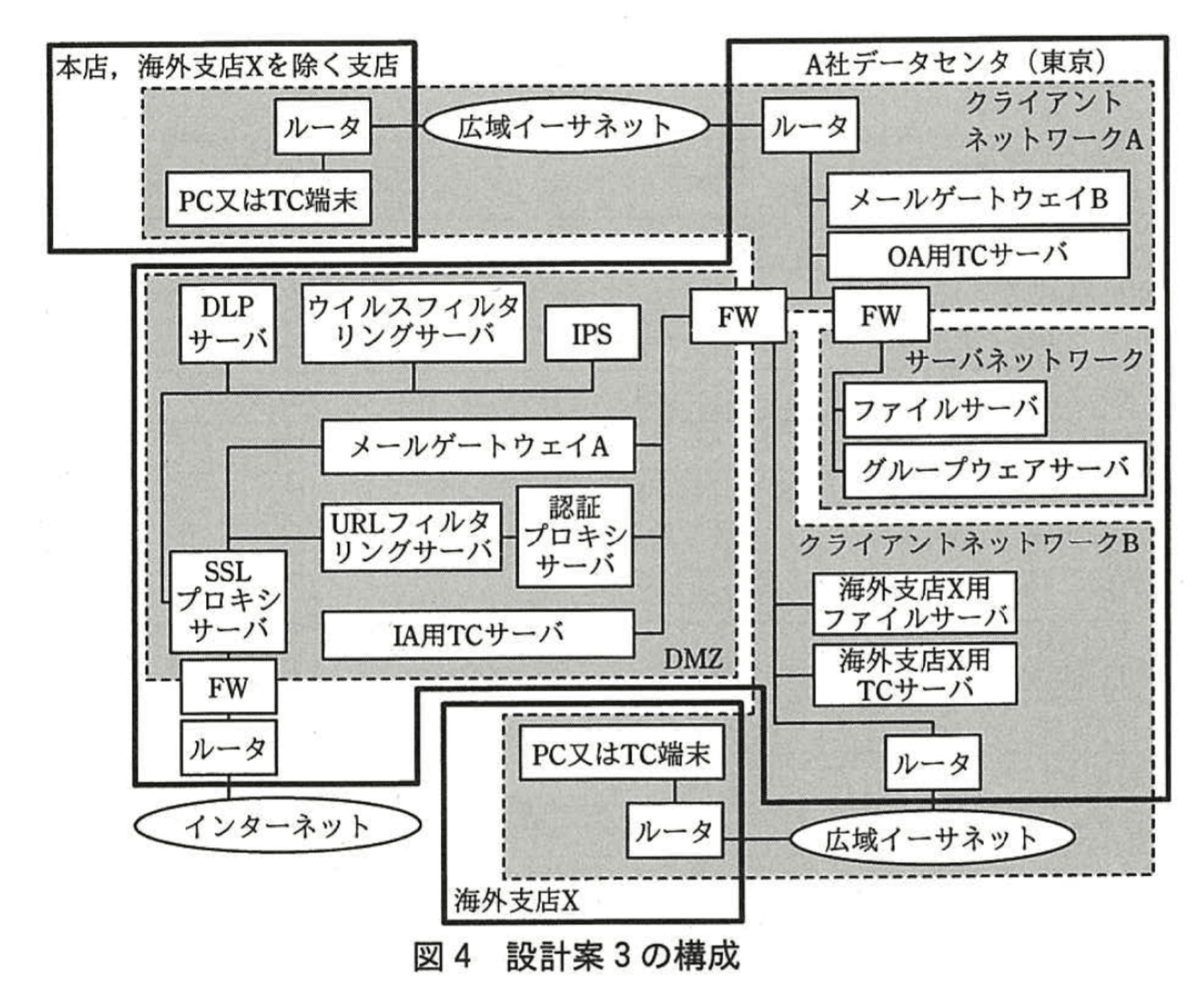

Yさんは、マルウェア対策に加えて海外支店Xにおいて他の金融機関との共同融資業務及び幹事業務を可能にする修正案(以下、設計案3という)を作成した。設計案3では、海外支店X専用に、ファイルサーバ及びTCサーバが追加されている。

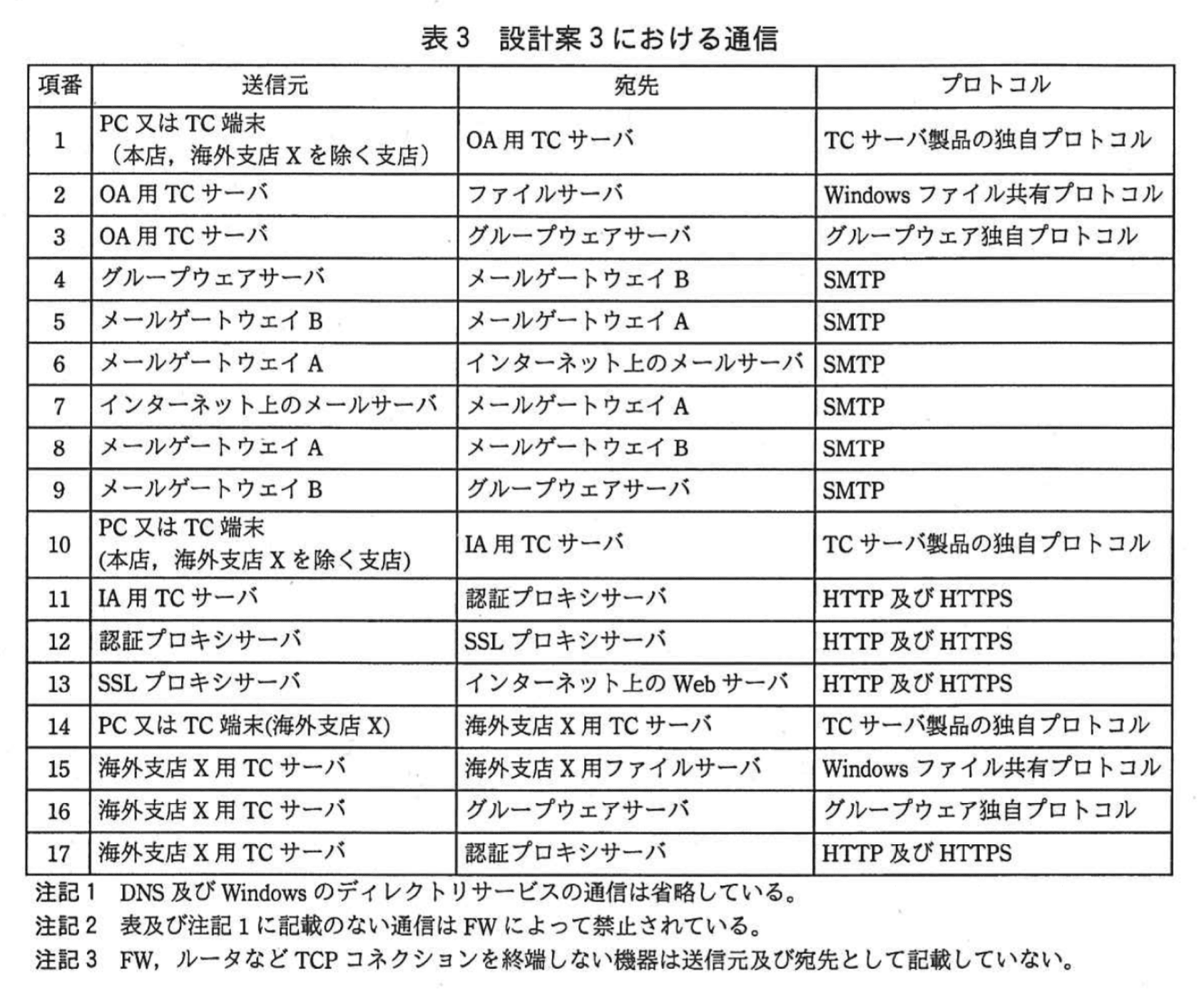

設計案3の構成を図4に、設計案3における通信を表3に、それぞれ示す。

〔パフォーマンス検証〕

Yさんは、設計案3について、情報セキュリティ管理部とZ部長の承認を得た後、海外支店Xに対して説明会を開いた。海外支店Xは、設計案3が共同融資業務での業務スピード維持に必要なパフォーマンス要件を満たせるのかどうかについて検証を求めた。

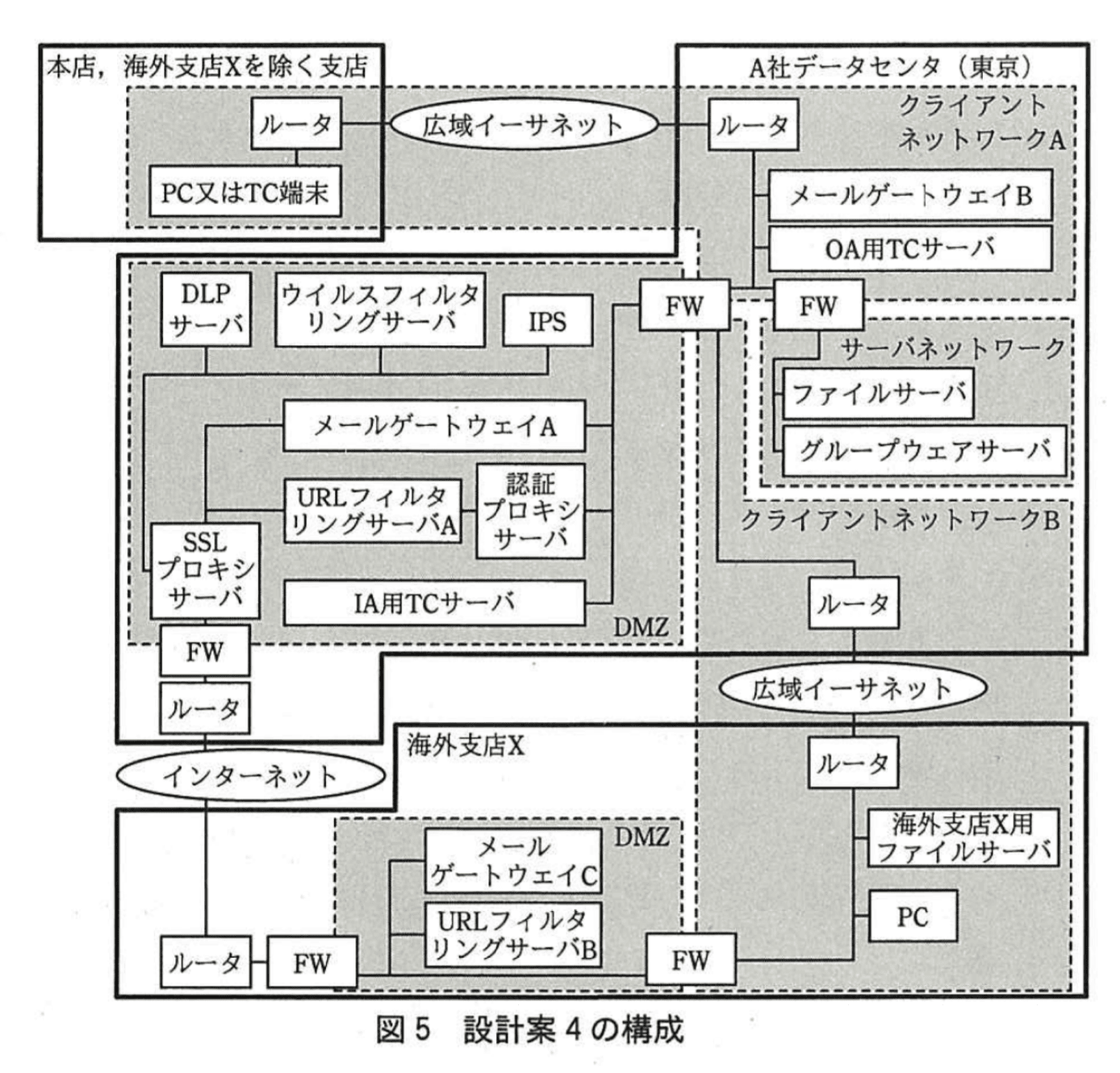

Yさんが試算したところ、パフォーマンス要件を満たすには、インターネット接続回線の帯域幅を確保するために大きなコストが必要になることが判明した。Yさんは、海外支店Xについては例外的に、TC端末に移行せずに、システム運用とセキュリティ管理も含めてPC及び支店固有のインターネット接続回線を図1の現状のまま継続利用せざるを得ないと結論付けた。Yさんは、設計案3を更に修正した設計案(以下、設計案4という)を作成し、その内容と修正理由を情報セキュリティ管理部とZ部長に説明した。設計案4の構成を図5に示す。

情報セキュリティ管理部とZ部長は、海外支店Xのインターネット接続におけるセキュリティ対策について、次の二つを条件として、設計案4を承認した。

・①他の支店と同等の技術的対策を行うこと

・新しいOAシステムは、国内、海外ともに情報システム部が構築、運用及びセキュリティ管理を行い、情報セキュリティ管理部がセキュリティ管理状況を定期的に監査すること

A社は、条件を満たすように見直した設計案4に基づき、新しいOAシステムの本格運用を開始した。

設問1:〔新しいOAシステムの設計〕について、(1)、(2)に答えよ。

(1)設計案1について、次の(a)〜(c)の場面で利用される全ての通信を、それぞれ表1中の項番で答えよ。

(a) 本店のTC端末を利用して、グループウェアサーバ上のファイルをファイルサーバに転送する。

(b) インターネットからA社にメールが届き、そのメールを国内支店のTC端末を利用して閲覧する。

(c) 海外支店のPCを利用して、インターネット上のWebサイトにアクセスする。

模範解答

(a):1, 2, 3

(b):1, 3, 7, 8, 9

(c):1, 10, 11

解説

解答の論理構成

- 【問題文】の「TC端末及びビューアからTCサーバまでの間は、TCサーバ製品独自のプロトコルで通信」より、TC端末・PCが操作するたびに表1「項番1 送信元『PC又はTC端末』―宛先『TCサーバ』」が必ず発生します。

- (a)では「グループウェアサーバから添付ファイルをダウンロードし…ファイルサーバに転送」と記載されています。

・ダウンロードは表1「項番3 送信元『TCサーバ』―宛先『グループウェアサーバ』」

・ファイル保存は表1「項番2 送信元『TCサーバ』―宛先『ファイルサーバ』」

したがって①②③すべてを用いるので「1, 2, 3」となります。 - (b)は「インターネット上のメールサーバ」から届いたメールを閲覧する流れです。

①受信:表1「項番7『インターネット上のメールサーバ』→『メールゲートウェイA』」

②社内搬送:表1「項番8『メールゲートウェイA』→『メールゲートウェイB』」

③グループウェア格納:表1「項番9『メールゲートウェイB』→『グループウェアサーバ』」

④閲覧動作:表1「項番3『TCサーバ』→『グループウェアサーバ』」でメール本文を取得

⑤画面転送:前述の「項番1」

これを項番順に並べると「1, 3, 7, 8, 9」です。 - (c)は「海外支店のPCを利用して、インターネット上のWebサイトにアクセス」する場面です。

・PCはTC端末同様にサーバベース方式を採用しているため、まず「項番1」でTCサーバに接続します。

・Webブラウザ(TCサーバ上で稼働)が外部へ出る際は「必ず認証プロキシサーバを経由させる」とあるので「項番10 送信元『TCサーバ』―宛先『認証プロキシサーバ』」が発生します。

・認証プロキシサーバはインターネット上のWebサーバと「項番11 HTTP及びHTTPS」で通信します。

以上より「1, 10, 11」となります。

誤りやすいポイント

・PC利用時でもアプリはTCサーバ上で実行される点を忘れ、項番1を落とすミス。

・メール経路で「メールゲートウェイA」と「メールゲートウェイB」の順序を逆に読み取り、項番8→7としてしまう混同。

・Webアクセスで「TCサーバ→Webサーバ」を直接結んでしまい、認証プロキシ(項番10)を抜かしてしまう誤答。

・メール経路で「メールゲートウェイA」と「メールゲートウェイB」の順序を逆に読み取り、項番8→7としてしまう混同。

・Webアクセスで「TCサーバ→Webサーバ」を直接結んでしまい、認証プロキシ(項番10)を抜かしてしまう誤答。

FAQ

Q: 項番は昇順で書かないと減点になりますか?

A: 問題文は「全ての通信を…項番で答えよ」としているため、通常は重複なく列挙されていれば順序は評価対象外です。ただし模範解答に合わせて昇順に並べる方が安全です。

A: 問題文は「全ての通信を…項番で答えよ」としているため、通常は重複なく列挙されていれば順序は評価対象外です。ただし模範解答に合わせて昇順に並べる方が安全です。

Q: (b)でTCサーバ→ファイルサーバ(項番2)が含まれないのはなぜですか?

A: メールを閲覧するだけならファイル保存は行われないため、ファイルサーバとの通信は発生しません。

A: メールを閲覧するだけならファイル保存は行われないため、ファイルサーバとの通信は発生しません。

Q: (c)でPCが直接HTTP通信しない理由は?

A: 【問題文】に「インターネット上のWebサイトへのアクセスは、必ず認証プロキシサーバを経由させる」とあるため、HTTP/HTTPSはTCサーバ→認証プロキシ→Webサーバの経路に限定されています。

A: 【問題文】に「インターネット上のWebサイトへのアクセスは、必ず認証プロキシサーバを経由させる」とあるため、HTTP/HTTPSはTCサーバ→認証プロキシ→Webサーバの経路に限定されています。

関連キーワード: シンクライアント、プロキシサーバ、ウイルススキャン、SMTP, HTTP

設問1:〔新しいOAシステムの設計〕について、(1)、(2)に答えよ。

(2)設計案1において、受信メールの添付ファイルを海外支店のTC端末から開いてマルウェアに感染した場合、マルウェアはどの構成要素上で動作するか。図2中の用語で答えよ。また、その後、マルウェアがファイルサーバ上のファイル及びグループウェアサーバ上のファイルを盗み出してインターネット上のWebサーバに送信するのに利用する全ての通信を、表1中の項番で答えよ。

模範解答

構成要素:TCサーバ

通信:2, 3, 10, 11

解説

解答の論理構成

-

添付ファイルが実行される場所

- 問題文は「グループウェアクライアントは、グループウェアクライアントの実行環境であるTCサーバの作業フォルダに、グループウェアサーバから添付ファイルをダウンロードし、OSの設定でファイルタイプに関連付けられたクライアントアプリケーションを起動する」と記載しています。

- したがって、マルウェアが仕込まれた添付ファイルを開いた場合、そのプロセスはTCサーバ上で実行されます。

- よって「構成要素」は図2中の「TCサーバ」です。

-

機密ファイルを盗み出すまでの通信

① ファイルサーバへのアクセス- 表1 項番2「TCサーバ → ファイルサーバ Windowsファイル共有プロトコル」は、TCサーバ上のアプリケーションがファイルサーバ上のデータを読み書きする経路です。

② グループウェアサーバへのアクセス - 表1 項番3「TCサーバ → グループウェアサーバ グループウェア独自プロトコル」は、メール添付や共有文書などグループウェア領域のファイル取得に使われます。

③ インターネットへの流出経路 - TCサーバは直接インターネットへは出られず、表1 項番10「TCサーバ → 認証プロキシサーバ HTTP及びHTTPS」を通過する必要があります。

- 認証プロキシサーバは次に表1 項番11「認証プロキシサーバ → インターネット上のWebサーバ HTTP及びHTTPS」で外部Webサーバへ中継します。

以上より、マルウェアが利用できる全通信は「2, 3, 10, 11」です。

- 表1 項番2「TCサーバ → ファイルサーバ Windowsファイル共有プロトコル」は、TCサーバ上のアプリケーションがファイルサーバ上のデータを読み書きする経路です。

誤りやすいポイント

- 「画面が表示される=実行環境」と誤解し、マルウェアがTC端末側で動くと思い込む。実際の実行環境はTCサーバです。

- 表1 項番1(TC端末↔TCサーバ)を含めてしまうミス。画面転送プロトコルはファイル窃取にも外部送信にも使われません。

- 認証プロキシサーバ経由通信を1本とみなして「10だけ」または「11だけ」を答える誤答。必ず2段階の通信が必要です。

FAQ

Q: TCサーバ内でプロセスごとに仮想IPアドレスが割り当てられるとありますが、通信選定に影響しますか?

A: 影響しません。仮想IPは同じTCサーバ上に属するため、表1の「TCサーバ」が送信元になる事実は変わりません。

A: 影響しません。仮想IPは同じTCサーバ上に属するため、表1の「TCサーバ」が送信元になる事実は変わりません。

Q: 認証プロキシサーバがあるのになぜマルウェアは外部送信できるのですか?

A: 設計案1では「要件3. 認証プロキシサーバ…インターネット上のWebサイトへのアクセスは、必ず認証プロキシサーバを経由させる」のみで、マルウェアが正規のHTTP/HTTPSを使えばFWでは遮断できません。

A: 設計案1では「要件3. 認証プロキシサーバ…インターネット上のWebサイトへのアクセスは、必ず認証プロキシサーバを経由させる」のみで、マルウェアが正規のHTTP/HTTPSを使えばFWでは遮断できません。

Q: URLフィルタリングサーバは外部送信を止められませんか?

A: URLフィルタリングサーバは「業務上必要がないWebサイトへのアクセスを禁止」しますが、マルウェアがC&Cサーバ等をホワイトリストに偽装するケースは想定外のため、設計案1のままでは漏えいを防げません。

A: URLフィルタリングサーバは「業務上必要がないWebサイトへのアクセスを禁止」しますが、マルウェアがC&Cサーバ等をホワイトリストに偽装するケースは想定外のため、設計案1のままでは漏えいを防げません。

関連キーワード: シンクライアント、画面転送方式、認証プロキシ、ウイルススキャン、ファイアウォール

設問2:〔マルウェア対策を考慮した修正〕について、(1)〜(5)に答えよ。

(1)指摘1について、ウイルススキャンが行われないのはどのような場合か。二つ挙げ、それぞれ25字以内で述べよ。

模範解答

①:通信が暗号化されている場合

②:ファイルが暗号化されている場合

解説

解答の論理構成

- 【問題文】には「指摘1. 要件2のウイルススキャンが行われない場合がある」とあります。要件2は「ウイルスフィルタリングサーバによって、受信メールの添付ファイル及びWebサイトからダウンロードしたファイルに対するウイルススキャンを行う」と定義されています。

- ウイルスフィルタリングサーバがスキャンするには、対象ファイルの内容が可視であることと、通信内容を解読できることが前提です。

- 暗号化通信の場合

- TCサーバが「認証プロキシサーバ」「SSLプロキシサーバ」を経由して【通信10】【通信11】【通信12】【通信13】などの「HTTPS」を利用します。

- しかしウイルスフィルタリングサーバは暗号化前のペイロードを取得できないためスキャン不能となります。よって「通信が暗号化されている場合」に該当します。

- 暗号化ファイルの場合

- 受信メールにパスワード付き ZIP などの「暗号化された添付ファイル」が含まれると、ウイルスフィルタリングサーバは内部を展開できずマルウェア検体を検出できません。

- 同様にWebサイトからダウンロードした自己解凍型暗号ファイルでも同じ問題が生じるため「ファイルが暗号化されている場合」に該当します。

- 以上より、模範解答の2ケースが成り立ちます。

誤りやすいポイント

- 「ウイルス対策ソフトが各PCやサーバにあるから大丈夫」と考え、ゲートウェイ型スキャンの死角を見逃す。

- 「SSLプロキシサーバがあるから通信は必ず復号される」と誤解し、実際の配置(ウイルスフィルタリングサーバより後段)を読み落とす。

- 暗号化添付ファイル=安全と誤認し、ウイルス検査をバイパスしてしまう。

FAQ

Q: 暗号化通信でもSSLプロキシサーバで復号すればスキャンできますか?

A: できますが、本設計では「ウイルスフィルタリングサーバ」と「SSLプロキシサーバ」の位置関係が異なり、復号前に通過する経路が存在するため未検査になるケースが残ります。

A: できますが、本設計では「ウイルスフィルタリングサーバ」と「SSLプロキシサーバ」の位置関係が異なり、復号前に通過する経路が存在するため未検査になるケースが残ります。

Q: パスワード付き ZIP を自動展開して検査する方法はありませんか?

A: 解凍パスワードをユーザから取得する仕組みを導入すれば可能ですが、運用負荷・誤入力リスクが増すため別の制御(送信拒否・隔離)がよく採られます。

A: 解凍パスワードをユーザから取得する仕組みを導入すれば可能ですが、運用負荷・誤入力リスクが増すため別の制御(送信拒否・隔離)がよく採られます。

Q: シンクライアント環境では端末側マルウェア対策は不要ですか?

A: 端末にデータは残らないもののキーロガー等のリスクが残るため、軽量型のエンドポイント対策は推奨されます。

A: 端末にデータは残らないもののキーロガー等のリスクが残るため、軽量型のエンドポイント対策は推奨されます。

関連キーワード: HTTPS, パスワード付ZIP, ゲートウェイ型ウイルス対策、SSLプロキシ、添付ファイルスキャン

設問2:〔マルウェア対策を考慮した修正〕について、(1)〜(5)に答えよ。

(2)指摘2について、方式2が要件を満たせない理由を、技術的要因を含めて75字以内で述べよ。

模範解答

クライアントアプリケーションのプロセスが起動される度に、IPアドレスが変わるので、認証済みのほかの利用者として認証されてしまう可能性があるから

解説

解答の論理構成

- 要件3は「利用者IDとパスワードによる利用者認証及びアクセスログの取得」を求めています。

引用:

「要件3. 認証プロキシサーバを新設し、利用者IDとパスワードによる利用者認証及びアクセスログの取得を行う。」 - 認証プロキシの方式2は

「方式2. 認証が成功すると、設定された時間が経過するまでは、クライアントのIPアドレスによって認証済みの利用者とみなす。」

とあり、認証状態を“IPアドレス”で管理します。 - ところが TC サーバでは

「クライアントアプリケーションのプロセスは、仮想IPアドレスプールの中から他のプロセスで利用されていない仮想IPアドレスを一つ選択して利用する。」

とあるように、アプリケーションを起動するたびに仮想 IP が動的に割り当て/解放されます。 - そのため

・同一利用者でもアプリケーションごとに IP が変わる

・逆に別利用者が先ほど解放された IP を再利用する

という状況が発生します。 - 結果として、認証プロキシは「IP アドレス=利用者」と誤認し、未認証の利用者が“既に認証済み”とみなされる恐れがあるため、方式2では要件3を満たせません。

誤りやすいポイント

- 「IP アドレスは端末単位で固定」と思い込み、仮想 IP の動的割当てを見落とす。

- 方式2を“シングルサインオン的で便利”とメリットだけ評価し、IP 共有による誤認証リスクを考慮しない。

- アクセスログ取得と認証を分離して考え、IP 変動がログの正確性にも影響する点を失念する。

FAQ

Q: 方式1でも IP アドレスは変わるのでは?

A: 方式1は「Webブラウザを起動するたびに認証」なので、IP が変わっても毎回資格情報を確認し、誤認証を防げます。

A: 方式1は「Webブラウザを起動するたびに認証」なので、IP が変わっても毎回資格情報を確認し、誤認証を防げます。

Q: IP アドレスをユーザ固定にすれば方式2でも良い?

A: TC サーバの仕組み上、プロセスごとに仮想 IP を自由に使い回すためユーザ固定は困難です。設計全体を大きく変更しない限り現実的ではありません。

A: TC サーバの仕組み上、プロセスごとに仮想 IP を自由に使い回すためユーザ固定は困難です。設計全体を大きく変更しない限り現実的ではありません。

Q: 認証プロキシ以外で補完対策は?

A: クライアント証明書や端末証明書を併用し、IP 以外の要素で利用者を特定すれば誤認証リスクを低減できます。

A: クライアント証明書や端末証明書を併用し、IP 以外の要素で利用者を特定すれば誤認証リスクを低減できます。

関連キーワード: IPアドレス、認証プロキシ、シンクライアント、アクセスログ

設問2:〔マルウェア対策を考慮した修正〕について、(1)〜(5)に答えよ。

(3)設計案2において、利用者がインターネット上のWebサイトのファイルを閲覧してマルウェア感染が起きた場合、マルウェアはどの構成要素上で動作するか。図3中の用語で答えよ。

模範解答

IA用TCサーバ

解説

解答の論理構成

-

TCサーバの役割分担

【問題文】には「設計案2では、TCサーバを、用途によってオフィス環境用TCサーバ(以下、OA用TCサーバという)とインターネットアクセス用TCサーバ(以下、IA用TCサーバという)に分けている。」とある。よって、Web閲覧は IA 用 TC サーバ 側で行う設計になっている。 -

インターネットへの経路

表2 項番11~13 において、 ・「送信元 IA 用 TC サーバ」「宛先 認証プロキシサーバ」「プロトコル HTTP 及び HTTPS」

・その後 SSL プロキシサーバ経由で「インターネット上の Webサーバ」に到達

と記載されている。つまりインターネットへ到達できるのは IA 用 TC サーバ 発の通信のみであり、OA 用 TC サーバ は外部 Web サイトに接続できない。 -

OA 用 TC サーバ は外部に出られない

設計案2に関して「利用者が受信メール中のURLをクリックした場合、OA用TCサーバ上でWebブラウザが起動されるが、当該URLへのアクセスは失敗する。」と明示されている。したがって実際に外部 Web サイトを閲覧する際には IA 用 TC サーバ 上でブラウザを起動する必要がある。 -

マルウェアが動作する場所

ブラウザを介してダウンロード・実行されるファイルは、そのブラウザが稼働する OS 上で動作する。【問題文】の画面転送型シンクライアントの説明から、クライアント PC/TC端末はあくまで画面・操作を転送するだけで、実行プロセスはサーバ側で動く。よって Web サイトから取得したマルウェアが実際に動くのは IA 用 TC サーバ である。 -

結論

以上より、設問が問う「マルウェアはどの構成要素上で動作するか」の答えは

「IA用TCサーバ」である。

誤りやすいポイント

- 「ブラウザを開くのは自分のPCだからPC上で感染する」と考えてしまう

→ 画面転送型シンクライアントではアプリはサーバ側で実行される。 - OA 用 TC サーバ と IA 用 TC サーバ を混同する

→ OA 用 TC サーバ は外部 HTTP/HTTPS が FW で遮断されている。 - 「プロキシサーバがあるからマルウェアはプロキシ上で動く」と誤解する

→ プロキシは通信を中継・検査するのみで、マルウェアの実行主体ではない。

FAQ

Q: OA 用 TC サーバ でも社内 Web サイトの閲覧は可能ですか?

A: はい。社内 Web サーバへはネットワーク内通信なので OA 用 TC サーバ から直接アクセスできます。外部サイトのみ遮断されています。

A: はい。社内 Web サーバへはネットワーク内通信なので OA 用 TC サーバ から直接アクセスできます。外部サイトのみ遮断されています。

Q: IA 用 TC サーバ 上の作業フォルダは定期削除されるとありますが、マルウェアは残りませんか?

A: 定期削除により永続化は困難ですが、削除までの間に情報窃取などを行うリスクは残るため、DLP や IPS で追加対策を行っています。

A: 定期削除により永続化は困難ですが、削除までの間に情報窃取などを行うリスクは残るため、DLP や IPS で追加対策を行っています。

Q: ブラウザの証明書エラーが多発する理由は?

A: SSL プロキシサーバが HTTPS を復号・再暗号化するため、本来のサーバ証明書ではなく社内 CA 証明書でブラウザに提示されるからです。

A: SSL プロキシサーバが HTTPS を復号・再暗号化するため、本来のサーバ証明書ではなく社内 CA 証明書でブラウザに提示されるからです。

関連キーワード: シンクライアント、プロキシサーバ、TCサーバ、DMZ, マルウェア

設問2:〔マルウェア対策を考慮した修正〕について、(1)〜(5)に答えよ。

(4)設計案2において、利用者が受信メールの添付ファイルを開いてマルウェア感染が起きた場合、マルウェアはどの構成要素上で動作するか。図3中の用語で答えよ。

模範解答

OA用TCサーバ

解説

解答の論理構成

- 受信メールはグループウェアクライアントで閲覧

【問題文】には「グループウェアサーバは、メールサーバの機能ももっている。」とあるため、メール閲覧はグループウェアクライアント上で行われます。 - グループウェアクライアントの実行場所

設計案2ではTCサーバを用途で分割し、「OA用TCサーバ」と「IA用TCサーバ」を用意しています。メール閲覧は業務系アプリケーションなので「OA用TCサーバ」側で動作します。 - 添付ファイルを開く処理

【問題文】「グループウェアクライアントは、グループウェアクライアントの実行環境であるTCサーバの作業フォルダに…添付ファイルをダウンロードし、…クライアントアプリケーションを起動する。」

つまり添付ファイル(マルウェア)がダウンロード・実行されるのはグループウェアクライアントと同じTCサーバ上です。 - どのTCサーバか

「設計案2では、TCサーバを、用途によってオフィス環境用TCサーバ(以下、OA用TCサーバという)とインターネットアクセス用TCサーバ(以下、IA用TCサーバという)に分けている。」

メール閲覧はインターネット閲覧ではないためIA用TCサーバではなくOA用TCサーバです。 - よって、マルウェアが動作する構成要素は図3中の「OA用TCサーバ」となります。

誤りやすいポイント

- 「IA用TCサーバ」と誤答する

URLクリック時の失敗例が強調されているため、インターネット関連=IAと早合点しやすいです。 - 「PC又はTC端末」と誤答する

画面だけが端末に表示されるシンクライアント方式では実処理はTCサーバ側で行われます。 - 「グループウェアサーバ」と誤答する

添付ファイルはグループウェアサーバから取得されるだけで、実行はTCサーバ上です。

FAQ

Q: 端末にウイルス対策ソフトを入れているのに感染するのですか?

A: 端末側ではなく「OA用TCサーバ」で実行されるため、サーバ側の対策設定が不十分だと感染します。

A: 端末側ではなく「OA用TCサーバ」で実行されるため、サーバ側の対策設定が不十分だと感染します。

Q: URLクリックは失敗すると書いてありますが添付ファイルは開けるのですか?

A: はい。URLアクセスはプロキシ経由で遮断されますが、メール添付はグループウェア経由で取得できるため開けます。

A: はい。URLアクセスはプロキシ経由で遮断されますが、メール添付はグループウェア経由で取得できるため開けます。

Q: IA用TCサーバでメールを読ませれば安全ですか?

A: 目的外利用になり、設計案2のポリシーに反します。分離運用を守ることが前提です。

A: 目的外利用になり、設計案2のポリシーに反します。分離運用を守ることが前提です。

関連キーワード: シンクライアント、マルウェア感染、TCサーバ、グループウェア、ファイル実行

設問2:〔マルウェア対策を考慮した修正〕について、(1)〜(5)に答えよ。

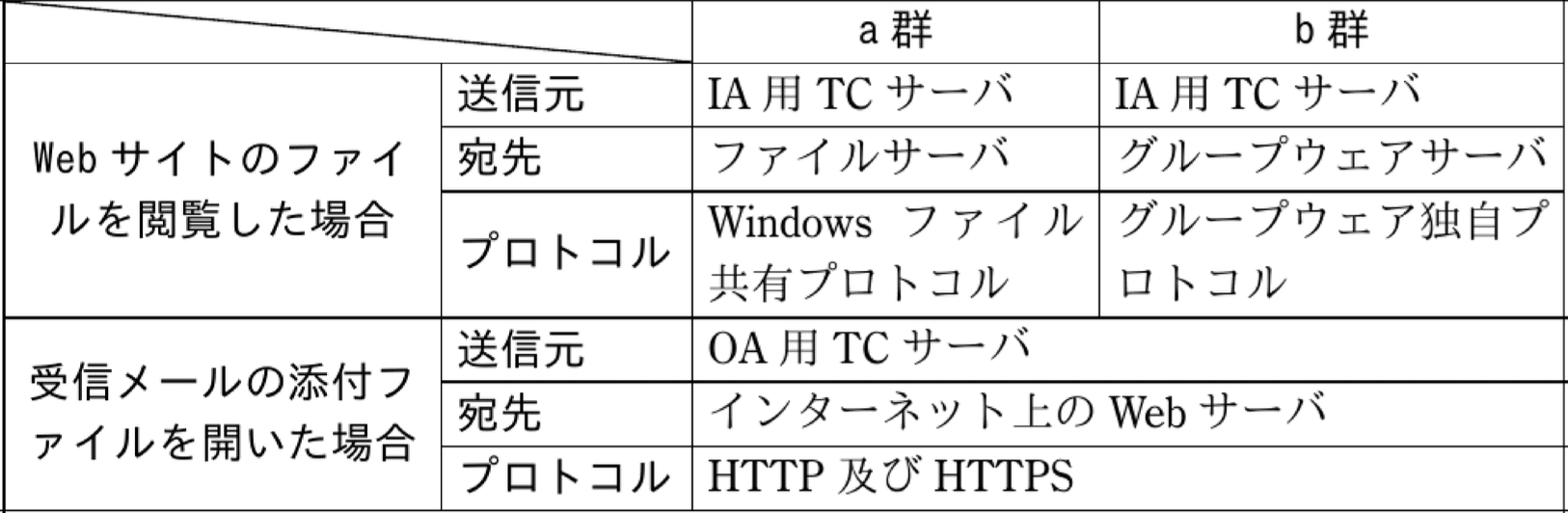

(5)設計案2におけるマルウェア対策について、目的遂行段階でマルウェアが利用する二つの通信のうち、FWによって禁止されているのはどの通信か。マルウェアの実行がインターネット上のWebサイトのファイルを閲覧して起きた場合、及び受信メールの添付ファイルを開いて起きた場合のそれぞれについて、送信元、宛先及びプロトコルを答えよ。

模範解答

解説

解答の論理構成

-

目的遂行段階でマルウェアが行う通信

問題文では「(5) 目的遂行段階」で

・「ファイルサーバ又はグループウェアサーバから機密ファイルを盗み出す」

・「盗み出した機密ファイルをC&Cサーバ…に送信する」

と説明されています。したがって

a) 機密ファイルを取り出す内部向き通信

b) 機密ファイルを外部へ持ち出す外向き通信

の二種類が発生します。 -

設計案2に許可されている通信経路

【表2 設計案2における通信】を見ると、内部サーバへ接続できるのは

・「項番2 OA 用 TC サーバ → ファイルサーバ」

・「項番3 OA 用 TC サーバ → グループウェアサーバ」

のみです。外部へ出る経路は

・「項番10〜13 IA 用 TC サーバ → … → インターネット上の Webサーバ」

だけです。 -

Web サイト閲覧でマルウェアが実行された場合

マルウェアは「IA 用 TC サーバ」上で動きます。内部サーバへ接続するには

・送信元:IA 用 TC サーバ

・宛先:ファイルサーバ/グループウェアサーバ

・プロトコル:Windows ファイル共有プロトコル/グループウェア独自プロトコル

となります。しかし【表2】に IA 用 TC サーバからこれらサーバへの通信行は存在せず、 「表及び注記1に記載のない通信は FW によって禁止されている」

と明記されているため、FW で遮断されます。 -

受信メール添付ファイルでマルウェアが実行された場合

マルウェアは「OA 用 TC サーバ」で動作します。外部に持ち出すには

・送信元:OA 用 TC サーバ

・宛先:インターネット上の Web サーバ

・プロトコル:HTTP 及び HTTPS

ですが、OA 用 TC サーバは【表2】に外部宛て HTTP/HTTPS の行を持ちません。

よってこの通信も FW で遮断されます。 -

以上を整理すると、FW によって禁止されている通信は

●Web サイト経由の場合

①「IA 用 TC サーバ → ファイルサーバ/Windows ファイル共有プロトコル」

②「IA 用 TC サーバ → グループウェアサーバ/グループウェア独自プロトコル」

●メール添付ファイル経由の場合

③「OA 用 TC サーバ → インターネット上の Web サーバ/HTTP 及び HTTPS」

となります。

誤りやすいポイント

- 「IA 用 TC サーバ」は“インターネットアクセス専用”とあるため外部へは出られると誤解しがちですが、内部サーバへの経路は切られています。

- 「OA 用 TC サーバ」からインターネットへ直通できない点を見落とすと、HTTP/HTTPS が許可されていると思い込みやすいです。

- 表にない通信=FW で遮断という注記を見逃すと、許可/拒否の判断を誤ります。

FAQ

Q: なぜ「認証プロキシサーバ」を経由しない HTTP/HTTPS 通信が遮断対象なのですか?

A: 【表2】では OA 用 TC サーバ から 認証プロキシサーバ への HTTP/HTTPS が定義されていません。したがって OA 用 TC サーバ が直接インターネットへ出る経路は FW により遮断されます。

A: 【表2】では OA 用 TC サーバ から 認証プロキシサーバ への HTTP/HTTPS が定義されていません。したがって OA 用 TC サーバ が直接インターネットへ出る経路は FW により遮断されます。

Q: IA 用 TC サーバ が内部サーバにアクセスできない設計にした理由は?

A: 情報漏えい対策の「要件4 基盤構築段階及び目的遂行段階で利用される通信を禁止する」を実現するため、インターネット閲覧環境を業務サーバから物理・論理的に分離しています。

A: 情報漏えい対策の「要件4 基盤構築段階及び目的遂行段階で利用される通信を禁止する」を実現するため、インターネット閲覧環境を業務サーバから物理・論理的に分離しています。

Q: グループウェアサーバへの通信も Windows ファイル共有と同様に遮断されるのですか?

A: はい。【表2】に「IA 用 TC サーバ → グループウェアサーバ」の行がないため、FW で同様に遮断されます。

A: はい。【表2】に「IA 用 TC サーバ → グループウェアサーバ」の行がないため、FW で同様に遮断されます。

関連キーワード: ファイアウォール、プロキシサーバ、侵入防止、情報漏えい、セグメンテーション

設問3:〔業務要件を踏まえた再修正〕について、(1)、(2)に答えよ。

(1)海外支店Xの共同融資業務及び幹事業務のうち、設計案2では実現できない項目を全て挙げ、本文中のa〜hの記号で答えよ。

模範解答

b, c, f, g

解説

解答の論理構成

-

共同融資業務・幹事業務の手順

問題文には(1)a~d、(2)e~hの8手順が示されています。 -

設計案2での OA 用 TC サーバの制限

引用:「設計案2において、利用者が受信メール中のURLをクリックした場合、OA用TCサーバ上でWebブラウザが起動されるが、当該URLへのアクセスは失敗する。」

── OA 用 TC サーバはインターネットへ出られないため、(b) のオンラインストレージ閲覧は不可。これが失敗すると (c) のダウンロードも不可能です。 -

設計案2での IA 用 TC サーバの制限

表2より IA 用 TC サーバは

「送信元:IA 用 TC サーバ → 宛先:認証プロキシサーバ → プロトコル:HTTP 及び HTTPS」

のみであり、ファイルサーバへの Windows ファイル共有通信はありません。

よって IA 環境からは (c) の「ファイルサーバにダウンロード」や (f) の「ファイルサーバからアップロード」が行えません。 -

メール操作の可否

表2の SMTP 経路(項番4~9)は生きているため、(d) と (h) のメール送信は問題なく実行可能です。 -

URL コピー&貼り付けの可否

(g) は

・ブラウザでオンラインストレージのリストを表示(IA 環境が実行)

・グループウェアクライアントでメール作成(OA 環境が実行)

という “ブラウザとメールクライアントの同居” が必要です。設計案2では OA と IA が別 TC サーバに分離されており、同一デスクトップでのコピー&ペーストができないため失敗します。 -

以上より、設計案2で実現できない項目は (b)、(c)、(f)、(g) です。

誤りやすいポイント

- 「メールが読める=URLも開ける」と思い込む

OA 用 TC サーバがインターネット非接続である点を見落としがちです。 - IA 用 TC サーバなら何でもできると勘違いする

表2に “Windows ファイル共有プロトコル” が無いことを確認しましょう。 - コピー&ペーストを論点から外す

OA/IA 分離により操作系が異なることが要件達成可否に直結します。

FAQ

Q: 受信メールの添付ファイルを開くだけなら OA 用 TC で問題ありませんか?

A: はい。添付ファイルはグループウェアサーバから OA 用 TC サーバへ直接ダウンロードできる設計になっているため問題ありません。

A: はい。添付ファイルはグループウェアサーバから OA 用 TC サーバへ直接ダウンロードできる設計になっているため問題ありません。

Q: IA 用 TC サーバにファイルサーバへのマウントを追加すれば (c) と (f) は解決しますか?

A: 技術的には可能ですが、インターネット接続環境に機密ファイルを直接置くリスクが高まり、要件4の「通信禁止」と矛盾するため設計方針が変わります。

A: 技術的には可能ですが、インターネット接続環境に機密ファイルを直接置くリスクが高まり、要件4の「通信禁止」と矛盾するため設計方針が変わります。

Q: URL をコピーしてメールに貼る代替策はありますか?

A: DLP や FW のポリシーを維持したままなら、オンラインストレージの URL をテキストファイルに書き出してファイルサーバ経由で OA 環境に渡す方法がありますが、運用負荷が高く現実的ではありません。

A: DLP や FW のポリシーを維持したままなら、オンラインストレージの URL をテキストファイルに書き出してファイルサーバ経由で OA 環境に渡す方法がありますが、運用負荷が高く現実的ではありません。

関連キーワード: シンクライアント、プロキシサーバ、ファイアウォール、アクセス制御、データ漏えい防止

設問3:〔業務要件を踏まえた再修正〕について、(1)、(2)に答えよ。

(2)設計案3において、海外支店XのPCからインターネット上のWebサイトのファイルを閲覧してマルウェアに感染した場合、及び受信メールの添付ファイルを開いてマルウェアに感染した場合、それぞれマルウェアはどの構成要素上で動作するか。図4中の用語で答えよ。

模範解答

Webサイトのファイルを閲覧した場合:海外支店X用TCサーバ

受信メールの添付ファイルを開いた場合:海外支店X用TCサーバ

解説

解答の論理構成

- TC 方式では、利用者が操作している端末側には画面と入力情報だけが流れ、実処理は TC サーバで行われます。問題文には

「TC 端末及びビューアからTCサーバまでの間は、…デスクトップ及びTCサーバ上で動作するクライアントアプリケーションの画面」を送受信するとあります。 - Web 閲覧時の動作について

「Webブラウザ…は、インターネット上のWebサーバからWebブラウザの実行環境であるTCサーバ上の作業フォルダに当該ファイルをダウンロードし、該当するクライアントアプリケーションを起動する。」

─ すなわちファイル取得・実行は TC サーバ側で行われるため、マルウェアが動作するのは TC サーバです。 - メール添付ファイルを開く場合の動作について

「グループウェアクライアントは、…実行環境であるTCサーバの作業フォルダに…添付ファイルをダウンロードし、OSの設定で…クライアントアプリケーションを起動する。」

─ 添付ファイルも TC サーバに保存・実行されるため、マルウェアは同じく TC サーバで動作します。 - 設計案3で海外支店 X が接続する先は図4の「海外支店X用TCサーバ」です(表3 項番14も同名)。

- 以上より、

・Web サイトのファイルで感染した場合にマルウェアが動作する構成要素

・メール添付ファイルで感染した場合にマルウェアが動作する構成要素

のどちらも「海外支店X用TCサーバ」となります。

誤りやすいポイント

- 端末側(PC)でファイルを開くと誤解し、「PC 又は TC 端末」と答えてしまう。画面転送型であることを忘れないことが重要です。

- Web-経由は IA 用 TC サーバ、メールは OA 用 TC サーバと混同するケース。設計案3では海外支店 X 用に専用 TC サーバが追加されている点に注意。

- 図番号の読み間違いにより設計案2や4の構成要素を書いてしまう失点も多発します。

FAQ

Q: 端末側でダウンロードしたファイルを一時的に保存することはありますか?

A: 画面転送型では端末側にファイルは残りません。作業フォルダは「TCサーバ」上にあり、定期削除も TC サーバ側で行われます。

A: 画面転送型では端末側にファイルは残りません。作業フォルダは「TCサーバ」上にあり、定期削除も TC サーバ側で行われます。

Q: TC サーバが感染した場合、他利用者への影響はありますか?

A: 同一サーバ上で複数ユーザが動作するため、プロセスや仮想 IP を隔離する設定に加え、ウイルス対策ソフトや権限制御を強化して横展開を防止します。

A: 同一サーバ上で複数ユーザが動作するため、プロセスや仮想 IP を隔離する設定に加え、ウイルス対策ソフトや権限制御を強化して横展開を防止します。

Q: 海外支店 X 専用 TC サーバが本社側に置かれている理由は?

A: 運用・監査を一元化し「他の支店と同等の技術的対策」を適用するためで、セキュリティポリシやログ管理を集中できます。

A: 運用・監査を一元化し「他の支店と同等の技術的対策」を適用するためで、セキュリティポリシやログ管理を集中できます。

関連キーワード: シンクライアント、画面転送方式、マルウェア感染経路、プロキシ認証、ファイルダウンロード

設問4:〔パフォーマンス検証〕について、(1)、(2)に答えよ。

(1)パフォーマンス要件を満たすために必要な回線速度は何Mビット/秒か。小数第1位を四捨五入して整数で答えよ。ここで、回線使用率は70%とする。また、1Mバイト=バイト、1Mビット/秒=ビット/秒とし、制御データ及びエラーによる再送については、回線使用率の前提条件で考慮されているものとする。

模範解答

476

解説

解答の論理構成

-

同時利用者と案件数の把握

【問題文】には

「海外支店Xでは、業務の最繁時間帯の9:00~10:00の間、100名の従業員が、1名当たり最大3件の共同融資業務を行っており」とあります。

したがって 1 時間内に処理すべき案件ファイル数は

100 名 × 3 件 = 300 件 です。 -

1 件当たりのファイル容量

同じく【問題文】に

「1融資案件当たりの案件ファイルの合計サイズは、最大500Mバイトである」とあります。 -

1 時間内に転送する総データ量

300 件 × 500M バイト = 150,000M バイト

バイトをビットに換算すると

150,000M バイト × 8 = 1,200,000M ビット です。 -

必要な実効伝送速度(70% 使用率考慮前)

転送は 9:00~10:00 の 1 時間(3600 秒) で完了させる必要があります。

-

回線使用率を考慮

【小問説明】には「回線使用率は70%とする」とあります。

実リンク速度 は

-

指定の丸め処理

「小数第1位を四捨五入して整数で答えよ」とあるため

475.7 → 476 -

結論

求める回線速度は 476 Mビット/秒 となります。

誤りやすいポイント

- ダウンロードとアップロードを二重に数えてしまう

今回の最大同時転送は手順 c のダウンロードのみ。アップロードは別時間帯なので合算不要です。 - バイト/ビットの変換ミス

500M バイト → 4,000M ビット、ではなく 500M×8=4,000M ビットと計算する点に注意します。 - 使用率 70% の扱い

333M ビット/秒を 0.7 で「掛ける」誤りが多いですが、実速度は 333 ÷ 0.7 で求めます。

FAQ

Q: なぜアップロード側の通信量を含めなくて良いのですか?

A: 【問題文】の「幹事業務は、9:00~10:00の間は行われない」とあるためです。ピーク時間帯はダウンロードのみがボトルネックとなります。

A: 【問題文】の「幹事業務は、9:00~10:00の間は行われない」とあるためです。ピーク時間帯はダウンロードのみがボトルネックとなります。

Q: 70% の回線使用率とは何を意味しますか?

A: 転送効率や制御パケットを含め、回線速度のうち実際のデータに使えるのが 70% と想定することです。その分を見込んで必要帯域を割り増しします。

A: 転送効率や制御パケットを含め、回線速度のうち実際のデータに使えるのが 70% と想定することです。その分を見込んで必要帯域を割り増しします。

Q: 500M バイトを 5×10^8 ではなく 500×10^6 としているのはなぜですか?

A: 【小問説明】で「1Mバイト = 10^6 バイト」と明示されているため、その定義に従いました。

A: 【小問説明】で「1Mバイト = 10^6 バイト」と明示されているため、その定義に従いました。

関連キーワード: 帯域幅計算、バイト・ビット変換、回線使用率、データ転送量、同時接続人数

設問4:〔パフォーマンス検証〕について、(1)、(2)に答えよ。

(2)本文中の下線①を実現するために、図5中の海外支店XのDMZに追加すべき構成要素を解答群の中から全て選び、記号で答えよ。

解答群

ア:DLPサーバ

イ:IA用TCサーバ

ウ:IPS

エ:OA用TCサーバ

オ:SSLプロキシサーバ

カ:TCサーバ

キ:ウイルスフィルタリングサーバ

ク:認証プロキシサーバ

模範解答

ア、ウ、オ、キ、ク

解説

解答の論理構成

- 前提確認

- 海外支店Xは「PC及び支店固有のインターネット接続回線を図1の現状のまま継続利用」しますが、情報セキュリティ管理部からは「①他の支店と同等の技術的対策」を求められています。

- 他支店で実装されている“技術的対策”とは何か

- 設計案2・設計案3を見ると、データセンタ側DMZに下記5装置が配置されており、これがマルウェア感染防止と情報漏えい防止の中心です。

- 「ウイルスフィルタリングサーバ」 ― 要件2対応

- 「認証プロキシサーバ」 ― 要件3対応

- 「SSLプロキシサーバ」 ― HTTPS復号・再暗号化で要件4補完

- 「IPS」 ― 不正通信の遮断で要件4補完

- 「DLPサーバ」 ― ファイル送信時の情報漏えい検査

- すなわち、この5要素を海外支店XのDMZにも設置すれば「同等の技術的対策」になります。

- 設計案2・設計案3を見ると、データセンタ側DMZに下記5装置が配置されており、これがマルウェア感染防止と情報漏えい防止の中心です。

- 解答群との突合

- ア:DLPサーバ →〇

- イ:IA用TCサーバ →TC導入は見送られたため×

- ウ:IPS →〇

- エ:OA用TCサーバ →同上×

- オ:SSLプロキシサーバ →〇

- カ:TCサーバ →同上×

- キ:ウイルスフィルタリングサーバ →〇

- ク:認証プロキシサーバ →〇

- よって選択すべき記号は

- 「ア、ウ、オ、キ、ク」です。

誤りやすいポイント

- 「TCサーバがないと同等にならない」と誤解しやすいですが、下線①は“セキュリティ対策”の同等性を指しています。TC方式そのものの統一を求めているわけではありません。

- 「URLフィルタリングサーバ」も必要と考えがちですが、設計案4で海外支店XのDMZには既に「URLフィルタリングサーバB」が描かれているため追加対象ではありません。

- 「IA用TCサーバ」を追加するとHTTPS検査がデータセンタ依存となり、支店固有回線での帯域課題が解消されず要件外となります。

FAQ

Q: なぜ「IPS」と「SSLプロキシサーバ」の両方が必要なのですか?

A: 「IPS」は不正パターン検知によるリアルタイム遮断、「SSLプロキシサーバ」は暗号化通信の復号によりHTTPフィルタリングやDLP検査を可能にします。役割が異なるため両方必須です。

A: 「IPS」は不正パターン検知によるリアルタイム遮断、「SSLプロキシサーバ」は暗号化通信の復号によりHTTPフィルタリングやDLP検査を可能にします。役割が異なるため両方必須です。

Q: ウイルス対策ソフトだけでは「ウイルスフィルタリングサーバ」を省略できませんか?

A: ウイルス対策ソフトはエンドポイント側の検知であり、メール/Web経路でのゲートウェイ検査(要件2)を代替できません。従って「ウイルスフィルタリングサーバ」が必要です。

A: ウイルス対策ソフトはエンドポイント側の検知であり、メール/Web経路でのゲートウェイ検査(要件2)を代替できません。従って「ウイルスフィルタリングサーバ」が必要です。

Q: 認証プロキシサーバを置くとユーザ操作が増えて業務が遅くなりませんか?

A: HTTPS復号・アクセスログ取得を統合でき、かつ方式1(ブラウザ起動毎の認証)にすることで不正な自動通信を阻止できます。認証は業務開始時のみであり、要件3優先の設計です。

A: HTTPS復号・アクセスログ取得を統合でき、かつ方式1(ブラウザ起動毎の認証)にすることで不正な自動通信を阻止できます。認証は業務開始時のみであり、要件3優先の設計です。

関連キーワード: DLP, IPS, SSLプロキシ、ウイルスフィルタリング、認証プロキシ

設問5:

設計案4において、監査とセキュリティ管理の役割を一つの組織にもたせた場合、どのような不都合が起こるか。30字以内で述べよ。

模範解答

セキュリティ管理の状況を客観的に監査できないという不具合

解説

解答の論理構成

- 【問題文】では、設計案4を承認する条件として

「・①他の支店と同等の技術的対策を行うこと

・新しいOAシステムは、国内、海外ともに情報システム部が構築、運用及びセキュリティ管理を行い、情報セキュリティ管理部がセキュリティ管理状況を定期的に監査すること」

と明記されています。 - ここから分かるように、

①「情報システム部=セキュリティ管理」、②「情報セキュリティ管理部=監査」

という役割分担(職務分掌)で“牽制”を利かせる仕組みになっています。 - もし監査とセキュリティ管理を同一組織が担うと、

• 自部署が実施した対策を自部署で監査する

• 監査結果の改ざん・隠蔽が起きても発見が困難

• 客観性・独立性が損なわれ利害相反が発生

という問題が発生し、要求されたガバナンスを満たせません。 - よって設問の不都合は

「セキュリティ管理の状況を客観的に監査できない」という一点に集約され、模範解答に合致します。

誤りやすいポイント

- 「技術的対策が不足する」と考えがちだが、問題は“体制の独立性”であり技術項目ではない。

- 「監査部門が無くなる=監査不能」と極端に書くと、“客観性”というキーワードが抜け得点を落とす。

- セキュリティ運用と監査の同一部門化は小規模組織では容認されると誤認しがちだが、本設問では要件として分離が明文化されている。

FAQ

Q: 監査とセキュリティ管理を分離する具体的なメリットは何ですか?

A: 利害相反の排除、監査結果の信頼性向上、不正やミスの早期発見など客観性と独立性を確保できます。

A: 利害相反の排除、監査結果の信頼性向上、不正やミスの早期発見など客観性と独立性を確保できます。

Q: 技術的対策が十分なら、体制統合でも問題ないのでは?

A: 技術的対策の有無に関係なく、監査は「第三者的視点」で行うことが内部統制の基本だからです。

A: 技術的対策の有無に関係なく、監査は「第三者的視点」で行うことが内部統制の基本だからです。

Q: 小規模組織で人員が限られる場合はどうすべき?

A: 外部監査の活用、部門内でも役割を分離する仕組みを導入するなど、独立性を確保する方法が推奨されます。

A: 外部監査の活用、部門内でも役割を分離する仕組みを導入するなど、独立性を確保する方法が推奨されます。

関連キーワード: 内部統制、職務分掌、監査、セキュリティポリシー、権限分離