情報処理安全確保支援士 2015年 秋期 午後2 問02

データの取扱いに関する次の記述を読んで、設問1~6に答えよ。

V社は、CM、プロモーションビデオなどのコンテンツを受託制作する従業員数500名の会社である。従業員はコンテンツの素材撮影のために国内外に出張する機会が多い。V社は、コンテンツの制作の一部を他の事業者に委託している。委託先事業者(以下、委託先という)には個人で事業を行うデザイナやクリエイタも多い。コンテンツの受託制作では、必要なデータを顧客から受け取り、その全部又は一部を委託先と共有して作業を進める場合がある。受け取ったデータだけでなく、当該データから派生した中間データ、及び、撮影又は作成された素材も含めて、適切な保護が必要である。

V社では、従業員には、業務に応じてデスクトップPC(以下、DPCという)又はノートPC(以下、NPCという)を貸与している。従業員の識別と認証に必要な利用者情報は、ディレクトリサーバ(以下、Dサーバという)で管理している。DサーバはIT部が運用している。

〔オンラインストレージサービスの導入決定〕

V社では、業務効率の向上のために、クラウドベースのオンラインストレージの導入を決定し、IT部のM部長を導入責任者に任命した。オンラインストレージの用途は、次のとおりである。

・出張者と内勤者の間で、サイズが大きいデータを共有する。

・委託先とV社の間で、データを共有する。

・デモやその他の目的のためにデータを取引先に送信する。

・NPCなどにプレゼンテーション資料を配布する。

M部長は、IT部内のチームに複数のオンラインストレージサービスを比較検討させた結果、X社のQサービスを採用することにした。

〔Qサービスの概要〕

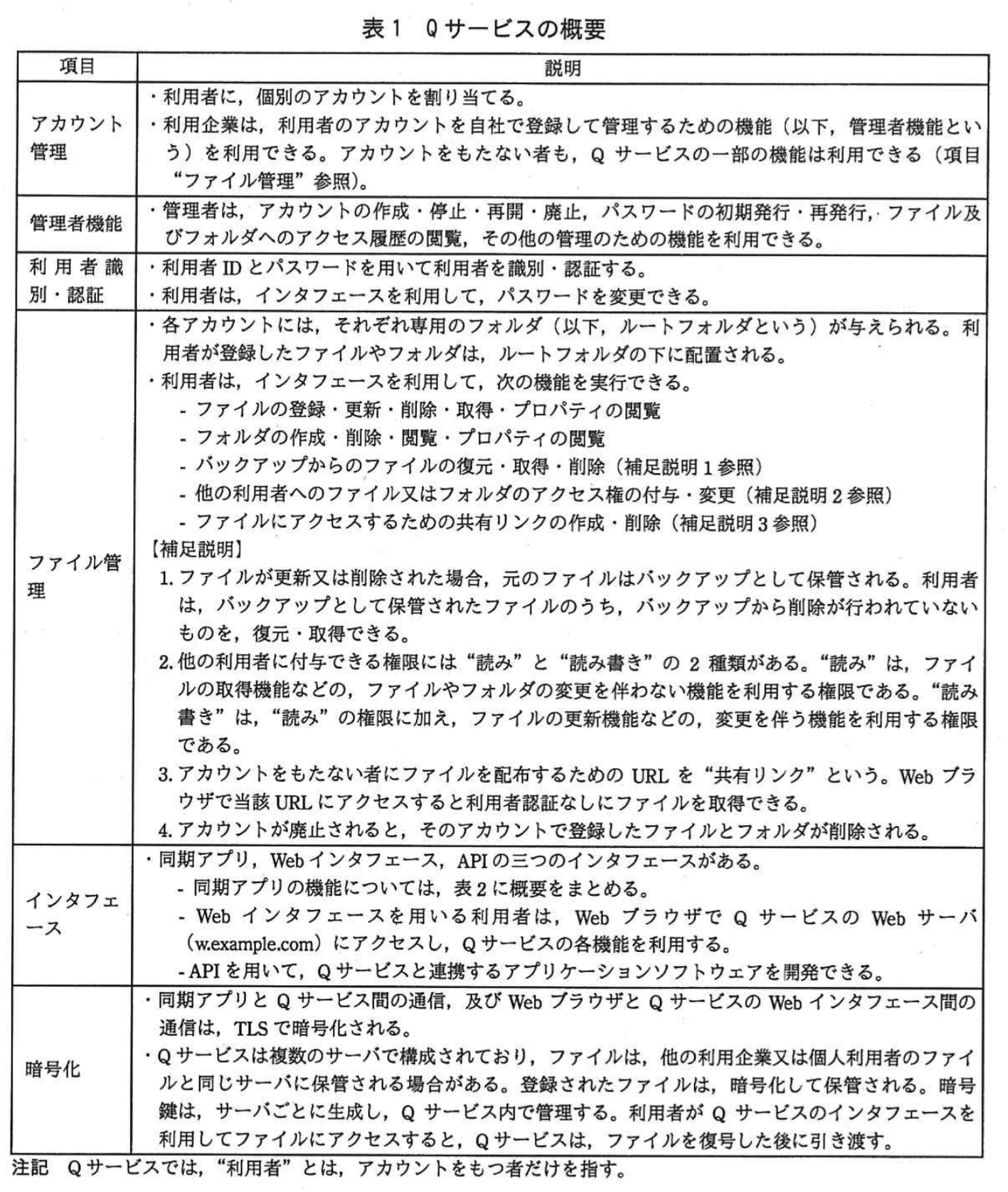

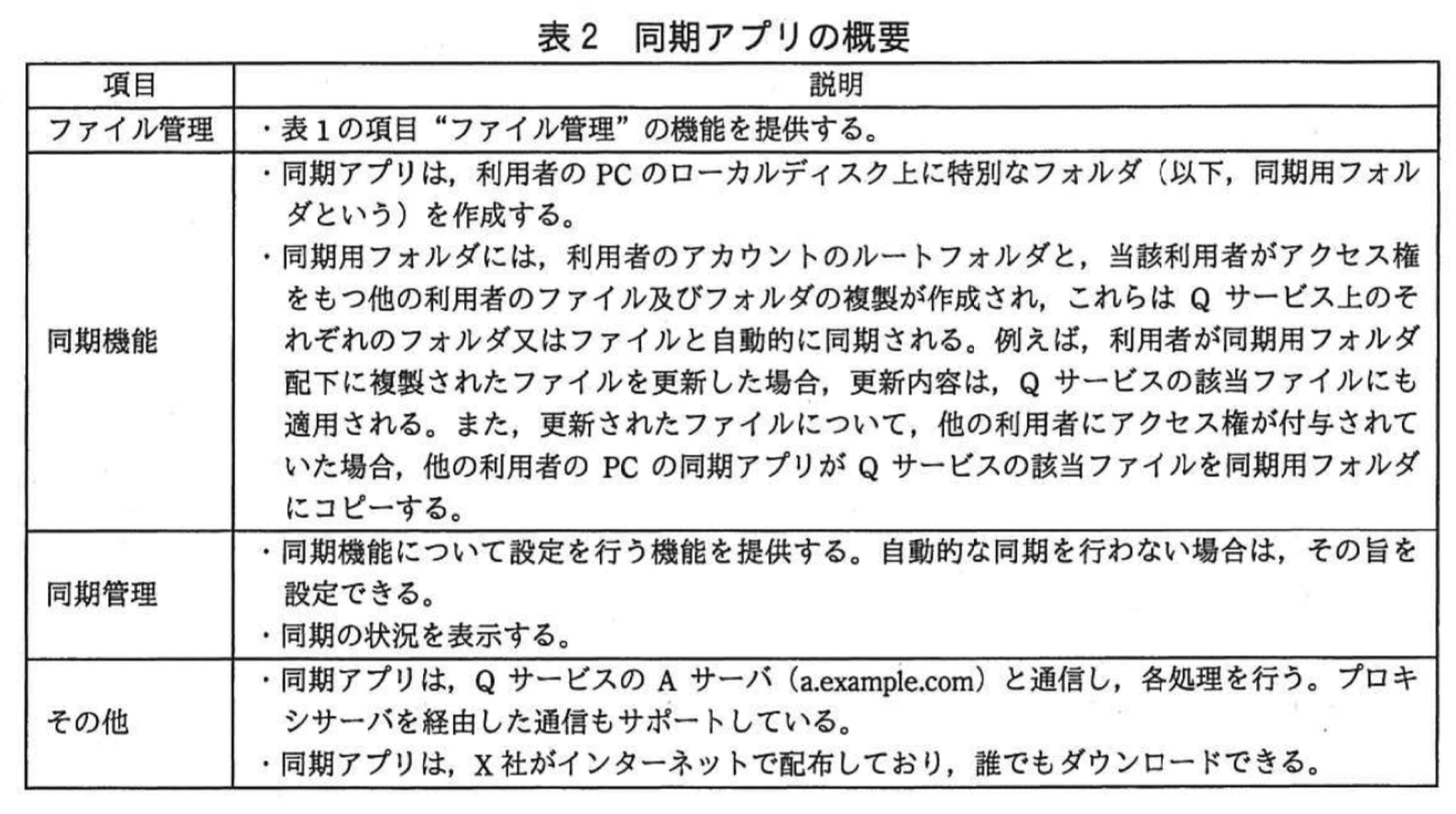

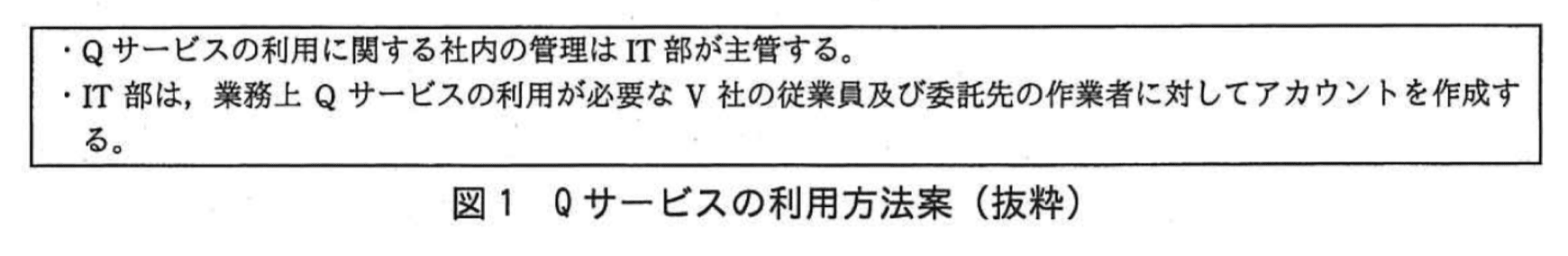

Qサービスの利用者は、インターネット経由で、Qサービスに任意のファイルを保管できる。Qサービスの概要を表1に、Qサービスの利用者用の専用アプリケーションソフトウェア(以下、同期アプリという)の概要を表2に、V社におけるQサービスの利用方法案を図1に、それぞれ示す。

〔Qサービスの試験導入〕

M部長は、Qサービスの導入に先だって、3か月間の試験導入をすることにした。オンラインストレージの利用が想定される部門の中から、試験導入への参加者を偏りなく選ぶことにし、最終的に30名の参加者を決定した。この中には、委託先の5名のクリエイタが含まれていた。試験導入では、次の項目を確認することにした。

・機能は、利用目的に照らし、必要十分で使いやすいか。

・管理は、シンプルで、実用に耐えるか。

・セキュリティ及びその他の問題点がないか。

以降、Qサービスについては、V社が利用する部分だけに限定して述べる。

〔Qサービスの試験導入において表出した問題

試験導入の結果、機能及び管理については大きな問題は発見されなかった。しかし、セキュリティについては、同期アプリが、マルウェア感染を拡散させるという問題が認識された。

実際に発生した事件は次のとおりである。委託先のクリエイタがPCで編集していたファイルがマルウェアに感染した。そのことに気付かずにクリエイタがWebインタフェースを使って当該ファイルをQサービスに登録した結果、同ファイルにアクセス権をもつ複数の利用者のPCの同期アプリが、感染ファイルをQサービスから同期用フォルダにコピーした。本件では、それぞれのPCにインストールされていたウイルス対策ソフトが感染ファイルを検知したので、大事には至らなかった。しかし、V社では、事態を重く受け止め、対応について検討することになった。

〔Qサービス利用方法の見直し〕

M部長は、PCのウイルス対策ソフトだけではなく、複数の対策が必要だと考え、IT部のUさんに、情報セキュリティ室のR主任の支援を受けて、マルウェア感染ファイルの拡散について対応を検討するように指示した。

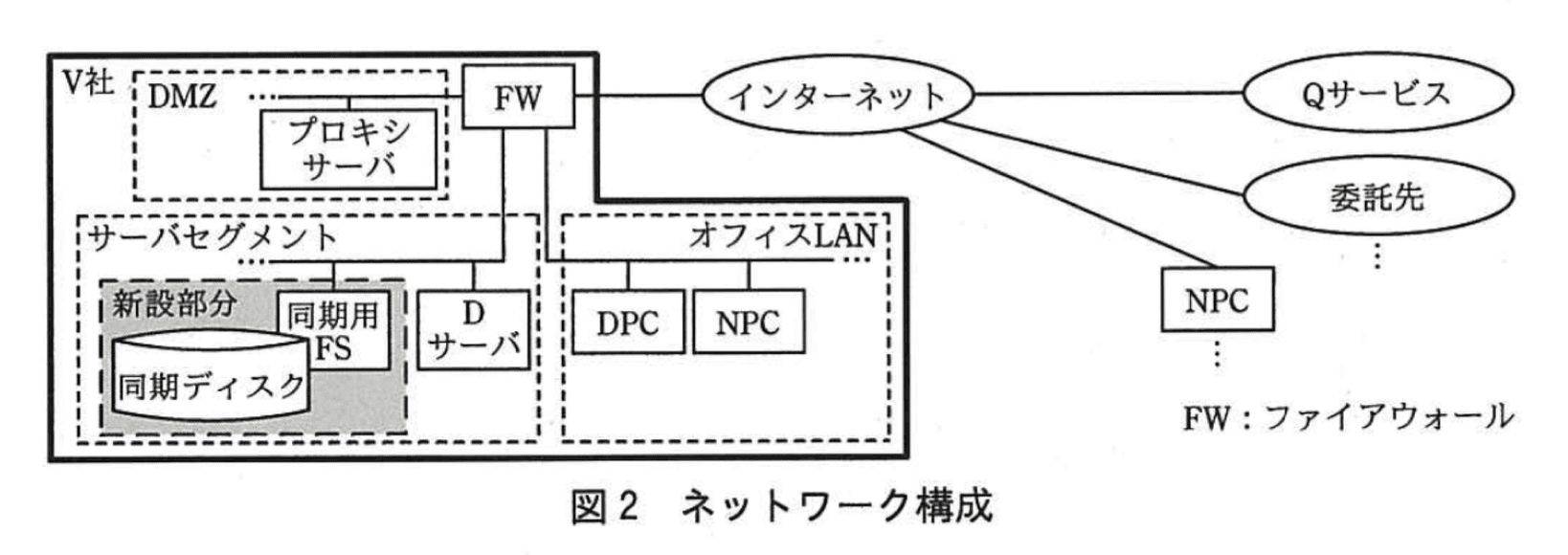

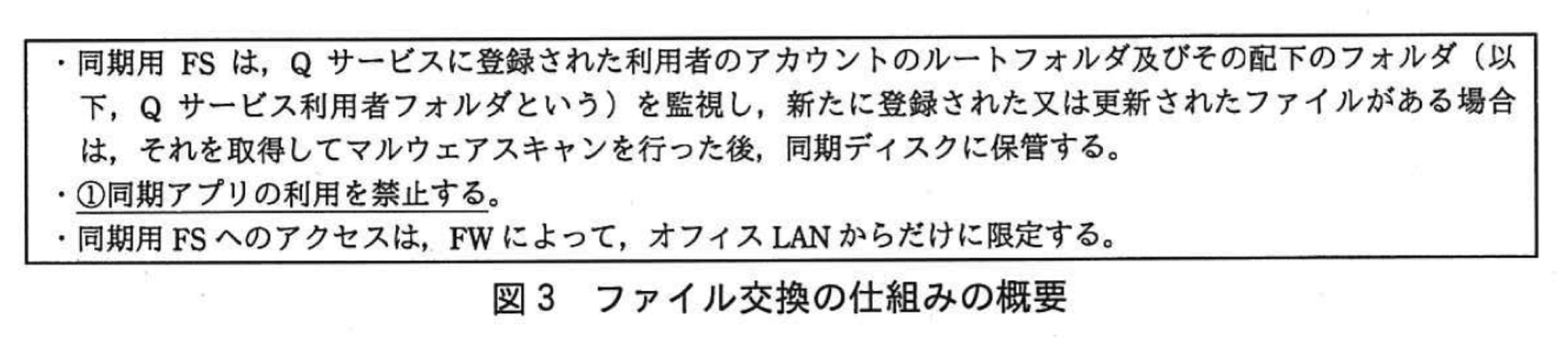

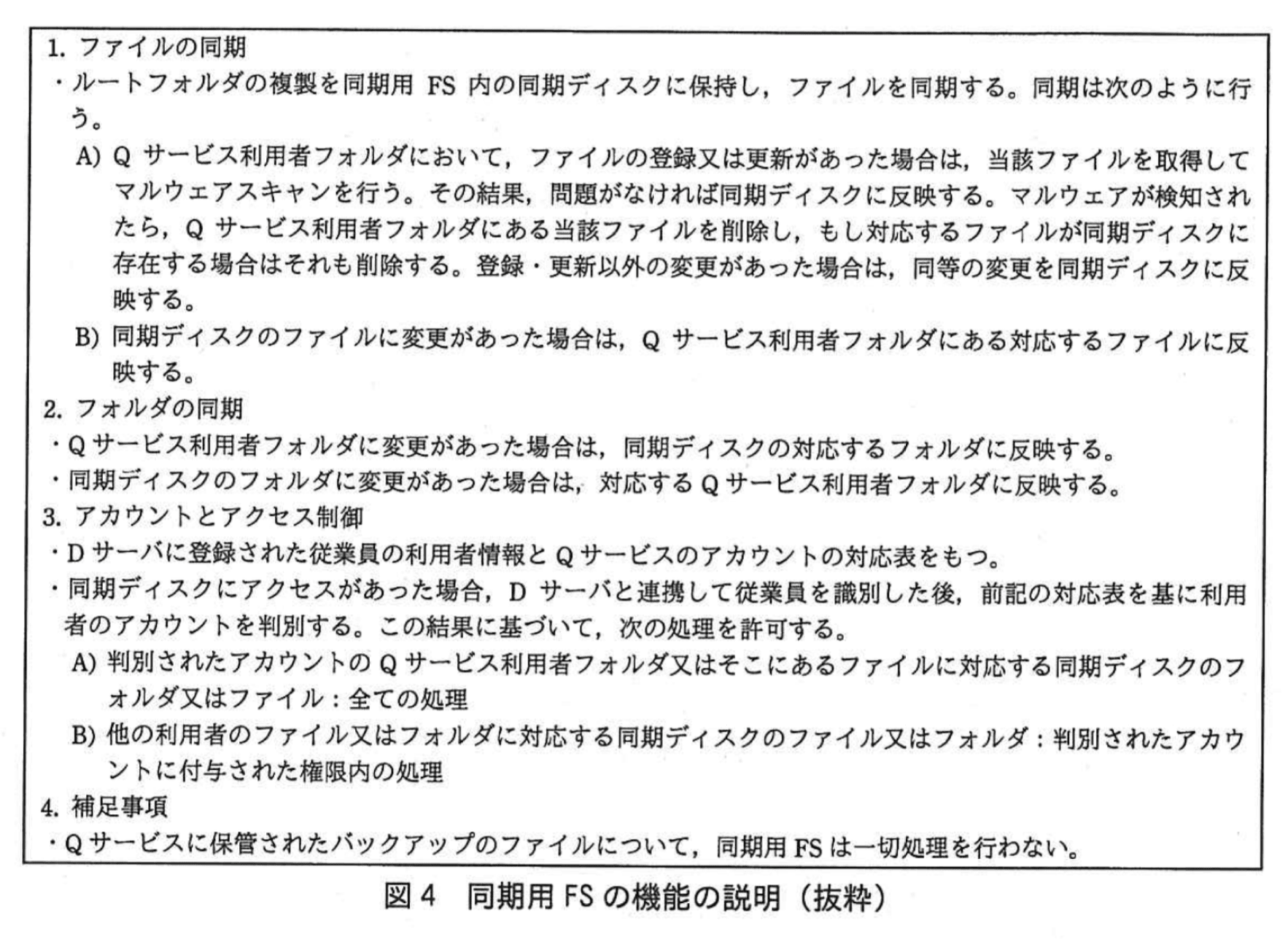

Uさんは、検討を進め、専用のサーバ(以下、同期用FSという)及び専用のディスク(以下、同期ディスクという)を介して、社内ネットワークに接続されたPCとQサービス間でのファイルの交換を行う仕組みを提案した。そのネットワーク構成を図2に、ファイル交換の仕組みの概要を図3に、同期用FSの機能の説明を図4に示す。

Uさんがこれらの検討結果を M部長に報告したところ、②試験導入において表出した問題を踏まえると、同期用 FS には、マルウェア対策に関して追加すべき機能があると指摘された。Uさんは追加機能を提案し、M部長は、Uさんの提案どおり対応を進めることを承認した。その後、Qサービスと同期用 FS の利用が、全社で開始された。

〔顧客からの要求〕

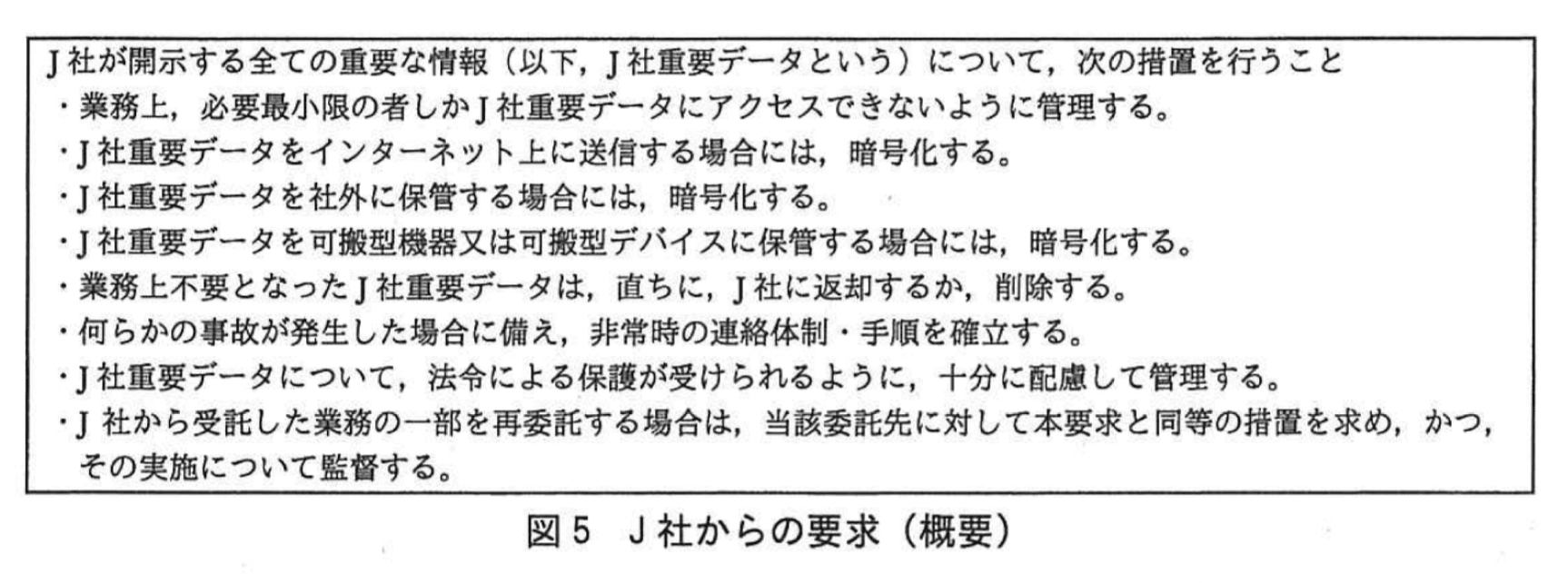

V社で Qサービスの利用を開始してから 1年が経過した頃、重要な顧客である J社から、情報セキュリティに関して新しい要求の通知があった。J社の別の委託先において、J社が開示した新製品に関する CAD データが漏えいするという事件が発生し、対策の一環として、J社が重要なデータを開示する全ての委託先に対して、新たな要求を課す方針になったとのことであった。J社からの要求を図5に示す。

次は、J社からの要求に関する、M部長とUさんとの会話である。

Uさん:J社から受け取るデータの大半はJ社重要データですが、当社は、J社の要求を満たしていないと思います。

M部長:お客様のデータの保護は最優先事項だ。最近、J社以外にも、複数のお客様から、データの取扱いについての問合せや要求が寄せられている。この機会に、当社の現状を調査し、必要なら見直すことにしよう。

Uさん:分かりました。ところで、法律の規定との関係はどうでしょう。お客様のデータは、aで規定されているbに該当しますか。

M部長:aで規定されているbに該当するためには、当該データが、秘密として管理されていること、有用な情報であること、及びcこと、の三つの要件を満たす必要がある。秘密として管理されているというためには、その情報が、客観的に見て秘密として管理されている状態になっていなければならない。

Uさん:他の法令はどうでしょうか。

M部長:dの235条で規定されている窃盗罪は、他人の財物を窃取した場合に適用される。しかし、情報そのものは物ではなく、財物には当たらないので、適用は難しいという解釈があるようだ。思想又は感情を創作的に表現したと考えられるデータであれば、eの保護の対象となる。また、サーバなどの電子計算機に接続して行う不正行為に焦点を当てたfがある。ただし、fはネットワークを通じて行われる攻撃を対象としているので、攻撃対象の機器を直接操作するケースは対象外だ。

Uさん:ありがとうございます。教えていただいたことも参考に調査を進めます。

〔顧客データの取扱要件〕

Uさんは、受託業務で顧客から開示を受けた重要なデータ(以下、顧客データという)の取扱状況を調査し、M部長に報告した。M部長は、調査結果を見て、顧客データの取扱いについて改善が必要だと判断した。M部長は、Uさんに、J社の要求を満たすような顧客データの取扱要件及びその実装方法、並びにその他の必要な措置について検討して提案するように指示した。

Uさんは、業務上の必要性のある従業員だけがアクセスできる場所への顧客データの保管、及び顧客データをNPC又はオンラインストレージに保管する場合の暗号化について検討した。

〔NPCのディスクの暗号化〕

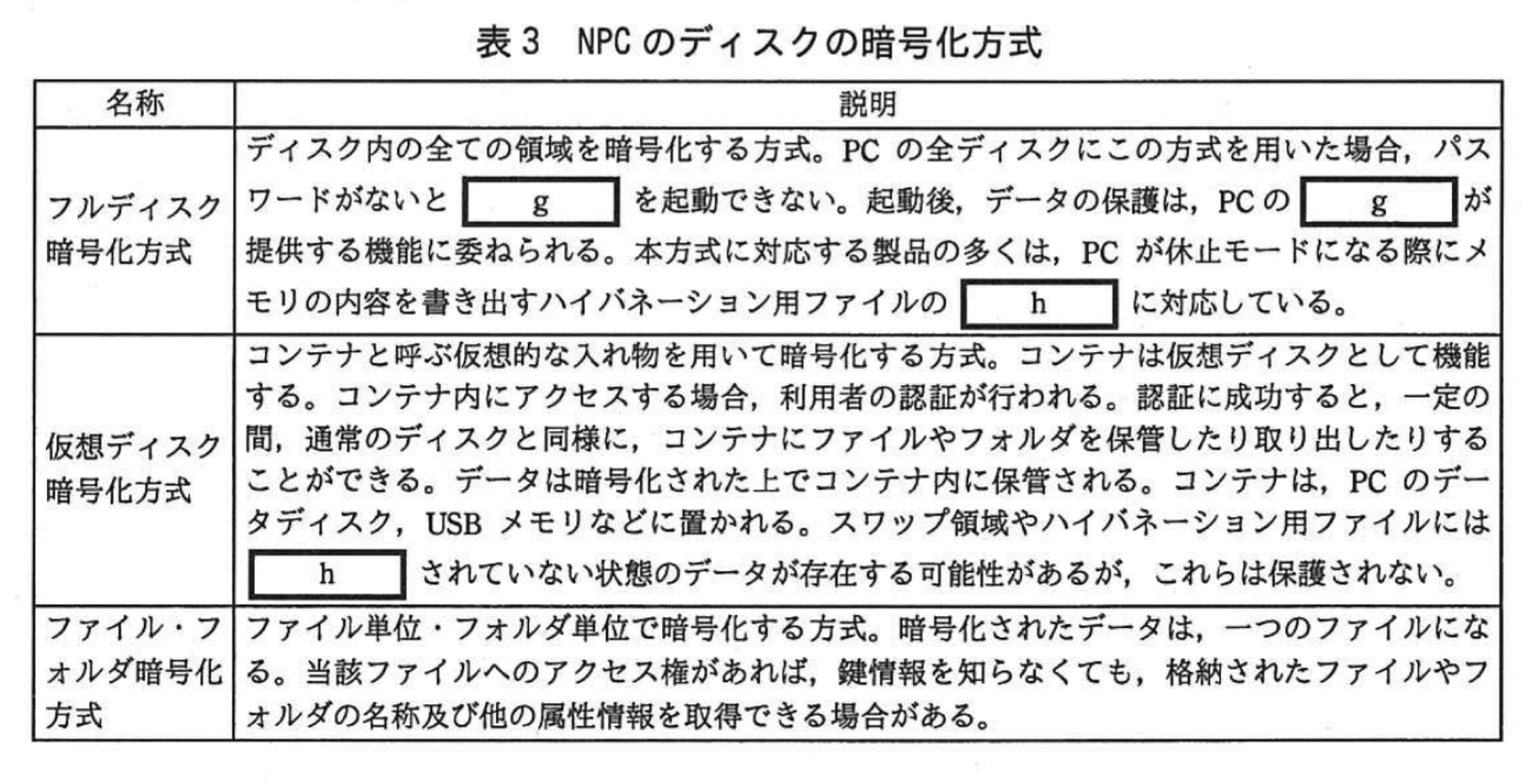

Uさんは、顧客データの暗号化のため、NPCのディスクの暗号化、及びオンラインストレージに登録するデータの自動暗号化の導入を検討した。

Uさんが検討した、NPCのディスクの暗号化方式を表3に示す。

U3は、検討した結果、フルディスク暗号化方式を採用することを提案した。

次は、暗号化製品に関する、UさんとR主任との会話である。

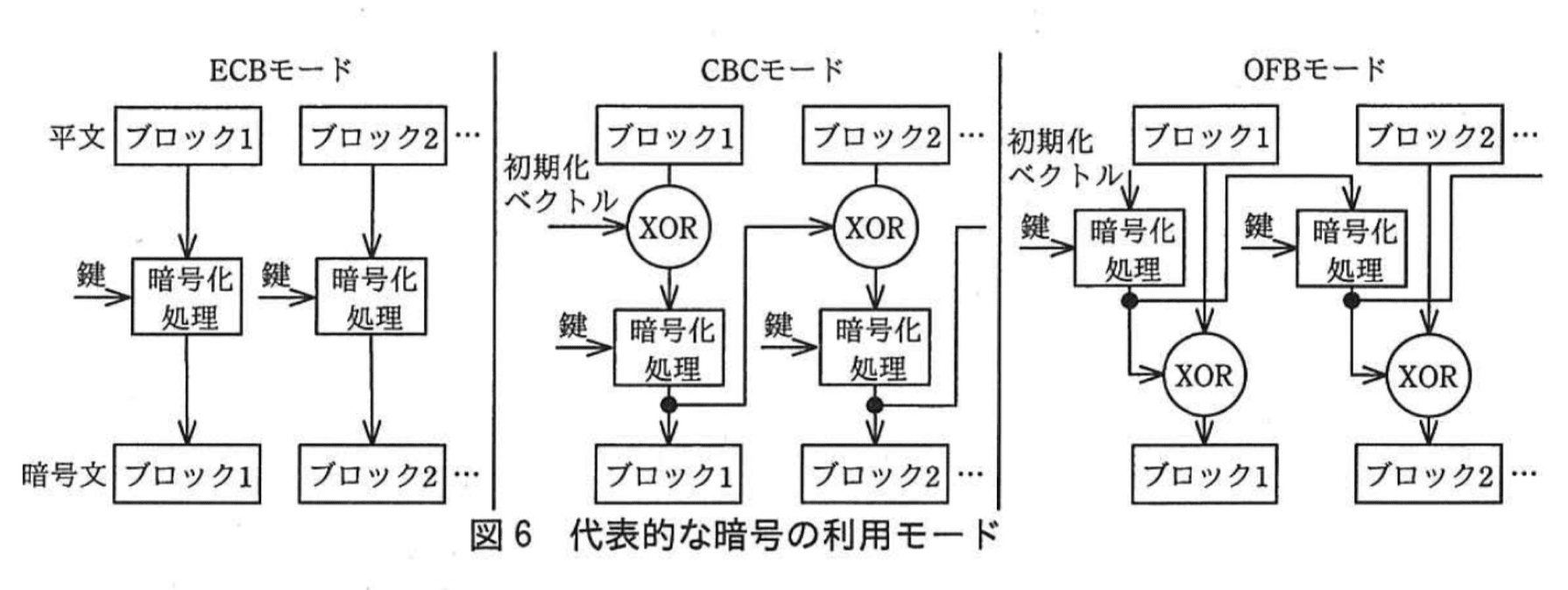

Uさん:幾つかの暗号化製品の説明書に“暗号の利用モード”や“CBCモード”という記述がありました。これは何でしょうか。

R主任:利用モードとは、ブロック暗号アルゴリズムを用いてブロック長よりも長いデータを暗号化する際に使われる技術のことだ。CBCモードは、よく使われる利用モードの一つだよ。

Uさん:利用モードは他にもあるのですか。

R主任:図6に代表的な暗号の利用モードがまとめられているので見てごらん。ブロック暗号アルゴリズムの利用時には、暗号化の目的や利用方法に合わせて、適切な利用モードを選ぶ必要がある。例えば、③ディスクやファイルの暗号化にECBモードをそのまま用いるのは、セキュリティ上の問題がある。利用モードによって、ランダムアクセス時の性能が大きく異なる場合もある。例えば、512バイトの平文Pを、ブロック長が128ビットのブロック暗号アルゴリズムで暗号化した暗号文Cがあり、この暗号アルゴリズムでは平文と暗号文の長さは同じとする。平文Pにおいて1,025ビット目から始まる1ブロック分のデータを修正した場合、平文Pの修正に対応して暗号文Cを修正するためには、暗号化処理を、ECBモードではi回、CBCモードではj回実行しなければならない。また、別の暗号文C’で、513ビット目から始まる1ブロック分のデータを復号するためには、暗号化処理又はその逆処理を、ECBモードではk回、CBCモードではl回、OFBモードではm回実行する必要がある。複数ブロックの並列処理は、nの場合、暗号化時は不可能だが、復号時は可能だ。oの場合は、鍵ストリームに相当するデータを事前に計算することができる。ただし、一部の利用モードは、特定の攻撃に弱いので注意が必要だ。

〔同期用FSの機能拡張〕

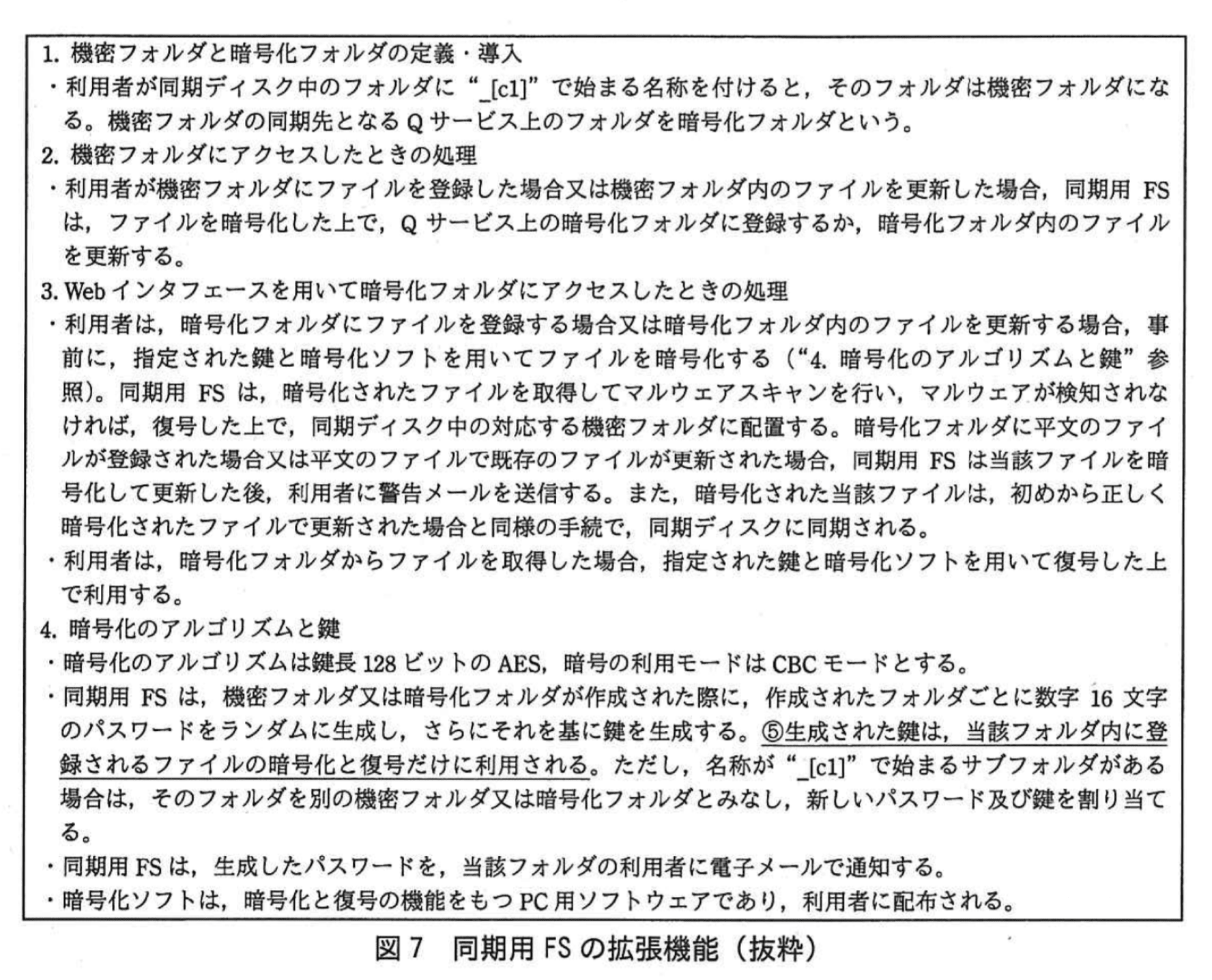

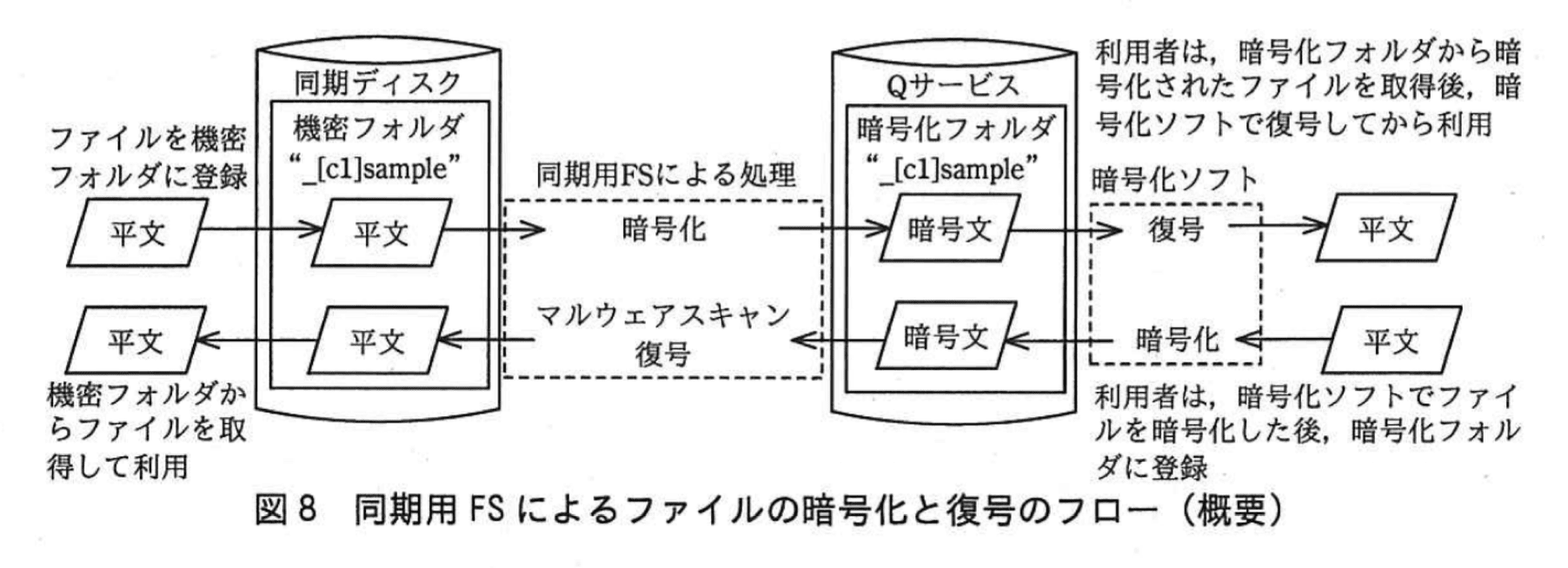

表1に示したように、Qサービスは、元々、登録されたファイルを自動的に暗号化する機能をもつ。しかし、Qサービスの暗号化機能は、④Qサービスに対するクラッキングやX社自身のある種の行為に対して効果が期待できない場合があり、これを補完する措置が必要と考えられた。一方、V社内では、Qサービスの有益性が高く評価されており、継続利用したい。そこで、Uさんは、同期用FSの機能を拡張し、Qサービスに登録する一部のファイルを自動的に暗号化する措置を提案した。同期用FSの拡張機能を図7に、ファイルの暗号化と復号のフローを図8に、それぞれ示す。

〔同期用FSの機能拡張〕

表1に示したように、Qサービスは、元々、登録されたファイルを自動的に暗号化する機能をもつ。しかし、Qサービスの暗号化機能は、④Qサービスに対するクラッキングやX社自身のある種の行為に対して効果が期待できない場合があり、これを補完する措置が必要と考えられた。一方、V社内では、Qサービスの有益性が高く評価されており、継続利用したい。そこで、Uさんは、同期用FSの機能を拡張し、Qサービスに登録する一部のファイルを自動的に暗号化する措置を提案した。同期用FSの拡張機能を図7に、ファイルの暗号化と復号のフローを図8に、それぞれ示す。

Uさんは、図7の方法では、⑥暗号化対象ファイルに関係する情報の一部は秘匿されないが、セキュリティ上容認できると考えた。

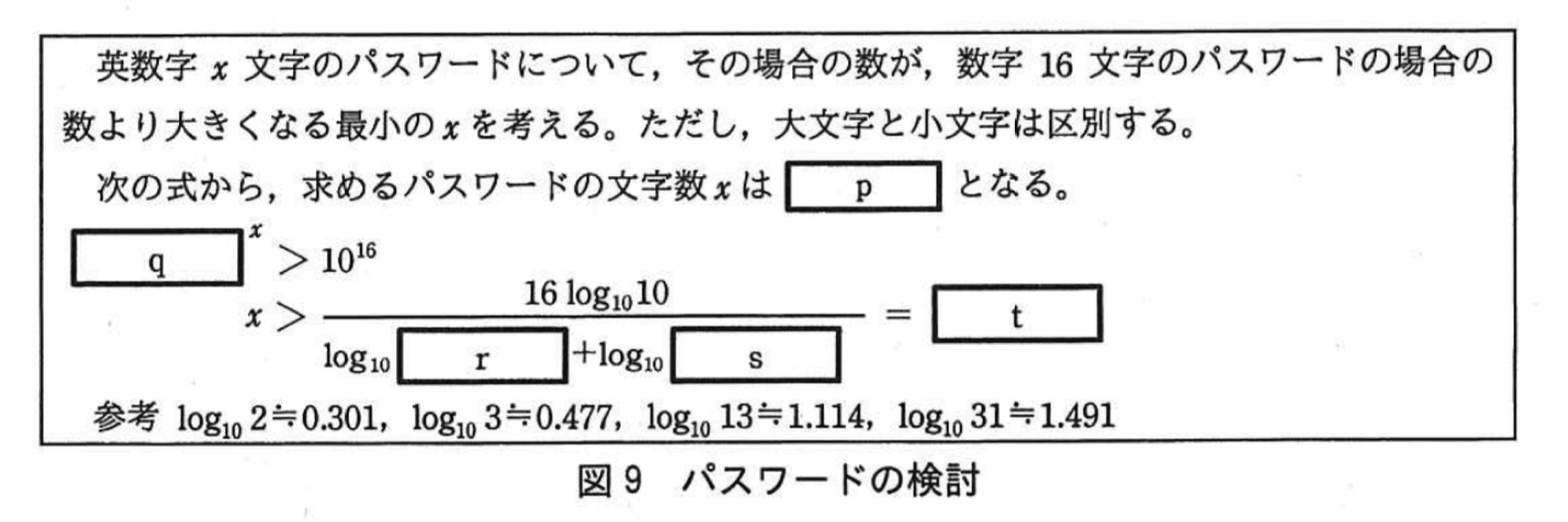

Uさんが図7のパスワードについてR主任に相談したところ、R主任は問題を指摘した。R主任は、図9を示し、数字16文字のパスワードの場合の数は、英数字〔 p ]文字のパスワードの場合の数より小さいことを説明した。また、この場合の数は、最近のコンピュータの能力向上を考慮すると、いつまでも安全とはいえないと指摘した。Uさんは、R主任の指摘を受けて、パスワードの構成を見直した。

〔レビューと修正〕

Uさんは、IT部と情報セキュリティ室のメンバ(以下、WGという)に、顧客データの取扱要件とその実装方法の案についてのレビューを依頼した。レビューの結果、オンラインストレージについて、次の点が指摘された。

・⑦マルウェア感染ファイルの拡散防止対策が不十分である。

・⑧暗号化フォルダに登録された一部のファイルが、平文のままQサービスに保管され続ける場合がある。

Uさんは、これらの指摘について検討し、修正案を作成した。修正案について、再度WGでレビューした結果、指摘は解決されていることが確認された。

〔M部長の最終確認〕

Uさんは、修正案及びその他の必要な措置について、M部長に報告した。

M部長:修正案は技術的に妥当であり、効果がある。当社は委託先との契約の中で、顧客データについて目的外利用の禁止と適切な管理を委託先に要求している。だが、事故の発生を防ぐ点で十分だろうか。

Uさん:当社の現状について調査した結果、委託先の管理が不十分だったので、IPAが公表している“組織における内部不正防止ガイドライン”を参考にして、技術的対策とは別に⑨対策をまとめました。

M部長はUさんの提案を承認し、提案通り見直しが行われることになった。

設問1:〔Qサービス利用方法の見直し〕について、(1)、(2)に答えよ。

(1)図3中の下線①について、この措置は、マルウェア感染ファイルの拡散がどのように起こることを想定したものか。40字以内で具体的に述べよ。

模範解答

マルウェア感染ファイルが複数の利用者の同期用フォルダ間で自動同期される。

解説

解答の論理構成

- 事件の経緯の確認

- 問題文には「委託先のクリエイタがPCで編集していたファイルがマルウェアに感染した」後、「同期アプリが、感染ファイルをQサービスから同期用フォルダにコピーした」とあります。

- 拡散メカニズムの整理

- 「同期アプリ」は「利用者の PC のローカルディスク上に…複製を作成し、…自動的に同期」する(表2「同期機能」)。

- 感染ファイルが一度 Qサービスに登録されると、アクセス権を持つ全利用者の同期用フォルダへ一斉に複製される仕組みです。

- 図3の措置の趣旨

- 図3では「①同期アプリの利用を禁止する」と明記されています。

- 目的は、上記自動同期機能そのものを止め、感染ファイルが“複数の利用者の同期用フォルダ”に広がる経路を断つことです。

- したがって、想定している拡散パターンは「マルウェア感染ファイルが複数利用者間で自動同期される」状況となり、模範解答と一致します。

誤りやすいポイント

- 「同期アプリ禁止=アップロード防止」と早合点し、ダウンロード側の拡散を説明しない。

- 「マルウェアがQサービス内で増殖」と書いてしまい、PC間を移動する点を明示できていない。

- “共有リンク”経由の拡散と混同する。共有リンクは利用者認証なしの配布であり、今回の自動同期とは別経路です。

FAQ

Q: Webインタフェースだけなら感染は防げますか?

A: Webインタフェースは自動同期を行わないため拡散速度は遅くなりますが、感染ファイルの手動ダウンロードは起こり得るので、完全防止には追加のウイルス対策が必要です。

A: Webインタフェースは自動同期を行わないため拡散速度は遅くなりますが、感染ファイルの手動ダウンロードは起こり得るので、完全防止には追加のウイルス対策が必要です。

Q: 同期アプリを止めると業務効率が下がりませんか?

A: 図3では同期用FSが代理で同期を実装し、マルウェアスキャン後にファイルを提供する設計なので、利用者は従来と近い操作感を維持できます。

A: 図3では同期用FSが代理で同期を実装し、マルウェアスキャン後にファイルを提供する設計なので、利用者は従来と近い操作感を維持できます。

Q: アクセス権がない利用者にも拡散しますか?

A: 同期アプリは「アクセス権をもつ他の利用者」のフォルダのみ同期するため、権限外のPCには拡散しません。ただし誤設定で権限を広く与えているケースは要注意です。

A: 同期アプリは「アクセス権をもつ他の利用者」のフォルダのみ同期するため、権限外のPCには拡散しません。ただし誤設定で権限を広く与えているケースは要注意です。

関連キーワード: オンラインストレージ、自動同期、マルウェア、ファイル共有

設問1:〔Qサービス利用方法の見直し〕について、(1)、(2)に答えよ。

(2)本文中の下線②について、同期用FSにどのような機能を追加すればよいか。追加機能の内容を、30字以内で具体的に述べよ。

模範解答

マルウェア感染ファイルの発見時に利用者に警告を発する機能

解説

解答の論理構成

- 試験導入で露呈した課題

問題文は「同期アプリが、マルウェア感染を拡散させるという問題が認識された」と述べ、被害の端緒が“感染ファイルの社内外拡散”であったことを示しています。 - 初期提案の限界

追加提案以前の同期用FSには「②試験導入において表出した問題を踏まえると…追加すべき機能がある」と指摘されています。すなわち、マルウェア検知後に“削除”する措置はあっても、その事実を周知する仕組みが欠けていました。 - 必要な追加機能

マルウェア検知後に何が起こるべきかを考えると、 • 感染源を突き止め再発防止策を講じる

• 影響端末の利用者へ速やかに行動を促す

ための“警告”が不可欠です。したがって「マルウェア感染ファイルの発見時に利用者に警告を発する機能」が最短かつ具体的な答えになります。

誤りやすいポイント

- 「削除機能があるのだから十分」と考え、通知を不要と判断してしまう。

- “管理者への通知”だけを書き、実際に操作を行う利用者への警告を失念する。

- マルウェア検出と無関係な「定期バックアップ」「隔離保管領域」などを書いて論点を外す。

FAQ

Q: 検出時に自動削除だけでは不十分なのはなぜですか?

A: 利用者側で既にローカルコピーが残る場合や同種ファイルを再度アップロードしてしまう可能性があるため、警告して原因究明・再発防止を図る必要があります。

A: 利用者側で既にローカルコピーが残る場合や同種ファイルを再度アップロードしてしまう可能性があるため、警告して原因究明・再発防止を図る必要があります。

Q: 管理者通知と利用者通知の両方が必要ですか?

A: 管理者は全体対応の指揮、利用者は即時の行動(端末スキャンなど)が求められるため、両方実装するのが望ましいです。

A: 管理者は全体対応の指揮、利用者は即時の行動(端末スキャンなど)が求められるため、両方実装するのが望ましいです。

Q: 警告はメール以外でも良いですか?

A: はい。ポップアップ、チャットツール連携など即時性・確実性を担保できる手段であれば形式は問いません。

A: はい。ポップアップ、チャットツール連携など即時性・確実性を担保できる手段であれば形式は問いません。

関連キーワード: マルウェア対策、ウイルススキャン、インシデント通知、同期サーバ

設問2:〔顧客からの要求〕について、(1)、(2)に答えよ。

(1)本文中のa、d〜fに入れる最も適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:刑法

イ:個人情報保護法

ウ:サイバーセキュリティ基本法

エ:情報公開法

オ:著作権法

力:犯罪益移転防止法

キ:不正アクセス禁止法

ク:不正競争防止法

ケ:マイナンバー法

コ:民法

模範解答

a:ク

d:ア

e:オ

f:キ

解説

解答の論理構成

-

まず a について

- 本文では「当該データが、秘密として管理されていること、有用な情報であること、及びcこと、の三つの要件を満たす必要がある」とあります。

- これは「不正競争防止法」における “営業秘密” の要件(秘密管理性・有用性・非公知性)と一致します。

- 解答群で「不正競争防止法」に該当するのは「ク」なので、a=クとなります。

-

次に d について

- 本文に「235条で規定されている窃盗罪」とあるため、条番号235条(窃盗罪)を持つのは「刑法」です。

- よって d=アです。

-

e について

- 「思想又は感情を創作的に表現したと考えられるデータであれば、eの保護の対象」とあります。

- 創作的表現を保護するのは「著作権法」です。

- 解答群の「オ」が該当し、e=オとなります。

-

最後に f について

- 本文では「サーバなどの電子計算機に接続して行う不正行為に焦点を当てたf」と説明し、さらに「ネットワークを通じて行われる攻撃を対象」と述べています。

- これは「不正アクセス禁止法」の内容です。

- 解答群の「キ」が対応し、f=キとなります。

以上より、正解は

a:ク d:ア e:オ f:キ です。

a:ク d:ア e:オ f:キ です。

誤りやすいポイント

- 「個人情報保護法」を選びたくなる受験者が多いですが、営業秘密の三要件を満たすかどうかを論じているため不適切です。

- 「窃盗罪=刑法」を条番号で即答できないと別の法律に目が向きがちです。条番号と罪名のセットは暗記しておきましょう。

- “創作的表現”と聞いて「不正競争防止法」と混同するケースがありますが、著作権法は表現の保護、不正競争防止法は営業秘密などの保護という分類を意識するとミスを防げます。

- 不正アクセス禁止法は「ネットワーク越し」がキーワードです。直接端末を操作する場合は適用外という本文のヒントを見落とさないよう注意が必要です。

FAQ

Q: 営業秘密と著作権の違いは何ですか?

A: 営業秘密は「秘密として管理された有用で非公知の情報」を保護し、漏えい行為を罰します。一方、著作権は「創作的に表現された作品」を保護し、複製や公衆送信など無断利用を規制します。対象や保護の仕組みが異なります。

A: 営業秘密は「秘密として管理された有用で非公知の情報」を保護し、漏えい行為を罰します。一方、著作権は「創作的に表現された作品」を保護し、複製や公衆送信など無断利用を規制します。対象や保護の仕組みが異なります。

Q: 不正アクセス禁止法は物理的にUSBを抜き取る行為も規制しますか?

A: 本文でも触れているように、「ネットワークを通じて行われる攻撃」を対象とするため、端末を直接操作する物理行為は原則として対象外です。物理的窃取は刑法など別の法律で処罰されます。

A: 本文でも触れているように、「ネットワークを通じて行われる攻撃」を対象とするため、端末を直接操作する物理行為は原則として対象外です。物理的窃取は刑法など別の法律で処罰されます。

Q: 営業秘密の三要件の覚え方はありますか?

A: 「ヒユヒ」(秘密管理性・有用性・非公知性)と語呂合わせで覚えると整理しやすいです。

A: 「ヒユヒ」(秘密管理性・有用性・非公知性)と語呂合わせで覚えると整理しやすいです。

関連キーワード: 不正競争防止法、営業秘密、著作権法、窃盗罪、不正アクセス禁止法

設問2:〔顧客からの要求〕について、(1)、(2)に答えよ。

(2)本文中のb、cに入れる適切な字句を、bは5字以内で、cは15字以内でそれぞれ答えよ。

模範解答

b:営業秘密

c:公然と知られていない

解説

解答の論理構成

-

会話文の確認

【問題文】にはM部長:aで規定されているbに該当するためには、当該データが、秘密として管理されていること、有用な情報であること、及びcこと、の三つの要件を満たす必要がある。

と記載されています。 -

条文に対応するキーワードの特定

「秘密として管理されている」「有用な情報」「公然と知られていない」という三要件は、【不正競争防止法】における「営業秘密」の定義そのものです。 -

空欄 b の決定

よって b には、法律が規定する保護対象である「営業秘密」が入ります。 -

空欄 c の決定

三要件の三つ目は「公然と知られていないこと」です。本文でも「及び」の後に続く部分が c なので、そのまま「公然と知られていない」が適切です。 -

まとめ

・b = 営業秘密

・c = 公然と知られていない

誤りやすいポイント

- 「個人情報」と混同する

三要件に「本人同意」などは含まれず、該当しません。 - 「著作物」と取り違える

著作権法は創作的表現を保護しますが、営業秘密の要件とは一致しません。 - 三要件の順番を根拠に迷う

順番は解答に影響しません。要件の内容が合っているかで判断します。

FAQ

Q: なぜ「秘密として管理されている」という要件が必要なのですか?

A: 管理していない情報は保護の対象とみなしにくいためです。社外に容易に漏れる環境では、法律上の営業秘密と認められません。

A: 管理していない情報は保護の対象とみなしにくいためです。社外に容易に漏れる環境では、法律上の営業秘密と認められません。

Q: 「公然と知られていないこと」はどこまで厳密に判断しますか?

A: 一般に入手可能かどうかが基準です。業界内で周知されていれば要件を満たしません。

A: 一般に入手可能かどうかが基準です。業界内で周知されていれば要件を満たしません。

Q: データの有用性は誰が判断しますか?

A: 通常は裁判所ですが、企業側は業務に必要な価値があることを証明できる資料を整備しておくことが望まれます。

A: 通常は裁判所ですが、企業側は業務に必要な価値があることを証明できる資料を整備しておくことが望まれます。

関連キーワード: 不正競争防止法、秘密管理、非公知性、情報漏えい、法的保護

設問3:〔NPCのディスクの暗号化〕について、(1)〜(4)に答えよ。

(1)表3中のg、hに入れる適切な字句をそれぞれ5字以内で答えよ。

模範解答

g:OS

h:暗号化

解説

解答の論理構成

-

空欄g

- 問題文では、フルディスク暗号化方式について「PCの全ディスクにこの方式を用いた場合、パスワードがないとgを起動できない」と述べています。

- フルディスク暗号化は PC が電源投入された直後に鍵入力を求め、鍵が合致しなければ基本ソフトが読み込めません。

- したがって起動できない対象は「OS」が妥当です。

- 結論:g=「OS」

-

空欄h

- 同じ説明文の続きで「ハイバネーション用ファイルのhに対応している」とあります。

- ハイバネーションファイルはメモリ内容をディスクに書き出すため、平文のままだと機密情報が漏えいする恐れがあります。多くの製品がこのファイルを暗号で保護します。

- よってここに入る語は「暗号化」です。

- 結論:h=「暗号化」

誤りやすいポイント

- gに「BIOS」や「ブートローダ」を入れてしまう

フルディスク暗号化で保護したい本質対象はOS全体です。BIOSはROMにあり暗号化対象ではありません。 - hを「復号」や「削除」と書く

保護目的は内容秘匿であり、ハイバネーションファイルそのものを暗号化することが必要です。 - フルディスク暗号化と仮想ディスク暗号化の特徴を混同

スワップ領域や休止ファイルまで保護できるかどうかが見分けのポイントです。

FAQ

Q: フルディスク暗号化方式はスワップ領域も保護できますか?

A: はい。ディスク全体を暗号化するため、スワップ領域や休止状態ファイルも暗号化されます。

A: はい。ディスク全体を暗号化するため、スワップ領域や休止状態ファイルも暗号化されます。

Q: ハイバネーション用ファイルを暗号化しない場合のリスクは?

A: メモリ内容がそのまま書き出されるため、パスワードや暗号鍵などの機密情報をディスク解析で抽出される恐れがあります。

A: メモリ内容がそのまま書き出されるため、パスワードや暗号鍵などの機密情報をディスク解析で抽出される恐れがあります。

Q: 仮想ディスク暗号化方式で休止モード時の情報漏えいを防げますか?

A: 仮想ディスク方式ではハイバネーションファイルは暗号化対象外なので、そのままでは漏えいリスクが残ります。

A: 仮想ディスク方式ではハイバネーションファイルは暗号化対象外なので、そのままでは漏えいリスクが残ります。

関連キーワード: フルディスク暗号化、ハイバネーション、ブートパスワード、データ秘匿

設問3:〔NPCのディスクの暗号化〕について、(1)〜(4)に答えよ。

(2)本文中の下線③について、セキュリティ上の問題を、45字以内で具体的に述べよ。

模範解答

平文が同じブロックは同じ暗号文になるので、暗号文から平文を推測されやすい。

解説

解答の論理構成

- 【問題文】には「③ディスクやファイルの暗号化にECBモードをそのまま用いるのは、セキュリティ上の問題がある」とあります。

- ECBモードは“各ブロックを独立に暗号化する”方式で、同じ平文ブロックを入力すると“必ず同じ暗号文ブロック”が出力されます。

- これにより、ディスクや大きなファイルのように「同じデータが繰り返し出現しやすい」場面では、暗号文に“同一パターン”がそのまま残ります。

- 攻撃者は暗号文を観察するだけで「どの箇所が同じデータか」を識別でき、ひいては内容や構造を類推しやすくなります。

- したがって“平文の繰返し=暗号文の繰返し”という ECB 固有の性質が情報漏えいにつながるため、設問の模範解答のとおりとなります。

誤りやすいポイント

- 「初期化ベクトル(IV)が無いこと」が直接の問題と勘違いし、パターン漏えいに言及し忘れる。

- 「復号キーさえ守られていれば安全」と思い込み、暗号方式選択の重要性を軽視する。

- CBC や OFB と混同して「同じ平文でも暗号文が毎回変わる」と誤解する。

- ディスク暗号ではブロック数が非常に多い点を考慮せず、理論説明だけで終えて具体的な影響を示さない。

FAQ

Q: なぜ画像ファイルを ECB で暗号化すると“モザイク状”に原図が残るのですか?

A: 画像データは同一色が連続する領域が多く、同じ平文ブロックが多数現れます。ECB ではそれらが同じ暗号文ブロックになるため、パターンが視覚的に浮かび上がります。

A: 画像データは同一色が連続する領域が多く、同じ平文ブロックが多数現れます。ECB ではそれらが同じ暗号文ブロックになるため、パターンが視覚的に浮かび上がります。

Q: CBC モードにすると本当にこの問題は解決しますか?

A: CBC は各ブロックの暗号化結果を次ブロックへ“連鎖”させるので、平文が同じでも暗号文は異なります。パターン漏えいは抑えられますが、IV 管理やパディング処理など別の注意事項が増えます。

A: CBC は各ブロックの暗号化結果を次ブロックへ“連鎖”させるので、平文が同じでも暗号文は異なります。パターン漏えいは抑えられますが、IV 管理やパディング処理など別の注意事項が増えます。

Q: ECB が全く使えないわけではないのですか?

A: 小さく独立したデータ(乱数や鍵など)を単発で暗号化する場合には安全に利用できます。ただし連続データの暗号化には不向きです。

A: 小さく独立したデータ(乱数や鍵など)を単発で暗号化する場合には安全に利用できます。ただし連続データの暗号化には不向きです。

関連キーワード: ECBモード、ブロック暗号、パターン漏洩、初期化ベクトル、暗号利用モード

設問3:〔NPCのディスクの暗号化〕について、(1)〜(4)に答えよ。

(3)本文中のi〜mに入れる適切な数値を答えよ。

模範解答

i:1

j:24

k:1

l:1

m:5

解説

解答の論理構成

-

【問題文】では、平文Pのサイズを「512バイト」、ブロック長を「128ビット」と明示しています。

128ビット = 16バイトなので、 ブロックで構成されます。 -

1,025ビット目は

余り となり、先頭から9番目のブロックが該当します。- ECBモードはブロック間に依存関係がないため、変更済みブロックだけ再暗号化すれば済みます。

➡【問題文】「ECBモードではi回」→ 回 - CBCモードは“前ブロックの暗号文を XOR”して連鎖します。9番目を書き換えると、それ以降すべて再暗号化が必要です。

ブロック分を再処理

➡「CBCモードではj回」→ 回

- ECBモードはブロック間に依存関係がないため、変更済みブロックだけ再暗号化すれば済みます。

-

513ビット目は

余り となり、先頭から5番目のブロックです。- ECBモード:該当ブロック1回の復号で完了 → k=

- CBCモード: なので、復号処理は の1ブロックだけでよい( は単なる XOR 用データ) → l=

- OFBモードは“暗号処理出力を次回の入力へ”というストリーム方式です。

初期化ベクトル(IV) → → Keystream(1) …と5回繰り返して初めて5番目のブロック用キーストリームが得られます。

➡ m= 回

-

以上より

i=1、j=24、k=1、l=1、m=5 となります。

誤りやすいポイント

- 「CBCは前ブロックも再暗号化が必要」と誤解し、24+1=25と数えがちです。前ブロックは参照するだけで再暗号化不要です。

- OFBモードの“暗号化処理=キーストリーム生成”という性質を忘れ、ECBと同様に1回と誤答しやすいです。

- 1,025ビット目/513ビット目をバイト換算してしまい、ブロック位置を取り違えるケースがあります。

FAQ

Q: CBCモードで復号時に を使うのに、そのブロックの復号が要らないのはなぜ?

A: 復号式 では を鍵なしでそのまま XOR します。鍵を用いた処理は だけなので1回で済みます。

A: 復号式 では を鍵なしでそのまま XOR します。鍵を用いた処理は だけなので1回で済みます。

Q: OFBモードは暗号化と復号で同じ処理数ですか?

A: はい。OFBは生成したキーストリームを平文・暗号文と XOR する方式なので、暗号化・復号ともに同数の暗号化処理(キーストリーム生成)が必要です。

A: はい。OFBは生成したキーストリームを平文・暗号文と XOR する方式なので、暗号化・復号ともに同数の暗号化処理(キーストリーム生成)が必要です。

Q: 連鎖型モードでも並列処理できるものはありますか?

A: 例としてCTRモードはブロックごとに独立したカウンタ値を暗号化し、その結果を XOR するため暗号化・復号ともに並列計算が可能です。

A: 例としてCTRモードはブロックごとに独立したカウンタ値を暗号化し、その結果を XOR するため暗号化・復号ともに並列計算が可能です。

関連キーワード: ブロック暗号、ECBモード、CBCモード、OFBモード、ランダムアクセス

設問3:〔NPCのディスクの暗号化〕について、(1)〜(4)に答えよ。

(4)本文中のn、oに入れる適切な暗号の利用モードを、図6中の三つの利用モードの中から選んで答えよ。

模範解答

n:CBCモード

o:OFBモード

解説

解答の論理構成

- 問題文には

“複数ブロックの並列処理は、nの場合、暗号化時は不可能だが、復号時は可能だ。oの場合は、鍵ストリームに相当するデータを事前に計算することができる。”

と記載されています。 - CBCモードの特徴

• 暗号化時は各平文ブロックを「直前の暗号文ブロック」と XOR してから暗号化するため、先頭ブロックから順に処理する必要があります。

• 復号時は全暗号文ブロックが既に手元にあるため、各ブロックを独立に復号し、その結果を前ブロックの暗号文と XOR することで並列復号が可能です。

⇒ 暗号化は非並列、復号は並列可という問題文の条件に合致します。よって

n=CBCモード - OFBモードの特徴

• 初期化ベクトルを暗号化し、その出力を次段の入力にフィードバックして「鍵ストリーム」を生成します。

• 鍵ストリームの生成は平文・暗号文と無関係なので、通信開始前や空き時間に前もって計算可能です。

⇒ “鍵ストリームに相当するデータを事前に計算”できるという条件に合致します。よって

o=OFBモード

以上より

n:CBCモード

o:OFBモード

n:CBCモード

o:OFBモード

誤りやすいポイント

- 「暗号化は逐次/復号は並列可」という性質をECBと取り違える。ECBは暗号化・復号とも完全並列処理が可能であり、問題文の条件と一致しません。

- OFBモードを“フィードバックがある=逐次処理”と早合点し、事前計算できないと誤解する。OFBで事前に計算できるのは「鍵ストリーム」であって平文処理ではない点に注意が必要です。

- 図6のブロック線図だけを見て直感で判断し、文章で求められている具体的な性質(並列処理可否・事前計算可否)を確認しないまま選択してしまう。

FAQ

Q: ECBモードが選択肢にあるのに採用されなかった理由は?

A: ECBモードは“各ブロック独立”という性質を持つため、暗号化・復号とも並列処理が可能です。問題文が求める「暗号化時は不可能だが復号時は可能」という条件と一致しません。

A: ECBモードは“各ブロック独立”という性質を持つため、暗号化・復号とも並列処理が可能です。問題文が求める「暗号化時は不可能だが復号時は可能」という条件と一致しません。

Q: OFBモードの“事前に計算できる”具体例は?

A: 送信前に必要量の鍵ストリームを生成しメモリに保持しておけば、実際の送信時には平文と XOR するだけで暗号化が完了します。センサ端末など計算資源の乏しい機器で有効です。

A: 送信前に必要量の鍵ストリームを生成しメモリに保持しておけば、実際の送信時には平文と XOR するだけで暗号化が完了します。センサ端末など計算資源の乏しい機器で有効です。

Q: CBCモードの復号が並列可能なのはなぜ?

A: 復号は「暗号文ブロックを単独で復号→得られた値と前の暗号文ブロックを XOR」という手順なので、各ブロックの復号処理自体は独立に実行できるためです。

A: 復号は「暗号文ブロックを単独で復号→得られた値と前の暗号文ブロックを XOR」という手順なので、各ブロックの復号処理自体は独立に実行できるためです。

関連キーワード: ブロック暗号利用モード、並列処理、鍵ストリーム、CBC, OFB

設問4:〔同期用FSの機能拡張〕について、(1)〜(4)に答えよ。

(1)本文中の下線④について、Qサービスの暗号化機能の効果が期待できないのは、Qサービスのどのような仕様によるものか。30字以内で述べよ。

模範解答

鍵は、サーバごとに生成し、Qサービス内で管理される。

解説

解答の論理構成

- 【問題文】の「暗号化」欄には

「登録されたファイルは、暗号化して保管される。暗号鍵は、サーバごとに生成し、Qサービス内で管理する。」

と明記されています。 - 暗号鍵をクラウド事業者側(Qサービス)が保持している場合、

• Qサービスを管理する X社内部の悪意ある者が鍵を取得して復号できる

• Qサービスのサーバがクラッキングを受けて鍵が漏えいすると復号される

というリスクが残ります。 - したがって「④Qサービスに対するクラッキングやX社自身のある種の行為に対して効果が期待できない」理由は、鍵が利用者側ではなく**「サーバごとに生成し、Qサービス内で管理」**されるという仕様に起因します。

- 以上より模範解答「鍵は、サーバごとに生成し、Qサービス内で管理される。」となります。

誤りやすいポイント

- 「TLS で暗号化される」という通信経路の安全性と、保管時の鍵管理を混同しやすい

- 「複数のサーバで構成」「他の利用企業…同じサーバに保管」といった共有保管の記述を理由と誤解しがち

- 「ファイルを復号した後に引き渡す」という部分のみを根拠にして鍵管理の問題に気付かない

FAQ

Q: Qサービスの暗号化はなぜ“サーバごと”の鍵生成なのですか?

A: 運用を簡素化し高速に復号するためです。しかし鍵をクラウド側が保持するため、インシデント時の安全性は利用者側暗号より劣ります。

A: 運用を簡素化し高速に復号するためです。しかし鍵をクラウド側が保持するため、インシデント時の安全性は利用者側暗号より劣ります。

Q: クライアント側で追加暗号を行えば本問題は解決しますか?

A: はい。利用者だけが鍵を保持するクライアント側暗号(ゼロ知識方式)を併用すれば、クラウド側の鍵漏えいによる機密情報流出を防げます。

A: はい。利用者だけが鍵を保持するクライアント側暗号(ゼロ知識方式)を併用すれば、クラウド側の鍵漏えいによる機密情報流出を防げます。

Q: TLS があるのに保管時の暗号鍵管理も必要なのはなぜ?

A: TLS は通信路の盗聴防止ですが、クラウド内部のストレージやバックアップにあるデータを守るには保管時の鍵管理が不可欠だからです。

A: TLS は通信路の盗聴防止ですが、クラウド内部のストレージやバックアップにあるデータを守るには保管時の鍵管理が不可欠だからです。

関連キーワード: 鍵管理、サーバ側暗号化、インサイダーリスク、クラッキング

設問4:〔同期用FSの機能拡張〕について、(1)〜(4)に答えよ。

(2)図7中の下線⑤について、別の方法として、一つの鍵を全ての機密フォルダで共有して利用する方法がある。これらの二つの方法を比較した場合に、下線⑤の方法が優れている点は何か。35字以内で具体的に述べよ。

模範解答

鍵が危殆化しても、当該鍵が利用されるフォルダ以外には影響がない。

解説

解答の論理構成

- 問題文は、図7の下線⑤として

「生成された鍵は、当該フォルダ内に登録されるファイルの暗号化と復号だけに利用される。」

と明示し、機密フォルダごとに“個別鍵”を割り当てる方式を採っています。 - これに対し小問は「一つの鍵を全ての機密フォルダで共有」する方式との比較を要求しています。

- 鍵共有方式では、仮にその唯一の鍵が漏えい・解析(=危殆化)した場合、全フォルダの暗号文が解読可能となります。

- 個別鍵方式では、鍵はフォルダ単位で独立しているため、危殆化が発生しても“被害範囲”が当該フォルダ内部に限定されます。

- よって問題文で示された個別鍵方式の優位点は

「鍵が危殆化しても、当該鍵が利用されるフォルダ以外には影響がない。」

となります。

誤りやすいポイント

- 危殆化を「漏えい」と限定的に捉え、鍵の総当たり解読や内部不正による流出を想定しない。

- 「フォルダ追加時の運用負荷が低減する」など運用面の利点を答えてしまい、セキュリティ観点が抜け落ちる。

- 「個別鍵=ファイル単位」と早合点し、図7のフォルダ単位設計を見落とす。

FAQ

Q: 鍵が危殆化したとは具体的にどのような状態ですか?

A: 秘匿性が失われる状態全般を指します。盗難・漏えいだけでなく、暗号強度の低下や計算資源の向上で現実的に解読可能になるケースも含みます。

A: 秘匿性が失われる状態全般を指します。盗難・漏えいだけでなく、暗号強度の低下や計算資源の向上で現実的に解読可能になるケースも含みます。

Q: 個別鍵方式でも鍵管理が複雑になりませんか?

A: 確かに鍵数は増えますが、同期用FSが自動生成・通知を行い、人手での鍵管理を極力排除しているため運用負荷とリスクのバランスが取れています。

A: 確かに鍵数は増えますが、同期用FSが自動生成・通知を行い、人手での鍵管理を極力排除しているため運用負荷とリスクのバランスが取れています。

Q: フォルダ階層が深い場合、サブフォルダにも別鍵を割り当てる意味はありますか?

A: 図7には「名称が “[_c1]” で始まるサブフォルダ…新しいパスワード及び鍵を割り当てる。」とあり、階層ごとに分離することで事故時の影響範囲をさらに細分化できます。

A: 図7には「名称が “[_c1]” で始まるサブフォルダ…新しいパスワード及び鍵を割り当てる。」とあり、階層ごとに分離することで事故時の影響範囲をさらに細分化できます。

関連キーワード: 鍵管理、危殆化、スコープ制限、暗号化ポリシー、被害最小化

設問4:〔同期用FSの機能拡張〕について、(1)〜(4)に答えよ。

(3)本文中の下線⑥について、暗号化対象ファイルに関係するどのような情報が秘匿されないか。二つ挙げ、それぞれ15字以内で答えよ。

模範解答

①:ファイルの名称

②:おおよそのファイルサイズ

解説

解答の論理構成

- 【問題文】には「Uさんは、図7の方法では、⑥暗号化対象ファイルに関係する情報の一部は秘匿されない」とあります。

- 図7の処理は「暗号化フォルダにファイルを登録する場合又は…ファイルを暗号化する」と記載されていますが、暗号化はあくまで“ファイル内容”のみを対象とし、ファイルを識別するために必要なメタデータまでは対象にしていません。

- オンラインストレージでは、利用者や管理者がファイルを選択・操作する都合上、少なくとも「ファイルの名称」および「サイズ情報」は暗号化前後で維持される必要があります。

- したがって秘匿されない情報は

・①「ファイルの名称」

・②「おおよそのファイルサイズ」

となります。

誤りやすいポイント

- 暗号化=完全秘匿と短絡し、メタデータまで隠れると誤解する。

- 「ファイル種別」や「更新日時」など他の属性を答えてしまう。設問は「どのような情報か」を問うため、代表的かつ一般に可視である名称・サイズを挙げるのが適切です。

- Qサービスのサーバ側で再暗号化されるからメタデータも隠れると勘違いする。表1の「ファイル管理」にはそのような機能はありません。

FAQ

Q: ファイル名を隠したい場合はどうすればよいですか?

A: 事前にランダム文字列へリネームしてから暗号化フォルダへ登録するなど、アプリケーション側で追加処理を行う必要があります。

A: 事前にランダム文字列へリネームしてから暗号化フォルダへ登録するなど、アプリケーション側で追加処理を行う必要があります。

Q: サイズが見えても内容が暗号化されていれば安全と言えますか?

A: サイズからも統計的推測やファイル同定が行われる可能性があります。秘匿レベル要求が高い場合はパディング等でサイズ情報を隠蔽します。

A: サイズからも統計的推測やファイル同定が行われる可能性があります。秘匿レベル要求が高い場合はパディング等でサイズ情報を隠蔽します。

Q: 日時情報やアクセス権は秘匿対象になりますか?

A: 図7の方式では日時や権限情報もQサービス側メタデータとして保持されるため秘匿されません。必要に応じて別途保護策が要ります。

A: 図7の方式では日時や権限情報もQサービス側メタデータとして保持されるため秘匿されません。必要に応じて別途保護策が要ります。

関連キーワード: メタデータ可視性、ファイル暗号化、オンラインストレージ、アクセス制御

設問4:〔同期用FSの機能拡張〕について、(1)〜(4)に答えよ。

(4)本文中又は図9中のp〜tに入れる適切な数値を答えよ。p〜sは整数で、tは小数第2位を四捨五入して、小数第1位まで求めよ。

(rとsは順不同)

模範解答

p:9

q:62

r:2

s:31

t:8.9

解説

解答の論理構成

-

文字種類の把握

本文の「英数字 x 文字のパスワード…大文字と小文字は区別する」という条件から、 • 英字:26(大文字)+26(小文字)

• 数字:10

合計 62 種類なのでq = 62 -

不等式の立式

本文の式q^x > 10^16は「英数字 x 文字の組合せ数」が「数字16文字の組合せ数(10^16)」より大きいことを表す。 -

対数を取って x を求める

16桁の数字パスワードとの比較式を で変形したのがx > 16 / (log10r + log10s)ここで なのでr = 2 、s = 31 (順不同)参考値よりlog10 2 ≈ 0.301, log10 31 ≈ 1.491よってlog10 62 = 0.301 + 1.491 = 1.792 x > 16 / 1.792 ≈ 8.929… -

四捨五入と最小整数 x

• 小数第1位まで:8.9 → これが t

• 最小の整数 x:9 → これが p -

まとめp:9 q:62 r:2 s:31 t:8.9

誤りやすいポイント

- キャラクタ集合を 36 種類(大小文字を区別しない)と誤認し、62 を導けない。

- を直接計算せず、近似値を粗く取り丸め誤差で x=8 としてしまう。

- r と s を 10 と 6.2 など“乗算結果が 62 になる数”で誤記する。

- t を整数化せずに 8.93 など小数第2位まで書き、指定の桁数を満たさない。

FAQ

Q: r と s の順序に決まりはありますか?

A: ありません。問題文は「(r と s は順不同)」と明記しているため、2・31 と 31・2 のどちらでも正答です。

A: ありません。問題文は「(r と s は順不同)」と明記しているため、2・31 と 31・2 のどちらでも正答です。

Q: 近似計算で別の参考値を使うと t が 8.8 になるのですが?

A: 指定は「小数第2位を四捨五入して小数第1位まで」。1.79‥ を用いても 16/1.79 = 8.94‥ となり四捨五入結果は 8.9 です。計算誤差で 8.8 になる場合は途中桁落ちが疑われます。

A: 指定は「小数第2位を四捨五入して小数第1位まで」。1.79‥ を用いても 16/1.79 = 8.94‥ となり四捨五入結果は 8.9 です。計算誤差で 8.8 になる場合は途中桁落ちが疑われます。

Q: p=9 の根拠をもう一度教えてください。

A: x > 8.929… を満たす最小の整数は 9 です。8 では不等式が成立しません。

A: x > 8.929… を満たす最小の整数は 9 です。8 では不等式が成立しません。

関連キーワード: パスワード強度、組合せ数、対数計算、暗号アルゴリズム、ログ変換

設問5:〔レビューと修正〕について、(1)、(2)に答えよ。

(1)本文中の下線⑦について、指摘に対応するには、図7の拡張機能をどのように修正すればよいか。修正内容を、50字以内で具体的に述べよ。

模範解答

暗号化フォルダに登録されたファイルは、復号した後で、マルウェアスキャンを行うようにする。

解説

解答の論理構成

- 現状の処理順序の把握

図7には「同期用 FS は、暗号化されたファイルを取得してマルウェアスキャンを行い、マルウェアが検知されなければ、復号した上で、同期ディスク中の対応する機密フォルダに配置する。」と記載されています。 - 問題点の抽出

下線⑦は「マルウェア感染ファイルの拡散防止対策が不十分である」と指摘していますが、暗号化されたままではシグネチャ照合・静的解析ができず、スキャンは実質無力です。 - 必要な修正の導出

まず復号しプレーンデータに戻してからスキャンを行えば、ウイルス対策エンジンが完全に機能し、感染ファイルが同期ディスクへ届くのを阻止できます。 - 結論

従って「暗号化フォルダに登録されたファイルは、復号した後で、マルウェアスキャンを行うようにする」という修正が最適解になります。

誤りやすいポイント

- 「暗号文にも怪しいバイト列は残る」と誤解し、復号前スキャンのみで十分と判断してしまう。

- 復号後スキャンでは平文が一時的に出現するため「機密性が低下する」と考えスキャンを避ける。ただし処理は同期用FS内で完結するため漏えいリスクは限定的です。

- 復号前・後の二重スキャンを提案して字数超過や処理コスト増のデメリットを招く。

FAQ

Q: 復号してからスキャンすると、平文が残るのでは?

A: 復号領域を揮発メモリに限定し、スキャン後に即時破棄すれば平文の恒久保存を防げます。

A: 復号領域を揮発メモリに限定し、スキャン後に即時破棄すれば平文の恒久保存を防げます。

Q: スキャンエンジンが暗号文を解析できるようにする手段はないのですか?

A: 暗号鍵をAV側に渡せば可能ですが、鍵共有は管理負荷と漏えいリスクを招くため採用しません。

A: 暗号鍵をAV側に渡せば可能ですが、鍵共有は管理負荷と漏えいリスクを招くため採用しません。

Q: 復号後にスキャンしても未知マルウェアは防げないのでは?

A: 既知シグネチャ検出に加え、サンドボックス等の振る舞い検知を組み合わせることで未知マルウェアリスクを低減できます。

A: 既知シグネチャ検出に加え、サンドボックス等の振る舞い検知を組み合わせることで未知マルウェアリスクを低減できます。

関連キーワード: 復号、マルウェアスキャン、暗号化フォルダ、シグネチャ検出、ファイル感染

設問5:〔レビューと修正〕について、(1)、(2)に答えよ。

(2)本文中の下線⑧について、どのような場合にファイルが平文のままQサービスに保管され続けるのか。35字以内で具体的に述べよ。また、この状況を防ぐには、同期用FSの拡張機能にどのような修正を行えばよいか。修正内容を30字以内で述べよ。

模範解答

場合:利用者が暗号化していないファイルをWebブラウザで登録した場合

修正内容:暗号化されていないバックアップファイルを自動で削除する

解説

解答の論理構成

-

バックアップ仕様の確認

- 表1補足説明1に「ファイルが更新又は削除された場合、元のファイルはバックアップとして保管される」とある。

- したがって“更新前の状態”は自動で残り続ける。

-

暗号化フォルダでの処理手順

- 図7‐3では「暗号化フォルダに平文のファイルが登録…同期用FSは当該ファイルを暗号化して更新」とある。

- ここで“平文→暗号文”へ更新が発生するため、更新前の平文がバックアップに保存される。

-

平文が残り続ける条件の導出

- 手順2により作られたバックアップは、同期用FSが「バックアップからのファイルの復元・取得・削除」を行わない(図4補足事項「同期用FSは一切処理を行わない」)ため、そのまま残存。

- よって「利用者が暗号化していないファイルをWebブラウザで登録した場合」に平文バックアップが保持される。

-

改善策

- 残存原因は“バックアップ領域に手を付けない”方針。

- そこで「暗号化されていないバックアップファイルを自動で削除する」機能を同期用FSに追加すれば、平文は残らない。

- 削除APIは管理者機能で提供されているため(表1「管理者機能…ファイル及びフォルダへのアクセス履歴の閲覧、その他の管理のための機能」)、実装は可能。

誤りやすいポイント

- 「暗号化後は平文が消える」と早合点し、バックアップ仕様を見落とす。

- 「同期用FSが暗号化済みファイルで上書きしているから問題ない」と決め付ける。

- 改善策を“暗号化を強化する”など的外れに書き、バックアップ削除に言及しない。

FAQ

Q: 同期用FS側で直接バックアップ領域へアクセスできるのですか?

A: 管理者機能で削除APIが提供されている前提です。同期用FSに管理者トークンを持たせて自動実行させます。

A: 管理者機能で削除APIが提供されている前提です。同期用FSに管理者トークンを持たせて自動実行させます。

Q: バックアップ全体を無効化する設定ではだめですか?

A: それでは通常の事故復旧時に困るため、暗号化フォルダ配下の“平文バックアップのみ”を対象に削除する方が実務的です。

A: それでは通常の事故復旧時に困るため、暗号化フォルダ配下の“平文バックアップのみ”を対象に削除する方が実務的です。

関連キーワード: バックアップ、暗号化フォルダ、自動削除、アクセス権、マルウェア

設問6:

本文中の下線⑨について、Uさんがまとめた対策を、35字以内で述べよ。

模範解答

委託先のデータ管理の実態を監査によって把握して監督する。

解説

解答の論理構成

- J社の要求には「J社から受託した業務の一部を再委託する場合は、当該委託先に対して本要求と同等の措置を求め、かつ、その実施について監督する。」という監督義務が明記されています。

- しかし現状は「当社は委託先との契約の中で、顧客データについて目的外利用の禁止と適切な管理を委託先に要求している。だが、事故の発生を防ぐ点で十分だろうか。」とM部長が不十分さを懸念しています。

- そこでUさんは「IPAが公表している“組織における内部不正防止ガイドライン”を参考にして、技術的対策とは別に⑨対策をまとめました。」と説明し、委託先の実際の管理状況を把握・是正する手段を提案したと考えられます。

- J社要求の「監督する。」に対応し、かつ事故防止を具体化する最も直接的な手段が“監査”です。よって模範解答は「委託先のデータ管理の実態を監査によって把握して監督する。」となります。

誤りやすいポイント

- 「教育・誓約書取得」などの啓発策だけでは“監督”の実効性が不足し得点になりません。

- 「技術的対策(暗号化・マルウェア対策)」を再度述べても⑨の趣旨(人的・運用面)は外れます。

- 「定期報告を求める」だけでは実態確認が弱く、“実態を把握”の要件を満たさないと判断されやすいです。

FAQ

Q: 監査はどのタイミングで行うべきですか?

A: J社要求を満たすには少なくとも契約時と定期(例:年1回)に実施し、重大変更や事故時には臨時監査を行うのが一般的です。

A: J社要求を満たすには少なくとも契約時と定期(例:年1回)に実施し、重大変更や事故時には臨時監査を行うのが一般的です。

Q: 監査項目には何を含めますか?

A: データ保存場所・アクセス権管理・暗号化運用・ログ保管・持出し管理など、J社要求とV社ポリシに照らして確認します。

A: データ保存場所・アクセス権管理・暗号化運用・ログ保管・持出し管理など、J社要求とV社ポリシに照らして確認します。

Q: 監査結果で不備が見つかった場合の措置は?

A: 是正期限付き改善要求、再監査、最悪契約停止までを契約書に盛込み、実効性を確保します。

A: 是正期限付き改善要求、再監査、最悪契約停止までを契約書に盛込み、実効性を確保します。

関連キーワード: 監査、委託先管理、情報漏えい防止、内部不正