情報処理安全確保支援士 2015年 春期 午後2 問01

ウイルス対策に関する次の記述を読んで、設問1~6に答えよ。

N社は、従業員数500名のシステム開発会社である。東京の本社には、管理本部と東日本ソリューション本部(以下、東ソリ本部という)がある。管理本部には、業務部、総務部、営業部及び情報システム部(以下、情シス部という)がある。大阪の関西支社には、西日本ソリューション本部(以下、西ソリ本部という)があり、100名が在籍している。

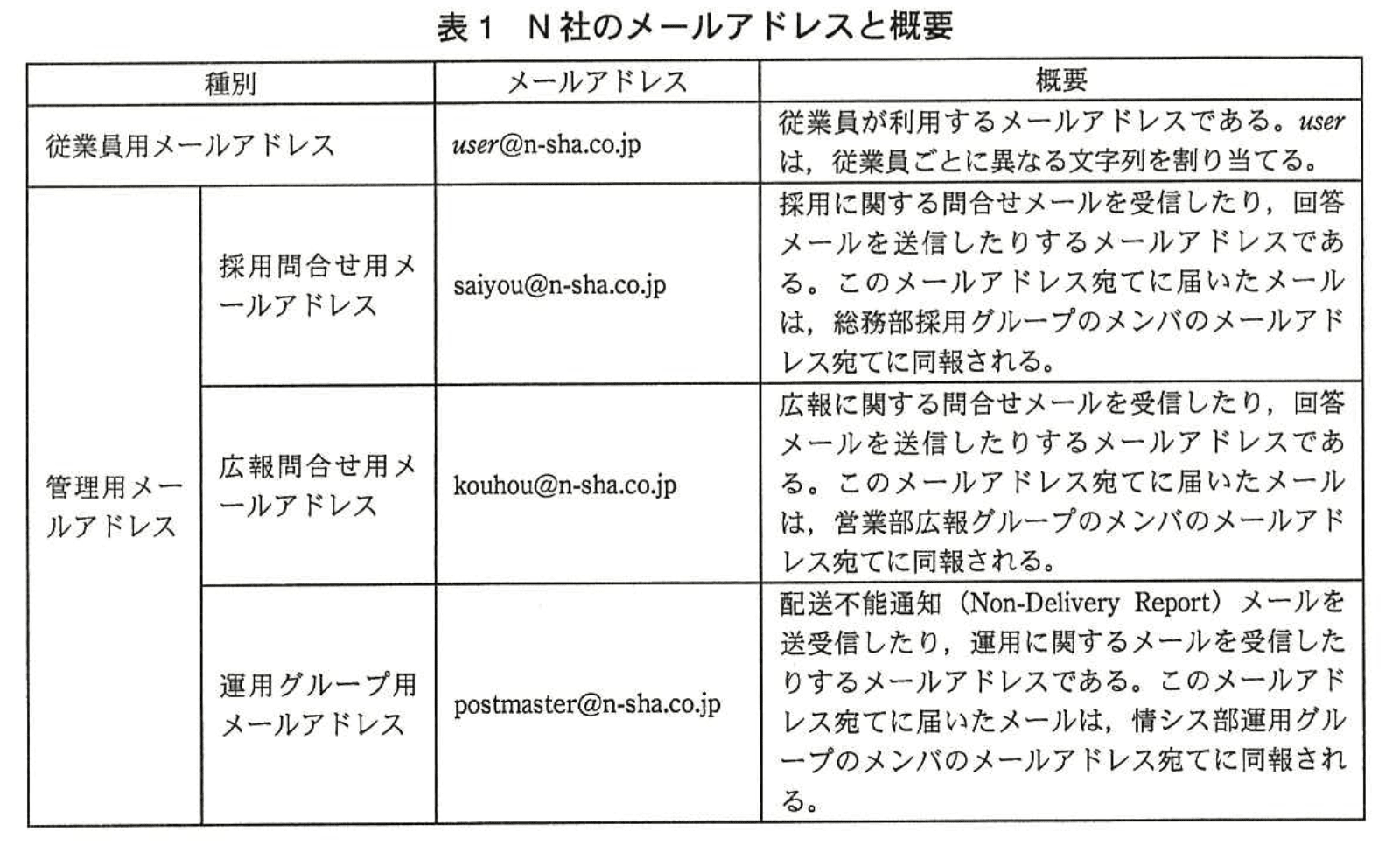

N社では、本社にインターネット接続システムを導入し、電子メール(以下、メールという)、Webサイトの閲覧などに利用している。ドメイン名としてn-sha.co.jpを使用しており、メールアドレスには、表1に示すものがある。

〔情報システムの構成〕

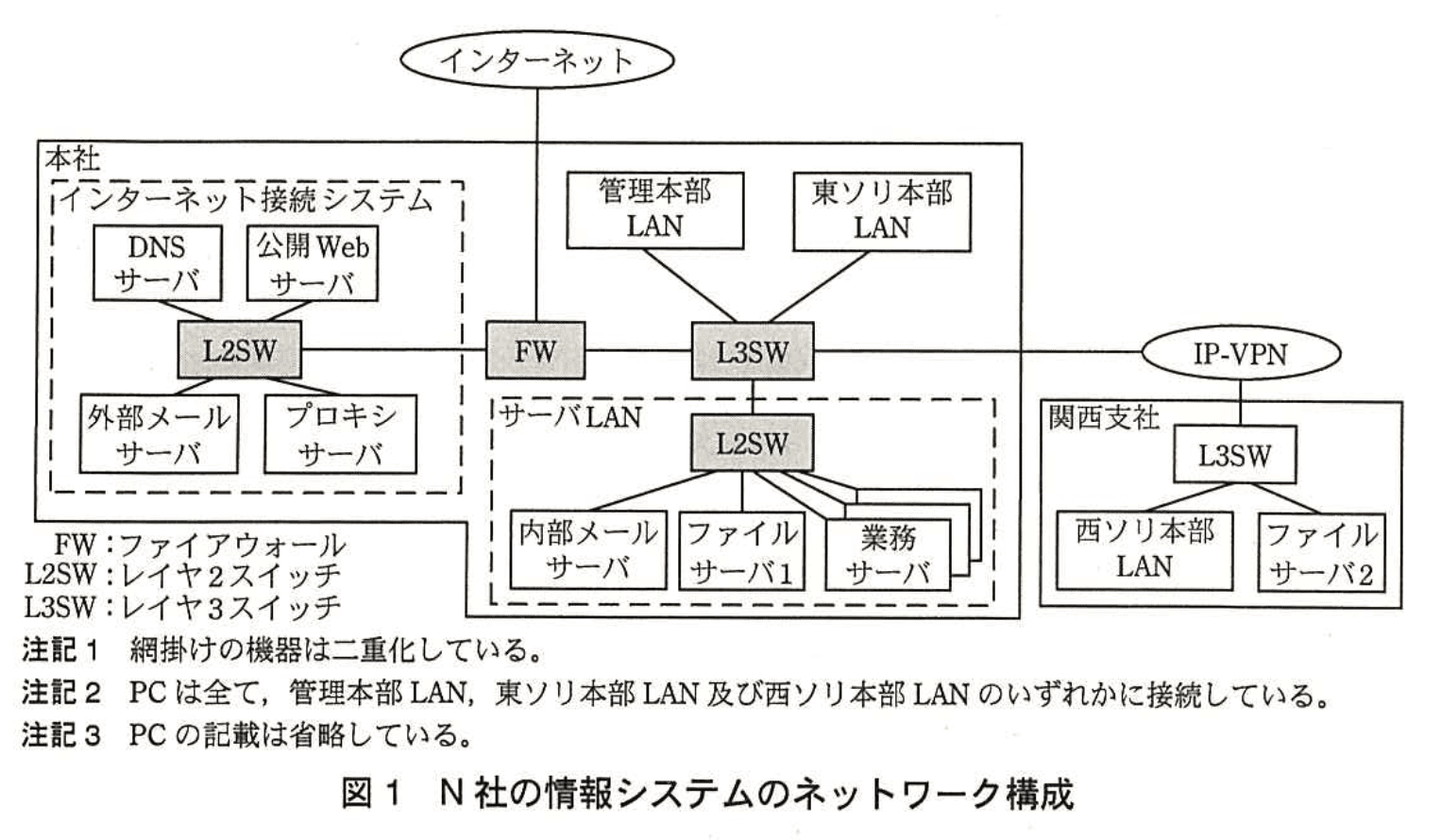

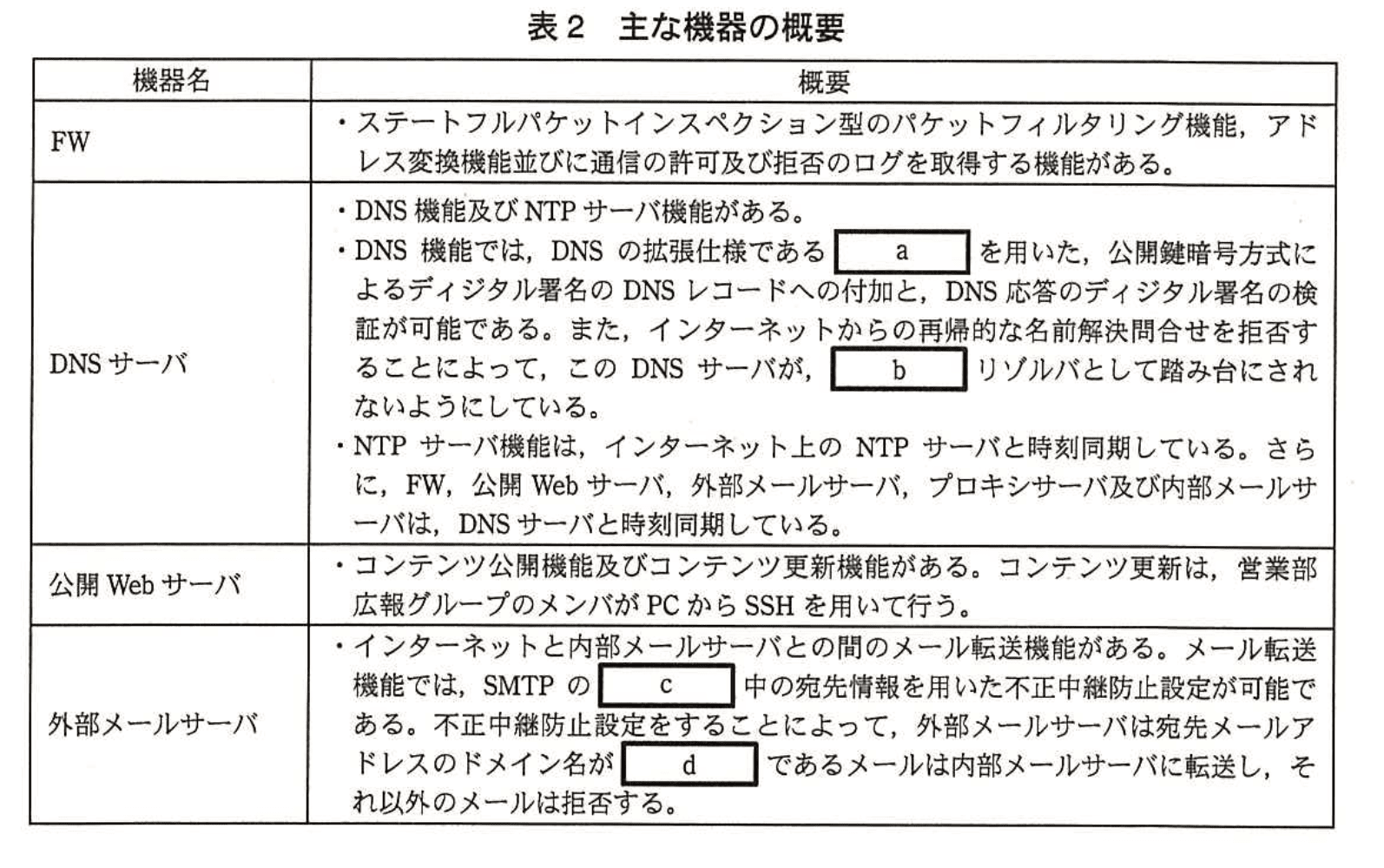

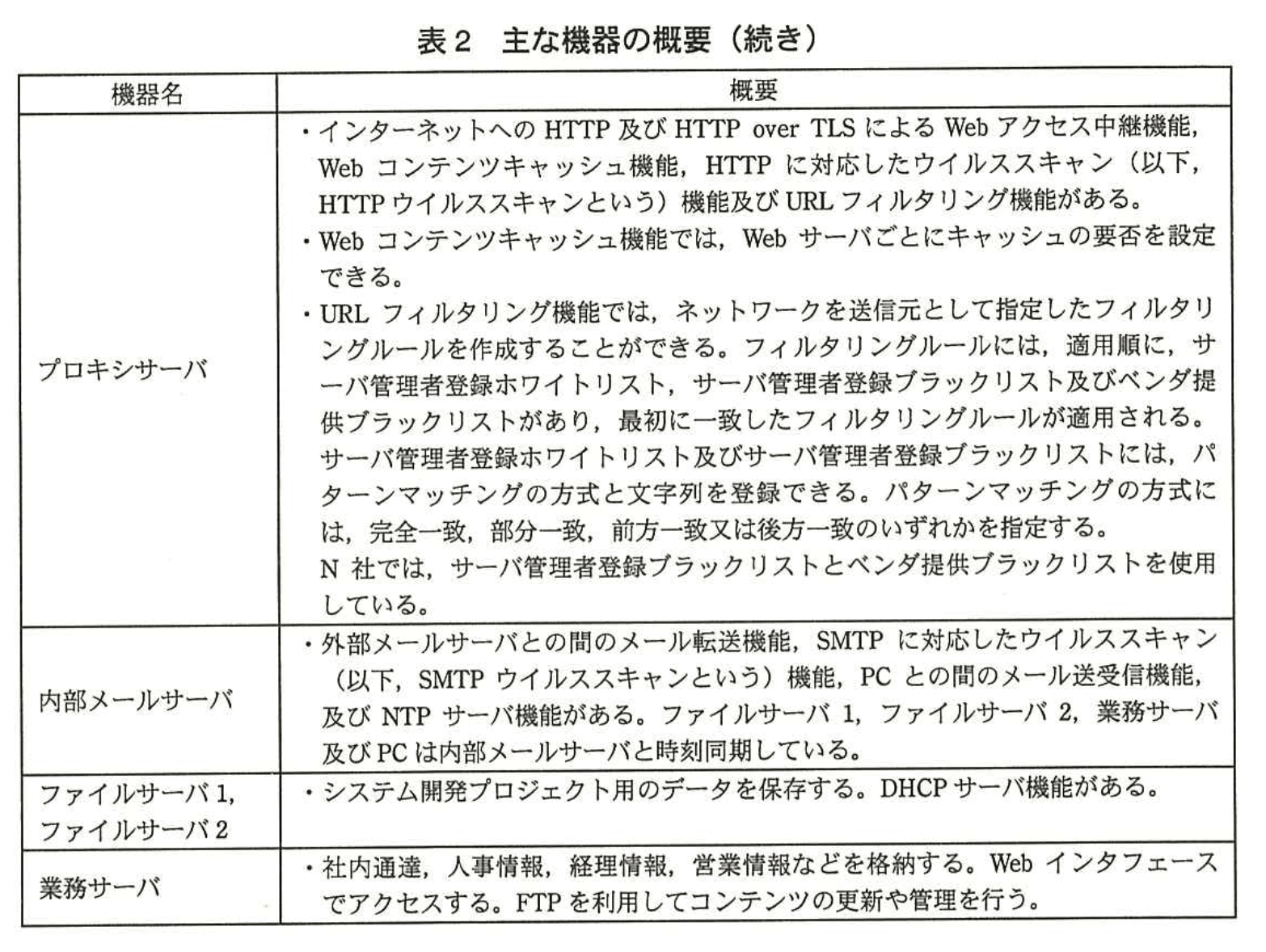

N社の情報システムの運用は、情シス部のD部長の下で、運用グループのメンバが担当している。N社の情報システムのネットワーク構成を図1に、主な機器の概要を表2に示す。

FW、L2SW、L3SW及び各サーバは、保守時を除き24時間365日稼働している。

FWでは、通信の許可及び拒否のログを取得している。各サーバでは、サーバへのアクセス及びサーバ上でのプログラムの動作をログに記録している。FW及び各サーバのログの保存期間は、6か月である。

PCのIPアドレスは、L3SWのDHCPリレーエージェント機能によって動的に割り当てている。

〔ウイルス対策〕

N社では、HTTPウイルススキャン及びSMTPウイルススキャンにはV社のウイルス対策ソフトを導入し、ファイルサーバ1、ファイルサーバ2、業務サーバ及びPCにはW社のウイルス対策ソフトを導入している。2社のウイルス対策ソフトを導入することによって、1社の場合よりも早くウイルスを検出できるようになると期待されている。

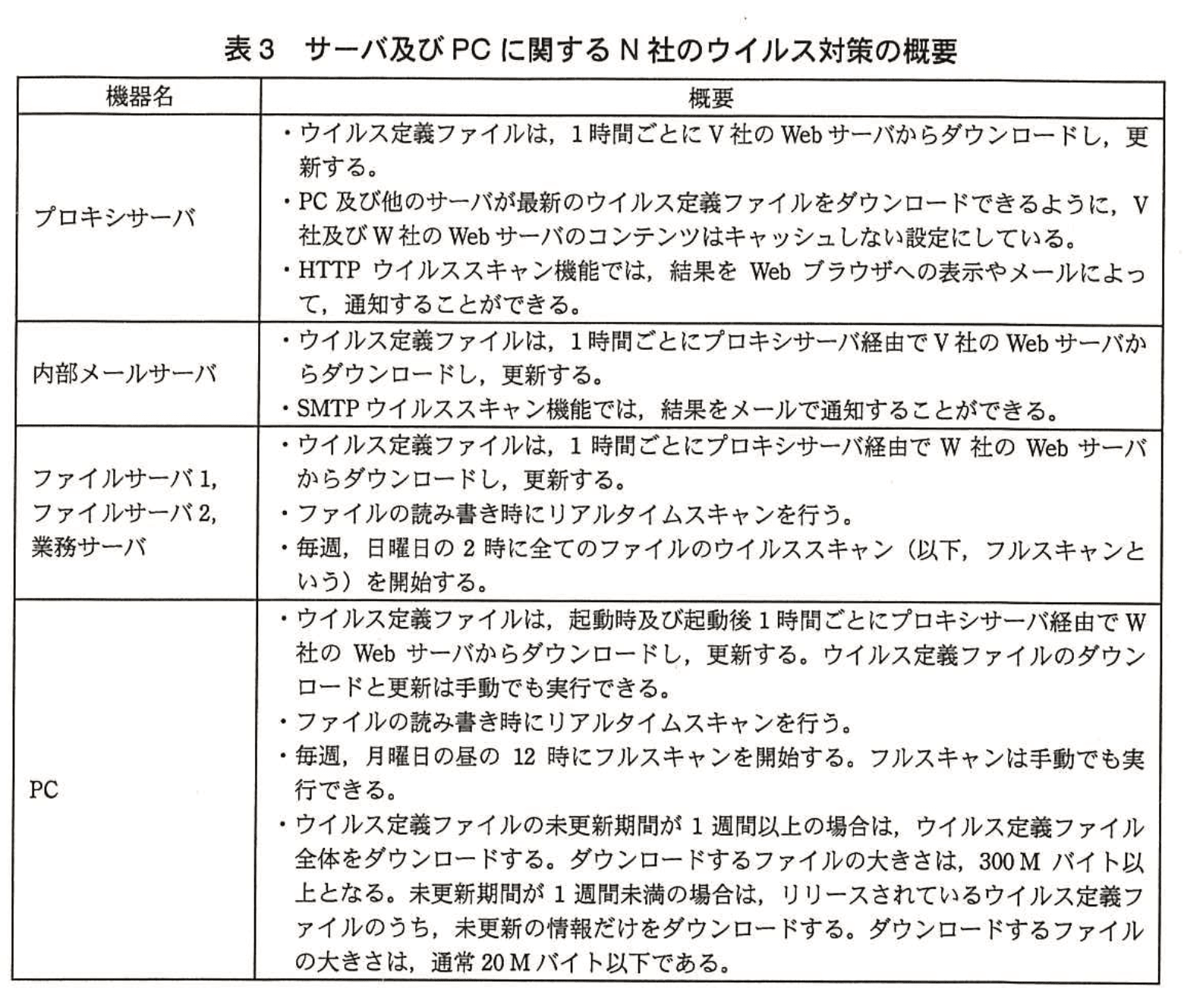

サーバ及びPCに関するN社のウイルス対策の概要を表3に示す。

長期の休み明けの始業時には、N社の全PCが一斉にウイルス定義ファイル全体をダウンロードするので、インターネット回線及びIP-VPNが一時的に輻輳する。その解決が課題になっている。

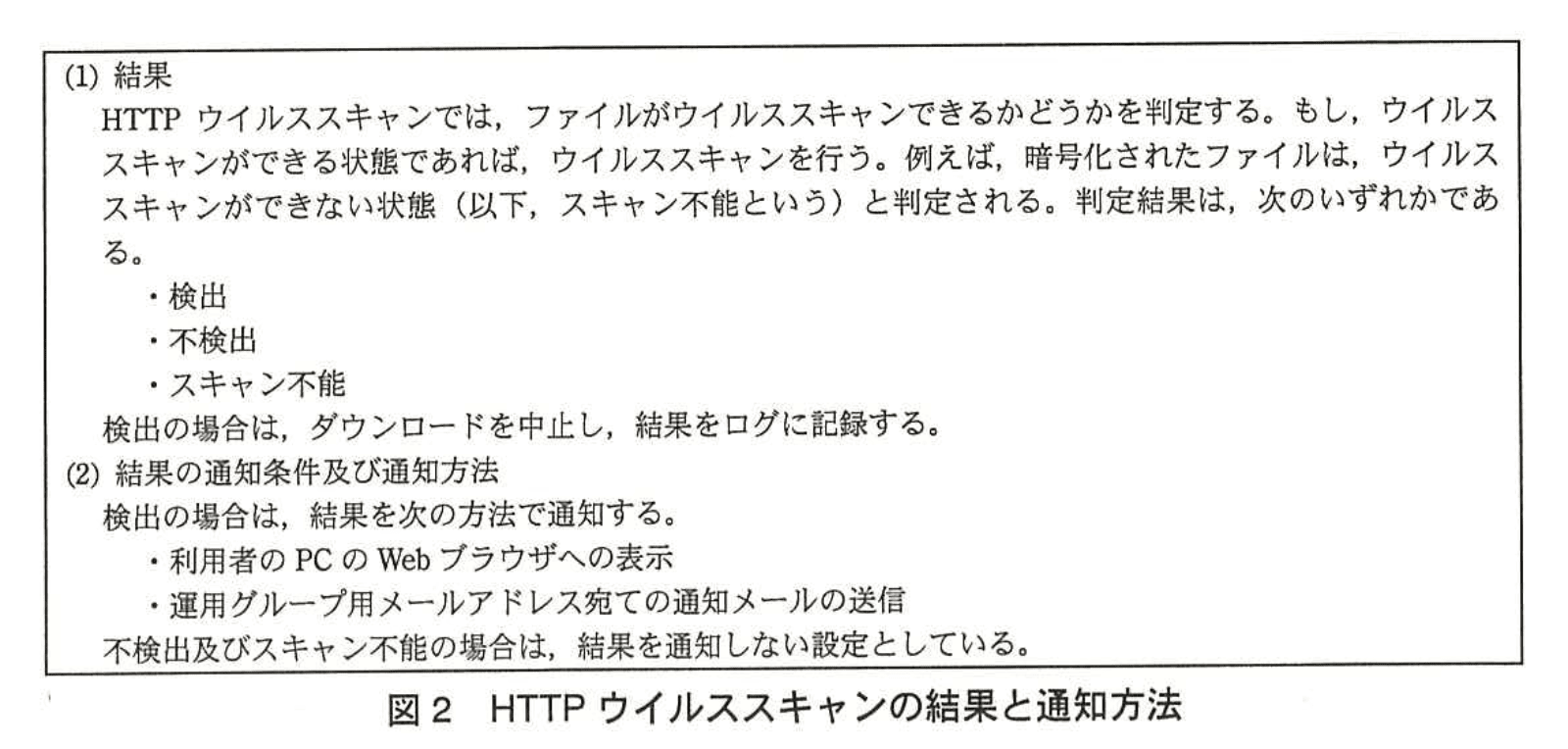

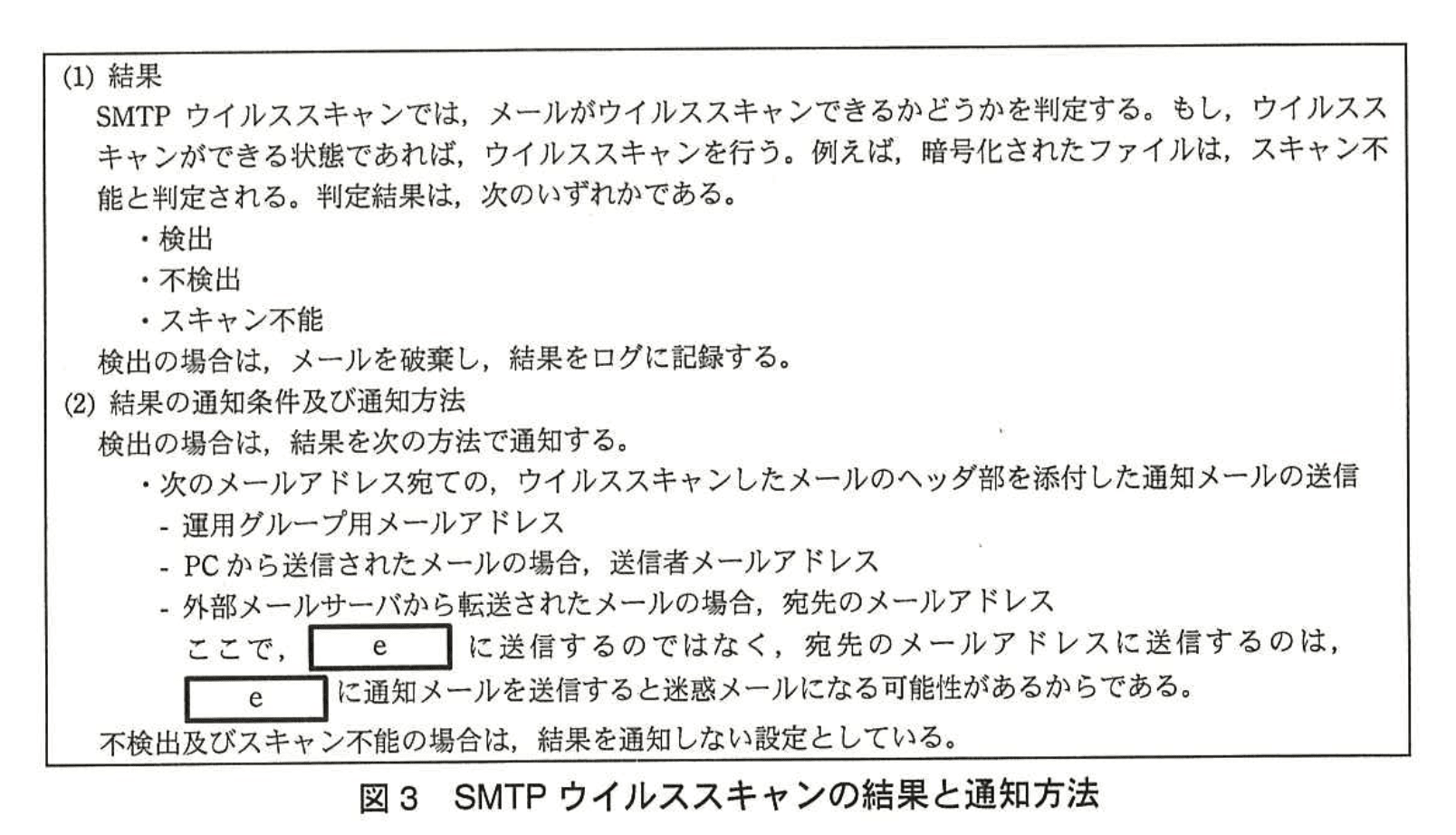

HTTPウイルススキャンの結果と通知方法を図2に、SMTPウイルススキャンの結果と通知方法を図3に示す。

〔PCの管理方法〕

従業員には、PCを会社から貸与している。従業員は、出勤後に個人ロッカーからPCを取り出して使用し、退勤前に、PCを個人ロッカーにしまう。個人ロッカーは、施錠を必須としている。

PCの初期設定は、情シス部が担当し、OS、ウイルス対策ソフトなどN社で定めたソフトウェアのインストール、脆弱性修正プログラムの適用、ウイルス定義ファイルの更新、Webブラウザの設定及びメールソフトの設定を行う。その際には、脆弱性修正プログラム及びウイルス定義ファイルを保存したDVD-R(以下、初期設定用DVD-Rという)を使用している。初期設定用DVD-Rは月1回、新しいものを作成する。

脆弱性修正プログラムの適用順序を確認したり、ウイルス定義ファイルをダウンロードしたりするのに時間が掛かるので、初期設定用DVD-R作成の作業負荷は大きく、効率向上が課題となっている。

そこで、運用グループのE主任とFさんが、PCの初期設定方法の改善を検討することになった。

〔PCの初期設定方法の改善〕

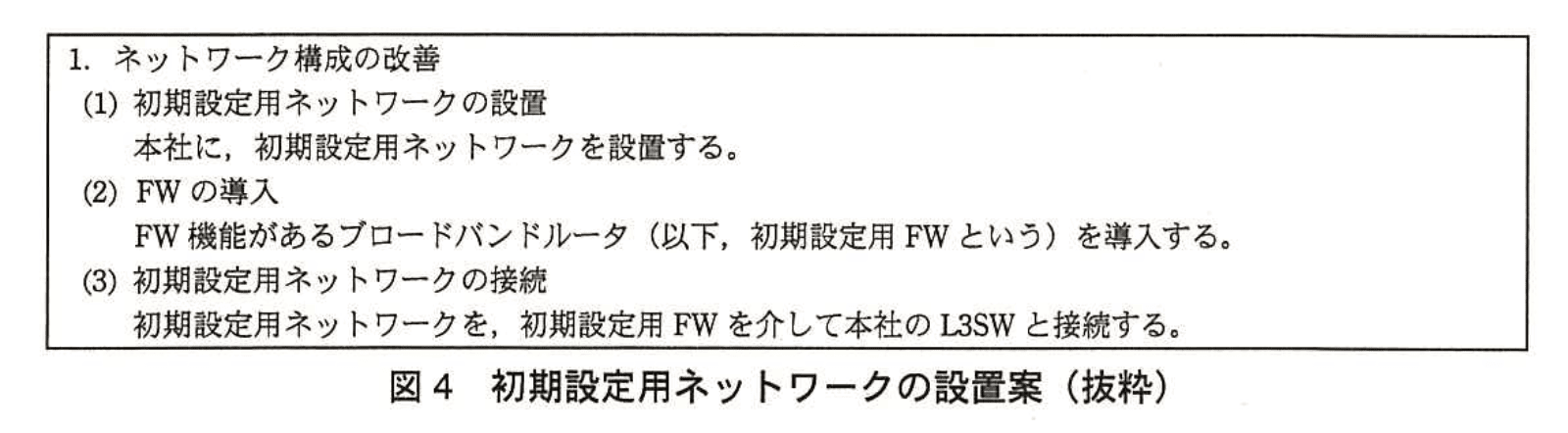

PCの初期設定方法を改善するためにFさんが作成した初期設定用ネットワークの設置案を図4に示す。

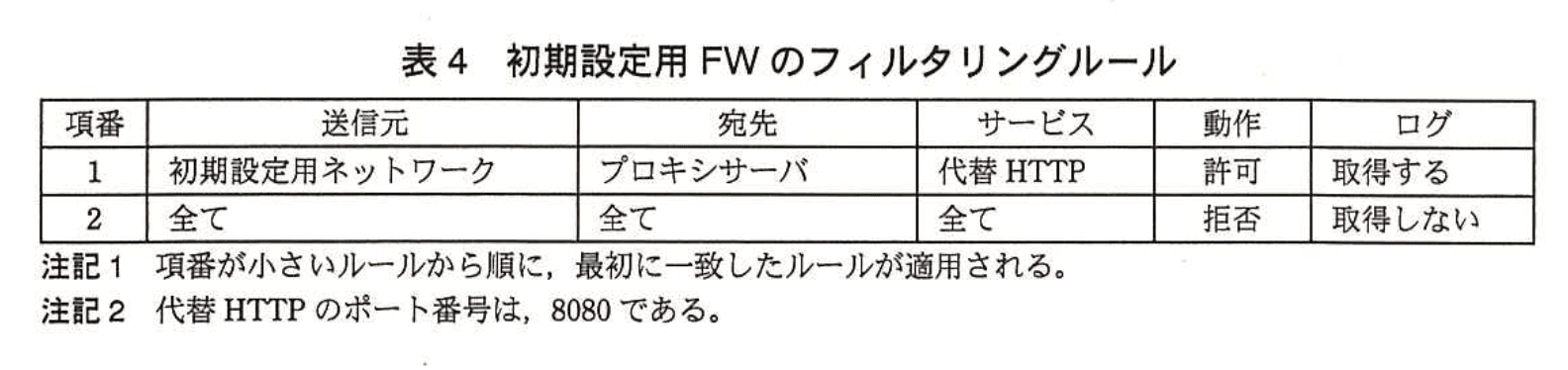

初期設定用FWのフィルタリングルールを表4に示す。

E主任は、PCの初期設定方法を考慮すると、プロキシサーバのURLフィルタリング機能に、①初期設定用ネットワークからの接続サイトを制限する設定を追加した方がよいと指摘した。Fさんは、その設定案を作成してE主任に提出した。

初期設定方法の改善案は、D部長の承認を得られた。Fさんは、プロキシサーバのURLフィルタリング機能に設定を追加した後、初期設定用FWを介して本社のL3SWと初期設定用ネットワークを接続した。

〔休み明けのPCのウイルス感染〕

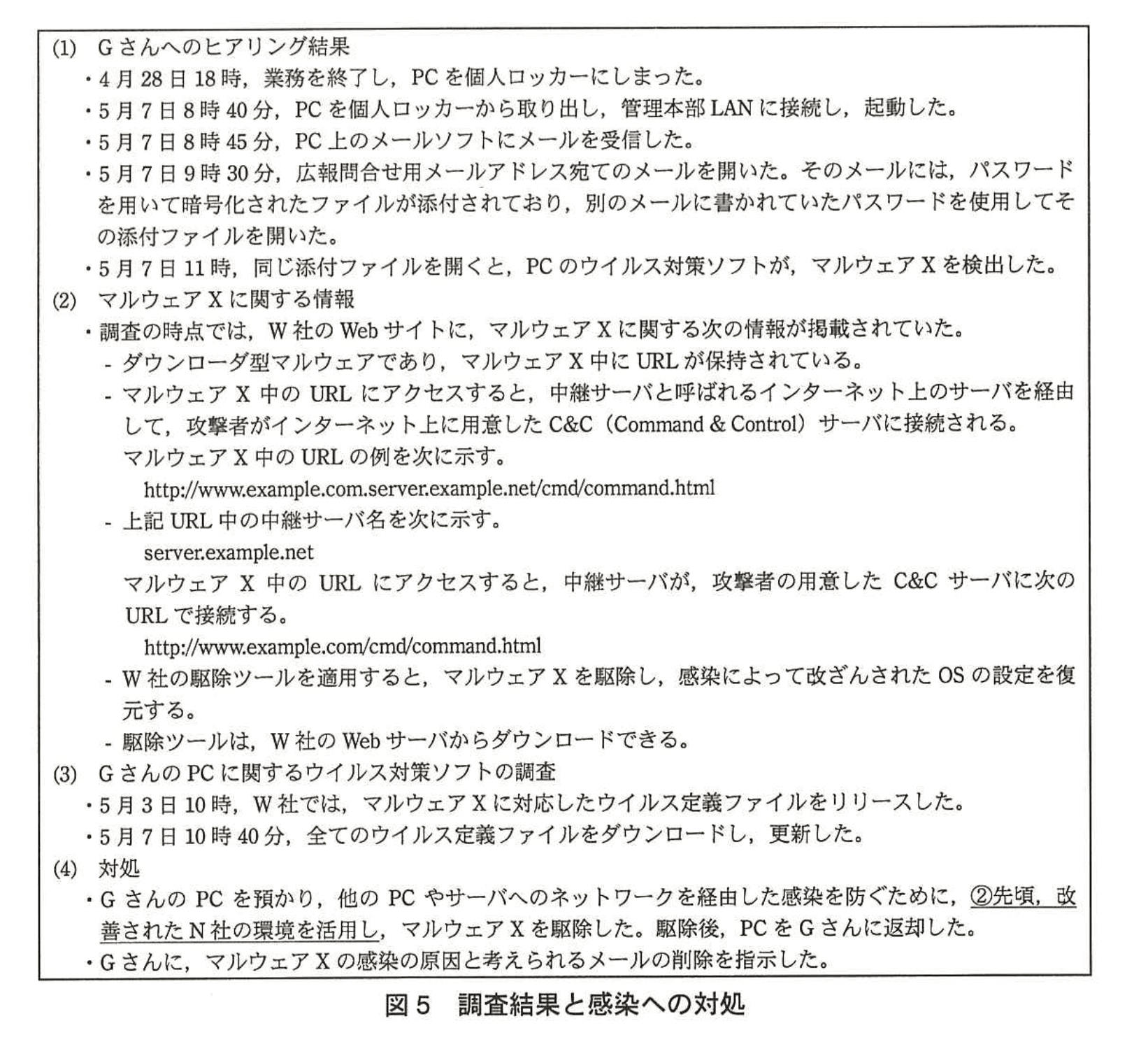

N社では4月29日から5月6日まで連休であった。連休明けの最初の営業日となった5月7日、D部長に、“広報グループのGさんのPCがウイルスに感染した可能性があり、ネットワークから切り離した”との連絡があった。D部長は、E主任とFさんに調査と対処を指示した。Fさんの調査結果と感染への対処を図5に示す。

次は、E主任と Fさんが、中継サーバを経由するアクセスを防止する対策について検討した際の会話である。

E主任:まず、当社のプロキシサーバと、マルウェアXのURL中の中継サーバを経由するアクセスについて検討しましょう。

Fさん:この中継サーバは、プロキシサーバのURLフィルタリング回避の手段として使われています。

E主任:そのとおりですね。他のマルウェアが利用する可能性も排除するために、この中継サーバを経由する全てのアクセスを遮断することはできますか。

Fさん:はい、③プロキシサーバのサーバ管理者登録ブラックリストに設定を追加することによって、遮断できます。

E主任:今後、別の中継サーバを経由することも考えられます。プロキシサーバに設定を追加する業務手順を作成する必要がありますね。

Fさん:はい、分かりました。

Fさんは、プロキシサーバに設定を追加した。

E主任は、図5の(4)では、Gさん宛てのメールだけが対象であったので、追加の調査と対処が必要であると指摘した。指摘を受けたFさんは④メールについて追加の調査と対処を行った。

さらに、E主任は、パスワードを用いて暗号化されたファイルを添付したメールがインターネットから届いた場合に、メールの受信者に注意を喚起する必要があると指摘した。指摘を受け、Fさんは、⑤図3中の結果の通知条件を変更した。

Fさんは、HTTPウイルススキャンでも、図2中の結果の通知条件の変更が必要であることに気付き、E主任に報告の上、変更した。

E主任とFさんは、ウイルス感染に関する調査結果と対処についてD部長に報告した。D部長は、PCのウイルス定義ファイル更新遅延についての対策、及び管理用メールアドレス宛てに届くメールのウイルス対策についても検討するように指示した。

〔PCのウイルス定義ファイル更新遅延についての対策〕

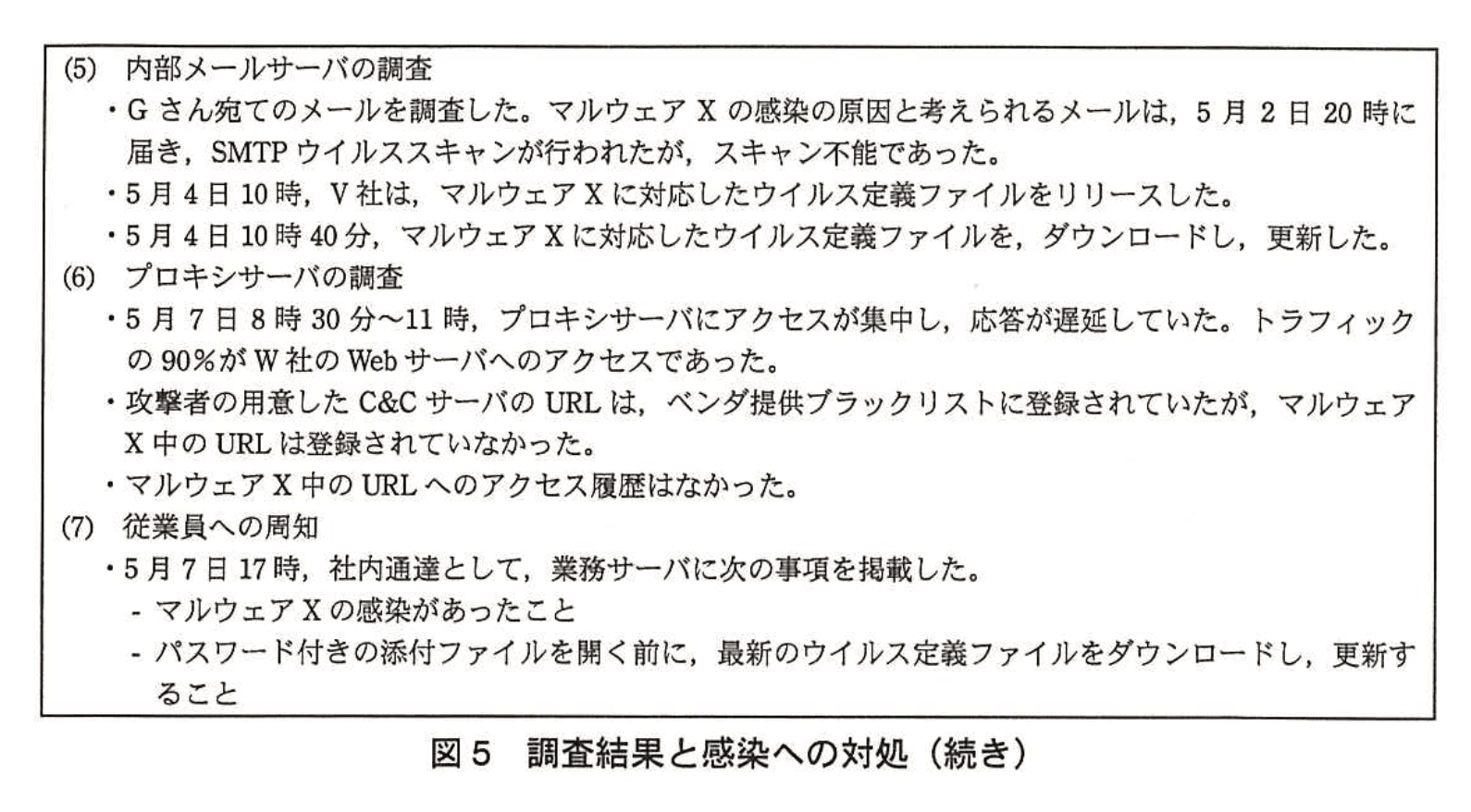

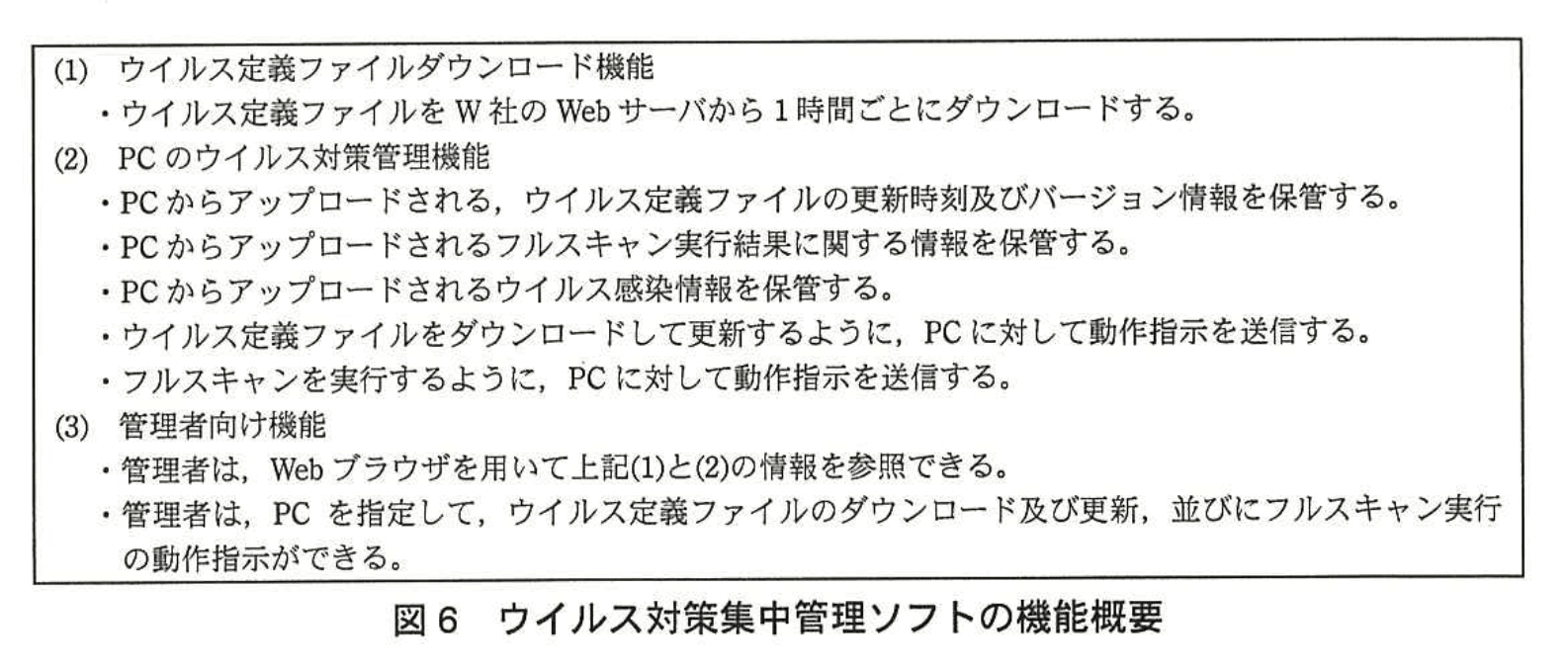

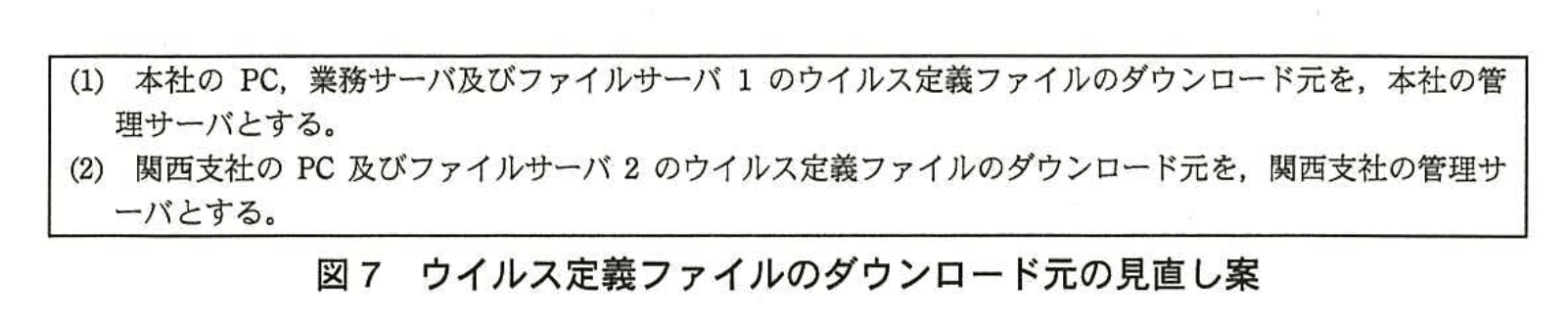

E主任とFさんが検討した結果、本社及び関西支社それぞれに、W社のウイルス対策集中管理ソフトを導入したサーバ(以下、管理サーバという)を設置するとともに、PCのウイルス対策ソフトをウイルス対策集中管理ソフトに対応するものに入れ替えることにした。さらに、Fさんがウイルス定義ファイルのダウンロード元の見直し案を作成することになった。ウイルス対策集中管理ソフトの機能概要を図6に、Fさんが作成したウイルス定義ファイルのダウンロード元の見直し案を図7に示す。

E主任とFさんは、ウイルス定義ファイル更新遅延についての対策案を、D部長に提出した。D部長は、対策案を承認した上で、ウイルス感染防止のためのウイルス対策集中管理ソフトの活用方法も考えるよう指示した。E主任とFさんは、⑥D部長の指示に従って活用方法を検討し、D部長に報告した。D部長は、活用方法も承認した。

〔管理用メールアドレス宛てに届くメールへのウイルス対策の強化〕

E主任とFさんは、管理用メールアドレス宛てに届くメールへのウイルス対策の強化について検討した。

運用グループ用メールアドレス宛てに届く配送不能通知メールは、メールヘッダを確認すれば十分であり、添付ファイルを開く必要がない。一方、採用問合せ用メールアドレス宛て及び広報問合せ用メールアドレス宛てに届いたメールに添付ファイルがあった場合、その添付ファイルを開かざるを得ない。しかし、開くと、ウイルスに感染するおそれがある。

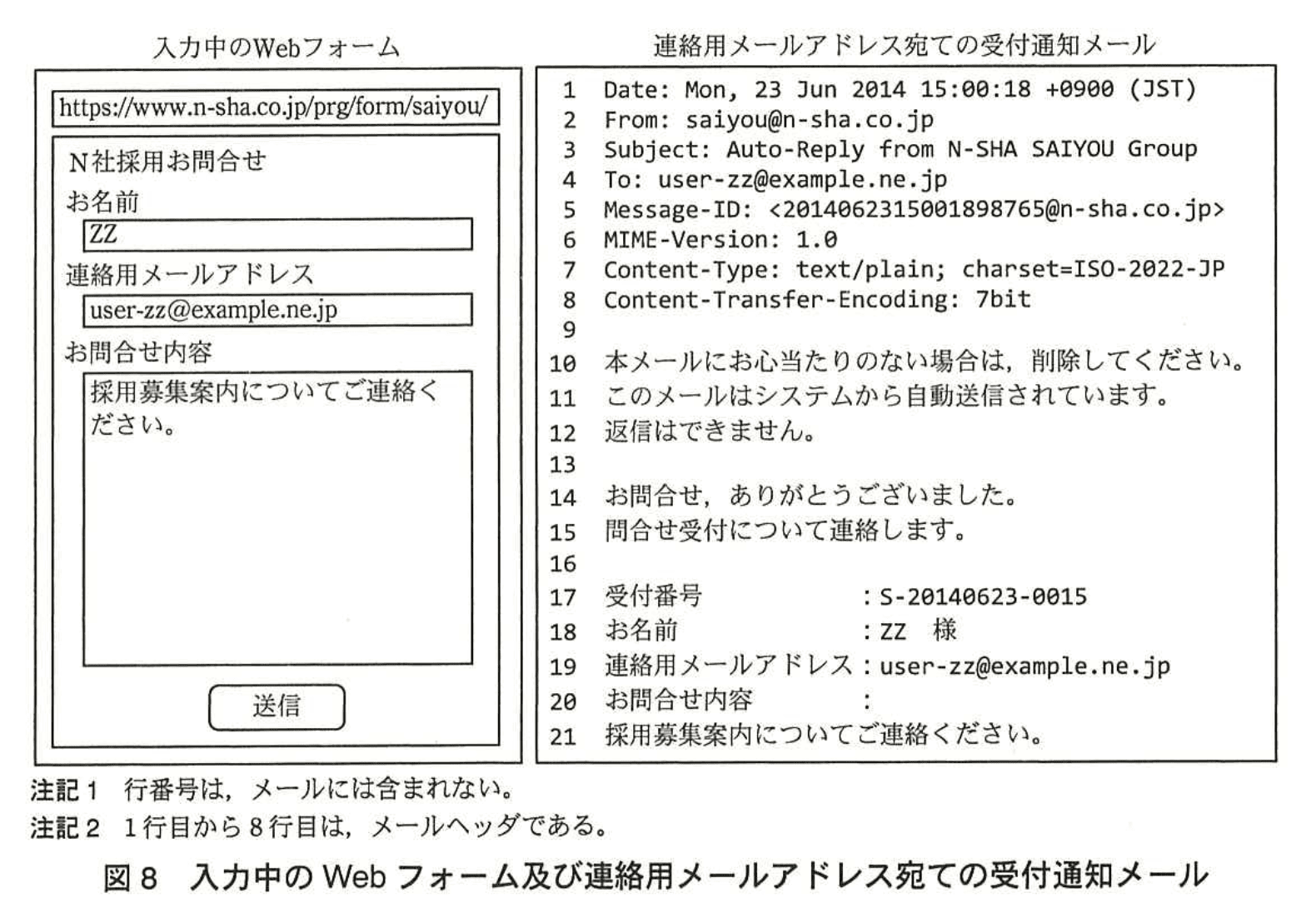

そこで、Javaサーブレットを利用した問合せ用のWebフォームを公開Webサーバに導入することにした。Webフォームには、ファイルのアップロード機能をもたせない。問合せ内容及び問合せ者の連絡用メールアドレスを入力してもらうと、受付通知メールを連絡用メールアドレス宛てに送信する。さらに、採用問合せ用メールアドレス宛て又は広報問合せ用メールアドレス宛てにも送信する。

Webフォームの導入後は、採用問合せ用メールアドレス及び広報問合せ用メールアドレスを社外からは利用できないようにする。

〔Webフォームについての検討〕

Webフォームの設計はFさんが行い、レビューは、Webアプリケーションソフトウェアの設計に詳しい東ソリ本部のHさんに依頼することになった。

Fさんは、採用問合せ用Webフォームの動作概要を作成し、Hさんとレビューを行った。Fさんが作成した動作概要のうち、入力中のWebフォーム及び連絡用メールアドレス宛ての受付通知メールを、図8に示す。

Hさんは、⑦採用問合せ用Webフォームを悪用されるおそれがあるので、少なくとも図8の受付通知メールを、1~17行目だけにすべきと指摘した。さらに、細工した連絡用メールアドレスを入力された場合の対策も必要であることを指摘した。

FさんとHさんは、レビューを続けた。次は、採用グループのメンバのメールアドレス宛てメールについての会話である。

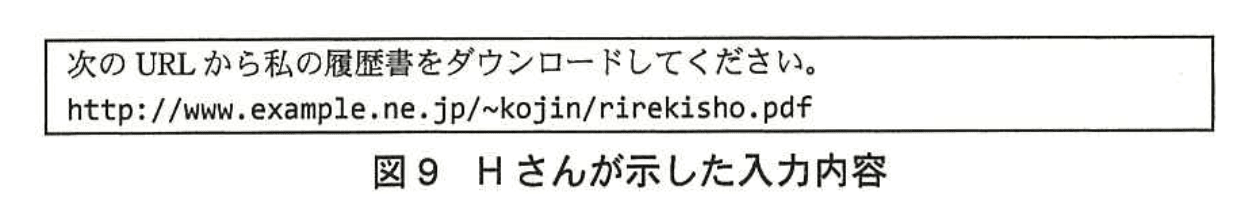

Hさん:まず、メールの本文について検討しましょう。アクセス者が、お問合せ内容として図9のとおりに入力したら、どうなりますか。

Fさん:入力したとおりに、メールの本文が作成されます。

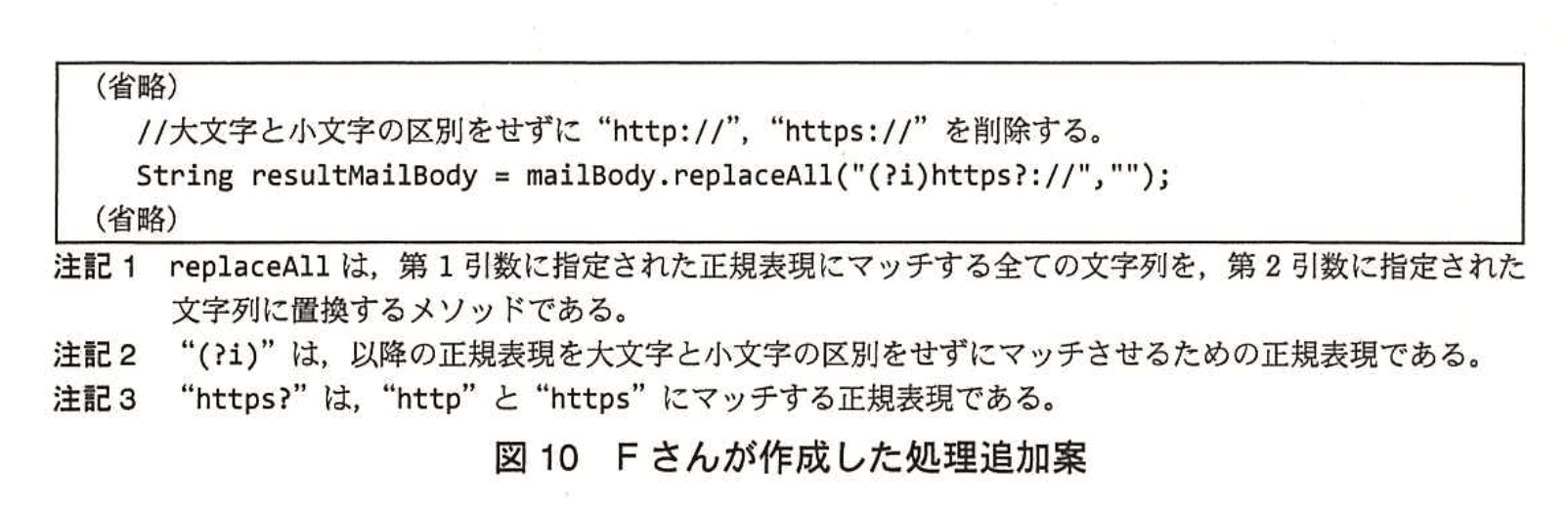

Hさん:当社で使用しているメールソフトでは、“http://”と“https://”で始まる文字列だけは、行頭であっても、行中であっても、クリック可能なURLとして表示されます。もし、ウイルスをダウンロードさせるURLだったら、ワンクリックで、ウイルスをダウンロードさせられてしまいます。文字列の加工処理が必要となりますね。

Fさん:メール送信プログラム中に、図10の処理を追加する案で対処します。

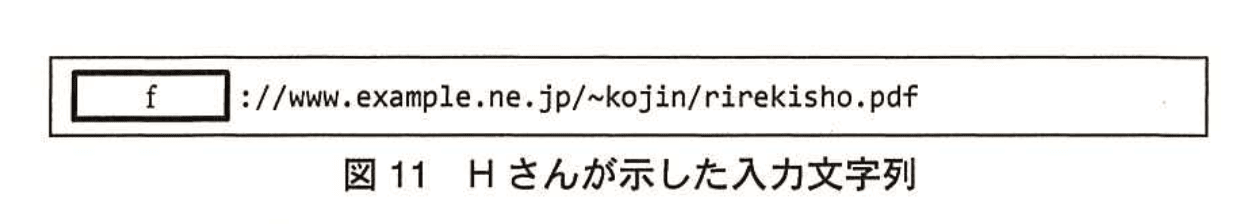

Hさん:図10は、対処として不完全です。例えば、図10の処理では、図11に示す文字列を入力すると、クリック可能なURLとして表示されてしまいます。

Fさん:なるほど、そのとおりですね。別の方法で対処します。

Hさんの指摘を受け、Fさんは、図8を含めて動作概要を修正した。

FさんとHさんは、さらに、広報問合せ用Webフォームについてのレビューも行い、採用問合せ用Webフォームと併せて、Webフォーム移行案としてまとめた。E主任の確認後、Fさんは、Webフォーム導入案をD部長に提出した。

D部長は、Webフォーム導入案を承認した。D部長は、管理サーバ導入に伴う情報システム予算の見直しを情報システム担当役員に説明し、承認を得た。

E主任とFさんは、管理サーバの導入案とWebフォーム導入案の実装を開始した。

設問1:〔情報システムの構成〕について(1)〜(3)に答えよ。

(1)表2中のaに入れる適切な字句を、英字8字以内で答えよ。

模範解答

a:DNSSEC

解説

解答の論理構成

- 【問題文】には

“DNS機能では、DNSの拡張仕様である a を用いた、公開鍵暗号方式によるディジタル署名のDNSレコードへの付加と、DNS応答のディジタル署名の検証が可能である。”

と記載されています。 - “DNSの拡張仕様” で “公開鍵暗号方式によるディジタル署名” を扱う技術は「DNSSEC」(Domain Name System Security Extensions)です。

- DNSSECはゾーン内のレコードに電子署名を付加し、応答側では署名を検証することで、改ざんやキャッシュポイズニングを防ぎます。

- したがって a に入る適切な字句は

DNSSEC

となります。

誤りやすいポイント

- TSIG と混同する

TSIGはゾーン転送など一部通信をMACで保護する仕組みであり、レコードへの電子署名付与と検証を行うDNSSECとは目的と範囲が異なります。 - DNS over TLS/HTTPSと誤認する

これらはDNS通信を暗号化するもので、レコード自体の真正性保証を行うDNSSECとは別概念です。 - “DNSCrypt” と勘違いする

DNSCryptも通信経路の暗号化が主であり、“拡張仕様” として公式IETF標準化されたDNSSECとは異なります。

FAQ

Q: DNSSECを導入すると全てのDNS攻撃を防げますか?

A: キャッシュポイズニングやレコード改ざんは防げますが、DDoSなど通信量を悪用する攻撃までは対象外です。

A: キャッシュポイズニングやレコード改ざんは防げますが、DDoSなど通信量を悪用する攻撃までは対象外です。

Q: DNSSECの検証に失敗した場合の挙動は?

A: 署名検証が失敗した応答は“bogus”として破棄され、名前解決は失敗(SERVFAIL)となります。

A: 署名検証が失敗した応答は“bogus”として破棄され、名前解決は失敗(SERVFAIL)となります。

Q: 公開鍵はどこで管理されますか?

A: ゾーン署名鍵(ZSK)・鍵署名鍵(KSK)をゾーン管理者が保持し、上位ゾーンにDSレコードを登録して信頼の連鎖を形成します。

A: ゾーン署名鍵(ZSK)・鍵署名鍵(KSK)をゾーン管理者が保持し、上位ゾーンにDSレコードを登録して信頼の連鎖を形成します。

関連キーワード: DNSSEC, 公開鍵暗号、電子署名、DNSキャッシュポイズニング

設問1:〔情報システムの構成〕について(1)〜(3)に答えよ。

(2)表2中のb、cに入れる適切な字句を、それぞれ10字以内で答えよ。

模範解答

b:オープン

c:エンベロープ

解説

解答の論理構成

-

問題文の引用

- DNSサーバの説明

「インターネットからの再帰的な名前解決問合せを拒否することによって、このDNSサーバが、b リゾルバとして踏み台にされないようにしている。」 - 外部メールサーバの説明

「メール転送機能では、SMTPの c 中の宛先情報を用いた不正中継防止設定が可能である。」

- DNSサーバの説明

-

b の導出

- 再帰的な問い合わせを無差別に受け付けるDNSサーバは「オープンリゾルバ」と呼ばれ、DDoS攻撃の踏み台に悪用される。

- 文脈は“踏み台にされないようにしている”であり、対策対象はまさにオープンリゾルバである。

⇒ b = 「オープン」

-

c の導出

- SMTPには“ヘッダ”と“エンベロープ”の二つの宛先情報が存在する。

- 不正中継防止では、RCPT TOなどエンベロープレベルの宛先をチェックするのが一般的。

- 文中の「SMTPの ___ 中の宛先情報」が不正中継判定に用いられることから、該当語は「エンベロープ」である。

⇒ c = 「エンベロープ」

-

よって解答

b:オープン

c:エンベロープ

誤りやすいポイント

- b を「キャッシュ」や「フォワード」などと誤記する。踏み台化の対象は“再帰的応答を世界に公開している”状況である点に着目する。

- c を「ヘッダ」と答えてしまう。ヘッダは送信後でも改ざんしやすく、中継判定には不向き。SMTPコマンドレベルで扱う“エンベロープ”を用いることが実践的対策となる。

- DNSとSMTP、異なるプロトコルの文脈を混同し、キーワードを取り違える。

FAQ

Q: オープンリゾルバが危険視される主な理由は何ですか?

A: 任意の再帰問い合わせを受け付けるため、攻撃者がリフレクション型DDoS攻撃の送信源として悪用できるからです。

A: 任意の再帰問い合わせを受け付けるため、攻撃者がリフレクション型DDoS攻撃の送信源として悪用できるからです。

Q: SMTPヘッダではなくエンベロープを参照する利点は?

A: エンベロープ情報は SMTPセッション内でやり取りされるため改ざんが難しく、実際の配送先ドメインを正確に確認できる点が不正中継防止に適しています。

A: エンベロープ情報は SMTPセッション内でやり取りされるため改ざんが難しく、実際の配送先ドメインを正確に確認できる点が不正中継防止に適しています。

Q: エンベロープ宛先をチェックしてもスパムが流れる可能性はありますか?

A: あります。エンベロープチェックは中継防止の基本措置であり、追加で認証技術(SPF、DKIMなど)やフィルタリングと組み合わせることで効果が高まります。

A: あります。エンベロープチェックは中継防止の基本措置であり、追加で認証技術(SPF、DKIMなど)やフィルタリングと組み合わせることで効果が高まります。

関連キーワード: DNS再帰問い合わせ、オープンリゾルバ、DNSSEC, SMTP, エンベロープ

設問1:〔情報システムの構成〕について(1)〜(3)に答えよ。

(3)表2中のdに入れる適切なドメイン名を答えよ。

模範解答

d:n-sha.co.jp

解説

解答の論理構成

-

外部メールサーバの仕様

- 【問題文 表2】

“外部メールサーバ…SMTPのc中の宛先情報を用いた不正中継防止設定…宛先メールアドレスのドメイン名が d であるメールは内部メールサーバに転送し、それ以外のメールは拒否する。” - ここから、d には「社内メールだけを許可する自組織のドメイン名」を入れる必要があると分かります。

- 【問題文 表2】

-

N社が使用するドメイン名の確認

- 【問題文 冒頭】

“ドメイン名として n-sha.co.jp を使用しており…” - 【問題文 表1】

“user@n-sha.co.jp”、“saiyou@n-sha.co.jp”…と全て“@n-sha.co.jp”を用いている。 - したがって、N社の正式なメールドメインは“n-sha.co.jp”であることが明白です。

- 【問題文 冒頭】

-

結論

- 不正中継防止の条件に設定すべきドメイン名は“N社が保有する唯一のメールドメイン”なので、d = “n-sha.co.jp” となります。

誤りやすいポイント

- MXレコード名(mail.n-sha.co.jp など)と混同し、サブドメインを記入してしまう。

- “@” を含めた “@n-sha.co.jp” と書いてしまう。宛先メールアドレスの「ドメイン名」だけを求められている点に注意。

- 会社名表記“nsha.co.jp”や“n-sha.co”など、ハイフンやトップレベルを誤って省略する。

FAQ

Q: ドメイン名とサブドメインはどう区別するのですか?

A: “n-sha.co.jp”が組織を示すドメイン名、これに“mail.”などを付与したものがサブドメインです。本設問はドメイン名そのものを指定します。

A: “n-sha.co.jp”が組織を示すドメイン名、これに“mail.”などを付与したものがサブドメインです。本設問はドメイン名そのものを指定します。

Q: 外部メールサーバで自社ドメイン以外を拒否するのはなぜ?

A: 他ドメイン宛てメールを無条件に転送すると、オープンリレーとなりスパム送信の踏み台にされる危険があるためです。

A: 他ドメイン宛てメールを無条件に転送すると、オープンリレーとなりスパム送信の踏み台にされる危険があるためです。

Q: ドメインが複数ある企業ではどう設定しますか?

A: それぞれの正規ドメインをリスト化して許可します。本問のように1ドメインしか使っていなければ単一指定で済みます。

A: それぞれの正規ドメインをリスト化して許可します。本問のように1ドメインしか使っていなければ単一指定で済みます。

関連キーワード: SMTP, 不正中継、ドメイン名、メール転送、アクセス制御

設問2:

図3中のeに入れる内容を15字以内で答えよ。

模範解答

e:送信者メールアドレス

解説

解答の論理構成

-

図3では、SMTPウイルススキャンの検出時に・次のメールアドレス宛ての、ウイルススキャンしたメールのヘッダ部分を添付した通知メールの送信

– 運用グループ用メールアドレス

– PCから送信されたメールの場合、送信者メールアドレス

– 外部メールサーバから転送されたメールの場合、宛先のメールアドレス

ここで、eに送信するのではなく、宛先のメールアドレスに送信するのは、eに通知メールを送信すると迷惑メールになる可能性があるからである。と定義されている。 -

「ここで、eに送信するのではなく、宛先のメールアドレスに送信する」と書かれているのは「外部メールサーバから転送されたメールの場合」の説明に対応している。

-

その直前のリストには「PCから送信されたメールの場合、送信者メールアドレス」が記載されており、外部メール→内部転送のケースでも本来は「送信者メールアドレス」に送ることが考えられる。

-

しかし「eに通知メールを送信すると迷惑メールになる可能性がある」とあるため、eは「送信者メールアドレス」でなければ文意が成立しない。

-

よって e に入る語句は

送信者メールアドレス

誤りやすいポイント

- 「宛先のメールアドレス」と混同しやすい。設問では外部から転送されたメールで「宛先」に送る理由が説明されているため、e は対になる「送信者メールアドレス」であると読み解く。

- 「運用グループ用メールアドレス」と誤答するケースがあるが、本文で “送信すると迷惑メールになる可能性” の対象は社外の個人アドレスを意味しており、社内の運用グループには該当しない。

- リストの順序を把握せず「PCから送信されたメールの場合」の行を読み飛ばしてしまうと判断材料を失う。

FAQ

Q: なぜ送信者に通知しないと迷惑メール扱いになるのですか?

A: 外部の不特定多数に検出通知を自動送信すると、相手が望まないメールを大量に送ることになり、スパムとして扱われる恐れがあるためです。

A: 外部の不特定多数に検出通知を自動送信すると、相手が望まないメールを大量に送ることになり、スパムとして扱われる恐れがあるためです。

Q: 運用グループには常に通知するのですか?

A: 図3にあるとおり、検出時には必ず「運用グループ用メールアドレス」へ通知します。内部の管理担当が状況を迅速に把握するためです。

A: 図3にあるとおり、検出時には必ず「運用グループ用メールアドレス」へ通知します。内部の管理担当が状況を迅速に把握するためです。

Q: 宛先ユーザへ通知するメリットは何ですか?

A: 受信者自身がメール破棄の事実と原因を認識でき、添付ファイル再送依頼などの対応を自分で行えるためです。

A: 受信者自身がメール破棄の事実と原因を認識でき、添付ファイル再送依頼などの対応を自分で行えるためです。

関連キーワード: SMTP, ウイルススキャン、迷惑メール、通知設定、送信者アドレス

設問3:本文中の下線①について、設定内容を45字以内で具体的に述べよ。

本文中の下線①について、設定内容を45字以内で具体的に述べよ。

模範解答

脆弱性修正プログラム及びウイルス定義ファイルを提供するサイトに制限する。

解説

解答の論理構成

- 【問題文】では、初期設定用ネットワークを追加した目的として「OS、ウイルス対策ソフトなどN社で定めたソフトウェアのインストール、脆弱性修正プログラムの適用、ウイルス定義ファイルの更新」を効率化したいと述べています。

- その上で、E主任は「①初期設定用ネットワークからの接続サイトを制限する設定」をプロキシサーバのURLフィルタリング機能に追加すべきだと指摘しました。

- 初期設定に必要な通信先は、脆弱性修正プログラムを配布するOSベンダのサイトと、ウイルス定義ファイルを配布する「V社のWebサーバ」「W社のWebサーバ」に限られます。

- したがって「許可するURL(ホワイトリスト)を上記サイトのみに限定し、それ以外は遮断する」ことで、

- 初期設定用PCが不要な外部サイトへ接続するリスクを排除し、

- マルウェアなど不要ファイルの混入を防止し、

- 帯域を効率利用できます。

- 以上より、解答例「脆弱性修正プログラム及びウイルス定義ファイルを提供するサイトに制限する」が導かれます。

誤りやすいポイント

- 「ブラックリストで遮断」と誤解しがちですが、本設問は“必要最小限のみ許可”するホワイトリスト方式が求められます。

- 「社内Webサーバも許可」と考える受験者がいますが、初期設定時に社内閲覧は不要です。

- URLではなくIPアドレス単位で記述しようとしてしまうケースもありますが、プロキシの機能説明は「URLフィルタリング」です。

FAQ

Q: OSベンダのサイトは具体的に列挙する必要がありますか?

A: 設問は「具体的に述べよ」ですが、趣旨は“脆弱性修正プログラムを提供するサイト”とまとめれば十分です。

A: 設問は「具体的に述べよ」ですが、趣旨は“脆弱性修正プログラムを提供するサイト”とまとめれば十分です。

Q: 「キャッシュしない設定」との関係は?

A: 「V社及びW社のWebサーバのコンテンツはキャッシュしない設定」なので、初期設定用ネットワークでも直接最新版を取得できます。ホワイトリスト設定はこの通信を許可するために必要です。

A: 「V社及びW社のWebサーバのコンテンツはキャッシュしない設定」なので、初期設定用ネットワークでも直接最新版を取得できます。ホワイトリスト設定はこの通信を許可するために必要です。

Q: なぜブラックリスト方式では不十分なのですか?

A: 初期設定用PCはOS未更新のため脆弱です。未知の悪性サイトを漏れなく防ぐには“不許可がデフォルト”のホワイトリスト方式が適切です。

A: 初期設定用PCはOS未更新のため脆弱です。未知の悪性サイトを漏れなく防ぐには“不許可がデフォルト”のホワイトリスト方式が適切です。

関連キーワード: URLフィルタリング、アクセス制御、ホワイトリスト、ウイルス定義、パッチ管理

設問4:〔休み明けのPCのウイルス感染〕について(1)〜(4)に答えよ。

(1)図5中の下線②について、改善されたN社の環境を活用して実施した内容を45字以内で具体的に述べよ。

模範解答

初期設定用ネットワークに接続し、W社の駆除ツールをダウンロードして適用した。

解説

解答の論理構成

- 感染したPCは「他のPCやサーバへのネットワークを経由した感染を防ぐために、②先頃、改善されたN社の環境を活用し、マルウェアXを駆除した」(図5(4))と記載されています。

- 改善された環境とは、Fさんが導入した「初期設定用ネットワーク」を指します。これは「本社に、初期設定用ネットワークを設置する」(図4(1))とあり、外部との通信を「初期設定用 FW」で制限するしくみです。

- マルウェアXの駆除方法として、「W社の駆除ツールを適用すると、マルウェアXを駆除し、感染によって改ざんされたOSの設定を復元する」(図5(2))と説明されており、駆除ツールは「W社のWebサーバからダウンロードできる」(同)。

- 初期設定用ネットワークに接続すれば、外部へは「プロキシサーバ」経由で限定的に通信できるため、安全に「W社のWebサーバ」から駆除ツールを取得し実行できます。

- 以上より、解答は「初期設定用ネットワークに接続し、W社の駆除ツールをダウンロードして適用した」と導かれます。

誤りやすいポイント

- 感染PCを「隔離して手動削除した」と早合点し、駆除ツールの利用を忘れる。

- 改善環境を「プロキシサーバの設定変更」と誤認し、初期設定用ネットワークを含めない。

- 駆除ツールの入手経路を「内部メールサーバ」などと誤答し、図5(2)の記述を見落とす。

FAQ

Q: 初期設定用ネットワークはなぜ安全なのですか?

A: 「初期設定用 FW」で外部宛通信を8080番だけに絞り、プロキシサーバのURLフィルタリングも併用しているため、不要な通信が遮断されます。

A: 「初期設定用 FW」で外部宛通信を8080番だけに絞り、プロキシサーバのURLフィルタリングも併用しているため、不要な通信が遮断されます。

Q: 感染PCをオフラインにしてUSBで駆除ツールを入れても良いのでは?

A: USB媒体経由での持ち込みは別のマルウェア混入リスクがあるため、管理下の隔離ネットワーク経由で公式サイトから直接取得する方が安全と判断されています。

A: USB媒体経由での持ち込みは別のマルウェア混入リスクがあるため、管理下の隔離ネットワーク経由で公式サイトから直接取得する方が安全と判断されています。

Q: 駆除後にOS設定を復元するとありますが、復元内容は検証しなくて良いですか?

A: 駆除ツール実行後でもシステムログを確認し、異常な設定や残存ファイルがないかを運用手順として点検する必要があります。

A: 駆除ツール実行後でもシステムログを確認し、異常な設定や残存ファイルがないかを運用手順として点検する必要があります。

関連キーワード: 隔離ネットワーク、駆除ツール、オフラインアップデート、ファイアウォール

設問4:〔休み明けのPCのウイルス感染〕について(1)〜(4)に答えよ。

(2)本文中の下線③について、追加する設定の内容を30字以内で具体的に述べよ。

模範解答

中継サーバのサーバ名を部分一致でマッチさせる。

解説

解答の論理構成

- 【問題文】表2の説明に「URL フィルタリング機能では、…パターンマッチングの方式には、完全一致、部分一致、前方一致又は後方一致のいずれかを指定する」とあります。

- 中継サーバは【問題文】図5(2)で「server.example.net」と示され、同一ドメイン下でパスやサブドメインが変化する複数 URL が想定されます。

- E主任は「この中継サーバを経由する全てのアクセスを遮断」と指示し、Fさんは「③プロキシサーバのサーバ管理者登録ブラックリストに設定を追加」と応えています。

- 可変部分を含む全 URL を一括で遮断するには、サーバ名を“部分一致”に設定しブラックリスト登録するのが最も確実です。

- 以上より「中継サーバのサーバ名を部分一致でマッチさせる」が妥当な設定内容となります。

誤りやすいポイント

- パスやプロトコルを指定し完全一致登録すると、表記ゆれや HTTPS など別プロトコルで通信された際に遮断漏れが発生します。

- ドメイン末尾の後方一致だけを指定すると、偽装された似たドメイン(例:server.example.net.evil.com)を誤遮断できません。

- URL フィルタリング機能のベンダ提供ブラックリストへ登録する、と誤解するケースがありますが、会話では「サーバ管理者登録ブラックリスト」を用いると明示されています。

FAQ

Q: 部分一致登録では意図しないサイトまで遮断しませんか?

A: 「server.example.net」の文字列が含まれる URL のみ対象なので、他ドメインへの影響は限定的です。影響範囲を検証した上で適用します。

A: 「server.example.net」の文字列が含まれる URL のみ対象なので、他ドメインへの影響は限定的です。影響範囲を検証した上で適用します。

Q: サーバ IP アドレスで登録してはいけませんか?

A: クラウド環境では IP が変動する場合が多く、ドメイン名ベースのフィルタが保守性に優れます。

A: クラウド環境では IP が変動する場合が多く、ドメイン名ベースのフィルタが保守性に優れます。

Q: ベンダ提供ブラックリストへの反映を待つ方法では駄目なのですか?

A: 新手のマルウェアに即時対応できない恐れがあり、社内管理者が迅速にブラックリストへ追加する運用が推奨されます。

A: 新手のマルウェアに即時対応できない恐れがあり、社内管理者が迅速にブラックリストへ追加する運用が推奨されます。

関連キーワード: URLフィルタリング、ブラックリスト、部分一致、パターンマッチング、中継サーバ

設問4:〔休み明けのPCのウイルス感染〕について(1)〜(4)に答えよ。

(3)本文中の下線④について、調査した内容と対処した内容を併せて55字以内で述べよ。

模範解答

Gさん以外の広報グループのメンバに届いたメールを調査し、マルウェアXを含むメールを削除した。

解説

解答の論理構成

-

感染メールの配信形態

- 表1より「広報問合せ用メールアドレス『kouhou@n-sha.co.jp』は…営業部広報グループのメンバーのメールアドレス宛てに同報される」と明記されています。

- したがって、G さんの受信だけでなく、同じメールは広報グループの他メンバーにも配信されていると判断できます。

-

追加調査の必要性

- 本文で「E 主任は、図5の(4)では、Gさん宛てのメールだけが対象であったので、追加の調査と対処が必要であると指摘した」とあり、グループ全員のメール確認が求められています。

-

具体的な対処内容

- 本文の指摘を受け「Fさんは④メールについて追加の調査と対処を行った」とあるため、 ① 広報グループ全員の受信メールを検索し、 ② マルウェアXを含む同報メールを発見次第削除した、という流れが自然に導かれます。

-

まとめ

- 以上より、解答は「広報グループ全員に届いた疑いメールを調査し、マルウェアXを含むメールを削除した」という内容になります。

誤りやすいポイント

- 「管理用メールアドレス」は3種類ありますが、今回の感染源は「kouhou@n-sha.co.jp」です。他の管理用アドレスと混同しないよう注意が必要です。

- 削除対象は“全社員”ではなく“同報を受けた広報グループのメンバー”だけです。

- 「調査だけ」「削除だけ」と片方しか書かないと減点対象になります。調査+対処の両方が求められています。

FAQ

Q: なぜ他部署のメールまでは調査対象に含めなくてよいのですか?

A: 配信ルール上、問題のメールは「kouhou@n-sha.co.jp」から広報グループのみへ同報されるため、他部署へは送られていません。

A: 配信ルール上、問題のメールは「kouhou@n-sha.co.jp」から広報グループのみへ同報されるため、他部署へは送られていません。

Q: 受信者側で削除するのと、サーバ側で削除するのはどちらが適切ですか?

A: 感染防止の観点ではサーバ側で一括削除が望ましいですが、設問は“対処を行った”としか指定しておらず、いずれの実装でも趣旨は満たします。

A: 感染防止の観点ではサーバ側で一括削除が望ましいですが、設問は“対処を行った”としか指定しておらず、いずれの実装でも趣旨は満たします。

Q: マルウェアX対応のウイルス定義ファイルが5月3日/5月4日にリリースされていますが、なぜ削除まで必要なのですか?

A: 添付ファイルが暗号化されており「スキャン不能」だったため、自動防御が働かず、開封リスクが残るからです。

A: 添付ファイルが暗号化されており「スキャン不能」だったため、自動防御が働かず、開封リスクが残るからです。

関連キーワード: メール同報、ウイルス削除、感染拡大防止、セキュリティ運用

設問4:〔休み明けのPCのウイルス感染〕について(1)〜(4)に答えよ。

(4)本文中の下線⑤について、変更した内容を25字以内で述べよ。

模範解答

スキャン不能の場合も通知するようにした。

解説

解答の論理構成

- 図3の現状設定では

「検出の場合は、結果を次の方法で通知する。」

「不検出及びスキャン不能の場合は、結果を通知しない設定としている。」

と明記されており、スキャン不能 では通知が行われない仕組みでした。 - しかし本文でE主任は

「パスワードを用いて暗号化されたファイルを添付したメールがインターネットから届いた場合に、メールの受信者に注意を喚起する必要がある」

と指摘しています。暗号化添付はウイルススキャンができず スキャン不能 となるため、通知しなければ受信者に危険が伝わりません。 - 指摘を受けてFさんは「⑤図3中の結果の通知条件を変更した」。

変更の目的は“スキャン不能=暗号化添付” のケースでも警告を届けることです。 - したがって、変更内容は

「スキャン不能の場合も通知するようにした」

となります。

誤りやすいポイント

- 「HTTPウイルススキャン(図2)」と混同し、HTTP側の設定変更を書いてしまう。

- 不検出 まで通知対象と誤解し、全結果通知と答えてしまう。

- 図3の引用文を確認せず、もともと通知されていると思い込む。

FAQ

Q: なぜ暗号化添付ファイルはスキャン不能なのですか?

A: パスワードで暗号化されているため、SMTPウイルススキャンエンジンが内容を復号できず、ウイルス判定ができないからです。

A: パスワードで暗号化されているため、SMTPウイルススキャンエンジンが内容を復号できず、ウイルス判定ができないからです。

Q: 不検出も通知対象にすべきではありませんか?

A: 不検出は通常運用で大量に発生します。すべて通知すると運用メールが氾濫し、重要アラートを見落とす恐れがあります。

A: 不検出は通常運用で大量に発生します。すべて通知すると運用メールが氾濫し、重要アラートを見落とす恐れがあります。

Q: HTTPウイルススキャンの通知条件も変更したとありますが、内容は同じですか?

A: はい、HTTP側でも暗号化ファイル(スキャン不能)ダウンロード時に利用者・運用グループへ通知するよう統一されました。

A: はい、HTTP側でも暗号化ファイル(スキャン不能)ダウンロード時に利用者・運用グループへ通知するよう統一されました。

関連キーワード: ウイルススキャン、暗号化添付ファイル、通知ポリシー、マルウェア検知、セキュリティ運用

設問5:

本文中の下線⑥について、E主任とFさんが検討した活用方法を二つ挙げ、それぞれ50字以内で述べよ。

模範解答

「1週間を超えてフルスキャンが実行されないPCを指定して、フルスキャンを実行させる。」

または

「ウイルス定義ファイルが更新されないPCを指定して、ウイルス定義ファイルを更新させる。」

または

「アップロードされるウイルス感染情報を基に感染したPCを特定し、ウイルスを駆除する。」

解説

解答の論理構成

- 指示内容の確認

本文には「ウイルス感染防止のためのウイルス対策集中管理ソフトの活用方法も考えるよう指示した」とあります。 - 活用できる機能の抽出

図6には、集中管理ソフトが

・「ウイルス定義ファイルをダウンロードして更新するように、PCに対して動作指示を送信する」

・「フルスキャンを実行するように、PCに対して動作指示を送信する」

・「PCからアップロードされるウイルス感染情報を保管する」

と記載されています。 - 機能と目的の合致

(1) 定義ファイル未更新やフルスキャン未実施の端末は感染確率が高い。

(2) 感染情報をもとに該当端末を特定し駆除まで行えば被害拡大を防げる。 - 具体的な活用方法(解答例)

①「ウイルス定義ファイルが更新されないPCを指定して、ウイルス定義ファイルを更新させる。」

②「1週間を超えてフルスキャンが実行されないPCを指定して、フルスキャンを実行させる。」

(または③「アップロードされるウイルス感染情報を基に感染したPCを特定し、ウイルスを駆除する。」でも可)

これらはすべて上記機能を直接利用した運用であり、指示に合致します。

誤りやすいポイント

- 集中管理ソフトの機能範囲を越え、ネットワーク遮断やURLフィルタ更新など別製品の対策を書いてしまう。

- 「ダウンロード元の見直し」など既に実施済みの施策を再掲してしまう。

- 単なる監視報告(ログ閲覧)だけを書き、感染防止としての“能動的な動作指示”が欠ける。

FAQ

Q: 3つ目の例も書いてよいですか?

A: 問題は二つ挙げればよいので、任意の二つを選択してください。

A: 問題は二つ挙げればよいので、任意の二つを選択してください。

Q: 「毎日自動で全端末をフルスキャン」は解答になりますか?

A: 図6の機能を使っていますが、業務影響を無視した過剰対策とみなされ減点の可能性があります。条件付き実行(未実施端末のみ等)が妥当です。

A: 図6の機能を使っていますが、業務影響を無視した過剰対策とみなされ減点の可能性があります。条件付き実行(未実施端末のみ等)が妥当です。

Q: 管理サーバのログを解析してレポートを作る案は?

A: 解析・報告自体は感染防止行為ではないため、活用方法としては弱く評価されます。

A: 解析・報告自体は感染防止行為ではないため、活用方法としては弱く評価されます。

関連キーワード: ウイルス定義ファイル、フルスキャン、集中管理、動作指示、感染端末把握

設問6:Webフォームについての検討について、(1)、(2)に答えよ。

(1)本文中の下線⑦について、連絡用メールアドレスとお問合せ内容に何を入力すれば悪用することができるか。それぞれ20字以内で答えよ。

模範解答

連絡用メールアドレス:攻撃対象のメールアドレス

お問合せ内容:誘導するWebサイトのURL

解説

解答の論理構成

-

【問題文】の図8では、入力された

連絡用メールアドレス と お問合せ内容 が、そのまま

18~20行目に反映されて採用グループへメール送信される仕様です。 -

H さんは「採用問合せ用Webフォームを悪用されるおそれがある」と指摘しました。

この“悪用”とは、入力値を加工せずそのままメール本文に含める仕様を利用し、 (a) 第三者に“公式ドメイン n-sha.co.jp”からメールを送り付ける

(b) しかも本文には“不正サイトへの URL”を載せてクリックさせる

という反射型スパム/フィッシングを行える点です。 -

したがって攻撃者はフォームに

・連絡用メールアドレス欄 … 実際にメールを送り付けたい「攻撃対象のメールアドレス」

・お問合せ内容欄 … 被害者を誘導したい「不正サイトの URL」

を入力するだけで、当社を装ったメールが自動送信されます。 -

以上より、設問「何を入力すれば悪用できるか」の解答は

連絡用メールアドレス:攻撃対象のメールアドレス

お問合せ内容:誘導するWebサイトのURL

となります。

誤りやすいポイント

- 送信先を「saiyou@n-sha.co.jp」と答えてしまう

→ インターネット上の第三者にメールを送ることが攻撃目的です。 - 「スクリプト」や「XSSコード」と書く

→ 本問はURLを使ったフィッシング想定で、コード注入ではありません。 - お問合せ内容に「ウイルス付きファイルを添付」と答える

→ 添付機能は無く、本文にURLを書かせる仕様が問題視されています。

FAQ

Q: なぜ「公式ドメインからのメール」が危険なのですか?

A: 受信者は差出人のドメインを信用しやすく、URLをクリックする確率が高まるためです。

A: 受信者は差出人のドメインを信用しやすく、URLをクリックする確率が高まるためです。

Q: 入力値をそのまま本文に入れるだけで本当に脅威になりますか?

A: はい。本文中の http:// https:// はメールソフトが自動でリンク化し、ワンクリックで不正サイトへ誘導できます。

A: はい。本文中の http:// https:// はメールソフトが自動でリンク化し、ワンクリックで不正サイトへ誘導できます。

Q: 対策は URL を削除するだけで十分でしょうか?

A: 不十分です。ホワイトリスト方式で許可したドメイン以外を無効化する、あるいはテキスト化(hxxp:// など)するなど多層対策が望まれます。

A: 不十分です。ホワイトリスト方式で許可したドメイン以外を無効化する、あるいはテキスト化(hxxp:// など)するなど多層対策が望まれます。

関連キーワード: 入力値検証、フィッシング、反射型スパム、ホワイトリスト、メールリンク化

設問6:Webフォームについての検討について、(1)、(2)に答えよ。

(2)図11中のfに入れる適切な文字列を一つ挙げ、英字及び記号15字以内で答えよ。

模範解答

f:「hhttp://ttp」または 「hhttp://ttps」 または 「https://ttp」 または 「hhttps://ttps」

解説

解答の論理構成

- 【問題文】には

“当社で使用しているメールソフトでは、“http://”と“https://”で始まる文字列だけは、行頭であっても、行中であっても、クリック可能なURLとして表示されます。”

とあります。したがって、http:// または https:// という連続した文字列を壊せばクリック可能な URL ではなくなります。 - さらに

“図10の処理では、図11に示す文字列を入力すると、クリック可能なURLとして表示されてしまいます。”

とあるため、replaceAll("(?i)https?://"、"") だけでは不十分であり、別の加工が必要です。 - 加工方法の一例として【模範解答】は

“f:「hhttp://ttp」…”

を挙げています。 - hhttp://ttp は

① 先頭を h で増やし、 ② 末尾に ttp を追加することで

オリジナルの http:// を途中で分断しつつ目視では URL と分かる形を保っています。

これによりメールソフトは http:// を検出できずリンク化されません。 - よって、f に入る適切な文字列の一つは

hhttp://ttp

になります。

誤りやすいポイント

- http の綴りを途中で改変すれば良いと考えて ht tp:// のように空白を入れると、改行時の折り返しやコピー&ペーストで空白が削除され再びリンク化される恐れがあります。

- replaceAll の正規表現を強化するだけでは、ユーザが意図的に別の書式(例:全角文字混在)で入力した場合に抜け穴が残る可能性があります。

- “https” も対象であることを忘れ、http:// だけを処理してしまうと安全性が確保できません。

FAQ

Q: “hhttp://ttp” ではなく “http://ttp” でもリンクが外れますか?

A: 先頭に h を追加しない “http://ttp” は再び http:// が含まれるのでクリック可能になる恐れがあります。必ず http:// を完全に分断してください。

A: 先頭に h を追加しない “http://ttp” は再び http:// が含まれるのでクリック可能になる恐れがあります。必ず http:// を完全に分断してください。

Q: メール本文を HTML 形式にすると今回の対策は無意味になりますか?

A: HTML メールではタグ内リンクが優先されるため、本文中の文字列加工だけでは完全とは言えません。本文をプレーンテキストに固定し、HTML 形式を許可しない運用が望ましいです。

A: HTML メールではタグ内リンクが優先されるため、本文中の文字列加工だけでは完全とは言えません。本文をプレーンテキストに固定し、HTML 形式を許可しない運用が望ましいです。

Q: もっと簡単に URL を無効化する方法はありませんか?

A: “hxxp://” など定番の表記法もありますが、社内周知が必要です。システム側で自動変換する場合は、今回のように誤検知のない確実な置換ルールを実装してください。

A: “hxxp://” など定番の表記法もありますが、社内周知が必要です。システム側で自動変換する場合は、今回のように誤検知のない確実な置換ルールを実装してください。

関連キーワード: URLフィルタリング、正規表現、メールセキュリティ、クリックジャッキング、文字列エスケープ