情報処理安全確保支援士 2015年 春期 午後2 問02

製造業におけるネットワーク構築に関する次の記述を読んで、設問1~4に答えよ。

J社は金属製品製造会社である。J社の主力工場であるK工場は、20年前に開設されて以来、製造ラインで様々な製品を生産しており、現在400名の従業員が働いている。K工場では合理化の一環として、製造装置のLAN接続を進めていた。

〔K工場の工場内ネットワークの構成と運用〕

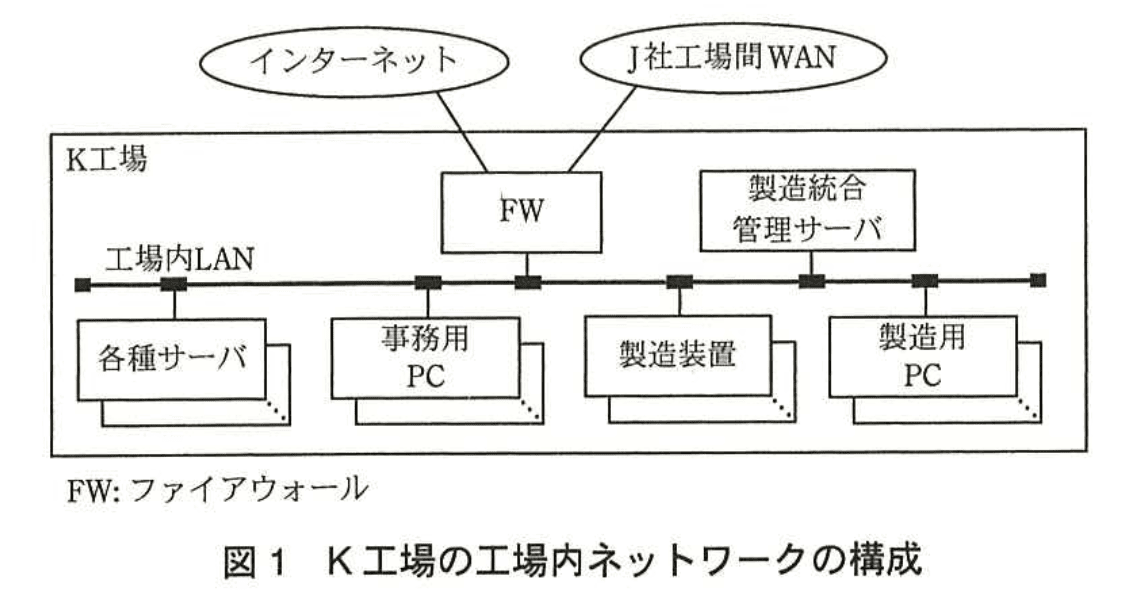

現在のK工場の工場内ネットワークの構成を図1に、機器の概要を表1に示す。

製造装置へ組み込む設定ファイルがK工場外から電子メールで送付される場合がある。製造用PCでは電子メールの利用が禁止されているので、設定ファイルは、事務用PCで受信し、ファイルサーバ経由で製造用PCへ転送している。

なお、PCやサーバには、ウイルス対策ソフトを導入するとともに、脆弱性修正プログラムの適用に努めている。脆弱性修正プログラムの適用に当たっては、事前にK工場内で動作検証を行っており、開発元による提供が開始されてから適用されるまでには、1か月程度の日数を要している。

〔製造装置における脆弱性の問題〕

PCやサーバで広く利用されている汎用OSが製造装置でも使用されるようになり、J社が所属する業界団体において、汎用OSの脆弱性が生産活動に与える影響が話題になっていた。そこで、K工場では生産管理部が、製造装置の脆弱性について調査することになり、K工場に設置している製造装置のうち、汎用OSを使用している製造装置の脆弱性と対策について製造元に問合せを行った。その回答は、次のとおりであった。

・汎用OSには特別なセキュリティ強化措置を施していない。

・製造装置は、汎用OSの脆弱性を突く攻撃を受けた場合、影響や被害を受けるおそれがある。

・汎用OSの脆弱性修正プログラムが提供された場合には、弊社(製造装置の製造元)で3か月掛けて動作確認試験を実施して問題がないことを確認している。それまでは適用後の製造装置の動作を保証できない。

・製造装置にウイルス対策ソフトを導入した場合には、リアルタイム応答性の低下が生じ得るので、製造装置の動作を保証できない。

〔製造装置における脆弱性への対策〕

当初、K工場の生産管理部のR部長は、製造装置はFWによって防御されているので、外部からの攻撃を受けることはなく、脆弱性への対処は不要だと考えていた。しかし、J社内で情報セキュリティに関する管理を行っている情報システム課に相談したところ、次の指摘を受けて認識を新たにした。

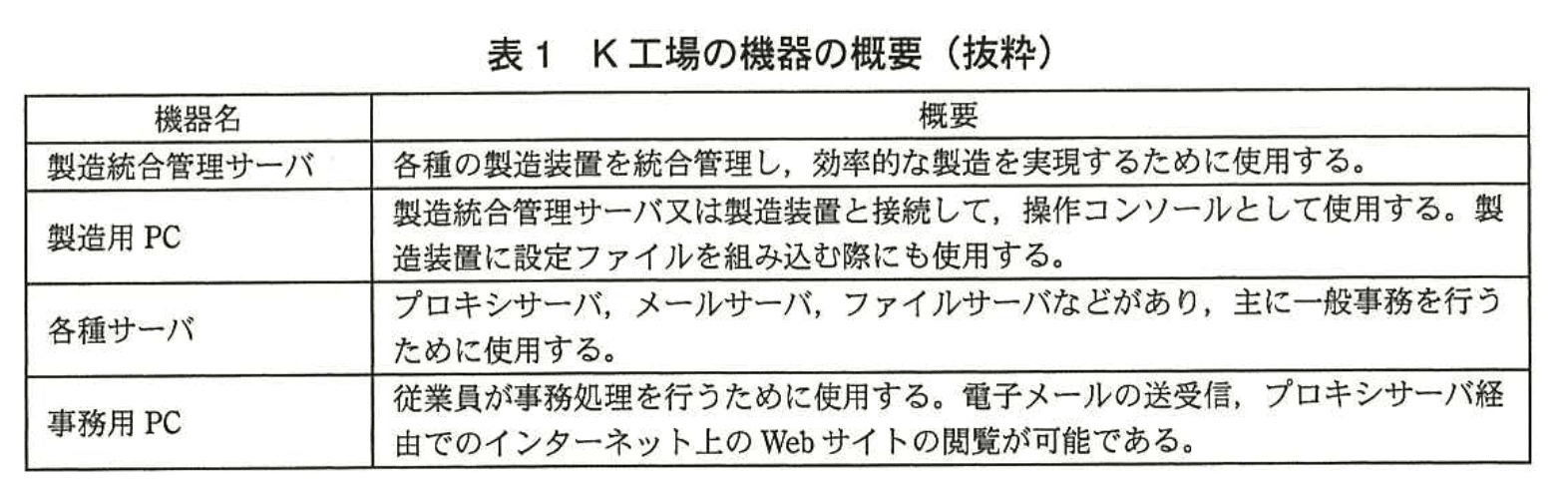

・事務用PCは、外部から電子メールを受信したり、インターネット上のWebサイトを閲覧したりするので、表2に示す感染方法をもつマルウェアに感染するおそれがある。さらに、これらのマルウェアがウイルス対策ソフトで検知されないこともある。

・事務用PC上のマルウェアによって、製造装置に被害が及ぶこともあり得る。

そこで、R部長は生産管理部のPさんに対して、マルウェアによる製造装置への被害を防ぐために、事務用PCが表2のマルウェアに感染した場合も考慮した上で、製造装置の脆弱性に関する対策を検討するよう指示した。併せて、検討に当たっては、情報システム課の支援を受けるよう指示した。Pさんは、R部長の指示に従って、次の(1)及び(2)を行った。

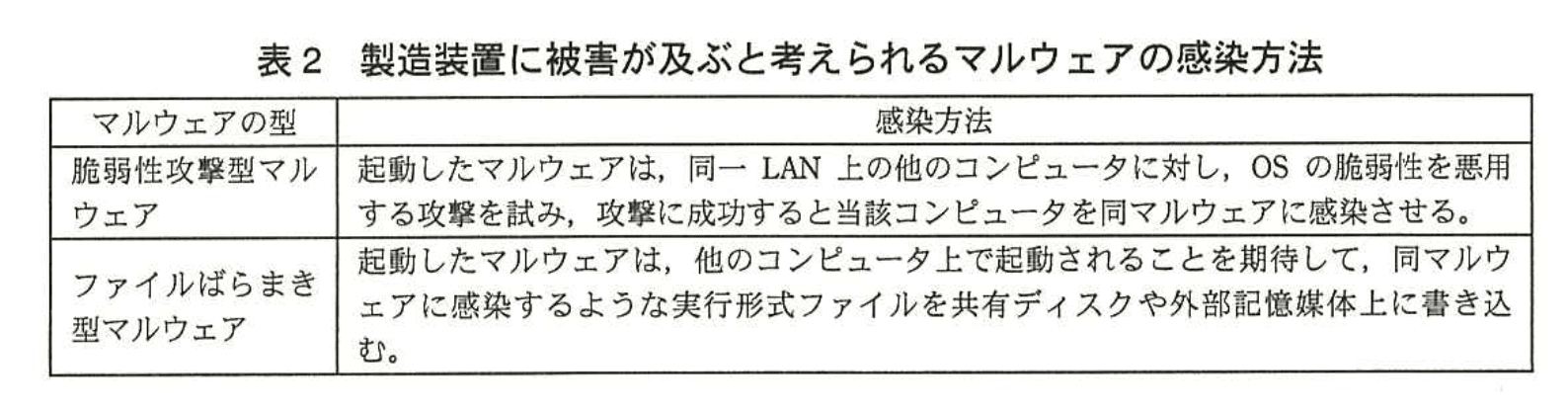

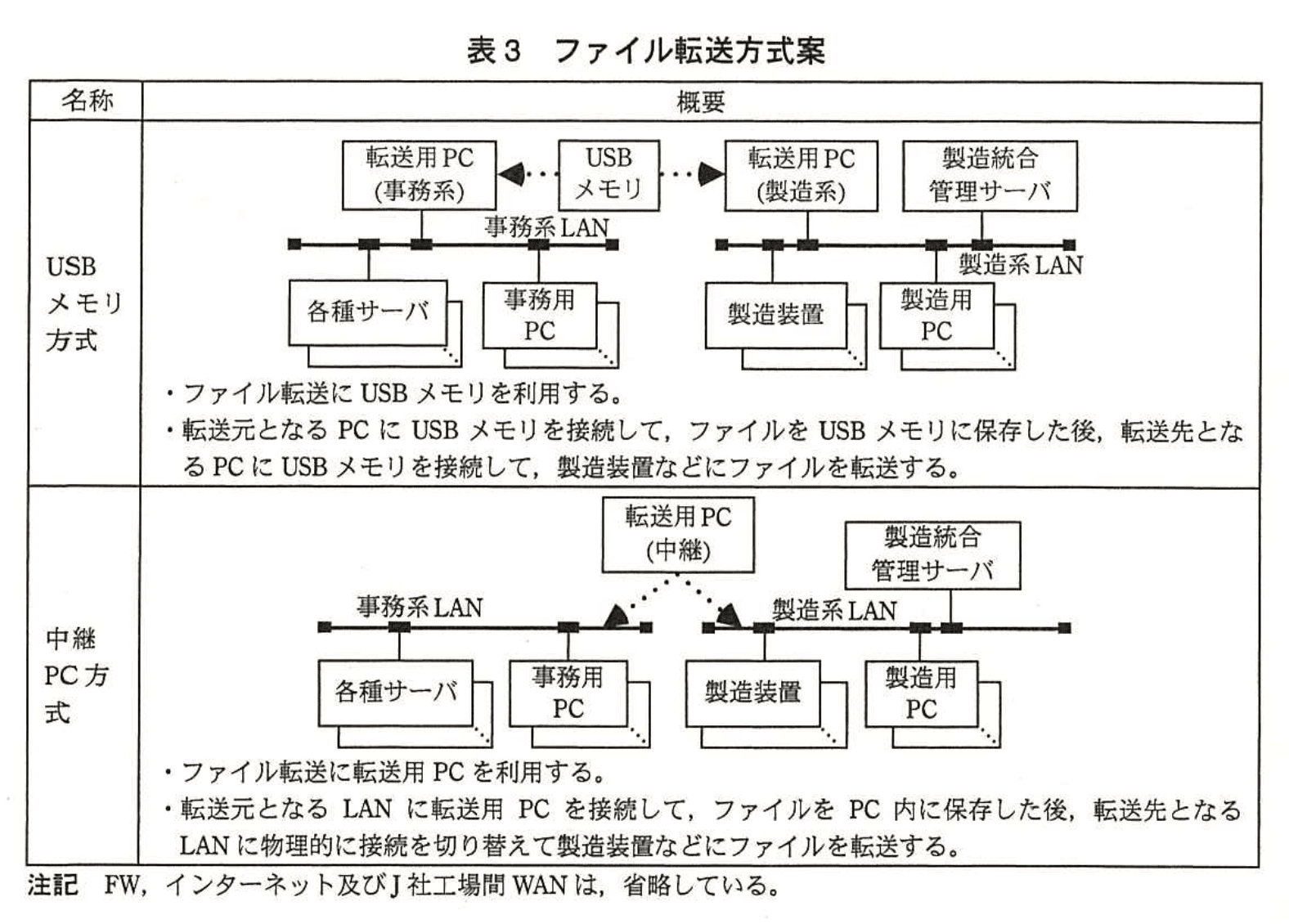

(1) 工場内LANを事務系LANと製造系LANに分離する構成見直し案(図2)を作成し、さらに、二つのLANの間のファイル転送方式案(表3)を作成した。

(2) 図2と表3を情報システム課のQ主任に提示し、助言を求めた。

Q主任の見解は、次のとおりであった。

・製造装置を守るために、図2は有効な案である。

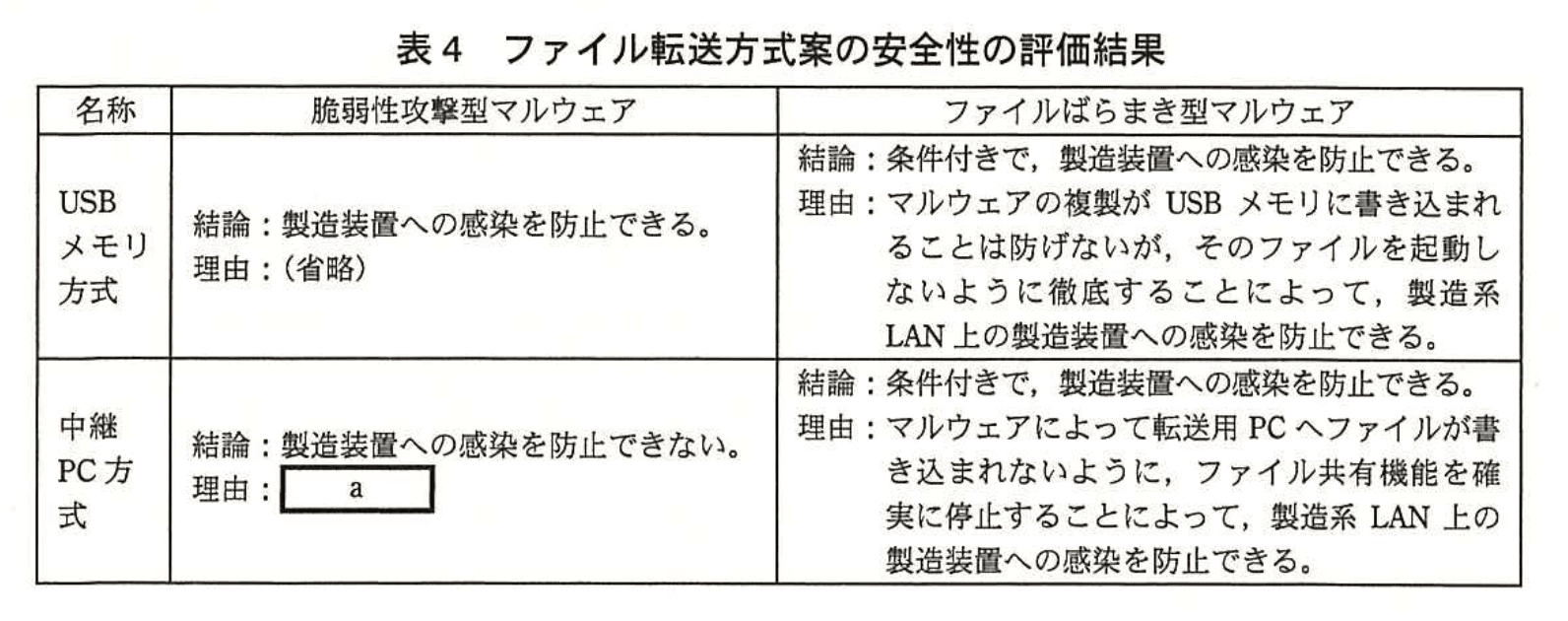

・表3のファイル転送方式案について安全性の評価をしたところ、結果は表4のようになった。

・USBメモリ方式を採用すべきである。ただし、実施に当たっては、転送用のUSBメモリを限定し、かつ、他の用途に使用しないなど、適切な管理を行う必要がある。

Pさんは、図2の構成見直し案と、表3のうちのUSBメモリ方式をR部長に提案し、R部長はそれを承認した。

〔協力会社との情報共有〕

それから1年がたち、業界内の競争激化に伴い、K工場では多品種少量生産の効率向上が急務となった。K工場では、製造工程の一部を協力会社に委託しており、更なる生産効率の向上のためには、設計情報、K工場の稼働予定や製造実績などの情報を協力会社と共有する必要があると判断した。委託している工程には、表面加工、特殊溶接、出荷検査、こん包などがあり、現在の協力会社数は15社、各社の規模は従業員数30~200名である。

Pさんは、K工場と協力会社の間の情報のやり取りについて確認した。その結果、K工場から協力会社に提供する場合がほとんどであった。また、協力会社では、K工場の製造実績に応じて自社の製造装置の設定変更などの準備を行う必要があるので、製造実績の情報提供には即時性が求められることも分かった。

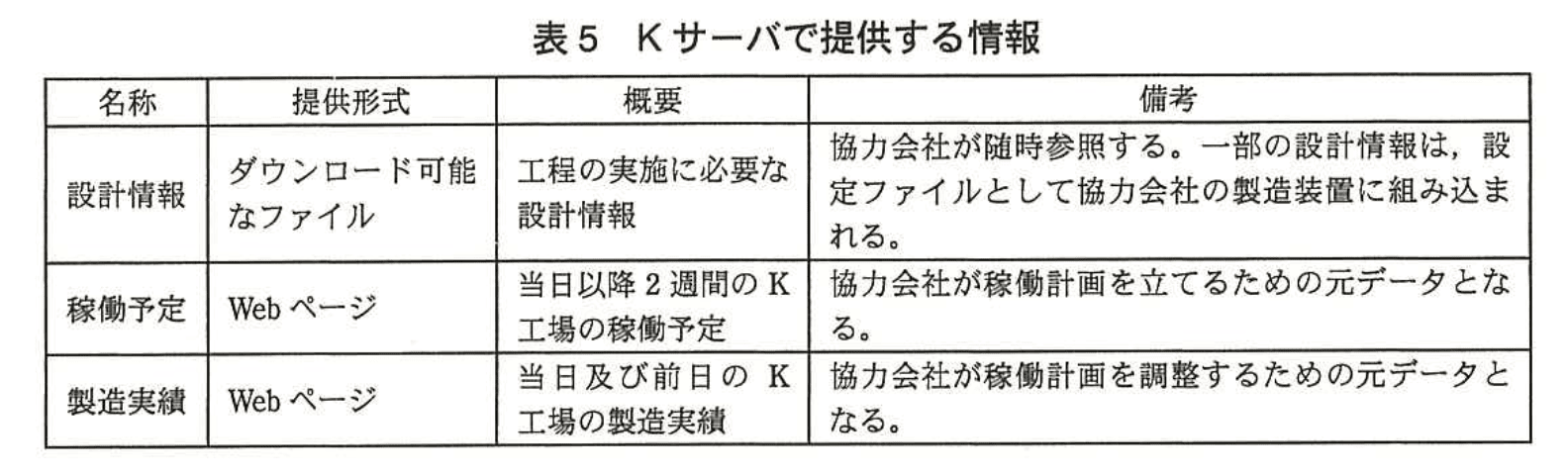

これらを受けて、生産管理部では、K工場から協力会社へ向けて情報を提供するために、情報共有サーバ(以下、Kサーバという)を構築することが決定された。設計・構築は、Pさんをリーダとしたチームで行うこととなった。またKサーバの運用も、生産管理部で行うこととなった。Kサーバで提供する情報は、表5のとおりである。

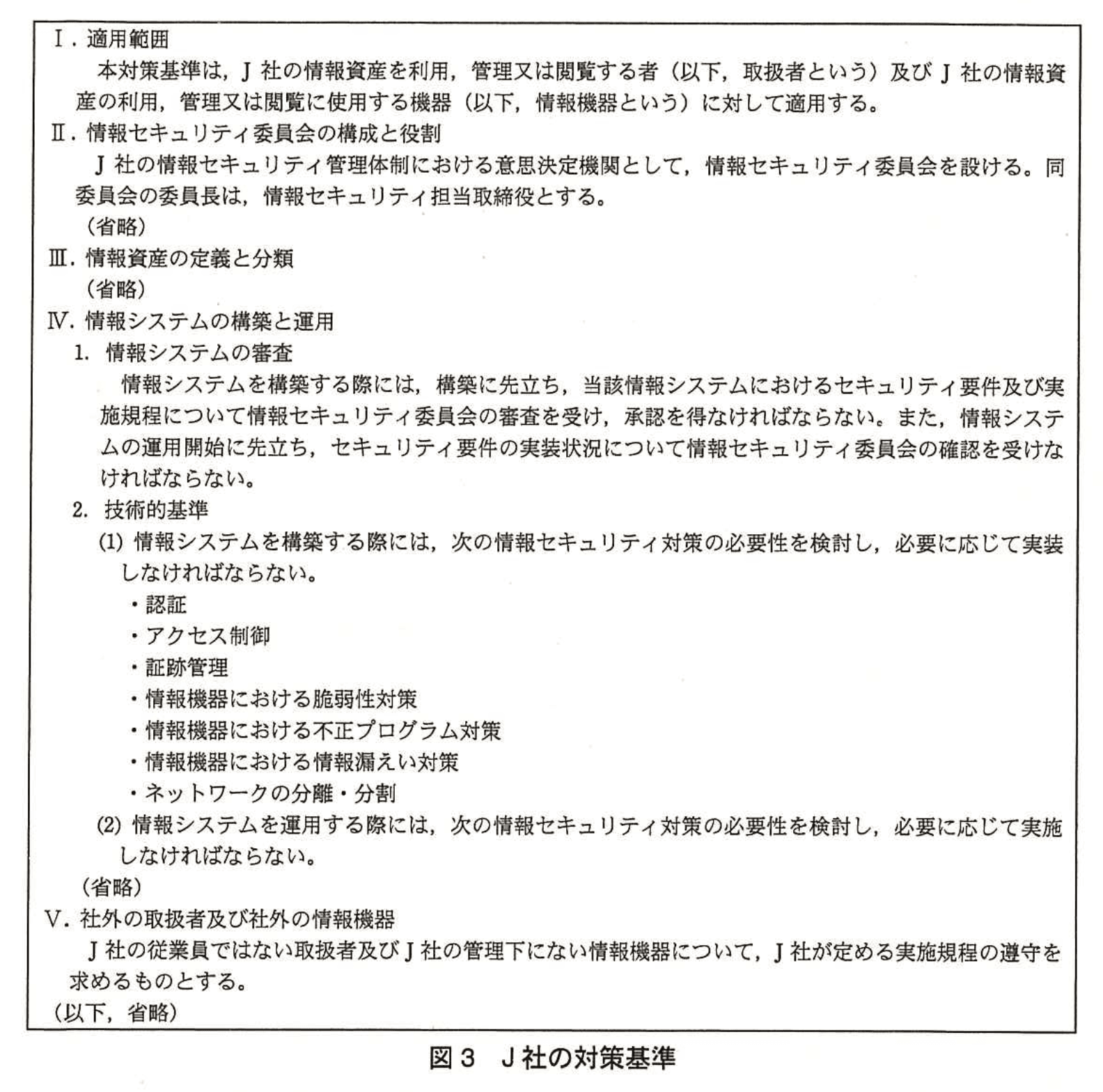

〔セキュリティポリシの確認〕

Pさんは、Kサーバの設計・構築に先立ち、J社のセキュリティポリシを確認した。J社のセキュリティポリシは、上位から順に、基本方針、対策基準及び実施規程の3階層の文書で構成されている。そのうち、対策基準を図3に示す。

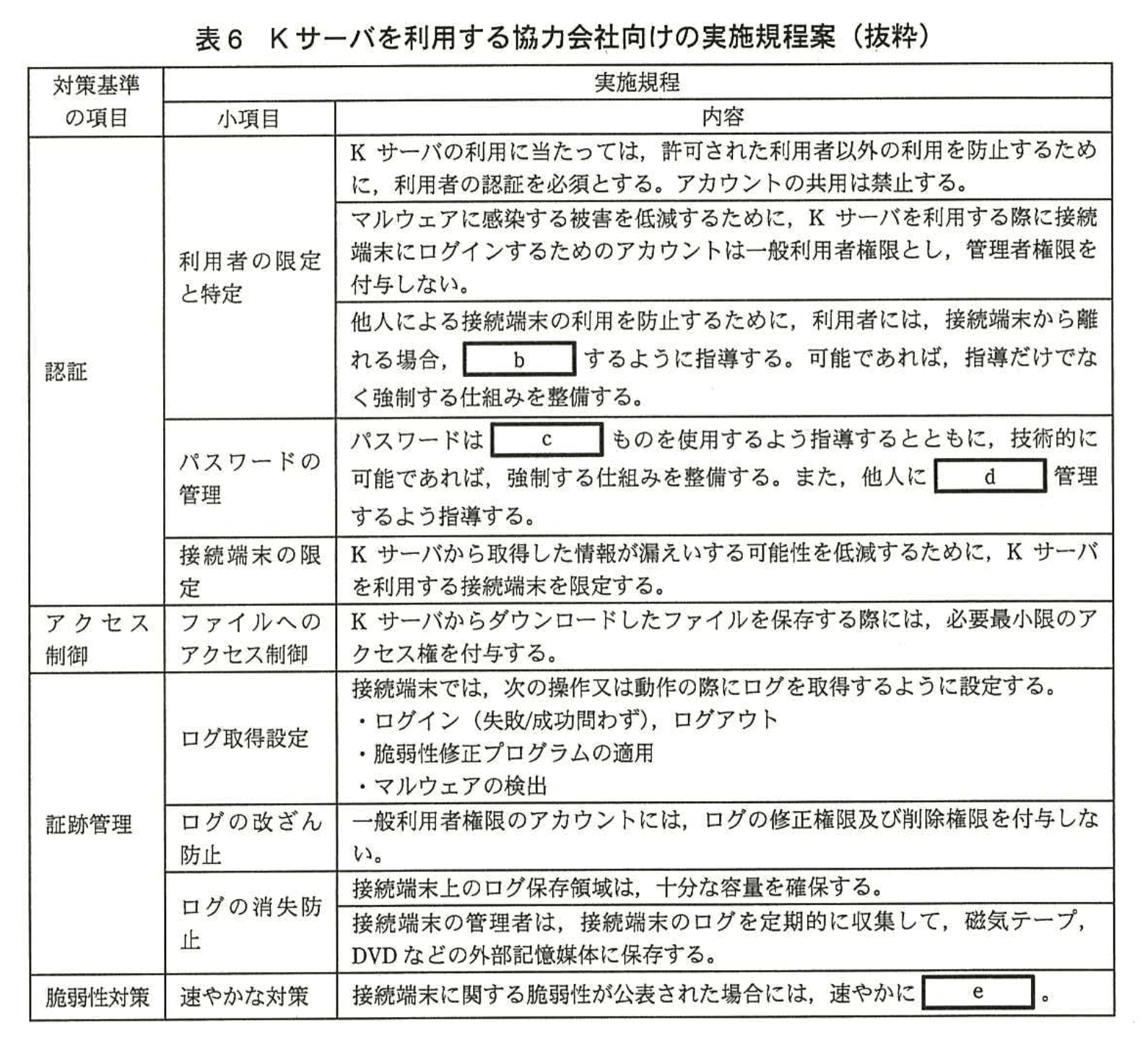

対策基準を確認したPさんは、Kサーバの審査に向けた準備を開始するとともに、Kサーバを利用する協力会社向けの実施規程案の作成に取り掛かった。作成に当たり、実施規程の対象者は、協力会社の情報システム部門のシステム管理者を想定した。Pさんは、Q主任の支援を受けながら実施規程案の作成を完了し、情報システム課の事前確認を受けた上で情報セキュリティ委員会に提出した。実施規程案のうち、Kサーバにアクセスするために利用するPC(以下、接続端末という)の管理に関する部分を表6に示す。

情報セキュリティ委員会では、この案について審査を行い、原案どおり承認し、実施規程として発行した。

〔Kサーバの設計・構築〕

Pさんをリーダとするチームでは、Kサーバの設計を次の(1)~(3)のとおりに進めた。

(1) 情報共有系LANの新設

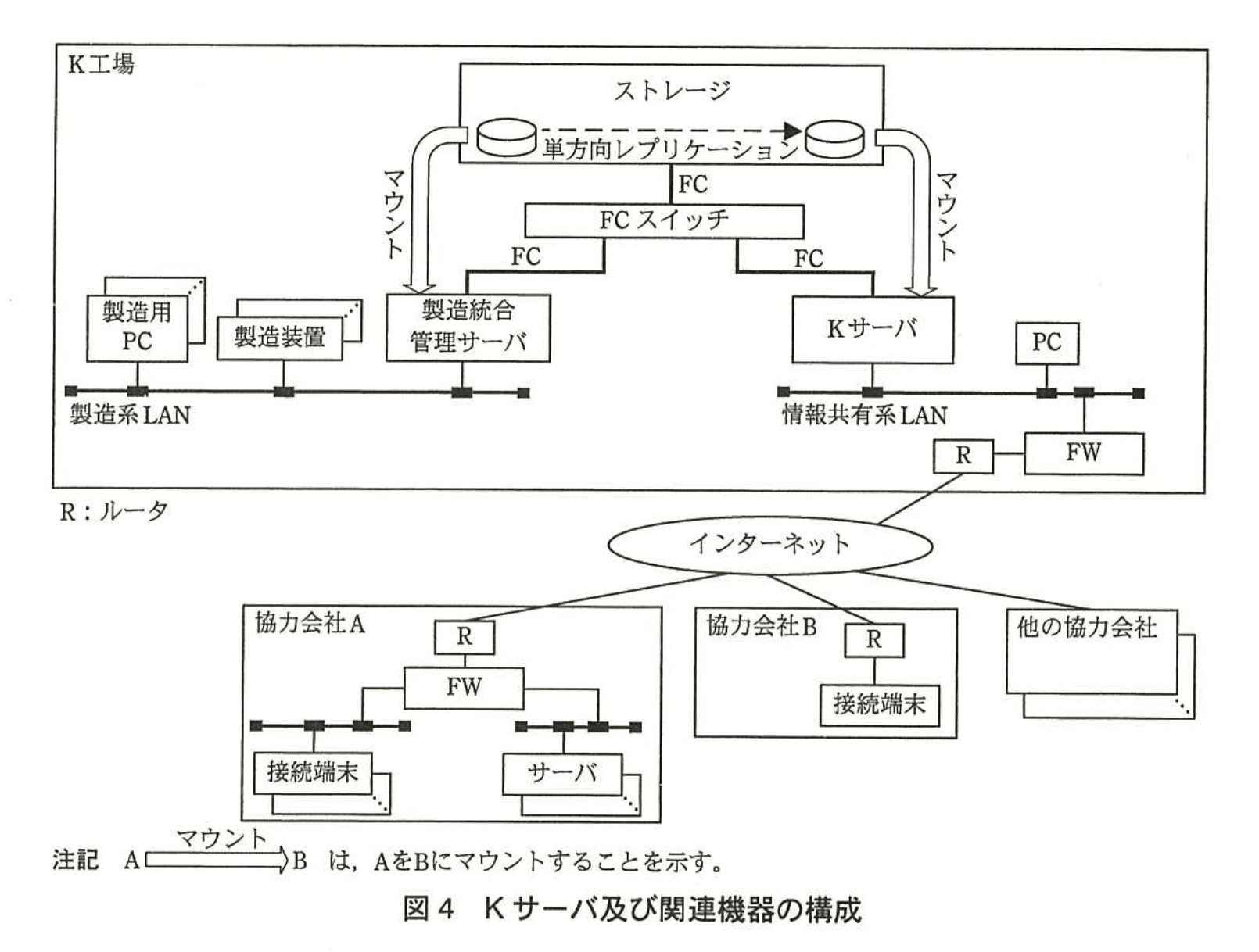

Pさんは設計作業の中で、Kサーバを設置するために、新たに情報共有系LANをK工場内に設けることにした。製造系LANに接続されている製造装置は、脆弱性の公表から対処までに時間が掛かることを念頭において、情報共有系LANの設計目標を次のように設定した。

・情報共有系LANには、Kサーバと、Kサーバを管理するためのPCだけを設置する。

・情報共有系LANは、FWを経由してインターネットと接続する。

・情報共有系LANと製造系LANとの間の一切のLAN間通信を禁止するために、二つのLANを分離する。FWを介した接続は分離とは認めない。

(2) Kサーバで提供する情報の更新方法

提供する情報のうち、製造実績については、製造統合管理サーバが逐次作成するHTMLファイルを参照することにした。Pさんは当初、このHTMLファイルの転送を、USBメモリ方式で実装しようと考えていた。しかし、製造実績に関するファイル転送の頻度を検討したところ、製造統合管理サーバからKサーバへのファイル転送が1時間に10回以上も行われることが想定されたので、USBメモリ方式で転送するのは現実的ではないと判断した。

そこでPさんは、製造統合管理サーバがFC(Fibre Channel)経由で使用しているSAN(Storage Area Network)ストレージの機能である、ボリューム間の単方向レプリケーション機能に着目した。この機能を利用すると、ストレージ内のあるボリュームを他のボリュームに単方向コピーすることができる。Pさんは、図4の構成を考え、KサーバがFCを経由して利用できる機能は、単方向レプリケーションによってコピーされたボリュームをマウントする機能だけとした。

(3) 協力会社からのアクセス方法

協力会社からKサーバへのアクセス方法及び協力会社でのネットワーク構成について、次の前提をおくことにした。

・Kサーバを利用する各協力会社は、インターネットを利用して、社内の接続端末からKサーバへHTTP over TLSを使用してアクセスする。

・Kサーバの利用者には、利用者ごとに固有の利用者IDを付与する。Kサーバへのアクセス時に利用者IDとパスワードで、Kサーバの利用者を認証する。

・インターネットとの接続は、協力会社各社の既設設備を使用できるように、回線種別、固定IPアドレスが割り当てられるか否かについて制限しない。

・協力会社内のLAN構成については特に制限せず、プロキシサーバの有無及びNAT、NAPTの利用の有無にかかわらず利用できる。

〔Kサーバ経由のマルウェア感染対策〕

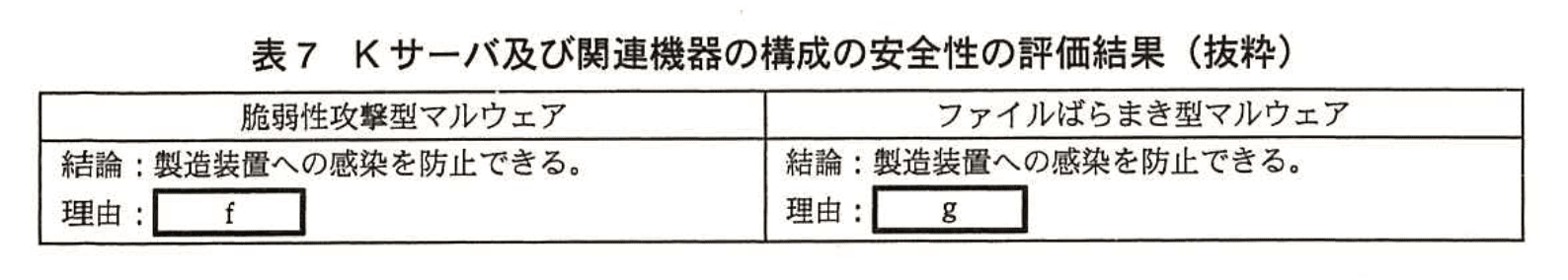

Pさんは図4の構成において、Kサーバを経由した製造装置へのマルウェアの感染を防止できるかどうかを評価した。そのうち、協力会社の接続端末が表2のマルウェアに感染した場合に限定し、そのマルウェアが情報共有系LANまで到達したという状況を仮定した場合の評価結果は、表7のとおりである。

〔Kサーバを利用する接続端末の制限〕

Pさんは、表6の実施規程においてKサーバを利用する接続端末を限定するとしているものの、それを実現する技術的な仕組みがないことが気になっていた。そこで、Kサーバにおいて接続端末を限定する仕組みについて、(1)~(4)の順に検討した。

(1) アクセス元IPアドレスによる端末認証の採用

実装が容易であることから、アクセス元のIPアドレスに基づく端末認証の仕組みを検討した。しかし、この仕組みでは、①実施規程に示された、Kサーバを利用する接続端末の限定は実現できないことが分かった。

(2) クライアント証明書による端末認証の採用

続いて、クライアント証明書(以下、証明書という)による端末認証の採用を検討した。この仕組みであれば、接続端末の限定が実現できると考えられたので、実装に向けた検討を続けた。

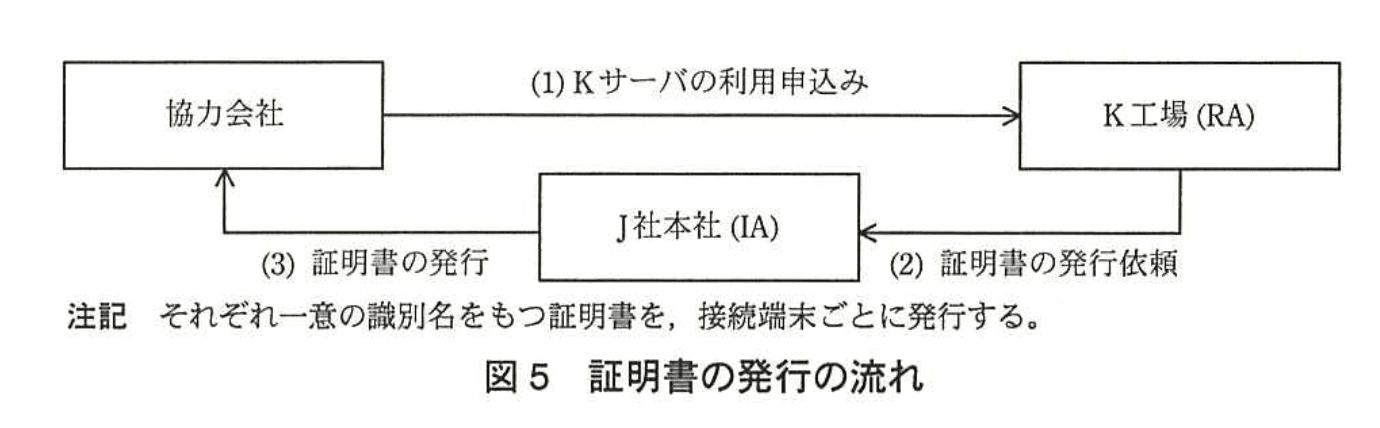

(3) 証明書の発行

証明書による端末認証を行う上で必須となる証明書の発行の流れを検討した。証明書の発行に必要なCA(認証局)の機能のうち、IA(発行局)についてはJ社本社のプライベートCAを利用し、RA(登録局)についてはK工場が担当する。

なお、J社本社のプライベートCAは、証明書発行業務を、一切、他に委任していない。また、J社本社のプライベートCAは、中間CAではなく、ルートCAである。この分担に基づくと、証明書の発行の流れは、図5のようになる。

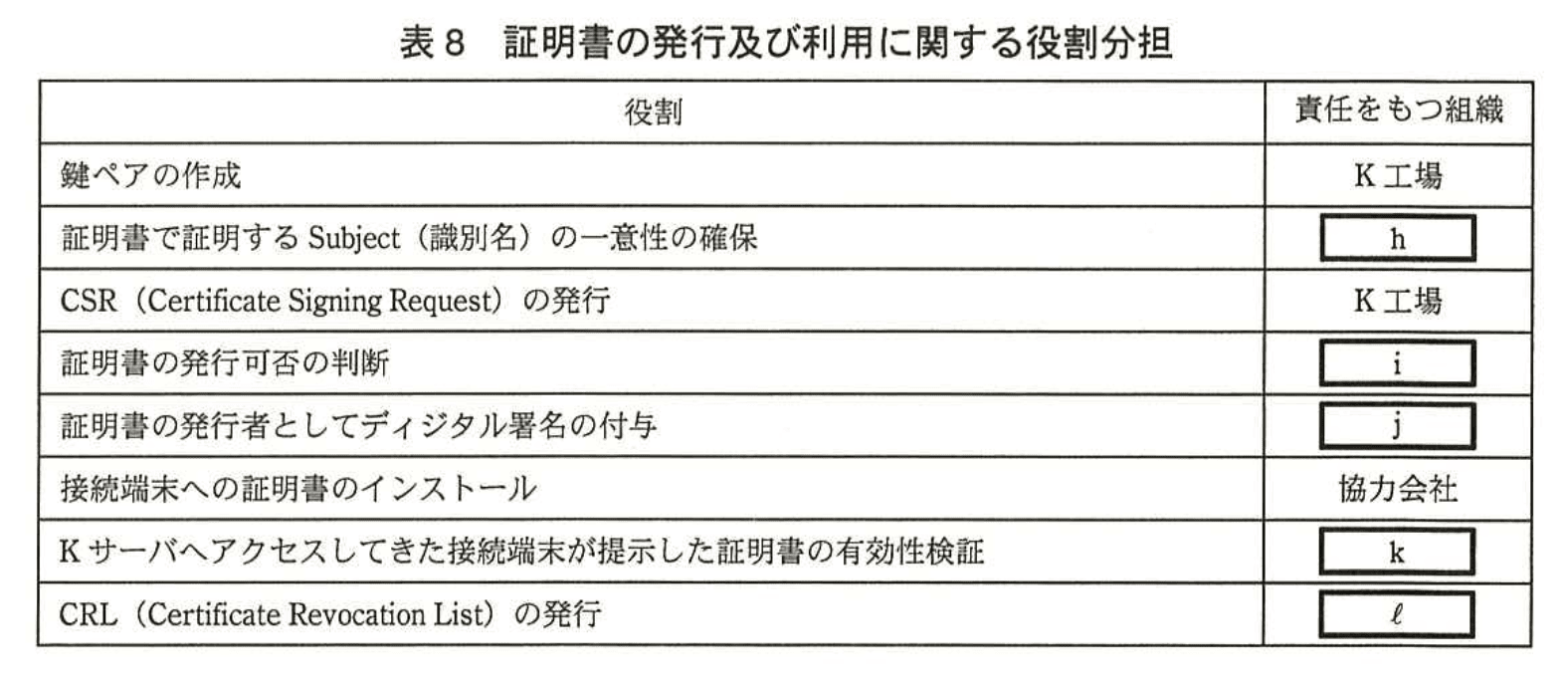

さらに、協力会社、K工場、J社本社の役割分担を表8のように定めた。

(4) その他の手続の検討

証明書の発行以外に、更新及び失効についての手続きを検討した。証明書の失効処理は、②協力会社がKサーバの利用を取りやめる申請をした場合以外にも行う必要があり、その点も考慮して手続きを検討した。また、秘密鍵の機密性を保つために、協力会社へ周知すべき技術的事項を検討した。

その後、Kサーバの設計は順調に進み、情報セキュリティ委員会の審査を受け、許可を得た。引き続き構築作業を進め、構築完了後には実装状況の確認も終え、運用開始の日を迎えた。

設問1:

表4中のaに入れる適切な記述を、マルウェアの感染方法を踏まえて,75字以内で具体的に述べよ。

模範解答

a:事務系LANへの接続時にマルウェアに感染した転送用PCを、その状態のままで製造系LANへ接続すると、製造装置へマルウェアの感染が広がる。

解説

解答の論理構成

-

中継PC方式の仕組み

表3には「転送元となるLANに転送用PCを接続して…転送先となるLANに物理的に接続を切り替えて製造装置などにファイルを転送する。」とあります。つまり同じPCが「事務系LAN」と「製造系LAN」の両方に順番に接続される運用です。 -

感染経路となるマルウェアの特徴

表2で「脆弱性攻撃型マルウェア」は「同一LAN上の他のコンピュータに対し、OSの脆弱性を悪用する攻撃を試み、攻撃に成功すると当該コンピュータを同マルウェアに感染させる。」と定義されています。 -

感染が広がる理由

事務系LANに接続しているときに転送用PCがこのマルウェアに感染すると、物理切替で製造系LANへつなぎ替えた瞬間に、転送用PCが感染源として動作し「OSの脆弱性を悪用する攻撃」を製造系LAN内の「製造装置」へ仕掛けます。したがって製造装置への感染を防止できません。 -

以上を踏まえた具体的な記述

「事務系LANへの接続時にマルウェアに感染した転送用PCを、その状態のままで製造系LANへ接続すると、製造装置へマルウェアの感染が広がる。」

誤りやすいポイント

- 中継PCがLANを「同時に」接続するわけではないので安全だと誤解する。実際は接続を切り替えるだけでも感染源となり得ます。

- 「FWがあるから大丈夫」と短絡的に判断し、LAN内感染を軽視する。FWはLAN内部の横展開を阻止できません。

- 表2の「脆弱性攻撃型マルウェア」が “共有ディスク” を使うと誤読し、感染経路を混同する。

FAQ

Q: 中継PC方式でウイルス対策ソフトを強化すれば問題ありませんか?

A: 表2には「これらのマルウェアがウイルス対策ソフトで検知されないこともある。」と明記されており、対策ソフトだけではリスクを消せません。

A: 表2には「これらのマルウェアがウイルス対策ソフトで検知されないこともある。」と明記されており、対策ソフトだけではリスクを消せません。

Q: 転送用PCを毎回再起動すれば感染しませんか?

A: 再起動してもOSやアプリの脆弱性が残っていれば、接続先LANで再度攻撃を受け感染を広げる恐れがあります。

A: 再起動してもOSやアプリの脆弱性が残っていれば、接続先LANで再度攻撃を受け感染を広げる恐れがあります。

Q: 一方向のファイルコピー運用を徹底すれば安全ですか?

A: 脆弱性攻撃型マルウェアはネットワーク経由でコードを送り込むため、ファイル操作の方向性とは無関係に感染を拡大します。

A: 脆弱性攻撃型マルウェアはネットワーク経由でコードを送り込むため、ファイル操作の方向性とは無関係に感染を拡大します。

関連キーワード: LAN分離、物理切替、脆弱性攻撃型マルウェア、感染源、ファイアウォール

設問2:〔セキュリティポリシの確認〕について、(1)、(2)に答えよ。

(1)表6中のb~dに入れる適切な字句を、それぞれ10字以内で答えよ。

模範解答

b:操作禁止状態に

c:他人が推測できない

d:知られないように

解説

解答の論理構成

- 【問題文】では「他人による接続端末の利用を防止するために、利用者には、接続端末から離れる場合、bするように指導する」とあります。端末を離れる際に実施する典型的な措置は画面やキーボードを「ロック」して外部からの操作を不可にすることです。そこで「操作禁止状態に」とすることで、ロックによって利用制限を掛ける趣旨が具体化されます。

- 次に「パスワードはcものを使用するよう指導する」との記述は、安全なパスワードの条件を示しています。第三者が容易に当てられない複雑さが求められるため、「他人が推測できない」とするのが妥当です。

- さらに「また、他人にd管理するよう指導する」という文脈は、パスワードを他者に知られないよう保管・管理すべきことを示します。ここでは「知られないように」とすることで、漏えい防止のポイントが明確になります。

誤りやすいポイント

- 端末を離れる際の措置を「ログアウト」と誤答しがちですが、再ログインが面倒なため現場運用では敬遠されるケースが多く、問題文は“操作禁止”という表現でロックを意図しています。

- パスワード条件に「長い」「複雑な」など文字種や長さを先に連想してしまいがちです。しかし設問は“他人が推測できない”という性質面を問うている点に注意が必要です。

- dは「共有しない」などと書きたくなりますが、他人に“知られないように”が直接的な表現として適切です。

FAQ

Q: 画面ロックとログアウトは何が違うのですか?

A: 画面ロックは現在の作業状態を保持したまま操作を禁止する機能です。ログアウトはセッション自体を終了するため、再度アプリを起動し直す必要があります。問題文では作業継続性を考え「操作禁止状態に(ロック)」が求められています。

A: 画面ロックは現在の作業状態を保持したまま操作を禁止する機能です。ログアウトはセッション自体を終了するため、再度アプリを起動し直す必要があります。問題文では作業継続性を考え「操作禁止状態に(ロック)」が求められています。

Q: 「他人が推測できない」パスワードとは具体的にどのようなものですか?

A: 辞書に載っている単語や生年月日などの個人情報を避け、大小英字・数字・記号を組み合わせたランダムな文字列が望ましいです。

A: 辞書に載っている単語や生年月日などの個人情報を避け、大小英字・数字・記号を組み合わせたランダムな文字列が望ましいです。

Q: パスワードを「知られないように」管理する具体策は?

A: メモの貼り付け禁止、暗号化されたパスワード管理ソフトの利用、入力時のショルダーハッキング対策などが代表例です。

A: メモの貼り付け禁止、暗号化されたパスワード管理ソフトの利用、入力時のショルダーハッキング対策などが代表例です。

関連キーワード: 認証、パスワード管理、スクリーンロック、ログ管理、端末セキュリティ

設問2:〔セキュリティポリシの確認〕について、(1)、(2)に答えよ。

(2)表6中のeに入れる適切な字句を、35字以内で具体的に述べよ。

模範解答

e:影響を評価し、必要であれば脆弱性修正プログラムを適用する

解説

解答の論理構成

-

表6では、脆弱性対策の小項目「速やかな対策」に対して「接続端末に関する脆弱性が公表された場合には、速やかにe。」

と指示しています。ここで求められているのは、脆弱性公表後に取る具体的な行動です。 -

既に本文冒頭で、K工場の PC やサーバでは「脆弱性修正プログラムの適用に当たっては、事前にK工場内で動作検証を行っており…」

と、影響を評価したうえでパッチを適用する運用を徹底していることが明示されています。 -

また、製造装置の事例では、製造元が「製造装置は、汎用OSの脆弱性を突く攻撃を受けた場合、影響や被害を受けるおそれがある。」

と回答し、パッチ適用前に3か月かけて動作確認試験を行う旨を説明していました。

つまり「影響評価 → 必要なら適用」の流れが、J社全体の標準的なポリシとして一貫しています。 -

従って、接続端末に関しても「影響を評価したうえで、必要であれば脆弱性修正プログラムを適用する」という表現が最も自然です。これにより、“やみくもに即時適用”でも“放置”でもなく、適切な検証手順を踏まえた迅速対応を示せます。

-

以上より、e に入る字句は

「影響を評価し、必要であれば脆弱性修正プログラムを適用する」

となります。

誤りやすいポイント

- 「直ちに脆弱性修正プログラムを適用する」とだけ書くと、検証・評価工程を飛ばす運用となり、本文に示された既存方針と整合しません。

- 「ベンダに連絡する」「情報を共有する」など手続きを優先する記述では、“速やかな対策”の核心であるパッチ適用可否の判断が曖昧になります。

- 「影響を調査する」だけで終わる解答も、実際の対処(パッチ適用)が抜けるため減点対象となります。

FAQ

Q: なぜ“影響評価”を必ず入れる必要があるのですか?

A: 本文で「事前にK工場内で動作検証を行っており」とあるように、業務停止を防ぐためには評価が必須だからです。

A: 本文で「事前にK工場内で動作検証を行っており」とあるように、業務停止を防ぐためには評価が必須だからです。

Q: “脆弱性修正プログラム”以外の対策(設定変更など)を書いてはいけませんか?

A: 実施規程は速やかな対策としてパッチ適用を想定しており、設定変更は補完的措置に留まるため主語に据えると趣旨がずれます。

A: 実施規程は速やかな対策としてパッチ適用を想定しており、設定変更は補完的措置に留まるため主語に据えると趣旨がずれます。

Q: “速やかに”の具体的期限を書かなくても良いのですか?

A: 規程は状況に応じた迅速対応を求めており、絶対期限を定めてはいません。従って影響評価と必要に応じた適用を明示すれば十分です。

A: 規程は状況に応じた迅速対応を求めており、絶対期限を定めてはいません。従って影響評価と必要に応じた適用を明示すれば十分です。

関連キーワード: 脆弱性管理、パッチ適用、リスク評価、セキュリティポリシ、影響分析

設問3:

表7中のf、gに入れる適切な理由を、fは40字以内で、gは60字以内でそれぞれ述べよ。

模範解答

f:情報共有系LANと製造系LANの間で通信が成立することがない。

g:情報共有系LAN上の機器へ実行形式ファイルが書き込まれても、製造系LANにファイルが転送されることがない。

解説

解答の論理構成

- 脆弱性攻撃型マルウェアは「同一LAN上の他のコンピュータに対し、OSの脆弱性を悪用する攻撃を試み」ます。

- 本問の構成では「情報共有系LANと製造系LANとの間の一切のLAN間通信を禁止するために、二つのLANを分離する。」と明記されており、ネットワーク経由の到達経路が存在しません。

➜ よって f は「情報共有系LANと製造系LANの間で通信が成立することがない。」となります。 - ファイルばらまき型マルウェアは「実行形式ファイルを共有ディスクや外部記憶媒体上に書き込む」ことで感染拡大を図ります。

- 図4の対策では「ストレージ内のあるボリュームを他のボリュームに単方向コピーする」「Kサーバが…コピーされたボリュームをマウントする機能だけ」とあり、コピーは製造統合管理サーバ→Kサーバの一方向のみです。

- したがって、仮に情報共有系LAN側でマルウェアが複製されても、逆方向の転送経路がないため製造系LANへファイルが届きません。

➜ よって g は「情報共有系LAN上の機器へ実行形式ファイルが書き込まれても、製造系LANにファイルが転送されることがない。」となります。

誤りやすいポイント

- LANを分離していてもFWがあれば通信できると誤解しがちですが、本問では「FWを介した接続は分離とは認めない」として完全遮断を指示しています。

- 単方向レプリケーションを「論理的なアクセス制御」と捉え、物理的にファイルが逆流しない点を見落とす受験者が多いです。

- マルウェア種別による感染経路の違いを整理せず、同じ理由を両欄に書いてしまうミスが散見されます。

FAQ

Q: 単方向レプリケーションでもKサーバからストレージをマウントしているなら読み取りは可能では?

A: はい、読み取りは可能ですが書き込みはできません。したがってファイルばらまき型マルウェアが製造系LANへ到達するための書き込み経路が遮断されています。

A: はい、読み取りは可能ですが書き込みはできません。したがってファイルばらまき型マルウェアが製造系LANへ到達するための書き込み経路が遮断されています。

Q: FWを経由しない分離とありますが、将来業務要件で通信が必要になった場合は?

A: 新たな通信経路を設ける際にはセキュリティ要件を再検討し、情報セキュリティ委員会の審査を受ける必要があります。

A: 新たな通信経路を設ける際にはセキュリティ要件を再検討し、情報セキュリティ委員会の審査を受ける必要があります。

Q: USBメモリ方式よりネットワーク複製の方が安全なのですか?

A: 単方向であればマルウェアの逆流リスクが低減します。ただし設定ミスや運用手順の逸脱があると成立しないため、両方式とも運用管理が重要です。

A: 単方向であればマルウェアの逆流リスクが低減します。ただし設定ミスや運用手順の逸脱があると成立しないため、両方式とも運用管理が重要です。

関連キーワード: ネットワーク分離、単方向レプリケーション、マルウェア感染、アクセス制御、証明書認証

設問4:〔Kサーバを利用する接続端末の制限〕について、(1)〜(4)に答えよ。

(1)本文中の下線①について、アクセス元のIPアドレスでは接続端末が限定できないとPさんが考えた根拠を二つ挙げ、それぞれ50字以内で述べよ。

模範解答

・IPアドレスが動的に割り当てられるインターネット回線を利用している協力会社に対応できない。

・プロキシサーバを利用している協力会社の場合、社内の接続端末の個別識別ができない。

解説

解答の論理構成

- 接続端末を IP アドレスで限定するには、各端末に固有で不変のグローバル IP が必要です。ところが本文には「回線種別、固定IPアドレスが割り当てられるか否かについて制限しない」とあり、固定 IP を持たない協力会社が存在します。このため、接続端末を IP で特定できません。

- さらに本文には「プロキシサーバの有無及びNAT、NAPTの利用の有無にかかわらず利用できる」とあります。協力会社がプロキシや NAT/NAPT を利用すると、K サーバからは複数端末が同じ送信元 IP に見えます。端末単位での識別が不可能になるため、IP アドレスでは限定できないと結論づけられます。

誤りやすいポイント

- 「固定 IP でない=すべて動的」と早合点し、DHCP で割り当てられる私設 LAN 内アドレスと混同する。ここで問題になるのは“インターネット接続用のグローバル IP”です。

- プロキシサーバと NAT/NAPT を同義に捉えてしまいがちですが、プロキシはアプリケーション層、NAT/NAPT はネットワーク層で動作する点が異なります。

- 「IP 制限+パスワード認証なら十分」と考え、端末認証の目的(実施規程の“接続端末の限定”)を見落とす。

FAQ

Q: 既に利用者 ID とパスワードで認証しているのに、なぜ端末認証が必要なのですか?

A: 実施規程が「Kサーバを利用する接続端末を限定する」と定めているため、利用者ではなく端末を識別する追加策が求められます。

A: 実施規程が「Kサーバを利用する接続端末を限定する」と定めているため、利用者ではなく端末を識別する追加策が求められます。

Q: 固定 IP を持つ協力会社だけにサービスを提供すれば、IP 制限でもよいのでは?

A: 本文で「固定IPアドレスが割り当てられるか否かについて制限しない」と明言しており、全協力会社を対象にする設計方針と矛盾します。

A: 本文で「固定IPアドレスが割り当てられるか否かについて制限しない」と明言しており、全協力会社を対象にする設計方針と矛盾します。

Q: NAT/NAPT とプロキシのどちらがより端末特定を困難にしますか?

A: どちらも送信元 IP を接続端末単位で一意にしない点で同程度ですが、プロキシはアプリケーション層で動作するため HTTP 以外の通信もまとめてしまう場合があります。

A: どちらも送信元 IP を接続端末単位で一意にしない点で同程度ですが、プロキシはアプリケーション層で動作するため HTTP 以外の通信もまとめてしまう場合があります。

関連キーワード: NAT, NAPT, プロキシサーバ、動的IP, 端末認証

設問4:〔Kサーバを利用する接続端末の制限〕について、(1)〜(4)に答えよ。

(2)表8中のh~lに入れる適切な組織を、協力会社、K工場、J社本社の中から選び、答えよ。

模範解答

h:K工場

i:K工場

j:J社本社

k:K工場

l:J社本社

解説

解答の論理構成

-

役割分担の前提確認

- 問題文には、証明書発行に必要なCA機能を分担する組織として

「IA(発行局)についてはJ社本社のプライベートCAを利用し、RA(登録局)についてはK工場が担当する。」

と明記されています。 - さらに「J社本社のプライベートCAは、証明書発行業務を、一切、他に委任していない。」とも述べられており、ディジタル署名やCRL発行など“発行局”固有の作業を外部に任せないことが読み取れます。

- 問題文には、証明書発行に必要なCA機能を分担する組織として

-

各セルへの当てはめ

-

まとめ

よって- h:K工場

- i:K工場

- j:J社本社

- k:K工場

- l:J社本社

誤りやすいポイント

- 「ディジタル署名=本社」と覚えていても、RA業務まで本社と勘違いしやすい。RAは“登録”作業であり「K工場」が担当です。

- 「証明書の有効性検証」を“利用者側”と早合点し協力会社を選びがちですが、実際に検証ロジックを実装するのはKサーバ(K工場)です。

- CRL発行をRAが行うと誤認しやすい。発行局(IA)側が責任を負うため「J社本社」が正解です。

FAQ

Q: Subjectの一意性確保とは何をする作業ですか?

A: 既に発行済みの証明書と識別名が重複しないよう台帳を確認し、重複していれば却下または修正を求める作業です。RAの典型的な職務に当たります。

A: 既に発行済みの証明書と識別名が重複しないよう台帳を確認し、重複していれば却下または修正を求める作業です。RAの典型的な職務に当たります。

Q: CRLの発行主体がIAになる理由は?

A: CRLには「このCAが発行した証明書のうち失効した一覧」がまとめられ、CA自身のディジタル署名が必要です。従って証明書を発行したIAが責任をもって公開します。

A: CRLには「このCAが発行した証明書のうち失効した一覧」がまとめられ、CA自身のディジタル署名が必要です。従って証明書を発行したIAが責任をもって公開します。

Q: Kサーバ側が行う「有効性検証」は具体的に何を確認しますか?

A: ①提示された証明書が信頼されたCA(J社本社)で署名済みか、②CRLやOCSPで失効していないか、③有効期限内か、をオンラインでチェックします。

A: ①提示された証明書が信頼されたCA(J社本社)で署名済みか、②CRLやOCSPで失効していないか、③有効期限内か、をオンラインでチェックします。

関連キーワード: PKI, クライアント証明書、端末認証、CRL, RA/IA

設問4:〔Kサーバを利用する接続端末の制限〕について、(1)〜(4)に答えよ。

(3)証明書の発行に当たっては、鍵ペアを利用する主体が鍵ペアを作成するのが原則であるが、接続端末用の証明書の発行の際は、K工場にて鍵ペアを作成している。K工場で作成してもよい理由を35字以内で述べよ。

模範解答

Kサーバへのアクセスだけに使用する鍵ペアだから

解説

解答の論理構成

- 問題文は原則として

「証明書の発行に当たっては、鍵ペアを利用する主体が鍵ペアを作成する」

と明示し、通常は端末側で鍵ペアを生成することを期待しています。 - しかし表8では

「鍵ペアの作成 K工場」

と例外的に K 工場が生成者になっている事実が示されています。 - 例外を認める鍵となる条件は、鍵ペアの利用範囲です。

本設問の鍵ペアは、図4の構成で協力会社の接続端末が

「Kサーバへアクセス」

する場面だけに使われる点が強調されています。 - 利用範囲が K サーバ専用であれば、鍵は K 工場が用意しても第三者システムでの流用・なりすましの恐れがなく、秘密鍵の持ち主(協力会社)と利用目的(K サーバ限定)の整合性が保たれます。

- 以上より、解答は

「Kサーバへのアクセスだけに使用する鍵ペアだから」

となります。

誤りやすいポイント

- 「Subject(識別名)の一意性の確保」など他の役割を混同し、鍵ペア生成主体を J 社本社や協力会社と書いてしまう。

- 「Kサーバ専用」という限定条件に触れず、単に「K工場が安全に管理できるから」など範囲を示さない回答にする。

- 「鍵ペア=証明書」と誤解し、生成主体の理由を証明書発行手順の都合だけで説明してしまう。

FAQ

Q: なぜ接続端末自身で鍵ペアを作成しないのですか?

A: 本件の鍵ペアは「Kサーバへのアクセスだけに使用する」ため、K 工場が一括生成しても秘密鍵の持ち出しリスクや他用途への流用が発生しません。

A: 本件の鍵ペアは「Kサーバへのアクセスだけに使用する」ため、K 工場が一括生成しても秘密鍵の持ち出しリスクや他用途への流用が発生しません。

Q: 秘密鍵を K 工場で作成すると漏えいが心配です。対策は?

A: K 工場は RA として鍵生成後に速やかに端末へ安全な経路で配布し、配布後はコピーを残さず廃棄する運用を実施します。

A: K 工場は RA として鍵生成後に速やかに端末へ安全な経路で配布し、配布後はコピーを残さず廃棄する運用を実施します。

Q: 将来ほかのシステムでも同じ証明書を使いたい場合は?

A: 流用する計画がある場合は原則に立ち返り、利用主体(協力会社)が端末上で鍵ペアを生成し、用途ごとに別証明書を取得するべきです。

A: 流用する計画がある場合は原則に立ち返り、利用主体(協力会社)が端末上で鍵ペアを生成し、用途ごとに別証明書を取得するべきです。

関連キーワード: クライアント証明書、鍵ペア、認証局、端末認証、秘密鍵

設問4:〔Kサーバを利用する接続端末の制限〕について、(1)〜(4)に答えよ。

(4)本文中の下線②の場合以外に、失効処理が必要な場合を二つ挙げ、それぞれ30字以内で述べよ。

模範解答

①:証明書に対応した秘密鍵の漏えいが疑われる場合

②:接続端末を廃棄する場合

解説

解答の論理構成

- 問題文では、失効処理が必要な既定のケースとして

「②協力会社がKサーバの利用を取りやめる申請をした場合」

が例示されています。 - 失効の目的は、クライアント証明書と対になる秘密鍵を悪用されないようにすることです。本文には

「秘密鍵の機密性を保つために、協力会社へ周知すべき技術的事項を検討した。」

とあります。秘密鍵が漏えい・流出した疑いが生じた時点で直ちに無効化しなければなりません。 - もう一つの重要な場面は、証明書を格納した「接続端末」が組織管理外となるときです。本文では

「接続端末への証明書のインストール」を協力会社が担当し、端末単位で証明書を配布します。

端末を廃棄・譲渡・紛失すれば、証明書と秘密鍵が第三者の手に渡る可能性があるため、同様に失効が必須となります。 - 以上より、②以外に失効処理が必要な場面は

• 証明書に対応した秘密鍵の漏えいが疑われる場合

• 接続端末を廃棄する場合

となります。

誤りやすいポイント

- 秘密鍵の“漏えいの疑い”を見逃し、実際の漏えい確認後に失効すればよいと考えてしまう。疑いの時点で失効が必要です。

- 端末買替え=新証明書発行とだけ考え、旧証明書の失効を忘れる。残存証明書が攻撃経路となります。

- 有効期限切れを失効の代替と誤解する。期限内であれば攻撃に利用できるため失効とは別手続きです。

- パスワード流出と秘密鍵漏えいを混同する。証明書認証では秘密鍵こそが認証要素です。

FAQ

Q: 証明書の紛失と秘密鍵漏えいは同時に考えるべきですか?

A: はい。証明書ファイルが読み出せれば秘密鍵を取得できる場合が多く、どちらも即時失効の対象です。

A: はい。証明書ファイルが読み出せれば秘密鍵を取得できる場合が多く、どちらも即時失効の対象です。

Q: 端末を一時的に社外へ持ち出す場合も失効が必要ですか?

A: 持ち出し後に管理下へ戻る想定なら失効ではなく、持ち出し許可と利用制限で運用します。紛失・盗難・無許可持ち出しが発生したときは速やかに失効します。

A: 持ち出し後に管理下へ戻る想定なら失効ではなく、持ち出し許可と利用制限で運用します。紛失・盗難・無許可持ち出しが発生したときは速やかに失効します。

Q: IPアドレスによる端末認証が失敗する理由は?

A: 協力会社の「回線種別、固定IPアドレスが割り当てられるか否かについて制限しない」方針のため、IPアドレスが動的に変わり端末を一意に特定できないからです。

A: 協力会社の「回線種別、固定IPアドレスが割り当てられるか否かについて制限しない」方針のため、IPアドレスが動的に変わり端末を一意に特定できないからです。

関連キーワード: 証明書失効、秘密鍵漏洩、クライアント証明書、CRL, 端末認証