情報処理安全確保支援士 2016年 秋期 午後1 問01

組込み機器を利用したシステムのセキュリティ対策に関する次の記述を読んで、設問1~3に答えよ。

C社は、製造事業者向けの機械及び制御用コンピュータを製作・販売している従業員数1,200名の会社である。保守サービスの事業拡大を目的として、顧客の工場に設置されたC社製品の稼働状況を遠隔で監視するシステム(以下、工場遠隔監視システムという)を開発することになった。

工場遠隔監視システムは、機械に取り付けられているセンサの情報を制御用コンピュータ経由でリアルタイムにクラウドサービス上の監視サーバへ送信し、それをC社保守員が遠隔で監視する。センサ情報には、異常や故障を知らせる“障害情報”及び部品交換時期の目安となる使用回数などの“統計情報”が含まれる。

携帯電話網を通じてインターネットにアクセスするために、C社は自社が保有する組込み機器の開発技術を生かしてLinuxで動作するLTE(Long Term Evolution)対応ルータ(以下、LTEルータという)を開発することにした。制御用コンピュータは、LTEルータを使用することによって、機械から収集したセンサの情報をクラウドサービス上の監視サーバに送信できるようになる。監視サーバでは、通信プログラムが制御用コンピュータからセンサの情報を受信して、データベースに格納する。格納したデータは、保守員が使用する監視端末に表示される。また、顧客はWebブラウザで監視サーバにアクセスし、稼働状況を確認できる。監視端末からLTEルータの設定変更ができるように、LTEルータではSSHサービスを稼働させる。

〔試験環境の構築〕

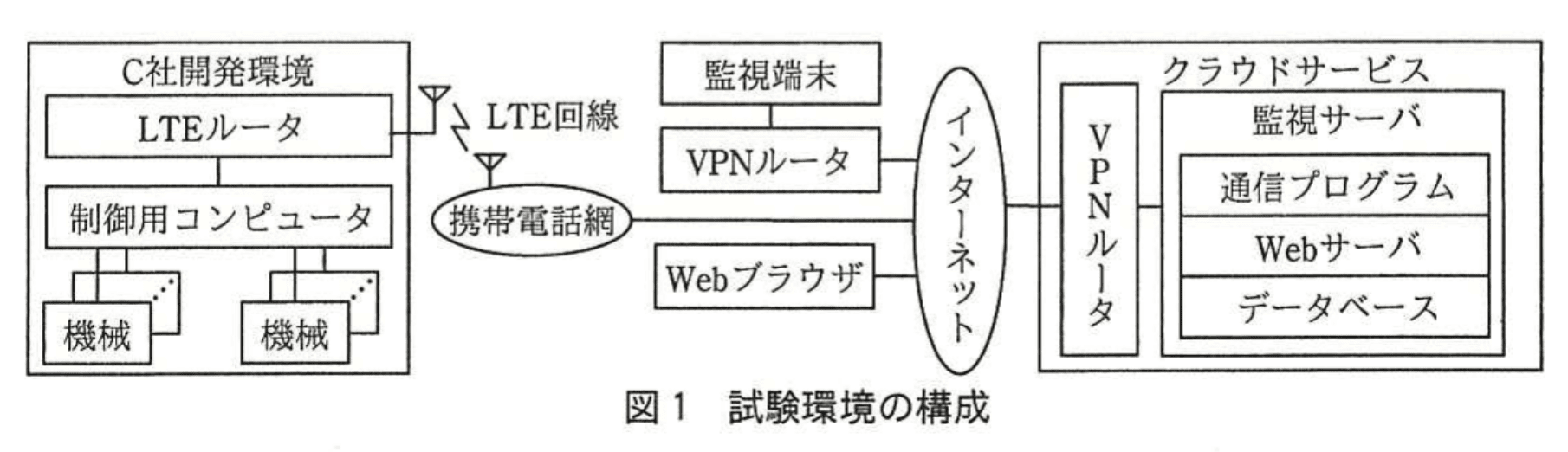

開発担当のE君は、工場遠隔監視システムの試験環境(以下、試験環境という)を構築した。試験環境の構成を図1に示す。

インターネットを流れる通信は、Webブラウザから監視サーバへの通信を除き、全てIPsecを使って暗号化する。IPsecでは、通信モードにaモードを使用し、ルータ間の通信を全て暗号化する。鍵交換には、IKEv2を使用し、認証方式には、事前共有鍵方式を選択する。片側のルータのIPアドレスが動的に変わる環境においては、IKEv1の場合、bモードを使用する必要があるが、IKEv2の場合は標準で対応している。

〔試験環境における情報セキュリティインシデントの発生〕

試験を開始してから7日後、E君が監視端末からLTEルータにSSHでログインしたところ、見覚えのないIPアドレスからログインされていることに気付いた。E君は、不正アクセスを受けている可能性があることをプロジェクト責任者のW主任に報告し、調査を開始した。

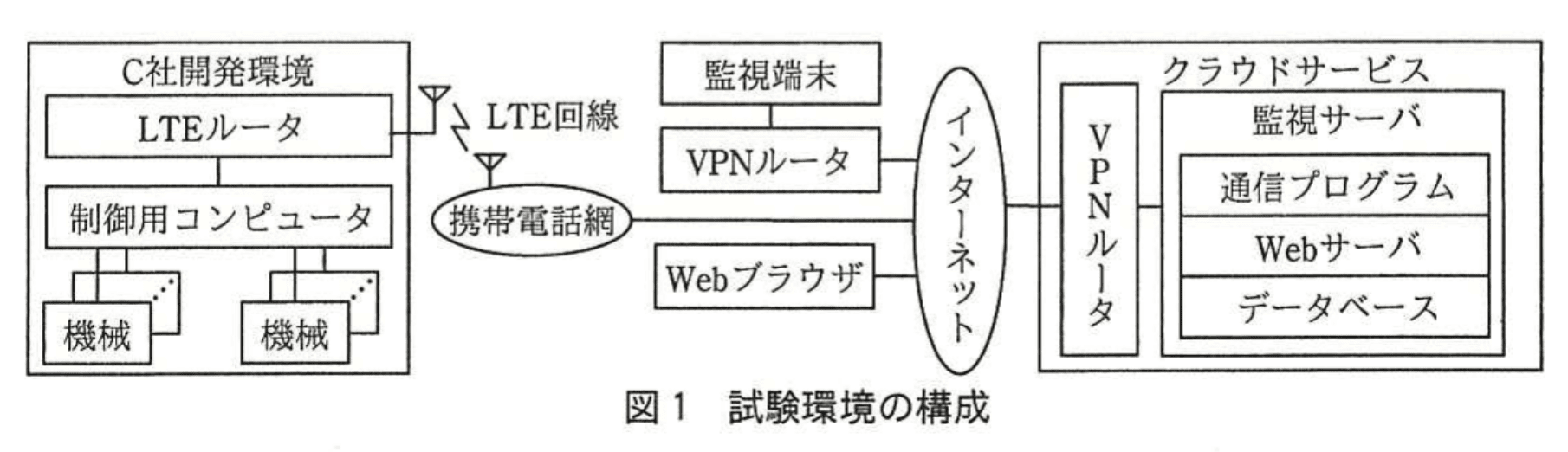

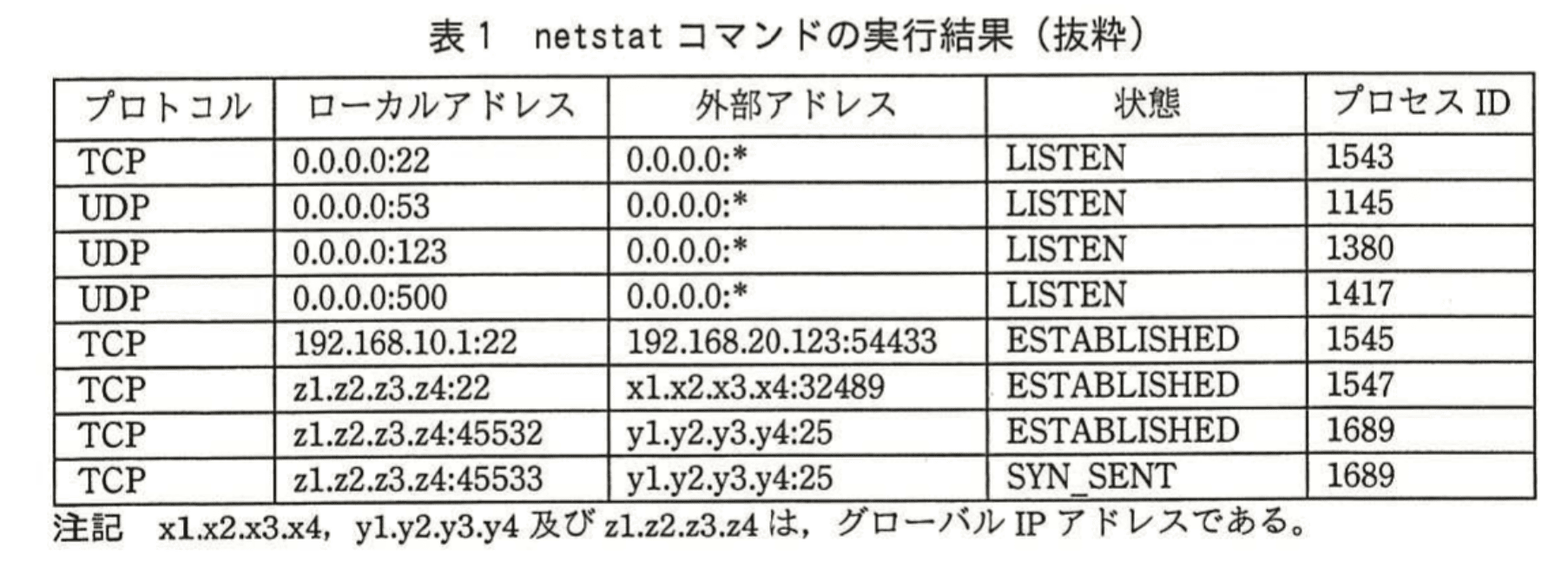

LTEルータにおいて、netstatコマンドを実行したところ、表1に示すとおり、試験環境と無関係のグローバルIPアドレスとの接続が複数あること、及びcを送信元としてSSHサービスにログインされていることが分かった。

更に調査したところ、攻撃者がSSHのポートフォワード機能を使って、dを宛先としてSMTPで電子メールを転送していることが分かった。LTEルータのログには、SSHサービスがパスワードの辞書攻撃を受けた痕跡が残っていた。

E君は、IPsecを経由しなくても、インターネットからLTEルータのSSHサービスにアクセスできる状態になっていることに気付いた。不正にログインされないための暫定対策として、①SSHのログイン認証をパスワード強度に依存しない方式に設定変更した。

〔セキュリティ対策の検討〕

情報セキュリティインシデントの発生を受けて、C社は、LTEルータのセキュリティ対策について、セキュリティ専門業者N社のS氏に相談した。

次は、セキュリティ対策に関するE君とS氏との会話である。

E君:SSHサービスについて暫定対策を行いましたが、工場遠隔監視システムのリリースに向けてどのような対策を行う必要がありますか。

S氏:LTEルータでは、監視端末を利用した場合にだけ、SSHサービスにアクセスできる仕様にすべきです。

E君:そのようにします。具体的には、どのように実現すればよいでしょうか。

S氏:TCP Wrapperを使って、eすることで実現できます。

E君:SSHサービスに関して、他に気を付ける点はありますか。

S氏:市販の幾つかの組込み機器について、②SSHのホスト鍵が同一モデルで全て同じになっているという脆弱性が、セキュリティ機関から注意喚起されています。C社でも、SSHのホスト鍵は、機器1台ごとに異なるものを使用するように設定してください。

E君:出荷する前に、いろいろとセキュリティ設定を行う必要があるのですね。

S氏:さらに、新たな脆弱性が発見された場合の対応として、LTEルータのファームウェアを更新する仕組みを実装しておく必要があります。

E君:インターネット又は外部記憶媒体経由で、ファームウェアの更新用イメージファイル(以下、イメージファイルという)をLTEルータに読み込んで保存し、コマンドを使って更新するという機能を実装したいと考えています。どのようなことに注意が必要ですか。

S氏:ファームウェアの更新機能において、イメージファイルが③改ざんされていないか検証できるようにする必要があります。

E君:イメージファイルを暗号化しておく必要はありますか。

S氏:イメージファイルの解析ツールを使うことで、パスワードなどの重要な情報がファームウェアにハードコードされているという弱性が見つかった事例が報告されており、解析されないように暗号化することも対策の一つです。④しかし、イメージファイルを暗号化しても、攻撃者が復号のための鍵を入手して、イメージファイルを復号するという可能性を排除できません。解析されても問題がないように設計することが重要です。

E君:セキュリティに関する仕様を明確化し、基本仕様書に反映します。また、顧客に引き渡す前に、チェックリストを基にセキュリティに関する設定項目についてレビューするようにしたいと思います。

E君は、LTEルータのセキュリティ対策を実施し、W主任の承認を得ることができた。E君は、工場遠隔監視システムのリリースに向けて作業を開始した。

更に調査したところ、攻撃者がSSHのポートフォワード機能を使って、dを宛先としてSMTPで電子メールを転送していることが分かった。LTEルータのログには、SSHサービスがパスワードの辞書攻撃を受けた痕跡が残っていた。

E君は、IPsecを経由しなくても、インターネットからLTEルータのSSHサービスにアクセスできる状態になっていることに気付いた。不正にログインされないための暫定対策として、①SSHのログイン認証をパスワード強度に依存しない方式に設定変更した。

〔セキュリティ対策の検討〕

情報セキュリティインシデントの発生を受けて、C社は、LTEルータのセキュリティ対策について、セキュリティ専門業者N社のS氏に相談した。

次は、セキュリティ対策に関するE君とS氏との会話である。

E君:SSHサービスについて暫定対策を行いましたが、工場遠隔監視システムのリリースに向けてどのような対策を行う必要がありますか。

S氏:LTEルータでは、監視端末を利用した場合にだけ、SSHサービスにアクセスできる仕様にすべきです。

E君:そのようにします。具体的には、どのように実現すればよいでしょうか。

S氏:TCP Wrapperを使って、eすることで実現できます。

E君:SSHサービスに関して、他に気を付ける点はありますか。

S氏:市販の幾つかの組込み機器について、②SSHのホスト鍵が同一モデルで全て同じになっているという脆弱性が、セキュリティ機関から注意喚起されています。C社でも、SSHのホスト鍵は、機器1台ごとに異なるものを使用するように設定してください。

E君:出荷する前に、いろいろとセキュリティ設定を行う必要があるのですね。

S氏:さらに、新たな脆弱性が発見された場合の対応として、LTEルータのファームウェアを更新する仕組みを実装しておく必要があります。

E君:インターネット又は外部記憶媒体経由で、ファームウェアの更新用イメージファイル(以下、イメージファイルという)をLTEルータに読み込んで保存し、コマンドを使って更新するという機能を実装したいと考えています。どのようなことに注意が必要ですか。

S氏:ファームウェアの更新機能において、イメージファイルが③改ざんされていないか検証できるようにする必要があります。

E君:イメージファイルを暗号化しておく必要はありますか。

S氏:イメージファイルの解析ツールを使うことで、パスワードなどの重要な情報がファームウェアにハードコードされているという弱性が見つかった事例が報告されており、解析されないように暗号化することも対策の一つです。④しかし、イメージファイルを暗号化しても、攻撃者が復号のための鍵を入手して、イメージファイルを復号するという可能性を排除できません。解析されても問題がないように設計することが重要です。

E君:セキュリティに関する仕様を明確化し、基本仕様書に反映します。また、顧客に引き渡す前に、チェックリストを基にセキュリティに関する設定項目についてレビューするようにしたいと思います。

E君は、LTEルータのセキュリティ対策を実施し、W主任の承認を得ることができた。E君は、工場遠隔監視システムのリリースに向けて作業を開始した。設問1:

本文中のa, bに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:アグレッシブ

イ:アドホック

ウ:トランスポート

エ:トンネル

オ:パッシブ

カ:ブロック

模範解答

a:エ

b:ア

解説

解答の論理構成

-

IPsec の通信モード選択

- 【問題文】には「IPsecでは、通信モードにaモードを使用し、ルータ間の通信を全て暗号化する。」とあります。

- ルータ(ゲートウェイ)間で LAN 内部のパケット全体を暗号化する典型構成は トンネルモードです。

- 解答群で「トンネル」に該当するのは エ:トンネル。

- よって a = エ。

-

IKEv1 で動的アドレスに対応するモード

- 【問題文】には「片側のルータのIPアドレスが動的に変わる環境においては、IKEv1の場合、bモードを使用する必要があるが、IKEv2の場合は標準で対応している。」とあります。

- IKEv1 には Main Mode と Aggressive Mode があり、Main Mode は両端の IP が固定前提、片側が動的な場合は Aggressive Mode を用います。

- 解答群で「アグレッシブ」に該当するのは ア:アグレッシブ。

- よって b = ア。

誤りやすいポイント

- 「ルータ間で全暗号化だからトランスポート」と誤解

端末―端末ならトランスポート、ゲートウェイ―ゲートウェイはトンネルという原則を忘れがちです。 - Aggressive Mode の出番

動的 IP =モバイル環境という連想から IKEv2 の MOBIKE を思い出し Main Mode を選んでしまうケースがありますが、設問は IKEv1 の話です。 - 選択肢の横文字に引っ張られる

「アドホック」「ブロック」など馴染み薄い用語に惑わされ、基本用語を見落とすミスが起きやすいです。

FAQ

Q: トンネルモードとトランスポートモードはヘッダのどこが違うのですか。

A: トンネルモードでは元の IP パケット全体を ESP/AH でカプセル化し、新しい IP ヘッダを付加します。トランスポートモードでは元ヘッダはそのままにペイロード部だけ暗号化・認証します。

A: トンネルモードでは元の IP パケット全体を ESP/AH でカプセル化し、新しい IP ヘッダを付加します。トランスポートモードでは元ヘッダはそのままにペイロード部だけ暗号化・認証します。

Q: IKEv1 の Aggressive Mode は何が「アグレッシブ」なのですか。

A: 設定交換を3往復(Main Mode は6往復)に減らし、速やかに SA を確立する点が「積極的」と呼ばれます。その代わり識別情報が暗号化されず送信され、秘匿性が下がります。

A: 設定交換を3往復(Main Mode は6往復)に減らし、速やかに SA を確立する点が「積極的」と呼ばれます。その代わり識別情報が暗号化されず送信され、秘匿性が下がります。

Q: IKEv2 なら動的 IP に追加設定不要とありますが、理由は。

A: IKEv2 には標準でアドレス変更を通知・反映する UPDATE_SA_ADDR 及び MOBIKE 仕様が組み込まれているため、Aggressive Mode のような特別モードが不要です。

A: IKEv2 には標準でアドレス変更を通知・反映する UPDATE_SA_ADDR 及び MOBIKE 仕様が組み込まれているため、Aggressive Mode のような特別モードが不要です。

関連キーワード: IPsec, トンネルモード、Aggressive Mode, IKEv1, IKEv2

設問2:[試験環境における情報セキュリティインシデントの発生〕について、(1)、(2)に答えよ。

(1)本文中のc、dに入れるIPアドレスを答えよ。

模範解答

c:x1.x2.x3.x4

d:y1.y2.y3.y4

解説

解答の論理構成

-

【問題文】では

“表1に示すとおり、…及びcを送信元としてSSHサービスにログインされている”

と指摘しています。

表1の該当行は

“TCP z1.z2.z3.z4:22 x1.x2.x3.x4:32489 ESTABLISHED”

であり、送信元(外部アドレス)に記載されている “x1.x2.x3.x4” が SSH クライアント側、すなわち攻撃者の IP アドレスです。したがって

c=x1.x2.x3.x4

となります。 -

さらに【問題文】は

“攻撃者がSSHのポートフォワード機能を使って、dを宛先としてSMTPで電子メールを転送”

と説明しています。SMTP(ポート 25)あて通信の宛先は、表1の

“TCP z1.z2.z3.z4:45532 y1.y2.y3.y4:25 ESTABLISHED”

に示される外部アドレス “y1.y2.y3.y4” です。よって

d=y1.y2.y3.y4

となります。

誤りやすいポイント

- “z1.z2.z3.z4” は LTE ルータ自身のグローバル IP であり、送信元・宛先ではないことを見落としやすいです。

- netstat の「ローカルアドレス」「外部アドレス」の区別を取り違え、c を “z1.z2.z3.z4” と誤記するケースが散見されます。

- SMTP で使われるのはポート 25 ですが、ポートフォワード先のローカルポート “45532” を見てしまい d を誤選択するミスもあります。

FAQ

Q: “SYN_SENT” 状態の行は無視してよいのですか?

A: 状態が “ESTABLISHED” でない通信は成立していない可能性があるため、設問が求める「転送している」実体としては “ESTABLISHED” 行を採用します。

A: 状態が “ESTABLISHED” でない通信は成立していない可能性があるため、設問が求める「転送している」実体としては “ESTABLISHED” 行を採用します。

Q: もし SSH が 22/tcp 以外で動いていたら判断方法は変わりますか?

A: 送信元・宛先の区別という考え方は同じです。ローカルアドレスのポート番号が SSH サーバ設定値に一致する行を探して外部アドレスを特定します。

A: 送信元・宛先の区別という考え方は同じです。ローカルアドレスのポート番号が SSH サーバ設定値に一致する行を探して外部アドレスを特定します。

Q: IPsec を使っているのに外部から 22/tcp が開いていたのはなぜ?

A: IPsec はルータ間通信を暗号化しますが、LTE ルータ自身の SSH ポートをインターネット経由で開放していたため、攻撃者は IPsec を経由せずに直接アクセスできました。

A: IPsec はルータ間通信を暗号化しますが、LTE ルータ自身の SSH ポートをインターネット経由で開放していたため、攻撃者は IPsec を経由せずに直接アクセスできました。

関連キーワード: SSH, ポートフォワーディング、netstat, SMTP, IPsec

設問2:[試験環境における情報セキュリティインシデントの発生〕について、(1)、(2)に答えよ。

(2)本文中の下線①について、実施したSSHの設定変更を30字以内で述べよ。

模範解答

パスワード認証を無効化し、公開鍵認証を使用する。

解説

解答の論理構成

- 【問題文】には「SSHサービスがパスワードの辞書攻撃を受けた痕跡」と明示されています。

さらに「①SSHのログイン認証をパスワード強度に依存しない方式に設定変更した」と記載されています。

➔ 対策の方向性は「パスワードに頼らない認証」へ切り替えたことです。 - SSHでパスワードを用いない代表的な方式は「公開鍵認証」です。

公開鍵認証ではサーバ側がクライアントの公開鍵を登録し、秘密鍵を保持している利用者のみがログインできます。

➔ パスワード入力自体を不要にでき、辞書攻撃を根本的に防止できます。 - パスワードを使わせないためには PasswordAuthentication no などの設定で無効化し、PubkeyAuthentication yes を有効にします。

➔ 以上より、30字以内でまとめると

「パスワード認証を無効化し、公開鍵認証を使用する」

という解答になります。

誤りやすいポイント

- 「鍵交換(IKE)を公開鍵暗号で行う」と混同してしまい、SSHとは別の話を解答してしまう。

- 「多要素認証」と漠然と答えて具体性が欠ける。

- 「鍵長を長くする」などパスワード強度の話に戻ってしまい、問題文の意図と逆になる。

- 「ポート変更」「接続元制限」などは有効だが、①で聞かれている“ログイン認証方式”ではない。

FAQ

Q: 公開鍵認証にすれば辞書攻撃は完全に防げますか?

A: パスワード入力が無いので辞書攻撃は成立しません。ただし公開鍵が漏えいすると不正ログインされるため、秘密鍵の管理とパスフレーズ設定が重要です。

A: パスワード入力が無いので辞書攻撃は成立しません。ただし公開鍵が漏えいすると不正ログインされるため、秘密鍵の管理とパスフレーズ設定が重要です。

Q: 公開鍵認証でも接続元制限は必要ですか?

A: 推奨されます。公開鍵が盗まれた場合の被害を最小化でき、会話中の「TCP Wrapper」による接続元制御と併用すると多層防御になります。

A: 推奨されます。公開鍵が盗まれた場合の被害を最小化でき、会話中の「TCP Wrapper」による接続元制御と併用すると多層防御になります。

Q: 公開鍵認証と多要素認証(MFA)は違うのですか?

A: 公開鍵認証は「知識要素」(秘密鍵) に該当する1要素認証です。MFAはこれにワンタイムパスワードやデバイス証明書など別要素を加え、二要素以上とした構成を指します。

A: 公開鍵認証は「知識要素」(秘密鍵) に該当する1要素認証です。MFAはこれにワンタイムパスワードやデバイス証明書など別要素を加え、二要素以上とした構成を指します。

関連キーワード: 公開鍵認証、辞書攻撃、SSH設定、パスワード認証、ポートフォワーディング

設問3:[セキュリティ対策の検討〕について(1)〜(4)に答えよ。

(1)本文中のeに入れる適切な設定内容を30字以内で述べよ。

模範解答

e:送信元IPアドレスを監視端末のIPアドレスに限定

解説

解答の論理構成

- 問題文には「S氏:LTEルータでは、監視端末を利用した場合にだけ、SSHサービスにアクセスできる仕様にすべきです。」とあります。ここで“監視端末”だけを許可する必要性が示されています。

- 続いて「S氏:TCP Wrapperを使って、eすることで実現できます。」と記載されています。TCP Wrapper は /etc/hosts.allow などで送信元ホストを絞り込む仕組みであり、具体的な設定項目は「送信元IPアドレス」の制御です。

- したがって、SSHへのアクセスを監視端末のIPアドレスのみに限定すれば、S氏の提案を満たします。

- よって e には「送信元IPアドレスを監視端末のIPアドレスに限定」が入ります。

誤りやすいポイント

- 「ポート番号を変更する」「パスワード認証を禁止する」など認証方式だけで対応しようとし、TCP Wrapper の“送信元制御”という本質を見落とす。

- ファイアウォール設定と混同し「通信ポートを22番だけに開放する」などポートベースの回答にする。

- “監視サーバ”や“VPNルータ”のIPアドレスを誤って指定し、監視端末以外からも接続できる設定を書いてしまう。

FAQ

Q: TCP Wrapper とファイアウォールの違いは何ですか?

A: TCP Wrapper はアプリケーション層で接続元を判定しサービス単位で許可・拒否を行います。ファイアウォールはパケットフィルタリングでネットワーク層/トランスポート層を制御します。

A: TCP Wrapper はアプリケーション層で接続元を判定しサービス単位で許可・拒否を行います。ファイアウォールはパケットフィルタリングでネットワーク層/トランスポート層を制御します。

Q: 監視端末のIPアドレスが動的に変わる場合はどう対処しますか?

A: 動的アドレスの場合は VPN 接続で固定アドレスを割り当てるか、証明書認証を併用して接続元を特定できる仕組みを導入します。

A: 動的アドレスの場合は VPN 接続で固定アドレスを割り当てるか、証明書認証を併用して接続元を特定できる仕組みを導入します。

Q: TCP Wrapper だけで十分なセキュリティが得られますか?

A: 送信元制御は有効ですが、SSH の鍵認証や最新パッチ適用など多層防御を併用することでより安全になります。

A: 送信元制御は有効ですが、SSH の鍵認証や最新パッチ適用など多層防御を併用することでより安全になります。

関連キーワード: TCP Wrapper, 送信元制御、SSHアクセス制御、IPアドレスフィルタリング

設問3:[セキュリティ対策の検討〕について(1)〜(4)に答えよ。

(2)本文中の下線②の脆弱性を悪用する攻撃手法にはどのようなものが考えられるか。20字以内で述べよ。

模範解答

中間者攻撃による通信内容の盗聴

解説

解答の論理構成

- 問題文では「②SSHのホスト鍵が同一モデルで全て同じになっているという脆弱性」と示されています。

- SSHは最初の接続時にサーバのホスト鍵をクライアントが保存し、以後その鍵が変わらないことをもってサーバ真正性を確認します。

- 同一モデルで同じ鍵なら、攻撃者は別の個体からホスト鍵と秘密鍵を容易に入手できます。

- 入手した秘密鍵を用いて攻撃者が偽装サーバを立て、正規クライアントとの間に割込めばホスト鍵照合が成功してしまいます。

- その結果、SSHセッションを盗聴・改ざんする「中間者攻撃」が可能となり、通信の機密性が失われます。

- したがって、設問が問う攻撃手法は「中間者攻撃による通信内容の盗聴」となります。

誤りやすいポイント

- 「ブルートフォース攻撃」と勘違いし、パスワード関連の手法を答えてしまう。

- SSHのホスト鍵が使い回される影響を「なりすまし」だけに限定し、盗聴可能性を説明しない。

- 単なる「盗聴」とだけ書き、攻撃技法(中間者攻撃)を明示しない。

FAQ

Q: ホスト鍵が同じでも通信は暗号化されていますよね?

A: 暗号化はされていますが、攻撃者が真正なサーバを装えるため暗号セッションの鍵交換に割込めます。結果として暗号化された内容でも攻撃者が復号でき、盗聴・改ざんが可能です。

A: 暗号化はされていますが、攻撃者が真正なサーバを装えるため暗号セッションの鍵交換に割込めます。結果として暗号化された内容でも攻撃者が復号でき、盗聴・改ざんが可能です。

Q: サーバ証明書方式にしても同じ問題が起こりますか?

A: 証明書を個体ごとに発行しない場合は同様のリスクがあります。個体専用の鍵と証明書を払い出し、改ざん検知と失効管理を行うことが重要です。

A: 証明書を個体ごとに発行しない場合は同様のリスクがあります。個体専用の鍵と証明書を払い出し、改ざん検知と失効管理を行うことが重要です。

Q: 対策として鍵を個体生成する以外に何がありますか?

A: ファームウェア出荷時に鍵生成スクリプトを走らせる、製造工程で乱数源を確保する、初回起動時に鍵生成を行わせるなどがあります。

A: ファームウェア出荷時に鍵生成スクリプトを走らせる、製造工程で乱数源を確保する、初回起動時に鍵生成を行わせるなどがあります。

関連キーワード: SSH, ホスト鍵、中間者攻撃、なりすまし、公開鍵暗号

設問3:[セキュリティ対策の検討〕について(1)〜(4)に答えよ。

(3)本文中の下線③について、どのようにして実現するか。イメージファイルの作成時と更新時に行うディジタル署名に関連した処理を、使用する鍵の種類を明示した上で、それぞれ35字以内で述べよ。

模範解答

作成時:秘密鍵を使用してイメージファイルにディジタル署名を付与する。

更新時:公開鍵を使用してイメージファイルのディジタル署名を検証する。

解説

解答の論理構成

- 本文ではファームウェア更新機能について、

「イメージファイルが③改ざんされていないか検証できるようにする必要があります。」と要求しています。

改ざん検知を実現する代表的手段がディジタル署名です。 - ディジタル署名の基本原理は、

①送信側がハッシュ値を求め、秘密鍵で暗号化して署名を付与する。

②受信側が同じハッシュ値を計算し、公開鍵で検証して一致を確認する。

これにより「送信者の真正性」と「内容の完全性」を同時に保証できます。 - したがってイメージファイルを準備する「作成時」には“秘密鍵”で署名付与、 LTEルータが取り込む「更新時」には“公開鍵”で署名検証、 という2段階の処理を記述することが適切となります。

誤りやすいポイント

- “暗号化”と“署名”の混同

署名は改ざん検知が目的であり、内容秘匿のために暗号化するわけではありません。 - 鍵の使い分けの逆転

「公開鍵で署名」「秘密鍵で検証」と書くミスが多いので注意が必要です。 - ハッシュ計算の記述漏れ

署名はハッシュ値に対して行うのが一般的ですが、設問は処理概要を求めているためハッシュの詳細は省いても減点されません。

FAQ

Q: ハードウェアトークンを使う必要はありますか?

A: 設問は「どのようにして実現するか」を聞いており、秘密鍵の保管方法までは要求していません。ただし実装設計では鍵を安全に保管する手段を検討すべきです。

A: 設問は「どのようにして実現するか」を聞いており、秘密鍵の保管方法までは要求していません。ただし実装設計では鍵を安全に保管する手段を検討すべきです。

Q: 署名アルゴリズムは何を選ぶべきですか?

A: 設問はアルゴリズム名を限定していません。実務では RSA, ECDSA など業界標準のアルゴリズムを選定します。

A: 設問はアルゴリズム名を限定していません。実務では RSA, ECDSA など業界標準のアルゴリズムを選定します。

Q: 署名とハッシュ値を別ファイルにする方法でも良いですか?

A: 可能です。設問は「イメージファイルにディジタル署名を付与」とのみ指示しており、インライン署名・別ファイル署名のいずれでも要件を満たせます。

A: 可能です。設問は「イメージファイルにディジタル署名を付与」とのみ指示しており、インライン署名・別ファイル署名のいずれでも要件を満たせます。

関連キーワード: ディジタル署名、公開鍵暗号、ハッシュ関数、ファームウェア更新

設問3:[セキュリティ対策の検討〕について(1)〜(4)に答えよ。

(4)本文中の下線④について、攻撃者はどのような方法で復号のための鍵を入手するか。35字以内で具体的に述べよ。

模範解答

LTEルータにログインしてファイルシステムの中から見つける。

解説

解答の論理構成

-

問題文は、ファームウェア更新機能について

「④しかし、イメージファイルを暗号化しても、攻撃者が復号のための鍵を入手して、イメージファイルを復号するという可能性を排除できません」と記述しています。

─ 暗号化だけでは安全が担保できない理由を示唆しています。 -

組込み機器では、復号に使う鍵やパスフレーズをファイルシステム内に平文または可逆的に保存している例が多く、攻撃者が機器を物理入手・侵入した場合に取得可能です。

-

本問は「攻撃者が鍵をどのように入手するか」を問うており、機器内部から直接取り出すシナリオが最短・最も現実的です。

-

したがって、解答は

「LTEルータにログインしてファイルシステムの中から見つける」となります。

これは、攻撃者が

・SSHなどで不正ログイン

・シェル操作やファイルブラウザで鍵ファイルを探索

という流れで復号鍵を取得する具体策を示しています。

誤りやすいポイント

- 「通信経路上で鍵を盗む」と推測してしまう

→ 問題文は通信経路でなく機器内部からの入手可能性を指摘しています。 - 「ファームウェアに埋め込まれた鍵を逆アセンブルで抽出」と答える

→ 方向性は近いものの、設問は“鍵の入手方法”を聞いており、最も端的なのはログイン後のファイル直接取得です。 - 「鍵は外部サーバに置かれている」と思い込む

→ 組込み機器ではローカル保存が一般的であり、今回もその想定です。

FAQ

Q: 物理アクセスできない場合でも鍵は取れますか?

A: 本問の想定はネットワーク越しの不正ログインです。権限奪取後にファイルシステムを閲覧できれば物理アクセスは不要です。

A: 本問の想定はネットワーク越しの不正ログインです。権限奪取後にファイルシステムを閲覧できれば物理アクセスは不要です。

Q: ファイルシステム内のどこに鍵があることが多いのですか?

A: 一般的には /etc/ 配下やアプリ専用ディレクトリに格納されます。バックアップ用イメージに含まれる場合もあります。

A: 一般的には /etc/ 配下やアプリ専用ディレクトリに格納されます。バックアップ用イメージに含まれる場合もあります。

Q: 鍵を装置外に持ち出されないようにする対策は?

A: 安全なストレージ(TPM・HSM)に格納し、OSから直接参照できないようにする、または鍵を装置内で生成し外部に出さない設計が有効です。

A: 安全なストレージ(TPM・HSM)に格納し、OSから直接参照できないようにする、または鍵を装置内で生成し外部に出さない設計が有効です。

関連キーワード: 組込み機器、ファームウェア更新、復号鍵、不正ログイン、ファイルシステム