情報処理安全確保支援士 2016年 秋期 午後1 問03

プロキシサーバによるマルウェア対策に関する次の記述を読んで、設問1~4に答えよ。

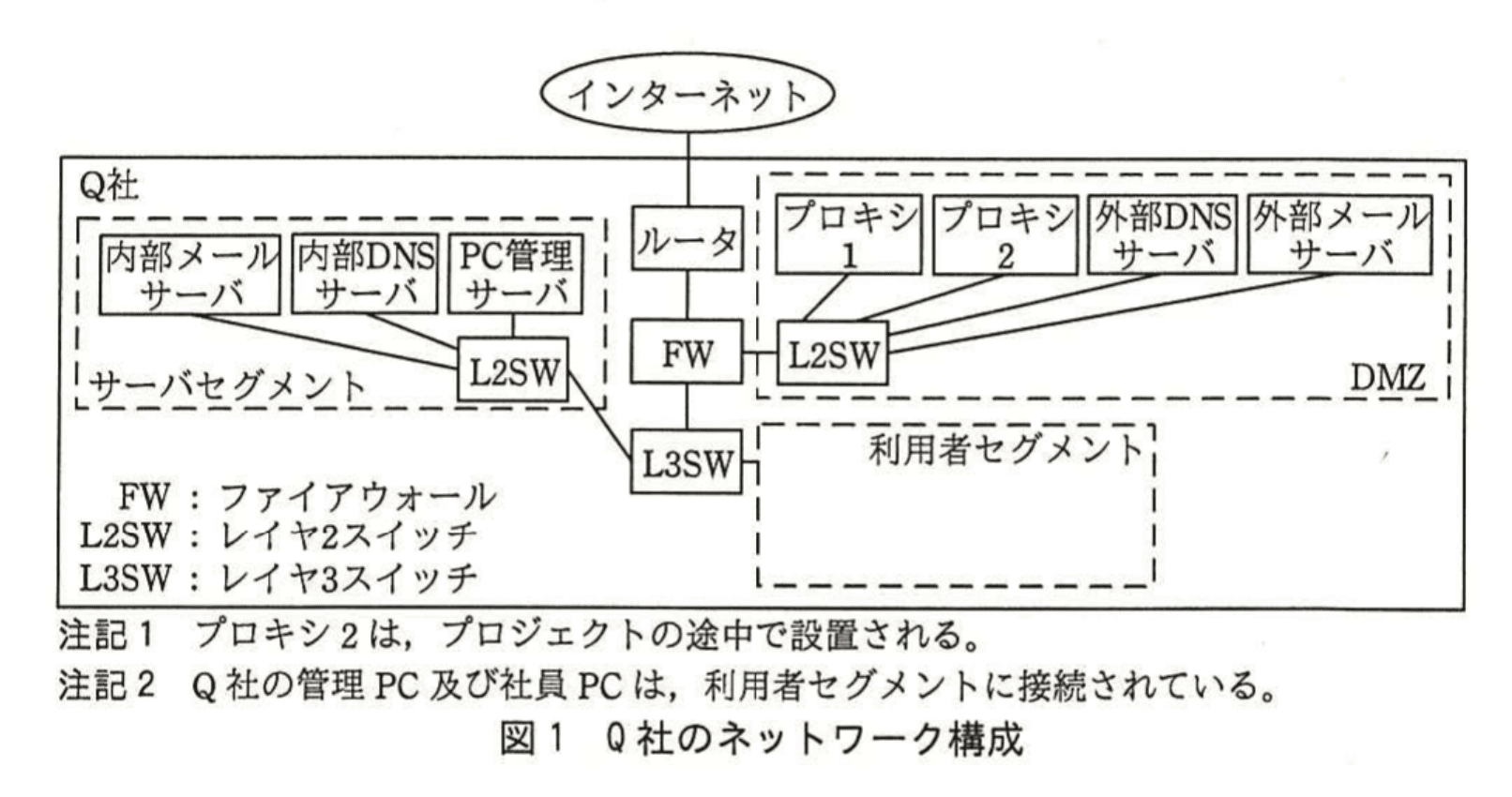

Q社は従業員数1,000名の医薬品製造会社である。Q社では、セキュリティ対策を強化するために、ブラックリスト指定のURLフィルタリング機能だけを有しているプロキシサーバ(以下、プロキシ1という)を、セキュリティ機能が豊富な新しいプロキシサーバ(以下、プロキシ2という)に更新するプロジェクトを開始した。Q社のネットワーク構成を図1に示す。

情報システム部(以下、情シ部という)は、情報システムの管理及び情報セキュリティインシデントの対応を行っている。サーバ管理業務は、情シ部のサーバ管理者が行う。情シ部にはサーバ管理者が複数人いる。サーバ管理者は各種設定などのサーバ管理業務を行う場合だけ、1台の管理PCに自分の管理者IDでログオンし、OSの管理用のコマンドなどを使用する。OSの管理用のコマンドは、一般利用者でも起動可能なものもある。管理PCはサーバ管理業務だけに用い、Webブラウザによるインターネット接続及び電子メール(以下、メールという)の送受信はできないように設定されている。管理PCでの作業後には、開始日時、終了日時及び作業者名を記録する運用が徹底されている。

Q社の従業員は、一人1台貸与された社員PCを使用している。管理PC及び社員PCには、全て、固定IPアドレスが割り振られている。社員PCからインターネットへの通信は、外部メールサーバ経由のメールの送受信と、プロキシ1経由のHTTP及びHTTP over TLSでのWebアクセスだけが利用できるようになっている。社員PCのWebブラウザは、インターネット接続時に、プロキシ1を経由するよう設定されている。社員PCにはOSの管理用のコマンドはインストールされていない。

PCのプログラム起動禁止設定は、PC管理サーバによって、全て一括管理されている。プログラム起動禁止設定には、プログラム名が一致した場合にプログラムの起動を禁止にする方式と、プログラムの実行ファイルのハッシュ値が一致した場合に禁止する方式があり、両方の方式を組み合わせた設定もできる。Q社は、複数のP2Pプログラムのプログラム名を指定して起動を禁止している。

サーバ及びPCでは、ログオン、ログオフ及び操作のログを、ネットワーク機器では通信ログをそれぞれ取得している。プロキシ1では、日時、接続先URL、送信元IPアドレス、ステータスコード、応答のサイズなどのログを取得している。

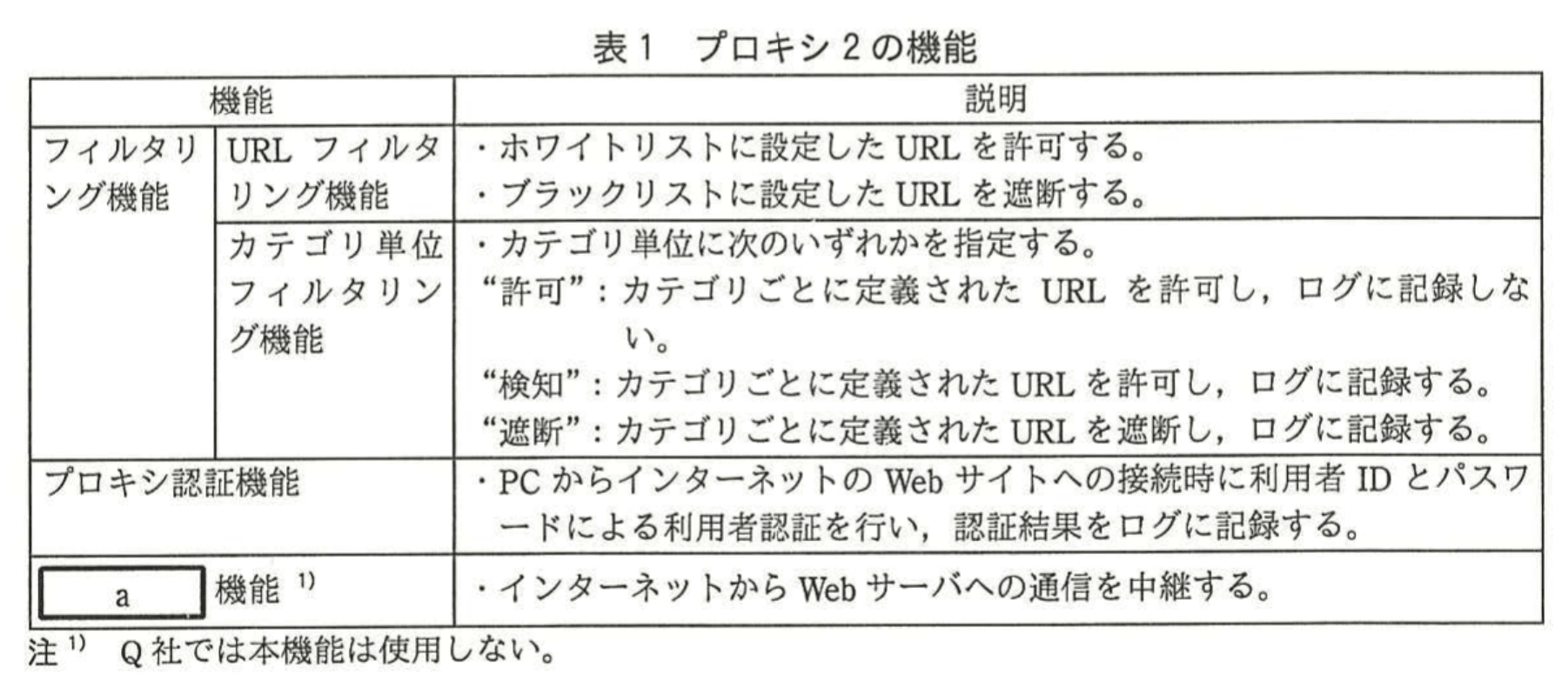

プロキシ2の機能を表1に示す。

プロキシ2のカテゴリ単位フィルタリング機能のために、ニュース、ゲーム、外部ストレージサービスなどのカテゴリが用意されており、これらについては、カテゴリごとに分類されたURLリストが随時更新され、プロキシベンダのWebサイトを通じて提供される。サーバ管理者がカテゴリを選んで、通常は“遮断”を指定する。URLフィルタリングとカテゴリ単位フィルタリングで同じURLが設定された場合は、URLフィルタリングによる設定が優先される。URLフィルタリングのホワイトリスト、ブラックリストで同じ URL が設定された場合は、ホワイトリストの設定が優先される。

Q社では、フィルタリング機能の設定は、情シ部のサーバ管理者が行う。

〔プロキシ更新〕

情シ部ではプロキシ1からプロキシ2への更新を、次に述べるフェーズ1~3の3段階で行うことにした。

フェーズ1では、プロキシ1と社員 PC との通信方法を変えずに、DMZ にプロキシ2を導入し、プロキシ1とインターネット間の通信を、全てプロキシ2経由とする。プロキシ1の URL フィルタリング機能を無効にして、プロキシ2のフィルタリング機能の一部だけを有効にする。ログについては、プロキシ2で、プロキシ1と同じ項目のログを取得するよう設定する。

フェーズ2では、プロキシ2のフィルタリング機能及びプロキシ認証機能を強化する。

フェーズ3では、社員 PC のWebブラウザのプロキシ設定をプロキシ1からプロキシ2に変更し、プロキシ1を撤去する。

このようにフェーズ分けを行うのは、情シ部の次の二つの判断による。

・社員 PC の導入時期が異なるので、複数種類、複数バージョンのWebブラウザが使用されており、プロキシ2に切り替えると不具合が発生する可能性が高い。

・何らかの不具合が発生した場合に、迅速に旧環境への切り戻しができる。

〔情報セキュリティインシデントの発生と対応〕

フェーズ1開始後まもなく、海外のセキュリティ専門業者から、C&C(Command&Control)サーバにQ社からの通信の記録があるとの連絡があった。情シ部の J部長が経営陣に報告し、情報セキュリティスペシャリストの T さんとともに調査したところ、次のことが分かった。

・文書ファイルが添付されたメールが複数の従業員宛てに届いた。

・そのうち、営業部の Uさんが添付ファイルを開いたので、Uさんの社員 PC がマルウェア(以下、マルウェア Z という)に感染した。

・マルウェア Z は、文書ファイルのマクロとして実装されていた。マルウェア Z は、Uさんの社員PC上で動作し、文書閲覧ソフトの脆弱性を悪用してC&Cサーバと通信し、攻撃用プログラムを当該PC上にダウンロードして起動させた。

・攻撃用プログラムは、OSの管理用のコマンドをUさんの社員PC上に複数ダウンロードして起動させ、サーバ情報を窃取した。

・マルウェアZには、ネットワークで接続された他のPCやサーバに感染を広げる機能がある。

・Uさんの社員PC以外には感染したPCやサーバはなかった。

J部長は、不審なメールを受信した場合、添付ファイルや、メール内に記載されているURLをクリックしないよう全従業員に注意喚起を行った。次に、J部長は次の二つを指示した。

・社員PCで、bのプログラム起動禁止設定を行う。

・管理PCで、cのプログラム起動禁止設定を行う。

〔プロキシサーバにおける追加設定〕

情シ部は、C&CサーバのURLをプロキシ2のブラックリストに設定した。また、マルウェアの感染の拡大に備えて、今後はプロキシ2によってC&Cサーバへの接続が遮断されたPCをプロキシサーバのログから特定し、直ちにLANから切り離すことにした。ところが、Tさんは、次の問題があることに気付いた。

・プロキシ1のログだけでは、プロキシ2で遮断したことが確認できない。

・①プロキシ2のログだけでは送信元PCが特定できない。

そこで、プロキシ1では、HTTPヘッダとしてdヘッダフィールドを追加するように設定し、プロキシ2では、dヘッダフィールドをログに出力するように設定した。

情シ部は、インシデント対応を完了し、プロジェクトをフェーズ2に進めた。

〔フェーズ2の開始〕

フェーズ2において、情部は、まず、②プロキシ認証に対応したマルウェアも多いとの調査報告を踏まえ、効果が完全ではないことを認識しながらも、プロキシ2のプロキシ認証機能を有効にした。

次に、計画どおりプロキシ2のカテゴリ単位フィルタリング機能を用いて、業務に不要と思われるカテゴリを“遮断”に設定した。すると、一部の部門から、業務で使用しているWebサイトが使用できなくなったとの連絡があった。そこで、業務に不要と思われるカテゴリを“検知”に設定し、1か月間運用した後、③業務に必要かつ安全であることを確認したURLは許可し、それ以外のURLは遮断することにした。

情シ部は、問題がないことを確認後、プロジェクトをフェーズ3に進めた。

設問1:

表中のaに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:DMZ

イ:フォワードプロキシ

ウ:プロキシARP

エ:リバースプロキシ

模範解答

a:エ

解説

解答の論理構成

- 【問題文】の表1には、a機能の説明として

「インターネットからWebサーバへの通信を中継する。」

と明示されています。 - クライアント側の代理通信を行う装置は「フォワードプロキシ」と呼ばれますが、説明文にあるように “インターネット(外部)→Webサーバ(内部)” の方向を中継する装置はサーバ側に立つ「リバースプロキシ」です。

- 解答群を見ると、

・イ:「フォワードプロキシ」…クライアント側。

・エ:「リバースプロキシ」…サーバ側。

となっており、説明と一致するのは「エ:リバースプロキシ」です。 - したがって、aに入る適切な字句は「リバースプロキシ」と判断できます。

誤りやすいポイント

- 「プロキシ」という単語だけで即座に「フォワードプロキシ」を連想してしまう。説明文の通信方向を必ず確認しましょう。

- DMZ内に設置される機器=DMZ機能と早とちりするケース。DMZはネットワーク領域の名称であり、機能名ではありません。

- 「プロキシARP」はARPをプロキシするルータ機能であり、Web通信の中継とは関係ありません。設問の文脈から外れています。

FAQ

Q: フォワードプロキシとリバースプロキシは配置場所以外に何が異なりますか?

A: 目的が異なります。フォワードプロキシは内部クライアントの匿名性確保やキャッシュによる高速化、URLフィルタリングなどを行います。リバースプロキシは外部から来るリクエストを受け取り、負荷分散やSSL終端、Webアプリ防御を実施しつつ内部Webサーバへ転送します。

A: 目的が異なります。フォワードプロキシは内部クライアントの匿名性確保やキャッシュによる高速化、URLフィルタリングなどを行います。リバースプロキシは外部から来るリクエストを受け取り、負荷分散やSSL終端、Webアプリ防御を実施しつつ内部Webサーバへ転送します。

Q: リバースプロキシを導入するとセキュリティ面でどの利点がありますか?

A: 内部WebサーバのIPアドレスや構成を外部に晒さずに済む、WAF機能を組み込める、SSL証明書を集約管理できる、負荷分散でDoS耐性を高められるなどのメリットがあります。

A: 内部WebサーバのIPアドレスや構成を外部に晒さずに済む、WAF機能を組み込める、SSL証明書を集約管理できる、負荷分散でDoS耐性を高められるなどのメリットがあります。

Q: DMZに設置したリバースプロキシとファイアウォールの役割分担は?

A: ファイアウォールはポート/アドレスベースで通信を許可・遮断します。一方、リバースプロキシは許可されたHTTP/HTTPS通信の内容を解析し、認証・キャッシュ・WAFなどよりアプリケーション層に近い制御を行います。

A: ファイアウォールはポート/アドレスベースで通信を許可・遮断します。一方、リバースプロキシは許可されたHTTP/HTTPS通信の内容を解析し、認証・キャッシュ・WAFなどよりアプリケーション層に近い制御を行います。

関連キーワード: フォワードプロキシ、リバースプロキシ、DMZ, HTTPヘッダ、負荷分散

設問2:〔情報セキュリティインシデントの発生と対応〕について、(1)、(2)に答えよ。

(1)本文中のb、cに入れる次の(i)〜(iii)の適切な組合せを、それぞれ解答群の中から選び、記号で答えよ。

(i) OSの管理用のコマンド

(ii) 攻撃用プログラム

(iii) マルウェアZ

解答群

ア:(i)

イ:(i), (ii)

ウ:(i), (ii), (iii)

オ:(ii)

エ:(i), (iii)

力:(ii), (iii)

キ:(iii)

模範解答

b:イ

c:オ

解説

解答の論理構成

-

判断材料の整理

- 社員PCについて本文は「社員PCにはOSの管理用のコマンドはインストールされていない。」と明示しています。したがって社員PCでは (i) を利用する必要がなく、起動禁止にしても業務へ影響しません。

- 本インシデントで実際に被害をもたらしたのは「攻撃用プログラムは、OSの管理用のコマンドをUさんの社員PC上に複数ダウンロードして起動させ、サーバ情報を窃取した。」という記述から分かるとおり (ii) です。これは社員PC・管理PCの両方で実行させないようにする必要があります。

- (iii)「マルウェアZ」は文書ファイル内マクロとして動作するため、プログラム名やハッシュでの起動禁止より、メールの受信制御やマクロ無効化など別対策が有効です。本文でも起動禁止対象とすべきかを示す記述はありません。

-

社員PC(b)に設定すべき対象

- 社員PCでは (i) は不要、(ii) は脅威そのものです。

- よって組合せは「(i)、(ii)」──解答群「イ」。

-

管理PC(c)に設定すべき対象

- 管理PCは「サーバ管理者は各種設定などのサーバ管理業務を行う場合だけ、1台の管理PCに自分の管理者IDでログオンし、OSの管理用のコマンドなどを使用する。」とあるとおり、(i) を禁止すると本来業務ができなくなります。

- しかし (ii) を禁止しても支障はありません。

- よって組合せは「(ii)」──解答群「オ」。

-

結論

- b:「イ」

- c:「オ」

誤りやすいポイント

- (iii) を含めてしまう

マルウェアZ はマクロとして埋め込まれており、単体プログラムとは異なるため起動禁止設定では捕捉しづらい点を見落としやすいです。 - 管理PCでも (i) を禁止してしまう

管理PCの主用途は OS やサーバの運用管理であり、「OSの管理用のコマンド」を使えなくすると日常業務が停止します。 - 社員PCで (i) を禁止し忘れる

マルウェアが外部から持ち込んだ管理用コマンドを実行させない観点を見逃しやすいです。

FAQ

Q: マルウェアZ(iii) を起動禁止に含めないのはなぜですか?

A: 文書ファイル内のマクロとして動作するため、プログラム実行形式での起動禁止設定では検知が難しいからです。メールフィルタやマクロ無効化が適切です。

A: 文書ファイル内のマクロとして動作するため、プログラム実行形式での起動禁止設定では検知が難しいからです。メールフィルタやマクロ無効化が適切です。

Q: 攻撃用プログラム(ii) のハッシュ値が不明でも禁止できますか?

A: プログラム名とハッシュ値の併用設定が可能です。まずは既知の名前・パスで禁止し、ハッシュが判明し次第追加する運用が推奨されます。

A: プログラム名とハッシュ値の併用設定が可能です。まずは既知の名前・パスで禁止し、ハッシュが判明し次第追加する運用が推奨されます。

Q: 管理PCがマルウェア感染した場合の影響は?

A: サーバ管理権限を持つため被害範囲が広がります。ログ取得徹底と最小権限での運用、物理的ネットワーク分離など多層防御が必要です。

A: サーバ管理権限を持つため被害範囲が広がります。ログ取得徹底と最小権限での運用、物理的ネットワーク分離など多層防御が必要です。

関連キーワード: プログラム実行制御、ホワイトリスト方式、ハッシュ値照合、マクロ型マルウェア、権限分離

設問2:〔情報セキュリティインシデントの発生と対応〕について、(1)、(2)に答えよ。

(2)プログラム名を指定する方法とハッシュ値を指定する方法の両方でプログラム起動禁止設定を行ったとしても、攻撃用プログラムの起動を防ぎきれない場合がある。それは、どのような攻撃用プログラムの場合か。30字以内で具体的に述べよ。

模範解答

プログラムの内容を変え、かつ、プログラム名を変える場合

解説

解答の論理構成

- まず【問題文】では、Q社が採用している制御方法として

「プログラム起動禁止設定には、プログラム名が一致した場合にプログラムの起動を禁止にする方式と、プログラムの実行ファイルのハッシュ値が一致した場合に禁止する方式があり、両方の方式を組み合わせた設定もできる。」

と明示しています。 - 設問は「プログラム名を指定する方法とハッシュ値を指定する方法の両方でプログラム起動禁止設定を行ったとしても、攻撃用プログラムの起動を防ぎきれない場合がある」と問題提起しています。

- 名称マッチとハッシュマッチの両条件を同時に回避するには、

・プログラム名を変更する ⇒ 名称フィルタを回避

・実行ファイルを改変してハッシュ値を変える ⇒ ハッシュフィルタを回避

という2つの工夫を攻撃者が行えばよいことになります。 - 以上より、両方のチェックを無効化できる攻撃用プログラムとは

「プログラムの内容(バイナリ)も名称も変更してあるもの」

という結論になり、模範解答の

「プログラムの内容を変え、かつ、プログラム名を変える場合」

が導かれます。

誤りやすいポイント

- 「ハッシュ値さえ変えれば十分」と思い込み、名称チェックの存在を忘れる。

- 逆に「名称を変えれば十分」と誤認し、ハッシュチェックを失念する。

- 圧縮ファイルにしておけば回避できると答えてしまう(実際は解凍後の実行ファイルが検査対象)。

FAQ

Q: 乱数を付与してハッシュ値だけを変える方法では不十分ですか?

A: 名称が同一なら名称フィルタで検知されるため不十分です。両方式を同時に回避するには名称も変更する必要があります。

A: 名称が同一なら名称フィルタで検知されるため不十分です。両方式を同時に回避するには名称も変更する必要があります。

Q: デジタル署名付きマルウェアならどうなりますか?

A: 署名の有無は本設問のチェック対象外です。名称とハッシュ一致が取れなければ起動を許してしまう点は変わりません。

A: 署名の有無は本設問のチェック対象外です。名称とハッシュ一致が取れなければ起動を許してしまう点は変わりません。

Q: スクリプト型マルウェアも同じ理屈で回避できますか?

A: はい。スクリプトのファイル名と内容を同時に改変すれば、同様に名称・ハッシュ両方の検査を通過できます。

A: はい。スクリプトのファイル名と内容を同時に改変すれば、同様に名称・ハッシュ両方の検査を通過できます。

関連キーワード: ハッシュ値、ファイル名、マルウェア、回避手法、ホワイトリスト

設問3:〔プロキシサーバにおける追加設定〕について、(1)、(2)に答えよ。

(1)本文中の下線①について、プロキシ2のログだけでは送信元PCが特定できない理由を、30字以内で述べよ。

模範解答

送信元IPアドレスがプロキシ1のIPアドレスとなるので

解説

解答の論理構成

- 【問題文】には、フェーズ1の構成が

「“プロキシ1とインターネット間の通信を、全てプロキシ2経由とする”」

と記載されています。つまり経路は

社員PC → プロキシ1 → プロキシ2 → インターネット

となります。 - ログに記録される送信元は、プロキシ2が直接受信した相手、すなわち「プロキシ1」です。

- 下線①には「“プロキシ2のログだけでは送信元PCが特定できない”」とあります。

- 送信元PCのIPアドレスはプロキシ2には届かず、プロキシ1のIPアドレスだけが残るため、社員PCを区別できません。

- 以上より、理由は

「送信元IPアドレスがプロキシ1のIPアドレスとなるので」

となります。

誤りやすいポイント

- 「プロキシ2が通信を遮断したのでログにも社員PCの情報が残る」と早合点する。実際には転送元がプロキシ1で打ち止めになります。

- “プロキシ認証機能を有効にすればPCを特定できる”と混同する。設問時点は認証機能をまだ使っていません。

- HTTPヘッダ追加(d)の設定前後を取り違え、既に特定可能だと勘違いする。

FAQ

Q: プロキシ2のログに社員PCのIPを載せる方法はありますか?

A: HTTPヘッダにd(X-Forwarded-For など)を追加し、プロキシ2側でそのヘッダをログ出力すれば可能です。

A: HTTPヘッダにd(X-Forwarded-For など)を追加し、プロキシ2側でそのヘッダをログ出力すれば可能です。

Q: プロキシ認証機能を導入すればIPアドレスが分からなくても大丈夫ですか?

A: 認証ログで利用者IDは追跡できますが、IPと突き合わせるほうが切り分けは容易です。多層的な管理が推奨されます。

A: 認証ログで利用者IDは追跡できますが、IPと突き合わせるほうが切り分けは容易です。多層的な管理が推奨されます。

Q: なぜフェーズ1でプロキシ1を残したのですか?

A: 【問題文】にあるとおり「“迅速に旧環境への切り戻しができる”」ことと、ブラウザ互換性の検証が目的です。

A: 【問題文】にあるとおり「“迅速に旧環境への切り戻しができる”」ことと、ブラウザ互換性の検証が目的です。

関連キーワード: プロキシサーバ、IPアドレス、HTTPヘッダ、DMZ, ログ分析

設問3:〔プロキシサーバにおける追加設定〕について、(1)、(2)に答えよ。

(2)本文中のdに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:Max-Forwards

イ:Proxy-Authorization

ウ:Referer

エ:User-Agent

オ:X-Forwarded-For

模範解答

d:オ

解説

解答の論理構成

-

送信元 PC を特定できない原因

本文には、 「①プロキシ2のログだけでは送信元PCが特定できない」

とあります。これは、プロキシチェーン(プロキシ1 → プロキシ2)の手前にいる PC の IP アドレスが、後段のプロキシ2のログに残らないためです。 -

解決策として追加した HTTP ヘッダ

続けて本文では、 「プロキシ1では、HTTPヘッダとしてdヘッダフィールドを追加するように設定し、プロキシ2では、dヘッダフィールドをログに出力するように設定した。」

とあります。

つまり、プロキシ1が“元々のクライアント(社員PC)の IP アドレス”をヘッダに載せ、プロキシ2がそれを読み取ってログに残す仕組みです。 -

クライアント IP を伝播させる代表的なヘッダ

HTTP/HTTPS 通信で多段プロキシ間を通過するクライアント IP 情報の受け渡しに広く使われているのが “X-Forwarded-For” ヘッダです。形式はX-Forwarded-For: <クライアントIP>[、<前段プロキシIP> ...]であり、後段プロキシや Web サーバが元のクライアントを特定できます。 -

他の選択肢の用途

• 「Max-Forwards」: TRACE/OPTIONS 要求でループ防止に使うカウンタ

• 「Proxy-Authorization」: プロキシ認証用資格情報を送る

• 「Referer」: リンク元ページ URI を伝える

• 「User-Agent」: ブラウザ名や OS などクライアントソフト情報を伝える

いずれもクライアント IP アドレスを受け渡す目的ではありません。 -

よって、d に入る適切なヘッダは

解答群「オ:X-Forwarded-For」となります。

誤りやすいポイント

- 「Proxy-Authorization」は“プロキシ”という語が含まれるため選びがちですが、これは認証情報(ID・パスワード)を送信するヘッダであり IP とは無関係です。

- 「Referer」や「User-Agent」はブラウザ検知やアクセス解析で頻出なので馴染みがあり、誤って選択しやすいです。

- 「Max-Forwards」は IP 送信元と無関係であるものの、目的(多段環境での動作)を連想して混同するケースがあります。

- “社員PCの特定”というキーワードから MAC アドレスや独自ヘッダを想像し、標準ヘッダを見落とすことがあります。

FAQ

Q: HTTPS 通信でも「X-Forwarded-For」は使えますか?

A: プロキシが TLS 終端(復号)している場合は追加できます。トンネリングのみ行う場合は中身を触れないため付与できません。

A: プロキシが TLS 終端(復号)している場合は追加できます。トンネリングのみ行う場合は中身を触れないため付与できません。

Q: 「X-Forwarded-For」は複数 IP がカンマ区切りで並ぶことがありますが、どれが社員 PC の IP ですか?

A: 先頭が一番手前(クライアント側)の IP です。後続は通過したプロキシの IP が追加されます。

A: 先頭が一番手前(クライアント側)の IP です。後続は通過したプロキシの IP が追加されます。

Q: 迷惑メール対策などで「X-Forwarded-For」を改竄されたらどうなりますか?

A: 信頼できる自社管理下のプロキシだけが付与すると運用ポリシーで定め、外部からの入力値は無視することで改竄リスクを低減できます。

A: 信頼できる自社管理下のプロキシだけが付与すると運用ポリシーで定め、外部からの入力値は無視することで改竄リスクを低減できます。

関連キーワード: X-Forwarded-For, HTTPヘッダ、プロキシチェーン、クライアントIP, ログ解析

設問4:〔フェーズ2の開始〕について、(1)、(2)に答えよ。

(1)本文中の下線②について、マルウェアは、どのようにして、認証を成功させるか。50字以内で具体的に述べよ。

模範解答

Web ブラウザからプロキシサーバへの通信を盗聴して認証情報を取得し、プロキシサーバに送信する。

解説

解答の論理構成

- プロキシ2は「PCからインターネットのWebサイトへの接続時に利用者IDとパスワードによる利用者認証を行い、認証結果をログに記録する。」というプロキシ認証機能を備えています。

- 本文には「②プロキシ認証に対応したマルウェアも多い」と明記されており、マルウェア側が認証を突破できる前提が示唆されています。

- マルウェア Z はすでに「Uさんの社員PC上で動作」しており、同一端末内で Web ブラウザと通信経路を共有します。

- 端末内なら、ブラウザがプロキシ2に送る認証ヘッダ(Proxy-Authorization など)を盗聴・横取りすることが可能です。

- 取得した「利用者IDとパスワード」をそのまま自分の HTTP/HTTPS 通信に付加すれば、プロキシ2は正規の利用者によるアクセスと判断して認証を通過させます。

- 以上より、マルウェアは「Web ブラウザからプロキシサーバへの通信を盗聴して認証情報を取得し、プロキシサーバに送信する」ことで認証を成功させると説明できます。

誤りやすいポイント

- 「社内認証情報を事前に組み込んでいる」と誤解しがちですが、問題文はあくまで「盗聴して取得」する想定です。

- 「外部に直接通信する」「FW をバイパスする」などプロキシを経由しない想定は設問の趣旨外です。

- 認証を突破する手口として「総当たり攻撃」や「脆弱なパスワード」を挙げると、本文根拠が不足して減点されます。

FAQ

Q: マルウェアはどの通信を盗聴しているのですか?

A: PC 内でブラウザが発する「プロキシ2宛ての HTTP/HTTPS リクエスト」をメモリやソケットレベルで横取りします。

A: PC 内でブラウザが発する「プロキシ2宛ての HTTP/HTTPS リクエスト」をメモリやソケットレベルで横取りします。

Q: 盗んだ ID/パスワードは平文なのでしょうか?

A: 多くの場合、Proxy-Authorization ヘッダは Base64 などで符号化されますが、端末内で解読できるため流用可能です。

A: 多くの場合、Proxy-Authorization ヘッダは Base64 などで符号化されますが、端末内で解読できるため流用可能です。

Q: プロキシ認証を有効化することに意味はないのですか?

A: 認証に対応していない単純なマルウェアは阻止できますし、ログに「利用者ID」が残るため追跡には役立ちます。

A: 認証に対応していない単純なマルウェアは阻止できますし、ログに「利用者ID」が残るため追跡には役立ちます。

関連キーワード: プロキシ認証、認証情報窃取、Proxy-Authorization, 盗聴型マルウェア、資格情報再利用

設問4:〔フェーズ2の開始〕について、(1)、(2)に答えよ。

(2)本文中の下線③について、プロキシ2でどのように設定すべきか。URLフィルタリング機能及びカテゴリ単位フィルタリング機能について、それぞれ40字以内で具体的に述べよ。

模範解答

URLフィルタリング機能 :ホワイトリストに業務に必要かつ安全であることを確認した URL を設定する。

カテゴリ単位フィルタリング機能:業務に不要であるカテゴリを遮断する。

解説

解答の論理構成

-

目的の整理

下線③では「業務に必要かつ安全であることを確認したURLは許可し、それ以外のURLは遮断する」と求めています。したがって

・確認済み URL を確実に許可する設定

・それ以外は自動的に遮断される設定

の二段構えが必要です。 -

URL フィルタリングで“確実に許可”

表1には「ホワイトリストに設定したURLを許可する。」とあります。さらに「URLフィルタリングのホワイトリスト、ブラックリストで同じ URL が設定された場合は、ホワイトリストの設定が優先される。」とも記載されています。よって確認済み URL はホワイトリストへ登録するのが最適です。 -

カテゴリ単位フィルタリングで“広く遮断”

表1のカテゴリ単位フィルタリング機能には“遮断”設定があり、「カテゴリごとに定義されたURLを遮断し、ログに記録する。」と説明されています。業務に不要なカテゴリを“遮断”にすれば、ホワイトリストに載っていない URL はカテゴリ判定で遮断されます。 -

優先度に矛盾がないか確認

問題文には「URLフィルタリングとカテゴリ単位フィルタリングで同じURLが設定された場合は、URLフィルタリングによる設定が優先される。」とあります。したがって業務 URL がもし“遮断”カテゴリに含まれていても、ホワイトリスト優先で許可されるため要件③を満たします。 -

以上より

・URLフィルタリング機能:ホワイトリストに業務で必要かつ安全と確認済みの URL を登録

・カテゴリ単位フィルタリング機能:業務に不要なカテゴリを“遮断”

という解答となります。

誤りやすいポイント

- ブラックリストに業務不要 URL を列挙しようとする

⇒ 無数に存在するため運用が破綻。ホワイトリスト方式で許可を絞るのが定石です。 - “検知”で止めてしまう

⇒ ログは取得できますが遮断されず、要件③「それ以外のURLは遮断する」を満たせません。 - 優先度の逆読み

⇒ ホワイトリストが最優先、次にブラックリスト、最後にカテゴリ判定であることを取り違えがちです。

FAQ

Q: ホワイトリスト登録だけで十分ではないのですか?

A: いいえ。リストに載っていない URL が“未分類”の場合、カテゴリ判定が働かなければ通信が許可されてしまう可能性があります。“遮断”カテゴリ設定で網を掛けることで漏れを防ぎます。

A: いいえ。リストに載っていない URL が“未分類”の場合、カテゴリ判定が働かなければ通信が許可されてしまう可能性があります。“遮断”カテゴリ設定で網を掛けることで漏れを防ぎます。

Q: “遮断”カテゴリに業務サイトが含まれていたら利用できなくなりませんか?

A: URL フィルタリングのホワイトリストがカテゴリ判定より優先されるため、ホワイトリスト登録しておけば問題ありません。

A: URL フィルタリングのホワイトリストがカテゴリ判定より優先されるため、ホワイトリスト登録しておけば問題ありません。

Q: “ブラックリスト”と“遮断カテゴリ”の違いは?

A: ブラックリストは URL を個別に指定して遮断、遮断カテゴリはベンダが提供する URL リストをカテゴリ単位で一括遮断します。運用負荷と網羅性が異なります。

A: ブラックリストは URL を個別に指定して遮断、遮断カテゴリはベンダが提供する URL リストをカテゴリ単位で一括遮断します。運用負荷と網羅性が異なります。

関連キーワード: ホワイトリスト、ブラックリスト、URLフィルタリング、カテゴリフィルタリング、優先度制御