情報処理安全確保支援士 2016年 秋期 午後2 問01

ICカードを用いた認証システムに関する次の記述を読んで、設問1~4に答えよ。

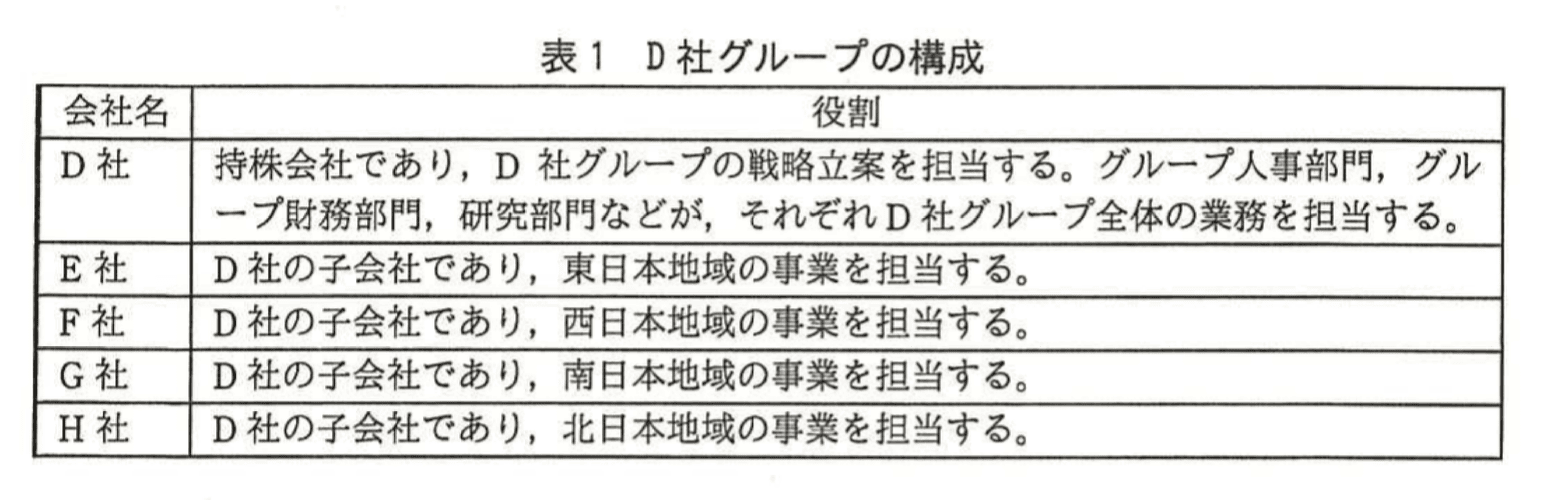

D社は、全国でマンションの開発・メンテナンスを手掛ける中堅の不動産デベロッパである。D社は各地域を担当する四つの子会社をもち、各子会社はそれぞれ複数の事業部門をもつ。D社及び子会社(以下、D社グループという)は、積極的に人材交流を行い、人材育成及び人材活用を推進している。D社グループの構成を表1に示す。

D社グループの従業員(以下、グループ従業員という)には、D社グループ内で一意となる番号(以下、グループ従業員番号という)が付与されている。また、オフィスや現場事務所の入室及び退室時に必要となる専用のICカード(以下、入退室カードという)が貸与されている。D社グループ各社にはそれぞれIT部門がある。D社グループの全ての入退室カードは、D社のIT部門が管理している。各社のIT部門は、自社従業員が利用するPC及びネットワークを管理しており、D社のIT部門は、それらに加えて人事、経理などのバックオフィス系のシステムを管理している。

各事業部門は、それぞれ専用のWebシステム(以下、事業用システムという)を多数運用している。D社の子会社が実施するプロジェクトに参加するD社グループ及び取引先のプロジェクトメンバには、必要に応じて事業用システムのアカウントが付与される。事業用システムは、今後も新しいシステムの導入や既存システムの更新が見込まれている。

〔IT部門の統合〕

D社では、ITによる業務効率向上、コスト削減及び情報セキュリティ強化を目的に、D社グループ各社のIT部門を続合し、D社内にシステム部を創設することにした。

システム部長に任命されたMさんは、体制の整備とともに、D社グループ各社のシステムに関する調査を進めた。事業用システムの多くは、利用者IDとパスワードで利用者を認証していた。調査の結果、各事業用システムは、類似した利用者認証機能を備えており、利用者認証の統合又は共通化によって業務の効率向上が可能であることが分かった。また、事業用システムの多くはTLSを利用していた。このうち、社内向け事業用システムでは、D社グループ各社が個別にプライベート認証局を準備し、サーバ証明書を発行していた。事業用システムの利用者認証には、次の問題点があることが分かった。

問題点1 現場事務所において、現場担当者が自身の利用者IDとパスワードを紙に書いてPCに貼り付けているケースが散見された。また、利用者IDとパスワードを、他人に教えたケースも複数あった。

問題点2 取引先に付与したアカウントについても問題点1と同様のケースがあった。

問題点3 一部の事業用システムでは、取引先の従業者間でアカウントを共有することを許可している。

問題点4 パスワード忘れへの対応及び新規利用者への初期パスワードの発行は、事業部門にとって大きな負担となっている。

〔新システムの導入〕

議論の結果、システム部が汎用的な利用者認証の仕組み(以下、共通サービスという)を構築し、各事業用システムに提供することが最善と判断された。各事業用システムは、今後、既存の利用者認証機能の代わりに、共通サービスを利用する。

共通サービスでは、利用者IDとパスワードに代えて、新規に発行するICカード(以下、認証カードという)を利用者認証に利用する。利用者は、PCに接続されたカードリーダに認証カードを挿入することで、事業用システムにログインする。

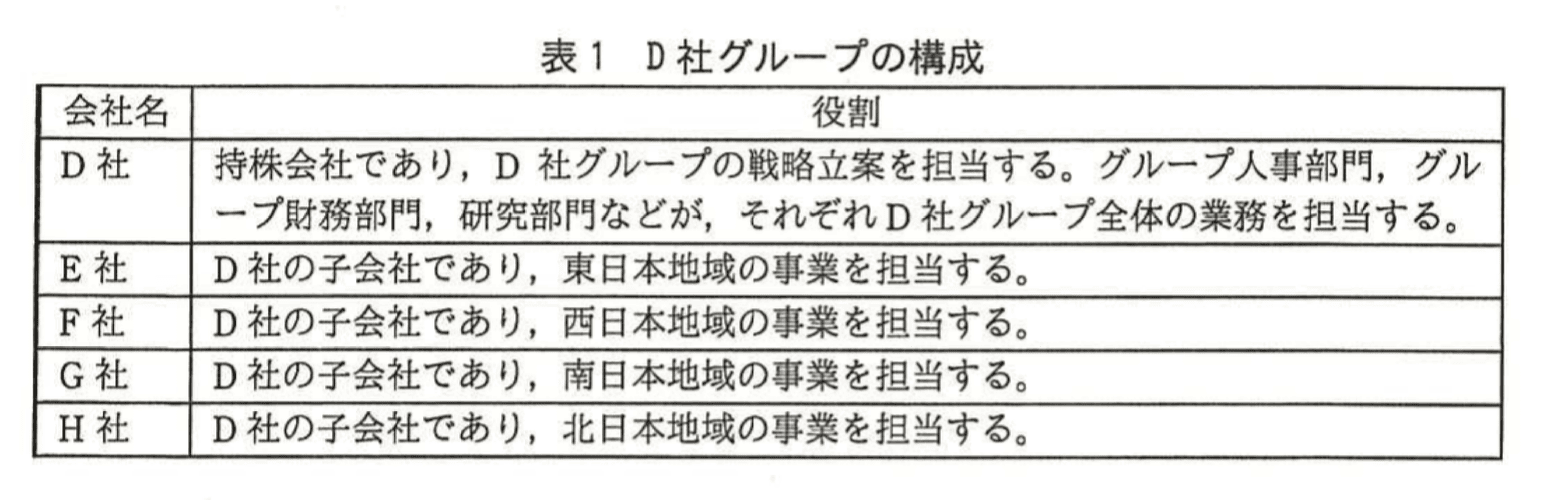

システム部は、共通サービスを提供するために、認証カードの発行機能と認証局の機能を備えた新システム(以下、Jシステムという)を導入することにし、Jシステムの基本要件を図1のとおりに整理した。

〔認証カードの方式設計〕

M部長は、部下のNさんに対して、D社の情報セキュリティ室のR主任の支援を受けつつ、方式設計を進めるように指示した。

次は、認証カードの方式設計についての、NさんとR主任との会話である。

Nさん:パスワードを用いる利用者認証では、ログインする人のaを確認していました。認証カードを利用する利用者認証では、認証カードのbを確認することになりますね。

R主任:そうだね。加えて、認証カードの利用時にPINを入力させることで、2種類の方法を組み合わせたc認証にすることができる。ただし、①認証対象者が不適切な行為をすると、その効果は望めない。

Nさん:認証カードを導入すると、利用者IDとパスワードを使わなくなるので、問題点1と問題点2は解決しますね。ICカードにPKIを組み合わせるのはなぜですか。

R主任:ICカードを利用者認証に用いる二つの方法を比べてみよう。一つ目は、PKIを用いない方法で、ICカードに利用者認証情報を記録し、利用者認証時にこれを読み出してその値を比較することによって認証する方法だ。この方法では、ICカードに記録された利用者認証情報を読み出して処理するため、それが何らかの理由で漏えいした場合に、簡単に悪用されるおそれがある。二つ目は、PKIを用いて、ICカードに公開鍵暗号方式の秘密鍵とそれに対応する利用者証明書を格納する方法だ。

Nさん:後者の方法では、どのように認証するのですか。

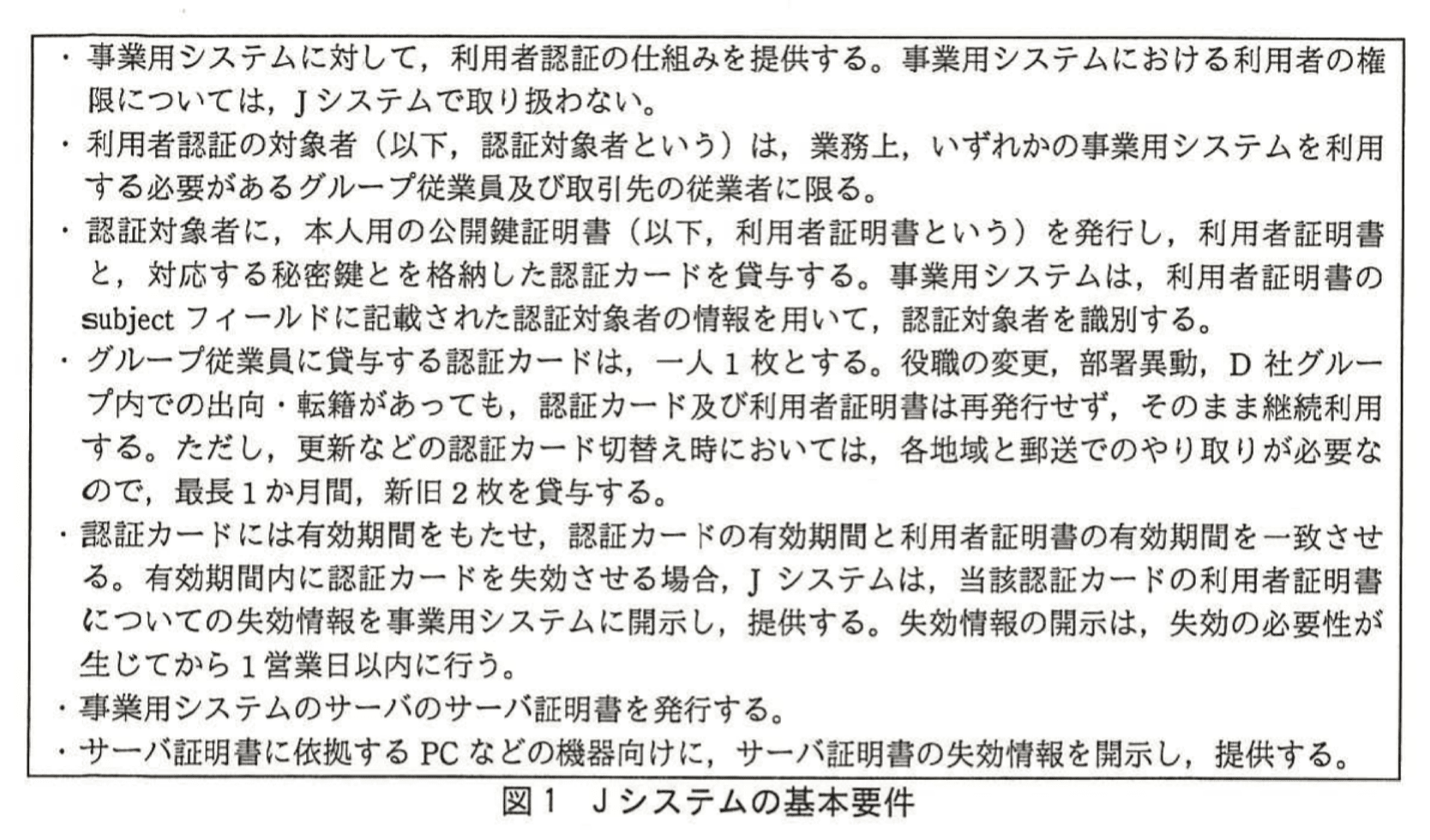

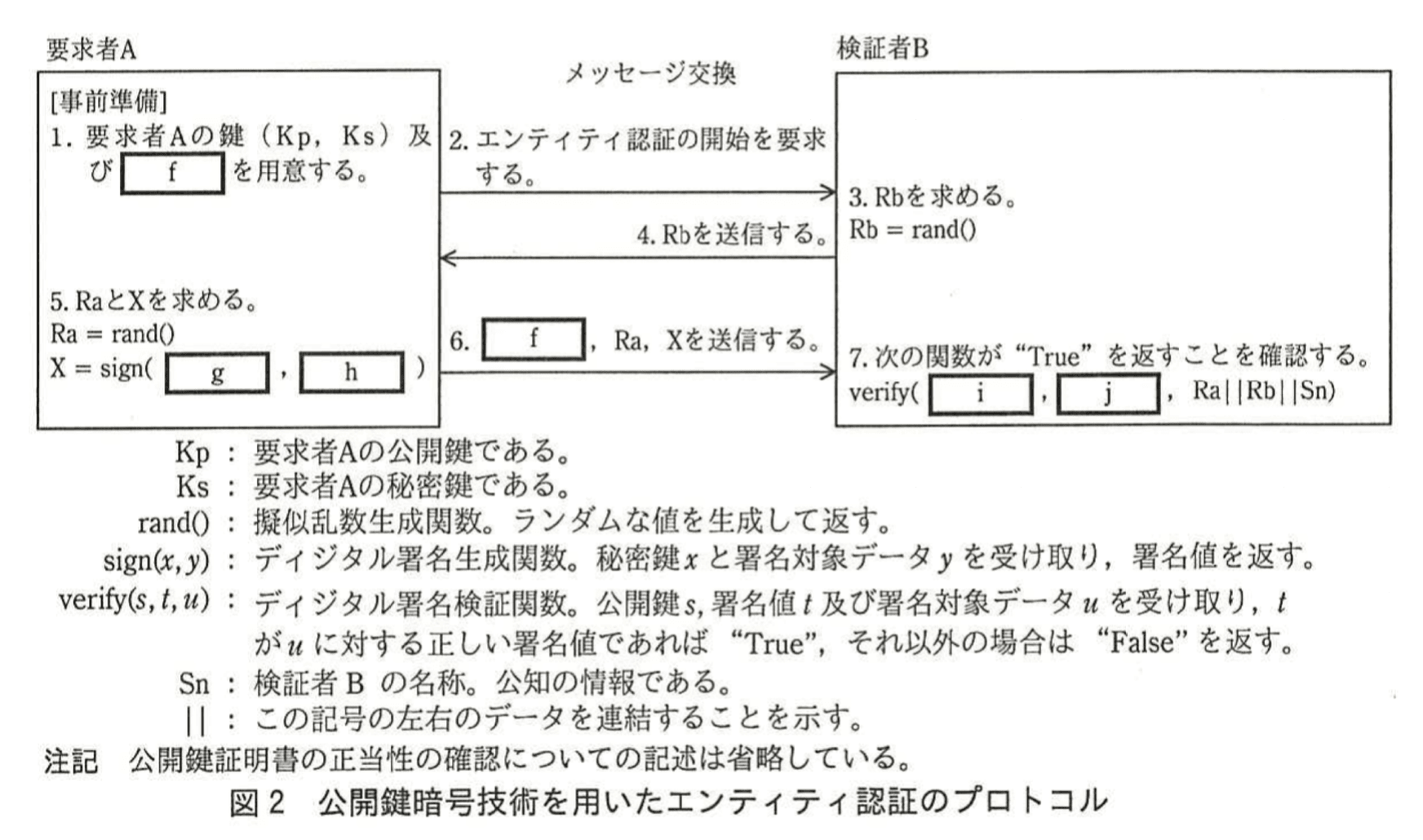

R主任:公開鍵暗号技術を用いてエンティティ認証を行うプロトコルを、図2に示す。これは片方向認証の場合で、検証者Bが要求者Aを認証している。Jシステムでは、検証者Bはdに相当し、要求者Aはeに相当する。

Nさん:図2のプロトコルを使う上での注意点はありますか。

R主任:2点ある。1点目は、認証が成立するためには、鍵がkしていないことが必要であることだ。事業用システムは、利用者証明書の失効情報を確認しなければならない。認証カードの紛失時などの場合、認証局は速やかに当該利用者証明書についての失効情報を提供する。失効情報は、CRLの配布により、又はlを使って提供されることが多い。2点目は、暗号技術は常に攻撃にさらされているので、米国国立標準技術研究所(NIST)や②CRYPTRECの文書などを参考に、適切な暗号技術を利用するようにしなければならないことだ。

Nさん:よく分かりました。

市販されているICカードの中には、認証カードとして利用できるとともに、D社グループの入退室管理システムにおいて入退室カードとしても利用できるものがあり、Nさんは、そのうちの一つを採用することにした。

Jシステムの導入は、次の四つのフェーズに分けて行う。

試験フェーズ1 グループ従業員の一部だけに認証カードを貸与し、サーバ証明書の発行を開始する。認証カードは、事業用システムの利用者認証のためだけに利用する。

試験フェーズ2 一部の取引先の従業者にも認証カードを貸与する。

試験フェーズ3 認証カードを入退室カードとしても利用する。認証カードを貸与された者は、それまで利用していた入退室カードが無効化され、利用できなくなる。

本番フェーズ 事業用システムにアクセスする必要がある全グループ従業員と取引先の従業者に対して、認証カードの貸与を開始する。

〔認証カードの運用設計〕

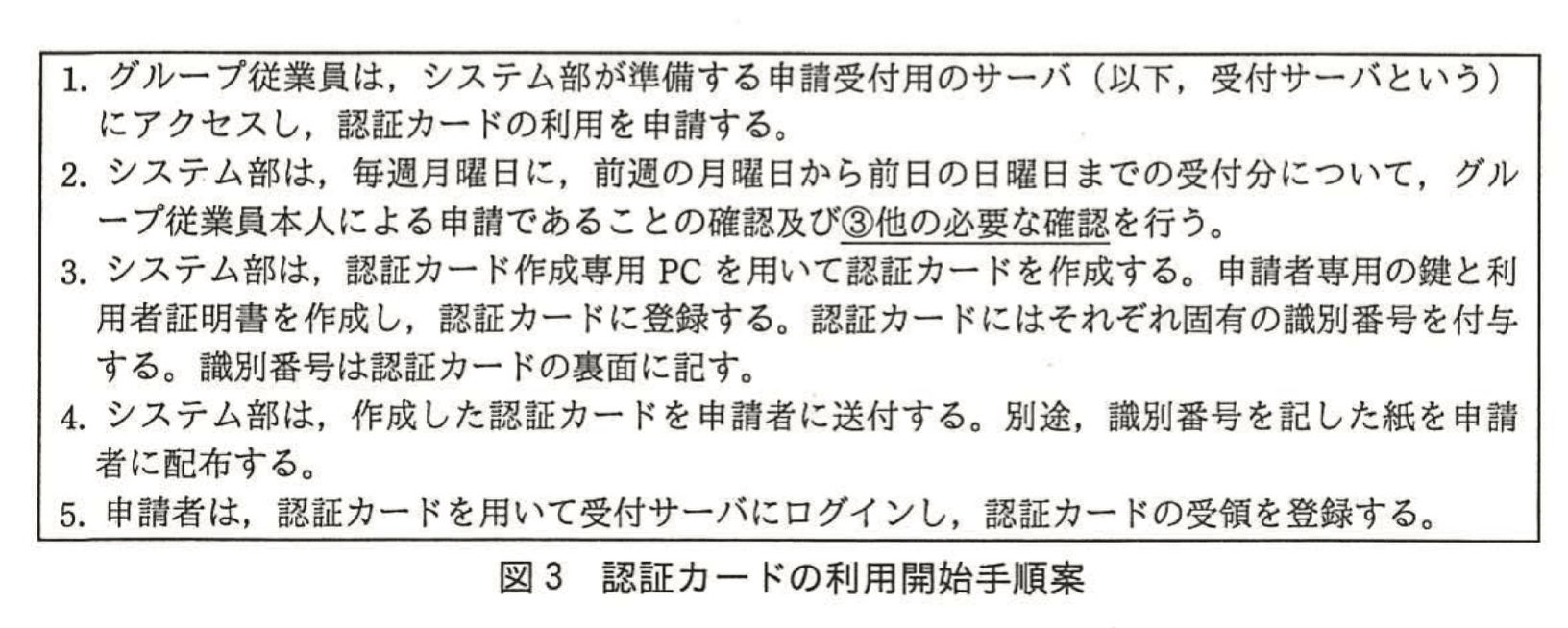

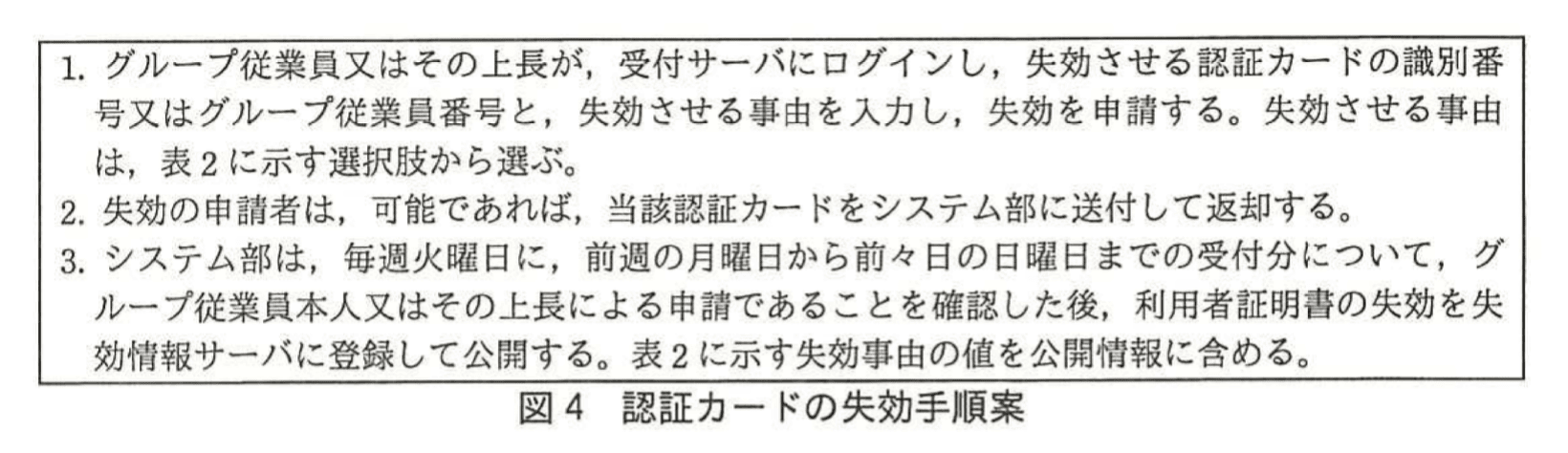

Nさんは、試験フェーズ1における認証カードの利用開始及び失効の手順について、図3及び図4に示す案を作成した。

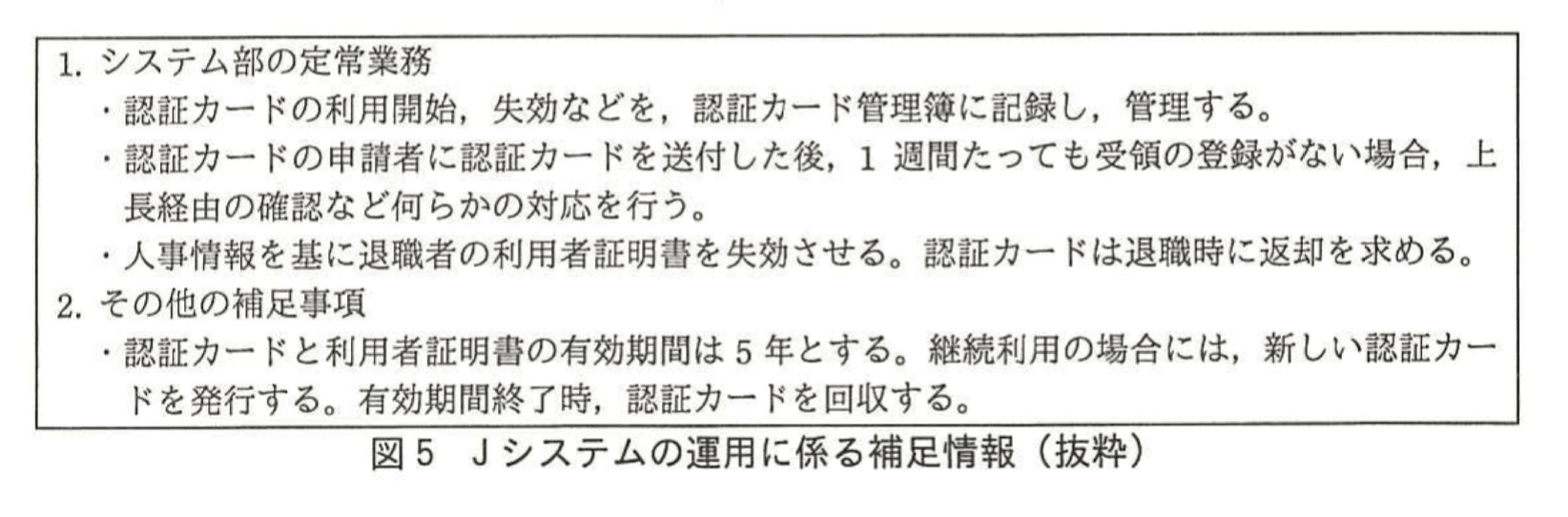

Jシステムの運用に係る補足情報を図5に示す。

R主任は、Nさんの設計案をレビューし、④失効情報の提供手順に不備があるので改善すべきであると指摘した。Nさんが設計案を修正した後、R主任は再レビューを行い、指摘した不備が解決していることを確認した。

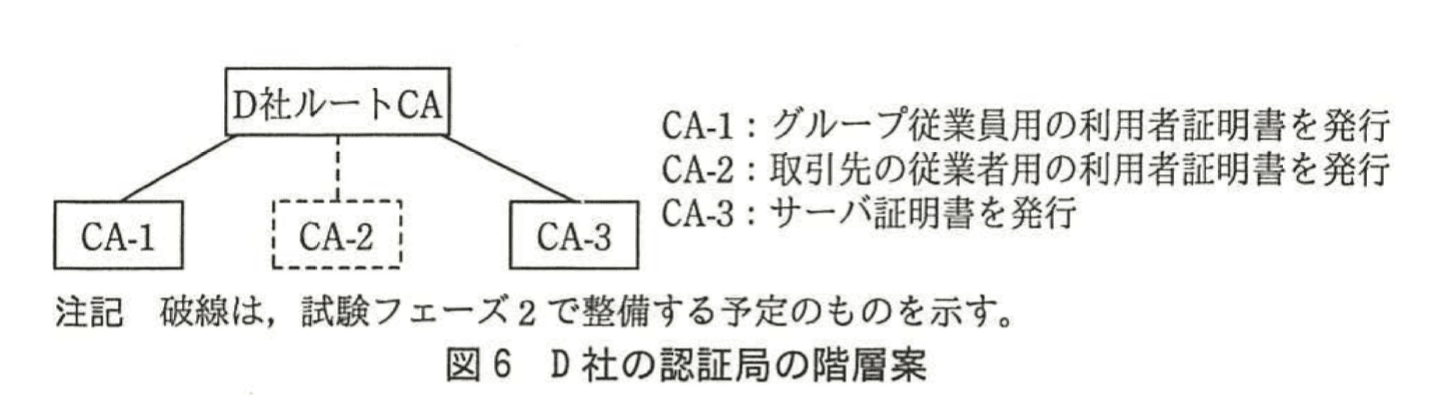

〔認証局階層とサーバ証明書〕

Jシステムは、複数の認証局の鍵を管理し、利用者証明書及びサーバ証明書を発行する機能をもつ。D社の認証局の階層案を図6に示す。

CA-3が発行したサーバ証明書は、社内向け事業用システムのサーバに加え、特定の取引先がアクセスする社外向け事業用システムのサーバにも利用される予定である。サーバ証明書の失効情報は、D社グループ社内の各機器及び取引先からアクセス可能な場所で開示する。システム部は、D社グループ各社の要請に従い、サーバ証明書の発行・失効を行う。

システム部は、既存のPC管理の仕組み及びPCのメンテナンスの機会を利用し、⑤グループ従業員が利用するPCにD社ルートCAの公開鍵証明書を登録する。取引先の従業者がアクセスするサーバでJシステムのサーバ証明書を利用する場合には、当該サーバを利用する全ての取引先に対して、D社ルートCAの公開鍵証明書を配布する。この際、D社の認証局が万が一何らかの原因で不正操作される可能性を想定し、⑥取引先においては、D社ルートCAの公開鍵証明書を、当該サーバだけにアクセスする専用のPCにインストールするよう要請する。

これらの設計案はM部長に報告され、承認された。Jシステムは実装され、試験フェーズ1が開始された。一部の事業用システムは、Jシステムの利用者証明書を用いて認証を行うように改修された。また、一部のサーバでは、CA-3が発行したサーバ証明書の利用が開始された。

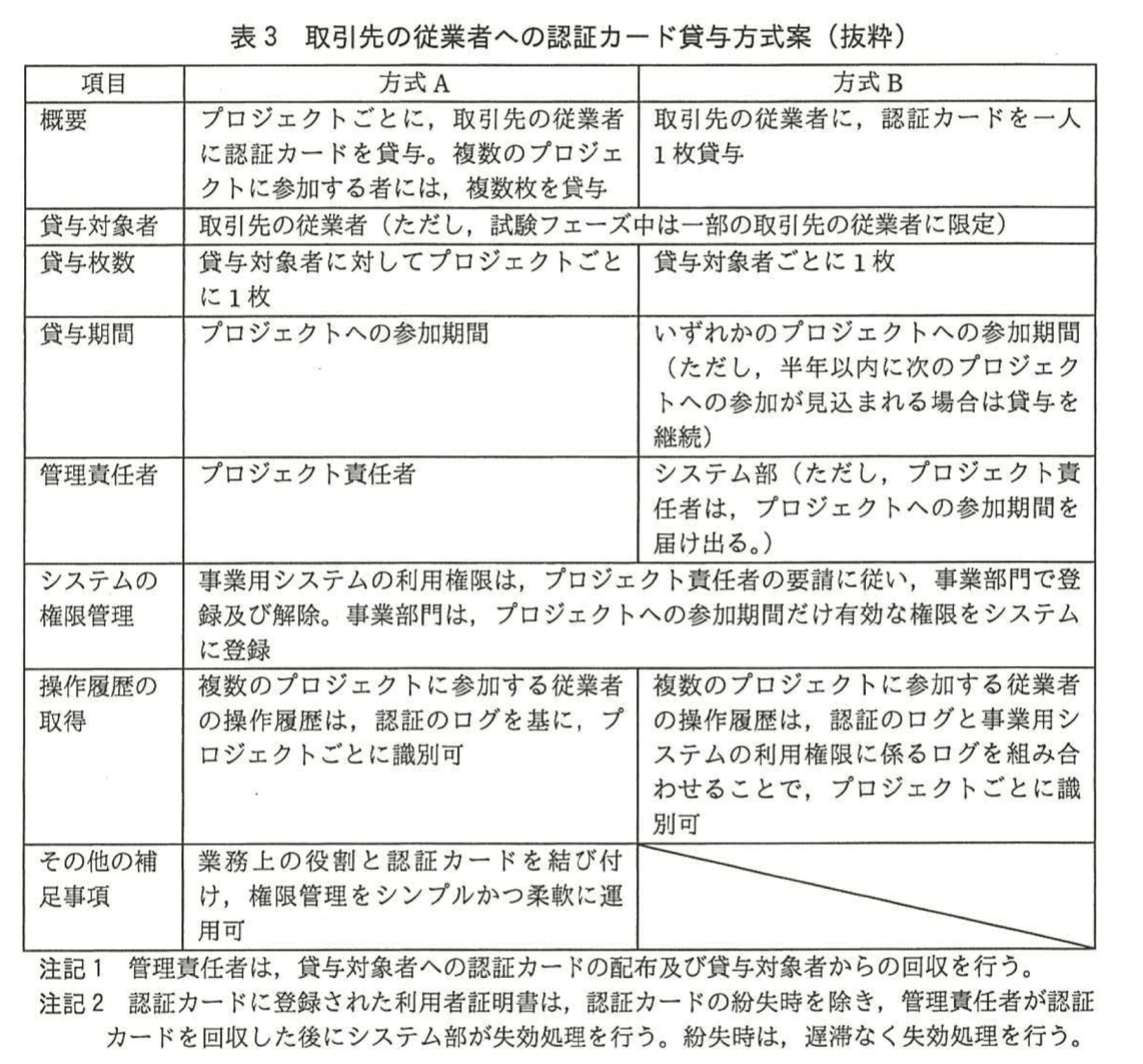

〔取引先の従業者への認証カードの貸与〕

試験フェーズ1の開始から3か月後に、試験フェーズ2の準備が開始された。Nさんは、取引先に認証カードを貸与する方式を設計し、表3の二つの案にまとめた。取引先へ認証カードを導入するに当たっての機能要件は、従業者を個人ごとに識別・認証できること、及び事業用システムの操作履歴を記録し、プロジェクトごとに表示できることである。Nさんは、方式A及び方式Bはともに機能要件を満たしていると判断した。また、方式の選択に際して優先される非機能要件は、第1に事業部門での管理工数が少ないこと、第2にシステム部での管理工数が少ないことである。

Nさんが取引先について過去数年分のプロジェクトへの参加状況を調査したところ、取引先の従業者は最多で五つのプロジェクトに同時に参加していた。また、専門技術をもつ工事関係取引先の従業者は、各プロジェクトへの参加期間は短いが、1か月以内に次のプロジェクトに参加することが多いことが分かった。取引先の従業者の3割程度が、このような工事関係取引先の従業者であった。

検討の結果、Nさんは、方式Bが非機能要件の面で優位と考え、M部長に提案した。M部長は提案された方式を承認し、実装が開始された。その後、試験フェーズ2が開始され、取引先の従業者への認証カードの貸与が始まった。

試験フェーズ2は、おおむね順調だったが、問題が二つ確認された。

・グループ従業員が認証カードをオフィスに置き忘れ、現場事務所で同僚に認証力ードを借りて利用するケースが複数あった。

・グループ従業員が現場事務所に認証カードを保管し、本人以外に利用させているケースがあった。

これらの不正の防止には、当初から計画されていた、⑦認証カードを入退室カードとしても利用するという措置が一定の効果をもっと判断された。試験フェーズ3では、この措置が実施された。

〔本番フェーズの開始〕

その後、本番フェーズへの移行は順調に進んだ。事業用システムは全て、Jシステムの利用者証明書を用いて認証を行うように改修が進められた。また、TLSを利用する社内向け事業用システムのサーバは全て、CA-3が発行したサーバ証明書を利用することになった。Jシステムの導入によって、事業用システムに係る問題点1~4は全て解決した。

設問1:〔認証カードの方式設計〕について、(1)〜(5)に答えよ。

(1)本文中のa〜c、k及びlに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:HMAC

イ:OCSP

ウ:記憶

エ:危たい化

オ:所持

カ:生体情報

キ:多機能

ク:単要素

ケ:ディジタル署名

コ:ハッシュ値

サ:非アクティベート

シ:フィンガプリント

ス:複数要素

セ:ルートCA

模範解答

a:ウ

b:オ

c:ス

k:エ

l:イ

解説

解答の論理構成

-

【問題文】では

“パスワードを用いる利用者認証では、ログインする人のaを確認していました。”

とあります。パスワードは「知っていること」に基づく認証要素であり、英語では knowledge‐based factor、日本語では「記憶」に該当します。よって

a=ウ:記憶 -

続いて

“認証カードを利用する利用者認証では、認証カードのbを確認することになりますね。”

ICカードは「持っていること」を示す認証要素なので

b=オ:所持 -

R主任の発言

“認証カードの利用時にPINを入力させることで、2種類の方法を組み合わせたc認証にすることができる。”

「持ち物+知識」の組合せは multi‐factor、和訳で「複数要素認証」です。

c=ス:複数要素 -

失効情報の説明

“1点目は、認証が成立するためには、鍵がkしていないことが必要であることだ。”

PKI では鍵が危殆化(きたいか)=漏えい・推測・破壊などで安全でなくなる状態を指します。

k=エ:危たい化 -

同じ説明内

“失効情報は、CRLの配布により、又はlを使って提供されることが多い。”

CRL の代替としてリアルタイム失効確認を行うのは OCSP(Online Certificate Status Protocol)が標準です。

l=イ:OCSP

誤りやすいポイント

- 「多要素」と「複数要素」の混同

“二つの方法を組み合わせ”とあるため「複数要素認証」が正解。選択肢「キ:多機能」は無関係。 - 「危殆化」の読み違え

まれに「危機化」「棄損化」と誤記憶し、不正解を選択してしまう。 - OCSP を TLS ハンドシェイクの拡張とだけ覚えていると、PKI 全体の失効管理との関連付けができず選べない。

FAQ

Q: 「複数要素認証」と「二要素認証」は違うのですか?

A: 二要素認証は二つの要素を組み合わせた具体例で、複数要素認証は二要素以上を総称する概念です。本問では要素が二つなので二要素でも正しいですが、選択肢に「複数要素」があるためそれを選びます。

A: 二要素認証は二つの要素を組み合わせた具体例で、複数要素認証は二要素以上を総称する概念です。本問では要素が二つなので二要素でも正しいですが、選択肢に「複数要素」があるためそれを選びます。

Q: 危殆化と鍵漏えいは同義ですか?

A: 鍵漏えいは危殆化の主要因ですが、推測・破壊・アルゴリズムの脆弱化など鍵の安全性が損なわれる全般を含む広い概念です。

A: 鍵漏えいは危殆化の主要因ですが、推測・破壊・アルゴリズムの脆弱化など鍵の安全性が損なわれる全般を含む広い概念です。

Q: CRL と OCSP はどちらが優れているのですか?

A: OCSP はリアルタイム確認ができ通信量も小さい利点がありますが、OCSPレスポンダの可用性確保が必須です。大規模環境では両者を併用することが多いです。

A: OCSP はリアルタイム確認ができ通信量も小さい利点がありますが、OCSPレスポンダの可用性確保が必須です。大規模環境では両者を併用することが多いです。

関連キーワード: PKI, CRL, OCSP, 危殆化、複数要素認証

設問1:〔認証カードの方式設計〕について、(1)〜(5)に答えよ。

(2)本文中の下線①について、R主任が想定している不適切な行為を、35字以内で具体的に述べよ。

模範解答

認証対象者が、認証カードとPINを他人に又貸しして使わせる行為

解説

解答の論理構成

- 問題文には、利用者認証を強化するために「認証カードの利用時にPINを入力させることで、2種類の方法を組み合わせたc認証にすることができる」とあります。

- しかし直後にR主任は「ただし、①認証対象者が不適切な行為をすると、その効果は望めない」と述べています。ここでいう“効果”とは二要素認証が備える強固な本人確認能力です。

- 二要素認証は「モノ(認証カード)」+「知識(PIN)」の両方を同一人物が保持することを前提に安全性を確保します。

- したがって認証対象者自身がカードとPINを第三者に渡してしまえば、攻撃者は二要素の両方を取得でき、二要素認証は単なる「共有認証情報」に成り下がります。

- 以上より、R主任が示す「不適切な行為」とは「認証対象者が認証カードとPINを他人に貸与してしまう行為」であると導けます。

誤りやすいポイント

- 「PINを書いたメモをカードとは別に保管する」等を想像しがちですが、PIN情報自体が漏えいしていない限り二要素性は残ります。本設問は“貸し出し”が焦点です。

- 認証カードのみの貸与やPINのみの漏えいと誤解するケースがありますが、R主任は「二要素認証の効果が望めない」状態を指摘しているため、両要素の同時提供が問題になります。

- 「カード複製」等の技術的攻撃へ思考が向きがちですが、発言文脈は利用者側の運用リスク(社会的技術的要因)に限定されています。

FAQ

Q: PINを知られていなければカードを貸しても安全では?

A: 問題文は「認証カードとPINを入力させる」運用を前提にしています。カードのみ貸与の場合PINが共有される可能性が高く、R主任の発言は“二要素を同時に渡す”リスクを示唆しています。

A: 問題文は「認証カードとPINを入力させる」運用を前提にしています。カードのみ貸与の場合PINが共有される可能性が高く、R主任の発言は“二要素を同時に渡す”リスクを示唆しています。

Q: 認証カードの複製を防げば貸与問題は解決しますか?

A: 複製防止は必要ですが、正規カードをそのまま他人に渡した場合は複製対策では防げません。利用者教育や規程で貸与自体を禁止し、発覚時の罰則を設けることが重要です。

A: 複製防止は必要ですが、正規カードをそのまま他人に渡した場合は複製対策では防げません。利用者教育や規程で貸与自体を禁止し、発覚時の罰則を設けることが重要です。

Q: PIN変更ポリシは有効ですか?

A: PINを変更してもカードとPINが同時に他者へ渡れば意味がありません。変更ポリシは有用ですが、貸与禁止の徹底と合わせて運用してください。

A: PINを変更してもカードとPINが同時に他者へ渡れば意味がありません。変更ポリシは有用ですが、貸与禁止の徹底と合わせて運用してください。

関連キーワード: 二要素認証、ICカード、PIN, 認証強度、なりすまし

設問1:〔認証カードの方式設計〕について、(1)〜(5)に答えよ。

(3)本文中のd、e及び図2中のfに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:共通鍵

イ:サーバ証明書

ウ:事業用システム

エ:信頼できる第三者

オ:認証局

カ:認証対象者

キ:秘密鍵

ク:利用者証明書

模範解答

d:ウ

e:カ

f:ク

解説

解答の論理構成

- 検証者Bに該当するもの

引用:

「公開鍵暗号技術を用いてエンティティ認証を行うプロトコルを、図2に示す。これは片方向認証の場合で、検証者Bが要求者Aを認証している。Jシステムでは、検証者Bはdに相当し…」

認証を“受け取って判定”する側は、実際には各種の「事業用システム」である。したがって

d = 「ウ:事業用システム」 - 要求者Aに該当するもの

同じ引用の続き:

「…要求者Aはeに相当する。」

要求する側は、IC カードを持つ“人”=「認証対象者」です。したがって

e = 「カ:認証対象者」 - f に入る要素

図2の手順1より

「要求者Aの鍵(Kp, Ks)及び f を用意する。」

鍵ペアとセットで用意するのは、その公開鍵に対する証明書=「利用者証明書」です。したがって

f = 「ク:利用者証明書」

以上より

d:ウ、e:カ、f:ク となります。

d:ウ、e:カ、f:ク となります。

誤りやすいポイント

- 検証者Bを「オ:認証局」と誤解する

認証局は証明書を発行する主体であり、日常的なログイン認証を“検証”するわけではありません。 - 要求者Aを「キ:秘密鍵」と対応付けてしまう

要求者Aは“人”であり、秘密鍵はその人が保持するデータの一部にすぎません。 - f に「ア:共通鍵」を選ぶミス

公開鍵基盤(PKI)を前提とするプロトコルなので共通鍵は登場しません。

FAQ

Q: 認証局は認証には関与しないのですか?

A: 認証局は証明書発行と失効管理が主業務です。実際のログイン時に公開鍵証明書を検証するのは事業用システム側です。

A: 認証局は証明書発行と失効管理が主業務です。実際のログイン時に公開鍵証明書を検証するのは事業用システム側です。

Q: 利用者証明書がないと何が起きますか?

A: 公開鍵が正当な利用者に属することを示せず、ディジタル署名検証が成立しません。結果としてエンティティ認証が失敗します。

A: 公開鍵が正当な利用者に属することを示せず、ディジタル署名検証が成立しません。結果としてエンティティ認証が失敗します。

Q: 認証対象者が複数ある場合、事業用システムはどう識別しますか?

A: 利用者証明書の subject フィールドに記載された「グループ従業員番号」などの一意情報を用いて識別します。

A: 利用者証明書の subject フィールドに記載された「グループ従業員番号」などの一意情報を用いて識別します。

関連キーワード: 公開鍵基盤、エンティティ認証、ディジタル署名、証明書失効

設問1:〔認証カードの方式設計〕について、(1)〜(5)に答えよ。

(4)本文中の下線②について、CRYPTRECの“電子政府推奨暗号リスト”に含まれている暗号技術を解答群の中から全て選び、記号で答えよ。ただし、“電子政府推奨暗号リスト”は、CRYPTREC暗号リスト(平成28年3月29日版)に掲載されているものとし、暗号技術はハッシュ関数を含むものとする。

解答群

ア:AES

イ:Camellia

ウ:DES

エ:ECDSA

オ:MD4

カ:MD5

キ:RSA-OAEP

ク:SHA-256

ケ:SHA-512

模範解答

ア、イ、エ、キ、ク、ケ

解説

解答の論理構成

- 問題文は、暗号技術選定の際に「米国国立標準技術研究所(NIST)や②CRYPTRECの文書などを参考に、適切な暗号技術を利用するようにしなければならない」と指示しています。この②が示す“電子政府推奨暗号リスト”に含まれるか否かが判定基準となります。

- 平成28年3月29日版の“電子政府推奨暗号リスト”には以下が掲載されています。

・共通鍵暗号:AES、Camellia

・公開鍵暗号:RSA(PKCS #1 v1.5/RSA-OAEP)、ECDSA

・ハッシュ関数:SHA-256、SHA-512 など - 一方、同リストには掲載されていない又は既に推奨対象外となった技術もあります。

・DES:56 bit 鍵は安全性不足のため除外

・MD4/MD5:衝突攻撃が現実的で推奨外 - したがって、解答群からリスト掲載技術のみを抽出すると

ア:AES

イ:Camellia

エ:ECDSA

キ:RSA-OAEP

ク:SHA-256

ケ:SHA-512

が該当します。

誤りやすいポイント

- 「DES は古いが今も使われているから掲載されているのでは?」と早合点する。実際は安全性不足で推奨外です。

- MD5/SHA-1 の混同。SHA 系列でも SHA-1 は条件付き利用、MD5 は完全に推奨外です。

- RSA を“方式”ではなく“パディング方式”で区別せずに判断し、RSA-OAEPの掲載を見落とす。

- 共通鍵暗号のうち、日本発の Camellia を忘れがち。

FAQ

Q: RSA はリストに入っていますか。RSA-OAEP と区別する必要がありますか?

A: 入っています。平成28年版では RSA 暗号の推奨パディングとして「RSAES-OAEP」が記載されていますので、解答群では「キ:RSA-OAEP」を選択します。

A: 入っています。平成28年版では RSA 暗号の推奨パディングとして「RSAES-OAEP」が記載されていますので、解答群では「キ:RSA-OAEP」を選択します。

Q: SHA-1 が載っていないのはなぜですか?

A: 平成28年版では SHA-1 は“安全性確認済暗号リスト”で限定的に扱われ、長期利用を前提とする“電子政府推奨暗号リスト”には入りません。

A: 平成28年版では SHA-1 は“安全性確認済暗号リスト”で限定的に扱われ、長期利用を前提とする“電子政府推奨暗号リスト”には入りません。

Q: Camellia は国際標準ですか?

A: はい。Camellia は ISO/IEC 18033-3 に採用されており、日本で開発されながら国際的にも承認されているため、推奨暗号に含まれています。

A: はい。Camellia は ISO/IEC 18033-3 に採用されており、日本で開発されながら国際的にも承認されているため、推奨暗号に含まれています。

関連キーワード: AES, Camellia, RSA-OAEP, ECDSA, SHA-256, SHA-512

設問1:〔認証カードの方式設計〕について、(1)〜(5)に答えよ。

(5)図2中のg〜jに入れる適切な式を解答群の中から選び記号で答えよ。

解答群

ア:Kp

イ:Ks

ウ:Ra

エ:Ra||Rb

オ:Ra||Rb||Sn

カ:Ra||Sn

キ:Rb

ク:Rb||Ra

ケ:Rb||Ra||Sn

コ:Rb||Sn

サ:Sn

シ:Sn||Ra||Rb

ス:Sn||Rb||Ra

セ:X

ソ:rand()

模範解答

g:イ

h:オ

i:ア

j:セ

解説

解答の論理構成

-

【問題文】図2の注記に

“sign(x, y):ディジタル署名生成関数。秘密鍵 x と署名対象データ y を受け取り、署名値を返す。”

とあります。したがって g には秘密鍵である “Ks” が入ります。解答群で “Ks” は “イ” です。 -

同じく図2で X の計算式が

“X = sign( g、h )”

と示され、署名対象データ h は後段の検証ステップで再利用されることが分かります。 -

図2ステップ7には

“verify( i、j、Ra ∥ Rb ∥ Sn )”

が記載されています。verify 関数は “公開鍵 s、署名値 t 及び署名対象データ u” を取ります(同じく注記より)。

・署名値 u に当たるデータが “Ra ∥ Rb ∥ Sn” であるため h も同内容でなければ整合しません。

・したがって h = Ra||Rb||Sn。解答群でこれは “オ” です。 -

verify の第1引数は公開鍵なので i = Kp(解答群 “ア”)。

第2引数は署名値そのもの、つまりステップ5で作成した “X” です。よって j = X(解答群 “セ”)。 -

以上より

g:イ h:オ i:ア j:セ が導かれます。

誤りやすいポイント

- “sign” の第1引数に公開鍵を入れてしまう誤答。定義に “秘密鍵 x” と明記されています。

- 署名対象を “Ra||Rb” と短縮してしまう誤答。ステップ7の検証式と完全一致させる必要があります。

- verify の引数順を取り違え、第1引数に署名値を置くミス。

- j に誤って “Ra” や “Rb” を選び、署名値 X を忘れるケース。

FAQ

Q: “Sn” を含めるのはなぜですか?

A: 【問題文】図2では “Sn:検証者Bの名称。公知の情報である。” とあります。チャレンジレスポンスにサーバ名を混ぜることでリプレイ攻撃を防ぎ、別サーバへの転用を抑止します。

A: 【問題文】図2では “Sn:検証者Bの名称。公知の情報である。” とあります。チャレンジレスポンスにサーバ名を混ぜることでリプレイ攻撃を防ぎ、別サーバへの転用を抑止します。

Q: Ra と Rb の役割は?

A: いずれも rand() で生成されるノンスです。Ra は要求者側、Rb は検証者側が生成し、両者を連結して署名対象にすることで一度限りのセッション性を持たせています。

A: いずれも rand() で生成されるノンスです。Ra は要求者側、Rb は検証者側が生成し、両者を連結して署名対象にすることで一度限りのセッション性を持たせています。

Q: “X” が失われた場合でも認証は安全ですか?

A: 署名値 “X” だけでは再利用できません。ノンスが毎回異なり、同じ h が再出現しない設計のためです。

A: 署名値 “X” だけでは再利用できません。ノンスが毎回異なり、同じ h が再出現しない設計のためです。

関連キーワード: PKI, ディジタル署名、チャレンジレスポンス、公開鍵暗号、認証局

設問2:〔認証カードの運用設計〕について、(1)〜(3)に答えよ。

(1)図3中の下線③について、Jシステムの基本要件を満たすために、システム部が確認すべき事項を二つ挙げ、それぞれ30字以内で述べよ。

模範解答

①:申請者に認証カードを貸与済みでないこと

②:申請者が事業用システムの利用を業務上必要としていること

解説

解答の論理構成

- 【問題文】図3‐Step2には「システム部は、…本人による申請であることの確認及び③他の必要な確認を行う。」とあります。ここで求められる“他の確認”は、Jシステムの基本要件を満たすうえで必須のチェックポイントです。

- Jシステムの目的は、本人を一意に識別できる認証カードを用いて事業用システムを安全に利用させることです。重複貸与は同一人物を複数 ID として扱うことになり、ログ追跡や失効管理が破綻します。したがって「申請者に認証カードを貸与済みでないこと」を確認する必要があります。

- 【問題文】図3‐Step3「認証カードにはそれぞれ固有の識別番号を付与する。」

- 認証カードは“業務上、事業用システムを利用する必要がある”人だけが対象です。無関係な従業員に発行すればカード紛失 ・ 不正貸与のリスクが増大し、失効作業の負荷も膨らみます。よって「申請者が事業用システムの利用を業務上必要としていること」を確認しなければなりません。

- 【問題文】「D社の子会社が実施するプロジェクトに参加するD社グループ及び取引先のプロジェクトメンバには、必要に応じて事業用システムのアカウントが付与される。」──利用が業務前提であることを示す記述。

- 以上より、システム部が行う“他の確認”は

・申請者に既発行のカードが無いか

・申請者が業務上カードを必要とするか

という二点になります。これが模範解答①②に対応します。

誤りやすいポイント

- 「本人確認だけで十分」と考え、重複貸与チェックを忘れる。

- 業務利用要否を人事部門任せにし、IT 側で裏付けを取らずに承認してしまう。

- 認証カード≒入退室カードと早合点し、物理入退室の要否で判断してしまう。

- 申請時点では未貸与でも、過去に失効したカードの有無を確認せず再発行してしまう。

FAQ

Q: 退職者が再雇用された場合はどう扱いますか?

A: 過去のカードは失効済みでも識別番号が残っています。重複貸与防止の観点から“過去カードの有無”を確認し、新しいカードを新規発行します。

A: 過去のカードは失効済みでも識別番号が残っています。重複貸与防止の観点から“過去カードの有無”を確認し、新しいカードを新規発行します。

Q: プロジェクト単位でカードを分ければ権限管理は簡単になりませんか?

A: 方式Aが示す通り可能ですが、管理工数と紛失リスクが増大します。Jシステムは“一人1枚”で運用負荷を抑える設計です。

A: 方式Aが示す通り可能ですが、管理工数と紛失リスクが増大します。Jシステムは“一人1枚”で運用負荷を抑える設計です。

Q: 入退室管理と連携した後でも上記2点の確認は必要ですか?

A: 必要です。入退室連携は不正利用抑止策ですが、カード未返却や重複発行を自動で防ぐ機能はありません。

A: 必要です。入退室連携は不正利用抑止策ですが、カード未返却や重複発行を自動で防ぐ機能はありません。

関連キーワード: PKI, ディジタル証明書、CRL, エンティティ認証、アカウント管理

設問2:〔認証カードの運用設計〕について、(1)〜(3)に答えよ。

(2)グループ従業員用の利用者証明書のsubjectフィールドに記載するグループ従業員の情報について、必要不可欠なものを解答群の中から全て選び、記号で答えよ。

解答群

ア:グループ従業員番号

イ:氏名

ウ:所属会社名

エ:所属部署の電話番号

オ:所属部署名

カ:役職名

模範解答

ア

解説

解答の論理構成

- 利用者証明書のsubjectフィールドには、事業用システムがその人物を一意に識別できる情報を入れる必要があります。

- 問題文では「D社グループの従業員…には、D社グループ内で一意となる番号(以下、グループ従業員番号という)が付与されている。」と明記されています。

‐ “一意となる”という性質は、証明書識別子として最も重要な要件です。 - 氏名・所属会社・部署・役職などは

① 同姓同名の重複可能性がある

② 異動・昇格・転籍などで変化しやすい

③ 変更のたびに証明書を再発行するのは運用負荷を高める

ため「必要不可欠」とは言えません。 - 従って、変動せず重複もない「グループ従業員番号」だけを入れておけば、長期にわたり同一人物を確実に識別できます。

- 以上より、解答は

ア:グループ従業員番号

のみとなります。

誤りやすいポイント

- 氏名や所属を入れないと「誰だか分からない」と考えてしまう

→ システム的には一意識別子さえあれば十分。可読性より一貫性を優先します。 - 電話番号や役職も入れた方が便利と思いがち

→ 連絡先・役職は変動が激しいため証明書記載には不向きです。 - 「複数会社を跨ぐので所属会社名も必須」と誤解する

→ 番号がグループ全体で一意と決まっているため不要です。

FAQ

Q: subjectフィールドに名前を入れてはいけませんか?

A: 入れても構いませんが「必要不可欠」ではありません。重複や変更リスクを考えると、必須項目としては採用しません。

A: 入れても構いませんが「必要不可欠」ではありません。重複や変更リスクを考えると、必須項目としては採用しません。

Q: 異動で部署や役職が変わった場合、証明書を書き換える必要は?

A: 番号だけで識別していれば再発行は不要です。異動情報は社内人事DBで管理します。

A: 番号だけで識別していれば再発行は不要です。異動情報は社内人事DBで管理します。

Q: 社外公開する証明書で番号だけだとプライバシー面は?

A: 番号自体は社内固有で外部には意味を持ちません。むしろ氏名等を載せないことで個人情報漏えいリスクを抑えられます。

A: 番号自体は社内固有で外部には意味を持ちません。むしろ氏名等を載せないことで個人情報漏えいリスクを抑えられます。

関連キーワード: 一意識別子、公開鍵証明書、subjectフィールド、証明書運用、属性管理

設問2:〔認証カードの運用設計〕について、(1)〜(3)に答えよ。

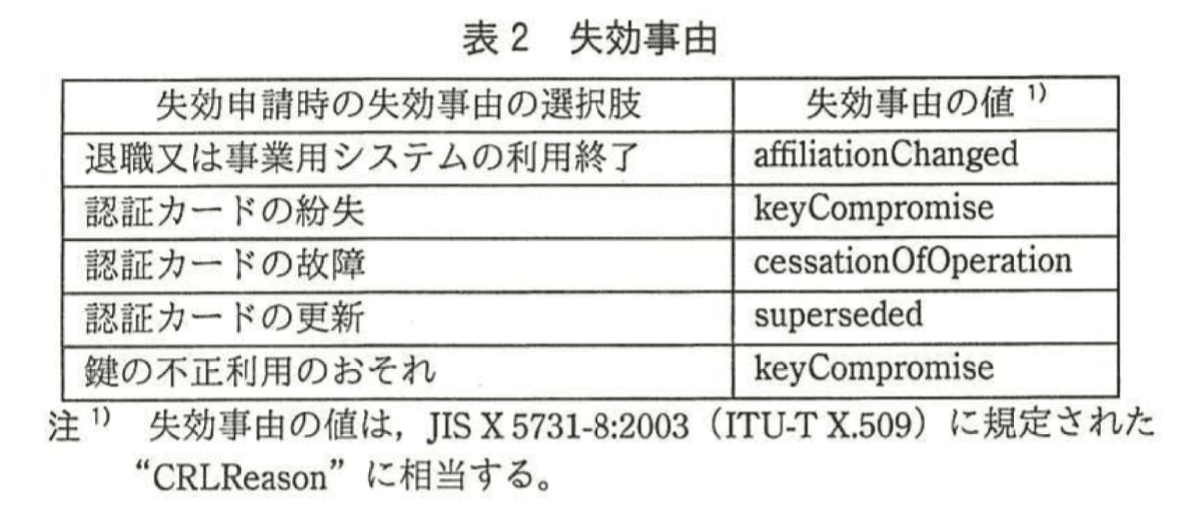

(3)本文中の下線④について、改善すべき不備を40字以内で具体的に述べよ。また、この不備は、失効事由の値がどのような値となっている場合に事業用システムの不正利用に結び付く可能性が高いか。該当する失効事由の値を解答群の中から全て選び、記号で答えよ。

解答群

ア:affiliationChanged

イ:cessationOfOperation

ウ:keyCompromise

エ:superseded

模範解答

改善すべき不備:失効の申請がなされてから失効情報の開示まで最短でも2日掛かるという不備

失効事由の値:ア、ウ

解説

解答の論理構成

- 失効情報は「事業用システムの不正利用を防ぐため、失効申請後すぐに公開されていなければならない」という運用上の要請があります。

- ところが N さんが作成した手順では、申請を受け付けてから失効情報を公開するまでを週次バッチで処理しており、最短でも2日間の空白期間が生じます。

- この遅延中は、すでに失効すべき認証カードが依然として有効とみなされるため、不正利用のリスクが残ります。

- 特にリスクが高いのは、

・「退職又は事業用システムの利用終了」に相当する [affiliationChanged]

・「認証カードの紛失」や「鍵の不正利用のおそれ」に相当する [keyCompromise]

です。失効情報の公開が遅れることで、退職者や第三者がカードを保持している間に不正ログインが可能になるからです。 - したがって、改善すべき不備は「失効申請から失効情報公開までの時間が長過ぎる」ことであり、該当する失効事由の値はア、ウとなります。

誤りやすいポイント

- 失効事由を“危険度”でなく“文字列の似ている/いない”で選び誤答する。

- 失効情報の遅延を「最大○日」と考え、最短でも2日空く点を見落とす。

- [cessationOfOperation] と [superseded] も不正利用につながると早合点し、選択肢を増やしてしまう。

FAQ

Q: なぜ [cessationOfOperation] は選ばなくてよいのですか?

A: 故障でカードが動かない状態を示すため、利用者が不正に使う事態は想定しにくいからです。

A: 故障でカードが動かない状態を示すため、利用者が不正に使う事態は想定しにくいからです。

Q: OCSP を使えば遅延問題は解消しますか?

A: OCSP でもレスポンスを生成するまでの運用が週次バッチなら同じ遅延が発生します。運用フローそのものを即時処理に変更する必要があります。

A: OCSP でもレスポンスを生成するまでの運用が週次バッチなら同じ遅延が発生します。運用フローそのものを即時処理に変更する必要があります。

Q: 退職者がカードを返却しない場合はどう対処しますか?

A: 人事と連携して即時失効を申請し、失効情報を即時公開する運用が求められます。

A: 人事と連携して即時失効を申請し、失効情報を即時公開する運用が求められます。

関連キーワード: CRL, OCSP, エンティティ認証、二要素認証

設問3:〔認証局階層とサーバ証明書について〕、(1)、(2)に答えよ。

(1)本文中の下線⑤について、この措置を行わない場合、CA-3が発行したサーバ証明書を利用するサーバにグループ従業員がWebブラウザでアクセスすると、どのような不都合が生じるか。30字以内で具体的に述べよ。

模範解答

サーバ証明書の正当性を確認できず警告が表示される。

解説

解答の論理構成

-

【問題文】では、サーバ証明書を発行する認証局として「CA-3」が設定され、その上位に「D社ルートCA」が位置付けられています。

引用:「図6 D社の認証局の階層案」 -

Webブラウザが TLS 通信時にサーバ証明書を検証する手順は、 (1) サーバが提示した証明書チェーンを受け取る

(2) チェーンのルート証明書がブラウザの信頼ストアに存在するか確認

(3) 存在しなければ“未検証”と判断し、警告を表示

という流れです。 -

⑤の措置は「グループ従業員が利用するPCにD社ルートCAの公開鍵証明書を登録する」ことです。これは上記 (2) の“信頼ストアに存在する”状態を作る作業に相当します。

-

したがって⑤を行わない場合、グループ従業員の PC には「D社ルートCA」の証明書が登録されていません。ブラウザは CA-3 のサーバ証明書チェーンを完結できず、ルートを信頼できないため“証明書エラー”を警告します。

-

以上から、不都合は「サーバ証明書の正当性を確認できず警告が表示される」ことになります。

誤りやすいポイント

- 「通信ができなくなる」と断言しがちですが、多くのブラウザは接続自体を遮断せず“警告画面”を出します。

- 「CA-3 の証明書を登録」と混同するミス。実際に必要なのは上位の「D社ルートCA」の登録です。

- ⑤が「PC 側の設定」である点を忘れ、「サーバ側の証明書再発行」などと誤判断するケース。

FAQ

Q: CA-3 の証明書だけ PC にインポートすれば警告は出ませんか?

A: CA-3 は中間 CA なので、その上位の「D社ルートCA」を信頼ストアに入れなければ完全なチェーンにならず、警告は解消しません。

A: CA-3 は中間 CA なので、その上位の「D社ルートCA」を信頼ストアに入れなければ完全なチェーンにならず、警告は解消しません。

Q: 自己署名証明書と今回のケースは何が違いますか?

A: 自己署名証明書はルート CA がそのままサーバ証明書を兼ねますが、本件は「D社ルートCA → CA-3 → サーバ」の3層構造です。最上位の「D社ルートCA」を信頼ストアに登録することでチェーンが完成します。

A: 自己署名証明書はルート CA がそのままサーバ証明書を兼ねますが、本件は「D社ルートCA → CA-3 → サーバ」の3層構造です。最上位の「D社ルートCA」を信頼ストアに登録することでチェーンが完成します。

Q: 警告を無視して接続すると危険ですか?

A: 正規サーバへの接続であっても MITM 攻撃の検出が不能になるため、安全性は著しく低下します。業務システムとしては許容できません。

A: 正規サーバへの接続であっても MITM 攻撃の検出が不能になるため、安全性は著しく低下します。業務システムとしては許容できません。

関連キーワード: 証明書チェーン、信頼ストア、ルートCA, TLS警告、中間認証局

設問3:〔認証局階層とサーバ証明書について〕、(1)、(2)に答えよ。

(2)本文中の下線⑥の要請は、取引先のどのようなリスクを軽減するためか。45字以内で具体的に述べよ。

模範解答

PCのWebブラウザが示す不正なサーバ証明書を信頼し、不正なサーバにアクセスするリスク

解説

解答の論理構成

- 問題文は、取引先に対し

「“D社の認証局が万が一何らかの原因で不正操作される可能性を想定し、⑥取引先においては、D社ルートCAの公開鍵証明書を、当該サーバだけにアクセスする専用のPCにインストールするよう要請する”」

と記述しています。 - つまり、取引先の汎用 PC には D 社ルート CA を登録させず、限定用途の PC にのみ登録させる運用を求めています。

- その理由は、ルート CA を信頼ストアに登録すると、同 CA が発行したあらゆるサーバ証明書を自動的に信頼してしまう点にあります。

- 問題文でも「“D社の認証局が万が一…不正操作される可能性”」を想定しており、不正操作により攻撃者が不正なサーバ証明書を発行するリスクを示唆しています。

- 取引先が汎用 PC でこれらを信頼すると、攻撃者が用意した偽装サーバへ誘導されても警告なしに接続してしまう恐れがあります。

- そこで専用 PC への限定登録とすることで、業務対象サーバ以外には D 社ルート CA を信頼させず、被害範囲を必要最小限に抑えます。

- 以上より、⑥は「不正なサーバ証明書を誤って信頼し、偽サーバへ接続するリスク」を軽減するためと結論づけられます。

誤りやすいポイント

- 「ルート CA の秘密鍵漏えいリスク」と答え、利用者側の“誤信頼”という観点を落とす。

- “専用 PC”を「物理的盗難対策」と誤解し、証明書の信頼範囲制御の意図を見逃す。

- 「MITM 攻撃防止」とだけ書き、取引先がブラウザ警告を無視せずに済むという具体性を欠く。

FAQ

Q: ルート CA 証明書を入れなければ TLS 接続できなくなるのでは?

A: 対象サーバへ接続する専用 PC にはインストールするため問題ありません。汎用 PC では接続しない想定です。

A: 対象サーバへ接続する専用 PC にはインストールするため問題ありません。汎用 PC では接続しない想定です。

Q: ルート CA が不正操作された場合、他に必要な対策は?

A: 失効対応(CRL/OCSP の即時更新)や、被害調査後の鍵再生成と証明書再発行が必要です。

A: 失効対応(CRL/OCSP の即時更新)や、被害調査後の鍵再生成と証明書再発行が必要です。

Q: 取引先が専用 PC を準備できない場合は?

A: 仮想環境・コンテナで分離する、あるいは D 社サーバのみピン留め(証明書ピンニング)する方式が考えられます。

A: 仮想環境・コンテナで分離する、あるいは D 社サーバのみピン留め(証明書ピンニング)する方式が考えられます。

関連キーワード: 公開鍵基盤、ルート証明書、信頼チェーン、証明書失効、フィッシング

設問4:〔取引先の従業者への認証カードの貸与〕について(1)〜(3)に答えよ。

(1)方式A及び方式Bでは、管理責任者による認証カードの回収の遅れ又は漏れがあっても事業用システムの不正利用の影響を抑えることができる。この理由について、“認証”、“認可”の二つの字句を用いて、40字以内で述べよ。

模範解答

認証を成功させても、事業用システムの利用の認可が得られないから

解説

解答の論理構成

- 方式Aの仕様には

“事業用システムの利用権限は、プロジェクト責任者の要請に従い、事業部門で登録及び解除。事業部門は、プロジェクトへの参加期間だけ有効な権限をシステムに登録”

とあります。方式Bでも同趣旨で、プロジェクト期間が終われば権限(利用許可)が外れます。 - したがって、認証カードが手元に残っていても、プロジェクト期間終了後はシステム側で「登録解除」されているため“利用権限”がありません。

- つまり、利用者が認証カード+PINで本人確認(認証)に成功しても、システムは権限チェック(認可)段階で拒否します。

- 以上より、管理責任者がカードを回収し損ねても「認証を成功させても、事業用システムの利用の認可が得られないから」という理由で不正利用の影響を抑えられると導けます。

誤りやすいポイント

- 認証カード未回収=すぐに不正利用と決め付け、システム側の権限制御を見落とす。

- 「失効」処理と「権限解除」を混同し、権限が残っていると誤解する。

- 認証と認可を同義に扱い、2段階で制御している事実を忘れる。

FAQ

Q: 認証カードが失効していなくてもアクセスできないのはなぜですか?

A: 認証(本人確認)が通っても、プロジェクト終了後は利用権限がシステムから削除されているため認可が下りません。

A: 認証(本人確認)が通っても、プロジェクト終了後は利用権限がシステムから削除されているため認可が下りません。

Q: 方式Aと方式Bで不正利用抑止の仕組みに違いはありますか?

A: 権限をプロジェクト期間にひも付けて登録・解除する点は共通で、両方式とも認可段階で制御できます。

A: 権限をプロジェクト期間にひも付けて登録・解除する点は共通で、両方式とも認可段階で制御できます。

Q: 認証カードを紛失した場合はどうなりますか?

A: 紛失は表2の失効事由 “[keyCompromise]” で失効申請され、証明書失効リストにより認証も通らなくなります。

A: 紛失は表2の失効事由 “[keyCompromise]” で失効申請され、証明書失効リストにより認証も通らなくなります。

関連キーワード: 認証、認可、アクセス制御、権限管理、公開鍵基盤

設問4:〔取引先の従業者への認証カードの貸与〕について(1)〜(3)に答えよ。

(2)方式Bの方が非機能要件に適合している理由を表3の内容に基づいて二つ挙げ、それぞれ40字以内で具体的に述べよ。

模範解答

①:事業部門は管理責任者の役割を担わず、認証カードの配布・回収を担当しないから

②:プロジェクトをまたいで認証カードが共有され、配布・回収の回数が少ないから

解説

解答の論理構成

- まず非機能要件を確認します。問題文に

― 「優先される非機能要件は、第1に事業部門での管理工数が少ないこと、第2にシステム部での管理工数が少ない」

とあります。 - 表3の「管理責任者」を比較すると

・方式A:「プロジェクト責任者」

・方式B:「システム部(ただし、プロジェクト責任者は、プロジェクトへの参加期間を届け出る。)」

したがって方式Bでは事業部門(=プロジェクト責任者)がカードの発行・回収管理を行わず、工数が削減されます。 - 次に「貸与枚数」「貸与期間」を比較します。

・方式Aの「貸与枚数」は「貸与対象者に対してプロジェクトごとに1枚」、 「貸与期間」は「プロジェクトへの参加期間」。

・方式Bの「貸与枚数」は「貸与対象者ごとに1枚」、 「貸与期間」は「いずれかのプロジェクトへの参加期間(ただし、半年以内に次のプロジェクトへの参加が見込まれる場合は貸与を継続)」。

方式Bは複数プロジェクトを横断して同じカードを使えるので、配布・回収の回数が大幅に減り、両部門の工数が小さくなります。

以上より、模範解答の

「事業部門は管理責任者の役割を担わず、認証カードの配布・回収を担当しないから」

「プロジェクトをまたいで認証カードが共有され、配布・回収の回数が少ないから」

が導かれます。

「事業部門は管理責任者の役割を担わず、認証カードの配布・回収を担当しないから」

「プロジェクトをまたいで認証カードが共有され、配布・回収の回数が少ないから」

が導かれます。

誤りやすいポイント

- 「システム部の工数削減」を理由にする際、方式Bでも一部システム部が管理責任者になる点を見落としやすいです。

- 方式Aが「業務上の役割と認証カードを結び付け」られる点をメリットと勘違いし、非機能要件(工数)との優先順位を取り違えるケースがあります。

- 「操作履歴の取得」行だけを見て方式Aが優れていると誤判断することがありますが、本設問は非機能要件が評価軸です。

FAQ

Q: 方式Aは「業務上の役割と認証カードを結び付け」られるとありますが、なぜ採用されなかったのですか?

A: 本設問で優先されるのは工数削減という非機能要件であり、役割との結び付きは機能面のメリットだからです。

A: 本設問で優先されるのは工数削減という非機能要件であり、役割との結び付きは機能面のメリットだからです。

Q: 方式Bでプロジェクト責任者は何をするのですか?

A: 「プロジェクトへの参加期間を届け出る」だけです。カード管理はシステム部が一括で行うため、事業部門の負担が大幅に軽減されます。

A: 「プロジェクトへの参加期間を届け出る」だけです。カード管理はシステム部が一括で行うため、事業部門の負担が大幅に軽減されます。

Q: 方式Bでカードを紛失した場合、プロジェクト側の作業は増えませんか?

A: 紛失対応はシステム部が主導し、プロジェクト責任者は利用権限の一時停止依頼を行うだけなので工数増は限定的です。

A: 紛失対応はシステム部が主導し、プロジェクト責任者は利用権限の一時停止依頼を行うだけなので工数増は限定的です。

関連キーワード: PKI, CRL, 権限管理、デジタル署名、ICカード

設問4:〔取引先の従業者への認証カードの貸与〕について(1)〜(3)に答えよ。

(3)本文中の下線⑦について、見つかった不正に対して、この措置が効果をもつと判断した根拠を、40字以内で述べよ。

模範解答

入退室に必要なため、認証カードの置き忘れ及び現場事務所内での保管がなくなる。

解説

解答の論理構成

-

不正の内容を確認

本文では試験フェーズ2で次の二つの不正が発生しています。

・「グループ従業員が認証カードをオフィスに置き忘れ、現場事務所で同僚に認証カードを借りて利用するケースが複数あった。」

・「グループ従業員が現場事務所に認証カードを保管し、本人以外に利用させているケースがあった。」 -

不正を抑止する施策を確認

両ケースに対し、「当初から計画されていた、⑦『認証カードを入退室カードとしても利用するという措置』が一定の効果をもつ」と記されています。 -

入退室カードとしての利用がもつ意味

入退室時にカードが必須になれば、 ・カードをオフィスへ置き忘れると入室できず業務が開始できない。

・カードを現場事務所へ放置すると退室ができなくなる。

結果として「置き忘れ」「現場事務所内での保管」が利用者自身に直接不利益を及ぼすため、カードは常に持ち歩く行動が定着します。 -

借用・貸与への牽制

カードを他人に貸すと、自分が入退室できなくなるため、不正な貸し借りも抑止されます。 -

よって、本設問の模範解答

「入退室に必要なため、認証カードの置き忘れ及び現場事務所内での保管がなくなる。」

が導かれます。

これは「入退室という物理的行為に必須化することで、携行を強制し貸与・放置を防ぐ」という論理に基づきます。

誤りやすいポイント

- 「入退室カードとしても利用」による効果を、システム上の多要素認証強化と混同する。

- 不正の内容が「カードの置き忘れ・保管」であることを見落とし、PIN漏えいなど別のリスクと結び付けてしまう。

- 効果を説明する際に「カードを常時携帯する必要がある」ことを明示せず、説得力を欠く表現になる。

FAQ

Q: なぜ入退室カードと兼用すると貸し借りが減るのですか?

A: 貸すと自分が建物に入れなくなるため、利用者に直接不利益が生じるからです。

A: 貸すと自分が建物に入れなくなるため、利用者に直接不利益が生じるからです。

Q: 他人の入退室も許可してしまう恐れはありませんか?

A: 入退室管理システム側で個人を照合するため、カードだけ借りても入退室ログで不正が判明します。

A: 入退室管理システム側で個人を照合するため、カードだけ借りても入退室ログで不正が判明します。

Q: 追加のセキュリティ機能(生体認証等)は不要ですか?

A: 本設問ではカード携行の徹底が主眼で、生体認証は必須要件には含まれていません。

A: 本設問ではカード携行の徹底が主眼で、生体認証は必須要件には含まれていません。

関連キーワード: ICカード、多要素認証、エンティティ認証、CRL