情報処理安全確保支援士 2016年 秋期 午後2 問02

脆弱性対策に関する次の記述を読んで、設問1~5に答えよ。

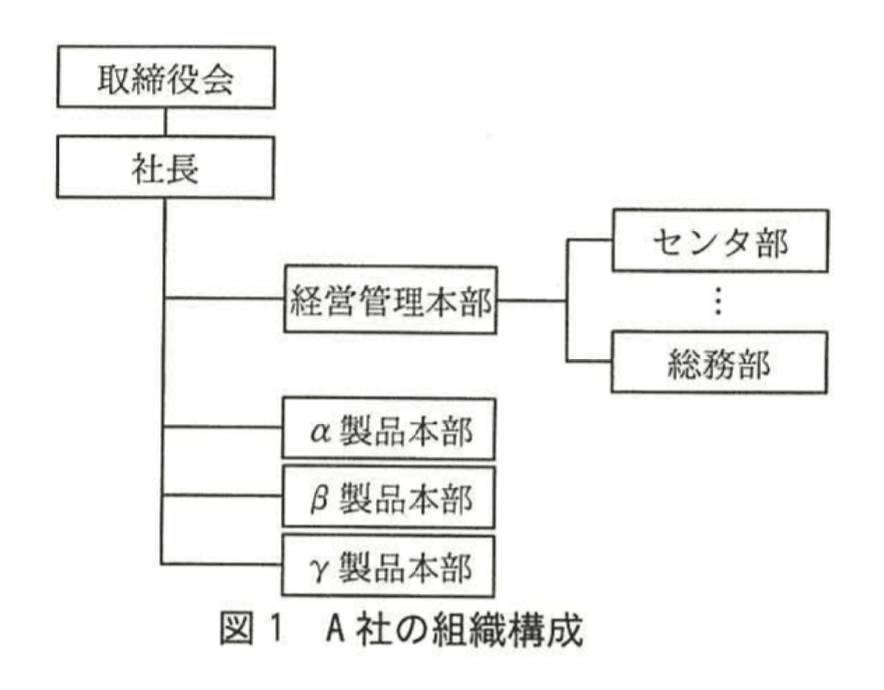

A社は、従業員数3,000名の製造会社である。A社の組織構成は図1のとおりであり、全社を統括する経営管理本部、及び製品の製造・販売を行う三つの製品本部がある。三つの製品本部は、それぞれ取り扱う製品分野が異なっている。経営管理本部には、データセンタ部(以下、センタ部という)、総務部などがある。

〔A社の情報システムの構成〕

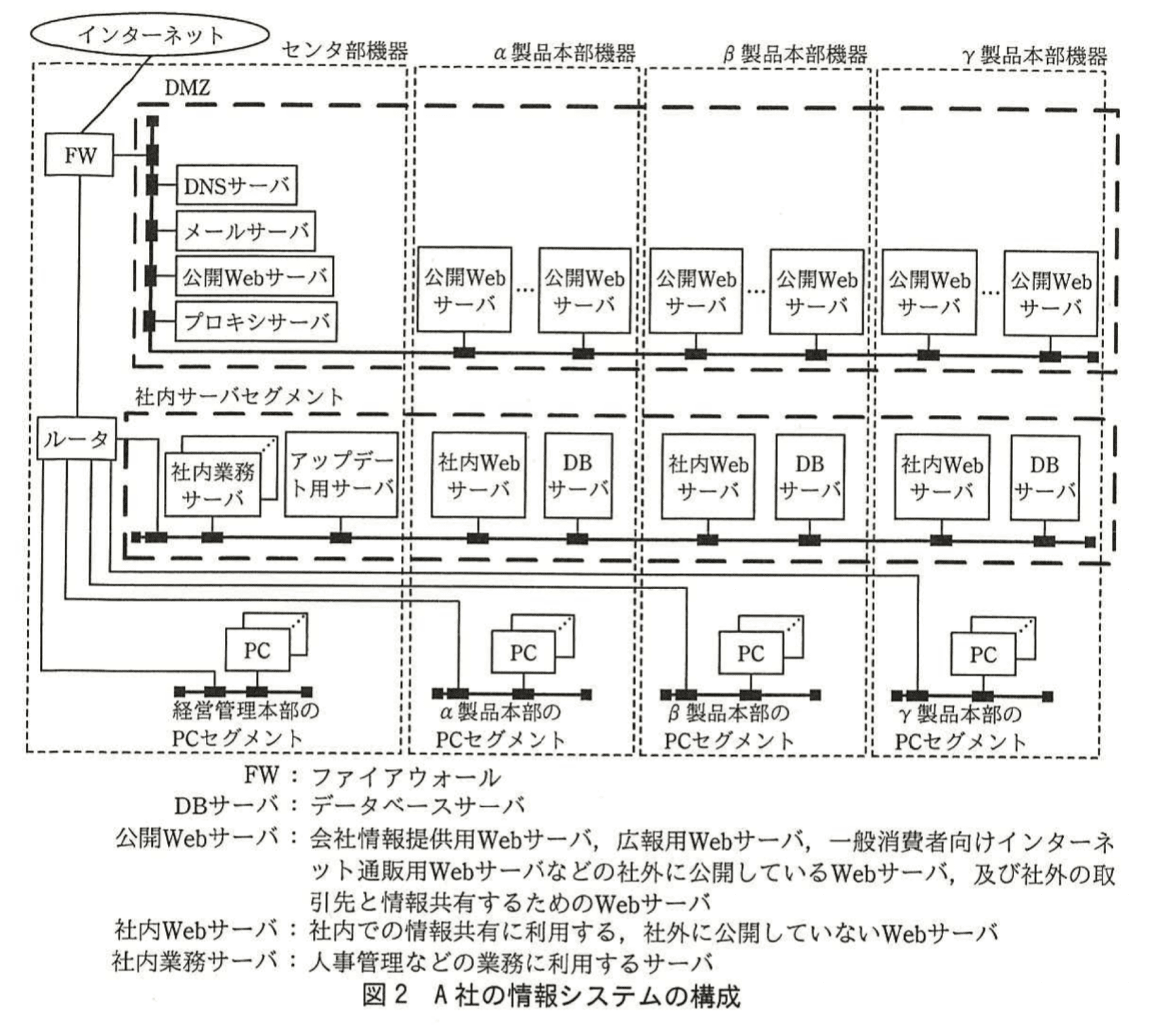

経営管理本部では、センタ部に所属する20名の運用担当者が、A社内で共同利用される機器群(以下、センタ部機器という)を運用している。各製品本部では、情報システム担当チームが、各製品本部が独自に導入している機器群(以下、製品本部機器という)を運用している。

A社の情報システムの構成は、図2のとおりである。

〔A社の情報システムの構成〕

経営管理本部では、センタ部に所属する20名の運用担当者が、A社内で共同利用される機器群(以下、センタ部機器という)を運用している。各製品本部では、情報システム担当チームが、各製品本部が独自に導入している機器群(以下、製品本部機器という)を運用している。

A社の情報システムの構成は、図2のとおりである。

各製品本部には、5~10台の公開Webサーバがある。

センタ部機器のアップデート用サーバは、社内で利用しているソフトウェアパッケージのセキュリティパッチ(以下、パッチという)を含む修正プログラムをインターネットからダウンロードし、格納している。

社内サーバセグメントと各PCセグメント上の機器からは、プロキシサーバを経由したインターネット上のWebサイトへのアクセスが許可されており、アップデート用サーバとPCにはプロキシサーバを経由するような設定がされている。一方、社内サーバセグメントと各PCセグメント上の機器からのプロキシサーバを経由しないインターネットへのアクセスは、FWによって禁止されている。アップデート用サーバからのアクセス先は、特定のベンダのサイトに限定されている。

〔脆弱性対策の立案〕

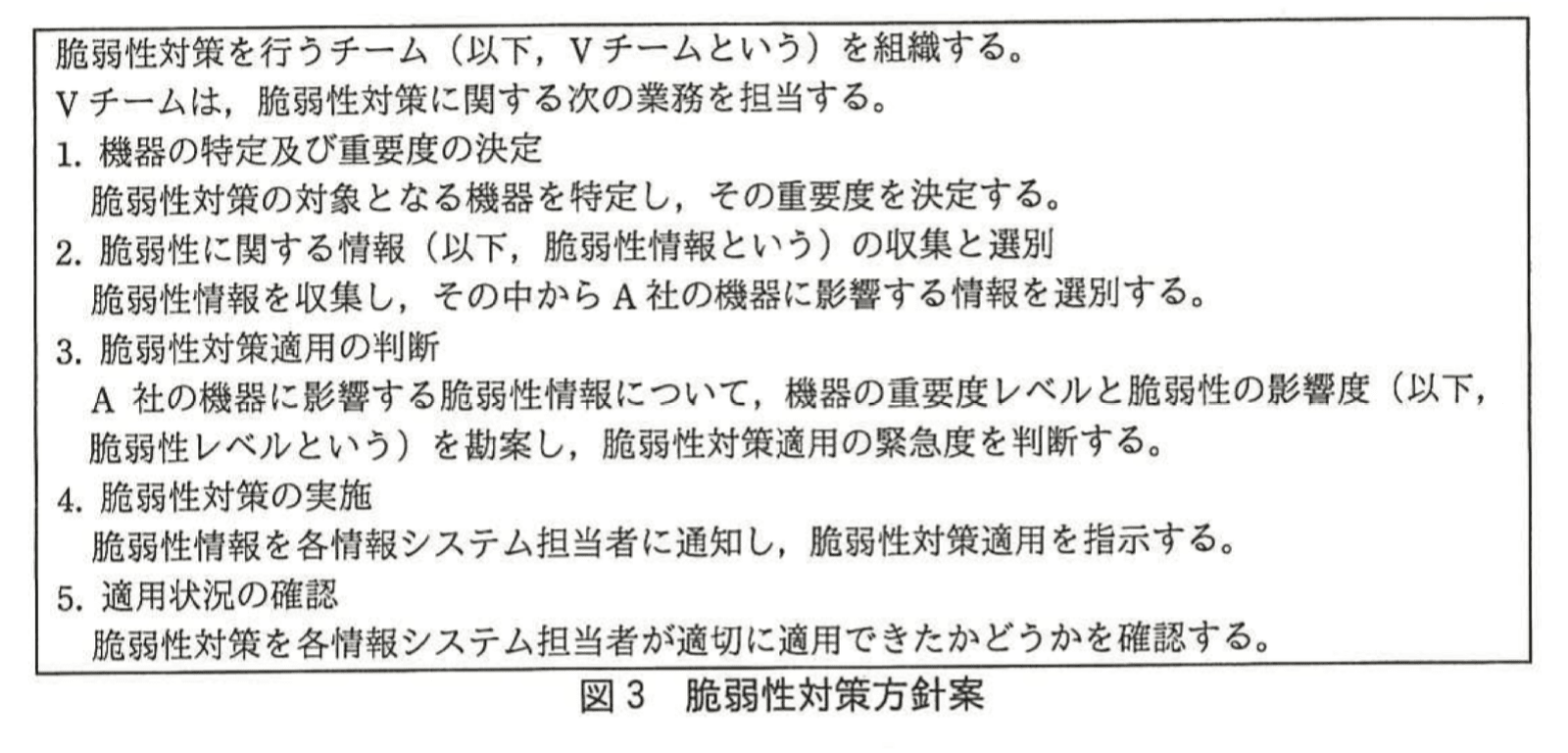

最近、国内外でソフトウェアの重大な脆弱性が数多く報告されており、それらの悪用によって、製造業の複数の企業でも被害が起きている。そのため、センタ部では、A社の情報システムについて、脆弱性対策を強化する必要があると考え、脆弱性対策方針案を作成し、取締役会に提案した。脆弱性対策方針案を図3に示す。

取締役会は、この脆弱性対策方針案を了承し、センタ部が中心となってVチームを製品本部横断的に組織することを決定した。Vチームの責任者には、センタ部のP部長が任命された。P部長は、部下のQ主任をチームリーダに任命した。他にセンタ部の3名と各製品本部の情報システム担当チームから2名ずつの計9名(以下、Vチーム員という)から成るVチームを発足させた。Q主任の役割は、情報システムの脆弱性対策の立案、Vチーム員への指示、及び脆弱性対策の実施状況のP部長への報告である。

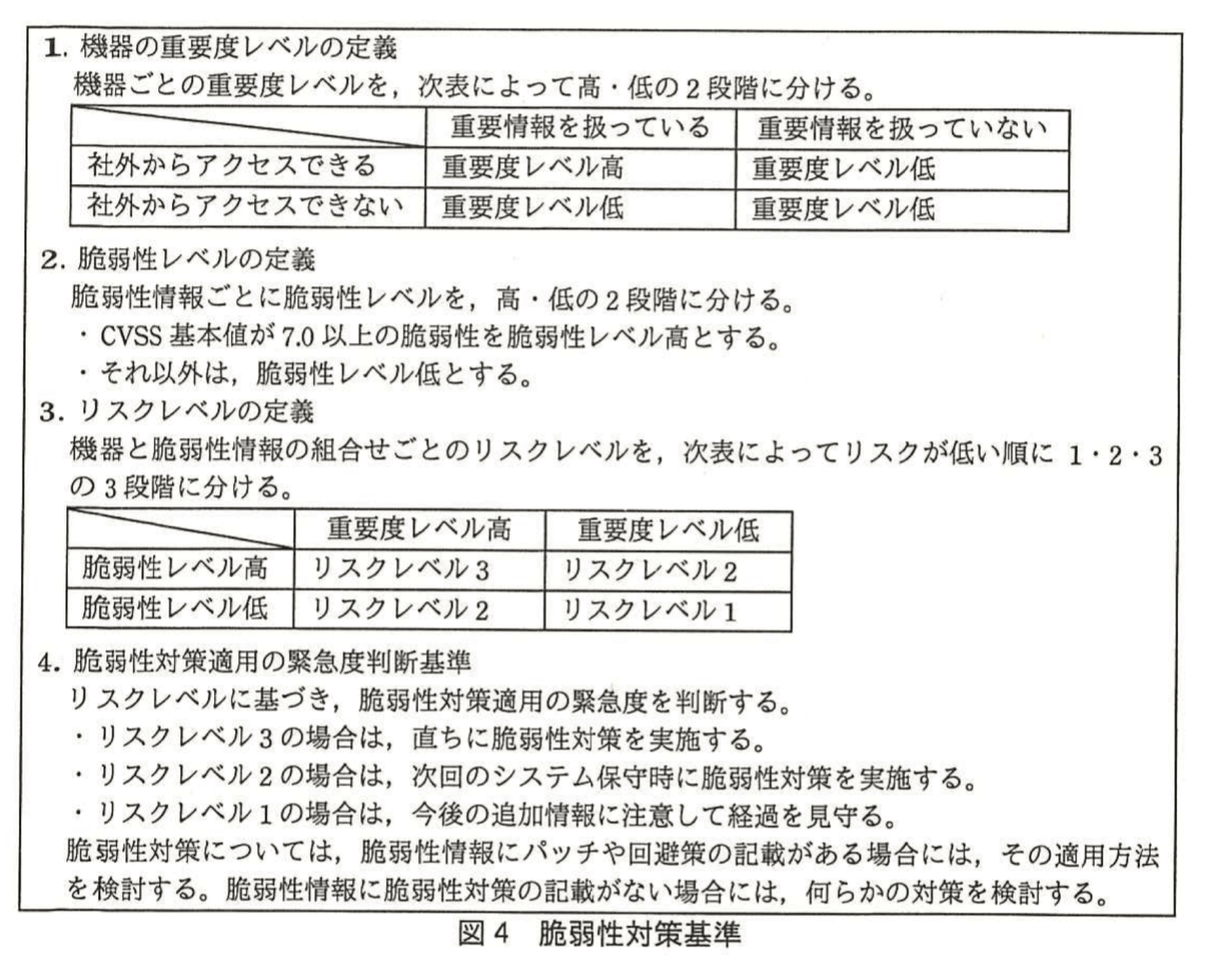

Q主任は、任命を受けてVチーム員を招集し、図3の業務を具体化するための協議をした。その中で、脆弱性対策適用の緊急度を機器ごとに判断するための基準(以下、脆弱性対策基準という)を作成した。脆弱性レベルの判断基準には、脆弱性情報に記載された共通脆弱性評価システム(CVSS)の基本値を利用することにした。Vチームが作成した脆弱性対策基準を図4に示す。

機器の特定及び重要度の決定には、総務部が半年ごとに固定資産の棚卸を実施して記載内容を更新している、固定資産管理台帳を利用することにした。この台帳には、個人情報又はその他の秘密情報(以下、重要情報という)の扱いの有無と、社外に対して公開しているか非公開としているかの区分が記載されている。各機器に搭載されたOS、サーバソフトウェアやミドルウェアなどのソフトウェアの名称とバージョンは記載されていない。

〔脆弱性の公表と対応〕

脆弱性対策基準の運用を開始して間もなく、あるWebアプリケーションのソフトウェアパッケージ(以下、ソフトウェアMという)のバージョンZにSQLインジェクションの脆弱性(以下、X脆弱性という)があり、パッチが提供されているという情報が公表された。CVSS基本値は6.5であった。Q主任は、A社の機器にソフトウェアMが導入されているかどうかが分からなかった。そこで、Vチーム員に次の対応を指示した。

・固定資産管理台帳に記載がある機器について、ソフトウェアMを導入しているかどうかを調査すること

・導入している機器について、X 脆弱性に対する脆弱性対策適用の緊急度を判断すること

Vチーム員は、ソフトウェア M を導入しているかどうかの確認に手間取り、1 週間後に Q主任に調査結果を報告した。ソフトウェア M を導入した機器はないとの調査結果だったので、Q主任は、X 脆弱性への対応を終了し、P 部長に報告した。ところがその 2 週間後、α 製品本部の Vチーム員から、①社外の取引先と重要情報を共有するための公開Webサーバにソフトウェア M のバージョン Z が導入されていることが分かり、対応したとの報告が入った。

当初の調査に見落としがあったことを問題視し、Q主任は、α 製品本部の Vチーム員に見落としの原因を調べさせた。原因は、当該機器が先月導入されたばかりで、固定資産管理台帳に記載がなかったことにあった。Q主任は、Vチーム員に対して、固定資産の棚卸以降に導入された機器がないかの確認を指示した。他に見落とした機器はなかったことが分かり、Q主任は P 部長に報告した。

報告を受けた P 部長は、当初の調査のような見落としの再発防止策を検討するよう Q主任に指示した。Q主任は、まず、固定資産管理台帳を基に、機器の新たな管理台帳(以下、新台帳という)を Vチームで作成することにした。②新台帳にはバージョンを含むソフトウェアの情報も記載することにした。また、機器の新規導入や構成変更の際には、新台帳を速やかに修正する手順にした。Q主任は、これらの改善策について P 部長に報告し、承認を得て実施した。

〔新たな脆弱性の公表と対応〕

改善策を実施して 1 か月後、UNIX/Linux で利用される shell の一つである bash に重大な脆弱性(以下、Y脆弱性という)が存在するという脆弱性情報が公表された。CVSS 基本値は 10.0 であった。Y脆弱性の概要は次のとおりである。

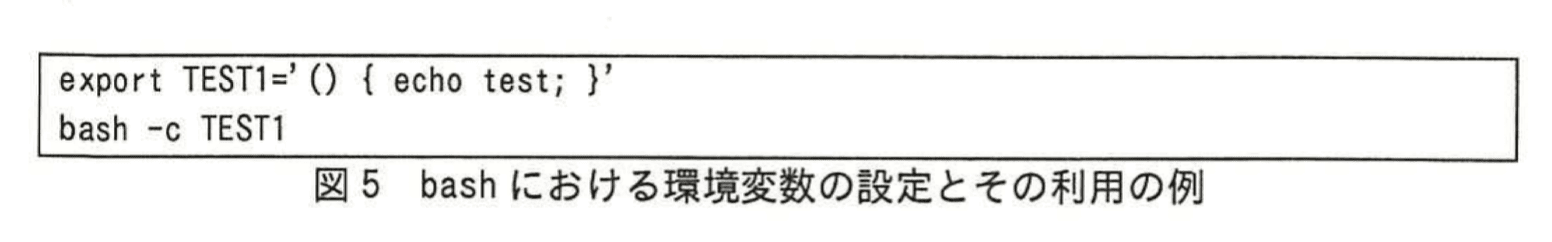

Y脆弱性が存在する bash では、環境変数の値が “() {” という文字列で始まる場合、関数として解釈され、実行することができる。例えば、図5のように、export コマンドを使って環境変数として TEST1 を設定し、bash で呼び出すと “echo test” が実行される。

〔脆弱性の公表と対応〕

脆弱性対策基準の運用を開始して間もなく、あるWebアプリケーションのソフトウェアパッケージ(以下、ソフトウェアMという)のバージョンZにSQLインジェクションの脆弱性(以下、X脆弱性という)があり、パッチが提供されているという情報が公表された。CVSS基本値は6.5であった。Q主任は、A社の機器にソフトウェアMが導入されているかどうかが分からなかった。そこで、Vチーム員に次の対応を指示した。

・固定資産管理台帳に記載がある機器について、ソフトウェアMを導入しているかどうかを調査すること

・導入している機器について、X 脆弱性に対する脆弱性対策適用の緊急度を判断すること

Vチーム員は、ソフトウェア M を導入しているかどうかの確認に手間取り、1 週間後に Q主任に調査結果を報告した。ソフトウェア M を導入した機器はないとの調査結果だったので、Q主任は、X 脆弱性への対応を終了し、P 部長に報告した。ところがその 2 週間後、α 製品本部の Vチーム員から、①社外の取引先と重要情報を共有するための公開Webサーバにソフトウェア M のバージョン Z が導入されていることが分かり、対応したとの報告が入った。

当初の調査に見落としがあったことを問題視し、Q主任は、α 製品本部の Vチーム員に見落としの原因を調べさせた。原因は、当該機器が先月導入されたばかりで、固定資産管理台帳に記載がなかったことにあった。Q主任は、Vチーム員に対して、固定資産の棚卸以降に導入された機器がないかの確認を指示した。他に見落とした機器はなかったことが分かり、Q主任は P 部長に報告した。

報告を受けた P 部長は、当初の調査のような見落としの再発防止策を検討するよう Q主任に指示した。Q主任は、まず、固定資産管理台帳を基に、機器の新たな管理台帳(以下、新台帳という)を Vチームで作成することにした。②新台帳にはバージョンを含むソフトウェアの情報も記載することにした。また、機器の新規導入や構成変更の際には、新台帳を速やかに修正する手順にした。Q主任は、これらの改善策について P 部長に報告し、承認を得て実施した。

〔新たな脆弱性の公表と対応〕

改善策を実施して 1 か月後、UNIX/Linux で利用される shell の一つである bash に重大な脆弱性(以下、Y脆弱性という)が存在するという脆弱性情報が公表された。CVSS 基本値は 10.0 であった。Y脆弱性の概要は次のとおりである。

Y脆弱性が存在する bash では、環境変数の値が “() {” という文字列で始まる場合、関数として解釈され、実行することができる。例えば、図5のように、export コマンドを使って環境変数として TEST1 を設定し、bash で呼び出すと “echo test” が実行される。

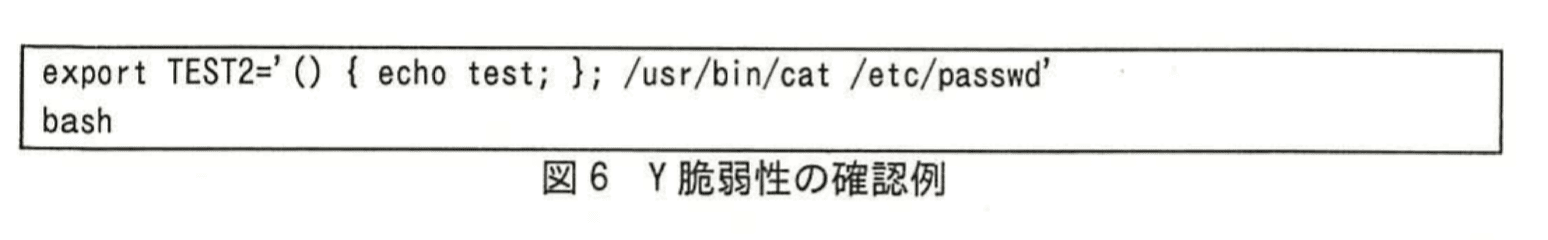

Y脆弱性は、例えば、図6のように環境変数として TEST2 を設定すると、bash を起動しただけで、TEST2 を呼び出さなくても、bash が起動されて環境変数を引き継ぐ際、区切り文字“;”の後に書かれたコマンドを実行してしまうというものである。図6の例では、cat コマンドが実行されてしまい、ファイル /etc/passwd が表示される。

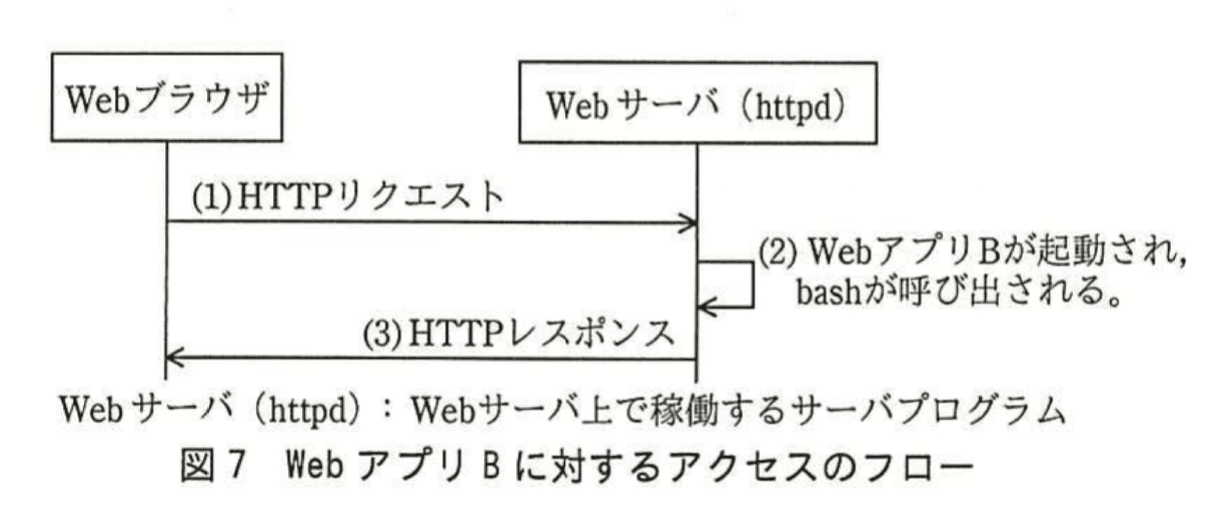

Webサーバにおいても、③ある条件を満たす場合には、この Y脆弱性を悪用される。図7は、CGI を利用した、ある Webアプリケーションプログラム(以下、Web アプリ B という)が呼び出される際のフローである。

典型的なWebサーバでは、Webサーバ(httpd)がaヘッダの④フィールド値を環境変数として設定してからWebアプリBを起動するので、攻撃者は、Y脆弱性を悪用してWebサーバで任意のコードを実行することができる。例えば、図6の例と同様の場合であれば、catコマンドが実行され、このとき、catコマンドの実行時の権限によっては、攻撃者にどのようなファイルでも参照されてしまう。

Q主任は、直ちに Y脆弱性への対応を開始した。新台帳を基に、Y脆弱性が影響する機器があるかを Vチーム員が確認したところ、公開Webサーバのうち、重要度レベル高のサーバ 8 台と重要度レベル低のサーバ 5 台が該当していることが分かった。

Y脆弱性が悪用されると公開Webサーバが改ざんされるおそれもあり、事態を重く受け止めた Q主任は、重要度レベル高のサーバだけでなく、該当する重要度レベル低のサーバ 5 台に対しても直ちに脆弱性対策を適用するよう Vチーム員に指示した。

〔WAFによる脆弱性対策〕

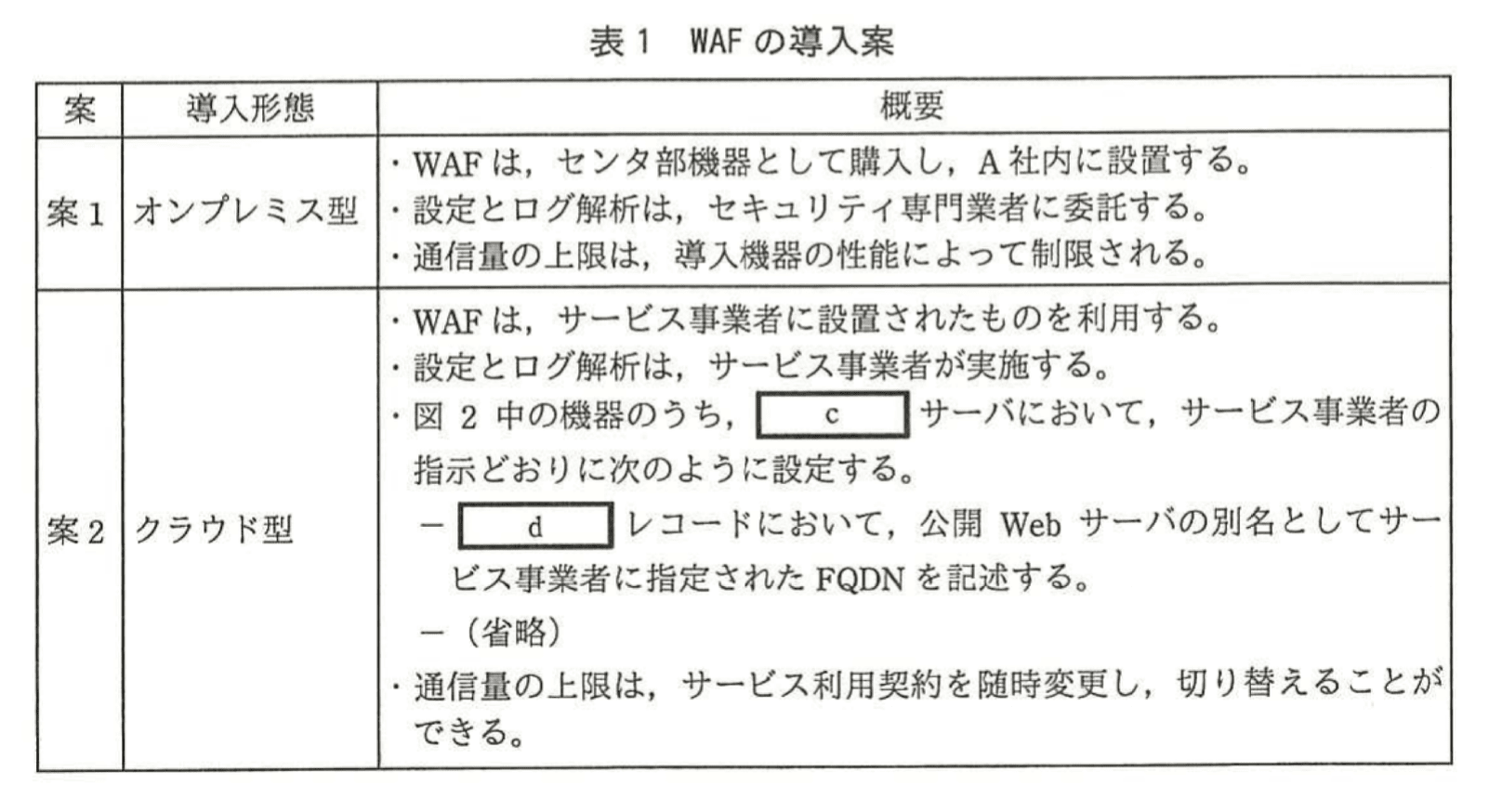

Y脆弱性への対応指示に対して、β製品本部の Vチーム員からは、β製品本部機器は、パッチの適用作業に 1 か月が必要なので、代替策を検討する必要があるとの報告を受けた。Vチームでは、シグネチャによるbという手法で攻撃を検知できる Webアプリケーションファイアウォール(WAF)が代替策になるかどうか、セキュリティベンダの G氏に相談することにした。

G氏によれば、WAFによる対応は、サーバへのパッチ適用に比べて、⑤対策を実施するまでの期間が短いといわれており、Y脆弱性への対応も既に可能になっているとのことであった。そこで、Q主任は、WAFの導入について、導入形態が異なる表1のような 2 案を作成した。

β製品本部の Y脆弱性がある公開Webサーバには、新製品の発表時などに、購入希望者からのアクセスが通常時の 100 倍程度まで一時的に増大するものがあり、かつ、次の新製品発表が 3 週間後に予定されている。このため、Q主任は、案 2 を選び、⑥クラウド型の WAFを 1 週間後に導入し、β製品本部での Y脆弱性に対する代替策とする案をP部長に提案した。P部長は、この提案を承認し、センタ部に作業を指示した。

〔Y脆弱性への追加対応〕

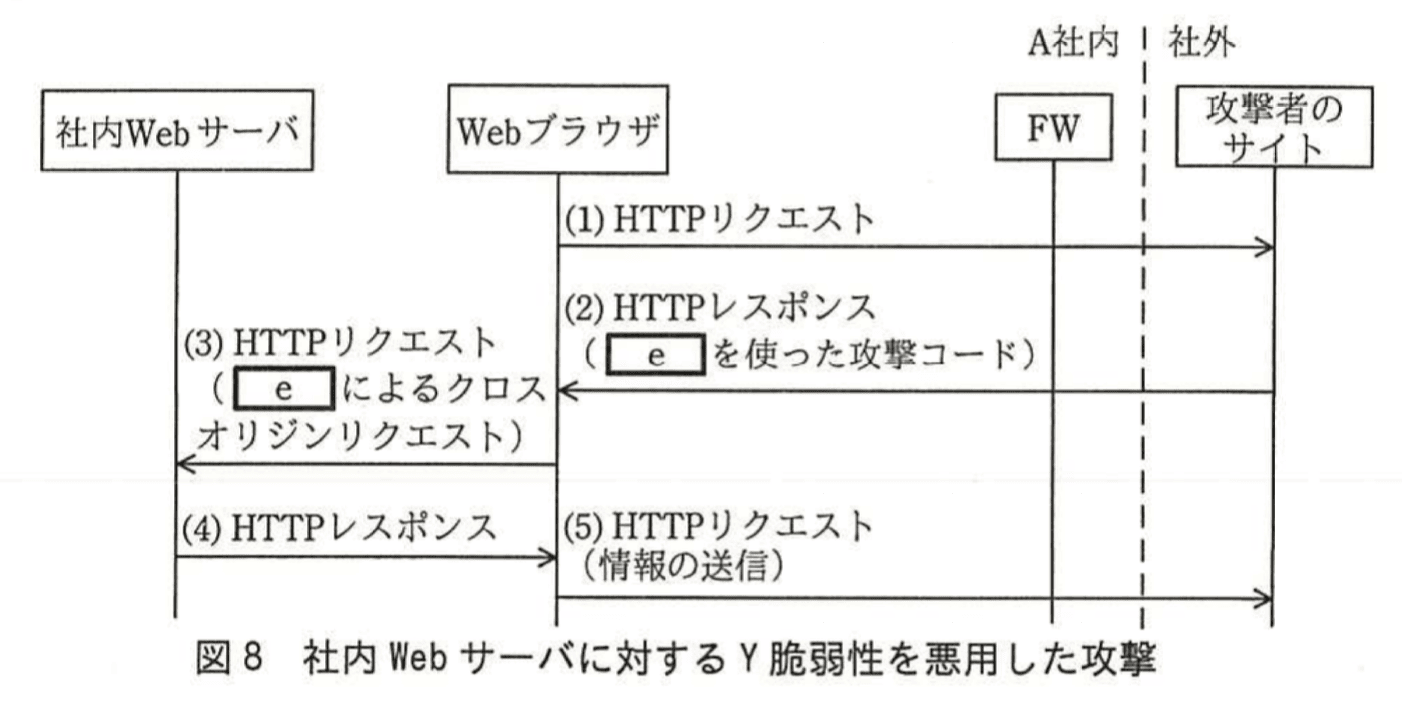

WAF導入後、β製品本部でのサーバへのパッチ適用前のある日、Y脆弱性について、社外から直接はアクセスできない機器も社外から攻撃を受ける可能性があるという追加情報(以下、Y追加情報という)が公表された。A社の情報システムの構成では、FWによって社外から社内Webサーバへのアクセスを防いでいる。しかし、Y追加情報によれば、図8に示すような、社外から社内Webサーバに対するY脆弱性を悪用した攻撃が考えられるという。

次の条件1~3が全て成立すると、この攻撃は、成功する可能性がある。

条件1 攻撃者がfを知ることができ、その情報を図8の(2)の攻撃コードに組み込むことができること

条件2 社内Webサーバにおいて、CGIを利用したWebアプリケーションプログラムが、bashを呼び出すこと

条件3 図8の(4)のHTTPレスポンスにヘッダとしてgが付加されていること

A社内のWebブラウザが攻撃者のサイトにアクセスしてしまうと、eを使った攻撃コードがダウンロードされ、実行される。攻撃コードが実行されたとしても、条件3が成立していない場合、現在A社で利用を許可しているWebブラウザでは、hポリシによって、攻撃コードが社内WebサーバからのHTTPレスポンスを読み取ることはできない。しかし、条件3が成立している場合、攻撃コードが社内WebサーバからのHTTPレスポンスを読み取ることができ、その内容を攻撃者のサイトへ送信することで、社内Webサーバに対する攻撃が成功する。

A社では、社内Webサーバは、クロスオリジンリクエストに対する図8中の(4)のHTTPレスポンスに、ヘッダとしてgを付加していないことが調査の結果分かった。このため、Q主任は、社内Webサーバ上のデータが操作される可能性はあるものの、Webブラウザ経由で情報が攻撃者のサイトに送信される可能性は低いと判断した。

Q主任は、Y追加情報による対策の変更は必要ないことをP部長に報告した。P部長は、念のため社外のセキュリティ専門業者のF氏にレビューを依頼するようQ主任に指示した。

Q主任から説明を受け、F氏は、攻撃者がA社のプロキシサーバを利用するために必要な情報を知ることができた場合には、図8中の(4)、(5)とは別の手法を用いることで、社内Webサーバの情報が攻撃者のサイトに送信されるおそれがあると指摘した。そして、F氏は、⑦どのような機能をもつOSコマンドが社内Webサーバで利用できる場合に、それが可能かを説明した。Q主任は、直ちに対策する必要があるとP部長に報告した。P部長は、対策を追加するとともに、Y脆弱性への対応を振り返ると、脆弱性レベル高の脆弱性については、重要度レベル低の機器であっても、直ちに脆弱性対策を実施すべき場合があるとして、Q主任に脆弱性対策基準の見直しを指示した。

〔脆弱性対策基準の見直し〕

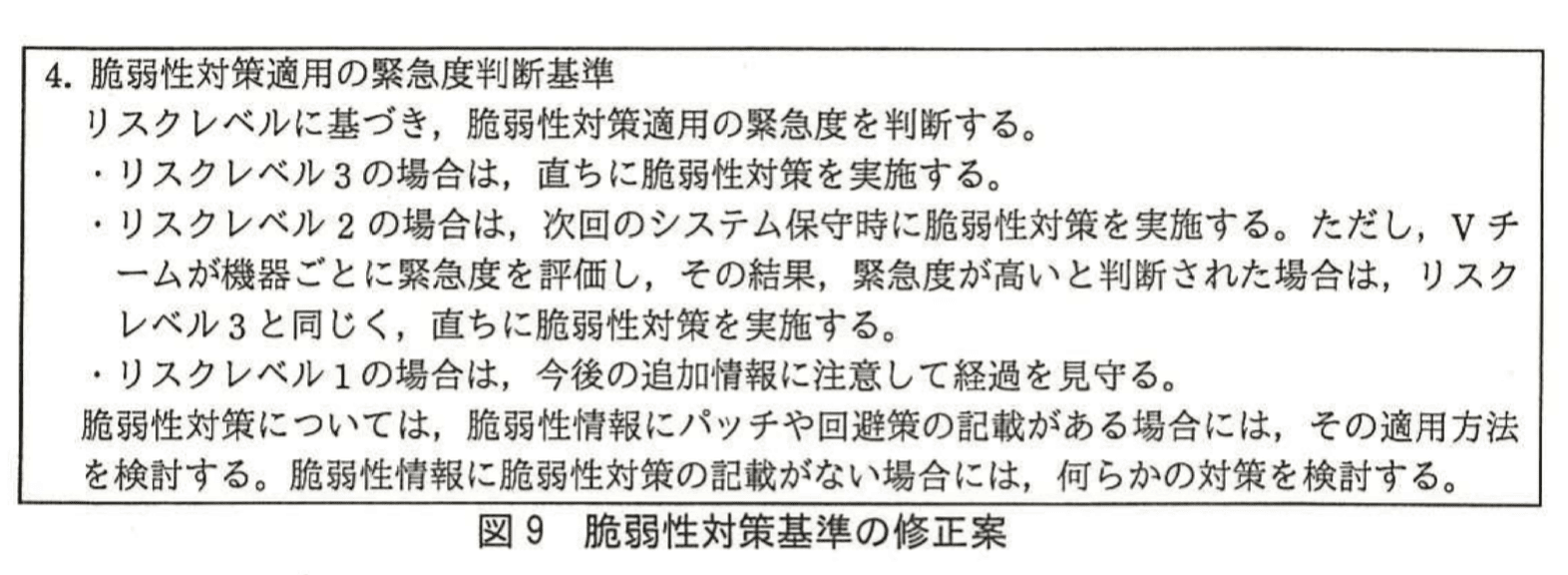

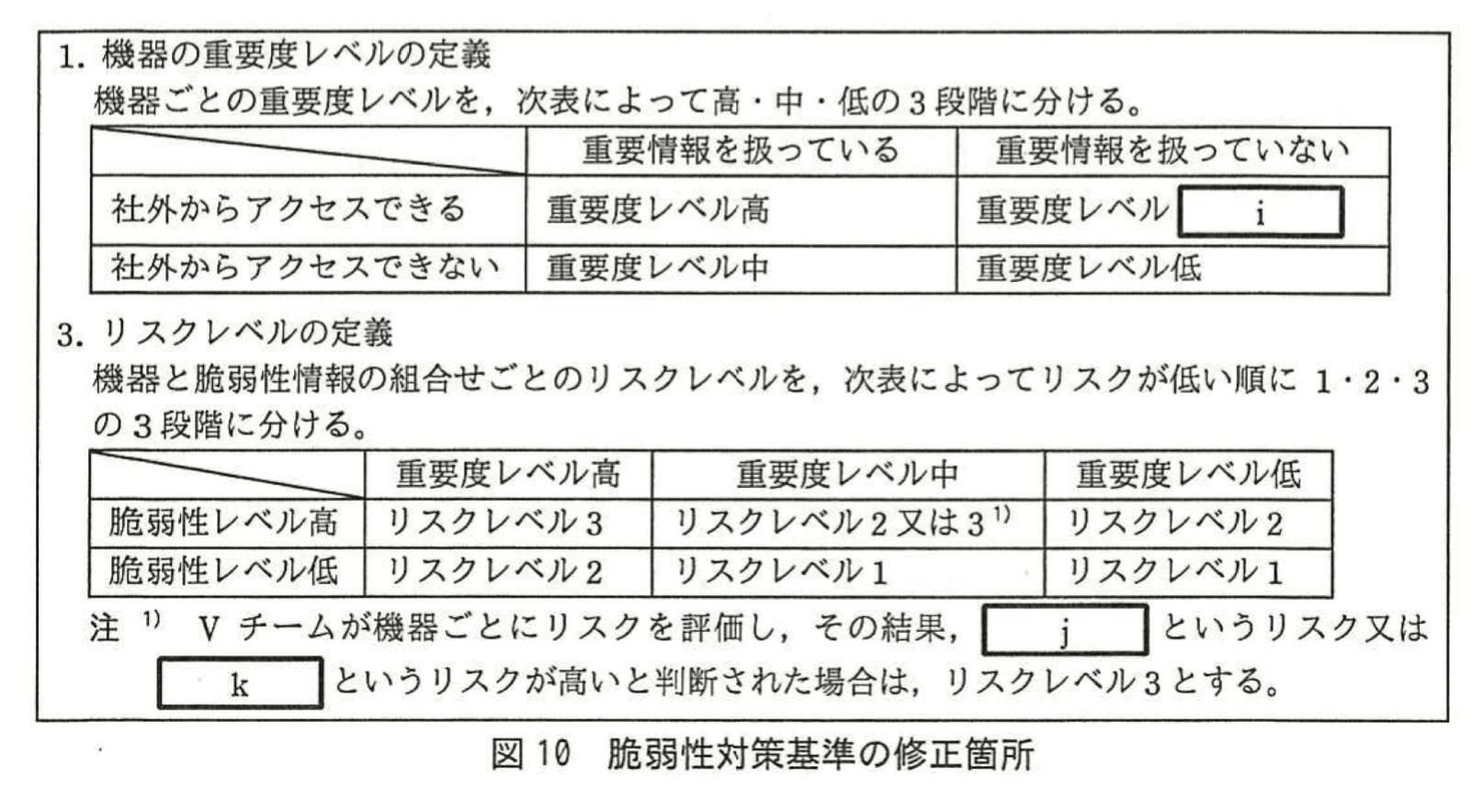

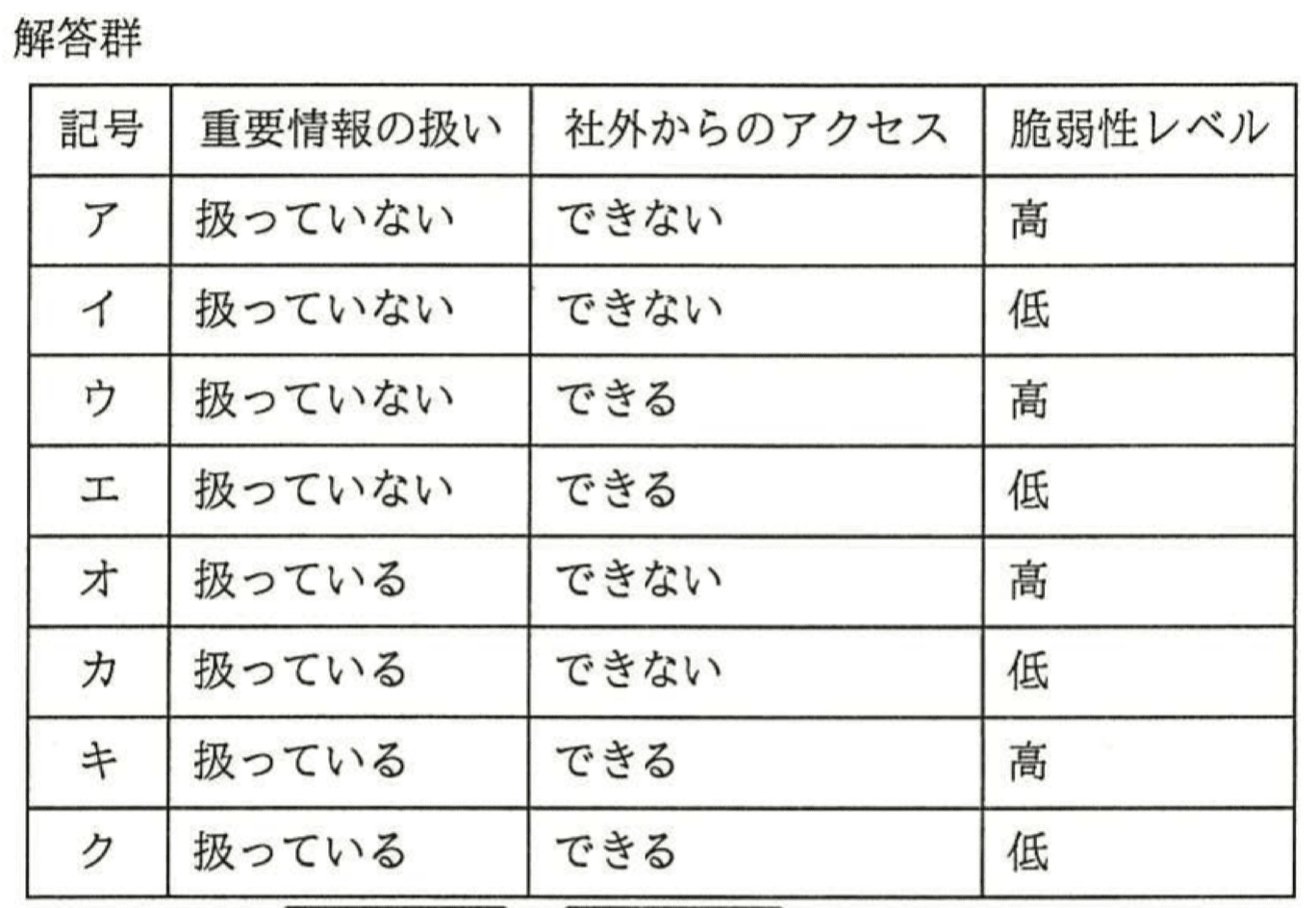

Q主任は、重要情報を扱ってはいないが社外からアクセスできる機器、及び社外からアクセスできないが重要情報を扱っている機器も、場合によっては直ちに脆弱性に対応する必要があると考えた。ただし、情報システム担当者の作業負荷の観点から、図4において対策が不要となる機器については、引き続き、対策を行わずに済むようにしたい。そこで、脆弱性対策基準の中の“4. 脆弱性対策適用の緊急度判断基準”の修正案(図9)を作成した。

この修正案について、F氏は、⑧Vチームによる評価が必要な場合の数を減らすことができると指摘した。Q主任による修正案(図9)の代わりとして、F氏は、次の2点を提案した。

・重要度レベルの定義を修正する。

・リスクレベルの定義を修正する。

Q主任は、この提案を基に、脆弱性対策基準の別の修正案を作成した。修正箇所を図10に示す。

Q主任は、脆弱性対策基準の修正箇所をP部長に説明し、承認を得た。承認された脆弱性対策基準は、即時、Vチーム内に周知された。その後、WAFの導入を含む対応作業も完了し、Y脆弱性対応が終結した。

設問1:〔脆弱性の公表と対応〕について(1)、(2)に答えよ。

(1)本文中の下線①について、公開Webサーバに対するX脆弱性の適切なリスクレベルを、図4の脆弱性対策基準に基づき判断し、解答群の中から選び、記号で答えよ。

解答群

ア:該当しない

イ:リスクレベル2

ウ:リスクレベル1

エ:リスクレベル3

模範解答

ウ

解説

解答の論理構成

-

対象機器の特定

本文には「①社外の取引先と重要情報を共有するための公開Webサーバ」とある。

ただし図2の構成では、重要情報は公開Webサーバではなくその背後の「DBサーバ」に格納されており、公開Webサーバはデータを保持せずに表示用インタフェースとして機能している。よって公開Webサーバ“自身”は【図4】の「重要情報を扱っていない」機器に該当する。 -

重要度レベルの判定

【図4】1. 機器の重要度レベルの定義

─ 社外からアクセスできる & 重要情報を扱っていない ⇒ 「重要度レベル低」 -

脆弱性レベルの判定

本文「CVSS基本値は6.5であった」。

【図4】2. 脆弱性レベルの定義

─ CVSS基本値7.0未満 ⇒ 「脆弱性レベル低」 -

リスクレベルの算出

【図4】3. リスクレベルの定義

─ 重要度レベル低 × 脆弱性レベル低 ⇒ 「リスクレベル1」 -

結論

解答群で「リスクレベル1」に対応する記号は「ウ」である。

誤りやすいポイント

- 「重要情報を共有するための公開Webサーバ」という表現だけで“重要情報を扱っている”と早合点しやすい。実際にはデータ保持の有無で判断する点に注意。

- CVSS 6.5 は 7.0 未満なので「脆弱性レベル低」。小数点以下の値を見落として「高」と判定しがち。

- 重要度・脆弱性レベルのマトリクス表を左右・上下で読み違え、リスクレベル2や3を選択するミスが頻発する。

FAQ

Q: 公開Webサーバに一時的にキャッシュされたデータは「重要情報を扱っている」とみなされますか?

A: 図4の判断基準は“機器が恒常的に保有・管理するか”がポイントです。キャッシュなど一時保持は該当しないため、今回のように「扱っていない」と判断します。

A: 図4の判断基準は“機器が恒常的に保有・管理するか”がポイントです。キャッシュなど一時保持は該当しないため、今回のように「扱っていない」と判断します。

Q: CVSS基本値が境界値 7.0 ちょうどの場合はどうなりますか?

A: 図4では「7.0以上」を脆弱性レベル高と定義しています。従って 7.0 は「高」に分類されます。

A: 図4では「7.0以上」を脆弱性レベル高と定義しています。従って 7.0 は「高」に分類されます。

Q: 重要度レベル低でも直ちに対策すべきケースはありますか?

A: 図4ではリスクレベル1・2の扱いが分かれますが、後段の見直し(図9以降)のように追加情報や状況に応じて即時対応が求められる場合があります。

A: 図4ではリスクレベル1・2の扱いが分かれますが、後段の見直し(図9以降)のように追加情報や状況に応じて即時対応が求められる場合があります。

関連キーワード: CVSS, SQLインジェクション、公開Webサーバ、リスクレベル、脆弱性評価

設問1:〔脆弱性の公表と対応〕について(1)、(2)に答えよ。

(2)本文中の下線②について、記載する目的は何か。45字以内で述べよ。

模範解答

脆弱性が発見された特定のバージョンのソフトウェアが導入された機器を迅速に特定するため

解説

解答の論理構成

-

先行する失敗の経緯

- 固定資産管理台帳には「各機器に搭載されたOS、サーバソフトウェアやミドルウェアなどのソフトウェアの名称とバージョンは記載されていない」ため、Vチームはソフトウェア M バージョン Z の有無を「確認に手間取り、1週間後」にようやく報告しました。

- その結果、「社外の取引先と重要情報を共有するための公開Webサーバ」にバージョン Z が導入されていた事実を見落としました。

-

再発防止のための改善策

- Q 主任は「固定資産管理台帳を基に、機器の新たな管理台帳(以下、新台帳という)を Vチームで作成」し、本文中の下線②で「新台帳にはバージョンを含むソフトウェアの情報も記載する」と定めました。

-

目的の導出

- 重大な脆弱性は「特定のバージョン」に対して公表されることが多い。今回の例でも「ソフトウェア M のバージョン Z」にのみ SQL インジェクション脆弱性が報告されています。

- よって、台帳にバージョン情報を持たせることで、脆弱性情報が出た際に該当バージョンを搭載する機器を速やかに抽出でき、調査漏れを防げます。

-

模範解答との整合

- 上記から、②の目的は「脆弱性が発見された特定のバージョンのソフトウェアが導入された機器を迅速に特定するため」となります。

誤りやすいポイント

- 「新台帳」は機器の追加・変更を即時反映させる目的もありますが、本設問は下線②に限定されているため、手順管理だけを答えると部分点しか得られません。

- 「ソフトウェア名の記載」とだけ書いてバージョンを明示しないと、脆弱性は同一ソフトでもバージョン依存である点が抜け落ちます。

- 「導入状況を管理するため」といった漠然とした表現では、迅速な『特定』というキーワードが欠けて説得力が不足します。

FAQ

Q: 機器の構成変更を即時反映させる目的も含めて答えるべきですか?

A: 本設問は下線②の「バージョンを含むソフトウェア情報の記載」に着目しているため、構成変更手順よりも“脆弱性対応時の迅速な特定”を中心にまとめると的確です。

A: 本設問は下線②の「バージョンを含むソフトウェア情報の記載」に着目しているため、構成変更手順よりも“脆弱性対応時の迅速な特定”を中心にまとめると的確です。

Q: 「迅速に特定」と「早期対応」のどちらを主語にすべきでしょうか?

A: いずれも趣旨は同じですが、版数まで管理することで調査時間を短縮する点を明確にするため「迅速に特定するため」とまとめるのが無難です。

A: いずれも趣旨は同じですが、版数まで管理することで調査時間を短縮する点を明確にするため「迅速に特定するため」とまとめるのが無難です。

Q: バージョン情報がない場合、何が具体的に発生しますか?

A: 該当バージョンの有無を機器ごとに手作業で調査する必要が生じ、今回のように確認漏れや対応遅延のリスクが高まります。

A: 該当バージョンの有無を機器ごとに手作業で調査する必要が生じ、今回のように確認漏れや対応遅延のリスクが高まります。

関連キーワード: ソフトウェアバージョン管理、資産管理台帳、脆弱性情報、影響範囲特定、対応優先度

設問2:〔新たな脆弱性の公表と対応〕について、(1)〜(4)に答えよ。

(1)本文中の下線③について、必要な条件を解答群の中から選び、記号で答えよ。

解答群

ア:HTTPの通信がTLSで暗号化されていないこと

イ:HTTPの通信がTLSで暗号化されていること

ウ:WebサーバにY脆弱性があるbashが導入されていること

エ:WebブラウザがCookieを受け入れないように設定されていること

オ:WebブラウザがCookieを受け入れるように設定されていること

模範解答

ウ

解説

解答の論理構成

-

Y 脆弱性の対象

【問題文】では「Y 脆弱性が存在する bash では、環境変数の値が “() {” という文字列で始まる場合、関数として解釈され、実行することができる」と説明し、さらに「Y 脆弱性が悪用されると…bash が起動されて環境変数を引き継ぐ際…コマンドを実行してしまう」と述べています。したがって、攻撃成立には“Y 脆弱性が存在する bash”が必須です。 -

Web サーバでの悪用条件

同じく【問題文】には「Webサーバにおいても、③ある条件を満たす場合には、この Y 脆弱性を悪用される。」とあります。続く記述で「典型的な Webサーバでは、Webサーバ(httpd)が…環境変数として設定してから Web アプリ B を起動するので、攻撃者は、Y 脆弱性を悪用して Web サーバで任意のコードを実行することができる。」と示されており、ここでも鍵となるのは bash の脆弱性です。 -

選択肢の比較

ア・イ:通信の暗号化有無は bash の脆弱性利用とは直接関係しません。

エ・オ:Cookie の受信設定も環境変数経由のコマンド実行とは無関係です。

ウ:「WebサーバにY脆弱性があるbashが導入されていること」は、上記 1・2 で示した必須条件そのものです。

以上より、③に該当する条件は

「ウ:WebサーバにY脆弱性があるbashが導入されていること」

となります。

「ウ:WebサーバにY脆弱性があるbashが導入されていること」

となります。

誤りやすいポイント

- TLS の有無をセキュリティ全般の必須条件と誤解し、アまたはイを選ぶ。今回は通信経路ではなくサーバ内部の bash が問題です。

- Cookie の扱いを CSRF やセッション管理と混同し、エ・オを選択してしまう。Y 脆弱性は CGI が設定する環境変数を介して発現するため Cookie とは無関係です。

- 「条件が複数あるのでは」と考え、bash 以外の要素も必要と勘違いする。本文は bash の脆弱性が前提で、それ以外は一般的な CGI 動作です。

FAQ

Q: bash 以外のシェルでも同様の脆弱性はありますか?

A: 本文が扱うのは「Y 脆弱性が存在する bash」に限定されており、他のシェルへの影響は示されていません。

A: 本文が扱うのは「Y 脆弱性が存在する bash」に限定されており、他のシェルへの影響は示されていません。

Q: TLS で暗号化していれば攻撃は防げますか?

A: 暗号化は経路上の盗聴・改ざんを防ぐ手段であり、サーバ内部でのコマンド実行を防止するものではありません。よって TLS の有無は今回の条件には無関係です。

A: 暗号化は経路上の盗聴・改ざんを防ぐ手段であり、サーバ内部でのコマンド実行を防止するものではありません。よって TLS の有無は今回の条件には無関係です。

Q: Cookie 設定が攻撃に影響しないのはなぜですか?

A: 攻撃は HTTP ヘッダの一部を環境変数として CGI が受け取り、bash が誤動作することで成立します。Cookie 受信設定はヘッダ内容の一部ですが、環境変数化されるか否かに直結せず、本脆弱性の本質ではありません。

A: 攻撃は HTTP ヘッダの一部を環境変数として CGI が受け取り、bash が誤動作することで成立します。Cookie 受信設定はヘッダ内容の一部ですが、環境変数化されるか否かに直結せず、本脆弱性の本質ではありません。

関連キーワード: 環境変数、CGI, CVSS, コマンドインジェクション、TLS

設問2:〔新たな脆弱性の公表と対応〕について、(1)〜(4)に答えよ。

(2)図7について、Webサーバ(httpd)に対してY脆弱性を悪用され、図6の例と同様にcatコマンドが実行されたとき、どのような権限で、catコマンドが実行されるか。解答群の中から選び、記号で答えよ。

解答群

ア:bashの所有者の権限

イ:catコマンドの所有者の権限

ウ:WebアプリBの実行時の権限

エ:Webブラウザの実行時の権限

模範解答

ウ

解説

解答の論理構成

-

【問題文】では

“典型的な Webサーバでは、Webサーバ(httpd)がaヘッダの④フィールド値を環境変数として設定してから Web アプリ B を起動するので、攻撃者は、Y 脆弱性を悪用してWebサーバで任意のコードを実行することができる。例えば、図6の例と同様の場合であれば、catコマンドが実行され、このとき、catコマンドの実行時の権限によっては、攻撃者にどのようなファイルでも参照されてしまう。”

と記述されています。

ここで強調されているのは「Web アプリ B を起動する」プロセスに紐付く権限です。 -

CGI 方式では、httpd が CGI プログラム(ここでは Web アプリ B)を子プロセスとして起動し、その CGI 内部で bash が呼び出されます。bash は CGI プロセスの下位プロセスとなり、さらに cat も同一系列の子プロセスとして生成されます。

-

UNIX/Linux の権限モデルでは、子プロセスは親プロセスの実行ユーザ ID を継承します。従って

Web アプリ B → bash → cat

の順で起動された場合、最終的に cat が得る権限は「Web アプリ B の実行時の権限」と同一になります。 -

以上より、解答群の中では

“ウ:WebアプリBの実行時の権限”

が正しいと判断できます。

誤りやすいポイント

- bash や cat の“所有者”と“実行権限”を混同する。所有者はファイル属性であり、実行時の権限はプロセスの実ユーザ/実効ユーザで決まります。

- httpd の権限と CGI(Web アプリ B)の権限を常に同一と決めつけること。多くの場合は同じですが、suexec など個別設定がある環境も存在します。本問は“Web アプリ B を起動する”と明示しているため、CGI の権限で考える必要があります。

- Web ブラウザ側で実行される JavaScript とサーバ側で実行される OS コマンドを混同し、ブラウザの権限と誤認するケース。

FAQ

Q: httpd のユーザと CGI のユーザが違う場合でも答えは変わりますか?

A: CGI(Web アプリ B)が実際に動くユーザが httpd と異なっていても、cat は CGI の子プロセスになるため、CGI のユーザ権限で実行されます。したがって答えは変わりません。

A: CGI(Web アプリ B)が実際に動くユーザが httpd と異なっていても、cat は CGI の子プロセスになるため、CGI のユーザ権限で実行されます。したがって答えは変わりません。

Q: cat コマンド自体に setuid ビットが立っている場合はどうなりますか?

A: 一般的なディストリビューションでは cat に setuid はありません。本試験問題もそれを前提としています。もし setuid が立っていればその所有者権限になりますが、本問の想定外です。

A: 一般的なディストリビューションでは cat に setuid はありません。本試験問題もそれを前提としています。もし setuid が立っていればその所有者権限になりますが、本問の想定外です。

Q: bash を呼ばずに別シェルを使えば安全ですか?

A: 問題となっている Y 脆弱性は bash 固有の挙動です。他シェルを使用すれば当該脆弱性の影響は受けませんが、別の脆弱性が存在しないか確認する必要があります。

A: 問題となっている Y 脆弱性は bash 固有の挙動です。他シェルを使用すれば当該脆弱性の影響は受けませんが、別の脆弱性が存在しないか確認する必要があります。

関連キーワード: CGI, 環境変数、プロセス権限、任意コード実行、サーバ侵害

設問2:〔新たな脆弱性の公表と対応〕について、(1)〜(4)に答えよ。

(3)本文中のaに入れる適切な字句を、10字以内で答えよ。

模範解答

a:HTTPリクエスト

解説

解答の論理構成

-

本文の該当箇所

“典型的な Webサーバでは、Webサーバ(httpd)がaヘッダの④フィールド値を環境変数として設定してから Web アプリ B を起動する…”

― ここで “aヘッダ” とは「どのヘッダか」を尋ねています。 -

CGI の基本動作を確認

CGI では Web サーバが受信した“HTTP リクエストヘッダ”内の各フィールドを、HTTP_ で始まる環境変数へ変換してスクリプトに引き渡します。

例)User-Agent: → HTTP_USER_AGENT など。 -

文脈との対応付け

・bash で問題となるのは、リクエスト側が細工したヘッダ値が環境変数に入る点。

・従って Web サーバが環境変数を作る元は「HTTPリクエストヘッダ」であることが必然です。 -

以上より、a に入る語は “HTTPリクエスト” となります。

誤りやすいポイント

- 「レスポンスヘッダ」と取り違える

CGI が参照するのはサーバ受信側のヘッダであり、レスポンスヘッダではありません。 - 「特定のヘッダ名(User-Agent など)」と勘違い

問題は “どのヘッダのフィールド値も環境変数になり得る” 仕組みを指しているため、個別名ではなく総称が求められています。 - 「HTTPメッセージ全体」と広く捉え過ぎる

CGI が環境変数化するのは ヘッダ部 のみで、ボディ部は対象外です。

FAQ

Q: なぜレスポンスではなくリクエストが環境変数になるのですか?

A: CGI ではサーバが“クライアントから受け取った情報”をスクリプトへ渡し、プログラムの振る舞いを決める設計だからです。レスポンスヘッダはクライアントに返すものであり、スクリプト実行前には存在しません。

A: CGI ではサーバが“クライアントから受け取った情報”をスクリプトへ渡し、プログラムの振る舞いを決める設計だからです。レスポンスヘッダはクライアントに返すものであり、スクリプト実行前には存在しません。

Q: 具体的にどのようなヘッダが環境変数に変換されますか?

A: Host、User-Agent、Accept-Language、Referer など標準ヘッダのほか、カスタムヘッダも HTTP_ を先頭に付けて同様に変換されます。

A: Host、User-Agent、Accept-Language、Referer など標準ヘッダのほか、カスタムヘッダも HTTP_ を先頭に付けて同様に変換されます。

Q: bash の Y 脆弱性は、全ての CGI で危険ですか?

A: bash を呼び出す CGI(シェルスクリプトや bash を内部で使用するプログラム)で、かつ攻撃者が操作可能なヘッダが環境変数になる場合に危険です。

A: bash を呼び出す CGI(シェルスクリプトや bash を内部で使用するプログラム)で、かつ攻撃者が操作可能なヘッダが環境変数になる場合に危険です。

関連キーワード: CGI, 環境変数、HTTPヘッダ、bash, SQLインジェクション

設問2:〔新たな脆弱性の公表と対応〕について、(1)〜(4)に答えよ。

(4)本文中の下線④について、図7中のWebサーバ(httpd)に対してY脆弱性を悪用された場合、ファイル/etc/passwdを不正に参照されるときにフィールド値として指定される文字列を答えよ。ここで、catコマンドはディレクトリ/usr/bin下にあるものとする。

模範解答

() { echo test; }; /usr/bin/cat /etc/passwd

解説

解答の論理構成

- 【問題文】には

「典型的な Webサーバでは、Webサーバ(httpd)がaヘッダの④フィールド値を環境変数として設定してから Web アプリ B を起動する」とあります。つまり、攻撃者は HTTP ヘッダの“フィールド値”に bash が解釈する文字列を埋め込めばよいと分かります。 - bash が誤ってコマンドを実行してしまう条件は、同じく【問題文】の

「区切り文字“;”の後に書かれたコマンドを実行してしまう」

で示されています。 - その具体例として図6に

「export TEST2='() { echo test; }; /usr/bin/cat /etc/passwd'」

「bash」

と示されており、() { echo test; }; /usr/bin/cat /etc/passwd が環境変数の値(=ヘッダのフィールド値に相当)であることが明示されています。 - さらに本文は「catコマンドが実行されてしまい、ファイル /etc/passwd が表示される」と説明しており、目的の不正参照ファイルも /etc/passwd であることが確定します。

- 以上から、④に入るフィールド値 ―― すなわち HTTP ヘッダに入れる攻撃文字列 ―― は

「() { echo test; }; /usr/bin/cat /etc/passwd」

であると論理的に導けます。

誤りやすいポイント

- /usr/bin/cat を /bin/cat や単に cat と書き換えてしまう

(【問題文】は「cat コマンドはディレクトリ/usr/bin下にある」と指定)。 - 先頭の () 直後の半角空白を落として (){ としてしまう。bash は空白を含めて関数定義と認識するため、省略すると動作しません。

- echo test の直後に必要な区切り文字 “;” を入れ忘れる。

区切りがないと後続コマンド /usr/bin/cat /etc/passwd が実行されません。 - ヘッダ名(User-Agent など)を書く設問ではないのに、ヘッダ名まで答えてしまう。

FAQ

Q: 文字列の前後にシングルクォートやダブルクォートは必要ですか?

A: 設問は「フィールド値として指定される文字列」を問うているので、シェルで export するときの引用符は不要です。問題文の図6でも値そのものが問われています。

A: 設問は「フィールド値として指定される文字列」を問うているので、シェルで export するときの引用符は不要です。問題文の図6でも値そのものが問われています。

Q: 「echo test」の部分は削っても良いですか?

A: いいえ。bash に「関数定義だ」と誤認させるために () { echo test; } 全体が必要です。このパターンが Y 脆弱性を起動させるトリガになります。

A: いいえ。bash に「関数定義だ」と誤認させるために () { echo test; } 全体が必要です。このパターンが Y 脆弱性を起動させるトリガになります。

Q: /etc/passwd 以外のファイルでも成立しますか?

A: 成立します。攻撃者は任意のコマンドを置けるため、機密ファイルの読み取り・改ざん・外部送信などさまざまな悪用が可能です。本問では例として /etc/passwd が示されています。

A: 成立します。攻撃者は任意のコマンドを置けるため、機密ファイルの読み取り・改ざん・外部送信などさまざまな悪用が可能です。本問では例として /etc/passwd が示されています。

関連キーワード: HTTPヘッダ、CGI, bash脆弱性、環境変数、コマンドインジェクション

設問3:〔WAFによる脆弱性対策〕について、(1)〜(4)に答えよ。

(1)本文中のbに入れるWAFの攻撃検知手法を、15字以内で答えよ。

模範解答

b:パターンマッチング

解説

解答の論理構成

- 問題文の確認

本文には「シグネチャによるbという手法で攻撃を検知できる Web アプリケーションファイアウォール(WAF)」とあります。 - “シグネチャによる”が示す検知方式

セキュリティ分野でシグネチャを用いる代表的な検知方法は、通信内容を既知の攻撃パターンと突き合わせる「パターンマッチング」です。 - 空欄に当てはまる語の決定

したがって、b に入るのは「パターンマッチング」となります。

誤りやすいポイント

- 「アノマリ検知」と誤答する

シグネチャを用いる、と明示されているため異常検知ではなくパターン照合方式です。 - 「ブラックリスト方式」と書く

ブラックリストもシグネチャ型に含まれますが、一般的な用語としてはパターンマッチングが適切です。 - 「コンテンツフィルタリング」と混同する

WAF の文脈では攻撃パターンを照合する手法が中心であり、フィルタリングは結果として行われる処理にすぎません。

FAQ

Q: シグネチャ型とパターンマッチング型は同じものですか?

A: はい。シグネチャ(攻撃の特徴列)と通信内容を照合し、一致すればブロックする手法をパターンマッチングと呼びます。

A: はい。シグネチャ(攻撃の特徴列)と通信内容を照合し、一致すればブロックする手法をパターンマッチングと呼びます。

Q: WAF のパターンマッチングはどの層をチェックしますか?

A: 一般に HTTP ヘッダ、URL、クエリ文字列、Cookie、POST データなど、アプリケーション層の内容を細かく解析し、シグネチャと照合します。

A: 一般に HTTP ヘッダ、URL、クエリ文字列、Cookie、POST データなど、アプリケーション層の内容を細かく解析し、シグネチャと照合します。

Q: パターンマッチング方式の欠点は?

A: 未知の攻撃(ゼロデイ)のシグネチャが未整備な場合には検知が困難になる点です。

A: 未知の攻撃(ゼロデイ)のシグネチャが未整備な場合には検知が困難になる点です。

関連キーワード: シグネチャ、パターンマッチング、WAF, IDS

設問3:〔WAFによる脆弱性対策〕について、(1)〜(4)に答えよ。

(2)本文中の下線⑤について、期間が短い理由を検証作業の観点から40字以内で述べよ。

模範解答

WAFの場合、検証作業の試験項目がパッチ適用のときよりも少なくて済むから

解説

解答の論理構成

- 【問題文】には

「WAF による対応は、サーバへのパッチ適用に比べて、⑤対策を実施するまでの期間が短いといわれており」とあります。 - サーバへパッチを適用する場合、OS・ミドルウェア・業務アプリケーションまで動作影響が及ぶため、動作検証の試験項目が多岐にわたります。

- 一方、WAFはネットワーク境界で不正パターンを遮断する“フィルタ設定”が主体なので、変更対象が限定され、検証範囲も「通信を遮断し過ぎないか/通過させるべき通信を阻害しないか」といったポイントに絞られます。

- つまり「検証作業における試験項目の数」がパッチ適用時より大幅に少ないため、対策完了までの期間が短縮されると論理付けられます。

誤りやすいポイント

- 「WAFは設定変更だけなので検証不要」と思い込み、最小限の通信確認さえ怠る。

- パッチ適用とWAF導入を“どちらか一方だけで良い”と誤解し、恒久対策としてのパッチを忘れる。

- WAF導入=即時安全と考え、シグネチャ更新や例外設定の継続運用を軽視する。

FAQ

Q: WAF設定後に最低限確認すべき項目は何ですか?

A: 正常系(業務システムへの通常アクセスが通るか)と異常系(脆弱性攻撃パターンが遮断されるか)の双方をテストします。

A: 正常系(業務システムへの通常アクセスが通るか)と異常系(脆弱性攻撃パターンが遮断されるか)の双方をテストします。

Q: パッチ適用とWAF導入、どちらを優先すべきですか?

A: 緊急度が高い場合はWAFで被害を抑えつつ、恒久対策としてパッチ適用を計画する“多層防御”が推奨されます。

A: 緊急度が高い場合はWAFで被害を抑えつつ、恒久対策としてパッチ適用を計画する“多層防御”が推奨されます。

Q: WAF導入で試験項目が少なくなるのはなぜ?

A: WAFはネットワーク層で完結する変更なので、OSやアプリ本体の動作に及ぼす影響が限定的だからです。

A: WAFはネットワーク層で完結する変更なので、OSやアプリ本体の動作に及ぼす影響が限定的だからです。

関連キーワード: WAF, パッチ適用、検証作業、シグネチャ、多層防御

設問3:〔WAFによる脆弱性対策〕について、(1)〜(4)に答えよ。

(3)表1中のc、dに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:bash

イ:CNAME

ウ:DNS

エ:HINFO

オ:MX

カ:公開Web

キ:社内Web

ク:メール

模範解答

c:ウ

d:イ

解説

解答の論理構成

- 【問題文】には

“図2中の機器のうち、c サーバにおいて、サービス事業者の指示どおりに…設定する。”

とあります。ここで設定変更を行う機器はドメイン名解決に関するサーバであるため、c は “DNSサーバ” を指します。解答群で “DNS” に該当する記号は「ウ」です。 - さらに

“・d レコードにおいて、公開 Web サーバの別名としてサービス事業者に指定された FQDN を記述する。”

と記載されています。公開 Web サーバの “別名” を登録するレコードは DNS における “CNAME レコード” です。解答群で “CNAME” に該当する記号は「イ」です。 - 以上より

・c = ウ:DNS

・d = イ:CNAME

が妥当となります。

誤りやすいポイント

- “別名” という語から “MX”(メール交換)や “HINFO”(ホスト情報)を選んでしまう。これらはメール配送やホスト属性を示すレコードであり、別名設定には使いません。

- 設定先を “公開Webサーバ” と誤解する。DNS で名前解決を WAF へ向けるため、変更するのは DNS サーバ側です。

- クラウド WAF=クラウドサービスだから DNS は不要、と思い込んでしまう。実際には FQDN を WAF 側へ向けるために DNS レコード変更が必須です。

FAQ

Q: A レコードではなく CNAME レコードを使うのはなぜですか?

A: WAF 事業者が指定するホスト名(FQDN)に別名で転送させることで、IP アドレスが変わっても CNAME 先の名前解決に追従できるためです。

A: WAF 事業者が指定するホスト名(FQDN)に別名で転送させることで、IP アドレスが変わっても CNAME 先の名前解決に追従できるためです。

Q: DNS サーバが社内にない場合はどうなりますか?

A: 外部 DNS ホスティングサービスを利用している場合でも、同様に CNAME レコードを追加して WAF 事業者の指示どおりに設定します。

A: 外部 DNS ホスティングサービスを利用している場合でも、同様に CNAME レコードを追加して WAF 事業者の指示どおりに設定します。

Q: CNAME を設定するとメールの送受信に影響しますか?

A: いいえ。CNAME は対象ホスト名だけに作用し、メール配送を制御する MX レコードには影響しません。

A: いいえ。CNAME は対象ホスト名だけに作用し、メール配送を制御する MX レコードには影響しません。

関連キーワード: DNS, CNAMEレコード、クラウドWAF, FQDN, ネームサーバ

設問3:〔WAFによる脆弱性対策〕について、(1)〜(4)に答えよ。

(4)本文中の下線⑥について、Q主任がオンプレミス型ではなくクラウド型を選ぶ根拠となったクラウド型の利点を、50字以内で述べよ。

模範解答

通信量の上限の切替えでWAFの能力変更が随時可能、かつ作業工数やコストの観点から無駄がない。

解説

解答の論理構成

- 目的の整理

β製品本部の公開 Web サーバは「購入希望者からのアクセスが通常時の 100 倍程度まで一時的に増大」すると記述されています。突発的なトラフィック増を想定した容量確保が必須です。 - オンプレミス型(案1)の制約

表1には「通信量の上限は、導入機器の性能によって制限される。」とあり、ピークに合わせた高性能機器を購入しなければならず、平常時はリソースが遊ぶ可能性があります。 - クラウド型(案2)の柔軟性

同じく表1に「通信量の上限は、サービス利用契約を随時変更し、切り替えることができる。」と明示されています。必要なときだけ上限を引き上げられるため、ピーク対策とコスト最適化を両立できます。 - 結論

一時的な大規模アクセスに合わせて「通信量の上限」を柔軟に変更できる点が、クラウド型を選択する決定的な利点となり、設問の解答になります。

誤りやすいポイント

- 「導入まで 1 週間」といった実装期間を主理由に挙げてしまう。設問はクラウド型そのものの利点を問うており、期間の短さだけでは不十分です。

- 「設定・ログ解析をサービス事業者が実施する」点に着目し過ぎ、運用負荷軽減を主軸にしてしまう。通信量の変動対応が核心です。

- オンプレミス型でも回線契約を変えれば増強可能と誤解する。実際には機器性能が上限であり、容易ではありません。

FAQ

Q: オンプレミス型で機器を冗長構成にすれば同じ効果が得られませんか?

A: 冗長構成は可用性向上が主目的で、性能上限は機器の合計性能で頭打ちです。クラウド型のように契約変更だけで即時に上限を伸ばす柔軟性は得にくいです。

A: 冗長構成は可用性向上が主目的で、性能上限は機器の合計性能で頭打ちです。クラウド型のように契約変更だけで即時に上限を伸ばす柔軟性は得にくいです。

Q: クラウド型は遅延が増えるのでは?

A: 経路が遠回りになるケースはありますが、CDN 技術や高速基盤が組み合わさることが多く、実運用で大きな遅延は発生しにくいとされています。

A: 経路が遠回りになるケースはありますが、CDN 技術や高速基盤が組み合わさることが多く、実運用で大きな遅延は発生しにくいとされています。

Q: トラフィックの急増が無いシステムでもクラウド型を選ぶ価値はありますか?

A: あります。契約規模に応じた従量課金や運用委託など、コストおよび人的リソース面での利点が得られます。

A: あります。契約規模に応じた従量課金や運用委託など、コストおよび人的リソース面での利点が得られます。

関連キーワード: WAF, トラフィック急増、スケーラビリティ、クラウドサービス、コスト最適化

設問4:〔Y脆弱性への追加対応〕について、(1)〜(3)に答えよ。

(1)本文中のfに入れる適切な字句を、20字以内で答えよ。

模範解答

f:社内WebサーバのURL

解説

解答の論理構成

- 条件1の記述

【問題文】には「条件1 攻撃者がfを知ることができ、その情報を図8の(2)の攻撃コードに組み込むことができること」とあります。 - 攻撃コードの目的

図8のフローでは、(2) でダウンロードされた攻撃コードが (3) で「社内Webサーバ」に対してクロスオリジンの HTTP リクエストを発行します。すなわち、攻撃コードは社内Webサーバへ到達するための宛先を含んでいなければなりません。 - 攻撃者が知るべき情報

社内Webサーバへアクセスするためには、その「場所」を示す識別子が必要です。Web ブラウザが HTTP リクエストを出す際に使うのは URL であり、これを知らなければ (3) のリクエストは成立しません。 - 結論

以上から f には「社内WebサーバのURL」が入るのが妥当です。

誤りやすいポイント

- 「IPアドレス」や「ホスト名」だけと誤答するケースが多いですが、攻撃コードが Web ブラウザ経由で実行されるため、完全なアクセス先を示す URL が必要です。

- 「プロキシサーバの情報」と混同しやすい点に注意してください。条件1は社内Webサーバへのリクエスト生成に必要な情報を指しています。

FAQ

Q: IP アドレスでも攻撃は可能ではないですか?

A: 可能ですが、フロー上は Web ブラウザが HTTP リクエストを生成できる形式である必要があります。一般的に内部サイトを指し示す手段として URL を示すのが適切です。

A: 可能ですが、フロー上は Web ブラウザが HTTP リクエストを生成できる形式である必要があります。一般的に内部サイトを指し示す手段として URL を示すのが適切です。

Q: URL にプロトコル(http/https)は含まれますか?

A: 通常は含めて表記します。攻撃コードが正しくリクエストを発行できるよう、プロトコル・ホスト名・パスを含む完全な URL を想定します。

A: 通常は含めて表記します。攻撃コードが正しくリクエストを発行できるよう、プロトコル・ホスト名・パスを含む完全な URL を想定します。

Q: プロキシ設定が分からなくても攻撃は成功しますか?

A: プロキシが必須環境の場合、攻撃者がプロキシ情報を得られなければ別の経路を探す必要があります。条件1で要求されているのは社内Webサーバの URL だけです。

A: プロキシが必須環境の場合、攻撃者がプロキシ情報を得られなければ別の経路を探す必要があります。条件1で要求されているのは社内Webサーバの URL だけです。

関連キーワード: クロスサイトスクリプティング、Same-Originポリシ、URL, CGI, 環境変数

設問4:〔Y脆弱性への追加対応〕について、(1)〜(3)に答えよ。

(2)図8中及び本文中のe、g及びhに入れる適切な字句を解答群の中から選び、記号で答えよ。

解答群

ア:Access-Control-Allow-Origin

イ:Canvas

ウ:HSTS

エ:X-Forwarded-For

オ:XML Http Request(XHR)

カ:情報セキュリティ

ク:プライベートブラウジング

キ:同一生成元

模範解答

e:オ

g:ア

h:キ

解説

解答の論理構成

-

空欄e

- 原文引用

「A社内のWebブラウザが攻撃者のサイトにアクセスしてしまうと、eを使った攻撃コードがダウンロードされ、実行される。」 - 攻撃コードがブラウザ内で動作し、社内に対して「クロスオリジンリクエスト」を発生させるためには JavaScript から HTTP 通信を行える API が必要です。代表的なのが「XMLHttpRequest」(略称 XHR) です。

- 解答群で該当するのは「オ:XML Http Request(XHR)」。

- よって、e=「オ」。

- 原文引用

-

空欄g

- 原文引用

「条件3 図8の(4)のHTTPレスポンスにヘッダとしてgが付加されていること」 - 続く説明で「条件3が成立していない場合…攻撃コードが社内WebサーバからのHTTPレスポンスを読み取ることはできない。しかし、条件3が成立している場合、攻撃コードが社内WebサーバからのHTTPレスポンスを読み取ることができ…」とあります。

- ブラウザが他オリジンからのレスポンスを読み取れるようにする HTTP ヘッダは「Access-Control-Allow-Origin」です。

- 解答群の「ア:Access-Control-Allow-Origin」が一致。

- よって、g=「ア」。

- 原文引用

-

空欄h

- 原文引用

「現在A社で利用を許可しているWebブラウザでは、hポリシによって、攻撃コードが社内WebサーバからのHTTPレスポンスを読み取ることはできない。」 - 他オリジンのリソースを読み取れないように制限するブラウザの根本原則は「同一生成元ポリシ (Same-Origin Policy)」。

- 解答群では「キ:同一生成元」。

- よって、h=「キ」。

- 原文引用

以上より

e:オ

g:ア

h:キ

e:オ

g:ア

h:キ

誤りやすいポイント

- 「X-Forwarded-For」を選ぶ誤答

HTTPヘッダではありますが、クライアント IP 情報を伝えるもので CORS とは無関係です。 - 「HSTS」を選ぶ誤答

HTTPS を強制する仕組みであり、クロスオリジン制御には関与しません。 - ポリシ名を「プライベートブラウジング」と誤解

ブラウザの閲覧履歴を残さない機能であり、同一生成元ポリシとは別概念です。

FAQ

Q: 「Access-Control-Allow-Origin」を付与すると安全になるのですか?

A: 任意のオリジンを許可すると同一生成元ポリシが緩和されるため、意図しない情報漏えいのリスクが高まります。必要最小限のオリジンだけを指定することが重要です。

A: 任意のオリジンを許可すると同一生成元ポリシが緩和されるため、意図しない情報漏えいのリスクが高まります。必要最小限のオリジンだけを指定することが重要です。

Q: XHR 以外にクロスオリジン通信へ悪用される API はありますか?

A: fetch、WebSocket、![]() タグによる GET など複数あり、同一生成元ポリシの例外や CORS 設定に注意が必要です。

タグによる GET など複数あり、同一生成元ポリシの例外や CORS 設定に注意が必要です。

A: fetch、WebSocket、

Q: 同一生成元ポリシを完全に無効化する設定は存在しますか?

A: 通常のブラウザではユーザや開発者が明示的にフラグを立てない限り無効化できません。企業利用ではグループポリシー等で安易に変更できないよう管理するのが一般的です。

A: 通常のブラウザではユーザや開発者が明示的にフラグを立てない限り無効化できません。企業利用ではグループポリシー等で安易に変更できないよう管理するのが一般的です。

関連キーワード: CORS, Same-Origin Policy, XHR, HTTPレスポンスヘッダ、クロスオリジン

設問4:〔Y脆弱性への追加対応〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑦について、どのような機能がこれに該当するか。30字以内で具体的に述べよ。

模範解答

プロキシサーバを通じて攻撃者のサイトと通信する機能

解説

解答の論理構成

-

【問題文】では、社内Webサーバが bash の「Y 脆弱性」を介して任意の OS コマンドを実行される危険を説明しています。

引用: 「F氏は、攻撃者がA社のプロキシサーバを利用するために必要な情報を知ることができた場合には、…社内Webサーバの情報が攻撃者のサイトに送信されるおそれがあると指摘した。」

ここでポイントになるのは “プロキシサーバを利用” という指摘です。 -

A社内部から外部インターネットへは、【問題文】で「社内サーバセグメントと各PCセグメント上の機器からは、プロキシサーバを経由したインターネット上のWebサイトへのアクセスが許可」されており、直接アクセスはFWにより遮断されています。

従って攻撃者が情報を外部へ送信するには、プロキシ経由で通信できる仕組みを OS コマンドで呼び出す必要があります。 -

F氏が示した条件は「⑦どのような機能をもつOSコマンド」があれば実現可能か、です。

つまり“プロキシサーバ経由で外部サイトと通信できる”機能を持つコマンドを bash から実行できれば、FW を迂回して (4)(5) とは別手法で情報流出が成立します。 -

したがって解答は「プロキシサーバを通じて攻撃者のサイトと通信する機能」となります。

誤りやすいポイント

- 「外部と通信できるだけ」でなく「プロキシサーバを通じて」通信できる点を見落としがちです。FW の遮断条件があるため、直接通信機能では要件を満たしません。

- “curl” や “wget” など具体的なコマンド名を挙げたくなりますが、設問は「どのような機能」を問うています。具体名を書いてしまうと採点対象外になる可能性があります。

- bash から別プロセスを起動できる機能(例:シェル実行)と混同し、「外部コマンドを実行できる機能」とだけ答えると、プロキシ経由という核心が欠け失点します。

FAQ

Q: OS コマンドに必ず HTTP 通信機能が必要ですか?

A: はい。FW で直接の外向き通信が遮断されているため、HTTP をプロキシ経由で行える機能が前提になります。

A: はい。FW で直接の外向き通信が遮断されているため、HTTP をプロキシ経由で行える機能が前提になります。

Q: FTP や SMTP でも同じ危険はありますか?

A: A社の通信制御ポリシが HTTP/HTTPS に限定されているため、設問の文脈では HTTP のプロキシ対応コマンドが主なリスクとして想定されています。

A: A社の通信制御ポリシが HTTP/HTTPS に限定されているため、設問の文脈では HTTP のプロキシ対応コマンドが主なリスクとして想定されています。

Q: “プロキシサーバ” の認証情報が無い場合は安全ですか?

A: 認証がある場合でも、bash から認証付きリクエストを発行できるコマンドが使われれば危険です。認証情報の漏えい対策も必要です。

A: 認証がある場合でも、bash から認証付きリクエストを発行できるコマンドが使われれば危険です。認証情報の漏えい対策も必要です。

関連キーワード: プロキシ経由通信、bash脆弱性、任意コマンド実行、情報流出対策、HTTPリクエスト

設問5:〔脆弱性対策基準の見直し〕について、(1)〜(3)に答えよ。

(1)図10中のiに入れる適切な字句を答えよ。

模範解答

i:中

解説

解答の論理構成

-

図10の表1では、3段階の分類を次のように示しています。│ 社外からアクセスできる │ 重要度レベル高 │ 重要度レベルi │ │ 社外からアクセスできない│ 重要度レベル中 │ 重要度レベル低 │ここで、外部公開かどうかと重要情報の有無でリスクを細分化する狙いが読み取れます。

-

同じ表の下段を見ると、│ 社外からアクセスできない│ 重要度レベル中 │ 重要度レベル低 │とあり、内部限定でも重要情報を扱う場合は“中”、扱わなければ“低”と定義されています。

-

外部公開で重要情報を扱う場合は既に“高”が割り当てられています。したがって、 「社外からアクセスできる」がリスク要因となり、しかし「重要情報を扱っていない」ため“高”よりは一段低いカテゴリが必要です。

-

内部限定かつ重要情報あり=“中”という基準とバランスを取ると、 外部公開かつ重要情報なしの場合は“中”が妥当であると導けます。

-

以上より、i に入る語は中が適切です。

誤りやすいポイント

- 「外部公開=常に高」と早合点しやすい

“重要情報を扱わない”条件を見落とすと誤答になります。 - 旧基準(図4)の2段階分類をそのまま当てはめてしまう

図10では3段階に拡張されている点に注意が必要です。 - “社外からアクセスできない+重要情報あり”の“中”と混同しがち

どちらも“中”ですが、理由が異なる点を整理しましょう。

FAQ

Q: 外部公開だが閲覧のみの静的サイトも“中”ですか?

A: はい。「社外からアクセスできる」かつ「重要情報を扱っていない」ため“中”になります。

A: はい。「社外からアクセスできる」かつ「重要情報を扱っていない」ため“中”になります。

Q: “高”“中”“低”の境目は固定ですか?

A: 企業方針により変わります。本問では図10の定義に従いますが、実務では追加要素(可用性など)を加えることもあります。

A: 企業方針により変わります。本問では図10の定義に従いますが、実務では追加要素(可用性など)を加えることもあります。

Q: “中”に分類された機器は必ず直ちにパッチ適用が必要ですか?

A: いいえ。リスクレベル表との組み合わせで最終的な緊急度が決まります。リスクレベル2の場合は「次回保守時」が基本です。

A: いいえ。リスクレベル表との組み合わせで最終的な緊急度が決まります。リスクレベル2の場合は「次回保守時」が基本です。

関連キーワード: CVSS, リスク評価、アクセス制御、パッチ管理

設問5:〔脆弱性対策基準の見直し〕について、(1)〜(3)に答えよ。

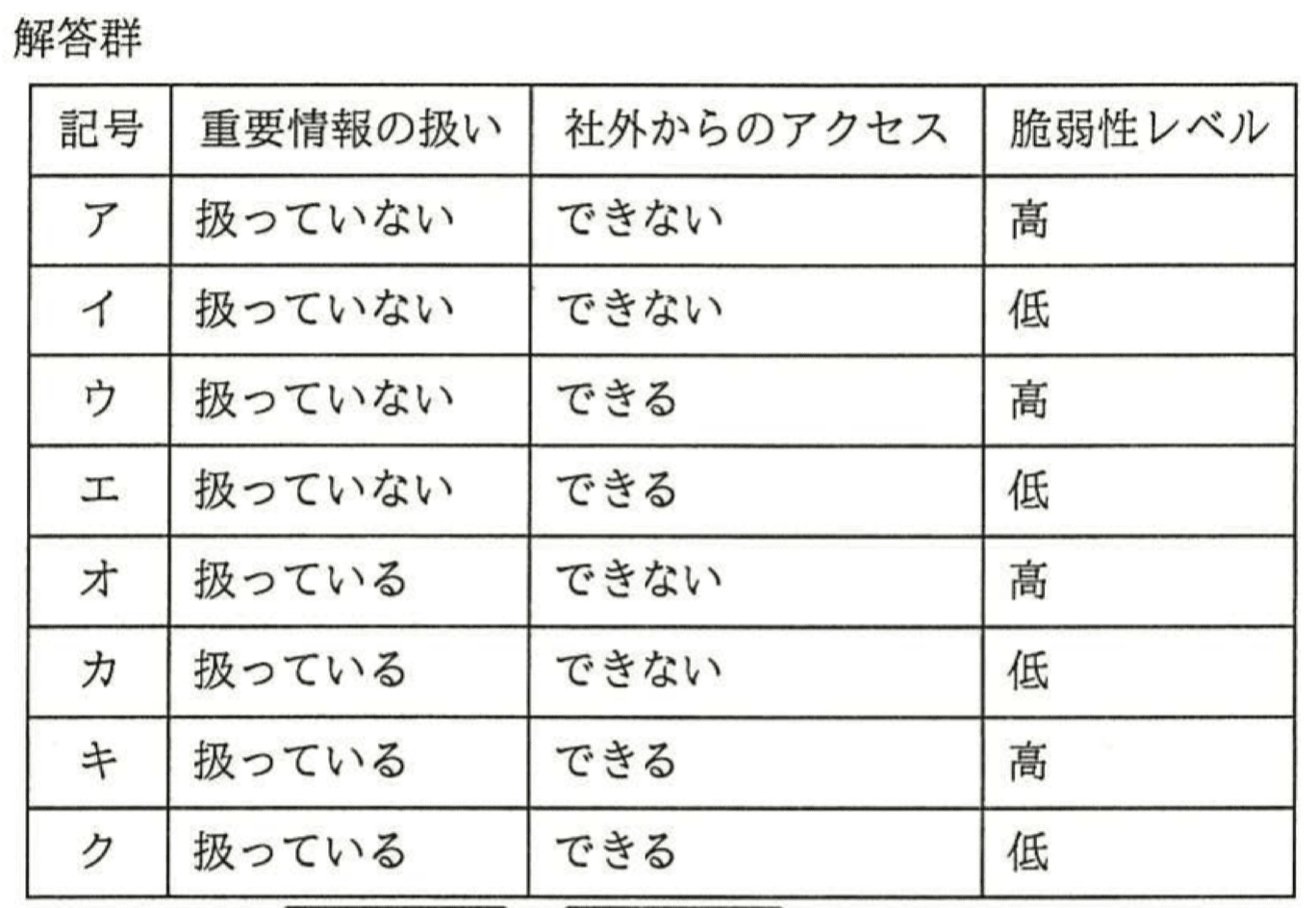

(2)本文中の下線⑧について図9の案ではリスクレベルの評価を行わなければならないが、図10では行わなくて済むのはどのような場合か。解答群の中から全て選び、記号で答えよ。

模範解答

ア、ク

解説

解答の論理構成

-

図9では下線⑧のとおり、 “・リスクレベル2の場合は、次回のシステム保守時に脆弱性対策を実施する。

ただし、Vチームが機器ごとに緊急度を評価し、…直ちに脆弱性対策を実施する。”

と規定されており、リスクレベル2に該当する全組合せで Vチームの追加評価が必須です。 -

図4と図9のリスクレベル2の組合せは次の2つです。

・「重要度レベル高 × 脆弱性レベル低」

・「重要度レベル低 × 脆弱性レベル高」 -

図10では重要度レベルが“高・中・低”の3段階に再定義され、リスク判定表(表2)が次のように改められました。

“脆弱性レベル高 × 重要度レベル中 → リスクレベル2又は3(注1)”

以外のリスクレベル2は、注記が付かず Vチーム評価の対象外です。 -

よって、図10でリスクレベル2になるが注記が無く評価が不要になるのは、 (ア)「重要度レベル低 × 脆弱性レベル高」

(ク)「重要度レベル高 × 脆弱性レベル低」

に対応する条件だけです。 -

重要度レベルの新定義(図10 表1)に当てはめると、 ・“扱っていない/できない” ⇒ 重要度レベル低

・“扱っている/できる” ⇒ 重要度レベル高

となるため、解答群で該当するのは「ア」と「ク」です。

誤りやすいポイント

- 図10の“評価が必要”なのは「重要度レベル中 × 脆弱性レベル高」のみ。表2の注記を見落とすと全リスクレベル2で評価が必要と誤解しやすいです。

- 重要度レベルの再定義により、社外公開か否かと重要情報の有無の組合せが3段階になっています。旧2段階表のまま判断すると選択肢を取り違えます。

- 「ア」「ク」以外の選択肢は、いずれも図10で注記付き(中×高)またはリスクレベル3・1となり、条件が合致しません。

FAQ

Q: なぜ「中 × 高」だけ追加評価が残るのですか?

A: 社外非公開だが重要情報を扱う機器は攻撃面が限定的でも被害時の影響が大きいため、ケースバイケースで即時対応が必要かを判断する趣旨です。

A: 社外非公開だが重要情報を扱う機器は攻撃面が限定的でも被害時の影響が大きいため、ケースバイケースで即時対応が必要かを判断する趣旨です。

Q: 図10で重要度が“高”になる条件は?

A: “社外からアクセスできる”かつ“重要情報を扱っている”機器です(図10 表1)。

A: “社外からアクセスできる”かつ“重要情報を扱っている”機器です(図10 表1)。

Q: リスクレベル1でも対策が不要という意味ですか?

A: 図4・図9・図10いずれも「今後の追加情報に注意して経過を見守る」としており、現時点ではパッチ適用などの作業は行わず情報収集を継続する扱いです。

A: 図4・図9・図10いずれも「今後の追加情報に注意して経過を見守る」としており、現時点ではパッチ適用などの作業は行わず情報収集を継続する扱いです。

関連キーワード: CVSS, リスクアセスメント、脆弱性管理、アクセス制御、WAF

設問5:〔脆弱性対策基準の見直し〕について、(1)〜(3)に答えよ。

(3)図10中のj、kに入れる適切な字句をそれぞれ15字以内で答えよ(jとkは順不同)。

模範解答

j:重要情報が漏えいする

k:社外から侵入される

解説

解答の論理構成

-

ブランクが現れる位置

図10の注1には

“Vチームが機器ごとにリスクを評価し、その結果、jというリスク又はkというリスクが高いと判断された場合は、リスクレベル3とする。”

とあり、j と k は “リスクの種類” を示します。 -

見直しの背景から導く

直前の本文には

“P部長は…脆弱性レベル高の脆弱性については、重要度レベル低の機器であっても、直ちに脆弱性対策を実施すべき場合がある”

とあり、対策を急ぐべき代表的なリスクが示唆されています。

具体的には Y 脆弱性対応の過程で

・“社内Webサーバの情報が攻撃者のサイトに送信されるおそれ”

・“攻撃者がA社のプロキシサーバを利用するために必要な情報を知ることができた場合…社外から侵入されるおそれ”

と二つの典型的リスクが強調されました。 -

リスクの内容を整理

① 機密・個人情報など “重要情報が漏えいする” リスク

② 攻撃者が内部へ foothold を得る “社外から侵入される” リスク -

図10の注1に当てはめる

“○○というリスク” と日本語の文章で収まるように補うと

・j = “重要情報が漏えいする”

・k = “社外から侵入される”

となり、本文が求める “リスクレベル3へ格上げすべき重大リスク” と合致します。

誤りやすいポイント

- リスクを “改ざん” “停止” などと置き換えてしまう

→ 本文で最も強調されたのは漏えいと侵入の2点です。 - “情報漏えい” “外部侵入” のように動詞を欠いた語を入れる

→ 図10注1の文脈は “○○というリスク” なので動詞付きの表現が自然です。 - j と k を逆にすると誤答になると思い込む

→ 問題文は “順不同” と明記しています。

FAQ

Q: “改ざん” や “サービス停止” はリスクとして上げなくて良いのですか?

A: もちろん重要ですが、図10注1は “特にリスクレベル3へ格上げする基準” を示しており、本文で繰り返し言及された2大リスクを優先しています。

A: もちろん重要ですが、図10注1は “特にリスクレベル3へ格上げする基準” を示しており、本文で繰り返し言及された2大リスクを優先しています。

Q: “機密情報漏えい” と “内部侵入” のような短縮形でも正解ですか?

A: 記述式では減点される恐れがあります。“重要情報が漏えいする”“社外から侵入される” のように、本文と整合する全文表現が安全です。

A: 記述式では減点される恐れがあります。“重要情報が漏えいする”“社外から侵入される” のように、本文と整合する全文表現が安全です。

Q: リスク評価は誰が行うのですか?

A: 図10の注1にある通り “Vチームが機器ごとにリスクを評価” し、漏えい・侵入リスクが高いと判断した場合にリスクレベル3へ引き上げます。

A: 図10の注1にある通り “Vチームが機器ごとにリスクを評価” し、漏えい・侵入リスクが高いと判断した場合にリスクレベル3へ引き上げます。

関連キーワード: CVSS, 情報漏えい、不正侵入、リスク評価、脆弱性対策