情報処理安全確保支援士 2016年 春期 午後2 問01

CSIRT構築とセキュリティ設計に関する次の記述を読んで、設問1~6に答えよ。

A社は、従業員数3,000名の独立系ソフトウェア開発会社である。受託開発業務が中心であるが、一部の部署で展開しているサービス事業が拡大傾向にある。

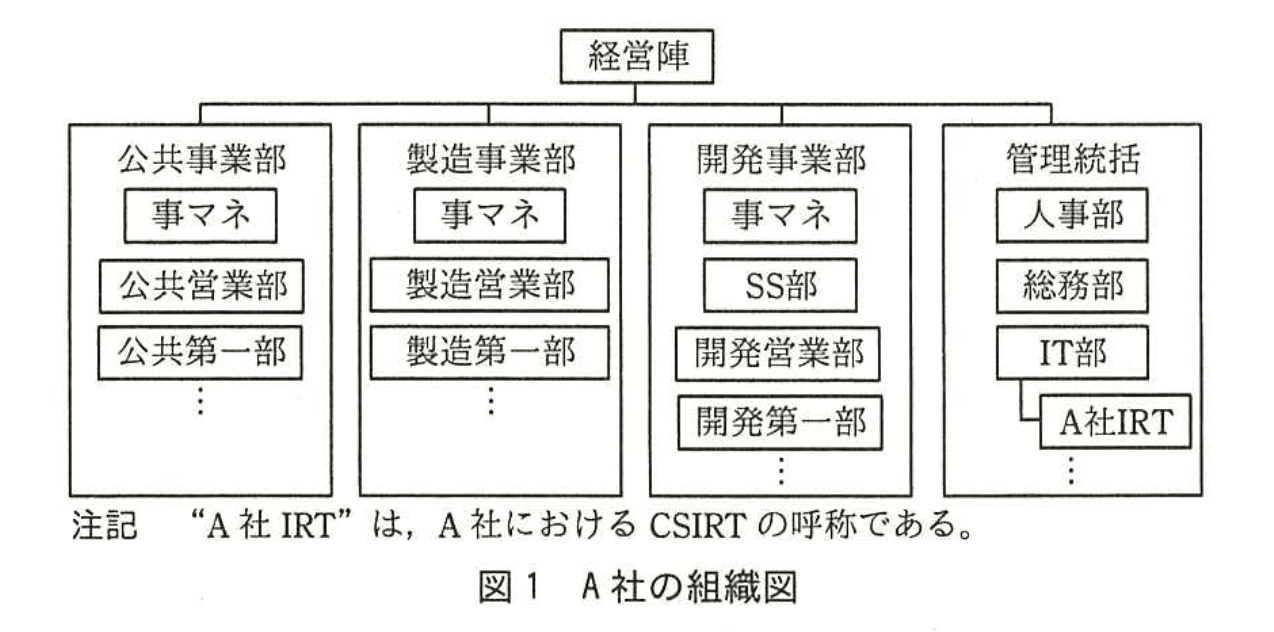

〔A社の組織〕

A社には、公共事業部、製造事業部、開発事業部、管理統括の四つの組織がある。公共事業部と製造事業部は、それぞれの業種の顧客システムの開発が事業の中心である。開発事業部には、公共及び製造以外の業種の顧客システムの開発を行う部署と、A社独自のサービス事業を行う部署とがある。後者のうち、ソリューションサービス部(以下、SS部という)は、国内の人材をデータベース化し、顧客企業に紹介するWebサービス(以下、高度人材サービスという)を提供している。管理統括は、人事部、総務部、情報システム部(以下、IT部という)などで構成される。

A社では、各事業部に事業部マネジメント(以下、事マネという)という組織があり、事業部の実務的な意思決定を行っている。A社の組織図を図1に示す。

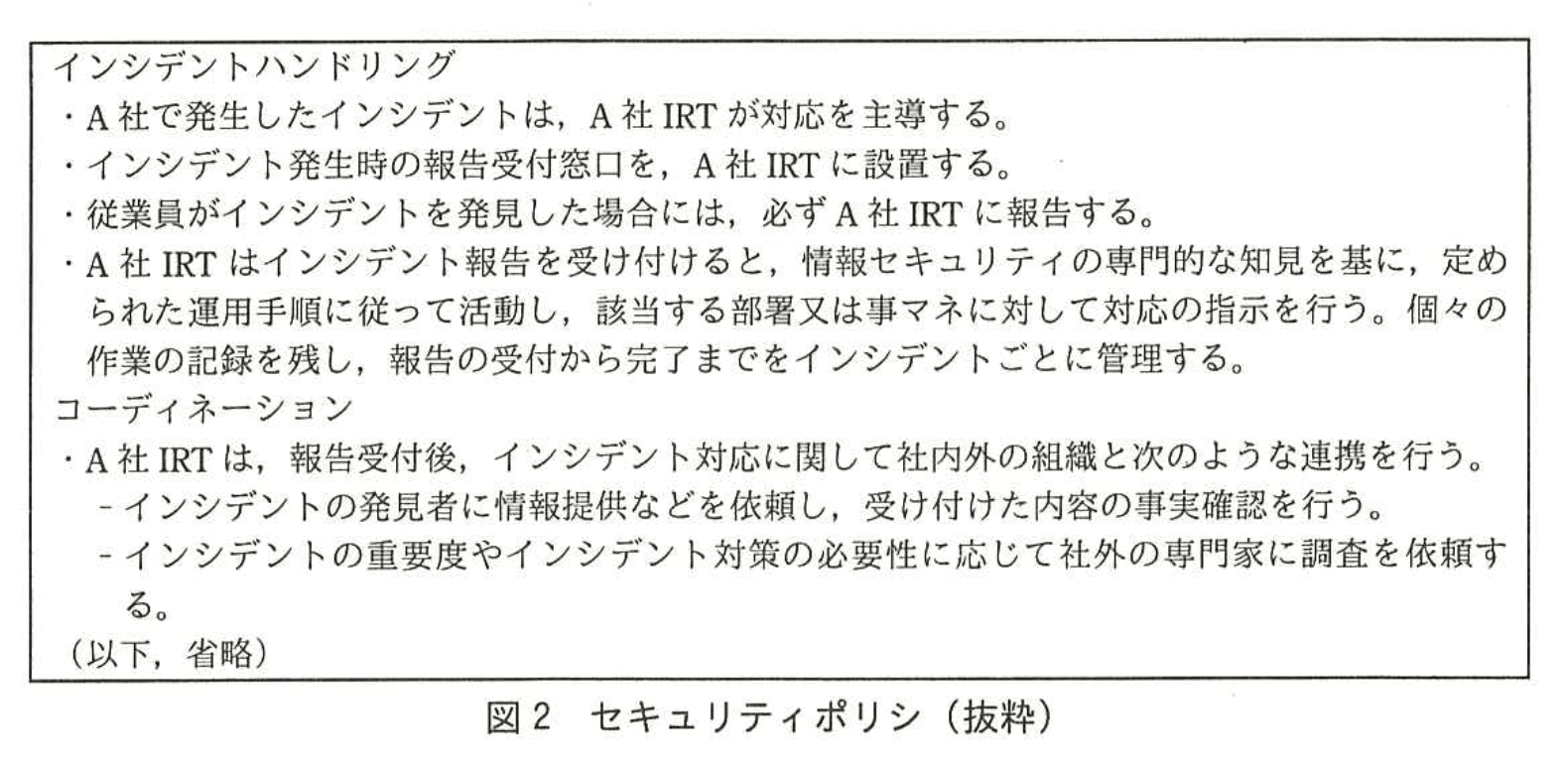

〔A社のセキュリティポリシ〕

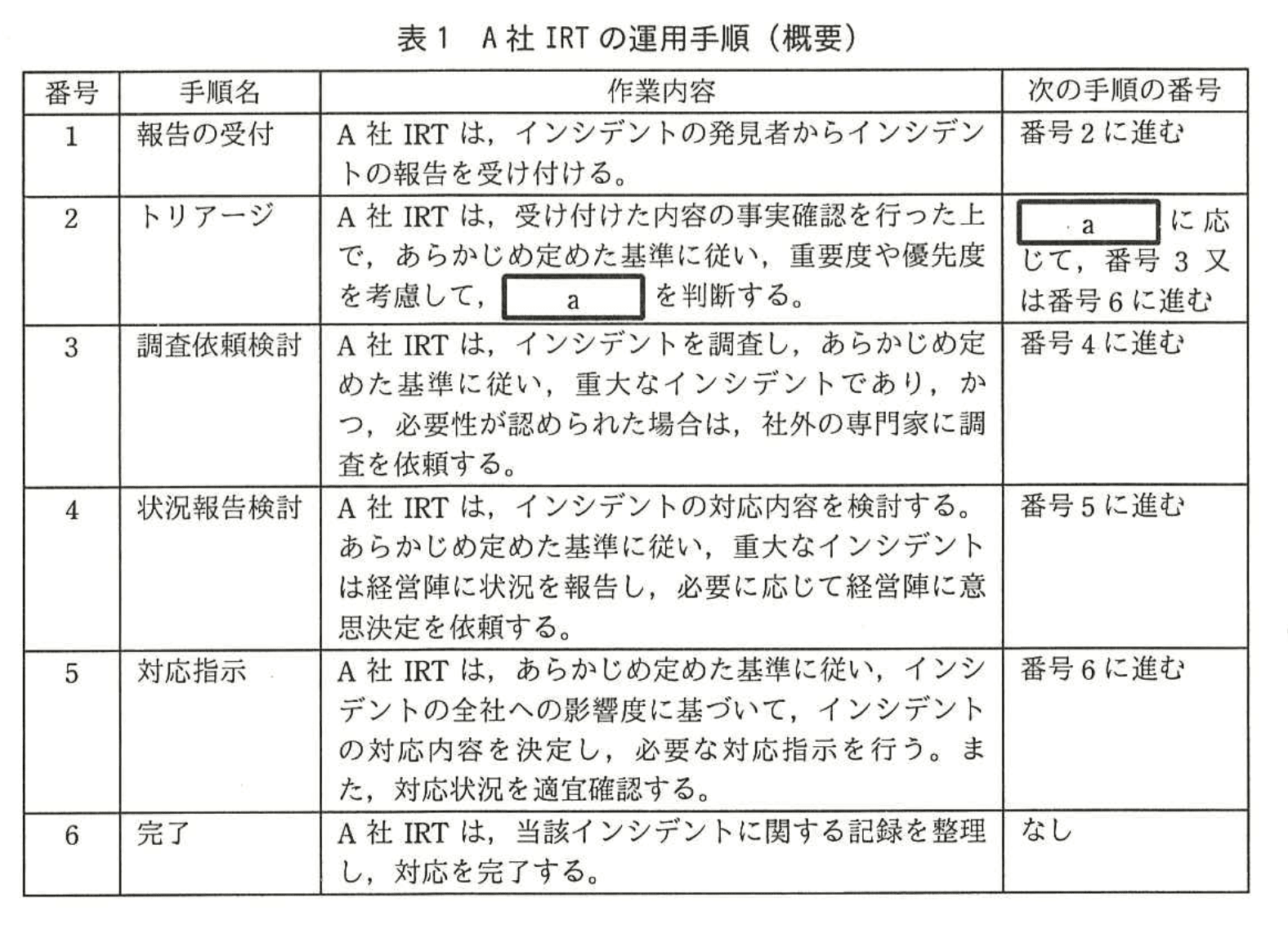

A社のセキュリティポリシでは、セキュリティインシデント(以下、インシデントという)発生時の対応を図2のように定めているが、どのような事象がインシデントに該当するかは定義されていない。インシデントの報告を受け付けた際の、A社IRTの運用手順の概要を表1に示す。

〔A社IRTの現状〕

IT部の部長をA社IRT責任者とし、IT部から選任した2名をA社IRT担当者とする計3名がA社IRTのメンバであるが、3名とも兼務である。A社の従業員に対して、A社IRTの存在を積極的には周知しておらず、A社IRTに報告すべきインシデントの範囲についても明確には定義していない。

多くの従業員は、セキュリティポリシに規定されたA社IRTの機能を知らなかった上に、社内Webサイト上に、“マルウェア感染時の社内の連絡先”の表記があることから、A社IRTをマルウェア感染時の報告先だと認識していた。そのため、マルウェア感染以外のインシデントが事業部で発生した場合は、A社IRTではなく事マネに報告していた。事マネはA社IRTにインシデントを報告せず、事業部内で対応や判断を行っていた。

〔インシデント発生〕

ある日、高度人材サービスの管理者であるSS部のP主任が、見慣れないファイルが高度人材サービス用Webサーバ上にあることを発見した。P主任が、Webサーバのログを確認したところ、インターネットからサイバー攻撃を受け、攻撃者が不正にWebサーバにファイルをアップロードしていたことが分かった。しかし、攻撃者のその後のコマンドは全て失敗しており、実害はないと判断した。P主任は、A社IRTの存在を知っていたので、電子メール(以下、メールという)で状況を報告した。A社IRT担当者からの返事は数日を要した。P主任は、その後もA社IRT担当者と何度かメールでのやり取りを行ったが、他の業務の繁忙期であったので返信が滞り、さらに、A社IRT担当者からのフォローもなかったので、本件はうやむやとなった。

その数か月後、総務部の担当者宛てに、A社が出所と思われる、個人情報が含まれた名簿が出回っているとの問合せがあった。総務部の担当者が人事部に問い合わせたところ、数日後、“人事部が保有する情報ではない。どこかの事業部が作成した名簿ではないか”との回答があった。総務部の担当者は、その後も幾つかの部署に問い合わせてみたが、要領を得た回答が得られなかった。最終的には、IT部に相談した際にA社IRTを紹介され、A社IRTに名簿を確認してもらうことになった。A社IRT担当者は、名簿の内容から高度人材サービスに関するものと推測し、IT部の業務の合間にP主任にメールで問い合わせたところ、確かに高度人材サービス固有の情報を含む名簿であることが分かった。A社IRT担当者が、P主任と協力して調査を進めた結果、数か月前に高度人材サービスにサイバー攻撃があった時に、名簿情報が不正に持ち出された可能性があることが分かった。A社IRT責任者は経営陣に状況を報告した。調査に時間を要したので、総務部の担当者が連絡を受けてから2か月が経過していた。経営陣は、漏えいした名簿に個人情報が含まれている各人に、おわびと、その時点までに確認された状況の説明を郵送するよう指示を出した。

この事件はマスコミが大々的に採り上げ、A社の情報セキュリティの組織的な取組みのまずさや情報公開の遅さが批判された。A社の顧客や株主からの問合せは、経営陣の想定以上のものであり、結果的に社長による謝罪会見にまで発展した。本業である受託ソフトウェア開発事業への影響も大きく、経営的にも極めて大きな打撃を受ける結果となった。経営陣は、A社のインシデント対応には重大な問題があると考えた。

〔A社IRTの活動のアセスメントと改善〕

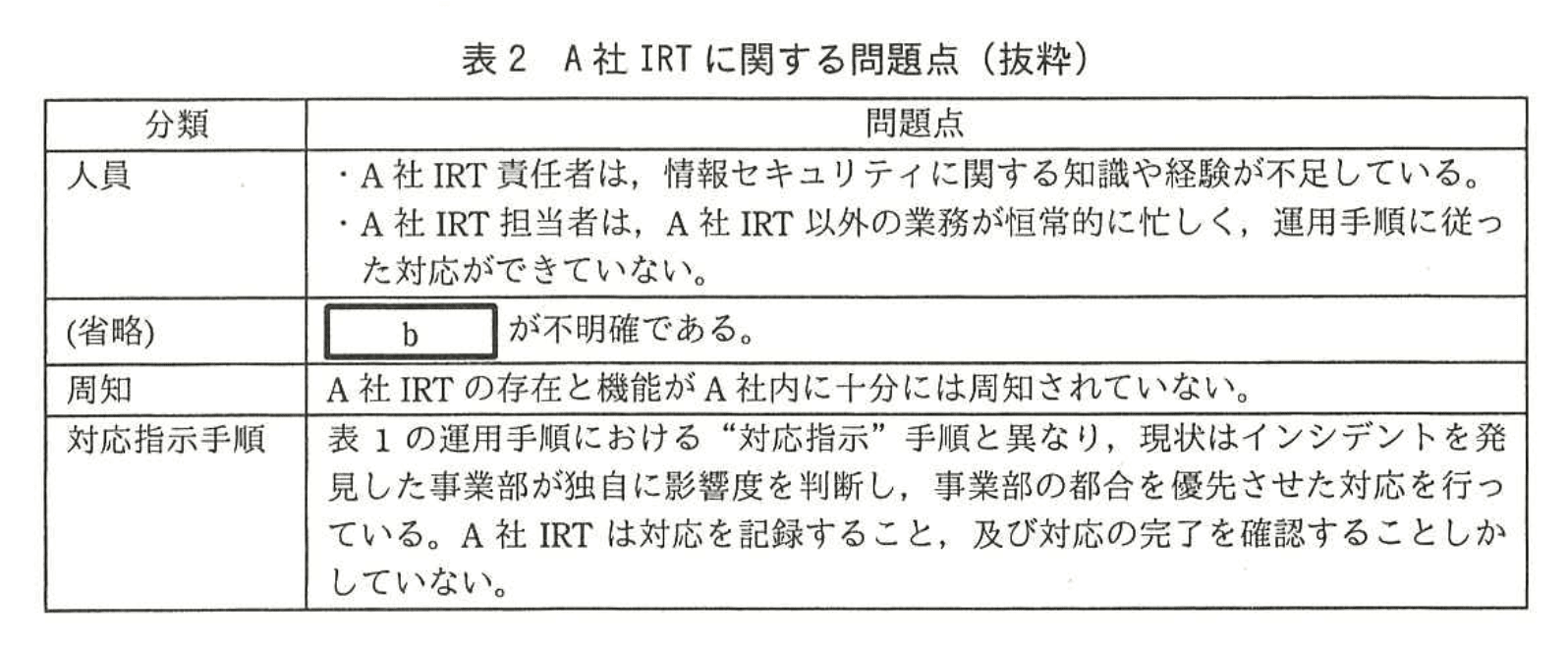

A社の経営陣は、社外のセキュリティコンサルタント会社のT社に、A社のインシデント対応の現状のアセスメントを依頼し、問題点を洗い出してもらうことにした。T社は、A社内の様々な関係者へのヒアリングや、過去のインシデント対応の記録の調査、運用手順などのアセスメントを実施し、結果を報告書にまとめた。報告書には、A社には多くの問題点が存在すること、及びその中で最も重要度が高い問題点は表2に示すA社IRTに関する問題点であることが明記されていた。

T社は、現状のA社IRTの人員では、A社IRTの機能を適切に遂行することに無理があるので、A社IRTの人員を見直すよう経営陣に提言した。また、その他の問題点についてもそれぞれ改善策を提言した。

経営陣は、T社の提言に従い、優先度が高い幾つかの改善策を実行することにした。

最初に、A社IRTをIT部から独立させて経営陣直属の組織とし、A社IRT責任者には、経営陣の中から情報セキュリティに知見がある者を就任させた。また、①表1における対応指示は、A社IRTが直接行えるようにした。

次に、A社IRT担当者には、情報セキュリティスペシャリスト資格をもつ、ベテランのU課長と、その部下であるYさんを割り当て、専任とした。U課長は、bの明確化や周知の改善などを行い、表2の問題点への対策を完了した。さらに、経営陣は、従業員の情報セキュリティの意識改革についても積極的に取り組み、A社は、インシデント対応を適切に遂行できる組織となった。

〔A社のネットワーク構成〕

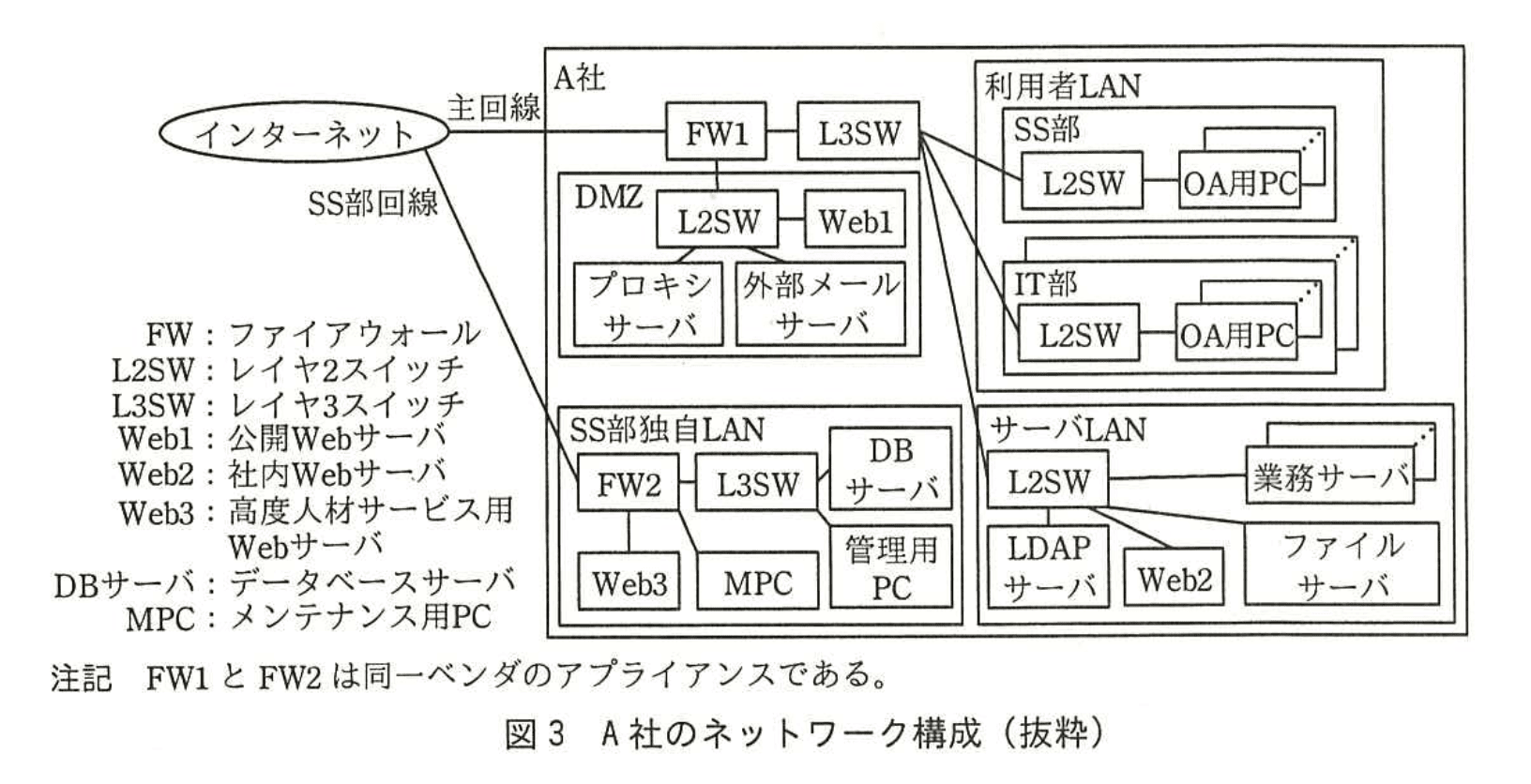

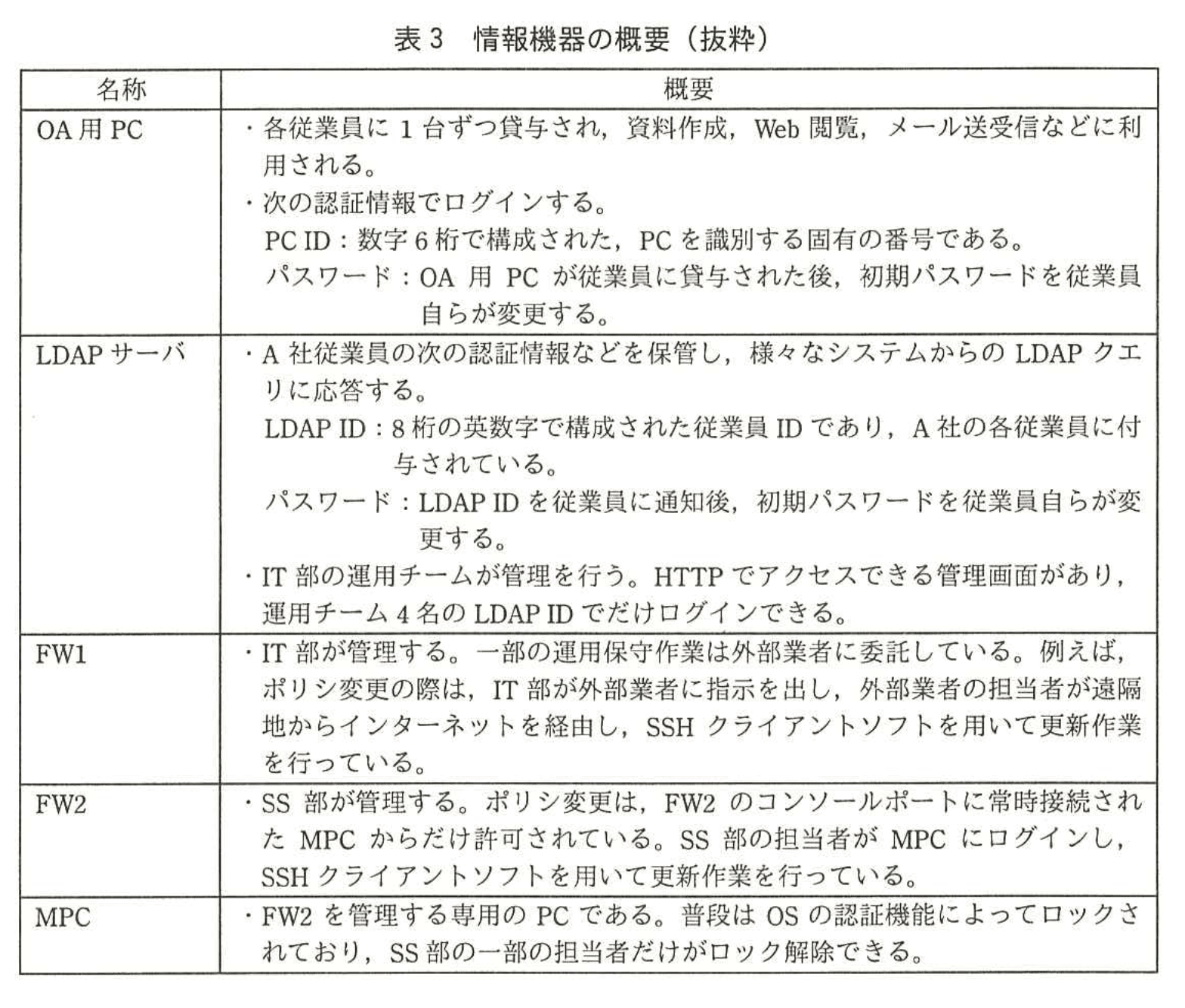

A社では、OA用PC、ネットワーク機器、サーバ、OS、ミドルウェア、アプリケーション(以下、情報機器という)をIT部が管理している。また、それとは別に各部署が独自に管理する情報機器もある。ネットワークは、全て固定されたIPアドレスで運用されている。各部署が独自にインターネット回線や情報機器を調達する際は、IT部に届け出るルールになっている。その際、IT部から、A社に導入実績があるシステム構成を紹介されるケースが多いので、同一ベンダのサーバやミドルウェアがA社では多く採用されている。A社のネットワーク構成を図3に、情報機器の概要を表3に示す。

〔A社のシステム運用〕

IT部では、外部業者に委託している一部の運用保守を除き、DMZやサーバLANのサーバなどのIT部が管理している情報機器の運用保守は、IT部のOA用PCから実施している。例えば、LDAPサーバの場合は、OA用PCからHTTPで管理画面にアクセスし、運用チームのメンバに付与されたLDAPIDでログインした後、管理者昇格コマンドと管理者パスワードを入力すると、IT部の運用チームだけに与えられている管理者権限が付与され、LDAPIDの追加、削除などを行うことができる。

IT部以外の部署が管理する情報機器は、各部署のルールで管理しており、LDAPサーバとは連携していない。

〔マルウェア感染〕

A社IRTの再発足から半年たったある日、IT部からA社IRTに、LDAPサーバのログに大量のサーバログイン失敗が記録されているとの報告が入った。システム障害の原因調査中に、偶然発見したものであった。U課長が、運用手順に従って事実を確認したところ、サイバー攻撃の可能性が高いことが分かり、セキュリティ専門業者のR社に調査を依頼した。

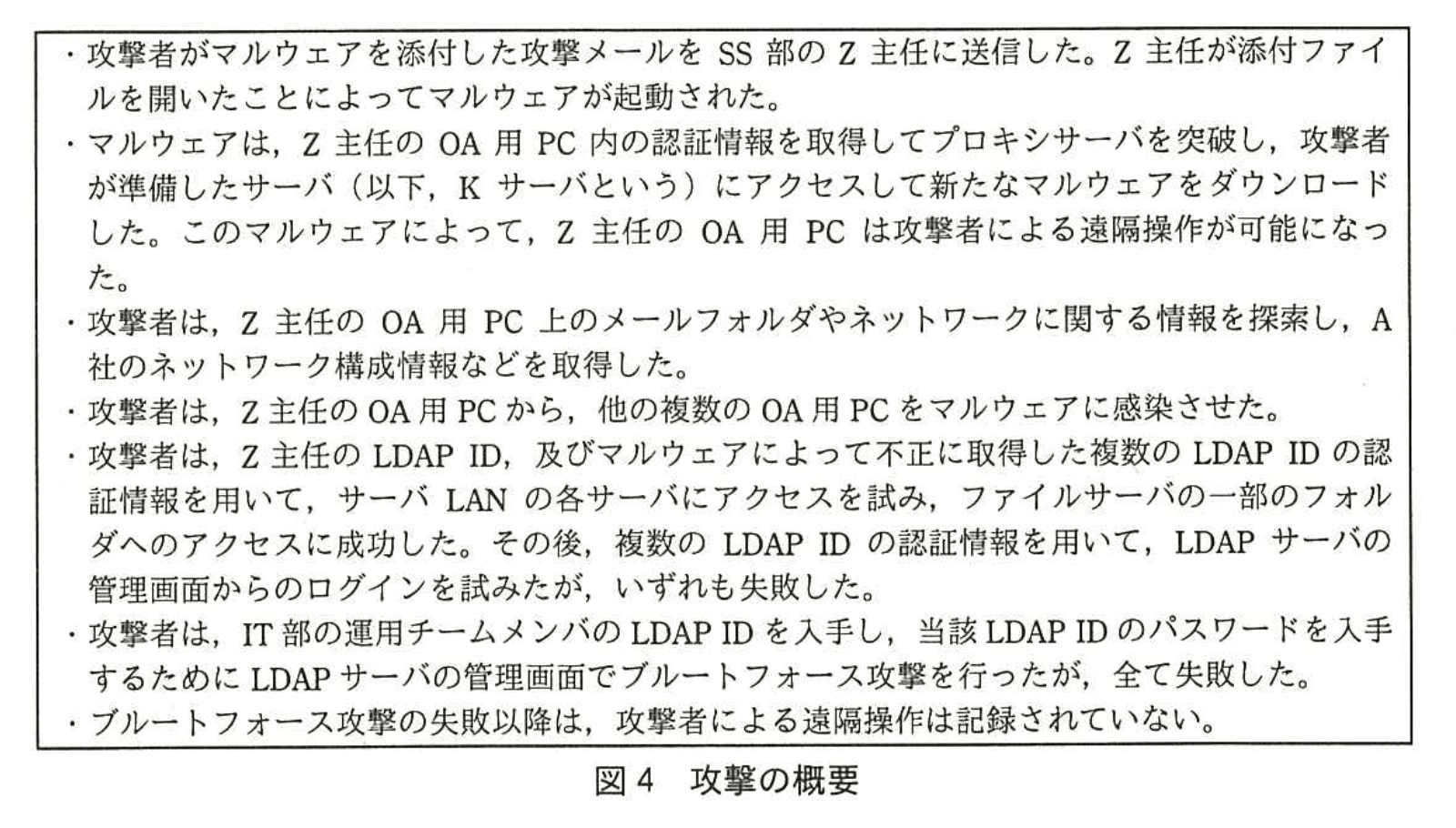

R社が調査した結果、標的型攻撃メールを発端としたサイバー攻撃であることが確認された。この攻撃には、A社で利用しているマルウェア対策ソフトでは検出できないマルウェアが使用されていた。図4は調査によって明らかになった攻撃の概要である。

A社IRTは、R社からの報告を受け、Kサーバへの通信の遮断に加え、マルウェアの駆除などの暫定処置を行った。A社IRTは社内外との連携も含め、運用手順どおりにインシデント対応を行った。

〔セキュリティ設計の見直し〕

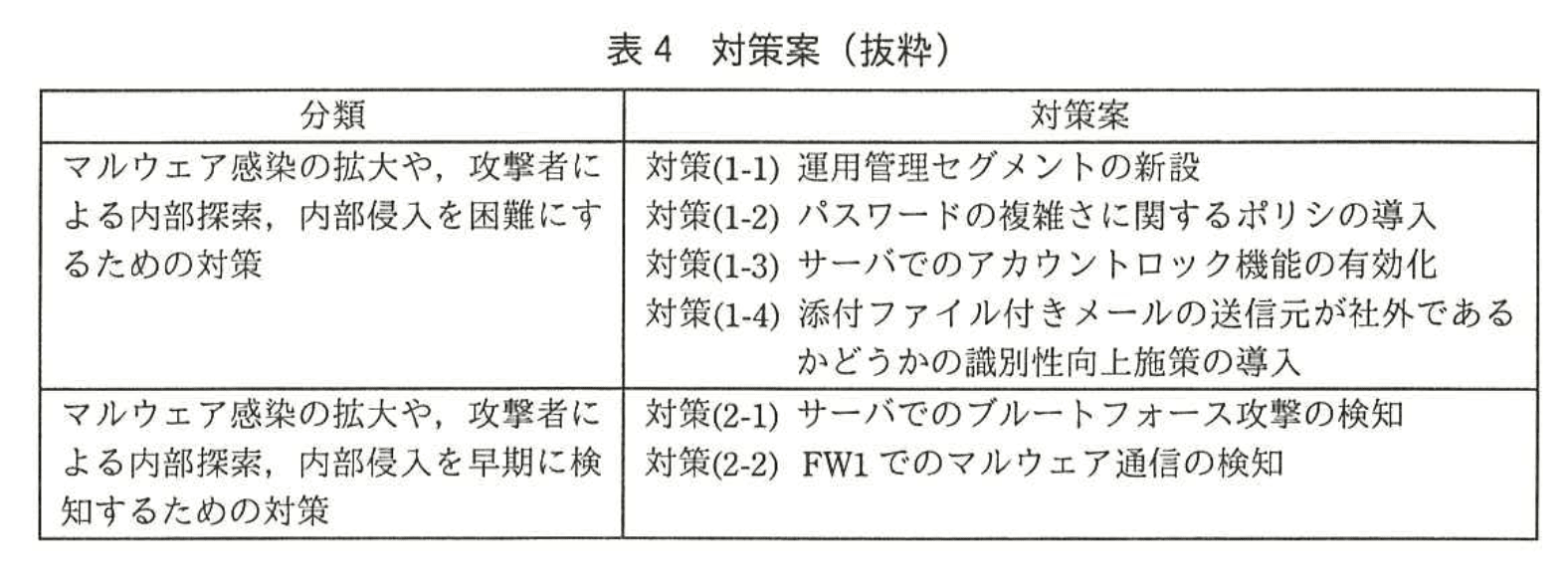

経営陣は、今回の攻撃に対するA社IRTのインシデント対応には一定の評価を与えたが、A社内のシステムのセキュリティ設計には改善すべき点が多いと考えた。そこで、以前、アセスメントを実施したT社の提言に含まれていたものの、未対応であった “マルウェア感染を前提としたシステムのセキュリティ設計の見直し” をU課長に指示した。U課長から指示を受けたYさんは、対策案を表4のようにまとめた。

Yさんは、各対策案について、IT部やその他の関係する各部署と調整しながら検討を進めることにした。次は、Yさんが対策(1-1)をIT部のHさんに説明した時の会話である。

Yさん:運用管理セグメントの新設の検討をお願いします。運用管理セグメントとは、サーバLAN上のサーバを管理するために使用するPC(以下、運用管理PCという)を設置するセグメントであり、SSHなどの特定の管理用ポートを用いて、運用管理PCからサーバLANの各サーバにアクセスします。利用者LANからサーバLANへのアクセスについては、管理用ポートへのアクセスを禁止し、他のPCから運用管理PCへのアクセスも禁止します。

Hさん:現状でもサーバLANの各サーバの管理用ポートへのアクセスは、利用者LANのIT部のセグメントからしか許可を与えておらず、実質的には、運用管理セグメントを新設することと同等のセキュリティが既に備わっているので、運用管理セグメントの設置は不要だと思います。

これをYさんがU課長に報告したところ、U課長は、②運用管理セグメントを新設することによって、現状では防ぐことができない攻撃に対処できるようになることをYさんに説明し、対策(1-1)の趣旨をIT部に改めて正しく伝えるように指示した。

次は、対策(2-1)に関するYさんとU課長の会話である。

Yさん:対策(2-1)についてですが、LDAPサーバにログインするための、パスワードに対するブルートフォース攻撃を検知するために、同一のLDAPIDによる連続した認証失敗回数をカウントし、その回数が一定値を超過すると、アラートを発生させる仕組みを考えています。

U課長:今回の攻撃はブルートフォース攻撃であったが、次に攻撃を受けるときは、リバースブルートフォース攻撃を受けるかもしれない。リバースブルートフォース攻撃についても検知できる仕組みが必要だな。

Yさん:ご指摘も踏まえ、更に検討を進めます。

Yさんはその後、連続した認証失敗回数をカウントして攻撃を検知する方法に加え、リバースブルートフォース攻撃も検知できるよう、A社のLDAPサーバの運用管理を考慮した③新たな検知方法を考えた。

A社IRTは各部署との調整を進め、対策計画案を作成した。対策計画案は経営陣の承認の上、実行されることになった。

〔脆弱性情報ハンドリング〕

IT部は、IT部が管理する情報機器の脆弱性情報を、インターネット上にあるベンダのWebサイトや、脆弱性情報が記載されたWebサイトなどから収集している。脆弱性修正プログラムは、重要度に応じて適宜適用している。一方、各部署が独自に管理する情報機器の脆弱性情報の収集や脆弱性修正プログラムの適用は、部署ごとに対応が異なっており、多忙なときは、漏れてしまったり、遅くなってしまったりするケースもある。

最近、A社では、各部署が独自に管理する情報機器の脆弱性修正プログラムの適用漏れに起因するインシデントが増加傾向にあった。U課長は、A社IRTが各部署の脆弱性管理を支援すること(以下、脆弱性情報ハンドリングという)によって、この状況を改善できると考えた。具体的には、次のようにする。

・SS 部独自 LAN など、部署独自 LAN の管理を各部署だけに任せるのではなく、A社 IRT が、各部署の重要な脆弱性修正プログラムの適用状況を把握する。

・A社が保有する情報機器の脆弱性情報を A社 IRT が収集し、各部署に発信することによって、各部署が脆弱性情報を収集する負担を低減し、A社全体で効率化する。

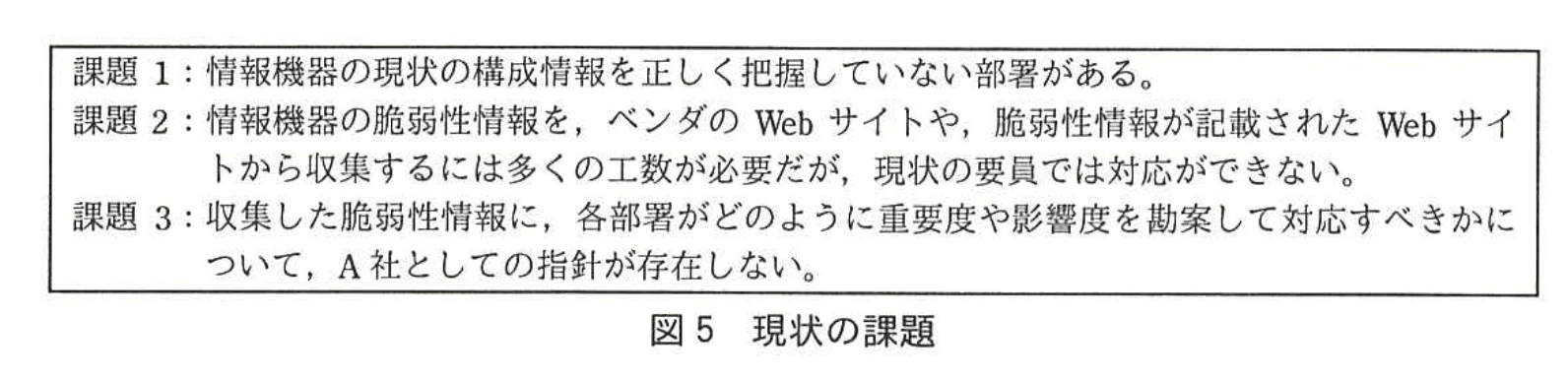

U課長は、A社 IRT に“脆弱性情報ハンドリング”機能をもたせるための、現状の課題は図5の3点であると分析した。

課題1については、短期的な対応は困難なので、当面はこれまでに各部署が作成した情報資産台帳を入手することにした。長期的には、各部署の構成管理情報を自動的に収集する仕組みを導入し、A社 IRT が各部署の構成管理情報を把握することを目指す。

課題2については、長期的には A社 IRT を増員することによって対応する。短期的には増員せず、④A社の各部署の取組みと連携して対応することによって、工数の発生を最小限に抑える。

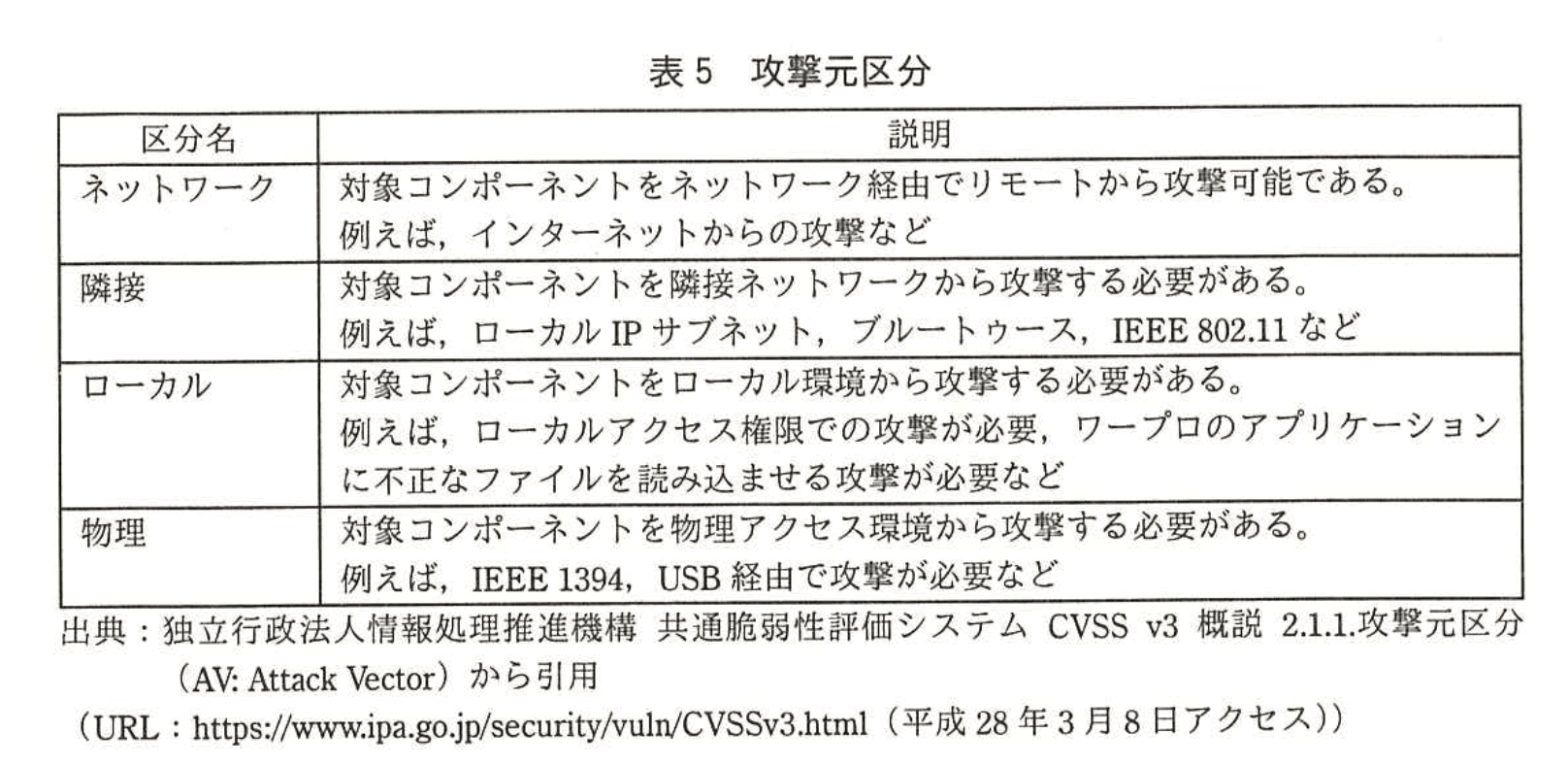

課題3については、汎用的で定量的な評価手法を用いた共通脆弱性評価システムのバージョン3(以下、CVSS という)を参考にする。CVSS は、三つの基準で脆弱性を評価する手法である。一つ目は“基本評価基準”であり、機密性などのセキュリティの特性や、ネットワークから攻撃が可能かといった攻撃元の特性からスコアを算出する。この基準は、時間の経過や環境の違いによるスコアの変化はない。どこから攻撃可能であるかを評価する攻撃元区分を表5に示す。

二つ目は“現状評価基準”であり、攻撃コードの出現有無や対策情報が利用可能であるかどうかを基にした評価基準である。ベンダなどの脆弱性への対策状況に応じ、時間の経過によって変化し、脆弱性を公表する組織が、脆弱性の現状を表すために評価する基準である。

三つ目は“環境評価基準”であり、ネットワーク環境やセキュリティ対策状況を含め、攻撃元区分の再評価などによって、組織にとっての最終的な脆弱性の深刻度を評価する基準である。

基本評価基準のスコアは脆弱性ごとに定まるが、環境評価基準は脆弱性が存在する情報機器ごとにスコアが異なる。例えば、図3のFW1とFW2に関する、ある脆弱性が公表された場合、この脆弱性の基本評価基準のスコアに対して、評価時点の現状評価基準のスコアを算出し、最後に、環境評価基準として、FW1とFW2のそれぞれで最終的な深刻度のスコアを算出する。U課長は実際に、FW1とFW2に存在する、ある脆弱性の深刻度を算出してみた。この脆弱性は、FWのポリシ更新のコマンド発行において、特定のパラメタを組み合わせると管理者権限がなくても不正にポリシを更新できるというものである。環境評価基準において、FW1の攻撃元区分はcであり、FW2の攻撃元区分はdであることから、eのスコアがより高い値を示した。

A社IRTが各部署に発信する脆弱性情報について、該当する情報機器を保有していた場合には、各部署で深刻度を算出してもらい、一定値を超えた場合は、A社IRTに弱性の対応計画を提出する仕組みにする。

U課長の弱性情報ハンドリングに関する提案は、A社IRT責任者及び経営陣によって承認され、A社IRTは、A社全体の情報セキュリティを担う、より高度な組織となった。

設問1:

表中のaに入れる、A社IRTが決定すべきことを、10字以内で答えよ。

模範解答

a:対応の要否

解説

解答の論理構成

- 表1「A社 IRT の運用手順(概要)」の番号2「トリアージ」には、

“あらかじめ定めた基準に従い、重要度や優先度を考慮して、aを判断する。”

と記載されています。 - さらに同じ行の「次の手順の番号」欄では、

“aに応じて、番号3又は番号6に進む”

と書かれています。 - 番号3「調査依頼検討」は重大インシデントを想定した対応フェーズ、番号6「完了」はそのまま終結フェーズです。

- したがって、番号2で下す判断は「これをインシデントとして対応すべきか、ここで終了してよいか」という“対応の要否”であると分かります。

誤りやすいポイント

- “a”を「重要度」や「優先度」そのものと思い込むケース。実際には重要度・優先度“を考慮して”決める対象がaです。

- 番号3と番号6の内容を読み飛ばし、トリアージの目的が“影響度分類”だけと誤解するケース。流れを追うと、最終的に行動するか否かの判断を示しています。

- “要否”を落として「対応要否」「要対応」など語形を誤ってしまうケース。設問は“決定すべきこと”を問うているため、名詞+「の要否」とするのが自然です。

FAQ

Q: トリアージでは必ず“重大インシデント”かどうかを判定するのですか?

A: 本文の運用手順では重大性の評価も行いますが、最終目的は“対応するか否か”の決定です。重大と判断されれば対応、軽微なら終了という流れになります。

A: 本文の運用手順では重大性の評価も行いますが、最終目的は“対応するか否か”の決定です。重大と判断されれば対応、軽微なら終了という流れになります。

Q: 番号3に進む=必ず社外専門家へ依頼するのですか?

A: いいえ。番号3「調査依頼検討」で“重大なインシデントであり、かつ、必要性が認められた場合”にのみ社外依頼を行うと定義されています。

A: いいえ。番号3「調査依頼検討」で“重大なインシデントであり、かつ、必要性が認められた場合”にのみ社外依頼を行うと定義されています。

Q: “対応の要否”判断では誰が最終決裁者になるのですか?

A: 手順上はA社IRT自体(担当者)が判断し、必要に応じて以降の手順で経営陣にエスカレーションする仕組みです。

A: 手順上はA社IRT自体(担当者)が判断し、必要に応じて以降の手順で経営陣にエスカレーションする仕組みです。

関連キーワード: CSIRT, トリアージ、インシデント、エスカレーション、優先度

設問2:〔A社IRTの活動のアセスメントと改善〕について(1)、(2)に答えよ。

(1)表2中及び本文中のbに入れる適切な字句を、〔A社IRTの現状〕の内容を踏まえ、20字以内で答えよ。

模範解答

b:報告すべきインシデントの範囲

解説

解答の論理構成

- 表2には「(省略)」という分類に対して「bが不明確である」と記載されています。

- どの内容が“不明確”なのかを探すため、本文中の現状記述を確認します。

- 〔A社IRTの現状〕には次のとおり明確な課題が記されています。

- “A社の従業員に対して、A社IRTの存在を積極的には周知しておらず、A社IRTに報告すべきインシデントの範囲についても明確には定義していない。”

- 上記引用から、曖昧になっているのは「インシデントを報告すべき範囲」であることが読み取れます。

- したがって、bに入るべき字句は

「報告すべきインシデントの範囲」

となります。

誤りやすいポイント

- “インシデント自体の定義”と“報告すべき範囲”を混同しやすい。問題が問うているのは「誰が・何を報告対象とするか」という範囲設定です。

- 「重要度判定基準が不明確」など別の課題に目を奪われるケース。本文では重要度ではなく“報告対象の範囲”が明確に欠如していると指摘されています。

- 表2の「(省略)」という書き方から“分類名”を埋めると誤認しやすい。実際に求められているのは“問題点の中身”です。

FAQ

Q: “インシデントの定義”という答えではなぜ不十分ですか?

A: 本文で問題視されているのは「どの事象を A社IRT へ報告するか」という運用上の境界の欠如です。単に“定義”と言うだけでは、報告の要否を判断する基準までは示せません。

A: 本文で問題視されているのは「どの事象を A社IRT へ報告するか」という運用上の境界の欠如です。単に“定義”と言うだけでは、報告の要否を判断する基準までは示せません。

Q: “報告経路が不明確”とは別物ですか?

A: はい。報告経路は「どこに連絡するか」、報告範囲は「どの事象を連絡するか」を示します。本問は後者の欠如を問うています。

A: はい。報告経路は「どこに連絡するか」、報告範囲は「どの事象を連絡するか」を示します。本問は後者の欠如を問うています。

Q: 改善策としては何が必要になりますか?

A: インシデント分類表や重要度マトリクスを整備し、「○○の場合は必ず A社IRT へ」といった具体的な運用ルールを社内で合意・周知することが不可欠です。

A: インシデント分類表や重要度マトリクスを整備し、「○○の場合は必ず A社IRT へ」といった具体的な運用ルールを社内で合意・周知することが不可欠です。

関連キーワード: インシデントハンドリング、CSIRT, 報告ルール、セキュリティポリシ、コーディネーション

設問2:〔A社IRTの活動のアセスメントと改善〕について(1)、(2)に答えよ。

(2)本文中の下線①について、この改善策の目的は何か。40字以内で述べよ。

模範解答

インシデントがA社全体に与える影響度に基づいた対応を指示するため

解説

解答の論理構成

- 【問題文】の表1「対応指示」では

“インシデントの全社への影響度に基づいて、インシデントの対応内容を決定し、必要な対応指示を行う”

と明示し、指示主体は A社IRT であると定めています。 - しかし【問題文】表2「対応指示手順」の問題点には

“現状はインシデントを発見した事業部が独自に影響度を判断し、事業部の都合を優先”

とあり、表1の意図が守られていません。 - これを是正する改善策として経営陣は

“①表1における対応指示は、A社IRTが直接行える”

と規定し、事業部ではなく A社IRT が中央集権的に指示できるよう変更しました。 - 以上より、改善策の目的は

“インシデントが A社全体に与える影響度を踏まえ、A社IRT が統一的な対応指示を出せるようにする”

ことに帰結します。

誤りやすいポイント

- 「事マネの負荷軽減」が主目的と誤読しやすい。実際は影響度を一元評価する統制強化が本質です。

- 「指示権限を IT部から移管」と勘違いしがちですが、改善後の A社IRT は経営陣直属であり IT部ではありません。

- 表1の“対応指示”文を引用せずに理由づけすると根拠不足と判断されます。

FAQ

Q: なぜ事業部任せだと問題になるのですか?

A: 事業部ごとに判断基準が異なり、“事業部の都合を優先”した結果、全社的な被害拡大や対応遅延を招くリスクがあります。

A: 事業部ごとに判断基準が異なり、“事業部の都合を優先”した結果、全社的な被害拡大や対応遅延を招くリスクがあります。

Q: A社IRT が経営陣直属になったことと対応指示の権限は関係がありますか?

A: はい。経営陣直属とすることで、全社視点で優先度を判断しやすくなり、各事業部への強い指揮命令が可能になります。

A: はい。経営陣直属とすることで、全社視点で優先度を判断しやすくなり、各事業部への強い指揮命令が可能になります。

Q: トリアージ段階との違いは何ですか?

A: トリアージは “優先度判定” までで、実際の “対応方針の決定と指示” は表1の「対応指示」手順で行います。

A: トリアージは “優先度判定” までで、実際の “対応方針の決定と指示” は表1の「対応指示」手順で行います。

関連キーワード: CSIRT, トリアージ、インシデント対応、影響度評価、組織ガバナンス

設問3:〔セキュリティ設計の見直し〕について、(1)、(2)に答えよ。

(1)本文中の下線②について、どのような攻撃に対処できるようになるか。攻撃のシナリオを70字以内で具体的に述べよ。

模範解答

IT部のOA用PCに攻撃メールが送信され、PCがマルウェアに感染し、起動したマルウェアがサーバLANに不正アクセスする攻撃

解説

解答の論理構成

- 【問題文】には、IT部の運用保守について

――「IT部では…運用保守は、IT部のOA用PCから実施している。」

とあり、管理用ポートへは通常業務にも使うOA用PCが直接アクセスしています。 - そのOA用PCはメール・Webも利用しているため、図4のような攻撃経路が現実に存在します。

図4より

――「攻撃者がマルウェアを添付した攻撃メールを…OA用PC は攻撃者による遠隔操作が可能になった。」 - Yさん案の運用管理セグメントは

――「運用管理PCからサーバLAN…利用者LANからサーバLANへのアクセスについては、管理用ポートへのアクセスを禁止」

と記載され、運用管理PCを“メール・Webとは分離した専用PC”として隔離します。 - したがって、従来はメール経由で IT部のOA用PC が乗っ取られるとサーバLANへ管理者権限で侵入されましたが、セグメント分離後は “利用者LANから管理用ポートは閉塞” されるため同一シナリオの攻撃を遮断できます。

- 以上から、問われる「現状では防げない攻撃」は

「IT部のOA用PCに攻撃メール→マルウェア感染→サーバLANに不正アクセス」という一連の流れになります。

誤りやすいポイント

- SS部独自LANの侵入と混同し、IT部側のOA用PCを経由しないシナリオを書いてしまう。

- 「運用管理セグメント=DMZ強化」と誤解し、管理ポートの閉塞効果を挙げ忘れる。

- 攻撃経路を“サーバLAN→利用者LAN”と逆に想定し、回答が内側発生型になる。

FAQ

Q: なぜIT部のOA用PCだけが狙われるのでしょうか?

A: 【問題文】のとおり「IT部のOA用PCから実施している」運用保守専用の権限が集中しているため、攻撃者にとって高価値の踏み台になるからです。

A: 【問題文】のとおり「IT部のOA用PCから実施している」運用保守専用の権限が集中しているため、攻撃者にとって高価値の踏み台になるからです。

Q: 運用管理PCがマルウェアに感染したら同じでは?

A: 運用管理PCはメール・Web利用を禁止し、最小構成で隔離する想定です。利用者LANと物理・論理両面で分離することで感染リスク自体を大幅に下げます。

A: 運用管理PCはメール・Web利用を禁止し、最小構成で隔離する想定です。利用者LANと物理・論理両面で分離することで感染リスク自体を大幅に下げます。

Q: ファイアウォールのポリシ変更だけで解決できませんか?

A: 利用者LAN全体を遮断すると通常業務に支障が出ます。専用セグメントと専用PCを用意する方が可用性とセキュリティを両立できます。

A: 利用者LAN全体を遮断すると通常業務に支障が出ます。専用セグメントと専用PCを用意する方が可用性とセキュリティを両立できます。

関連キーワード: ネットワーク分離、フィッシングメール、マルウェア感染、権限昇格、管理用ポート

設問3:〔セキュリティ設計の見直し〕について、(1)、(2)に答えよ。

(2)本文中の下線③について、どのような検知方法か。40字以内で具体的に述べよ。

模範解答

IT部運用チームのメンバのLDAPID以外によるログイン要求の検知

解説

解答の論理構成

- 現状案の限界を確認

- 【問題文】「同一のLDAP IDによる連続した認証失敗回数をカウント…」

この方式は同じIDを繰り返す“ブルートフォース攻撃”には有効でも、IDを変えながら試行する“リバースブルートフォース攻撃”は検知できません。

- 【問題文】「同一のLDAP IDによる連続した認証失敗回数をカウント…」

- 必要要件の明示

- 【問題文】「リバースブルートフォース攻撃についても検知できる仕組みが必要」

多数のIDを対象にした試行を検出するには“誰がアクセスしてよいか”を絞り込む視点が欠かせません。

- 【問題文】「リバースブルートフォース攻撃についても検知できる仕組みが必要」

- LDAPサーバ管理画面の特性を活用

- 【問題文】「運用チーム4名のLDAP IDでだけログインできる」

正常系で許可されるIDは4つしか存在しません。したがって、この4ID以外で管理画面へログインしようとする行為は即座に異常と判断できます。

- 【問題文】「運用チーム4名のLDAP IDでだけログインできる」

- 検知ロジックの導出

ホワイトリストに含まれないLDAP ID で管理画面にアクセス→即アラート

こうすれば、“IDを変えながら1回ずつ試す”リバースブルートフォースでも1回目から検知できます。 - 以上より、下線③の“新たな検知方法”は

「IT部運用チームのメンバのLDAP ID以外によるログイン要求の検知」となります。

誤りやすいポイント

- 失敗回数をIPアドレス単位で数える案

攻撃者がプロキシやボットネットでIPを変えるとすり抜けます。 - 単に「連続失敗回数を全ID合計で監視」と書く案

正常利用時の偶発的失敗まで拾いやすく、誤検知増大。 - 管理画面の利用者制限を読み飛ばし、ホワイトリスト発想に至らない。

FAQ

Q: 4名のIDが追加・削除されたら?

A: ホワイトリストは運用手順に組み込み、ID変更時に即更新する体制を整えます。

A: ホワイトリストは運用手順に組み込み、ID変更時に即更新する体制を整えます。

Q: パスワードを1回も間違えずにログイン成功されたら検知できないのでは?

A: 成功したとしても“許可ID以外での成功”を監査ログで検出し、同様にアラートを発します。

A: 成功したとしても“許可ID以外での成功”を監査ログで検出し、同様にアラートを発します。

Q: 全社システムでも同じ仕組みを使える?

A: 管理者IDが限定されているシステムなら有効ですが、利用者が多いシステムでは別の検知ロジック(例えば振る舞い分析)が適します。

A: 管理者IDが限定されているシステムなら有効ですが、利用者が多いシステムでは別の検知ロジック(例えば振る舞い分析)が適します。

関連キーワード: ブルートフォース攻撃、リバースブルートフォース攻撃、ホワイトリスト、ログ監視、管理インタフェース

設問4:図5中の課題1について(1)、(2)に答えよ。

(1)A社IRTの脆弱性情報ハンドリングにおいて、各部署の情報機器の現状が示された構成管理情報を活用することによる効果を、35字以内で述べよ。

模範解答

A社IRTが収集すべき脆弱性情報を把握するため

解説

解答の論理構成

- 【問題文】図5「課題1:情報機器の現状の構成情報を正しく把握していない部署がある」と明記されています。

- 構成管理情報が無いと、どの機器が存在し、どの OS・ミドルウェア・バージョンを使っているかが分かりません。その結果、脆弱性情報を“闇雲に”集めるか、逆に“集め漏れ”を起こします。

- U課長は「A 社 IRT が各部署の構成管理情報を把握することを目指す」と述べています。これは IRT 側で“対象の情報機器を確定”し、効率的に脆弱性情報を収集する狙いです。

- したがって、構成管理情報を活用する効果は「A社IRTが収集すべき脆弱性情報の対象を的確に特定できること」であり、模範解答「A社IRTが収集すべき脆弱性情報を把握するため」と一致します。

誤りやすいポイント

- 構成管理情報の“保有目的”を、パッチ適用の優先度決定と誤解しやすいですが、まずは「対象機器の特定」が主目的です。

- 「各部署の適用状況を監査するため」とだけ書くと、課題1ではなく課題2・3の文脈になりやすいです。

- 収集主体を「各部署」と書き違え、IRT が主導するという前提を落としやすいです。

FAQ

Q: 構成管理情報と資産台帳は同じものですか?

A: 本問では各部署が持つ「情報資産台帳」を構成管理情報の代替として扱っています。厳密には管理粒度が異なりますが、目的は同じく“現状の機器を把握”することです。

A: 本問では各部署が持つ「情報資産台帳」を構成管理情報の代替として扱っています。厳密には管理粒度が異なりますが、目的は同じく“現状の機器を把握”することです。

Q: なぜ CVSS の説明が続くのに、ここでは出てこないのですか?

A: CVSS は課題3(評価指針)で利用するためのもので、課題1(対象機器の把握)の解決には直接関係しません。

A: CVSS は課題3(評価指針)で利用するためのもので、課題1(対象機器の把握)の解決には直接関係しません。

Q: IRT が構成管理情報を自動収集すると、具体的にどんな仕組みを導入しますか?

A: 一般的にはエージェント型資産管理ツールやネットワークスキャンを活用し、OS・ソフトウェア一覧を中央サーバへ定期送信させます。

A: 一般的にはエージェント型資産管理ツールやネットワークスキャンを活用し、OS・ソフトウェア一覧を中央サーバへ定期送信させます。

関連キーワード: 構成管理、脆弱性情報、CSIRT, インベントリ管理、パッチマネジメント

設問4:図5中の課題1について(1)、(2)に答えよ。

(2)A社IRTが各部署の構成管理情報を把握しておくと、インシデントハンドリングにおいても有効に活用することができる。どのように活用できるか。45字以内で具体的に述べよ。

模範解答

A社IRTが、各部署のインシデント発生時や対策時の、影響範囲の特定に活用する。

解説

解答の論理構成

- 【問題文】図5の課題1で「情報機器の現状の構成情報を正しく把握していない部署がある。」と指摘されています。

- A社IRTの運用手順(表1)では、手順2「トリアージ」で「重要度や優先度を考慮して、aを判断する。」、手順5「対応指示」で「インシデントの全社への影響度に基づいて、インシデントの対応内容を決定」すると定められています。

- 影響度や優先度を正しく判断するには、どのシステム・ネットワークがどの部署に属し、どのように接続されているかという構成管理情報が不可欠です。

- さらに、セキュリティポリシ(図2)の「インシデントハンドリング」で「A社IRTは…受け付けた内容の事実確認を行う。」とあるように、“事実確認”の迅速化にも同情報が役立ちます。

- 以上より、構成管理情報は「インシデント発生時や対策時の影響範囲を特定する」場面で活用できるため、模範解答の内容となります。

誤りやすいポイント

- 構成情報の活用場面を「原因究明」や「再発防止」に限定してしまう。影響度判定こそが主要ポイントです。

- “資産台帳の整備”と書いて目的を示さない。問われているのは具体的な活用方法です。

- 「対応を迅速化」とだけ書いて抽象的になる。どのように迅速化されるのか(影響範囲の特定)を明示しましょう。

FAQ

Q: 構成管理情報は日常業務でも必要ですが、なぜインシデント対応で特に重要なのですか?

A: どのシステムが被害を受け、どこに波及する恐れがあるかを短時間で判断するためです。影響を誤ると対応優先度や範囲を誤り、被害拡大を招きます。

A: どのシステムが被害を受け、どこに波及する恐れがあるかを短時間で判断するためです。影響を誤ると対応優先度や範囲を誤り、被害拡大を招きます。

Q: 構成情報が古かった場合はどうなりますか?

A: 誤った影響範囲を想定してしまい、重要サーバへの波及を見逃す恐れがあります。最新状態を維持する運用が必須です。

A: 誤った影響範囲を想定してしまい、重要サーバへの波及を見逃す恐れがあります。最新状態を維持する運用が必須です。

Q: インシデント発生後に構成情報を収集しては遅いですか?

A: はい。初動対応の時間が延び、攻撃の拡大や証拠散逸を招くため、あらかじめ把握しておくことが望ましいです。

A: はい。初動対応の時間が延び、攻撃の拡大や証拠散逸を招くため、あらかじめ把握しておくことが望ましいです。

関連キーワード: 構成管理、インシデントハンドリング、影響範囲、トリアージ、CSIRT

設問5:

図5中の課題2について、本文中の下線④の各部署の取組みとどのように連携して対応すべきか。連携方法を30字以内で述べよ。

模範解答

各部署が収集している脆弱性情報の提供を受ける。

解説

解答の論理構成

- 現状の問題認識

- 図5の課題2では

「情報機器の脆弱性情報を、ベンダのWebサイトや、脆弱性情報が記載されたWebサイトから収集するには多くの工数が必要だが、現状の要員では対応ができない。」

とされ、人的リソース不足が明示されています。

- 図5の課題2では

- 経営層の短期的対処方針

- 本文には

「短期的には増員せず、④A 社の各部署の取組みと連携して対応することによって、工数の発生を最小限に抑える。」

とあります。増員せずに工数を減らすためには、各部署が既に行っている作業を再利用するのが自然です。

- 本文には

- 各部署の既存活動

- 各部署は「部署ごとに対応が異なっており、多忙なときは、漏れてしまったり、遅くなってしまったりするケースもある。」ものの、脆弱性情報の収集自体は行っています。

- 連携の具体策

- IRT が自ら全件を収集するのではなく、各部署が日常業務の中で取得した脆弱性情報を共有してもらえば、IRT 側の新規工数を抑えつつ網羅性を向上できます。

- まとめ

- 以上より「各部署が収集している脆弱性情報」を IRT が受け取り、一元的に活用する連携が最適となり、模範解答の「各部署が収集している脆弱性情報の提供を受ける。」に帰結します。

誤りやすいポイント

- 「IRT が代わりに全ての情報を収集する」と考えると、増員しないという前提と矛盾します。

- 「情報収集ツールを新規導入する」と答えると、本文で触れられるのは課題1の中長期策であり、課題2の短期策には含まれていません。

- 「対応計画の提出を義務付ける」は課題3の話題であり、課題2の連携方法ではありません。

FAQ

Q: 各部署が情報提供するだけで漏れは防げますか?

A: IRT が集約した後、重複や欠落をチェックするプロセスを加えることで抜け漏れリスクを軽減できます。

A: IRT が集約した後、重複や欠落をチェックするプロセスを加えることで抜け漏れリスクを軽減できます。

Q: ツール導入を並行して検討してはいけませんか?

A: 長期的には有効ですが、設問では「短期的には増員せず」に重点が置かれているため、まず情報共有が優先されます。

A: 長期的には有効ですが、設問では「短期的には増員せず」に重点が置かれているため、まず情報共有が優先されます。

Q: 連携の主体は IRT ですか、各部署ですか?

A: 主体は IRT で、連携先として各部署から情報を受け取り、IRT が全社向けに発信・管理します。

A: 主体は IRT で、連携先として各部署から情報を受け取り、IRT が全社向けに発信・管理します。

関連キーワード: 脆弱性情報、情報共有、工数削減、インシデント対応

設問6:図5中の課題3について、(1)、(2)に答えよ。

(1)CVSSについて、ゼロデイ攻撃が可能な脆弱性か否かは、どの評価基準に最も反映されるか。基準名を答えよ。

模範解答

現状評価基準

解説

解答の論理構成

- ゼロデイ攻撃とは、公開済みの攻撃コードが存在し、まだ有効な対策(パッチや回避策)が提供されていない状態の脆弱性を突いた攻撃を指します。

- 【問題文】では CVSS の三つの評価基準を説明しており、該当箇所は次のとおりです。

- 「二つ目は“現状評価基準”であり、攻撃コードの出現有無や対策情報が利用可能であるかどうかを基にした評価基準である。」

- ゼロデイ攻撃が可能か否かは、まさに「攻撃コードの出現有無」や「対策情報の有無」がポイントになります。

- よって、ゼロデイ攻撃の可否は「現状評価基準」に最も強く反映されると判断できます。

誤りやすいポイント

- 基本評価基準は「時間の経過や環境の違いによるスコアの変化はない」と明記されており、ゼロデイかどうかの“現時点”の状況は評価対象外です。

- 環境評価基準は各組織固有のネットワーク環境や対策状況を反映するもので、攻撃コードの公開・未公開そのものは評価の直接要素ではありません。

- ゼロデイという言葉から「まだ環境に依存していない=基本評価基準」と早合点しやすい点に注意が必要です。

FAQ

Q: 現状評価基準は時間の経過でスコアが変わるのですか?

A: はい。攻撃コードが公開されたり、パッチが提供されたりするとスコアが変動します。

A: はい。攻撃コードが公開されたり、パッチが提供されたりするとスコアが変動します。

Q: ゼロデイ脆弱性でも基本評価基準の数値は変わらないのですか?

A: 変わりません。基本評価基準は攻撃経路や機密性への影響など「脆弱性そのものの性質」に限定されます。

A: 変わりません。基本評価基準は攻撃経路や機密性への影響など「脆弱性そのものの性質」に限定されます。

Q: 環境評価基準でゼロデイ要素を踏まえる必要はありませんか?

A: ゼロデイの有無自体は現状評価基準がカバーします。環境評価基準では自組織におけるネットワーク分割や追加対策の有無など、環境固有の緩和要素を反映します。

A: ゼロデイの有無自体は現状評価基準がカバーします。環境評価基準では自組織におけるネットワーク分割や追加対策の有無など、環境固有の緩和要素を反映します。

関連キーワード: CVSS, ゼロデイ、脆弱性評価、攻撃コード、パッチ管理

設問6:図5中の課題3について、(1)、(2)に答えよ。

(2)本文中のc〜eに入れる適切な字句を答えよ。

c、dは表5中の区分名から選び、eは“FW1”又は“FW2”のどちらかで答えよ。

模範解答

c:ネットワーク

d:ローカル

e:FW1

解説

解答の論理構成

-

FW1 の攻撃元区分を特定

- 【問題文】「外部業者の担当者が遠隔地からインターネットを経由し、SSHクライアントソフトを用いて更新作業を行っている。」

- 表5「ネットワークN:…インターネットからの攻撃など」

- インターネット経由で管理チャネルが開いているため、FW1 は「ネットワーク」に該当し、c=ネットワーク。

-

FW2 の攻撃元区分を特定

- 【問題文】「ポリシー変更は、FW2のコンソールポートに常時接続されたMPCからだけ許可されている。」

- 表5「ローカルL:…ローカルアクセス権限での攻撃が必要…」

- MPC は SS 部独自 LAN 内のローカル端末であり、外部から直接は到達できない。したがって FW2 は「ローカル」に該当し、d=ローカル。

-

どちらのスコアが高くなるか

- CVSS の環境評価基準では、到達しやすい攻撃元区分ほどスコアが高くなる。

- 「ネットワーク」は「ローカル」より攻撃しやすいためスコアが高い。

- よって e=FW1。

誤りやすいポイント

- 「MPC がネットワークに接続されているから FW2 も“ネットワーク”」と早合点する。MPC はインターネットに公開されておらずローカル限定。

- CVSS の“隣接A”と“ローカルL”を混同する。今回 MPC は同一サブネットなので「ローカル」。

- スコアが高い機器=脆弱性が多い機器と誤解する。実際は「到達しやすさ」と「影響度」を評価した結果であり、脆弱性の数とは無関係。

FAQ

Q: 「攻撃元区分」は誰が決めるのですか?

A: CVSS の“環境評価基準”は自組織が自社環境を踏まえて決定します。今回の設問では U 課長が評価者という設定です。

A: CVSS の“環境評価基準”は自組織が自社環境を踏まえて決定します。今回の設問では U 課長が評価者という設定です。

Q: SS 部独自 LAN は外部回線を持っていますが FW2 が“ネットワーク”にならない理由は?

A: FW2 への管理インタフェースは MPC からのローカル接続に限定され、インターネット側から直接アクセスできません。到達性で判断するため“ローカル”です。

A: FW2 への管理インタフェースは MPC からのローカル接続に限定され、インターネット側から直接アクセスできません。到達性で判断するため“ローカル”です。

Q: CVSS のスコアを計算せず区分だけで e を選べるのはなぜ?

A: CVSS のルールで、他条件が同じなら「ネットワーク」の方が常に高スコアになるからです。よって FW1 が自動的に選ばれます。

A: CVSS のルールで、他条件が同じなら「ネットワーク」の方が常に高スコアになるからです。よって FW1 が自動的に選ばれます。

関連キーワード: CVSS, 攻撃元区分、脆弱性評価、ファイアウォール、リモート保守