情報処理安全確保支援士 2016年 春期 午後2 問02

テレワークのセキュリティに関する次の記述を読んで、設問1~5に答えよ。

Q社は、従業員数700名のシステムインテグレータである。東京、名古屋及び大阪に事業所がある。各事業所では、固定席をもたないフリーアドレスが採用されている。営業員やシステムエンジニアなど、テレワークを行っている社員はモバイラと呼ばれ、モバイルPCとUSBデータ通信端末が貸与されている。モバイラは、休暇や長期出張などの場合を除き、週1時間以上Q社事業所に出社し、モバイルPCを社内LANに接続することが義務付けられている。

Q社では、モバイルPCを含むIT機器全てを情報システム部(以下、IT部という)が管理している。Q社には、IT全般に関する問合せ窓口としてIT部内にITヘルプデスクが設けられており、電話、電子メール(以下、メールという)、チャットでサポートを行っている。ITヘルプデスクは情報セキュリティに関する問合せも受け付けている。

〔モバイラのテレワーク環境〕

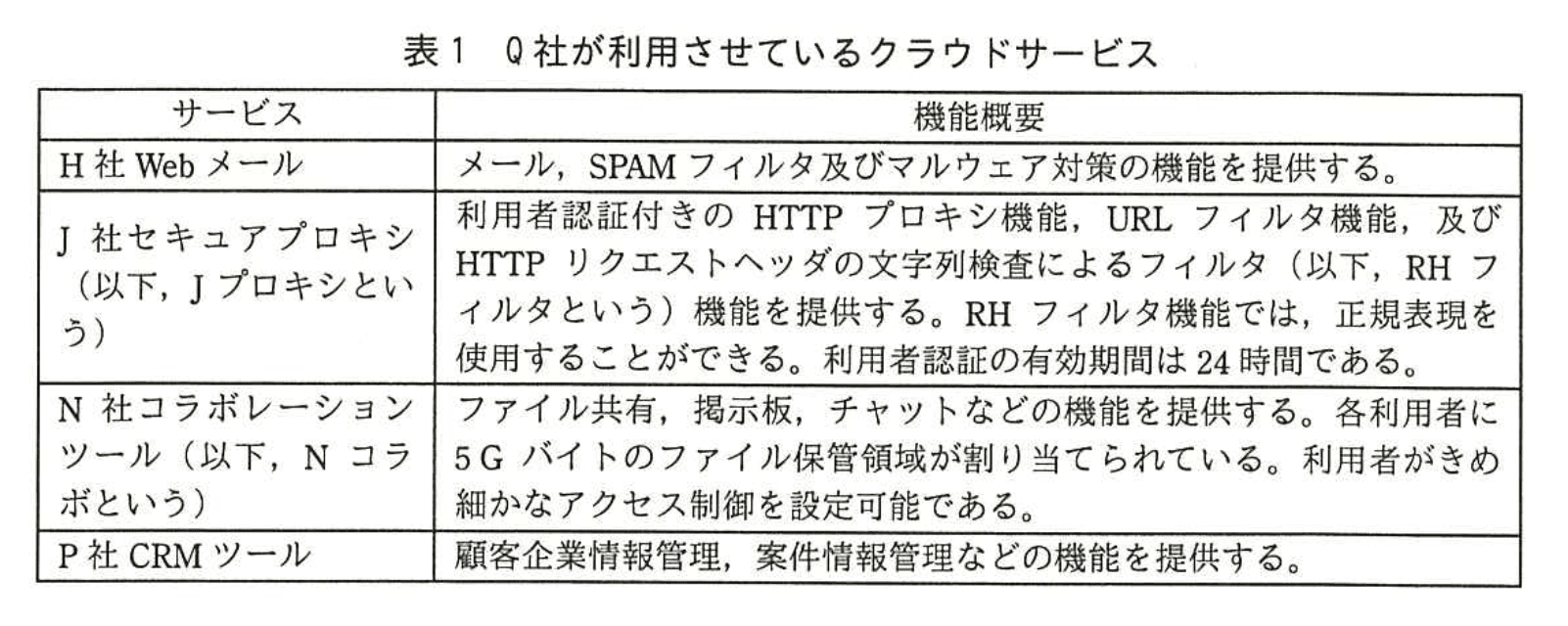

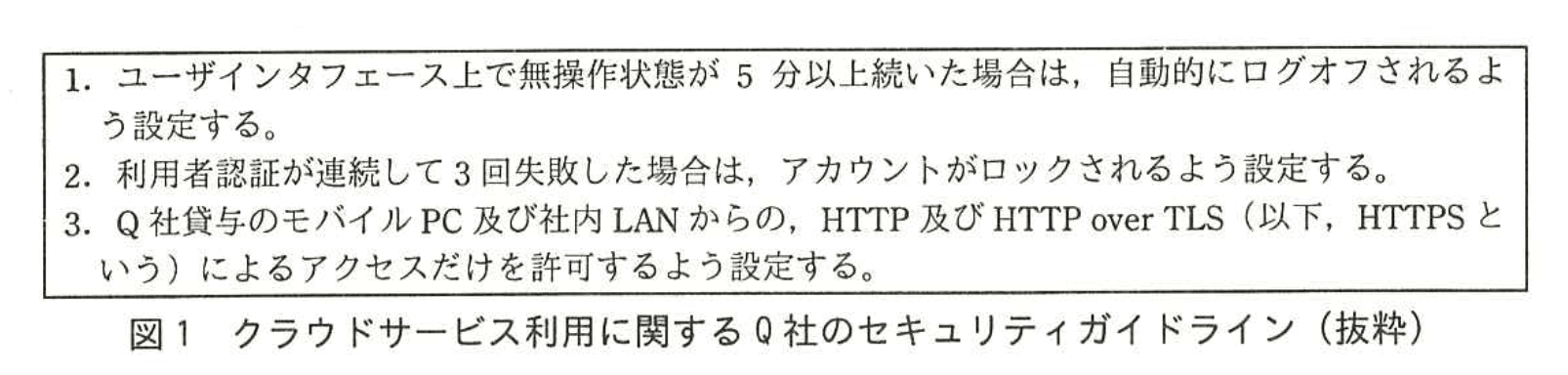

Q社では、モバイラの顧客先などでのテレワークを支援するために、表1に示すクラウドコンピューティングで実現されたサービス(以下、クラウドサービスという)を利用させている。クラウドサービス利用に関するQ社のセキュリティガイドラインを図1に示す。

Q社のモバイルPCには、マルウェア対策ソフト(以下、AMという)やパーソナルファイアウォール(以下、PFWという)、オフィスソフトウェアなどのQ社が利用を認めたソフトウェア(以下、標準ソフトという)がインストールされている。

Q社内には、AM管理サーバがあり、社内LANだけからアクセス可能である。モバイルPCは、社内LAN接続時に、AMのログをAM管理サーバにアップロードする。

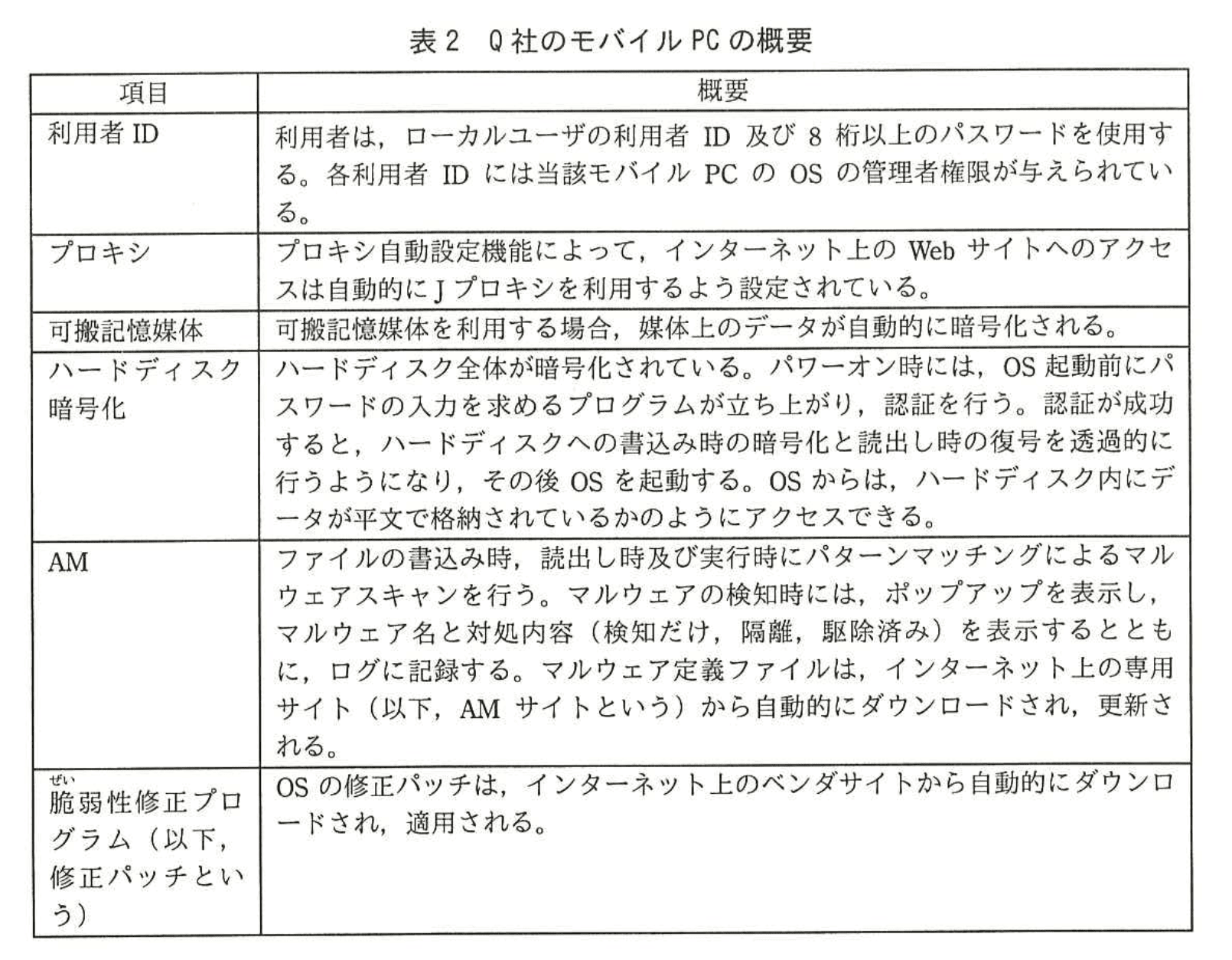

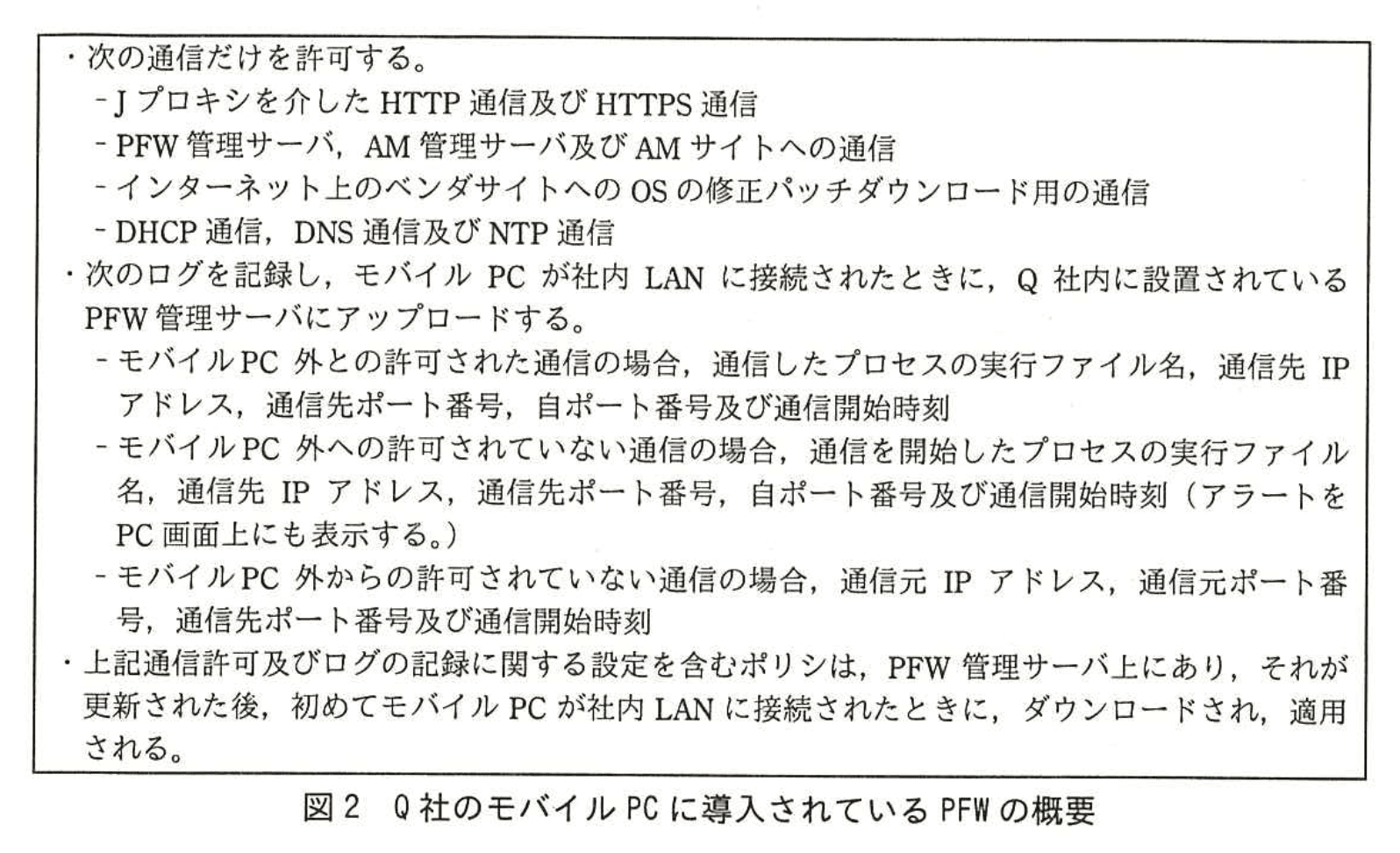

Q社のモバイルPCの概要を表2に、Q社のモバイルPCに導入されているPFWの概要を図2に示す。

Q社には、モバイルPCのバックアップを自動的に取得する仕組みはない。そのため、必要なファイルはNコラボに保管しておくことが推奨されている。

〔マルウェアの検知〕

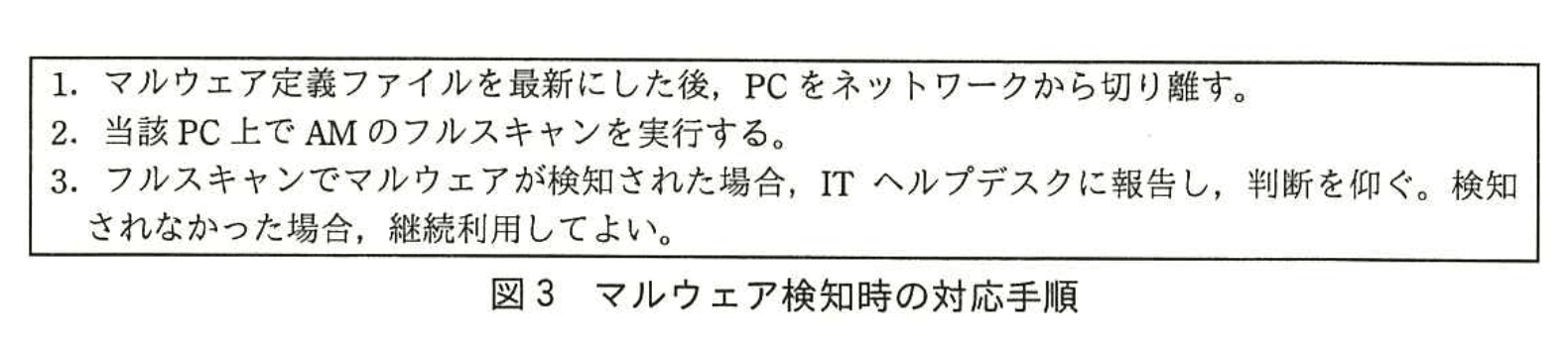

Q社では、マルウェア検知時の対応手順を、図3のとおり定めている。

2月1日、名古屋事業所のBさんからITヘルプデスクに“モバイルPCで繰り返しマルウェアが検知される”との連絡が入り、IT部の情報セキュリティ担当者であるCさんが対応した。次は、その時のBさんとCさんの会話である。

Bさん:私のモバイルPCで、先週1週間に3回も同じマルウェアMが検知されました。毎回“駆除済み”と表示されるのですが、駆除できていないのでしょうか。

Cさん:マルウェア検知時の対応手順に従ってAMのフルスキャンをしましたか。

Bさん:はい。もちろんです。3回とも実施しましたが、何も検知されませんでした。

Cさん:問題ないと思いますが、念のためIT部で調査します。モバイルPCのホスト名と最後に社内LANに接続した日を教えてください。

Bさん:ホスト名はPC01です。今日も、社内LANに接続しています。

〔IT部による調査〕

CさんがAM管理サーバのマルウェア検知ログを調べたところ、PC01ではマルウェアMが3回検知され、駆除されていた。他のマルウェアは検知されていなかった。

次に、CさんはPFW管理サーバで、マルウェア検知と同じ時間帯の、PC01のPFWのログを確認した。PFWのログには、OS標準のWebブラウザ(以下、標準ブラウザという)のプロセスからの通信だけが記録されていた。

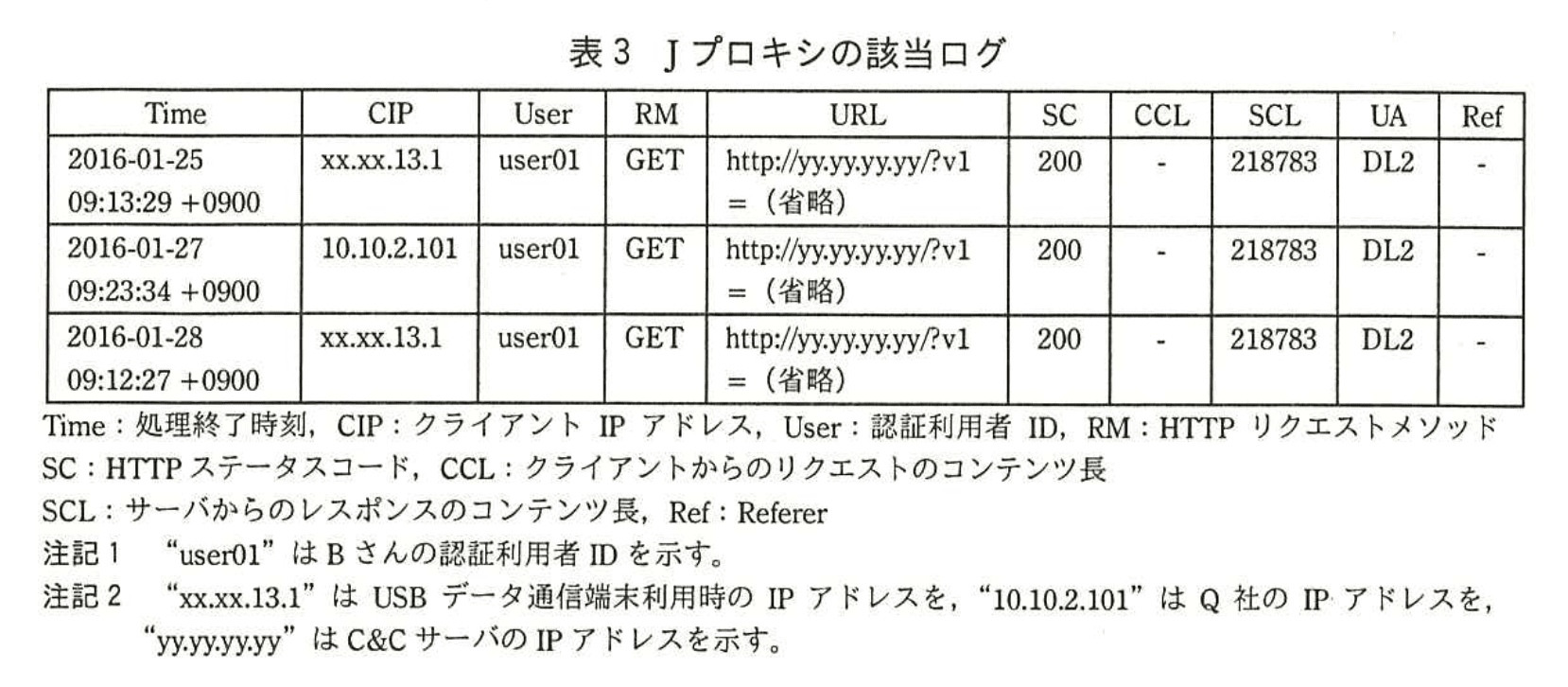

Cさんが、マルウェア検知と同じ時間帯のJプロキシのログを調査したところ、次のことが分かった。

・マルウェア検知の直前に3回とも同じURLにアクセスし、同じ長さのコンテンツがダウンロードされていた。

・当該URLへのHTTP通信は、HTTPリクエストヘッダのUser-Agent(以下、UAという)が標準ブラウザとは異なっていた。

・HTTPリクエストヘッダには、UAとHostだけが設定されていた。

該当するログは表3のとおりである。

Cさんは、マルウェアMをダウンロードする未知のマルウェアが、UAをDL2に設定してC&Cサーバと通信していると考えた。JプロキシのログからUAがDL2の通信を検索したところ、次のことが分かった。

・アクセス先URLは異なるものの、PC01は、1月25日以降ほぼ毎日UAがDL2の通信を行っていた。

・他にPC02~PC04の3台のモバイルPCが、UAがDL2の通信を行っていた。

・調査日当日もPC01からUAがDL2の通信があり、“200 OK”が返っていた。

・①当該アクセス先URLに、Cさんに貸与されているPCの標準ブラウザからアクセスしたところ、“404 Not Found”が返ってきた。

Cさんは、これらのログの調査から、BさんのモバイルPCでマルウェアの検知・駆除が繰り返される事象は、未知のマルウェアが原因だと結論付けた。

Cさんは、②当該マルウェアによるモバイルPCからC&Cサーバへの通信をブロックする必要があることと、PC01について専門業者による詳細な調査の必要があることをIT部D部長に説明し、調査依頼の承認を得た。

Cさんは、C&Cサーバへの通信のブロックを担当者に依頼した。次に、Cさんは、PC01~PC04について、利用者に連絡を取り、IT部への送付を依頼した。Bさんを含む各利用者は、当該モバイルPCをIT部に送付した。

〔専門業者による調査〕

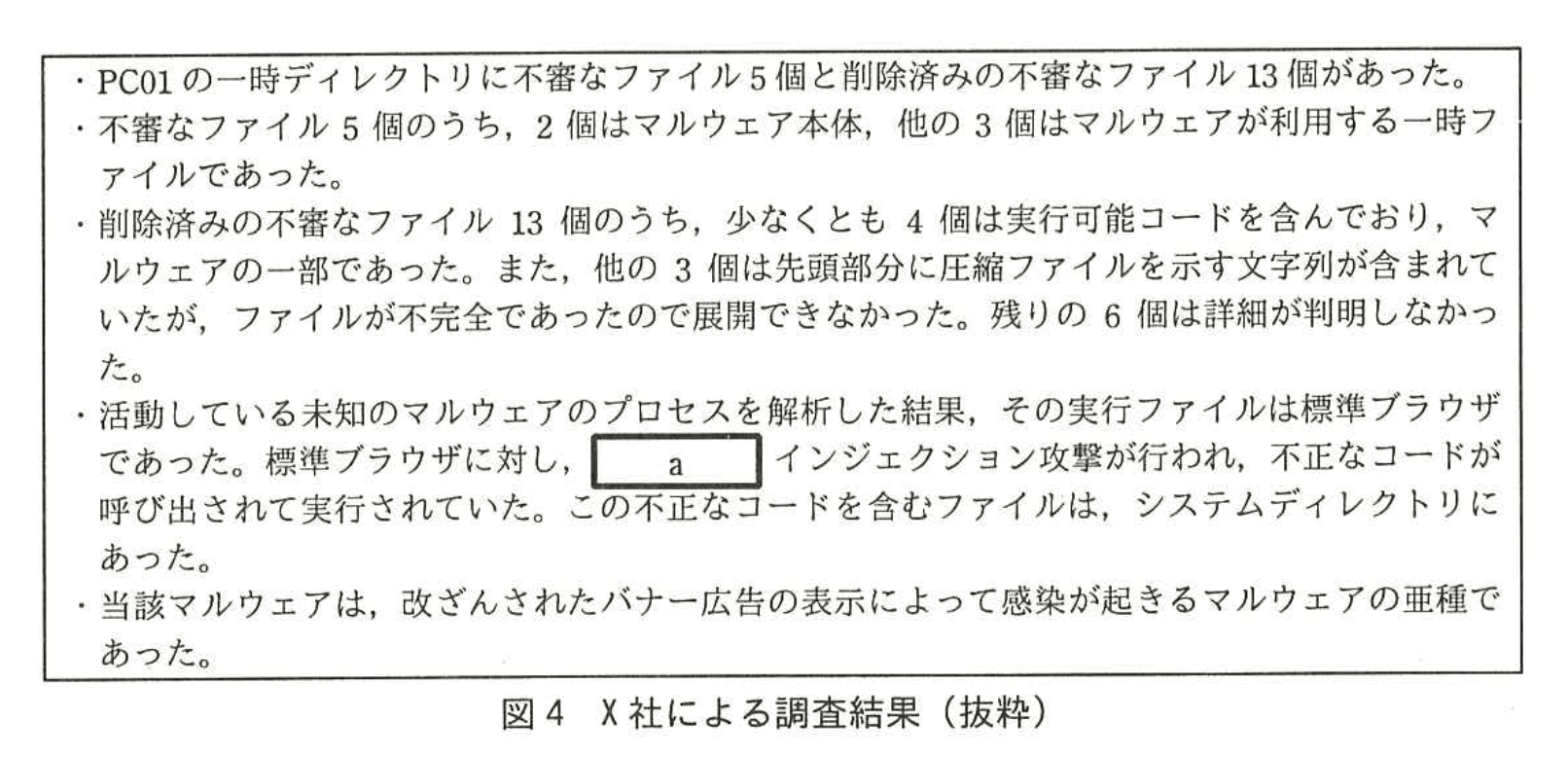

Cさんは、PC01の調査をセキュリティ専門業者のX社に依頼した。X社による調査結果は図4のとおりであった。

〔侵入経路と被害状況の調査〕

X社の報告を受け、Cさんはマルウェアの侵入経路及び外部への情報漏えいの有無を調査した。侵入経路については、WebサイトWからマルウェアをダウンロードしていたことが判明した。WebサイトWで表示していたバナー広告が改ざんされており、当該バナー広告を表示するときに利用するビューア(以下、ビューアVという)の脆弱性を利用して、自動的にダウンローダを導入・実行する攻撃コードが含まれていた。いわゆるbダウンロード攻撃であった。ビューアVは以前に業務上必要があったので標準ソフトとして導入されていたが、現在では必要性はなくなっていた。ビューアVの脆弱性は度々報告されていたが、Q社では標準ソフトの脆弱性を管理しておらず、修正パッチの適用も強制していなかった。

PC02~PC04も、Bさんと同様に利用者がWebサイトWにアクセスしたことによって感染していた。

外部への情報漏えいの有無については、各種ログやハードディスクに残されていたファイルの痕跡からは、判断できなかった。PC01~PC04のうち、PC01だけは、お客様プロジェクト関連情報(以下、PJ情報という)を含むファイルがハードディスク上に複数保管されており、いずれも圧縮状態で200kバイト以上であった。一方、Jプロキシのログは、PC01から外部に送信されたHTTP通信のCCLが、全て2kバイト未満であることを示していた。これらから、Cさんは、外部へのPJ情報の漏えいはないと結論付け、調査結果をD部長に報告した。

次は、調査結果についてのCさんとD部長の会話である。

D部長:この分析結果からPJ情報の漏えいがないと判断するのは無理があります。

Cさん:なぜですか。

D部長:まず、PC01についてですが、マルウェアがPJ情報の入ったファイルをcして送信した可能性があります。また、PC01のハードディスクではなく、dやeに格納されていたPJ情報が窃取された可能性もあります。

Cさん:確かにそうですね。再度調査します。

Cさんは、再度調査を行ったが、PJ情報漏えいの痕跡は発見できなかった。CさんはそのことをD部長に報告した。D部長は調査結果を了承した。

Cさんはこの調査結果を、Bさん及びPC02~PC04の利用者に伝えた。

〔委託元への報告〕

Bさんは、名古屋に本社がある流通業E社の業務システム開発プロジェクトに参画している。E社との契約では、情報漏えいなどのセキュリティインシデント発生時には遅滞なくE社に報告することが定められている。E社では、業務システムのプログラム開発及びテストには専用のPCを貸与している。Bさんは、設計書を含む文書作成はPC01で行い、プログラム開発及びテストはE社から貸与されたPCで行っていた。

IT部での調査結果を基に、今回の件ではPJ情報の漏えいはなかったというのがQ社の見解であるが、営業部、IT部、法務部及び名古屋事業所のF部長が協議した結果、IT部の調査結果を基にE社に報告することにした。

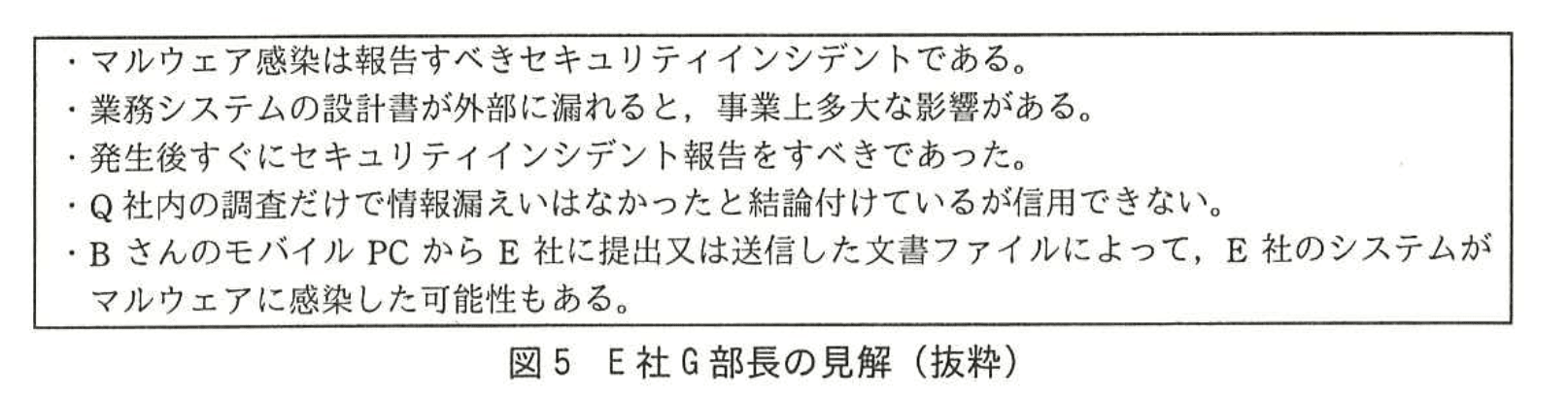

3月28日、F部長がE社に報告したところ、E社のG部長から非常に厳しい叱責を受けた。G部長の見解は図5のとおりである。

〔侵入経路と被害状況の調査〕

X社の報告を受け、Cさんはマルウェアの侵入経路及び外部への情報漏えいの有無を調査した。侵入経路については、WebサイトWからマルウェアをダウンロードしていたことが判明した。WebサイトWで表示していたバナー広告が改ざんされており、当該バナー広告を表示するときに利用するビューア(以下、ビューアVという)の脆弱性を利用して、自動的にダウンローダを導入・実行する攻撃コードが含まれていた。いわゆるbダウンロード攻撃であった。ビューアVは以前に業務上必要があったので標準ソフトとして導入されていたが、現在では必要性はなくなっていた。ビューアVの脆弱性は度々報告されていたが、Q社では標準ソフトの脆弱性を管理しておらず、修正パッチの適用も強制していなかった。

PC02~PC04も、Bさんと同様に利用者がWebサイトWにアクセスしたことによって感染していた。

外部への情報漏えいの有無については、各種ログやハードディスクに残されていたファイルの痕跡からは、判断できなかった。PC01~PC04のうち、PC01だけは、お客様プロジェクト関連情報(以下、PJ情報という)を含むファイルがハードディスク上に複数保管されており、いずれも圧縮状態で200kバイト以上であった。一方、Jプロキシのログは、PC01から外部に送信されたHTTP通信のCCLが、全て2kバイト未満であることを示していた。これらから、Cさんは、外部へのPJ情報の漏えいはないと結論付け、調査結果をD部長に報告した。

次は、調査結果についてのCさんとD部長の会話である。

D部長:この分析結果からPJ情報の漏えいがないと判断するのは無理があります。

Cさん:なぜですか。

D部長:まず、PC01についてですが、マルウェアがPJ情報の入ったファイルをcして送信した可能性があります。また、PC01のハードディスクではなく、dやeに格納されていたPJ情報が窃取された可能性もあります。

Cさん:確かにそうですね。再度調査します。

Cさんは、再度調査を行ったが、PJ情報漏えいの痕跡は発見できなかった。CさんはそのことをD部長に報告した。D部長は調査結果を了承した。

Cさんはこの調査結果を、Bさん及びPC02~PC04の利用者に伝えた。

〔委託元への報告〕

Bさんは、名古屋に本社がある流通業E社の業務システム開発プロジェクトに参画している。E社との契約では、情報漏えいなどのセキュリティインシデント発生時には遅滞なくE社に報告することが定められている。E社では、業務システムのプログラム開発及びテストには専用のPCを貸与している。Bさんは、設計書を含む文書作成はPC01で行い、プログラム開発及びテストはE社から貸与されたPCで行っていた。

IT部での調査結果を基に、今回の件ではPJ情報の漏えいはなかったというのがQ社の見解であるが、営業部、IT部、法務部及び名古屋事業所のF部長が協議した結果、IT部の調査結果を基にE社に報告することにした。

3月28日、F部長がE社に報告したところ、E社のG部長から非常に厳しい叱責を受けた。G部長の見解は図5のとおりである。

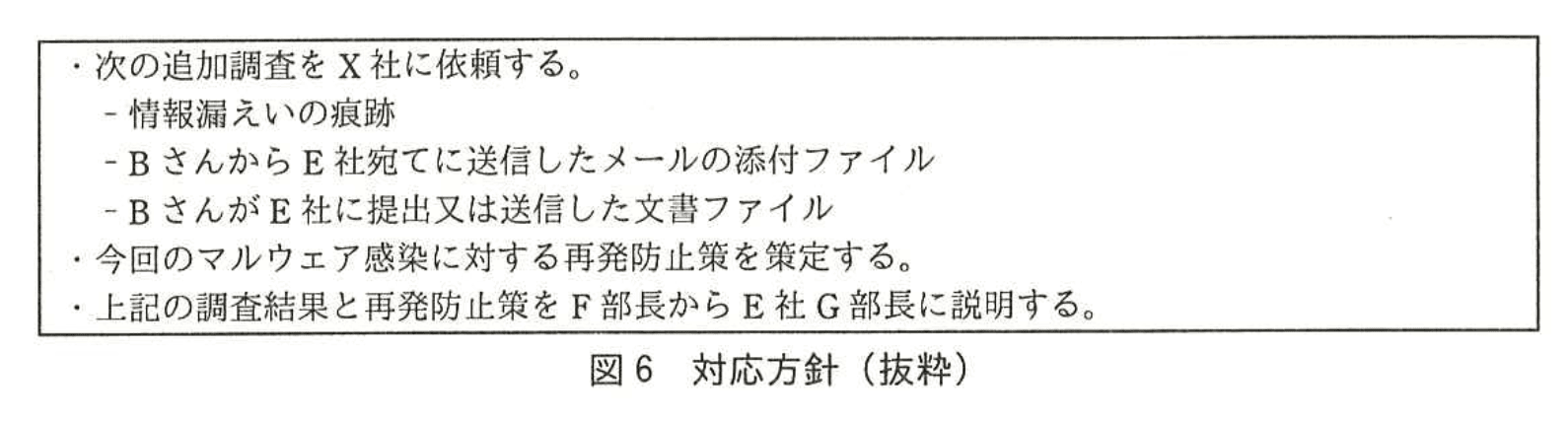

F部長は、営業部、IT部及び法務部と相談し、図6の対応方針をまとめ、早急に対応を進めた。

X社の追加調査の結果は、Q社内での調査と同様、情報漏えいの痕跡は認められないというものであった。また、BさんからE社宛てに送信したメールの添付ファイル及びE社に提出又は送信した文書ファイルには、不審なコードは含まれていなかったとの報告であった。

〔再発防止策の策定〕

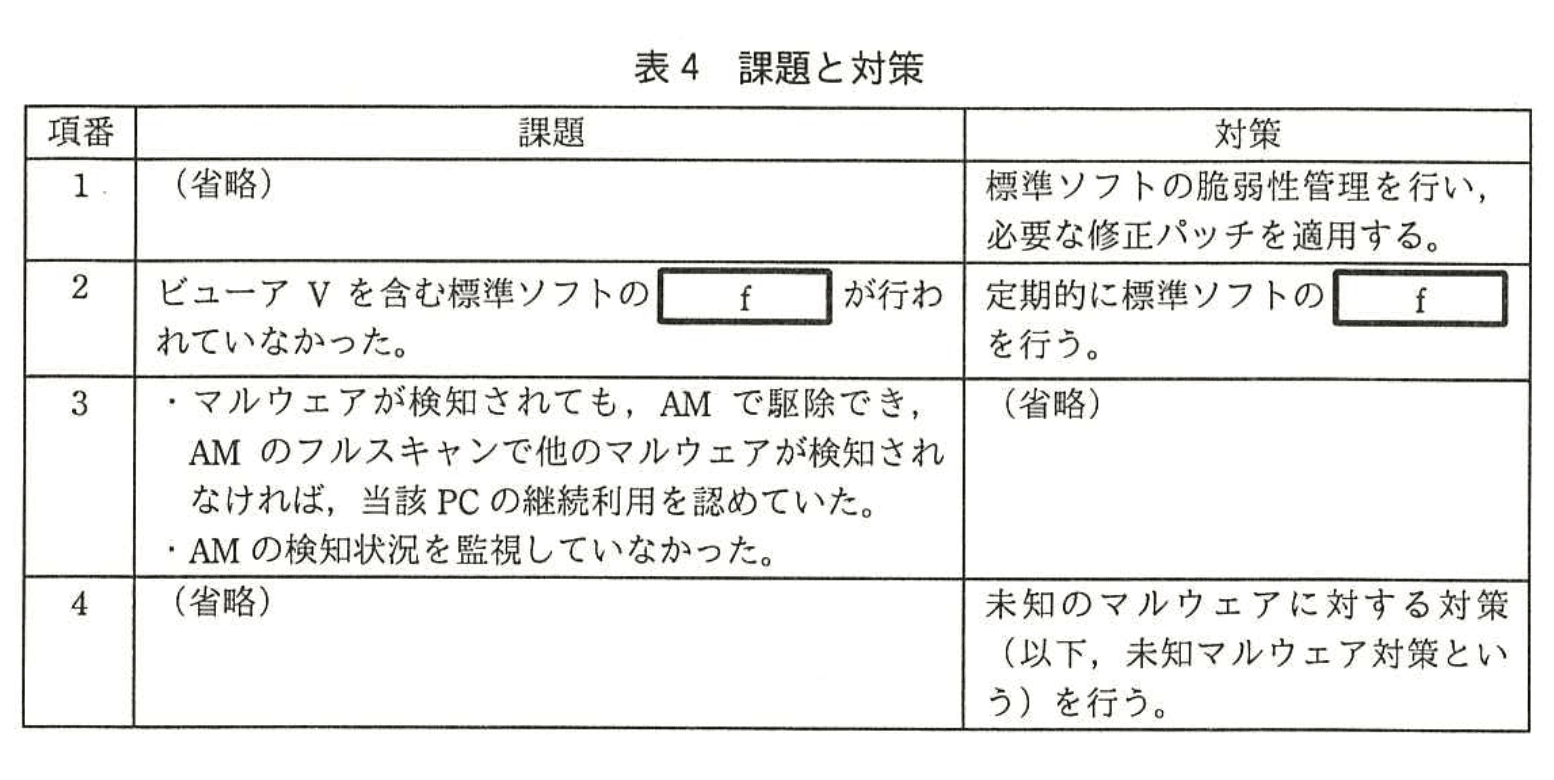

今回のマルウェア感染に対する再発防止策を、IT部が中心に策定することとなった。Cさんは、調査で判明した事実を基に、他のIT部のメンバとともに課題を抽出し、対策を検討した。その結果は表4のとおりである。

Cさんは、課題と対策をD部長に報告した。D部長は、表4の項番1~3の対策を再発防止策とし、可能な対策から順次実施するとともに、項番4の対策を具体化するよう指示した。

〔未知マルウェア対策の検討〕

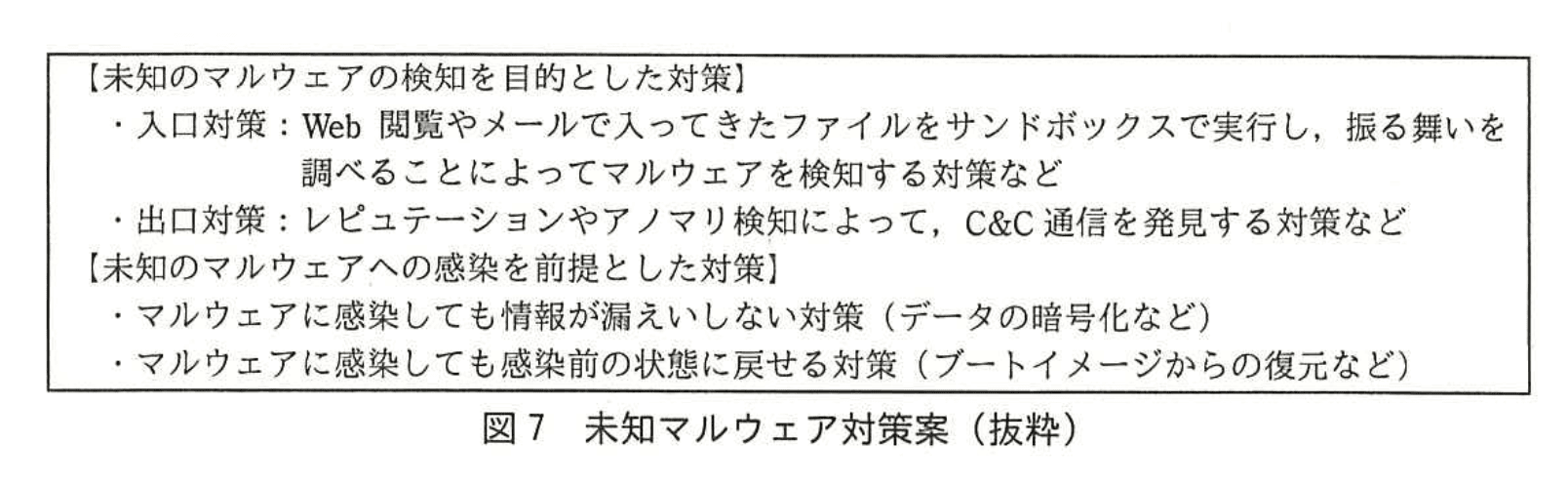

Cさんは、D部長の指示に従い、未知マルウェア対策の検討を始めた。次は、未知マルウェア対策の検討についてのCさんとD部長の会話である。

Cさん:未知マルウェア対策として、図7の案を考えました。未知のマルウェアを全て検知するのは無理です。そのため、未知のマルウェアへの感染を前提とした対策も必要です。

D部長:我が社のモバイルPCではハードディスクの暗号化も行っていますが、マルウェア感染時の情報漏えいを防げますか。

Cさん:残念ながら、③マルウェア感染による情報漏えい対策としては役に立ちません。そうした情報漏えいを防ぐためにはDRMのような仕組みが必要になり、取引先にも影響があります。

D部長:なるほど。ブートイメージからの復元というのはどのようなものですか。

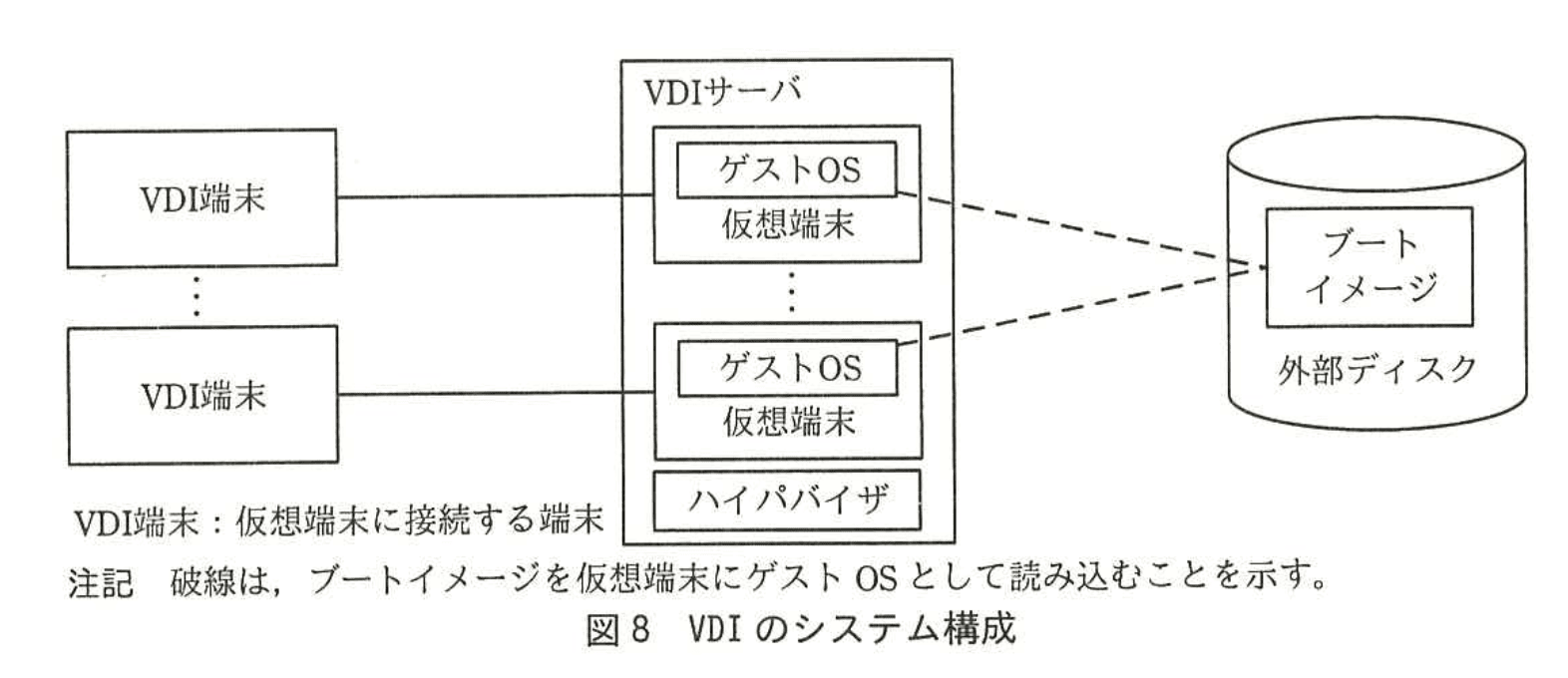

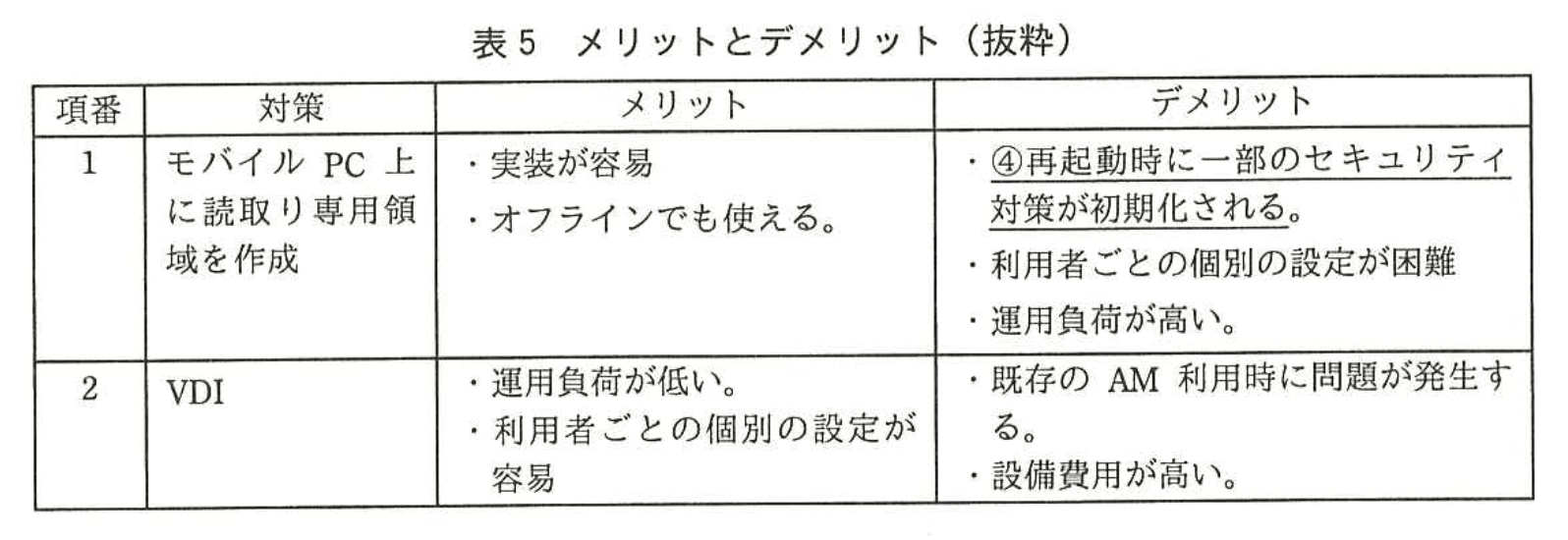

Cさん:ブートイメージとはOSの起動に必要なファイルや標準ソフトなどをひとまとめにしたものです。これを読取り専用領域に保存し、起動時に読み込ませることで、動作環境を復元します。実装方法として、モバイルPC上に読取り専用領域を作成する方法と、図8のように、仮想端末上でゲストOSを動かす、画面転送型の仮想デスクトップ環境(以下、VDIという)の二つがあります。これら二つの対策を我が社が利用した場合、表5で示すメリットとデメリットがあります。

D部長:表5によるとVDIが良さそうですが、デメリットを解消する方法はありますか。

Cさん:AMに関しては、VDIに対応した仮想アプライアンスやゲートウェイ型のものが利用できるクラウドサービスを検討します。

D部長:VDI端末としてモバイルPCは使えるのですか。

Cさん:はい。モバイルPCを使ってUSBメモリからVDI専用OSを起動する方法があります。

D部長:VDI端末には、どのような要件が必要ですか。

Cさん:要件は、次の四つです。

要件1:VDIサーバにログインできる。

要件2:仮想端末との間では、画面及びキーボード・マウスの操作データだけの送受信を許可する。

要件3:マルウェア感染を防ぐ仕組みがある。

要件4:要件1~要件3を満たすのに必要な通信だけを許可する。

D部長:要件3が満たせずに、VDI端末がマルウェアに感染しても、要件2が満たされていれば、仮想端末には影響がないですよね。

Cさん:いいえ。⑤要件2が満たされても、VDI端末上のマルウェアによる仮想端末からの情報の窃取は可能です。

D部長:そうですか。

Cさん:そういった情報の窃取を防ぐためには、VDI端末の徹底的な要塞化が必要です。VDI端末に汎用OSを使う場合、VDI端末の保護のための仕組みが必要になります。一方、VDI専用OSを使用する場合、読み取り専用のUSBメモリにVDI専用OSを入れておきます。VDI端末のハードディスクの中身は全て消去し、USBメモリからだけブートできるようにします。ブートするとVDIに接続するためのソフトウェアが自動的に起動します。

D部長:なるほど。それでは、その案をベースに、VDIの実装案と移行計画をまとめて提出してください。その際には、既存のガイドラインへの影響なども考慮に入れてください。

Cさんは、VDIの実装案、⑥クラウドサービス利用に関するQ社のセキュリティガイドラインの変更案、及び移行計画をD部長に提出した。D部長はこれを承認し、関係各部と調整して年次計画に組み込んだ。

F部長はこれらの結果を受けて、X社による追加調査の結果、発防止策及び未知マルウェア対策の計画をE社G部長に説明し、理解を得た。

設問1:〔IT部による調査〕について、(1)、(2)に答えよ。

(1)本文中の下線①の動作を実現するためには、C&Cサーバでどのような仕組みが必要か。表3の記載内容を用いて、40字以内で具体的に述べよ。

模範解答

UAがDL2以外の場合には“404 Not Found”を返す。

解説

解答の論理構成

- 表3には、未知マルウェアによる通信のUAがすべて“DL2”になっていることが示されています。

引用:UAがDL2 - Cさんが自分のPCの標準ブラウザで同一URLへアクセスすると下線①のとおり“404 Not Found”が返却されました。

引用:①当該アクセス先URLに…標準ブラウザからアクセスしたところ、“404 Not Found”が返ってきた - つまりC&CサーバはUAを判定し、マルウェア(UA=“DL2”)の要求だけに正常応答“200 OK”を返す一方、ほかのUAには存在しないリソースとして“404 Not Found”を返す仕組みを備えていると分かります。

- よって「UAがDL2以外の場合には“404 Not Found”を返す」ことが、下線①の動作を実現するサーバ側の具体的な仕組みになります。

誤りやすいポイント

- 「Jプロキシが返している」と誤解し、C&Cサーバ側の判定ロジックを答え忘れる。

- IPアドレスやURLの違いで制御していると早合点し、UAによる分岐を見落とす。

- 403 Forbiddenや401 Unauthorizedなど別のステータスコードを想定してしまう。

FAQ

Q: UA判定はサーバー側のどの機能で実装できますか?

A: Webサーバのリバースプロキシ設定やアプリケーション側のスクリプトでUser-Agentを解析し、条件分岐でレスポンスを変える方法が一般的です。

A: Webサーバのリバースプロキシ設定やアプリケーション側のスクリプトでUser-Agentを解析し、条件分岐でレスポンスを変える方法が一般的です。

Q: なぜ“404 Not Found”を選択するのですか?

A: 存在しないページに見せかければ、通常の利用者に怪しまれず攻撃活動を秘匿できるためです。

A: 存在しないページに見せかければ、通常の利用者に怪しまれず攻撃活動を秘匿できるためです。

Q: 代理通信のJプロキシで同じ制御は可能ですか?

A: 技術的には可能ですが、本件ではC&Cサーバ自身がUAで応答を切り替えていると判断できます。

A: 技術的には可能ですが、本件ではC&Cサーバ自身がUAで応答を切り替えていると判断できます。

関連キーワード: User-Agent, HTTPステータスコード、マルウェア、C&C通信、フィルタリング

設問1:〔IT部による調査〕について、(1)、(2)に答えよ。

(2)本文中の下線②について、〔モバイラのテレワーク環境〕で述べられている機能を用いて実現する方法が二つある。どの機能でブロックすべきか。それぞれ20字以内で答えよ。

模範解答

①:JプロキシのURLフィルタ機能

②:JプロキシのRHフィルタ機能

解説

解答の論理構成

- 目的の確認

本文中でCさんは「②当該マルウェアによるモバイルPCからC&Cサーバへの通信をブロックする」必要があると述べています。 - 利用できる機能の抽出

表1には「J社セキュアプロキシ(以下、Jプロキシという)」が「URL フィルタ機能、及び HTTP リクエストヘッダの文字列検査によるフィルタ(以下、RHフィルタという)機能を提供する」と記載されています。 - URLフィルタを用いる理由

ログ上で通信先URLは固定であり「マルウェア検知の直前に3回とも同じURLにアクセス」とあります。したがって特定URLをブラックリスト登録すれば通信を遮断できます。 - RHフィルタを用いる理由

同じ段落で「当該URLへのHTTP通信は、HTTPリクエストヘッダのUser-Agent(以下、UAという)が標準ブラウザとは異なっていた」「UAがDL2の通信」とあり、UA値がマルウェア固有であると判明しています。JプロキシのRHフィルタは「HTTPリクエストヘッダの文字列検査」に正規表現が使えるため、UAが“DL2”の通信を検知・遮断できます。 - 結論

よってブロック方法は

・「JプロキシのURLフィルタ機能」

・「JプロキシのRHフィルタ機能」

誤りやすいポイント

- PFWでの遮断を選んでしまう

→PFWは「Jプロキシを介したHTTP通信」を一括許可している設定のため、個別URLやUAでの細かな制御は不可です。 - AM(マルウェア対策ソフト)にURL遮断機能があると想定する

→本文にAMの監視や隔離機能は示されていますが、通信制御機能は記載されていません。 - RHフィルタ機能の対象を誤解する

→正規表現でHTTPヘッダ全体を検査できるため、UA 固有文字列もマッチ可能です。

FAQ

Q: 2種類とも設定する必要がありますか?

A: まずURLフィルタで即時遮断し、変化された場合に備えてUA“DL2”をRHフィルタでもブロックするのが多層防御として有効です。

A: まずURLフィルタで即時遮断し、変化された場合に備えてUA“DL2”をRHフィルタでもブロックするのが多層防御として有効です。

Q: IPアドレスでの遮断は不適切ですか?

A: C&CサーバはIPを変えることが多いため、IPのみでは十分とは言えません。URLやUAなどプロトコルレベルで共通する特徴を使う方が実効性があります。

A: C&CサーバはIPを変えることが多いため、IPのみでは十分とは言えません。URLやUAなどプロトコルレベルで共通する特徴を使う方が実効性があります。

Q: RHフィルタは他にどのような攻撃検知に使えますか?

A: 例えば怪しいRefererやCookie値を含むリクエスト、異常なメソッドを持つリクエストなどを正規表現で検出・遮断できます。

A: 例えば怪しいRefererやCookie値を含むリクエスト、異常なメソッドを持つリクエストなどを正規表現で検出・遮断できます。

関連キーワード: URLフィルタ、正規表現、プロキシ、C&C通信、HTTPヘッダ

設問2:

図4中のaに入れる適切な字句を5字以内で答えよ。

模範解答

a:DLL

解説

解答の論理構成

- 図4の調査結果には

“標準ブラウザに対し、aインジェクション攻撃が行われ、不正なコードが呼び出されて実行されていた。”

という記述があります。 - “標準ブラウザ”という正規プロセス内に“不正なコード”を実行させる代表的な手法は、Windows 環境で広く用いられる「DLL インジェクション」です。

- DLL を挿入すると、外部に怪しいプロセスを増やすことなく正規プロセス(ここでは標準ブラウザ)の権限と通信経路を乗っ取れます。実際、本問でも

・PFW のログには“標準ブラウザ”の通信しか残っていない

・Jプロキシのログでは UA が “DL2” に書き換えられた通信が確認されている

といった“正規プロセスの乗っ取り”を示す状況が報告されています。 - 以上より、a に入る語は「DLL」が妥当で、模範解答と一致します。

誤りやすいポイント

- 「コード」「プロセス」など広義の言葉を入れてしまう

→ 質問は“インジェクション攻撃”の具体的手法を尋ねているため不適切です。 - “SQL インジェクション”と混同する

→ 本件は Web アプリケーションの話ではなく、ローカルプロセスへのコード注入です。 - 「メモリインジェクション」と書く

→ メモリ操作は DLL インジェクションの一部手順ですが、攻撃手法の名称としては DLL インジェクションが一般的です。

FAQ

Q: DLL インジェクションはどのようにしてプロセスに DLL を挿入するのですか?

A: CreateRemoteThread+LoadLibrary などの Windows API を悪用し、対象プロセスのアドレス空間に DLL を読み込ませます。

A: CreateRemoteThread+LoadLibrary などの Windows API を悪用し、対象プロセスのアドレス空間に DLL を読み込ませます。

Q: なぜ PFW のログには標準ブラウザしか映らなかったのですか?

A: マルウェアが DLL インジェクションで標準ブラウザに寄生して通信したため、外部から見ると正規ブラウザの通信にしか見えなかったからです。

A: マルウェアが DLL インジェクションで標準ブラウザに寄生して通信したため、外部から見ると正規ブラウザの通信にしか見えなかったからです。

Q: DLL インジェクションは AM(マルウェア対策ソフト)で検知できますか?

A: シグネチャベースだけでは難しい場合があります。サンドボックスやふるまい検知を併用すると検出率が向上します。

A: シグネチャベースだけでは難しい場合があります。サンドボックスやふるまい検知を併用すると検出率が向上します。

関連キーワード: DLLインジェクション、プロセスハイジャック、不正コード注入、C&C通信、ふるまい検知

設問3:〔侵入経路と被害状況の調査〕について、(1)、(2)に答えよ。

(1)本文中のb、cに入れる適切な字句を、それぞれ10字以内で答えよ。

模範解答

b:ドライブバイ

c:分割

解説

解答の論理構成

- 文中の状況整理

- 「WebサイトWで表示していたバナー広告が改ざんされており、…自動的にダウンローダを導入・実行する攻撃コードが含まれていた。いわゆるbダウンロード攻撃であった。」

⇒ 広告閲覧“だけ”でマルウェアを取得させる手口は典型的に「ドライブバイダウンロード攻撃」と呼ばれます。 - 「マルウェアがPJ情報の入ったファイルをcして送信した可能性があります。」

直前の調査結果では

・「ハードディスク…いずれも圧縮状態で200kバイト以上」

・「Jプロキシのログ…HTTP通信のCCLが、全て2kバイト未満」

と示されています。大容量ファイルがネットワーク上では極端に小さく観測されているため、送信側でファイルを細切れにして断片を順次送ったと考えるのが自然です。

- 「WebサイトWで表示していたバナー広告が改ざんされており、…自動的にダウンローダを導入・実行する攻撃コードが含まれていた。いわゆるbダウンロード攻撃であった。」

- キーワード照合

- Drive-by download は日本語資料でも「ドライブバイダウンロード攻撃」と表記され、問題文の “bダウンロード攻撃” に合致。

- ファイルサイズ差異の説明語としては「分割」が妥当。「圧縮」だけでは 200k → 2k にはならず、記録が複数行になるはずです。さらに会話では「送信した可能性があります」と“手段”を問う文脈で、送信サイズを小さくする行為=「分割」が最適です。

- 結論

b:ドライブバイ

c:分割

誤りやすいポイント

- b を「ドライブ バイダウンロード」と語尾まで書いてしまう。設問は “字句” を聞いており、既に「ダウンロード」は共通語として後置されています。

- c を「圧縮」と解答してしまう。問題文には既に「圧縮状態で200kバイト以上」と記載があり、圧縮後でも大きいファイルが小さく観測された理由説明と噛み合いません。

- 「分割=チャンク送信のログが大量に残るはず」と考え、ログ行数に注目しすぎる。HTTPリクエストを細かく埋め込んで送れば各行の CCL は 2k 未満で収まり、行数自体は日次で見れば多くても不自然ではありません。

FAQ

Q: バナー広告経由で感染する攻撃は他にどんな呼び方がありますか?

A: 「マルバタイジング(malvertising)」とも呼ばれますが、本問では drive-by download を答えさせる意図です。

A: 「マルバタイジング(malvertising)」とも呼ばれますが、本問では drive-by download を答えさせる意図です。

Q: 圧縮してさらに分割するケースもありますよね?

A: もちろんあり得ます。しかし設問 c は“ファイルをどう扱って送信したか”を単語で問うため、最も直接的な「分割」が正答になります。

A: もちろんあり得ます。しかし設問 c は“ファイルをどう扱って送信したか”を単語で問うため、最も直接的な「分割」が正答になります。

Q: 2kバイト未満の通信しかないと断言できるのは何故ですか?

A: 問題文に「Jプロキシのログは、PC01から外部に送信されたHTTP通信のCCLが、全て2kバイト未満」と明示されています。

A: 問題文に「Jプロキシのログは、PC01から外部に送信されたHTTP通信のCCLが、全て2kバイト未満」と明示されています。

関連キーワード: drive-by download, ファイル分割、C&C通信、アノマリ検知、マルバタイジング

設問3:〔侵入経路と被害状況の調査〕について、(1)、(2)に答えよ。

(2)本文中のd、eに入れる具体的な保管場所を、〔モバイラのテレワーク環境〕を考慮して、それぞれ10字以内で答えよ(dとeは順不同)。

模範解答

「H社Webメール」

または

「Nコラボ」

または

「可搬記憶媒体」

または

「P社CRMツール」

解説

解答の論理構成

-

設問の前提

問題文には

「PC01のハードディスクではなく、dやeに格納されていたPJ情報が窃取された可能性もあります。」

とあり、ハードディスク“以外”にファイルを置く場所を二つ挙げることが求められています。 -

候補となる保管場所

モバイラが日常的に利用できるストレージは、〔モバイラのテレワーク環境〕のサービス一覧やPC仕様に明記されています。- クラウド系

・「N社コラボレーションツール(以下、Nコラボという)」

─ 「ファイル共有…各利用者に5Gバイトのファイル保管領域が割り当てられている。」 - ローカル系

・「可搬記憶媒体を利用する場合、媒体上のデータが自動的に暗号化される。」

- クラウド系

-

なぜこの二つが選べるのか

• Nコラボ

- 推奨事項として「必要なファイルはNコラボに保管しておくことが推奨されている。」と明記され、PJ情報を置く可能性が高い。

• 可搬記憶媒体

- モバイルPC以外で物理的に持ち出せる唯一のストレージであり、暗号化されていても窃取されれば漏えいリスクがある。 -

結論

上記より、d・e には

「Nコラボ」・「可搬記憶媒体」

を入れるのが妥当です(順不同で可)。

誤りやすいポイント

- P社のCRMやH社Webメールも“保管場所”としては成り立つが、PJ情報(設計書など)は大容量ファイルであるため、ファイル共有向きの「Nコラボ」を外すと減点されやすい。

- 「USBデータ通信端末」と回答してしまうミス。これは通信手段でありストレージではない。

- 「社内ファイルサーバ」と書くケース。問題文に社内ファイルサーバの存在は示されていないため根拠不足。

FAQ

Q: H社Webメールの添付ファイル領域は保管場所に該当しませんか?

A: 問題文の「模範解答」に含まれているため正解候補です。ただし本文の利用シーンを考慮すると、主要ストレージとしてはNコラボと可搬記憶媒体の方が自然です。

A: 問題文の「模範解答」に含まれているため正解候補です。ただし本文の利用シーンを考慮すると、主要ストレージとしてはNコラボと可搬記憶媒体の方が自然です。

Q: 「P社CRMツール」は顧客情報管理なので設計書は置かないのでは?

A: PJ情報には案件情報も含まれる可能性があるため候補に挙がっています。ただし設計書そのものはNコラボに置く方が一般的です。

A: PJ情報には案件情報も含まれる可能性があるため候補に挙がっています。ただし設計書そのものはNコラボに置く方が一般的です。

Q: 可搬記憶媒体は暗号化されていますが漏えいリスクはありますか?

A: 暗号化キーがPC上に保存されている場合、マルウェアが取得して復号する可能性があります。暗号化=無リスクではありません。

A: 暗号化キーがPC上に保存されている場合、マルウェアが取得して復号する可能性があります。暗号化=無リスクではありません。

関連キーワード: クラウドサービス、コラボレーション、可搬記憶媒体、情報漏えい、マルウェア

設問4:

表4中のfに入れる適切な字句を、5字以内で答えよ。

模範解答

f:見直し

解説

解答の論理構成

-

【問題文】には、感染経路として“ビューアV”の不要残存と脆弱性放置が指摘されています。

引用:「ビューアVは以前に業務上必要があったので標準ソフトとして導入されていたが、現在では必要性はなくなっていた。」

→ 現在不要なのに残存している=定期的な棚卸し・チェックが実施されていないことを示唆します。 -

表4の課題欄

引用:「ビューア V を含む標準ソフトの f が行われていなかった。」

→ “行われていなかった”という否定形なので、操作内容そのものが欠如していたことを指す語が入ります。 -

同じ行の対策欄

引用:「定期的に標準ソフトの f を行う。」

→ “定期的に行う”という継続的改善行為を示す語である必要があります。 -

不要ソフトや構成を定期的に洗い直し、脆弱性や業務上の必要性を再評価する行為は一般に「見直し」と表現されます。

-

以上より、f には「見直し」を当てるのが最も適切です。

誤りやすいポイント

- 「更新」「管理」などと答えてしまう

→ 更新はパッチ適用の意味合いが強く、すでに項番1で「修正パッチを適用する」が別に挙がっているので重複します。 - 「棚卸し」と答える

→ 意味は近いものの、対策欄の「定期的に標準ソフトの棚卸しを行う」という言い回しはやや不自然で、日本語としては「見直し」の方が汎用的かつ自然です。 - “削除”や“アンインストール”と限定してしまう

→ 課題は削除作業自体ではなく、必要性や脆弱性の有無を評価し方針を決めるプロセスの欠如です。

FAQ

Q: 「見直し」と「棚卸し」はどう違うのですか?

A: 棚卸しは主に現状把握を指し、見直しは現状把握後の継続利用・アップデート・削除などを含めた総合的な再評価を指します。ここでは再評価まで含むため「見直し」が適切です。

A: 棚卸しは主に現状把握を指し、見直しは現状把握後の継続利用・アップデート・削除などを含めた総合的な再評価を指します。ここでは再評価まで含むため「見直し」が適切です。

Q: パッチ適用を徹底すれば見直しは不要では?

A: パッチが提供されない旧版ソフトや、業務で不要になったソフトも存在します。不要ソフトを残すとゼロデイ脆弱性のリスクが続くため、パッチ適用と併せて定期的な見直しが不可欠です。

A: パッチが提供されない旧版ソフトや、業務で不要になったソフトも存在します。不要ソフトを残すとゼロデイ脆弱性のリスクが続くため、パッチ適用と併せて定期的な見直しが不可欠です。

Q: 見直しはどの頻度で実施すれば良いですか?

A: 四半期や半期ごとなど、脆弱性情報の公開ペースと業務システムの変更ペースを踏まえて周期を設定し、定期監査やソフトウェア資産管理プロセスに組み込むのが一般的です。

A: 四半期や半期ごとなど、脆弱性情報の公開ペースと業務システムの変更ペースを踏まえて周期を設定し、定期監査やソフトウェア資産管理プロセスに組み込むのが一般的です。

関連キーワード: 脆弱性管理、ソフトウェア見直し、アップデート、標準ソフト、セキュリティガバナンス

設問5:〔未知マルウェア対策の検討〕について、(1)〜(4)に答えよ。

(1)本文中の下線③について、役に立たない理由を40字以内で述べよ。

模範解答

マルウェアからハードディスク内の情報が透過的に見えてしまうから

解説

解答の論理構成

- ハードディスク暗号化の動作を確認

- 表2には「ハードディスク全体が暗号化されている。…認証が成功すると、ハードディスクへの書込み時の暗号化と読出し時の復号を透過的に行うようになり、その後OSを起動する。OSからは、ハードディスク内にデータが平文で格納されているかのようにアクセスできる。」とある。

- 透過復号のタイミング

- 認証後は“OSからは…平文で格納されているかのようにアクセス”できるため、利用者だけでなくOS上で動作する全プロセスが平文データを扱える。

- マルウェア実行時の権限

- 本文では「各利用者IDには当該モバイルPCのOSの管理者権限が与えられている。」とあり、マルウェアも同等権限で動作する。

- 結論

- 透過復号済みの状態でマルウェアが活動するため、「マルウェア感染による情報漏えい対策としては役に立ちません」とCさんが述べた。

- よって回答は「マルウェアからハードディスク内の情報が透過的に見えてしまうから」となる。

誤りやすいポイント

- ディスク暗号化=あらゆる脅威に効くと誤解し、論点を物理盗難と混同する。

- 暗号化の“透過”というキーワードを見落とし、OS起動後も暗号化が維持されると考えてしまう。

- 「管理者権限」を軽視し、マルウェアが平文データへ容易にアクセスできる事実を見逃す。

FAQ

Q: ディスク暗号化は全く無意味なのですか?

A: 物理的な盗難・紛失時には有効ですが、OS起動後に動くマルウェアからの保護には効果が薄いです。

A: 物理的な盗難・紛失時には有効ですが、OS起動後に動くマルウェアからの保護には効果が薄いです。

Q: ファイル/フォルダ単位の暗号化なら効果がありますか?

A: アプリケーションやユーザ操作で復号される設計なら同様に閲覧される恐れがあります。暗号鍵管理を分離するなど追加対策が必要です。

A: アプリケーションやユーザ操作で復号される設計なら同様に閲覧される恐れがあります。暗号鍵管理を分離するなど追加対策が必要です。

Q: 透過復号方式でも二要素認証を導入すれば改善しますか?

A: 認証強化は不正ログイン防止に有効ですが、ログイン後のマルウェア実行を止められない限り情報漏えいは防げません。

A: 認証強化は不正ログイン防止に有効ですが、ログイン後のマルウェア実行を止められない限り情報漏えいは防げません。

関連キーワード: ディスク暗号化、透過復号、マルウェア、情報漏えい、OS認証

設問5:〔未知マルウェア対策の検討〕について、(1)〜(4)に答えよ。

(2)表5中の下線④について、具体例を二つ、それぞれ25字以内で述べよ。

模範解答

①:AMのマルウェア定義ファイルが初期状態に戻る。

②:セキュリティパッチが適用前の状態に戻る。

解説

解答の論理構成

- 問題文の前提

表5の対策「モバイル PC 上に読取り専用領域を作成」では、デメリットとして「④再起動時に一部のセキュリティ対策が初期化される。」と明記されています。 - “一部のセキュリティ対策”とは何か

モバイルPCに導入済みの代表的な更新型セキュリティ対策は次の二つです。

・表2「AM」の説明

「マルウェア定義ファイルは、インターネット上の専用サイト…から自動的にダウンロードされ、更新される。」

・表2「脆弱性修正プログラム(以下、修正パッチという)」の説明

「OSの修正パッチは、インターネット上のベンダーサイトから自動的にダウンロードされ、適用される。」

これらはいずれも“更新内容をディスクに書き込む”ことで有効になります。 - 読取り専用領域の影響

読取り専用領域を用いた仕組みは、再起動時に作業領域を初期化し“起動イメージ”のみを展開します。よって再起動後は、直前のセッションで適用した

・マルウェア定義ファイルの更新

・OSやアプリケーションに適用した修正パッチ

が存在しない状態に戻ります。 - したがって、再起動時に初期化される具体例として

①「AMのマルウェア定義ファイルが初期状態に戻る。」

②「セキュリティパッチが適用前の状態に戻る。」

という二つを挙げることが適切となります。

誤りやすいポイント

- 「ユーザ設定」や「キャッシュ」など、セキュリティ強化と直接関係しない項目を例示してしまう。

- “読取り専用領域=全ての更新を維持できない”と早合点し、ネットワーク設定やライセンス情報など恒久的保存が別領域で行われるケースを無視する。

- デメリット④を“セキュリティ機能が動作しない”と誤読し、初期化と停止を混同する。

FAQ

Q: 再起動時に毎回定義ファイルが消えるなら、オンラインで再更新すれば良いのでは?

A: 更新自体は可能ですが、その間は最新定義が適用されないためゼロデイ攻撃への防御力が低下します。また帯域や運用コストも増大します。

A: 更新自体は可能ですが、その間は最新定義が適用されないためゼロデイ攻撃への防御力が低下します。また帯域や運用コストも増大します。

Q: パッチ適用イメージを作り直せば初期化問題は解決できますか?

A: 一時的には解決しますが、パッチ公開のたびに全端末用ブートイメージを再生成・再配布する運用負荷が発生します。

A: 一時的には解決しますが、パッチ公開のたびに全端末用ブートイメージを再生成・再配布する運用負荷が発生します。

Q: 読取り専用領域方式でもログは保持できますか?

A: 別の書込み可能領域やログサーバへ転送すれば保持可能です。ただしその領域設計を誤るとログも初期化対象になるので注意が必要です。

A: 別の書込み可能領域やログサーバへ転送すれば保持可能です。ただしその領域設計を誤るとログも初期化対象になるので注意が必要です。

関連キーワード: マルウェア定義更新、修正パッチ、ブートイメージ、読取り専用領域、セキュリティ初期化

設問5:〔未知マルウェア対策の検討〕について、(1)〜(4)に答えよ。

(3)本文中の下線⑤について、どのような攻撃を想定しているか。20字以内で述べよ。

模範解答

画面などの情報からのデータの窃取

解説

解答の論理構成

- 【問題文】には、VDI端末に求める要件として

“要件2:仮想端末との間では、画面及びキーボード・マウスの操作データだけの送受信を許可する。”

とあります。ここで許可されるデータは「画面」と「入力操作」のみです。 - しかし下線⑤では

“⑤要件2が満たされても、VDI端末上のマルウェアによる仮想端末からの情報の窃取は可能”

と指摘されています。 - つまり、画面転送型VDIの通信内容が「画面データ」と「入力操作データ」に限定されていても、エンドポイント(VDI端末)側のマルウェアは

・表示される画面をキャプチャしてファイル化・外部送信

・入力されたキーやマウス操作を記録して外部送信

などができるため、情報漏えいを完全には防げません。 - この想定攻撃を一言で表現すると「画面などの情報からのデータの窃取」となります。したがって模範解答の記述が成立します。

誤りやすいポイント

- 「要件2で許可する通信内容が限定されている=安全」と早合点し、エンドポイント側でのスクリーンショット・キーロギングを見落とす。

- 「情報窃取=ファイル送信」と短絡し、表示画面や入力データのリアルタイム盗聴を想定しない。

- VDIを導入すればマルウェア対策が不要と誤解し、端末要塞化や多層防御を怠る。

FAQ

Q: 画面転送型VDIならデータファイルは端末に残らないのに、なぜ情報漏えいが起きるのですか?

A: 端末上のマルウェアが「画面画像」や「キーボード入力」をそのまま盗み取って外部に送信できるためです。ファイルが残らなくても情報は取得できます。

A: 端末上のマルウェアが「画面画像」や「キーボード入力」をそのまま盗み取って外部に送信できるためです。ファイルが残らなくても情報は取得できます。

Q: VDI端末に専用OSを使えば本攻撃は防げますか?

A: 読取り専用メディアから起動し、端末側に書込み不可とする要塞化を徹底すればリスクは大幅に下がります。ただし物理攻撃や周辺機器経由の漏えいなど残るリスクもあるため、運用監視と多層防御が必要です。

A: 読取り専用メディアから起動し、端末側に書込み不可とする要塞化を徹底すればリスクは大幅に下がります。ただし物理攻撃や周辺機器経由の漏えいなど残るリスクもあるため、運用監視と多層防御が必要です。

Q: 画面キャプチャ系マルウェア対策として有効な技術はありますか?

A: 端末側のホワイトリスト型実行制御、仮想化ベースの隔離、転送画面への透かし埋め込みとリアルタイム監視などが組み合わされることが多いです。

A: 端末側のホワイトリスト型実行制御、仮想化ベースの隔離、転送画面への透かし埋め込みとリアルタイム監視などが組み合わされることが多いです。

関連キーワード: スクリーンキャプチャ、キーロガー、情報漏えい、VDI, 要塞化

設問5:〔未知マルウェア対策の検討〕について、(1)〜(4)に答えよ。

(4)本文中の下線⑥について、VDI以外のクラウドサービスに関して、セキュリティガイドラインの変更が必要な項目を図1中の番号で答えよ。また、変更後の案を60字以内で述べよ。

模範解答

項目:3

変更後の案:VDIサーバ及び社内LANからのHTTP及びHTTPS通信によるアクセスだけを許可するよう設定する。

解説

解答の論理構成

- 図1の番号「3」は

“Q社貸与のモバイルPC及び社内LANからの、HTTP及びHTTP over TLS(以下、HTTPSという)によるアクセスだけを許可するよう設定する。”

と記載され、どの接続元を許可するかを定義しています。 - しかし本文では、モバイルPCの代わりに「VDI端末としてモバイルPCを使う」方式を導入すると述べています。VDI端末はクラウド上の「VDIサーバ」に接続し、その先で各種クラウドサービスを利用します。

- VDI以外のクラウドサービス(H社 Webメール、Jプロキシ、Nコラボ、P社 CRMツール)は、今後「VDIサーバ経由」でアクセスされるケースが発生します。したがって、接続元を「モバイルPC」に限定すると通信が遮断されてしまいます。

- よって、番号3の制限を

“VDIサーバ及び社内LANからのHTTP/HTTPSアクセスのみ許可”

に改める必要があります。これで、 ・従来の社内LAN経由の通信

・VDIサーバから各クラウドサービスへの通信

の両方を適切に許可できます。 - 他の番号1「無操作5分で自動ログオフ」、番号2「3回認証失敗でアカウントロック」は接続元に依存しない設定のため、変更不要と判断できます。

誤りやすいポイント

- 「VDI端末がモバイルPCなので番号3を変更しなくてよい」と誤解しやすいですが、実際にクラウドサービスへアクセスするのはVDIサーバ内の仮想端末です。

- 「新サービスを追加するなら番号を追加」と考え、既存文を修正し忘れるケース。

- 番号1・2まで改定対象と勘違いし、余分な修正案を書いてしまうミス。

FAQ

Q: VDIサーバが社内設置の場合でも番号3を変える必要がありますか?

A: はい。アクセス元がVDIサーバに変わる点は同じなので、設置場所を問わず許可先に追加する必要があります。

A: はい。アクセス元がVDIサーバに変わる点は同じなので、設置場所を問わず許可先に追加する必要があります。

Q: 「VDI端末から直接クラウドへ接続」は禁止ですか?

A: 本設計では禁止です。要件2で「画面と操作データのみ送受信」と決めているため、VDI端末自身がクラウドサービスに直接アクセスする想定はありません。

A: 本設計では禁止です。要件2で「画面と操作データのみ送受信」と決めているため、VDI端末自身がクラウドサービスに直接アクセスする想定はありません。

Q: 番号3の変更でファイアウォール設定も変わりますか?

A: 変更後はVDIサーバ→クラウドサービスへの通信を通す必要があるため、クラウド側・社内側双方のファイアウォールで送信元IPを追加するなどの対応が求められます。

A: 変更後はVDIサーバ→クラウドサービスへの通信を通す必要があるため、クラウド側・社内側双方のファイアウォールで送信元IPを追加するなどの対応が求められます。

関連キーワード: アクセス制御、VDI, ガイドライン、HTTP, HTTPS