情報処理安全確保支援士 2017年 秋期 午後2 問01

IoT システムのセキュリティ対策に関する次の記述を読んで、設問1~3に答えよ。

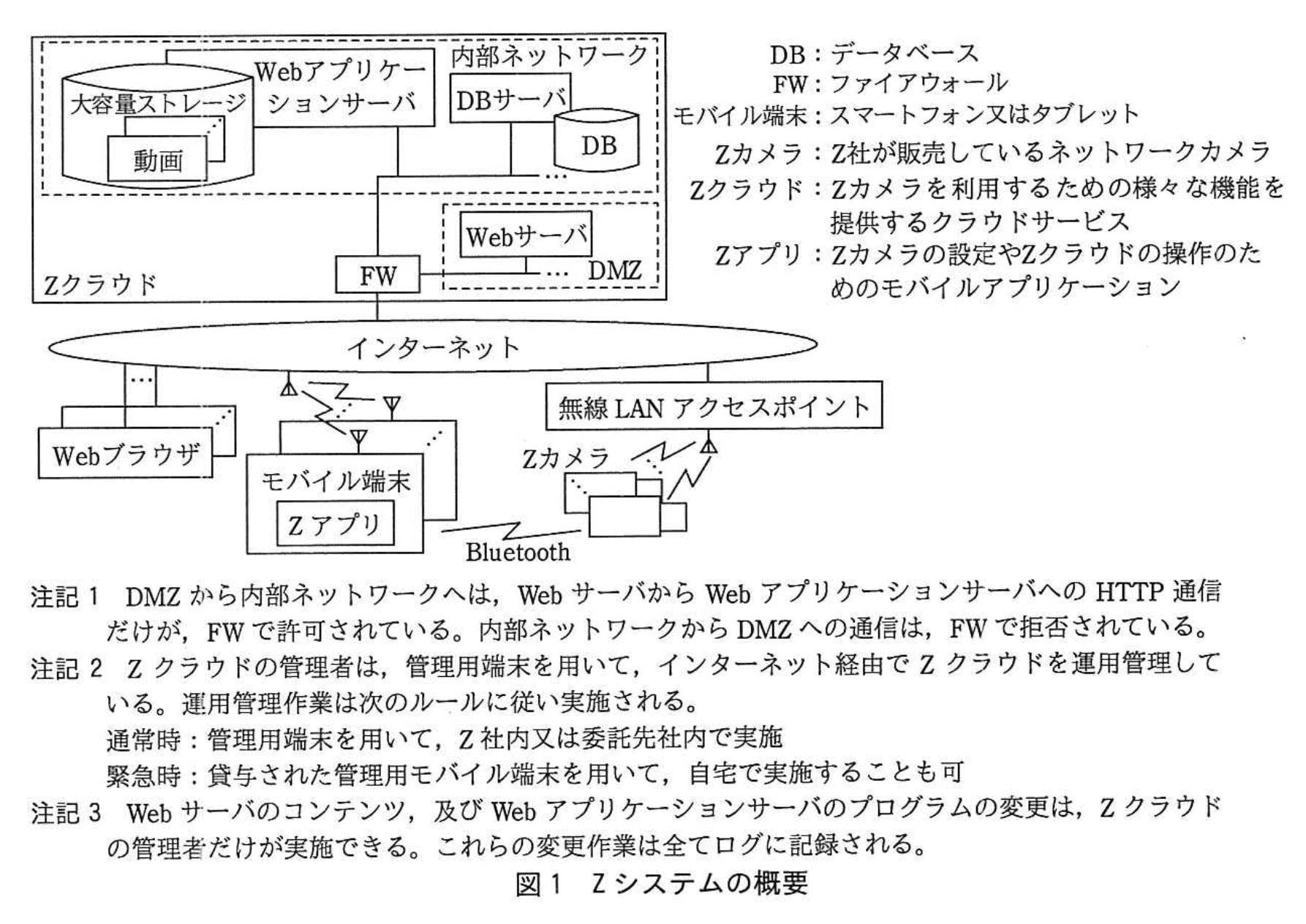

Z社は、従業員数100名のファブレス企業であり、ネットワークカメラを使ったクラウド型ビデオ監視システム(以下、Zシステムという)を開発し、個人及び小規模事業者向けに提供している。Zシステムは、留守宅や事務所を監視する防犯用途での利用が多いが、最近では、外出中にペットの様子を確認するなど、用途が広がっている。Zシステムの概要を図1に示す。

Z社には、本社機能と、次の四つの部がある。

・開発部:製品及びサービスの企画、要件定義及び基本設計を行う。詳細設計及び製造は外部に委託している。

・品質保証部:委託先から納入される製品の受入テストを行い、製品の品質管理を統括している。

・運用統括部:Zクラウドの運用管理を統括する。運用管理は外部に委託している。

・営業部:営業、マーケティング、カスタマセンタにおける利用者サポートなどの業務を統括する。カスタマセンタの業務は、外部に委託している。

〔Zカメラの詳細〕

Zカメラの仕様は、次のとおりである。

・組込みOSであるL-OSを使用しており、無線LANを使用して、インターネット経由でZクラウドに接続される。

・全ての操作は、ZアプリからZクラウド経由で行われる。動画撮影、動画参照を含む操作インタフェースはZカメラ自体にはない。ただし、無線LAN接続の設定は、ZアプリからBluetooth経由で行われる。

・HDMI、USBなどの物理インタフェースがなく、外部記憶媒体は接続できない。

・撮影した動画はZクラウドに送信され、大容量ストレージに保管される。

・バッファ用の小規模ストレージがあるが、Zクラウドに送信した動画はそこから速やかに消去される。

・無線LAN経由では外部からの要求を待ち受けないようになっている。

〔Zクラウドの詳細〕

Zクラウドは、Zカメラ操作及び動画管理のアプリケーションを提供するSaaS型のサービスであり、パブリッククラウド事業者W社のIaaSサービス上で稼働している。Zクラウドの構築と運用は、アプリケーション開発・運用サービスを提供しているV社に委託している。Zクラウドの仕様は、次のとおりである。

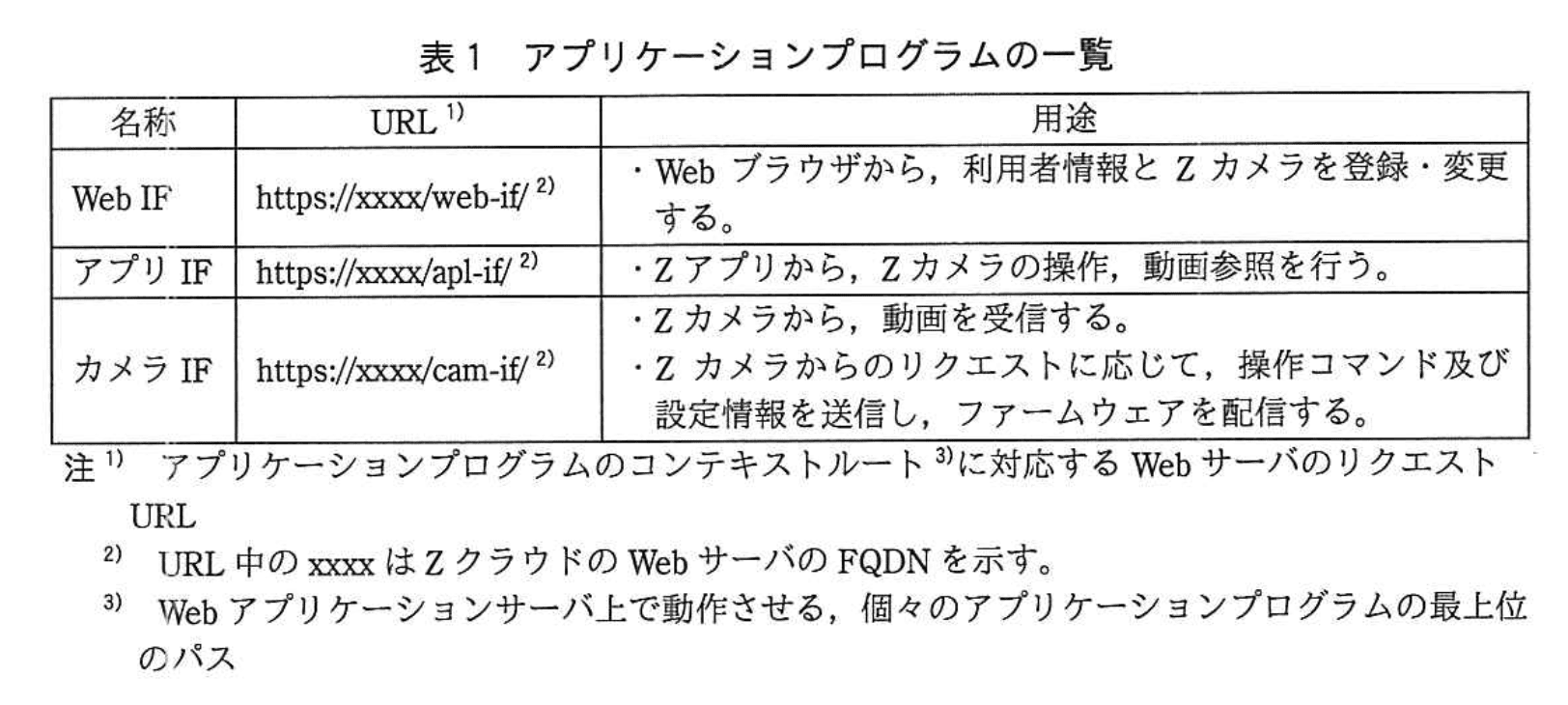

(1)アプリケーションプログラムの種類と呼出し

WebサーバのURLに応じて、Webアプリケーションサーバ上の異なるアプリケーションプログラムが呼び出される。アプリケーションプログラムの一覧を表1に示す。

(2)利用者情報の登録・変更

利用者がZカメラを登録する際に、利用者情報の登録が済んでいないと、利用者情報の登録を求められる。利用者は、Webブラウザを用いてWeb IFにアクセスし、次の利用者情報を登録する。

・利用者情報:氏名、住所、郵便番号、電話番号、電子メールアドレス、利用者ID及びパスワード

登録時には自動的に10進数12桁の利用者番号が付与される。利用者番号は、Web IFの利用者登録完了画面上に表示される。また、利用者登録完了通知書に記載され、登録した住所に郵送される。

利用者情報と利用者番号は、DBMSで暗号化され、DBに格納される。ここで、パスワードは256ビットのハッシュ値に変換された後に暗号化されて格納される。DBへのアクセスは、DBアクセスログに記録される。

利用者は、Webブラウザを用いてWeb IFにアクセスし、利用者情報の変更を行うことができる。利用者情報が変更された場合、電子メールで利用者に通知される。

(3)Zカメラの登録

利用者は、Webブラウザを用いてWeb IFにアクセスし、登録した利用者IDとパスワードでログインした後、利用者IDごとに10台までのZカメラを登録できる。登録時に入力する項目は、Zカメラのシリアル番号の英数字16桁と、製品パッケージに同梱されている初期設定用パスコードの英数字24桁である。シリアル番号は利用者の利用者番号とともに、DBMSで暗号化され、DBに格納される。パスコードは256ビットのハッシュ値に変換された後に暗号化されて格納される。

譲渡や転売などの理由で、登録済みのZカメラが他の利用者によって登録された場合、Zカメラの利用者を変更するとともに、変更されたことを元の利用者に電子メールを送って通知する。

パスコードはカスタマセンタを通じて申請することによって、再生成することができる。

(4)動画の保管

Zクラウドの大容量ストレージには、利用者IDごとのフォルダが設定され、Zカメラ1台当たり12時間分の動画を無償で保管できる。さらに、有償オプションで720時間分に容量を拡大できる。動画は、暗号化されずに保管される。

(5)接続・通信

・インターネットからWebサーバへの接続は、HTTP over TLS(以下、HTTPSという)だけが許可されている。

・WebサーバとWebアプリケーションサーバ間はHTTPを使って、WebアプリケーションサーバとDBサーバ間はDBMS固有のプロトコルを使って通信する。

・ZカメラにはカメラIFのURLが、ZアプリにはアプリIFのURLが、それぞれ組み込まれており、Zカメラ及びZアプリはWebサーバにHTTPSのPOSTメソッドを用いて通信する。

・Zカメラは、カメラIFとの通信ごとに、Zカメラのシリアル番号、初期設定用パスコードのハッシュ値、及びファームウェアのバージョン情報を送信する。

・ZクラウドからZカメラへの各種操作コマンド及び設定情報の送信とファームウェアの配信は、Zカメラが定期的にカメラIFにアクセスすることによって行われる。

〔Zアプリの詳細〕

Zアプリの仕様は、次のとおりである。

(1)初回の利用者認証

番号は利用者の利用者番号とともに、DBMSで暗号化され、DBに格納される。パスコードは256ビットのハッシュ値に変換された後に暗号化されて格納される。譲渡や転売などの理由で、登録済みのZカメラが他の利用者によって登録された場合、Zカメラの利用者を変更するとともに、変更されたことを元の利用者に電子メールを送って通知する。パスコードはカスタマセンタを通じて申請することによって、再生成することができる。(4) 動画の保管Zクラウドの大容量ストレージには、利用者IDごとのフォルダが設定され、Zカメラ1台当たり12時間分の動画を無償で保管できる。さらに、有償オプションで720時間分に容量を拡大できる。動画は、暗号化されずに保管される。(5) 接続・通信・インターネットからWebサーバへの接続は、HTTP over TLS(以下、HTTPSという)だけが許可されている。・WebサーバとWebアプリケーションサーバ間はHTTPを使って、WebアプリケーションサーバとDBサーバ間はDBMS固有のプロトコルを使って通信する。・ZカメラにはカメラIFのURLが、ZアプリにはアプリIFのURLが、それぞれ組み込まれており、Zカメラ及びZアプリはWebサーバにHTTPSのPOSTメソッドを用いて通信する。・Zカメラは、カメラIFとの通信ごとに、Zカメラのシリアル番号、初期設定用パスコードのハッシュ値、及びファームウェアのバージョン情報を送信する。・ZクラウドからZカメラへの各種操作コマンド及び設定情報の送信とファームウェアの配信は、Zカメラが定期的にカメラIFにアクセスすることによって行われる。〔Zアプリの詳細〕Zアプリの仕様は、次のとおりである。(1) 初回の利用者認証Zアプリは、モバイル端末にインストールされると、自動的にUUIDバージョン4形式の128ビットのデータ(以下、UUIDという)を生成し、端末内に保存する。

Zアプリの初回利用時には、次のように利用者認証が行われ、ZクラウドにUUIDを通知する。

・Zアプリは、Web IFで登録した利用者IDとパスワードを利用者に入力させる。

・Zアプリは、アプリIFに利用者ID、パスワード及びUUIDを送信する。

・アプリIFは、利用者IDとパスワードで認証した後、認証に成功した場合はUUIDを利用者IDに結びつけて保管する。

・同一利用者による複数端末の使用を考慮し、Zクラウドでは、利用者IDごとに最大5個のUUIDが保管され、5個を超えた場合は古いUUIDから順に上書きされる。

(2)2回目以降の利用者認証

Zアプリの2回目以降の利用時には、次のように利用者認証が行われる。

・Zアプリは、アプリIFにUUIDを送信する。

・前回認証成功以降に利用者情報の変更がなかった場合、UUIDを用いて認証される。

・前回認証成功以降に利用者情報の変更があった場合、又は結び付けられた利用者IDがなかった場合は、Zアプリは再度、利用者IDとパスワードを利用者に入力させ、アプリIFに利用者ID、パスワード及びUUIDを送信する。アプリIFは、利用者IDとパスワードで認証し、認証が成功した場合、UUIDを利用者IDに結び付けて保管する。

(3)Zカメラの無線LAN接続の設定

Zアプリは、BluetoothのシリアルポートプロファイルでZカメラに接続し、Zカメラの無線LAN接続の設定を行う。この際、Zカメラは利用者が入力したZカメラのシリアル番号と初期設定用パスコードを使って利用者を認証する。

(4)Zカメラの操作と撮影した動画の参照

Zアプリは、利用者認証に成功すると、カメラ操作又は動画参照のいずれかを選択する画面を表示する。

カメラ操作が選択された場合、利用者IDに関連付けて登録されているZカメラの一覧を表示する。利用者は操作するカメラを一覧から選択し、操作を指示する。Zアプリは、アプリIFに要求を送信し、結果を表示する。

動画参照が選択された場合、動画の一覧を表示する。利用者は一覧から動画を選択し、再生やダウンロードなどの操作を指示する。Zアプリは、アプリIFに要求を送信し、結果を表示する。

〔IoT機器のマルウェア感染〕

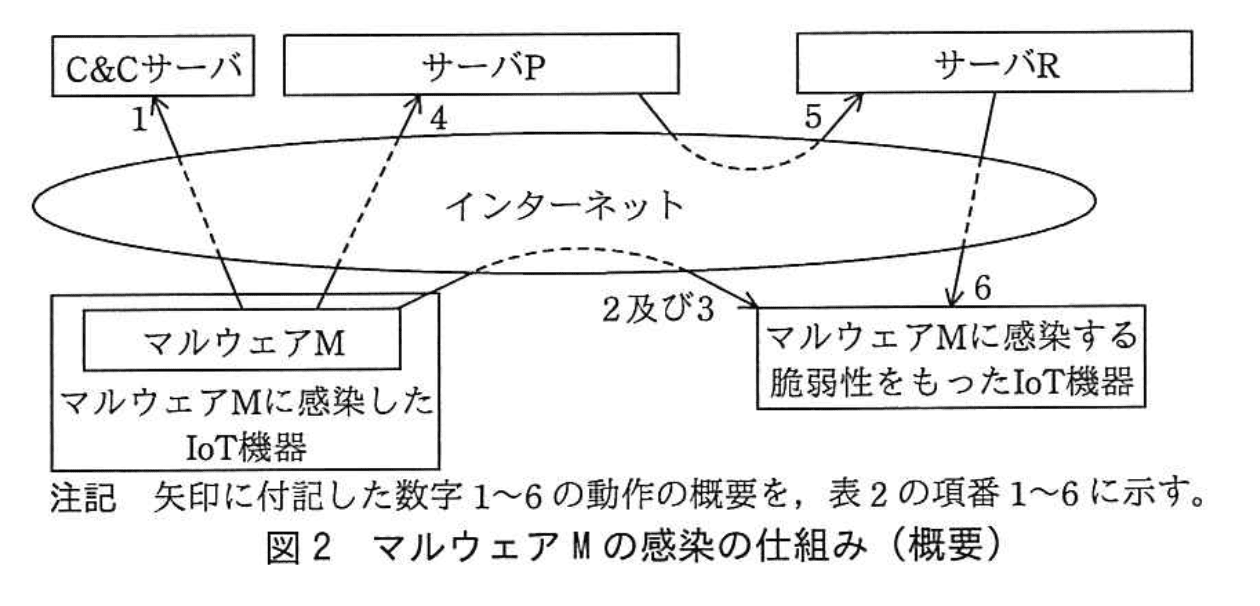

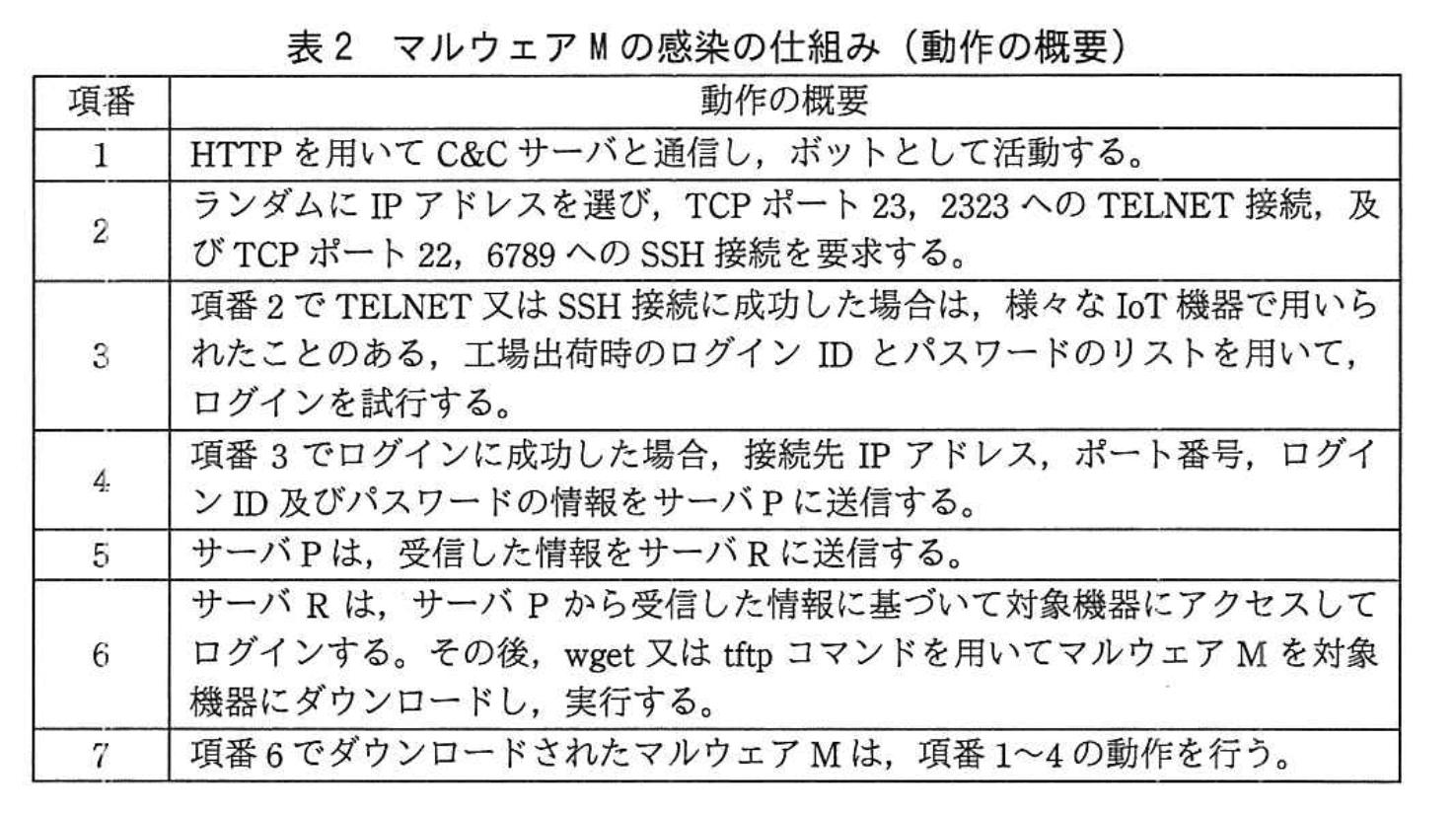

ある日、Z社のカスタマセンタに外部のセキュリティ研究者X氏から、Zカメラにセキュリティ上の脆弱性があり、マルウェアMに感染するリスクがあるという連絡があった。国内外の多数のIoT機器が、マルウェアMに感染してボット化し、攻撃者に悪用されて大規模DDoS攻撃を引き起こしているので、Zカメラは速やかに対応する必要があるとのことであった。

これを受けてZ社では、対策チームを編成した。品質保証部のB主任が責任者として選任され、部下のE君とともに対応することになった。指摘を受けたZカメラの脆弱性について、B主任がX氏から得た情報は、次のとおりである。

・ZカメラのL-OSにログインできる管理者アカウントが無効化されていない。

・工場出荷時に設定された管理者アカウントのパスワードが単純であり、さらに、利用者が変更することもできない。

マルウェアMの感染の仕組みを図2及び表2に示す。

〔Zカメラのセキュリティ検査と対策〕

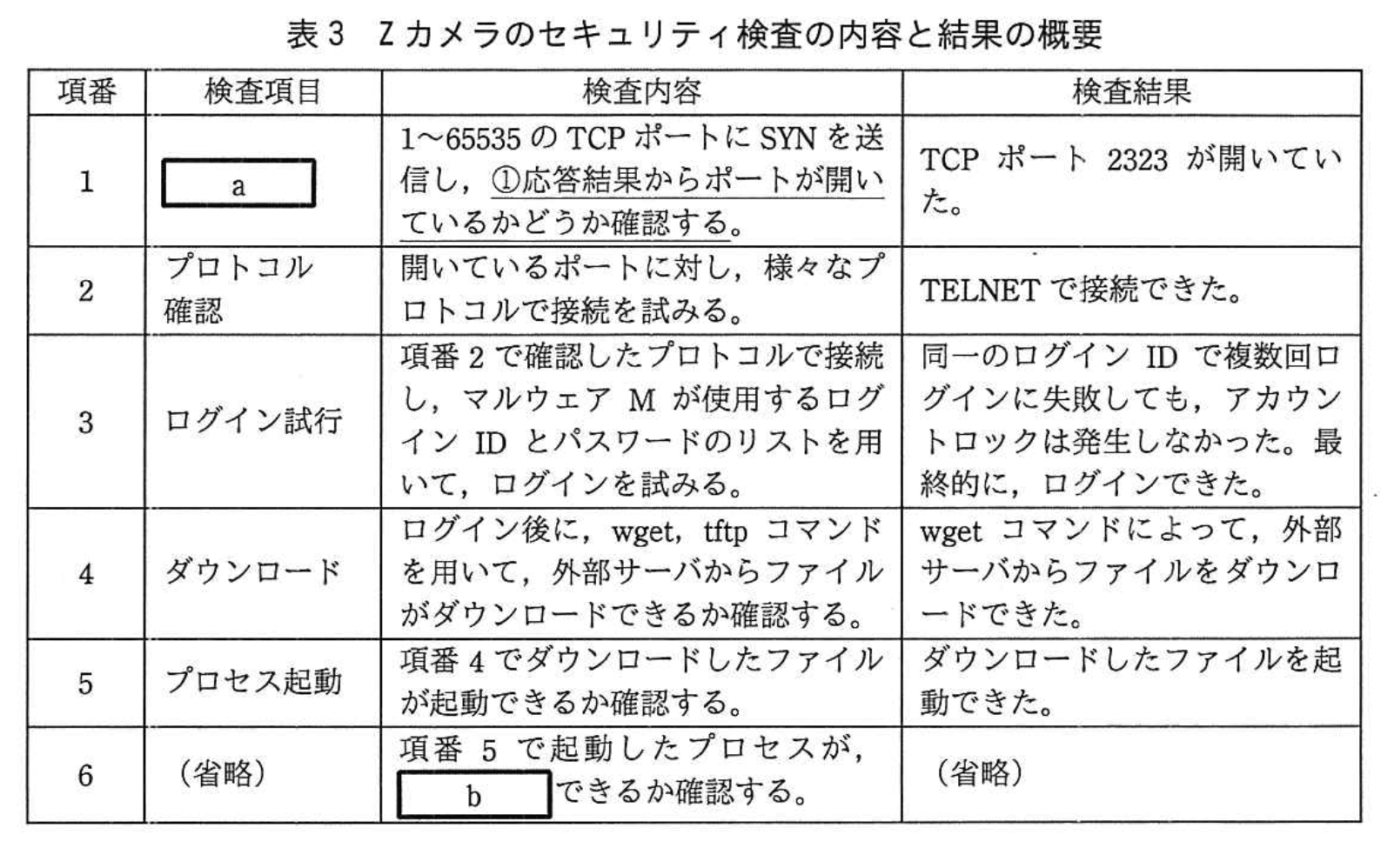

B主任は、マルウェアM又はその亜種にZカメラが感染するおそれがあるかを調べるため、図2と表2の情報を基にしたセキュリティ検査を、セキュリティ専門業者のD社に依頼した。D社によるセキュリティ検査の内容と結果の概要を表3に示す。

検査結果から、ZカメラがマルウェアM又はその亜種に感染するおそれがあることが判明した。

表3の項番1の検査結果について、B主任が開発部に確認したところ、委託先が開発時に使ったデバッグ用プログラムとその起動スクリプトが、出荷版のファームウェアにそのまま残されていたことが分かった。B主任は、既に出荷済みのZカメラがあることに配慮し、②対策を関係部署に依頼した。

さらに、Zカメラの脆弱性がほかにないかD社に調査を依頼した。発見された脆弱性は開発部で対処した。

〔Zシステムにおけるリスクの特定〕

Z社では、Zカメラに脆弱性が複数あったことを受け、Zシステムの脆弱性がほかにないことを確認することにした。Zカメラについては対処したので対象外とし、Zシステムの構成に従って、次を対象とした脅威について、D社に調査を依頼した。

・ZカメラとカメラIF間の通信(以下、カメラIF通信という)

・Zクラウド

・WebブラウザとWebIF間の通信

・Zアプリ

・ZアプリとアプリIF間の通信

〔カメラIF通信に対する脅威〕

カメラIF通信に対する脅威については、次のように調査し、対応した。

(1)想定される攻撃と検査方法

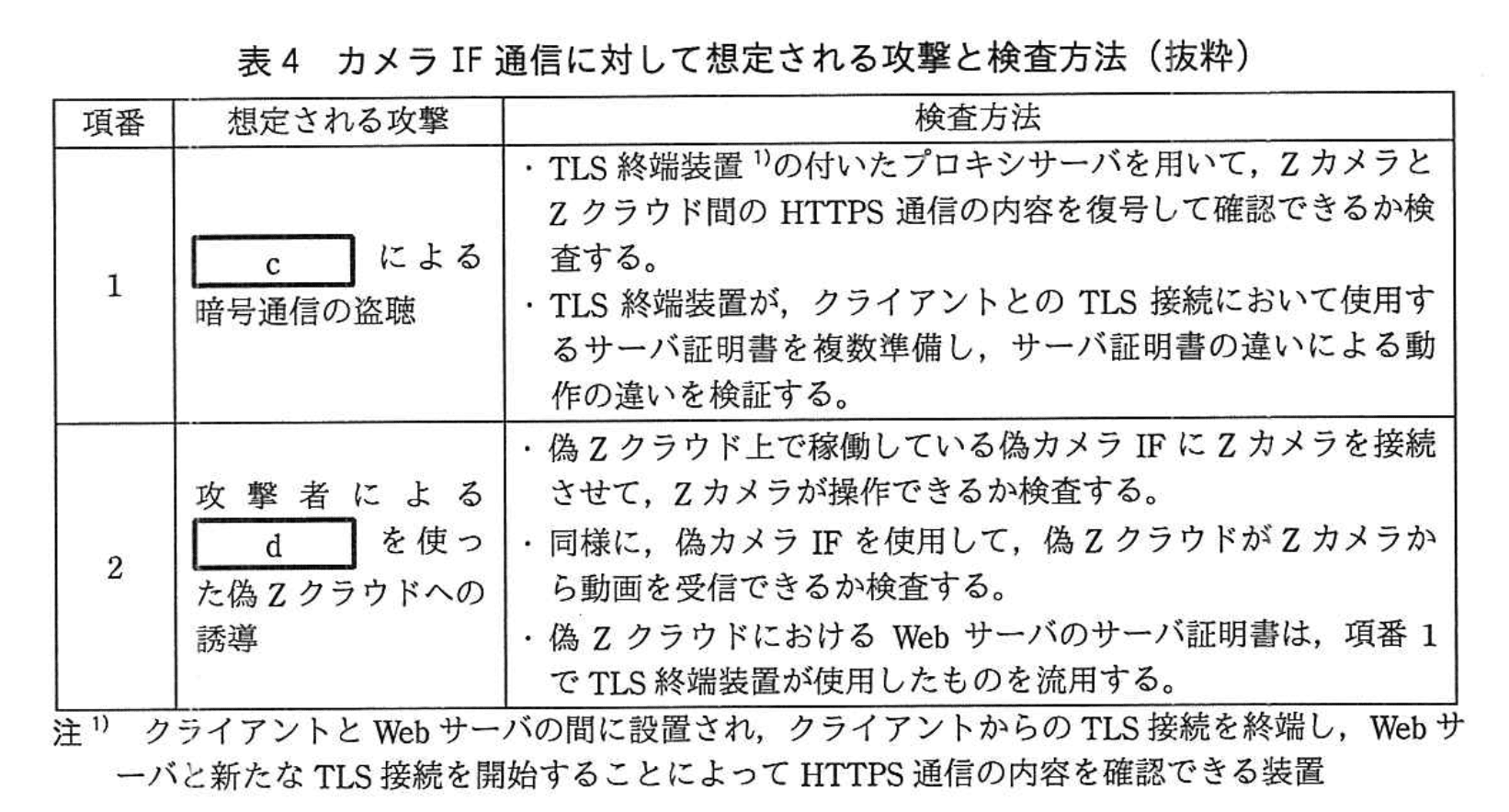

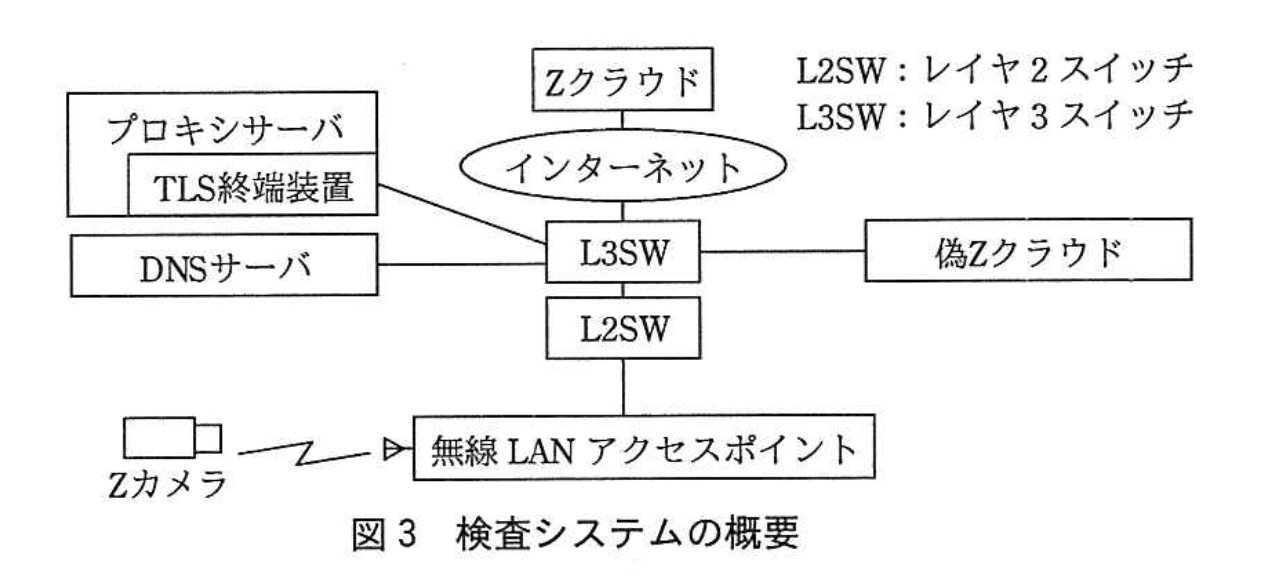

D社からは、カメラIF通信について、想定される攻撃が幾つか提示された。具体的な攻撃とその攻撃が成功するかの検査方法を表4に、検査システムの概要を図3に示す。

D社は、一般的な無線LANに対する攻撃としては、暗号化されていない又は暗号強度の弱い無線LANの盗聴があることを説明した。これに対し、B主任は、カメラIF通信は、eによって暗号化されているので、通信内容を盗聴されるおそれがないことを説明した。

(2)検査システムとサーバ証明書

検査では、次の二つのサーバ証明書をプライベート認証局で発行し、TLS終端装置で一つずつ使用した。

証明書1:サブジェクトのコモンネーム(以下、CNという)がZクラウドのFQDNである証明書

証明書2:CNが、ZクラウドのFQDNと異なる証明書

なお、検査に当たっては、③プライベート認証局のルート証明書を、テスト対象のZカメラに、信頼されたルート証明機関のものとして登録していない。

(3)検査結果と対応

・表4の項番1の検査結果:証明書1を使用した場合は通信でき、さらに通信内容を復号して確認することができた。しかし、証明書2を使用した場合は通信できなかった。

・表4の項番2の検査結果:証明書1を使用した場合は、偽Zクラウド環境に接続させて、Zカメラの操作と動画の受信ができた。しかし、証明書2を使用した場合は、偽Zクラウド環境に接続させられなかった。

D社は、検査結果を受けて、表4の項番1、2の攻撃についてZカメラにおける問題点と対策案をまとめ、B主任に報告した。B主任はこの報告を基に、対策を関係部署に依頼した。

〔Zクラウドに対する脅威〕

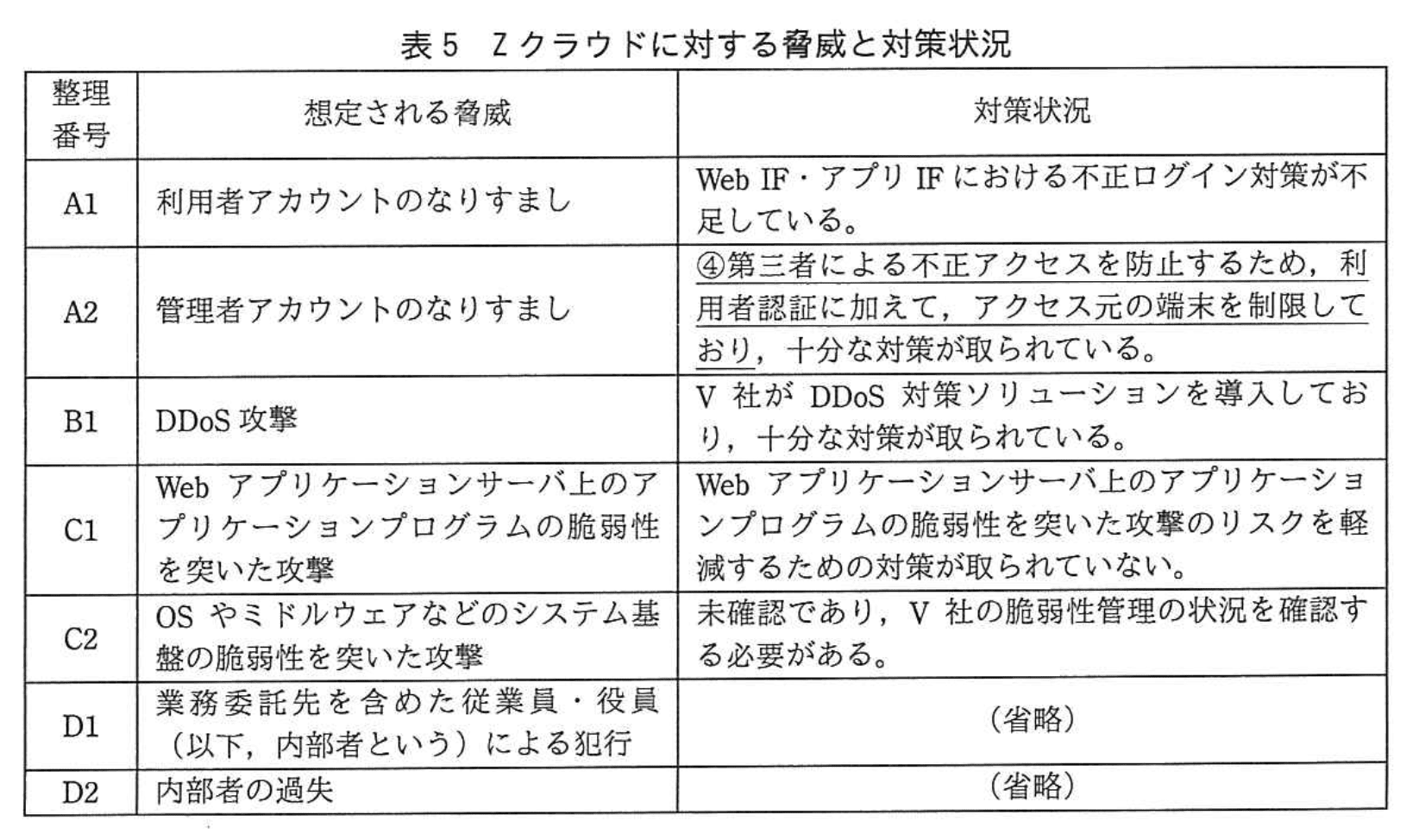

Zクラウドに対する脅威と対策状況について、D社から表5が提示された。

次は、表5についての、B主任とE君の会話である。

B主任:Zクラウドにおけるリスクと、表5の想定される脅威の関係を教えてください。

E君:動画の漏えいの原因としては、表5の整理番号A1, A2, C1, C2, D1, D2の脅威が考えられます。また、2クラウドのWebサーバ上にあるコンテンツの予期せぬ変更の原因としては、表5の整理番号fの脅威が考えられます。

次は、表5の整理番号A1についてのB主任とE君の会話である。

B主任:まず、対策状況を確認したいので、Web IF及びアプリIFの利用者IDとパスワードを用いた認証に関する不正ログイン対策について説明してください。

E君:どちらも、認証に失敗するごとに、その利用者IDでログインできない期間を5秒間から最大24時間まで指数関数的に長くしていき、成功すると元に戻す仕組み(以下、ログイン制限という)によって不正ログインを防いでいます。

B主任:最近は、ほかのWebサイトから漏えいした利用者IDとパスワードのリストを悪用した、いわゆるリスト型攻撃が増えているそうです。ブルートフォース攻撃ならログイン制限で防げる可能性が高いですが、⑤リバースブルートフォース攻撃やリスト型攻撃は、ログイン制限では防ぐのが難しいというのがD社の見解です。

E君:なるほど。それでは、利用者IDとパスワードに加えて、ほかの利用者情報、例えば電話番号や電子メールアドレスも使って認証するように変更すれば、防げるのではないでしょうか。

B主任:その方法は、リバースブルートフォース攻撃には効果がありますが、⑥リスト型攻撃については、防げない場合があります。

E君:確かにそうですね。では、利用者IDとパスワードに加えて、⑦Zクラウドと各利用者だけが知っていて、利用者以外が入手するのが困難な情報で追加認証すれば、安全性を高められます。

B主任:そうですね。しかし、利用者にとっては、ログインするたびに追加認証を求められるのは面倒ですから、必要な場合だけに限定しましょう。平常時は、利用者はZアプリを使ってZクラウドにログインします。利用者IDとパスワードによる認証が必要となるのはごく限られた状況だけなので、平均すると利用者1人当たり、年1回程度です。

E君:分かりました。リバースブルートフォース攻撃やリスト型攻撃を念頭に置いて、⑧平常時と異なる状況が発生していると判断される場合において、追加認証する方法を考えてみます。

表5の整理番号C1については、開発委託先との契約に⑨必要な条項を追加することにした上で、納品時にWebアプリケーションプログラムの脆弱性検査を実施することが決まった。

表5の整理番号C2について、運用統括部に確認した結果は、次のとおりである。

・OS、ミドルウェアなど、Zクラウドのシステム基盤については、V社が毎年、年度末にセキュリティ専門業者の脆弱性検査を受けている。

・脆弱性検査の結果、重大な問題が指摘された場合、V社は、定期メンテナンス時に、脆弱性修正プログラムを適用するか、又は回避策を実装している。

D社からは、脆弱性を突いた攻撃が頻繁に発生する昨今の状況を踏まえると、⑩構成管理を導入した脆弱性対応の仕組みを構築する必要があるとの指摘を受けた。B主任は、運用統括部に、構成管理と脆弱性対応の仕組みを見直すよう依頼した。

次は、表5の整理番号D1、D2についてのE君とB主任の会話である。

E君:利用者は、自分のZカメラで撮影した動画が、他者に見られることを心配しています。利用者の立場からすると、内部者に見られることにも不安を感じるので、故意か過失かにかかわらず、内部者にも見ることができないような仕組みが必要です。

B主任:⑪動画も暗号化すべきですね。早急に検討を進めてください。

Z社は、D社の協力の下、ほかの脅威についても検討し、対策を立案した。開発部は、これらの対策を取り入れた次期バージョンの開発に着手した。

設問1:〔Zカメラのセキュリティ検査と対策〕について、(1)〜(4)に答えよ。

(1)表3中のaに入れる検査項目の名称を答えよ。

模範解答

a:SYNスキャン

解説

解答の論理構成

- 表3のaは「検査項目」の名称を問うている。

- 同じ行の「検査内容」には

――「1~65535のTCPポートにSYNを送信し、①応答結果からポートが開いているかどうか確認する。」

と記載されている。 - TCPポートに対して SYN パケットのみを送り、返ってくる SYN/ACK(開放)や RST(閉塞)の応答でポート状態を判別する手法は、一般に「SYNスキャン」と呼ばれる。

- したがって、a に入る検査項目名は「SYNスキャン」となる。

誤りやすいポイント

- 「ポートスキャン」とだけ書くと漠然とし過ぎて減点対象になりやすいです。問題では SYN を使う方法が明示されているため「SYNスキャン」と特定する必要があります。

- TCP コネクトスキャン と混同しがちですが、コネクトスキャンは 3 ウェイハンドシェイクを完了させる手法、SYNスキャンは半開状態で判断する手法です。

- 「SYNフラッド攻撃」と書く誤答も散見されますが、検査目的は脆弱性確認であって DoS 攻撃ではありません。

FAQ

Q: SYNスキャンが好まれる理由は何ですか?

A: 3 ウェイハンドシェイクを完了させないためログに残りにくく、短時間で多数ポートを確認できるメリットがあります。

A: 3 ウェイハンドシェイクを完了させないためログに残りにくく、短時間で多数ポートを確認できるメリットがあります。

Q: 送信側で RST を返すのはなぜですか?

A: ステータス判定後に接続を完了させずセッションを閉じるため、自ホストから RST を返して通信を終了させる実装が一般的です。

A: ステータス判定後に接続を完了させずセッションを閉じるため、自ホストから RST を返して通信を終了させる実装が一般的です。

Q: 問題で開いていたポート「TCPポート2323」は何に使われますか?

A: TELNET の代替ポートとして使われることが多く、IoT 機器のデバッグ用バックドアとして悪用例が多数報告されています。

A: TELNET の代替ポートとして使われることが多く、IoT 機器のデバッグ用バックドアとして悪用例が多数報告されています。

関連キーワード: TCP, ポートスキャン、三者間ハンドシェイク、TELNET, 暗号化無し

設問1:〔Zカメラのセキュリティ検査と対策〕について、(1)〜(4)に答えよ。

(2)表3中の下線①について、ポートが開いている場合と閉じている場合に期待される応答結果を、それぞれ解答群の中から全て選び、記号で答えよ。

解答群

ア:ACK受信

イ:FIN ACK受信

ウ:FIN受信

エ:RST ACK受信

オ:RST受信

カ:SYN ACK受信

キ:SYN受信

ク:応答なし

模範解答

開いている場合:カ

閉じている場合:エ、ク

解説

解答の論理構成

- 【問題文】には検査手順として

「1~65535のTCPポートにSYNを送信し、①応答結果からポートが開いているかどうか確認する。」

とあります。これは TCP SYN スキャン(ステルススキャン)の典型的な方法です。 - SYN スキャンで送ったパケットに対し

• ポートが開いている場合:対象ホストは TCP 三者握手の 2 つ目に当たる SYN ACK を返します。

• ポートが閉じている場合:対象ホストは接続を拒否するため RST ACK を返すか、ファイアウォール等で破棄されて「応答なし」となるのが一般的です。 - 解答群の記号に照らすと

• 開いている場合の応答は「カ:SYN ACK受信」

• 閉じている場合の応答は「エ:RST ACK受信」「ク:応答なし」

となります。

誤りやすいポイント

- ACK受信(ア)と FIN ACK受信(イ)は、SYN スキャンではなく通常の通信終了や確立済み接続でやり取りされるパケットなので選択しない点に注意が必要です。

- 「RST受信」(オ)は実際には RST ACK と同義に扱われることが多いものの、解答群が RST ACK受信(エ)を明示しているため紛らわしくなっています。

- ファイアウォールで破棄された場合の「応答なし」(ク)は閉じているポートの一種(“filtered” 状態)として扱われることを忘れやすいです。

FAQ

Q: FIN 系のパケットが返るケースはありますか?

A: FIN は接続終了時に用いられるため、SYN スキャンの応答に FIN が返ることは通常ありません。

A: FIN は接続終了時に用いられるため、SYN スキャンの応答に FIN が返ることは通常ありません。

Q: なぜ RST ACK とだけでなく「応答なし」も閉じている判定になるのですか?

A: パケットをドロップするファイアウォールや IDS が前段にある場合、ホストに届く前に破棄されるため応答が返らず、結果としてポートは「閉じている」もしくは「フィルタリングされている」と判定されます。

A: パケットをドロップするファイアウォールや IDS が前段にある場合、ホストに届く前に破棄されるため応答が返らず、結果としてポートは「閉じている」もしくは「フィルタリングされている」と判定されます。

Q: SYN スキャンは検査対象に負荷を掛けませんか?

A: 三者握手を完了させず RST を返して終了するため、フルコネクトスキャンより負荷は小さいですが、短時間に大量のポートへ送ると DoS と誤認される可能性があります。

A: 三者握手を完了させず RST を返して終了するため、フルコネクトスキャンより負荷は小さいですが、短時間に大量のポートへ送ると DoS と誤認される可能性があります。

関連キーワード: TCPハンドシェイク、SYNスキャン、RSTパケット、ポートフィルタリング

設問1:〔Zカメラのセキュリティ検査と対策〕について、(1)〜(4)に答えよ。

(3)表3中のbに入れるプロセスの動作を、30字以内で具体的に述べよ。

模範解答

b:HTTPを用いて、インターネット上のサーバと通信

解説

解答の論理構成

- 表3 項番6の説明

– 「項番5で起動したプロセスが、bできるか確認する。」とある。 - マルウェアMの基本挙動

– 表2 項番1に「HTTPを用いてC&Cサーバと通信し、ボットとして活動する。」と明記されている。 - 項番5で“ダウンロードしたファイルを起動”しているため、ここで起動したのはマルウェアMと同等機能を持つプロセスだと推定できる。

- したがって、検査すべき動作 b は「HTTP通信で外部(インターネット上)のサーバとやり取りできるか」である。

- 以上より解答は「HTTPを用いて、インターネット上のサーバと通信」となる。

誤りやすいポイント

- 「C&Cサーバとの通信」とだけ書き、通信手段の「HTTP」を落とす。

- 「ダウンロード」や「実行」など項番4,5の動作を繰り返し書き、項番6で求められた“通信”を見落とす。

- 「外部サーバ」を「内部サーバ」と誤記し、マルウェアのボット活動の本質を外す。

FAQ

Q: なぜ“HTTP”と断定できるのですか?

A: 表2 項番1に「HTTPを用いてC&Cサーバと通信」と明記されており、ボット活動の通信手段が限定されているためです。

A: 表2 項番1に「HTTPを用いてC&Cサーバと通信」と明記されており、ボット活動の通信手段が限定されているためです。

Q: 「C&Cサーバ」と明記しなくても減点されませんか?

A: 設問は“プロセスの動作”を問うているので、通信対象が「インターネット上のサーバ」である旨を示せば十分ですが、HTTP通信であることは必須です。

A: 設問は“プロセスの動作”を問うているので、通信対象が「インターネット上のサーバ」である旨を示せば十分ですが、HTTP通信であることは必須です。

Q: 「外部サーバとHTTP通信する」と「HTTPを用いて、インターネット上のサーバと通信」は同義ですか?

A: 本質的には同義ですが、設問ではより具体的に「インターネット上のサーバ」と表現することで、内部ネットワークとの区別が明確になります。

A: 本質的には同義ですが、設問ではより具体的に「インターネット上のサーバ」と表現することで、内部ネットワークとの区別が明確になります。

関連キーワード: ポートスキャン、TELNET, HTTP通信、ボットネット、ダウンロード

設問1:〔Zカメラのセキュリティ検査と対策〕について、(1)〜(4)に答えよ。

(4)本文中の下線②について、出荷済みのZカメラに対する対策を、60字以内で具体的に述べよ。

模範解答

デバッグ用プログラムなどの起動スクリプトを削除したファームウェアを作成し、Zカメラに配布する。

解説

解答の論理構成

- 原因の特定

- 検査結果で「TCPポート2323が開いていた」「TELNETで接続できた」と判明。

- 開発部調査により「委託先が開発時に使ったデバッグ用プログラムとその起動スクリプトが、出荷版のファームウェアにそのまま残されていた」ことが原因と分かる。

- 出荷済み製品への影響

- 「既に出荷済みのZカメラがあることに配慮し、②対策を関係部署に依頼」したと記載されている。

- 出荷後に現場で物理作業を行うのは非現実的であるため、ネットワーク経由での修正が必須。

- 有効な対策の導出

- 不要なデバッグ用プログラムと起動スクリプトを除去したファームウェアを新規に作成。

- Zシステムの仕組みでは「ファームウェアを配信」できるため、これを利用して各カメラへ配布する。

- まとめ

以上より、出荷済みZカメラにも適用可能で、脆弱性を根本から排除できる具体策は「修正版ファームウェアのリモート配信」である。

誤りやすいポイント

- 脆弱なポートを閉じる設定変更だけと誤記しやすい

→ デバッグ用スクリプトの削除も必須。 - 物理回収を提案してしまう

→ 問題文で回収コストを避ける意図が示唆されている。 - ファームウェア配布経路を示さない

→ Zクラウド経由の自動配信機能があることを見落としやすい。

FAQ

Q: ポートを閉じるだけでは不十分なのですか?

A: デバッグ用プログラム自体が残っている限り、他の攻撃経路で起動される恐れがあるため、完全削除が必要です。

A: デバッグ用プログラム自体が残っている限り、他の攻撃経路で起動される恐れがあるため、完全削除が必要です。

Q: ファームウェア更新は利用者操作が必要ですか?

A: Zカメラは「Zカメラが定期的にカメラIFにアクセス」してファームウェアを受け取れる設計なので、自動更新が可能です。

A: Zカメラは「Zカメラが定期的にカメラIFにアクセス」してファームウェアを受け取れる設計なので、自動更新が可能です。

Q: ファームウェア配布時に追加のセキュリティ対策は?

A: 配布ファイルには署名を施し、改ざん検知と正当性確認を行うことで安全に適用できます。

A: 配布ファイルには署名を施し、改ざん検知と正当性確認を行うことで安全に適用できます。

関連キーワード: ファームウェア更新、デバッグ機能、TELNET, マルウェア感染、リモート配信

設問2:〔カメラIF通信に対する脅威〕について、(1)〜(3)に答えよ。

(1)表4中のc、dに入れる攻撃手法を解答群の中から選び、記号で答えよ。

解答群

ア:DNSキャッシュポイズニング攻撃

イ:サービス不能攻撃

ウ:サイドチャネル攻撃

エ:辞書攻撃

オ:セッション固定攻撃

カ:中間者攻撃

キ:水飲み場型攻撃

ク:リフレクション攻撃

模範解答

c:カ

d:ア

解説

解答の論理構成

-

表4の項番1には

「cによる暗号通信の盗聴」

と書かれています。さらに検査方法として「TLS終端装置1)の付いたプロキシサーバを用いて、ZカメラとZクラウド間のHTTPS通信の内容を復号して確認できるか検査する。」とあります。TLS通信を途中で終端し内容を盗聴・改変する典型的な攻撃は「中間者攻撃」です。したがって

c:カ(中間者攻撃)

となります。 -

表4の項番2には

「攻撃者によるdを使った偽Zクラウドへの誘導」

と書かれています。検査方法では「偽Zクラウド上で…」「偽カメラIFにZカメラを接続させて…」とあり、偽サーバへ誘導するために名前解決を攻撃することが示唆されています。DNSのキャッシュを書き換えて正規ドメインを偽IPアドレスに対応付ける手口は「DNSキャッシュポイズニング攻撃」です。したがって

d:ア(DNSキャッシュポイズニング攻撃)

となります。

誤りやすいポイント

- 「暗号通信の盗聴」から辞書攻撃やサイドチャネル攻撃を連想してしまう。TLSを途中で終端するという説明を見落とすと誤答になります。

- 「偽Zクラウドへの誘導」からフィッシングを思い浮かべ、セッション固定攻撃や水飲み場型攻撃と混同しやすい。DNSを書き換えて誘導する点に注目する必要があります。

- HTTPS が使われているため「暗号化されているから安全」と早合点し、中間者攻撃で証明書を悪用するシナリオを想像できないことがあります。

FAQ

Q: TLS終端装置を使うとどうして中間者攻撃になるのですか?

A: TLS終端装置がクライアントとサーバの両方と個別にTLS接続を張り、通信内容を一旦平文で扱えるためです。クライアント視点では装置がサーバ、サーバ視点では装置がクライアントとなるため、装置が通信を盗聴・改変できます。

A: TLS終端装置がクライアントとサーバの両方と個別にTLS接続を張り、通信内容を一旦平文で扱えるためです。クライアント視点では装置がサーバ、サーバ視点では装置がクライアントとなるため、装置が通信を盗聴・改変できます。

Q: DNSキャッシュポイズニング攻撃とフィッシングの違いは?

A: フィッシングは利用者を偽サイトへ誘導する総称で、手段としてメール内リンクやDNS攻撃などが使われます。DNSキャッシュポイズニング攻撃はDNSのキャッシュを書き換える技術的手法で、結果としてフィッシングを実現します。

A: フィッシングは利用者を偽サイトへ誘導する総称で、手段としてメール内リンクやDNS攻撃などが使われます。DNSキャッシュポイズニング攻撃はDNSのキャッシュを書き換える技術的手法で、結果としてフィッシングを実現します。

Q: HTTPSを使っていれば安全ではないのですか?

A: 正しいサーバ証明書を検証できれば安全ですが、攻撃者が信頼された証明書を入手したり、クライアントに悪意ある認証局をインストールさせたりすると、中間者攻撃でHTTPS通信も盗聴されます。

A: 正しいサーバ証明書を検証できれば安全ですが、攻撃者が信頼された証明書を入手したり、クライアントに悪意ある認証局をインストールさせたりすると、中間者攻撃でHTTPS通信も盗聴されます。

関連キーワード: 中間者攻撃、DNSキャッシュポイズニング、TLS終端、HTTPS, フィッシング

設問2:〔カメラIF通信に対する脅威〕について、(1)〜(3)に答えよ。

(2)本文中のeに入れる適切な字句を英字で答えよ。

模範解答

e:HTTPS

解説

解答の論理構成

- 【問題文】には次の記述があります。

「B主任は、カメラIF通信は、eによって暗号化されているので、通信内容を盗聴されるおそれがないことを説明した。」

ここで e は “暗号化の手段” を示す語句です。 - 同じ段落より前のカメラIF通信の仕様には、

「・インターネットからWebサーバへの接続は、HTTP over TLS(以下、HTTPSという)だけが許可されている。」

「・Zカメラ及びZアプリはWebサーバにHTTPSのPOSTメソッドを用いて通信する。」

と明示されています。 - つまり Zカメラと Zクラウド間の通信路(カメラIF通信)は “HTTPS” で保護されているため盗聴リスクが低い、という説明になります。

- 以上より e に入る適切な字句は「HTTPS」となります。

誤りやすいポイント

- TLS と HTTPS の混同

「TLS」と書いてしまうと“プロトコル階層での暗号化方式”の名前になり、問題が求めている「通信方式(HTTP over TLS)」とはズレます。 - 無線LANの暗号方式(WPA2 など)と勘違いする

カメラIF通信はインターネット上のアプリケーション層通信であり、無線区間の暗号化方式ではありません。 - SSL と記述してしまう

現行仕様で強調されているのは「HTTPS」であり、旧称「SSL」は原文に登場しません。

FAQ

Q: TLS と HTTPS の違いは何ですか?

A: TLS はトランスポート層で暗号化を提供するプロトコル、HTTPS は HTTP を TLS で保護した通信方式です。したがって HTTPS の内部で TLS が使われます。

A: TLS はトランスポート層で暗号化を提供するプロトコル、HTTPS は HTTP を TLS で保護した通信方式です。したがって HTTPS の内部で TLS が使われます。

Q: HTTPS なら盗聴は完全に防げますか?

A: 暗号化による盗聴防止効果はありますが、サーバ証明書の検証を行わない設定にすると中間者攻撃が成立します。問題文でも証明書2を用いた場合の通信失敗が検証されています。

A: 暗号化による盗聴防止効果はありますが、サーバ証明書の検証を行わない設定にすると中間者攻撃が成立します。問題文でも証明書2を用いた場合の通信失敗が検証されています。

Q: カメラIF通信が HTTPS でもファームウェアの改ざんは起こり得ますか?

A: サーバ側が正規であり証明書検証が正しく行われていれば改ざんは困難ですが、偽サーバへ誘導され証明書検証を回避された場合には改ざんリスクがあります。

A: サーバ側が正規であり証明書検証が正しく行われていれば改ざんは困難ですが、偽サーバへ誘導され証明書検証を回避された場合には改ざんリスクがあります。

関連キーワード: HTTPS, TLS, サーバ証明書、中間者攻撃、暗号通信

設問2:〔カメラIF通信に対する脅威〕について、(1)〜(3)に答えよ。

(3)本文中の下線③について、プライベート認証局のルート証明書を信頼されたルート証明機関のものとして登録してはいけない理由を、30字以内で述べよ。

模範解答

証明書パスの検証が行われているかを確認できなくなるから

解説

解答の論理構成

- 【問題文】には「③プライベート認証局のルート証明書を、テスト対象のZカメラに、信頼されたルート証明機関のものとして登録していない」とあります。

- 目的は、Zカメラが提示されたサーバ証明書の真正性を検証できるかを試験することです。

- もしプライベートCAのルート証明書を“信頼済み”として登録してしまうと、攻撃者側で発行した偽サーバ証明書でも検証が成功します。

- その結果、Zカメラがサーバ証明書の検証(証明書パス・CN一致など)を正しく行っているか判別できません。

- したがって「証明書パスの検証が行われているかを確認できなくなるから」が理由となります。

誤りやすいポイント

- 「自己署名証明書だから危険」とだけ考え、パス検証の可否という本質を見落とす。

- CN不一致の検証とルート証明書検証を混同し、両者が独立したチェックであることを忘れる。

- “登録しない”理由を「盗聴を防ぐため」と誤解し、試験目的(検証可否の確認)を答え損ねる。

FAQ

Q: ルート証明書を登録してもCN不一致なら気付けるのでは?

A: ルートが信頼されるとパス検証は成功し、残るCNチェックも実装状況に依存します。パス検証自体が確認できなくなる点が問題です。

A: ルートが信頼されるとパス検証は成功し、残るCNチェックも実装状況に依存します。パス検証自体が確認できなくなる点が問題です。

Q: 実運用では社内CAを端末へ配布することもありますが?

A: その場合は配布プロセスを厳格に管理し、信頼境界を明確にします。本試験のような検証シナリオでは意図的に配布しません。

A: その場合は配布プロセスを厳格に管理し、信頼境界を明確にします。本試験のような検証シナリオでは意図的に配布しません。

Q: CN不一致を防ぐだけでは十分でない理由は?

A: 攻撃者は対象FQDNで偽証明書を発行できます。ルート検証が機能していなければCN一致でも偽装を許します。

A: 攻撃者は対象FQDNで偽証明書を発行できます。ルート検証が機能していなければCN一致でも偽装を許します。

関連キーワード: TLS, サーバ証明書、ルートCA, 証明書パス検証、MITM

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(1)表5中の下線④について、アクセス元の端末を制限する方法としてzシステムに適した方法を、25字以内で具体的に述べよ。

模範解答

クライアント証明書を用いた端末認証を行う。

解説

解答の論理構成

- 【問題文】表5の整理番号A2には「管理者アカウントのなりすまし」を防ぐ対策として、 「④第三者による不正アクセスを防止するため、利用者認証に加えて、アクセス元の端末を制限しており」と記載されています。

- ここで求められているのは「アクセス元の端末を制限する具体的方法」です。

- 管理者だけが所持する端末であることを通信レイヤで証明する最も代表的な手段が、TLSハンドシェイク時に端末固有の証明書を提示させるクライアント証明書方式です。

- クライアント証明書方式は

・サーバが信頼する認証局で署名された証明書を端末に格納

・TLS接続時にサーバが証明書を検証

という流れで、第三者端末からの接続を排除できます。 - 以上より、Zシステムに適した端末制限方法は「クライアント証明書を用いた端末認証」となります。

誤りやすいポイント

- IPアドレス制限だけではモバイル回線や在宅勤務時に対応できず、なりすましも防ぎ切れません。

- SSH鍵やVPNと答えると「利用者認証に加えて端末を識別する」要件を完全には満たさない点があります。

- 端末管理ソフト(MDM)導入は有効ですが、問題文が求める「通信時に端末を認証する仕組み」への言及にならない場合があります。

FAQ

Q: サーバ証明書だけでは不十分なのですか?

A: サーバ証明書は「接続先が正しいサーバ」であることを証明しますが、「接続元が正しい端末」であることは保証しません。端末側の証明が必要です。

A: サーバ証明書は「接続先が正しいサーバ」であることを証明しますが、「接続元が正しい端末」であることは保証しません。端末側の証明が必要です。

Q: クライアント証明書を配布する際のセキュリティは?

A: 証明書と秘密鍵を含むPKCS#12ファイルを管理者にのみ配布し、パスフレーズやMDMで保護するのが一般的です。

A: 証明書と秘密鍵を含むPKCS#12ファイルを管理者にのみ配布し、パスフレーズやMDMで保護するのが一般的です。

Q: 端末を紛失した場合の対策は?

A: 認証局側で該当クライアント証明書を失効させ、CRLやOCSPで即時に無効化できます。

A: 認証局側で該当クライアント証明書を失効させ、CRLやOCSPで即時に無効化できます。

関連キーワード: クライアント証明書、端末認証、相互TLS, なりすまし対策、PKI

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(2)本文中のfに該当する全ての脅威を、表5中の整理番号で答えよ。

模範解答

f:A2, C2, D1, D2

解説

解答の論理構成

-

対象となる事象の確認

会話文には「ZクラウドのWebサーバ上にあるコンテンツの予期せぬ変更の原因としては、表5の整理番号fの脅威が考えられます。」

とあります。したがって、“Webサーバ上のコンテンツを誰が・どのように書き換えられるか”を軸に整理番号を抽出します。 -

変更を実行できる主体の抽出

Webサーバのコンテンツは管理者権限が無ければ書き換えられません。表5の脅威のうち、 ・「利用者アカウントのなりすまし」(A1)は利用者権限であり、通常はコンテンツ更新権限を持ちません。

・「DDoS 攻撃」(B1)は可用性を狙う攻撃であり、改ざんとは無関係です。

したがって A1 と B1 は除外します。 -

管理者権限またはシステム権限を奪取・誤用する脅威の特定

表5から該当する脅威は次の四つです。 -

C1 を除外する理由

C1 には「Web アプリケーションサーバ上のアプリケーションプログラムの脆弱性を突いた攻撃」

とありますが、これは “アプリケーションプログラム” 自体を標的にしたものです。Webサーバ上の静的コンテンツ変更とは直接結び付かないことから f には含めません。 -

結論

以上より、f には「A2, C2, D1, D2」を並記します。

誤りやすいポイント

- C1 を含めてしまう

“脆弱性を突いた攻撃” という言葉に引きずられ Web サーバ改ざんも連想しやすいですが、対象はアプリケーションプログラムであり静的コンテンツではありません。 - A1 を選んでしまう

利用者アカウントでは Web サーバのファイル配置に直接アクセスできない点を見落としがちです。 - B1 を選んでしまう

DDoS は可用性の阻害であって整合性(改ざん)には直結しません。 - “内部者” を忘れる

内部者による故意・過失(D1, D2)は技術的対策だけでは検出しにくいため見落としやすい項目です。

FAQ

Q: なぜ「管理者アカウントのなりすまし」(A2)は Web サーバのコンテンツ変更と結び付くのですか?

A: 図1の注記3にあるように「Webサーバのコンテンツ、及びWebアプリケーションサーバのプログラムの変更は、Zクラウドの管理者だけが実施できる」と定義されています。したがって管理者アカウントを奪取すれば改ざんが可能です。

A: 図1の注記3にあるように「Webサーバのコンテンツ、及びWebアプリケーションサーバのプログラムの変更は、Zクラウドの管理者だけが実施できる」と定義されています。したがって管理者アカウントを奪取すれば改ざんが可能です。

Q: C1 が含まれないのは納得しづらいのですが?

A: C1 は「アプリケーションプログラムの脆弱性」を突いてユーザ情報を盗まれるなどのリスクを示しており、静的コンテンツ(HTML/画像など)の改ざんとは直接イコールではありません。問題文は“Webサーバ上にあるコンテンツ”と明示しており、プログラムではなくファイルの整合性を指しています。

A: C1 は「アプリケーションプログラムの脆弱性」を突いてユーザ情報を盗まれるなどのリスクを示しており、静的コンテンツ(HTML/画像など)の改ざんとは直接イコールではありません。問題文は“Webサーバ上にあるコンテンツ”と明示しており、プログラムではなくファイルの整合性を指しています。

Q: 内部者の過失(D2)が入る理由は?

A: 運用担当者が誤って旧版ファイルをアップロードする、権限設定を誤るなど、意図せずコンテンツを変更してしまうケースも「予期せぬ変更」に該当するためです。

A: 運用担当者が誤って旧版ファイルをアップロードする、権限設定を誤るなど、意図せずコンテンツを変更してしまうケースも「予期せぬ変更」に該当するためです。

関連キーワード: 権限管理、改ざん、なりすまし、脆弱性管理、内部不正

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(3)リバースブルートフォース攻撃の攻撃手法を、40字以内で述べよ。

模範解答

利用者IDを変更しながら、よく用いられるパスワードでログインを試行する。

解説

解答の論理構成

- 【問題文】では、不正ログイン対策の議論中に

「⑤リバースブルートフォース攻撃やリスト型攻撃は、ログイン制限では防ぐのが難しい」

とあり、リバースブルートフォース攻撃がブルートフォース攻撃とは異なる手法であることが示されています。 - 同じ会話で E 君が提案した追加認証策に対し、B 主任は

「⑦Zクラウドと各利用者だけが知っていて、利用者以外が入手するのが困難な情報で追加認証すれば」

と述べ、攻撃の本質が“共通のパスワードを多数の ID へ試す”点にあることを示唆しています。 - 以上より、リバースブルートフォース攻撃とは「複数の利用者 ID に対して、よく使われる(または推測しやすい)単一のパスワードを次々に試すことで、不正ログインを狙う攻撃」と整理できます。

- これを 40 字以内で端的に表現した模範解答は

「利用者IDを変更しながら、よく用いられるパスワードでログインを試行する」

となります。

誤りやすいポイント

- ブルートフォース攻撃と混同し、「1つの ID に多数のパスワードを試す」と説明してしまう。

- リスト型攻撃と同義だと勘違いし、「ID とパスワードの組を順番に試す」と書いてしまう。

- 「複数の端末を使う」など、手法の本質でない要素を盛り込んでしまう。

- 「総当たりである」だけを述べ、ID を変更していく点を明記しない。

FAQ

Q: リバースブルートフォース攻撃とリスト型攻撃の違いは何ですか?

A: 前者は「共通のパスワードを多くの ID に試行」、後者は「漏えいした ID・パスワードの組合せをそのまま試行」する点が異なります。

A: 前者は「共通のパスワードを多くの ID に試行」、後者は「漏えいした ID・パスワードの組合せをそのまま試行」する点が異なります。

Q: ログイン制限を強化すればリバースブルートフォース攻撃は防げますか?

A: 1つの ID で失敗回数をカウントする方式では、ID を変え続けるこの攻撃には効果が限定的です。IP 単位の制限や追加認証が推奨されます。

A: 1つの ID で失敗回数をカウントする方式では、ID を変え続けるこの攻撃には効果が限定的です。IP 単位の制限や追加認証が推奨されます。

Q: 二要素認証を導入すればリスト型・リバースブルートフォース双方に有効ですか?

A: 正しく実装された二要素認証(例:ワンタイムトークン)が追加されれば、ID・パスワードだけでは突破できないため両方に有効です。

A: 正しく実装された二要素認証(例:ワンタイムトークン)が追加されれば、ID・パスワードだけでは突破できないため両方に有効です。

関連キーワード: リバースブルートフォース、ブルートフォース攻撃、不正ログイン、追加認証、二要素認証

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(4)本文中の下線⑤について、ログイン制限では防ぐのが難しい理由を、40字以内で述べよ。

模範解答

一つの利用者IDでのログイン試行が1回ないしは少ない回数しか行われないから

解説

解答の論理構成

- 【問題文】ではログイン制限について

「認証に失敗するごとに、その利用者IDでログインできない期間を5秒間から最大24時間まで指数関数的に長くしていき」と説明されています。 - この仕組みは「その利用者ID」で失敗した回数を基準にロック時間を決定します。

- 一方、リバースブルートフォース攻撃・リスト型攻撃は

・攻撃者が多数の利用者IDに対して

・各IDへは1回またはごく少数しか試行しない

という特徴があります。 - したがって、各利用者IDで失敗回数が増えず、上記のログイン制限が発動しません。

- 以上より「一つの利用者IDあたりの試行回数が少ないため、ログイン制限が有効に働かないこと」が理由となります。

誤りやすいポイント

- ログイン制限は「アカウント単位」であり「IPアドレス単位」ではない点を見落としがちです。

- ロック時間が指数関数的に延びる仕組みを「試行回数そのものの制限」と誤解しやすいです。

- ブルートフォース攻撃とリスト型攻撃の違い(同一IDに多数試行か、多数IDに単発試行か)を混同しやすいです。

FAQ

Q: IPアドレス単位でブロックすれば十分ですか?

A: ボットネットを使い分散して試行されるとIP単位のブロックは回避されるため追加対策が必要です。

A: ボットネットを使い分散して試行されるとIP単位のブロックは回避されるため追加対策が必要です。

Q: 多要素認証を常時必須にすると利用者負担は大きいですか?

A: 平常時はUUIDによる自動認証を活用し、「平常時と異なる状況」でのみ追加認証を求めれば負担を抑えられます。

A: 平常時はUUIDによる自動認証を活用し、「平常時と異なる状況」でのみ追加認証を求めれば負担を抑えられます。

関連キーワード: リスト型攻撃、逆総当たり攻撃、アカウントロック、ブルートフォース、認証強化

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(5)本文中の下線⑥について、防げないのはどのような場合か。50字以内で具体的に述べよ。

模範解答

ほかのWebサイトから漏えいした情報に電話番号や電子メールアドレスが含まれていた場合

解説

解答の論理構成

- 問題文はリスト型攻撃を次のように説明しています。

引用:「ほかのWebサイトから漏えいした利用者IDとパスワードのリストを悪用した、いわゆるリスト型攻撃が増えているそうです。」

リスト型攻撃の本質は “漏えい済み情報の再利用” です。 - E君は追加認証として「電話番号や電子メールアドレス」を提案しました。

引用:「利用者IDとパスワードに加えて、ほかの利用者情報、例えば電話番号や電子メールアドレスも使って認証するように変更すれば、防げるのではないでしょうか。」 - しかしB主任は下線⑥で次のように指摘しています。

引用:「リスト型攻撃については、防げない場合があります」 - その理由は、攻撃者が参照する漏えいリストの項目に「電話番号や電子メールアドレス」が含まれていれば、追加認証も突破されるからです。

したがって、解答は「ほかのWebサイトから漏えいした情報に電話番号や電子メールアドレスが含まれていた場合」となります。

誤りやすいポイント

- 「追加で質問項目を増やせば万能」と思い込み、漏えい範囲まで考慮しない。

- リスト型攻撃とブルートフォース攻撃を混同し、対策を誤る。

- 電子メールアドレスを“秘密情報”と誤認し、公開性の高さを見落とす。

FAQ

Q: 電話番号や電子メールアドレスを追加しても安全にならないのですか?

A: 漏えいリストにそれらが含まれていれば攻撃者も同じ情報を持つため、認証突破の難易度は変わりません。

A: 漏えいリストにそれらが含まれていれば攻撃者も同じ情報を持つため、認証突破の難易度は変わりません。

Q: では何を追加認証に使えば効果的ですか?

A: 「⑦Zクラウドと各利用者だけが知っていて、利用者以外が入手するのが困難な情報」に該当する、ワンタイムパスコードや端末証明書などが有効です。

A: 「⑦Zクラウドと各利用者だけが知っていて、利用者以外が入手するのが困難な情報」に該当する、ワンタイムパスコードや端末証明書などが有効です。

Q: ブルートフォース攻撃には引き続きログイン制限で対応可能ですか?

A: はい。大量試行を伴うブルートフォース攻撃にはログイン制限が有効です。ただしリスト型攻撃には別途対策が必要です。

A: はい。大量試行を伴うブルートフォース攻撃にはログイン制限が有効です。ただしリスト型攻撃には別途対策が必要です。

関連キーワード: マルチファクタ認証、リスト型攻撃、情報漏えい、認証強度

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(6)本文中の下線⑦について、Zカメラが譲渡や転売される可能性を考慮に入れて、追加認証する適切な方法を、25字以内で述べよ。

模範解答

利用者番号の入力を求める。

解説

解答の論理構成

-

追加認証で満たすべき要件

本文中の下線⑦では、 ― “Zクラウドと各利用者だけが知っていて、利用者以外が入手するのが困難な情報で追加認証すれば”

と明示されています。すなわち①Zクラウド側に登録済み、②利用者本人しか把握できず、③第三者が取得しにくい情報が必要です。 -

候補情報の洗い出し

ユーザ関連情報の中で上記①~③を同時に満たすものを本文から探します。利用者登録時の記述に、 ― “登録時には自動的に10進数12桁の利用者番号が付与される。利用者番号は、Web IFの利用者登録完了画面上に表示される。また、利用者登録完了通知書に記載され、登録した住所に郵送される。”

との記載があります。 -

利用者番号が最適な理由

・Web画面に一度表示されるだけで、以後は郵送された書面にしか書かれていません。

・Zカメラのシリアル番号や初期設定用パスコードと異なり、本体を譲渡・転売しても新所有者には引き継がれません。

・郵送という物理経路により、攻撃者がオンラインで大量取得することは困難です。 -

追加認証手段の決定

以上より、追加認証では “利用者番号” を入力させる方法が要件を満たし、リスト型攻撃やリバースブルートフォース攻撃に対する有効な追加要素になります。 -

実際の解答

「利用者番号の入力を求める。」

誤りやすいポイント

- シリアル番号や初期設定用パスコードを選ぶ

→ 本体に印字・同梱されているため、譲渡先にも知られてしまい要件②③を満たさない。 - 電子メールアドレスや電話番号を追加要素にする

→ ソーシャルエンジニアリングや公開情報から取得しやすく、“利用者以外が入手するのが困難” とは言えない。 - 「カメラ登録台数」や「UUID」など端末依存情報を使う

→ 端末買替え・複数端末利用時に正当利用者がロックアウトされるおそれがある。

FAQ

Q: 利用者番号は一度漏えいすると攻撃されませんか?

A: 12桁のランダム値であり、利用者ID・パスワードと組み合わせて使うため、三要素のうち2要素を同時に漏えいさせる必要があります。加えて郵送経路を利用している点が漏えい確率を下げます。

A: 12桁のランダム値であり、利用者ID・パスワードと組み合わせて使うため、三要素のうち2要素を同時に漏えいさせる必要があります。加えて郵送経路を利用している点が漏えい確率を下げます。

Q: 追加認証は毎回実行すべきですか?

A: 会話文にある通り “平常時は…平均すると利用者1人当たり、年1回程度” のため、異常ログイン兆候(新IP・新端末など)時にのみ要求する設計が推奨されます。

A: 会話文にある通り “平常時は…平均すると利用者1人当たり、年1回程度” のため、異常ログイン兆候(新IP・新端末など)時にのみ要求する設計が推奨されます。

Q: なぜワンタイムパスワード(OTP)を採用しなかったのですか?

A: OTPは高い効果がありますが、利用者全員にアプリ導入やトークン配布が必要で、今回の“簡便さを保ちつつ最低限の追加要素”という要件に対し、まず利用者番号が低コストで実装可能と判断されました。

A: OTPは高い効果がありますが、利用者全員にアプリ導入やトークン配布が必要で、今回の“簡便さを保ちつつ最低限の追加要素”という要件に対し、まず利用者番号が低コストで実装可能と判断されました。

関連キーワード: 多要素認証、リスト型攻撃、追加認証、リバースブルートフォース、クレデンシャルスタッフィング

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(7)本文中の下線⑧について、Zクラウドにおけるログイン認証の状況を踏まえて、平常時と異なる状況だと判断されるのはどのような場合か。40字以内で述べよ。

模範解答

全利用者の単位時間当たりの認証失敗数がしきい値を超えた場合

解説

解答の論理構成

- 【問題文】には、平常時のログイン頻度として「平均すると利用者1人当たり、年1回程度」とあります。したがって通常は認証失敗も極めて少ない状態です。

- 一方、攻撃時は「リバースブルートフォース攻撃やリスト型攻撃は、ログイン制限では防ぐのが難しい」【⑤】と指摘されており、この種の攻撃では多量のIDに対して短時間にログイン試行が繰返されます。

- 【⑧】では「平常時と異なる状況が発生していると判断される場合」に追加認証を行うとしています。平常時との違いを可視化する最も分かりやすい指標が“認証失敗の急増”です。

- したがって、システム全体で「単位時間当たりの認証失敗数」を監視し、想定したしきい値を超えたときに平常時と異なる状況と判断し追加認証を発動する設計が適切となります。

誤りやすいポイント

- 「利用者IDごとの失敗回数」だけを監視すると、攻撃者がIDを変えながら試行するリバースブルートフォース攻撃を見逃します。

- 認証成功が早期に得られる場合でも攻撃が継続中かどうかを見落としやすい点に注意が必要です。

- 平均ログイン頻度(年1回程度)を無視してしきい値を高く設定し過ぎると、実際の攻撃を検知できません。

FAQ

Q: しきい値はどのように設定するのが望ましいですか?

A: 平常時のログイン失敗実績を長期的に収集し、平均と標準偏差を用いて統計的に乖離する値を基準にします。

A: 平常時のログイン失敗実績を長期的に収集し、平均と標準偏差を用いて統計的に乖離する値を基準にします。

Q: 認証失敗が急増したら必ず追加認証を求めるのでしょうか?

A: 原則として追加認証ですが、同時に管理者へアラートを送りアカウント一時停止やIP遮断など自動防御と組み合わせると効果的です。

A: 原則として追加認証ですが、同時に管理者へアラートを送りアカウント一時停止やIP遮断など自動防御と組み合わせると効果的です。

Q: 追加認証の方法は何が推奨されますか?

A: 【⑦】で示された「Zクラウドと各利用者だけが知っていて、利用者以外が入手するのが困難な情報」として、ワンタイムパスワードや登録済み端末へのプッシュ通知が一般的です。

A: 【⑦】で示された「Zクラウドと各利用者だけが知っていて、利用者以外が入手するのが困難な情報」として、ワンタイムパスワードや登録済み端末へのプッシュ通知が一般的です。

関連キーワード: リバースブルートフォース攻撃、リスト型攻撃、不正ログイン検知、追加認証

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(8)本文中の下線⑨について、委託契約に盛り込むべき条項を、25字以内で具体的に述べよ。

模範解答

脆弱性検査合格を要件とする。

解説

解答の論理構成

- まず設問は、契約書に追加すべき「必要な条項」を問うています。

- 本文には、契約追加の目的が示されています。

- 「表5の整理番号C1については、開発委託先との契約に⑨必要な条項を追加することにした上で、納品時にWebアプリケーションプログラムの脆弱性検査を実施することが決まった。」

- ここから分かるゴールは、納品物が「脆弱性検査に合格していること」を発注側が保証させることです。

- したがって、委託契約に盛り込むべき条項は「脆弱性検査に合格しなければ受け取らない(支払わない)」という受入条件であると導けます。

- これを25字以内で具体化すると「脆弱性検査合格を要件とする。」が妥当です。

誤りやすいポイント

- 「検査を実施する」だけでは不十分です。実施しても“不合格のまま納品可”では意味がありません。

- 「定期的な脆弱性検査」などスケジュール面に着目して条項を挙げると、納品時合格という本質を外す恐れがあります。

- テスト種別(静的解析・動的解析など)に踏み込みすぎて条項が冗長になりがちです。設問は追加すべき“条項”であり、実施方法の詳細までは求めていません。

FAQ

Q: なぜ「合格」がキーワードになるのですか?

A: 本文中で「納品時にWebアプリケーションプログラムの脆弱性検査を実施することが決まった」とあり、受入条件にすることが目的だからです。検査だけでなく「合格」を要件にしなければ品質保証になりません。

A: 本文中で「納品時にWebアプリケーションプログラムの脆弱性検査を実施することが決まった」とあり、受入条件にすることが目的だからです。検査だけでなく「合格」を要件にしなければ品質保証になりません。

Q: 「第三者による検査実施義務」でも良いですか?

A: 検査主体を誰にするかは二次的です。条項で求めたい本質は“合格しないと納品とみなさない”点なので、主体を強調するより「合格を要件とする」とまとめる方が適切です。

A: 検査主体を誰にするかは二次的です。条項で求めたい本質は“合格しないと納品とみなさない”点なので、主体を強調するより「合格を要件とする」とまとめる方が適切です。

Q: 修正対応期間なども盛り込むべきでは?

A: もちろん実務契約では重要ですが、設問は追加すべき核心条項を簡潔に求めています。修正期限等は細則として別途規定できます。

A: もちろん実務契約では重要ですが、設問は追加すべき核心条項を簡潔に求めています。修正期限等は細則として別途規定できます。

関連キーワード: 脆弱性検査、受入条件、ソフトウェア品質保証

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(9)本文中の下線⑩について、構成管理を導入していない場合の問題点を、40字以内で述べよ。

模範解答

脆弱性がZ社のシステムに影響するかを短時間で判断できない。

解説

解答の論理構成

- 問題文では、運用統括部の現状として

「V社が毎年、年度末にセキュリティ専門業者の脆弱性検査を受けている。」

「重大な問題が指摘された場合、定期メンテナンス時に…修正プログラムを適用する。」

と記載されており、対応タイミングが“年度末”“定期メンテナンス”に限定されています。 - しかし D社からは

「⑩構成管理を導入した脆弱性対応の仕組みを構築する必要がある」

という指摘がありました。ここでいう構成管理は、システムに導入済みの OS・ミドルウェア・パッケージのバージョンを常時把握し、公開された脆弱性情報と即時に照合できる状態を指します。 - 構成管理がない場合、公開された新たな脆弱性が自システムに影響するかどうかを確認するためには、都度、人手で各サーバの状態を調査するか、脆弱性診断の実施を待たなければなりません。

- その結果、影響有無の判定に時間を要し、攻撃までの“隙”が生じます。

- 以上より、構成管理を導入していない問題点は

「脆弱性がZ社のシステムに影響するかを短時間で判断できない。」

となります。

誤りやすいポイント

- 「検査頻度が低い」だけを書くと、脆弱性の影響判定という核心が抜けるため減点対象です。

- 「対応が遅れる」とだけ述べると抽象的で理由が不明瞭になりがちです。

- 構成管理=資産管理と誤解し、在庫把握の欠如を書くと論点ずれになります。

FAQ

Q: “構成管理”とは具体的に何を管理するのですか?

A: サーバやミドルウェアのバージョン、設定ファイル、パッチ適用状況など変更点を把握・履歴化し、脆弱性情報との照合を即時に行える状態を指します。

A: サーバやミドルウェアのバージョン、設定ファイル、パッチ適用状況など変更点を把握・履歴化し、脆弱性情報との照合を即時に行える状態を指します。

Q: 年1回の診断でも最新パッチを当てれば十分では?

A: 新たな脆弱性は年間を通じて公開されます。構成管理がなければ公開直後に自社影響を判定できず、攻撃を受ける期間が生じます。

A: 新たな脆弱性は年間を通じて公開されます。構成管理がなければ公開直後に自社影響を判定できず、攻撃を受ける期間が生じます。

Q: 自動パッチ適用で代替できませんか?

A: 自動適用は動作影響リスクを伴います。構成管理により影響範囲を把握したうえで計画的に適用する方が安全です。

A: 自動適用は動作影響リスクを伴います。構成管理により影響範囲を把握したうえで計画的に適用する方が安全です。

関連キーワード: 構成管理、脆弱性管理、パッチ適用、影響分析、インシデント対応

設問3:〔Zクラウドに対する脅威〕について、(1)〜(10)に答えよ。

(10)本文中の下線①について、表5の整理番号D1,D2への対策として、共通鍵暗号方式による暗号化を検討する。内部者のうち、特にZクラウドの管理者に見られないことを重視した場合、共通鍵の生成、動画の暗号化及び復号を行うZシステムの構成要素を、それぞれ図1中から選んで答えよ。また、その場合の共通鍵の安全な共有方法を、25字以内で述べよ。

模範解答

共通鍵の生成を行うシステムの構成要素:Zアプリ

動画の暗号化を行うシステムの構成要素:Zカメラ

動画の復号を行うシステムの構成要素:Zアプリ

共通鍵の安全な共有方法:Bluetooth経由で受け渡す。

解説

解答の論理構成

- 内部者(特に管理者)に動画を見られないようにするには、クラウドに到達する前に暗号化する必要があります。

本文には「動画は、暗号化されずに保管される。」とあり、暗号化場所をZクラウドより前に置くべきと分かります。 - 暗号化は撮影機器側で行うのが最も自然です。Zカメラは「撮影した動画はZクラウドに送信され、大容量ストレージに保管される。」とあるため、送信前に暗号化を担当します。

- 共通鍵の生成・復号は利用者が操作できる要素に集約すると安全で利便性も高いです。Zアプリは「Zアプリは、モバイル端末にインストールされる」とあり、利用者操作の中心です。生成した鍵を保持し、動画閲覧時の復号にも使えます。

- 鍵をZカメラに安全に渡す経路として、本システムには管理者が関与しない「Zアプリは、BluetoothのシリアルポートプロファイルでZカメラに接続し、Zカメラの無線LAN接続の設定を行う。」という既存チャネルが存在します。Bluetoothは近接通信で盗聴リスクが低く、既にペアリングを前提としているため鍵共有に適切です。

以上より

・共通鍵生成:Zアプリ

・動画暗号化:Zカメラ

・動画復号 :Zアプリ

・鍵共有方法:Bluetooth経由で受け渡す。

・共通鍵生成:Zアプリ

・動画暗号化:Zカメラ

・動画復号 :Zアプリ

・鍵共有方法:Bluetooth経由で受け渡す。

誤りやすいポイント

- 共通鍵をZクラウドで生成すると内部者から守れません。

- 動画暗号化をZアプリ側で行うと、送信中の帯域と端末性能に負荷が集中しやすく、カメラ単体動作が阻害されます。

- 鍵共有にインターネット経由のHTTPSを選ぶと、クラウド側で鍵を扱うことになり目的と矛盾します。

FAQ

Q: なぜ公開鍵暗号ではなく共通鍵暗号なのですか?

A: 端末・カメラのリソース制約が小さくないため、処理量が少なく高速な共通鍵暗号が採用しやすいという背景があります。

A: 端末・カメラのリソース制約が小さくないため、処理量が少なく高速な共通鍵暗号が採用しやすいという背景があります。

Q: Bluetoothで盗聴される心配はありますか?

A: 近接通信であるうえ、ペアリング時に暗号セッションを確立するため盗聴リスクは低減されます。ただしペアリング時の物理的な周囲確認は必要です。

A: 近接通信であるうえ、ペアリング時に暗号セッションを確立するため盗聴リスクは低減されます。ただしペアリング時の物理的な周囲確認は必要です。

Q: Zクラウド側で動画を検索したい場合、暗号化すると不便では?

A: メタデータを平文で保持し、コンテンツ本体のみを暗号化すれば検索機能を保ったまま秘匿性を確保できます。

A: メタデータを平文で保持し、コンテンツ本体のみを暗号化すれば検索機能を保ったまま秘匿性を確保できます。

関連キーワード: 共通鍵暗号、エンドツーエンド暗号化、Bluetooth, キー配送、盗聴対策