情報処理安全確保支援士 2017年 秋期 午後2 問02

データ暗号化の設計に関する次の記述を読んで、設問1~4に答えよ。

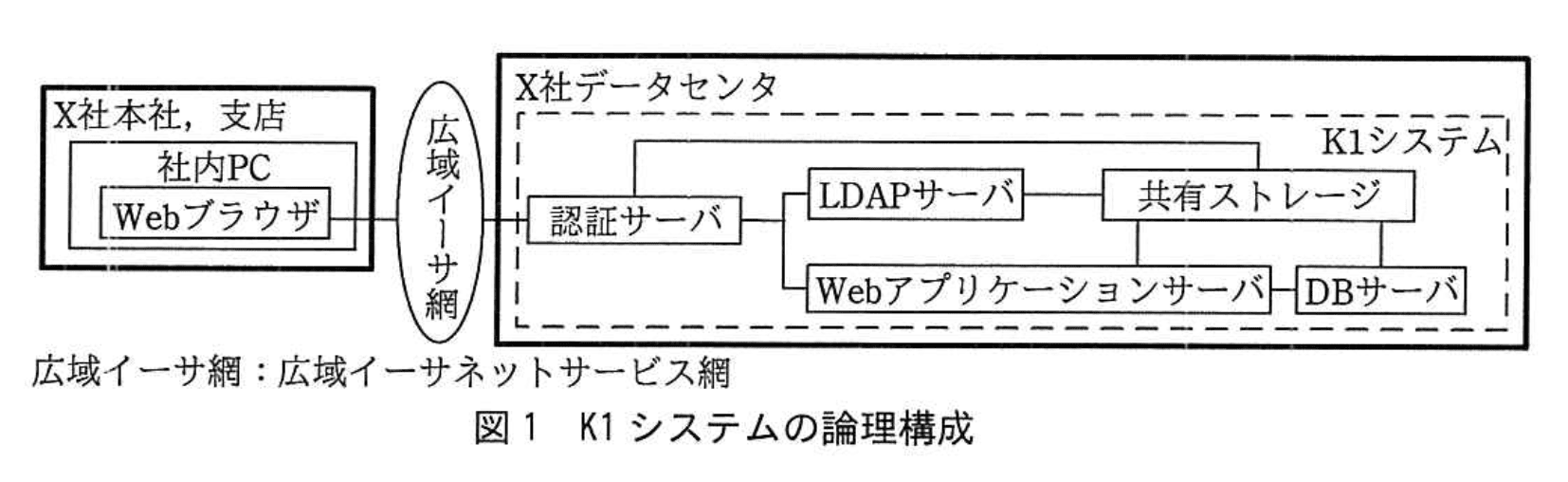

X社は、従業員数10,000名の生命保険会社である。X社では、業務担当者が契約の情報を管理するシステム(以下、K1システムという)を、15年前から運用している。K1システムは、X社データセンタに設置されており、次の4種類のサーバ及び共有ストレージで構成されている。

・データベース(以下、DBという)サーバ:被保険者の氏名、生年月日、住所、電話番号、医療情報・健康情報など(以下、被保険者情報という)及び契約条件(以下、被保険者情報と契約条件を併せて契約情報という)を保管

・Webアプリケーションサーバ:契約情報を管理する業務アプリケーションが稼働

・LDAPサーバ:利用者IDとパスワードを保管

・認証サーバ:リバースプロキシとして運用

K1システムの論理構成を図1に示す。

〔K1システムの現在の運用〕

現在、K1システムは、次のように運用されている。

(1) 災害対策

・バックアップセンタには、K1システムと同じ論理構成のバックアップシステムが用意されており、通常時は開発環境・テスト環境として利用されている。

(2) 本番環境における作業担当

・定型運用作業(K1システムの起動及び停止、DB及びファイルのバックアップなど):オペレータが担当

・DBMS と Webアプリケーションサーバソフトウェアとを除いたミドルウェア及び OS の設定変更作業・非定型運用作業:システム管理者が担当

・DBMS, Webアプリケーションサーバソフトウェア及び業務アプリケーションの設定変更作業・非定型運用作業:業務アプリケーション管理者が担当

(3) オペレータ及び管理者に付与される権限

・オペレータとシステム管理者には、DBMS と Webアプリケーションサーバソフトウェアとを除くミドルウェア及び OS 上の全ての操作権限が付与されており、その他の権限は付与されていない。

・業務アプリケーション管理者には、DBMS, Webアプリケーションサーバソフトウェア、業務アプリケーション、及び業務アプリケーションのログに関する全ての操作権限が付与されており、その他の権限は付与されていない。

(4) リスク対策

X社では、契約情報の漏えい防止に最優先で取り組んでいる。そのため、K1システムでは、次のような対策を行っている。

・社内 PC 上のWebブラウザと Webアプリケーションサーバ間の通信は、TLS プロトコルによる暗号化通信である。

・Webアプリケーションサーバ上の業務アプリケーションと DB サーバ間は、Java プログラムから DB に接続するための API である JDBC の暗号化通信を利用している。

・契約情報は、業務アプリケーションが、共通鍵暗号方式で暗号化し、DB サーバに保管している。

・業務処理を行う際、業務アプリケーションは、DB サーバから契約情報を読み出して復号する。

〔K1システムにおける課題〕

現在、X社は、K1システムの更改を計画している。更改後のシステム(以下、K2 システムという)では、契約者が PC のWebブラウザ及びスマートフォンのアプリからインターネットを介して K2 システムにアクセスし、契約情報の参照、被保険者情報の更新などを行えるようにする。また、K2 システムにおいても、K1システムにおける運用を引き継ぎ、契約情報の漏えい防止を最優先とした。

X社は、K2システムの要件定義において、システム開発ベンダY社の支援を受けることにした。Y社がK1システムの仕様を確認したところ、DBサーバに保管する契約情報の暗号化及び復号の仕組みに問題があることが判明した。Y社は、X社に対して次の指摘を行った。

指摘1 契約情報の暗号化に鍵長56ビットのDESアルゴリズム(以下、56bitDESという)が使われている。鍵長256ビットのAESアルゴリズムに変更すべきである。

指摘2 契約情報の暗号化及び復号に用いる鍵が平文でファイルに保管されており、オペレータ及びシステム管理者に当該ファイルのアクセス権が付与されている状況である。安全な鍵管理の仕組みに変更すべきである。

指摘1に関して、Y社から次の根拠が示された。

aの安全対策基準(日本国内において金融機関などがよりどころとすべき共通の安全対策基準)では、b暗号リスト(電子政府における調達のために参照すべき暗号のリスト)などに記載されている暗号技術を採用するのが望ましいとしているが、当該暗号リストにおいて、56bitDESは推奨されていない。また、次の前提条件に基づいて試算した結果から、今日では、56bitDESの解読に必要なPCの台数は、攻撃者が現実的に調達可能な台数である。

・1998年に開催された第2回DES解読コンテストにおいて、4万台のPCで56bitDESの全鍵空間の80%を探索し、40日で解読した。

・解読所要時間はプロセッサのMIPS値に反比例する。

・1998年のコンテストで使われたPCに搭載されたプロセッサのMIPS値を、540MIPSと仮定する。

・2017年製のPCに搭載されたプロセッサのMIPS値を、133,920MIPSと仮定する。

・40日間で鍵空間の80%を探索するために必要な、2017年製のPCの台数を試算する。

〔暗号方式の検討〕

X社には、危たい化した暗号技術を使っているシステムがK1システム以外にも複数あった。そこで、Y社からの指摘を踏まえ、X社は、暗号技術を含む暗号方式の社内標準について検討した。その結果、契約情報を業務アプリケーションではなくDBMSで暗号化してDBに保管する方式(以下、DB暗号方式という)を社内標準として、X社の全システムに適用することにした。DB暗号方式の設計に当たって、X社は次のシステム標準と要件を定義した。

システム標準1 業務アプリケーションはJavaで開発する。

システム標準2 DBMSには、暗号化機能及びDBレプリケーション機能がある製品Dを採用する。

要件1 製品DのDBに保管される情報を暗号化及び復号する機能(以下、表領域暗号化機能という)を用いて、DBに保管される契約情報を暗号化する。

要件2 契約情報の暗号化及び復号に用いる鍵を、暗号モジュールを用いて保護する。

暗号モジュールとは、暗号化、復号、乱数生成、鍵管理などの機能を提供するハードウェア又はソフトウェアのことである。NISTが定めたc140-2は、暗号モジュールに求められるセキュリティ要件を定義したものである。

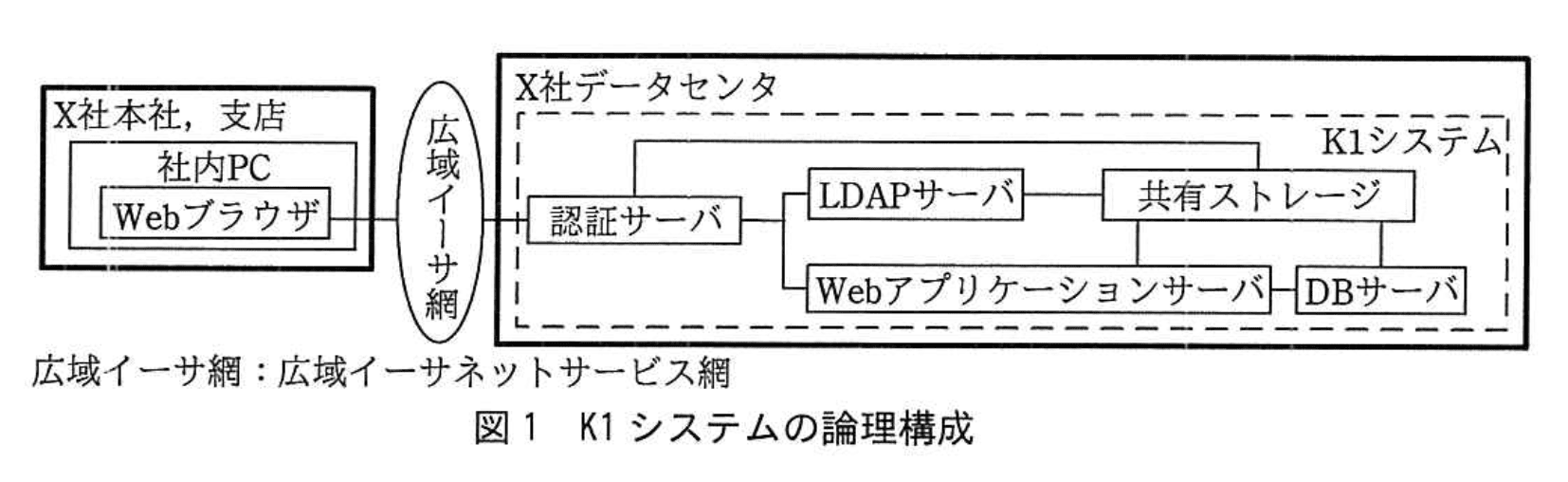

X社は、暗号モジュールに、Q社の製品Hを採用した。また、X社は、複数のサーバからネットワーク経由で1台の製品Hの機能を利用するために、Q社が提供しているソフトウェア製品であるHクライアントとHサーバも採用した。

製品Hは、c140-2 Level 4の要件を満たすハードウェアの暗号モジュールであり、サーバに取り付けられるPCI Expressカードである。製品Hは、製品Hを取り付けたサーバ(以下、HSMサーバという)上で稼働するプログラム(以下、ローカルプログラムという)に対して独自のAPI(以下、API-Xという)を提供し、ローカルプログラムからAPI-Xを呼び出すことで、暗号化、復号、乱数生成、データの暗号化及び復号に使用する鍵(以下、データ鍵という)の生成、データ鍵の保管、並びに保管したデータ鍵の削除を行う。また、製品Hは、製品H、及び製品Hに保管するマスタ鍵を管理するプログラム(以下、ユーティリティプログラムという)を導入した専用の管理端末に対して、製品H自身に対する管理インタフェースを提供する。

K2システムにおける契約情報の暗号化機能の概要を図2に示す。図2において、Hサーバはローカルプログラムに該当する。

製品Hの仕様は次のとおりである。

仕様1 初期化

管理端末上でユーティリティプログラムを起動し、製品H経由で鍵ストアファイルを作成した後、マスタ鍵を生成し、製品Hを利用可能な状態にする。

・マスタ鍵は、3人の鍵管理者が別々に管理端末から入力した256ビットの値(以下、部分鍵という)の排他的論理和によって生成され、製品Hのメモリ内に保持される。製品Hのメモリは、製品Hの内蔵バッテリによって駆動する。

・部分鍵は、管理端末に接続されたICカードリーダ/ライタを用いて、別々のICカードに保管することができる。その際、鍵管理者は6桁のPINを入力し、かつ、部分鍵を記録したICカードを別々に保管する必要がある。

・ICカードから部分鍵を読み出す際は、PINの入力が必要になる。

仕様2 乱数の生成

ローカルプログラムから乱数を生成するAPI-Xを呼び出すと、製品Hが乱数を生成し、API-Xの出力値として返す。

仕様3 鍵の生成

・ローカルプログラムが、データ鍵の識別子(以下、データ鍵IDという)をパラメタに設定して、データ鍵生成のAPI-Xを呼び出すと、製品Hがデータ鍵を生成する。

・生成されたデータ鍵は、製品Hにおいてマスタ鍵で暗号化され、データ鍵IDとともに鍵ストアファイルに保管される。

・既に鍵ストアファイルに存在しているデータ鍵IDを指定してデータ鍵を生成しようとすると、API-Xの処理結果はエラーとなる。

仕様4 暗号化又は復号

・ローカルプログラムが、データ鍵ID、及び、暗号化又は復号を行うデータを、パラメタに設定して、暗号化又は復号のAPI-Xを呼び出す。

・製品Hは、鍵ストアファイルから暗号化されたデータ鍵を読み出してマスタ鍵で復号し、復号されたデータ鍵でデータの暗号化又は復号を行った後、暗号化又は復号されたデータを、API-Xの出力値として返す。データの暗号化又は復号は製品H内で行われ、復号されたデータ鍵は、製品H内だけに存在する。

・鍵ストアファイルに存在しないデータ鍵IDを指定して暗号化又は復号を行おうとすると、API-Xの処理結果はエラーとなる。

仕様5 マスタ鍵のゼロ化

製品Hには、内蔵バッテリで駆動するセンサが内蔵されている。①センサが次のいずれかを検知すると、製品Hは、メモリ上に保持されているマスタ鍵をゼロ化するとともに、自身を使用不能で、かつ、元に戻せない状態にする。

(a) 電気的短絡(ショート)の発生などによる規定の範囲を超える電源電圧の発生

(b) 製品Hのカバーのこじ開け又は損傷

内蔵バッテリが切れそうな場合、製品HはHSMサーバを介して警告メッセージを出力し、早期のバッテリ交換を促す。内蔵バッテリの交換手順として、(a)の発生を回避する手順が提供されている。

HクライアントとHサーバを用いると、HSMサーバとは別のサーバで稼働するプログラム(以下、リモートプログラムという)からネットワークを介して製品Hを利用できる。Hクライアントは、リモートプログラムが稼働するサーバに導入され、リモートプログラムに対してPKCS#11のAPIを提供する。HサーバはHSMサーバに導入され、TLS通信を介してHクライアントに製品Hの機能を提供する。

HクライアントとHサーバの仕様は次のとおりである。

(1)API-Xの実行要求

・リモートプログラムがHクライアントを呼び出すと、Hクライアントは、受け取ったPKCS#11のAPI呼出しをAPI-Xの実行要求に変換して、Hサーバに送信する。

・API-Xの実行要求を受信したHサーバは、API-Xを呼び出し、その実行結果を応答としてHクライアントに返す。ただし、鍵生成の場合、Hクライアントは、内部でデータ鍵IDを0から順番に採番してHサーバにAPI-Xの実行要求を送信し、鍵生成が成功した場合にデータ鍵IDをAPI-Xの出力値としてリモートプログラムに返す。鍵生成が失敗した場合、Hクライアントはリモートプログラムにエラーを返す。

(2)Hサーバに対する負荷分散

Hクライアントは、複数のHサーバにAPI-Xの実行要求を振り分ける負荷分散機能をもっている。負荷分散機能の概要は次のとおりである。

・Hクライアントに、複数のHサーバのIPアドレス又はホスト名を登録する。

・Hクライアントは、登録されたHサーバのうち稼働しているHサーバに、ラウンドロビン方式でAPI-Xの実行要求を送信する。

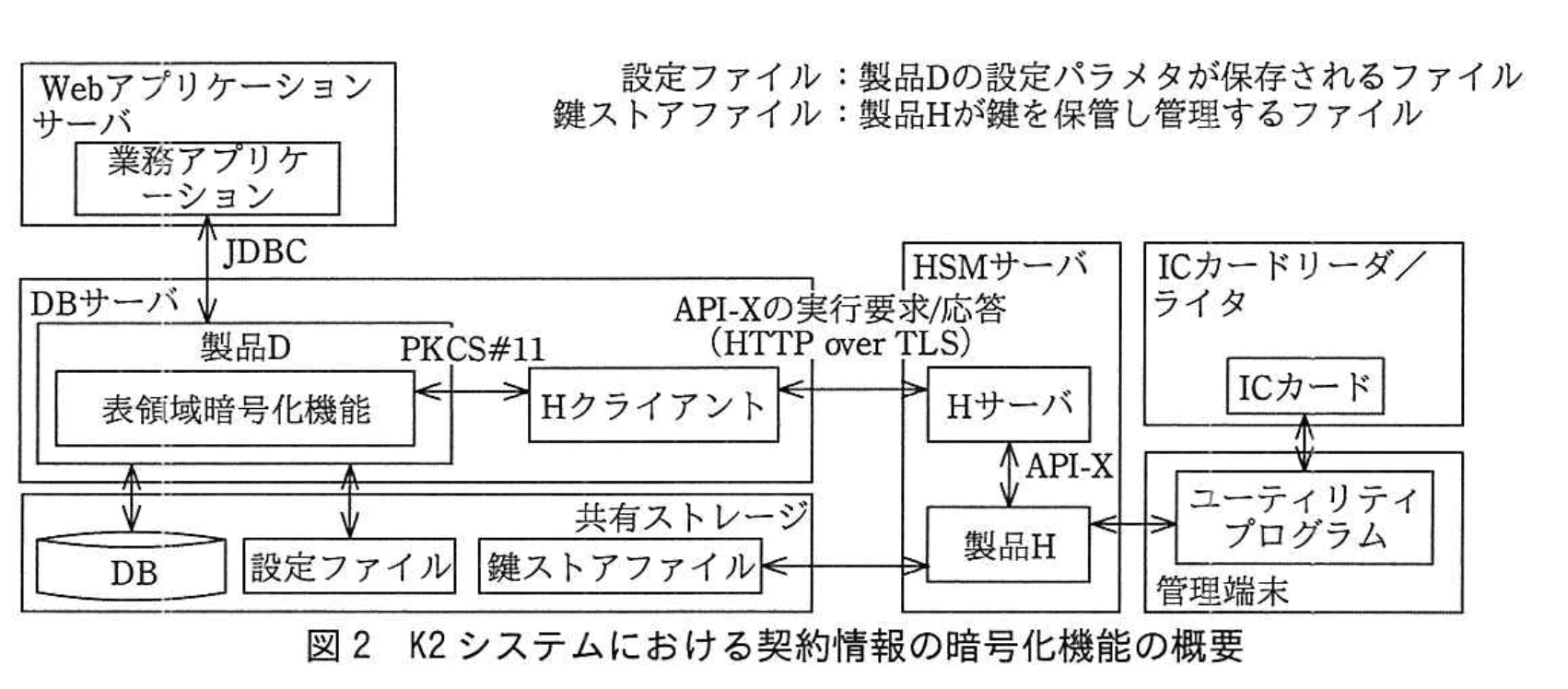

製品Dの表領域暗号化機能には、PKCS#11のAPIを提供する暗号モジュールが必要である。製品Dの表領域暗号化機能の仕様は次のとおりである。

仕様A DBを作成する際、表領域暗号化の設定が有効になっていると、製品DはPKCS#11のAPIを用いてDBマスタ鍵を生成する。この際、DBマスタ鍵及びDBマスタ鍵の識別子(以下、DBマスタ鍵IDという)が暗号モジュール内に保存され、DBマスタ鍵IDがAPIの出力として製品Dに返される。製品Dは、DBマスタ鍵IDを設定ファイルに保存し、同時にメモリ上に保持する。

仕様B 表領域を作成する際、表領域暗号化の設定が有効になっていると、製品DはPKCS#11のAPIを用いて乱数を生成する。生成された乱数は、データの暗号化鍵・復号鍵(以下、DBデータ鍵という)として、製品Dのメモリ上に保持される。同時に、製品DはPKCS#11のAPIを用いてDBデータ鍵をDBマスタ鍵で暗号化する。暗号化されたDBデータ鍵は、表領域の一部としてディスクに書き込まれる。

仕様C データをディスクに書き込む際、製品Dは、保持しているDBデータ鍵でデータを暗号化した後、ディスクに書き込む。

仕様D ディスクからデータを読み込む際、製品Dは、まず、ディスク上からデータを読み込んだ後、読み込まれた暗号化データを、保持しているDBデータ鍵で復号する。

仕様E 製品Dは、停止する際、メモリ上に保持しているDBデータ鍵をゼロ化する。

K2システムのDB暗号方式では、製品Dの表領域暗号化機能に必要な暗号モジュールとして製品Hが用いられる。また、製品Dの表領域暗号化機能の仕様におけるDBマスタ鍵及びDBマスタ鍵IDが、それぞれ、製品Hの仕様におけるデータ鍵及びデータ鍵IDに該当する。

K2システムのDB暗号方式におけるDBの初期化処理の概要を、図3に示す。図3中では、製品Dの表領域暗号化機能の仕様のうち、仕様Aと仕様Bを記載している。

〔DBサーバ及びHSMサーバの構成設計〕

X社は、K2システムのサーバ構成について、Y社に次の要件で設計を依頼した。

・DBサーバをアクティブ・スタンバイの2台構成にする。

・災害対策として、製品DのDBレプリケーション機能を用いて、X社データセンタのDBからバックアップセンタのDBに、定期的にデータをコピーする。

・HSMサーバは、K2システム以外のシステムのDBサーバを含めた全DBサーバからも共有できるようにする。

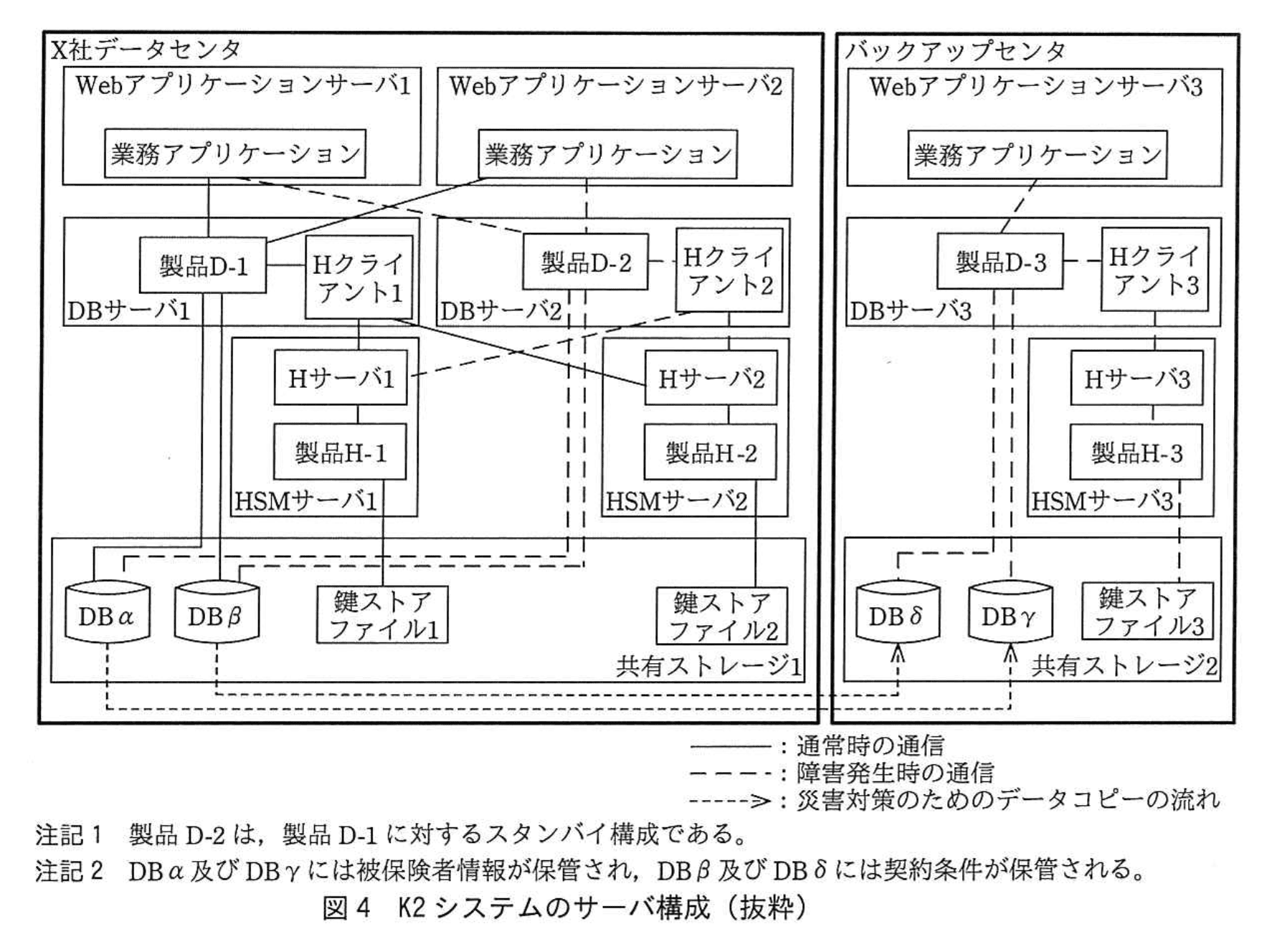

Y社が設計したK2システムのサーバ構成を図4に示す。

〔DBサーバ及びHSMサーバの構成設計〕

X社は、K2システムのサーバ構成について、Y社に次の要件で設計を依頼した。

・DBサーバをアクティブ・スタンバイの2台構成にする。

・災害対策として、製品DのDBレプリケーション機能を用いて、X社データセンタのDBからバックアップセンタのDBに、定期的にデータをコピーする。

・HSMサーバは、K2システム以外のシステムのDBサーバを含めた全DBサーバからも共有できるようにする。

Y社が設計したK2システムのサーバ構成を図4に示す。

Y社は、K2システムにおけるDB及び表領域の作成手順を次のように設計した。

(i) HSMサーバ1だけを稼働させ、他のHSMサーバは停止させておく。

(ii) DBサーバ1だけを稼働させ、他のDBサーバは停止させておく。

(iii) 製品D-1上で、DBαを作成する。

(iv) 製品D-1上で、DBβを作成する。

(v) 製品D-1上で、DBαに対応する表領域1を作成する。

(vi) 製品D-1上で、DBβに対応する表領域2を作成する。

(vii) 全てのHSMサーバ及び全てのDBサーバを停止させる。

(viii) 鍵ストアファイル1を、鍵ストアファイル2及び鍵ストアファイル3にコピーする。

(以下、省略)

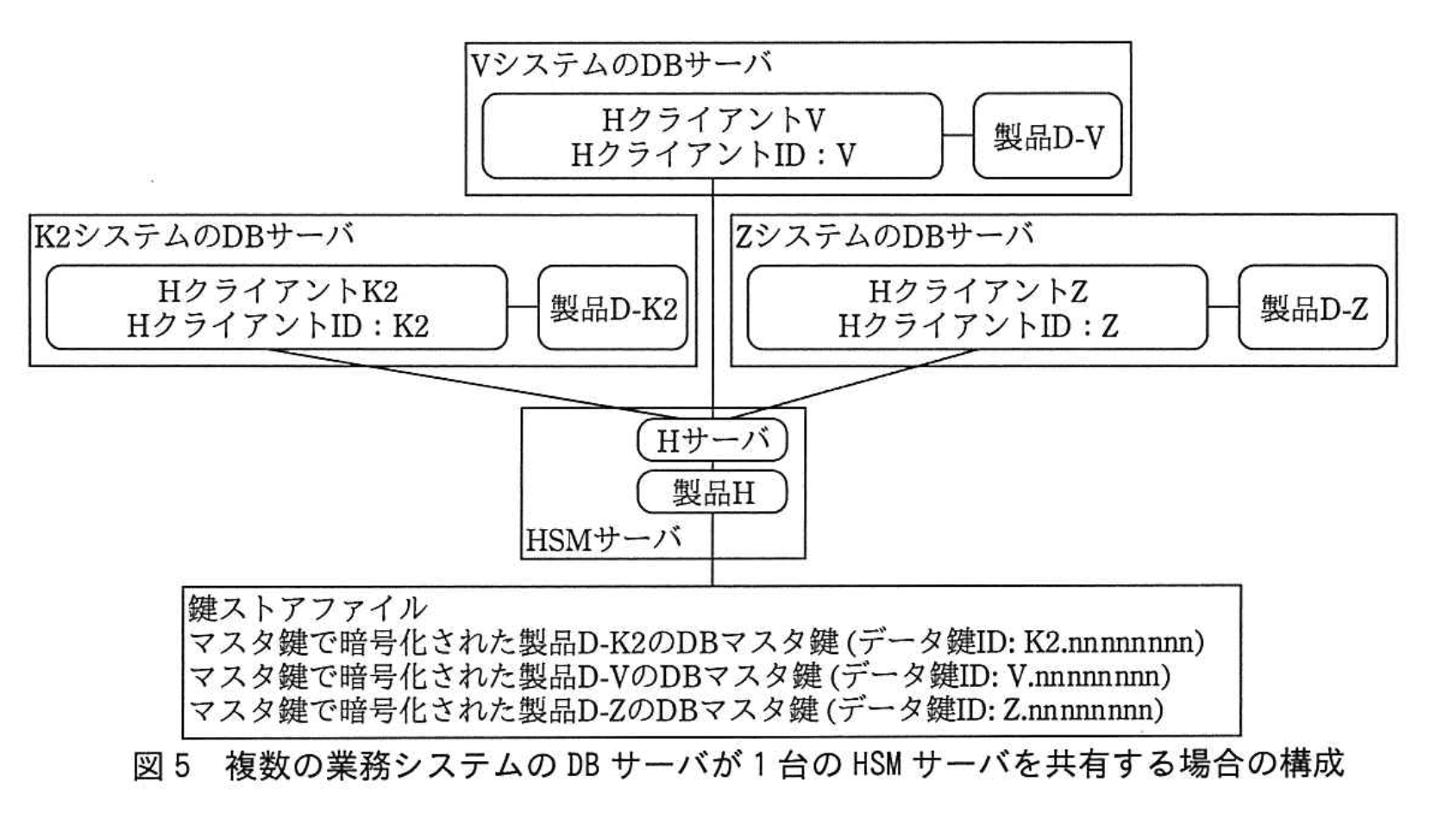

Y社は、DB暗号方式において、Hクライアント及びHサーバの仕様では複数システムのDBサーバから1台のHSMサーバを共有することはできないとX社に伝えた。そこで、X社が開発元のQ社に問い合わせたところ、Q社からは、来月リリースされる新しいバージョンのHクライアント及びHサーバに次の機能を追加するという回答を得た。

・Hクライアントを一意に識別する識別子(以下、HクライアントIDという)を設定し、Hサーバに鍵生成を要求する際に従来のデータ鍵IDにHクライアントIDを付け加えて送信する。

・Hサーバは、Hクライアントから送信された鍵生成要求を処理する際、HクライアントIDと従来のデータ鍵IDを結合した、新たなデータ鍵IDをパラメタとして、鍵生成のAPI-Xを呼び出す。Hクライアントは、新たなデータ鍵IDをDBマスタ鍵として製品Dに返す。

複数の業務システムのDBサーバが1台のHSMサーバを共有する場合の構成を、図5に示す。

〔K2システムにおけるリスク対策の補完〕

X社は、DB暗号方式を実装したK2システムについて、契約情報の漏えいリスクを分析した。リスク分析の結果、次の対策を追加することになった。

対策1 不審なアクセスがないか監視する。具体的には、週次で、業務アプリケーションのログから、業務時間外のアクセス及び大量の契約情報へのアクセスがないかチェックし、もしあれば、その内容を確認する。

対策2 DBサーバ又はWebアプリケーションサーバのメモリダンプをファイルに出力した場合、次の作業に対して、作業者、作業日時及び作業内容を履歴として残す。

・メモリダンプのファイルへの出力

・メモリダンプファイルへのアクセス

・メモリダンプファイルを保管した外部記憶媒体の利用

・メモリダンプファイルの消去

K2システムの設計を終えたX社は、更改作業に向けて準備を開始した。

〔K2システムにおけるリスク対策の補完〕

X社は、DB暗号方式を実装したK2システムについて、契約情報の漏えいリスクを分析した。リスク分析の結果、次の対策を追加することになった。

対策1 不審なアクセスがないか監視する。具体的には、週次で、業務アプリケーションのログから、業務時間外のアクセス及び大量の契約情報へのアクセスがないかチェックし、もしあれば、その内容を確認する。

対策2 DBサーバ又はWebアプリケーションサーバのメモリダンプをファイルに出力した場合、次の作業に対して、作業者、作業日時及び作業内容を履歴として残す。

・メモリダンプのファイルへの出力

・メモリダンプファイルへのアクセス

・メモリダンプファイルを保管した外部記憶媒体の利用

・メモリダンプファイルの消去

K2システムの設計を終えたX社は、更改作業に向けて準備を開始した。設問1:〔K1システムにおける課題〕について、(1)〜(3)に答えよ。

(1)本文中のa、bに入れる適切な字句を、aは英字4字で、bは英字8字で、それぞれ答えよ。

模範解答

a:FISC

b:CRYPTREC

解説

解答の論理構成

-

問題文は、Y社の指摘1の根拠として

“aの安全対策基準(日本国内において金融機関などがよりどころとすべき共通の安全対策基準)”

と記載しています。

金融機関が参照する代表的な基準は「金融機関等コンピュータシステムの安全対策基準」であり、これは一般に “FISC基準” と呼ばれます。英字4字で表すと「FISC」です。 -

同じく指摘1の根拠として

“b暗号リスト(電子政府における調達のために参照すべき暗号のリスト)”

とあります。

電子政府が推奨する暗号技術リストは、CRYPTography Research and Evaluation Committees が作成する “CRYPTREC暗号リスト” です。英字8字で「CRYPTREC」と表記されます。 -

以上より

a に入る語:FISC

b に入る語:CRYPTREC

が正答となります。

誤りやすいポイント

- “FISC” を “FISCJ” や “FISA” と誤記する。正式名称の頭文字4字のみが正解です。

- “CRYPTREC” の綴りを “CRYPTEC”“CRYPTRAC” などと誤写しやすい。R と T の位置関係に注意が必要です。

- “安全対策基準” を ISMS や PCI DSS と早とちりするケース。金融機関向けという手掛かりを見落とすと迷います。

FAQ

Q: “FISC基準” はどのような場面で用いられるのですか?

A: 銀行・保険・証券などの金融機関が情報システムのリスク対策を設計・監査する際の拠り所として用いられます。

A: 銀行・保険・証券などの金融機関が情報システムのリスク対策を設計・監査する際の拠り所として用いられます。

Q: CRYPTREC暗号リストは必ず従わなければならないのですか?

A: 電子政府調達では事実上の標準として扱われますが、民間企業でも推奨暗号を採用することで長期的な互換性と安全性を確保できます。

A: 電子政府調達では事実上の標準として扱われますが、民間企業でも推奨暗号を採用することで長期的な互換性と安全性を確保できます。

Q: FISC基準を満たせば必ず安全と言えますか?

A: ガイドラインであり、運用設計や最新の脅威への対処を別途行うことが不可欠です。

A: ガイドラインであり、運用設計や最新の脅威への対処を別途行うことが不可欠です。

関連キーワード: 暗号アルゴリズム、共通鍵暗号、鍵管理、推奨暗号リスト、セキュリティガイドライン

設問1:〔K1システムにおける課題〕について、(1)〜(3)に答えよ。

(2)Y社が提示した前提条件に基づいて試算した場合、2017年製のPCを利用したとして、同じ時間内に56bitDESを解読するには、PCは最低何台必要か。答えは、小数第1位を切り上げて整数で求めよ。ここで、133,920=540×248である。

模範解答

162

解説

解答の論理構成

-

前提条件の整理

- 1998年の第2回DES解読コンテストでは、4万台 の PC を使い、40日 で 56bitDES の全鍵空間の 80% を探索した。

- 当時の PC は 540MIPS と仮定する。

- 解読所要時間はプロセッサのMIPS値に反比例する。

- 2017年製 PC の性能は 133,920MIPS であり、これは 540×248 倍に相当する(問題文に「133,920=540×248である。」と記載)。

-

性能比の算出

同一時間(40日)で同じ鍵空間を探索するなら、必要な総演算量は不変。必要台数 = 旧PC台数 ÷ 性能向上倍率 = 40,000 ÷ 248 ≒ 161.29…台 -

切り上げ処理

- 問題指示:「小数第1位を切り上げて整数で求めよ」。

- よって を切り上げ、答案は 162 台。

誤りやすいポイント

- 「4万台」を 40,000 ではなく 4,000 と読み間違える。

- 性能向上倍率 248 を逆数にして掛けてしまう(×248 とする誤乗算)。

- 四捨五入ではなく切り捨て・四捨五入で 161 と解答する。

- MIPS が2倍なら探索時間が2分の1になる関係(反比例)を見落とし、「台数×MIPSは一定」という式を立てない。

FAQ

Q: なぜ鍵空間の 80% という条件を気にしなくてよいのですか?

A: 1998年と2017年の比較で「同じ時間で同じ範囲(80%)」を探索する前提が共通であり、割合が変わらないため計算に影響しません。

A: 1998年と2017年の比較で「同じ時間で同じ範囲(80%)」を探索する前提が共通であり、割合が変わらないため計算に影響しません。

Q: 切り上げではなく四捨五入ではダメですか?

A: 問題文に「小数第1位を切り上げ」と明記されています。暗号解読では 0.01 台でも不足すると時間内に終わらないため、安全側(切り上げ)の計算が求められます。

A: 問題文に「小数第1位を切り上げ」と明記されています。暗号解読では 0.01 台でも不足すると時間内に終わらないため、安全側(切り上げ)の計算が求められます。

Q: もし 2017 年製 PC の性能が 540×250 だったら?

A: 必要台数は 、切り上げ不要で 160 台です。性能向上倍率が大きいほど台数は少なくなります。

A: 必要台数は 、切り上げ不要で 160 台です。性能向上倍率が大きいほど台数は少なくなります。

関連キーワード: 鍵長、総当たり攻撃、MIPS値、パフォーマンス比較、暗号安全性

設問1:〔K1システムにおける課題〕について、(1)〜(3)に答えよ。

(3)指摘2の状況によって、誰が、どのような方法で契約情報を取得するリスクが発生するか。60字以内で述べよ。

模範解答

オペレータ及びシステム管理者が、暗号化された契約情報を暗号化・復号に用いられる鍵を用いて復号し、取得するリスク

解説

解答の論理構成

-

指摘の前提

・Y社の「指摘2」では、 「契約情報の暗号化及び復号に用いる鍵が平文でファイルに保管されており、オペレータ及びシステム管理者に当該ファイルのアクセス権が付与されている状況である。」

と明示されています。 -

権限の裏付け

・問題文の権限記述によれば、 「オペレータとシステム管理者には、…OS 上の全ての操作権限が付与されており…」

したがって該当ファイルの閲覧・コピーが可能です。 -

鍵入手から復号までの流れ

①ファイルに保存された平文鍵を取得

②業務アプリケーションと同じ暗号アルゴリズム(56bitDES)を利用

③DBに格納された「契約情報」を復号

④平文の契約情報を閲覧・持ち出し -

リスクの帰結

よって「オペレータ及びシステム管理者が鍵を用いて暗号化契約情報を復号し取得する」リスクが発生すると導けます。

誤りやすいポイント

- 暗号鍵が“平文”で保存されている点を見落とし、鍵自体も暗号化されていると誤解する。

- 「業務アプリケーション管理者」も同様の権限があると早合点し、解答に含めてしまう。問題文では鍵ファイルのアクセス権が与えられているのは「オペレータ及びシステム管理者」です。

- リスク内容を「データベースへ直接アクセスできる」とだけ書き、復号プロセスに触れないため減点。

FAQ

Q: 業務アプリケーション管理者はリスクの主体に含めなくてよいのですか?

A: 鍵ファイルのアクセス権が与えられている者として問題文に明記されているのは「オペレータ及びシステム管理者」です。業務アプリケーション管理者は鍵ファイルの権限を持つと書かれていないため、解答対象外です。

A: 鍵ファイルのアクセス権が与えられている者として問題文に明記されているのは「オペレータ及びシステム管理者」です。業務アプリケーション管理者は鍵ファイルの権限を持つと書かれていないため、解答対象外です。

Q: 「OS 上の全ての操作権限」を持っているだけで鍵取得が可能なのはなぜ?

A: OSレベルでファイルシステムを操作できるため、パーミッション設定を変更せずとも鍵ファイルを閲覧・コピーできます。暗号化されていない平文鍵であれば、そのまま利用可能です。

A: OSレベルでファイルシステムを操作できるため、パーミッション設定を変更せずとも鍵ファイルを閲覧・コピーできます。暗号化されていない平文鍵であれば、そのまま利用可能です。

Q: 復号には専門知識が必要では?

A: 業務アプリケーションが使用している暗号方式(56bitDES)は一般に公開されており、鍵さえあれば市販ツールでも復号可能です。内部関係者が技術的に困難というわけではありません。

A: 業務アプリケーションが使用している暗号方式(56bitDES)は一般に公開されており、鍵さえあれば市販ツールでも復号可能です。内部関係者が技術的に困難というわけではありません。

関連キーワード: 共通鍵暗号、鍵管理、アクセス権、内部不正、ファイル権限

設問2:〔暗号方式の検討〕について、(1)〜(5)に答えよ。

(1)本文中のcに入れる適切な英字4字を答えよ。

模範解答

c:FIPS

解説

解答の論理構成

-

問題文の該当部分を確認します。“暗号モジュールとは…NISTが定めたc140-2は、暗号モジュールに求められるセキュリティ要件を定義したものである。”

-

ここで着目すべきキーワードは “NIST”、“140-2”、“暗号モジュール”。

NIST(National Institute of Standards and Technology)が策定した暗号モジュールの標準規格として最も広く参照されるのは “FIPS 140-2” です。 -

FIPS 140-2 とは “Federal Information Processing Standards Publication 140-2” の略称であり、暗号モジュールの

・設計・実装/鍵管理/物理的セキュリティ

・4段階(Level 1〜Level 4)の保証レベル

などを規定しています。 -

よって、c に入る英字4字は “FIPS” が妥当であり、問題文中の “Level 4” にも整合します。

-

以上より解答は

“c:FIPS” となります。

誤りやすいポイント

- “ISO/IEC 19790” と混同する

ISO 版も暗号モジュール要件を規定しますが、問題文は “NISTが定めた…140-2” と明示しているため FIPS が正解です。 - “FISMA 140-2” などと誤記

FISMA は法律であり、番号 “140-2” と結合しません。 - “FIPS-140” とハイフン位置を変えてしまう

問題は英字4字だけを求めているため “FIPS” のみ記入します。

FAQ

Q: “FIPS” は暗号モジュール以外の標準も含むのでは?

A: はい、FIPS は米国政府調達用の情報処理標準全体の総称ですが、“140-2” 番号が付くことで暗号モジュール要件を示す文脈が確定します。

A: はい、FIPS は米国政府調達用の情報処理標準全体の総称ですが、“140-2” 番号が付くことで暗号モジュール要件を示す文脈が確定します。

Q: “140-3” が最新と聞きましたが、なぜ “140-2” が出題?

A: “140-3” は後継規格ですが、国内での制度・製品対応状況を踏まえ、依然 “140-2” が広く適合証明の基準に用いられているためです。

A: “140-3” は後継規格ですが、国内での制度・製品対応状況を踏まえ、依然 “140-2” が広く適合証明の基準に用いられているためです。

Q: Level 4 の特徴は?

A: 侵入検知時の鍵消去や物理破壊を含む最も高い物理セキュリティ保護レベルです。問題文の “①センサが…マスタ鍵をゼロ化” は Level 4 の要件に対応します。

A: 侵入検知時の鍵消去や物理破壊を含む最も高い物理セキュリティ保護レベルです。問題文の “①センサが…マスタ鍵をゼロ化” は Level 4 の要件に対応します。

関連キーワード: NIST, 暗号モジュール、セキュリティ要件、PKCS#11, 共通鍵暗号

設問2:〔暗号方式の検討〕について、(1)〜(5)に答えよ。

(2)製品Hの仕様1の効果を、1人の鍵管理者が三つの部分鍵を入力し、3枚のICカードに保管して管理する場合と比べて、25字以内で述べよ。

模範解答

単独の鍵管理者ではマスタ鍵を復元できない。

解説

解答の論理構成

- 製品Hの仕様1は

― 「マスタ鍵は、3人の鍵管理者が別々に管理端末から入力した256ビットの値(以下、部分鍵という)の排他的論理和によって生成され」

― 「部分鍵を記録したICカードを別々に保管する必要がある」

と規定しています。 - つまりマスタ鍵は3つの部分鍵の XOR により得られるため、3人全員の協力がなければ完全な鍵を再現できません。

- 一方、設問が示す比較対象は「1人の鍵管理者が三つの部分鍵を入力し、3枚のICカードに保管」するケースです。これは実質的に単独で3つの部分鍵すべてを握る状態となり、マスタ鍵を一人で復元可能です。

- したがって仕様1の効果は「単独の鍵管理者ではマスタ鍵を復元できない」という点に帰結します。協調運用を強制することで鍵の濫用・漏えいリスクを低減できるためです。

誤りやすいポイント

- 「3枚のICカードがあるから安全」と思い込み、鍵管理者の人数要件を見落とす。実際には“3人”が不可欠です。

- XOR 生成=自動的に強力と短絡し、カード保管の物理分散が義務であることを忘れる。

- “多人数運用”と“多重バックアップ”を混同し、目的(復元制御 vs 冗長化)を取り違える。

FAQ

Q: なぜ排他的論理和(XOR)で部分鍵を合成するのですか?

A: XOR は可逆的で各ビットの寄与が独立しているため、全ての部分鍵がそろわなければ元のマスタ鍵が計算できません。シンプルかつ効率的な多人数制御手法として広く使われます。

A: XOR は可逆的で各ビットの寄与が独立しているため、全ての部分鍵がそろわなければ元のマスタ鍵が計算できません。シンプルかつ効率的な多人数制御手法として広く使われます。

Q: 3人のうち1人が不在の場合、マスタ鍵を復元できないのですか?

A: はい。仕様1では“3人全員”の部分鍵入力が前提です。よって1人欠けただけで復元できず、業務継続計画では代替要員や再初期化手順を合わせて策定する必要があります。

A: はい。仕様1では“3人全員”の部分鍵入力が前提です。よって1人欠けただけで復元できず、業務継続計画では代替要員や再初期化手順を合わせて策定する必要があります。

Q: ICカードのPIN が漏えいするとどうなりますか?

A: PIN は IC カードの部分鍵読み出し時に必須です。PIN が漏えいしてもカード本体を入手しなければ部分鍵は得られず、さらに3枚すべてが必要なのでリスクは段階的に高まります。ただし PIN とカードが同時に奪取されると危険なため、物理分散と厳重管理が重要です。

A: PIN は IC カードの部分鍵読み出し時に必須です。PIN が漏えいしてもカード本体を入手しなければ部分鍵は得られず、さらに3枚すべてが必要なのでリスクは段階的に高まります。ただし PIN とカードが同時に奪取されると危険なため、物理分散と厳重管理が重要です。

関連キーワード: 多人数管理、XOR分割鍵、ハードウェア鍵管理、ICカード認証、マスタ鍵保護

設問2:〔暗号方式の検討〕について、(1)〜(5)に答えよ。

(3)ICカードに記録される部分鍵は、何を実施した場合にどのような目的のために必要か。場合と目的をそれぞれ15字以内で述べよ。

模範解答

場合:製品Hを交換した場合

目的:マスタ鍵を復元するため

解説

解答の論理構成

-

ICカードに保存される「部分鍵」の位置づけ

【問題文】仕様1では「マスタ鍵は、3人の鍵管理者が別々に管理端末から入力した256ビットの値(以下、部分鍵という)の排他的論理和によって生成され」とあります。さらに「部分鍵は、…ICカードに保管することができる」と記載されており、ICカードが“部分鍵を再入力できる媒体”であることが分かります。 -

マスタ鍵が揮発性メモリにしか存在しない点

同じく仕様1で「製品Hのメモリは、製品Hの内蔵バッテリによって駆動する」と明示されています。揮発性メモリ上にしかないため、ハードウエアに障害が発生するとマスタ鍵は失われます。 -

マスタ鍵が失われる典型シナリオ

仕様5には「①センサが…検知すると、製品Hは、メモリ上に保持されているマスタ鍵をゼロ化するとともに、自身を使用不能で、かつ、元に戻せない状態にする」とあります。ゼロ化後は物理的に「製品H」を交換するしかありません。 -

再投入時に必要な作業

交換品にはマスタ鍵がありません。再度「3人の鍵管理者」がICカードから部分鍵を読み出し、排他的論理和でマスタ鍵を生成しなければ表領域暗号化機能は動作しません。 -

したがって

・場合:マスタ鍵が消失した新しい「製品H」を導入するとき(=製品Hを交換した場合)

・目的:以前と同じ「マスタ鍵を復元するため」

これが模範解答と一致します。

誤りやすいポイント

- 電源断やバッテリ切れ=即交換と短絡的に覚えてしまい、「場合」を“バッテリ交換時”と書いてしまう。実際はバッテリ交換手順が用意されておりゼロ化は発生しません。

- ICカードを“バックアップ鍵そのもの”と誤解し、「目的」を“バックアップ鍵を読み出すため”などと記述するミス。実際に必要なのは「マスタ鍵」の再生成です。

- 仕様5の(a)(b)の説明ばかりに注目し、「場合」を“こじ開けを検知した場合”と書くケース。検知後に行う作業はハード交換であり、設問は“どんな作業を実施したとき”を尋ねています。

FAQ

Q: バッテリ交換ではICカードの部分鍵は使わないのですか?

A: 仕様5に「内蔵バッテリの交換手順として、(a)の発生を回避する手順が提供されている」とあります。正常手順で交換すればマスタ鍵はゼロ化されないため部分鍵は不要です。

A: 仕様5に「内蔵バッテリの交換手順として、(a)の発生を回避する手順が提供されている」とあります。正常手順で交換すればマスタ鍵はゼロ化されないため部分鍵は不要です。

Q: 交換後にマスタ鍵を変えたい場合はどうしますか?

A: 交換に限らず、再初期化するときは新しい256ビット値を各鍵管理者が入力し、新たなマスタ鍵を生成する運用になります。

A: 交換に限らず、再初期化するときは新しい256ビット値を各鍵管理者が入力し、新たなマスタ鍵を生成する運用になります。

Q: 部分鍵は3枚すべてが必須ですか?

A: 【問題文】に「3人の鍵管理者が別々に…入力した…排他的論理和」とある通り、3つすべてがそろわないと同一のマスタ鍵は得られません。

A: 【問題文】に「3人の鍵管理者が別々に…入力した…排他的論理和」とある通り、3つすべてがそろわないと同一のマスタ鍵は得られません。

関連キーワード: 暗号モジュール、マスタ鍵、ICカード、鍵管理、ゼロ化

設問2:〔暗号方式の検討〕について、(1)〜(5)に答えよ。

(4)本文中の下線①によって実現される暗号モジュールの性質を、7字以内で答えよ。

模範解答

耐タンパ性

解説

解答の論理構成

- 暗号モジュールが備えるべき物理的セキュリティとして、改ざんを検知した瞬間に鍵を消去し、装置を二度と使えなくする仕組みが代表的です。

- 本文の下線①に該当する記述は

――「①センサが次のいずれかを検知すると、製品Hは、メモリ上に保持されているマスタ鍵をゼロ化するとともに、自身を使用不能で、かつ、元に戻せない状態にする」――

というものです。 - ここでセンサは(a)「電気的短絡」や(b)「カバーのこじ開け又は損傷」を検知するとあります。これは物理的な攻撃=タンパを察知した際に内部鍵を自動消去して情報漏えいを防ぐ動作です。

- 米国 NIST の暗号モジュール認定である「FIPS 140-2」でも、Level 3 以上では「タンパ検知・応答機能」が要求され、Level 4 ではより厳格な「耐タンパ構造および鍵の自動ゼロ化」が必須となります。本問の製品Hは「c140-2 Level 4」と明記されています。

- したがって、下線①の性質は“装置が改ざんを検知したら鍵を消去して利用不能にする機構”=「耐タンパ性」と表現できます。

- 出題は「7字以内で答えよ」とあり、適切な単語は「耐タンパ性」(6文字)です。

誤りやすいポイント

- 「鍵の自動ゼロ化」だけに注目し「鍵消去機能」と答えてしまう。狙われているのは“改ざん検知とセット”という点です。

- 「FIPS 140-2 Level 4」を見て“最高レベル”などと答える。設問は“性質”を問うているため、レベル番号ではなく機能名称が必要です。

- 「タンパー」「タムパー」など表記ゆれ。小問は日本語 7 字以内なので「耐タンパ性」が正確です。

FAQ

Q: 「耐タンパ性」と「耐改ざん性」は同じ意味ですか?

A: 本質的には同義ですが、国際規格や参考文献で一般的に使われる訳語が「耐タンパ性」なのでこちらを用いるのが無難です。

A: 本質的には同義ですが、国際規格や参考文献で一般的に使われる訳語が「耐タンパ性」なのでこちらを用いるのが無難です。

Q: 製品Hが Level 4 であることは解答に影響しますか?

A: Level 4 の説明部分が「改ざん検知で鍵をゼロ化し装置を利用不能にする」と具体的に書かれており、これが耐タンパ性の根拠となるため重要です。

A: Level 4 の説明部分が「改ざん検知で鍵をゼロ化し装置を利用不能にする」と具体的に書かれており、これが耐タンパ性の根拠となるため重要です。

Q: ゼロ化とは何を指しますか?

A: メモリ領域を全て 0 で上書きするなどして、マスタ鍵を不可逆的に消去することを意味します。

A: メモリ領域を全て 0 で上書きするなどして、マスタ鍵を不可逆的に消去することを意味します。

関連キーワード: 暗号モジュール、FIPS 140-2, センサ検知、鍵ゼロ化、改ざん防止

設問2:〔暗号方式の検討〕について、(1)〜(5)に答えよ。

(5)X社の運用規程で、製品Hを運搬する場合、必ず静電気防止シートで覆うように定めた。これは、静電気防止シートで覆わなかった場合に発生し得る不都合な事象を想定し、配慮したものである。その事象及びその事象によって実行される製品Hの機能を、それぞれ40字以内で述べよ。

模範解答

事象:静電気の放電による規定の範囲を超える電源電圧の発生

機能:事象をセンサが検知し、製品H自身を使用不能で戻せない状態にする。

解説

解答の論理構成

- 原因となる事象を特定

- 仕様5(a)に「電気的短絡(ショート)の発生などによる規定の範囲を超える電源電圧の発生」とあります。

- 静電気放電(ESD)は急激な高電圧を発生させるため、静電気防止シートで覆わないと同事象が起こり得ます。

- 製品Hが取る動作を確認

- 同仕様では「①センサが次のいずれかを検知すると、製品Hは、メモリ上に保持されているマスタ鍵をゼロ化するとともに、自身を使用不能で、かつ、元に戻せない状態にする」と定義されています。

- よって “センサが検知し~使用不能で戻せない状態にする” が機能として求められます。

- 以上より

- 事象:静電気放電による高電圧発生(=規定超過電圧)

- 機能:センサ検知後に自己破壊(使用不能化)

誤りやすいポイント

- 事象を「ショート」や「こじ開け」と誤記し、静電気による高電圧発生を外す。

- 機能を「マスタ鍵のゼロ化」だけで止め、「自身を使用不能で、かつ、元に戻せない状態にする」を落とす。

- 「センサが検知する」過程を記載し忘れる。

FAQ

Q: “マスタ鍵のゼロ化” だけを書いても点になりますか?

A: 仕様上はゼロ化だけでなく「使用不能で戻せない状態にする」までが一連の動作なので、省くと減点対象です。

A: 仕様上はゼロ化だけでなく「使用不能で戻せない状態にする」までが一連の動作なので、省くと減点対象です。

Q: 静電気防止シートは輸送中の物理破壊を防ぐ意味もありますか?

A: 主目的はESDから来る「規定の範囲を超える電源電圧の発生」を防止する点であり、物理破壊(こじ開け)は別途(a)(b)で扱われています。

A: 主目的はESDから来る「規定の範囲を超える電源電圧の発生」を防止する点であり、物理破壊(こじ開け)は別途(a)(b)で扱われています。

Q: センサが検知するタイミングは手動で無効化できますか?

A: できません。Level 4相当のHSMは自律的にセンサが作動し、検知時に強制的に自己破壊処理が実行されます。

A: できません。Level 4相当のHSMは自律的にセンサが作動し、検知時に強制的に自己破壊処理が実行されます。

関連キーワード: ESD, 電源電圧、センサ、自己破壊、ハードウェア暗号モジュール

設問3:〔DBサーバ及びHSMサーバの構成設計〕について、(1)、(2)に答えよ。

(1)DB及び表領域の作成手順中、(i)の代わりにHSMサーバ1とHSMサーバ2の両方を稼働させておいた場合、(ii)から(viii)までのどの手順がエラーとなるか。一つ選び、記号で答えよ。また、エラーが発生するAPI-Xのコマンド及びAPI-Xのエラーの原因を、それぞれ35字以内で具体的に述べよ。

なお、コマンドについては図3の形式、図3中の用語、及び図4中の用語を用い、鍵はどのDBのものかも記述すること。ここで、最初のAPI-Xの実行要求は、Hサーバ1に送信される。

模範解答

エラーとなる手順:(v)

API-Xのコマンド:暗号化(DBαのDBデータ鍵、DBαのDBマスタ鍵ID)

API-Xのエラーの原因:DBαのDBマスタ鍵が鍵ストアファイル2に存在しないこと

解説

解答の論理構成

-

鍵生成フェーズ

・手順(iii)「製品D-1上で、DBαを作成する」では、図3 仕様Aに従い

PKCS#11 の 鍵生成() が呼び出され、問題文の「最初のAPI-Xの実行要求は、Hサーバ1に送信される」とあるように、 DBαのDBマスタ鍵は 鍵ストアファイル1(HSMサーバ1)に格納されます。 -

負荷分散フェーズ

・問題文「Hクライアントは、登録されたHサーバのうち稼働しているHサーバに、ラウンドロビン方式でAPI-Xの実行要求を送信する」により、 次の API-X 呼び出しは自動的に Hサーバ2 へ送られます。 -

表領域作成フェーズ

・手順(v)「製品D-1上で、DBαに対応する表領域1を作成する」では、図3 仕様B・仕様Cに従い

暗号化(DBαのDBデータ鍵、DBαのDBマスタ鍵ID) を実行します。

・しかし Hサーバ2 の 鍵ストアファイル2 には前段で生成した DBα のDBマスタ鍵が存在しません。 -

エラー判定

・製品H 仕様4「鍵ストアファイルに存在しないデータ鍵IDを指定して暗号化又は復号を行おうとすると、API-Xの処理結果はエラーとなる」に該当し、 手順(v) で API-X エラーが発生します。 -

したがって、解答は

• エラー手順: (v)

• API-X コマンド: 暗号化(DBαのDBデータ鍵、DBαのDBマスタ鍵ID)

• エラー原因: DBαのDBマスタ鍵が鍵ストアファイル2に存在しない

誤りやすいポイント

- ラウンドロビン動作を「接続ごと」ではなく「Hクライアント起動ごと」と勘違いし、手順(v)でも Hサーバ1 が使われると誤解する。

- 「鍵ストアファイル1を、鍵ストアファイル2及び鍵ストアファイル3にコピーする」の作業は手順(viii)であり、コピー前に表領域1を作成する事実を見落とす。

- API-X エラー原因を「データ鍵の重複採番」と書き、鍵非存在エラーと混同する。

FAQ

Q: なぜ鍵生成ではなく暗号化でエラーになるのですか?

A: 鍵生成はHサーバ1で成功し、DBαのDBマスタ鍵が作成済みです。エラーは、その鍵を参照する暗号化処理をHサーバ2が担当し、鍵が見つからないため発生します。

A: 鍵生成はHサーバ1で成功し、DBαのDBマスタ鍵が作成済みです。エラーは、その鍵を参照する暗号化処理をHサーバ2が担当し、鍵が見つからないため発生します。

Q: Hサーバを2台同時稼働させても、鍵ストアを同期すれば問題ないのでは?

A: 同期は手順(viii)で実施する設計です。同期前に表領域を作ると、ラウンドロビンで鍵未登録のHサーバが呼ばれエラーになります。

A: 同期は手順(viii)で実施する設計です。同期前に表領域を作ると、ラウンドロビンで鍵未登録のHサーバが呼ばれエラーになります。

Q: 鍵生成API が連番で採番する仕様(1)は影響しないのですか?

A: 鍵生成はHサーバ1のみで行われるため連番衝突は起きません。問題は鍵の所在(鍵ストアファイル)不一致です。

A: 鍵生成はHサーバ1のみで行われるため連番衝突は起きません。問題は鍵の所在(鍵ストアファイル)不一致です。

関連キーワード: ラウンドロビン、鍵ストア、表領域暗号化、PKCS#11, HSM

設問3:〔DBサーバ及びHSMサーバの構成設計〕について、(1)、(2)に答えよ。

(2)Hクライアントにおいて、HクライアントIDをデータ鍵IDに付け加える機能がなかった場合、特定の条件においてDB作成がエラーになる。その条件を40字以内で述べよ。

模範解答

複数のHクライアントが送信したデータ鍵IDが重複した場合

解説

解答の論理構成

- 鍵生成が失敗する条件

- 製品H側の仕様3には「既に鍵ストアファイルに存在しているデータ鍵IDを指定してデータ鍵を生成しようとすると、API-Xの処理結果はエラー」とあります。

- Hクライアント側の採番方法

- Hクライアント仕様(1)では「内部でデータ鍵IDを0から順番に採番してHサーバにAPI-Xの実行要求を送信」します。

- 複数クライアントが同一HSMを共有

- 図4の構成や要件では「複数のDBサーバが1台のHSMサーバを共有」することが想定されています。

- 一意性を保つ機構がない場合の問題

- HクライアントIDを付加する改修前は、各クライアントとも0,1,2…という同じ系列で採番するため、別クライアント同士で「同じデータ鍵ID」が生成要求に乗る可能性があります。

- 結論

- 上記2点と3点より、同一IDが既に登録済みである状態で新規生成が行われたときにエラーが発生します。

- 従って条件は「複数のHクライアントが送信したデータ鍵IDが重複した場合」となります。

誤りやすいポイント

- 「同時に鍵生成要求を出した場合」だけが条件と誤解しやすい

(実際には時間差があっても先に登録済みならエラー) - 重複原因を「鍵ストアファイルのコピー操作」と捉えてしまう

(本質はIDの一意性欠如) - HクライアントID追加=乱数化と混同しやすい

(目的は識別子のプレフィックスで重複回避)

FAQ

Q: HクライアントIDを付ければ必ず重複は防げますか?

A: 各Hクライアントに一意なIDを設定し、ID+連番でデータ鍵IDを構成すれば論理的に衝突は起きません。

A: 各Hクライアントに一意なIDを設定し、ID+連番でデータ鍵IDを構成すれば論理的に衝突は起きません。

Q: データ鍵IDの衝突は鍵ストアファイルを分ければ回避できますか?

A: 鍵ストアファイルを共有する設計では分割できないため、識別子側で一意性を確保する手段(HクライアントID付与など)が必要です。

A: 鍵ストアファイルを共有する設計では分割できないため、識別子側で一意性を確保する手段(HクライアントID付与など)が必要です。

Q: 同じIDで生成要求を出すとき、必ずエラーになりますか?

A: 仕様3の通り既存IDと一致するとAPI-Xがエラーを返すため、DB作成処理が途中で失敗します。

A: 仕様3の通り既存IDと一致するとAPI-Xがエラーを返すため、DB作成処理が途中で失敗します。

関連キーワード: 鍵管理、PKCS#11, 重複検出、排他制御、暗号モジュール

設問4:〔K2システムにおけるリスク対策の補完〕について、(1)、(2)に答えよ。

(1)対策1は、誰がどのような方法で契約情報を取得するリスクに対する対策か。リスクを45字以内で述べよ。

模範解答

業務担当者及び契約者が業務アプリケーションを利用して持ち出すリスク

解説

解答の論理構成

- 対策1が対象とする行為

【問題文】では「業務アプリケーションのログから、業務時間外のアクセス及び大量の契約情報へのアクセスがないかチェック」と明記されています。これは「業務アプリケーション」を経由した異常なデータ取得を検知する内容です。 - 想定される主体

K2システムでは「契約者が PC の Web ブラウザ及びスマートフォンのアプリからインターネットを介して K2 システムにアクセスし、契約情報の参照、被保険者情報の更新などを行える」と要件が追加されています。加えて従来から「業務担当者」が同じ業務アプリケーションを利用します。したがって、内部の業務担当者と外部の契約者の両方がアクセス主体になり得ます。 - 想定される手口

業務時間外または短時間に「大量の契約情報」を閲覧・ダウンロードする行為は、正当な業務を装った持ち出しや情報収集を意味します。このような方法はアプリケーションの正規機能を利用しており、ネットワーク盗聴や不正侵入とは異なる「業務アプリケーション利用による持ち出し」です。 - 以上をまとめると、対策1が想定するリスクは

「業務担当者及び契約者が業務アプリケーションを利用して持ち出すリスク」

となります。

誤りやすいポイント

- 「不審なアクセス=外部攻撃者」と早合点し、内部者や正規利用者を含めない。

- 「大量アクセス」のみを取り上げ、業務時間外という条件を見落とす。

- 「通信盗聴」「サーバ侵入」など別経路のリスクと混同する。

- 主体(誰が)と手段(どのように)の双方を答える必要があることを忘れる。

FAQ

Q: なぜ業務時間外が重要なのですか?

A: 通常業務は所定時間内に行われるため、時間外の大量アクセスは不正持ち出しを示唆する指標になるからです。

A: 通常業務は所定時間内に行われるため、時間外の大量アクセスは不正持ち出しを示唆する指標になるからです。

Q: 「契約者」もリスク主体に含める理由は?

A: K2システムでは契約者自身がインターネット経由で同じ業務アプリケーションを利用します。正規権限でも大量取得すれば漏えいに直結するため対象になります。

A: K2システムでは契約者自身がインターネット経由で同じ業務アプリケーションを利用します。正規権限でも大量取得すれば漏えいに直結するため対象になります。

Q: ネットワーク暗号化があれば十分では?

A: TLSやJDBC暗号化は通信経路を保護するものです。正規機能を使った大量取得は経路暗号化では防げないため、ログ監視が必要になります。

A: TLSやJDBC暗号化は通信経路を保護するものです。正規機能を使った大量取得は経路暗号化では防げないため、ログ監視が必要になります。

関連キーワード: アクセス監視、ログ分析、内部不正、マスダウンロード、権限濫用

設問4:〔K2システムにおけるリスク対策の補完〕について、(1)、(2)に答えよ。

(2)対策2は、誰がどのような方法で契約情報を取得するリスクに対する対策か。リスクを50字以内で述べよ。

模範解答

オペレータ及びシステム管理者が、メモリダンプから平文の契約情報を読み出し、持ち出すリスク

解説

解答の論理構成

- 【問題文】では、「対策2 DBサーバ又はWebアプリケーションサーバのメモリダンプをファイルに出力した場合、…履歴として残す」とあります。

これはメモリダンプ取得・閲覧・搬出・削除という一連の操作を監査対象にする対策です。 - メモリダンプには実行中プロセスのメモリ内容がそのまま保存されます。契約情報は「業務処理を行う際、業務アプリケーションは、DB サーバから契約情報を読み出して復号する」と記載されているため、復号後の平文がサーバのメモリ上に存在します。

- 権限面では「オペレータとシステム管理者には…OS 上の全ての操作権限が付与されており」とあるため、彼らは容易にメモリダンプを取得できます。

- したがって対策2は、オペレータやシステム管理者がメモリダンプを取得し、内部に残る平文の契約情報を不正に読み出して持ち出す行為を抑止・追跡するためのものと解釈できます。

- 以上を踏まえると、指定のリスクは「オペレータ及びシステム管理者が、メモリダンプから平文の契約情報を読み出し、持ち出すリスク」と整理されます。

誤りやすいポイント

- メモリダンプを「暗号化済みのデータのみが含まれる」と誤解し、平文漏えいを想定しない。

- 権限の記述を読み落とし、「オペレータやシステム管理者はダンプ取得ができない」と判断してしまう。

- 対策2を「バックアップ保護」など別目的と取り違える。

FAQ

Q: なぜ業務アプリケーション管理者ではなくオペレータ・システム管理者が対象なのですか?

A: OSレベルの全操作権限を持つと明示されており、メモリダンプ取得はOS操作だからです。

A: OSレベルの全操作権限を持つと明示されており、メモリダンプ取得はOS操作だからです。

Q: 暗号化されていればメモリダンプも安全では?

A: 復号処理後の平文がメモリに展開されるため、ダンプには暗号化前データが含まれます。

A: 復号処理後の平文がメモリに展開されるため、ダンプには暗号化前データが含まれます。

Q: 対策2は監査だけで実被害を防げますか?

A: 取得・閲覧・搬出を記録することで抑止効果と事後追跡を実現しますが、技術的な取得禁止には別途権限制御が必要です。

A: 取得・閲覧・搬出を記録することで抑止効果と事後追跡を実現しますが、技術的な取得禁止には別途権限制御が必要です。

関連キーワード: メモリダンプ、インサイダー脅威、アクセス監査、暗号鍵管理、権限分掌