情報処理安全確保支援士 2017年 春期 午後2 問01

マルウェアの解析に関する次の記述を読んで、設問1~6に答えよ。

R社は、インターネット上でショッピングモール(以下、ECサイトという)を運営する、従業員数3,000名の企業である。ECサイトの総店舗数は5,000店、会員数は300,000名である。

〔R社のネットワーク構成と組織〕

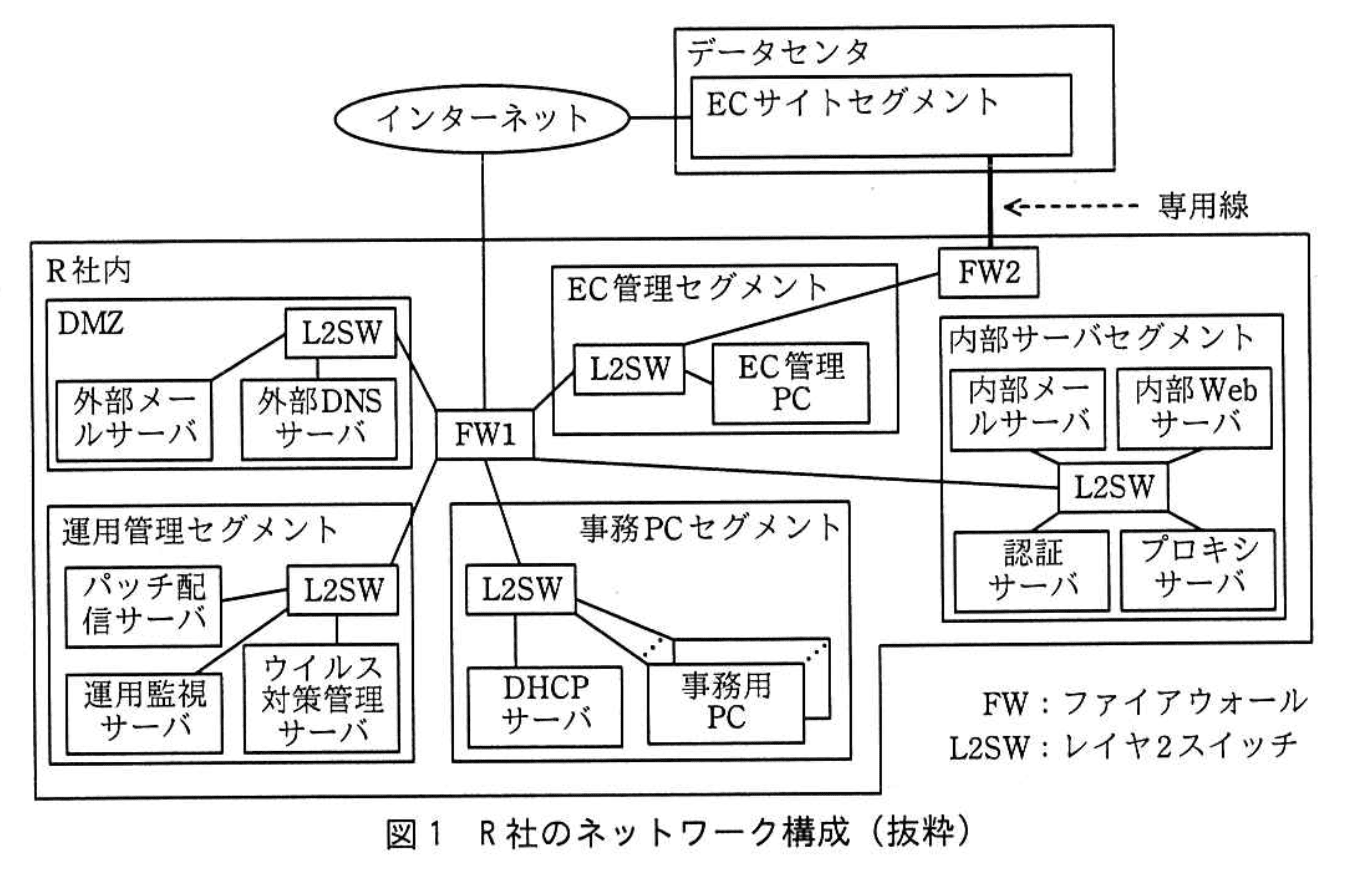

図1は、R社のネットワーク構成である。

R社内では無線LANを使用していない。また、事務用PCとEC管理PCを併せて社内PCと呼んでいる。

R社では、内部Webサーバに対してサーバ証明書を発行するためにプライベートCAを有しており、そのルート証明書を社内PCにインストールしている。プライベートCAは、必要に応じてサーバ証明書を発行することができる。プライベートCAはネットワークに接続されていない。

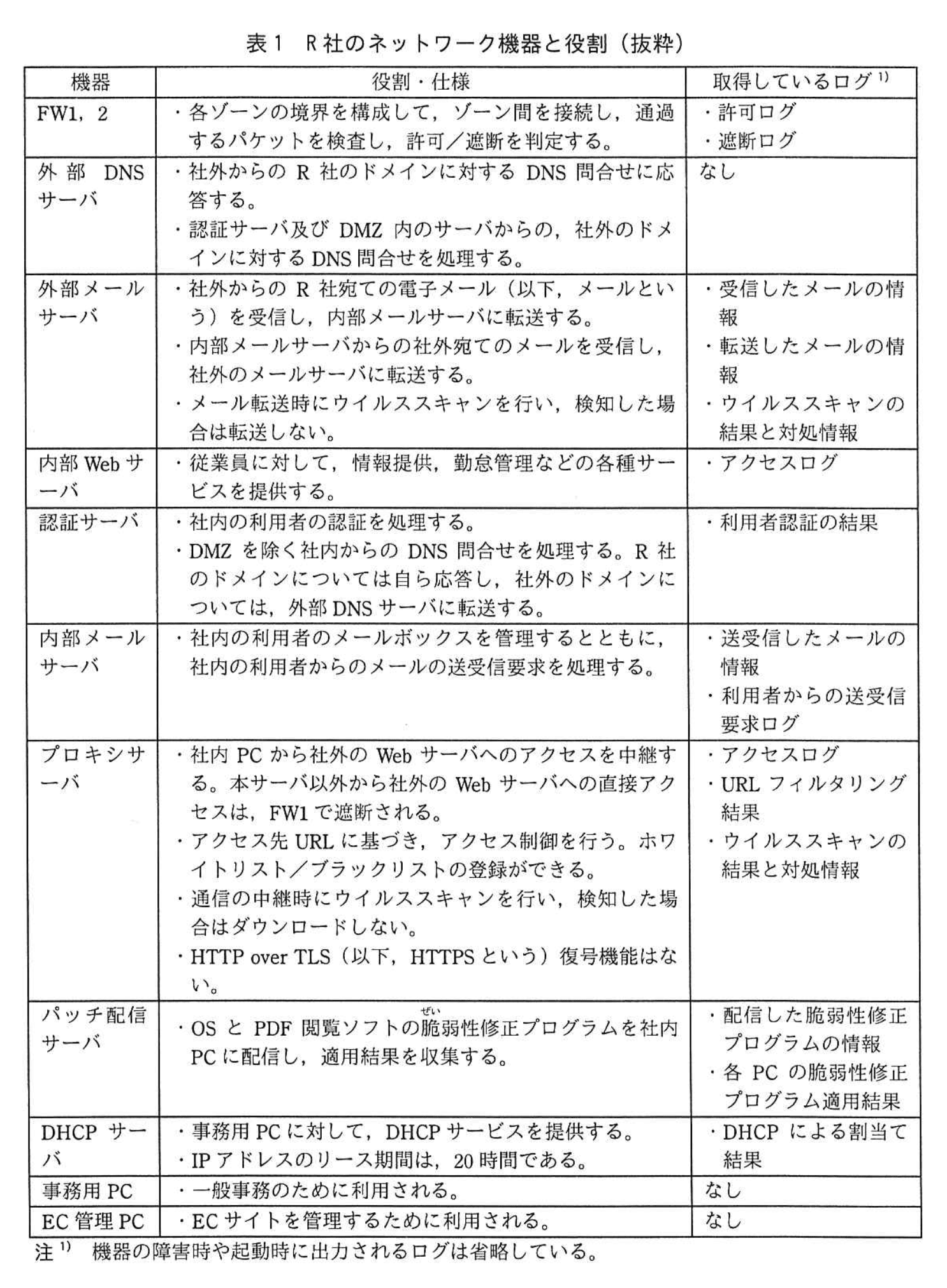

表1は、R社のネットワーク機器と役割である。

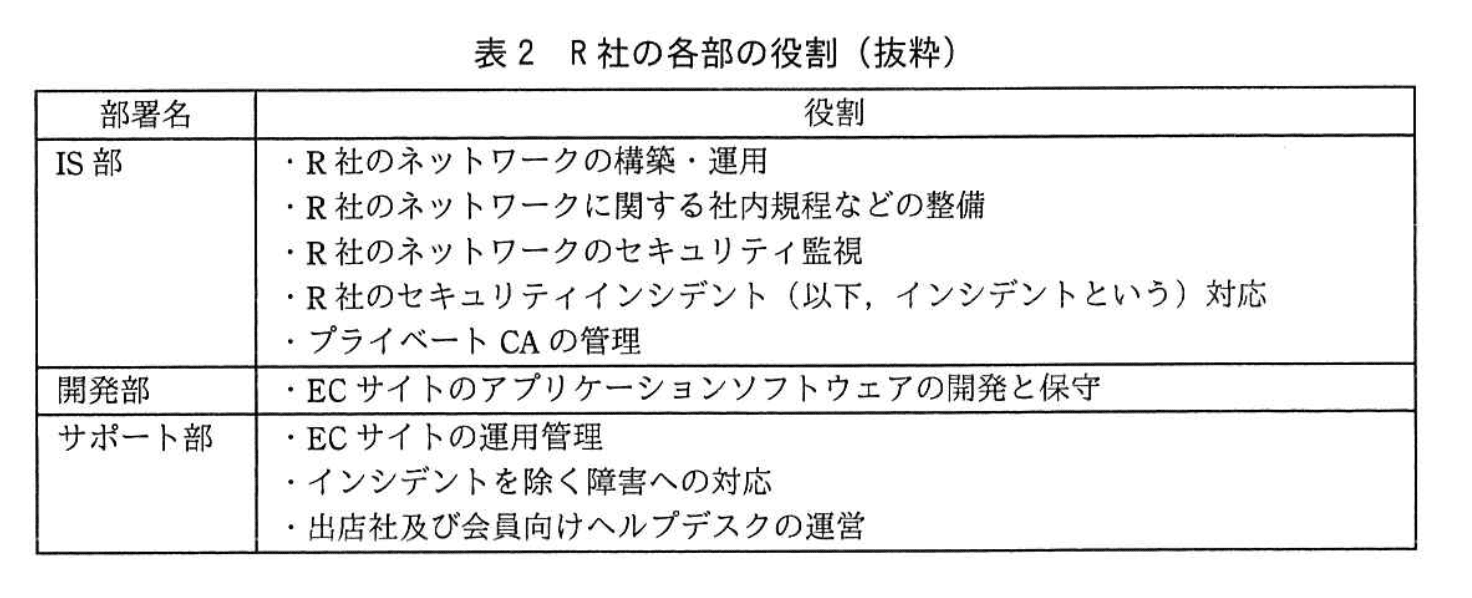

R社には、情報システム部(以下、IS部という)、開発部、サポート部、営業部及び総務部がある。R社の各部の役割を表2に示す。

サポート部がECサイトの運用管理を行う際は、EC管理PCを使用している。事務用PCからFW2を経由したECサイトへのアクセスは、FW1によって遮断される。社内PCには、パッチ管理プログラムがインストールされていて、パッチ配信サーバから脆弱性修正プログラムの配信を受けると、自動的に脆弱性修正プログラムが適用される。脆弱性修正プログラムは、公表から1か月以内に配信する運用としている。社内PCの利用者には管理者権限を与えておらず、利用者が勝手にプログラムをインストールすることはできない。

〔不審な通信の発見〕

IS部では、セキュリティ監視業務の一環として8時間ごとにプロキシサーバのアクセスログを確認している。ある日の正午過ぎ、その日の午前4時から正午までのプロキシサーバのアクセスログの集計情報を確認していたIS部のU君は、特定の社内PCから特定のサーバに多数のHTTPS通信が行われていることを発見した。U君は不審に思い、アクセスログを急いで調査した結果、次のことが判明したので、それを午後0時30分にIS部のT部長に報告した。

・1台の事務用PCから、社外の同一サーバ(以下、被疑サーバという)に対して多数のHTTPS通信が、およそ30分おきに行われている。

・HTTPS通信が行われるごとに、数100kバイトのデータを送信している。

〔インシデントへの初動対応〕

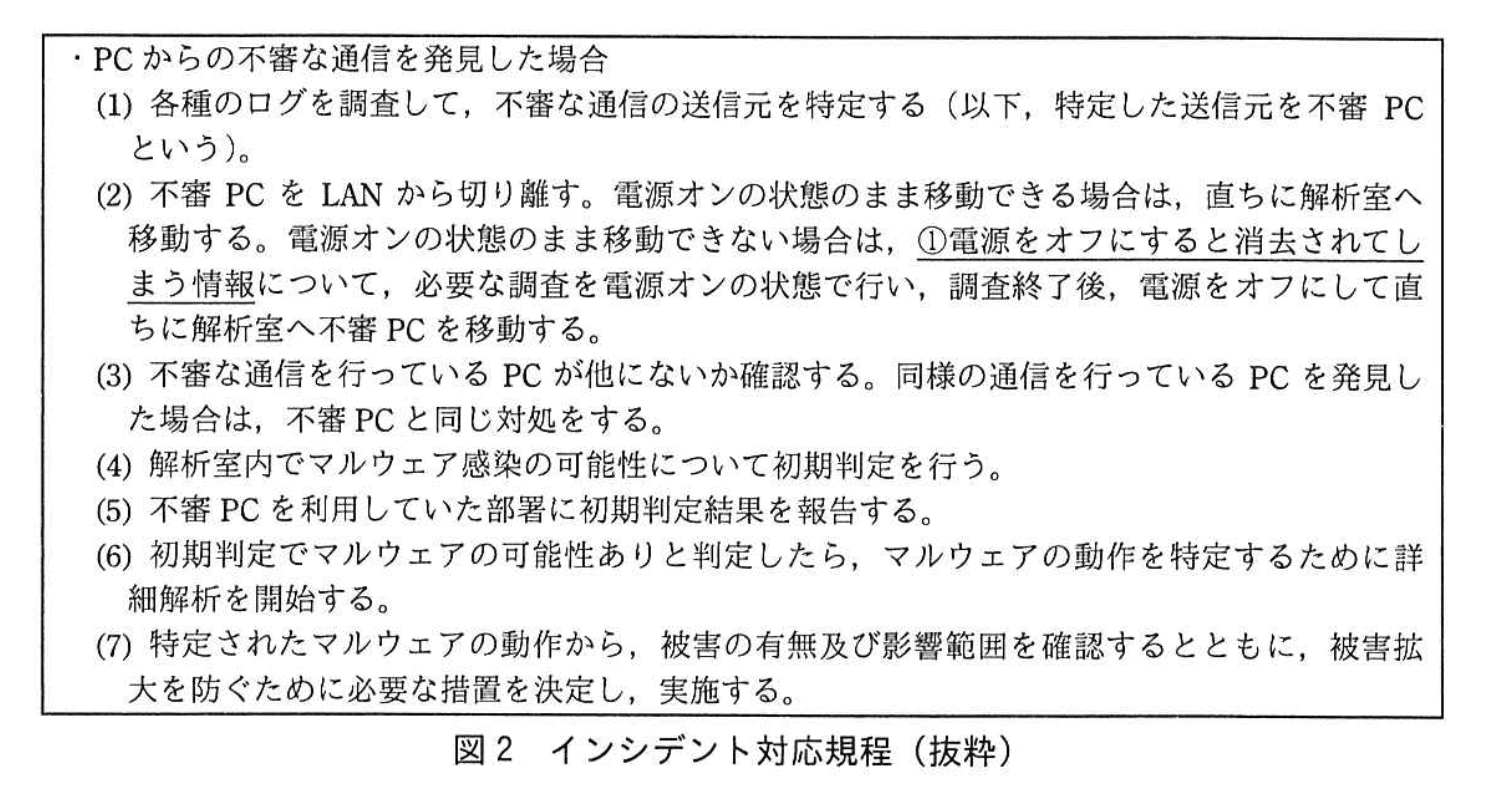

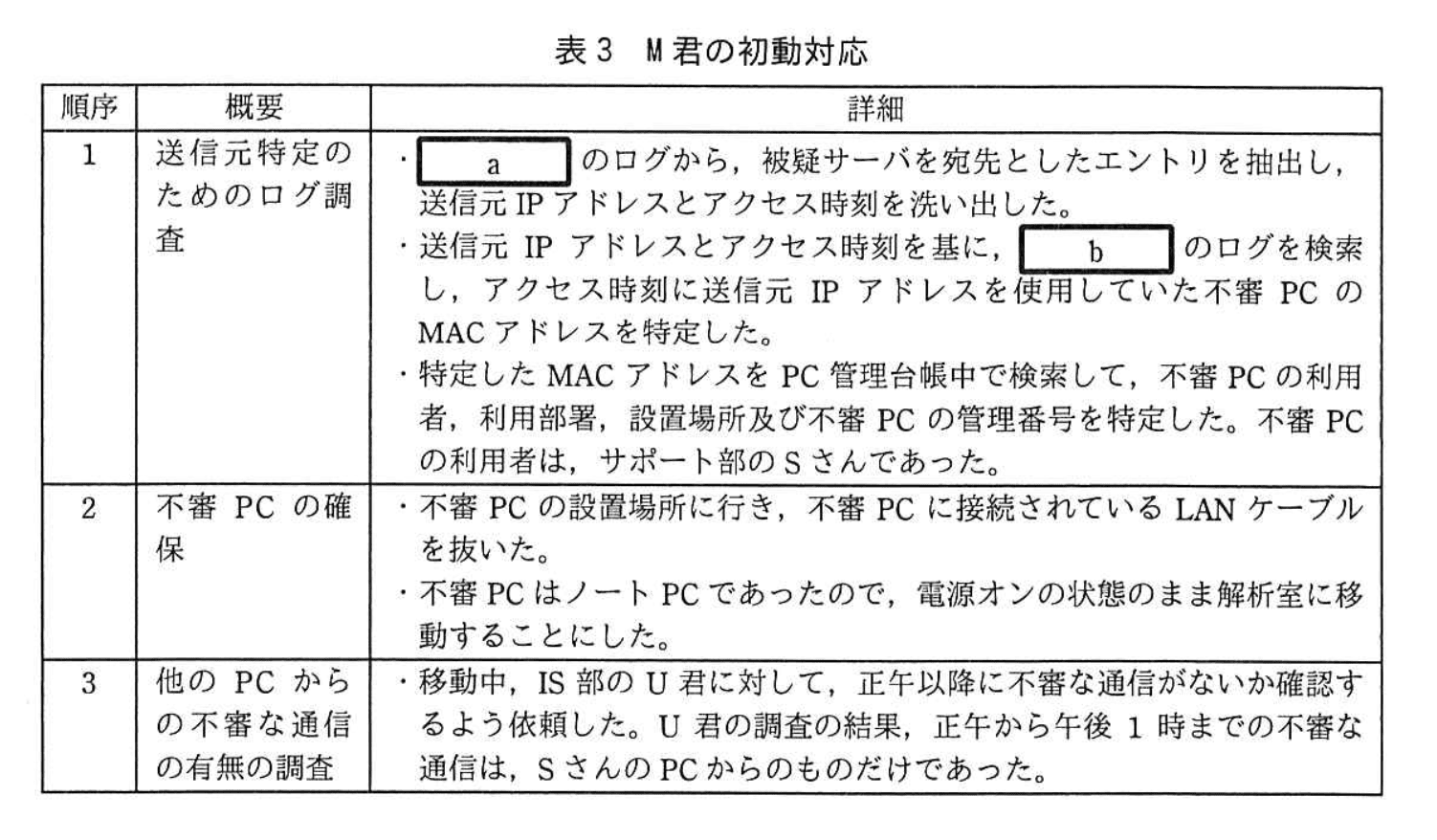

報告を受けたT部長は、インシデントが発生したと判断して、IS部内に設置されているCSIRTの責任者であるV課長に対してインシデント対応を開始するよう指示した。V課長は、CSIRTメンバのM君を呼び、対応を開始するよう指示した。M君は、図2に示すインシデント対応規程に従って、表3の順序で初動対応を行った。

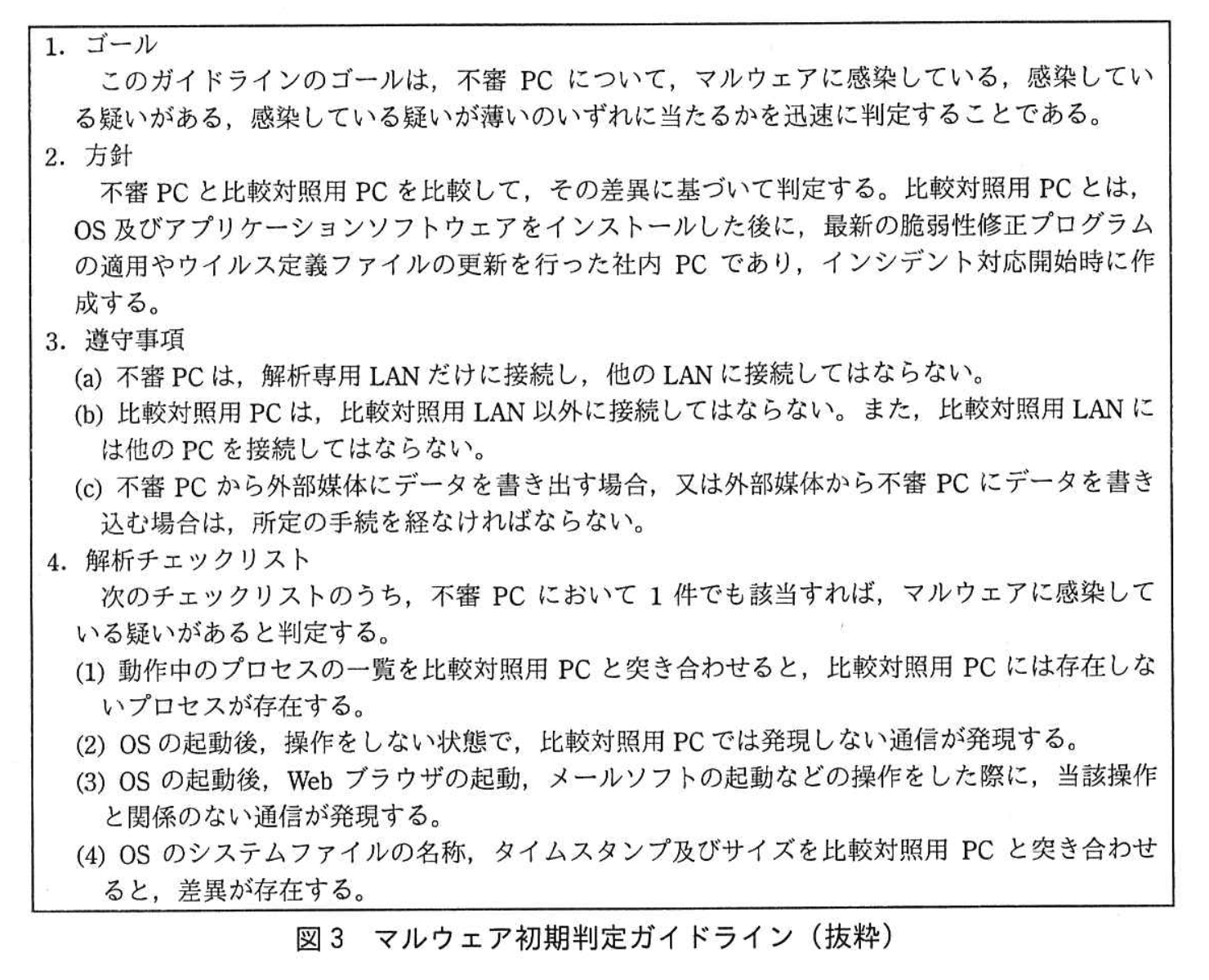

午後1時、不審PCを回収して解析室に設置した後、M君は初期判定を開始した。初期判定は図3に示すIS部のマルウェア初期判定ガイドラインに従って実施した。

M君が図3中の解析チェックリストの(2)について通信の有無を解析したところ、該当する通信を発見した。その通信は、被疑サーバを宛先とした通信であった。M君は、不審PCがマルウェアに感染している疑いがあると判定し、即座にV課長に報告した。不審PCは、マルウェア感染の疑いが濃くなってきたので、CSIRTでは被疑PCという名称で呼ぶことにした。

〔インシデントへの二次対応〕

V課長は、次の指示を出した。

・M君に対して、図3中の解析チェックリストの(3), (4)について解析した後、詳細解析を開始すること

・CSIRTメンバのG君に対して、被疑 PC の利用者及び所属部署に連絡し、聞き取り調査をすること

・CSIRTメンバのZ君に対して、ECサイトへの影響の有無を調査すること

G君が、被疑 PC の利用者である Sさんから聞き取り調査をした結果は次のとおりであった。

・昨日まで出張が続いていたので、被疑 PC の電源を入れるのは 3 か月ぶりであった。

・朝、被疑 PC の電源を入れ、午前 9 時 30 分までの間、Web ブラウザを開いて幾つか社外の Web ページを閲覧した。その後、今まで会議に出席していたので、それ以外は被疑 PC を操作していなかった。その間、被疑 PC にはログオンしたままであった。被疑 PC は、無操作状態でもスリープ状態にならない設定であった。

・会社から貸与されている出張用スマートフォンでメールを読んでおり、今日は被疑 PC のメールソフトを起動していない。

G君は、念のため各種ログを調査したが、聞き取り調査の結果との矛盾はなかった。

Z君が実施した調査では、ECサイトへの影響は一切発見できなかった。

〔マルウェアの詳細解析〕

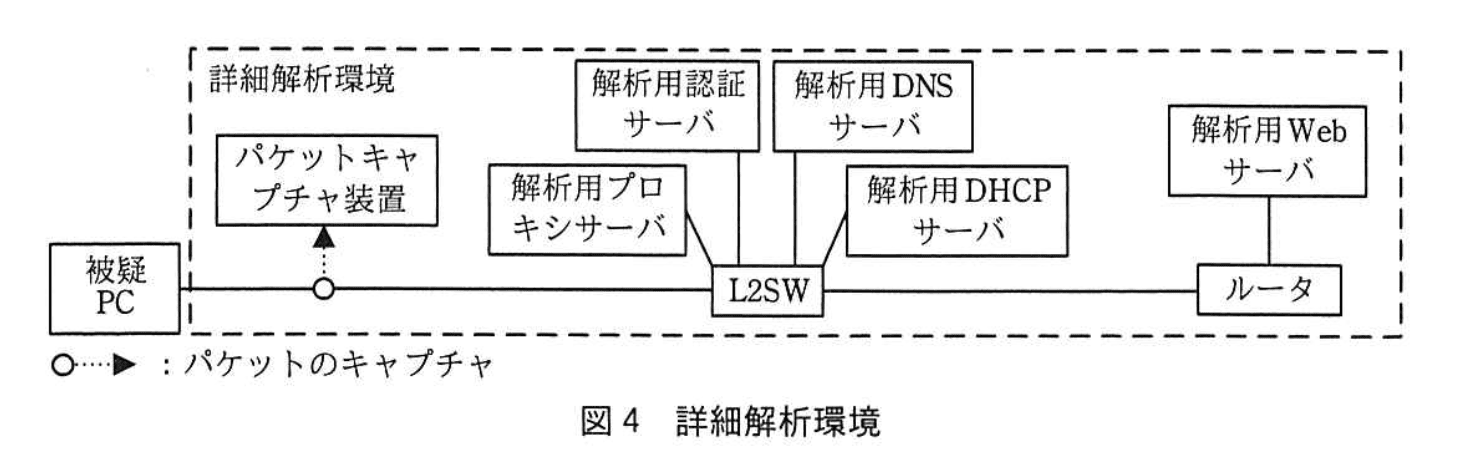

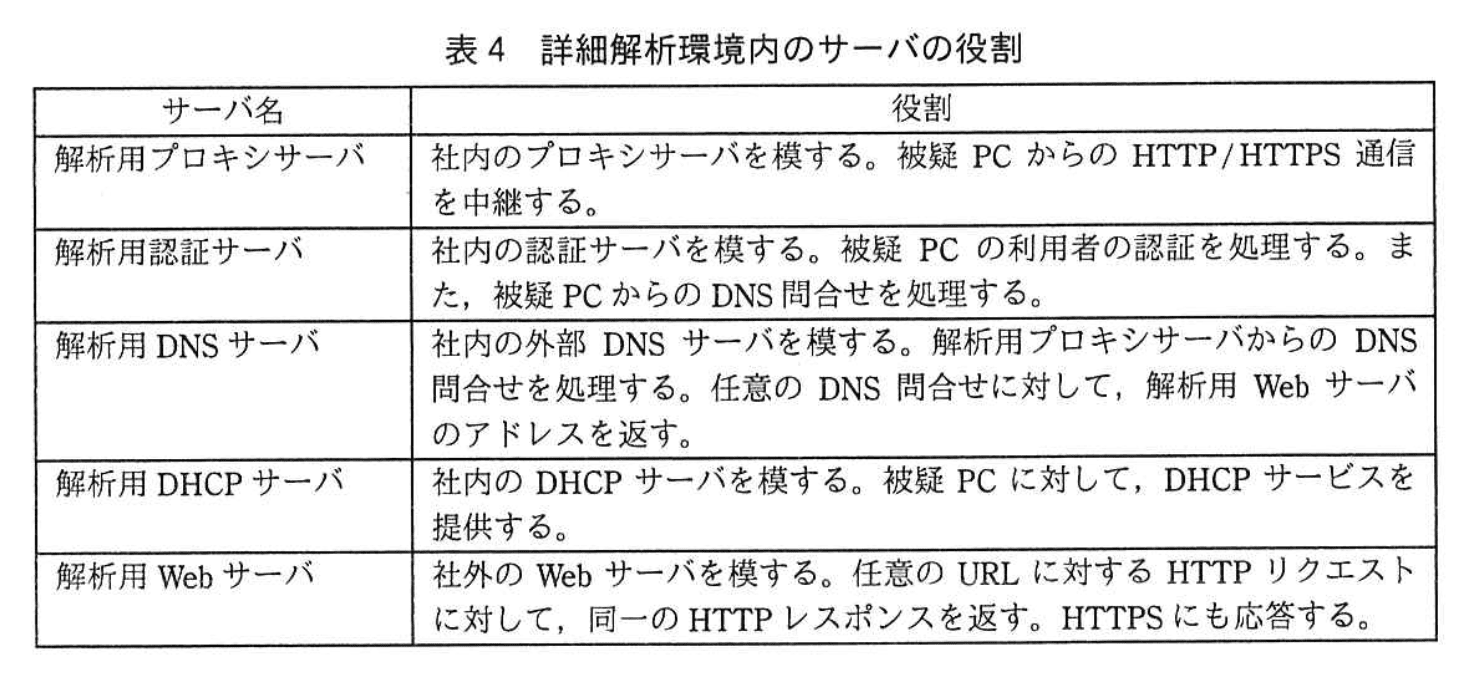

M君が解析室に戻り、図3中の解析チェックリストの(4)についてファイルの差異を解析したところ、不審なファイルを発見した。その後、被疑 PC を図4の詳細解析環境に接続し、通信の観測を続けた。表4は、詳細解析環境内の各サーバの役割である。

被疑PCの通信について、観測の結果は次のとおりであった。

(i) 解析用認証サーバに、認証を要求する。

(ii) 解析用プロキシサーバを経由して被疑サーバにHTTPS通信を行おうとする。

(iii) 被疑サーバ以外を宛先としたHTTP/HTTPS通信は行わない。

(iv) 被疑PCと同一サブネット上のIPアドレスに対して、何らかのアクセスをする。

このうち、アクセスの内容が不明であった(iv)を詳細に解析した結果、社内PCのOSで以前発見された脆弱性(以下、脆弱性Kという)を突いて攻撃を仕掛けていることが判明した。脆弱性Kは、2か月ほど前に脆弱性修正プログラムと併せて公開されており、R社でも社内PCに脆弱性修正プログラムを配信していた。

被疑PCが(ii)と(iv)の通信を行っている最中に、動いているプロセスをM君が調査したところ、マルウェアと思われるプロセスを発見した。発見したプロセスは、一通りの処理を終えると自身のファイルの隠蔽処理を行うとともに、自身を所定の時間経過後に起動するための設定をOSに対して組み込み、終了することが判明した。

〔マルウェアのHTTPS通信の解析〕

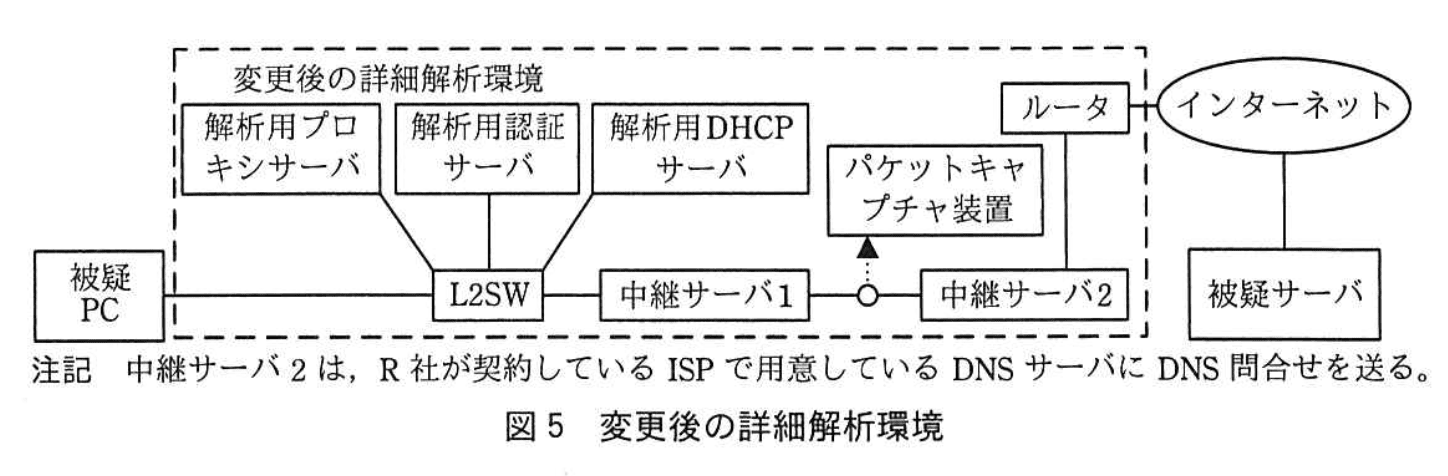

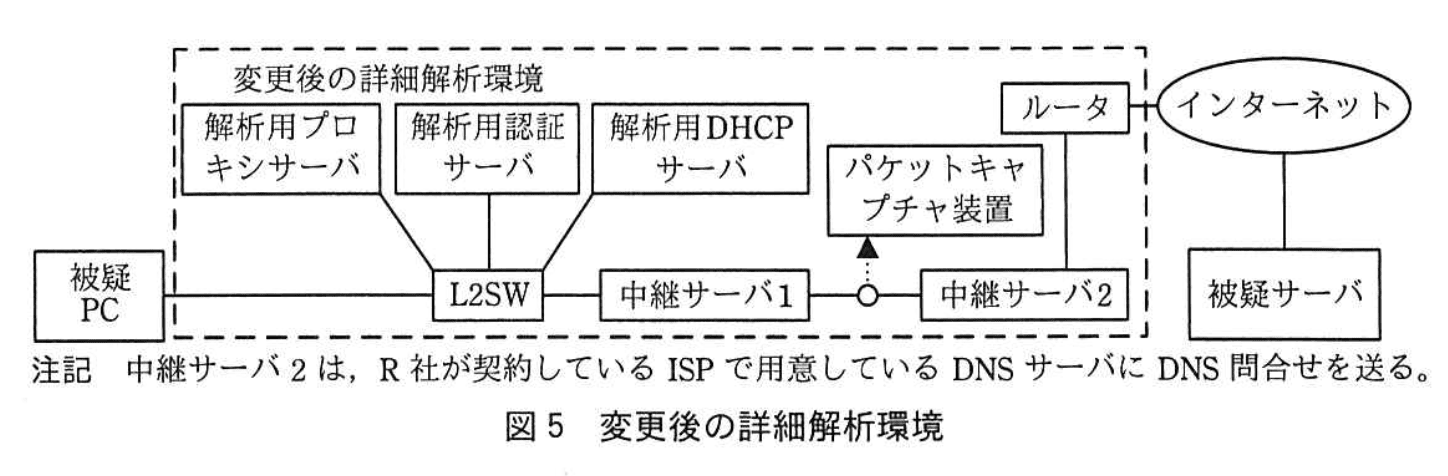

マルウェアのおおよその動きが判明したので、被害の有無を確認するために、被疑サーバにアクセスしている内容を確認すべく、M君は詳細解析環境を図5のように変更した。また、次の三つを行った。

・解析作業による被疑PCの状態変化を考慮し、被疑PCの状態を保存するために、被疑PCのHDDの複製を作成した。

・解析作業による情報漏えいを防ぐために、被疑PC内のファイルのうち、機密情報が含まれているファイルの内容をランダムデータに置き換えた。

・マルウェアがHTTPS通信を行う際、サーバ証明書の検証を行っている可能性を考慮し、検証が成功するよう、②サーバ証明書を発行し、図5の環境に、サーバ証明書と、それに対応する秘密鍵を組み込んだ。

図5の環境で被疑PCがHTTPS通信を開始した場合の動作は、図6のとおりである。

M君は、図5の環境で1~2時間ほど被疑PCを稼働させることにした。パケットデータの収集を待つ間、デバッガを用いた解析を行うことにした。

〔デバッガによる解析〕

M君は、疑惑PC内の不審なファイルのうち、マルウェアと思われる実行ファイルを所定の手続に従って取り出し、これを検体αと呼ぶことにした。続いて、CSIRTで用意している、デバッガを含むコード解析環境に検体αを投入した。

まず、検体αから読解可能な文字列を探したが、ほとんど存在しなかった。続いて、デバッガによる逆アセンブルを試行した。その結果、得られたアセンブリコードには、通常であれば多数存在するはずのシステムコールの呼出しが少数しかなかった。M君はブレークポイントを指定して検体αを実行してみたが、コードの冒頭部分が実行されただけで、何ら不正な動作をすることなく終了してしまった。

解析に行き詰まったM君がV課長に相談したところ、検体αにはデバッガ環境下で実行していることを検知して実行を停止する機能が組み込まれているのであろうという説明を受けた。マルウェアがデバッガ環境下であることを検知する方法としては、デバッガ環境下であるかどうかを調べるシステムコールを実行する方法があるが、③その他にも幾つかの方法が知られている。

M君は、検体αのアセンブリコードを読んで、デバッガ検知機能を発見し、これを無効化することに成功した。無効化後の検体を検体α2と呼ぶことにし、M君は、検体α2の解析を次の手法で進めた。

・検体α2をデバッガにロードした時点で、逆アセンブルを行い、システムコールの呼出し全てにブレークポイントを設定する。

・ブレークするごとにシステムコールの内容を記録し、検体αの動作を推測する。

この結果判明したシステムコールの呼出し回数はごく僅かで、動作の推測には至らなかった。ごく僅かの回数ブレークした後は、ブレークすることなく検体α2の実行が続き、他のPCを感染させるための通信を試みた上で終了した。この通信を行うには、システムコールの呼出しが必要なはずであるが、ブレークすることはなかった。

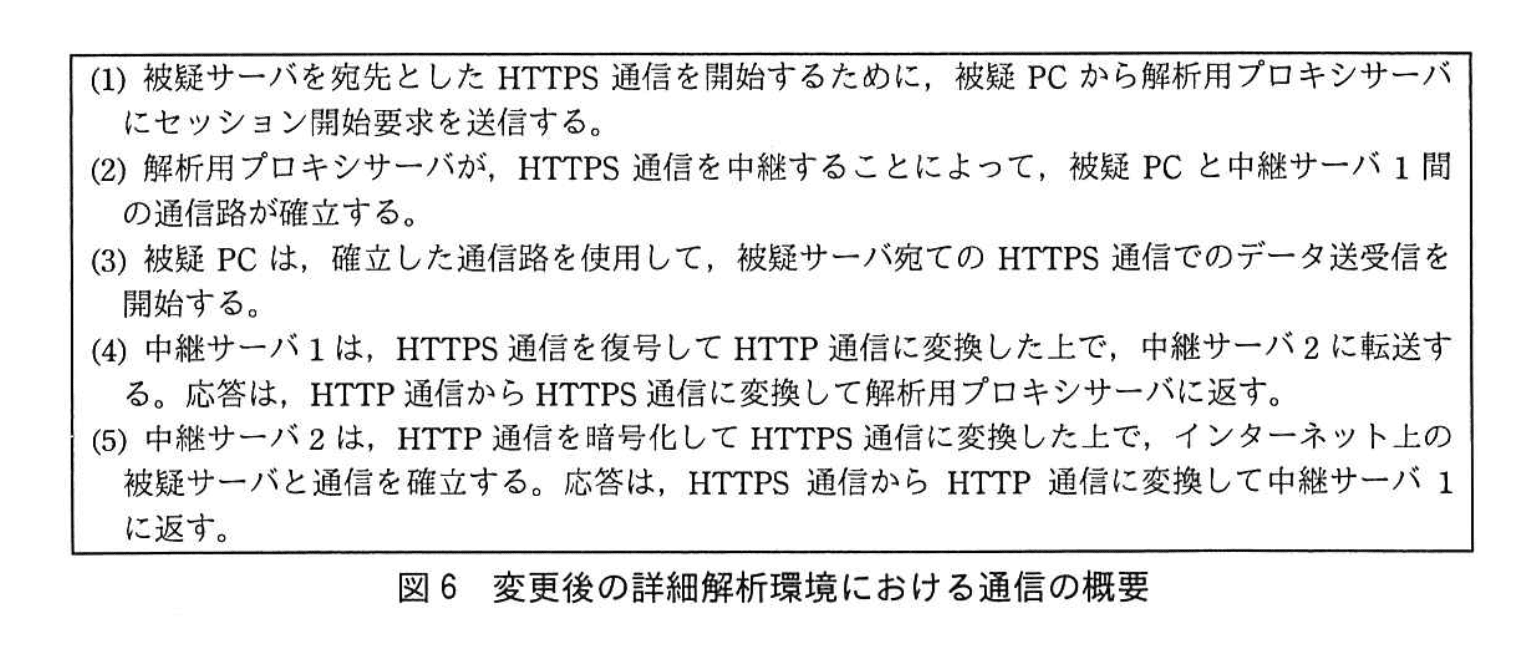

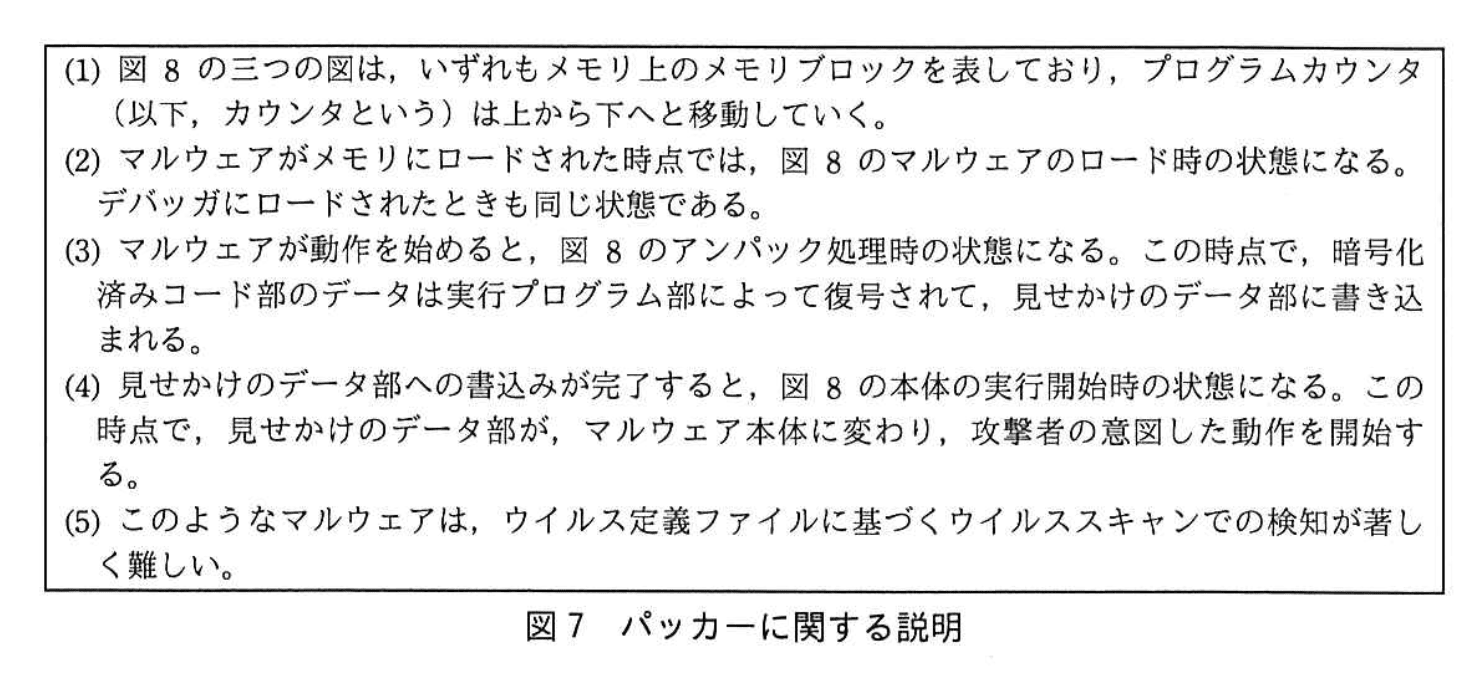

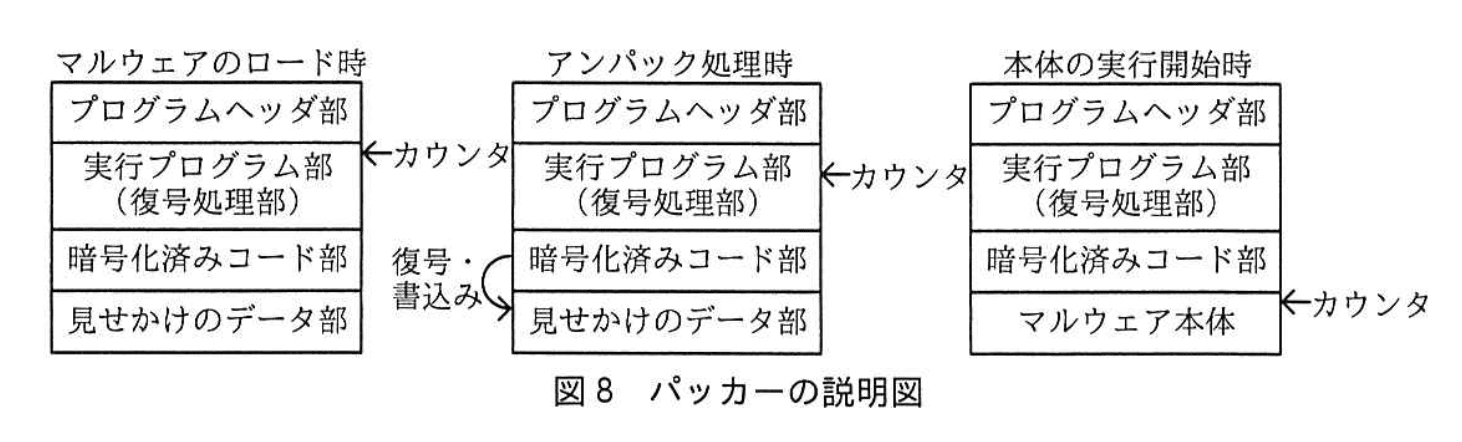

またもや解析に行き詰まったM君がV課長に相談したところ、パッカーが使われている可能性が高いとの説明を受けた。V課長は、パッカーの一般的な仕組みについて図7と図8を使って説明した。

M君は、パッカーによる動作を解析して、検体α2のマルウェア本体のコードを手に入れることができた。

〔応急措置の決定と実施〕

M君がデバッガを使って検体α2を解析している間に、図5の環境において十分なパケットデータが取得できた。このパケットデータから、被疑サーバに送信していた情報が判明した。情報は暗号化されていたが、検体α2のマルウェア本体から取り出した鍵を使って復号したところ、平文を得ることができた。

その結果、次の三つが被疑サーバに送信されていることが確認できた。

・被疑PC内に一時的に保存された認証情報(利用者IDと、パスワードのハッシュ値を含む)

・解析用認証サーバから取得した認証情報(利用者IDだけを含み、パスワードのハッシュ値を含まない)

・OSの設定情報及びシステムファイルのファイル名の一覧

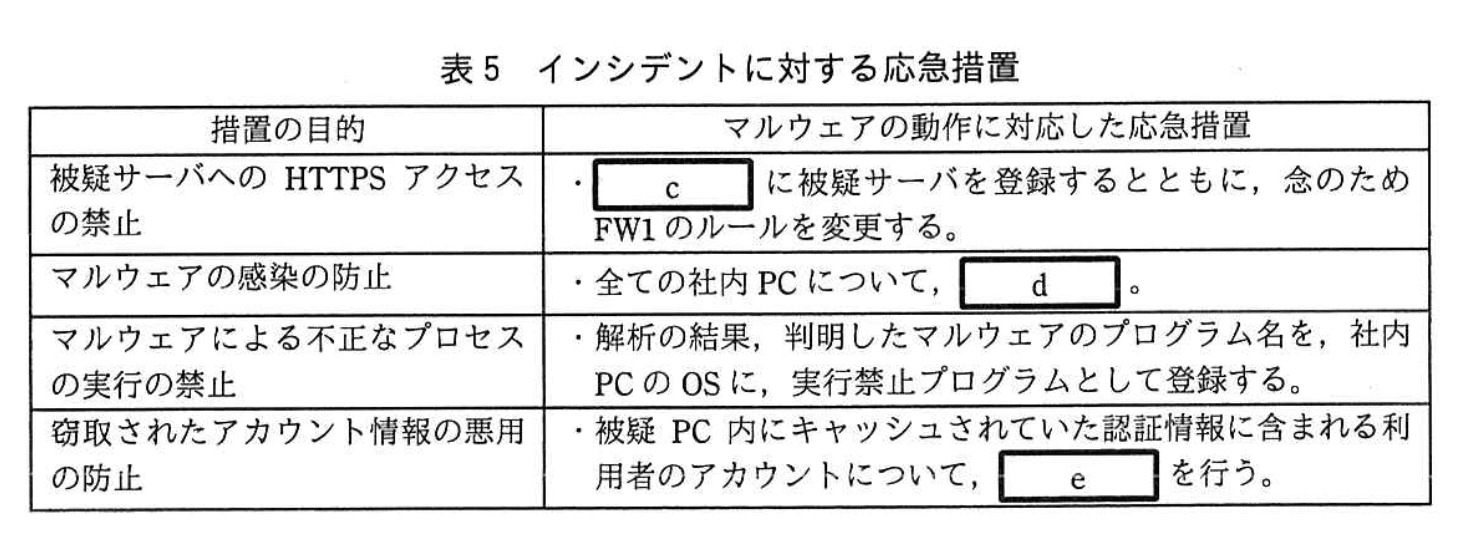

M君の報告を受けたV課長は、マルウェアの動作の特定並びに被害の有無及び影響範囲の確認ができたと考え、これ以上の被害拡大を防ぐために、表5の応急措置を即時実施することをT部長に進言した。

〔感染経路の特定と対処〕

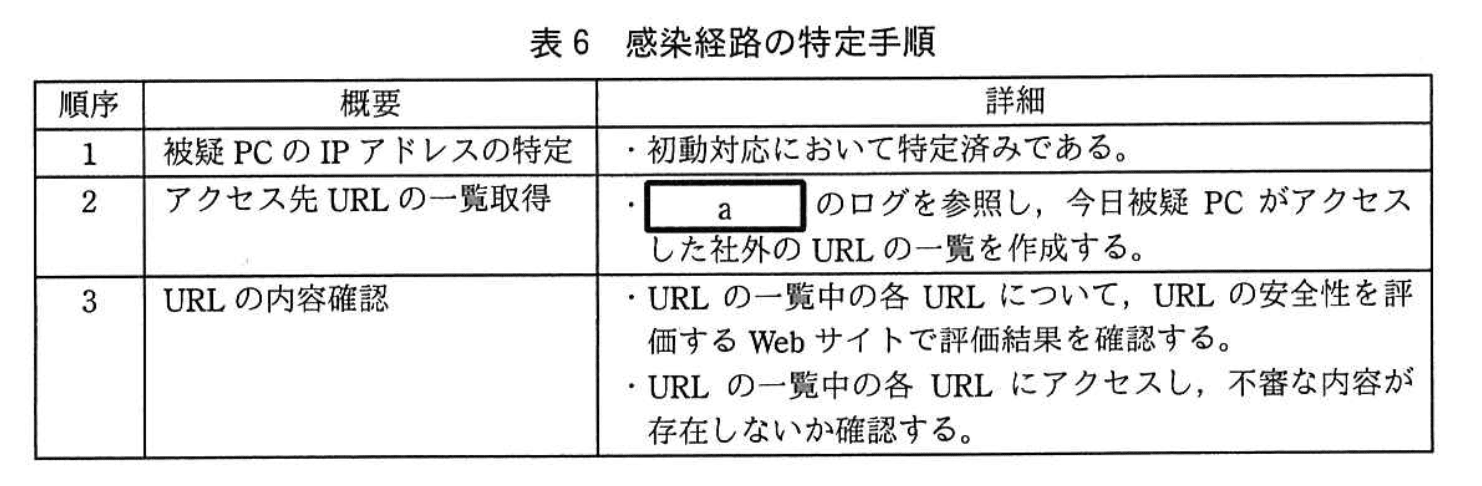

V課長は、再感染を防止するために、M君に感染経路を特定するよう指示した。M君は、Sさんからの聞き取り調査の内容から、被疑PCが社外のWebページを閲覧した際にマルウェアに感染した可能性が高いと考え、表6の手順で感染経路の特定を目指した。

確認したところ、URLの一覧に記載されたWebサイトの中で、インターネット上のECサービスに関するニュースを提供しているQ社のWebサイト内の1ページ(以下、Nページという)に、不自然な形でスクリプトが埋め込まれていることが発見された。このスクリプトは複雑であり、M君が読んでも動作を把握することができなかった。そこでV課長がNページを分析してみたところ、次のことが分かった。

・NページをWebブラウザで開くと、Q社のドメイン外のサイトからPDFファイルをダウンロードして、PDF閲覧ソフトで開く。

・Nページから不自然なスクリプトを削除したページをWebブラウザで開くと、Nページと表示に違いはないが、PDFファイルはダウンロードされない。

V課長とM君は、Nページが改ざんされ、マルウェアを配布していると推測した。しかし、比較対照用PCをインターネットにアクセスできる環境とした上でNページを開いても、PDFの内容が表示されるだけで、不審なファイルや不審なプロセスが生成されることはなく、マルウェアに感染しなかった。

困ったM君がV課長に相談したところ、④比較対照用PCの状態と、今日の勤務開始時刻時点の被疑PCの状態では、重要な点が異なっている可能性が高いので、fのログを確認してみるようアドバイスを受けた。fのログを確認したM君は、比較対照用PCの状態を、今日の勤務開始時刻時点の被疑PCと同一の状態にした上で、もう一度Nページにアクセスした。その結果、不審なプロセスや検体αなどの不審なファイルが生成されていた。このことによって、マルウェア(以下、マルウェアLという)に感染したことが分かった。

この時点で、マルウェアLの感染経路はNページを閲覧したことによるものと判断することができた。この報告を受けたV課長は、次の対応策の実施をT部長に進言した。

・当面の間、社内PCからQ社のWebサイトへのアクセスを遮断する。

・過去1週間のaのログを調査し、Q社のWebサイトを閲覧した社内PCを洗い出し、それらのPCについて、aのログとfのログを突き合わせ、⑤マルウェアLに感染する可能性があったかどうか判断する。

・Q社に対して適切な方法で、Webサイトが改ざんされている旨を伝える。

調査の結果、SさんのPC以外に感染した社内PCは存在しないことが確認できた。最後に、検体及び複製HDDを消去し、インシデント対応を無事終了した。

〔インシデント対応の事後評価〕

V課長は、今回のインシデント対応を振り返り、1日以内に全ての対応を完了したこと、マルウェアLに感染したPCも1台だけであり、拡大を防げたことから、対応は成功したと考えた。

後日、V課長は、今回のインシデント対応に当たったメンバを招集し、事後評価を実施した。その結果、⑥ディジタルフォレンジックスという観点から、実施するタイミングを見直す必要がある作業があること、⑦被疑PCの利用者の業務継続を考慮して対応する必要があることが課題として挙げられた。さらに、今回のマルウェアLの場合、図3中の解析チェックリストではマルウェア感染を発見できない場合があるので、解析チェックリストの項目に、“gを比較対照用PCと突き合わせると、差異が存在する”という項目を追加する必要があるとの結論に至った。

その後、Q社からWebサイトの改ざんの原因の判明と復旧の連絡が届いたので、内容を確認後、Q社Webサイトへのアクセス遮断を解除した。

設問1:〔インシデントへの初動対応〕について、(1)、(2)に答えよ。

(1)図2中の下線①について、該当する情報を、解答群の中から全て選び、記号で答えよ。

解答群

ア:HDDのパーティションテーブルの情報

イ:OSのバージョンの情報

ウ:画面に表示されているウィンドウの名称一覧

エ:起動しているプロセスの一覧

オ:脆弱性修正プログラムの適用状況

模範解答

ウ、エ

解説

解答の論理構成

- 図2の該当部分には

“①電源をオフにすると消去されてしまう情報について、必要な調査を電源オンの状態で行い…”

とあります。 - 電源を切ると内容が失われるのは RAM 上のデータ、すなわち揮発性情報です。

- 選択肢を検討すると

- ア「HDDのパーティションテーブルの情報」

- イ「OSのバージョンの情報」

- オ「脆弱性修正プログラムの適用状況」

→ いずれも不揮発性ストレージに保存されており、電源を切っても消えません。 - ウ「画面に表示されているウィンドウの名称一覧」

→ 画面描画内容はメモリ内の情報なので電源断で消失します。 - エ「起動しているプロセスの一覧」

→ プロセスは RAM 上で管理されるため電源断で消失します。

- よって、①に該当するのは「ウ」「エ」です。

誤りやすいポイント

- “パーティションテーブルや OS バージョンもシステム情報だから揮発性では?”と早合点する。これらはディスクに記録されており電源断では失われません。

- “脆弱性修正プログラムの適用状況はレジストリにある=メモリ?”と混同する。レジストリ内容はディスクに保存されます。

- “画面に表示されている情報はスクリーンショットを撮れば残るから揮発性ではない”と考える。保存操作をしなければ RAM 上だけに存在するため揮発性です。

FAQ

Q: なぜメモリダンプそのものが選択肢にないのですか?

A: 本問は “揮発性かどうか” を判断させる趣旨で、メモリダンプは取得方法であって情報項目ではないためです。

A: 本問は “揮発性かどうか” を判断させる趣旨で、メモリダンプは取得方法であって情報項目ではないためです。

Q: プロセス一覧はイベントログから後で復元できませんか?

A: 一部のプロセス生成・終了はイベントログに記録されますが、全プロセスが網羅されるわけではないため、電源断前に取得しておくのが原則です。

A: 一部のプロセス生成・終了はイベントログに記録されますが、全プロセスが網羅されるわけではないため、電源断前に取得しておくのが原則です。

Q: 画面情報は後から再現できるのでは?

A: 実行中ウィンドウの状態・入力途中の内容などはログに残らず、電源断で失われます。必要ならスクリーンショットやライブレスポンスで保全します。

A: 実行中ウィンドウの状態・入力途中の内容などはログに残らず、電源断で失われます。必要ならスクリーンショットやライブレスポンスで保全します。

関連キーワード: 揮発性情報、ライブレスポンス、メモリ、プロセス一覧、スクリーンショット

設問1:〔インシデントへの初動対応〕について、(1)、(2)に答えよ。

(2)表3, 表6及び本文中のa、表3中のbに入れる適切な字句を、図1中の構成要素から選び、答えよ。

模範解答

a:プロキシサーバ

b:DHCPサーバ

解説

解答の論理構成

-

不審通信の発見場所

- 問題文には「IS部では、…プロキシサーバのアクセスログを確認している」とあります。この“アクセスログ”から被疑サーバあて通信が判明したので、同じログを使って送信元を洗い出すのが自然です。

- 表3「順序1」の最初の箇条書きに「aのログから、被疑サーバを宛先としたエントリを抽出」とあり、ここに入る装置は“アクセスログ”を保持し、社内 PC の Web 通信を中継している機器でなければなりません。表1の記述「プロキシサーバ ― 取得ログ:アクセスログ」に合致します。

⇒ a = 「プロキシサーバ」

-

IP アドレスから MAC アドレスを得る方法

- 表3「順序1」の二つ目の箇条書きでは「送信元IPアドレスとアクセス時刻を基に、b のログを検索し…MACアドレスを特定」とあります。

- IP と MAC の対応を記録している代表的なログは DHCP です。表1の「DHCPサーバ ― 取得ログ:DHCPによる割当て結果」には、リース時刻・IP・MAC が残ります。

- したがって、特定時刻に同じ IP を使っていた端末の MAC を知るには DHCP サーバのログを参照するのが最適です。

⇒ b = 「DHCPサーバ」

誤りやすいポイント

- ファイアウォール(FW1/FW2)の“許可ログ”を選んでしまう

被疑サーバあての HTTPS は FW1 の外向き通信なので許可ログにも現れますが、IP と MAC の対応情報までは得られません。 - ARP テーブルを想定する

一時的に IP と MAC を対応づける ARP はルータや L2SW に存在しますが、恒常的なログを残さない、またセグメントを跨いで確認できない点で不適切です。 - 認証サーバのログと誤解する

認証結果には利用者 ID は残りますが IP・MAC の確定には使えず、問い合わせ時刻も毎通信では発生しません。

FAQ

Q: DHCPサーバのリース期間が「20時間」の理由は?

A: 社内 PC の日常利用を考慮し、ほぼ 1 営業日に相当する 20 時間を設定すると IP 変更が少なく、トラッキングも容易になるからです。

A: 社内 PC の日常利用を考慮し、ほぼ 1 営業日に相当する 20 時間を設定すると IP 変更が少なく、トラッキングも容易になるからです。

Q: プロキシサーバで HTTPS 復号がないのに、宛先サーバを判定できるのは?

A: HTTPS でも CONNECT メソッドのヘッダに FQDN が記録され、アクセスログに残ります。暗号化済み payload は見えなくても宛先名は分かります。

A: HTTPS でも CONNECT メソッドのヘッダに FQDN が記録され、アクセスログに残ります。暗号化済み payload は見えなくても宛先名は分かります。

Q: DHCP ではなく固定 IP の PC が混在する場合はどう特定する?

A: まず IP アドレス割当方針を確認します。固定 IP 範囲なら台帳で、動的割当範囲なら DHCP ログで、という二段構えで追跡します。

A: まず IP アドレス割当方針を確認します。固定 IP 範囲なら台帳で、動的割当範囲なら DHCP ログで、という二段構えで追跡します。

関連キーワード: プロキシサーバ、DHCPログ、MACアドレス特定、アクセスログ調査

設問2:〔マルウェアのHTTPS通信の解析〕について、(1)〜(3)に答えよ。

(1)本文中の下線②について、発行する証明書において、サブジェクトのコモンネームは、どのサーバの何を組み込むべきか。15字以内で答えよ。

模範解答

被疑サーバのFQDN

解説

解答の論理構成

- マルウェアの通信先

【問題文】には「被疑サーバを宛先とした通信であった」とあり、さらに詳細解析環境でも「被疑サーバにHTTPS通信を行おうとする」と繰り返し記載されています。 - HTTPS 通信の成立条件

改竄や盗聴を防ぐため、HTTPS ではサーバ証明書のサブジェクト(CN など)がアクセス先ホスト名と一致しているかをクライアントが検証します。検証に失敗すると通信は切断されます。 - 図5への対策の目的

【問題文】下線②「サーバ証明書の検証を行っている可能性を考慮し、検証が成功するよう、②サーバ証明書を発行し…」と明記されており、検証を通すことが狙いです。 - CN に何を入れるべきか

クライアント(マルウェア)が接続要求時に指定するホスト名=被疑サーバの FQDN であり、ここが証明書の CN と一致していなければ検証は成功しません。 - 以上より、「発行する証明書のサブジェクトのコモンネームに組み込むべきもの」は

被疑サーバのFQDN となります。

誤りやすいポイント

- IP アドレスを CN に入れてしまう。多くの場合 HTTPS はホスト名で検証します。

- 「被疑サーバ」とだけ書き、具体的な FQDN を省略してしまう。表記ゆれは検証失敗の原因です。

- subjectAltName にだけ設定すれば良いと思い、CN を空欄にしてしまうケース。旧実装では CN が参照されることがあります。

- 社内の解析用サーバの名前を CN にしてしまう。マルウェアは外部ホスト名で検証するため一致しません。

FAQ

Q: ルート証明書は既に社内 PC に登録済みですが、なぜ CN を合わせる必要があるのですか?

A: ルート CA が信頼されていることと、証明書の対象ホスト名が一致していることは別要件です。両方を満たして初めて検証が成功します。

A: ルート CA が信頼されていることと、証明書の対象ホスト名が一致していることは別要件です。両方を満たして初めて検証が成功します。

Q: ワイルドカード(*.example.com)の証明書を使えば CN を気にしなくても良いですか?

A: マルウェアがアクセスする FQDN がワイルドカードの範囲に含まれるなら可能ですが、対象が一点の場合は被疑サーバのFQDNを明記する方が確実です。

A: マルウェアがアクセスする FQDN がワイルドカードの範囲に含まれるなら可能ですが、対象が一点の場合は被疑サーバのFQDNを明記する方が確実です。

Q: subjectAltName に FQDN を設定して CN は空でも動作しますか?

A: 近年のブラウザでは subjectAltName を優先しますが、古い実装や独自実装(マルウェアの検証ロジック含む)では CN を参照する場合があります。両方に同じ FQDN を入れるのが安全です。

A: 近年のブラウザでは subjectAltName を優先しますが、古い実装や独自実装(マルウェアの検証ロジック含む)では CN を参照する場合があります。両方に同じ FQDN を入れるのが安全です。

関連キーワード: TLS, PKI, サーバ証明書、コモンネーム、HTTPS

設問2:〔マルウェアのHTTPS通信の解析〕について、(1)〜(3)に答えよ。

(2)本文中の下線②について、発行した証明書と対応する秘密鍵を組み込むべサーバの名称を、図5中の機器から選び、答えよ。

模範解答

中継サーバ1

解説

解答の論理構成

- 証明書を組み込む目的

本文には「検証が成功するよう、②サーバ証明書を発行し、図5の環境に、サーバ証明書と、それに対応する秘密鍵を組み込んだ」とあります。被疑PCが確立する HTTPS セッションを復号するためには、被疑PC側から見て“サーバ”となる機器が、自身の正当性を示す証明書を提示しなければなりません。 - “サーバ”となる機器の特定

図6の通信フローより- 「(2)解析用プロキシサーバが、HTTPS通信を中継することによって、被疑PCと中継サーバ1間の通信路が確立する。」

- 「(4)中継サーバ1は、HTTPS通信を復号してHTTP通信に変換した上で、中継サーバ2に転送する。」

と記載されています。

すなわち、被疑PCが TLS ハンドシェイクを行う相手は 中継サーバ1 であり、ここで提示される証明書が検証に用いられます。

- したがって、②で発行したサーバ証明書と秘密鍵を組み込むべき機器は「中継サーバ1」となります。

誤りやすいポイント

- 「解析用プロキシサーバ」が“プロキシ”という語から第一候補に見えるが、図6ではプロキシが TLS を終端せず単なるトンネル動作を行う点を読み落としやすいです。

- 「中継サーバ2」はインターネット側との HTTPS を終端しますが、被疑PCとは直接 TLS ハンドシェイクを行わないため誤答になります。

- 「証明書=HTTPSサーバすべてに必要」と考え、複数機器へ無条件に組み込むと設問趣旨とずれる結果になります。

FAQ

Q: なぜ解析用プロキシサーバではなく中継サーバ1に証明書が必要なのですか?

A: 被疑PCと TLS ハンドシェイクを行うのは「被疑PC—中継サーバ1」間だけだからです。解析用プロキシサーバは CONNECT メソッドでトンネルを張るだけで、暗号化の終端にはなりません。

A: 被疑PCと TLS ハンドシェイクを行うのは「被疑PC—中継サーバ1」間だけだからです。解析用プロキシサーバは CONNECT メソッドでトンネルを張るだけで、暗号化の終端にはなりません。

Q: 中継サーバ1が復号した後に再暗号化せず HTTP で中継サーバ2へ送る理由は?

A: 図6(4)に示される通り、解析目的でパケットキャプチャ装置が復号後の中身を取得できるようにするためです。

A: 図6(4)に示される通り、解析目的でパケットキャプチャ装置が復号後の中身を取得できるようにするためです。

Q: 被疑PC側の証明書ストアを変更せずに検証が成功するのはなぜですか?

A: R社は「プライベートCAのルート証明書を社内PCにインストールしている」と明示されており、その CA で発行したサーバ証明書であれば信頼されるためです。

A: R社は「プライベートCAのルート証明書を社内PCにインストールしている」と明示されており、その CA で発行したサーバ証明書であれば信頼されるためです。

関連キーワード: TLS終端、HTTPS復号、証明書検証、プロキシトンネル、パケット解析

設問2:〔マルウェアのHTTPS通信の解析〕について、(1)〜(3)に答えよ。

(3)図5の解析環境を正常に動作させるためには、図5中の解析用プロキシサーバ上で特別な設定を行う必要がある。その設定内容を、45字以内で述べよ。

模範解答

被疑サーバへのHTTPS接続要求を、中継サーバ1に到達するようにする。

解説

解答の論理構成

- 図5の環境変更後、HTTPS通信の流れは図6の(1)〜(5)で説明されています。特に(2)に

“解析用プロキシサーバが、HTTPS通信を中継することによって、被疑PCと中継サーバ1間の通信路が確立する。”

と明記されています。 - つまり、被疑PCが発行する“被疑サーバ”宛ての CONNECT 要求を、解析用プロキシサーバが受け取った時点で“中継サーバ1”へ転送先を書き換える必要があります。

- これにより、(3)で被疑PCは確立済みの通信路を使ってデータを送信し、(4)(5)で復号・再暗号化を経て最終的にインターネット側と通信する構成が成立します。

- 以上から、解析用プロキシサーバ上で行うべき特別な設定は「被疑サーバ宛てHTTPS要求の転送先を中継サーバ1に固定する」ことになります。

誤りやすいポイント

- DNSサーバ側で名前解決を書き換えればよいと考えてしまう

→ 図6の説明は“解析用プロキシサーバ”が中継点になることを前提としているため、DNSだけでは不十分です。 - サーバ証明書を配置するだけで通信経路も自動で切り替わると思い込む

→ 経路はプロキシの転送設定、証明書は信頼性確保の役割であり別問題です。 - 中継サーバ2までの経路を設定する必要があると誤解する

→ 図6(2)の時点で必要なのは“中継サーバ1”までの到達性です。以降は中継サーバ1が処理します。

FAQ

Q: hostsファイルを書き換える方法ではだめですか?

A: 被疑PC側の変更は行わず“解析用プロキシサーバ”だけで完結させることが要求されているため、hostsファイルの操作は適切ではありません。

A: 被疑PC側の変更は行わず“解析用プロキシサーバ”だけで完結させることが要求されているため、hostsファイルの操作は適切ではありません。

Q: 具体的にはどのような設定を入れるのですか?

A: 一般的なプロキシソフトであれば、ACLやリダイレクト規則を用いて CONNECT 被疑サーバ:443 を受けた際の上流ホストを“中継サーバ1”に置き換えます。

A: 一般的なプロキシソフトであれば、ACLやリダイレクト規則を用いて CONNECT 被疑サーバ:443 を受けた際の上流ホストを“中継サーバ1”に置き換えます。

Q: サーバ証明書の発行と今回の設定は関係がありますか?

A: サーバ証明書はHTTPS通信を復号させるための信頼鎖構築、今回の設定は通信経路変更であり、役割が異なります。

A: サーバ証明書はHTTPS通信を復号させるための信頼鎖構築、今回の設定は通信経路変更であり、役割が異なります。

関連キーワード: HTTPSプロキシ、SSL中継、トンネル接続、リバースプロキシ、パケット解析

設問3:〔デバッガによる解析〕について(1)、(2)に答えよ。

(1)本文中の下線③について、どのような方法があるか。40字以内で述べよ。

模範解答

実行中プロセスの一覧から既知のデバッガのプロセス名を探す。

解説

解答の論理構成

- 【問題文】では「③その他にも幾つかの方法」と述べ、代表例として「デバッガ環境下であるかどうかを調べるシステムコール」を挙げています。

- つまり設問は「システムコール以外でデバッガ環境を検知する代表的な手法を答えよ」と問うています。

- 典型的な手法の一つが、OS に登録されている「実行中プロセス一覧」を取得し、そこに gdb や dbgview など“よく知られたデバッガ名”が存在するかを確認する方法です。

- プロセス列挙は管理者権限不要で呼び出し関数も単純なため、マルウェアで広く用いられています。

- よって、解答は「実行中プロセスの一覧から既知のデバッガのプロセス名を探す」となります。

誤りやすいポイント

- システムコール利用と混同し、「特殊レジスタのフラグ確認」など別カテゴリーを書いてしまう。

- “プロセス名”ではなく“サービス名”“レジストリ名”と書いて減点される。

- 「プロセスを強制終了する」など“検知”ではなく“対策”を書いてしまう。

FAQ

Q: プロセス一覧はユーザ権限でも取得できますか?

A: Windows でも Linux でも一般的な API で取得可能です。権限が不要なのでマルウェアが好んで利用します。

A: Windows でも Linux でも一般的な API で取得可能です。権限が不要なのでマルウェアが好んで利用します。

Q: デバッガ名を改名したら検知を回避できますか?

A: 単純なプロセス名チェックなら回避可能です。ただしハッシュ値やウィンドウクラス名を併用する高度な検知もあります。

A: 単純なプロセス名チェックなら回避可能です。ただしハッシュ値やウィンドウクラス名を併用する高度な検知もあります。

Q: 他に有名なデバッガ検知手法は?

A: ハードウェアブレークポイント数の確認、タイミング攻撃での処理遅延測定、PE ヘッダの PDB パス確認などが一般的です。

A: ハードウェアブレークポイント数の確認、タイミング攻撃での処理遅延測定、PE ヘッダの PDB パス確認などが一般的です。

関連キーワード: プロセス列挙、デバッガ検知、逆アセンブル、マルウェア解析、アンチデバッグ

設問3:〔デバッガによる解析〕について(1)、(2)に答えよ。

(2)図7の(5)について、検知が著しく難しい理由を、60字以内で述べよ。

模範解答

暗号鍵を変えてパック処理すると暗号化済みコード部が変化し、ウイルス定義ファイルに登録されていないファイルとなるから

解説

解答の論理構成

- 図7では、マルウェアが実行前に「暗号化済みコード部」を持ち、実行時に復号して本体を展開するしくみ(いわゆるパッカー)が説明されています。

- 【問題文】「暗号化済みコード部のデータは実行プログラム部によって復号されて、見せかけのデータ部に書き込まれる」

- 復号処理で使う暗号鍵や圧縮方式を都度変えれば、ファイルそのもののバイナリ列は毎回変化します。

- ウイルス対策ソフトのシグネチャ方式は、既知のバイナリ列を「ウイルス定義ファイル」に登録して照合する仕組みです。

- 【問題文】「このようなマルウェアは、ウイルス定義ファイルに基づくウイルススキャンでの検知が著しく難しい」

- したがって、暗号鍵を変えてパックし直されるたびにシグネチャと一致しない新規ファイルが生成されるため、定義ファイルでは検知しにくいと結論づけられます。

誤りやすいポイント

- 「圧縮されているから検知できない」と圧縮だけを理由にする。鍵を変えればコード部そのものが変化する点まで触れないと不十分です。

- 「パッカーなら必ずヒューリスティックで検知できる」と思い込む。ヒューリスティックは万能ではなく、誤検知・過検知の問題があります。

- 「実行時に復号するので実行時検知は可能」とだけ述べ、ファイルスキャン段階での困難さを忘れる。

FAQ

Q: パッカーを使ったマルウェアは全く検知できないのですか?

A: ヒューリスティック解析やサンドボックス実行、振る舞い検知を組み合わせれば検知可能ですが、シグネチャ方式単体では困難です。

A: ヒューリスティック解析やサンドボックス実行、振る舞い検知を組み合わせれば検知可能ですが、シグネチャ方式単体では困難です。

Q: パッカーを見破る汎用的な対策はありますか?

A: エミュレーション環境で展開後のコードを抽出する「アンパッカー」や、実行メモリのダンプ解析などが有効です。

A: エミュレーション環境で展開後のコードを抽出する「アンパッカー」や、実行メモリのダンプ解析などが有効です。

Q: シグネチャ検知はもう不要なのでしょうか?

A: いいえ。既知マルウェアを高速に排除できる利点があります。近年は複数手法の併用が主流です。

A: いいえ。既知マルウェアを高速に排除できる利点があります。近年は複数手法の併用が主流です。

関連キーワード: パッカー、シグネチャ、暗号化、ヒューリスティック

設問4:〔応急措置の決定と実施〕について、(1)〜(3)に答えよ。

(1)表5中のcに入れる適切な字句を、20字以内で述べよ。

模範解答

c:プロキシサーバのブラックリスト

解説

解答の論理構成

-

対応目的の確認

表5の目的は“被疑サーバへの HTTPS アクセスの禁止”です。したがって社内PCから当該サーバへの通信を確実に遮断できる仕組みを使う必要があります。 -

適切な遮断ポイントの抽出

【問題文】表1でプロキシサーバは

・“社内 PC から社外の Web サーバへのアクセスを中継する。本サーバ以外から社外の Web サーバへの直接アクセスは、FW1で遮断される。”

・“アクセス先 URL に基づき、アクセス制御を行う。ホワイトリスト/ブラックリストの登録ができる。”

と説明されています。つまり社内PCが外部Webへ出る経路は必ずプロキシ経由であり、ここで URL/IP をブロックすれば全PCに一括適用できます。 -

表5の指示文の読み取り

表5には「c に被疑サーバを登録するとともに、念のため FW1 のルールを変更する。」とあります。

まずプロキシ設定だけで遮断し、さらに保険として FW1 でも止める二段構えを示しています。 -

選択肢の特定

プロキシサーバには“ホワイトリスト/ブラックリスト”機能があるため、被疑サーバを登録して拒否させるのはブラックリストが自然です。 -

結論

よって c に入る語句は

「プロキシサーバのブラックリスト」

となります。

誤りやすいポイント

- 「FW1 のアクセス制御リスト」とだけ書いてしまう

→ 表5は既に“念のため FW1 のルールを変更”と明記しており、c は別物を要求しています。 - 「DNS サーバのゾーンファイル」や「hosts ファイル」を想起する

→ DNS改変はHTTPS通信を完全には防げません。社内構成では全Web通信がプロキシ経由なので優先度が低い手段です。 - 「プロキシサーバのホワイトリスト」と書く

→ ホワイトリストに登録すると許可になってしまうため逆効果です。

FAQ

Q: ブラックリストとホワイトリストはどう使い分けますか?

A: 通常運用で許可範囲が広い場合はブラックリスト方式、許可先が限定できる場合はホワイトリスト方式が有効です。本件では被疑サーバだけを遮断したいのでブラックリストを選択します。

A: 通常運用で許可範囲が広い場合はブラックリスト方式、許可先が限定できる場合はホワイトリスト方式が有効です。本件では被疑サーバだけを遮断したいのでブラックリストを選択します。

Q: FW1 のみで遮断すれば十分ではないのですか?

A: 多層防御の観点から、プロキシで先に止め、FW1 でバックアップを掛けることで設定漏れや例外経路のリスクを低減できます。

A: 多層防御の観点から、プロキシで先に止め、FW1 でバックアップを掛けることで設定漏れや例外経路のリスクを低減できます。

Q: ブラックリスト登録は URL と IP のどちらを指定すべきですか?

A: 通常は両方指定します。マルウェアはドメイン名を変えずに IP を変える、または逆の手口を使うため、二重指定が望ましいです。

A: 通常は両方指定します。マルウェアはドメイン名を変えずに IP を変える、または逆の手口を使うため、二重指定が望ましいです。

関連キーワード: プロキシサーバ、ブラックリスト方式、URLフィルタリング、アウトバウンド通信制御、多層防御

設問4:〔応急措置の決定と実施〕について、(1)〜(3)に答えよ。

(2)表5中のdに入れる適切な措置を、新規にソフトウェアや機器を調達しない前提で、30字以内で述べよ。

模範解答

d:脆弱性Kに対応した脆弱性修正プログラムを適用する

解説

解答の論理構成

-

マルウェアの感染方法の把握

- 詳細解析で「社内PCのOSで以前発見された脆弱性(以下、脆弱性Kという)を突いて攻撃を仕掛けている」ことが判明しました。

- したがって感染を防ぐ鍵は「脆弱性K」をふさぐことにあります。

-

既に用意されている対策の確認

- 問題文には「脆弱性Kは、2か月ほど前に脆弱性修正プログラムと併せて公開されており、R社でも社内PCに脆弱性修正プログラムを配信していた」と記載されています。

- 配信済みであれば“調達”ではなく“適用徹底”だけで済みます。

-

応急措置の趣旨

- 表5の該当行は「マルウェアの感染の防止」が目的です。

- 目的を達する最短手段は「全ての社内PCで脆弱性Kを悪用できない状態にする」ことです。

-

結論

- よってdに入る文言は「脆弱性Kに対応した脆弱性修正プログラムを適用する」となります。

誤りやすいポイント

- 「再配信」や「ウイルス対策ソフト更新」など別の対策を書いてしまう。脆弱性を悪用して侵入するマルウェアなので、根本は OS の欠陥修正です。

- 「脆弱性Kのパッチ適用を確認する」と動詞を“確認”にするミス。本設問は“措置”を問うため“適用する”が適切です。

- 「全社PC」ではなく「全ての社内PC」と原文を変えてしまう。固有表現は問題文通りに書く必要があります。

FAQ

Q: 適用済みPCも再度パッチを当てることになるのですか?

A: 適用済みであれば影響はありません。未適用端末を確実にゼロにする運用が目的です。

A: 適用済みであれば影響はありません。未適用端末を確実にゼロにする運用が目的です。

Q: ウイルス定義ファイルの更新ではだめですか?

A: 本件マルウェアは「脆弱性K」を突いて侵入するため、定義ファイル更新だけでは侵入口が残ります。

A: 本件マルウェアは「脆弱性K」を突いて侵入するため、定義ファイル更新だけでは侵入口が残ります。

Q: 新規ソフトウェアを導入してシグネチャベースの防御を入れた方が早くありませんか?

A: 設問条件が「新規にソフトウェアや機器を調達しない前提」です。既存のパッチ管理で対応するのが正解です。

A: 設問条件が「新規にソフトウェアや機器を調達しない前提」です。既存のパッチ管理で対応するのが正解です。

関連キーワード: パッチ管理、脆弱性修正プログラム、マルウェア感染防止、エクスプロイト、セキュリティパッチ

設問4:〔応急措置の決定と実施〕について、(1)〜(3)に答えよ。

(3)表5中のeに入れる適切な字句を10字以内で答えよ。

模範解答

e:パスワードの変更

解説

解答の論理構成

- 流出した内容の確認

【問題文】では、被疑サーバに送信されていた情報として

「被疑PC内に一時的に保存された認証情報(利用者IDと、パスワードのハッシュ値を含む)」

が挙げられています。 - 流出したハッシュのリスク

パスワードのハッシュ値は平文ではありませんが、辞書攻撃や総当たり攻撃で平文パスワードが推測される恐れがあります。 - 悪用防止策の目的確認

表5の該当行は

「窃取されたアカウント情報の悪用の防止」

と明示しており、流出したハッシュ値を用いた不正ログインを未然に防ぐ施策が必要です。 - 現実的・即効的な対処

攻撃者が平文を割り出せる可能性を排除する最も確実で迅速な方法は、利用者に新しいパスワードを設定させること、すなわち“パスワードの変更”です。 - したがって、eに入る字句は

「パスワードの変更」

となります。

誤りやすいポイント

- 「ハッシュ化されているから安全」と判断し、対処を “アカウント停止” や “ログオン履歴の監視” のみにとどめる。ハッシュは解読不能ではありません。

- “パスワードリセット” と “パスワードの変更” の混同。設問は「利用者のアカウントについて」と記載しており、利用者自身が新しいパスワードを設定する運用(変更)が適しています。

- 多要素認証を追加するなど長期施策を答えてしまう。設問は応急措置を問うているため、迅速性が求められます。

FAQ

Q: ハッシュ値だけが漏えいした場合でもパスワード変更は必要ですか?

A: はい。レインボーテーブルやGPUによる総当たりでハッシュが解読される危険があるため、変更が推奨されます。

A: はい。レインボーテーブルやGPUによる総当たりでハッシュが解読される危険があるため、変更が推奨されます。

Q: “アカウントロック” だけでは不十分でしょうか?

A: ロックは一時的な無効化であり、業務影響が大きい上に根本解決になりません。パスワードを変更し、認証情報を刷新することが重要です。

A: ロックは一時的な無効化であり、業務影響が大きい上に根本解決になりません。パスワードを変更し、認証情報を刷新することが重要です。

Q: 利用者へ周知する際の注意点は?

A: 変更期限・新パスワードの要件・変更手順を具体的に提示し、フィッシングに注意するよう併せて案内します。

A: 変更期限・新パスワードの要件・変更手順を具体的に提示し、フィッシングに注意するよう併せて案内します。

関連キーワード: ハッシュ値、パスワード変更、認証情報、不正ログイン、応急措置

設問5:〔感染経路の特定と対処〕について、(1)〜(3)に答えよ。

(1)本文中の下線④について、どのような点が異なっていたか。30字以内で述べよ。

模範解答

PDF閲覧ソフトの脆弱性修正プログラムの適用状況

解説

解答の論理構成

- 被疑 PC は「昨日まで出張が続いていたので、被疑 PC の電源を入れるのは 3 か月ぶりであった。」と記載されており、長期間パッチ適用が行われていない状態でした。

- 一方、比較対照用 PC について図3では「OS及びアプリケーションソフトウェアをインストールした後に、最新の脆弱性修正プログラムの適用やウイルス定義ファイルの更新を行った社内PC」と定義されています。

- R社のパッチ運用は「OSとPDF閲覧ソフトの脆弱性修正プログラムを社内 PC に配信」し「公表から1か月以内に配信する運用」と明示されています。

- したがって、勤務開始時点の被疑 PC には PDF 閲覧ソフトの最新パッチが未適用であり、比較対照用 PC は適用済みというギャップが存在します。

- この差異こそが N ページ閲覧時にエクスプロイトが成功した/しなかった分かれ目であるため、④の「重要な点」は「PDF閲覧ソフトの脆弱性修正プログラムの適用状況」と結論付けられます。

誤りやすいポイント

- 「OS のパッチ未適用」と断定してしまう

- 「ウイルス定義ファイルの更新状況」と取り違える

- 比較対照用 PC 側ではなく被疑 PC 側の設定変更(スリープ設定など)を理由と誤解する

- パッチ配信サーバの障害を原因と想定してしまう

FAQ

Q: なぜ PDF 閲覧ソフトが狙われたのですか?

A: Web から自動でダウンロード・起動されやすく、スクリプト型エクスプロイトと相性が良いため攻撃対象になりやすいです。

A: Web から自動でダウンロード・起動されやすく、スクリプト型エクスプロイトと相性が良いため攻撃対象になりやすいです。

Q: OS のパッチだけでは不十分なのですか?

A: はい。本文にある通り「OSとPDF閲覧ソフトの脆弱性修正プログラム」を配信しており、アプリケーション層の脆弱性も攻撃対象になります。

A: はい。本文にある通り「OSとPDF閲覧ソフトの脆弱性修正プログラム」を配信しており、アプリケーション層の脆弱性も攻撃対象になります。

Q: 比較対照用 PC を用意するメリットは?

A: 最新パッチ適用済みの健全環境と突き合わせることで、差分を迅速に特定でき、未知マルウェアの検知精度が向上します。

A: 最新パッチ適用済みの健全環境と突き合わせることで、差分を迅速に特定でき、未知マルウェアの検知精度が向上します。

関連キーワード: パッチ管理、脆弱性、エクスプロイト、PDF, ソフトウェア更新

設問5:〔感染経路の特定と対処〕について、(1)〜(3)に答えよ。

(2)本文中のfに入れる適切な機器名称を表1中の機器から選び、答えよ。

模範解答

f:パッチ配信サーバ

解説

解答の論理構成

-

目的の確認

本文では「比較対照用PCの状態と、今日の勤務開始時刻時点の被疑PCの状態では、重要な点が異なっている可能性が高い」と指摘されています。ここで“重要な点”とは、被疑PCが3か月間電源を入れていなかったために脆弱性修正プログラムが未適用であった点です。 -

必要なログの種類

未適用パッチを把握するには「各 PC の脆弱性修正プログラム適用結果」を確認できるログが必要です。 -

該当機器の特定

表1より

「パッチ配信サーバ」の取得ログは

・「配信した脆弱性修正プログラムの情報」

・「各 PC の脆弱性修正プログラム適用結果」

と明記されています。これがまさに目的のログです。 -

結論

したがって f に入る機器名称は「パッチ配信サーバ」です。

誤りやすいポイント

- DHCPサーバや認証サーバと混同する

→ これらには脆弱性修正プログラムの適用状況を示すログがありません。 - 「プロキシサーバのアクセスログ」で済むと勘違いする

→ アクセスログではパッチの適用有無を把握できません。 - “パッチ配信サーバ”を「パッチサーバ」などと表記を変えてしまう

→ 指示通り固有名詞は【問題文】の表記「パッチ配信サーバ」をそのまま用いる必要があります。

FAQ

Q: なぜ被疑PCは感染テスト時に再現しなかったのですか?

A: 比較対照用PCには最新パッチが適用されていたため、Nページが悪用する「脆弱性K」が存在しなかったからです。

A: 比較対照用PCには最新パッチが適用されていたため、Nページが悪用する「脆弱性K」が存在しなかったからです。

Q: パッチ配信サーバのログを参照することで具体的に何が分かるのですか?

A: 各PCごとに適用済み・未適用の脆弱性修正プログラム一覧が分かり、被疑PCのパッチレベルを勤務開始時点に合わせて再現できます。

A: 各PCごとに適用済み・未適用の脆弱性修正プログラム一覧が分かり、被疑PCのパッチレベルを勤務開始時点に合わせて再現できます。

Q: 今回のようなケースでは他にどのログが有用ですか?

A: アクセスログ(プロキシサーバ)で感染元URLを洗い出し、ウイルス対策管理サーバのログで検知状況を確認すると効果的です。

A: アクセスログ(プロキシサーバ)で感染元URLを洗い出し、ウイルス対策管理サーバのログで検知状況を確認すると効果的です。

関連キーワード: 脆弱性修正プログラム、パッチ管理、ログ解析、マルウェア感染、感染経路調査

設問5:〔感染経路の特定と対処〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑤について、どのような場合に感染の可能性があったと判断するか。55字以内で具体的に述べよ。

模範解答

PDF閲覧ソフトの脆弱性修正プログラムを適用する以前に、Q社のWebサイトを閲覧した場合

解説

解答の論理構成

-

感染経路は「Q社のWebサイトを閲覧した際、PDFファイルを自動で開かされる」ことで生じました。

――【問題文】「NページをWebブラウザで開くと、Q社のドメイン外のサイトからPDFファイルをダウンロードして、PDF閲覧ソフトで開く。」 -

マルウェアLは PDF閲覧ソフトの脆弱性を悪用して侵入したと推測されます。

――【問題文】「比較対照用PCの状態と、今日の勤務開始時刻時点の被疑PCの状態では、重要な点が異なっている」 -

R社は「OSとPDF閲覧ソフトの脆弱性修正プログラム」を配信しています。

――【問題文】「OSとPDF閲覧ソフトの脆弱性修正プログラムを社内 PC に配信し、適用結果を収集する。」 -

よって、PDF閲覧ソフトに脆弱性修正プログラムが未適用の状態で Nページを閲覧した PC だけが感染し得ます。

この判定を行うために、⑤ では「fのログ(=パッチ配信サーバの適用結果ログ)」と「aのログ(=プロキシサーバのアクセスログ)」を突き合わせるよう指示しています。

――【問題文】「過去1週間のaのログを調査し… aのログとfのログを突き合わせ、⑤マルウェアLに感染する可能性があったかどうか判断する。」 -

以上から、感染の可能性があったと判断する条件は

「PDF閲覧ソフトの脆弱性修正プログラムを適用する以前に Q社のWebサイトを閲覧した場合」

となります。

誤りやすいポイント

- OSの「脆弱性K」と混同し、OSパッチの適用有無を条件にしてしまう。

- Q社サイト閲覧の有無だけで判定し、パッチ適用時期を考慮しない。

- 参照すべきログを f ではなく DHCP や 認証サーバのログと誤解する。

FAQ

Q: なぜ OS ではなく PDF閲覧ソフトのパッチ適用状況が重要なのですか?

A: Nページが自動で開く PDF ファイルを悪用しており、PDF閲覧ソフトの脆弱性を突いて感染するためです。

A: Nページが自動で開く PDF ファイルを悪用しており、PDF閲覧ソフトの脆弱性を突いて感染するためです。

Q: ログ突合せで何を確認するのですか?

A: プロキシサーバのアクセス時刻と、パッチ配信サーバがそのPCへ PDF閲覧ソフトの脆弱性修正プログラムを適用した時刻を比べ、閲覧が適用より前か後かを判断します。

A: プロキシサーバのアクセス時刻と、パッチ配信サーバがそのPCへ PDF閲覧ソフトの脆弱性修正プログラムを適用した時刻を比べ、閲覧が適用より前か後かを判断します。

Q: パッチ適用後に再び Q社サイトを閲覧した場合は安全ですか?

A: 脆弱性が修正されていれば同じ攻撃では感染できません。ただし別の脆弱性を悪用される可能性はあるため、引き続き注意が必要です。

A: 脆弱性が修正されていれば同じ攻撃では感染できません。ただし別の脆弱性を悪用される可能性はあるため、引き続き注意が必要です。

関連キーワード: 脆弱性、パッチ適用、アクセスログ、マルウェア感染判定、ログ解析

設問6:〔インシデント対応の事後評価〕について、(1)〜(3)に答えよ。

(1)本文中の下線⑥について、実施するタイミングを見直す必要がある作業とは何か。20字以内で述べよ。

模範解答

被疑PCのHDDの複製作業

解説

解答の論理構成

- 事後評価での指摘

- 本文には「⑥ディジタルフォレンジックスという観点から、実施するタイミングを見直す必要がある作業がある」と記載されています。

- 該当する作業の洗い出し

- 前段で実際に行われた作業として「解析作業による被疑PCの状態変化を考慮し、被疑PCのHDDの複製を作成した。」とあります。

- タイミングの妥当性検討

- ディジタルフォレンジックスでは“証拠保全は最初に行う”ことが原則です。

- HDD複製を詳細解析フェーズ以降に行うと、マルウェア解析や環境変更によりディスク内容が変化してしまい、真正性が損なわれる恐れがあります。

- 結論

- 従って、タイミングを見直すべき作業は「被疑PCのHDDの複製作成」であると導けます。

誤りやすいポイント

- 「パケットキャプチャ装置での取得」や「ログ収集」を選んでしまう

ディジタルフォレンジックスで最優先すべきは媒体イメージの保全です。ログ取得は後でも再現可能な場合が多く優先度が下がります。 - 「電源遮断の是非」を答えにしてしまう

電源操作は図2の①で触れられていますが、事後評価の課題として明示されていません。 - HDD複製の目的を“解析用データ作成”と誤解し、タイミングに問題がないと判断する

保全と解析は目的が異なり、フォレンジックでは“手を加える前”に複製を取る必要があります。

FAQ

Q: どの時点でHDD複製を取るのが理想ですか?

A: 不審PCをLANから切り離した直後、移動する前に取得するのが望ましいです。証拠破壊を最小化できます。

A: 不審PCをLANから切り離した直後、移動する前に取得するのが望ましいです。証拠破壊を最小化できます。

Q: HDD複製を早期に行うと解析が遅れませんか?

A: 複製は“ディスクイメージ取得ツール”で比較的短時間に完了します。取得後に複製側で解析を行えば、保全とスピードを両立できます。

A: 複製は“ディスクイメージ取得ツール”で比較的短時間に完了します。取得後に複製側で解析を行えば、保全とスピードを両立できます。

Q: メモリ取得(RAMダンプ)は不要だったのですか?

A: 本文ではRAM取得の必要性は図2①に触れられています。今回は課題として挙がったのはディスク複製のタイミングでした。

A: 本文ではRAM取得の必要性は図2①に触れられています。今回は課題として挙がったのはディスク複製のタイミングでした。

関連キーワード: ディジタルフォレンジックス、証拠保全、ディスクイメージ、パケットキャプチャ、インシデントレスポンス

設問6:〔インシデント対応の事後評価〕について、(1)〜(3)に答えよ。

(2)本文中の下線⑦について、どのような対応をすべきか。25字以内で具体的に述べよ。

模範解答

被疑PCの解析中に使用する代替PCの払い出し

解説

解答の論理構成

- 【問題文】ではインシデント対応の事後評価として、⑦被疑PCの利用者の業務継続を考慮して対応する必要があると課題が示されています。

- 被疑PCは初動対応の段階でLANから切り離され、解析室に移動して長時間の解析が実施されました。利用者であるサポート部の Sさん は自分の PC を失い、業務が中断される恐れがあります。

- 業務継続を確保する最も直接的な方法は、解析中に利用者が業務を遂行できる 代替 PC を手配することです。

- 以上より、「被疑PCの解析中に使用する代替PCを貸与する」ことが具体策となります。

誤りやすいポイント

- 解析終了後に元の PC を返却すればよいと考え、解析中の業務停止を見逃す。

- リモート接続やスマートフォン活用など部分的代替策のみを挙げ、PC 本体の継続的利用ニーズを軽視する。

- 代替 PC の準備を IS 部の裁量に任せ、手順書に明記しないため実務で漏れる。

FAQ

Q: 代替 PC の環境構築で注意すべきことは?

A: 社内標準イメージ適用後、利用者の最小限の業務アプリを即時インストールし、権限設定やウイルス対策定義を最新化します。

A: 社内標準イメージ適用後、利用者の最小限の業務アプリを即時インストールし、権限設定やウイルス対策定義を最新化します。

Q: 元の PC を早期返却する対応では不十分ですか?

A: 解析・フォレンジックは時間を要するため、早期返却が保証できません。業務継続の観点では即時利用可能な代替機のほうが確実です。

A: 解析・フォレンジックは時間を要するため、早期返却が保証できません。業務継続の観点では即時利用可能な代替機のほうが確実です。

Q: 代替 PC の貸与記録は必要ですか?

A: はい。資産管理台帳に貸出期間と担当者を記録し、管理責任を明確化します。

A: はい。資産管理台帳に貸出期間と担当者を記録し、管理責任を明確化します。

関連キーワード: 業務継続、代替機、インシデント対応、フォレンジック、隔離

設問6:〔インシデント対応の事後評価〕について、(1)〜(3)に答えよ。

(3)本文中のgに入れる適切な内容を40字以内で述べよ。

模範解答

g:PC起動時や所定の時刻などに特定のプログラムを自動的に起動する設定内容

解説

解答の論理構成

- マルウェアが自身を再起動させる設定を残す

- 本文には「発見したプロセスは、一通りの処理を終えると…『自身を所定の時間経過後に起動するための設定をOSに対して組み込み』…」とあります。

- つまり感染判定時点ではプロセスが終了していても、OS の自動起動設定(レジストリの Run キー、スケジュールタスクなど)が改変されています。

- 既存のチェックリストではこの改変を見落とす

- 図3のチェックリスト(1)~(4)は「プロセス一覧」「不審通信」「システムファイル差異」などであり、自動起動設定そのものは対象外です。

- 実際に「今回のマルウェアLの場合、図3中の解析チェックリストではマルウェア感染を発見できない場合がある」と記載されています。

- 追加すべき観点の具体化

- そこで「“gを比較対照用PCと突き合わせると、差異が存在する”という項目を追加」すると決めています。

- 比較すべき対象は「PC起動時や所定の時刻などに特定のプログラムを自動的に起動する設定内容」であれば、マルウェアが残した変更を検知できます。

- 以上より、g には「PC起動時や所定の時刻などに特定のプログラムを自動的に起動する設定内容」が最も適切です。

誤りやすいポイント

- 「システムファイルの差異」を拡張すれば良いと早合点し、自動起動設定を別項目にしない。

- 「自動起動プログラム一覧」とだけ書き、設定そのもの(レジストリ・タスク・サービスなど)を含めない。

- 通常の常駐プロセスと混同し、「プロセス一覧比較」で十分と判断してしまう。

FAQ

Q: 自動起動設定にはどのような種類がありますか?

A: OS によりますが、レジストリの Run/RunOnce キー、スタートアップフォルダ、サービス登録、スケジュールタスクなどが代表例です。

A: OS によりますが、レジストリの Run/RunOnce キー、スタートアップフォルダ、サービス登録、スケジュールタスクなどが代表例です。

Q: なぜ比較対照用PCが必要なのですか?

A: 標準で多数の自動起動項目が存在するため、正常状態との差分をとることでマルウェアが追加した設定のみを効率よく抽出できます。

A: 標準で多数の自動起動項目が存在するため、正常状態との差分をとることでマルウェアが追加した設定のみを効率よく抽出できます。

Q: システムファイル改ざんと自動起動設定改ざんはどちらを優先的に調べるべきですか?

A: 侵害状況により異なりますが、自己再起動型マルウェアではまず自動起動設定を確認する方が早期検知につながります。

A: 侵害状況により異なりますが、自己再起動型マルウェアではまず自動起動設定を確認する方が早期検知につながります。

関連キーワード: 自動起動設定、レジストリ、スケジュールタスク、パーシステンス、差分解析