情報処理安全確保支援士 2017年 春期 午後2 問02

社内システムの情報セキュリティ対策強化に関する次の記述を読んで、設問1~5に答えよ。

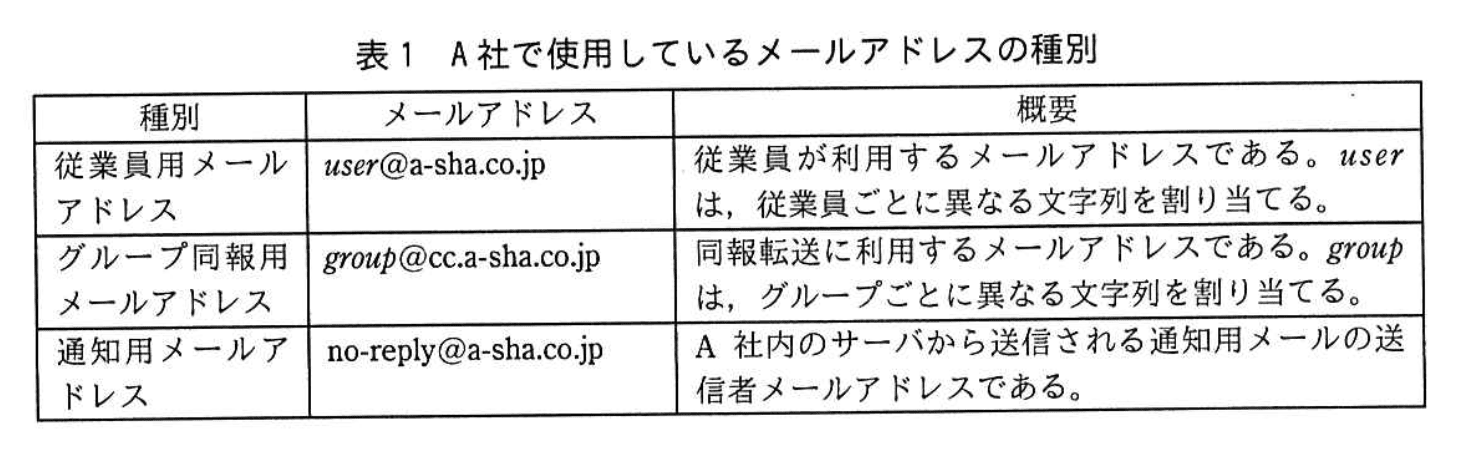

A社は、従業員数500名の金属加工会社である。A社では、電子メール(以下、メールという)の送受信、Webの閲覧、及びWebサーバによる情報公開にインターネットを利用している。社外に公開するドメイン名としてa-sha.co.jp(以下、A社ドメイン名という)、サブドメイン名としてcc.a-sha.co.jp(以下、A社サブドメイン名という)を利用している。

〔メールによる情報交換〕

A社では、業者とデータを交換する場合、ファイルを、あらかじめ取り決めたパスワードで暗号化し、メールに添付して送受信している。さらに、担当者不在の場合でも迅速に対応できるように、担当者が所属するグループの同報用メールアドレスにもメールを送信してもらっている。グループ同報用メールアドレスに届いたメールは、グループに所属する従業員全員のメールアドレスに転送(以下、同報転送という)される。A社で使用しているメールアドレスの種別を表1に示す。

〔A社の情報システム〕

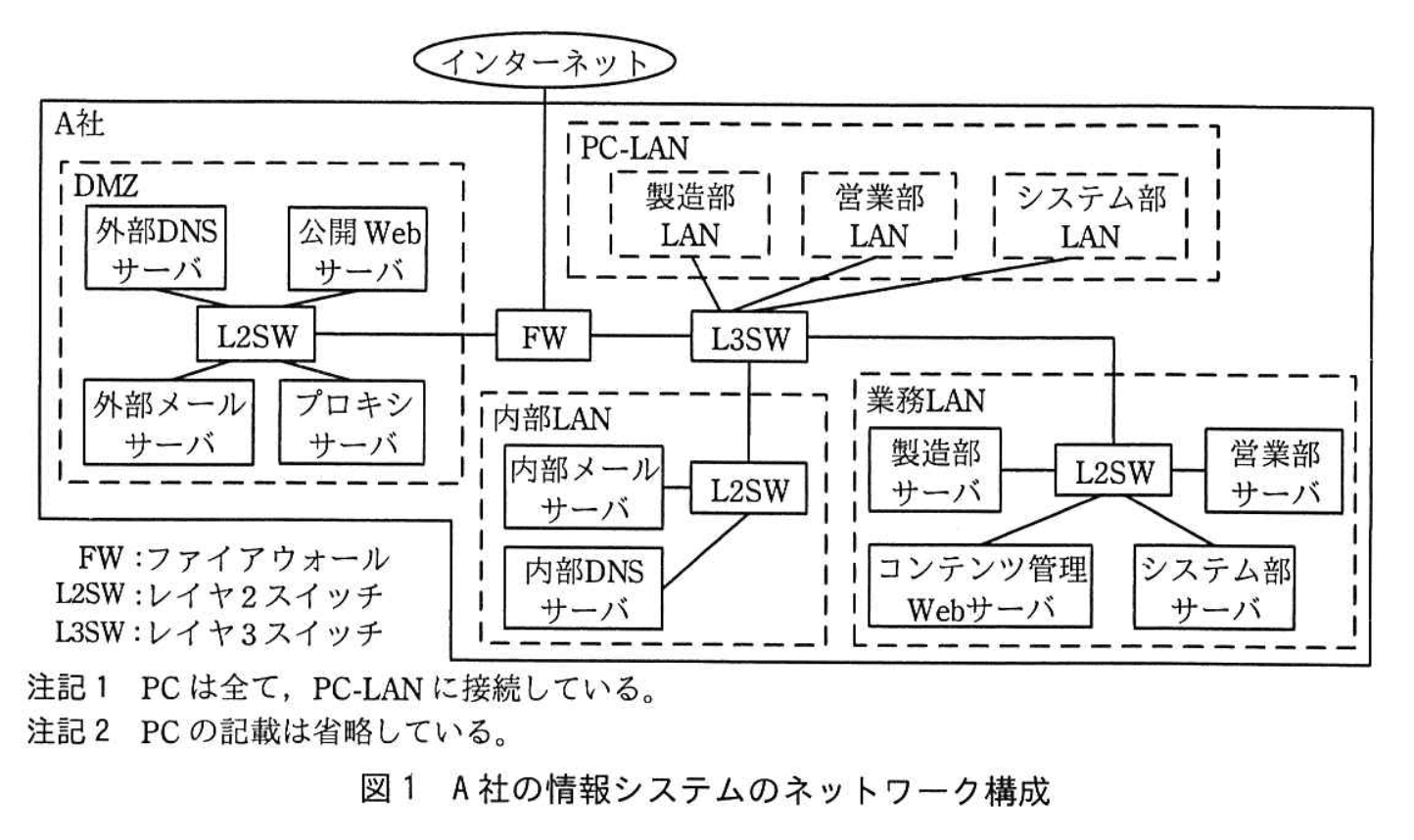

A社の情報システムのネットワーク構成を図1に示す。

DMZの各サーバには、グローバルIPアドレスを割り当てている。L3SW、PC、内部LANのサーバ及び業務LANのサーバには、プライベートIPアドレスを割り当てている。

ウイルス対策として、サーバ及びPCにW社のウイルス対策ソフトを導入している。サーバ及びPCでは、リアルタイムスキャンを有効にし、さらに、サーバでは毎週土曜日20時に、PCでは毎日12時にフルスキャンを起動している。ウイルス定義ファイルは、サーバ、PCとも、1時間おきに更新している。

A社では、全ての従業員にPCを1台ずつ貸与している。PCのOS及びソフトウェアの脆弱性修正プログラムを、それぞれ毎月1回自動で適用している。

〔DMZのサーバの概要〕

A社は、2年前にDMZへのプロキシサーバ新設に合わせ、DMZの全サーバをリプレースした。DMZのサーバは、システム部が運用している。システム部では、業者に委託して、年1回、DMZのサーバに対するインターネットからの脆弱性検査を実施しており、問題がないことを確認している。また、システム部では、DMZのサーバで使用されているOS及びソフトウェアの脆弱性情報を収集している。DMZのサーバでは、脆弱性修正プログラムがリリースされてから1か月以内に適用するようにしている。

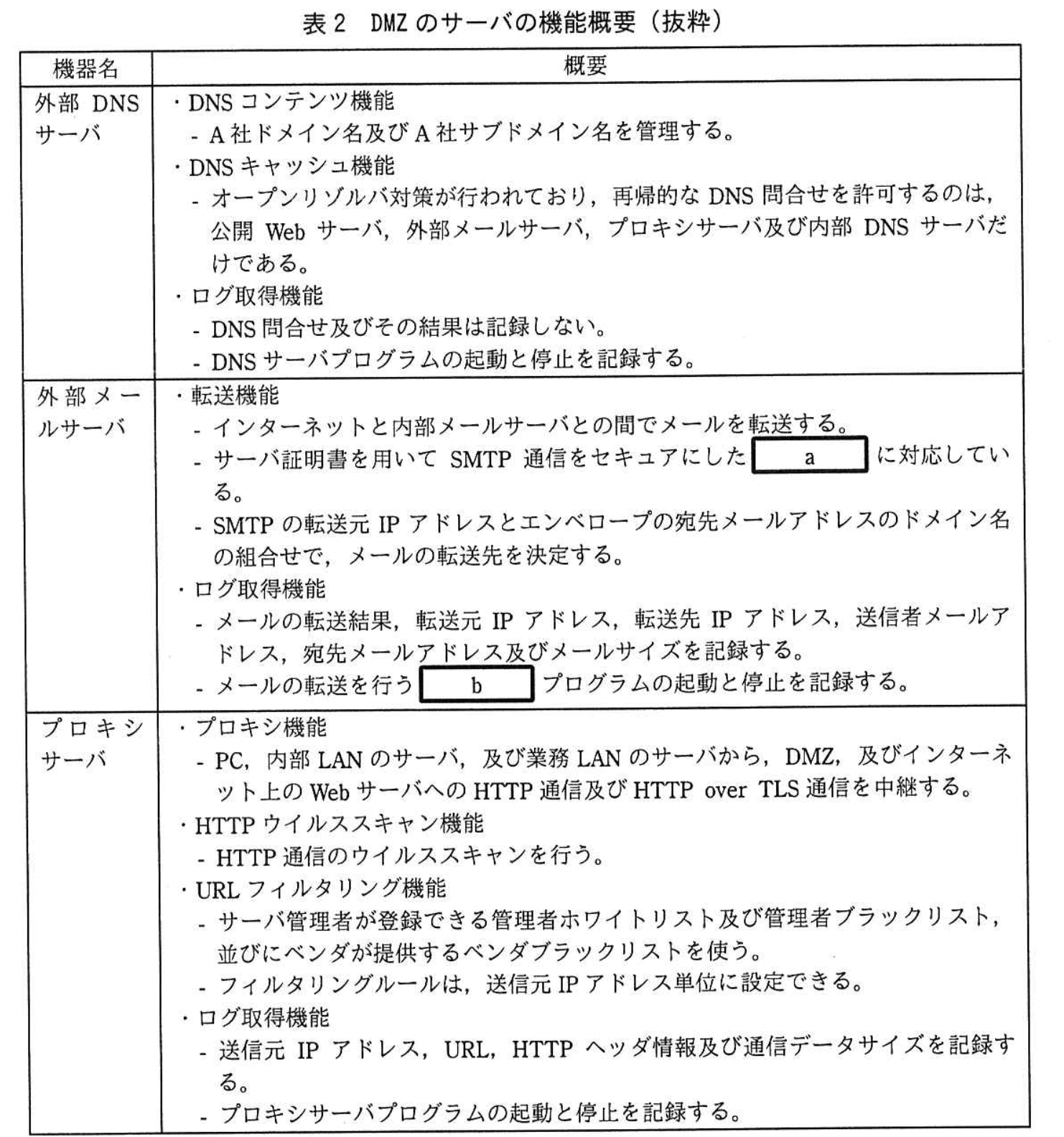

DMZのサーバの機能概要を表2に示す。

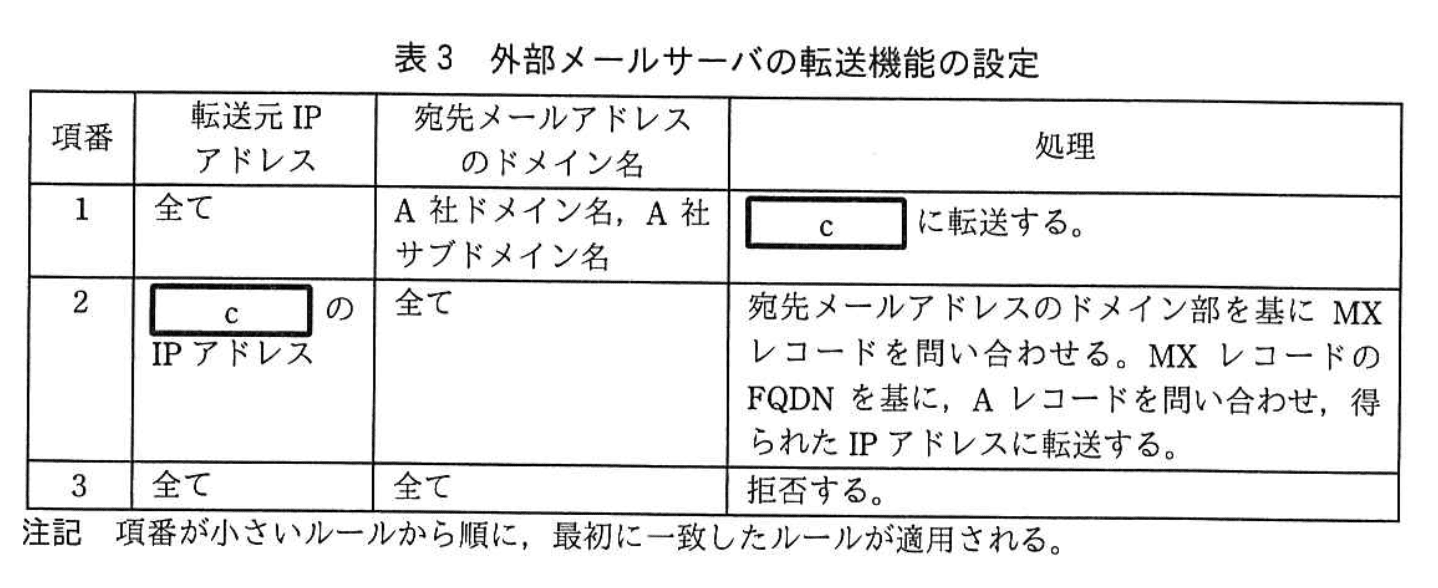

外部メールサーバの転送機能の設定を表3に示す。この設定によってオープンリレーが防止されている。

〔内部 LAN のサーバ及び業務 LAN のサーバの概要〕

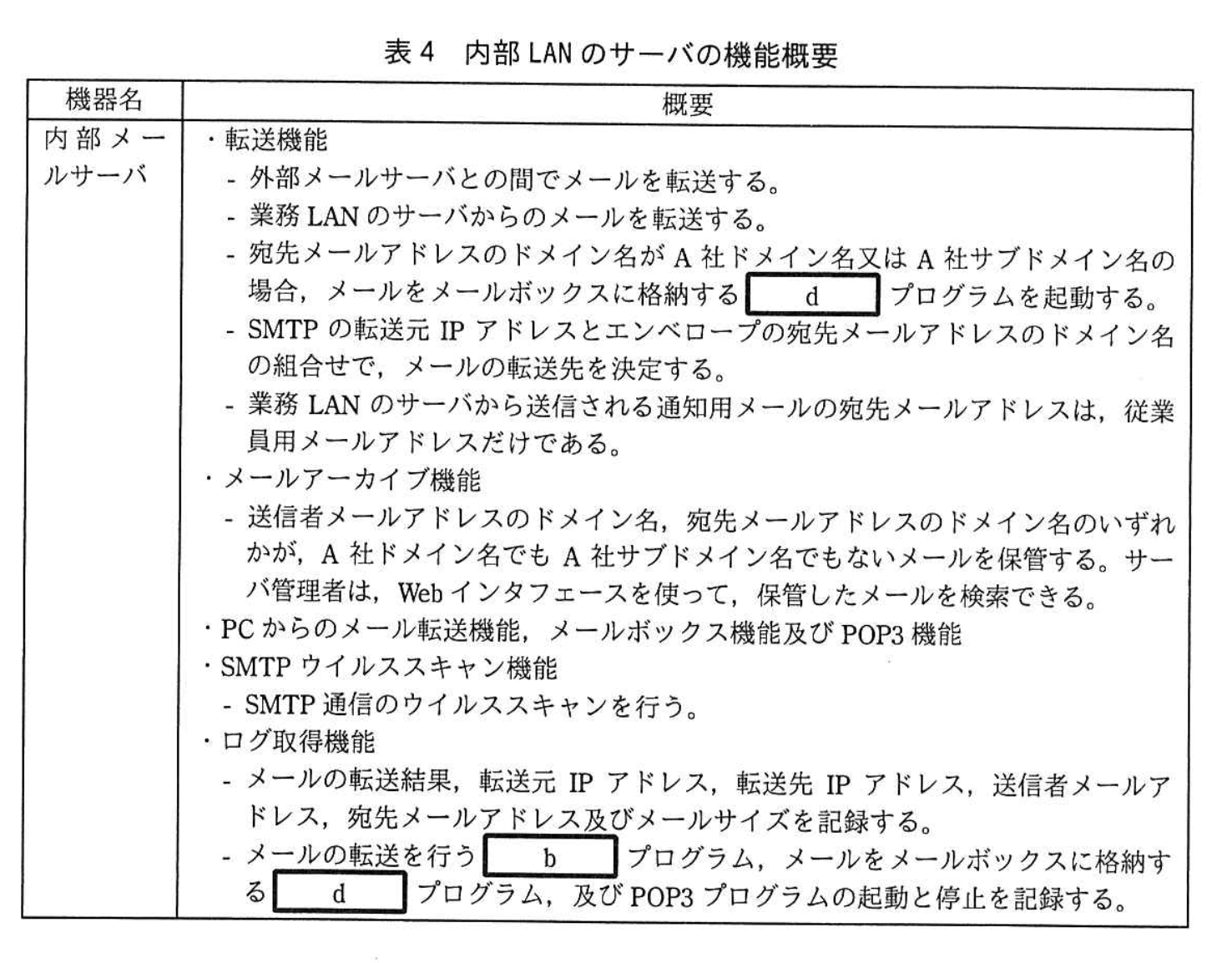

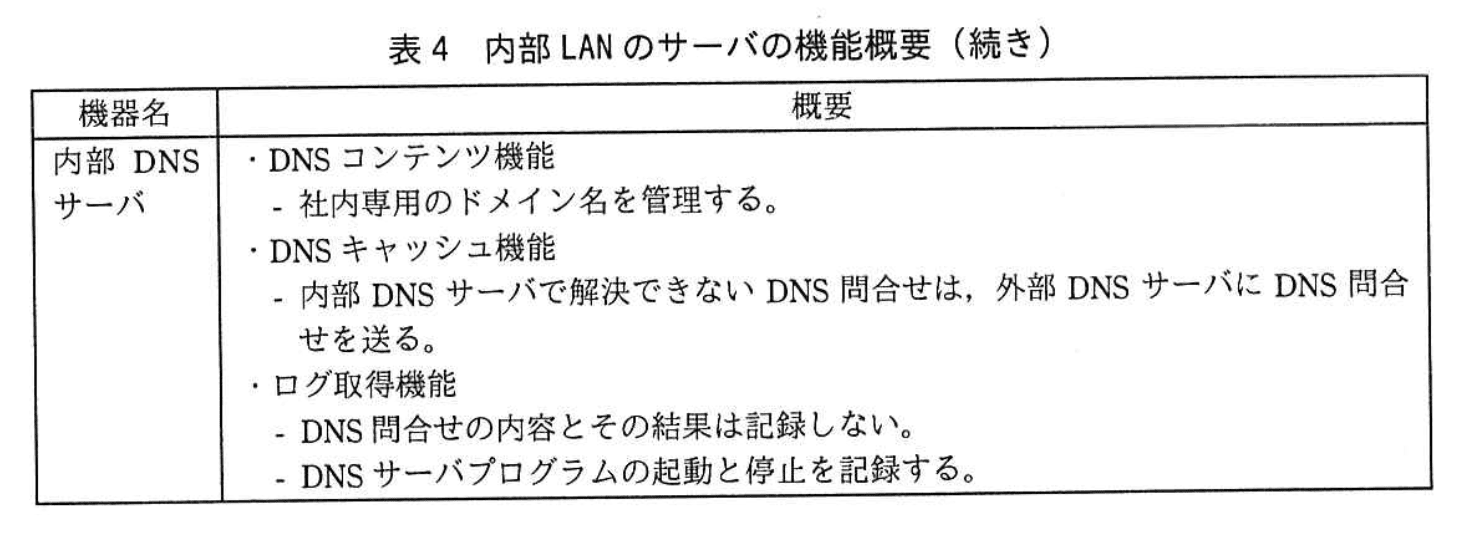

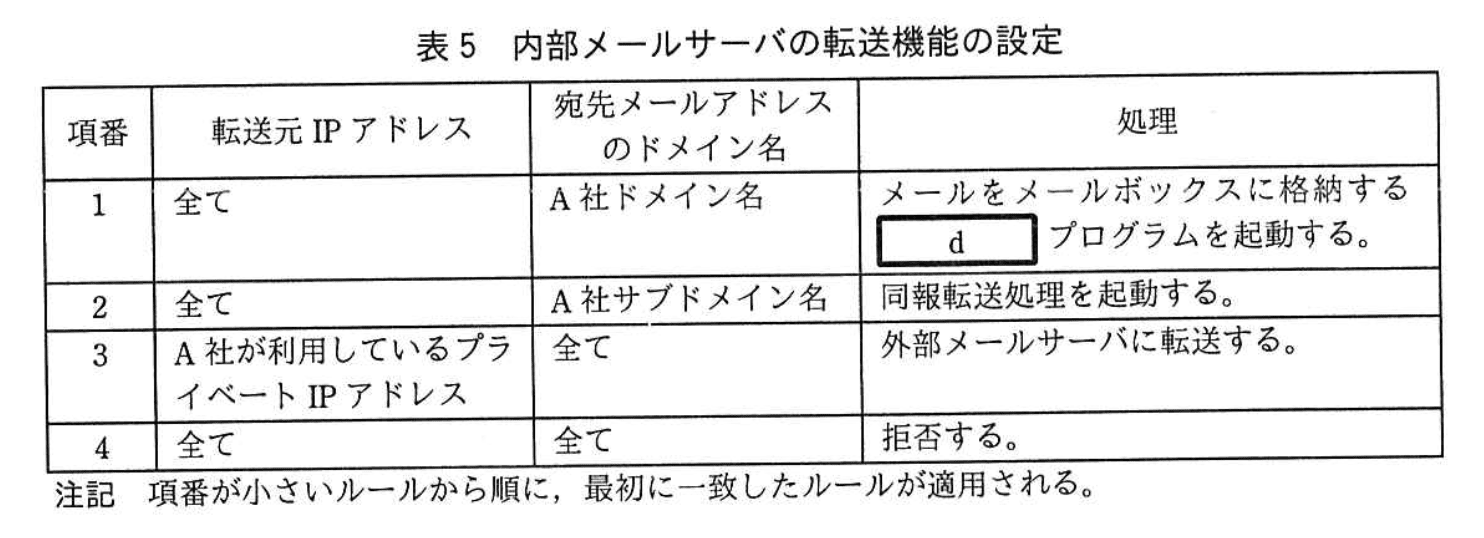

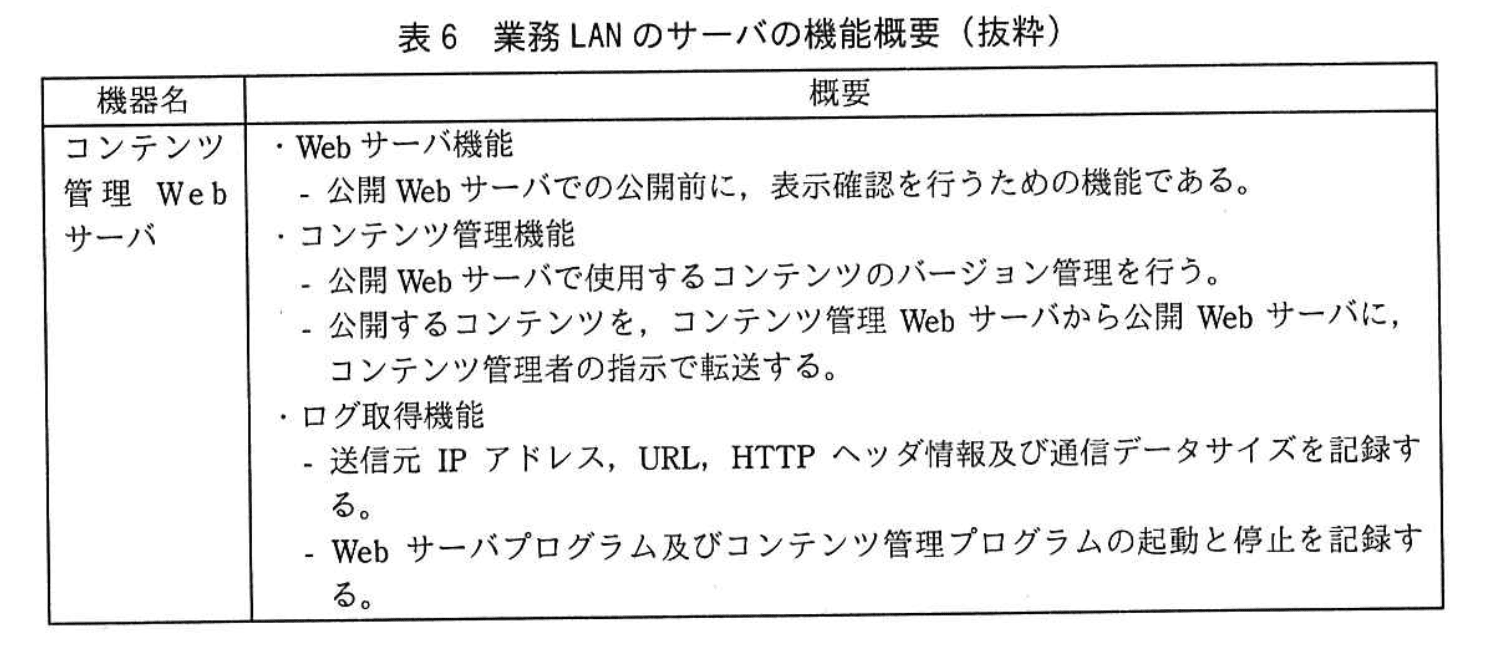

内部 LAN のサーバは、システム部が運用している。内部 LAN のサーバの機能概要を表4に、内部メールサーバの転送機能の設定を表 5 に、業務 LAN のサーバの機能概要を表 6 に示す。

〔内部 LAN のサーバ及び業務 LAN のサーバの概要〕

内部 LAN のサーバは、システム部が運用している。内部 LAN のサーバの機能概要を表4に、内部メールサーバの転送機能の設定を表 5 に、業務 LAN のサーバの機能概要を表 6 に示す。

業務 LAN のサーバ間では、日次でデータの転送がある。業務 LAN のサーバのうちコンテンツ管理Webサーバは、システム部が運用している。各部のサーバはそれぞれの部で運用している。

内部 LAN のサーバ及び業務 LAN のサーバでは、OS 及びソフトウェアの脆弱性修正プログラムの適用を年1回実施している。直近では、2か月前の3月に実施した。しかし、コンテンツ管理Webサーバ及び営業部サーバでは、ソフトウェアの動作検証が間に合わず、OS 及びソフトウェアの脆弱性修正プログラムの適用を8月に延期した。

〔マルウェア感染と調査〕

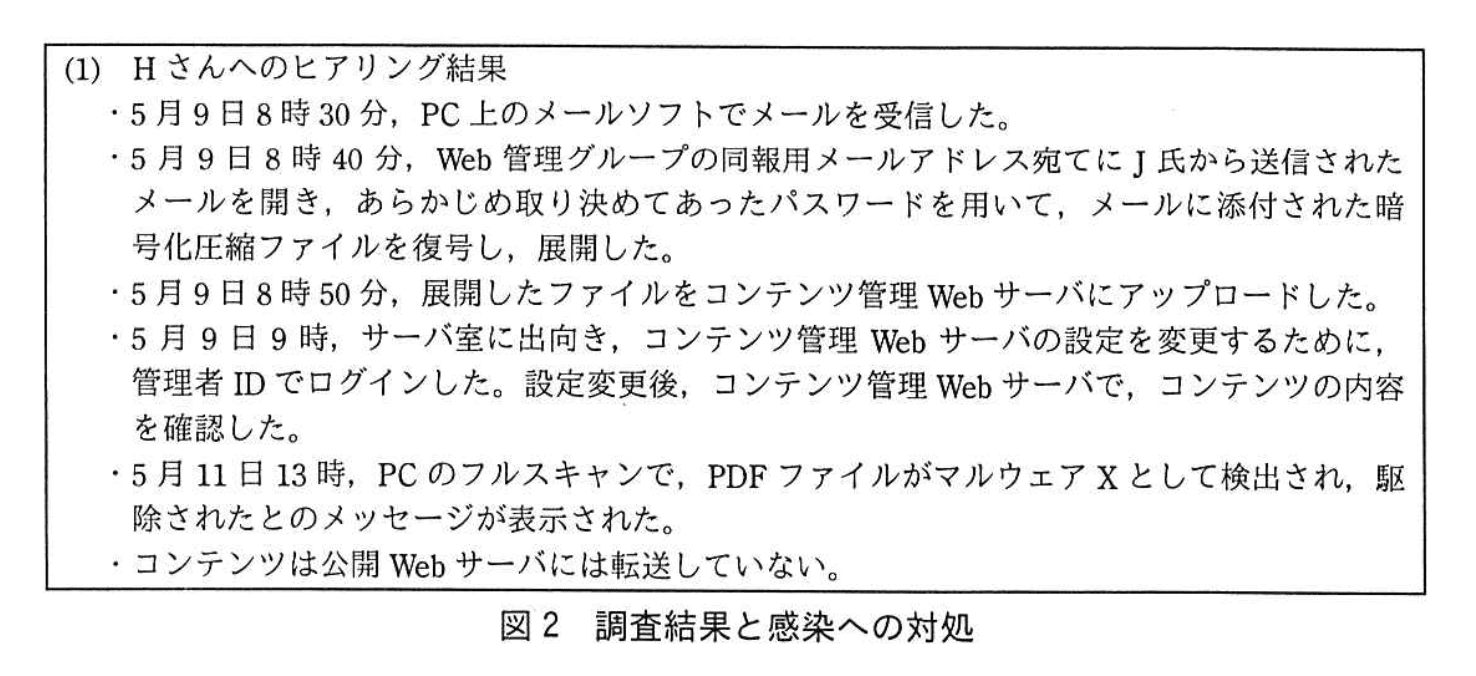

5月11日13時10分に、システム部 Web 管理グループの Hさんからシステム部運用グループの E主任に、“PC のフルスキャン中に PDF ファイルがマルウェア X として検出され、駆除された”との連絡があった。5月9日に、Hさんは次の操作を行ったとのことであった。

・この PDF ファイルは、公開Webサーバで公開するコンテンツの一部であり、暗号化された形でコンテンツ作成業者 B社の J氏からメールで送信されたファイルの一つである。送信されたファイルを、一旦、PC 上で復号し、展開した。

・復号し、展開したファイルをコンテンツ管理Webサーバにアップロードした。

・コンテンツ管理Webサーバでコンテンツの内容を確認した。

E主任は、念のために、各部のサーバ管理者にサーバのフルスキャンを依頼した。フルスキャンの結果、コンテンツ管理Webサーバではマルウェア X 及びマルウェア Y が、営業部サーバではマルウェア Y が検出され、駆除された。E主任は、上司の D部長に一報するとともに、部下の Fさんに調査を指示した。

Fさんが行った調査の結果と感染への対処を図2に示す。

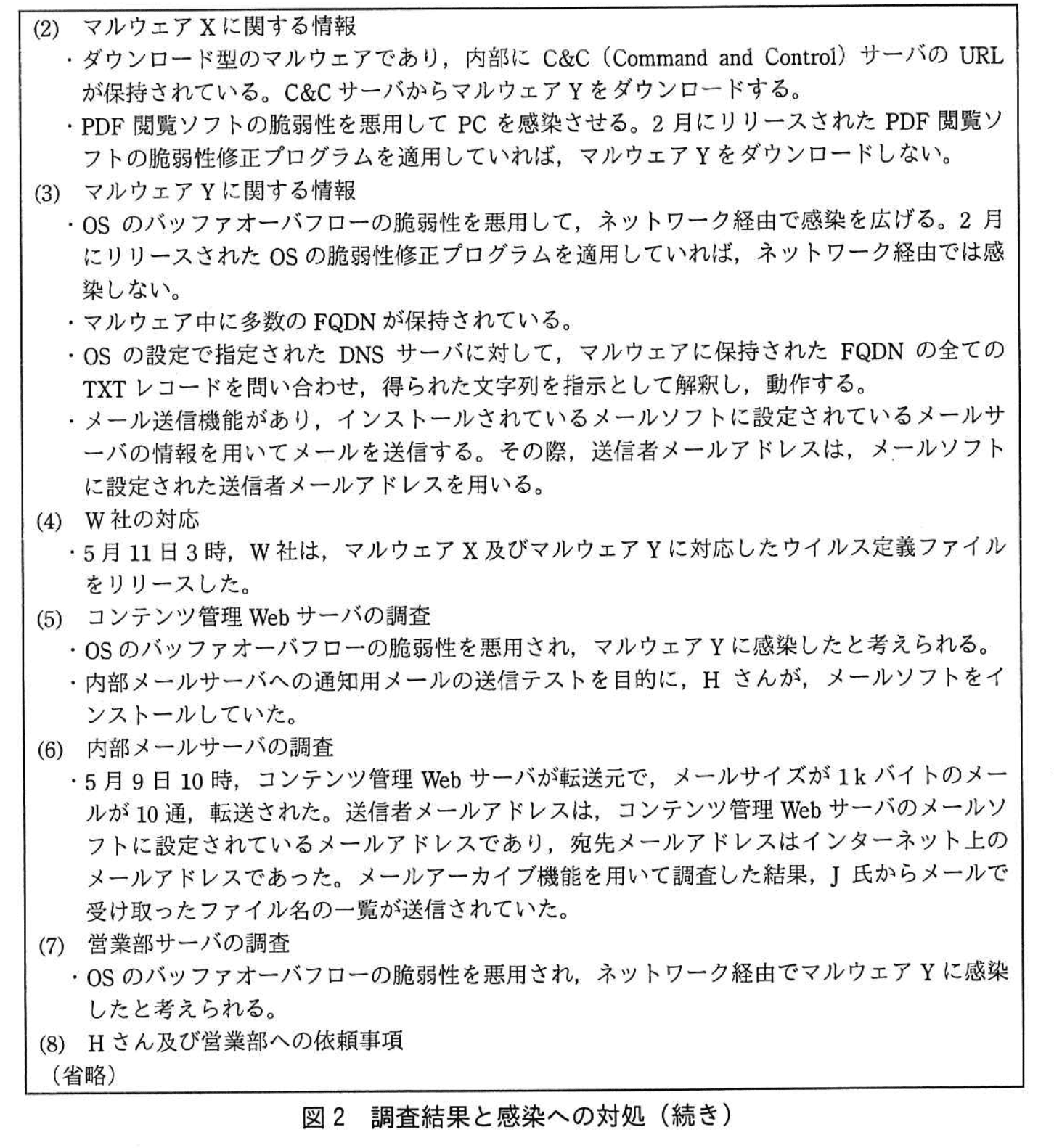

E主任と Fさんは図2について D部長に報告した。複数のサーバでマルウェアが検出されたことから、D部長は、セキュリティ対策の見直しが必要と判断し、セキュリティ専門業者の C社に助言を求めることにした。C社のP氏が担当することになった。

FさんとP氏は、図2を精査した。P氏は、追加の調査事項として、次の2項目を挙げた。

・マルウェアXに感染したサーバからC&CサーバへのHTTP通信及びHTTP over TLS通信の有無を確認するために、eのログからfという条件に合致するログを抽出する。

・gのログから、マルウェアYによって送信されたメールがhという条件に合致するログを抽出する。

Fさんは、P氏が挙げた調査を実施した。

続いて、FさんとP氏は、マルウェアYへの対策について検討した。次は、その際の会話である。

P氏 :マルウェアYは、C&Cサーバから指示を受け取ります。マルウェアYと同様のタイプのマルウェアに感染した場合に備えて、①外部DNSサーバと内部DNSサーバのDNS問合せに関する設定を変更してください。

Fさん:はい、分かりました。

P氏 :さらに、内部DNSサーバで、DNS問合せの内容とその結果をログに記録すると、マルウェアYと同様のタイプのマルウェアの検出に役立ちます。

Fさん:マルウェア中に多数のFQDNがあり、それぞれのFQDNに合致するログを抽出するのは時間が掛かりそうです。効率よく抽出するにはどうしたらいいでしょうか。

P氏 :内部DNSサーバのログからiという条件に合致するログを抽出する方法はどうですか。

Fさん:それならば、すぐにできます。

FさんとP氏は、検討した結果を運用手順としてまとめた。

〔ウイルス対策の強化の検討〕

FさんとP氏は、図2を基にし、ウイルス対策の強化について検討することにした。P氏は、問題点として、次の5点を挙げた。

(あ)SMTPウイルススキャンでは、暗号化されたファイルについてウイルス検出ができないこと

(い) PC 利用者からのマルウェア感染の申告をきっかけにして、調査及び対処に着手しているが、マルウェア感染の影響を最小限にするためには、遅過ぎること

(う) 図2中の(6)にあるようなメール送信を防止するための対策が不十分であること

(え) 業務 LAN のサーバから C&C サーバへの通信を遮断するための対策が不十分であること

(お) 業務 LAN のサーバ間のマルウェア感染を防止するための対策が不十分であること

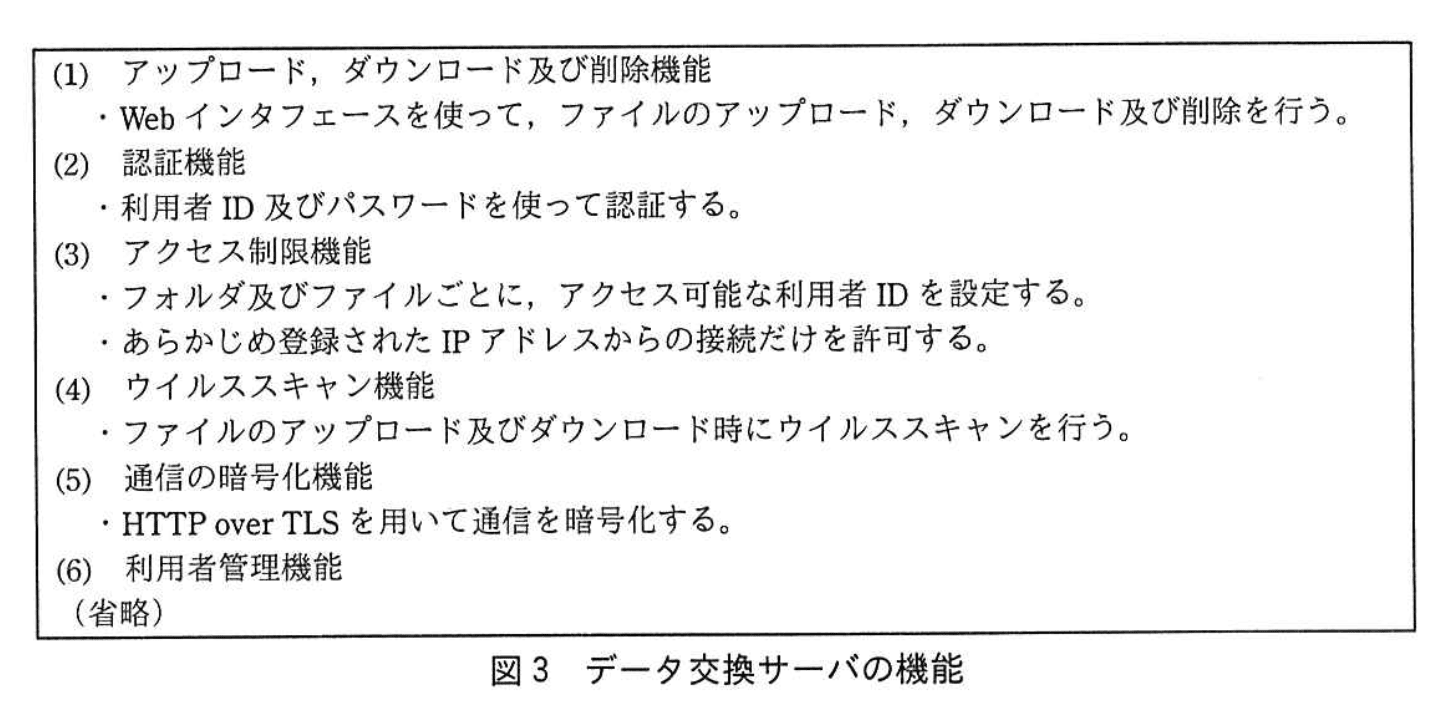

問題点(あ)について、P氏は、コンテンツ作成業者との間でファイルをやり取りするためにデータ交換サーバを DMZ に導入すること、及びメールへのファイル添付を禁止することを、Fさんに提案した。データ交換サーバの機能を図3に示す。

さらに、P氏は、②図3中の(4)のウイルススキャン機能を有効なものとするためのアップロード時の注意点を説明した。

問題点(い)について、FさんとP氏は検討の結果、サーバ用及び PC用の③ウイルス対策集中管理ソフトをインストールしたウイルス対策管理サーバの導入を提案することにした。

〔内部 LAN のサーバに関する見直し〕

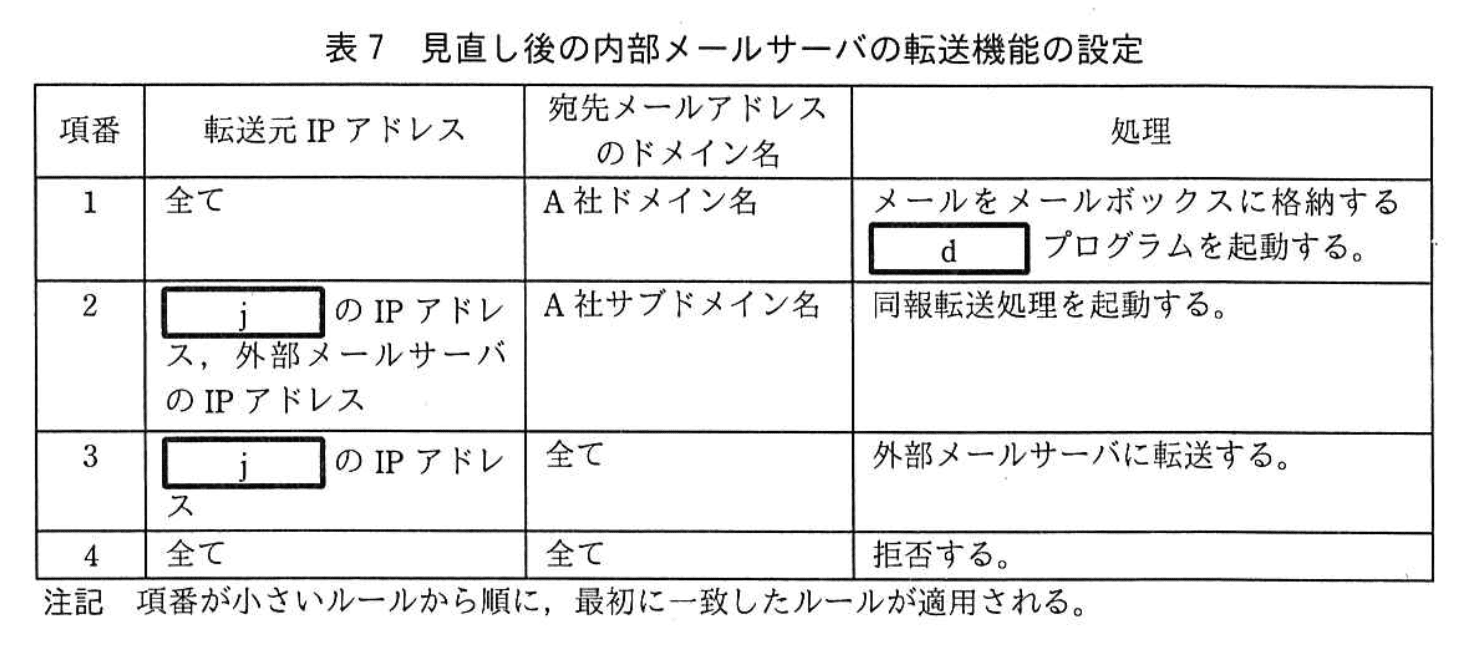

問題点(う)について、FさんとP氏は内部メールサーバの設定を見直すことにした。

次は、その際の会話である。

Fさん:内部 DNSサーバ及び業務 LAN のサーバから内部メールサーバに転送されるインターネット宛てのメールを拒否する方法はありますか。

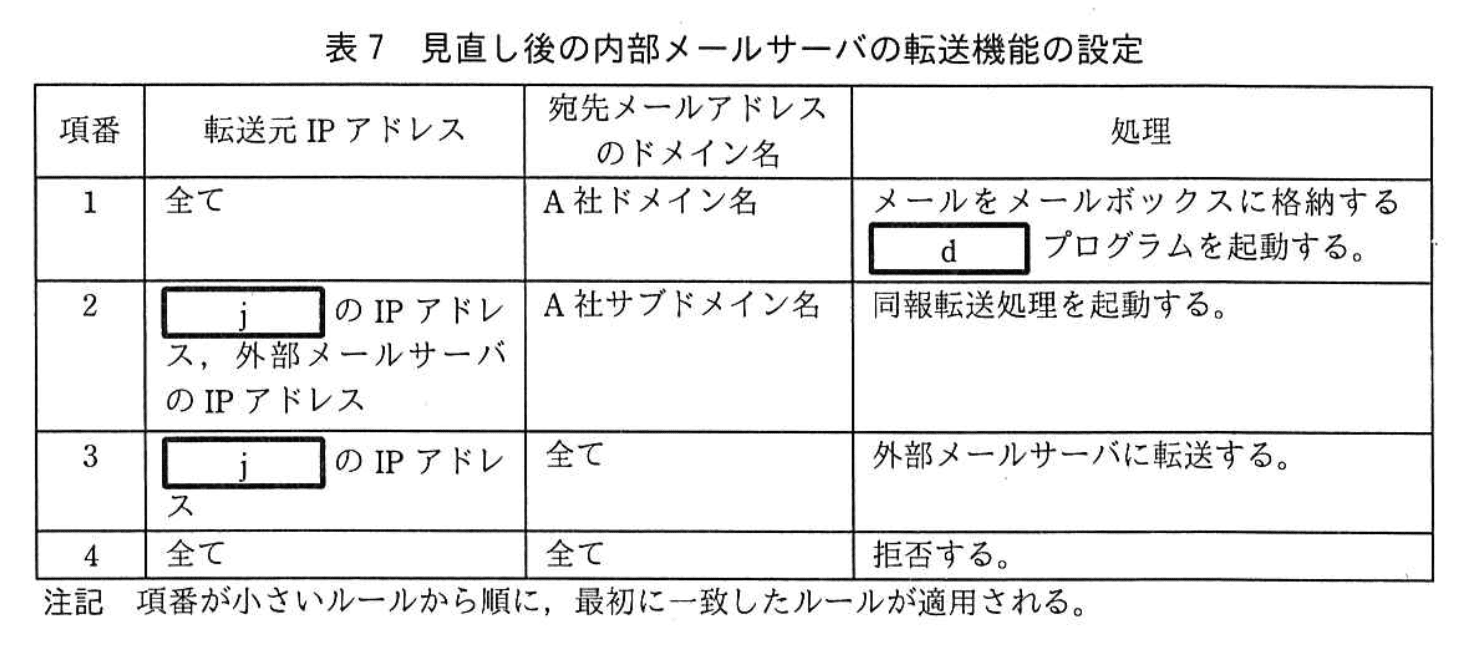

P氏 :表5を見直し、表7のとおりに変更すれば、拒否できます。

Fさん:はい、分かりました。表7のとおり、設定変更を提案します。

引き続き、内部 DNSサーバの設定を見直し、問題がないことを確認した。

〔業務 LAN のサーバに関する見直し〕

問題点(え)について、FさんとP氏は、検討の結果、業務 LAN のサーバからインターネットへの通信として、OS 及びソフトウェアの脆弱性修正プログラムのダウンロード、並びにウイルス定義ファイルのダウンロードだけを許可するように、プロキシサーバの設定変更を提案することにした。

問題点(お)に起因するマルウェア感染によって、万が一、業務 LAN のサーバが 1 台でも停止すると、A社の業務に著しい支障が発生する。しかし、脆弱性修正プログラムがリリースされたとしても、業務 LAN のサーバでは、動作検証に時間を要し、すぐに適用できないこともある。そこで、P氏は、④業務 LAN のサーバ間の必要な通信を維持しながら業務LANのサーバ間のマルウェア感染を防止するセキュリティ強化案を提案した。

FさんとP氏がまとめた提案内容は、D部長の承認を得た。一部の対策は即時実施され、ウイルス対策管理サーバ及びデータ交換サーバの導入、並びにセキュリティ強化案については、今年度末に予定されている内部LANのサーバ及び業務LANのサーバのリプレース計画に反映され、実施されることになった。

設問1:A社のサーバについて、(1)〜(3)に答えよ。

(1)表2中のaに入れる適切な字句を、英字で答えよ。

模範解答

a:SMTP over TLS

解説

解答の論理構成

- 【問題文】表2「外部メールサーバ」の転送機能に

“サーバ証明書を用いてSMTP通信をセキュアにしたaに対応している。”

と記載されています。 - キーワードは「SMTP通信」+「サーバ証明書」+「セキュア」です。これは、平文の SMTP を TLS で暗号化する方式を指します。

- TLS で暗号化された SMTP の呼称はいくつかありますが、IETF の標準用語は “SMTP over TLS” です(RFC3207 “SMTP Service Extension for Secure SMTP over Transport Layer Security” で定義)。

- したがって a に入る適切な字句は

SMTP over TLS

となります。

誤りやすいポイント

- 「SMTPS」や「SSL/TLS」と書いてしまう

→ 問題が求めるのは SMTP を TLS で保護したプロトコル名そのものです。 - 「STARTTLS」と混同する

→ STARTTLS は TLS への切り替えコマンド名であり、プロトコル呼称としては “SMTP over TLS” が正解です。 - 「S/MIME」などメール本文暗号化技術を書いてしまう

→ 本問は SMTP セッション自体の暗号化を問うており、コンテンツ暗号化ではありません。

FAQ

Q: “SMTP over TLS” と “SMTPS” は同じですか?

A: 実装上は似ていますが、呼称とポート番号の取り扱いが異なります。標準化文書では “SMTP over TLS” が正式名称です。

A: 実装上は似ていますが、呼称とポート番号の取り扱いが異なります。標準化文書では “SMTP over TLS” が正式名称です。

Q: STARTTLS を使った場合も “SMTP over TLS” と呼べますか?

A: STARTTLS で TLS へ昇格した後の通信状態は “SMTP over TLS” と表現できます。

A: STARTTLS で TLS へ昇格した後の通信状態は “SMTP over TLS” と表現できます。

Q: サーバ証明書は必ず公開 CA で発行する必要がありますか?

A: セキュリティを確保しつつ外部と相互運用する場合は公開 CA が推奨されますが、社内限定なら自己署名も技術的には利用可能です。

A: セキュリティを確保しつつ外部と相互運用する場合は公開 CA が推奨されますが、社内限定なら自己署名も技術的には利用可能です。

関連キーワード: TLS, SMTP, STARTTLS, 暗号化通信

設問1:A社のサーバについて、(1)〜(3)に答えよ。

(2)表2中及び表4中のb、表4中、表5中及び表7中のdに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:MDA(Mai Delivery Agent)

イ:MSA(Mail Submission Agent)

ウ:MTA(Mail Transfer Agent)

エ:MUA(Mail User Agent)

模範解答

b:ウ

d:ア

解説

解答の論理構成

-

b が担う機能の確認

- 表2 外部メールサーバ

- “メールの転送を行うbプログラムの起動と停止を記録する。”

- 表4 内部メールサーバ

- “メールの転送を行うbプログラム … を記録する。”

⇒ いずれも「転送」がキーワードです。メールの転送処理を担当するのは、解答群でいう “ウ:MTA(Mail Transfer Agent)”。

- “メールの転送を行うbプログラム … を記録する。”

- 表2 外部メールサーバ

-

d が担う機能の確認

- 表4 内部メールサーバ

- “宛先 … の場合、メールをメールボックスに格納するdプログラムを起動する。”

- 表5 項番1

- “… メールをメールボックスに格納するdプログラムを起動する。”

- 表7 項番1

- 同上

⇒ 「メールボックスに格納」がキーワードです。受信メールを最終的に格納するのは “ア:MDA(Mail Delivery Agent)”。

- 同上

- 表4 内部メールサーバ

-

解答

- b:ウ(MTA)

- d:ア(MDA)

誤りやすいポイント

- MTA と MSA の混同

- MSA は送信元 PC などからメールを受け取る “投稿” 専用で、転送処理まで含めると MTA です。

- MDA と MUA の取り違え

- MUA は利用者が操作するメーラ。MDA はサーバ側でメールボックスに格納するプログラム。

- “転送” と “配信” の言葉遣い

- 問題文では「転送」と「格納」を明確に分けているため、用語を見落とすと誤答になりやすいです。

FAQ

Q: MTA は “中継” と “配送” の両方を行うのですか?

A: 一般に MTA は SMTP で受信したメールを次のホップへ中継するのが主機能です。配送(ローカルボックスへの格納)は MDA が行います。

A: 一般に MTA は SMTP で受信したメールを次のホップへ中継するのが主機能です。配送(ローカルボックスへの格納)は MDA が行います。

Q: MDA がメールボックスに書き込む際、ウイルススキャンはどこで行われますか?

A: 本問題では内部メールサーバの “SMTPウイルススキャン機能” が MTA レイヤで動作し、その後 MDA が格納します。

A: 本問題では内部メールサーバの “SMTPウイルススキャン機能” が MTA レイヤで動作し、その後 MDA が格納します。

Q: MUA が直接 MDA にアクセスすることはありますか?

A: ありません。利用者は POP3/IMAP などでメールボックスから読み出すだけで、格納処理に直接関わりません。

A: ありません。利用者は POP3/IMAP などでメールボックスから読み出すだけで、格納処理に直接関わりません。

関連キーワード: SMTP, メール配送、ローカルボックス、転送エージェント、受信エージェント

設問1:A社のサーバについて、(1)〜(3)に答えよ。

(3)表3中のcに入れる適切な字句を、図1中の構成要素から選び、答えよ。

模範解答

c:内部メールサーバ

解説

解答の論理構成

-

外部メールサーバの役割確認

- 【問題文 表2】に「インターネットと内部メールサーバとの間でメールを転送する。」とあります。

- したがって、外部メールサーバは“社外↔社内”のゲートウェイであり、社内宛てメールは内部メールサーバに受け渡します。

-

転送ルールの読み取り

- 【問題文 表3】の項番1は

「宛先メールアドレスのドメイン名 A社ドメイン名、A社サブドメイン名」

「処理 c に転送する。」

と記載されています。 - これは“社内ドメイン宛メールはcへ”というルールを示しています。

- 【問題文 表3】の項番1は

-

社内ドメイン宛メールの終端サーバの特定

- 社内ドメイン宛メールを保管するのは内部メールサーバです。実際に【問題文 表4】にも

「宛先メールアドレスのドメイン名がA社ドメイン名又はA社サブドメイン名の場合、メールをメールボックスに格納するdプログラムを起動する。」

と明記されています。 - 以上より、cには「内部メールサーバ」が入ります。

- 社内ドメイン宛メールを保管するのは内部メールサーバです。実際に【問題文 表4】にも

誤りやすいポイント

- 外部メールサーバが“配送も保管も行う”と誤解し、cに「外部メールサーバ」と書いてしまう。

- 「MXレコードを問い合わせる」動作(表3項番2)と混同し、cに“宛先のMX先”を記載してしまう。

- 「A社サブドメイン名=グループ同報用メールアドレスだからDMZのサーバ?」と早合点して別サーバ名を書く。

FAQ

Q: 外部メールサーバと内部メールサーバの違いは何ですか?

A: 外部メールサーバはインターネット側とのメール交換専用ゲートウェイ、内部メールサーバは社内メールボックスの保管・配信を担当するサーバです。

A: 外部メールサーバはインターネット側とのメール交換専用ゲートウェイ、内部メールサーバは社内メールボックスの保管・配信を担当するサーバです。

Q: なぜ外部メールサーバが直接メールボックスに格納しないのですか?

A: DMZに設置される外部メールサーバを最小機能にとどめ、社内ネットワークにメールを“橋渡し”することで、DMZ侵害時の被害範囲を限定できるためです。

A: DMZに設置される外部メールサーバを最小機能にとどめ、社内ネットワークにメールを“橋渡し”することで、DMZ侵害時の被害範囲を限定できるためです。

Q: A社サブドメイン名宛メールも内部メールサーバ経由なのですか?

A: はい。グループ同報用メールアドレス(group@cc.a-sha.co.jp)も社内共有メールなので、最終的に内部メールサーバで同報転送処理が行われます。

A: はい。グループ同報用メールアドレス(group@cc.a-sha.co.jp)も社内共有メールなので、最終的に内部メールサーバで同報転送処理が行われます。

関連キーワード: メールリレー、オープンリレー対策、MXレコード、ドメイン内配送、DMZ

設問2:〔マルウェア感染と調査〕について(1)〜(4)に答えよ。

(1)本文中のeに入れる適切な字句を図1中の構成要素から選び、答えよ。また、本文中のfに入れる抽出条件を、30字以内で述べよ。

模範解答

e:プロキシサーバ

f:URLがマルウェアX中に保持されたURLである

解説

解答の論理構成

-

調査対象となる通信

本文では「マルウェアXに感染したサーバからC&CサーバへのHTTP通信及びHTTP over TLS通信の有無を確認」すると記載されています。したがって、HTTP系通信を中継・記録している装置のログを参照する必要があります。 -

ログを取得している装置の特定

表2の「プロキシサーバ」のログ取得機能には「送信元IPアドレス、URL、HTTPヘッダ情報及び通信データサイズを記録する。」と明記されています。HTTP と HTTP over TLS(HTTPS)をいずれも中継しているのは DMZ の「プロキシサーバ」のみです。よって e には「プロキシサーバ」が入ります。 -

抽出条件の決定

マルウェアXは「内部に C&C サーバの URL が保持されている。」と図2(2)で示されています。目的は“その URL へのアクセス有無”を確認することなので、抽出条件は「URLがマルウェアX中に保持されたURLである」となります。これにより C&C 通信だけを効率的に抽出できます。 -

以上より

e:プロキシサーバ

f:URLがマルウェアX中に保持されたURLである

誤りやすいポイント

- 「外部DNSサーバ」「内部DNSサーバ」はDNS問合せしか記録しないため、HTTP通信の確認には使えません。

- 「送信元IPアドレス」だけで抽出しようとすると、C&Cサーバがクラウド上で動的にIPを変えるケースを見落とすおそれがあります。URL条件で抽出するのが確実です。

- DMZの「公開Webサーバ」や「外部メールサーバ」はログにURLを残さないため、選択肢になりません。

FAQ

Q: プロキシサーバがHTTPS通信を中継するとき、URLまで分かるのですか?

A: 本問題では「HTTP over TLS通信を中継」と明記されており、URLフィルタリング機能が動作している設定です。フィルタリングやログ取得の実装によっては SNI や CONNECT 時のホスト名を記録するため、URL(少なくとも FQDN 部分)の取得が想定されています。

A: 本問題では「HTTP over TLS通信を中継」と明記されており、URLフィルタリング機能が動作している設定です。フィルタリングやログ取得の実装によっては SNI や CONNECT 時のホスト名を記録するため、URL(少なくとも FQDN 部分)の取得が想定されています。

Q: マルウェアが直接インターネットへ出て行ける場合はどうすれば良いですか?

A: その場合はFWやパケットキャプチャ装置など、インラインで通信を監視する機器のログを用います。今回は「業務LANのサーバ⇒インターネット」はプロキシ経由である設定なので、プロキシサーバのログが最適です。

A: その場合はFWやパケットキャプチャ装置など、インラインで通信を監視する機器のログを用います。今回は「業務LANのサーバ⇒インターネット」はプロキシ経由である設定なので、プロキシサーバのログが最適です。

Q: IPアドレスではなくURLで抽出する利点は何ですか?

A: C&CサーバはCDNやクラウドを利用してIPを頻繁に変更することがあります。URL(FQDN)であればIP変更に影響されず、検知漏れを防げます。

A: C&CサーバはCDNやクラウドを利用してIPを頻繁に変更することがあります。URL(FQDN)であればIP変更に影響されず、検知漏れを防げます。

関連キーワード: プロキシログ、URLフィルタリング、C&C通信、マルウェア検知

設問2:〔マルウェア感染と調査〕について(1)〜(4)に答えよ。

(2)本文中のgに入れる適切な字句を図1中の構成要素から選び、答えよ。また、本文中のhに入れる抽出条件を、25字以内で述べよ。

模範解答

g:外部メールサーバ

h:インターネット上のサーバに転送された

解説

解答の論理構成

-

対象となるログ装置の特定

- 送信メールがインターネットに出て行く最終ポイントは【表2】「外部メールサーバ」の転送機能です。

- 【表5】内部メールサーバの設定「項番3」で

「A社が利用しているプライベートIPアドレス → 外部メールサーバに転送する。」

とあるため、業務LANのサーバが発信したメールは最終的に外部メールサーバから外部へ送られます。

よってgには「外部メールサーバ」が入ります。

-

抽出条件の考察

- 外部メールサーバが記録するログ項目は【表2】「メールの転送結果、転送元IPアドレス、転送先IPアドレス、送信者メールアドレス、宛先メールアドレス及びメールサイズ」。

- マルウェアYが送ったメールは【図2】(6) に

「宛先メールアドレスはインターネット上のメールアドレスであった。」

と明記されています。 - したがって“インターネット宛てに実際に転送されたかどうか”が判断ポイントとなります。

- 条件は「インターネット上のサーバへ転送された」ログであり、外部メールサーバの転送結果が成功し、宛先が A社ドメイン・サブドメイン以外であることを示します。

誤りやすいポイント

- 内部メールサーバのログを選んでしまう

内部メールサーバは“中継”であり最終出口ではありません。宛先が外部の場合、転送処理の成否は外部メールサーバ側で確定します。 - “送信者”や“添付ファイル名”で抽出しようとする

マルウェアYは送信者メールアドレスを偽装しないため、送信者だけでは特徴が得られません。宛先がインターネットである点に注目します。 - 「拒否ログ」を抽出してしまう

本件は転送が成功しているため、拒否ログを見ても該当メールは得られません。

FAQ

Q: 内部メールサーバのメールアーカイブ機能でも検知できませんか?

A: できますが、アーカイブは“ドメイン名がA社関連でない”メールを保管する仕組みです。送信済みか否かの確実な判定は外部メールサーバの転送ログが最適です。

A: できますが、アーカイブは“ドメイン名がA社関連でない”メールを保管する仕組みです。送信済みか否かの確実な判定は外部メールサーバの転送ログが最適です。

Q: 送信者メールアドレスでフィルタしない理由は?

A: マルウェアYは環境依存で送信者を決定します。【図2】(6) の事例では偶然コンテンツ管理Webサーバのアドレスですが、別環境では変わる恐れがあります。宛先ドメインで抽出する方が汎用性が高いです。

A: マルウェアYは環境依存で送信者を決定します。【図2】(6) の事例では偶然コンテンツ管理Webサーバのアドレスですが、別環境では変わる恐れがあります。宛先ドメインで抽出する方が汎用性が高いです。

Q: “インターネット上のサーバ”とは具体的に何を指しますか?

A: A社ドメイン名「a-sha.co.jp」とA社サブドメイン名「cc.a-sha.co.jp」以外のドメインを持つメールサーバを意味します。外部メールサーバはMXレコードを引いた結果得られるこれらインターネット上のIPアドレスに転送しています。

A: A社ドメイン名「a-sha.co.jp」とA社サブドメイン名「cc.a-sha.co.jp」以外のドメインを持つメールサーバを意味します。外部メールサーバはMXレコードを引いた結果得られるこれらインターネット上のIPアドレスに転送しています。

関連キーワード: SMTPログ、メールリレー、宛先ドメイン、転送結果、マルウェア通信

設問2:〔マルウェア感染と調査〕について(1)〜(4)に答えよ。

(3)本文中の下線①について、外部DNSサーバと内部DNSサーバのDNS問合せに関する設定変更の内容を、それぞれ35字以内で述べよ。

模範解答

外部DNSサーバの設定変更の内容:内部DNSサーバからのDNS問合せを拒否する。

内部DNSサーバの設定変更の内容:インターネット上のサーバ名についてのDNS問合せを拒否する。

解説

解答の論理構成

-

目的の整理

- マルウェアYは「OS の設定で指定された DNS サーバに対して、マルウェアに保持された FQDN の全ての TXT レコードを問い合わせ」る(問題文(3))。

- したがって外部への TXT 問合せ経路を遮断すれば、C&C からの指示取得を妨害できます。

-

外部 DNS サーバ側の見直し

- 現状は「再帰的な DNS 問合せを許可するのは、公開 Web サーバ、外部メールサーバ、プロキシサーバ及び内部 DNS サーバだけ」(外部 DNS サーバの仕様)で、内部 DNS サーバからの問合せを受け付けています。

- マルウェアYは内部 DNS サーバを経由して外部 DNS へ到達するため、ここを遮断する必要があります。

- よって「内部 DNS サーバからの DNS 問合せを拒否する」という設定変更となります。

-

内部 DNS サーバ側の見直し

- 内部 DNS サーバは「内部 DNS サーバで解決できない DNS 問合せは、外部 DNS サーバに DNS 問合せを送る」と記載されています。

- これがある限り、外部名を解決しようとする都度外部 DNS サーバを経由し、TXT レコードも取得され得ます。

- そこで「インターネット上のサーバ名についての DNS 問合せを拒否する」=社内専用ドメイン以外は応答しないようにします。

-

以上より、模範解答の2文が導かれます。

誤りやすいポイント

- 「拒否対象は内部 DNS だけ」と考え、内部 DNS サーバ側の再帰設定を見落とす。

- TXT レコードだけをブロックすればよいと誤解し、“外部 DNS 全体”の遮断という本質を外す。

- 外部 DNS サーバでの遮断だけで十分と思い、内部 DNS サーバのキャッシュに残る可能性を考慮しない。

FAQ

Q: 外部 DNS サーバで内部 DNS サーバを拒否すると、社内 PC の外部名解決ができなくなりませんか?

A: 内部 DNS サーバがインターネット向け再帰解決を行わない設定に変えるため、そもそも外部名解決を内部 DNS で受け付けなくなります。必要な外部アクセスはプロキシ等で FQDN 以外の方法(固定 IP など)を採用します。

A: 内部 DNS サーバがインターネット向け再帰解決を行わない設定に変えるため、そもそも外部名解決を内部 DNS で受け付けなくなります。必要な外部アクセスはプロキシ等で FQDN 以外の方法(固定 IP など)を採用します。

Q: TXT レコードだけを制限する方法では駄目なのですか?

A: 多種多様なレコード型が悪用される可能性があります。ドメインそのものの再帰問い合わせを遮断する方が汎用的で、設定もシンプルです。

A: 多種多様なレコード型が悪用される可能性があります。ドメインそのものの再帰問い合わせを遮断する方が汎用的で、設定もシンプルです。

Q: キャッシュ済みの TXT レコードはどう対処しますか?

A: 設定変更後に内部 DNS キャッシュをフラッシュします。キャッシュ時間 (TTL) を経過すれば古い情報は失効します。

A: 設定変更後に内部 DNS キャッシュをフラッシュします。キャッシュ時間 (TTL) を経過すれば古い情報は失効します。

関連キーワード: 再帰的DNS問合せ、C&C通信遮断、TXTレコード、DNSキャッシュ、セキュリティポリシー

設問2:〔マルウェア感染と調査〕について(1)〜(4)に答えよ。

(4)本文中のiに入れる抽出条件を、30字以内で述べよ。

模範解答

i:社内専用のドメイン名以外のFQDNが書かれている

解説

解答の論理構成

-

マルウェアYの動作

- 【問題文】の「(3) マルウェアYに関する情報」に、

「マルウェア中に多数の FQDN が保持されている。」

とあり、さらに「…DNS サーバに対して…FQDN の全ての TXT レコードを問い合わせ」ると記載されています。 - したがって感染すると、社内クライアントは“社内で通常使わない多数の外部 FQDN”を問い合わせます。

- 【問題文】の「(3) マルウェアYに関する情報」に、

「マルウェア中に多数の FQDN が保持されている。」

-

内部DNSサーバが本来扱う名前空間

- 表4「内部 DNS サーバ」の説明に、

「DNS コンテンツ機能 ― 社内専用のドメイン名を管理する。」

と明示されています。 - 正常運用時、内部DNSサーバがコンテンツ機能で管理するのは“社内専用のドメイン名”のみです。

- 表4「内部 DNS サーバ」の説明に、

「DNS コンテンツ機能 ― 社内専用のドメイン名を管理する。」

-

ログ抽出条件の考え方

- F さんは「多数の FQDN に合致するログを抽出するのは時間が掛かりそう」と述べています。

- P 氏は効率化策として、内部DNSサーバのログから“社内で管理していない名前”を一括で拾う方法を提案しました。

- つまり「社内専用のドメイン名以外の FQDN」が現れた行を抽出すれば、マルウェアY由来の問合せを効率よく洗い出せます。

-

よってiには

「社内専用のドメイン名以外のFQDNが書かれている」

が入ることになります。

誤りやすいポイント

- TXT レコードだけを条件と勘違いする

⇒ TXT はマルウェアYの特徴ですが、社内業務でも TXT を利用する可能性があるため、“社内ドメイン以外”という軸が欠かせません。 - 「A社ドメイン名」「A社サブドメイン名」を除くだけで良いと考える

⇒ 内部DNSサーバは「社内専用のドメイン名」を管理します。これには A 社の公開ドメイン以外の社内限定ドメインも含まれるので、範囲を正確に把握する必要があります。 - DNS キャッシュ機能の外部問い合わせを禁止すれば十分と思い込む

⇒ キャッシュは必要機能です。ログ分析で異常を検知するアプローチと混同しないよう注意が必要です。

FAQ

Q: TXT レコード検索だけでは検出不足になりますか?

A: はい。TXT レコードは確かにマルウェアYの特徴ですが、社内でも SPF などで TXT を利用します。ドメイン名の範囲条件を併用することで誤検知を低減できます。

A: はい。TXT レコードは確かにマルウェアYの特徴ですが、社内でも SPF などで TXT を利用します。ドメイン名の範囲条件を併用することで誤検知を低減できます。

Q: “社内専用のドメイン名”はどこで定義されていますか?

A: 表4「内部 DNS サーバ」の「DNS コンテンツ機能」に「社内専用のドメイン名を管理する」と記載されており、これが内部DNSサーバで扱う正式な名前空間を示します。

A: 表4「内部 DNS サーバ」の「DNS コンテンツ機能」に「社内専用のドメイン名を管理する」と記載されており、これが内部DNSサーバで扱う正式な名前空間を示します。

Q: ログ抽出後はどのようにマルウェアを特定するのですか?

A: 抽出した外部FQDNを逆引き・WHOIS などで確認し、業務に無関係なものをリストアップして感染端末の追跡や通信遮断を行います。

A: 抽出した外部FQDNを逆引き・WHOIS などで確認し、業務に無関係なものをリストアップして感染端末の追跡や通信遮断を行います。

関連キーワード: DNSログ解析、FQDN, マルウェア検知、ドメインフィルタリング、セキュリティ運用

設問3:〔ウイルス対策の強化の検討〕について、(1)、(2)に答えよ。

(1)本文中の下線②について、注意点とは何か。20字以内で述べよ。

模範解答

ファイルを暗号化しない。

解説

解答の論理構成

- 【問題文】では、データ交換サーバの機能(4)として「ウイルススキャン機能」が示されています。

- 同じく【問題文】の問題点(あ)において「SMTPウイルススキャンでは、暗号化されたファイルについてウイルス検出ができない」と明言されています。

- 暗号化ファイルは内容が読み取れないため、ウイルススキャンエンジンはマルウェアを検知できません。

- したがって、図3中(4)のウイルススキャン機能を“有効”にするには、アップロード時にファイルを暗号化しない運用に変更する必要があります。

- 以上より、注意点は「ファイルを暗号化しない。」となります。

誤りやすいポイント

- 「暗号化ファイルをアップロード後にサーバ側で復号すればよい」と考えがちですが、利用者が復号パスワードをサーバに共有しない限り自動スキャンは行えません。

- 「TLS通信でアップロードすれば暗号化解除後にスキャンできる」と誤解するケースがあります。TLSは通信経路の暗号化であり、ファイル自体の暗号化とは別問題です。

- 「データ交換サーバでのみ暗号化を解除すれば良い」として、メール添付時の暗号化を続けてしまうと、結局スキャン前にマルウェアが社内に持ち込まれる可能性が残ります。

FAQ

Q: 暗号化しない場合、第三者による盗聴リスクはありませんか?

A: 図3には「通信の暗号化機能」としてHTTP over TLSが用意されており、転送経路は保護されます。ファイル自体を暗号化しなくても安全にアップロード可能です。

A: 図3には「通信の暗号化機能」としてHTTP over TLSが用意されており、転送経路は保護されます。ファイル自体を暗号化しなくても安全にアップロード可能です。

Q: パスワード付きZIPだけでなく、署名付きPDFも避けるべきですか?

A: 署名付きPDFは内容が平文であるためスキャン可能です。ポイントは「内容をスキャナが解釈できる形式かどうか」です。

A: 署名付きPDFは内容が平文であるためスキャン可能です。ポイントは「内容をスキャナが解釈できる形式かどうか」です。

Q: 既に暗号化運用が根付いている場合の代替策は?

A: サンドボックスでの強制解凍とスキャン、もしくはアップロード前に自動復号してスキャンする仕組みを追加する方法がありますが、運用負荷が高く推奨されません。

A: サンドボックスでの強制解凍とスキャン、もしくはアップロード前に自動復号してスキャンする仕組みを追加する方法がありますが、運用負荷が高く推奨されません。

関連キーワード: ウイルススキャン、暗号化ファイル、マルウェア、添付ファイル

設問3:〔ウイルス対策の強化の検討〕について、(1)、(2)に答えよ。

(2)本文中の下線③について、調査及び対処の着手の早期化を期待してウイルス対策集中管理ソフトを導入する場合、A社がウイルス対策集中管理ソフトに求める機能はどのようなものか。40字以内で述べよ。

模範解答

サーバ及びPCでのウイルス検出結果をシステム部運用グループに通知する機能

解説

解答の論理構成

-

目的の把握

問題点(い)では、 「PC利用者からのマルウェア感染の申告をきっかけにして、調査及び対処に着手しているが、マルウェア感染の影響を最小限にするためには、遅過ぎること」

と述べ、早期着手が課題であると明示しています。 -

措置案の確認

その対策として

「サーバ用及びPC用の③ウイルス対策集中管理ソフトをインストールしたウイルス対策管理サーバの導入を提案する」

とあります。集中管理ソフト導入の狙いは“検出の即時把握”です。 -

必要な機能の導出

早期着手には、感染が発生した時点でシステム部運用グループが直ちに把握できる仕組みが必要です。従って、集中管理ソフトに求める機能は

・「サーバ及びPCのウイルス検出結果をリアルタイムに集約」

・「システム部運用グループへ自動通知」

が核心となります。 -

結論

以上より、模範解答は

「サーバ及びPCでのウイルス検出結果をシステム部運用グループに通知する機能」

となります。

誤りやすいポイント

- 「検出したマルウェアを駆除する機能」と書きがちですが、駆除は既存のウイルス対策ソフトが実施しており、設問は“集中管理ソフトに新たに求める機能”を問うています。

- 「定義ファイルの自動配信」など運用効率化機能を挙げるのも誤答。課題文は“調査及び対処の着手の早期化”にフォーカスしています。

- “通知先”をあいまいに書くと減点対象です。本文中にある「システム部運用グループ」を正確に引用する必要があります。

FAQ

Q: 通知方法(メール/ポップアップなど)まで書く必要はありますか。

A: ありません。設問は「求める機能」を問うており、具体的な通知チャネルは要求されていません。

A: ありません。設問は「求める機能」を問うており、具体的な通知チャネルは要求されていません。

Q: 集中管理ソフトはウイルス定義ファイルの配布も行うべきでは?

A: 配布機能は有用ですが、本問の焦点は“感染検出後の速やかな把握”です。よって通知機能を優先して記述します。

A: 配布機能は有用ですが、本問の焦点は“感染検出後の速やかな把握”です。よって通知機能を優先して記述します。

Q: 「リアルタイム」でなくとも良いですか。

A: 早期着手を目的としているので、遅延の少ない通知であることを表現するのが望ましいです。

A: 早期着手を目的としているので、遅延の少ない通知であることを表現するのが望ましいです。

関連キーワード: インシデント検知、センター集中管理、自動アラート、リアルタイム監視、マルウェア対策

設問4:

表7中のjに入れる適切な字句を図1中の構成要素から選び、答えよ。

模範解答

j:PC-LAN

解説

解答の論理構成

-

目的の整理

P 氏は「内部 DNS サーバ及び業務 LAN のサーバから内部メールサーバに転送されるインターネット宛てのメールを拒否」すると述べています。このため、インターネット宛てメールを内部メールサーバに送らせてよい送信元は “PC だけ” に限定する方針であることが読み取れます。 -

PC が属するネットワークの特定

図1の注記には「注記1 PCは全て、PC-LANに接続している。」と明記されています。したがって、PC の転送元 IP アドレス=「PC-LAN の IP アドレス」となります。 -

表7の読み替え

表7では

・項番2,3 の転送元欄に「j のIPアドレス」とあります。

・ここに入る語は、“PC だけを指す集合” でなければ、目的を満たしません。

以上より j は「PC-LAN」と決定できます。 -

結論

PC-LAN の IP アドレスだけが

・A社サブドメイン名宛メールの同報転送(項番2)

・インターネット宛メールの外部メールサーバ転送(項番3)

を許可され、他ネットワーク(内部 DNS サーバ・業務 LAN のサーバなど)は拒否される設計になります。

誤りやすいポイント

- 「内部 LAN」や「業務 LAN」を j に入れてしまう

→ PC 以外のサーバも含まれるため、方針に反します。 - 「DMZ」や「内部 DNS サーバ」を選ぶ

→ 表7の目的は DMZ や DNS の転送制御ではなく、PC の送信制御です。 - “PC の IP” と “PC-LAN の IP” を混同

→ ルールはネットワーク単位で設定するため、「PC-LAN」が正解です。

FAQ

Q: PC‐LAN に属する IP アドレス範囲が複数セグメントに分かれている場合はどう設定しますか?

A: 表7の「j のIPアドレス」を複数行に分ける、または CIDR 表記で複数範囲を列挙して対応します。

A: 表7の「j のIPアドレス」を複数行に分ける、または CIDR 表記で複数範囲を列挙して対応します。

Q: 外部メールサーバの IP アドレスを項番2に追加する理由は何ですか?

A: 外部メールサーバから送られてくる同報メール(A社サブドメイン名宛)を内部メールサーバが正しく同報転送できるようにするためです。

A: 外部メールサーバから送られてくる同報メール(A社サブドメイン名宛)を内部メールサーバが正しく同報転送できるようにするためです。

Q: 既に SPF や DKIM を導入している場合でも、この転送元制限は必要ですか?

A: はい。メール認証技術と転送元 IP 制限は防御層が異なります。両方を併用することで多層防御を構築できます。

A: はい。メール認証技術と転送元 IP 制限は防御層が異なります。両方を併用することで多層防御を構築できます。

関連キーワード: メールリレー制御、転送元IP制限、DMZ, サブドメイン転送、多層防御

設問5:

本文中の下線④について、P氏が提案したセキュリティ強化案を、35字以内で具体的に述べよ。

模範解答

業務LANの全てのサーバにホスト型IPSソフトウェアを導入する。

解説

解答の論理構成

-

背景整理

- 業務 LAN のサーバでは「OS 及びソフトウェアの脆弱性修正プログラムの適用を年1回実施」し、直近適用が「2か月前の3月」とありますが、「コンテンツ管理Webサーバ及び営業部サーバでは…8月に延期」と記載されています。

- さらにマルウェア Y は「OS のバッファオーバーフローの脆弱性を悪用して、ネットワーク経由で感染を広げる」と明記されています。

よってパッチ遅延時でも感染拡大を防ぐ追加策が必要です。

-

要件の整理

- 下線④は「業務 LAN のサーバ間の必要な通信を維持しながら業務LANのサーバ間のマルウェア感染を防止」と求めています。

- ネットワークを遮断してしまうと「日次でデータの転送がある」という正常業務を阻害します。

-

解答に至るロジック

- ネットワークを物理的/論理的に分割する代替として、各サーバ自身が不正通信や攻撃コードを検知・遮断できれば「必要な通信」は流しつつ、マルウェアによる不正挙動のみ阻止できます。

- その具体策が各サーバへ「ホスト型 IPS」、すなわちホスト内の挙動監視・遮断エンジンを導入することです。

- この方式ならサーバ間の業務データ転送は継続しながら、マルウェア Y が悪用するバッファオーバーフローや C&C 通信をローカルで遮断できます。

-

したがって「業務LANの全てのサーバにホスト型IPSソフトウェアを導入する」となります。

誤りやすいポイント

- ネットワーク型 IPS/IDS を挙げてしまう

サーバ間通信をまとめて遮断する恐れがあり、要件である「必要な通信を維持」に反します。 - ファイアウォール強化のみと誤認

同一 LAN 内の横感染はポートベースの FW では完全に防げず、ホスト単位対策が求められます。 - パッチ適用頻度を上げる案だけを書いてしまう

動作検証遅延が前提なので、それだけでは要件を満たしません。

FAQ

Q: ホスト型 IPS とアンチウイルスソフトの違いは何ですか?

A: アンチウイルスは主にファイルのシグネチャ検出が中心ですが、ホスト型 IPS はシステムコールやメモリ操作など挙動ベースで不正を遮断できます。未知攻撃やゼロデイ脆弱性にも一定の防御効果があります。

A: アンチウイルスは主にファイルのシグネチャ検出が中心ですが、ホスト型 IPS はシステムコールやメモリ操作など挙動ベースで不正を遮断できます。未知攻撃やゼロデイ脆弱性にも一定の防御効果があります。

Q: サーバごとに導入すると運用負荷は上がりませんか?

A: 導入後はウイルス対策管理サーバ(本文の③)と連携し、ポリシー配布・ログ集中管理を行うことで運用負荷を抑えられます。

A: 導入後はウイルス対策管理サーバ(本文の③)と連携し、ポリシー配布・ログ集中管理を行うことで運用負荷を抑えられます。

Q: 業務システムへの影響はありませんか?

A: ホワイトリスト方式を採用すれば正常プロセス・通信は許可されるため、通常業務への影響は最小化できます。

A: ホワイトリスト方式を採用すれば正常プロセス・通信は許可されるため、通常業務への影響は最小化できます。

関連キーワード: ホスト型IPS, 横方向感染、バッファオーバーフロー、C&C通信、挙動監視