情報処理安全確保支援士 2018年 秋期 午後1 問02

セキュリティインシデント対応に関する次の記述を読んで、設問1~4に答えよ。

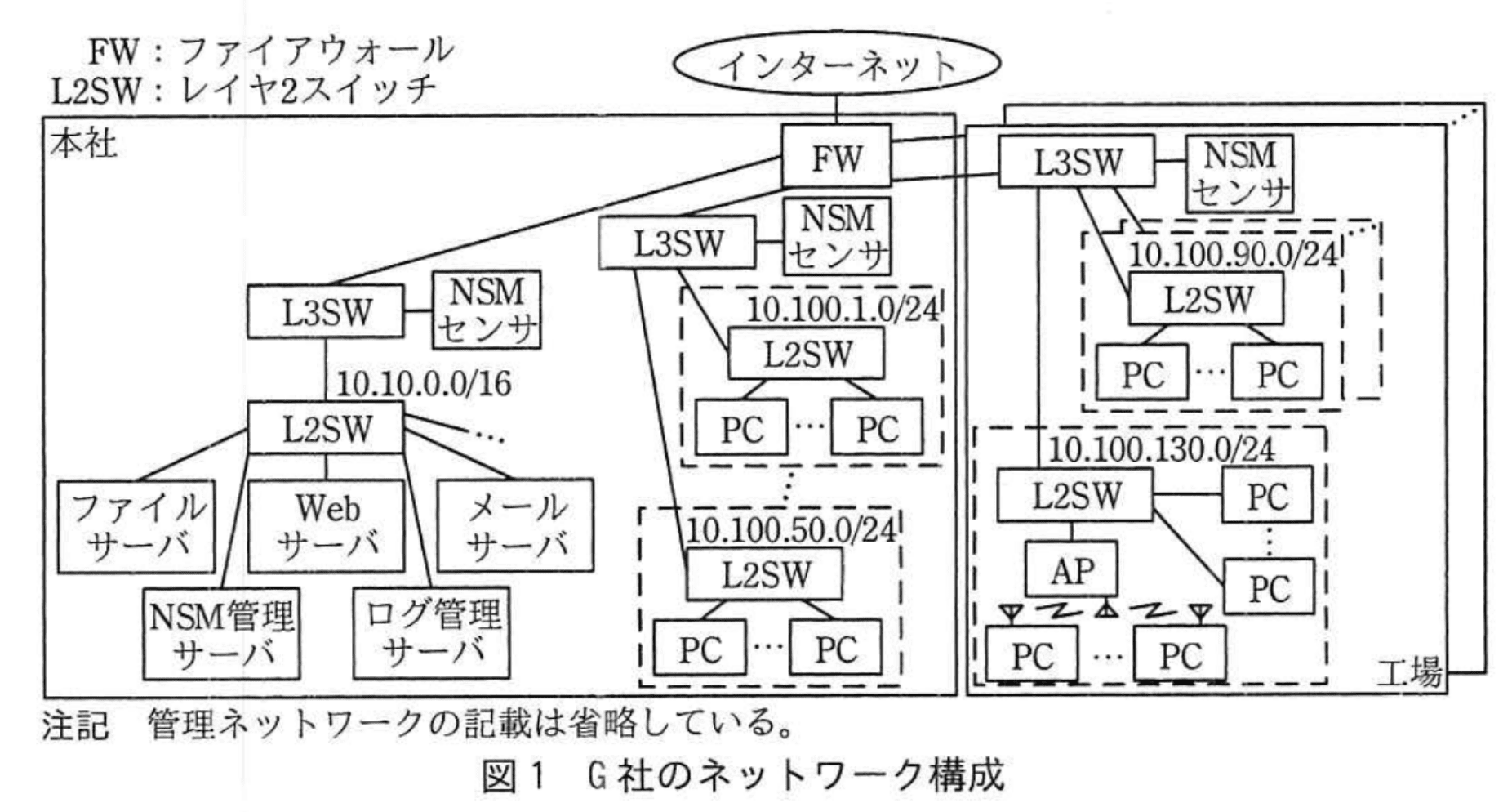

G社は、従業員数1,200名の製造業者であり、本社と四つの工場がある。工場には、無線LANアクセスポイント(以下、APという)を導入している。本社及び各工場には、レイヤ3スイッチ(以下、L3SWという)及び、ネットワークセキュリティモニタリング(以下、NSMという)のセンサが設置されている。NSMセンサには、シグネチャ型のIDS機能に加えて、ネットワークフロー情報(以下、NE情報という)を記録する機能がある。NF情報は、流れている全てのパケットについて、ヘッダ情報を参照し、“コネクション開始日時、送信元IPアドレス、宛先IPアドレス、送信元ポート、宛先ポート、プロトコル、コネクションステータス、コネクション時間、送信バイト数、受信バイト数”をコネクション単位でレコード化したものである。NF情報は、NSMセンサから管理ネットワークを通じてNSM管理サーバに送信され、統合管理されている。G社のネットワーク構成を図1に示す。

L3SWには、スイッチの特定の物理ポートを流れるパケットを、ミラーポートという別の物理ポートにミラーリングする機能があり、ネットワーク障害発生時にパケットを取得する用途でも使われている。L3SWでは、FWに接続している1Gビット/秒(以下、ビット/秒をbpsという)の物理ポートを流れるインとアウトのパケットを、NSMセンサに接続している10Gbpsのミラーポートにミラーリングしている。

ミラーポートに流れる通信量は、全二重 1Gbps の 1 ポートの送受信をミラーリングする場合、最大abps となる。L3SW 及び L2SW は、VLAN をサポートしている機器であるが、G社では VLAN の設定はしていない。VLAN を設定する場合、L3SW では、IEEE 802.1Q のbを付与した状態でミラーリングできるので、障害が発生している VLAN を識別できる。ミラーポートを使用せずにパケットを取得する方法として、ネットワークcを使用する方法もある。

〔セキュリティインシデントの発生〕

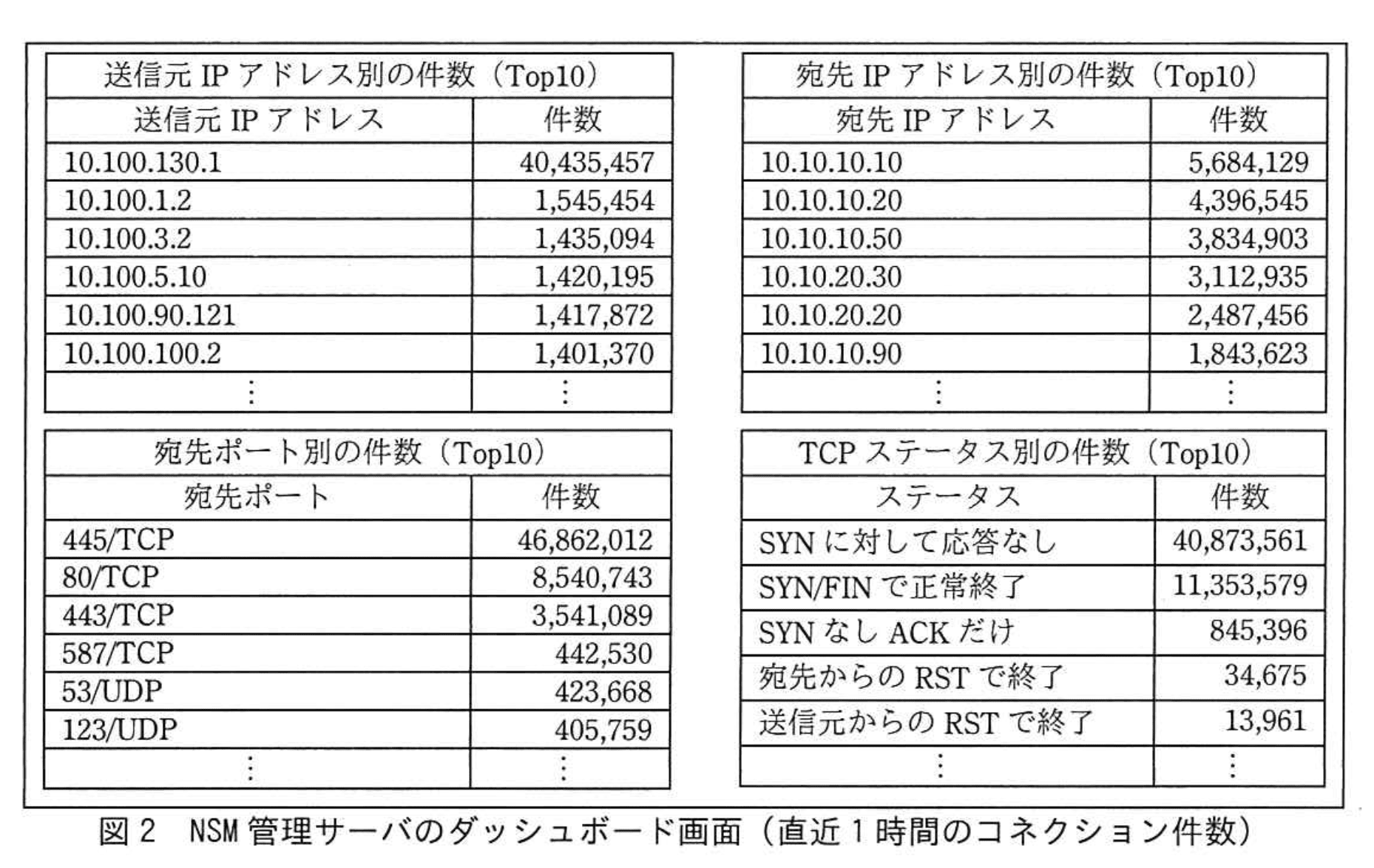

ある日、セキュリティ管理部の J主任に NSM 管理サーバからアラートメールが届いた。J主任は、部下の M君とともに調査を開始した。NSM 管理サーバのダッシュボード画面を確認したところ、IDS機能のアラートは発生していなかったが、通信量が普段よりも 2 倍以上増えていたのでアラートメールが送られたことが分かった。そこで、NSM 管理サーバを使って、通信量が増えている原因を調べることにした。まず、直近 1 時間のコネクション件数を表示してみた。表示内容を図2に示す。

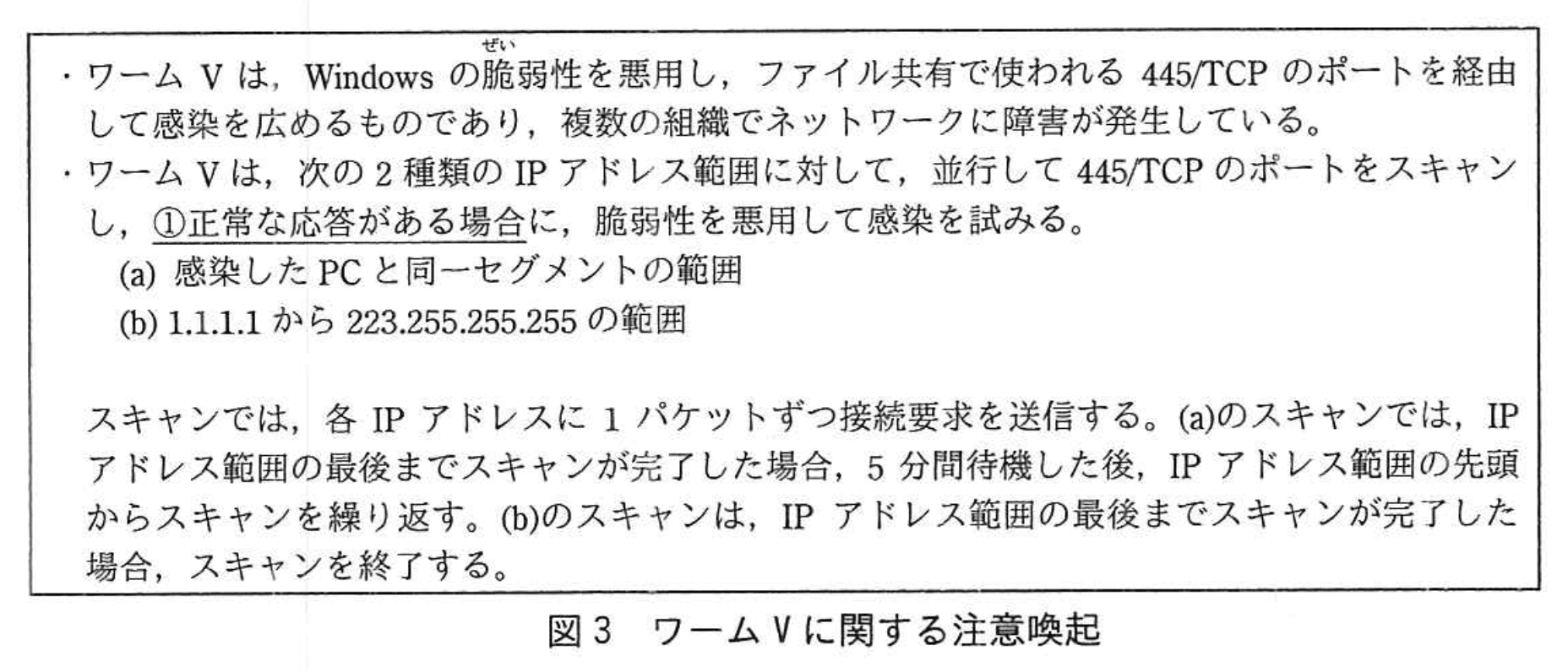

宛先ポート別の件数で、445/TCPのコネクション件数が普段と比べて非常に多かった。J主任は、セキュリティ機関から、ワームVに関する注意喚起を受け取っていたことを思い出した。ワームVに関する注意喚起を図3に示す。

J主任はワームVが原因であると仮定して分析を進めた。送信元IPアドレス別の件数では、10.100.130.1の件数が普段と比較して非常に多かった。宛先IPアドレス別の件数では、ファイルサーバやWebサーバなどが件数の上位になっており、普段と比べて大きな違いはなかった。②ワームVが行うスキャンは、宛先IPアドレス別の件数の上位に登場していない。TCPステータス別の件数では、“SYNに対して応答なし”が多くなっているが、これはワームVのスキャンに対して、宛先IPアドレスから応答がないことを示していると考えた。ここまでの調査結果から、10.100.130.1のIPアドレスをもつ機器がワームVに感染している可能性があると判断し、ネットワークの停止をアナウンスして、L2SWで、10.100.130.1の機器がつながっている物理ポートをシャットダウンした。

〔無線LANセグメントの調査〕

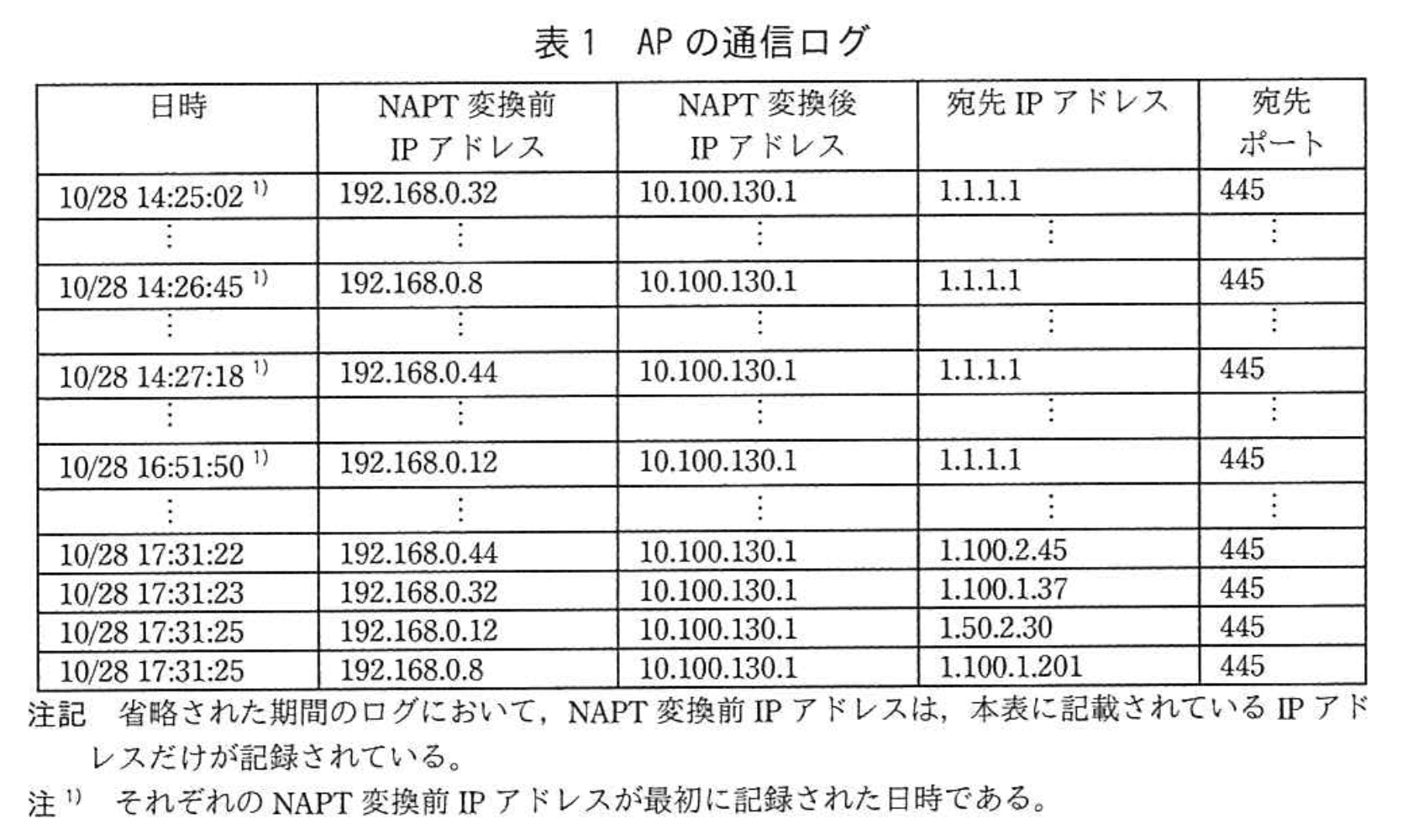

10.100.130.1は、ルータとして動作しているAPに割り当てたIPアドレスであることが分かった。APではNAPTでIPアドレスの変換をしてPCと接続していることから、APに接続しているPCがワームVに感染している可能性があると判断した。これらのPCのIPアドレスはAPのDHCPサーバ機能で設定していることから、APの通信ログ及びDHCPサーバ機能のログ(以下、DHCPサーバログという)を調査することにした。

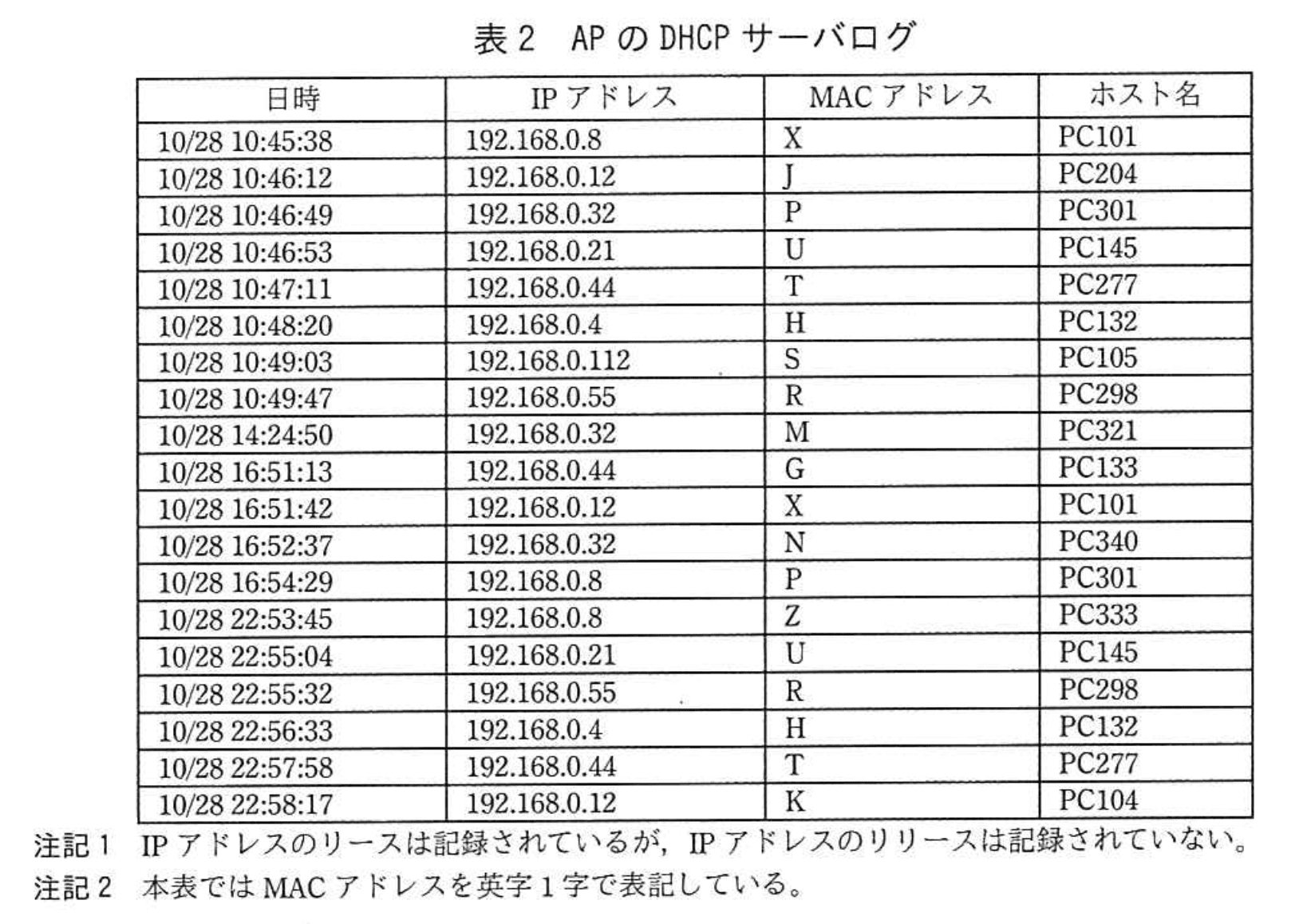

DHCPサーバ機能では、IPアドレスのリース期間を1時間に設定しており、プールしているIPアドレス範囲から適宜リースする。APでの通信ログのうち宛先IPアドレスがG社の利用していないIPアドレスであり、かつ、宛先ポートが445/TCPのものを表1に示す。表2に10月28日のAPのDHCPサーバログを示す。M君は、表1と表2を基に、445/TCPのポートをスキャンしているPCを特定した。

〔セキュリティインシデントの再発防止策〕

M君は、無線LANのパケットをキャプチャしたところ、6台のPCが、dリクエストをブロードキャストで送信して、同一セグメント内のPCを探索していることを確認した。

M君は、無線LANに接続しているPCのうち6台がワームVに感染している可能性をJ主任に報告した。J主任は、感染有無を確認するよう指示した。セキュリティ機関からは、ワームVのインディケータ情報がe形式で提供されていた。

そこでM君がそのインディケータ情報を使ってファイルを検索して、感染の有無を確認したところ、6台ともワームVに感染していることが分かった。

通信ログ及びワームVのファイルの作成日時から、最初に感染したのは、IPアドレスが192.168.0.32のPCであり、このPCから他のPCへ感染が広がったことが分かった。このPCは、社外に持ち出して公衆無線LANに接続した際、セキュリティ修正プログラムが未適用で、かつ、マルウェア対策ソフトのマルウェア定義ファイルが更新されていない状態だったので、ワームVに感染したと考えられた。G社では、PCを社外に持ち出した際の情報漏えい対策を行っていたが、社外でワームに感染したPCを持ち帰るリスクは想定していなかった。

J主任は、セキュリティインシデントの初動対応として、必要な措置を実施した。また、ワームVに感染したPCがG社のネットワーク内に新たに持ち込まれる可能性があるので、NSMセンサのIDS機能のシグネチャを更新して、ワームVによる感染活動のパケットを監視することにした。

次に、再発防止策として、無線LANには、社外に持ち出したPCを接続することが多いので、③PCを持ち帰った際に接続可否を判断するためにチェックを行うことにした。さらに、有線LANでは、④同じL2SWに接続されたPC同士のワーム感染を防ぐ対策を実施することにした。

J主任は、調査結果を上司に報告し、再発防止策を実施して、セキュリティインシデントの対応を完了した。

設問1:

本文中のa〜eに入る語句を解答群から選び、記号で答えよ。

解答群

ア:10G

イ:1G

ウ:2G

エ:ARP

オ:CVE

カ:ECHO

キ:HTTP

ク:NOC

ケ:RFタグ

コ:STIX

サ:TAXII

シ:TLP

ス:VLANタグ

セ:タップ

ソ:ロードバランサ

模範解答

a:ウ

b:ス

c:セ

d:エ

e:コ

解説

解答の論理構成

- 【問題文】には「全二重 1Gbps の 1 ポートの送受信をミラーリングする場合、最大abps となる。」とあります。全二重とは送信 1Gbps + 受信 1Gbps の合計なので、理論上の最大は「2G」bpsです。よって a=ウ:2G となります。

- IEEE 802.1Q で付与されるものは VLAN を識別するための「VLANタグ」です。【問題文】「IEEE 802.1Q のbを付与した状態でミラーリングできる」より b=ス:VLANタグ です。

- 【問題文】「ミラーポートを使用せずにパケットを取得する方法として、ネットワークcを使用する方法もある。」とあり、ミラーポートの代替機器として用いられるのは TAP(ネットワークタップ)です。したがって c=セ:タップ です。

- 【問題文】「6台のPCが、dリクエストをブロードキャストで送信して、同一セグメント内のPCを探索」とあるリクエストは、IP‐MAC 対応を問い合わせる ARP リクエストです。ゆえに d=エ:ARP となります。

- 【問題文】「ワームVのインディケータ情報がe形式で提供されていた。」とあり、インシデント指標の共有フォーマットとして代表的なのは STIX です。よって e=コ:STIX です。

誤りやすいポイント

- a で「10G」と誤答する例が多いですが、問題は「1 ポートの送受信」を問うており、ミラーポート側の物理速度(10Gbps)ではありません。

- c はスイッチの設定で行うポートミラーリングと混同しがちですが、“ミラーポートを使用せず”という表現がヒントです。

- d で「ECHO(ICMP)」と考えてしまう受験者がいますが、ECHO要求はユニキャスト送信が基本で、ブロードキャスト探索には使われません。

- e で TAXII を選びたくなりますが、TAXII は伝送プロトコル、STIX が「形式(フォーマット)」である点を押さえましょう。

FAQ

Q: IEEE 802.1Q のタグ長は何ビットですか?

A: 4 バイト(32 ビット)で、その中に VLAN ID(12 ビット)などが含まれます。

A: 4 バイト(32 ビット)で、その中に VLAN ID(12 ビット)などが含まれます。

Q: ネットワーク TAP を使う利点は何ですか?

A: スイッチ設定に依存せずにパケットを取得でき、障害や設定ミスの影響を受けにくい点が大きな利点です。

A: スイッチ設定に依存せずにパケットを取得でき、障害や設定ミスの影響を受けにくい点が大きな利点です。

Q: STIX と TAXII の関係を一言で教えてください。

A: STIX はインシデント指標の「書式」、TAXII はその STIX データを「輸送」するプロトコルです。

A: STIX はインシデント指標の「書式」、TAXII はその STIX データを「輸送」するプロトコルです。

関連キーワード: ポートミラーリング、IEEE 802.1Q, ネットワークTAP, ARP, STIX

設問2:〔セキュリティインシデントの発生〕について、(1)、(2)に答えよ。

(1)図3中の下線①について、どのようなTCPフラグの組合せの応答か。8字以内で答えよ。

模範解答

SYN+ACK

解説

解答の論理構成

- 【問題文】図3には

“スキャンでは、各 IP アドレスに 1 パケットずつ接続要求を送信する。”

とあり、接続要求=SYNパケットを送ることを示しています。 - その下線部①は

“①正常な応答がある場合に、脆弱性を悪用して感染を試みる。”

と記載されています。TCP で接続要求(SYN)を受信したポートが開いている場合、通常は SYN+ACK を返します。 - 逆にポートが閉じている場合は RST+ACK が返るか無応答になりますが、図3は“正常な応答”と明言しているので開放ポートに対する応答を指しています。

- 以上より、下線①で求められる“TCPフラグの組合せ”は 【回答】「SYN+ACK」となります。

誤りやすいポイント

- “正常な応答”を ACK のみと勘違いしやすいですが、3 ウェイハンドシェイクの 2 番目は SYN と ACK の両方が立つフラグです。

- RST+ACK は「ポート閉塞時の拒否応答」なので“正常な応答”ではありません。

- UDP と混同して「応答なし=正常/異常」を判断しようとすると誤答につながります。

FAQ

Q: SYN+ACK ではなく ACK 単独のケースは存在しますか?

A: ありますが、それは既存コネクションに対する応答やファイアウォールがプロキシ応答する特殊ケースです。本問は標準的な 3 ウェイハンドシェイクを前提にしています。

A: ありますが、それは既存コネクションに対する応答やファイアウォールがプロキシ応答する特殊ケースです。本問は標準的な 3 ウェイハンドシェイクを前提にしています。

Q: なぜ RST+ACK が“正常”と見なされないのですか?

A: RST+ACK は「そのポートではサービスを提供していない」という拒否応答です。図3の“正常な応答”は「接続が成立し得る状態」を指すため SYN+ACK が該当します。

A: RST+ACK は「そのポートではサービスを提供していない」という拒否応答です。図3の“正常な応答”は「接続が成立し得る状態」を指すため SYN+ACK が該当します。

Q: ポートがフィルタリングされている場合、ワーム V はどう判断しますか?

A: 無応答(タイムアウト)になるので“正常な応答”とは見なさず、感染行為には進みません。

A: 無応答(タイムアウト)になるので“正常な応答”とは見なさず、感染行為には進みません。

関連キーワード: TCP3ウェイハンドシェイク、SYNスキャン、ポートスキャン、TCPフラグ、445/TCP

設問2:〔セキュリティインシデントの発生〕について、(1)、(2)に答えよ。

(2)本文中の下線②について、ワームVが行うスキャンの特徴を踏まえて、図3中の(a)及び(b)のスキャンが宛先IPアドレス別の件数の上位に登場しない理由を、それぞれ25字以内で述べよ。

模範解答

(a):パケットがNSMセンサの監視対象外であるため

(b):同一IPアドレスへのスキャン回数は少ないから

解説

解答の論理構成

-

監視対象の確認

- 無線 LAN 側の PC は AP 内部のプライベートアドレス帯(例:192.168.0.x)を使用し、外部へ出る際に AP で “NAPT” が行われ、送信元が “10.100.130.1” に変換される(本文「APではNAPTでIPアドレスの変換をしてPCと接続している」)。

- NSM センサは L3SW のミラーポートに接続されており、AP 内部の無線セグメントには設置されていない。

-

(a) のスキャンが上位に現れない理由

- ワーム V は「a 感染した PC と同一セグメントの範囲」をスキャンするとある(図3)。

- この通信は AP 内部(同一セグメント)で完結し、L3SW まで到達しないため、NSM センサはパケットを観測できない。したがって件数が集計に入らず上位に現れない。

-

(b) のスキャンが上位に現れない理由

- 図3 に「スキャンでは、各 IP アドレスに 1 パケットずつ接続要求を送信する。」とある。

- 「b 1.1.1.1 から 223.255.255.255 の範囲」は非常に広い。1 つの宛先 IP あたり送るのは 1 パケットなので、宛先 IP 別に見ると件数は少なく、Top10 表に入らない。

誤りやすいポイント

- 無線セグメントのパケットも全て NSM センサが取得していると誤解し、(a) の理由を「件数が少ない」としてしまう。

- 「各 IP アドレスに 1 パケットずつ」の記述を読み落とし、(b) の理由を「ファイアウォールで遮断される」と推測してしまう。

- NAPT により全ての宛先が 10.100.130.1 に見えると考え、送信元と宛先の区別を取り違える。

FAQ

Q: 無線セグメントにも NSM センサを置けば (a) のスキャンは検知できますか?

A: 取得点を AP 内部に設ければ観測可能です。WIDS/WIPS を組み合わせれば、無線区画だけの水平感染を早期に把握できます。

A: 取得点を AP 内部に設ければ観測可能です。WIDS/WIPS を組み合わせれば、無線区画だけの水平感染を早期に把握できます。

Q: (b) の広域スキャンでトラフィック急増が起きたのはなぜですか?

A: 宛先は分散していますが総アドレス数が膨大なため、短時間に多数のパケットを送信すると総通信量が増大し、ダッシュボードではポート別(445/TCP)の急増として可視化されました。

A: 宛先は分散していますが総アドレス数が膨大なため、短時間に多数のパケットを送信すると総通信量が増大し、ダッシュボードではポート別(445/TCP)の急増として可視化されました。

Q: 宛先ポート別で 445/TCP が突出していたのに IDS アラートが無かったのは?

A: ワーム V に対応するシグネチャが未適用だったためです。本文でも「IDS 機能のアラートは発生していなかった」と記載されています。

A: ワーム V に対応するシグネチャが未適用だったためです。本文でも「IDS 機能のアラートは発生していなかった」と記載されています。

関連キーワード: NAPT, ネットワークフロー、ミラーポート、水平スキャン、ブロードキャスト

設問3:〔無線LANセグメントの調査〕について、(1)、(2)に答えよ。

(1)(1)APの通信ログとDHCPサーバログを調査して、ワームVに感染したと判断すべきPCを全て答えよ。

なお、解答に当たっては、表2中の各PCのホスト名を示せ。

模範解答

PC101、PC133、PC277、PC301、PC321、PC340

解説

解答の論理構成

-

445/TCP をスキャンしている端末の NAPT 変換前 IP アドレスを抽出

- 【問題文】表1の“NAPT 変換前 IP アドレス”は

“192.168.0.32”、“192.168.0.8”、“192.168.0.44”、“192.168.0.12”

の4種類だけであることが注記により示されています。 - したがって、この4つの IP アドレスを使っていた端末が感染源候補です。

- 【問題文】表1の“NAPT 変換前 IP アドレス”は

-

各 IP アドレスが“いつ誰に割り当てられていたか”を DHCP サーバログで照合

- DHCP サーバログ(表2)はリース時刻しか記録されません(注記1)。

- 445/TCP スキャン初観測時刻と直前の DHCP リース時刻を突き合わせます。

- IP アドレス再割当て後のスキャンを追跡

- 17 時台にも 4 件のスキャンが発生しています(表1 “10/28 17:31:22” 以降)。

- これらの時刻は次のリースと一致します。

- 6 台が感染と判断

- ①最初に感染した “PC321”

- ②~④ 同一 IP を引き継ぎ感染が拡大した “PC277”、“PC101”、“PC301”

- ⑤⑥ IP 再割当て後にスキャンを行った “PC133”、“PC340”

- よって、【模範解答】の

“PC101、PC133、PC277、PC301、PC321、PC340”

を○で囲むのが正解となります。

誤りやすいポイント

- IP アドレスを固定的に考え、リースの再割当てを見落として“4 台”だけと答えてしまう。

- MAC アドレス欄を詳細に追わず、同一 PC(PC101)が IP を変えて活動している事実を誤認する。

- スキャン時刻と DHCP 時刻の時系列を突き合わせずに、直近ではない古いリース情報を参照してしまう。

FAQ

Q: スキャンを行った IP が複数のホスト名に割り当てられていました。全部感染と判断すべきですか?

A: DHCP リース後 1~2 分以内にスキャンが始まっているため、リースを受けた直近の PC が感染源と判断します。従って重複を含めて6台になります。

A: DHCP リース後 1~2 分以内にスキャンが始まっているため、リースを受けた直近の PC が感染源と判断します。従って重複を含めて6台になります。

Q: DHCP ログに “リリース” 記録が無いのに、どうして再割当てが分かるのですか?

A: 注記1 に“IPアドレスのリースは記録されているが、IPアドレスのリリースは記録されていない”と明示されており、同じ IP が後に別の MAC に再リースされている行が存在することで再割当てを確認できます。

A: 注記1 に“IPアドレスのリースは記録されているが、IPアドレスのリリースは記録されていない”と明示されており、同じ IP が後に別の MAC に再リースされている行が存在することで再割当てを確認できます。

Q: PC101 は 2 つの IP で活動していますが、台数カウントはどう取りますか?

A: ホスト名単位で台数を数えるため、PC101 は 1 台と数えます。感染判定対象のホスト名は6個です。

A: ホスト名単位で台数を数えるため、PC101 は 1 台と数えます。感染判定対象のホスト名は6個です。

関連キーワード: DHCPリース、ポートスキャン、NAPT, ワーム感染判定、ログ相関

設問3:〔無線LANセグメントの調査〕について、(1)、(2)に答えよ。

(2)感染したPCによる通信を調べてみると、DHCPによってIPアドレスが変わったので、感染した複数のPCが同じ送信元IPアドレスを使っている場合がある。感染した複数のPCによって使われた送信元IPアドレスを解答群から全て選び、記号で答えよ。

解答群

ア:192.168.0.4

イ:192.168.0.8

ウ:192.168.0.12

エ:192.168.0.21

オ:192.168.0.32

力:192.168.0.44

キ:192.168.0.55

ク:192.168.0.112

模範解答

イ、オ、カ

解説

解答の論理構成

-

感染PCを示すログの抽出

– AP の通信ログ(表1)には、445/TCP を外部(例えば “1.1.1.1”)へ送信した端末が列挙されている。

– その送信元 IP は “192.168.0.32”、“192.168.0.8”、“192.168.0.44”、“192.168.0.12” の4種類である。

– 445/TCP スキャンはワームVの特徴であり、これら4つの IP は少なくとも一度は感染端末から使用されたと判断できる。 -

DHCP サーバログ(表2)による「同じ IP を複数PCが使用した」かどうかの判定

– “192.168.0.8” は “10/28 10:45:38 MAC=X PC101” と “10/28 16:54:29 MAC=P PC301” の2台でリースされている。

– “192.168.0.32” は “10/28 10:46:49 MAC=P PC301”、“10/28 14:24:50 MAC=M PC321”、“10/28 16:52:37 MAC=N PC340” と3台でリースされている。

– “192.168.0.44” は “10/28 10:47:11 MAC=T PC277” と “10/28 16:51:13 MAC=G PC133” の2台でリースされている。

– “192.168.0.12” は “10/28 10:46:12 MAC=J PC204” と “10/28 16:51:42 MAC=X PC101” の2台だが、前者(PC204)が感染した証拠はなく、後者のみが感染端末である。 -

感染複数台による使用有無の整理

– “192.168.0.8” … PC101 と PC301 の2台とも感染 → 該当

– “192.168.0.32” … PC301, PC321, PC340 の複数台が感染 → 該当

– “192.168.0.44” … PC277 と PC133 の2台とも感染 → 該当

– “192.168.0.12” … 感染は PC101 のみ → 非該当 -

よって、解答群から該当する IP は

“イ:192.168.0.8”、“オ:192.168.0.32”、“力:192.168.0.44” となる。

誤りやすいポイント

- 445/TCP の送信ログがあるだけで即「複数PC」と決めてしまい “192.168.0.12” も選んでしまう。DHCP 再割当て後の端末が感染しているかを確かめる必要がある。

- 表2の MAC 文字が同一かどうかを見落として、同一PCを誤って別PCと判定してしまう。

- 「最初に感染したのは 192.168.0.32 のPC」という記述だけで “192.168.0.32” しか選ばない。問題は「複数の感染PCが同じ IP を使ったか」を問うている。

FAQ

Q: DHCP ログにはリリース情報が無いが、どうして再割当てを判断できるのですか?

A: “IPアドレスのリースは記録されているが、IPアドレスのリリースは記録されていない。”と記述されています。したがって同じ IP が異なる MAC に再リースされた行があれば、前のリース期限が切れている(または手動で解放された)と判断できます。

A: “IPアドレスのリースは記録されているが、IPアドレスのリリースは記録されていない。”と記述されています。したがって同じ IP が異なる MAC に再リースされた行があれば、前のリース期限が切れている(または手動で解放された)と判断できます。

Q: “192.168.0.12” を除外した理由は?

A: “10/28 10:46:12 MAC=J PC204” の PC204 が感染した証拠(445/TCP 送信やワームファイル作成)が本文に示されていません。感染が確認できたのは “MAC=X PC101” のみなので、複数PCが感染状態で同じ IP を使ったとは言えません。

A: “10/28 10:46:12 MAC=J PC204” の PC204 が感染した証拠(445/TCP 送信やワームファイル作成)が本文に示されていません。感染が確認できたのは “MAC=X PC101” のみなので、複数PCが感染状態で同じ IP を使ったとは言えません。

Q: IP アドレスが短時間で別PCに移ることは現実的ですか?

A: リース期間が “1時間” と設定されており、無線 LAN では電波状態や移動による再接続が頻繁です。切断・再接続を繰り返すと同じ IP が別の端末へ割り当てられることは十分あり得ます。

A: リース期間が “1時間” と設定されており、無線 LAN では電波状態や移動による再接続が頻繁です。切断・再接続を繰り返すと同じ IP が別の端末へ割り当てられることは十分あり得ます。

関連キーワード: DHCPリース、NAPT, 445/TCP, マルウェアスキャン、感染判定

設問4:〔セキュリティインシデントの再発防止策〕について、(1)、(2)に答えよ。

(1)本文中の下線③について、チェックすべき内容を二つ挙げ、それぞれ30字以内で述べよ。

模範解答

①・セキュリティ修正プログラムが適用されていること

・マルウェア定義ファイルが更新されていること

②・PC がマルウェアに感染していないこと

解説

解答の論理構成

- 問題文では、無線LANに接続するPCについて「③PCを持ち帰った際に接続可否を判断するためにチェックを行う」とあります。

- 直前の段落で、社外持ち出し時に「セキュリティ修正プログラムが未適用」であり、さらに「マルウェア対策ソフトのマルウェア定義ファイルが更新されていない状態だったので、ワームVに感染した」と原因を特定しています。

– 原文引用:「セキュリティ修正プログラムが未適用で、かつ、マルウェア対策ソフトのマルウェア定義ファイルが更新されていない状態だったので、ワームVに感染した」 - よって再発を防ぐには、 (1) OS・アプリケーションの「セキュリティ修正プログラム」が最新かどうか、 (2) マルウェア対策ソフトの「マルウェア定義ファイル」が最新かどうか、 (3) そもそも「PC がマルウェアに感染していないこと」を確認する、 の三要素が候補となります。

- 設問は「二つ挙げよ」としているため、感染の直接原因である(1)(2)をまとめて1項とし、感染有無の確認(3)を2項とすると、模範解答と一致します。

- 以上から、解答は

①「セキュリティ修正プログラムが適用され、マルウェア定義ファイルが更新されていること」

②「PC がマルウェアに感染していないこと」

となります。

誤りやすいポイント

- “ウイルス定義ファイル”とだけ書き、「セキュリティ修正プログラム」の確認を落とす。

- 「OSが最新であること」など抽象的に記述し、具体性(修正プログラム適用・定義ファイル更新)が不足する。

- 「445/TCPを遮断していること」などネットワーク側の対策を書いてしまう(設問はPC側のチェック内容を問う)。

FAQ

Q: 修正プログラムと定義ファイルは別々に書かないと減点ですか?

A: 模範解答では一つの文に併記しており、まとめて1項とみなされます。設問が求めるのは“二つ”なので、感染有無と合わせて2項に収めると安全です。

A: 模範解答では一つの文に併記しており、まとめて1項とみなされます。設問が求めるのは“二つ”なので、感染有無と合わせて2項に収めると安全です。

Q: マルウェア感染チェックはどのように行えば良いですか?

A: IDS のシグネチャ更新やオフラインスキャンツールでの検査など、問題文に示された「ワームVのインディケータ情報が〇〇形式で提供」されている方法を用いて確認します。

A: IDS のシグネチャ更新やオフラインスキャンツールでの検査など、問題文に示された「ワームVのインディケータ情報が〇〇形式で提供」されている方法を用いて確認します。

Q: 445/TCP を遮断する設定を入れるのは再発防止策として不要ですか?

A: ネットワーク側の遮断は有効ですが、設問③は「PCを持ち帰った際に接続可否を判断するためのチェック内容」を問うため、PC自身の状態確認が解答対象です。

A: ネットワーク側の遮断は有効ですが、設問③は「PCを持ち帰った際に接続可否を判断するためのチェック内容」を問うため、PC自身の状態確認が解答対象です。

関連キーワード: パッチ適用、ウイルス定義、感染チェック、インディケータ、無線LAN接続

設問4:〔セキュリティインシデントの再発防止策〕について、(1)、(2)に答えよ。

(2)本文中の下線④を実現するために行う設定を25字以内で述べよ。

模範解答

VLANを使い、PC間の通信を禁止する。

解説

解答の論理構成

- 要求の把握

- 本文では「④同じL2SWに接続されたPC同士のワーム感染を防ぐ」と明示されています。これは“横展開(ラテラルムーブメント)”を遮断したいという要件です。

- 現状の課題

- 「L3SW 及び L2SW は、VLAN をサポートしている機器であるが、G 社では VLAN の設定はしていない。」とあるように、現状は全ポートが同一ブロードキャストドメインです。したがって 445/TCP のブロードキャスト探索や直接通信が可能で、感染が拡大しました。

- 技術的選択肢の比較

- ACL やポートフィルタでも通信は制御できますが、L2SW だけで閉じた環境では適用範囲が限定されます。

- そこで、スイッチ自身に備わる VLAN(およびポートアイソレーション)機能を使うと、L2 でのブロードキャストも含めて PC 間通信を一括遮断できます。

- 要件充足

- VLAN を設定しポートを分離すれば、同一 L2SW 配下 PC 間のトラフィックはスイッチ内部で転送されなくなり、ワーム拡散経路を物理的に断てます。

- 以上より「VLANを使い、PC間の通信を禁止する。」という設定が最短で要件を満たす結論となります。

誤りやすいポイント

- ファイアウォールやIDSの強化だけで内部感染を止められると誤解し、L2スイッチ内の直結通信を見落とす。

- VLAN ではなくサブネット(IPアドレス)を分けるだけで十分と考え、同一スイッチ内での ARP ブロードキャストや未知のマルウェア通信を許してしまう。

- VLAN を導入してもデフォルトゲートウェイに戻る通信を許可してしまい、結果として PC 間アクセスが復活してしまう設定ミス。

FAQ

Q: VLAN を設定すると管理者の運用負荷が増えませんか?

A: 物理構成を変えずに論理分割できるため、ケーブル変更なしでセキュリティを高められます。テンプレート化すれば追加作業も最小限です。

A: 物理構成を変えずに論理分割できるため、ケーブル変更なしでセキュリティを高められます。テンプレート化すれば追加作業も最小限です。

Q: ポート単位で VLAN を分けるのとプライベート VLAN のどちらが有効ですか?

A: 規模が小さい場合はポート単位 VLAN で十分です。多数の端末をまとめて隔離するならプライベート VLAN で一括設定すると効率的です。

A: 規模が小さい場合はポート単位 VLAN で十分です。多数の端末をまとめて隔離するならプライベート VLAN で一括設定すると効率的です。

Q: VLAN で隔離した後、PC とサーバ間の通信はどうなりますか?

A: サーバへは上位 L3SW でルーティングを許可すればアクセス可能です。横方向のみ遮断し、縦方向の業務通信は維持できます。

A: サーバへは上位 L3SW でルーティングを許可すればアクセス可能です。横方向のみ遮断し、縦方向の業務通信は維持できます。

関連キーワード: VLAN, ブロードキャストドメイン、ポートアイソレーション、ラテラルムーブメント、ACL