情報処理安全確保支援士 2018年 秋期 午後1 問03

ソフトウェアの脆弱性対策に関する次の記述を読んで、設問1~5に答えよ。

B社は、従業員数500名の食品販売会社であり、インターネットを介して消費者向けに食品を通信販売している。

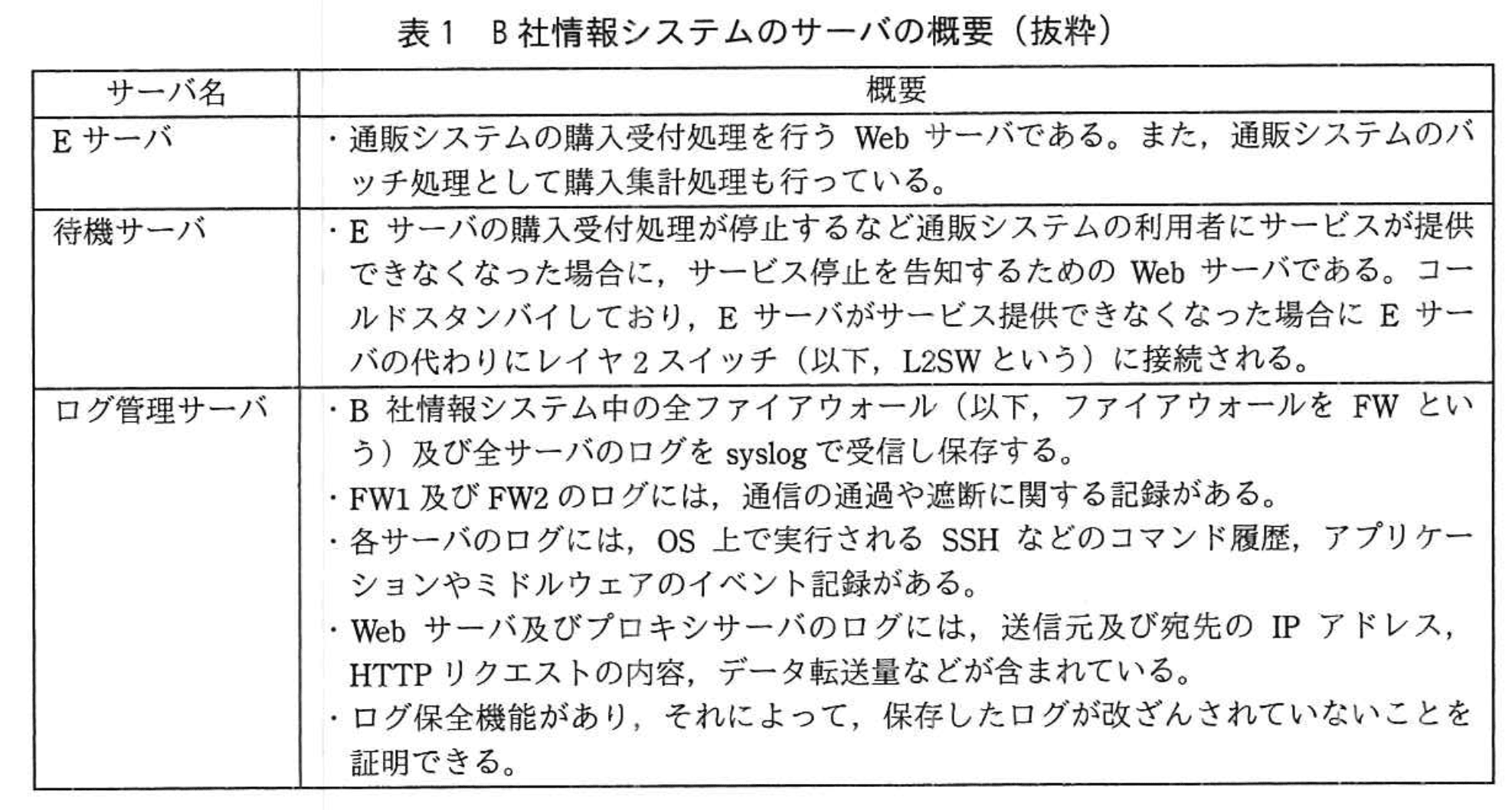

通信販売で使用するシステム(以下、通販システムという)の運用、保守は、B社のKリーダを中心に、S君ほか3名と協力会社の従業員5名の計10名で行っている。通販システムを含むB社情報システムのサーバの概要を表1に、構成を図1に示す。

通販システムは、E サーバ、待機サーバ、FW2 及び DB サーバから構成される。E サーバの購入受付処理は、インターネットから HTTP over TLS(以下、HTTPS という)でアクセスされる。購入集計処理は、バッチプログラムで実行される。毎日午前 2 時開始の日次、毎週土曜日の午前 3 時開始の週次、毎月 1 日午前 4 時開始の月次のバッチプログラムがあり、それぞれ 1 時間以内で処理が完了する。

ログ管理サーバに保存されたログからイベントの発生順序を正しく追跡できるように、①ログに書かれる各 FW 及び各サーバの時刻を整合させている。

FW1 はステートフルパケットインスペクション型で、インターネットと通販システム間の通信は、インターネットから E サーバ及び待機サーバへの HTTPS アクセスとその応答が許可されている。そのほかのインターネットと DMZ 内のサーバ間の通信は、各サーバのサービスに必要なものだけ許可している。

プロキシサーバが中継するのは PC セグメントからインターネットへの通信だけである。

〔脆弱性情報の公開と対応〕

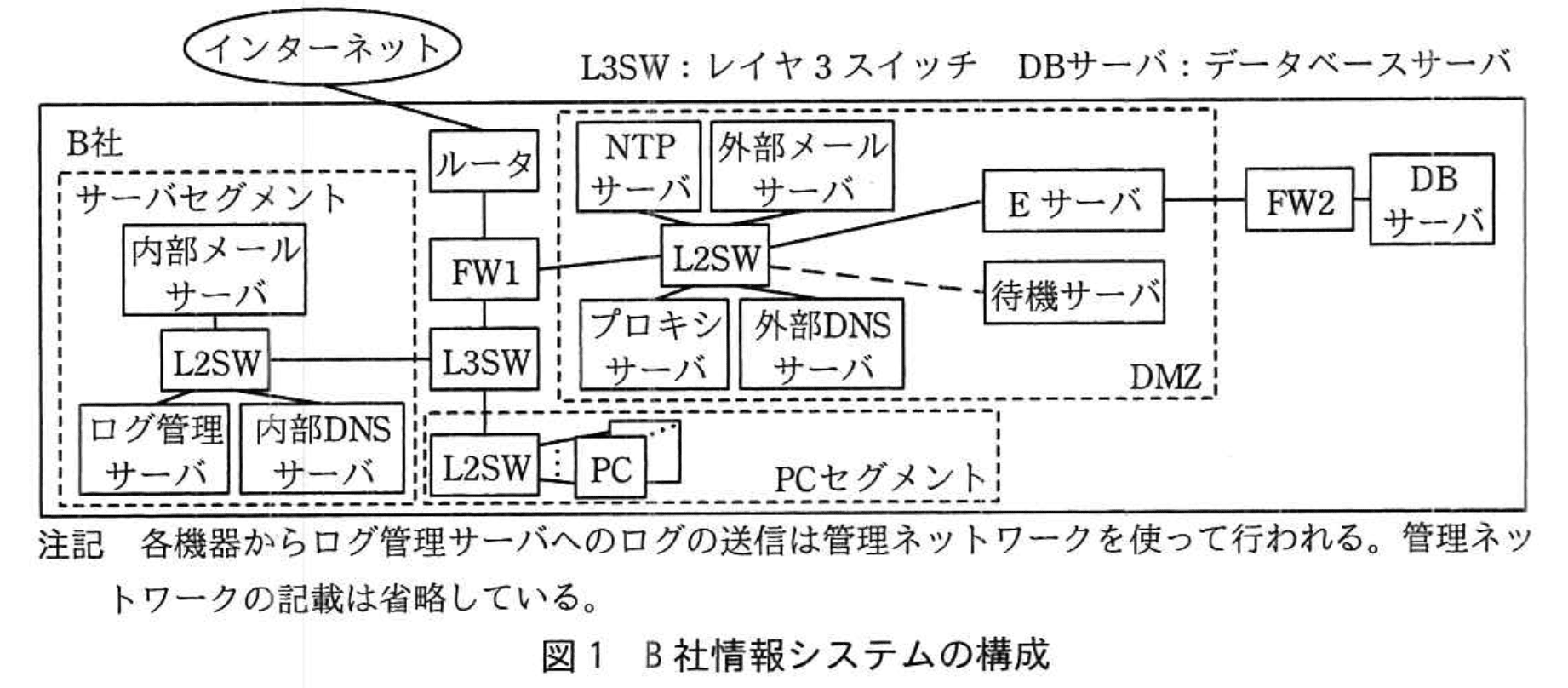

ある日、S君は、アプリケーションフレームワーク(以下、AFという)のうち、E サーバで使用しているもの(以下、E-AFという)の脆弱性(以下、脆弱性T という)の情報が、前日に公開されていることを発見し、K リーダに報告した。脆弱性T の情報を図2に示す。

脆弱性Tの情報が公開されると同時に、E-AFの脆弱性修正プログラム(以下、パッチという)が公開されていたが、Kリーダは、パッチを適用するには、通販システムの動作に影響がないことの確認が必要な上、もし何らかの影響がある場合、通販システムを修正するなど時間が掛かることになり、営業上大きな機会損失となることを懸念した。Kリーダは、パッチを適用するために通販システムを直ちに停止させるよりも、当面は稼働を継続させつつ、半月後の定期メンテナンス作業時に、影響の確認と必要な修正をできるだけ短時間に実施する方が望ましいと考えた。

〔セキュリティインシデントの発生と対処〕

脆弱性Tの情報をS君が発見してから2日後、Eサーバの日次バッチ処理が異常終了するという事象が発生した。S君が確認したところ、日次バッチプログラムの内容が、見覚えのないスクリプト(以下、スクリプトUという)に書き換えられていた。スクリプトUは、B社と関係のないサイトZからプログラムをダウンロードして起動したり、コマンド履歴を参照したりするなどの内容であった。

S君は、スクリプトUを外部記憶媒体に証拠保全した後、日次バッチプログラムをリカバリした。リカバリ後、日次バッチプログラムを実行し、正常に処理されたことを確認した。さらに、Eサーバのほかのバッチプログラムを調査して、改ざんされていないことを確認し、Kリーダに状況を報告した。

Kリーダは、顧客データが大量に漏えいするなどの重大なセキュリティインシデント(以下、セキュリティインシデントをインシデントという)の可能性もあると考え、専門家による調査を緊急に行うことを経営陣に提案した。Kリーダは経営陣の承認を得て、②被害拡大を防止するために必要な措置をS君に指示するとともに、セキュリティ専門会社にインシデントの調査を依頼した。

〔インシデントの調査〕

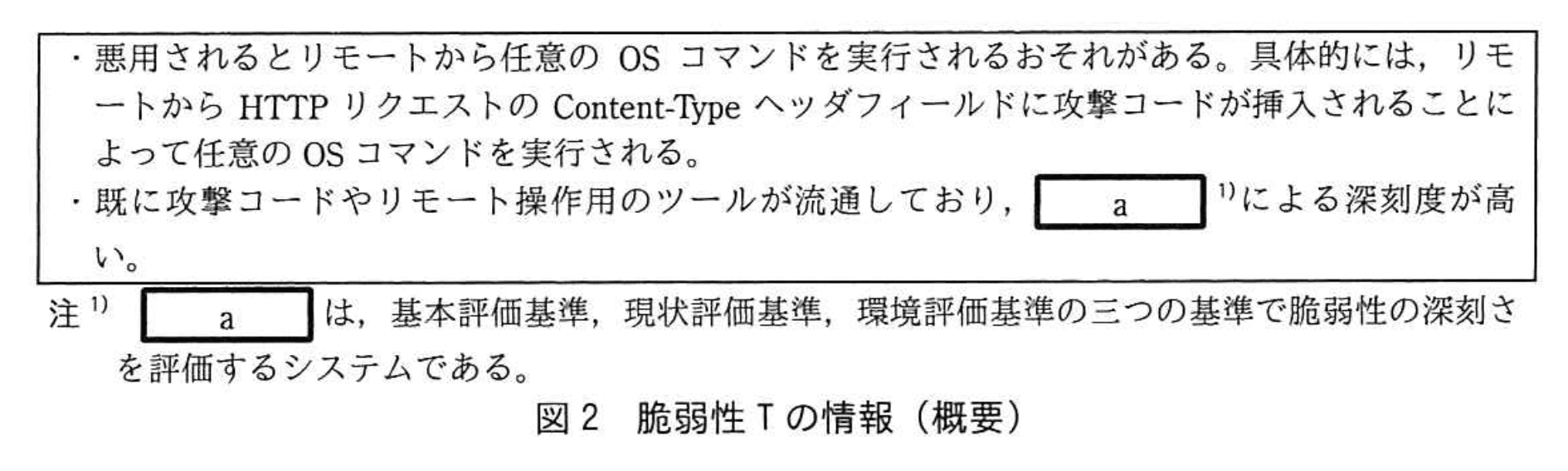

依頼を受けたセキュリティ専門会社は、インシデントを調査し、3日後に調査結果をB社に報告した。セキュリティ専門会社による調査結果を図3に示す。

重大な被害は認められなかったものの、脆弱性Tが悪用されて改ざんが行われていたことが明らかになったことから、パッチを適用することにした。パッチを適用し、サービスを再稼働できたのは、インシデント発生から10日後だった。

〔リスク軽減策の検討〕

セキュリティ専門会社からは、脆弱性情報が公開されると、その後間もなく攻撃が急増することが多いことから、脆弱性情報が公開された際に迅速に対応できるようにあらかじめ対応を検討しておくべきであるとアドバイスを受けた。そこで、今回のインシデントも踏まえて、KリーダとS君はAFなどを利用しているシステムの脆弱性が公開された際の対応について検討した。次は、このときのS君とKリーダの会話である。

S君 :AFの脆弱性情報が公開された際は、早期に対応することが望まれます。その点では、暫定的な対策としてWAFの導入が有効との話をよく聞くので、調査しました。

Kリーダ:どうだったかな。

S君 :脆弱性Tについては、情報が公開されてから1日以内にシグネチャが提供されたWAFがありました。

Kリーダ:通販システムではパッチの適用作業に7日掛かったが、それより、WAFによる対応の方が早かったようだな。しかし、WAFによる対応では、通販システムへの影響があるのではないか。

S君 :影響があるので、導入時には遮断はせずにアラートを通知するだけのモニタリングモードを用いて検証します。ただし、このモードでは、アラートが通知された際に検知した通信がbであるかどうかを直ちに確認しなければなりません。もし、bであった場合は、場合によってはEサーバの停止が必要となります。また、bではなかった場合は、WAFのシグネチャの見直しが必要となります。これら一連の手順を決めておかなければなりません。

Kリーダ:分かった。次に、WAFの選定方法について、確認しておこう。

S君 :WAFには、大きく分けると、ソフトウェア型、ハードウェア型、クラウド型の3種類があります。いずれもモニタリングモードを実現する機能と攻撃とみなされる通信を遮断する機能があります。さらに、④暗号通信に関する機能が用意されているものがあります。

Kリーダ:なるほど。導入はどのようにするのかな。

S君 :ソフトウェア型WAFの場合は、Eサーバに導入します。ハードウェア型WAFの場合は、図1中のDMZ内のL2SWとEサーバとの間に設置します。クラウド型WAFの場合は、サービス事業者がインターネット上で運用しているものを利用します。クラウド型WAFを利用する場合は、幾つか設定変更が必要です。例えば、図1中のcの設定を変更して、Eサーバへのアクセス経路をクラウド型WAF経由に変える必要があります。クラウド型WAFのIPアドレスが変更された場合でもcの設定に影響が出ないように、dレコードを定義して、そのレコードにEサーバの別名としてクラウド型WAFサービスの事業者が指定するFQDNを記述することが推奨されています。

Kリーダ:なるほど。当社にはどの種類が適しているか調査してくれ。

S君 :分かりました。

重大な被害は認められなかったものの、脆弱性Tが悪用されて改ざんが行われていたことが明らかになったことから、パッチを適用することにした。パッチを適用し、サービスを再稼働できたのは、インシデント発生から10日後だった。

〔リスク軽減策の検討〕

セキュリティ専門会社からは、脆弱性情報が公開されると、その後間もなく攻撃が急増することが多いことから、脆弱性情報が公開された際に迅速に対応できるようにあらかじめ対応を検討しておくべきであるとアドバイスを受けた。そこで、今回のインシデントも踏まえて、KリーダとS君はAFなどを利用しているシステムの脆弱性が公開された際の対応について検討した。次は、このときのS君とKリーダの会話である。

S君 :AFの脆弱性情報が公開された際は、早期に対応することが望まれます。その点では、暫定的な対策としてWAFの導入が有効との話をよく聞くので、調査しました。

Kリーダ:どうだったかな。

S君 :脆弱性Tについては、情報が公開されてから1日以内にシグネチャが提供されたWAFがありました。

Kリーダ:通販システムではパッチの適用作業に7日掛かったが、それより、WAFによる対応の方が早かったようだな。しかし、WAFによる対応では、通販システムへの影響があるのではないか。

S君 :影響があるので、導入時には遮断はせずにアラートを通知するだけのモニタリングモードを用いて検証します。ただし、このモードでは、アラートが通知された際に検知した通信がbであるかどうかを直ちに確認しなければなりません。もし、bであった場合は、場合によってはEサーバの停止が必要となります。また、bではなかった場合は、WAFのシグネチャの見直しが必要となります。これら一連の手順を決めておかなければなりません。

Kリーダ:分かった。次に、WAFの選定方法について、確認しておこう。

S君 :WAFには、大きく分けると、ソフトウェア型、ハードウェア型、クラウド型の3種類があります。いずれもモニタリングモードを実現する機能と攻撃とみなされる通信を遮断する機能があります。さらに、④暗号通信に関する機能が用意されているものがあります。

Kリーダ:なるほど。導入はどのようにするのかな。

S君 :ソフトウェア型WAFの場合は、Eサーバに導入します。ハードウェア型WAFの場合は、図1中のDMZ内のL2SWとEサーバとの間に設置します。クラウド型WAFの場合は、サービス事業者がインターネット上で運用しているものを利用します。クラウド型WAFを利用する場合は、幾つか設定変更が必要です。例えば、図1中のcの設定を変更して、Eサーバへのアクセス経路をクラウド型WAF経由に変える必要があります。クラウド型WAFのIPアドレスが変更された場合でもcの設定に影響が出ないように、dレコードを定義して、そのレコードにEサーバの別名としてクラウド型WAFサービスの事業者が指定するFQDNを記述することが推奨されています。

Kリーダ:なるほど。当社にはどの種類が適しているか調査してくれ。

S君 :分かりました。 調査の後、B社では、WAFを選定し、導入した。以降、攻撃を数多く受けたが、WAFが遮断し、Eサーバへの侵入は起きていない。

設問1:

本文中の下線①を実現するための手段を15字以内で述べよ。

模範解答

NTP による時刻同期

解説

解答の論理構成

- 【問題文】には「ログ管理サーバに保存されたログからイベントの発生順序を正しく追跡できるように、①ログに書かれる各 FW 及び各サーバの時刻を整合させている。」とあります。

- 時刻を「整合」させるとは、すべての機器が同一の正確な時刻を保持することを意味します。

- 異なるベンダ機器・OS でも共通して利用できる標準的な仕組みとして、ネットワーク経由で時刻を配布・同期する「NTP(Network Time Protocol)」があります。

- NTP によって FW やサーバが定期的に時刻を取得・補正すれば、ログに記録されるタイムスタンプが揃い、イベントの「発生順序を正しく追跡」できます。

- 以上より、①を実現する手段は「NTP による時刻同期」となります。

誤りやすいポイント

- 「手動で時刻合わせ」と書くと人的作業に依存し精度・継続性が不十分です。

- 「SNTP」「PTP」なども時刻同期技術ですが、一般的な企業ネットワークで FW・サーバを一括管理する目的には NTP が最も標準的です。

- 「ログ管理サーバ側で補正」と誤解すると、送信元機器のタイムスタンプがずれたまま保存されるため因果関係の解析が困難になります。

FAQ

Q: すべてのサーバが同じ NTP サーバを参照すれば十分ですか?

A: はい。ただし冗長性確保のために上位 NTP サーバを複数設定し、内部に stratum を分けて構成すると可用性が向上します。

A: はい。ただし冗長性確保のために上位 NTP サーバを複数設定し、内部に stratum を分けて構成すると可用性が向上します。

Q: インターネット上の公開 NTP サーバを直接参照しても問題ないでしょうか。

A: 外部接続を許可できない場合や精度・安定性の観点から、DMZ 内などに内部 NTP サーバを設置し、各機器は内部 NTP を参照するのが推奨です。

A: 外部接続を許可できない場合や精度・安定性の観点から、DMZ 内などに内部 NTP サーバを設置し、各機器は内部 NTP を参照するのが推奨です。

Q: NTP の時刻差し込み攻撃が心配です。対策はありますか?

A: 認証付き NTP(NTP Autokey など)を利用し、NTP パケットを FW でフィルタリングすると安全性が高まります。

A: 認証付き NTP(NTP Autokey など)を利用し、NTP パケットを FW でフィルタリングすると安全性が高まります。

関連キーワード: NTP, タイムスタンプ、ログ管理、時刻同期

設問2:

図2中のaに入れる適切な字句を英字4字で答えよ。

模範解答

a:CVSS

解説

解答の論理構成

- 【問題文】図2では、「a¹による深刻度が高い。」とあり、注¹で「a は、基本評価基準、現状評価基準、環境評価基準の三つの基準で脆弱性の深刻さを評価するシステムである。」と説明しています。

- 三つの基準(Base / Temporal / Environmental)で脆弱性を数値化する国際標準は「CVSS(Common Vulnerability Scoring System)」だけです。

- したがって a に入る語は “CVSS” となります。

誤りやすいポイント

- 「CVE」と混同する

CVE は識別子であり深刻度を評価する仕組みではありません。三つの評価基準というキーワードが示すのは「CVSS」です。 - “CVSSv3” などバージョン付きで記述してしまう

設問は「英字4字で答えよ」と指示しているため、「CVSS」に限定されます。 - 日本語略称を書く

「共通脆弱性評価システム」など日本語を入れると減点対象になります。

FAQ

Q: CVSS の「基本評価基準」とは何を示しますか?

A: 攻撃元区分、攻撃条件の複雑さ、必要権限など技術的な要因を固定値として評価し、脆弱性そのものの危険度を示します。

A: 攻撃元区分、攻撃条件の複雑さ、必要権限など技術的な要因を固定値として評価し、脆弱性そのものの危険度を示します。

Q: CVSS スコアはどこで確認できますか?

A: JVN や NVD などの脆弱性データベースで各脆弱性ごとに公表されています。

A: JVN や NVD などの脆弱性データベースで各脆弱性ごとに公表されています。

Q: CVSS が高い=必ず即日パッチ適用すべきですか?

A: 高スコアは優先度を示しますが、業務影響や既存の緩和策も考慮し、リスクベースで計画することが推奨されます。

A: 高スコアは優先度を示しますが、業務影響や既存の緩和策も考慮し、リスクベースで計画することが推奨されます。

関連キーワード: 脆弱性評価、深刻度、スコアリング、セキュリティ指標

設問3:

本文中の下線②について、KリーダがS君に指示した措置を、30字以内で述べよ。

模範解答

Eサーバをネットワークから切り離して、待機サーバを公開する。

解説

解答の論理構成

- 侵入を受けたのは「Eサーバ」である

― 図3の調査結果で「③E サーバのコマンド履歴」と明記されています。 - 攻撃者による追加被害を防ぐ最優先策は、侵入経路となった Eサーバ の通信遮断です

― 本文では「②被害拡大を防止するために必要な措置」と指示されています。 - しかし完全停止すると利用者には何も表示できません

― 表1で「待機サーバ」は「サービス停止を告知するための Web サーバである」「Eサーバの代わりにレイヤ2スイッチに接続される」と説明されています。 - したがって、

・Eサーバをネットワークから切り離す(被害の封じ込め)

・代わりに待機サーバをL2SWへ接続し公開する(利用者への告知)

という手順が最適解になります。

誤りやすいポイント

- 「FW1で通信を遮断する」と答えると、内部からの漏えい・横展開の恐れが残ります。

- 「パッチを当てて再起動する」と答えると、封じ込めより復旧が先になり手順の優先度を誤ります。

- 待機サーバの用途を読み落とし、単に Eサーバ を停止するだけの回答にしてしまうケースが多いです。

FAQ

Q: 物理電源を落とすのとネットワーク切断のどちらが適切ですか?

A: フォレンジックの観点でメモリ情報を保持できるネットワーク切断が先に選ばれることが一般的です。

A: フォレンジックの観点でメモリ情報を保持できるネットワーク切断が先に選ばれることが一般的です。

Q: なぜ待機サーバを「遮断」ではなく「公開」するのですか?

A: 利用者にサービス停止を周知する役割が表1で明示されているため、攻撃被害を拡大させずにユーザ通知を行えます。

A: 利用者にサービス停止を周知する役割が表1で明示されているため、攻撃被害を拡大させずにユーザ通知を行えます。

Q: L2SW への接続だけで十分ですか?

A: はい。表1に「Eサーバの代わりにレイヤ2スイッチ(以下、L2SWという)に接続される」とあるため、ルーティング設定は不要です。

A: はい。表1に「Eサーバの代わりにレイヤ2スイッチ(以下、L2SWという)に接続される」とあるため、ルーティング設定は不要です。

関連キーワード: ネットワーク隔離、コールドスタンバイ、フォレンジック、サービス継続

設問4:

図3中の下線③について、コマンド履歴にSSHコマンドの接続先IPアドレスが含まれていた場合、スクリプトUの内容を考慮すると更に調査が必要となる。仮に接続先IPアドレスとして外部メールサーバが履歴に含まれていた場合、どの機器のログで、何を調査すべきか。調査すべき機器の名称を図1中から選び答えよ。また、調査すべき内容を30字以内で、具体的に述べよ。

(①、②又は③の組み合わせとする。)

模範解答

①:調査すべき機器:外部メールサーバ又はログ管理サーバ

調査すべき内容:外部メールサーバからサイトZへの接続の有無を確認する。

②:調査すべき機器:Eサーバ又はログ管理サーバ

調査すべき内容:外部メールサーバへのSSHコマンドの接続の有無を確認する。

③:調査すべき機器:FW1又はログ管理サーバ

調査すべき内容:サイトZとHTTPを使用した通信を確認する。

解説

解答の論理構成

-

まず図3の下線部「③E サーバのコマンド履歴には、SSH コマンドの接続先 IP アドレスが含まれておらず」という事実が提示されています。

引用:

「③E サーバのコマンド履歴には、SSH コマンドの接続先 IP アドレスが含まれておらず」

ここにもし接続先 IP アドレスが記録されていた場合、スクリプトUが二次感染を狙う設計であるため追加調査が必要になります。 -

スクリプトUの挙動は図3(2)で明示されています。

引用:

「SSH コマンドの接続先 IP アドレスを全て抽出する。…成功するとその機器上でスクリプト U を実行する」

つまり、履歴に現れた機器は“感染対象候補”とみなせます。 -

設問では「外部メールサーバが履歴に含まれていた場合」を想定しています。

よって、感染が広がったかを確かめるため

① 外部メールサーバ自身のログ確認

② Eサーバから外部メールサーバへの SSH 成功有無

③ サイトZとの HTTP 通信の痕跡

を押さえる必要があります。 -

B社では「B社情報システム中の全サーバのログをsyslogで受信し保存する」と表1で定義されている「ログ管理サーバ」があり、どのログも集中保管されています。

引用:

「ログ管理サーバ…全ファイアウォール…及び全サーバのログをsyslogで受信し保存する。」

したがって「調査すべき機器」は

・当該サーバ(外部メールサーバまたは E サーバ)

・集中ログを保持するログ管理サーバ

・境界を監視するFW1

のいずれか、もしくは組合せで回答できます。 -

以上を整理すると模範解答の3パターンが成立します。

① 外部メールサーバ(またはログ管理サーバ)で「外部メールサーバからサイトZへの接続の有無」を確認

② Eサーバ(またはログ管理サーバ)で「外部メールサーバへのSSHコマンドの接続の有無」を確認

③ FW1(またはログ管理サーバ)で「サイトZとHTTPを使用した通信」を確認

これが設問条件「①、②又は③の組み合わせ」に対応します。

誤りやすいポイント

- ログ確認先を「Eサーバのみに限定」してしまう

→ 集中管理している「ログ管理サーバ」を忘れると情報が欠落します。 - FW1 の役割を取り違え、DMZ 内通信を監視できると誤解する

→ FW1 は「インターネットと通販システム間の通信」を監査する境界機器です。 - スクリプトUが「必ず」API を展開すると決めつける

→ 図3(3)の通り FW1 が HTTP ダウンロードを遮断しており実際には失敗しているケースも考慮する必要があります。

FAQ

Q: なぜ外部メールサーバ自身のログより先にFW1のログを見る選択肢があるのですか?

A: FW1はインターネットとの境界でHTTP通信を監視・遮断しています。サイトZが外部にあるため、外部メールサーバからサイトZへの通信は必ずFW1を通過し、痕跡を残します。

A: FW1はインターネットとの境界でHTTP通信を監視・遮断しています。サイトZが外部にあるため、外部メールサーバからサイトZへの通信は必ずFW1を通過し、痕跡を残します。

Q: ログ管理サーバだけを見ても十分ではないのですか?

A: ログ管理サーバは各装置のsyslogを保存しますが、装置側で出力設定が漏れていたり、ログが転送前に改ざんされている可能性もあります。重要度が高い場合は元機器の生ログを取得し二重で検証するのが鉄則です。

A: ログ管理サーバは各装置のsyslogを保存しますが、装置側で出力設定が漏れていたり、ログが転送前に改ざんされている可能性もあります。重要度が高い場合は元機器の生ログを取得し二重で検証するのが鉄則です。

Q: SSH接続の成否はどのログで判断できますか?

A: 通常は接続元(Eサーバ)のSSHログと接続先(外部メールサーバ)のsshdログの両方、およびFWやIDSの接続記録を突き合わせることで確実に判断します。

A: 通常は接続元(Eサーバ)のSSHログと接続先(外部メールサーバ)のsshdログの両方、およびFWやIDSの接続記録を突き合わせることで確実に判断します。

関連キーワード: syslog, ステートフルインスペクション、横展開、コマンド履歴、ログ相関分析

設問5:〔リスク軽減策の検討〕について、(1)〜(3)に答えよ。

(1)本文中のbに入れる適切な字句を5字以内で答えよ。

模範解答

b:攻撃

解説

解答の論理構成

- 【問題文】には次のように記載されています。

「モニタリングモードでは、アラートが通知された際に検知した通信がbであるかどうかを直ちに確認しなければなりません。もし、bであった場合は、場合によってはEサーバの停止が必要となります。また、bではなかった場合は、WAFのシグネチャの見直しが必要となります。」 - モニタリングモードは遮断せずに“検知・通知”だけを行うため、通知内容が真の脅威か誤検知かを判断するプロセスが必須です。

- 真の脅威であれば即時にサービスを止める必要があると【問題文】が述べています。脅威=「攻撃」であることは文脈上自明です。

- 一方、誤検知ならばシグネチャ(検知ルール)のチューニングが必要と指摘されています。誤検知の対義語も「攻撃」です。

- 以上より、bに最も適切なのは「攻撃」となります。

誤りやすいポイント

- 「不正アクセス」「マルウェア」など具体的な攻撃手法名を書いてしまう。ここでは一般概念を問われているため、「攻撃」とするのが正しいです。

- 「正当通信」と勘違いし、判断基準の反対語を入れる受験者がいますが、確認対象は“アラートの通信”であり、“正当かどうか”ではなく“攻撃かどうか”を問う文脈です。

- WAFの機能説明に引きずられ「遮断」「ブロック」など動作を入れてしまうミスにも注意が必要です。

FAQ

Q: モニタリングモードで“攻撃”と判断した場合、なぜEサーバを停止する必要があるのですか?

A: 遮断機能を使っていないため、継続的な攻撃がそのままサーバに届くおそれがあるからです。被害拡大防止の最も確実な方法がサービス停止になります。

A: 遮断機能を使っていないため、継続的な攻撃がそのままサーバに届くおそれがあるからです。被害拡大防止の最も確実な方法がサービス停止になります。

Q: “攻撃”でなかった場合にシグネチャを見直す理由は何ですか?

A: 誤検知が続くと運用負荷が増し、本当に重要なアラートを見逃すリスクが高まるためです。

A: 誤検知が続くと運用負荷が増し、本当に重要なアラートを見逃すリスクが高まるためです。

Q: WAF導入時にモニタリングモードから始めるのは一般的ですか?

A: はい。まず誤検知の傾向を把握・チューニングしてから遮断モードへ移行する手順が推奨されています。

A: はい。まず誤検知の傾向を把握・チューニングしてから遮断モードへ移行する手順が推奨されています。

関連キーワード: WAF, シグネチャ、モニタリング、インシデント、アラート

設問5:〔リスク軽減策の検討〕について、(1)〜(3)に答えよ。

(2)B社で、ハードウェア型WAFを導入する場合、通販システム利用者の通信プロトコルを考慮すると本文中の下線④の機能が必要である。その機能を30字以内で具体的に述べよ。

模範解答

インターネットからのHTTPS通信を復号する機能

解説

解答の論理構成

- 【問題文】では「通販システム…E サーバの購入受付処理は、インターネットから HTTP over TLS(以下、HTTPS という)でアクセスされる。」とあり、利用者は常に暗号化された HTTPS で通信します。

- 会話中でS君は「WAFには…さらに、④暗号通信に関する機能が用意されているものがあります。」と述べています。

- ハードウェア型WAFは図1の「DMZ内のL2SWとEサーバとの間」に設置すると説明されているため、WAFの直前・直後でパケットは暗号化された状態のまま通過します。

- WAFがペイロードまで検査・遮断を行うにはTLSレイヤより上の内容(HTTPリクエスト)を可視化する必要があります。したがって、暗号通信を一度終端して内容を平文にし、検査後に再暗号化して送出する機能が必須です。

- 以上より「インターネットからのHTTPS通信を復号する機能」が下線④で求められる機能となります。

誤りやすいポイント

- 「TLS1.2への対応」「証明書管理機能」などと書き、復号が明確でない答案

- 復号後に再暗号化(リサイン)する必要を意識せず「HTTPSに対応する機能」とだけ記載

- WAFの種類を問う設問と混同し「クラウドWAFへのリダイレクト機能」と誤記

FAQ

Q: なぜ暗号通信を復号しなければ検知できないのですか?

A: TLSで暗号化されたままではWAFはHTTPヘッダやボディを読めず、攻撃パターン(シグネチャ)と照合できないからです。

A: TLSで暗号化されたままではWAFはHTTPヘッダやボディを読めず、攻撃パターン(シグネチャ)と照合できないからです。

Q: 復号はセキュリティ上リスクになりませんか?

A: WAF上で一時的に平文になりますが、装置内で完結し再暗号化されます。証明書・秘密鍵の厳格な管理と装置自体の物理・論理的保護が必要です。

A: WAF上で一時的に平文になりますが、装置内で完結し再暗号化されます。証明書・秘密鍵の厳格な管理と装置自体の物理・論理的保護が必要です。

Q: もしHTTP(暗号化なし)だけなら下線④の機能は不要ですか?

A: はい。通信が平文ならWAFはそのまま内容を検査できるため、復号機能は必須ではありません。

A: はい。通信が平文ならWAFはそのまま内容を検査できるため、復号機能は必須ではありません。

関連キーワード: TLS終端、SSLインスペクション、シグネチャ検査、ペイロード解析

設問5:〔リスク軽減策の検討〕について、(1)〜(3)に答えよ。

(3)本文中のcに入れる適切なサーバ名を図1中から選び答えよ。また、本文中のdに入れる適切なレコードの名称を答えよ。

模範解答

c:外部 DNS サーバ

d:CNAME

解説

解答の論理構成

- クラウド型 WAF を使うときの経路変更方法

- 原文では「クラウド型WAFを利用する場合は、サービス事業者がインターネット上で運用しているものを利用します。」とあり、既存ネットワークの物理配線を変えずに DNS だけで経路を切り替える一般的手法が示唆されています。

- 図1 内のどの機器で DNS を公開しているか

- 図1 の DMZ には「外部DNSサーバ」が描かれており、インターネット側の名前解決を担当します。

- 設定変更対象の特定

- 原文で「図1中のcの設定を変更して、Eサーバへのアクセス経路をクラウド型WAF経由に変える」とあるため、公開ゾーンのレコードを保有している「外部DNSサーバ」の設定を修正すれば目的を達成できます。

- IP アドレス変更への追従方法

- 「クラウド型WAFのIPアドレスが変更された場合でもcの設定に影響が出ないように、dレコードを定義…」とある。ここで IP ではなく FQDN で別名を張るレコード種別は CNAME です。

- したがって

- c = 「外部 DNS サーバ」

- d = 「CNAME」

誤りやすいポイント

- 「内部DNSサーバ」と誤答するケース

- 図1 には内部向けと外部向けの二系統が描かれている。インターネット利用者が参照するのは「外部DNSサーバ」であり、内部 DNS を選ぶと経路が変わらない。

- A レコードを書き換えると考えてしまう

- IP 直書きの A レコードを修正すると、WAF 側 IP が変わる度に再変更が必要になる。問題文は「設定に影響が出ないように」と明記しているので CNAME を選ぶ。

- 「MX」や「SRV」といった他のレコード種別を選択

- メール用やサービス位置特定用であり、WEB アクセス経路変更の要件を満たさない。

FAQ

Q: CNAME を使うと DNS ルックアップが 1 回増えて遅延しませんか?

A: 遅延は数ミリ秒程度であり、WAF 導入によるセキュリティ向上の方がメリットが大きいと判断されます。

A: 遅延は数ミリ秒程度であり、WAF 導入によるセキュリティ向上の方がメリットが大きいと判断されます。

Q: 外部 DNS サーバを冗長化していない場合のリスクは?

A: 名称解決ができなくなると通販サイトへ到達できなくなるため、セカンダリ DNS の設置やクラウド DNS サービスとの併用が推奨されます。

A: 名称解決ができなくなると通販サイトへ到達できなくなるため、セカンダリ DNS の設置やクラウド DNS サービスとの併用が推奨されます。

Q: CNAME でなく ALIAS や ANAME を使う選択肢は?

A: それらはクラウド DNS ベンダ独自拡張であり、標準 DNS サーバ間での互換性を優先するなら CNAME が無難です。

A: それらはクラウド DNS ベンダ独自拡張であり、標準 DNS サーバ間での互換性を優先するなら CNAME が無難です。

関連キーワード: DNS, CNAME, WAF, DMZ, 経路制御