情報処理安全確保支援士 2018年 春期 午後1 問02

情報セキュリティ対策の強化に関する次の記述を読んで、設問1~3に答えよ。

T社は、従業員数300名の小売業者である。

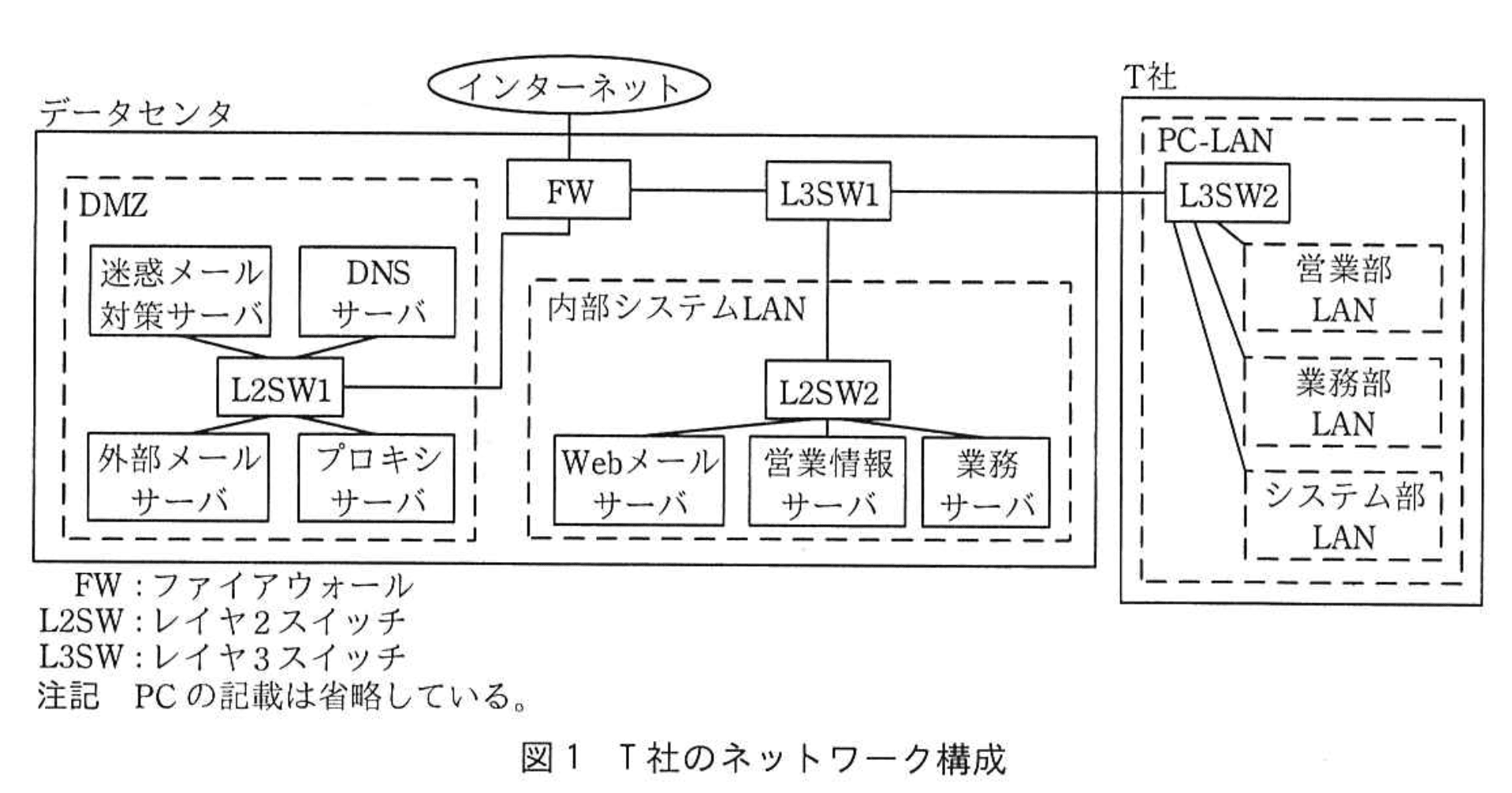

T社のネットワーク構成を図1に示す。

T社は、全ての従業員にPCを1台ずつ貸与している。PCは全て、営業部LAN、業務部LAN及びシステム部LANのいずれかに接続されている。PC及び内部システムLANのサーバには、固定のプライベートIPアドレスを割り当てている。

T社では、電子メール(以下、メールという)の送受信及びWeb閲覧にインターネットを利用している。T社のドメイン名は、t-sha.co.jp(以下、T社ドメイン名という)である。また、全ての従業員は、T社ドメイン名のメールアカウントをもつ。

T社では、PC及びサーバを導入する際、システム部がアプリケーションソフトウェア、L社製マルウェア対策ソフト及びOS(以下、これらを併せてT社標準ソフトという)のインストール、脆弱性修正プログラムの適用、並びにマルウェア定義ファイルの最新化を行う。導入後のPC及びサーバは、プロキシサーバ経由でT社標準ソフトの各ベンダのサイトに毎月1回自動で接続し、それぞれの脆弱性修正プログラムを適用している。マルウェア定義ファイルは、1時間おきに最新化している。

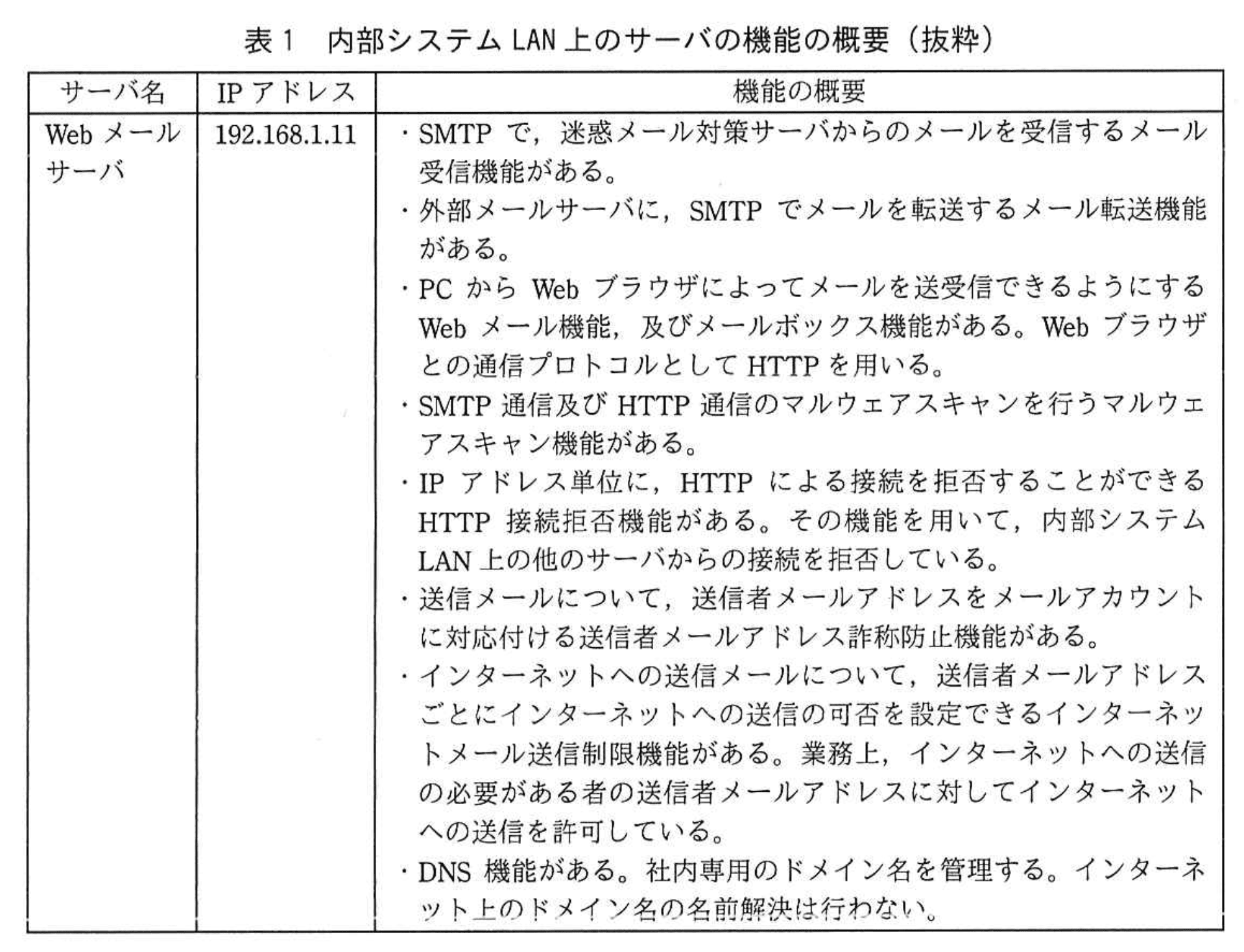

〔内部システムLAN上のサーバの概要〕

T社の内部システムLANとそのLAN上のサーバは、システム部のKさんが運用業務を担当している。内部システムLAN上のサーバの機能の概要を表1に示す。表1に示す機能は全て有効にしている。

運用業務において、内部システムLAN上のサーバへのログインには、SSHを利用している。

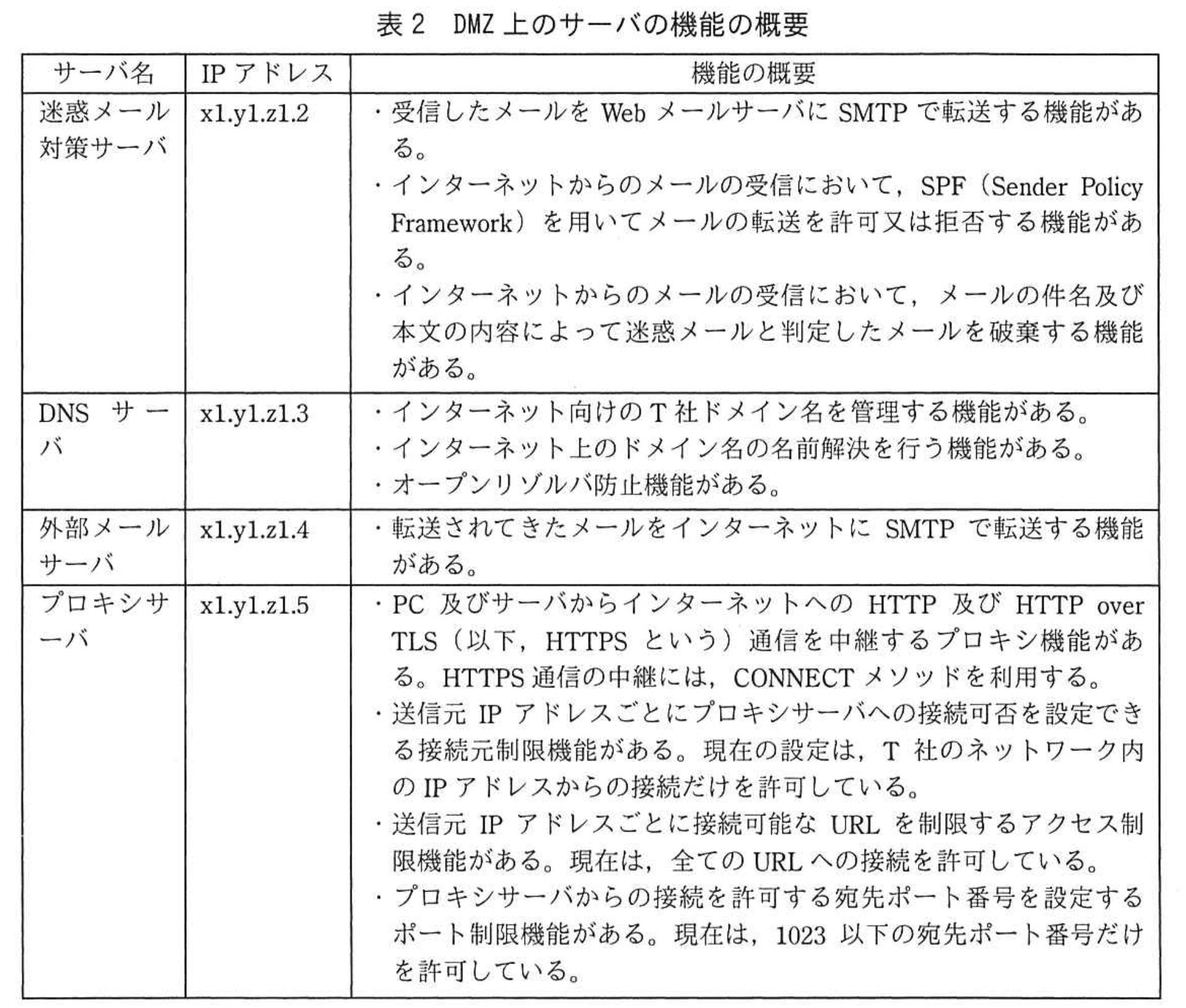

〔DMZ上のサーバ及びFWの概要〕

DMZ上のサーバには、固定のグローバルIPアドレスを割り当てている。DMZ上のサーバで、プログラムが異常停止するなどのエラーが発生した場合、迷惑メール対策サーバを経由してシステム部の運用担当者のメールアドレス宛てに通知している。

DMZ上のサーバの機能の概要を表2に示す。表2に示す機能は全て有効にしている。

運用業務において、DMZ上のサーバへのログインには、SSH を利用している。

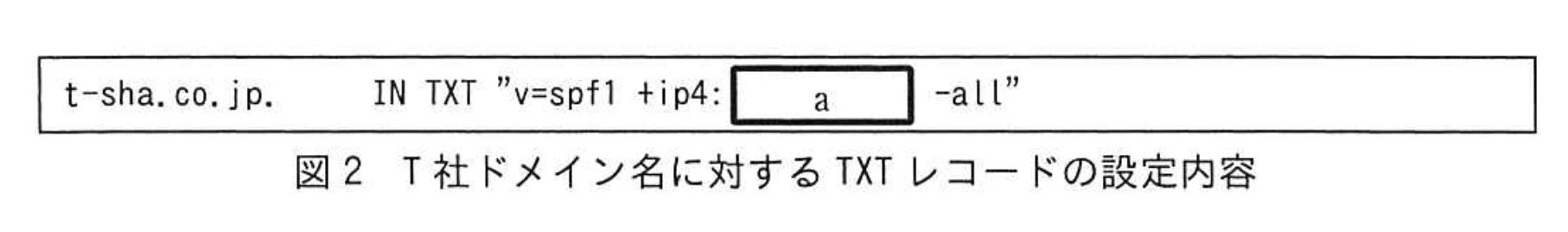

DNSサーバに登録されている、T社ドメイン名に対する TXTレコードの設定内容を図2に示す。

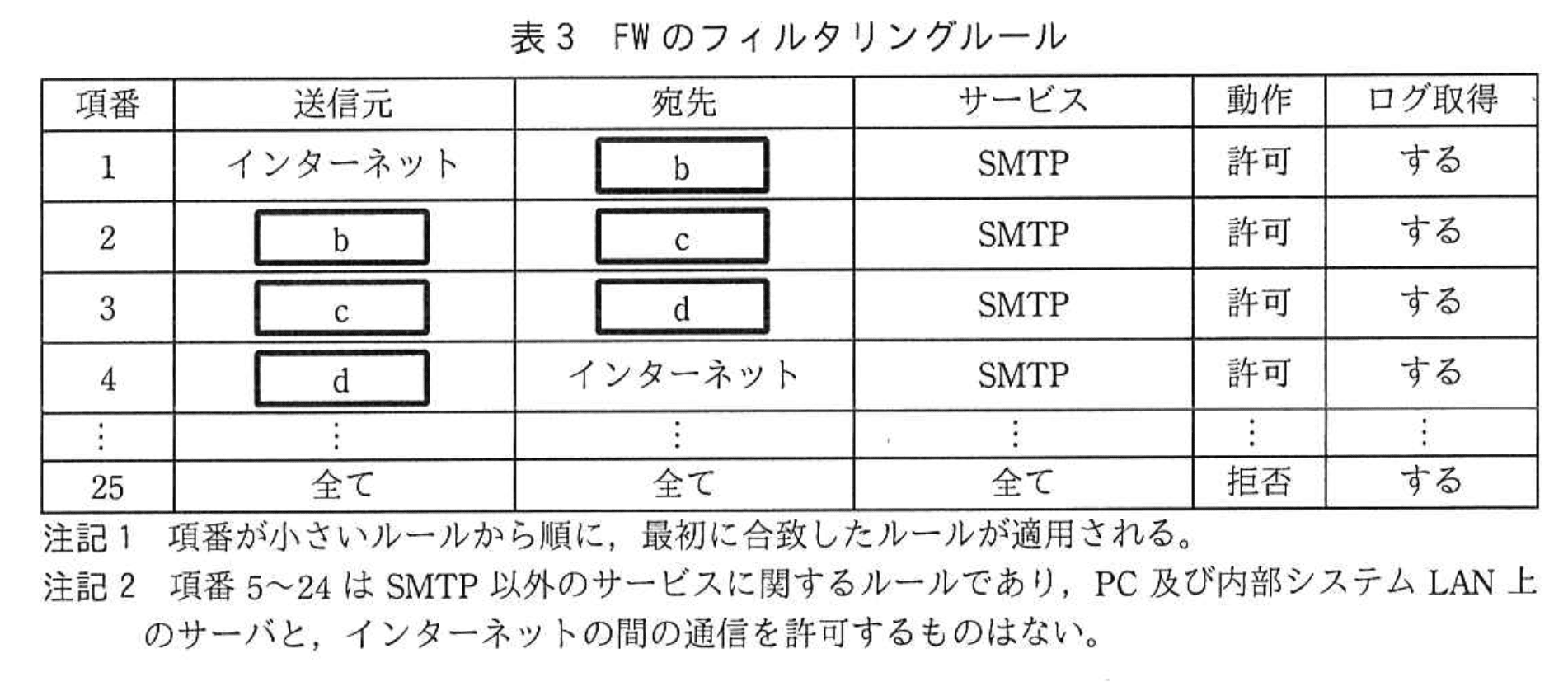

FW は、ステートフルパケットインスペクション型である。そのフィルタリングルールを表3に示す。

〔セキュリティ対策の見直し〕

同業他社で、運用担当者のPCがマルウェアに感染し、サーバに格納されていた個人情報が大量に漏えいする事故が発生した。T社の経営陣は事態を重く見て、現状の対策の点検と見直しをシステム部のJ部長に指示した。J部長は、サーバの設定の点検及び見直し並びに運用担当者のPCの利用方法の見直しを行うようにKさんに指示した。さらに、セキュリティ専門業者に助言を求めることにし、情報処理安全確保支援士(登録セキスペ)のW氏が担当することになった。

〔サーバの設定の点検及び見直し〕

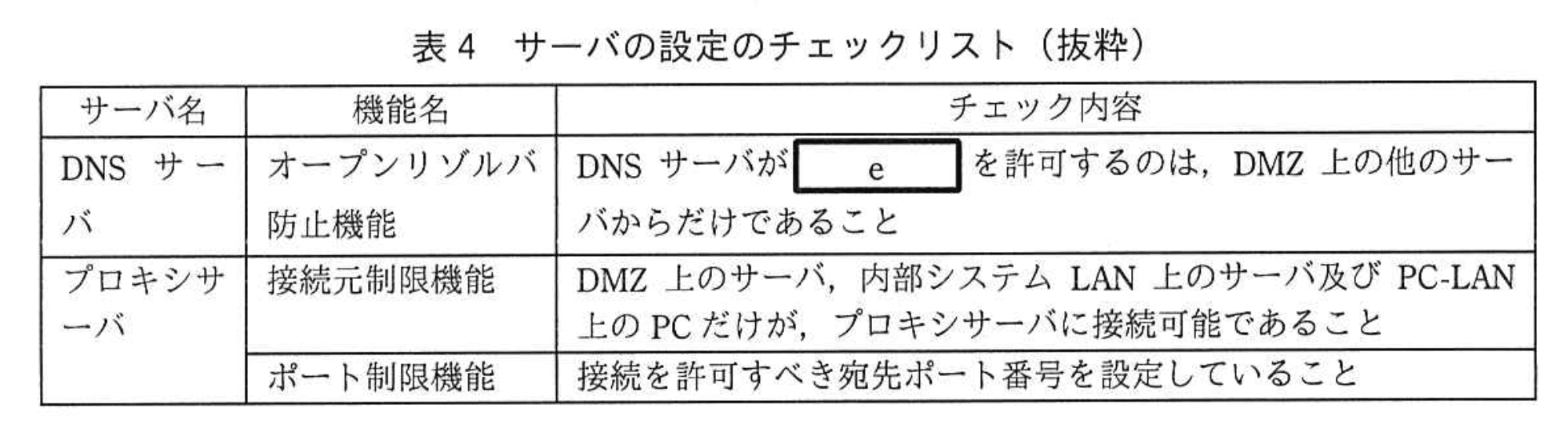

KさんはW氏の支援を受けて、表4に示すサーバの設定のチェックリストを作成した。

表4に基づいて点検していたところ、プロキシサーバのポート制限機能に問題があることが分かった。次は、プロキシサーバのポート制限機能の利用方法に関する、W氏とKさんの会話である。

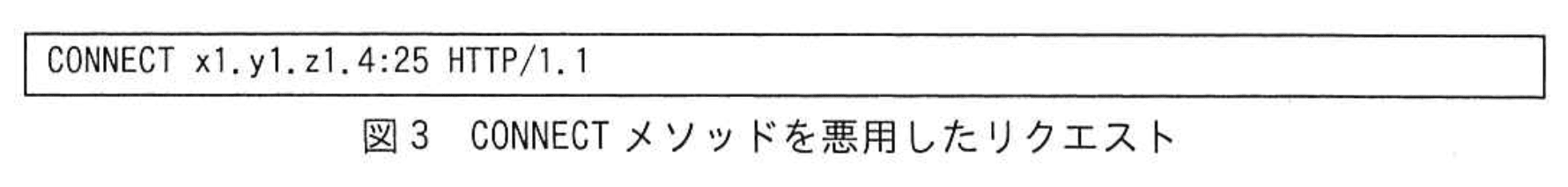

W氏 :プロキシサーバの設定をみると、CONNECTメソッドの悪用を防ぐ制限がなされていませんね。

Kさん:CONNECTメソッドを悪用すると、どういう問題が生じるのでしょうか。

W氏 :図3に示すように、CONNECTメソッドを悪用してトンネルを確立させることで、Webメールサーバの機能を回避できます。そして、①この回避によっていくつかの問題が生じます。

Kさん:ポート制限機能に関する設計の見直しと設定変更案を作成します。

KさんとW氏は、サーバの点検を続け、他に問題がないことを確認した。

〔運用担当者のPCの利用方法の見直し〕

引き続きKさんとW氏は、運用担当者のPCの利用方法の見直しを行った。

運用担当者は、運用担当者のPCからサーバに特権IDでログインしているので、PCがマルウェアに感染した場合、サーバの重要な情報が窃取されるおそれがある。また、メールの送受信やインターネットのWeb閲覧は、マルウェア感染のリスクが高い。そこで、次の対策を実施することにした。

・運用担当者には、運用担当者のPCの他に、運用業務専用のPC(以下、運用PCという)も貸与する。

・サーバの運用業務は、運用PCだけで行うルールとする。

・運用PCでは、メールの送受信及びインターネットのWeb閲覧を技術的に制限する。

・L3SW2に接続する運用PC-LANを新設し、そこに運用PCを接続する。

その上で、次の設定を変更することにした。

・L3SW1及びL3SW2でのIPアドレス指定によるフィルタリング設定

・②WebメールサーバのHTTP接続機能の設定

・③プロキシサーバのアクセス制限機能の設定

Kさんは、運用PCの利用方法案並びにサーバ及びL3SWの設定変更案を作成して、J部長に説明し、了承を得た。Kさんは、運用PCの導入に着手し、サーバ及びL3SWの設定変更を行った。

設問1:〔DMZ上のサーバ及びFWの概要〕について、(1)、(2)に答えよ。

(1)図2中のaに入れる適切な字句を答えよ。

模範解答

a:x1.y1.z1.4

解説

解答の論理構成

-

SPFレコードの役割確認

- 【問題文】図2に「t‐sha.co.jp. IN TXT ”v=spf1 +ip4:a -all”」とある。

- “v=spf1 … -all” は、送信元アドレスが T 社ドメイン名の場合に、どの IP アドレスからの送信を正当とみなすかを示す仕組みである。

-

インターネットへ実際にメールを送信するサーバの特定

- 表2「外部メールサーバ」の行

- サーバ名:「外部メールサーバ」

- IP アドレス:「x1.y1.z1.4」

- 機能の概要:「転送されてきたメールをインターネットに SMTP で転送する機能がある。」

- 他にインターネットへ直接 SMTP 送信するサーバは、表2・表1を通読しても存在しない。

- 表2「外部メールサーバ」の行

-

SPF レコードに登録すべき IP の決定

- 送信ドメイン認証として公開 DNS に登録するのは、「インターネットに SMTP で転送する」サーバのグローバル IP である。

- したがって a には 「x1.y1.z1.4」 が入る。

誤りやすいポイント

- 迷惑メール対策サーバ(x1.y1.z1.2)がインターネットからメールを受信するため、「送信側」と誤解してしまう。実際に外部へ SMTP 送信するのは外部メールサーバである。

- 内部システム LAN 上の「Web メールサーバ (192.168.1.11)」は SMTP 転送機能を持つが、FW の設定と DMZ 構成からインターネットへ直接出るわけではないので SPF 登録対象外である。

- SPF で登録するのはサーバ名ではなくグローバル IP アドレスである点を忘れ、ホスト名を記入してしまう。

FAQ

Q: SPF レコードは複数 IP を登録できますか?

A: はい、+ip4: を複数並べて列挙できます。ただし本設問では送信元が 1 台のみなので 1 つです。

A: はい、+ip4: を複数並べて列挙できます。ただし本設問では送信元が 1 台のみなので 1 つです。

Q: 内部システム LAN 上の「Web メールサーバ」は直接インターネットへ送信しないのですか?

A: 表1には SMTP 転送機能がありますが、FW のルール①~④が DMZ 経由を前提にしているため、最終的な外向き送信は「外部メールサーバ」が担当します。

A: 表1には SMTP 転送機能がありますが、FW のルール①~④が DMZ 経由を前提にしているため、最終的な外向き送信は「外部メールサーバ」が担当します。

Q: 迷惑メール対策サーバを SPF に入れるとどんな影響がありますか?

A: 送信を行わないサーバを SPF に登録すると、攻撃者がその IP を使って送信者を偽装しても SPF が「Pass」と判定し、不正メールの遮断に失敗するおそれがあります。

A: 送信を行わないサーバを SPF に登録すると、攻撃者がその IP を使って送信者を偽装しても SPF が「Pass」と判定し、不正メールの遮断に失敗するおそれがあります。

関連キーワード: SPF, TXTレコード、送信ドメイン認証、SMTPリレー、DMZ

設問1:〔DMZ上のサーバ及びFWの概要〕について、(1)、(2)に答えよ。

(2)表3中のb、c及びdに入れる適切なサーバ名を図1中の字句を用いて答えよ。

模範解答

b:迷惑メール対策サーバ

c:Webメールサーバ

d:外部メールサーバ

解説

解答の論理構成

-

インターネットから最初に SMTP で受信するサーバ

- 表2に「迷惑メール対策サーバ」について

「『インターネットからのメールの受信』において、…メールを転送する機能がある。」と記載されています。 - したがって、表3 ①「送信元:インターネット → 宛先:b」はインターネット側から直接到達するメールゲートウェイである「迷惑メール対策サーバ」です。

- 表2に「迷惑メール対策サーバ」について

-

迷惑メール対策サーバから次に SMTP 転送されるサーバ

- 表2「迷惑メール対策サーバ」には「『受信したメールを Web メールサーバに SMTP で転送する機能がある。』」と明示されています。

- よって、表3 ②「送信元:b → 宛先:c」の宛先は「Web メールサーバ」です。

-

社内で作成した送信メールが外部へ出る前に経由するサーバ

- 表1「Web メールサーバ」には「『外部メールサーバに、SMTP でメールを転送するメール転送機能がある。』」という仕様があります。

- 従って、表3 ③「送信元:c → 宛先:d」の宛先は「外部メールサーバ」です。

-

外部メールサーバはインターネットへ最終転送

- 表2「外部メールサーバ」には「『転送されてきたメールをインターネットに SMTP で転送する機能がある。』」と説明されています。

- これにより、表3 ④「送信元:d → 宛先:インターネット」に整合します。

以上より

b:迷惑メール対策サーバ

c:Webメールサーバ

d:外部メールサーバ

b:迷惑メール対策サーバ

c:Webメールサーバ

d:外部メールサーバ

誤りやすいポイント

- 「Web メールサーバが直接インターネットと SMTP でやり取りしている」と早合点してしまい、b と c を逆にする。

- 「外部メールサーバ」を DMZ 内の名称だと知りながら、転送方向(社内→外部)を意識せず b に入れてしまう。

- ステートフルパケットインスペクション型 FW のため戻りパケットは自動許可される点を忘れ、サーバ間の順序関係を混同する。

FAQ

Q: なぜ DMZ に 2 台のメール系サーバ(迷惑メール対策・外部メール)が必要なのですか?

A: 受信側と送信側で役割を分離し、それぞれに最適なセキュリティ機能(SPF 判定やウイルス検査、送信キュー管理など)を実装することで、脅威の影響範囲を最小化するためです。

A: 受信側と送信側で役割を分離し、それぞれに最適なセキュリティ機能(SPF 判定やウイルス検査、送信キュー管理など)を実装することで、脅威の影響範囲を最小化するためです。

Q: 「Web メールサーバ」は内部システム LAN にありますが、SMTP を直接扱っても問題ありませんか?

A: 内部 LAN 内でのみ SMTP を受け付け、インターネットとの境界は DMZ のサーバが担っているため、攻撃面を減らしつつ社内利用に必要なメール機能を提供できます。

A: 内部 LAN 内でのみ SMTP を受け付け、インターネットとの境界は DMZ のサーバが担っているため、攻撃面を減らしつつ社内利用に必要なメール機能を提供できます。

Q: ステートフル FW であっても SMTP の戻りトラフィックは自動で許可されるのですか?

A: はい。ステートフル FW はセッション情報を保持するため、送信方向のパケットを許可すれば、対応する戻りパケットはフィルタリングルールを追加しなくても通過できます。

A: はい。ステートフル FW はセッション情報を保持するため、送信方向のパケットを許可すれば、対応する戻りパケットはフィルタリングルールを追加しなくても通過できます。

関連キーワード: SMTP, DMZ, ステートフルパケットインスペクション、メールリレー、SPF

設問2:〔サーバの設定の点検及び見直し〕について、(1)、(2)に答えよ。

(1)表4中のeに入れる適切な通信の内容を30字以内で述べよ。

模範解答

e:インターネット上のドメイン名についての名前解決

解説

解答の論理構成

- 問題文の該当箇所

- DMZ 上の「DNSサーバ」の機能として、

「インターネット上のドメイン名の名前解決を行う機能がある。」

と明記されています。

- DMZ 上の「DNSサーバ」の機能として、

「インターネット上のドメイン名の名前解決を行う機能がある。」

- チェックリストの確認事項

- 表4では「DNSサーバ」が「オープンリゾルバ防止機能」を対象に、

「DNSサーバがeを許可するのは、DMZ 上の他のサーバからだけであること」

と記載されています。

- 表4では「DNSサーバ」が「オープンリゾルバ防止機能」を対象に、

「DNSサーバがeを許可するのは、DMZ 上の他のサーバからだけであること」

- オープンリゾルバ防止の趣旨

- オープンリゾルバを放置すると外部から不特定多数の再帰問い合わせを受け、 DNS増幅攻撃などの踏み台にされる恐れがあります。

- そこで「インターネット上のドメイン名の名前解決」は

DMZ 内の特定ホストだけに限定すべき通信になります。

- 以上より、e には

「インターネット上のドメイン名についての名前解決」

が入ることが導かれます。

誤りやすいポイント

- 「T社ドメイン名の管理」と混同しやすい

権威応答(自社ドメイン)ではなく再帰的な外部ドメイン解決を制限する趣旨です。 - 「DNS問い合わせ」だけでは曖昧

内部・外部どちらの問い合わせかを明確にしないと部分点も失います。 - オープンリゾルバ=外部からの問い合わせ全拒否と早合点

DMZ 内部サーバからの再帰問い合わせは許可する設計である点を見落としがちです。

FAQ

Q: 権威サーバ機能まで制限対象ですか?

A: いいえ。権威応答は自社サービスの一部なので制限対象外です。制限するのは「インターネット上のドメイン名の名前解決」という再帰問い合わせです。

A: いいえ。権威応答は自社サービスの一部なので制限対象外です。制限するのは「インターネット上のドメイン名の名前解決」という再帰問い合わせです。

Q: 内部システムLANに別のDNSを置けばオープンリゾルバ問題は解決しますか?

A: 別のDNSを置いても再帰問い合わせが外部へ公開されていれば同じ問題が生じます。公開範囲の制御が本質です。

A: 別のDNSを置いても再帰問い合わせが外部へ公開されていれば同じ問題が生じます。公開範囲の制御が本質です。

Q: フィルタリングはFWでも実装できますか?

A: 可能ですが、DNSサーバ側でオープンリゾルバ防止機能を有効化する方が設定漏れを防ぎやすく、多層防御の観点でも推奨されます。

A: 可能ですが、DNSサーバ側でオープンリゾルバ防止機能を有効化する方が設定漏れを防ぎやすく、多層防御の観点でも推奨されます。

関連キーワード: オープンリゾルバ、再帰問い合わせ、DNS増幅攻撃、アクセス制御、ネットワーク分離

設問2:〔サーバの設定の点検及び見直し〕について、(1)、(2)に答えよ。

(2)本文中の下線①について、回避によって生じる問題を二つ挙げ、それぞれ40字以内で具体的に述べよ。

模範解答

①:・インターネットへのメールの送信を許可されていない従業員が送信できるという問題

②:・送信者メールアドレスを詐称したメールを送信できるという問題

・マルウェアのスキャンを行わずにメールを送信できるという問題

解説

解答の論理構成

- 【問題文】でプロキシサーバは「HTTPS 通信の中継には、CONNECT メソッドを利用する。」とあります。

CONNECT は任意の TCP ポートにトンネルを掘れるため、図3のように CONNECT x1.y1.z1.4:25 HTTP/1.1 と送ればポート “25”=SMTP へ直接つながります。 - すると PC →プロキシ→「外部メールサーバ」へ直結し、Web メールサーバを経由しません。

- Web メールサーバには

・「インターネットメール送信制限機能」

・「送信者メールアドレス詐称防止機能」

・「SMTP 通信及び HTTP 通信のマルウェアスキャン機能」

があると【問題文】に明示されています。 - 回避により上記3機能が働かなくなるため、(1) インターネットへの送信が禁止されている従業員でも送信できる、(2) 詐称やマルウェア混入メールもそのまま外部へ流出する、という二つの典型的な問題が生じます。

誤りやすいポイント

- CONNECT=HTTPS と短絡し、ポート 443 だけを想定してしまう

- Web メールサーバの「HTTP 接続拒否機能」だけに注目し、メール系機能の迂回に気付かない

- 「マルウェアスキャン機能」を bypass する点を見落とし、“詐称だけ”または“送信制限だけ”と単一の問題にまとめてしまう

FAQ

Q: CONNECT はファイアウォールで既に許可されているのでは?

A: FW では SMTP は DMZ 間のみ許可です。CONNECT でトンネルを作れば外部宛て SMTP のパケットは「HTTPS の中身」として FW を通過するためルール 1~4 を回避できます。

A: FW では SMTP は DMZ 間のみ許可です。CONNECT でトンネルを作れば外部宛て SMTP のパケットは「HTTPS の中身」として FW を通過するためルール 1~4 を回避できます。

Q: 送信者アドレス詐称防止機能が効かない理由は?

A: この機能は Web メールサーバが SMTP ヘッダを書き換えて実装しています。プロキシ経由で直接「外部メールサーバ」に投げる場合、Web メールサーバを経由しないので照合・書換えが行われません。

A: この機能は Web メールサーバが SMTP ヘッダを書き換えて実装しています。プロキシ経由で直接「外部メールサーバ」に投げる場合、Web メールサーバを経由しないので照合・書換えが行われません。

Q: マルウェアスキャンを残す対策は?

A: プロキシの「ポート制限機能」で 25/TCP など不要ポートを遮断し、HTTPS のみ中継させればトンネルが張れず Web メールサーバ経由を強制できます。

A: プロキシの「ポート制限機能」で 25/TCP など不要ポートを遮断し、HTTPS のみ中継させればトンネルが張れず Web メールサーバ経由を強制できます。

関連キーワード: HTTP CONNECT, プロキシ制御、メール中継、アドレス詐称、マルウェアスキャン

設問3:〔運用担当者のPCの利用方法の見直し〕について、(1)、(2)に答えよ。

(1)本文中の下線②について、設定内容の変更点を30字以内で具体的に述べよ。

模範解答

運用PCからの接続も拒否するように変更する。

解説

解答の論理構成

- 【問題文】には Web メールサーバの設定として

「IP アドレス単位に、HTTP による接続を拒否することができる HTTP 接続拒否機能がある。その機能を用いて、内部システム LAN 上の他のサーバからの接続を拒否している。」

とあります。現状は “内部システム LAN 上の他のサーバ” だけが対象です。 - 一方、運用方法の見直しで

「運用PCでは、メールの送受信及びインターネットのWeb閲覧を技術的に制限する。」

と明記され、さらに下線②として

「WebメールサーバのHTTP接続機能の設定」

を変更対象に挙げています。 - 運用PCは新設する「運用PC-LAN」に接続され、運用担当者はサーバに特権 ID でログインします。したがって運用PCから Web メール(HTTP)を使えてしまうと、攻撃面が残るため遮断が必要です。

- 以上より、HTTP 接続拒否機能の拒否対象に “運用PC-LAN(運用PC の IP アドレス)” を追加し、「運用PCからの接続も拒否するように変更する」ことが適切となります。

誤りやすいポイント

- 「Web メールを禁止=全 PC を拒否」と早合点し、営業・業務 PC まで遮断してしまう。要件は運用PCのみ。

- HTTP 接続拒否機能ではなく FW や L3SW に設定すると勘違いする。設問はあくまで “Web メールサーバの HTTP 接続機能”。

- 「許可リストに運用PCを追加しない」と表現してしまう。実装は拒否リスト追加であるため逆の意味になる。

FAQ

Q: 運用PCはメール閲覧を全面禁止するのですか?

A: はい。「運用PCでは、メールの送受信及びインターネットのWeb閲覧を技術的に制限する」とあるため、Web メールサーバへの HTTP アクセス自体を遮断します。

A: はい。「運用PCでは、メールの送受信及びインターネットのWeb閲覧を技術的に制限する」とあるため、Web メールサーバへの HTTP アクセス自体を遮断します。

Q: システム部 LAN の PC はこれまで通り Web メールを利用できますか?

A: システム部 LAN の通常 PC は PC-LAN 配下なので引き続き利用できます。拒否対象に追加するのは運用PC-LAN のみです。

A: システム部 LAN の通常 PC は PC-LAN 配下なので引き続き利用できます。拒否対象に追加するのは運用PC-LAN のみです。

Q: L3SW のフィルタ設定でも同じ効果を得られますか?

A: 可能ですが、下線②が求めるのは Web メールサーバ側の設定変更です。二重化は可能でも解答はサーバ設定が主旨です。

A: 可能ですが、下線②が求めるのは Web メールサーバ側の設定変更です。二重化は可能でも解答はサーバ設定が主旨です。

関連キーワード: アクセス制御、HTTP, ネットワーク分離、マルウェア対策、セキュリティポリシー

設問3:〔運用担当者のPCの利用方法の見直し〕について、(1)、(2)に答えよ。

(2)本文中の下線③について、設定内容の変更点を55字以内で具体的に述べよ。

模範解答

運用PCから接続できるURLは、T社標準ソフトのベンダのサイトのものだけに制限するように変更する。

解説

解答の論理構成

- 【問題文】ではプロキシサーバの「アクセス制限機能」について「送信元 IP アドレスごとに接続可能な URL を制限する」ことができ、「現在は、全ての URL への接続を許可している。」と明記されています。

- さらに運用PCに関しては「運用PCでは、メールの送受信及びインターネットのWeb閲覧を技術的に制限する。」という運用方針が示されています。

- しかし運用PCも「T社標準ソフト」の自動更新を行う必要があるため、これらのサイトへの通信は残さなければなりません。

- したがって下線③の設定変更は、「運用PCの送信元 IP アドレスに対してだけ URL フィルタを強く掛け、T社標準ソフトのベンダサイト以外への HTTP/HTTPS トラフィックを拒否する」ことになります。

- これにより (1)Web閲覧経由のマルウェア感染リスクを低減しつつ、(2)業務に不可欠な更新系通信だけを許可するという要件を同時に満たせます。

誤りやすいポイント

- 運用PCでもアップデート通信が必要であることを見落とし、「全ての外部 URL を遮断」と書いてしまう。

- プロキシサーバの「接続元制限機能」と混同し、「IP アドレスで制限する」と記述してしまう。

- 「Web閲覧禁止」とだけ説明し、URL 単位で許可を残すという具体性が不足する。

FAQ

Q: なぜ URL 単位で制御し、ポート単位では不十分なのですか?

A: ポート制限では同一ポート(例えば 443/TCP)を使う全ての HTTPS サイトが対象になります。運用PCは更新サイトだけ許可し、その他の HTTPS を遮断したいので URL フィルタリングが必要です。

A: ポート制限では同一ポート(例えば 443/TCP)を使う全ての HTTPS サイトが対象になります。運用PCは更新サイトだけ許可し、その他の HTTPS を遮断したいので URL フィルタリングが必要です。

Q: T社標準ソフトのベンダサイトが増えた場合はどう運用しますか?

A: 随時ホワイトリストを追加します。更新漏れを防ぐため、新サイト追加時はシステム部が検証してからプロキシ設定を反映します。

A: 随時ホワイトリストを追加します。更新漏れを防ぐため、新サイト追加時はシステム部が検証してからプロキシ設定を反映します。

Q: 運用PCでメール送受信も禁止したいのに、SMTP をプロキシで制御しなくてよいのですか?

A: 送受信自体を実行するメーラをインストールせず、FW でも運用PC宛の SMTP を閉じるため、URL 制限のみで十分です。

A: 送受信自体を実行するメーラをインストールせず、FW でも運用PC宛の SMTP を閉じるため、URL 制限のみで十分です。

関連キーワード: URLフィルタリング、プロキシサーバ、アクセス制御、マルウェア対策ソフト、自動アップデート