情報処理安全確保支援士 2018年 春期 午後1 問03

LAN分離に関する次の記述を読んで、設問1~4に答えよ。

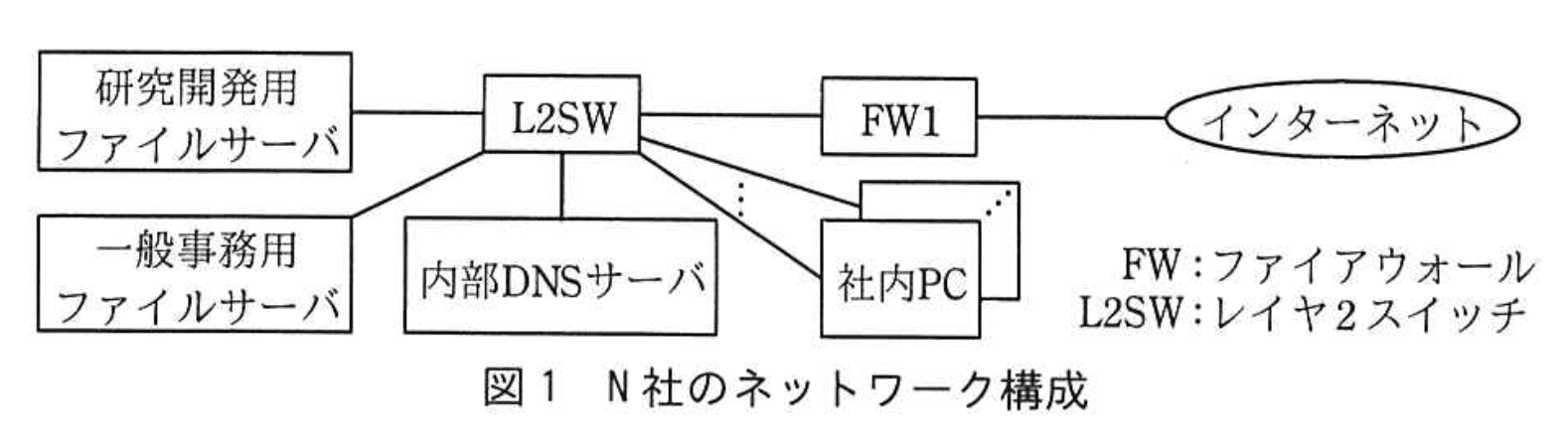

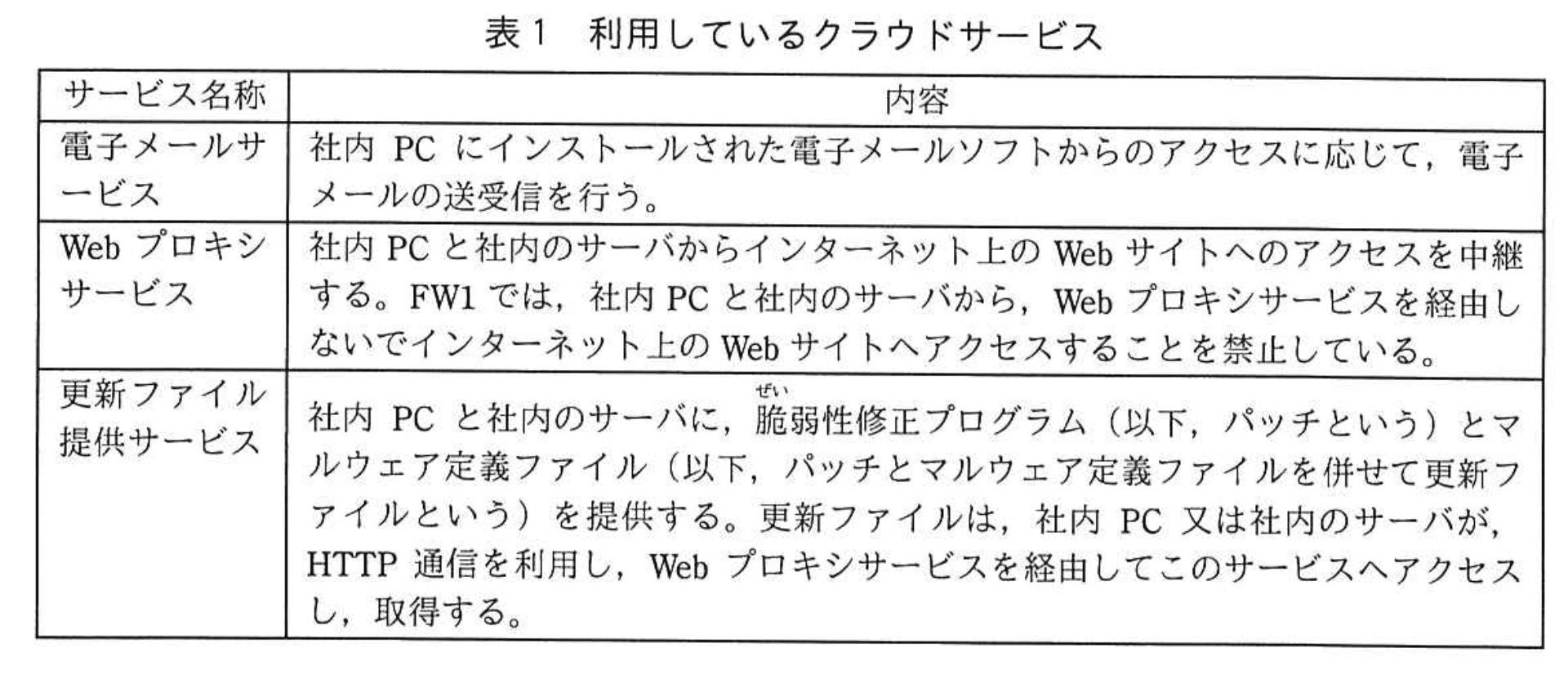

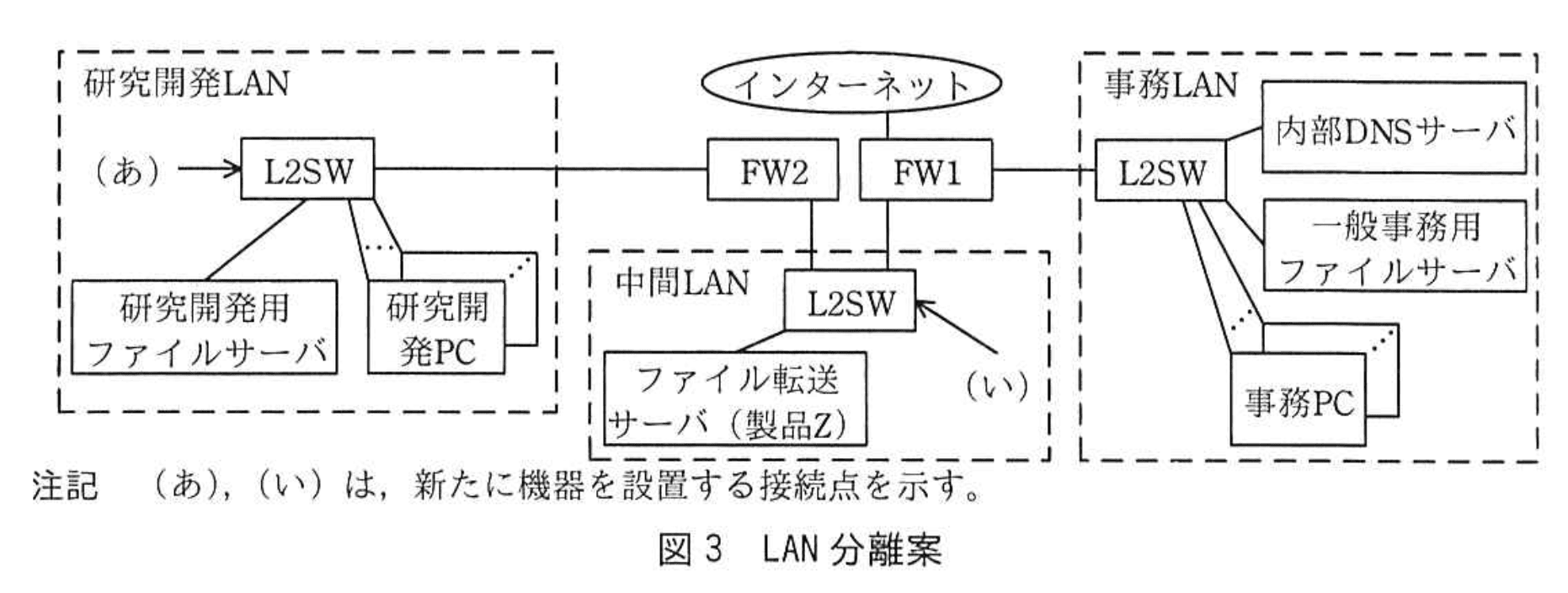

N社は、新薬創出を事業内容とする、いわゆる創薬ベンチャ企業である。従業員は10名で、研究開発員が5名、その他の事務員が5名である。N社のネットワーク構成を図1に示す。図1中の全ての機器には固定のIPアドレスを割り当てている。また、インターネット経由でN社が利用しているクラウドサービスを表1に示す。

〔リスクアセスメント〕

N社は、事業拡大のために、研究開発員を30名程度に増員する計画を立てた。これまで、情報管理を従業員の裁量に任せていたが、増員に伴い、社内の情報管理方法、特にファイルの漏えい防止対策を強化することになり、B取締役がその責任者に、ネットワーク管理に最も詳しいRさんが担当者に、それぞれ指名された。社外の情報処理安全確保支援士(登録セキスペ)であるA氏の支援を受けることにし、漏えい防止対策の強化について検討を開始した。

次は、その時の会話である。

B取締役:当社では情報資産の漏えい防止が重要な課題ですが、まずは有望な新薬候補に関するファイル(以下、新薬ファイルという)の保護に絞って見直そうと思います。

A氏 :分かりました。新薬ファイルは、どこに保管しているのですか。

Rさん :主に研究開発用ファイルサーバに保管していますが、一部は研究開発員が使用する社内PCにも保管しています。

A氏 :保護の見直しの最初に、サーバや社内PCに保管中の新薬ファイルについてリスクアセスメントを行うことが必要です。JIS Q 31000:2010 及びJIS Q 31010:2012 では、リスクアセスメントは、a、リスク分析、bの三つのプロセスの順に進めると定義されています。まず、aのプロセスですが、ファイルに影響を及ぼす一般的なリスクの一覧を私から提供しますので、これを基に進めるとよいでしょう。

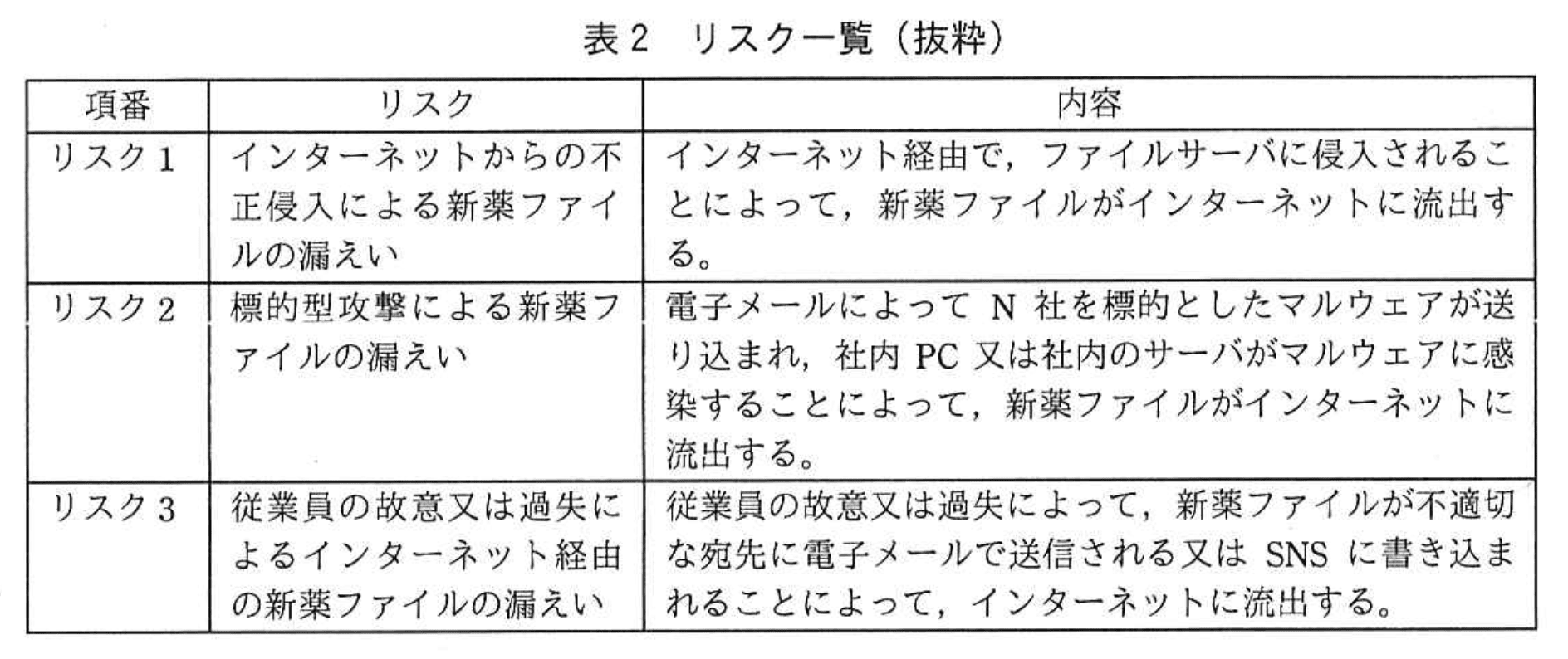

B取締役とRさんは、A氏の支援の下でaのプロセスを完了した。その結果、新薬ファイルに影響を及ぼすリスクの一覧として表2が得られた。

続いて、リスク分析のプロセスとして、JIS Q 31000:2010 及びJIS Q 31010:2012 に沿って、cと、dを組み合わせてリスクのレベルを決定した。最後に、bのプロセスとして各リスクへの対応の要否を検討した。その結果、B取締役は、表2のリスク2への対応が必要と判断した。

〔LAN 分離案の検討〕

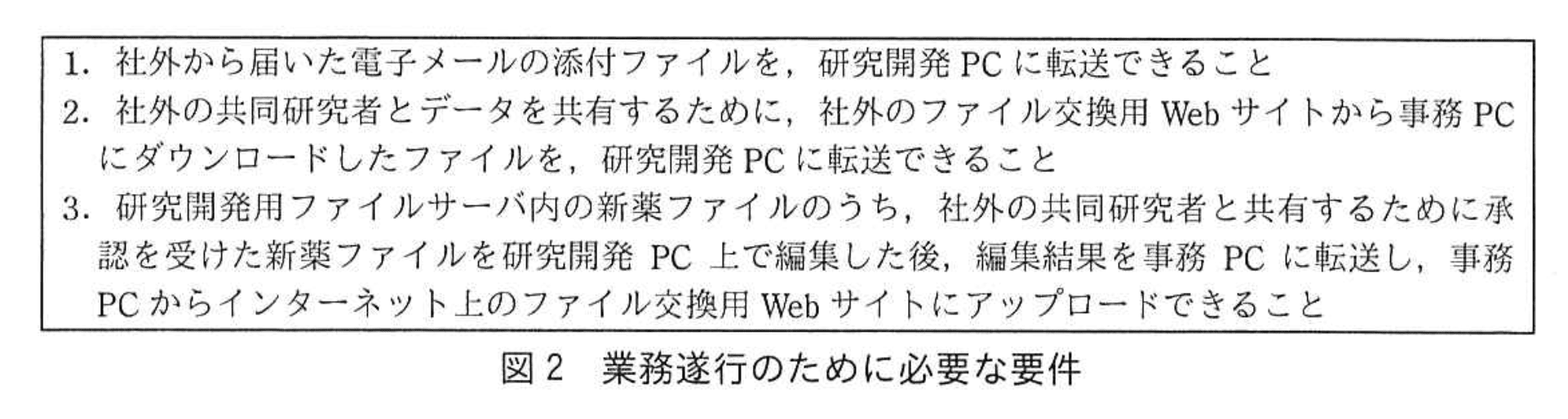

B取締役とRさんは、表2のリスク2への対応として、新薬ファイルを保管している機器を収容するLAN(以下、研究開発LANという)と、それ以外の機器を収容するLAN(以下、事務LANという)に分離するLAN分離案を検討することにした。事務LANはインターネットとの通信を許可するが、研究開発LANはインターネットとの通信を一切許可しない。このLAN分離に伴い、社内PCは、研究開発LANだけに接続する研究開発用の研究開発PCと、事務LANだけに接続する一般事務用の事務PCに分かれる。研究開発員は、事務PCと研究開発PCの2台を利用する。

Rさんは、業務遂行のために必要な要件を研究開発員から聞き、図2にまとめ、ファイル転送のための中間LANを加えた図3のLAN分離案を作成した。

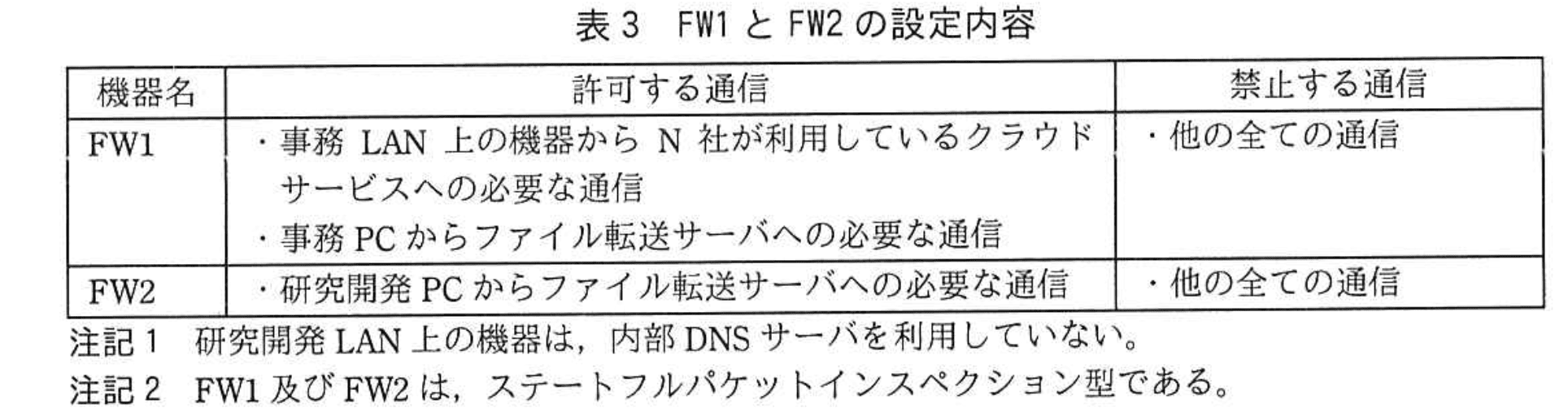

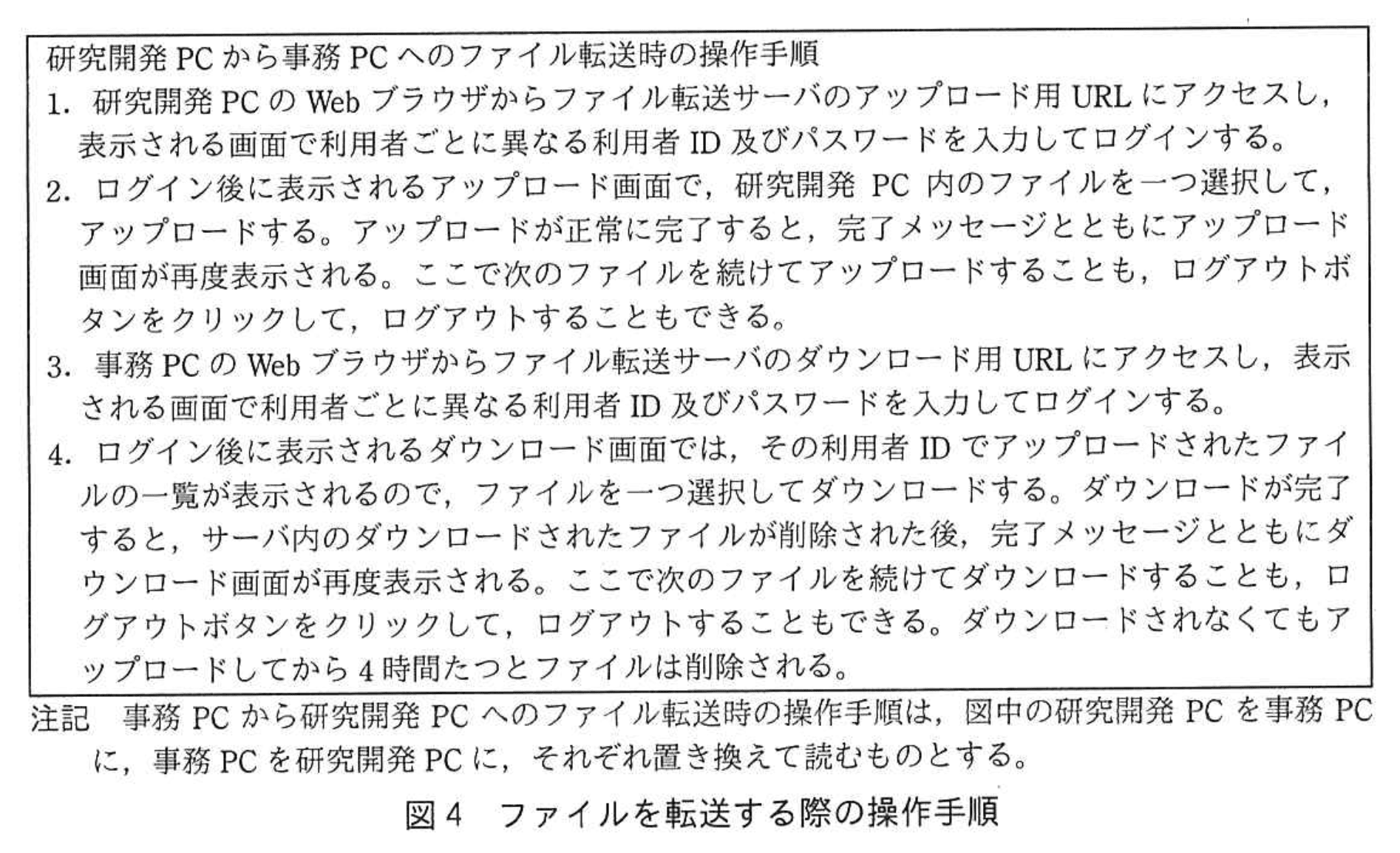

この案では、研究開発LANと事務LANの間のファイル転送を行うために、ファイル転送サーバとして広く利用されているU社製の製品Zを導入する。図3中のFW1とFW2の設定内容を表3に示す。また、ファイルを転送する際の操作手順を図4に示す。

LAN分離を進めると、研究開発PC及び研究開発用ファイルサーバは更新ファイルの提供を受けられなくなるので、新しい仕組みが必要になる。Rさんは、更新ファイル提供サービスと同じ動作をするパッチ配信兼マルウェア対策管理サーバ(以下、配信サーバという)を用意することにした。

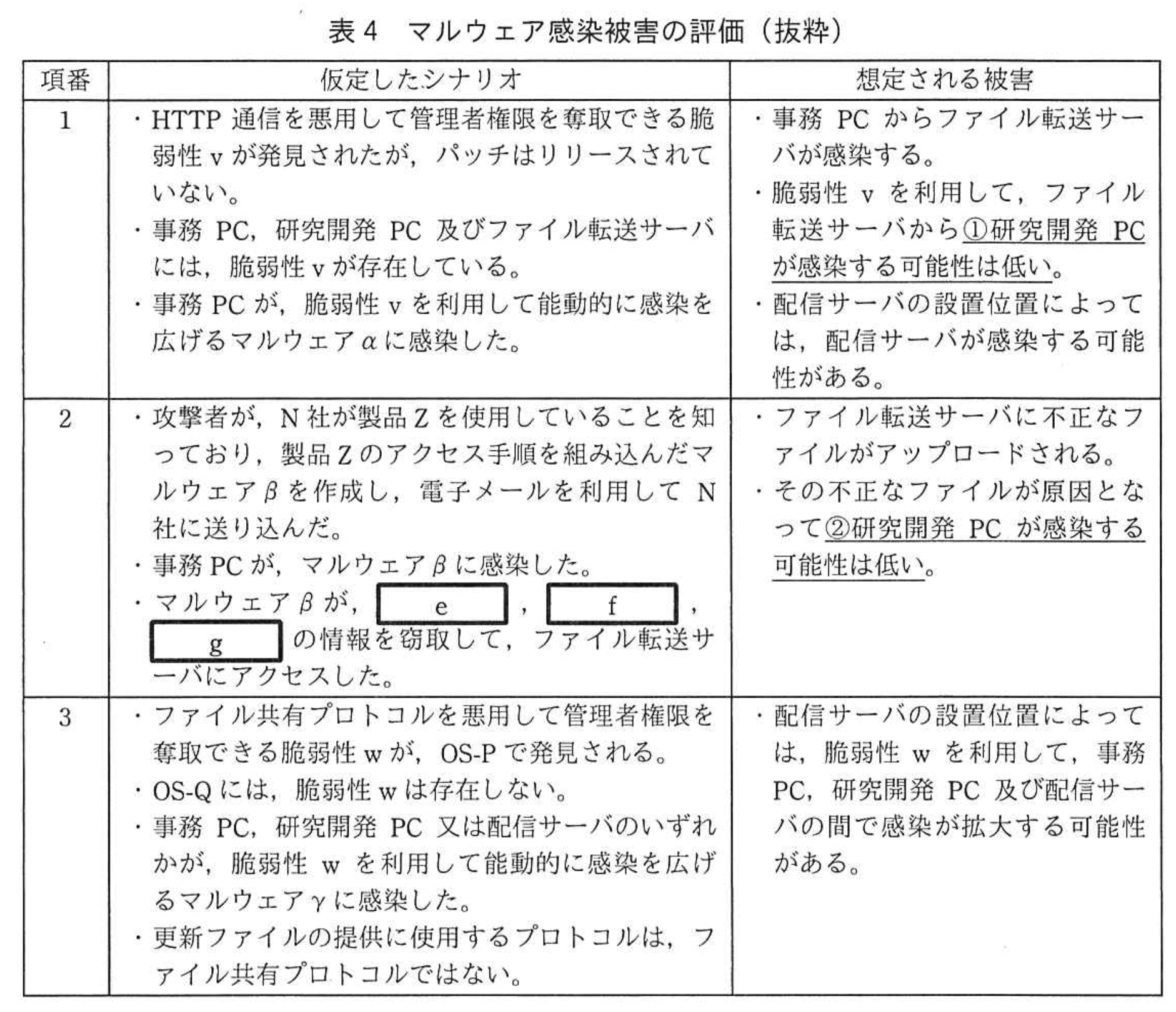

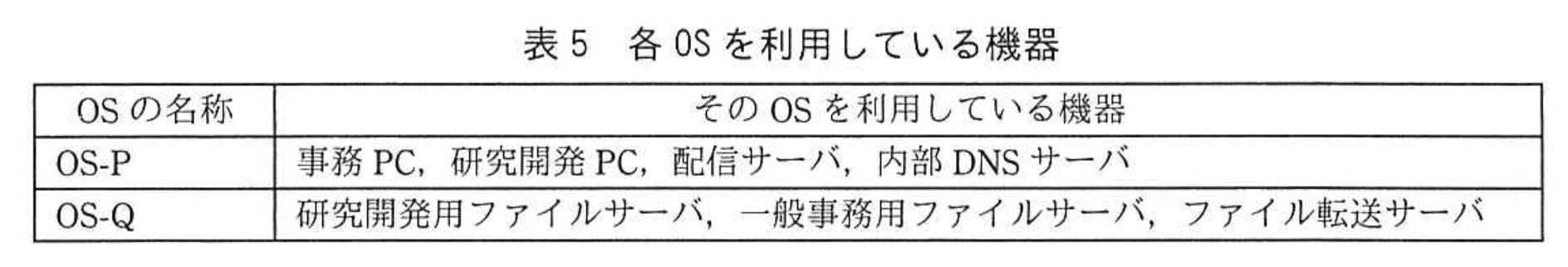

図3、表3及び図4を見たA氏は、幾つかのシナリオを仮定して図3のLAN構成で想定されるマルウェア感染被害について表4のとおり評価した。表5に、各OSを利用している機器を示す。

この結果から、図3のLAN分離案は研究開発LAN内の新薬ファイルの漏えい防止に有効だとの結論を得て、B取締役は社内ネットワークの変更を進めることにした。

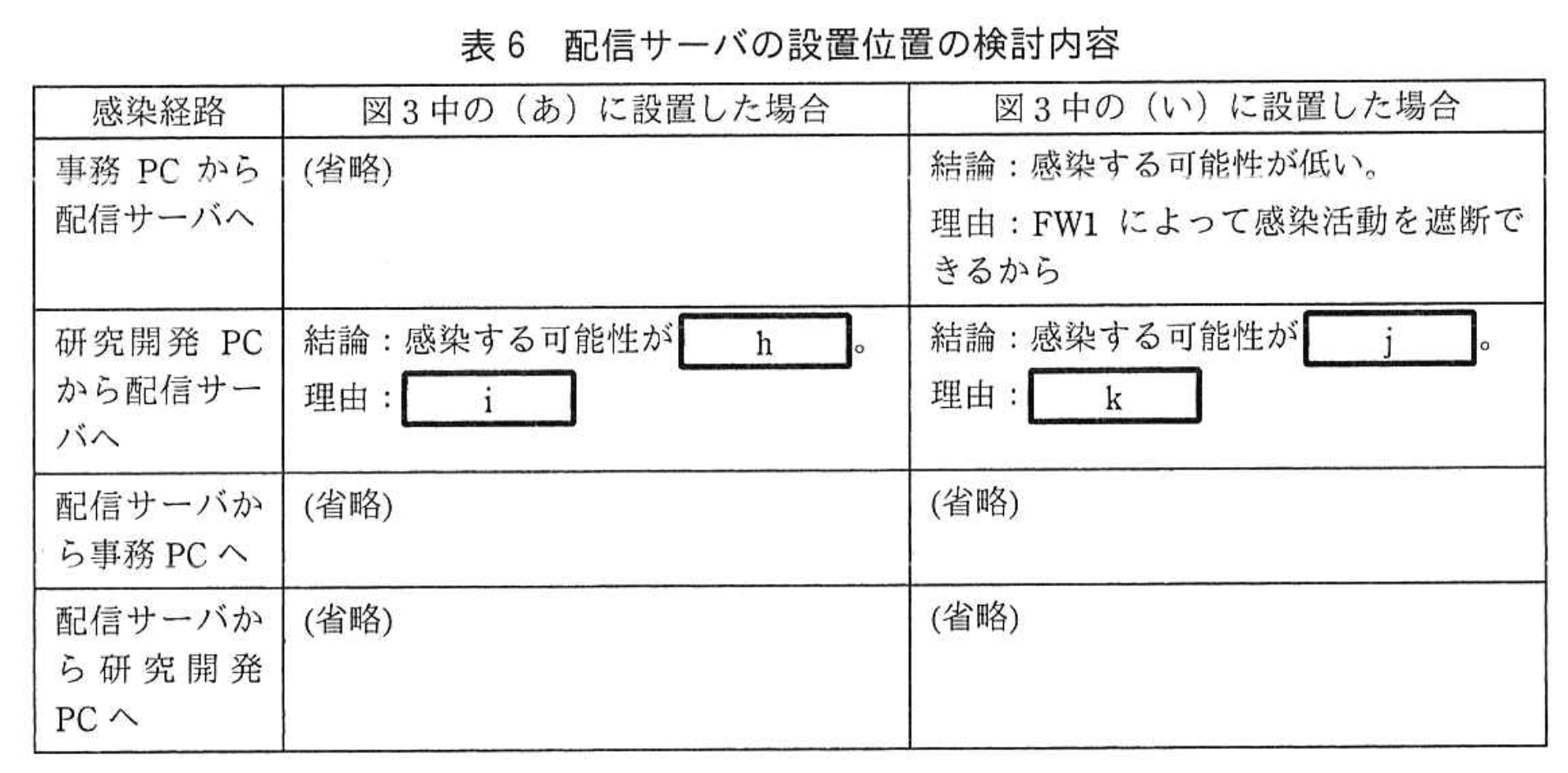

さらに、表4の項番3について、マルウェアの感染が広がることを防ぐために、Rさんは配信サーバの設置位置を、表6を用いて検討した。検討の際に、FW1とFW2の設定は必要最小限の通信だけを許可するものとした。

検討の結果、RさんはB取締役に配信サーバの適切な設置位置を提案して、社内ネットワークを変更した。

〔不審な操作ログ〕

社内ネットワークの変更から半年ほどたったある日、ファイル転送サーバのログを調べていたRさんが、研究開発員のSさんの研究開発PCがファイル転送サーバへ頻繁にアクセスしていたことを発見した。Sさんの研究開発PCを調査したところ、規程で利用を禁止しているリムーバブルメディアを利用した形跡があった。そのリムーバブルメディア経由で研究開発PCがマルウェアに感染し、Sさんが研究開発PCを操作していない時に、マルウェアが研究開発PC内のファイルをファイル転送サーバにアップロードしていたことが分かった。ただし、ファイル転送サーバからダウンロードされてはいなかった。

このマルウェアの情報を調べたところ、次の機能をもっていることが分かった。

・図4の操作手順による、ファイル転送サーバへのファイルのアップロード

・図4の操作手順による、ファイル転送サーバからのファイルのダウンロード

今回、インターネットへのファイルの流出には至らなかったが、Sさんの事務PCもマルウェアに感染していた場合は直ちにインターネットへのファイルの流出に至るので、Rさんはファイル転送サーバに何らかの対策が必要だと考えた。

RさんがA氏に、この対策について相談したところ、“製品Zには、正当なファイル転送であることを確認するために、図4の手順2の後にlの手順を追加し、その手順の完了をもってダウンロードが可能となる拡張機能が用意されているので、それを利用してはどうか”との回答を得た。Rさんは、この拡張機能は効果があると考え、B取締役の承認の下、導入した。

その後、N社では情報管理上の大きな事故もなく、順調に事業を拡大している

設問1:〔リスクアセスメント〕について、(1)、(2)に答えよ。

(1)本文中のa、bに入れる適切な字句を、解答群の中から選び、記号で答えよ。

解答群

ア:リスク回避

イ:リスク対応

ウ:リスク特定

エ:リスク評価

オ:リスク保有

カ:リスクモニタリング

模範解答

a:ウ

b:エ

解説

解答の論理構成

- 問題文は「JIS Q 31000:2010 及びJIS Q 31010:2012 では、リスクアセスメントは、a、リスク分析、bの三つのプロセスの順に進めると定義されています。」と記載しています。

- JIS Q 31000 系列が示す標準的な流れは

① リスク特定

② リスク分析

③ リスク評価

です。 - よって

• a には「リスク特定」

• b には「リスク評価」

が入ります。 - 解答群の記号対応は

• 「リスク特定」=「ウ」

• 「リスク評価」=「エ」

であるため、解答は

a:ウ

b:エ となります。

誤りやすいポイント

- 「リスク評価」と「リスク対応」を混同しやすいです。評価はリスクの大きさを判定する工程、対応は対策を選択・実施する工程です。

- 「リスクモニタリング」はプロセス全体を継続的に監視する活動で、三つの主要プロセス(特定・分析・評価)には含まれません。

- 流れを「分析→特定→評価」と思い込む逆順の誤答も頻出です。標準では「特定」が常に最初です。

FAQ

Q: なぜ「リスク対応」は三つのプロセスに入らないのですか?

A: リスク対応はリスクアセスメントの結果を受けて実施する別工程だからです。アセスメントはあくまで把握と評価までを指します。

A: リスク対応はリスクアセスメントの結果を受けて実施する別工程だからです。アセスメントはあくまで把握と評価までを指します。

Q: 「リスク評価」では何を判断するのですか?

A: 「特定・分析」で求めた情報を基に、許容範囲内かどうかを判断し、対応の要否を決めます。具体的には表形式やマトリクスでリスクレベルを判定します。

A: 「特定・分析」で求めた情報を基に、許容範囲内かどうかを判断し、対応の要否を決めます。具体的には表形式やマトリクスでリスクレベルを判定します。

Q: 「リスク特定」を短時間で漏れなく行うコツはありますか?

A: テンプレートやチェックリストを活用し、関係者ヒアリングを行うことです。今回の事例でも A 氏が「一般的なリスクの一覧を提供」して支援しています。

A: テンプレートやチェックリストを活用し、関係者ヒアリングを行うことです。今回の事例でも A 氏が「一般的なリスクの一覧を提供」して支援しています。

関連キーワード: リスクアセスメント、リスク特定、リスク分析、リスク評価

設問1:〔リスクアセスメント〕について、(1)、(2)に答えよ。

(2)本文中のc、dに入れる適切な字句を、解答群の中から選び、記号で答えよ。

(c, dは順不同)

解答群

ア:リスクが顕在化したときの結果

イ:リスク対応の実践の優先度

ウ:リスクの起こりやすさ

エ:リスク保有の利点

模範解答

c:ア

d:ウ

解説

解答の論理構成

- 【問題文】には、リスク分析の手順として

“JIS Q 31000:2010 及びJIS Q 31010:2012 に沿って、cと、dを組み合わせてリスクのレベルを決定した。”

と記載されています。 - JIS Q 31010 で推奨されるリスク評価軸は

・リスクが発生した場合の影響(結果・損失)

・リスクの発生確率(起こりやすさ)

の2軸です。 - 解答群を照合すると

・影響を表す選択肢は “ア:リスクが顕在化したときの結果”

・発生確率を示す選択肢は “ウ:リスクの起こりやすさ”

となり、これらを組み合わせてリスクレベルを決めることが標準的アプローチです。 - したがって

c=ア(影響)、d=ウ(発生確率)

が適切です。

誤りやすいポイント

- “イ:リスク対応の実践の優先度” を選びたくなる受験者が多いですが、優先度はリスク評価の結果として決まるものであり、評価軸そのものではありません。

- “エ:リスク保有の利点” はリスク受容判断に関わる概念であって、レベル判定に直接使う尺度ではありません。

- “結果” と “起こりやすさ” は用語として「影響度・可能性」「インパクト・ライクリー フッド」など言い換えが多く、問題文中の表現と選択肢を正確に対応させる必要があります。

FAQ

Q: “結果” と “影響度” は同じ意味ですか?

A: 試験では同義語として扱われます。リスクが顕在化したときにどの程度ダメージがあるかを示す尺度です。

A: 試験では同義語として扱われます。リスクが顕在化したときにどの程度ダメージがあるかを示す尺度です。

Q: リスクレベルは必ず “結果×起こりやすさ” で計算しますか?

A: 掛け算だけでなく、マトリクス評価や重み付け平均など組織に応じた手法がありますが、基礎となる2軸は変わりません。

A: 掛け算だけでなく、マトリクス評価や重み付け平均など組織に応じた手法がありますが、基礎となる2軸は変わりません。

Q: 優先度は評価軸に含めてもよいのでは?

A: 優先度は評価 “結果” を基に後段の “リスク対応” で決定する項目です。分析プロセスでは影響と発生確率の2軸に集中します。

A: 優先度は評価 “結果” を基に後段の “リスク対応” で決定する項目です。分析プロセスでは影響と発生確率の2軸に集中します。

関連キーワード: リスク評価、影響度、発生確率、インパクト、ライクリフッド

設問2:〔LAN分離案の検討〕について、(1)〜(3)に答えよ。

(1)表4中の下線①で、A氏が低いと判断した理由は何か。40字以内で述べよ。

模範解答

ファイル転送サーバから研究開発PCへの通信はFW2で禁止されているから

解説

解答の論理構成

- 表4のシナリオ1では、まず「事務PCからファイル転送サーバが感染する。」と示されています。次段で「ファイル転送サーバから①研究開発PCが感染する可能性は低い。」と低リスク判定が付いています。

- 低リスクの根拠は、通信方向を制御しているファイアウォール設定にあります。表3で「FW2」の許可ルールは「研究開発PCからファイル転送サーバへの必要な通信」のみで、禁止ルールは「他の全ての通信」です。

- したがって、マルウェアαが侵入したファイル転送サーバが能動的に「研究開発PC」に接続しようとしても、「他の全ての通信」に該当しFW2で遮断されるため、感染経路が断たれます。

- 以上から、「ファイル転送サーバから研究開発PCへの通信はFW2で禁止されているから」という理由で低いと判断されます。

誤りやすいポイント

- 「研究開発PCがファイル転送サーバへ通信できる=逆方向も可能」と早合点する。実際はFW2が片方向通信しか許可していません。

- L2SW や OS の脆弱性記述に意識が向き、ファイアウォールの方向性制御を見落とす。

- シナリオ1とシナリオ2の「低い」の根拠を混同し、認証情報窃取が原因だと誤答する。

FAQ

Q: マルウェアがサーバに置いたファイルを研究開発PCがダウンロードした場合は感染しませんか?

A: ダウンロード操作は研究開発PCが能動的に行うため、FW2の方向性制御に反しません。シナリオ1は「HTTP通信を悪用して管理者権限を奪取」する能動感染を想定しており、ファイル操作型感染は別のリスクとして扱います。

A: ダウンロード操作は研究開発PCが能動的に行うため、FW2の方向性制御に反しません。シナリオ1は「HTTP通信を悪用して管理者権限を奪取」する能動感染を想定しており、ファイル操作型感染は別のリスクとして扱います。

Q: FW2を通過する正規通信にマルウェアが乗る可能性は?

A: 可能性はありますが、この設問は「サーバからPCへの能動通信」が遮断される点の評価です。正規通信経由のファイル感染は別途対策(ウイルス対策ソフト、ファイル無害化など)が必要です。

A: 可能性はありますが、この設問は「サーバからPCへの能動通信」が遮断される点の評価です。正規通信経由のファイル感染は別途対策(ウイルス対策ソフト、ファイル無害化など)が必要です。

Q: 双方向許可にしてもアンチウイルス導入で安全では?

A: アンチウイルスだけでは未知の脆弱性攻撃を防ぎきれません。ネットワーク層で物理的・論理的に経路を遮断する多層防御が推奨されます。

A: アンチウイルスだけでは未知の脆弱性攻撃を防ぎきれません。ネットワーク層で物理的・論理的に経路を遮断する多層防御が推奨されます。

関連キーワード: ファイアウォール制御、通信方向制限、LAN分離、感染経路遮断、多層防御

設問2:〔LAN分離案の検討〕について、(1)〜(3)に答えよ。

(2)表4中のe〜gに入れる適切な字句をそれぞれ15字以内で答えよ。また、これら全ての情報をまとめて窃取する方法を、30字以内で具体的に述べよ。

(e, f, gは順不同)

模範解答

e:利用者ID

f:パスワード

g:アップロード用URL

方法:事務PCのHTTPリクエストを監視する。

解説

解答の論理構成

- 表4の項番2に「マルウェアβが、e、f、gの情報を窃取して、ファイル転送サーバにアクセスした。」とある。

- 図4 手順1には

「研究開発PCのWebブラウザからファイル転送サーバのアップロード用URLにアクセスし、表示される画面で利用者ごとに異なる利用者ID及びパスワードを入力してログインする。」

と記載され、ファイル転送に必須の三つの情報が明示されている。 - よって

e:利用者ID

f:パスワード

g:アップロード用URL

が適切となる。 - これら三つをまとめて窃取するには、通信経路上でブラウザとサーバ間のHTTPパケットを盗み見れば同時に得られる。具体策として「事務PCのHTTPリクエストを監視する。」が妥当である。HTTPは平文である場合が多く、クッキーやURL、フォーム送信内容がそのまま取得できるためである。

誤りやすいポイント

- ダウンロード時の「ダウンロード用URL」と誤答するケース。表4のシナリオは「不正なファイルをアップロード」する流れであり、図4手順1の情報が必要。

- 「利用者名」や「ユーザ名」と表記を変えてしまうミス。問題文の正確な語は「利用者ID」。

- 窃取方法を「パケットキャプチャ」など抽象的に書き、どのPCの通信を狙うかがあいまいになるケース。シナリオでは事務PCが感染源なので「事務PCのHTTPリクエスト」を明示する必要がある。

FAQ

Q: なぜアップロード用URLだけで良いのですか?

A: シナリオ2では「ファイル転送サーバに不正なファイルがアップロードされる。」とあり、アップロード機能を悪用する目的です。アップロード画面へ到達するURLが分かれば足ります。

A: シナリオ2では「ファイル転送サーバに不正なファイルがアップロードされる。」とあり、アップロード機能を悪用する目的です。アップロード画面へ到達するURLが分かれば足ります。

Q: HTTPSであればリクエスト監視は不可能では?

A: マルウェアβは事務PC上で動作し、端末内のブラウザ情報を直接抜き取る想定も含みます。端末内部であれば暗号化前の平文を取得できます。

A: マルウェアβは事務PC上で動作し、端末内のブラウザ情報を直接抜き取る想定も含みます。端末内部であれば暗号化前の平文を取得できます。

Q: 「利用者ID」と「パスワード」はどこに保存されていますか?

A: 図4の手順から利用者が都度入力する運用ですが、ブラウザのオートコンプリートやマルウェアによるキーロガで取得されるリスクがあります。

A: 図4の手順から利用者が都度入力する運用ですが、ブラウザのオートコンプリートやマルウェアによるキーロガで取得されるリスクがあります。

関連キーワード: HTTP, 認証情報、パケットキャプチャ、LAN分離、マルウェア

設問2:〔LAN分離案の検討〕について、(1)〜(3)に答えよ。

(3)表中の下線②で、A氏が低いと判断した理由は何か。50字以内で述べよ。

模範解答

研究開発PCからファイル転送サーバにアクセスして、ファイルをダウンロードする必要があるから

解説

解答の論理構成

- 表4 項番2には

「ファイル転送サーバに不正なファイルがアップロードされる。」

「その不正なファイルが原因となって②研究開発PCが感染する可能性は低い。」

と記載されています。まず“アップロード”だけでは研究開発PCに到達しません。 - 図4 手順3・4では

「事務PCのWebブラウザからファイル転送サーバのダウンロード用URLにアクセスし…ログインする。」

「…一覧が表示されるので、ファイルを一つ選択してダウンロードする。」

とあり、ダウンロードは利用者が研究開発PC(または事務PC)から能動的に行う必要があります。 - したがって、マルウェアβがサーバに置いた不正ファイルは、 ①研究開発PCがファイル転送サーバへアクセスし、 ②対象ファイルを選択してダウンロードする、 という2段階の“人手を伴う操作”がなければ実行されません。

- よって攻撃者がアップロードしただけでは自動感染が起こらず、A氏は「研究開発PCが感染する可能性は低い」と判断しました。

- 以上を要約すると、模範解答のとおり

「研究開発PCからファイル転送サーバにアクセスして、ファイルをダウンロードする必要があるから」

となります。

誤りやすいポイント

- 「アクセス手順を組み込んだマルウェアβ」という記述から“自動ダウンロード”まで行うと早合点しやすい。図4を読み直しましょう。

- ファイル転送サーバが中間LANにあるため“外部からの PUSH”と思い込みがちですが、ダウンロードは常に内部からの PULL 動作です。

- 「FW2 が通信を許可している」→「だから感染しやすい」と短絡すると失点します。FW2 は通すが利用者操作が必須という点を忘れがちです。

FAQ

Q: マルウェアβが自動的にダウンロード用URLへアクセスできるのでは?

A: URL・認証情報を奪取しても、研究開発PC側でマルウェアが動かなければサーバへ到達できません。事務PC上のマルウェアβだけでは研究開発LANに入れないため、感染経路が途絶えます。

A: URL・認証情報を奪取しても、研究開発PC側でマルウェアが動かなければサーバへ到達できません。事務PC上のマルウェアβだけでは研究開発LANに入れないため、感染経路が途絶えます。

Q: 研究開発PCのユーザがうっかりダウンロードすると感染するのでは?

A: その可能性は残りますが、利用者操作が前提となるため「自動的に広がる」リスクは低いと評価されています。

A: その可能性は残りますが、利用者操作が前提となるため「自動的に広がる」リスクは低いと評価されています。

Q: FW2 の設定をもっと厳しくすれば完全に防げる?

A: FW2 は既に「研究開発PCからファイル転送サーバへの必要な通信」だけを許可しています。これを遮断すると業務要件(図2)が満たせなくなるため、運用面での対策(ユーザ教育・承認手順追加など)が現実的です。

A: FW2 は既に「研究開発PCからファイル転送サーバへの必要な通信」だけを許可しています。これを遮断すると業務要件(図2)が満たせなくなるため、運用面での対策(ユーザ教育・承認手順追加など)が現実的です。

関連キーワード: LAN分離、ファイアウォール設定、認証情報奪取、受動的感染、マルウェア拡散

設問3:

表6中のh〜kに入れる適切な内容を、h及びjについては“低い”又は“高い”のいずれかで答え、i及びkについてはそれぞれ30字以内で述べよ。

模範解答

h:高い

i:通信経路上に感染活動を遮断する機器が存在しないから

j:低い

k:FW2によって感染活動を遮断できるから

解説

解答の論理構成

-

表6の検討対象は「配信サーバ」の設置位置です。

・「図3中の(あ)」は研究開発LAN内部、研究開発PCと同一セグメント側

・「図3中の(い)」は中間LAN側で、研究開発LANとは「FW2」、事務LANとは「FW1」で分離されます。 -

感染経路「研究開発 PC から配信サーバへ」を考えると、 【問題文】「FW2 の設定内容…研究開発PCからファイル転送サーバへの必要な通信」以外は「他の全ての通信」を禁止とあります。

しかし配信サーバを(あ)に置けば研究開発PCとの間にFWが存在せず、遮断ポイントがありません。

⇒ 結論は“高い”。理由は「通信経路上に感染活動を遮断する機器が存在しないから」。 -

同じ経路で配信サーバを(い)に置く場合、研究開発PC→配信サーバの間には必ずFW2を経由します。

【問題文】「FW2…他の全ての通信 禁止」と明示されているため、マルウェアが用いる不正ポート/プロトコルは通過できません。

⇒ 結論は“低い”。理由は「FW2によって感染活動を遮断できるから」。 -

よって【模範解答】

h:高い

i:通信経路上に感染活動を遮断する機器が存在しないから

j:低い

k:FW2によって感染活動を遮断できるから

誤りやすいポイント

- 「FW2 はインターネット側の防御」と誤認し、研究開発LAN内部との通信も素通りと考えてしまう。実際は研究開発LANと中間LANの境界に位置します。

- 「必要最小限の通信だけ許可」という条件を見落とし、FWがパッチ配信用ポートも開けると即断して“高い”を選んでしまう。

- 表6の列(あ)・(い)を逆に読み取り、答えを入れ替えてしまう。

FAQ

Q: (あ)に置くとFW2で守れない理由は?

A: 配信サーバが研究開発LAN内にあるため、研究開発PC→配信サーバは同一LAN内通信になり、FW2を経由しません。

A: 配信サーバが研究開発LAN内にあるため、研究開発PC→配信サーバは同一LAN内通信になり、FW2を経由しません。

Q: 不正通信でも“必要な通信”に偽装されたらFW2をすり抜けるのでは?

A: 「必要最小限の通信だけを許可」とあるため、プロトコル・宛先・ポート番号などを厳格に限定すればマルウェアが悪用する異常な通信は遮断できます。

A: 「必要最小限の通信だけを許可」とあるため、プロトコル・宛先・ポート番号などを厳格に限定すればマルウェアが悪用する異常な通信は遮断できます。

Q: FW1とFW2があるのになぜ中間LANを用意するのですか?

A: ファイル転送サーバを両LANから利用させつつ、直接のルーティングを避けて感染・漏えいリスクを減らすためです。

A: ファイル転送サーバを両LANから利用させつつ、直接のルーティングを避けて感染・漏えいリスクを減らすためです。

関連キーワード: LAN分離、ファイアウォール、マルウェア感染、脆弱性、セグメント分割

設問4:

本文中のlに入れる適切な手順を、15字以内で答えよ。

模範解答

l:上長による承認

解説

解答の論理構成

- 想定される脅威

問題文には「マルウェアが研究開発PC内のファイルをファイル転送サーバにアップロードしていた」とあり、利用者本人が操作していない状態で不正アップロードが起き得ると示されています。 - 追加すべき手順の要件

製品Zの拡張機能について「正当なファイル転送であることを確認するために、図4の手順2の後にlの手順を追加」と記載されています。この“正当”とは、アップロードが業務として妥当かを人が判断することを意味します。 - 利用者本人以外の確認者が必要

マルウェアが当該利用者IDで自動操作できるため、本人確認では効果がありません。そこで“権限が上位で、当該ファイルの業務妥当性を判断できる者”が承認する仕組みが理にかないます。 - 最も自然な承認主体

社内でファイルの持ち出し可否を判断できる立場は通常「上長」であり、短い語句で表せること、かつ業務フローとしても一般的です。 - 結論

以上よりlには「上長による承認」が適切となります。

誤りやすいポイント

- 「ウイルススキャン」や「ファイル無害化」と答える

── 技術的チェックでは業務妥当性を判断できず、問題文は“正当なファイル転送”を確認する人為的プロセスを求めています。 - 「本人による再確認」と答える

── マルウェアが本人になり替わる前提があるため無効です。 - 「第三者承認」とだけ書く

── 誰が承認するかを具体的に示す必要があります。社内の一般的なワークフローを踏まえ「上長」を明示しましょう。

FAQ

Q: なぜウイルス対策ソフトの検査では不十分なのですか?

A: ウイルス検査ではマルウェア混入の有無は判断できますが、ファイルが業務目的で適切に共有されるかどうかまでは判断できません。問題文は“正当なファイル転送”を確認する手続きを要求しているため、人による承認が必要です。

A: ウイルス検査ではマルウェア混入の有無は判断できますが、ファイルが業務目的で適切に共有されるかどうかまでは判断できません。問題文は“正当なファイル転送”を確認する手続きを要求しているため、人による承認が必要です。

Q: 上長以外の承認者でも良いのでは?

A: 組織でファイル共有の是非を即時判断でき、権限を持つ役職として最も一般的なのが上長です。監査可能性・責任所在を考えても妥当な選択になります。

A: 組織でファイル共有の是非を即時判断でき、権限を持つ役職として最も一般的なのが上長です。監査可能性・責任所在を考えても妥当な選択になります。

Q: 承認後にダウンロードが可能になる仕組みはどのように動作しますか?

A: アップロード済みファイルは承認待ち状態で保留され、上長が管理画面から承認操作を行うとダウンロード用URLが有効化される、というワークフローが一般的です。

A: アップロード済みファイルは承認待ち状態で保留され、上長が管理画面から承認操作を行うとダウンロード用URLが有効化される、というワークフローが一般的です。

関連キーワード: アクセス制御、ワークフロー、マルウェア、多層防御、LAN分離