情報処理安全確保支援士 2019年 秋期 午後1 問01

電子メールのセキュリティ対策に関する次の記述を読んで、設問1~4に答えよ。

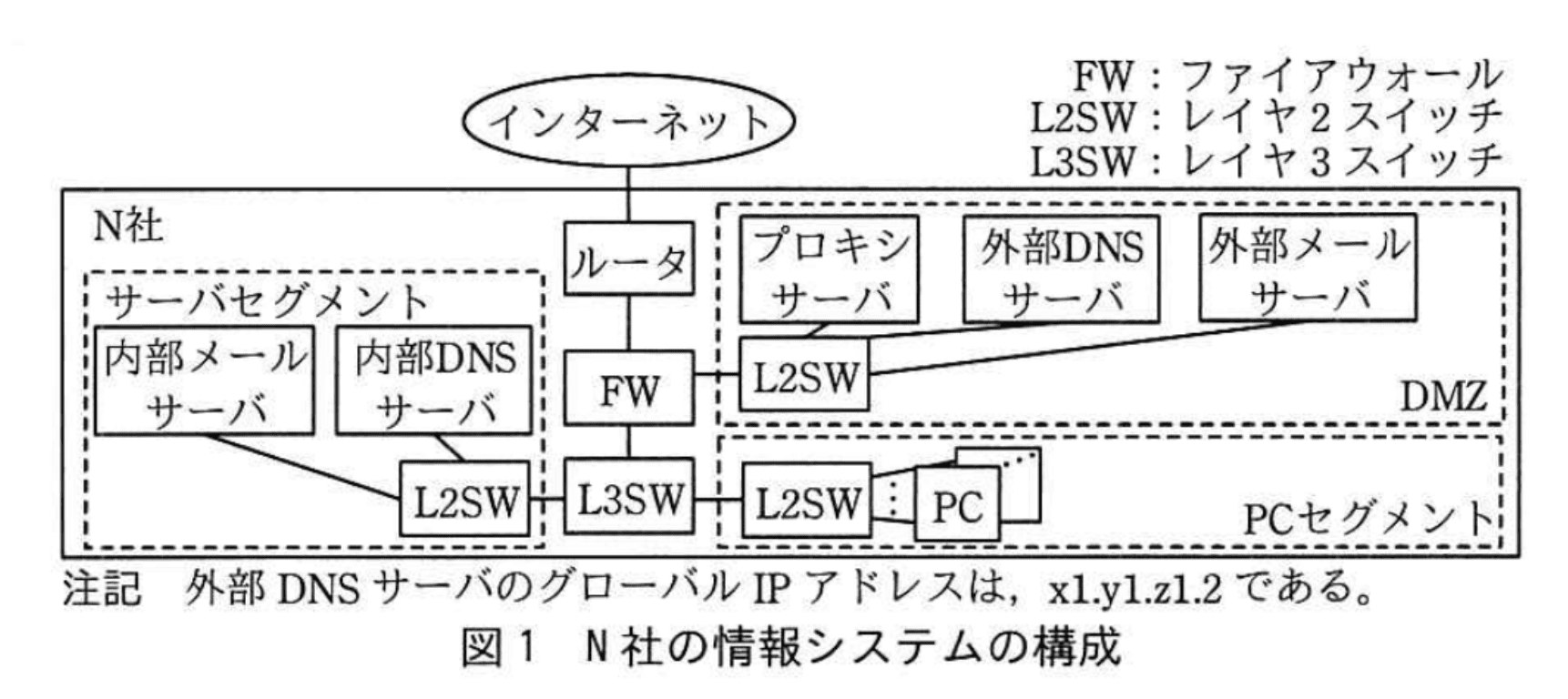

N社は、従業員数500名の情報サービス事業者である。N社の情報システムの構成を図1に示す。

N社の情報システムは、情報システム部(以下、情シ部という)のQ部長とU主任を含む5名で運用している。

各PC及び各サーバは脆弱性修正プログラムが自動的に適用され、導入済のマルウェア対策ソフトのマルウェア定義ファイルが自動的にアップデートされる設定になっている。外部メールサーバでは、スパムメールフィルタの機能を利用している。

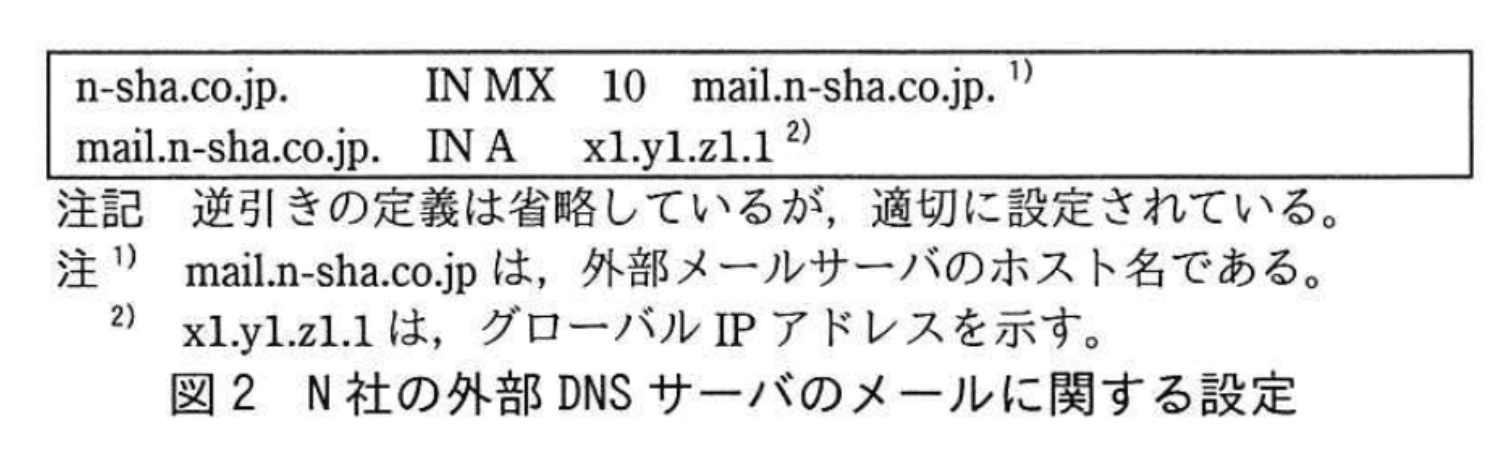

N社では、インターネットドメイン名n-sha.co.jp(以下、N社ドメイン名という)を取得しており、メールアドレスのドメイン名にも使用している。外部DNSサーバは、電子メール(以下、メールという)に関して図2のように設定してある。

N社の情報システムは、情報システム部(以下、情シ部という)のQ部長とU主任を含む5名で運用している。

各PC及び各サーバは脆弱性修正プログラムが自動的に適用され、導入済のマルウェア対策ソフトのマルウェア定義ファイルが自動的にアップデートされる設定になっている。外部メールサーバでは、スパムメールフィルタの機能を利用している。

N社では、インターネットドメイン名n-sha.co.jp(以下、N社ドメイン名という)を取得しており、メールアドレスのドメイン名にも使用している。外部DNSサーバは、電子メール(以下、メールという)に関して図2のように設定してある。

送信者メールアドレスには、SMTPのaコマンドで指定されるエンベロープの送信者メールアドレス(以下、Envelope-FROMという)と、メールデータ内のメールヘッダで指定される送信者メールアドレス(以下、Header-FROMという)がある。送信したメールが不達になるなど配送エラーとなった場合、Envelope-FROMで指定したメールアドレス宛に通知メールが届く。N社では、従業員がPCからメールを送信する場合、Envelope-FROM及びHeader-FROMとも自身のメールアドレスが設定される。

昨今、メールを悪用して企業秘密や金銭をだまし取る攻撃が発生しており、N社が属する業界団体の会員企業でも、なりすましメールによる攻撃によって被害が発生した。こうした被害を少しでも抑えるため、同団体から送信者メールアドレスが詐称されているかをドメイン単位で確認する技術(以下、送信ドメイン認証技術という)を普及させるよう働きかけがあったことから、N社でも情シ部が中心になって送信ドメイン認証技術の利用を検討することになった。

〔送信ドメイン認証技術の検討〕

Q部長とU主任は、送信ドメイン認証技術の利用について検討を始めた。次は、その際のQ部長とU主任の会話である。

Q部長:当社でも送信ドメイン認証技術を利用すべきだと経営陣に報告したい。まずは、どのような送信ドメイン認証技術を利用するかを検討しよう。

U主任:送信ドメイン認証技術では、SPF、DKIM、DMARCが標準化されています。当社の外部メールサーバでは、いずれも利用が可能です。

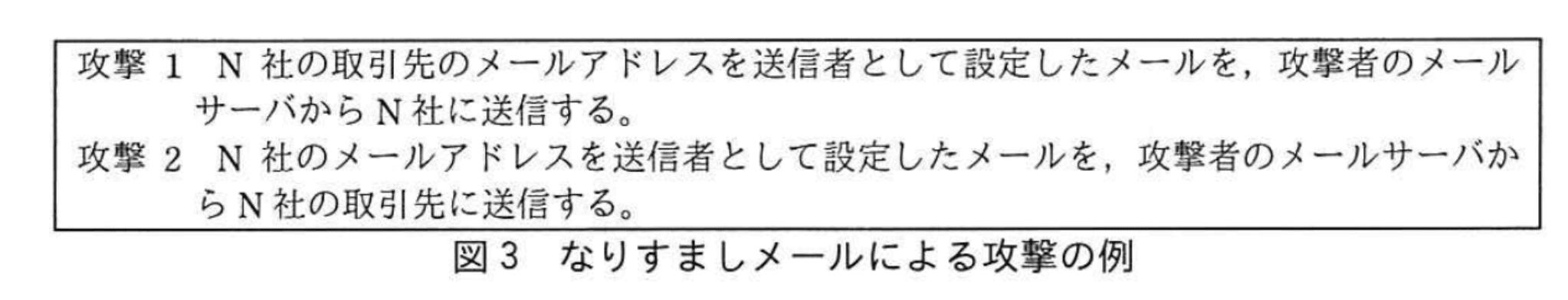

Q部長は、図3のなりすましメールによる攻撃の例を示し、送信ドメイン認証技術が各攻撃の対策となるかどうかをまとめるようにU主任に指示した。

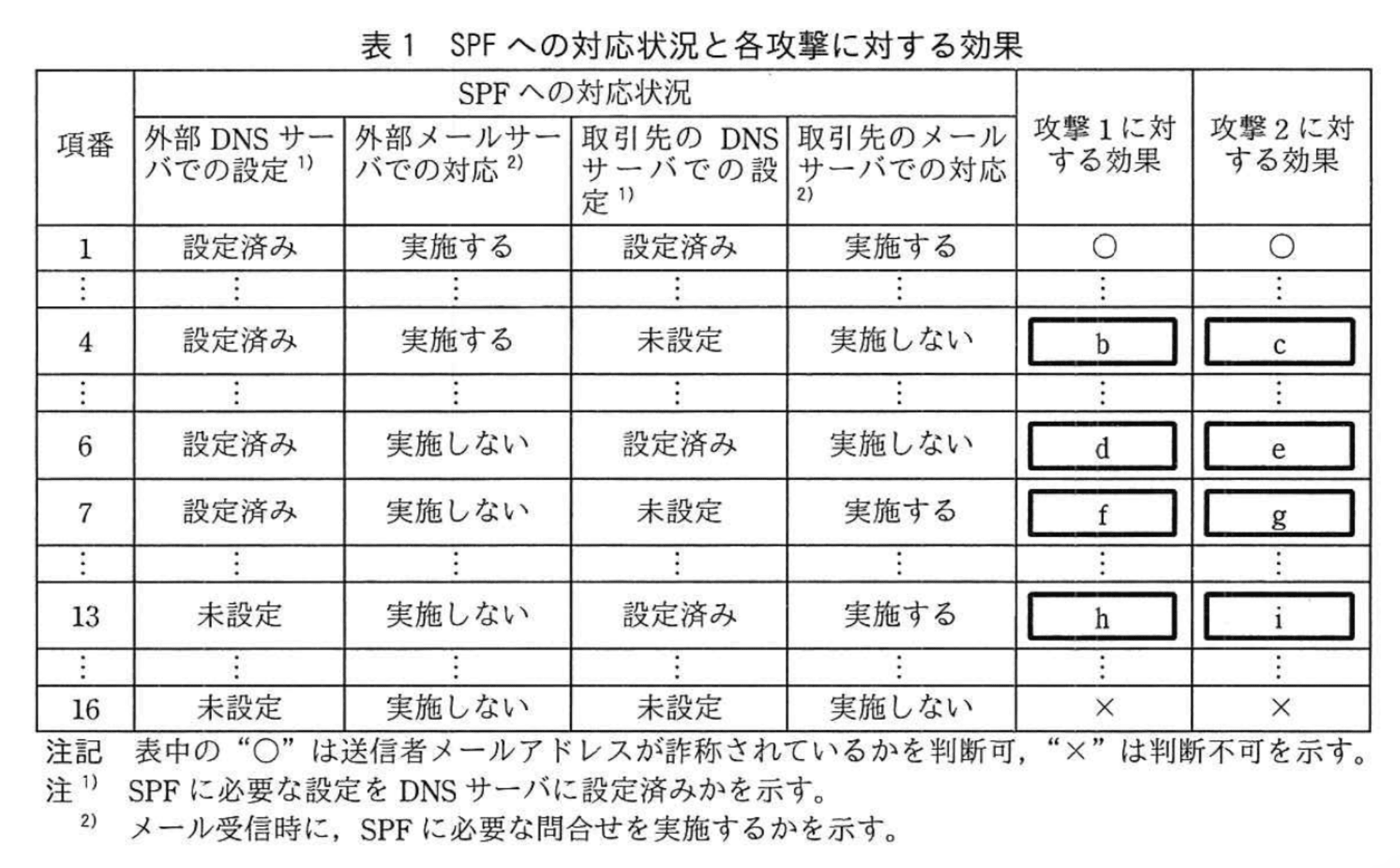

U主任は、SPFへの対応と各攻撃に対する効果の関係を表1にまとめ、SPFが対策となるかどうかを同表を用いてQ部長に説明した。

次は、その後のQ部長とU主任の会話である。

Q部長:SPFに対応するには、具体的にどのような設定が必要になるのか。

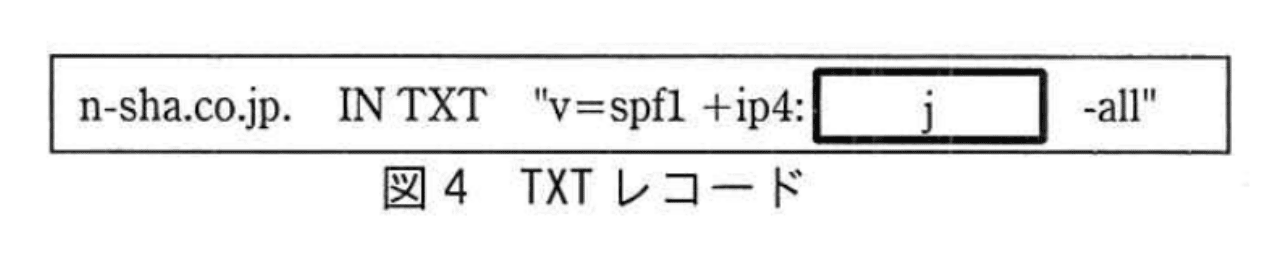

U主任:DNSサーバでの設定は、当社の外部DNSサーバに図4に示すTXTレコードを登録します。

メールサーバでの対応は、当社の外部メールサーバの設定を変更します。SPFによる検証(以下、SPF認証という)が失敗したメールは、件名に[NonSPF]などの文字列を付加して、受信者に示すこともできます。

Q部長:なるほど。SPFの利用に注意点はあるのかな。

U主任:メール送信側のDNSサーバ、メール受信側のメールサーバの両方がSPFに対応している状態であっても、その間でSPFに対応している別のメールサーバがEnvelope-FROMを変えずにメールをそのまま転送する場合は、①メール受信側のメールサーバにおいて、SPF認証が失敗してしまうという制約があります。

Q部長:なるほど。それでは、DKIMはどうかな。

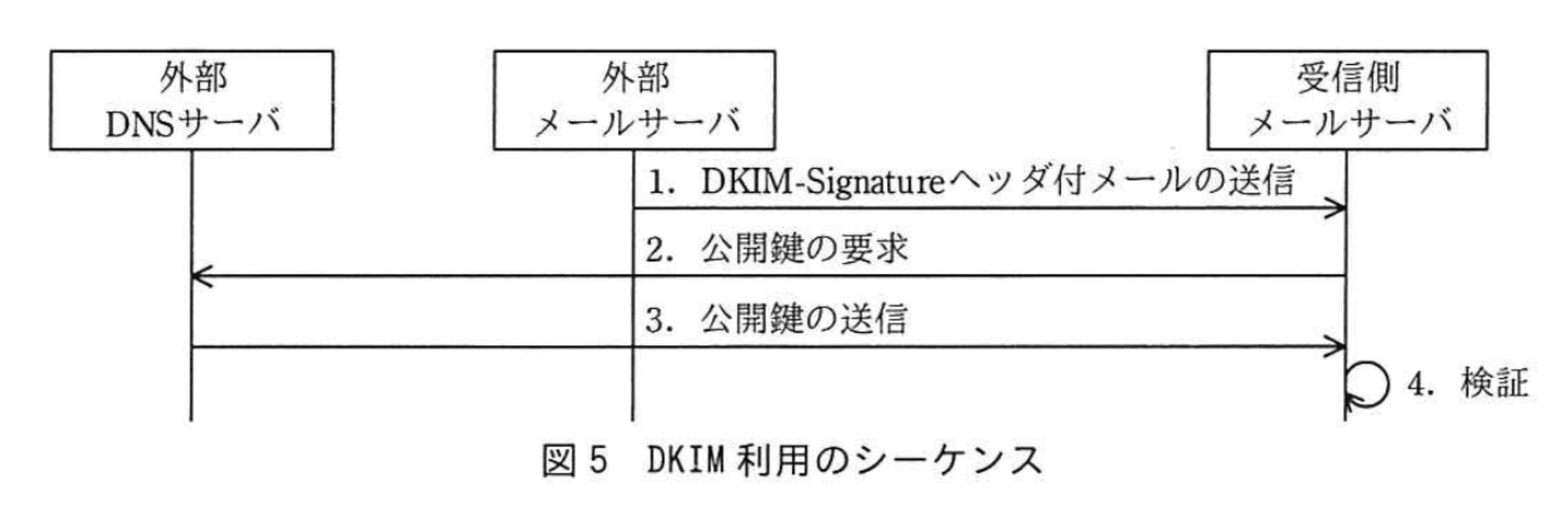

U主任:DKIMに対応したメールを送信するためには、まず、準備として公開鍵と秘密鍵のペアを生成し、そのうち公開鍵を当社の外部DNSサーバに登録し、当社の外部メールサーバの設定を変更します。DKIM利用のシーケンスは、図5及び図6に示すとおりとなります。

Q部長:DKIMの方が少し複雑なのだな。

U主任:はい。しかし、DKIMは、メール本文及びメールヘッダを基にディジタル署名を付与するので、転送メールサーバがディジタル署名、及びディジタル署名の基になったメールのデータを変更しなければ、たとえメールが転送された場合でも検証が可能です。SPFとDKIMは併用できます。

Q部長:分かった。両者を導入するのがよいな。それでは、DMARCはどうかな。

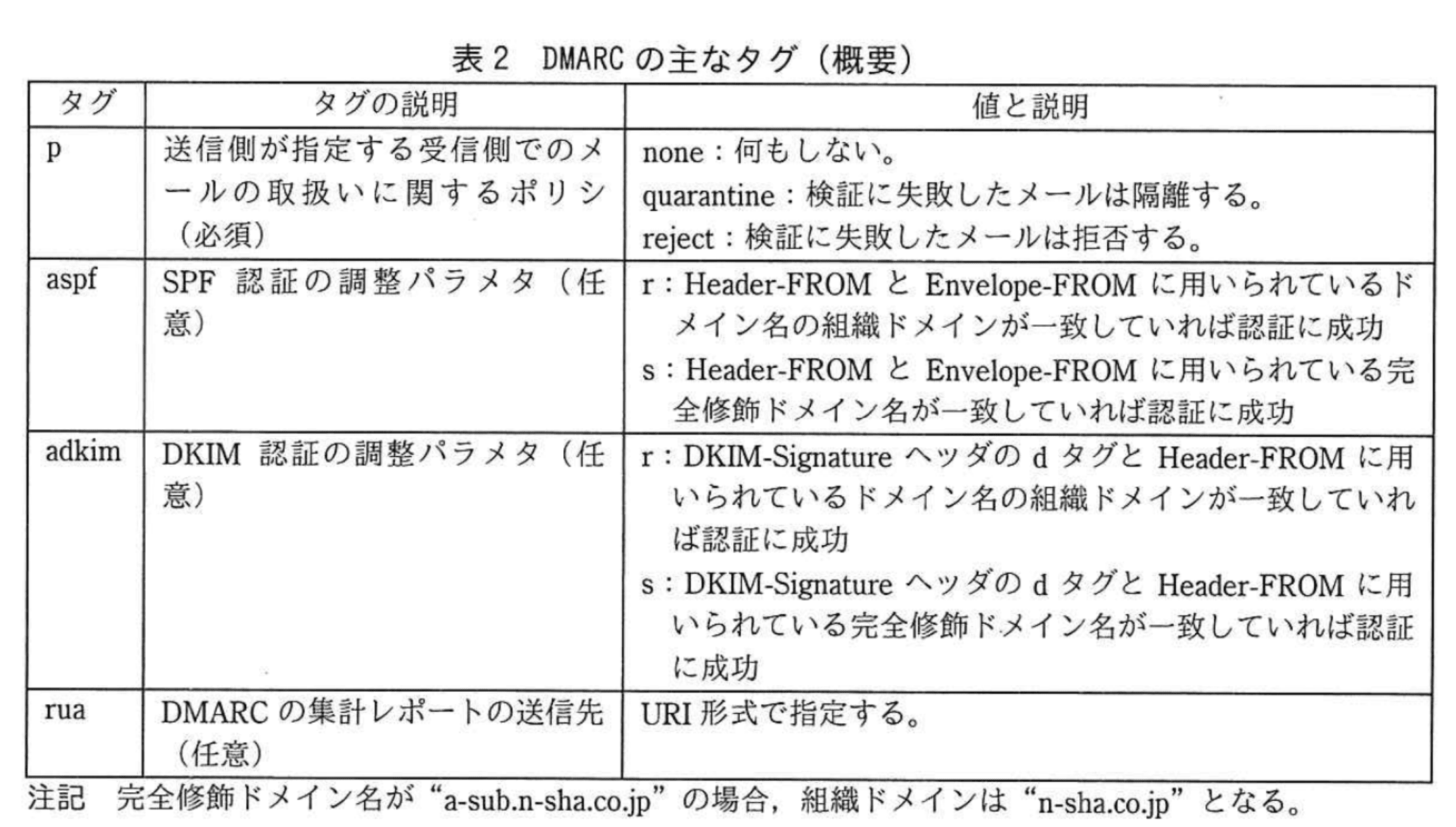

U主任:DMARCは、メール受信側での、SPFとDKIMを利用した検証、検証したメールの取扱い、及び集計レポートについてのポリシを送信側が表明する方法です。DMARCのポリシの表明は、DNSサーバにTXTレコードを追加することによって行います。TXTレコードに指定するDMARCの主なタグを表2に示します。

これらの検討結果を経営陣に報告したところ、N社は送信ドメイン認証技術としてSPF、DKIM、DMARCを全て利用することになり、情シ部が導入作業に着手した。

〔ニュースレターの配信〕

送信ドメイン認証技術の導入作業着手から1週間後、N社営業部で取引先宛てにニュースレターを配信する計画が持ち上がった。ニュースレターの配信には、X社のクラウド型メール配信サービス(以下、X配信サービスという)を利用する。ニュースレターは、X社のメールサーバから配信され、配送エラーの通知メールは、X社のメールサーバに届くようにする。Header-FROMには、N社ドメイン名のメールアドレス(例:letter@n-sha.co.jp)を設定する。Envelope-FROMには、N社のサブドメイン名a-sub.n-sha.co.jpのメールアドレス(例:letter@a-sub.n-sha.co.jp)を設定する。X社のメールサーバのホスト名は、mail.x-sha.co.jpであり、グローバルIPアドレスは、x2.y2.z2.1である。X社のDNSサーバのグローバルIPアドレスは、x2.y2.z2.2である。X配信サービスでは、SPF、DKIM、DMARCのいずれも利用が可能である。

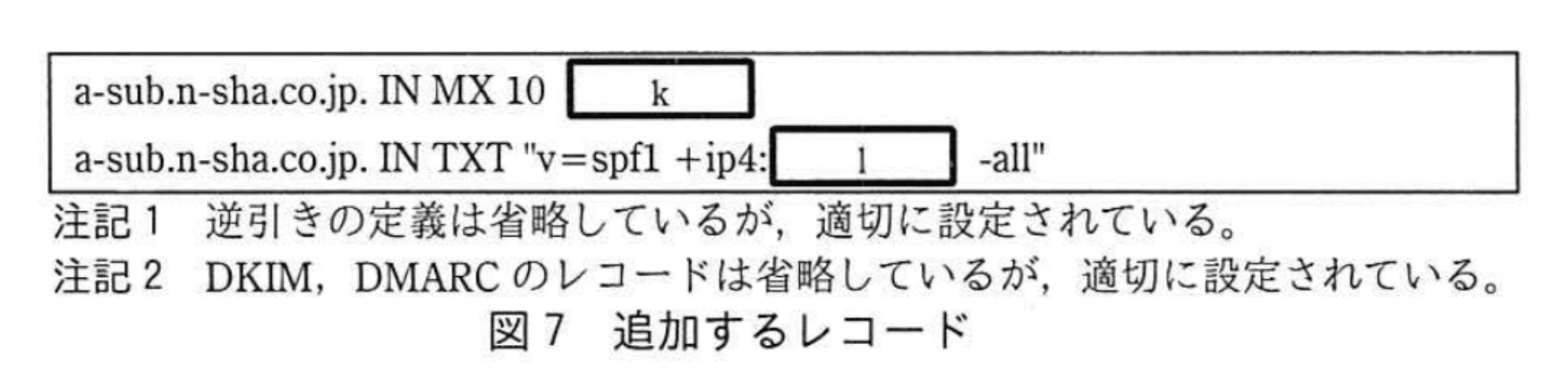

N社は、ニュースレターの配信についても、3種類の送信ドメイン認証技術を利用することにした。具体的には、N社の外部DNSサーバに図7のレコードを追加する。

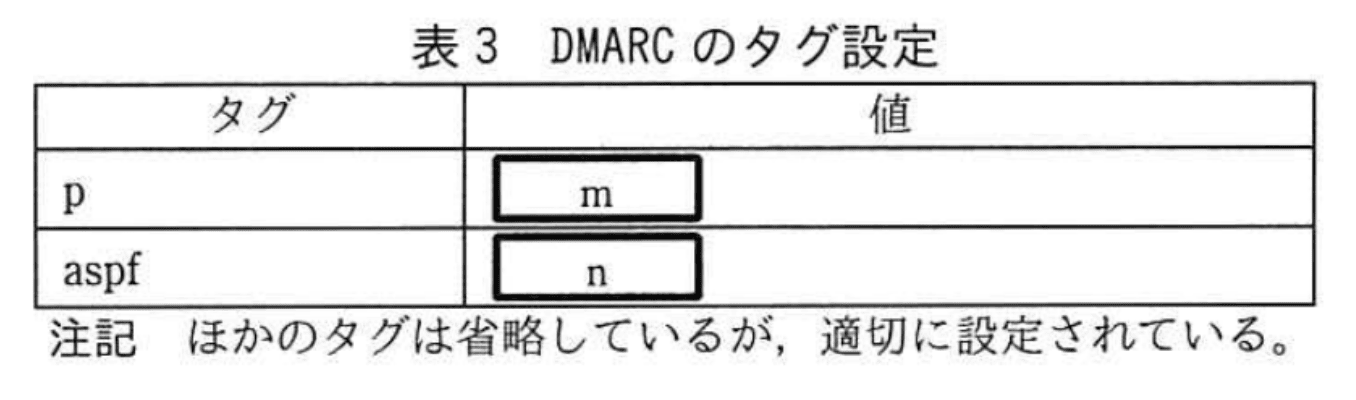

ここで、受信側で検証に失敗したメールは隔離するポリシとするため、DMARCのpタグとaspfタグの設定は表3のとおりとする。

その後、N社と主要な取引先での送信ドメイン認証技術の導入が完了した。

設問1:

本文中のaに入れる適切な字句を答えよ。

模範解答

a:MAILFROM

解説

解答の論理構成

- 【問題文】には

“送信者メールアドレスには、SMTPのaコマンドで指定されるエンベロープの送信者メールアドレス(以下、Envelope-FROMという)…”

とあります。 - SMTP においてエンベロープの送信者(差出人)を示すコマンドは “MAIL FROM:” です。

- したがって、a には “MAIL FROM” が入るのが適切です。

誤りやすいポイント

- RCPT TO との混同

“RCPT TO:” は受信者アドレスを指定するコマンドであり、送信者ではありません。本文の “Envelope-FROM” の説明を読まずに誤って選びやすいです。 - HELO / EHLO の取り違え

HELO や EHLO は SMTP セッション開始時に送信側を識別するコマンドですが、エンベロープの送信者アドレスは示しません。 - コロンの有無

コマンドを “MAILFROM” と一語にしたり “MAILFROM:” と書くミスが見られます。正式には “MAIL FROM”(後ろにコロン)です。試験では半角空白込みの “MAIL FROM” が正答として採点されることが多い点に注意してください。

FAQ

Q: “MAIL” と “MAIL FROM” のどちらを答案に書くのが正しいですか?

A: SMTP 仕様ではコマンド名は “MAIL” ですが、実務・試験では宛先フィールドを含めた “MAIL FROM” をまとめて表すことが一般的です。本問題でも “MAIL FROM” が求められています。

A: SMTP 仕様ではコマンド名は “MAIL” ですが、実務・試験では宛先フィールドを含めた “MAIL FROM” をまとめて表すことが一般的です。本問題でも “MAIL FROM” が求められています。

Q: “MAIL FROM:” とコロンまで書かないと減点されますか?

A: 設問は “コマンド” を尋ねているため、多くの場合コロンは不要です。本問題の模範解答が “MAILFROM” と表記している旨からも、コロン有無で採点差は生じないと考えられます。

A: 設問は “コマンド” を尋ねているため、多くの場合コロンは不要です。本問題の模範解答が “MAILFROM” と表記している旨からも、コロン有無で採点差は生じないと考えられます。

Q: “MAIL FROM” で指定されるアドレスは何に使われますか?

A: 配送エラーが起きた際にバウンスメールが送られる先(Envelope-FROM)として用いられます。

A: 配送エラーが起きた際にバウンスメールが送られる先(Envelope-FROM)として用いられます。

関連キーワード: SMTP, エンベロープ、バウンスメール、メールヘッダ、SPF

設問2:〔送信ドメイン認証技術の検討〕について、(1)〜(4)に答えよ。

(1)表1中のb〜iに入れる適切な内容を、”○”又は”×”のいずれかで答えよ。

模範解答

b:×

c:×

d:×

e:×

f:×

g:○

h:×

i:×

解説

解答の論理構成

- 判定基準の整理

- 【問題文】「表中の “○” は送信者メールアドレスが詐称されているかを判断可、“×” は判別不可能を示す。」

- SPFで詐称を判定するには

① 受信側メールサーバが【問題文】「メール受信時に、SPF に必要な問合せを実施する」こと

② 送信元ドメインのDNSサーバに【問題文】「SPF に必要な設定」を持つこと

の両方が必須となる。

- 攻撃ごとの必要条件

- 攻撃1:メールを受け取るのはN社。したがって

・取引先のDNSサーバ=①

・N社外部メールサーバ=② - 攻撃2:メールを受け取るのは取引先。したがって

・N社外部DNSサーバ=①

・取引先メールサーバ=② - 【問題文】「攻撃1 N社の取引先のメールアドレスを送信者として設定…」「攻撃2 N社のメールアドレスを送信者として設定…」

- 攻撃1:メールを受け取るのはN社。したがって

- 行別の判定

- よって

- b=×

- c=×

- d=×

- e=×

- f=×

- g=○

- h=×

- i=×

誤りやすいポイント

- DNS側の“設定済み”だけで判定できると勘違いし、受信側メールサーバの“実施する”を見落とす。

- 「攻撃1」と「攻撃2」で受信者が逆になることを混同する。

- SPFはHeader-FROMではなくEnvelope-FROMを検証対象とする事実を失念し、転送の可否と混同。

- 行に「設定済み/実施しない」が混在すると“半分は対応している”と早合点し、×判定を○にしてしまう。

FAQ

Q: DNSにSPFレコードがあっても受信側がSPFチェックをしなければ?

A: 【問題文】「メール受信時に、SPF に必要な問合せを実施するかを示す」通り、問合せを行わない限り詐称判定はできず“×”になります。

A: 【問題文】「メール受信時に、SPF に必要な問合せを実施するかを示す」通り、問合せを行わない限り詐称判定はできず“×”になります。

Q: SPFはHeader-FROMを保護しませんか?

A: SPFは【問題文】「SMTPのaコマンドで指定されるエンベロープの送信者メールアドレス」を対象に検証します。Header-FROMはDKIM/DMARCの役割です。

A: SPFは【問題文】「SMTPのaコマンドで指定されるエンベロープの送信者メールアドレス」を対象に検証します。Header-FROMはDKIM/DMARCの役割です。

Q: 取引先側がSPF導入済みでもN社側がチェックしないとどうなる?

A: N社外部メールサーバが“実施しない”なら照会が行われず、攻撃1では詐称を判断できず“×”になります。

A: N社外部メールサーバが“実施しない”なら照会が行われず、攻撃1では詐称を判断できず“×”になります。

関連キーワード: SPF, DKIM, DMARC, エンベロープ、なりすましメール

設問2:〔送信ドメイン認証技術の検討〕について、(1)〜(4)に答えよ。

(2)図4中のjに入れる適切な内容を、“○”又は“x"に入れる適切な字句を答えよ。

模範解答

j:x1.y1.z1.1

解説

解答の論理構成

-

SPFレコードは、メールを送信してよい送信元 IP アドレスを DNS に登録し、受信側が照合できるようにする仕組みです。

【問題文】「DNSサーバでの設定は、当社の外部DNSサーバに図4に示すTXTレコードを登録します。」

図4には

n-sha.co.jp. IN TXT "v=spf1 +ip4:j -all"

とあり、j に送信許可する IP を記載すると示されています。 -

SPF に登録すべき IP は外部メールサーバのものです。

【問題文】図2より

mail.n-sha.co.jp. IN A x1.y1.z1.1

また、注2には「x1.y1.z1.1 は、グローバルIPアドレスを示す。」と記載されています。

つまり、mail.n-sha.co.jp が N 社の外部メールサーバであり、そのグローバル IP が “x1.y1.z1.1” です。 -

よって、j には外部メールサーバの IP “x1.y1.z1.1” をそのまま書き入れるのが唯一妥当となります。

結論:

j:x1.y1.z1.1

j:x1.y1.z1.1

誤りやすいポイント

- DNS サーバ(x1.y1.z1.2)とメールサーバ(x1.y1.z1.1)の IP を取り違える。SPF は送信元メールサーバの IP を登録する点に注意が必要です。

- +ip4: の直後にホスト名(mail.n-sha.co.jp)を入れてしまうミス。SPF のこのフィールドは IP アドレスを直接書く書式です。

- -all を “~all” と読み替え、厳格拒否と緩やかなソフトフェイルの違いを混同する。

FAQ

Q: 外部メールサーバのホスト名を書いてはいけないのですか?

A: SPF の ip4: メカニズムは IP アドレスを直接列挙する形式です。ホスト名を書く場合は a: や mx: を用いる必要があります。今回の図4は ip4: 指定なので IP を直接記述します。

A: SPF の ip4: メカニズムは IP アドレスを直接列挙する形式です。ホスト名を書く場合は a: や mx: を用いる必要があります。今回の図4は ip4: 指定なので IP を直接記述します。

Q: 外部 DNS サーバの IP “x1.y1.z1.2” も登録した方が安全では?

A: DNS サーバはメールを送信しません。SPF には実際に SMTP で外部へメールを配送するサーバの IP だけを登録するのが原則です。

A: DNS サーバはメールを送信しません。SPF には実際に SMTP で外部へメールを配送するサーバの IP だけを登録するのが原則です。

Q: 将来 IPv6 を使う場合はどうすればよいですか?

A: SPF には ip6: メカニズムがあります。IPv6 アドレスを追加するときは "v=spf1 +ip4:x1.y1.z1.1 +ip6:XXXX:XXXX::1 -all" のように追記します。

A: SPF には ip6: メカニズムがあります。IPv6 アドレスを追加するときは "v=spf1 +ip4:x1.y1.z1.1 +ip6:XXXX:XXXX::1 -all" のように追記します。

関連キーワード: SPF, TXTレコード、DNS, IPアドレス、メールサーバ

設問2:〔送信ドメイン認証技術の検討〕について、(1)〜(4)に答えよ。

(3)本文中の下線①について、SPF認証が失敗する理由を、SPF認証の仕組みを踏まえて50字以内で具体的に述べよ。

模範解答

送信側のDNSサーバに設定されたIPアドレスとSMTP接続元のIPアドレスが一致しないから

解説

解答の論理構成

- SPF は、SMTP 接続してきた IP アドレスが送信ドメイン側 DNS に登録された TXT レコードと一致するかで真偽を判定します。

引用:「DNSサーバでの設定は、当社の外部DNSサーバに図4に示すTXTレコードを登録します。」 - メールを他のサーバが転送する場合でも、Envelope-FROM は変更されないことがあります。

引用:「その間でSPFに対応している別のメールサーバがEnvelope-FROMを変えずにメールをそのまま転送する場合は、①メール受信側のメールサーバにおいて、SPF認証が失敗してしまう」 - 受信側サーバは、保持された Envelope-FROM のドメイン“n-sha.co.jp”の TXT レコードを参照し、転送サーバ(中継サーバ)の IP アドレスが登録されているかを確認します。

- 中継サーバの IP アドレスは、送信元ドメインが公開している許可 IP アドレスに通常含まれていません。したがって照合結果は不一致となり、SPF 認証が失敗します。

- 以上より、「送信側のDNSサーバに設定されたIPアドレスとSMTP接続元のIPアドレスが一致しないから」という解答となります。

誤りやすいポイント

- 「Envelope-FROM が変わらなければ SPF も成功する」と誤解し、IP アドレス照合という本質を見落とす。

- DKIM のように署名が残るから転送しても大丈夫、と SPF にも当てはめてしまう。

- 「取引先や転送サーバも SPF を有効化していれば大丈夫」と思い込み、転送元ドメインの TXT レコードに IP を追記する必要性を見逃す。

FAQ

Q: 転送サーバが Envelope-FROM を新しいアドレスに書き換えれば SPF は通りますか?

A: 書き換え後のドメインに対し SPF 検証が行われるため、そのドメインの TXT レコードに中継サーバの IP が登録されていれば成功します。

A: 書き換え後のドメインに対し SPF 検証が行われるため、そのドメインの TXT レコードに中継サーバの IP が登録されていれば成功します。

Q: DKIM を導入していれば転送経由でも完全に安全ですか?

A: DKIM は署名の付与後に本文や対象ヘッダが改変されなければ検証できますが、SPF の失敗を補うものではなく、両方を併用することで信頼性が高まります。

A: DKIM は署名の付与後に本文や対象ヘッダが改変されなければ検証できますが、SPF の失敗を補うものではなく、両方を併用することで信頼性が高まります。

Q: DMARC を設定すれば、転送時の SPF 失敗も自動で許容できますか?

A: DMARC では SPF または DKIM のどちらかが成功すればポリシが“pass”になる設定も可能です。転送で SPF が失敗しても DKIM が成功すれば、DMARC 全体としては通過できます。

A: DMARC では SPF または DKIM のどちらかが成功すればポリシが“pass”になる設定も可能です。転送で SPF が失敗しても DKIM が成功すれば、DMARC 全体としては通過できます。

関連キーワード: SPF, Envelope-FROM, DNS TXTレコード、メール転送、IPアドレス照合

設問2:〔送信ドメイン認証技術の検討〕について、(1)〜(4)に答えよ。

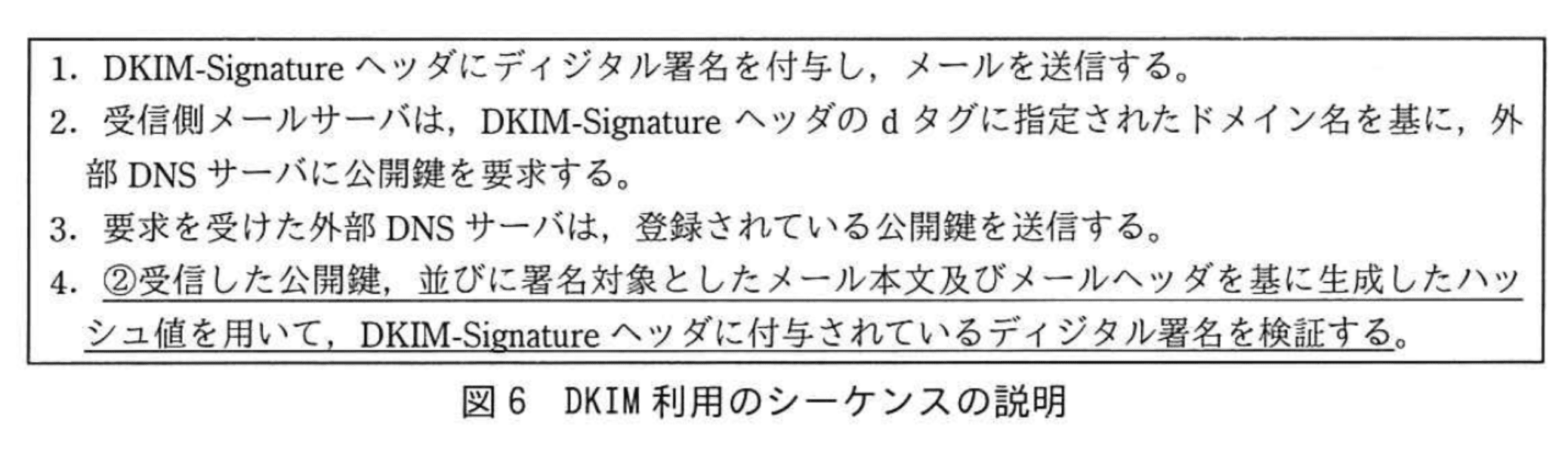

(4)図6中の下線②の検証によってメールの送信元の正当性以外に確認できる事項を、20字以内で述べよ。

模範解答

メール本文及びメールヘッダの改ざんの有無

解説

解答の論理構成

- 図6の手順説明では、下線②で

“受信した公開鍵、並びに署名対象としたメール本文及びメールヘッダを基に生成したハッシュ値を用いて、DKIM-Signatureヘッダに付与されているディジタル署名を検証する。”

と記載されています。 - また、U主任は

“DKIMは、メール本文及びメールヘッダを基にディジタル署名を付与する”

と説明しています。 - 署名検証は送信側秘密鍵で作られた署名と、受信側で計算したハッシュ値を突き合わせる処理です。

- もし途中で“メール本文及びメールヘッダ”が改ざんされていれば受信側で計算したハッシュ値が一致せず検証が失敗します。

- したがって、送信元の正当性に加え確認できるのは「改ざんが行われていないこと」です。

- よって解答は

メール本文及びメールヘッダの改ざんの有無

誤りやすいポイント

- DKIMを“送信元認証だけの技術”と誤解し、改ざん検出機能を忘れる。

- 確認対象を“添付ファイル”と勘違いしてしまう。DKIMの標準設定では添付ファイルを直接は署名対象にしません。

- SPFと混同し「メールを転送すると失敗する」と思い込み、DKIMの耐転送性を見落とす。

FAQ

Q: DKIMで添付ファイルの改ざんも検出できますか?

A: MIMEパート全体を署名対象に含めれば間接的に検出できますが、添付ファイルだけを別途保証するわけではありません。

A: MIMEパート全体を署名対象に含めれば間接的に検出できますが、添付ファイルだけを別途保証するわけではありません。

Q: DKIM検証が失敗したメールは必ず拒否すべきですか?

A: DMARCのポリシ(“p”タグ)によって“none”“quarantine”“reject”を選択できます。運用方針次第です。

A: DMARCのポリシ(“p”タグ)によって“none”“quarantine”“reject”を選択できます。運用方針次第です。

Q: SPFとDKIMのどちらか一方だけ導入すれば十分ですか?

A: 役割が補完的に異なるため併用が推奨です。SPFは送信元IPを、DKIMは内容改ざんとドメインを検証します。

A: 役割が補完的に異なるため併用が推奨です。SPFは送信元IPを、DKIMは内容改ざんとドメインを検証します。

関連キーワード: DKIM, ハッシュ値、デジタル署名、メールヘッダ、改ざん検出

設問3:

図7中のk、l、表3中のm、nに入れる適切な字句を答えよ。

模範解答

k:mail.x-sha.co.jp.

l:x2.y2.z2.1

m:quarantine

n:r

解説

解答の論理構成

-

MX レコード k

- 【問題文】には「X社のメールサーバのホスト名は、mail.x-sha.co.jp であり」とあります。

- 図7は a-sub.n-sha.co.jp. 用の MX を設定する箇所であり、配送先は送信用メールサーバを示す必要があります。

- FQDN であることを示すため、末尾にピリオドを付与して

𝐤:mail.x-sha.co.jp.

となります。

-

SPF 用 IP アドレス l

- 【問題文】に「グローバルIPアドレスは、x2.y2.z2.1 である」と明記されています。

- SPF の +ip4: 修飾子には送信を許可する IPv4 アドレスをそのまま書くため

𝐥:x2.y2.z2.1

となります。

-

DMARC ポリシ m

- 「受信側で検証に失敗したメールは隔離するポリシとする」とあるので、表2の p タグ説明

“quarantine:検証に失敗したメールは隔離する。”

に該当します。

𝐦:quarantine

- 「受信側で検証に失敗したメールは隔離するポリシとする」とあるので、表2の p タグ説明

-

DMARC aspf 値 n

- Header-FROM は n-sha.co.jp、Envelope-FROM は a-sub.n-sha.co.jp と別 FQDN ですが、どちらも同一組織ドメイン “n-sha.co.jp” を共有しています。

- 表2の aspf 説明

“r:Header-FROMとEnvelope-FROMに用いられているドメイン名の組織ドメインが一致していれば認証に成功”

が条件を満たすため

𝐧:r

誤りやすいポイント

- MX レコード末尾のピリオドを忘れて mail.x-sha.co.jp と書いてしまう。FQDN を示せないため誤答になります。

- SPF で IP アドレスではなくホスト名を指定する、またはサブネット表記(/32 以外)にしてしまうミス。設問は単一 IP を期待しています。

- DMARC の p で “隔離” と “拒否” を取り違え reject と書く失点。

- aspf を “完全一致” と誤解し s を選んでしまう。サブドメインを含めた一致条件を要確認です。

FAQ

Q: DMARC の aspf=r と s の違いは何ですか?

A: r は組織ドメイン(ベースドメイン)が一致すればよく、s は FQDN まで完全一致が必要です。サブドメインを変えた運用を想定する場合は r が適しています。

A: r は組織ドメイン(ベースドメイン)が一致すればよく、s は FQDN まで完全一致が必要です。サブドメインを変えた運用を想定する場合は r が適しています。

Q: SPF でホスト名ではなく IP を直書きする理由は?

A: 送信元 IP を DNS 1 回の問い合わせで確実に確認できるためです。ホスト名を書くと受信側で再帰的な名前解決が必要になり、SPF クエリ数上限に抵触するリスクがあります。

A: 送信元 IP を DNS 1 回の問い合わせで確実に確認できるためです。ホスト名を書くと受信側で再帰的な名前解決が必要になり、SPF クエリ数上限に抵触するリスクがあります。

Q: MX レコードがなくても送信はできますか?

A: できますが、受信側が配送先を見つけられずメールが届かなくなります。MX は「このドメイン宛メールはどのサーバへ」と示す必須の目印です。

A: できますが、受信側が配送先を見つけられずメールが届かなくなります。MX は「このドメイン宛メールはどのサーバへ」と示す必須の目印です。

関連キーワード: SPF, DKIM, DMARC, MXレコード、TXTレコード

設問4:

攻撃者がどのようにN社の取引先になりすましてN社にメールを送信すると、N社がSPF、DKIM及びDMARCでは防ぐことができなくなるのか。その方法を50字以内で具体的に述べよ。

模範解答

N社の取引先と似たメールアドレスから送信ドメイン認証技術を利用してメールを送信する。

解説

解答の論理構成

- 送信ドメイン認証の判定単位

【問題文】で「送信者メールアドレスが詐称されているかをドメイン単位で確認する技術」と述べられており、SPF・DKIM・DMARCはいずれも「ドメイン名」を正規かどうかで検証します。 - 正規ドメインであれば“合格”になる仕組み

SPF は DNS の TXT レコードに記載された送信元 IP を照合し、DKIM は公開鍵をそのドメインから取得して署名を検証、DMARC は両者の結果を基にポリシを適用します。攻撃者が自分のドメインにこれら 3 つの設定を正しく行えば、検証は成功します。 - 「似ているが別物」のドメインは検出外

SPF・DKIM・DMARCは“該当ドメイン自身”しか確認しません。取引先と字面が酷似した別ドメイン(例:n-sha.co.jp → n-sya.co.jp など)でメールが来ても、上記 3 技術は「正しい設定を持つ正規ドメイン」とみなして合格させます。 - よって、攻撃者は「取引先と誤認されやすい別ドメインを取得し、SPF・DKIM・DMARCを整備して送信」すれば、N社側では“正しく認証されたメール”として受信してしまいます。これが設問の解答となります。

誤りやすいポイント

- 「SPF・DKIM・DMARCがあれば送信者詐称は完全に防げる」と思い込む。

- 検証単位が“メールアドレス全体”ではなく“ドメイン名”であることを見落とす。

- DMARC の p や aspf を厳格にしても“別ドメイン”であれば無力になる点を忘れる。

FAQ

Q: DMARC の adkim=s や aspf=s を設定しても防げませんか?

A: どちらも「同一ドメイン内での厳格性」を高めるタグです。取引先とまったく別のドメインを使われると判定対象外なので防げません。

A: どちらも「同一ドメイン内での厳格性」を高めるタグです。取引先とまったく別のドメインを使われると判定対象外なので防げません。

Q: 似たドメインをブラックリストに登録すれば良いですか?

A: 有効ですが網羅が難しいため、ブランド保護サービスの利用や BIMI、TLS-RPT などと組み合わせて継続的に監視することが推奨されます。

A: 有効ですが網羅が難しいため、ブランド保護サービスの利用や BIMI、TLS-RPT などと組み合わせて継続的に監視することが推奨されます。

Q: なぜ SPF だけでなく DKIM・DMARCも突破されるのですか?

A: 3 技術とも「そのドメインが自ら正しい設定を持っているか」を見る仕組みであり、“攻撃者所有の別ドメイン”が正しい設定を行えば全て認証に成功するためです。

A: 3 技術とも「そのドメインが自ら正しい設定を持っているか」を見る仕組みであり、“攻撃者所有の別ドメイン”が正しい設定を行えば全て認証に成功するためです。

関連キーワード: SPF, DKIM, DMARC, フィッシング、タイポスクワッティング