情報処理安全確保支援士 2019年 秋期 午後1 問02

セキュリティインシデント対応におけるサイバーセキュリティ情報の活用に関する次の記述を読んで、設問1, 2に答えよ。

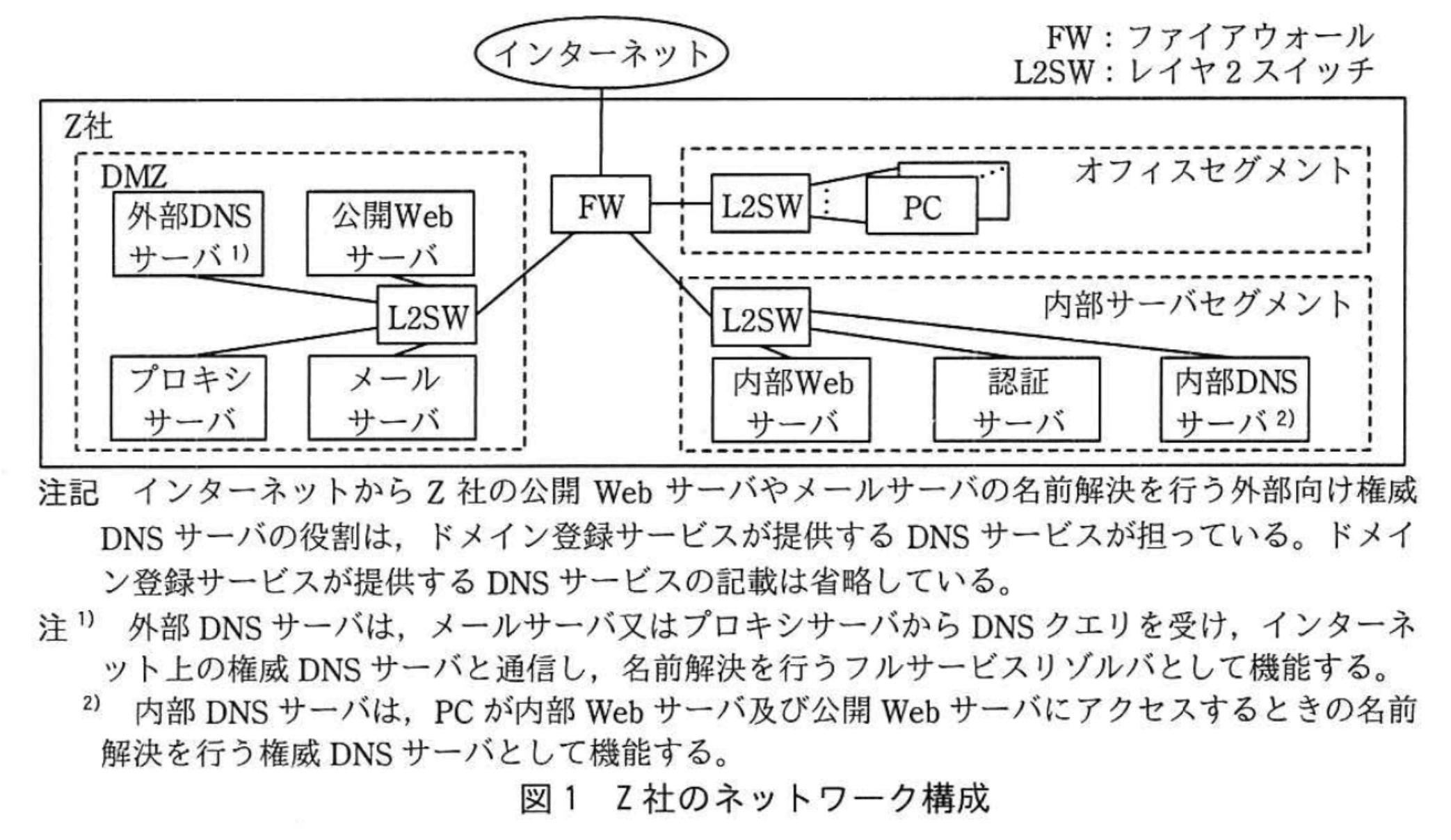

Z社は、従業員数150名の金融事業会社である。事業規模は小さいが、多くの個人情報を扱っている。サイバーセキュリティ情報を共有し、サイバー攻撃への防御力を高める目的で活動する組織(ISAC:Information Sharing and Analysis Center)に最近加盟した。Z社には5名で構成されるIT部門があり、ITシステムの運用や管理を行っている。Z社のネットワーク構成を図1に示す。

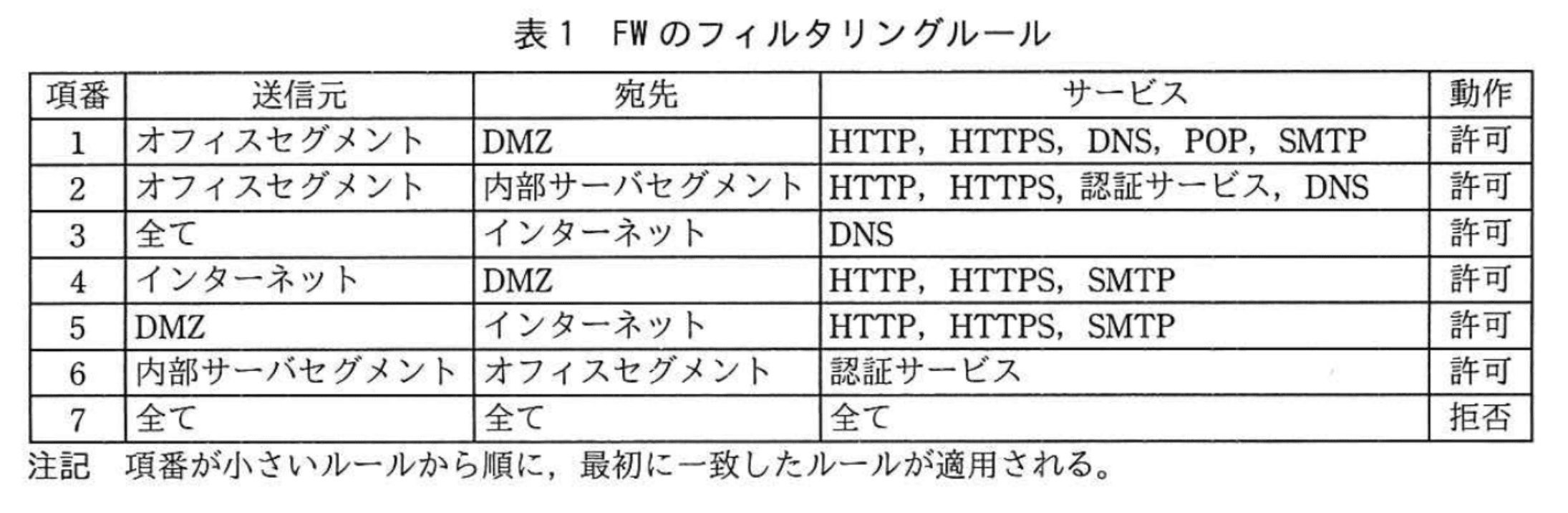

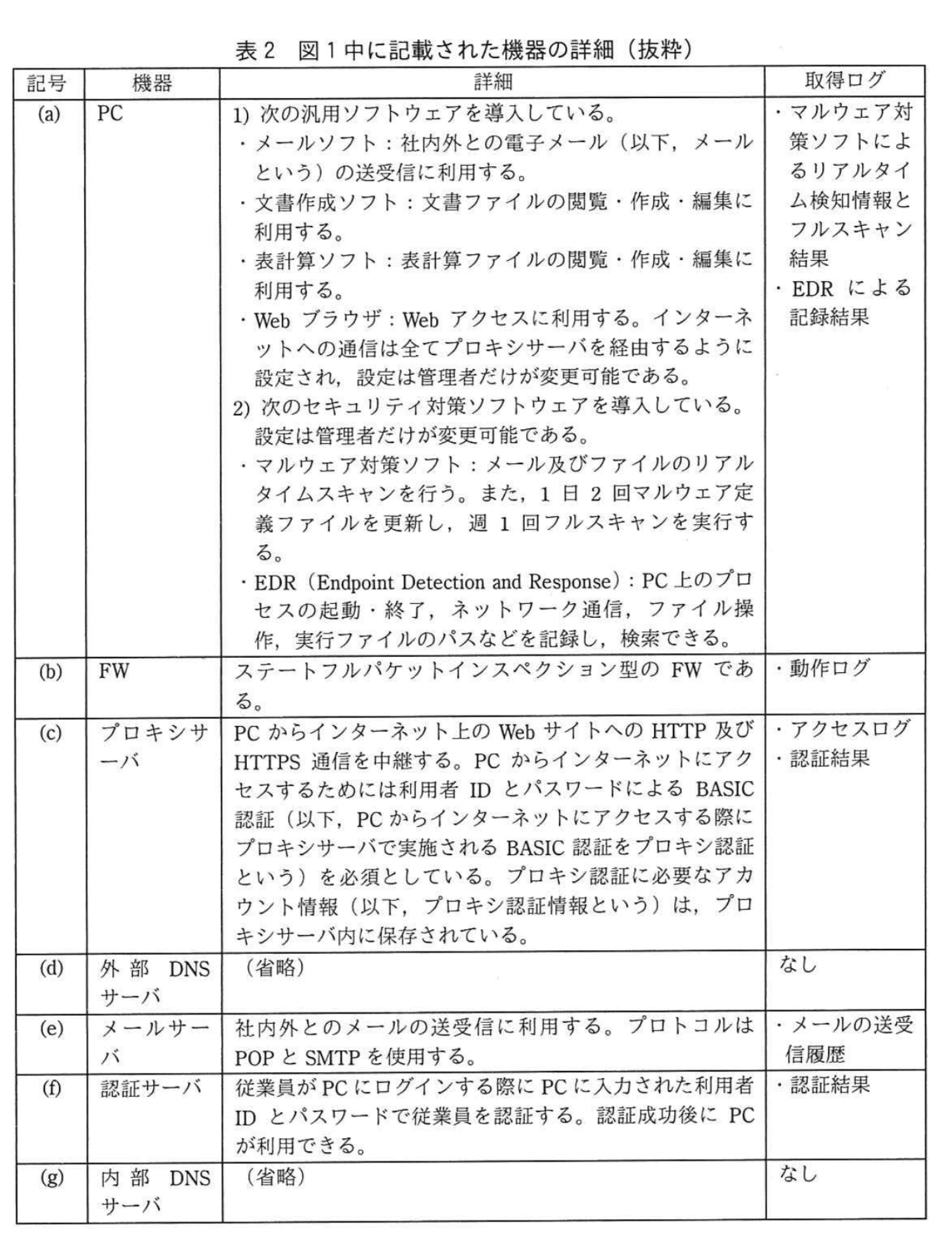

FWのフィルタリングルールを表1に、図1中に記載された機器の詳細を表2に示す。

〔ISACからの情報提供と対応〕

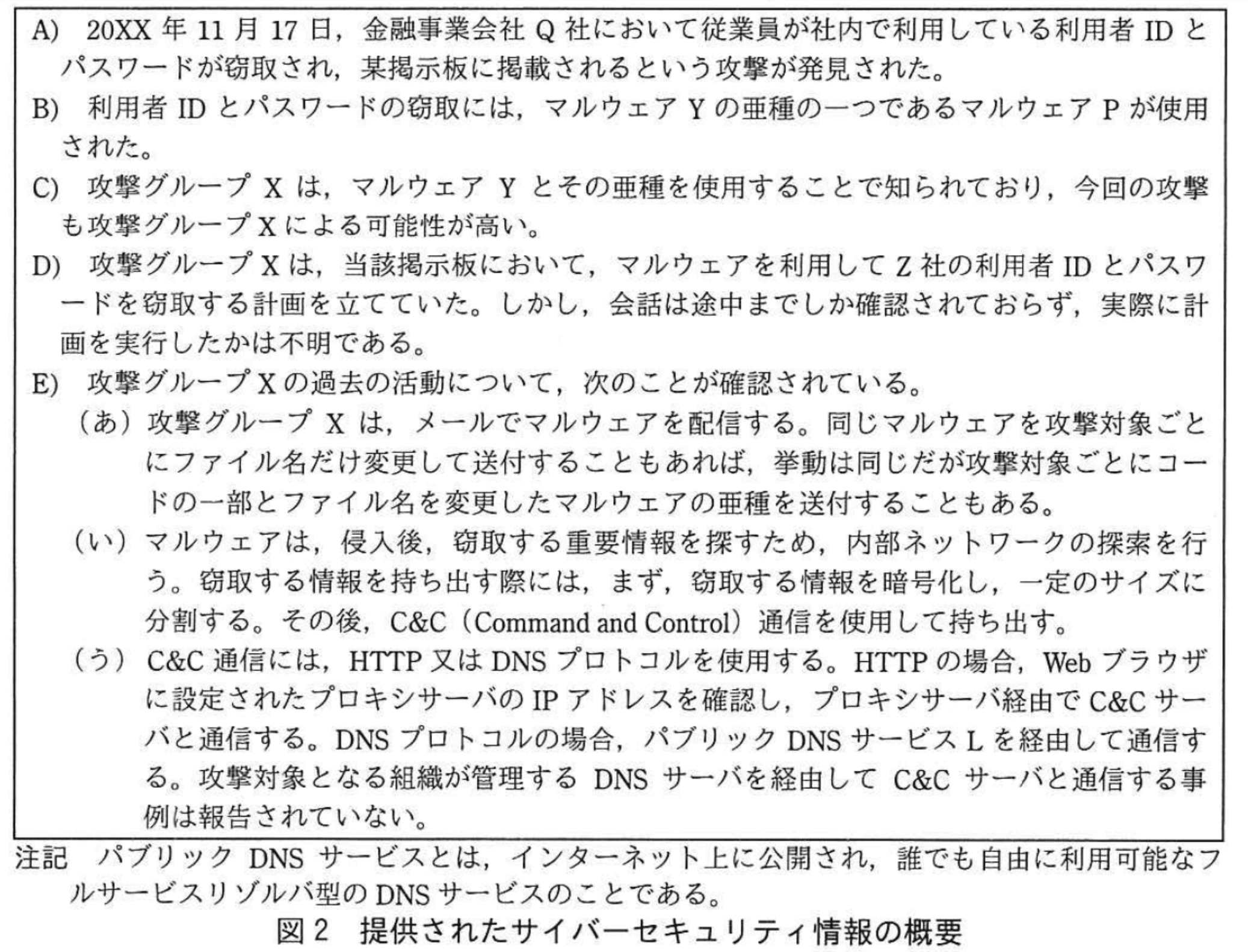

20XX年11月19日、Z社はISACから、サイバーセキュリティ情報の提供を受けた。当該情報の概要を図2に示す。

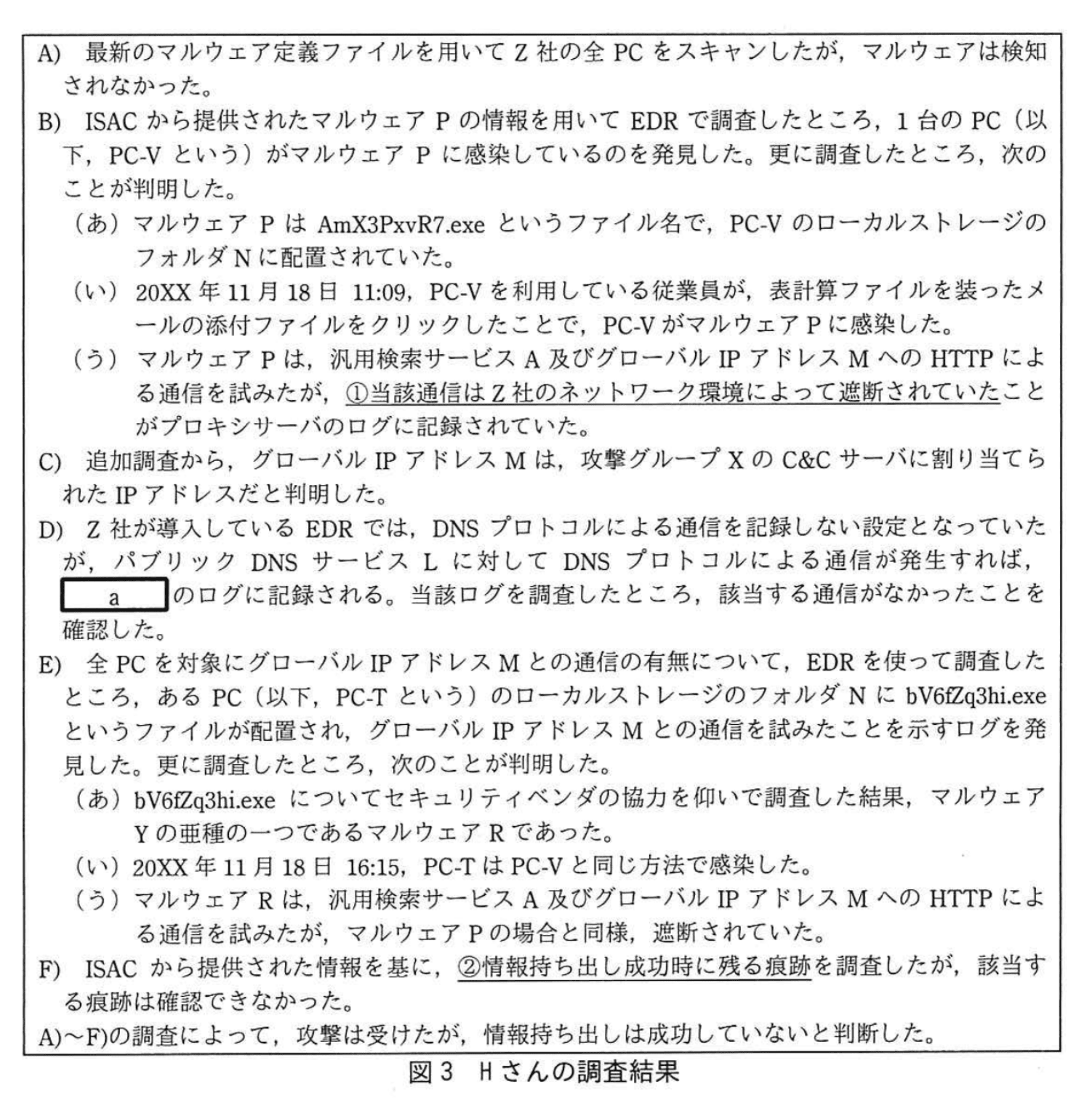

攻撃グループXがZ社を攻撃する計画を立てていたことを重く見たZ社は、実際に攻撃を受けたかの調査を開始した。IT部門のK部長がプロジェクトリーダとなり、部下のHさんが調査した。図3にHさんの調査結果を示す。

K部長は、情報持ち出しは成功していないと判断できたことは不幸中の幸いだったとして、調査は一旦完了とした。③調査で判明した情報はISACに提供した。

〔対策の検討〕

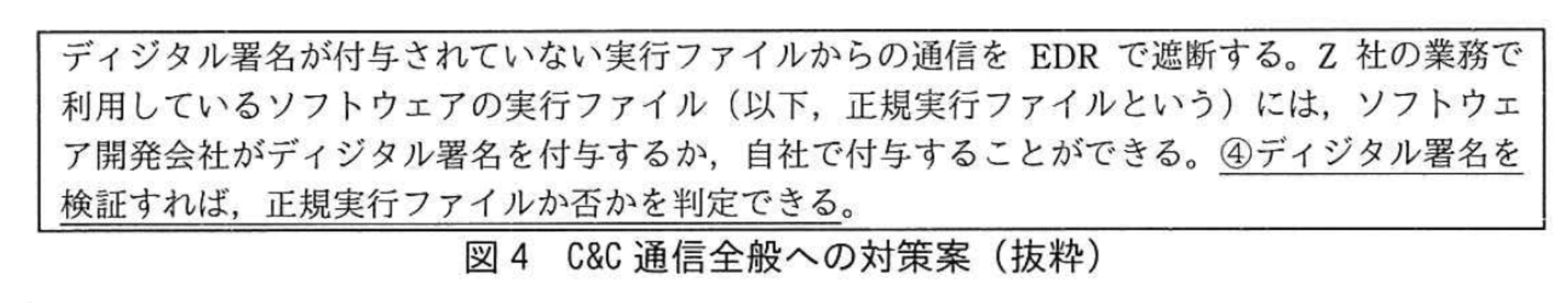

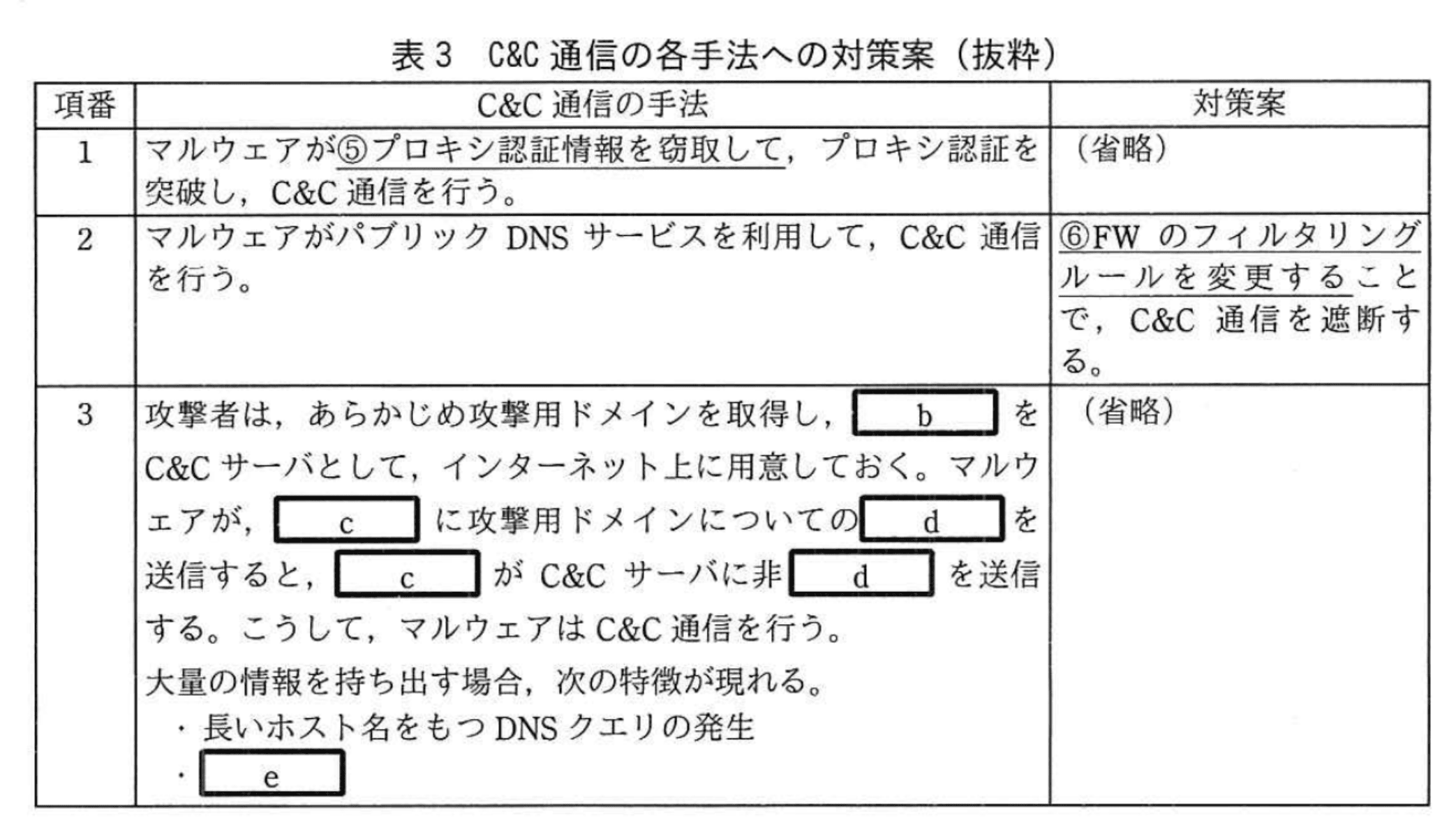

K部長は、様々な C&C 通信の手法が今後も使われるであろうと想定し、多層防御の考えに基づいて、C&C 通信全般及び各手法への対策案を検討するよう Hさんに指示した。Hさんが検討した C&C 通信全般への対策案を図4に、C&C 通信の各手法への対策案を表3に示す。

対策案は社内で承認され、対策が導入された。

設問1:ISACからの情報提供と対応について、(1)〜(4)に答えよ。

(1)図3中の下線①について、通信が遮断された理由を20字以内で述べよ。ここで、図1で示したZ社内の機器及び攻撃グループXのC&Cサーバは正常に稼働していたものとする。

模範解答

プロキシ認証に失敗したから

解説

解答の論理構成

-

図3‐B‐(う)より

「マルウェアPは…HTTPによる通信を試みたが、①当該通信はZ社のネットワーク環境によって遮断されていたことがプロキシサーバのログに記録されていた。」

──遮断した主体はプロキシサーバであると読み取れます。 -

表2‐(c) プロキシサーバの詳細に

「PCからインターネットにアクセスするためには利用者IDとパスワードによるBASIC認証…を必須としている。」

とあり、認証なしの通信はプロキシが拒否します。 -

同じく表2‐(a) PCのWebブラウザ設定に

「インターネットへの通信は全てプロキシサーバを経由するように設定され…」

とあり、マルウェアのHTTP通信も例外なくプロキシ経由になります。 -

攻撃グループXのマルウェアは人間の入力を伴わない自動通信であり、利用者IDとパスワードを送出していないと推定できます。

-

したがって、プロキシサーバで「BASIC認証に失敗」→HTTP要求を拒否→通信遮断、という流れになります。

-

以上より、下線①が示す遮断理由は

「プロキシ認証に失敗したから」

となります。

誤りやすいポイント

- FWのフィルタリングルールで拒否されたと誤解する

(HTTPは表1‐項番5で「許可」されているためFWではなくプロキシが拒否) - プロキシサーバがダウンしていたと考える

(図では「ログに記録されていた」とあるので稼働中) - マルウェアがDNS通信に切り替えた可能性を理由に挙げる

(DNS通信はそもそも発生していないと図3‐Dが否定)

FAQ

Q: プロキシ認証とは何を行う仕組みですか?

A: HTTP要求を中継する前に、利用者IDとパスワードで本人確認を行う仕組みです。成功すれば外部通信が許可され、失敗すれば即座に拒否されます。

A: HTTP要求を中継する前に、利用者IDとパスワードで本人確認を行う仕組みです。成功すれば外部通信が許可され、失敗すれば即座に拒否されます。

Q: FWのHTTP許可ルールがあるのに遮断されたのはなぜですか?

A: FWはTCP/80を通していますが、その前段のプロキシサーバがBASIC認証を実施し、認証失敗時に接続自体を拒否したためです。

A: FWはTCP/80を通していますが、その前段のプロキシサーバがBASIC認証を実施し、認証失敗時に接続自体を拒否したためです。

Q: マルウェアが認証情報を盗めば通信できてしまいますか?

A: はい。そのリスクを想定して表3‐項番1で「⑤プロキシ認証情報を窃取して…」という手法と対策が検討されています。

A: はい。そのリスクを想定して表3‐項番1で「⑤プロキシ認証情報を窃取して…」という手法と対策が検討されています。

関連キーワード: プロキシ認証、BASIC認証、HTTP通信、ネットワーク遮断、マルウェア

設問1:ISACからの情報提供と対応について、(1)〜(4)に答えよ。

(2)図3中のaに入れる適切な機器を表2中の(a)〜(g)から一つ選び、記号で答えよ。

模範解答

a:(b)

解説

解答の論理構成

-

図3の記述

- 「パブリックDNSサービスLに対してDNSプロトコルによる通信が発生すれば、aのログに記録される。」

⇒ a は “DNS通信を外部に流す経路上で必ずログを取得する機器” であると分かります。

- 「パブリックDNSサービスLに対してDNSプロトコルによる通信が発生すれば、aのログに記録される。」

-

EDRでは記録できない

- 同じ文中に「Z社が導入しているEDRでは、DNSプロトコルによる通信を記録しない設定」と明記されています。

⇒ クライアント側((a) PC)では DNS 通信のログが得られないため、ネットワーク側の機器が対象になります。

- 同じ文中に「Z社が導入しているEDRでは、DNSプロトコルによる通信を記録しない設定」と明記されています。

-

該当する機器の候補を表2で確認

- (b) FW:「ステートフルパケットインスペクション型のFWである。」取得ログは「動作ログ」。

- (c) プロキシサーバ:HTTP/HTTPSを中継し、取得ログは「アクセスログ」「認証結果」。DNSは対象外。

- (d) 外部DNSサーバ:取得ログ「なし」。

- (g) 内部DNSサーバ:取得ログ「なし」。

⇒ DNSクエリを通過させ、かつログを残すのは (b) FW だけです。

-

FWルールとの整合

- 表1 ルール「3:送信元 全て → 宛先 インターネット/サービス DNS/動作 許可」

⇒ PC からパブリックDNSサービスLへの DNS 通信は FW を経由し、許可・記録される仕組みです。

- 表1 ルール「3:送信元 全て → 宛先 インターネット/サービス DNS/動作 許可」

-

以上より a には FW が入る。

- 解答:表2中の (b)

誤りやすいポイント

- プロキシサーバは HTTP/HTTPS のみを中継するため DNS ログは残らない点を見落としやすい。

- 「外部DNSサーバ (d)」を選びたくなるが、表2に「取得ログ:なし」とある。ログ要件を満たさない。

- 内部DNSサーバ (g) は社内向け権威DNSであり、パブリックDNSサービスLへの問い合わせ経路に含まれない。

FAQ

Q: なぜ FW が DNS クエリをログに残せるのですか?

A: 表2で「ステートフルパケットインスペクション型のFW」と明示されており、表1のルール3で DNS を許可しています。FW は許可/拒否の可否判定を行う際に動作ログを残すのが一般的です。

A: 表2で「ステートフルパケットインスペクション型のFW」と明示されており、表1のルール3で DNS を許可しています。FW は許可/拒否の可否判定を行う際に動作ログを残すのが一般的です。

Q: PC がまず内部DNSサーバに問い合わせるのでは?

A: 攻撃グループXは「パブリックDNSサービスLを経由して通信する」と図2に記載されています。従ってマルウェアの DNS クエリは内部DNSサーバをバイパスし、直接パブリックDNSサービスLへ送られます。

A: 攻撃グループXは「パブリックDNSサービスLを経由して通信する」と図2に記載されています。従ってマルウェアの DNS クエリは内部DNSサーバをバイパスし、直接パブリックDNSサービスLへ送られます。

Q: プロキシサーバを経由しない理由は?

A: DNS は通常 53/TCP,UDP を使うため、HTTP/HTTPS を中継するプロキシサーバ (c) の処理対象外です。FW が直接インターネットへ中継します。

A: DNS は通常 53/TCP,UDP を使うため、HTTP/HTTPS を中継するプロキシサーバ (c) の処理対象外です。FW が直接インターネットへ中継します。

関連キーワード: DNSクエリ、ファイアウォール、ログ分析、ステートフルインスペクション、パブリックDNS

設問1:ISACからの情報提供と対応について、(1)〜(4)に答えよ。

(3)図3中の下線②について、情報持ち出しが成功した可能性が高いとZ社が判断可能な痕跡は何か。該当する痕跡を二つ挙げ、それぞれ30字以内で述べよ。

模範解答

①:グローバルIPアドレスMへのHTTP通信成功のログ

②:パブリックDNSサービスLへのDNS通信成功のログ

解説

解答の論理構成

- 攻撃グループの情報

【問題文】図2 E(う) に「C&C通信には、HTTP又はDNSプロトコルを使用する。」とあります。したがってマルウェアが情報を外部へ送出する際は、①HTTP で C&Cサーバ(=「グローバルIPアドレスM」)へ、②DNS で「パブリックDNSサービスL」へ通信が発生します。 - Z社の実際の調査結果

図3 B(う)・E(う) では「HTTPによる通信を試みたが…遮断されていた」と記録され、図3 D では「パブリックDNSサービスL…該当する通信がなかった」と確認されています。つまり現状は失敗していることが分かります。 - “成功”の痕跡がどこに残るか

・HTTP経路が成功すれば「グローバルIPアドレスMへのHTTP通信成功のログ」がプロキシサーバに残るはずです。

・DNS経路が成功すれば「パブリックDNSサービスLへのDNS通信成功のログ」がFWまたはDNS関連ログに残るはずです。 - したがって、質問②に対する「情報持ち出しが成功した可能性が高い痕跡」は上記 2 点となります。

誤りやすいポイント

- 「遮断されたログ」を痕跡と誤解する

成功/失敗を示すフラグを読み違えると減点になります。 - 内部DNSサーバへの問い合わせを選んでしまう

図2 E(う) に「攻撃対象となる組織が管理するDNSサーバを経由して…事例は報告されていない」と明示されています。 - HTTP 成功ログの宛先を “汎用検索サービスA” と書くミス

C&Cサーバは「グローバルIPアドレスM」であることを押さえましょう。

FAQ

Q: FW の動作ログではなくプロキシサーバのログを挙げても良いですか?

A: はい。設問は「痕跡」を問うており、HTTPの場合はプロキシサーバが中継点となるため、成功すれば必ずログに残ります。

A: はい。設問は「痕跡」を問うており、HTTPの場合はプロキシサーバが中継点となるため、成功すれば必ずログに残ります。

Q: DNS の痕跡はどの機器で検出できますか?

A: 図3 D の記述から、パブリックDNSサービスLへの問い合わせは FW の動作ログなどに記録される想定です。実装依存ですが、FW・外部DNSサーバいずれかのログが対象になります。

A: 図3 D の記述から、パブリックDNSサービスLへの問い合わせは FW の動作ログなどに記録される想定です。実装依存ですが、FW・外部DNSサーバいずれかのログが対象になります。

Q: グローバルIPアドレスMとの通信成功があっても即「情報持ち出し完了」と決めつけてよいのですか?

A: 断定はできませんが、少なくとも C&C 通信が成立した可能性が非常に高く、追加の詳細調査が必須になります。

A: 断定はできませんが、少なくとも C&C 通信が成立した可能性が非常に高く、追加の詳細調査が必須になります。

関連キーワード: C&C通信、HTTPトラフィック、DNSクエリ、ログ分析

設問1:ISACからの情報提供と対応について、(1)〜(4)に答えよ。

(4)本文中の下線③について、ISACに伝えるべき情報のうち、他社がEDRなどセキュリティ対策ソフトウェア又はセキュリティ機器を用いて感染端末を検出する際に有効であり、共有すべき情報を解答群の中から二つ選び、記号で答えよ。

解答群

ア:PC-VとPC-Tがマルウェアに感染した日時情報

イ:マルウェアPとマルウェアRがHTTPによる通信を試みたグローバルIPアドレスM

ウ:マルウェアPとマルウェアRが配置されていたフォルダNのパス名

エ:マルウェアPに感染したPC-VのプライベートIPアドレス

オ:マルウェアPのファイル名

カ:マルウェアRに感染したPC-TのプライベートIPアドレス

キ:マルウェアRのファイル名

模範解答

①:イ

②:ウ

解説

解答の論理構成

-

共有情報の目的

ISACには「他社がEDRなどセキュリティ対策ソフトウェア又はセキュリティ機器を用いて感染端末を検出する際に有効」な手掛かりを渡すことが求められています。したがって、 ・ネットワーク監視で一致を確認できる情報

・エンドポイント検索で痕跡を素早く絞り込める情報

が最適です。 -

ネットワーク監視に有効な手掛かり

本文中に

「マルウェアPは、汎用検索サービスA及びグローバルIPアドレスMへのHTTPによる通信を試みた」

「マルウェアRは、汎用検索サービスA及びグローバルIPアドレスMへのHTTPによる通信を試みた」

とあります。

C&C通信先となる「グローバルIPアドレスM」は FW やプロキシ、IDS/IPS のブラックリスト登録・相関分析に直接利用できるため、解答群「イ:マルウェアPとマルウェアRがHTTPによる通信を試みたグローバルIPアドレスM」が該当します。 -

エンドポイント検索に有効な手掛かり

本文中に

「マルウェアPは … PC-VのローカルストレージのフォルダNに配置されていた」

「PC-TのローカルストレージのフォルダNに bV6fZq3hi.exe というファイルが配置され」

とあります。

フォルダ位置はエンドポイント横断検索(EDR のパス検索、ファイル監査)で“感染の可能性が高い保管場所”を簡単にフィルタリングできるため、解答群「ウ:マルウェアPとマルウェアRが配置されていたフォルダNのパス名」が該当します。 -

採用しなかった選択肢

・ファイル名(オ・キ)は本文に「同じマルウェアを攻撃対象ごとにファイル名だけ変更して送付することもある」とあり、検出信頼度が低い。

・感染日時や端末のプライベートIPアドレス(ア・エ・カ)は他社の環境では一致せず検知に生かせない。

以上より、共有すべき二つは

イ:グローバルIPアドレスM

ウ:フォルダNのパス名

です。

イ:グローバルIPアドレスM

ウ:フォルダNのパス名

です。

誤りやすいポイント

- ファイル名だけで検知できると誤解する

→ 問題文 E)(あ) のとおり攻撃対象ごとに「ファイル名を変更」する手口が明示されています。 - 社内端末のプライベートIPアドレスを外部に共有してしまう

→ 他社では無関係で検知ロジックに組み込めないため無意味です。 - 感染日時を IOC と勘違い

→ 日時は環境固有で再利用不能、共有価値はありません。

FAQ

Q: ファイル名を IOC として共有してはいけませんか?

A: 本文に「ファイル名だけ変更して送付することもある」とあるため、ファイル名は簡単に変えられ検知をすり抜けます。より汎用的で変更されにくい通信先 IP や配置パスを優先します。

A: 本文に「ファイル名だけ変更して送付することもある」とあるため、ファイル名は簡単に変えられ検知をすり抜けます。より汎用的で変更されにくい通信先 IP や配置パスを優先します。

Q: 「フォルダNのパス名」がなぜ有効なのですか?

A: 攻撃者はマルウェアを実行しやすい固定パスに配置する傾向があります。同じパスを使い回す場合、EDR で全端末をパス検索するだけで感染端末を迅速に抽出できます。

A: 攻撃者はマルウェアを実行しやすい固定パスに配置する傾向があります。同じパスを使い回す場合、EDR で全端末をパス検索するだけで感染端末を迅速に抽出できます。

Q: ドメイン情報が無いのに IP アドレスだけで十分ですか?

A: 過渡的に C&C を IP 固定で運用するケースは多く、FW・プロキシのブラックリストに即時登録できます。後日ドメインが変わっても、少なくとも初動防御に役立ちます。

A: 過渡的に C&C を IP 固定で運用するケースは多く、FW・プロキシのブラックリストに即時登録できます。後日ドメインが変わっても、少なくとも初動防御に役立ちます。

関連キーワード: C&C通信、EDR, インシデント共有、IOC, フィルタリング

設問2:対策の検討について、(1)〜(5)に答えよ。

(1)図4中の下線④について、ソフトウェアのディジタル署名の検証に利用する証明書を解答群の中から選び、記号で答えよ。

解答群

ア:S/MIME証明書

イ:TLSクライアント証明書

ウ:TLSサーバ証明書

エ:コードサイニング証明書

模範解答

エ

解説

解答の論理構成

- 図4には

「ディジタル署名が付与されていない実行ファイルからの通信をEDRで遮断する。」

「Z社の業務で利用しているソフトウェアの実行ファイル(以下、正規実行ファイルという)には、ソフトウェア開発会社がディジタル署名を付与するか、自社で付与することができる。」

「④デジタル署名を検証すれば、正規実行ファイルか否かを判定できる。」

と記載されています。ここで検証対象は「実行ファイル」です。 - 実行ファイルに付与するディジタル署名は、ソフトウェアに対して発行される証明書でなければなりません。

- 解答群を機能別に整理すると

・「ア:S/MIME証明書」=メール署名/暗号化用

・「イ:TLSクライアント証明書」=クライアント認証用

・「ウ:TLSサーバ証明書」=サーバ認証用

・「エ:コードサイニング証明書」=プログラム(コード)署名用

となり、実行ファイルの真正性を保証できるのは「エ:コードサイニング証明書」です。 - したがって、④に用いる証明書の正解は

「エ:コードサイニング証明書」 となります。

誤りやすいポイント

- 「TLSサーバ証明書は“https 通信を扱う=安全”だからディジタル署名にも使える」と早合点する。TLS サーバ証明書は通信路の暗号化とサーバ認証が目的であり、実行ファイルの署名には流用できません。

- 「S/MIME証明書もディジタル署名と付くので万能」と思い込む。S/MIMEはメール本文・添付ファイルの署名/暗号化専用であり、OS が実行ファイルを検証する仕組み(Authenticode など)とは連携しません。

- 「クライアント証明書は端末を識別するからプログラムにも使えるのでは」と混同する。クライアント証明書は端末やユーザを認証するためのもので、コード署名用ではありません。

FAQ

Q: コードサイニング証明書を用いると具体的に何が検証できますか?

A: 署名者の真正性(どの開発者/組織が作成したか)と、配布後に改ざんされていないか(ハッシュ値の一致)を確認できます。OS は信頼済みルートに連なる証明書で署名されている場合のみ「信頼済みの発行元」と判断します。

A: 署名者の真正性(どの開発者/組織が作成したか)と、配布後に改ざんされていないか(ハッシュ値の一致)を確認できます。OS は信頼済みルートに連なる証明書で署名されている場合のみ「信頼済みの発行元」と判断します。

Q: 自社開発ソフトでも外部の認証局が発行するコードサイニング証明書が必要ですか?

A: 社内のみで利用する場合は自社 CA でも構いません。ただし取引先や一般顧客向けに配布する場合、広く信頼される公的 CA のコードサイニング証明書を用いる方が警告なくインストールできます。

A: 社内のみで利用する場合は自社 CA でも構いません。ただし取引先や一般顧客向けに配布する場合、広く信頼される公的 CA のコードサイニング証明書を用いる方が警告なくインストールできます。

Q: コードサイニング証明書を紛失・漏えいした場合のリスクは?

A: 攻撃者がその証明書でマルウェアに署名すると、OS が「正規実行ファイル」と誤認し、EDR の判定やユーザの警戒心が下がる危険があります。直ちに失効し、署名付きソフトウェアの再配布が必要になります。

A: 攻撃者がその証明書でマルウェアに署名すると、OS が「正規実行ファイル」と誤認し、EDR の判定やユーザの警戒心が下がる危険があります。直ちに失効し、署名付きソフトウェアの再配布が必要になります。

関連キーワード: コード署名、ディジタル署名、証明書失効、公開鍵基盤、ソフトウェア検証

設問2:対策の検討について、(1)〜(5)に答えよ。

(2)表3中の下線⑤について、プロキシ認証情報の窃取に使用できない攻撃手法を解答群の中から選び、記号で答えよ。

解答群

ア:Webブラウザのオートコンプリート情報の窃取

イ:キーロガーによる攻撃

ウ:ゴールデンチケットの窃取

エ:総当たり攻撃

オ:偽のBASIC認証入力フォームの表示とそのフォームへの利用者の誘導

カ:ネットワーク盗聴

模範解答

ウ

解説

解答の論理構成

- 【問題文】表3 項番1には

「マルウェアが⑤プロキシ認証情報を窃取して、プロキシ認証を突破し、C&C通信を行う。」

とあり、設問は「プロキシ認証情報の窃取に使用できない攻撃手法」を問うています。 - プロキシ認証情報とは、プロキシサーバで行う「BASIC認証」に用いる「利用者IDとパスワード」のペア(表2 (c) の説明)です。したがって“窃取手法”としては

• 利用者が入力する ID/パスワードを覗き見る

• 端末内に保存された ID/パスワードを盗み出す

• 通信路を盗聴して ID/パスワードを取得する

‥‥などが典型です。 - 解答群を検討します。

- ア「Webブラウザのオートコンプリート情報の窃取」:端末に保存された資格情報を盗む攻撃であり可能。

- イ「キーロガーによる攻撃」:入力中の ID/パスワードを記録でき、可能。

- エ「総当たり攻撃」:ID/パスワードを推測して繰り返し試行する手法であり、窃取を目的として成立。

- オ「偽のBASIC認証入力フォームの表示とそのフォームへの利用者の誘導」:フィッシングにより直接資格情報を入力させ、可能。

- カ「ネットワーク盗聴」:平文の BASIC 認証は通信路で容易に取得でき、可能。

- ウ「ゴールデンチケットの窃取」:Kerberos 認証プロトコルにおける特権チケット(TGT)の偽造・窃取で、Active Directory の支配や横展開に使われる攻撃です。Kerberos と BASIC 認証は別物であり、プロキシ認証情報(利用者ID・パスワード)を直接得る手法ではありません。

- 以上より、設問条件「使用できない攻撃手法」に該当するのは

「ウ:ゴールデンチケットの窃取」 です。

誤りやすいポイント

- 「総当たり攻撃」は“窃取”ではなく“推測”だから不可と誤解する例。窃取手段の一つとして成立します。

- 「ネットワーク盗聴」は HTTPS なら不可と早合点する例。本件は BASIC 認証であり平文転送が前提です。

- 「ゴールデンチケット」が高権限を得る攻撃なので万能だと考え、“資格情報が取れそう”と誤答するケース。

FAQ

Q: BASIC 認証はパスワードを平文で送るのですか?

A: はい。HTTP/HTTPS のヘッダ部に Base64 でエンコードされるだけで暗号化されません(HTTPS で暗号化トンネルを張っていない限り)。従ってネットワーク盗聴で取得可能です。

A: はい。HTTP/HTTPS のヘッダ部に Base64 でエンコードされるだけで暗号化されません(HTTPS で暗号化トンネルを張っていない限り)。従ってネットワーク盗聴で取得可能です。

Q: 「総当たり攻撃」はなぜ“窃取”に含まれるのですか?

A: 本問は「認証情報を入手する手段」を広義に“窃取”と表現しています。実際の ID/パスワードを外部に持ち出すだけでなく、推測して知る行為も含めて考えます。

A: 本問は「認証情報を入手する手段」を広義に“窃取”と表現しています。実際の ID/パスワードを外部に持ち出すだけでなく、推測して知る行為も含めて考えます。

Q: Kerberos の「ゴールデンチケット」はどこで使われますか?

A: Windows ドメイン環境で使う Kerberos 認証の TGT を攻撃者が偽造・発行することで、ドメイン内の任意サービスに正規ユーザとしてアクセスするために用います。BASIC 認証とは無関係です。

A: Windows ドメイン環境で使う Kerberos 認証の TGT を攻撃者が偽造・発行することで、ドメイン内の任意サービスに正規ユーザとしてアクセスするために用います。BASIC 認証とは無関係です。

関連キーワード: Kerberos, フィッシング、キーロガー、総当たり攻撃、ネットワーク盗聴

設問2:対策の検討について、(1)〜(5)に答えよ。

(3)表3中の下線⑥について、表1のフィルタリングルールを一つ変更することによって対応した。変更すべきフィルタリングルールを項番で答えよ。また、変更後のフィルタリングルールについて、送信元、宛先、サービス、動作を答えよ。

模範解答

項番:3

送信元:DMZ

宛先:インターネット

サービス:DNS

動作:許可

解説

解答の論理構成

-

攻撃シナリオの把握

表3 項番2には「マルウェアがパブリックDNSサービスを利用して、C&C通信を行う。」とあり、対策として「⑥FWのフィルタリングルールを変更することで、C&C通信を遮断する。」と記載されています。つまり PC などからインターネット上のパブリック DNS へ直接問い合わせさせないことが目的です。 -

現行ルールの確認

表1 には「3 全て インターネット DNS 許可」とあり、社内のどのセグメントからでもインターネットへ DNS クエリを送信できる状態です。これでは PC がパブリック DNS を経由して C&C サーバと通信できてしまいます。 -

正常業務に必要な通信の洗い出し

表2 より、DMZ 内の「外部DNSサーバ」はフルサービスリゾルバとして機能し、「メールサーバ」や「プロキシサーバ」など DMZ 内機器の名前解決を担当しています。したがって、インターネットへ直接 DNS クエリを出す必要があるのは DMZ のみです。オフィスセグメントや内部サーバセグメントは内部 DNS を利用すべきで、インターネットへの直接問い合わせは不要です。 -

変更内容の導出

・項番 3 の送信元を「全て」から「DMZ」に変更する。

・宛先、サービス、動作は元のまま(「インターネット」「DNS」「許可」)とする。

これにより、DMZ 以外のセグメントがインターネットへ DNS クエリを送信しようとすると、後続の「7 全て 全て 全て 拒否」が適用され、通信が遮断されます。 -

結論

よって回答は

項番:3

送信元:DMZ

宛先:インターネット

サービス:DNS

動作:許可

誤りやすいポイント

- 「送信元」をオフィスセグメントにしてしまう

→ PC からの DNS クエリを許可する形になり、C&C 通信を遮断できません。 - 新しいルールを追加するだけで既存ルールを残す

→ 「注記 項番が小さいルールから順に、最初に一致したルールが適用される。」ため、旧「3」が残ると依然として全セグメントが許可されてしまいます。 - DMZ の DNS 通信まで遮断してしまう

→ プロキシサーバやメールサーバが外部名解決できず業務に支障が出ます。

FAQ

Q: DMZ 内の「外部DNSサーバ」があるのに、なぜ DMZ からインターネットへの DNS を許可するのですか?

A: 表2 の注記にあるとおり、このサーバは「インターネット上の権威 DNS サーバと通信し、名前解決を行うフルサービスリゾルバ」です。従って外部への問い合わせ自体は必要です。

A: 表2 の注記にあるとおり、このサーバは「インターネット上の権威 DNS サーバと通信し、名前解決を行うフルサービスリゾルバ」です。従って外部への問い合わせ自体は必要です。

Q: PC からの DNS クエリを内部 DNS サーバ経由に強制する設定は別途必要ですか?

A: はい。FW で遮断するだけでなく、PC の DNS 設定を「内部DNSサーバ」に固定し、変更を管理者権限に制限する運用を併用するとより確実です。

A: はい。FW で遮断するだけでなく、PC の DNS 設定を「内部DNSサーバ」に固定し、変更を管理者権限に制限する運用を併用するとより確実です。

Q: ルールを変更後、既存通信への影響をどう確認すればよいですか?

A: FW の動作ログ(表2 (b))でドロップされた DNS パケットの送信元セグメントを確認し、業務アプリケーションが影響を受けていないかを検証します。

A: FW の動作ログ(表2 (b))でドロップされた DNS パケットの送信元セグメントを確認し、業務アプリケーションが影響を受けていないかを検証します。

関連キーワード: DNSフィルタリング、DMZ, C&C通信、ファイアウォール、パブリックDNS

設問2:対策の検討について、(1)〜(5)に答えよ。

(4)表3中のb〜dに入れる適切な字句をそれぞれ10字以内で答えよ。

模範解答

b:権威DNSサーバ

c:外部DNSサーバ

d:再帰的クエリ

解説

解答の論理構成

-

攻撃者が用意するサーバの役割

- 【問題文 表3】には

「攻撃者は、あらかじめ攻撃用ドメインを取得し、bをC&Cサーバとして、インターネット上に用意しておく。」

とあります。 - 攻撃用ドメインの権限を持ち、DNS の応答を自由に操作できるサーバは「権威DNSサーバ」です。したがって

→ b:権威DNSサーバ

- 【問題文 表3】には

-

マルウェアが最初に問い合わせる社内のDNS

- 同じく【問題文 表3】

「マルウェアが、cに攻撃用ドメインについてのdを送信すると…」 - 図1のネットワーク構成では、PC から外部への名前解決は DMZ 内の「外部DNSサーバ」がフルサービスリゾルバとして担当します。

また、【図1 注¹】では「外部 DNS サーバは…フルサービスリゾルバとして機能する。」と説明されています。 - よってマルウェアがまず問い合わせるのは社内 DMZ の「外部DNSサーバ」です。

→ c:外部DNSサーバ

- 同じく【問題文 表3】

-

問い合わせの種類とその対比

- 【問題文 表3】には

「…cがC&Cサーバに非dを送信する。」

とあります。前段でマルウェアは d を送信し、後段で c が「非d」を送るという対比が示されています。 - 再帰的クエリ⇔非再帰的クエリというセットが DNS では対応語です。

- PC(マルウェア)がフルリゾルバに送るのは「再帰的クエリ」であり、フルリゾルバが権威サーバに送るのは「非再帰的クエリ」です。

→ d:再帰的クエリ

- 【問題文 表3】には

誤りやすいポイント

- 図1の「内部DNSサーバ」を選んでしまう

PC から外部名を引くときは「外部DNSサーバ」が使用される点を見落としやすいです。 - 「再帰的問い合わせ」と「再帰的クエリ」の表記ゆれ

用語は【問題文 表3】の文言と一致させる必要があります。 - 「権威DNSサーバ」と「フルサービスリゾルバ」の混同

前者はドメインを管理するサーバ、後者は再帰検索を行うサーバで役割が異なります。

FAQ

Q: なぜ C&C サーバに「権威DNSサーバ」を使うのですか?

A: 攻撃者はドメインのゾーン情報を自由に設定できます。DNS レコードに暗号化データを載せることで、DNS トラフィックを偽装した C&C 通信が可能になるためです。

A: 攻撃者はドメインのゾーン情報を自由に設定できます。DNS レコードに暗号化データを載せることで、DNS トラフィックを偽装した C&C 通信が可能になるためです。

Q: 「外部DNSサーバ」がフルサービスリゾルバだと判断できる根拠は?

A: 【図1 注¹】で「外部 DNS サーバは…フルサービスリゾルバとして機能する」と明記されています。

A: 【図1 注¹】で「外部 DNS サーバは…フルサービスリゾルバとして機能する」と明記されています。

Q: 再帰的クエリと非再帰的クエリの違いは?

A: 再帰的クエリは最終的な回答を得るまで DNS サーバが代行探索する問い合わせ、非再帰的クエリは自分が権威である情報のみを返す問い合わせです。

A: 再帰的クエリは最終的な回答を得るまで DNS サーバが代行探索する問い合わせ、非再帰的クエリは自分が権威である情報のみを返す問い合わせです。

関連キーワード: 権威DNSサーバ、再帰的クエリ、フルサービスリゾルバ、DNSトンネリング

設問2:対策の検討について、(1)〜(5)に答えよ。

(5)表3中のeに入れる適切な特徴を30字以内で述べよ。

模範解答

e:特定のドメインに対する多数のDNSクエリの発生

解説

解答の論理構成

- 【問題文】の表3で、DNSを使う C&C 手法について

「大量の情報を持ち出す場合、次の特徴が現れる。

・長いホスト名をもつDNSクエリの発生

・e」

と記載されています。 - その直前には、攻撃者が事前に取得した「攻撃用ドメイン」を介し、マルウェアが DNS クエリを送信すると説明されています。つまり、情報を細切れにエンコードしたクエリを“同じ攻撃用ドメイン”へ繰り返し送ることでデータを外部へ流出させる方式です。

- したがって、大量に持ち出すとクエリ数が増加し、しかも宛先ドメインは固定されます。

- 以上から e には「特定のドメインに対する多数のDNSクエリの発生」が入ると論理的に導けます。

誤りやすいポイント

- 「DNS応答が大きくなる」と考えてしまう。実際には分割済みデータをクエリ側に埋め込むため、応答サイズより“クエリ数”が顕著です。

- 複数のドメインが使われると誤解する。攻撃用に取得したドメインは通常 1 つで、そこに集中する点が特徴になります。

- UDP 53 トラフィック総量だけを見ること。多数の小さいクエリは総量が目立たず、件数分析が必要です。

FAQ

Q: なぜ「長いホスト名」と「クエリ件数」の両方を見る必要があるのですか?

A: 長いホスト名はデータをエンコードしている兆候ですが、件数が少なければ誤検知の可能性もあります。件数増加を組み合わせることで精度が上がります。

A: 長いホスト名はデータをエンコードしている兆候ですが、件数が少なければ誤検知の可能性もあります。件数増加を組み合わせることで精度が上がります。

Q: 同じドメインに対する多数のクエリはどのように検知しますか?

A: DNS ログを集約し、ドメインごとのクエリ回数を集計してしきい値を超えたものをアラートにします。

A: DNS ログを集約し、ドメインごとのクエリ回数を集計してしきい値を超えたものをアラートにします。

Q: DNS over HTTPS を使われた場合はどうなりますか?

A: プロトコルが変わるため同じ方法では検知困難です。HTTPS フローの宛先ホストと SNI を監視し、DoH サーバへの大量通信を検出する必要があります。

A: プロトコルが変わるため同じ方法では検知困難です。HTTPS フローの宛先ホストと SNI を監視し、DoH サーバへの大量通信を検出する必要があります。

関連キーワード: DNSトンネリング、C&C通信、ログ分析、インシデント対応