情報処理安全確保支援士 2019年 秋期 午後1 問03

標的型攻撃への対応に関する次の記述を読んで、設問1~3に答えよ。

J社は、ビッグデータ解析を専門とする、従業員数150名の調査会社である。従業員は、情報収集のためのWebアクセス、並びに営業活動及び情報交換のための社外との電子メール送受信にインターネットを利用している。J社では、情報セキュリティポリシを整備して運用している。

J社では、20XX年3月に標的型攻撃を受け、PCがマルウェアに感染して業務サーバ上の秘密情報を外部に送信してしまった。情報システム部(以下、情シ部という)が感染状況を調査し、感染が確実なPCだけでなく、疑わしいPCも合わせて40台のPCを初期化した。調査を始めてから初期化を完了するまでに48時間掛かり、その間、業務は停止せざるを得なかった。

〔標的型攻撃対策〕

J社は、事態が一段落したところで、情報セキュリティコンサルティング会社のK社に、標的型攻撃への対策についてのアドバイスを求めた。K社の担当コンサルタントである情報処理安全確保支援士(登録セキスペ)のN氏は、標的型攻撃への対応事例を示した上で、感染予防だけでなく、感染拡大防止や情報漏えい防止の対策も取り入れるべきであり、具体的には、マルウェアが、外部のC&C(Command and Control)サーバと通信を開始しようとする段階や、ほかの機器に感染を拡大しようとする段階で検知し対処できれば、情報漏えいの被害を軽減できるとアドバイスした。そこでJ社は、ITサービス会社のP社が提供する監視サービス(以下、Pサービスという)及びマルウェア対策ソフトベンダR社が提供するマルウェア対策製品(以下、Rシステムという)の導入、並びにインシデント対応手順など関係する規則類の改定を決めた。作業は、情シ部のE部長の指示によって、Gさんら3名が担当した。

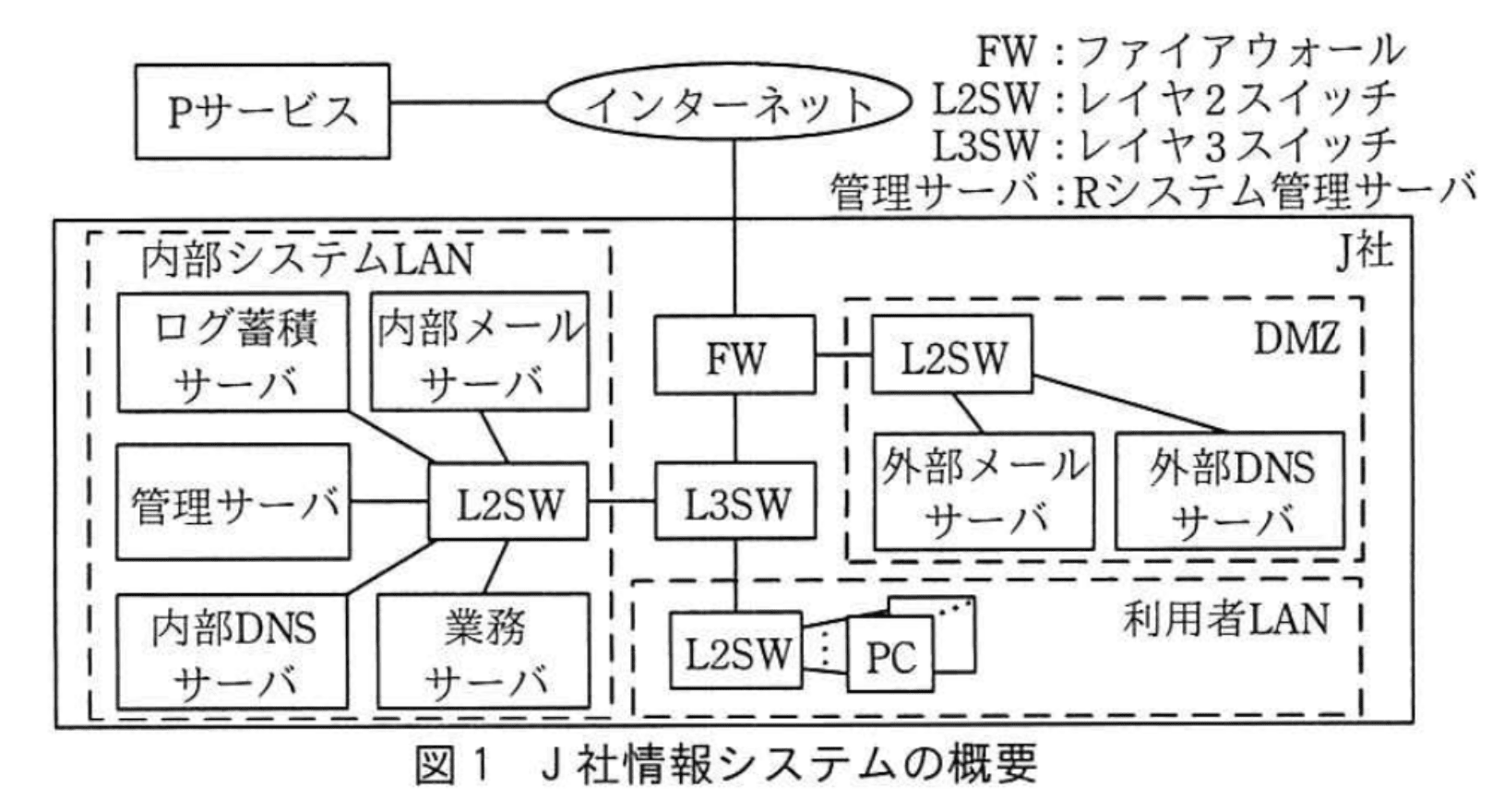

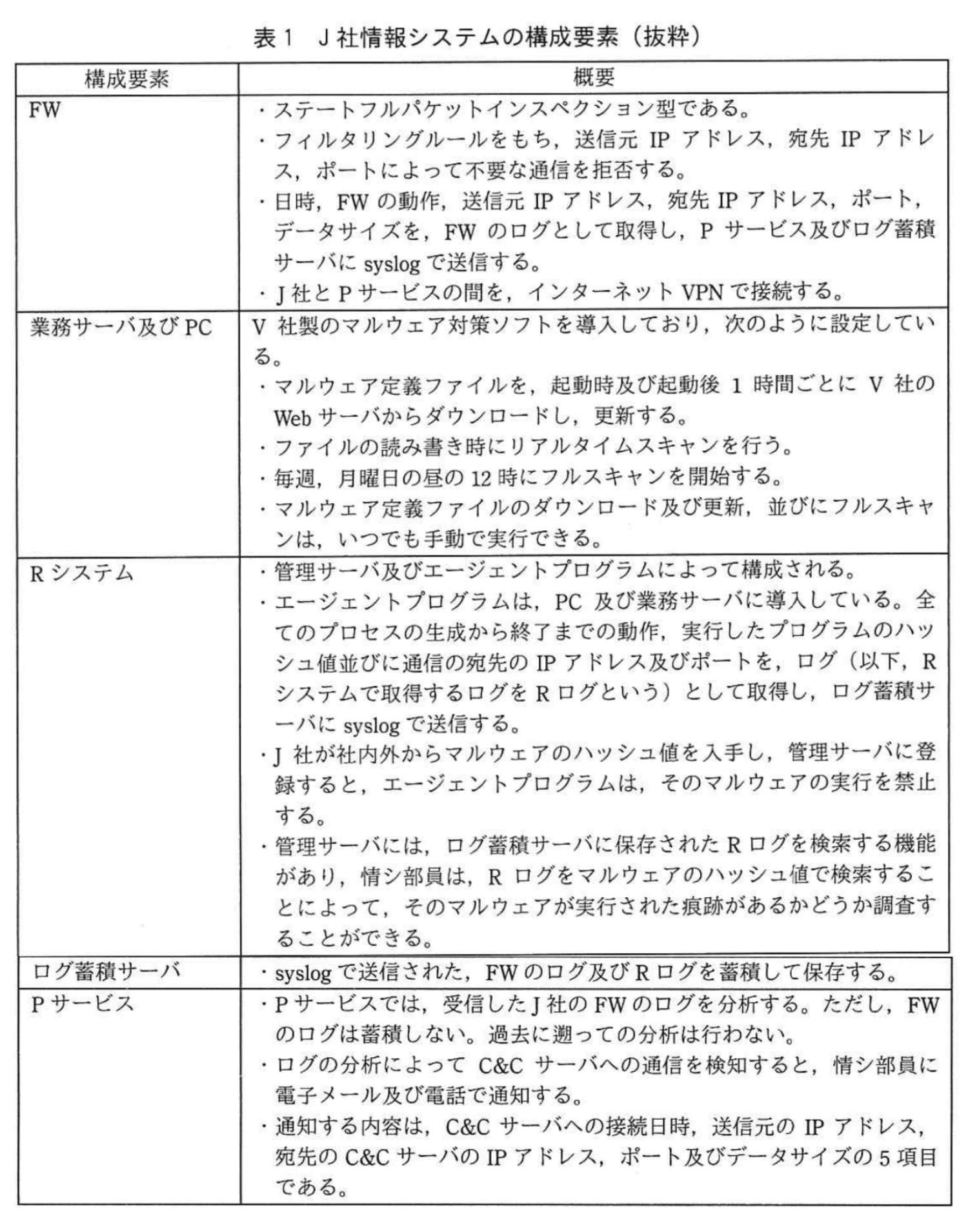

Pサービス及びRシステムの導入を終えた20XX年9月時点の、J社情報システムの概要を図1に、J社情報システムの構成要素を表1に示す。また、改定後のインシデント対応手順を図2に示す。

〔セキュリティインシデントの検知と対応〕

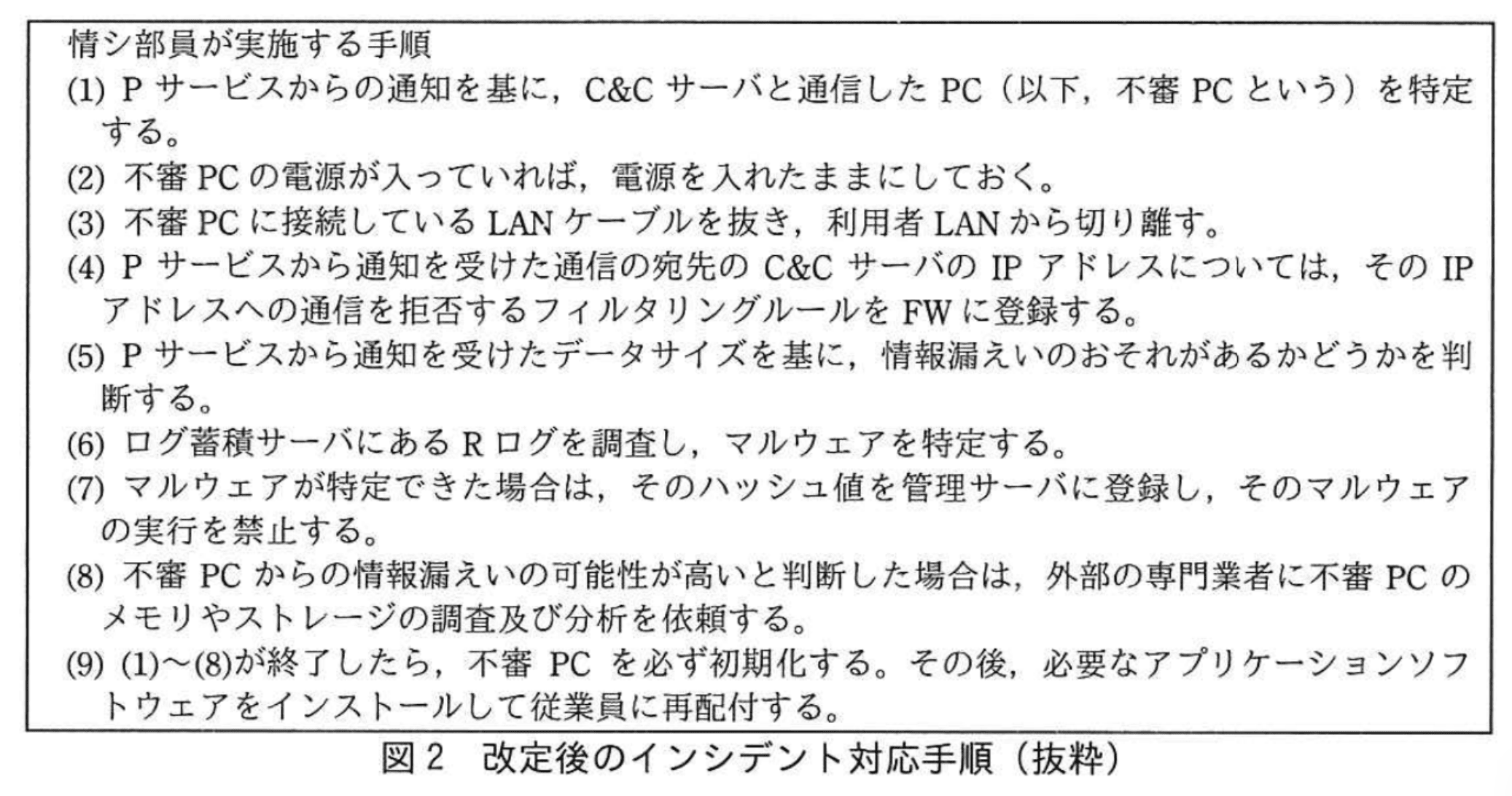

PサービスとRシステムを導入して数週間が経過した20XX年10月8日、C&Cサーバへの通信を検知したという通知をPサービスから受け、Gさんは図2の手順に従って対応した。Gさんによるインシデント対応の記録を表2に示す。

Gさんは、ここまでの対応を報告書にまとめて、E部長に提出した。

〔インシデント対応手順の改善〕

報告書を読んだE部長は、他社での標的型攻撃への対応事例と比較すると、対応が不十分であると考えた。次は、E部長とGさんの会話である。

E部長:ほかにもマルウェアMに感染したPC又はサーバがある場合を想定する必要があるのではないか。

Gさん:13:27以降、Pサービスから新たな通知は来ていません。感染したのは、L-PCだけと考えてよいのではないでしょうか。

E部長:13:17:15より前の、ログ蓄積サーバ中のFWのログにeが含まれているかどうかを確認する必要がある。

Gさん:分かりました。早速確認します。

E部長:ただし、①PC又はサーバの状態によっては、FWのログを使った確認ではマルウェアMに感染していることを検知できないことがあるので、②Rログを使った確認もする必要がある。

Gさん:分かりました。

Gさんは、ログを確認し、感染したPC又はサーバは、ほかに発見されなかったという結果をE部長に報告した。E部長は、マルウェアに感染したPC又はサーバを特定するためのログの調査手順を、インシデント対応手順に追加するようGさんに指示した。これによって、J社ではインシデント対応手順を更に改善することができた。

設問1:標的型攻撃対策について、(1)、(2)に答えよ。

(1)図2中の(2)のようにする目的を、25字以内で述べよ。

模範解答

メモリ上の情報が失われないようにするため

解説

解答の論理構成

- 図2の(2)には、

「不審PCの電源が入っていれば、電源を入れたままにしておく.」

と明記されています。 - PC の電源を切ると、RAM 内に保持されている各種レジスタ値・プロセス一覧・暗号鍵・マルウェアの揮発性痕跡などが直ちに消失します。

- これらの揮発性情報は、後続の(6)「Rログを調査」や(8)「メモリやストレージの調査」のようなフォレンジック作業で極めて重要です。

- よって、(2)の措置は「メモリ上の情報を保存し、後の解析に活用するため」であり、模範解答「メモリ上の情報が失われないようにするため」となります。

誤りやすいポイント

- 電源を入れたままにする理由を「ディスクの破損防止」や「業務継続」の観点で答える誤答が多いです。

- LAN から切り離す操作(3)と混同し、「外部への通信遮断が目的」と答えてしまうケースがあります。

- メモリ退避の必要性を理解せず、「証拠保全」とだけ記述して具体性を欠く記述も減点対象となり得ます。

FAQ

Q: 電源を入れたままでもマルウェアが動き続けるのでは?

A: (3)で「LANケーブルを抜く」ため、外部との通信は遮断されます。ネットワーク経由の被害拡大を防ぎつつメモリ情報を保持できます。

A: (3)で「LANケーブルを抜く」ため、外部との通信は遮断されます。ネットワーク経由の被害拡大を防ぎつつメモリ情報を保持できます。

Q: シャットダウン後にメモリ解析ツールを実行すれば良いのでは?

A: シャットダウンするとRAMは消去されます。メモリダンプ取得や Live 解析は通電状態が必須です。

A: シャットダウンするとRAMは消去されます。メモリダンプ取得や Live 解析は通電状態が必須です。

Q: スリープや休止状態にしても良い?

A: 休止状態ではRAM内容がストレージに書き出されますが改変リスクがあり、フォレンジック観点では推奨されません。通電維持がベストです。

A: 休止状態ではRAM内容がストレージに書き出されますが改変リスクがあり、フォレンジック観点では推奨されません。通電維持がベストです。

関連キーワード: メモリフォレンジック、揮発性情報、証拠保全、マルウェア解析

設問1:標的型攻撃対策について、(1)、(2)に答えよ。

(2)図2中の(3)について、不審PCを利用者LANから切り離さない場合、マルウェアがどのような活動をすると想定されるか。想定される活動のうち、J社にとって望ましくないものを二つ挙げ、それぞれ20字以内で述べよ。

模範解答

①:J社情報システムに感染を拡大する。

②:インターネットに情報を送信する。

解説

解答の論理構成

- 図2の(3)には「不審PCに接続しているLANケーブルを抜き、利用者LANから切り離す」とあります。

これは“ネットワーク隔離”によって被害を局所化する目的です。 - もし隔離を行わなければ、マルウェアがネットワーク経由で活動を続けられます。N氏の助言には、

「マルウェアが、外部のC&C(Command and Control)サーバと通信を開始しようとする段階や、ほかの機器に感染を拡大しようとする段階で検知し対処できれば、情報漏えいの被害を軽減できる」

と記載されています。ここから、望ましくない活動は

• 社内で「ほかの機器に感染を拡大」すること

• 社外の「C&Cサーバと通信」を続行し「情報を外部へ送信」すること

の2点であると論理的に導けます。 - よって解答は

①「J社情報システムに感染を拡大する。」

②「インターネットに情報を送信する。」

となります。

誤りやすいポイント

- 「LANケーブルを抜く理由=通信断」と理解せず、電源断と混同してしまう。電源を切るとメモリ上の痕跡が消える恐れがあるため図2では電源を維持している。

- 「C&Cサーバ通信=単なる外部アクセス」と誤解し、情報漏えいリスクを過小評価する。

- 感染拡大を「ウイルス定義ファイルが古いから」と原因分析をずらして記述してしまい、行動自体(横展開)を答えそこねる。

FAQ

Q: 不審PCを物理的にネットワークから切り離すだけで十分ですか?

A: いいえ。隔離は被害拡大防止の第一段階で、その後はログ解析やハッシュ登録などの恒久対策が必要です。

A: いいえ。隔離は被害拡大防止の第一段階で、その後はログ解析やハッシュ登録などの恒久対策が必要です。

Q: どうして電源を落とさずにLANケーブルだけ抜くのですか?

A: 電源断をするとメモリダンプや揮発性ログが失われ、原因究明が難しくなるためです。ネットワーク遮断で活動を止めつつ痕跡を保持します。

A: 電源断をするとメモリダンプや揮発性ログが失われ、原因究明が難しくなるためです。ネットワーク遮断で活動を止めつつ痕跡を保持します。

Q: RログとFWのログ、どちらを優先して確認すべきですか?

A: 目的に応じて使い分けます。横展開の有無確認にはFWログが有効ですが、プログラム実行痕跡の特定にはRログが不可欠です。

A: 目的に応じて使い分けます。横展開の有無確認にはFWログが有効ですが、プログラム実行痕跡の特定にはRログが不可欠です。

関連キーワード: 感染拡大、情報漏えい、C&C通信、隔離、マルウェア挙動

設問2:

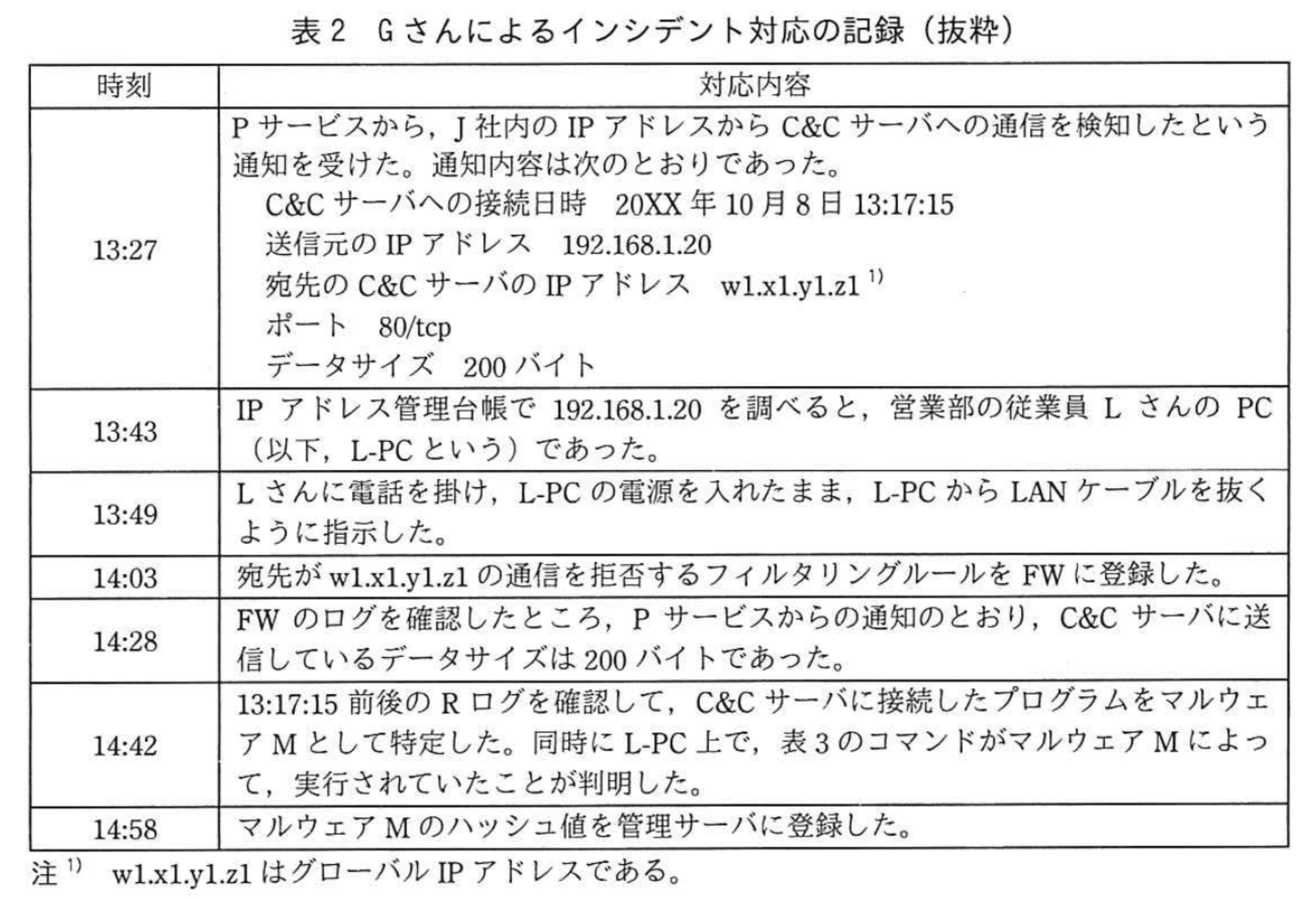

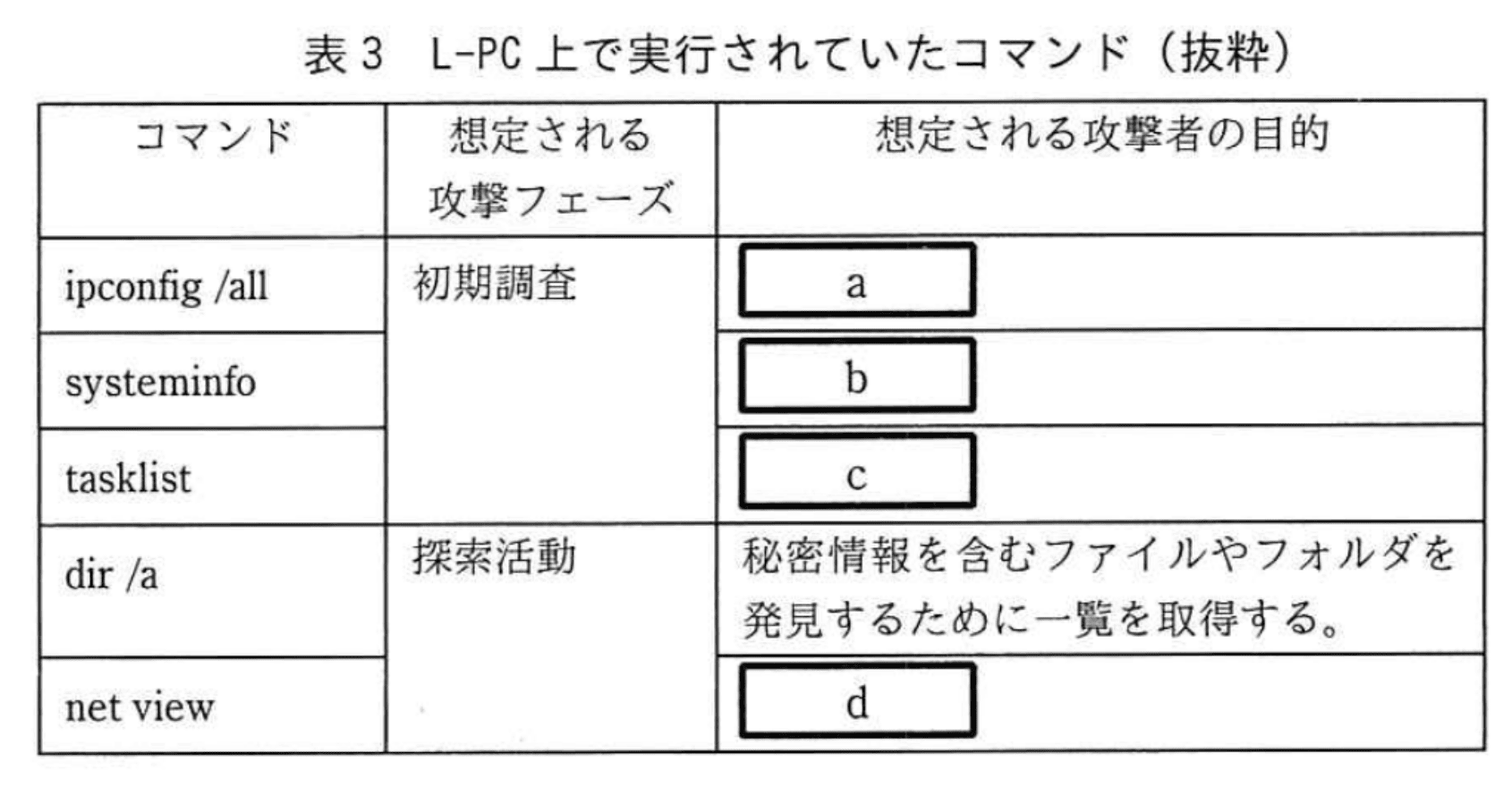

表3中のa〜dに入れる適切なものを解答群の中から選び、記号で答えよ。

解答群

ア:L-PCからその時点で接続可能な端末の一覧を取得する。

イ:L-PC内で悪用できる脆弱性を確認するために、OSのバージョンや脆弱性修正プログラムの適用状況を確認する。

ウ:L-PCのIPアドレス、MACアドレスなどネットワークアダプタの詳細な情報を取得する。

エ:L-PCの秘密情報を含んだファイルを暗号化する。

オ:実行中のプロセス一覧を取得し、マルウェアの解析環境でないか確認する。

カ:パスワードを含む、L-PCにログインするための情報を取得する。

模範解答

a:ウ

b:イ

c:オ

d:ア

解説

解答の論理構成

- 表3にはコマンドと攻撃フェーズが列挙され、空欄には「想定される攻撃者の目的」を入れるよう指示されています。

- 各コマンドがどの情報を取得するのかを知っていれば、目的を類推できます。

- 以上より

a=ウ

b=イ

c=オ

d=ア

となります。

誤りやすいポイント

- tasklist を「稼働中のプロセスを監視してパスワードを盗む」と早合点し、解答群カを選ぶミスが多いです。目的は「解析環境(デバッグツール、サンドボックスなど)の有無確認」です。

- net view と ipconfig /all を混同しやすいですが、前者は「ネットワーク上の他端末」、後者は「自端末のインタフェース情報」です。

- systeminfo は「パッチ確認」に直結します。OS情報だけでなく修正プログラム番号まで出力される点を思い出してください。

FAQ

Q: net view は共有フォルダを列挙するためのコマンドでは?

A: 共有フォルダだけでなく、同一セグメントで共有を公開している端末一覧も表示されます。そのため攻撃者は横展開先を探す目的で使います。

A: 共有フォルダだけでなく、同一セグメントで共有を公開している端末一覧も表示されます。そのため攻撃者は横展開先を探す目的で使います。

Q: tasklist で解析環境をどう判断するのですか?

A: プロセス一覧に「wireshark.exe」「procmon.exe」など解析用ツールや仮想化関連プロセスがあれば、サンドボックスや調査用マシンだと推測できます。

A: プロセス一覧に「wireshark.exe」「procmon.exe」など解析用ツールや仮想化関連プロセスがあれば、サンドボックスや調査用マシンだと推測できます。

Q: systeminfo と wmic qfe の違いは?

A: systeminfo はOS名・バージョンとともにKB番号も一覧表示します。一方 wmic qfe は更新プログラム情報だけを詳細に列挙します。攻撃の初期段階では手軽な systeminfo がよく使われます。

A: systeminfo はOS名・バージョンとともにKB番号も一覧表示します。一方 wmic qfe は更新プログラム情報だけを詳細に列挙します。攻撃の初期段階では手軽な systeminfo がよく使われます。

関連キーワード: ネットワーク情報収集、脆弱性調査、プロセス列挙、横展開

設問3:インシデント対応手順の改善について、(1)〜(3)に答えよ。

(1)本文中のeに入れる適切な内容を25字以内で具体的に述べよ。

模範解答

e:IPアドレスw1.x1.y1.z1との通信履歴

解説

解答の論理構成

-

目的の確認

本文でE部長は「ほかにもマルウェアMに感染したPC又はサーバがある場合」を想定し、過去の通信有無を調べるよう指示しています。

引用:「E部長:13:17:15より前の、ログ蓄積サーバ中のFWのログにeが含まれているかどうかを確認する必要がある。」 -

過去通信を調べる理由

・Pサービスは「過去に遡っての分析は行わない」と明記されています。

・よって 13:17:15 以前の通信は Pサービスではなく、ログ蓄積サーバに保存された FW のログを検索する必要があります。 -

何を検索すべきか

インシデントの鍵は「宛先のC&Cサーバ」です。通知内容には

「宛先のC&CサーバのIPアドレス w1.x1.y1.z1」

と記載されています。感染拡大の有無を確認するには、この同一 IP アドレスへの通信履歴を調べるのが合理的です。 -

解答導出

上記より e に入るべき内容は「IPアドレスw1.x1.y1.z1との通信履歴」となります。

誤りやすいポイント

- 「C&Cサーバ名」や「ポート番号」のみで検索してしまう

➔ 他サイトと同じ 80/tcp を大量に含むため誤判定の可能性が高いです。 - Pサービスのログを検索対象にしてしまう

➔ Pサービスはログを蓄積せず過去分析もしない、と仕様に記載されています。 - 送信元 IP(192.168.1.20)だけを調べる

➔ 感染端末が複数あるかどうかを調べる目的に合致しません。

FAQ

Q: なぜポート番号を条件に含めなくても良いのですか?

A: 宛先 IP アドレス「w1.x1.y1.z1」は C&C サーバ固有であり、ポートが 80/tcp でも同一 IP への通信自体が不自然です。IP をキーに検索することで十分に絞り込めます。

A: 宛先 IP アドレス「w1.x1.y1.z1」は C&C サーバ固有であり、ポートが 80/tcp でも同一 IP への通信自体が不自然です。IP をキーに検索することで十分に絞り込めます。

Q: FW 以外の装置でも同じ検索をすべきですか?

A: 今回の目的は「FW のログ」にある過去通信の有無確認です。Rログ検索は別途②で実施しますので、ここでは FW のみで構いません。

A: 今回の目的は「FW のログ」にある過去通信の有無確認です。Rログ検索は別途②で実施しますので、ここでは FW のみで構いません。

Q: もし NAT が導入されていたら検索方法は変わりますか?

A: NAT 越しの場合でも FW ログには内部グローバル変換後の宛先 IP が残るため、同じく「w1.x1.y1.z1」への通信をキーに検索できます。

A: NAT 越しの場合でも FW ログには内部グローバル変換後の宛先 IP が残るため、同じく「w1.x1.y1.z1」への通信をキーに検索できます。

関連キーワード: C&Cサーバ、ファイアウォールログ、インシデント対応、コマンド&コントロール

設問3:インシデント対応手順の改善について、(1)〜(3)に答えよ。

(2)本文中の下線①について、検知できないのはPC又はサーバがどういう状態にある場合か。40字以内で述べよ。

模範解答

感染したが、C&Cサーバと通信する前にネットワークから切り離された状態

解説

解答の論理構成

- 本文では、E部長が「①PC又はサーバの状態によっては、FWのログを使った確認ではマルウェアMに感染していることを検知できない」と指摘しています。ここで鍵となるのは「FWのログで検知できない」理由です。

- 表2の対応内容を見ると、Gさんは13:49に「L-PCからLANケーブルを抜くように指示」しています。LANケーブルを抜けば、そのPCは「利用者LANから切り離され」通信が発生しません。

- FW(ファイアウォール)のログには「送信元IPアドレス、宛先IPアドレス、ポート…を取得」とありますが、通信が発生しなければ記録は残りません。

- したがって「感染しても C&Cサーバ と通信を行わない(行えない)状態」では、FWのログ検索だけでは感染判定が不可能です。

- これらを踏まえて導かれる解答が「感染したが、C&Cサーバと通信する前にネットワークから切り離された状態」です。

誤りやすいポイント

- 「C&Cサーバへの通信が失敗した場合」ではなく、「通信がまったく発生していない場合」であることを取り違えやすいです。

- 「マルウェアが休止状態」などと機能面で説明してしまい、ネットワーク遮断という“状態”の説明が欠落すると減点されやすくなります。

- 「FWの設定ミス」に言及する受験者もいますが、問題文にはFWの誤設定を示唆する記述はなく論点がずれます。

FAQ

Q: ケーブルを抜かずにPCをシャットダウンした場合もFWログで検知できませんか?

A: シャットダウン後は通信が発生しないため同様にFWログでは検知できません。ただしメモリ上の揮発性情報が消えるため、フォレンジック観点では推奨されません。

A: シャットダウン後は通信が発生しないため同様にFWログでは検知できません。ただしメモリ上の揮発性情報が消えるため、フォレンジック観点では推奨されません。

Q: Rログだけで完全に感染端末を特定できますか?

A: Rログは「全てのプロセスの生成から終了まで」を記録するため有力ですが、エージェントが停止させられた場合などは不十分なことがあります。複数ログを組み合わせて確認するのが基本です。

A: Rログは「全てのプロセスの生成から終了まで」を記録するため有力ですが、エージェントが停止させられた場合などは不十分なことがあります。複数ログを組み合わせて確認するのが基本です。

Q: C&CサーバのIPアドレスが変化したらFWのルール追加は無意味ですか?

A: 単一IPアドレスだけを遮断する対策は限定的です。ドメイン名によるブロックや振る舞い検知と組み合わせることで効果が高まります。

A: 単一IPアドレスだけを遮断する対策は限定的です。ドメイン名によるブロックや振る舞い検知と組み合わせることで効果が高まります。

関連キーワード: ネットワーク隔離、ファイアウォールログ、C&C通信、感染検知、フォレンジック

設問3:インシデント対応手順の改善について、(1)〜(3)に答えよ。

(3)本文中の下線②について、マルウェアMに感染しているPC又はサーバをRログを使って検知する方法を、30字以内で具体的に述べよ。

模範解答

RログをマルウェアMのハッシュ値で検索する。

解説

解答の論理構成

- 本文には「エージェントプログラムは、…実行したプログラムのハッシュ値…を、ログ…として取得」し、「情シ部員は、Rログをマルウェアのハッシュ値で検索することによって、そのマルウェアが実行された痕跡があるかどうか調査することができる。」と明記されています。

- また、下線②では「Rログを使った確認もする必要がある。」と指摘され、感染端末の判定に Rログ が活用される場面であると分かります。

- 以上より、既に判明している「マルウェアMのハッシュ値」を手掛かりに、Rログを検索すれば同じハッシュ値を用いて実行された端末=感染端末を特定できます。

- 従って「RログをマルウェアMのハッシュ値で検索する。」が適切な具体策になります。

誤りやすいポイント

- Rログではなく FW のログを検索してしまう

→ FW にはハッシュ値情報が記録されません。 - プログラム名やファイル名で検索しようとする

→ マルウェアはリネームされる恐れがあるため、ハッシュ値検索が確実です。 - 管理サーバの検索機能の存在を見落とす

→ 本文に機能が明記されているので、手作業でログを直接解析する必要はありません。

FAQ

Q: どのタイミングでハッシュ値を登録すればよいですか?

A: 本文の「14:58 マルウェアMのハッシュ値を管理サーバに登録した。」後に検索を実施し、感染端末を網羅的に洗い出します。

A: 本文の「14:58 マルウェアMのハッシュ値を管理サーバに登録した。」後に検索を実施し、感染端末を網羅的に洗い出します。

Q: Rログを検索して一致が無かった場合は感染していないと断定できますか?

A: 基本的には未感染と判断できますが、エージェント未導入端末やログ改ざんの可能性を考慮し、他のログ源との突合やネットワークトラフィック監視も併用すべきです。

A: 基本的には未感染と判断できますが、エージェント未導入端末やログ改ざんの可能性を考慮し、他のログ源との突合やネットワークトラフィック監視も併用すべきです。

Q: ハッシュ値が変わる亜種が出た場合はどう対応しますか?

A: 新たに入手した亜種のハッシュ値を随時登録し、継続的に Rログを検索する運用を追加します。

A: 新たに入手した亜種のハッシュ値を随時登録し、継続的に Rログを検索する運用を追加します。

関連キーワード: ハッシュ値検索、システムログ、マルウェア検知、エンドポイント監視、インシデント対応