情報処理安全確保支援士 2019年 春期 午後2 問01

マルウェア感染と対策に関する次の記述を読んで、設問1~6に答えよ。

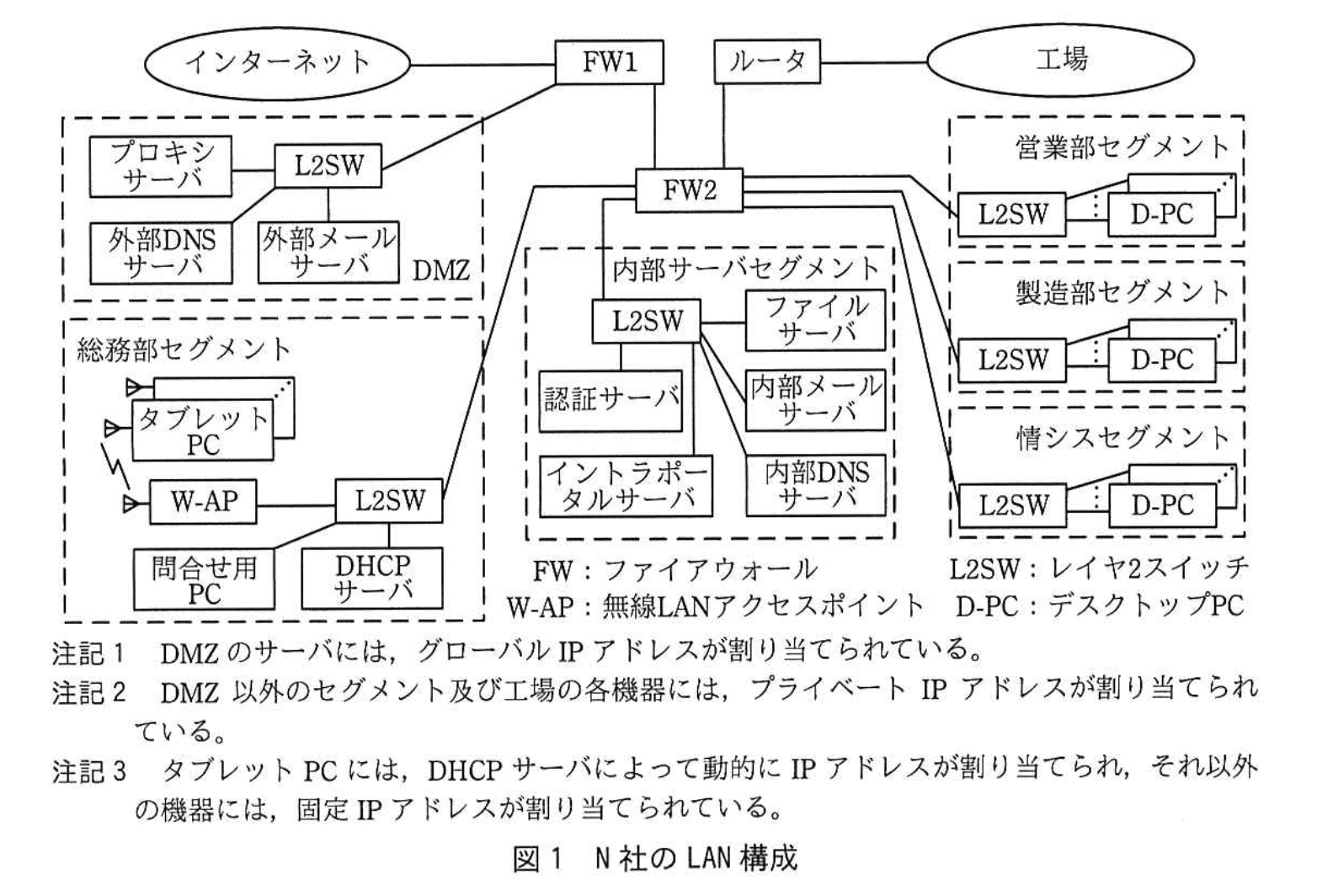

N社は、従業員数5,000名の化学メーカーであり、総務部、営業部、製造部及び情報システム部(以下、情シスという)がある。また、国内に工場がある。N社のLAN構成を図1に示す。

N社では、全従業員に一つずつ利用者IDが割り当てられ、その利用者IDとパスワードが認証サーバに登録される。タブレットPC、問合せ用PC及びD-PC(以下この三つを併せて、社内PCという)へのログオン時並びに内部メールサーバ及びファイルサーバへのアクセス時には、認証サーバを使用して認証が実施される。イントラポータルサーバは、認証サーバと連携して、ベーシック認証を使用している。

総務部では、無線LAN接続型のタブレットPCを導入している。無線LANの暗号化では、WPA2を使用している。W-APでは、不正な端末の接続を防ぐための対策として、次の機能を使用している。

・登録済みMACアドレスをもつ端末だけを接続可能とする接続制御

・総務部に所属する従業員の利用者IDだけに接続を許可するIEEE 802.1X認証

IEEE 802.1X認証では、認証サーバと連携して、利用者IDとパスワードを使用している(EAP-PEAP)。

プロキシサーバでは、各機器からの全てのアクセスについて、アクセスログを取得している。

N社では、クラウドサービスを利用して、会社情報や製品情報を公開するWebサイトを運用している。Webサイトには、訪問者からの問合せを受け付けるためのフォームが用意されており、訪問者が問合せ内容を入力すると、その内容が電子メール(以下、メールという)でN社の特定のメールアドレス宛てに送信される。フォームにはファイルを添付する機能はないので、問合せメールにファイルが添付されることはない。万一、このフォーム以外から、この特定のメールアドレス宛てにメールが届いた場合は、そのメールは破棄される。問合せ用PCは、問合せメールを受信するための専用のD-PCで、他の用途には使用していない。また、問合せメールを他の社内PCで受信することはない。問合せ用PCから回答メールを返信する場合、回答メールの送信元メールアドレスには送信専用のメールアドレスを使用している。

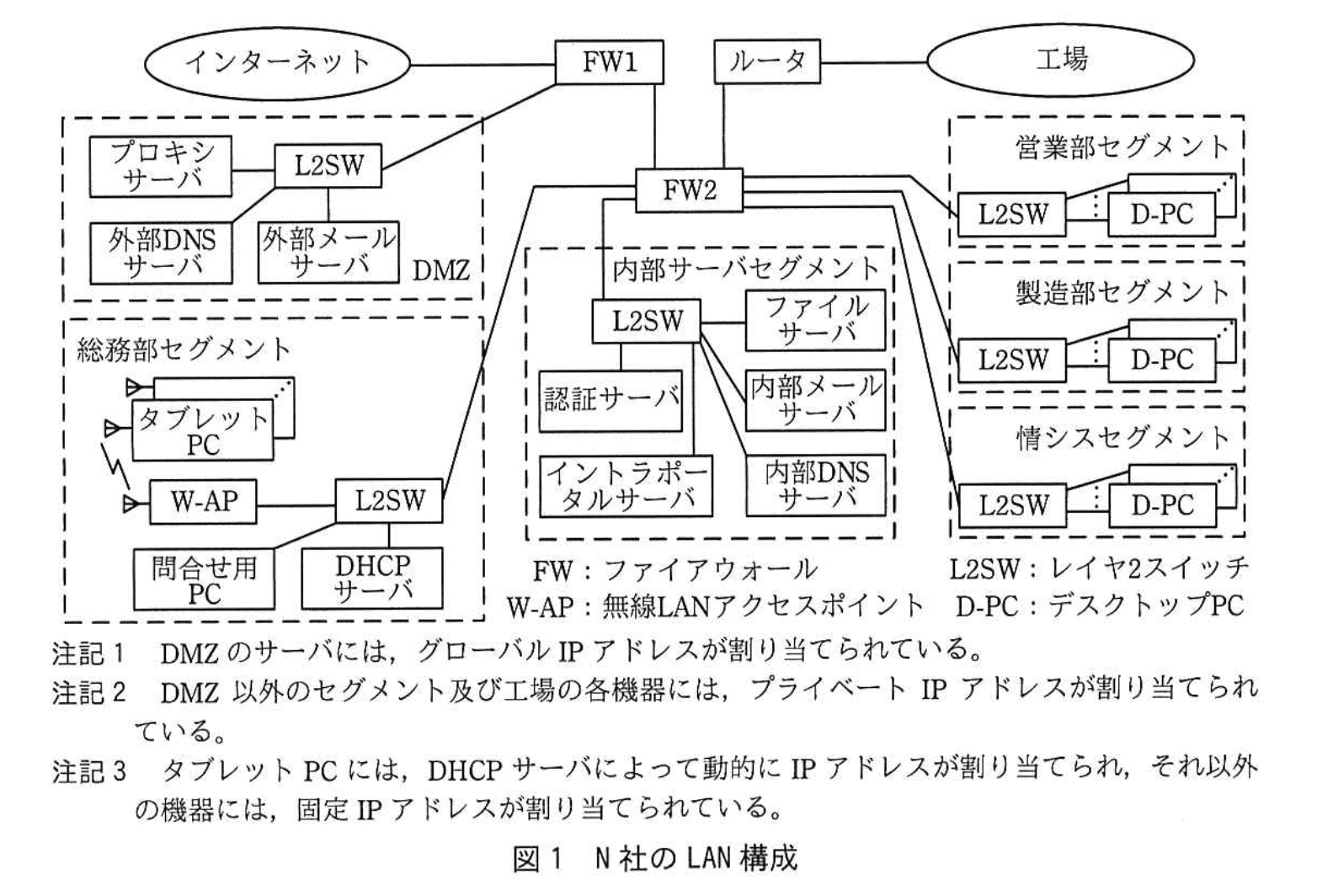

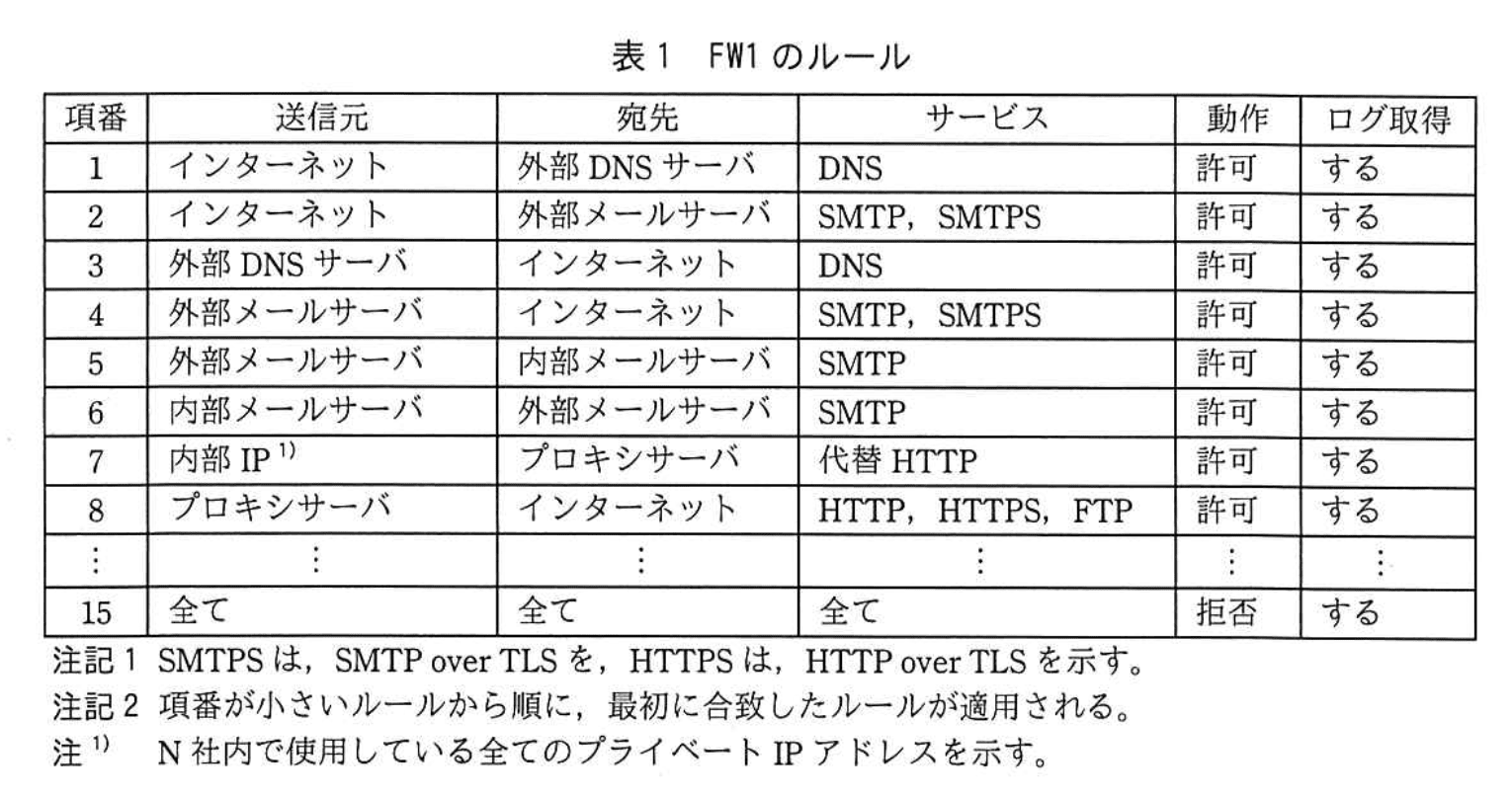

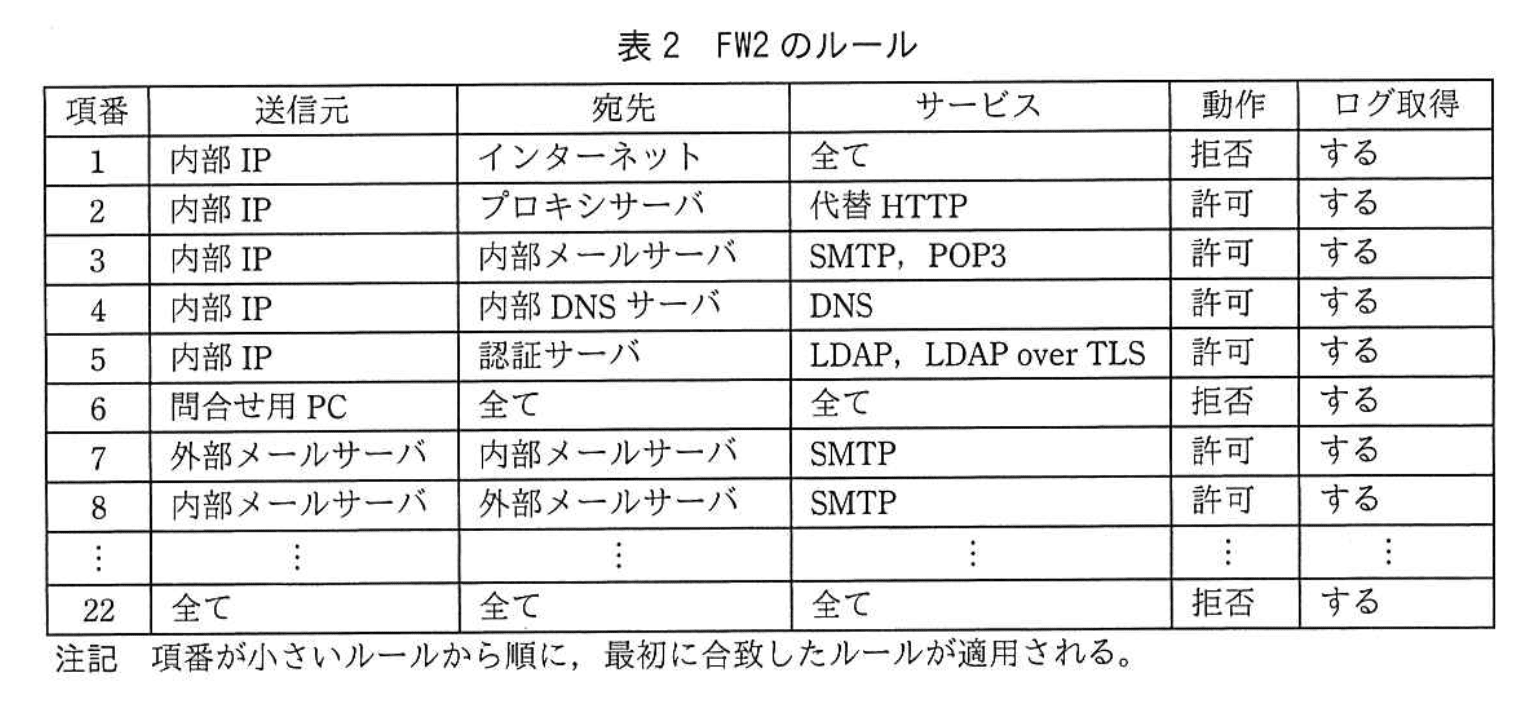

FW1のルールを表1に、FW2のルールを表2に示す。

FW1とFW2は、ステートフルパケットインスペクション型である。FW1には、ペイロードの内容に基づきアプリケーション層での通信の挙動を分析し、マルウェアの動作に伴う不正な通信を検出して遮断できる機能(以下、L7FW機能という)がある。

〔インシデント発生〕

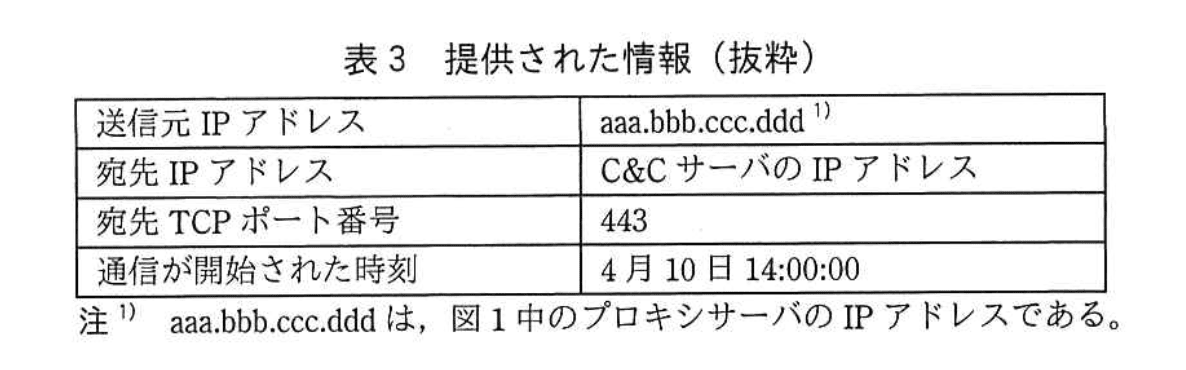

4月12日13:00頃、セキュリティ情報共有団体から、“あるC&C(Command and Control)サーバを調査していたところ、そのサーバに対するN社からの通信記録を発見した。”との連絡が届き、その通信に関して、表3の情報が提供された。

情報提供を受けて、N社のCSIRTメンバが招集された。N社のCSIRTのリーダであるR課長は、メンバのP君に対して、情報処理安全確保支援士(登録セキスペ)であるW主任の支援を受けながら、直ちに状況を確認するよう指示した。P君は、表3の情報の真偽を確かめるために、まずaのログを確認してN社から当該通信が発信されていたとの確証を得た後、通信を開始した端末を特定するためにbのログを確認した。その結果、問合せ用 PC から C&C サーバに向けて HTTPS と思われるセッションが確立していたことが確認できた。

〔問合せ用 PC の調査〕

状況の報告を受けた R 課長は、問合せ用 PC の調査を指示した。P君は、決められたインシデント対応手順に従い、まず問合せ用 PC の HDD のコピー(以下、複製 HDD という)を作成した。コピーは①ファイル単位ではなくセクタ単位で全セクタを対象とした。原本である HDD はそのまま保全した。次に、予備の D-PC を新たな問合せ用 PC として設定して、問合せメールへの回答業務を継続できるようにした。

〔感染経路の調査〕

P君が、複製 HDD の中に残っていた直近 6 か月分の問合せメールについて調査したところ、本文に URL が記載されたメールが幾つかあった。その全てのURLのサイトを調査したが、どのサイトも改ざんの報告はなく、閲覧したとしてもマルウェアに感染するおそれがないサイトだった。

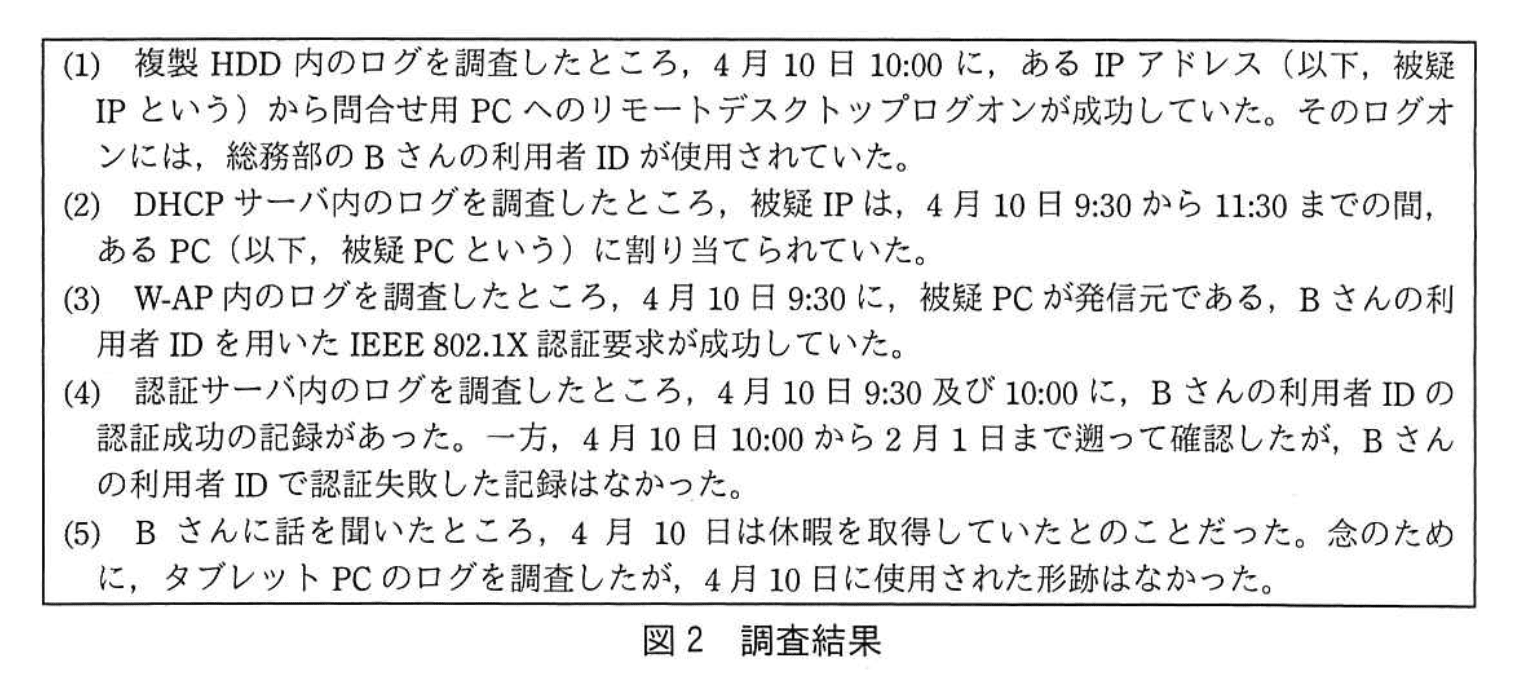

問合せメールによるマルウェア感染が C&C サーバとの通信の原因である可能性は低いと考えた P君は、調査方針を W主任に相談し、複製 HDD 内のログ及び関連機器内のログを調査することにした。その結果、図2の調査結果が得られた。

この調査結果から、P君は、攻撃者がBさんの利用者IDとパスワードを入手し、それらを利用して無線LAN経由で問合せ用PCに不正にログオンしたと判断した。

そこで、W主任は、不正なPCをW-APに接続させないための対策として、IEEE802.1X認証の方式をEAP-TLSに変更する案を提案した。

また、複製HDDの分析を続けたところ、マルウェアと思われるファイルが残っており、実行されていた痕跡があった。

〔無線LANの脆弱性〕

P君は、総務部のW-APは、MACアドレスによる接続制御をしているのに、攻撃者がなぜ接続できたのか疑問に思い、W主任に聞いてみた。W主任は、②WPA2を使用していても、無線LANの通信が傍受されてしまうとBさんが利用しているタブレットPCのMACアドレスを攻撃者が知ることができることと、③攻撃者が、自分の無線LAN端末を総務部のW-APに接続可能にする方法をP君に説明した。

また、IEEE802.1X認証で使用するBさんの利用者IDとパスワードを攻撃者が入手する方法について、次のように話した。

W主任:最近、KRACKsと呼ばれるWPA2への攻撃手法が報告され、攻撃用のサンプルコードも公表されている。この攻撃を高い確率で成功させるためには、攻撃者は不正なW-APを設置し、正規のW-APと端末との間の中間者として動作させる必要がある。この攻撃が成功すると、WPA2で暗号化したパケットを解読されるおそれがある。N社は、4月10日より前に、この攻撃に遭っていながら、攻撃に気付かなかったのではないか。

P君は、KRACKsについて調べてみた。その結果、KRACKsは、攻撃者が特定の通信に介入することによって、WPA-TKIP及びWPA2が使用するAES-CCMPというプロトコルの暗号を解読するものであることが分かった。解読の手段は、AES-CCMPの場合、CTRモードにおける初期カウンタ値を強制的に再利用させるものであった。AES-CCMPは、AESというブロック暗号とCTRモードという暗号モードをベースとしている。

〔暗号モード〕

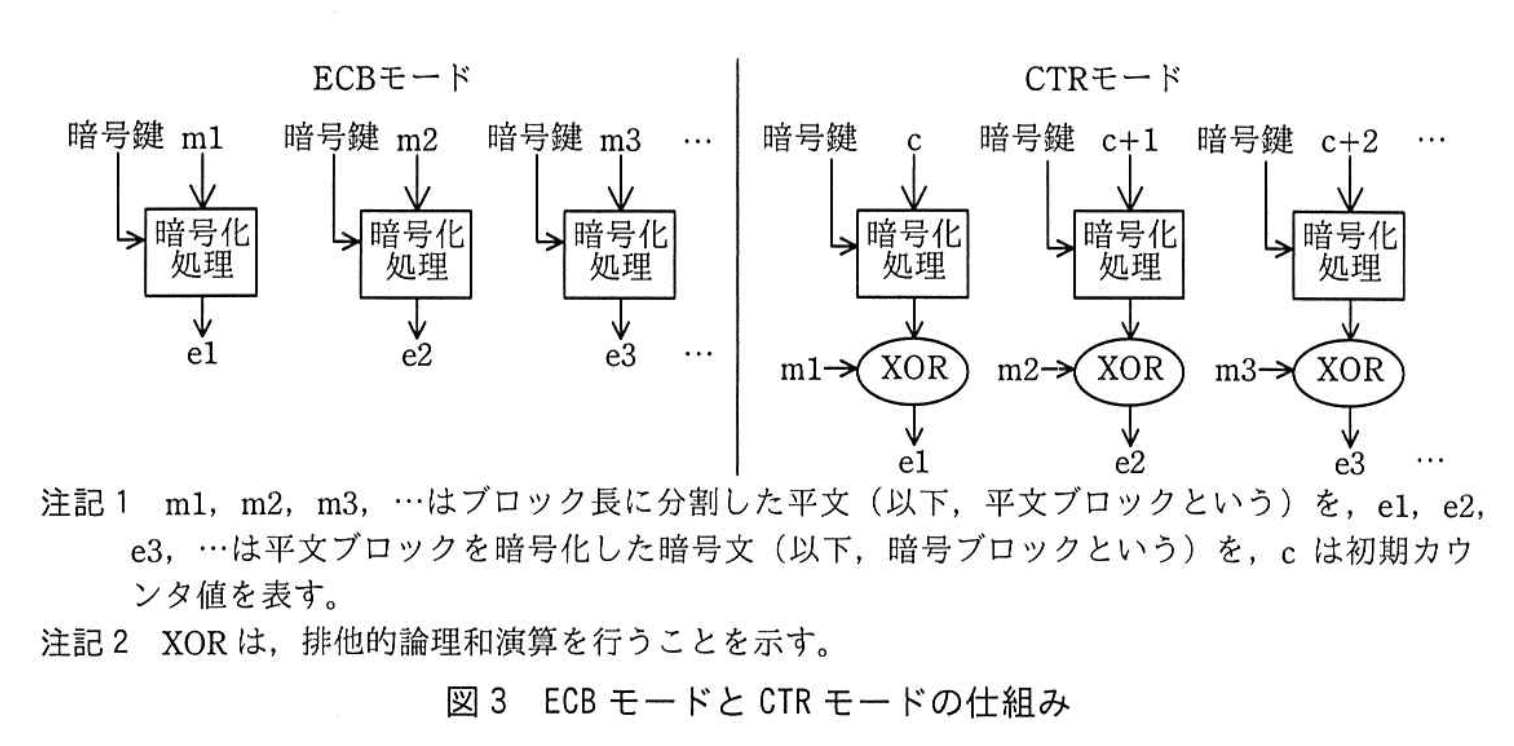

P君は、暗号モードについても調べてみた。ブロック暗号を利用して長い平文を暗号化するには、平文をブロックに分割し、各ブロックに対して暗号化処理を適用する必要がある。ブロック暗号の適用方法を暗号モードと呼ぶ。最も単純な暗号モードはECBモードである。

暗号モードのうち、ECBモードとCTRモードの仕組みを図3に示す。

一般的なブロック暗号のブロック長は、64~128ビット程度なので、暗号化のためTCP/IPパケットをヘッダも含めて平文ブロックに分割すると、④パケットがもつある特徴から、同一端末間の異なるパケットにおいて、同一の平文ブロックが繰り返して現れることが想定される。そのため、その平文の内容は高い確率で推測可能である。仮にTCP/IPパケット全体をECBモードで暗号化した場合、cが繰り返して現れることになり、暗号の解読が容易になるおそれがある。

CTRモードでは、暗号ブロックは、dとeの排他的論理和である。無線LANの場合、攻撃者は暗号化されたパケットを入手可能であるので、その暗号化されたパケットに対応するdが推測できた場合、eは容易に算出できる。これらを踏まえるとCTRモードでは、初期カウンタ値の再利用の強制によって、同一のeを使用して異なるパケットの暗号文を作成してしまう可能性がある。

ここまで調べたP君は、イントラポータルサーバへのアクセスはHTTPであり、かつ、ベーシック認証を使用しているので、WPA2の通信を解読されると利用者IDとパスワードの流出に直結してしまうことに気付いた。

〔不審なW-APの発見と対策〕

無線LAN経由で侵入された可能性のある時期には、タブレットPCはKRACKsへの対策がされていなかったので、P君は、KRACKsによる攻撃を受けた可能性を調査する必要があると考えた。そこでP君は、W主任に相談して、攻撃者が不正なW-APを設置していないか、N社の周囲の無線状況を調査した。その結果、総務部のW-APと同一のSSIDが設定された不審なW-APが、N社敷地外にあることを発見し、KRACKsによる攻撃を受けたと結論付けた。

そこで、W主任は、KRACKsによってWPA2の通信が解読された場合でも被害を防ぐ対策として、イントラポータルサーバへのアクセスをHTTPSに変更する案を提案した。

〔L7FW機能の実効性の確認〕

一方、R課長は、FW1にはL7FW機能があることを思い出した。しかし、今回のインシデントでは、FW1が、マルウェアによる通信を不正な通信として検出した形跡はなく、通過させていた。この件について、R課長はP君に調査を指示した。

P君が、bのログを分析したところ、4月10日の10:00以降、問合せ用PCが発信元であるHTTPSと思われる通信が、通常よりも大幅に増加していた。これらの通信の大半は、表3のC&CサーバのIPアドレスを含む不審なIPアドレスへの通信であったことから、マルウェアによるものと推測された。一方、問合せ用PCが発信元であるHTTP通信は、ほとんどなかった。

続いてP君が、FW1の機能の設定状態を確認したところ、L7FW機能は有効化されていたが、HTTPS通信によって送受信されるデータを復号する機能(以下、HTTPS復号機能という)はライセンスがないので有効化されていなかった。この状態では、HTTPS通信に対してL7FW機能は効果がないことも分かった。P君は、これら一連の内容をR課長に報告した。

R課長は、インシデントの調査を終了し、W-APのIEEE 802.1X認証の方式をEAP-TLSに変更する案と、イントラポータルサーバへのアクセスをHTTPSに変更する案を実施するとともに、残りの対策の検討に移ることにした。

〔未知マルウェア対策の改良〕

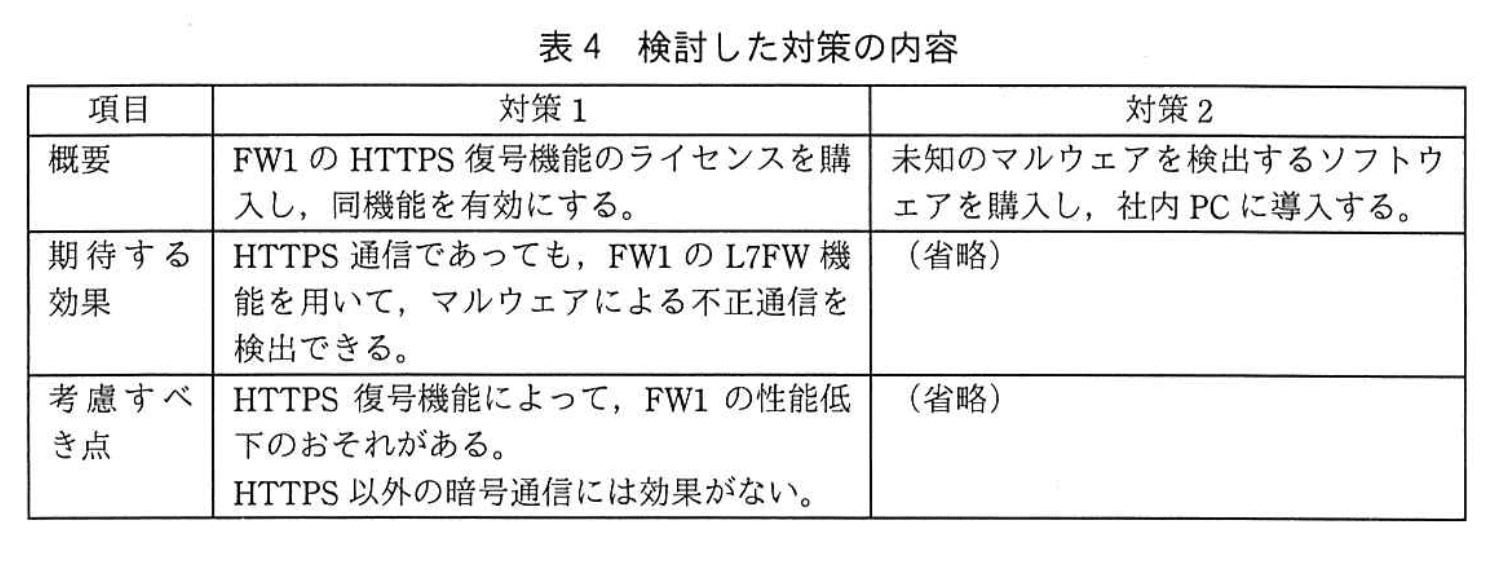

R課長は、今後、HTTPS通信を利用するマルウェアが増えると思われるので、社内PCについて、何らかの対策を打つ必要があると考え、W主任に検討を指示した。

W主任は、追加の費用が発生しない範囲で実施できる対策として、プロキシサーバがもつ、特定のURLへの接続を禁止するブラックリスト機能の適用を検討した。HTTP通信の場合、プロキシサーバでは内容をfことができる。しかし、HTTPS通信の場合、社内PCからプロキシサーバにCONNECTメソッドによって接続要求を送る時点では平文でWebサーバのg名とポート番号が渡されるが、社内PCとWebサーバの間でTLSセッションが成立して暗号通信路が確立した後は、プロキシサーバでは内容をfことはできない。そのため、HTTPS通信の場合、実質的にブラックリストに登録できるのが、URLのg部とポート番号部だけであり、h部は指定できないことや、そもそもブラックリストに登録すべきURL情報が必要なタイミングで入手できないことから効果が期待できないとの結論となった。

そこで、追加の費用の発生も視野に入れた対策として、W主任は、ライセンスの購入によるHTTPS復号機能の有効化(以下、対策1という)及び社内PCのマルウェア対策の強化(以下、対策2という)の二つを考えた。それぞれの対策の内容は、表4のとおりである。

W主任は、⑤マルウェアが窃取した情報を社内 PC から社外に送信する経路がFW1 を経由した HTTPS 以外にもあり、対策1とL7FW 機能だけでは全ての経路を検査することはできないので、対策2を併せて実施する必要があると考え、P君に対策1及び対策2の検討を指示した。

〔対策1と対策2の検討〕

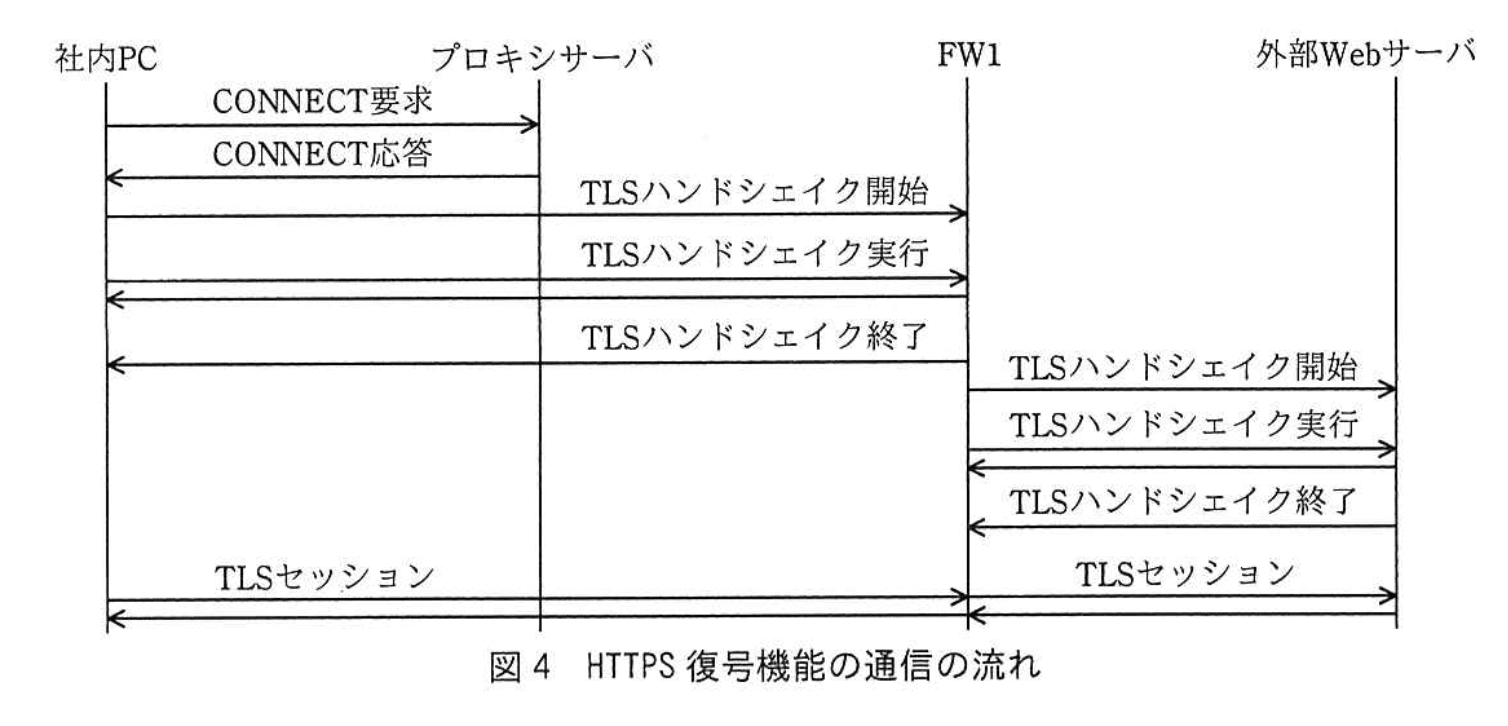

P君が、対策1と対策2の検討に当たり、HTTPS 復号機能の動作の詳細を確認したところ、N 社の LAN では図4に示す通信の流れになることが分かった。

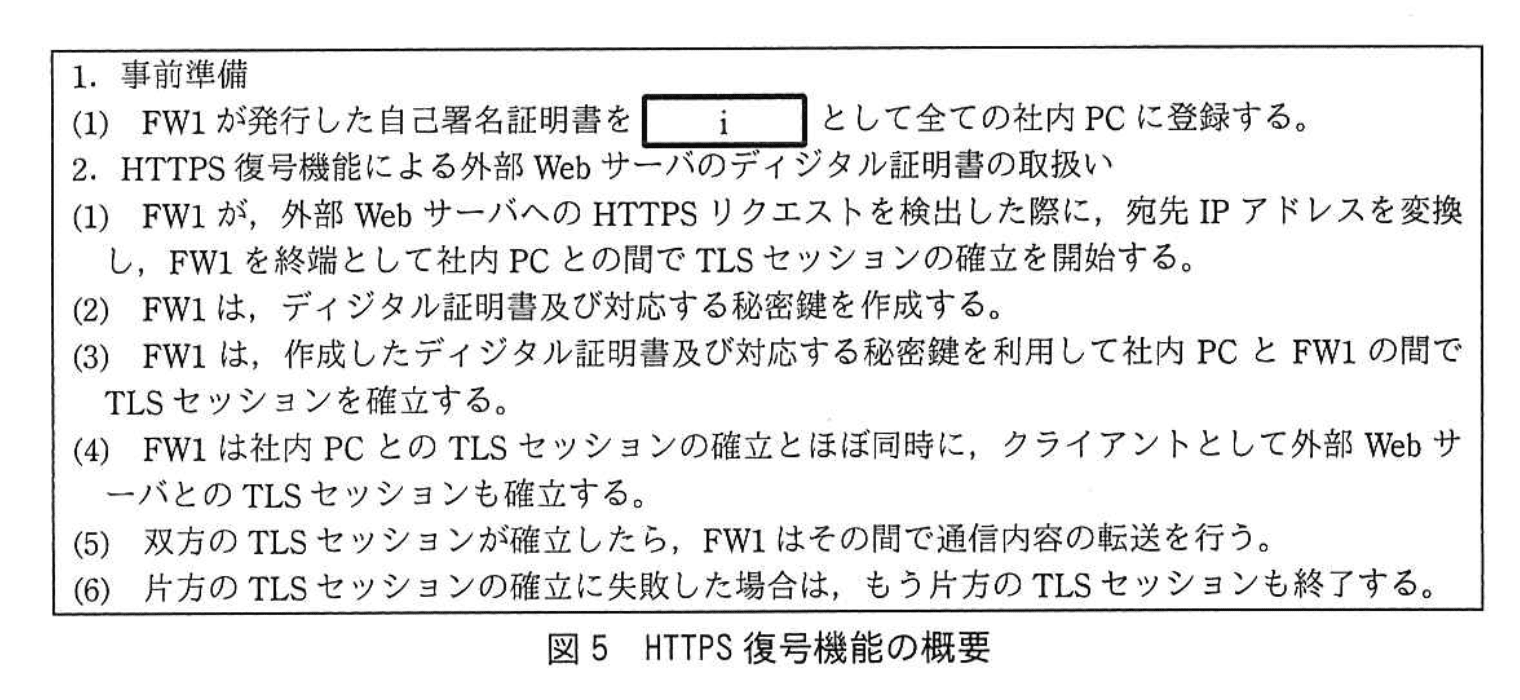

また、HTTPS 復号機能は、図5のとおりになることが分かった。

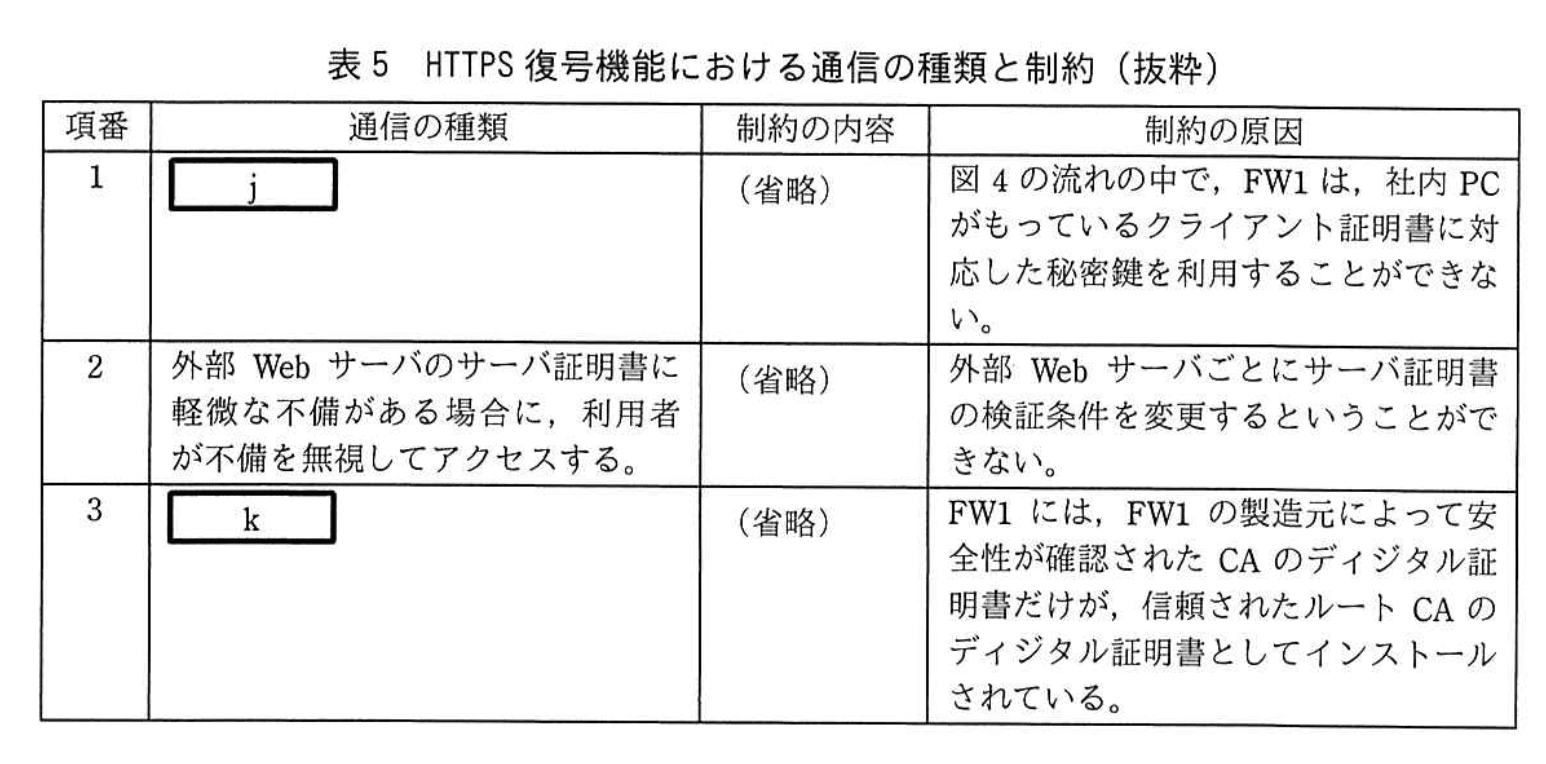

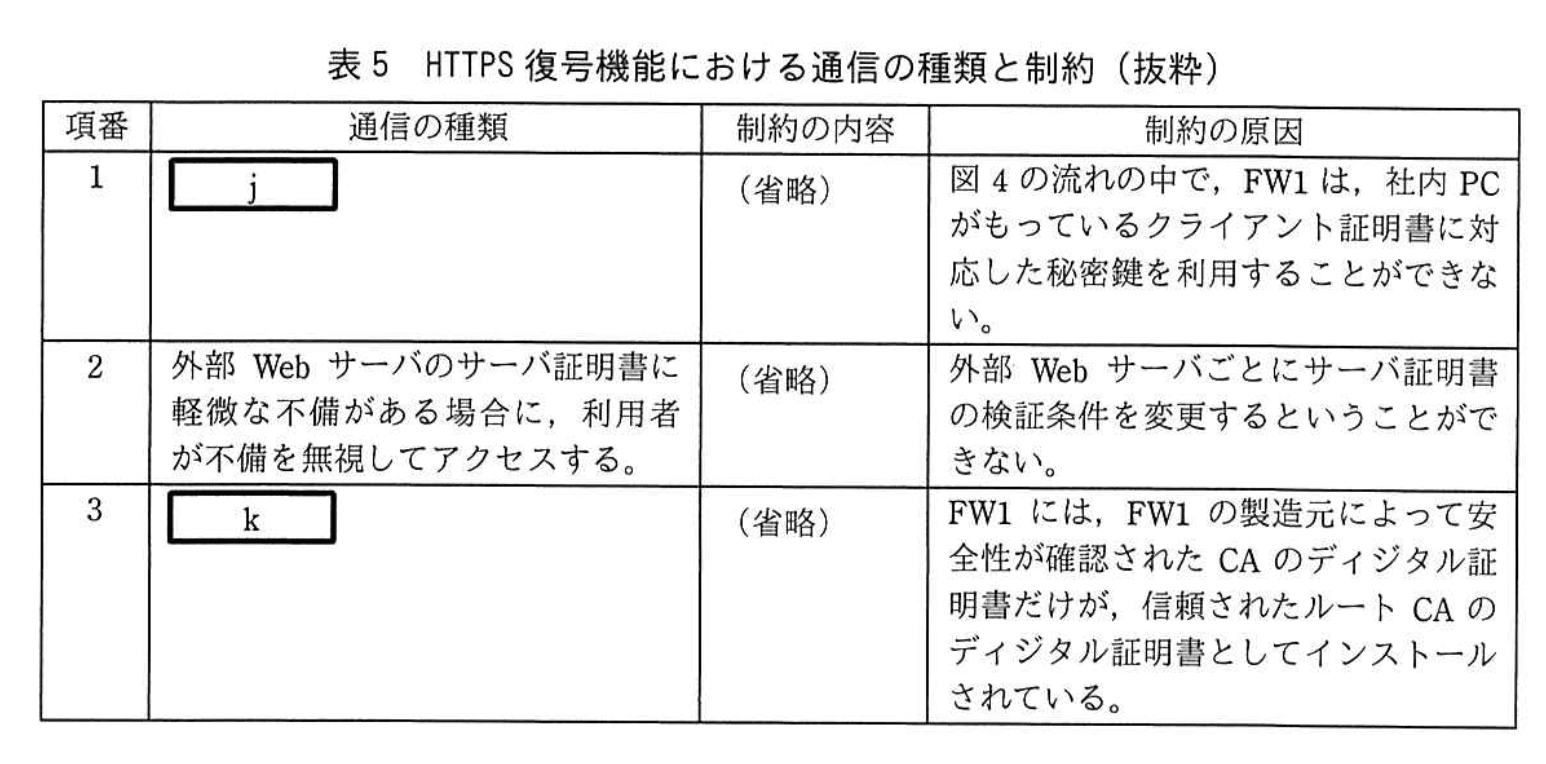

P君がFW1の製造元に対策1の実施を検討している旨を伝えたところ、無料で30日間だけ同機能を利用できる評価用ライセンスの発行を提案されたので、早速、評価用ライセンスを適用し、CSIRTメンバのD-PCから発信される通信で評価してみた。その結果、HTTPS復号機能には、通信の種類によっては制約があることが分かった。通信の種類と制約を表5に示す。

P君は、これらの制約の回避方法を運用手順に含めることにした。表5の項番1の場合は、FW1のHTTPS復号機能の例外リストに外部Webサーバを追加することにした。例外リストにWebサーバを追加すると、例外的に復号機能を適用せず社内PCとWebサーバの間で直接HTTPS通信を行うことができる。例外とする場合には、業務上の必要性があること、及び正当なWebサーバであることを所定の手順で確認することにした。表5の項番2及び3の場合も、必要な内容を運用手順に含めた。

続いて、P君は、対策2の検討を行い、具体策をまとめた。W主任は、P君の報告を受けて、対策1と対策2の実施案をまとめた。実施案は、R課長からCSIRT責任者である情シス担当取締役に報告され、承認の上で実施された。以後、N社では、マルウェアによるインシデントは発生していない。

設問1:

本文中のa、bに入れる最も適切な機器名を、図1の中から選び答えよ。

模範解答

a:FW1

b:プロキシサーバ

解説

解答の論理構成

-

表3の情報を裏付けるには、“インターネットとの境界”で記録された通信ログを確認するのが最短です。問題文には

“FW1とFW2は、ステートフルパケットインスペクション型である。”

とあり、さらに FW1 は境界側に位置しています。したがって、C&C サーバ宛ての外向きセッションが存在したかどうかは 「FW1」 のログで即時確認できます。

→ a = FW1 -

次に、同じ通信が社内のどの端末から出たのかを突き止めるには、内部 IP アドレスが残るログが必要です。問題文には

“プロキシサーバでは、各機器からの全てのアクセスについて、アクセスログを取得している。”

とあります。プロキシログには「社内 PC のプライベート IP」+「宛先ホスト情報」が記録されるため、端末を一意に特定できます。

→ b = プロキシサーバ -

以上より、模範解答

a:FW1

b:プロキシサーバ

誤りやすいポイント

- “FW2 も境界機器だから a は FW2” と誤判定しがちですが、FW2 は社内セグメント間の境界であり、インターネット側トラフィックは通過しません。

- “内部メールサーバや認証サーバのログでも追跡できる” と考えがちですが、HTTPS 通信しか手掛かりがないためメール系ログでは検証できません。

- “b を DHCP サーバと解釈” するミス。DHCP では IP ⇔ MAC は分かりますが、外向き通信の宛先までは記録しません。

FAQ

Q: FW1 のみで端末まで特定できないのですか?

A: FW1 は外部に出るパケットを NAT するため、多くの場合プライベート IP が消えます。端末特定には内部の生 IP が残るプロキシサーバログが不可欠です。

A: FW1 は外部に出るパケットを NAT するため、多くの場合プライベート IP が消えます。端末特定には内部の生 IP が残るプロキシサーバログが不可欠です。

Q: FW2 のログを使えば良かったのでは?

A: FW2 は “内部 IP → プロキシサーバ” の代替 HTTP を許可するだけで、443/TCP(CONNECT)の通過点ではありません。今回の HTTPS トラフィックは FW2 の許可対象外です。

A: FW2 は “内部 IP → プロキシサーバ” の代替 HTTP を許可するだけで、443/TCP(CONNECT)の通過点ではありません。今回の HTTPS トラフィックは FW2 の許可対象外です。

Q: プロキシサーバを経由しない直接通信の可能性は?

A: FW1 のルール表1“項番7”で “内部 IP¹) → プロキシサーバ:代替 HTTP” が許可されており、逆に直接 Internet への 80/443 通信は最終行“項番15 全て拒否”で遮断されています。したがって外向き Web 系通信は原則プロキシ経由です。

A: FW1 のルール表1“項番7”で “内部 IP¹) → プロキシサーバ:代替 HTTP” が許可されており、逆に直接 Internet への 80/443 通信は最終行“項番15 全て拒否”で遮断されています。したがって外向き Web 系通信は原則プロキシ経由です。

関連キーワード: ステートフルインスペクション、プロキシログ、NAT, HTTPS, アクセス制御

設問2:

本文中の下線①について、P君がこのようにコピーしたのは、何をどのような手段で調査することを想定したからか。調査する内容を20字以内で、調査の手段を25字以内で具体的に述べよ。

模範解答

内容:削除されたファイルの内容

手段:空きセクタの情報からファイルを復元する。

解説

解答の論理構成

- まず本文には「コピーは ①ファイル単位ではなくセクタ単位で全セクタを対象とした」と明記されています。

- ファイル単位バックアップでは、ファイルシステムが“存在している”と認識するデータしか保存されません。

- インシデント対応では、攻撃者が痕跡を消すためにファイルを削除・隠蔽している可能性が高いです。

- 削除されたファイルは“未割当て領域(空きセクタ)”に残留している場合があります。

- そこでセクタ単位の完全コピーを行えば、

- ファイルシステムが把握していない 未割当て領域 や スラックスペース も含めて複製できます。

- これにより、攻撃の痕跡となる「削除済みマルウェア/ログ/設定ファイル」を後からフォレンジックツールで復元・解析できるようになります。

- 以上より、P君が想定した調査は

- “削除されたファイルの内容” を

- “空きセクタの情報からファイル復元ツールを用いて”

調査することだと導けます。

誤りやすいポイント

- 「全セクタ=バックアップを安全に取りたいだけ」と早合点し、フォレンジック目的を見落とす。

- “ログの完全性確保”と解答してしまい、削除ファイルという核心を外す。

- 手段を「イメージコピー」とだけ書き、具体的に“空きセクタの復元”を示さず減点される。

FAQ

Q: セクタコピーは時間と容量の負担が大きいのでは?

A: そのとおりです。しかしフォレンジックでは証拠保全の完全性が最優先となるため、時間よりも“完全複製”が重視されます。

A: そのとおりです。しかしフォレンジックでは証拠保全の完全性が最優先となるため、時間よりも“完全複製”が重視されます。

Q: ファイル単位コピー後に復元ツールを回せば良いのでは?

A: ファイル単位コピーでは未割当て領域自体が取得できないため、削除ファイルを後から復元することは不可能です。

A: ファイル単位コピーでは未割当て領域自体が取得できないため、削除ファイルを後から復元することは不可能です。

Q: 取得したイメージの真正性はどう担保しますか?

A: 一般にハッシュ値(SHA-256 など)を取得時と解析前後で比較し、改ざんされていないことを確認します。

A: 一般にハッシュ値(SHA-256 など)を取得時と解析前後で比較し、改ざんされていないことを確認します。

関連キーワード: ディスクイメージング、フォレンジック、セクタコピー、ファイル復元、未割当て領域

設問3:〔無線LANの脆弱性〕について(1)、(2)に答えよ。

(1)本文中の下線②について、知ることができる理由を、30字以内で述べよ。

模範解答

MACアドレスが平文の状態で送信されるから

解説

解答の論理構成

- 【問題文】には

“② WPA2を使用していても、無線LANの通信が傍受されてしまうとBさんが利用しているタブレットPCのMACアドレスを攻撃者が知ることができる”

とあり、攻撃者が MAC アドレスを取得できる事実が示されています。 - これは IEEE 802.11 の仕様上、暗号化対象が “フレーム本体(データ部分)” であり、送信元・宛先 MAC アドレスを含む “フレームヘッダ” は暗号化されないためです。

- 従って、無線区間を受動的に傍受するだけでヘッダを読めるので、攻撃者は簡単に “MACアドレス” を取得できます。

- 以上より、設問に対する理由は

“MACアドレスが平文の状態で送信されるから”

となります。

誤りやすいポイント

- 「WPA2はすべてのフレームを暗号化する」と思い込み、ヘッダも保護されると誤解する。

- “MACアドレスを隠すにはWPA2-Enterpriseが必要” など、認証方式とヘッダ暗号化を混同する。

- 暗号化対象を “パケット” と表現して payload と header の区別をあいまいにする。

FAQ

Q: WPA2-Enterprise (IEEE 802.1X) であっても MAC アドレスは隠せますか?

A: いいえ。認証方式が何であっても、IEEE 802.11 のヘッダは暗号化対象外なので傍受可能です。

A: いいえ。認証方式が何であっても、IEEE 802.11 のヘッダは暗号化対象外なので傍受可能です。

Q: MAC アドレスを隠す実装は存在しますか?

A: 一部の端末はランダム化機能を持ちますが、通信開始後に実MACが送信されるため完全には隠せません。

A: 一部の端末はランダム化機能を持ちますが、通信開始後に実MACが送信されるため完全には隠せません。

Q: 盗まれた MAC アドレスだけで不正接続できますか?

A: ヘッダを改変して同じ MAC を名乗り、さらに IEEE 802.1X 認証情報も盗用すれば可能になります。

A: ヘッダを改変して同じ MAC を名乗り、さらに IEEE 802.1X 認証情報も盗用すれば可能になります。

関連キーワード: WPA2, IEEE 802.11, フレームヘッダ、盗聴、パケット解析

設問3:〔無線LANの脆弱性〕について(1)、(2)に答えよ。

(2)本文中の下線③について、具体的な方法を、55字以内で述べよ。

模範解答

端末の無線LANポートのMACアドレスを、総務部のW-APに登録済みのMACアドレスに変更する。

解説

解答の論理構成

- 総務部の W-AP では

“・登録済みMACアドレスをもつ端末だけを接続可能とする接続制御”

が行われています。したがって接続可否は MAC アドレスに依存します。 - W 主任は

“②WPA2を使用していても、無線LANの通信が傍受されてしまうとBさんが利用しているタブレットPCのMACアドレスを攻撃者が知ることができる”

と説明しており、攻撃者は正規端末の MAC アドレスを取得できます。 - 問題の下線③は“攻撃者が、自分の無線LAN端末を総務部のW-APに接続可能にする方法”です。

- 攻撃者が自端末の無線 LAN インタフェースに取得した正規端末の MAC アドレスを設定(偽装)すれば、W-AP の接続制御を通過できます。

- 以上を踏まえ、模範解答は

“端末の無線LANポートのMACアドレスを、総務部のW-APに登録済みのMACアドレスに変更する。”

となります。

誤りやすいポイント

- WPA2 の暗号を破ることが必須だと勘違いし、MAC アドレス偽装に気付かない。

- 802.1X 認証のバイパスを狙う攻撃と混同し、利用者 ID/パスワードの窃取だけを書いてしまう。

- “MAC アドレスの追加登録”と回答してしまい、既存登録との差し替え(偽装)を示さない。

FAQ

Q: MAC アドレスは簡単に変更できるのですか?

A: 多くの OS では設定ツールやコマンドでインタフェースの MAC アドレスを任意値に書き換えられます。再起動やドライバ再読み込みで即時反映されるため攻撃は容易です。

A: 多くの OS では設定ツールやコマンドでインタフェースの MAC アドレスを任意値に書き換えられます。再起動やドライバ再読み込みで即時反映されるため攻撃は容易です。

Q: IEEE 802.1X 認証もあるのに、なぜ MAC 偽装だけで接続できるのですか?

A: 攻撃者は“Bさんの利用者IDとパスワード”も既に入手しています。MAC 偽装で物理層を突破し、その後 802.1X 認証を正規資格情報で通過する手順です。

A: 攻撃者は“Bさんの利用者IDとパスワード”も既に入手しています。MAC 偽装で物理層を突破し、その後 802.1X 認証を正規資格情報で通過する手順です。

Q: MAC アドレス偽装は検知できますか?

A: 無線 LAN アクセスポイントや無線 LAN IDS が同一 MAC アドレスの同時接続や不自然な RSSI の変化を監視すれば、ある程度の検出が可能です。

A: 無線 LAN アクセスポイントや無線 LAN IDS が同一 MAC アドレスの同時接続や不自然な RSSI の変化を監視すれば、ある程度の検出が可能です。

関連キーワード: MACアドレス偽装、IEEE802.1X, WPA2, 無線LAN接続制御

設問4:〔暗号モード〕について、(1)、(2)に答えよ。

(1)本文中の下線④について、TCP/IPパケットの特徴を、40字以内で述べよ。

模範解答

IPヘッダ部及びTCPヘッダ部は、同一のバイト列であることが多いこと

解説

解答の論理構成

- 問題文ではECBモードについて「仮にTCP/IPパケット全体をECBモードで暗号化した場合、cが繰り返して現れることになり、暗号の解読が容易になる」と示されています。

- ECBモードは“同一の平文ブロック → 同一の暗号ブロック”という弱点があり、平文側に繰り返しパターンが存在すると容易に推測されます。

- そこで下線部④が問い掛ける「パケットがもつある特徴」とは、パケット内に“毎回ほぼ同じ内容の部分”が存在する点だと考えるのが自然です。

- TCP/IP通信では、送信元・宛先アドレスやポート番号、プロトコル番号などが格納される「IPヘッダ部」および「TCPヘッダ部」があります。端末間で継続的に通信する限り、これらヘッダの多くのフィールドは変化しにくく、同一のバイト列が複数パケットで繰り返し出現します。

- よって、同じ端末間であれば「IPヘッダ部及びTCPヘッダ部は、同一のバイト列であることが多い」という特徴こそが、下線④で求められる答えとなります。

誤りやすいポイント

- 「ペイロード(データ部)が似通っている」と思い込み、ヘッダではなくデータ側を答えてしまう。ペイロードはアプリケーション毎に変動しやすく繰り返しパターンが保証されません。

- 「CRCやチェックサムが一定」と解釈してしまう。チェックサムはパケット毎に再計算されるため一定にはなりません。

- 「TCPシーケンス番号が増分で一定」など、増分値を“同一”と誤認してしまう。増分はブロック単位で見ればバイト列が変わるため繰り返しにはなりにくいです。

FAQ

Q: なぜIPヘッダとTCPヘッダが“同一”といえるのですか?

A: 送信元/宛先アドレス、ポート番号、プロトコル番号、フラグなど固定値が多く、可変部(識別子やチェックサムなど)を含めても同じブロック境界で区切ればビット列の大部分が一致します。

A: 送信元/宛先アドレス、ポート番号、プロトコル番号、フラグなど固定値が多く、可変部(識別子やチェックサムなど)を含めても同じブロック境界で区切ればビット列の大部分が一致します。

Q: UDPやICMPの場合も同じ問題が起こりますか?

A: 送信元と宛先が固定され続ける限り、IPヘッダ部は同様に繰り返します。TCPヘッダが存在しない分、UDPやICMPのヘッダが繰り返す形になります。

A: 送信元と宛先が固定され続ける限り、IPヘッダ部は同様に繰り返します。TCPヘッダが存在しない分、UDPやICMPのヘッダが繰り返す形になります。

Q: 暗号モードにCTRを選べば安全なのですか?

A: CTRモードは“同一暗号ブロック”の問題を避けられますが、初期カウンタ値の再利用が起こると危険です(KRACKsが悪用)。モード選択だけでなく運用管理が重要です。

A: CTRモードは“同一暗号ブロック”の問題を避けられますが、初期カウンタ値の再利用が起こると危険です(KRACKsが悪用)。モード選択だけでなく運用管理が重要です。

関連キーワード: ECBモード、TCPヘッダ、IPヘッダ、平文ブロック、暗号解析

設問4:〔暗号モード〕について、(1)、(2)に答えよ。

(2)本文中のc〜eに入れる適切な字句を、それぞれ15字以内で答えよ。

模範解答

c:同一の暗号ブロック

d:平文ブロック

e:カウンタ値を暗号化した値

解説

解答の論理構成

-

ECBモードの性質を確認

- 【問題文】「仮にTCP/IPパケット全体をECBモードで暗号化した場合、cが繰り返して現れる」とある。

- ECBモードは“同じ平文ブロック → 同じ暗号ブロック”になるため、繰り返し現れるものは「同一の暗号ブロック」である。

- よって c=「同一の暗号ブロック」。

-

CTRモードの構造を確認

- 【問題文】「CTRモードでは、暗号ブロックは、dとeの排他的論理和である。」とある。

- 図3より、CTRモードは

で表される。ここで

・ … 平文ブロック

・ … カウンタ値を暗号化した値 - したがって

・d=「平文ブロック」

・e=「カウンタ値を暗号化した値」。

-

結論

- c:「同一の暗号ブロック」

- d:「平文ブロック」

- e:「カウンタ値を暗号化した値」

誤りやすいポイント

- ECBモードの説明を「同一の平文ブロック」と書き換えてしまうミス。問われているのは暗号化後の結果。

- CTRモードのeを「カウンタ値」そのものと誤解するケース。暗号化後の値である点に注意。

- dとeの順序を逆に記入してしまう混同。

FAQ

Q: ECBモードはなぜ危険なのですか?

A: 【問題文】で示されたように「cが繰り返して現れる」ため、パターンが可視化され内容推測が容易になるからです。

A: 【問題文】で示されたように「cが繰り返して現れる」ため、パターンが可視化され内容推測が容易になるからです。

Q: CTRモードでは再利用攻撃が問題になるのはなぜ?

A: 同じ「カウンタ値を暗号化した値」が再利用されると、異なる平文間で同じ擬似乱数列が用いられ、 の性質で平文の差分が漏えいするためです。

A: 同じ「カウンタ値を暗号化した値」が再利用されると、異なる平文間で同じ擬似乱数列が用いられ、 の性質で平文の差分が漏えいするためです。

Q: カウンタ値は暗号化前の値でも推測されやすいのですか?

A: 連続した数列を用いることが多いので推測は容易です。だからこそ暗号化処理で隠蔽し、さらに再利用を避ける必要があります。

A: 連続した数列を用いることが多いので推測は容易です。だからこそ暗号化処理で隠蔽し、さらに再利用を避ける必要があります。

関連キーワード: ECBモード、CTRモード、XOR, カウンタ値、暗号ブロック

設問5:〔未知マルウェア対策の改良〕について、(1)〜(3)に答えよ。

(1)本文中のfに入れる適切な字句を10字以内で答えよ。

模範解答

f:読み取る

解説

解答の論理構成

- 本文では、ブラックリスト機能の可否を説明する場面で次の文が示されています。

“HTTP通信の場合、プロキシサーバでは内容をfことができる。” - HTTPは暗号化されていない平文通信です。したがってプロキシサーバはパケット内のリクエストヘッダや本文をそのまま確認できます。

例:URL のパスやクエリ、POSTデータなどを把握可能。 - 続けて本文は、HTTPS では「社内PCとWebサーバの間でTLSセッションが成立して暗号通信路が確立した後は、プロキシサーバでは内容をfことはできない」と述べています。

HTTPSは TLS により暗号化されるため平文読取りが不可能になることを示唆しています。 - したがって f には“暗号化されていないデータを確認する”という意味の語が入る必要があります。プロキシが行うのはデータの「閲覧・参照」よりも直接的に“中身を読む”行為であるため、「読み取る」が最も自然です。

- 以上より解答は

f:読み取る

誤りやすいポイント

- 「解析する」「検査する」「確認する」など広義の言葉を選ぶと、後段の “内容をfことはできない” と接続した際に不自然になる場合があります。

- HTTP と HTTPS の違いを暗号化有無ではなくポート番号(80/443)の差とだけ捉え、文脈を読み落とすと適切な動詞を選べません。

- プロキシサーバがパケットを中継する位置情報に気を取られ、“取得する”や“保存する”とする誤答も発生しがちです。

FAQ

Q: プロキシサーバがHTTP通信の「内容を読み取る」具体例は?

A: リクエストURLのフルパス、Cookie、POSTデータ、レスポンス本文などを平文で取得し、ログ保存やフィルタリングができます。

A: リクエストURLのフルパス、Cookie、POSTデータ、レスポンス本文などを平文で取得し、ログ保存やフィルタリングができます。

Q: HTTPSでもプロキシで内容を読み取る方法は本当にないのですか?

A: 通常はありません。ただし今回検討している“HTTPS復号機能”やSSLインスペクション機能を導入すると、TLSを中間者的に終端して内容を取得可能になります。

A: 通常はありません。ただし今回検討している“HTTPS復号機能”やSSLインスペクション機能を導入すると、TLSを中間者的に終端して内容を取得可能になります。

Q: “読み取る”と“解析する”の違いは?

A: “読み取る”は平文をそのまま内容把握できる状態を指し、暗号化解除を伴いません。“解析する”は暗号化解除後の高度な処理も含める広義の概念で、文脈上はより直接的な“読み取る”の方が適切です。

A: “読み取る”は平文をそのまま内容把握できる状態を指し、暗号化解除を伴いません。“解析する”は暗号化解除後の高度な処理も含める広義の概念で、文脈上はより直接的な“読み取る”の方が適切です。

関連キーワード: HTTP, HTTPS, TLS, プロキシサーバ、暗号化通信

設問5:〔未知マルウェア対策の改良〕について、(1)〜(3)に答えよ。

(2)本文中のg、hに入れる適切な字句を、解答群の中から選び記号で答えよ。

解答群

ア:インデックス

イ:サブジェクト

ウ:シーケンス

エ:ネットワーク

オ:パス

カ:ホスト

模範解答

g:力

h:オ

解説

解答の論理構成

-

問題文では

“社内PCからプロキシサーバにCONNECTメソッドによって接続要求を送る時点では平文でWebサーバのg名とポート番号が渡される”

と記載されています。

HTTP CONNECT は TLS を張る前に CONNECT www.example.com:443 HTTP/1.1 のように送信し、プロキシに対し接続先ホスト名とポート番号だけを明示します。したがって g には “ホスト” が入ることになります。

─ 選択肢「カ:ホスト」が合致します。 -

続けて

“実質的にブラックリストに登録できるのが、URLのg部とポート番号部だけであり、h部は指定できない”

とあります。URL 構文では

https://ホスト:ポート/パス

となるため、ホストとポート以外の部分は “パス” です。TLS セッション確立後は /download/evil.exe などのパス情報が暗号化されるため、プロキシは参照できません。従って h には “パス” が入ります。

─ 選択肢「オ:パス」が該当します。 -

以上より

g:カ(ホスト)

h:オ(パス)

誤りやすいポイント

- 「ドメイン名」「URL」などの語をそのまま当てはめてしまう。CONNECT で送られるのはドメイン名ではなくホスト名(FQDN)。

- パスを「リソース」「ファイル名」と早合点する。問題文では URL 構成要素の正式名称「パス」を求めている。

- HTTPS でもプロキシが“すべて”見ることができると誤解する。実際は CONNECT 要求時点のヘッダだけで、本通信は暗号化される。

FAQ

Q: CONNECT メソッドで IP アドレスしか送らない場合もありますか?

A: あります。ブラウザ設定や PAC ファイルの指定によっては CONNECT 203.0.113.10:443 のように IP で送ることもありますが、いずれにせよプロキシが把握できるのはホスト(または IP)とポートまでです。

A: あります。ブラウザ設定や PAC ファイルの指定によっては CONNECT 203.0.113.10:443 のように IP で送ることもありますが、いずれにせよプロキシが把握できるのはホスト(または IP)とポートまでです。

Q: URL ブラックリストを HTTPS で機能させる方法はありますか?

A: SSL インスペクション(今回の FW1 の HTTPS 復号機能)のようにプロキシまたはファイアウォールが中間者として暗号を終端すれば、プレーン HTTP と同様にフル URL を参照できます。ただし運用・証明書管理・プライバシーの課題が生じます。

A: SSL インスペクション(今回の FW1 の HTTPS 復号機能)のようにプロキシまたはファイアウォールが中間者として暗号を終端すれば、プレーン HTTP と同様にフル URL を参照できます。ただし運用・証明書管理・プライバシーの課題が生じます。

Q: パス情報を見られないとどんな不便がありますか?

A: マルウェアは正規サイトのホスト名を用い、特定のディレクトリやスクリプト(パス)だけで C&C 通信を行うことがあります。ホスト名だけではブロックできず、パスまで判定できないと対策が困難です。

A: マルウェアは正規サイトのホスト名を用い、特定のディレクトリやスクリプト(パス)だけで C&C 通信を行うことがあります。ホスト名だけではブロックできず、パスまで判定できないと対策が困難です。

関連キーワード: HTTPS, CONNECTメソッド、プロキシ、URL構文、SSLインスペクション

設問5:〔未知マルウェア対策の改良〕について、(1)〜(3)に答えよ。

(3)本文中の下線⑤について、マルウェアが窃取した情報を社外に送信する方法が複数考えられる。そのうち二つを挙げ、それぞれ35字以内で具体的に述べよ。

模範解答

・攻撃者が用意したW-APに接続し、情報を送信する。

・内部メールサーバを利用して攻撃者にメールを送信する。

解説

解答の論理構成

- 下線⑤には「マルウェアが窃取した情報を社内 PC から社外に送信する経路がFW1 を経由した HTTPS 以外にもあり」とある。

すなわち、FW1 の HTTPS‐復号と L7FW 機能をすり抜ける “別ルート” を特定する必要があります。 - ルート①:無線 LAN からの直接脱出

- 本文には「不審なW-APが、N社敷地外にあることを発見」とあり、攻撃者が自前のアクセスポイントを設置している事実が確認できます。

- 感染 PC がこの W-APへ接続すれば、通信は FW1/FW2 を通らずインターネットへ到達できるため、情報送信経路になります。

- したがって「攻撃者が用意したW-APに接続し、情報を送信する。」が成立します。

- ルート②:社内メール経由

- 表1 には「項番6 内部メールサーバ → 外部メールサーバ SMTP 許可」と明示され、FW1 上で SMTP が恒常的に許可されています。

- マルウェアが内部メールサーバを踏み台にし、自動的に “窃取情報を添付したメール” を外部メールサーバへ送信すれば、HTTPS 復号の対象外であり検知困難です。

- これが「内部メールサーバを利用して攻撃者にメールを送信する。」という経路です。

- 以上より、要求された「二つの具体例」はモデル解答のとおり正当であると論証できます。

誤りやすいポイント

- FW1/FW2 のどちらを通過するかを混同し、社内 PC→プロキシ→FW1 以外の経路を見落とす。

- SMTP は“平文メール”と決めつけ、暗号化(SMTPS)なら検知できると誤解する。実際には FW1 の HTTPS 復号は SMTP には無関係。

- DMZ からの送信(外部メールサーバやプロキシサーバ)を「社内 PC が直接使えない」と思い込み、攻撃者が内部メールサーバを経由できる事実を見逃す。

FAQ

Q: “攻撃者が用意したW-AP” と判断できる根拠は?

A: 本文で「総務部のW-APと同一のSSIDが設定された不審なW-AP」が敷地外にあると判明しており、正規設備でないことが明示されています。

A: 本文で「総務部のW-APと同一のSSIDが設定された不審なW-AP」が敷地外にあると判明しており、正規設備でないことが明示されています。

Q: なぜ DNS トンネリングなど他のチャネルを挙げなかったのか?

A: 本問は「FW1 を経由しない、もしくは HTTPS 以外で通過できる現実的な社内インフラの経路」を問うており、無線 LAN 直結と SMTP は本文中に直接根拠が示されています。

A: 本問は「FW1 を経由しない、もしくは HTTPS 以外で通過できる現実的な社内インフラの経路」を問うており、無線 LAN 直結と SMTP は本文中に直接根拠が示されています。

Q: SMTP 送信は FW1 によって検査されるのでは?

A: 表1「項番6」は単純に許可のみで、添付ファイル解析や L7 検査の記述はありません。従ってマルウェアが Base64 などで情報を添付すれば容易に流出します。

A: 表1「項番6」は単純に許可のみで、添付ファイル解析や L7 検査の記述はありません。従ってマルウェアが Base64 などで情報を添付すれば容易に流出します。

関連キーワード: SMTP, 802.11, KRACKs, 盗聴、フィルタリング

設問6:〔対策1と対策2の検討〕について、(1)〜(3)に答えよ。

(1)図5中のiに入れる適切な字句を、40字以内で述べよ。

模範解答

i:信頼するCAのディジタル証明書

解説

解答の論理構成

- 問題文(図5の説明)には

“FW1 が発行した自己署名証明書を i として全ての社内 PC に登録する。”

とあります。ここで FW1 は社内 PC と外部 Web サーバとの間に入り込み、TLS セッションを中継・復号するため、自らが発行する証明書を“信頼できるもの”として PC 側に認識させる必要があります。 - 信頼できる証明書として登録する場合、一般には「ルート CA(Certification Authority)証明書」を OS やブラウザの“信頼済みストア”に格納します。問題文の別箇所にも、

“FW1には、FW1の製造元によって安全性が確認されたCAのディジタル証明書だけが、信頼されたルートCAのディジタル証明書としてインストールされている。”

とあり、信頼の対象が“CAのディジタル証明書”であることが示されています。 - よって、i には「信頼するCAのディジタル証明書」と入れることで、FW1 が自己署名した証明書を CA 証明書として登録し、以降 FW1 が動的に発行するサーバ証明書を社内 PC が検証可能になる仕組みを正確に表せます。

誤りやすいポイント

- “自己署名証明書”という語だけを拾い、「自己署名サーバ証明書」と答えてしまう。登録すべきは“CA 証明書”であり、サーバ証明書ではありません。

- “ルート証明書”とだけ書いてしまい「何のルートか」が曖昧になる。CA を明示しないと意図が伝わりにくく減点されがちです。

- ブラウザ側にインポートする対象を“公開鍵”と誤認するケース。TLS では公開鍵そのものではなく“ディジタル証明書”を信頼ストアに登録します。

FAQ

Q: 自己署名証明書をそのまま信頼すると危険ではないのですか?

A: 自己署名のままでは信頼されませんが、社内で FW1 を“社内 CA”とみなして CA 証明書を信頼ストアに登録すれば、以降 FW1 が発行する各種サーバ証明書を信頼できるようになります。

A: 自己署名のままでは信頼されませんが、社内で FW1 を“社内 CA”とみなして CA 証明書を信頼ストアに登録すれば、以降 FW1 が発行する各種サーバ証明書を信頼できるようになります。

Q: ルート CA 証明書と中間 CA 証明書の違いは評価に影響しますか?

A: 本設問では“信頼するCAのディジタル証明書”と答えれば十分で、ルート/中間の区別まで書く必要は求められていません。

A: 本設問では“信頼するCAのディジタル証明書”と答えれば十分で、ルート/中間の区別まで書く必要は求められていません。

Q: FW1 が発行する証明書は毎回動的に生成されますか?

A: はい。FW1 は外部 Web サイトごとに“代替サーバ証明書”を動的に作成し、社内 PC に提示します。その前提として CA 証明書の信頼登録が必須です。

A: はい。FW1 は外部 Web サイトごとに“代替サーバ証明書”を動的に作成し、社内 PC に提示します。その前提として CA 証明書の信頼登録が必須です。

関連キーワード: ルートCA, 自己署名証明書、HTTPS復号、TLS中間者、証明書ストア

設問6:〔対策1と対策2の検討〕について、(1)〜(3)に答えよ。

(2)表5中のjに入れる適切な字句を、20字以内で答えよ。

模範解答

j:クライアント証明書の提示が必要な外部Webサーバにアクセスする。

解説

解答の論理構成

- 表5の項番1には、制約の原因として【問題文】「図4の流れの中で、FW1は、社内PCがもっているクライアント証明書に対応した秘密鍵を利用することができない。」とあります。

- 秘密鍵が使えないということは、TLSハンドシェイクで社内PCがクライアント証明書を提示しなければならないタイプの通信(いわゆる相互認証)が対象であると分かります。

- FW1は中継型でTLSを二重終端しますが、社内PCの秘密鍵は保持していません。そのため相互認証が要求される外部Webサーバに対しては復号処理を適用できず、例外扱いにする必要があると読み取れます。

- よってjに入る通信の種類は「クライアント証明書の提示が必要な外部Webサーバにアクセスする」となります。

誤りやすいポイント

- 「サーバ証明書に不備がある場合」と混同し、サーバ証明書関連の項目をjと勘違いする。

- 制約の原因だけを見て「秘密鍵が使えない=復号不可」と理解できず、単に「HTTPS通信」と答えてしまう。

- 相互認証=VPNと誤解し、Webアクセスでのクライアント証明書利用を想起できない。

FAQ

Q: なぜFW1は社内PCの秘密鍵を利用できないのですか?

A: 秘密鍵は社内PC内に安全に保持されており、FW1へ転送されることはありません。そのためFW1はクライアント証明書を用いるTLSハンドシェイクを代行できません。

A: 秘密鍵は社内PC内に安全に保持されており、FW1へ転送されることはありません。そのためFW1はクライアント証明書を用いるTLSハンドシェイクを代行できません。

Q: 例外リストに追加すると具体的に何が起こりますか?

A: FW1はそのWebサーバへの接続についてHTTPS復号を行わず、社内PCとWebサーバが直接TLSセッションを張ります(透過モード)。

A: FW1はそのWebサーバへの接続についてHTTPS復号を行わず、社内PCとWebサーバが直接TLSセッションを張ります(透過モード)。

Q: 相互認証を行うWebサイトは多いのですか?

A: 行政手続きや企業間取引など高い認証レベルを求めるサイトで利用されますが、一般的な公開Webサイトでは少数です。

A: 行政手続きや企業間取引など高い認証レベルを求めるサイトで利用されますが、一般的な公開Webサイトでは少数です。

関連キーワード: クライアント証明書、相互認証、TLSハンドシェイク、HTTPSインスペクション、SSL例外リスト

設問6:〔対策1と対策2の検討〕について、(1)〜(3)に答えよ。

(3)表5中のkに入れる適切な字句を、65字以内で述べよ。

模範解答

k:FW1の製造元によって安全性が確認されていないCAが発行したサーバ証明書を使用した外部Webサーバにアクセスする。

解説

解答の論理構成

- 表5の項番3には、

“FW1には、FW1の製造元によって安全性が確認されたCAのデジタル証明書だけが、信頼されたルートCAのデジタル証明書としてインストールされている。”

とあります。 - つまり、FW1が信頼していないCAで署名されたサーバ証明書を提示する外部Webサーバへ接続すると、FW1はその証明書を検証できず復号処理を中断します。

- したがってkには、

“FW1の製造元によって安全性が確認されていないCAが発行したサーバ証明書を使用した外部Webサーバにアクセスする。”

が入ります。

誤りやすいポイント

- “自己署名証明書を使う場合”と混同しやすいですが、設問は“信頼されていないCAが発行した証明書”を指しています。

- “クライアント証明書”の有無を理由にしてしまうミス。項番3の原因はCA信頼性であり、クライアント証明書は無関係です。

- “FW1が証明書を生成するケース”と誤解しやすいですが、制約の対象は外部Webサーバ側の証明書です。

FAQ

Q: 信頼されていないCAとは具体的に何を指しますか?

A: “FW1の製造元によって安全性が確認されていないCA”です。FW1にルート証明書がインストールされていないため検証できません。

A: “FW1の製造元によって安全性が確認されていないCA”です。FW1にルート証明書がインストールされていないため検証できません。

Q: この制約が発生した場合、どのように回避しますか?

A: 手順で定めた確認を行ったうえで、当該WebサーバをHTTPS復号の“例外リスト”に登録し、FW1を通過させても復号しない通信に設定します。

A: 手順で定めた確認を行ったうえで、当該WebサーバをHTTPS復号の“例外リスト”に登録し、FW1を通過させても復号しない通信に設定します。

Q: 社内PC側で証明書の警告が表示されることはありますか?

A: はい。FW1が復号を中断するとTLSハンドシェイクが失敗し、社内PCのブラウザは証明書エラーを示すことがあります。

A: はい。FW1が復号を中断するとTLSハンドシェイクが失敗し、社内PCのブラウザは証明書エラーを示すことがあります。

関連キーワード: ルートCA, サーバ証明書、TLSハンドシェイク、HTTPS復号、証明書検証